Cisco NX-OS Layer 2 Switching コンフィギュレーション ガイド Release 4.0

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月18日

章のタイトル: 概要

概要

Cisco NX-OS デバイスは、本マニュアル『 Cisco NX-OS Layer 2 Switching Configuration Guide 』で説明するレイヤ 2 機能をサポートしています。

(注) レイヤ 2 セキュリティ機能の情報は、『Cisco NX-OS Security Configuration Guide』を参照してください。

•![]() 「VLAN」

「VLAN」

•![]() 「関連資料」

「関連資料」

レイヤ 2 スイッチング

このデバイスは、レイヤ 2 イーサネット セグメント間の同時パラレル接続をサポートします。イーサネット セグメント間のスイッチド コネクションが維持されるのは、パケットの伝送時間の長さだけです。次のパケットには、別のセグメント間に新しい接続が確立されます。

レイヤ 2 ポートは、パケット上の MAC(メディア アクセス制御)アドレスを、そのパケットのレイヤ 2 ポート情報に関連付けるテーブルを維持します。MACテーブルのテーブル内エントリの保持期間や、テーブルからのクリアなどの特定の内容を設定できます。

レイヤ 2 インターフェイスはデフォルト VLAN(VLAN1)に属し、初期設定されるとすぐに Spanning Tree Protocol(STP; スパニング ツリー プロトコル)がイネーブルになります。

レイヤ 2 スイッチングのポート モードの設定および MAC アドレス テーブルの設定の詳細については、「レイヤ 2 スイッチングの設定」を参照してください。

VLAN

VLAN は、ユーザの物理的な場所に関係なく、機能、プロジェクト チーム、またはアプリケーションによって論理的にセグメント化されるスイッチド ネットワークです。VLAN には、物理 LAN と同じアトリビュートを備えており、物理的に同じ LAN セグメント上に存在しない端末でもグループ化できます。

VLANには、任意のスイッチを加入させることができ、ユニキャスト、ブロードキャスト、およびマルチキャストのパケットは、その VLAN 内の端末だけに転送され、フラッディングされます。各 VLAN は 1 つの論理ネットワークとみなされ、VLAN に属していないステーション宛てのパケットは、ブリッジまたはルータを経由して転送される必要があります。

デバイスの初回の起動時は、管理ポートを含むすべてのポートがデフォルト VLAN(VLAN1)に割り当てられます。Switched Virtual Interface(SVI; スイッチ仮想インターフェイス)または VLAN インターフェイスは、VLAN 間の通信用として作成されるレイヤ 3 インターフェイスです。

このデバイスは、IEEE 802.1Q 規格に基づき、4094 の VLAN をサポートします。これらの VLAN はいくつかの範囲に分かれています。各範囲の使用法は少しずつ異なります。一部の VLAN はデバイスの内部使用のために予約されるので、設定には使用できません。

(注) ソフトウェア上では、Inter-Switch Link(ISL; スイッチ間リンク)はサポートされません。

VLAN 設定の詳細については、「VLAN の設定」を参照してください。

プライベート VLAN

プライベート VLAN は、レイヤ 2 レベルでのトラフィック分離とセキュリティを提供します。

プライベート VLAN は、同じプライマリ VLAN を使用する、プライマリ VLAN とセカンダリ VLAN の 1 つまたは複数のペアで構成されます。セカンダリ VLAN には、独立 VLAN とコミュニティ VLAN の 2 種類があります。独立 VLAN 内のホストは、プライマリ VLAN 内のホストだけと通信します。コミュニティ VLAN 内のホストは、そのコミュニティ VLAN 内のホスト間およびプライマリ VLAN 内のホストとのみ通信でき、独立 VLAN または他のコミュニティ VLAN 内のホストとは通信できません。

セカンダリ VLAN が独立 VLAN であるかコミュニティ VLAN であるかに関係なく、プライマリ VLAN 内のインターフェイスはすべて、1 つのレイヤ 2 ドメインを構成します。つまり、必要な IP サブネットは 1 つだけです。

プライベート VLAN および関連するプライマリ VLAN とセカンダリ VLAN の設定と使用方法については、「プライベート VLAN の設定」を参照してください。

スパニング ツリー

ここでは、ソフトウェア上での STP の実装について説明します。スパニング ツリーは、IEEE 802.1w および IEEE 802.1s の規格を意味します。このマニュアルで IEEE 802.1D 規格の STP について記す場合は、802.1D であることを明記します。

•![]() 「MST」

「MST」

STP の概要

STP は、レイヤ 2 レベルで、ループフリー(ループを発生させない)ネットワークを提供します。レイヤ 2 LAN ポートは、一定の間隔で、Bridge Protocol Data Unit(BPDU; ブリッジ プロトコル データ ユニット)と呼ばれる STP フレームを送受信します。ネットワーク デバイスは、これらのフレームを転送せずに、フレームを使用してループフリー パスを構築します。

802.1D は、オリジナルの STP 規格です。基本的なループフリー STP から、多数の改善を経て拡張されました。Per VLAN Spanning Tree(PVST+)では、各 VLAN に個別にループフリー パスを作成できます。また、機器の高速化に対応して、ループフリー コンバージェンス処理も高速化するために、規格全体が再構築されました。802.1w 規格は、高速コンバージェンスが統合された STP で、Rapid Spanning Tree(RSTP)と呼ばれています。現在では、各 VLAN 用の STP に高速コンバージェンス タイムを実装できます。これが、Per VLAN Rapid Spanning Tree(Rapid PVST+)です。

さらに、802.1s 規格の Multiple Spanning Tree(MST)では、複数の VLAN を単一のスパニング ツリー インスタンスにマッピングできます。各インスタンスは、独立したスパニング ツリー トポロジで実行されます。

ソフトウェアは、従来の 802.1D システムで相互運用できますが、システムでは Rapid PVST+ および MST が実行されます。特定の Virtual Device Context(VDC) に、Rapid PVST+ または MST の どちらか を使用できます。1 つの VDC で両方を使用することはできません。ソフトウェアのデフォルトの STP プロトコルは、Rapid PVST+ です。

(注) ソフトウェアは、拡張システム ID および MAC アドレス リダクションを使用します。これらの機能をディセーブルにすることはできません。

また、シスコでは独自仕様の機能により、STP の動作を拡張しています(拡張機能の概要については、「STP 拡張機能」を参照してください)。

Rapid PVST+

Rapid PVST+ は、ソフトウェアのデフォルトのスパニング ツリー モードで、デフォルト VLAN および新規作成のすべての VLAN 上で、デフォルトでイネーブルになります。

設定された各 VLAN 上で RSTP の単一インスタンスまたはトポロジが実行され、VLAN 上の各 Rapid PVST+ インスタンスに 1 つのルート デバイスが設定されます。Rapid PVST+ を実行する場合は、VLAN 単位で STP をイネーブルまたはディセーブルに設定できます。

Rapid PVST+ の設定および実行の詳細については、「Rapid PVST+ の設定」を参照してください。

MST

ソフトウェアは、MST もサポートしています。MST を使用した複数の独立したスパニング ツリー トポロジにより、データ トラフィック用に複数の転送パスを提供し、ロード バランスを有効にして、多数の VLAN をサポートするために必要なスパニング ツリー インスタンス数を削減できます。

MST には RSTP が統合されているので、高速コンバージェンスもサポートされます。MST では、1 つのインスタンス(転送パス)で障害が発生しても他のインスタンス(転送パス)に影響しないので、ネットワークの耐障害性が向上します。

(注) スパニング ツリー モードを変更すると、変更前のすべてのスパニング ツリー インスタンスが停止し、新しいモードで再開されるため、トラフィックが中断されます。

MST の設定および実行の詳細については、「MST の設定」を参照してください。

STP 拡張機能

ソフトウェアは、以下に示すシスコ独自の機能をサポートしています。

•![]() スパニング ツリー ポート タイプ -- デフォルトのスパニング ツリー ポート タイプは、標準(normal)です。レイヤ 2 ホストに接続するインターフェイスをエッジ ポートとして、また、レイヤ 2 スイッチまたはブリッジに接続するインターフェイスをネットワーク ポートとして設定できます。

スパニング ツリー ポート タイプ -- デフォルトのスパニング ツリー ポート タイプは、標準(normal)です。レイヤ 2 ホストに接続するインターフェイスをエッジ ポートとして、また、レイヤ 2 スイッチまたはブリッジに接続するインターフェイスをネットワーク ポートとして設定できます。

•![]() ブリッジ保証 -- ポートをネットワーク ポートとして設定すると、ブリッジ保証によりすべてのポート上に BPDU が送信され、BPDU を受信しないポートはブロッキング ステートに移行します。この拡張機能を使用できるのは、Rapid PVST+ または MST を実行する場合だけです。

ブリッジ保証 -- ポートをネットワーク ポートとして設定すると、ブリッジ保証によりすべてのポート上に BPDU が送信され、BPDU を受信しないポートはブロッキング ステートに移行します。この拡張機能を使用できるのは、Rapid PVST+ または MST を実行する場合だけです。

•![]() BPDU ガード -- BPDU ガードは、BPDU を受信したポートをシャットダウンします。

BPDU ガード -- BPDU ガードは、BPDU を受信したポートをシャットダウンします。

•![]() BPDU フィルタ -- BPDU フィルタは、ポート上での BPDU の送受信を抑制します。

BPDU フィルタ -- BPDU フィルタは、ポート上での BPDU の送受信を抑制します。

•![]() ループ ガード -- ループ ガードは、非指定ポートが STP フォワーディング ステートに移行するのを阻止し、ネットワーク上でのループの発生を防止します。

ループ ガード -- ループ ガードは、非指定ポートが STP フォワーディング ステートに移行するのを阻止し、ネットワーク上でのループの発生を防止します。

•![]() ルート ガード -- ルート ガードは、ポートが STP トポロジのルートにならないように防御します。

ルート ガード -- ルート ガードは、ポートが STP トポロジのルートにならないように防御します。

これらの STP 拡張機能の設定および実行の詳細については、「STP 拡張機能の設定」を参照してください。

バーチャライゼーションとレイヤ 2 スイッチング

NX-OS ソフトウェアにより、単一スイッチング デバイス上で複数の Virtual Device Context(VDC)がサポートされるようになりました。各 VDC はスタンドアロン デバイスとして処理され、物理インターフェイスなどの特定のリソースがネットワーク管理ロールによって各 VDC に割り当てられます。各 VDC には管理者が割り当てられます。この管理者は、特定の VDC 内で、限定されたシステム情報を表示できます。障害もまた、特定の VDC 内で分離されます。

この VDC コンセプトは、すべてのレイヤ 2 スイッチング機能を含む、Cisco NX-OS 上のすべての機能に適用されます。

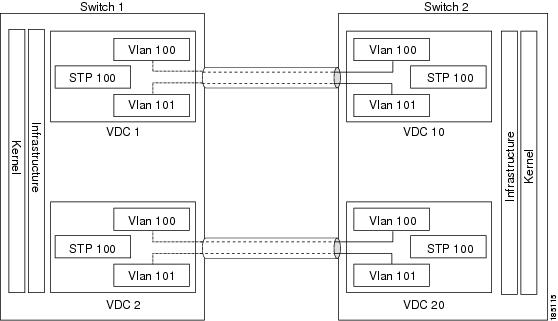

各 VDC では、すべてのプロセスが個別に実行されます(図1-1 を参照)。同じプロセス ID 番号を、別の VDC で再使用できます。たとえば、図1-1 に示すように、個別の各 VDC で VLAN 100 の ID を再使用できます。

各 VDC は、レイヤ 2 サービスを使用できるスタンドアロン デバイスとして動作します。VDC により、複数の論理機能で物理デバイスを共有できます。完全に分離された レイヤ 2 リソースをプロビジョニングして、個々の VDC に割り当てることができます。

複数の VDC を設定すると、各 VDC が物理デバイス リソースのグループになります。各 VDC に、リソースおよびユーザ ロールを割り当てます。VDC を使用すると、システムのリソースを著しく拡張して柔軟に使用できるだけでなく、障害分離も容易になります。

VDC では、プロセスおよび管理環境を分離することにより、論理デバイス間に障害および管理上の境界を確実に定義できます。各 VDC を、独自の設定、リソース、ユーザ、および管理インターフェイスを備えた個別のデバイスとして捉えることができます。

VDC ごとに異なる管理者レベルまたはロールで、各 VDC にアクセスして管理できます。特定のユーザ ロールの範囲外であるコマンドは、そのユーザに対して非表示になるか、コマンドを入力するとエラーが返されます。この機能により、物理デバイス全体にアクセスできるユーザ数を制限し、トラフィック中断の原因となる設定ミスを軽減できます。

(注) VDC およびリソース割り当ての詳細については、『Cisco NX-OS Virtual Device Context Configuration Guide』を参照してください。

(注) 再起動性およびシームレスな移行については、『Cisco NX-OS High Availability and Redundancy Guide』を参照してください。

関連資料

レイヤ 2 スイッチング機能に関連するマニュアルは、次のとおりです。

•![]() 『 Cisco NX-OS Layer 2 Switching Command Reference 』

『 Cisco NX-OS Layer 2 Switching Command Reference 』

•![]() 『 Cisco DCNM Layer 2 Switching Configuration Guide 』

『 Cisco DCNM Layer 2 Switching Configuration Guide 』

•![]() 『 Cisco NX-OS Interfaces Configuration Guide 』

『 Cisco NX-OS Interfaces Configuration Guide 』

•![]() 『 Cisco NX-OS Security Configuration Guide 』

『 Cisco NX-OS Security Configuration Guide 』

•![]() 『 Cisco NX-OS Virtual Device Context Configuration Guide 』

『 Cisco NX-OS Virtual Device Context Configuration Guide 』

•![]() 『 Cisco NX-OS Licensing Guide 』

『 Cisco NX-OS Licensing Guide 』

フィードバック

フィードバック