Cisco APIC-EM 検出のための Cisco ネットワーク プラグ アンド プレイ コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2018年2月22日

章のタイトル: Cisco ネットワーク プラグ アンド プレイの設定

- Cisco ネットワーク プラグ アンド プレイの概要

- Cisco ネットワーク プラグ アンド プレイの編成

- プロジェクトの事前プロビジョニング ワークフロー

- 設定テンプレートの使用

- プロジェクトの複製

- デバイスのワークフロー

- シスコ デバイスのイメージ ファイルのアップロード

- デバイスへのデフォルト イメージの関連付け

- コンフィギュレーション ファイルのアップロード

- テンプレートのアップロード

- プロジェクトおよびデバイスの一括インポート

- シスコ スマート アカウントの設定

- イメージ プロビジョニングのタイムアウトの設定

- 設定プロビジョニングのタイムアウトの設定

- セキュリティのワークフロー

- デバイスでの AAA の設定

- Cisco ネットワーク プラグ アンド プレイのトラブルシューティング

Cisco ネットワーク プラグ アンド プレイの設定

このドキュメントでは、Cisco ネットワーク プラグ アンド プレイ ソリューションの概要を示し、プロジェクトを事前プロビジョニングしネットワーク内の未計画のデバイスを管理するプロセスについて説明します。

この章では、次の事項について説明します。

- Cisco ネットワーク プラグ アンド プレイの概要

- Cisco ネットワーク プラグ アンド プレイの編成

- プロジェクトの事前プロビジョニング ワークフロー

- 設定テンプレートの使用

- プロジェクトの複製

- デバイスのワークフロー

- シスコ デバイスのイメージ ファイルのアップロード

- デバイスへのデフォルト イメージの関連付け

- コンフィギュレーション ファイルのアップロード

- テンプレートのアップロード

- プロジェクトおよびデバイスの一括インポート

- シスコ スマート アカウントの設定

- イメージ プロビジョニングのタイムアウトの設定

- 設定プロビジョニングのタイムアウトの設定

- セキュリティのワークフロー

- デバイスでの AAA の設定

- Cisco ネットワーク プラグ アンド プレイのトラブルシューティング

Cisco ネットワーク プラグ アンド プレイの概要

Cisco ネットワーク プラグ アンド プレイ ソリューションは、新しいブランチやキャンパスの展開を容易にする企業ネットワークのカスタマーのために、または既存ネットワークに更新のプロビジョニングを行うために、シンプルで、セキュアな、単一化された、統合サービスを提供します。ソリューションは、身近なゼロタッチ導入エクスペリエンスで Cisco ルータ、スイッチ、ワイヤレス デバイスを構成するプロビジョンのエンタープライズ ネットワークへの統合されたアプローチを提供します。Cisco ネットワーク プラグ アンド プレイ ソリューションの詳細については、『Solution Guide for Cisco Network Plug and Play』を参照してください。

Cisco ネットワーク プラグ アンド プレイ アプリケーションを使用すると、リモート プロジェクトを事前プロビジョニングしたり、未計画のデバイスを要求したりできます。大規模なプロジェクトをプロビジョニングする場合、Cisco ネットワーク プラグ アンド プレイ アプリケーションを使用してプロジェクトを事前プロビジョニングし、プロジェクトにデバイスを追加できます。これには、インストールする各デバイスのデバイス情報の入力と、ブートストラップ設定、全構成、およびシスコ デバイスのイメージのセットアップが含まれます。ブートストラップ設定では、プラグ アンド プレイ エージェントを有効にし、使用するデバイス インターフェイスを指定し、その静的 IP アドレスを設定します。

事前プロビジョニングが不要な小規模プロジェクトを作成する場合、デバイスは、Cisco ネットワーク プラグ アンド プレイ アプリケーションで事前設定せずに、そのまま展開し、要求できます。デバイス インストーラがシスコ ネットワーク デバイスをインストールし起動すると、デバイスは DHCP または DNS を使用して Cisco APIC-EM コントローラを自動検出します。自動検出プロセスが完了した後、デバイスは Cisco ネットワーク プラグ アンド プレイ アプリケーションで未計画のデバイスとしてリストされます。Cisco ネットワーク プラグ アンド プレイ アプリケーションを使用して、未計画のデバイスを要求し、新しい設定およびシスコ デバイスのイメージを使用して設定できます。

Cisco ネットワーク プラグ アンド プレイの編成

Cisco ネットワーク プラグ アンド プレイ Web インターフェイスは、次の表に示す高レベルのタスク エリアを含むワークフローに編成されます。Cisco ネットワーク プラグ アンド プレイ アプリケーションは、ネットワーク エンジニアがリモート サイトを事前プロビジョニングし、未計画のデバイスを要求するために使用します。このマニュアルでは、同じ一般構成に従います。

|

タスク エリア |

説明 |

|

Dashboard |

プロジェクトおよび未計画のデバイス情報のクイック ビューを提供するダッシュボードを表示できます。詳細については、Cisco ネットワーク プラグ アンド プレイ ダッシュボードを参照してください。 |

|

Projects(プロジェクトの事前プロビジョニング ワークフロー) |

プロジェクトを作成および事前プロビジョニングできます。[Add Device] オプションを使用してプロジェクトに新しいデバイスを追加できます。詳細については、プロジェクトの事前プロビジョニング ワークフローを参照してください。 |

|

Devices(未計画のデバイスのワークフロー) |

未計画のデバイスを要求できます。未計画のデバイスを要求するか、無視するか、または削除できます。 |

|

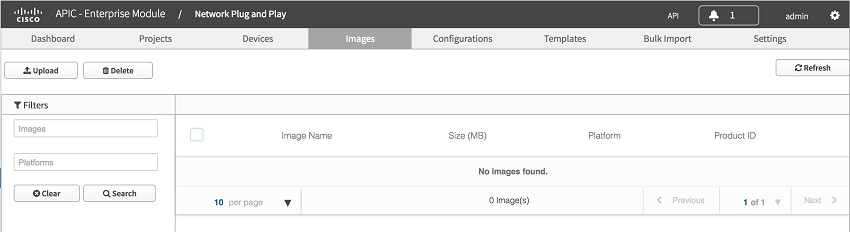

Images |

ローカル マシンからイメージをアップロードして、デバイスにデフォルト イメージを関連付けることができます。詳細はデバイスへのデフォルト イメージの関連付けを参照してください。 |

|

Configurations |

コンフィギュレーションおよびブートストラップ ファイルをローカル マシンからアップロードできます。リストからコンフィギュレーション ファイルを表示したり、削除したりできます。 |

| Templates |

テンプレートをローカル マシンからアップロードできます。リストからテンプレートを表示したり、削除したりできます。 |

|

Bulk Import |

独自の一括インポート ファイルを作成するために使用できるテンプレートをダウンロードできます。テンプレートをダウンロードするには、ネットワーク プラグ アンド プレイ アプリケーションの [Bulk Import] セクションの [Sample] ボタンをクリックします。 |

|

Settings(シスコ スマート アカウント) |

シスコ スマート アカウント機能により、APIC-EM コントローラのオンプレミスのシスコ プラグ アンド プレイ サーバとスマート アカウントが有効な PNP クラウド リダイレクション サービスを統合し、デバイスのプロビジョニングを自動化できます。詳細については、次のサイトを参照してください。 シスコ スマート アカウントの設定 を参照してください。 |

|

Settings(APIC-EM でのグローバル設定) |

[Settings] オプションは、Cisco APIC-EM グローバル ツールバーの右上端にあります。管理者およびオペレータ ロールを作成し、セキュリティ設定を管理できます。 |

|

Logs |

[Logs] オプションは、固定グローバル ツールバーの右上端にあります。Cisco ネットワーク プラグ アンド プレイ アプリケーションに関するログを収集できます。詳細については、Cisco ネットワーク プラグ アンド プレイ ログの収集を参照してください。 |

Cisco ネットワーク プラグ アンド プレイ ダッシュボード

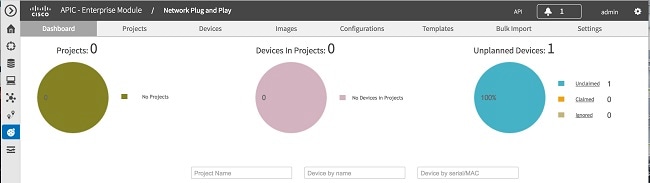

Cisco ネットワーク プラグ アンド プレイ ダッシュボードには、ネットワークの最も重要なデータが一目でわかるように表示されます。ダッシュボードのグラフ表示には、事前プロビジョニング、進行中、プロビジョニング、およびプロジェクトのリストがエラー情報とともに表示されます。また、未請求デバイス、要求されたデバイス、および無視されたデバイスも表示されます。各円グラフの横にあるリンクをクリックして情報をすばやくスキャンし、関連プロジェクトまたはデバイスのリストにアクセスできます。特定のプロジェクトまたはデバイスの詳細を表示するには、最初のカラムのプロジェクトまたはデバイス名をクリックして、情報に基づいてアクションを実行します(図 1 を参照)。

[Dashboard] ページには、次のオプションがあります。

-

Search Projects:プロジェクトのリストを検索し、プロジェクトをロードできます。

-

Search Device:名前、シリアル番号、および MAC アドレスに基づいてデバイスを検索できます。

プロジェクトの事前プロビジョニング ワークフロー

ネットワークのプロジェクトを事前プロビジョニングするには、次の手順を実行します。

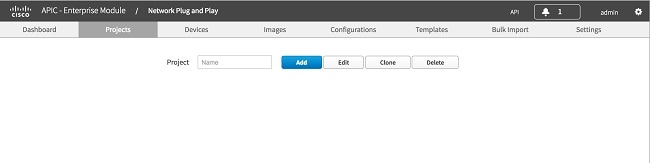

プロジェクトの作成

Cisco ネットワーク プラグ アンド プレイ(PnP)アプリケーションでは、プロジェクトの作成に必要なリソースのプロジェクトベース管理を行うことで、新しい IWAN サイトを容易に作成できます。これらのリソースには、コンフィギュレーション ファイル、イメージ ファイル、およびデバイス ID 証明書が含まれます。Cisco ネットワーク PnP プロジェクトは、デバイス関連情報を収集し、Cisco APIC-EM IWAN アプリケーションで特定の IWAN サイトを事前プロビジョニングするために役立つ固有のエンティティです。別のプロジェクトをプロビジョニングするためにプロジェクト情報およびリソースを再利用するには、既存のプロジェクトを、固有のプロジェクト ID を持つ新しいプロジェクトに複製します。その後、必要に応じて [Projects] タブを使用して新しいプロジェクトを編集できます。

プロジェクトを作成するには、次の手順を実行します。

デバイスの追加

デバイスを追加するには、次の手順を実行します。

| ステップ 1 | [Network Plug and Play] > [Projects] を選択します。 |

| ステップ 2 | 既存のプロジェクトをロードするには、[Project] テキスト ボックスに、プロジェクトの名前を入力します。 |

| ステップ 3 | [Add] をクリックして、ポリシーを追加します。 |

| ステップ 4 | 次の情報を入力します。 |

| ステップ 5 | 次のいずれかのオプションを実行して、デバイスに適用する Cisco デバイス イメージ ファイルを選択します。

|

| ステップ 6 | 次のいずれかのオプションを実行して、デバイスに適用するコンフィギュレーション ファイルまたはテンプレートのいずれかを選択します。

Cisco ネットワーク プラグ アンド プレイでは、テンプレートを生成するために、バージョン 1.7 の Velocity エンジンを使用しています。Velocity エンジンの詳細については、http://velocity.apache.org/ を参照してください。複数のデバイスに同じ設定を導入する必要がある場合は、テンプレートを使用できます。テンプレートを使用する場合、デフォルト値を選択するか、指定したデバイスにカスタマイズされた値を指定できます。 注:ルータとスイッチに対しては、コンフィギュレーション ファイルはテキスト形式である必要があります。アクセス ポイント デバイスの場合、コンフィギュレーション ファイルは、JSON 形式にする必要があります。 |

| ステップ 7 | テンプレートを選択した場合は、次の手順を実行します。

|

| ステップ 8 | (任意)既存のブートストラップ設定をデバイスに適用するには、ドロップダウン リストからコンフィギュレーション ファイルを選択するか、または [Upload] アイコンをクリックし、デバイスに対してブートストラップ ファイルを選択します。WAN デバイスでブートストラップ設定を展開するには、Cisco ネットワーク プラグ アンド プレイ モバイル アプリケーションを使用できます。このオプションは、アクセス ポイント デバイスではサポートされていません。 |

| ステップ 9 | [Device Certificate] チェックボックスをオンにして、デバイスにデバイス証明書を適用します。Cisco ネットワーク プラグ アンド プレイによって、PKCS12 デバイス ID 証明書が自動的に生成されて展開されます。デバイス証明書は、アクセス ポイント デバイスではサポートされていません。 |

| ステップ 10 | [SUDI Required] チェックボックスをオンにして、SUDI 認証をサポートするデバイスに SUDI 認証を適用します。SUDI 認証をサポートしていないデバイスに対してこのチェックボックスをオンにすると、認証およびプロビジョニングに失敗して認証エラーが発生します。[SUDI Required] チェックボックスをオフにして、デバイスをリセットして再度プロビジョニングする必要があります。

注:SUDI をサポートするデバイスには、シャーシのシリアル番号と SUDI シリアル番号(デバイス ラベルのライセンス SN と呼ばれる)の 2 つのシリアル番号があります。SUDI 認証を使用するデバイスを追加する際には、シリアル番号フィールドに SUDI のシリアル番号を入力する必要があります。 |

| ステップ 11 | 設定クレデンシャルを追加するには、クレデンシャル設定(プラス記号 [+])ボタンをクリックして、必要な情報を指定します(デバイスでの AAA の設定を参照)。 |

| ステップ 12 | スタック スイッチを設定するには、スタック スイッチ設定(プラス記号 [+])ボタンをクリックして、次の情報を指定します。 |

| ステップ 13 | [Add] をクリックして、スタック スイッチを設定します。

注:スタックのメンバーであるデバイスを 1 つ追加すると、システムは他のメンバーを自動的に検出します。 スタック スイッチのメンバーを表示するには、デバイス リスト テーブルで、デバイスの横の [Stack View] アイコンの上にカーソルを移動します。 |

| ステップ 14 | デバイス テーブルにある 1 つ以上のデバイスを編集するには、編集する各デバイスの横にあるチェックボックスをオンにします。

注:スタック デバイスと非スタック デバイスを一緒に編集することはできません。また、アクセス ポイントと他のデバイスを同時に編集することはできません。 |

| ステップ 15 | 設定クレデンシャルを追加するには、クレデンシャル設定(プラス記号 [+])ボタンをクリックして、次を指定します。 |

| ステップ 16 | 選択したデバイスを削除またはリセットするには、[Delete] または [Reset] をクリックします。 |

| ステップ 17 | [Save] をクリックして変更を保存します。 |

デバイスの配置

プロジェクトを作成したら、リモート サイトでプロビジョニング プロセスを開始できます。ラックにデバイスを設置し、電源ケーブルを接続する必要があります。デバイスの電源をオンにし、Cisco プラグ アンド プレイ モバイル アプリを使用してデバイスを配置し、デバイスにブートストラップ設定を配信します。

スタックのメンバー上に展開されるイメージのバージョンは、アクティブ スイッチのバージョンと同じである必要があります。両方が同一でない場合、スタックをプロビジョニングする前に、手動でスタックのバージョン不一致を訂正する必要があります。

注:Cisco APIC-EM を自動的に検出するためにネットワークで DHCP または DNS が設定されている場合、デバイスは電源がオンになると Cisco APIC-EM を自動的に検出し、すべての設定をダウンロードできます。ブートストラップ設定は、アクセス ポイント デバイスではサポートされていません。ブートストラップ設定では、DHCP または DNS を使用して Cisco APIC-EM を検索します。デバイスでプロビジョニング プロセスを開始する方法の詳細については、『Cisco Network Plug and Play Solution Guide』を参照してください。

設定テンプレートの使用

Cisco ネットワーク プラグ アンド プレイの設定テンプレートを使用して、ブランチ内でデバイスを設定するために必要な一連のデバイス構成を設計できます。類似したデバイスと設定のセットを使用するサイト、オフィス、またはブランチがある場合は、設定テンプレートを使用して、ブランチ内の 1 台以上のデバイスに適用できる汎用設定を作成できます。新しいブランチがあり、ブランチ内のデバイスで共通の設定を迅速かつ正確にセットアップする場合にも、コンフィギュレーション テンプレートを使用できます。多数のデバイスにわたって設定を変更するには、時間と手間がかかることがあります。テンプレートで必要な設定を適用し、デバイス間で一貫性を保つことにより、時間を節約できます。設定テンプレートは、Velocity Template Language(VTL)をサポートしています。

設定テンプレートのサポートにより、管理者は複数のネットワーク デバイスを一貫して設定するのに使用する CLI コマンドの設定テンプレートを定義できるようになり、導入時間を短縮できます。テンプレートに含まれる変数により、デバイスごとの特定の設定のカスタマイズが可能で、テンプレートは #set、#if、#else、#foreach などの構造をサポートします。設定テンプレートは、オープン ソースの Velocity テンプレート エンジン、バージョン 1.7 に基づいています。

このリリースは、暗号化されたパスワードに含まれる $ の文字などの変数定義として解釈されないように、$ の文字をエスケープする新しい機能を設定テンプレートに提供します。$ の文字をエスケープするには、設定テンプレートの $ のすぐ後ろに {esc.d} を追加します。

enable secret 5 $1$cJX0$Cq6AtbQYt4owH2QTWmP4v/

Escape the $ characters as follows:

enable secret 5 ${esc.d}1${esd.d}cJX0${esc.d}Cq6AtbQYt4owH2QTWmP4v/

(注) | auto qos trust、auto qos voip trust、auto qos voip cisco-phone などの自動 QoS マクロ コマンドは、Cisco PnP 設定テンプレートを介してコマンドがデバイスに展開される場合には、展開されません。 |

設定テンプレートを作成して使用するには、次の手順を実行します。

| ステップ 1 | 設定テンプレートを作成し、テンプレートをマシンに保存します。 |

| ステップ 2 | Cisco ネットワーク プラグ アンド プレイ サーバに設定テンプレート ファイルをアップロードします。Cisco ネットワーク プラグ アンド プレイ サーバは、txt および .vm テンプレート ファイル形式をサポートします。テンプレートをアップロードする方法については、テンプレートのアップロードを参照してください。

Cisco PnP サーバは変数により設定テンプレート ファイルを自動的に検出し、次のビューにファイルを表示します。

|

| ステップ 3 | ユーザ作成変数またはシステム生成変数を定義します。 |

| ステップ 4 | 次のいずれかのオプションを実行して、デバイスに適用する設定テンプレートを選択します。

Cisco ネットワーク プラグ アンド プレイでは、テンプレートを生成するために、バージョン 1.7 の Velocity エンジンを使用しています。Velocity エンジンの詳細については、http://velocity.apache.org/ を参照してください。複数のデバイスに同じ設定を導入する必要がある場合は、テンプレートを使用できます。テンプレートを使用する場合、デフォルト値を選択するか、指定したデバイスにカスタマイズされた値を指定できます。 |

| ステップ 5 | 指定したデバイスにカスタマイズされた値を入力するには、[Form View] をクリックし、テンプレート エディタに値を入力します。 |

| ステップ 6 | テンプレートの設定値をプレビューするには、[Preview] タブをクリックします。 |

| ステップ 7 | [Save] をクリックして変更を保存します。 |

プロジェクトの複製

このオプションでは、プロジェクトを複製し、パラメータを使用して新しいプロジェクトを作成できます。プロジェクトを複製する場合、デバイスの設定やシリアル番号はコピーされません。プロジェクトを複製する場合、デバイス名および割り当てられている製品 ID のみが複製されます。

プロジェクトを複製するには、次の手順を実行します。

デバイスのワークフロー

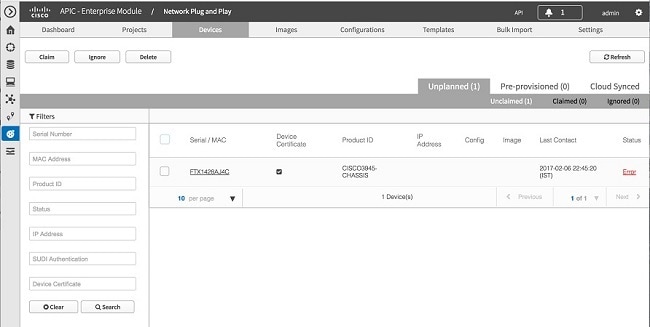

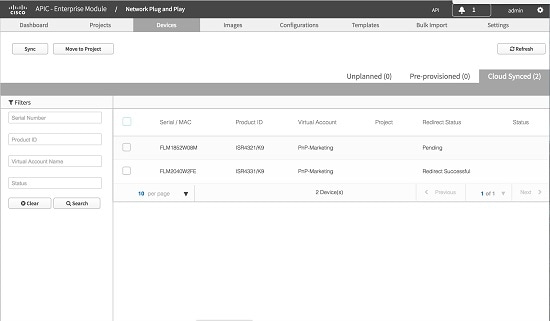

事前プロビジョニングが不要な小規模プロジェクトの場合、デバイスは、Cisco ネットワーク プラグ アンド プレイ アプリケーションで事前設定せずに、そのまま展開し、要求できます。[Devices] ページには、未請求デバイス、要求されたデバイス、無視されたデバイスの詳細情報がそれぞれ示されています(図 3 を参照)。

デバイスの要求

サーバに接続するためにデバイスが Call-Hone エージェント機能を用いた場合、シスコ APIC-EM でプロビジョニングされる前、もしくはシスコ APIC-EM が既存の設定に対してデバイスに一致しない場合は、未請求デバイス リストにデバイスが追加されます。

デバイスを要求するには、次の手順を実行します。

| ステップ 1 | [Network Plug and Play] > [Devices] を選択します。 | ||

| ステップ 2 | リストからデバイスを選択して、[Claim] をクリックします。[Claim Device] ダイアログボックスが表示されます。 | ||

| ステップ 3 | リストから既存のシスコ デバイスのイメージを再利用するか、新しいイメージ ファイルをデバイスに適用できます。 | ||

| ステップ 4 | リストから既存のコンフィギュレーション ファイルまたはテンプレートを再利用するか、または新規コンフィギュレーション ファイルまたはテンプレートをデバイスに適用することができます。

| ||

| ステップ 5 | (任意)プロジェクト名を入力し、プロジェクトにデバイスを追加します。選択したプロジェクトにデバイスが追加されます。 | ||

| ステップ 6 | [Device Certificate] チェックボックスをオンにして、デバイスにデバイス証明書を適用します。Cisco ネットワーク プラグ アンド プレイによって、PKCS12 デバイス ID 証明書が自動的に生成されて展開されます。この設定は、アクセス ポイントには必要ありません。 | ||

| ステップ 7 | 設定クレデンシャルを追加するには、クレデンシャル設定(プラス記号 [+])ボタンをクリックして、必要な情報を指定します(デバイスでの AAA の設定を参照)。 | ||

| ステップ 8 | スタック スイッチの設定を有効にするには、プラス記号 [+] ボタンをクリックして、次の情報を指定します。 | ||

| ステップ 9 | [Claim] をクリックしてデバイスを要求します。 | ||

| ステップ 10 | 誤って追加したデバイスを削除するには、[Delete] をクリックします。これによりデバイスは工場出荷時の状態にリセットされ、再び追加できるようになります。 |

未請求デバイスの無視

デバイスを請求しない場合、無視ステータスにデバイスを移動できます。後でデバイスを再請求する場合は、デバイスを未請求デバイス リストに戻して請求できます。未請求デバイスを無視するには、次の手順を実行します。

シスコ デバイスのイメージ ファイルのアップロード

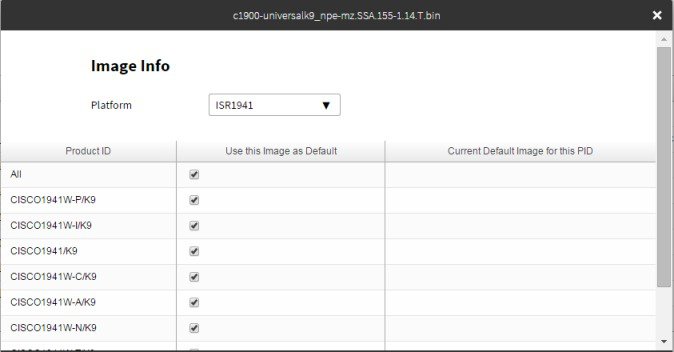

このオプションでは、ローカル マシンからシスコ デバイスのイメージ ファイルをアップロードできます。.tar、.bin、および .T 形式がサポートされています(図 4 を参照)。シスコ デバイスのイメージ ファイルをアップロードするには、次の手順を実行します。

(注) | 同時進行する複数のイメージ ファイル アップロードを開始してネットワーク エラーが発生した場合は、ネットワークの輻輳またはパラレル アップロードが多すぎることが原因である可能性があります。この場合、一度に 1 つのイメージ ファイルをアップロードします。 |

デバイスへのデフォルト イメージの関連付け

Cisco ネットワーク プラグ アンド プレイでは、一連のプラットフォームにデフォルトのイメージとして、シスコ デバイスのイメージを関連付けることができます。一連のプラットフォームにデフォルト イメージとしてシスコ デバイスのイメージを設定する場合、イメージはデバイスに自動的に関連付けられます。このオプションを使用する場合、プロジェクトにデバイスを追加するときにプラットフォームにイメージを手動で割り当てる必要はありません。

デフォルトのイメージとして Cisco IOS イメージを関連付けるには、次の手順を実行します。| ステップ 1 | [Network Plug and Play] > [Images] を選択します。 |

| ステップ 2 | [Images] リンクをクリックし、ドロップダウンリストから [Platform] を選択します。 |

| ステップ 3 | 製品 ID をリストから選択し、[Use this image as Default Image] チェックボックスをオンにして、プラットフォームにイメージを関連付けます。

シスコ デバイスのイメージを特定のプラットフォーム、または同じプラットフォーム内の複数の製品 ID にデフォルト イメージとして関連付けることができます(図 5 を参照)。  |

| ステップ 4 | プラットフォームでデフォルト イメージの設定を変更できます。デフォルト設定を変更するには、ステップ 1 からステップ 3 を繰り返します。 |

| ステップ 5 | [Yes] をクリックして変更を保存します。 |

コンフィギュレーション ファイルのアップロード

このオプションでは、ローカル マシンからコンフィギュレーション ファイルをアップロードできます。テキスト形式がサポートされています。アクセス ポイント デバイスについては、*.json 拡張子を持つ JSON 形式のファイルがサポートされています。コンフィギュレーション ファイルをアップロードするには、次の手順を実行します。

| ステップ 1 | [Network Plug and Play] > [Configurations] を選択します。 |

| ステップ 2 | [Upload] をクリックし、コンフィギュレーション ファイルを保存した場所を参照します。コンフィギュレーション ファイルを選択し、[Open] をクリックしてファイルをアップロードします。 |

| ステップ 3 | アップロードしたコンフィギュレーション ファイルの内容を確認するには、コンフィギュレーション ファイルの名前をクリックします。これにより、選択したコンフィギュレーション ファイルの内容が表示されます。 |

| ステップ 4 | デバイスで使用されるコンフィギュレーション ファイルは削除できません。リストからコンフィギュレーション ファイルを削除するには、コンフィギュレーション ファイルを選択し、[Delete] をクリックします。 |

テンプレートのアップロード

このオプションでは、ローカル マシンから設定テンプレートをアップロードできます。テンプレートをアップロードするには、次の手順を実行します。

| ステップ 1 | [Network Plug and Play] > [Templates] を選択します。 |

| ステップ 2 | [Upload] をクリックし、テンプレートを保存した場所を参照します。テンプレートを選択し、[Open] をクリックしてテンプレートをアップロードします。

テンプレートを使用する場合、デフォルト値を選択するか、指定したデバイスにカスタマイズされた値を指定できます。 |

| ステップ 3 | 指定したデバイスにカスタマイズされた値を指定するには、テンプレートをクリックし、テンプレートのエディタに値を入力します。 |

| ステップ 4 | アップロードしたテンプレートの内容を確認するには、テンプレートの名前をクリックします。これにより、選択したテンプレート ファイルの内容が表示されます。 |

| ステップ 5 | デバイスで使用されているテンプレートは削除できません。リストからテンプレートを削除するには、テンプレートを選択し、[Delete] をクリックします。 |

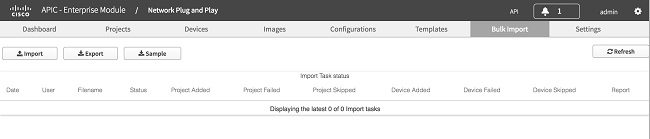

プロジェクトおよびデバイスの一括インポート

一括インポート機能を使用して、プロジェクトおよびデバイス属性を含む CSV ファイルをインポートできます(図 6 を参照)。プロジェクトおよびプロビジョニングされたデバイスの一括インポートを実行するには、次の手順を実行します。

| ステップ 1 | [Network Plug and Play] > [Bulk Import] を選択します。 |

| ステップ 2 | [Sample] をクリックしてサンプル ファイルをダウンロードし、プロジェクトおよびプロビジョニングされたデバイスの情報を追加します。 |

| ステップ 3 | [Import] をクリックして参照し、適切なファイルに移動します。 |

| ステップ 4 | ファイルを選択し、[Open] をクリックして CSV ファイルをインポートします。 |

| ステップ 5 | デバイス情報をエクスポートするには、[Export] をクリックします。デバイス情報が CSV 形式でエクスポートされます。デバイス ステータスを分析するには、この情報を使用します。

注:未請求リストにすでにあるデバイスを一括インポートすると、デバイスは請求され、指定されたプロジェクトに移動します。 |

シスコ スマート アカウントの設定

シスコ スマート アカウント機能により、APIC-EM コントローラ内のオンプレミス型シスコ プラグ アンド プレイ サーバと、スマート アカウントが有効な PnP Connect を統合して、デバイスのプロビジョニングを自動化できます。

シスコ スマート アカウントを使用することで、デフォルトのコントローラ プロファイルを作成できます。すべてのリダイレクション サービスに関する Cisco PnP Connect のデフォルト コントローラとして、APIC-EM コントローラのインスタンスを登録します。また、Cisco PnP Connect からこのオンプレミス コントローラにデバイス インベントリを同期し、導入を自動化します。組織にスマート アカウントがない場合、次のリンクから新しいスマート アカウントを要求できます。

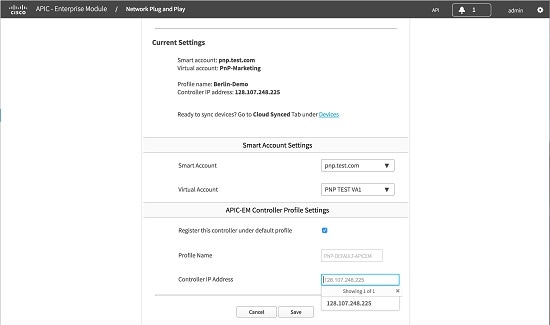

シスコ スマート アカウントを登録するには、次の手順を実行します。

| ステップ 1 | [Network Plug and Play] > [Settings] > [Smart Account Settings] の順に選択します。 |

| ステップ 2 | ユーザ名とパスワードを入力して、[Authenticate] をクリックします。 |

| ステップ 3 | [Smart Account Settings] セクションで、ドロップダウン リストからスマート アカウントとバーチャル アカウントの名前を選択します。

そのスマート アカウントに複数のバーチャル アカウントがある場合、バーチャル アカウントのリストから使用するものを選択します。 |

| ステップ 4 | [APIC-EM Controller Profile Settings] セクションで、[Register this controller under default profile] チェックボックスをオンにします。 |

| ステップ 5 | [Controller IP Address] をドロップダウン リストから選択し、[Save] をクリックして情報を保存し、スマート アカウント ポータルに APIC-EM コントローラのプロファイルを登録します。

|

| ステップ 6 | スマート アカウント ポータルに登録されたデバイスを同期して、シスコ プラグ アンド プレイ アプリケーションにダウンロードするには、[Devices] > [Cloud Synced] タブに移動します。[Sync] ボタンをクリックし、スマート アカウントからデバイスのリストを取得します。スマート アカウント ポータルに登録されたデバイスのリストが表示されます。

|

| ステップ 7 | デバイスをプロビジョニングするには、デバイスをリストから選択し、[Projects] に移動します。 |

イメージ プロビジョニングのタイムアウトの設定

イメージ プロビジョニングのタイムアウト制限を設定すると、タイムアウトを超えたときにユーザ セッションが自動的に終了します。この設定はデフォルトで有効になっており、40 分に設定されています。

イメージ プロビジョニングのタイムアウトを設定するには、次の手順を実行します。

設定プロビジョニングのタイムアウトの設定

設定プロビジョニングのタイムアウト制限を設定すると、タイムアウトを超えたときにユーザ セッションが自動的に終了します。この設定はデフォルトで有効になっており、40 分に設定されています。

設定プロビジョニングのタイムアウトを設定するには、次の手順を実行します。

セキュリティのワークフロー

このセクションでは、PnP エージェント サーバ通信をさまざまなシナリオで保護するために使用する方法について説明します。PnP エージェントによって提供される、検出プロセスの完了後クライアント/サーバ通信を保護するために PnP サーバで使用できる方法について説明します。

Cisco APIC-EM 証明書の表示

Cisco APIC-EM 証明書を表示するには、次の手順を実行します。

Cisco APIC-EM でのサードパーティ CA 署名付き証明書の配置

プロキシ証明書をインストールすることもできます。これは、APIC-EM コントローラと直接通信できないデバイスが対象です。Cisco APIC-EM で CA 署名付き証明書を配置するには、次の手順を実行します。

| ステップ 1 | [Home] ページで、画面の右上隅にある [Settings] アイコンをクリックします。 |

| ステップ 2 | [Network Settings] ナビゲーション ウィンドウで、[Certificate] をクリックして現在の証明書を表示します。ネットワーク設定ペインにアクセスするには、管理者ロールが必要です。 |

| ステップ 3 | [Certificate] ページで、[Replace Certificate] をクリックします。 |

| ステップ 4 | [Certificate] ページで、証明書のファイル形式タイプ [PEM] または [PKCS12] を選択します。 |

| ステップ 5 | [PEM] を選択した場合、次の手順を実行します。

|

| ステップ 6 | [PKCS] を選択した場合、次の手順を実行します。 |

| ステップ 7 | [Upload/Activate] をクリックして、現在の証明書を置換します。 |

| ステップ 8 | [Certificate] ページに戻り、更新された証明書データを表示します。

[Certificate] ページに表示される情報には、新しい証明書の名前、発行元、および認証局が反映されます。 |

trustpool バンドルの更新

インストーラ ロールの作成

Cisco APIC-EM では、ロールベース アクセス コントロール(RBAC)がサポートされています。RBAC は、ユーザ ロールに基づいてユーザのコントローラ アクセスを制限または承認する方法です。ロールは、コントローラにおけるユーザの権限を定義します。ユーザを作成し、ユーザに適切なロールを割り当てることができます。ROLE_ADMIN ロールでは、インストーラで Cisco プラグ アンド プレイ モバイル アプリを使用して APIC-EM コントローラにアクセスし、デバイスの展開をトリガーし、デバイスのステータスを表示できます。ユーザ ロールの詳細については、『Cisco Application Policy Infrastructure Controller Enterprise Module Deployment Guide』を参照してください。インストーラ ロールを作成するには、次の手順を実行します。

デバイスでの AAA の設定

Cisco APIC-EM は、AAA サーバからのユーザの外部認証および承認をサポートしています。外部認証と承認は、事前設定された AAA サーバにすでに存在するユーザ名、パスワード、および属性に基づいています。外部認証および承認を使用して、AAA サーバにすでに存在するクレデンシャルを使用してコントローラにログインします。RADIUS プロトコルは、AAA サーバにコントローラを接続するために使用されます。ユーザ ロールの詳細については、『Cisco Application Policy Infrastructure Controller Enterprise Module Configuration Guide, Release 1.3.x』を参照してください。設定クレデンシャルを追加するには、次の手順を実行します。

| ステップ 1 | 既存デバイスの設定クレデンシャルをプロジェクトから追加するには、デバイスの横にあるボックスを選択して [Edit] をクリックします。[Edit Device] ダイアログボックスで、次を指定します。 |

| ステップ 2 | 未計画のデバイスの設定クレデンシャルを追加するには、[Network Plug and Play] > [Devices] を選択します。 |

| ステップ 3 | リストからデバイスを選択して、[Claim] をクリックします。[Claim Device] ダイアログボックスが表示されます。 |

| ステップ 4 | クレデンシャル設定(プラス記号 [+])ボタンをクリックし、次を指定します。 |

| ステップ 5 | [Claim] をクリックしてデバイスを要求します。 |

Cisco ネットワーク プラグ アンド プレイのトラブルシューティング

Cisco ネットワーク プラグ アンド プレイは、デバイスのモニタリングとトラブルシューティングのために次のトラブルシューティング情報を提供します。

Cisco ネットワーク プラグ アンド プレイ ログの収集

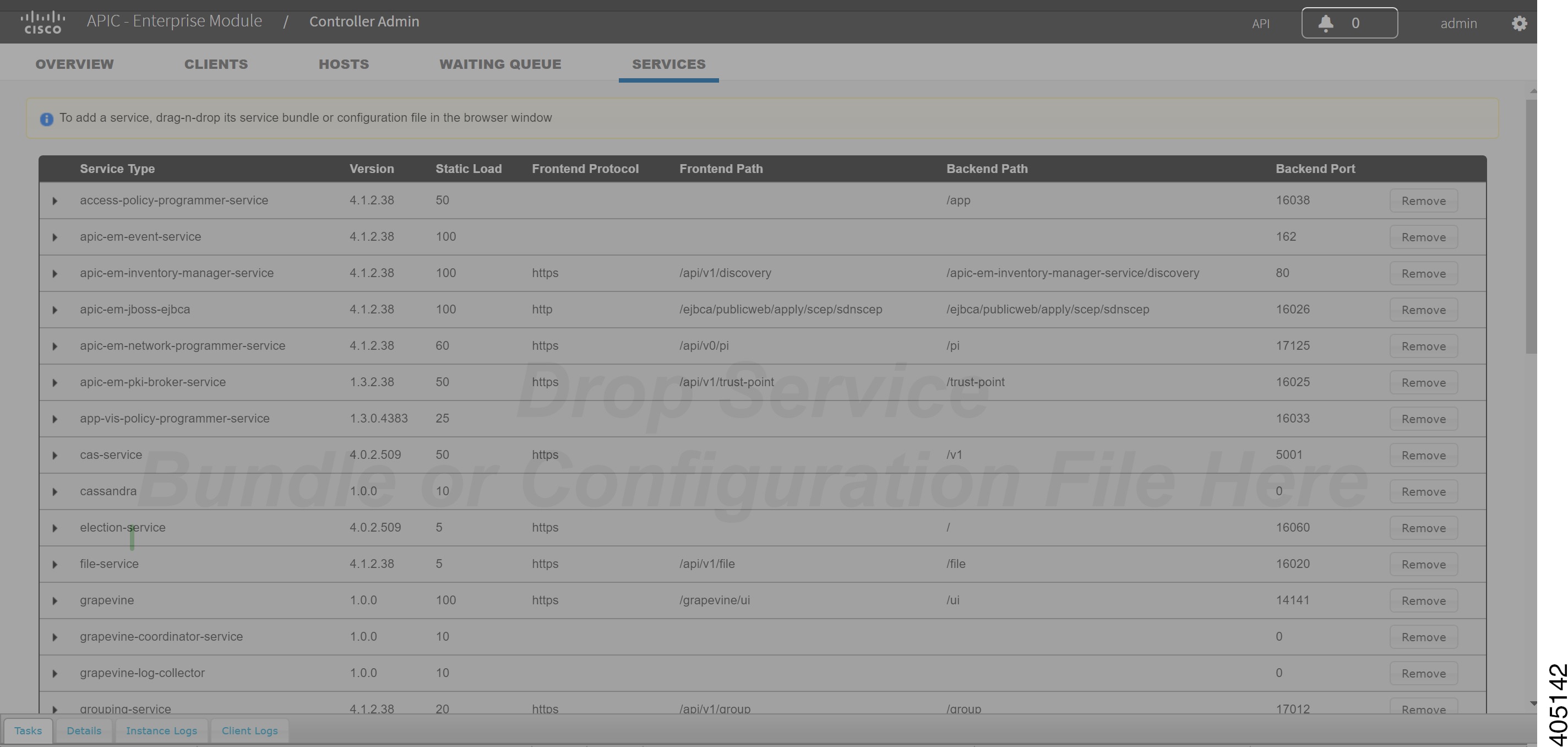

Cisco ネットワーク プラグ アンド プレイに関するログを収集するには、次の手順を実行します。

| ステップ 1 | [Home] ページで、画面の右上隅にある [Settings] アイコンをクリックします。 |

| ステップ 2 | [Settings] ナビゲーション ウィンドウで、[System Administration] > [Services] をクリックします。 |

| ステップ 3 | [Services] ダイアログボックスで、[Services] リストから PnP サービスを選択し、フィールドに適切な値を入力します。 |

| ステップ 4 | [tasks] をクリックして、タスクを表示します。 |

| ステップ 5 | [Details] をクリックして、ログの詳細を表示します。 |

| ステップ 6 | [Instance Logs] をクリックして、インスタンス ログを表示します。 |

| ステップ 7 | [Client Logs] をクリックして、クライアント ログを表示します。 |

| ステップ 8 | このログファイルを使用して Cisco ネットワーク プラグ アンド プレイ イベントを分析し、適切な処置を実行できます(図 7 を参照)。

|

事前プロビジョニングされたプロジェクトのステータスの確認

事前プロビジョニングされたプロジェクトのステータスを確認するには、次の手順を実行します。

フィードバック

フィードバック