- AsyncOS 10.1 for Cisco Web Security Appliances ユーザ ガイド

- 製品およびリリースの概要

- 接続、インストール、設定

- Cisco Cloud Web Security プロキシへのアプ ライアンスの接続

- Web 要求の代行受信

- エンドユーザ クレデンシャルの取得

- エンドユーザおよびクライアント ソフト ウェアの分類

- SaaS アクセス コントロール

- Cisco Identity Services Engine の統合

- ポリシーの適用に対する URL の分類

- インターネット要求を制御するポリシーの 作成

- HTTPS トラフィックを制御する復号化ポリ シーの作成

- 既存の感染に対する発信トラフィックのス キャン

- セキュリティ サービスの設定

- ファイル レピュテーション フィルタリング とファイル分析

- Web アプリケーションへのアクセスの管理

- 機密データの漏洩防止

- エンドユーザへのプロキシ アクションの 通知

- エンドユーザのアクティビティをモニタす るレポートの生成

- Web セキュリティ アプライアンスのレ ポート

- 非標準ポートでの不正トラフィックの検出

- ログによるシステム アクティビティのモ ニタ

- システム管理タスクの実行

- トラブルシューティング

- コマンドライン インターフェイス

- 関連リソース

- エンド ユーザ ライセンス契約書

AsyncOS 10.1 for Cisco Web Security Appliances ユーザ ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年12月6日

章のタイトル: HTTPS トラフィックを制御する復号化ポリ シーの作成

HTTPS トラフィックを制御する復号化ポリシーの作成

HTTPS トラフィックを制御する復号化ポリシーの作成:概要

復号化ポリシーにより Web プロキシ内の HTTPS トラフィックの処理が定義されます。

HTTPS トラフィックを以下のように処理する復号化ポリシーを作成できます。

- 暗号化されたトラフィックをパススルーする。

- トラフィックを復号化し、HTTP トラフィック用に定義されたコンテンツ ベースのアクセス ポリシーを適用する。これによって、マルウェア スキャンも可能になります。

- HTTPS 接続をドロップする。

- Web プロキシがポリシーに対して要求を評価しているときに、要求をモニタする(最終アクションは実行されない)。この評価によって、最終的にドロップ、パススルー、または復号化のアクションが実行されます。

advancedproxyconfig CLI コマンドと

HTTPS サブ コマンドを使用して、ログに保存する URI テキストの量を設定できます。URI 全体、またはクエリーの部分が除外された URI の部分的な形式をログに保存できます。ただし、URI からクエリーを削除することを選択した場合でも、個人を特定できる情報は残されたままになる可能性があります。

復号化ポリシー タスクによる HTTPS トラフィックの管理:概要

|

|

|

|

|---|---|---|

復号化ポリシーによる HTTPS トラフィックの管理:ベスト プラクティス

復号化ポリシー

アプライアンスは、HTTPS 接続要求に対して、以下のアクションを実行できます。

モニタ以外のすべての操作は、Web プロキシがトランザクションに適用する「最終アクション」です。最終アクションは、Web プロキシが他の管理設定に対してトランザクションを評価することを停止する操作です。たとえば、復号化ポリシーが、無効なサーバ証明書をモニタするように設定されている場合、Web プロキシは、サーバにある証明書が無効である場合の HTTPS トランザクションの処理方法についての最終決定を行いません。復号化ポリシーが、Web レピュテーション スコアが低いサーバをブロックするように設定されている場合、レピュテーション スコアが低いサーバに対するすべての要求が URL カテゴリ操作を考慮せずにドロップされます。

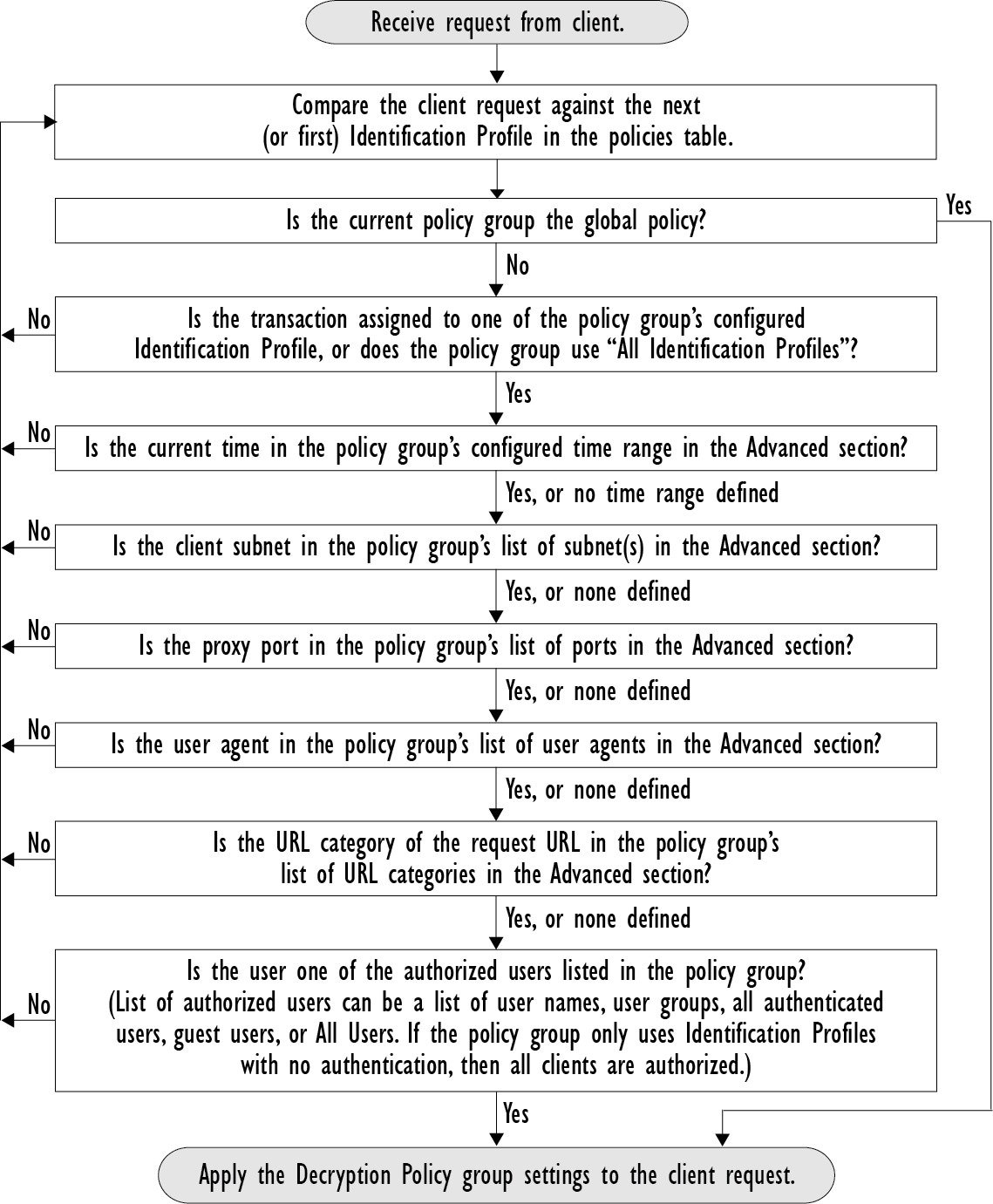

次の図に、Web プロキシが復号化ポリシー グループに対してクライアント要求を評価する方法を示します。図 11-2は、復号化ポリシーの管理設定を評価するときに、Web プロキシが使用する順序を示しています。

図 11-1 復号化ポリシーのポリシー グループ トランザクション フロー

HTTPS プロキシのイネーブル化

HTTPS トラフィックをモニタして復号化するには、HTTPS プロキシをイネーブルにする必要があります。HTTPS プロキシをイネーブルにする場合は、アプライアンスが、ネットワークのクライアント アプリケーションに自己署名済みサーバ証明書を送信するときに使用するルート証明書を設定します。組織の既存のルート証明書およびキーをアップロードするか、ユーザが入力した情報で証明書およびキーを生成するようにアプライアンスを設定することができます。

HTTPS プロキシをイネーブルした後は、すべての HTTPS ポリシー決定が復号化ポリシーによって処理されます。また、このページで、サーバ証明書が無効な場合の、アプライアンスによる HTTPS トラフィックの処理も設定できます。

- HTTPS プロキシをイネーブルにすると、アクセス ポリシー内の HTTPS 専用のルールがディセーブルになり、Web プロキシは HTTP 用のルールを使用して、復号化された HTTPS トラフィックを処理します。

- アプライアンスで、適切な CA ルート証明書がカスタムの信頼できるルート証明書リストに含まれていることを確認します([ネットワーク(Network)] > [証明書管理(Certificate Management)] > [信頼できるルート証明書の管理(Manage Trusted Root Certificates)])。

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動し、[設定の有効化と編集(Enable and Edit Settings)] をクリックします。

手順 2 HTTPS プロキシ ライセンス契約書の条項を読み、[同意する(Accept)] をクリックします。

手順 3 [HTTPS プロキシを有効にする(Enable HTTPS Proxy)] フィールドがイネーブルであることを確認します。

手順 4 [HTTPS ポートからプロキシへ(HTTPS Ports to Proxy)] フィールドに、アプライアンスが HTTPS トラフィックをチェックするポートを入力します。ポート 443 がデフォルト ポートです。

(注![]() ) Web Security Appliance がプロキシとして動作できるポートの最大の番号は 30 で、これには、HTTP と HTTPS の両方が含まれます。

) Web Security Appliance がプロキシとして動作できるポートの最大の番号は 30 で、これには、HTTP と HTTPS の両方が含まれます。

手順 5 復号化に使用するルート/署名証明書をアップロードまたは生成します。

(注![]() ) アップロードされた証明書とキーのペアと、生成された証明書とキーのペアの両方がアプライアンスにある場合は、[署名用ルート証明書(Root Certificate for Signing)] セクションで選択されている証明書とキーのペアのみを使用します。

) アップロードされた証明書とキーのペアと、生成された証明書とキーのペアの両方がアプライアンスにある場合は、[署名用ルート証明書(Root Certificate for Signing)] セクションで選択されている証明書とキーのペアのみを使用します。

手順 6 [HTTPS 透過的要求(HTTPS Transparent Request)] セクションで、以下のオプションのいずれかを選択します。

この設定は、認証サロゲートとして IP アドレスを使用するトランザクションだけに、ユーザがまだ認証されていない場合に適用されます。

(注![]() ) このフィールドは、アプライアンスが透過モードで展開されている場合にだけ表示されます。

) このフィールドは、アプライアンスが透過モードで展開されている場合にだけ表示されます。

手順 7 [HTTPS を使用するアプリケーション(Applications that Use HTTPS)] セクションで、アプリケーションの可視性とコントロールを向上させるために復号化をイネーブルにするかどうか選択します。

(注![]() ) 署名用ルート証明書がクライアントにインストールされていない場合は、復号化により、アプリケーションでエラーが発生することがあります。アプライアンス ルート証明書の詳細については、次を参照してください。

) 署名用ルート証明書がクライアントにインストールされていない場合は、復号化により、アプリケーションでエラーが発生することがあります。アプライアンス ルート証明書の詳細については、次を参照してください。

HTTPS トラフィックの制御

Web Security Appliance が復号化ポリシー グループに HTTPS 接続要求を割り当てた後、接続要求は、そのポリシー グループの管理設定を継承します。復号化ポリシー グループの管理設定で、アプライアンスが接続を復号化するか、ドロップするか、またはパススルーするかが決定されます。

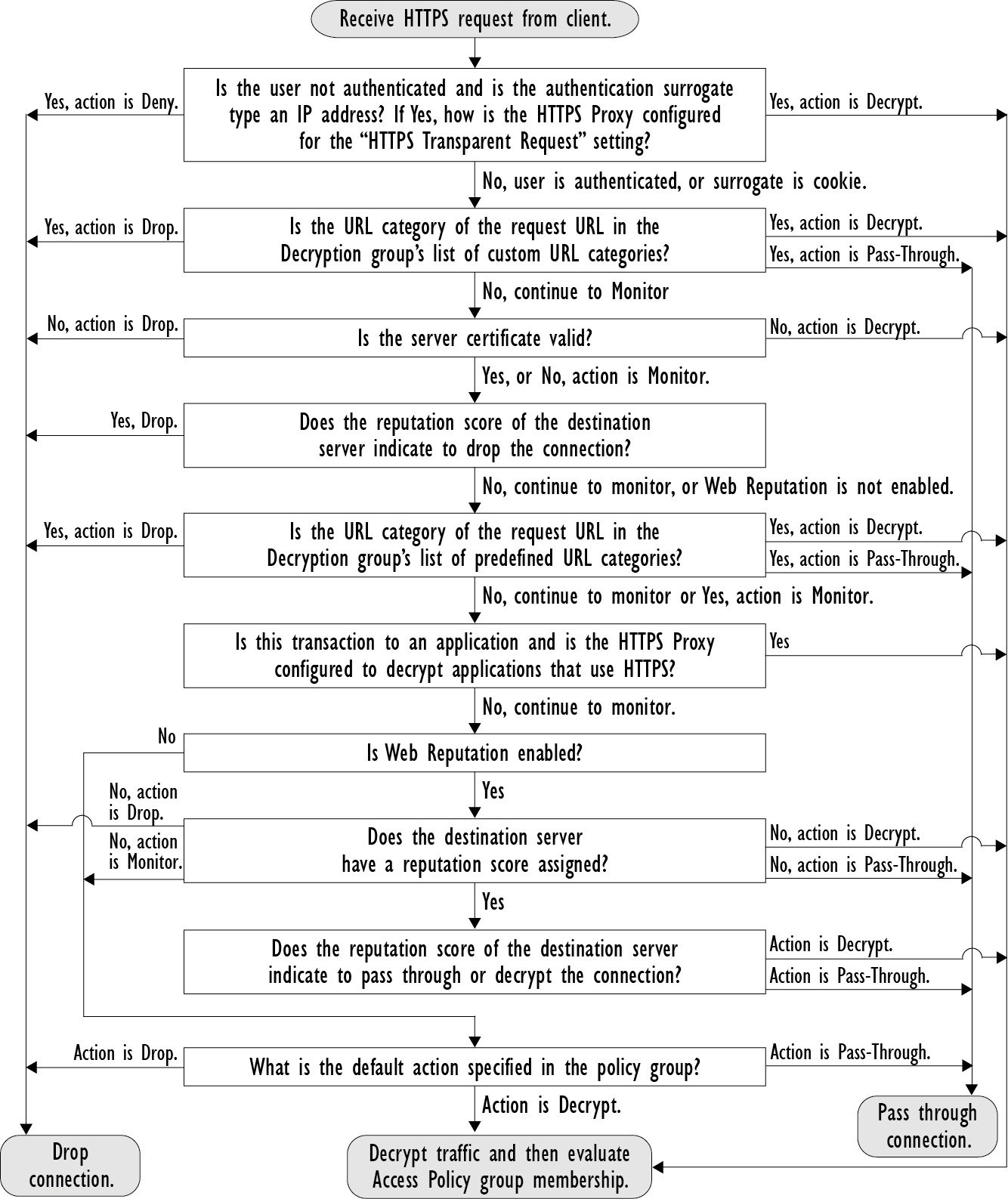

次の図に、アプライアンスが特定の復号化ポリシーを HTTPS 要求に割り当てた後に、その要求で実行するアクションを決定する方法を示します。宛先サーバの Web レピュテーション スコアが評価されるのは 1 回だけですが、その結果は、決定フローの 2 つのポイントで適用されます。たとえば、Web レピュテーション スコアのドロップ アクションは、定義済みの URL カテゴリに指定されているあらゆるアクションに優先することに注意してください。

復号化オプションの設定

- HTTPS プロキシのイネーブル化で説明したように、HTTPS プロキシがイネーブルであることを確認します。

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [設定の編集(Edit Settings)] をクリックします。

認証および HTTPS 接続

HTTPS 接続レイヤでの認証は、以下のタイプの要求で使用できます。

|

|

|

|---|---|

ルート証明書

HTTPS プロキシは、アプライアンスにアップロードした秘密キー ファイルとルート証明書を使用して、トラフィックを復号化します。アプライアンスにアップロードするルート証明書ファイルと秘密キー ファイルは、PEM 形式である必要があります。DER 形式はサポートされていません。

- 生成する。 基本的な設定情報を入力してから、ボタンをクリックすると、アプライアンスが、残りの証明書と秘密キーを生成します。

- アップロードする。 アプライアンスの外部で作成された証明書ファイルと、それに一致する秘密キー ファイルをアップロードできます。

(注![]() ) また、ルート認証局によって署名された中間証明書をアップロードすることもできます。Web プロキシがサーバ証明書を模倣すると、アップロードされた証明書とともに、模倣された証明書がクライアント アプリケーションに送信されます。このように、クライアント アプリケーションが信頼するルート認証局によって中間証明書が署名されている限り、アプリケーションは、模倣されたサーバ証明書も信頼します。詳細については、証明書およびキーについてを参照してください。

) また、ルート認証局によって署名された中間証明書をアップロードすることもできます。Web プロキシがサーバ証明書を模倣すると、アップロードされた証明書とともに、模倣された証明書がクライアント アプリケーションに送信されます。このように、クライアント アプリケーションが信頼するルート認証局によって中間証明書が署名されている限り、アプリケーションは、模倣されたサーバ証明書も信頼します。詳細については、証明書およびキーについてを参照してください。

Web Security Appliance が作成したルート証明書を処理する場合は、以下のいずれかを選択できます。

- ルート証明書を受け入れるようにユーザに通知します。 組織内のユーザに、企業の新しいポリシーについて通知し、組織が提供したルート証明書を、信頼できる認証局として受け入れるように指示できます。

- クライアント マシンにルート証明書を追加します。 ネットワーク上のすべてのクライアント マシンに、信頼できるルート認証局としてルート証明書を追加できます。そうすれば、クライアント アプリケーションは自動的にルート証明書を持つトランザクションを受け入れるようになります。

- 適切な CA ルート証明書がカスタム信頼できるルート証明書リストに含まれていることを確認します([ネットワーク(Network)] > [証明書管理(Certificate Management)] > [信頼できるルート証明書の管理(Manage Trusted Root Certificates)])。

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [設定の編集(Edit Settings)] をクリックします。

手順 3 生成またはアップロードされた証明書の [証明書のダウンロード(Download Certificate)] リンクをクリックします。

(注![]() ) クライアント マシンで証明書エラーが表示される可能性を減らすには、Web Security Appliance にルート証明書を生成またはアップロードした後に変更を送信してから、クライアント マシンに証明書を配布し、その後にアプライアンスへの変更をコミットします。

) クライアント マシンで証明書エラーが表示される可能性を減らすには、Web Security Appliance にルート証明書を生成またはアップロードした後に変更を送信してから、クライアント マシンに証明書を配布し、その後にアプライアンスへの変更をコミットします。

証明書の検証と HTTPS の復号化の管理

有効な証明書

無効な証明書の処理

複数の理由で無効となる証明書

認識できないルート認証局と期限切れ証明書の両方の理由により無効なサーバ証明書に対して、HTTPS プロキシは、認識できないルート認証局に適用されるアクションを実行します。

それ以外のすべての場合は、同時に複数の理由により無効なサーバ証明書に対して HTTPS プロキシは、制限レベルが最高のアクションから最低のアクションへの順にアクションを実行します。

復号化された接続の、信頼できない証明書の警告

Web Security Appliance が無効な証明書を検出し、接続を復号化するように設定されている場合、AsyncOS は、信頼できない証明書を作成します。エンド ユーザは、これを受け入れるか、拒否する必要があります。証明書の一般名は「Untrusted Certificate Warning」です。

この信頼できない証明書を信頼できる証明書のリストに追加すると、エンド ユーザは接続を受け入れるか拒否するかを選択できなくなります。

AsyncOS は、これらの証明書のいずれかを生成するときに、「Signing untrusted key」または「Signing untrusted cert」というテキストのプロキシ ログ エントリを作成します。

ルート証明書およびキーのアップロード

- HTTPS プロキシをイネーブルにします。HTTPS プロキシのイネーブル化。

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [設定の編集(Edit Settings)] をクリックします。

手順 3 [アップロードされた証明書とキーを使用(Use Uploaded Certificate and Key)] を選択します。

手順 4 [証明書(Certificate)] フィールドで [参照(Browse)] をクリックし、ローカル マシンに保存されている証明書ファイルに移動します。

アップロードするファイルに複数の証明書またはキーが含まれている場合、Web プロキシはファイル内の先頭の証明書またはキーを使用します。

手順 5 [キー(Key)] フィールドで [参照(Browse)] をクリックし、秘密キー ファイルに移動します。

(注![]() ) キーの長さは 512、1024、または 2048 ビットである必要があります。

) キーの長さは 512、1024、または 2048 ビットである必要があります。

手順 6 キーが暗号化されている場合は、[キーは暗号化されています(Key is Encrypted)] を選択します。

手順 7 [ファイルのアップロード(Upload Files)] をクリックして、証明書およびキーのファイルを Web Security Appliance に転送します。

アップロードされた証明書の情報が [HTTPS プロキシ設定を編集(Edit HTTPS Proxy Settings)] ページに表示されます。

手順 8 (任意)[証明書のダウンロード(Download Certificate)] をクリックすると、ネットワーク上のクライアント アプリケーションに証明書を転送できます。

HTTPS プロキシ用の証明書およびキーの生成

- HTTPS プロキシをイネーブルにします。HTTPS プロキシのイネーブル化。

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [設定の編集(Edit Settings)] をクリックします。

手順 3 [生成された証明書とキーを使用(Use Generated Certificate and Key)] を選択します。

手順 4 [新しい証明書とキーを生成(Generate New Certificate and Key)] をクリックします。

手順 5 [証明書とキーを生成(Generate Certificate and Key)] ダイアログボックスで、ルート証明書に表示する情報を入力します。

[共通名(Common Name)] フィールドには、スラッシュ(/)を除く任意の ASCII 文字を入力できます。

手順 7 生成された証明書の情報が [HTTPS プロキシ設定を編集(Edit HTTPS Proxy Settings)] ページに表示されます。

手順 8 (任意)[証明書のダウンロード(Download Certificate)] をクリックすると、ネットワーク上のクライアント アプリケーションに証明書を転送できます。

手順 9 (任意) [証明書署名要求のダウンロード(Download Certificate Signing Request)] リンクをクリックすると、証明書署名要求(CSR)を認証局(CA)に送信できます。

手順 10 (任意)CA から署名付き証明書を受信した後、それを Web Security Appliance にアップロードします。この操作は、アプライアンスで証明書を生成した後はいつでも実行できます。

手順 11 変更を送信して確定します([送信(Submit)] と [変更を確定(Commit Changes)])。

無効な証明書の処理の設定

- HTTPS プロキシのイネーブル化で説明したように、HTTPS プロキシがイネーブルであることを確認します。

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [設定の編集(Edit Settings)] をクリックします。

手順 3 証明書エラーのタイプごとに、プロキシの応答(ドロップ、復号化、モニタ)を定義します。

手順 4 変更を送信して確定します([送信(Submit)] と [変更を確定(Commit Changes)])。

証明書失効ステータスのチェックのオプション

発行認証局が証明書を失効させたかどうかを確認するために、Web Security Appliance では、以下の方法で発行認証局をチェックできます。

- 証明書失効リスト(Comodo 証明書のみ)。 Web Security Appliance は Comodo の証明書失効リストをチェックします。Comodo は、このリストを独自のポリシーに従って更新して維持します。最後に更新された日時によっては、Web Security Appliance がチェックした時点では、証明書失効リストが古くなっている可能性があります。

- Online Certificate Status Protocol(OCSP)。 Web Security Appliance が、発行認証局で失効ステータスをリアルタイムでチェックします。発行認証局が OCSP をサポートしている場合は、リアルタイム ステータス チェック用の URL が証明書に含まれています。この機能は、新規インストールではデフォルトでイネーブルになり、更新ではデフォルトでディセーブルになります。

(注![]() ) Web セキュリティ アプライアンスは、他のすべての点で有効であることを特定し、OCSP URL を含んでいる証明書の OCSP クエリーのみを実行します。

) Web セキュリティ アプライアンスは、他のすべての点で有効であることを特定し、OCSP URL を含んでいる証明書の OCSP クエリーのみを実行します。

リアルタイムの失効ステータス チェックのイネーブル化

- HTTPS プロキシがイネーブルであることを確認します。HTTPS プロキシのイネーブル化を参照してください

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [設定の編集(Edit Settings)] をクリックします。

手順 3 [オンライン証明書ステータス プロトコル(OCSP)を有効にする(Enable Online Certificate Status Protocol (OCSP))] を選択します。

手順 4 [OCSP 結果処理(Result Handling)] の各プロパティを設定します。

シスコでは、OCSP 結果処理のオプションを、無効な証明書の処理のオプションと同じアクションに設定することを推奨します。たとえば、[モニタする期限切れ証明書(Expired Certificate to Monitor)] を設定する場合は、モニタする失効証明書を設定します。

手順 5 (任意)[詳細(Advanced)] 設定セクションを展開し、以下の設定項目を設定します。

手順 6 変更を送信して確定します([送信(Submit)] と [変更を確定(Commit Changes)])。

信頼できるルート証明書

Web セキュリティ アプライアンスには、信頼できるルート証明書のリストが付属しており、これが維持されます。信頼できる証明書を持つ Web サイトでは、復号化は必要ありません。

信頼できる証明書のリストに証明書を追加し、機能的に証明書を削除すると、信頼できる証明書のリストを管理できます。Web セキュリティ アプライアンスは、マスター リストからは証明書を削除しませんが、証明書の信頼を無効にすることができます。これで、信頼できるリストから機能的に証明書が削除されます。

信頼できるリストへの証明書の追加

- HTTPS プロキシがイネーブルであることを確認します。HTTPS プロキシのイネーブル化を参照してください

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] に移動します。

手順 2 [信頼できるルート証明書の管理(Manage Trusted Root Certificates)] をクリックします。

手順 3 [インポート(Import)] をクリックします。

手順 4 [参照(Browse)] をクリックして証明書ファイルに移動します。

手順 5 変更を送信して確定します([送信(Submit)] と [変更を確定(Commit Changes)])。

[カスタム信頼済みルート証明書(Custom Trusted Root Certificates)] リストで、アップロードした証明書を探します。

信頼できるリストからの証明書の削除

手順 1 [セキュリティ サービス(Security Services)] > [HTTPS プロキシ(HTTPS Proxy)] を選択します。

手順 2 [信頼できるルート証明書の管理(Manage Trusted Root Certificates)] をクリックします。

手順 3 リストから削除する証明書に対応する [信頼をオーバーライド(Override Trust)] チェックボックスを選択します。

手順 4 変更を送信して確定します([送信(Submit)] と [変更を確定(Commit Changes)])。

HTTPS トラフィックのルーティング

クライアントのヘッダーに保存されている情報に基づいて HTTPS トランザクションをルーティングする AsyncOS の機能は限定的であり、透過 HTTPS と明示 HTTPS で異なります。

フィードバック

フィードバック