レートフィルタの概要

|

タイプ |

モジュール(基本) |

|

使用方法 |

コンテキスト |

|

インスタンス タイプ |

単一 |

|

有効 |

|

レートベースの攻撃は、ネットワークまたはホストに過剰なトラフィックを送信することで低速化または正規の要求の拒否を引き起こし、ネットワークまたはホストを混乱させようとします。レートベースの防御を使用し、そのルールの過剰な一致に応じて侵入のアクションを変更することができます。

rate_filter は、指定した間隔内にルールの一致が多すぎる場合にその状態を検出します。インライン展開された管理対象デバイス上でこの機能を使用して、指定された時刻のレートベースの攻撃をブロックしてから、ルール一致がイベントを生成するだけでトラフィックをドロップしないルール状態に戻すことができます。

任意の侵入ルールに応じるように rate_filter は設定できますが、攻撃を検出して反応するようにするには、指定するルールを rate_filter で有効にする必要があります。たとえば、DDOS/SYN フラッド攻撃に対する防御を確立するには、ルール 135:1(TCP SYN を受信)を有効にして、ルール 135:1 の過剰なトリガーについて警告するように rate_filter を設定します。

レートベースの攻撃防止は、異常なトラフィック パターンを識別し、正規の要求に対するそのトラフィックの影響を最小限に抑えようとします。特定の宛先 IP アドレスに送信されるトラフィックまたは特定の送信元 IP アドレスから送信されるトラフィックの過剰なルール一致を識別できます。また、検出されたすべてのトラフィックを通して特定のルールの過剰な一致に対処することもできます。

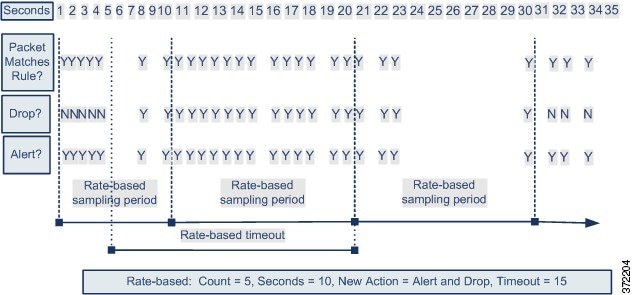

次の図は、攻撃者がホストにアクセスしようとしている例を示しています。繰り返しパスワードを特定しようとする試みが、レート ベースの攻撃防御が設定されたルールをトリガーします。レート ベースの設定は、ルール一致が 10 秒間に 5 回発生した時点で、ルール属性を [ドロップしてイベントを生成する(Drop and Generate Events)] に変更します。新しいルール属性は 15 秒後にタイムアウトします。

タイムアウト後も、そのパケットは後続のレート ベースのサンプリング期間にドロップされることに注意してください。サンプリング レートが現在または前回のサンプリング期間中にしきい値を超えている場合は、新しいアクションが続行されます。新しいアクションは、サンプリング レートがしきい値レートを下回るサンプリング期間の終了後にのみ、[イベントを生成する(Generate Events)] に戻ります。

同じルールだけでなく異なるルールにも複数のレートベースのフィルタを定義できます。複数のレートベースのフィルタが定義されている侵入ポリシーでは、ポリシーにリストされている最初のフィルタの優先度が最も高くなります。2 つのレートベースのフィルタアクションが競合している場合は、最初のレートベースのフィルタのアクションが実行されます。

rate_filter に設定した設定パラメータは、展開全体のすべてのトラフィックに適用されます。ただし、システムはそのシステムがモニタする一意の接続ごとにサンプリング期間内の一致の数に対して個別のカウンタを維持します。また、システムは、接続ごとにアクションに変更を適用します。

(注) |

レート ベース アクションでは、無効にされたルールを有効にすることも、無効にされたルールに一致するトラフィックをドロップすることもできません。 |

フィードバック

フィードバック