インターフェイスについて

Firepower 4100/9300 シャーシ は、物理インターフェイス、コンテナ インスタンス用の VLAN サブインターフェイス、および EtherChannel(ポート チャネル)インターフェイスをサポートします。EtherChannel のインターフェイスには、同じタイプのメンバ インターフェイスを最大で 16 個含めることができます。

シャーシ管理インターフェイス

シャーシ管理インターフェイスは、SSH または Firepower Chassis Manager によって、FXOS シャーシの管理に使用されます。このインターフェイスは、アプリケーション管理の論理デバイスに割り当てる管理タイプのインターフェイスから分離されています。

このインターフェイスのパラメータを設定するには、CLI から設定にする必要があります。管理 IP アドレスの変更も参照してください。このインターフェイスについての情報を FXOS CLI で表示するには、ローカル管理に接続し、管理ポートを表示します。

FirePOWER connect local-mgmt

firepower(local-mgmt) # show mgmt-port

物理ケーブルまたは SFP モジュールが取り外されている場合や mgmt-port shut コマンドが実行されている場合でも、シャーシ管理インターフェイスは稼働状態のままである点に注意してください。

(注) |

シャーシ管理インターフェイスはジャンボフレームをサポートしていません。 |

インターフェイス タイプ

物理インターフェイス、コンテナインスタンスの VLAN サブインターフェイス、および EtherChannel(ポートチャネル)インターフェイスは、次のいずれかのタイプになります。

-

Data:通常のデータに使用します。データインターフェイスを論理デバイス間で共有することはできません。また、論理デバイスからバックプレーンを介して他の論理デバイスに通信することはできません。データ インターフェイスのトラフィックの場合、すべてのトラフィックは別の論理デバイスに到達するために、あるインターフェイスでシャーシを抜け出し、別のインターフェイスで戻る必要があります。

-

Data-sharing:通常のデータに使用します。コンテナインスタンスでのみサポートされ、これらのデータインターフェイスは 1 つまたは複数の論理デバイス/コンテナインスタンス( Firepower Threat DefenseFMC 専用)で共有できます。 各コンテナ インスタンスは、このインターフェイスを共有する他のすべてのインスタンスと、バックプレーン経由で通信できます。共有インターフェイスは、展開可能なコンテナ インスタンスの数に影響することがあります。共有インターフェイスは、ブリッジ グループ メンバー インターフェイス(トランスペアレントモードまたはルーテッドモード)、インラインセット、パッシブインターフェイス、クラスタ、またはフェールオーバーリンクではサポートされません。

-

Mgmt:アプリケーション インスタンスの管理に使用します。これらのインターフェイスは、外部ホストにアクセスするために 1 つまたは複数の論理デバイスで共有できます。論理デバイスが、このインターフェイスを介して、インターフェイスを共有する他の論理デバイスと通信することはできません。各論理デバイスには、管理インターフェイスを 1 つだけ割り当てることができます。アプリケーションと管理によっては、後でデータインターフェイスから管理を有効にできます。ただし、データ管理を有効にした後で使用する予定がない場合でも、管理インターフェイスを論理デバイスに割り当てる必要があります。

(注)

管理インターフェイスを変更すると、論理デバイスが再起動します。たとえば、e1/1 から e1/2 に1回変更すると、論理デバイスが再起動して新しい管理が適用されます。

-

Eventing: FMC デバイスを使用した Firepower Threat Defense のセカンダリ管理インターフェイスとして使用します。このインターフェイスを使用するには、 Firepower Threat Defense CLI で IP アドレスなどのパラメータを設定する必要があります。たとえば、イベント(Web イベントなど)から管理トラフィックを分類できます。詳細については、管理センター構成ガイドを参照してください。Eventing インターフェイスは、外部ホストにアクセスするために 1 つまたは複数の論理デバイスで共有できます。論理デバイスはこのインターフェイスを介してインターフェイスを共有する他の倫理デバイスと通信することはできません。 後で管理用のデータインターフェイスを設定する場合は、別のイベントインターフェイスを使用できません。

(注)

各アプリケーション インスタンスのインストール時に、仮想イーサネット インターフェイスが割り当てられます。アプリケーションがイベントインターフェイスを使用しない場合、仮想インターフェイスは管理上ダウンの状態になります。

Firepower # show interface Vethernet775 Firepower # Vethernet775 is down (Administratively down) Bound Interface is Ethernet1/10 Port description is server 1/1, VNIC ext-mgmt-nic5

-

Cluster:クラスタ化された論理デバイスのクラスタ制御リンクとして使用します。デフォルトでは、クラスタ制御リンクは 48 番のポートチャネル上に自動的に作成されます。クラスタタイプは、EtherChannel インターフェイスのみでサポートされます。 マルチインスタンス クラスタリングの場合、デバイス間でクラスタタイプのインターフェイスを共有することはできません。各クラスタが別個のクラスタ制御リンクを使用でできるように、クラスタ EtherChannel に VLAN サブインターフェイスを追加できます。クラスタインターフェイスにサブインターフェイスを追加した場合、そのインターフェイスをネイティブクラスタには使用できません。FDM および CDO はクラスタリングをサポートしていません。

(注) |

この章では、FXOS VLAN サブインターフェイスについてのみ説明します。FTD アプリケーション内でサブインターフェイスを個別に作成できます。詳細については、FXOS インターフェイスとアプリケーション インターフェイスを参照してください。 |

スタンドアロン展開とクラスタ展開での FTD および ASA アプリケーションのインターフェイスタイプのサポートについては、次の表を参照してください。

|

アプリケーション |

データ |

データ:サブインターフェイス |

データ共有 |

データ共有:サブインターフェイス |

管理 |

イベント(Eventing) |

クラスタ(EtherChannel のみ) |

クラスタ:サブインターフェイス |

|

|---|---|---|---|---|---|---|---|---|---|

|

FTD |

スタンドアロン ネイティブ インスタンス |

対応 |

— |

— |

— |

対応 |

対応 |

— |

— |

|

スタンドアロン コンテナ インスタンス |

対応 |

対応 |

対応 |

対応 |

対応 |

対応 |

— |

— |

|

|

クラスタ ネイティブ インスタンス |

対応 (シャーシ間クラスタ専用の EtherChannel) |

— |

— |

— |

対応 |

対応 |

対応 |

— |

|

|

クラスタ コンテナ インスタンス |

対応 (シャーシ間クラスタ専用の EtherChannel) |

— |

— |

— |

対応 |

対応 |

対応 |

対応 |

|

|

ASA |

スタンドアロン ネイティブ インスタンス |

対応 |

— |

— |

— |

対応 |

— |

対応 |

— |

|

クラスタ ネイティブ インスタンス |

対応 (シャーシ間クラスタ専用の EtherChannel) |

— |

— |

— |

対応 |

— |

対応 |

— |

|

FXOS インターフェイスとアプリケーション インターフェイス

Firepower 4100/9300 は、物理インターフェイス、コンテナインスタンスの VLAN サブインターフェイス、および EtherChannel(ポートチャネル)インターフェイスの基本的なイーサネット設定を管理します。アプリケーション内で、より高いレベルの設定を行います。たとえば、FXOS では Etherchannel のみを作成できます。ただし、アプリケーション内の EtherChannel に IP アドレスを割り当てることができます。

続くセクションでは、インターフェイスの FXOS とアプリケーション間の連携について説明します。

VLAN サブインターフェイス

すべての論理デバイスで、アプリケーション内に VLAN サブインターフェイスを作成できます。

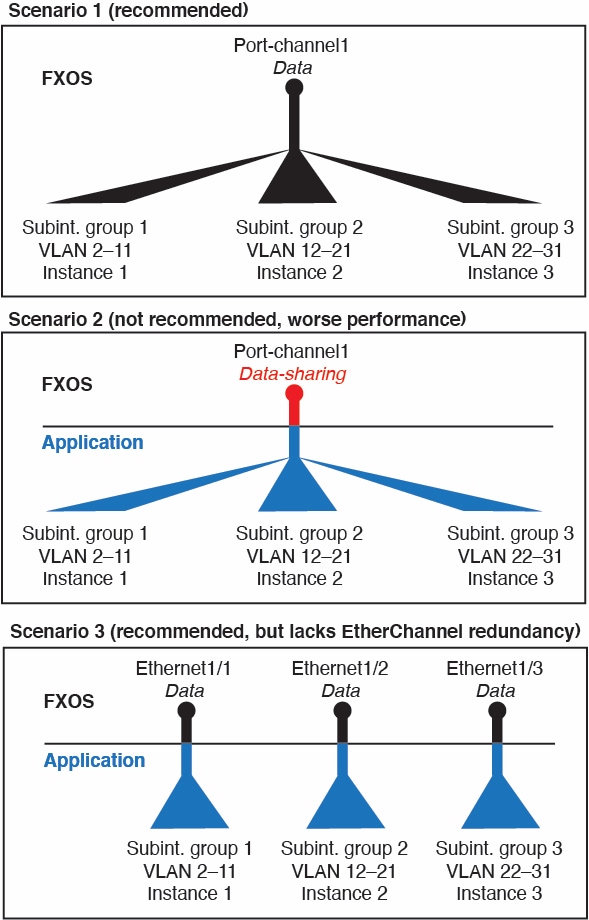

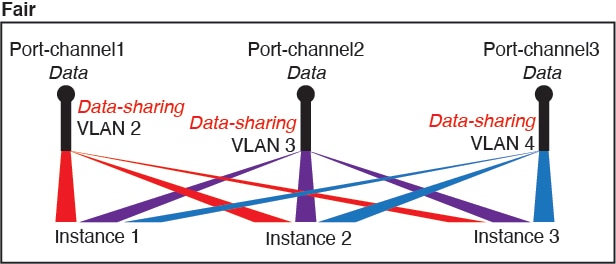

スタンドアロンモードのコンテナインスタンスの場合のみ、FXOS で VLAN サブインターフェイスを作成することもできます。 マルチインスタンスクラスタは、クラスタタイプのインターフェイスを除いて、FXOS のサブインターフェイスをサポートしません。アプリケーション定義のサブインターフェイスは、FXOS 制限の対象にはなりません。サブインターフェイスを作成するオペレーティング システムの選択は、ネットワーク導入および個人設定によって異なります。たとえば、サブインターフェイスを共有するには、FXOS でサブインターフェイスを作成する必要があります。FXOS サブインターフェイスを優先するもう 1 つのシナリオでは、1 つのインターフェイス上の別のサブインターフェイス グループを複数のインスタンスに割り当てます。たとえば、インスタンス A で VLAN 2-11 を、インスタンス B で VLAN 12-21 を、インスタンス C で VLAN 22-31 を使用して Port-Channel1 を使うとします。アプリケーション内でこれらのサブインターフェイスを作成する場合、FXOS 内で親インターフェイスを共有しますが、これはお勧めしません。このシナリオを実現する 3 つの方法については、次の図を参照してください。

シャーシとアプリケーションの独立したインターフェイスの状態

管理上、シャーシとアプリケーションの両方で、インターフェイスを有効および無効にできます。インターフェイスを動作させるには、両方のオペレーティング システムで、インターフェイスを有効にする必要があります。インターフェイスの状態は個別に制御されるため、シャーシとアプリケーションの間で不一致が発生することがあります。

アプリケーション内のインターフェイスのデフォルトの状態は、インターフェイスのタイプによって異なります。たとえば、物理インターフェイスまたは EtherChannel は、アプリケーション内ではデフォルトで無効になっていますが、サブインターフェイスはデフォルトで有効になっています。

ハードウェア バイパス ペア

Firepower Threat Defense では、Firepower 9300 および 4100 シリーズの特定のインターフェイス モジュールを使用することで、ハードウェア バイパス 機能を有効にできます。ハードウェア バイパス は、停電時にトラフィックがインライン インターフェイス ペア間で流れ続けることを確認します。この機能は、ソフトウェアまたはハードウェア障害の発生時にネットワーク接続を維持するために使用できます。

ハードウェア バイパス 機能は、 Firepower Threat Defense アプリケーション内で設定されます。これらのインターフェイスを ハードウェア バイパス ペアとして使用する必要はありません。これらは、ASA と Firepower Threat Defense アプリケーションの両方について通常のインターフェイスとして使用できます。ハードウェア バイパス 対応のインターフェイスをブレークアウト ポート用に設定することはできないため注意してください。ハードウェア バイパス 機能を使用するには、ポートを EtherChannel として設定しないでください。そうでない場合は、これらのインターフェイスを通常のインターフェイス モードの EtherChannel メンバとして含めることができます。

ハードウェア バイパス がインラインペアで有効になっている場合、スイッチのバイパスが最初に試行されます。スイッチのエラーが原因でバイパス設定が失敗した場合は、物理バイパスが有効になります。

(注) |

ハードウェアバイパス(FTW)は、VDP/Radware などのサードパーティ製アプリケーションを使用したサービスチェイニングにインストールされた Firepower Threat Defense ではサポートされません。 |

(注) |

同じインラインセットに対して ハードウェア バイパス およびリンクステートの伝達を有効にしないでください。 |

Firepower Threat Defense は、以下のモデルの特定のネットワーク モジュールのインターフェイス ペアで ハードウェア バイパス をサポートします。

-

Firepower 9300

-

Firepower 4100 シリーズ

これらのモデルでサポートされている ハードウェア バイパス ネットワーク モジュールは以下のとおりです。

-

Firepower 6 ポート 1G SX FTW ネットワーク モジュール シングルワイド(FPR-NM-6X1SX-F)

-

Firepower 6 ポート 10G SR FTW ネットワーク モジュール シングルワイド(FPR-NM-6X10SR-F)

-

Firepower 6 ポート 10G LR FTW ネットワーク モジュール シングルワイド(FPR-NM-6X10LR-F)

-

Firepower 2 ポート 40G SR FTW ネットワーク モジュール シングルワイド(FPR-NM-2X40G-F)

-

Firepower 8 ポート 1G Copper FTW ネットワーク モジュール シングルワイド(FPR-NM-8X1G-F)

ハードウェア バイパス では以下のポート ペアのみ使用できます。

-

1 および 2

-

3 および 4

-

5 および 6

-

7 および 8

ジャンボ フレーム サポート

Firepower 4100/9300 シャーシは、デフォルトで有効になっているジャンボ フレームをサポートします。Firepower 4100/9300 シャーシにインストールされた特定の論理デバイスのジャンボ フレーム サポートを有効にするには、論理デバイスのインターフェイスに適切な MTU の設定を構成する必要があります。

Firepower 4100/9300 シャーシのアプリケーションでサポートされている最大 MTU は、9184 です。

(注) |

シャーシ管理インターフェイスはジャンボフレームをサポートしていません。 |

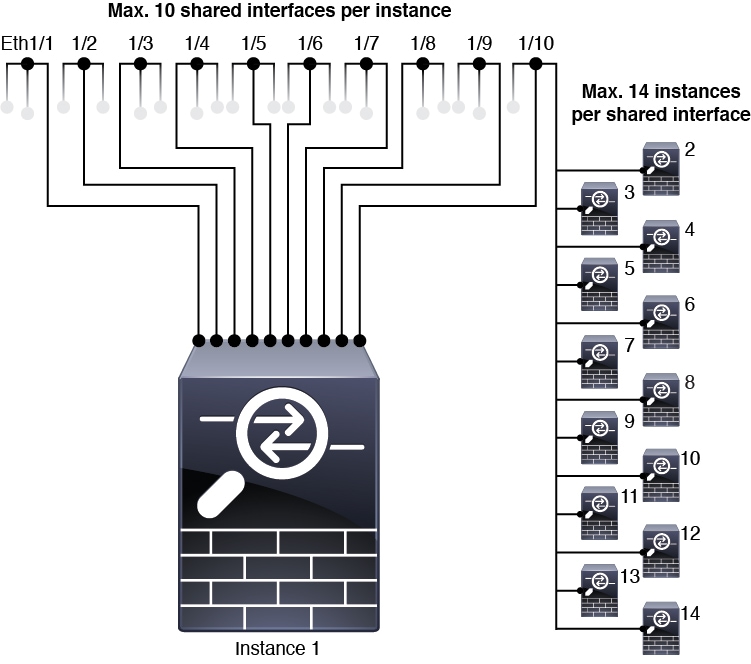

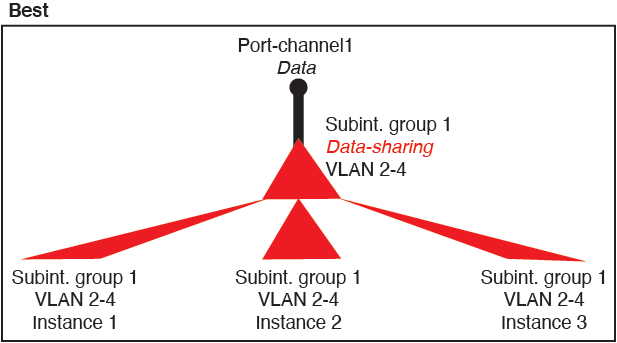

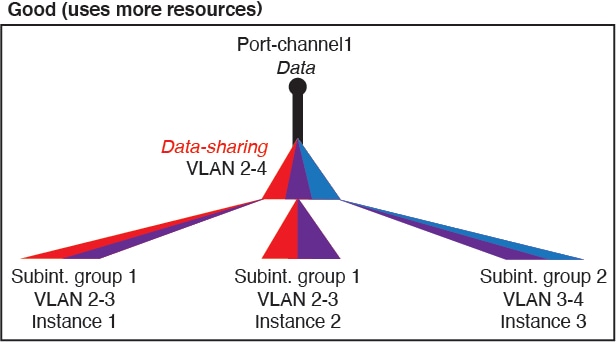

共有インターフェイスの拡張性

共有インターフェイスのベスト プラクティス

共有インターフェイスの使用状況の例

インターフェイスの共有と拡張性の例について、以下の表を参照してください。以下のシナリオは、すべてのインスタンス間で共有されている管理用の 1 つの物理/EtherChannel インターフェイスと、ハイ アベイラビリティで使用する専用のサブインターフェイスを含むもう 1 つの物理/EtherChannel インターフェイスを使用していることを前提としています。

3 つの SM-44 と firepower 9300

次の表は、物理インターフェイスまたは Etherchannel のみを使用している 9300 の SM-44 セキュリティ モジュールに適用されます。サブインターフェイスがなければ、インターフェイスの最大数が制限されます。さらに、複数の物理インターフェイスを共有するには、複数のサブインターフェイスを使用するよりも多くの転送テーブル リソースを使用します。

各 SM-44 モジュールは、最大 14 のインスタンスをサポートできます。インスタンスは、制限内に収める必要に応じてモジュール間で分割されます。

|

専用インターフェイス |

共有インターフェイス |

インスタンス数 |

転送テーブルの使用率(%) |

|---|---|---|---|

|

32:

|

0 |

4:

|

16 % |

|

30:

|

0 |

2:

|

14% |

|

14:

|

1 |

14:

|

46 % |

|

33:

|

3:

|

33:

|

98% |

|

33:

|

3:

|

34:

|

102 % 許可しない |

|

30:

|

1 |

6:

|

25 % |

|

30:

|

3:

|

6:

|

23 % |

|

30:

|

2 |

5:

|

28% |

|

30:

|

4:

|

5:

|

26 % |

|

24:

|

7 |

4:

|

44 % |

|

24:

|

14:

|

4:

|

41% |

次の表は、単一の親物理インターフェイス上でサブインターフェイスを使用している 9300 上の 3 つの SM-44 セキュリティ モジュールに適用されます。たとえば、同じ種類のインターフェイスをすべてバンドルするための大規模な EtherChannel を作成し、EtherChannel のサブインターフェイスを共有します。複数の物理インターフェイスを共有するには、複数のサブインターフェイスを使用するよりも多くの転送テーブル リソースを使用します。

各 SM-44 モジュールは、最大 14 のインスタンスをサポートできます。インスタンスは、制限内に収める必要に応じてモジュール間で分割されます。

|

専用サブインターフェイス |

共有サブインターフェイス |

インスタンス数 |

転送テーブルの使用率(%) |

|---|---|---|---|

|

168:

|

0 |

42:

|

33% |

|

224:

|

0 |

14:

|

27 % |

|

14:

|

1 |

14:

|

46 % |

|

33:

|

3:

|

33:

|

98% |

|

70:

|

1 |

14:

|

46 % |

|

165:

|

3:

|

33:

|

98% |

|

70:

|

2 |

14:

|

46 % |

|

165:

|

6:

|

33:

|

98% |

|

70:

|

10 |

14:

|

46 % |

|

165:

|

30:

|

33:

|

102 % 許可しない |

1 つの SM 44 を備えた Firepower 9300

次の表は、物理インターフェイスまたは Etherchannel のみを使用している 1 つの SM-44 を備えた Firepower 9300 に適用されます。サブインターフェイスがなければ、インターフェイスの最大数が制限されます。さらに、複数の物理インターフェイスを共有するには、複数のサブインターフェイスを使用するよりも多くの転送テーブル リソースを使用します。

1 つの SM-44 を備えた Firepower 9300 は、最大 14 のインスタンスをサポートできます。

|

専用インターフェイス |

共有インターフェイス |

インスタンス数 |

転送テーブルの使用率(%) |

|---|---|---|---|

|

32:

|

0 |

4:

|

16 % |

|

30:

|

0 |

2:

|

14% |

|

14:

|

1 |

14:

|

46 % |

|

14:

|

2:

|

14:

|

37 % |

|

32:

|

1 |

4:

|

21 % |

|

32:

|

2 |

4:

|

20 % |

|

32:

|

2 |

4:

|

25 % |

|

32:

|

4:

|

4:

|

24 % |

|

24:

|

8 |

3:

|

37 % |

|

10:

|

10 |

5:

|

69% |

|

10:

|

20:

|

5:

|

59% |

|

14:

|

10 |

7:

|

109% 許可しない |

次の表は、単一の親物理インターフェイス上でサブインターフェイスを使用している 1 つの SM-44 を備えた Firepower 4150 に適用されます。たとえば、同じ種類のインターフェイスをすべてバンドルするための大規模な EtherChannel を作成し、EtherChannel のサブインターフェイスを共有します。複数の物理インターフェイスを共有するには、複数のサブインターフェイスを使用するよりも多くの転送テーブル リソースを使用します。

1 つの SM-44 を備えた Firepower 9300 は、最大 14 のインスタンスをサポートできます。

|

専用サブインターフェイス |

共有サブインターフェイス |

インスタンス数 |

転送テーブルの使用率(%) |

|---|---|---|---|

|

112:

|

0 |

14:

|

17% |

|

224:

|

0 |

14:

|

17% |

|

14:

|

1 |

14:

|

46 % |

|

14:

|

2:

|

14:

|

37 % |

|

112:

|

1 |

14:

|

46 % |

|

112:

|

2:

|

14:

|

37 % |

|

112:

|

2 |

14:

|

46 % |

|

112:

|

4:

|

14:

|

37 % |

|

140:

|

10 |

14:

|

46 % |

|

140:

|

20:

|

14:

|

37 % |

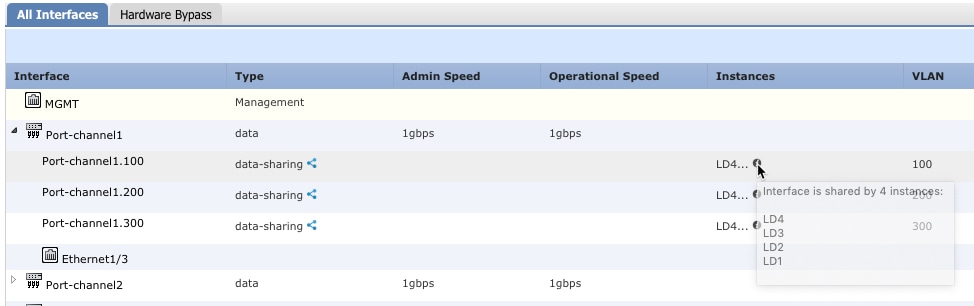

共有インターフェイス リソースの表示

転送テーブルと VLAN グループの使用状況を表示するには、 で show detail コマンドを入力しscope fabric-interconnect ます。次に例を示します。

Firepower# scope fabric-interconnect

Firepower /fabric-interconnect # show detail

Fabric Interconnect:

ID: A

Product Name: Cisco FPR9K-SUP

PID: FPR9K-SUP

VID: V02

Vendor: Cisco Systems, Inc.

Serial (SN): JAD104807YN

HW Revision: 0

Total Memory (MB): 16185

OOB IP Addr: 10.10.5.14

OOB Gateway: 10.10.5.1

OOB Netmask: 255.255.255.0

OOB IPv6 Address: ::

OOB IPv6 Gateway: ::

Prefix: 64

Operability: Operable

Thermal Status: Ok

Ingress VLAN Group Entry Count (Current/Max): 0/500

Switch Forwarding Path Entry Count (Current/Max): 16/1021

Current Task 1:

Current Task 2:

Current Task 3:

FTD のインライン セット リンク ステート伝達サポート

インライン セットはワイヤ上のバンプのように動作し、2 つのインターフェイスを一緒にバインドし、既存のネットワークに組み込みます。この機能によって、隣接するネットワーク デバイスの設定がなくても、任意のネットワーク環境にシステムをインストールすることができます。インライン インターフェイスはすべてのトラフィックを無条件に受信しますが、これらのインターフェイスで受信されたすべてのトラフィックは、明示的にドロップされない限り、インライン セットの外部に再送信されます。

Firepower Threat Defense アプリケーションでインライン セットを設定し、リンク ステート伝達を有効にすると、 Firepower Threat Defense はインライン セット メンバーシップを FXOS シャーシに送信します。リンク ステート伝達により、インライン セットのインターフェイスの 1 つが停止した場合、シャーシは、インライン インターフェイス ペアの 2 番目のインターフェイスも自動的に停止します。停止したインターフェイスが再び起動すると、2 番目のインターフェイスも自動的に起動します。つまり、1 つのインターフェイスのリンク ステートが変化すると、シャーシはその変化を検知し、その変化に合わせて他のインターフェイスのリンク ステートを更新します。ただし、シャーシからリンク ステートの変更が伝達されるまで最大 4 秒かかります。障害状態のネットワーク デバイスを避けてトラフィックを自動的に再ルーティングするようルータが設定された復元力の高いネットワーク環境では、リンク ステート伝播が特に有効です。

(注) |

同じインラインセットに対して ハードウェア バイパス およびリンクステートの伝達を有効にしないでください。 |

フィードバック

フィードバック