Cisco ASR 9000 シリーズ アグリゲーション サービス ルータ システム セキュリティ コンフィギュレーション ガイド リリース 4.3.x

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月1日

章のタイトル: 合法的傍受の実装

目次

- 合法的傍受の実装

- 合法的傍受の実装に関する前提条件

- 合法的傍受の実装に関する制約事項

- 合法的傍受の実装について

- VoIP コールのプロビジョニング

- コールの傍受

- データ セッションのプロビジョニング

- データの傍受

- 合法的傍受トポロジ

- スケールまたはパフォーマンスの改善

- IPv6 パケットの傍受

- 合法的傍受フィルタ

- フロー ID に基づいた IPv6 パケットの傍受

- VRF(6VPE)および 6PE パケットの傍受

- 傍受パケットでサポートされるカプセル化タイプ

- タップ別ドロップ カウンタのサポート

- 合法的傍受のハイ アベイラビリティ

- RP フェールオーバー中のタップおよび MD テーブルの維持

- リプレイ タイマー

- Cisco ASR 9000 シリーズ ルータでの合法的傍受の SNMPv3 アクセスの設定方法

- SNMP ベースの合法的傍受のディセーブル化

- インバンド管理プレーン保護機能の設定

- VoIP およびデータ セッションを傍受するためのメディエーション デバイスのイネーブル化

- インバンド管理プレーン機能のイネーブル化の設定例

- インバンド管理プレーン保護機能の設定:例

- その他の関連資料

合法的傍受は、司法当局が裁判所または行政機関に承認されて実施する、回線およびパケット ベースの通信モードの電子機器を用いた情報収集を行うプロセスです。 回線交換とパケットのモードのネットワーク行う電子機器を用いて情報収集し、司法当局を支援することが世界中のサービス プロバイダーに合法的に求められます。

認可されたサービス プロバイダーの担当者のみが、法的に認可された傍受命令を処理および設定することを許可されています。 ネットワーク管理者および技術者は、法的に認可された傍受命令、または進行中の傍受に関する知識を得ることを禁止されています。 ルータにインストールされている傍受に関するエラー メッセージまたはプログラム メッセージは、コンソールには表示されません。

合法的傍受の実装の機能履歴

| リリース |

変更内容 |

|---|---|

| リリース 4.1.0 |

この機能が導入されました。 |

リリース 4.2.0 |

合法的傍受のハイ アベイラビリティ サポートが追加されました。 IPv6 の合法的傍受のサポートが追加されました。 |

- 合法的傍受の実装に関する前提条件

- 合法的傍受の実装に関する制約事項

- 合法的傍受の実装について

- IPv6 パケットの傍受

- 合法的傍受のハイ アベイラビリティ

- Cisco ASR 9000 シリーズ ルータでの合法的傍受の SNMPv3 アクセスの設定方法

- インバンド管理プレーン機能のイネーブル化の設定例

- その他の関連資料

合法的傍受の実装に関する前提条件

適切なタスク ID を含むタスク グループに関連付けられているユーザ グループに属している必要があります。 このコマンド リファレンスには、各コマンドに必要なタスク ID が含まれます。 ユーザ グループの割り当てが原因でコマンドを使用できないと考えられる場合、AAA 管理者に連絡してください。

合法的傍受の実装には、次の前提条件も満たす必要があります。

- Cisco ASR 9000 シリーズ アグリゲーション サービス ルータは、合法的傍受の運用においてコンテンツの傍受アクセス ポイント(IAP)ルータとして使用されます。

-

プロビジョニングされたルータ:ルータはプロビジョニング済みである必要があります。 詳細については、 『Cisco ASR 9000 Series Aggregation Services Router Getting Started Guide』を参照してください。

ヒント

合法的傍受のタップには、ループバック インターフェイスをプロビジョニングすると、他のインターフェイス タイプに比べて利点があります。

- Cisco IOS XR ソフトウェアの SNMP Server コマンドの理解:合法的傍受を実現する基盤となる簡易ネットワーク管理プロトコル バージョン 3(SNMP v3)は、 『Cisco ASR 9000 Series Aggregation Services Router System Management Command Reference』の「SNMP Server Commands」モジュールに説明されているコマンドを使用して設定されます。 合法的傍受を実装するには、SNMP サーバの機能を理解する必要があります。 このため、 『Cisco ASR 9000 Series Aggregation Services Router System Management Configuration Guide』の「Implementing SNMP」モジュールに説明されている情報をよく確認してください。

- 合法的傍受が明示的にディセーブルになっていること:プロビジョニングされたルータでは、合法的傍受は自動的にイネーブルになっています。 ただし、進行中のアクティブなタップがある場合、タップは削除されるため、LI をディセーブルにしないてください。

- 管理プレーンで SNMPv3 がイネーブルに設定されていること:コマンドがルータのインターフェイス(できればループバック)に送信されるよう、管理プレーンが SNMP コマンドを受け付けられるようにします。 これにより、メディエーション デバイス(MD)が物理インターフェイスと通信できるようになります。

- VACM ビューが SNMP サーバ向けにイネーブルになっていること:ビューベース アクセス制御モデル(VACM)ビューは、ルータでイネーブルになっている必要があります。

- プロビジョニングされた MD:詳細については、ご使用の MD に関するベンダーのマニュアルを参照してください。 シスコが推奨する MD 機器サプライヤのリストについては、http://www.cisco.com/en/US/tech/tk583/tk799/tsd_technology_support_protocol_home.html を参照してください。

-

VoIP 監視固有の要件

- 合法的傍受がイネーブルになっているコール エージェント:合法的傍受がイネーブルになっているコール エージェントでは、監視ターゲットが MD にシグナリング情報を提供できるように、MD との通信用インターフェイスをサポートしている必要があります。 MD は、監視ターゲットのセッション記述プロトコル(SDP)のシグナリング情報から、送信元 IP アドレス、宛先 IP アドレス、Real-Time Protocol(RTP)のポート番号を抽出します。 これらの情報を使用して SNMPv3 SET を作成します。SNMPv3 SET はコンテンツ IAP として動作しているルータに送信され、監視ターゲットの傍受を実現します。 MD は CISCO-TAP2-MIB を使用して、コンテンツ IAP として動作しているルータと MD との間の通信をセットアップします。 MD は CISCO-IP-TAP-MIB を使用して、SDP から傍受および取得する IP アドレスとポート番号のフィルタをセットアップします。

- ターゲット番号によるコールで使用されるルータは、この目的のために MD を通じてプロビジョニングされる必要があります。

- 傍受するターゲット番号がプロビジョニングされている MD。

- データ セッション監視固有の要件

- MD はネットワーク内の任意の場所に配置できますが、ターゲットの傍受に使用されているコンテンツ IAP ルータから到達可能である必要があります。 MD はグローバル ルーティング テーブルからのみ到達可能で、VRF ルーティング テーブルからは到達不可である必要があります。

合法的傍受の実装に関する制約事項

合法的傍受は、Cisco ASR 9000 シリーズ ルータで次の機能のサポートを提供しません。

- IPv6 マルチキャスト タッピング

- IPv4 マルチキャスト タッピング

- タップ別ドロップ カウンタ

- ギガビット イーサネット LC における IPv6 の傍受

- IPv6 MD カプセル化

- インターフェイス別タッピング

- 複数の MD への単一タップの複製

- タグ パケットのタッピング

- L2 フローのタッピング

- RTP のカプセル化

- 複製デバイスの暗号化および整合性チェック

(注) |

タップ別ドロップ カウンタのサポートは、ASR9000-SIP-700 ラインカードのみで利用できます。イーサネット ラインカードでは利用できません。 |

合法的傍受の実装について

シスコの合法的傍受は、サービス非依存傍受(SII)アーキテクチャと、SNMPv3 プロビジョニング アーキテクチャに基づいています。 SNMPv3 は、データの送信元を認証し、ルータから MD への接続がセキュアであることを保証する要件に対応します。 これにより、認可されていないパーティが傍受のターゲットを偽造できないようにします。

合法的傍受は、次の機能を提供します。

- SNMPv3 を使用した、MD からの Voice-over IP(VoIP)およびデータ セッション傍受のプロビジョニング

- 傍受された VoIP およびデータ セッション データの MD への配信

- SNMPv3 合法的傍受プロビジョニング インターフェイス

- 合法的傍受 MIB:CISCO-TAP2-MIB バージョン 2

- CISCO-IP-TAP-MIB は、IP 用のシスコの傍受機能を管理し、CISCO-TAP2-MIB とともに IP トラフィックの傍受に使用されます。

- ユーザ データグラム プロトコル(UDP)の MD へのカプセル化

- 傍受されたパケットの MD への複製および転送

- 受信パケットに設定された任意の規則に基づいた Voice-over IP(VoIP)コール傍受。

- LI がイネーブルになっているコール エージェントによる Voice-over IP(VoIP)の傍受

- IP アドレスに基づいたデータ セッションのコール傍受

VoIP コールのプロビジョニング

VoIP の合法的傍受のプロビジョニングは、次の方法で行われます。

コールの傍受

VoIP コールは、次の方法で傍受されます。

- MD はコンフィギュレーション コマンドを使用して、コール制御エンティティに傍受を設定します。

- コール制御エンティティは、ターゲットの傍受に関する情報を MD に送信します。

- MD は SNMPv3 を通じて、コンテンツ IAP ルータまたはトランク ゲートウェイにコール内容の傍受要求を開始します。

- コンテンツ IAP ルータまたはトランク ゲートウェイはコール内容を傍受し複製して、Packet Cable Electronic Surveillance UDP 形式で MD に送信します。 特に、IP ヘッダーの最初のバイトから始まる元のパケットには、TAP2-MIB において MD から提供される 4 バイトの CCCID がパケットの前に付与されます。 次に、このパケットは宛先アドレスおよび MD のポートとともに UDP フレームに入れられます。

- 複製された VoIP パケットが MD に送信されると、MD は一般的な規格でコピーを司法当局が所有する収集機能に転送します。

データ セッションのプロビジョニング

データ セッション用のプロビジョニングは、VoIP コールの合法的傍受の際と同様の方法で行われます。 (VoIP コールのプロビジョニング を参照)。

データの傍受

データは、次の方法で傍受されます。

- 合法的傍受がイネーブルになっている認証サーバまたはアカウンティング サーバが利用できない場合は、ネットワーク内でターゲットの存在を検出するためにスニファ デバイスを使用できます。

- MD は SNMPv3 を使用して、コンテンツ IAP ルータに通信内容の傍受要求を開始します。

- コンテンツ IAP ルータは通信内容を傍受し複製して、UDP 形式で MD に送信します。

- 傍受されたデータ セッションは、サポートされている合法的傍受の提供規格を使用して、MD から司法当局の収集機能へ送信されます。

MD について

MD は次の作業を実行します。

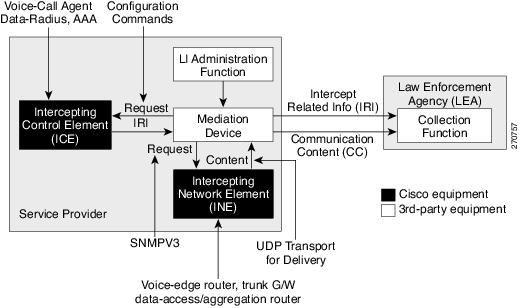

合法的傍受トポロジ

次の図に、音声とデータの両方の傍受のための、合法的傍受トポロジでの傍受アクセス ポイントとインターフェイスを示します。

スケールまたはパフォーマンスの改善

合法的傍受の拡張性およびパフォーマンスに関して、Cisco ASR 9000 シリーズ ルータ に新たに導入された拡張機能は次のとおりです。

IPv6 パケットの傍受

ここでは、Cisco ASR 9000 シリーズ ルータ でサポートされている IPv6 パケットの傍受の詳細について説明します。

- 合法的傍受フィルタ

- フロー ID に基づいた IPv6 パケットの傍受

- VRF(6VPE)および 6PE パケットの傍受

- 傍受パケットでサポートされるカプセル化タイプ

- タップ別ドロップ カウンタのサポート

合法的傍受フィルタ

タップの分類に使用されるフィルタは次のとおりです。

フロー ID に基づいた IPv6 パケットの傍受

IPv6 パケットのフィルタ条件をさらに拡張するために、フロー ID に基づく IPv6 パケット傍受のサポートが Cisco ASR 9000 シリーズ ルータ に追加されました。 すべての IPv6 パケットは、次の「IPv6 ヘッダー フィールドの詳細」表で定義されている数値フィールドを構成する IPv6 ヘッダーのフィールドに基づいて傍受されます。

(注) |

フィールド長またはペイロード長はパケットの傍受には使用されません。 |

| IPv6 フィールド名 | フィールドの説明 | フィールド長 |

|---|---|---|

バージョン |

IPv6 バージョン番号。 |

4 ビット |

トラフィック クラス |

インターネット トラフィックにおける配信の優先度を示す値。 |

8 ビット |

フロー ID(フロー ラベル) |

一連のパケットに対して、送信元から宛先までの特別なルータ処理を指定するために使用されます。 |

20 ビット |

ペイロード長 |

パケット内のデータ長を指定します。 ゼロにクリアすると、オプションはホップバイホップのジャンボ ペイロードになります。 |

16 ビット(未割り当て) |

次ヘッダー |

次のカプセル化されたプロトコルを指定します。 値は、IPv4 プロトコル フィールドで指定されている値と互換性があります。 |

8 ビット |

ホップ リミット |

各ルータがパケットを転送するたびに、ホップ リミットは 1 ずつ減少します。 ホップ リミット フィールドがゼロに達すると、パケットは廃棄されます。 このフィールドは、本来時間ベースのホップ リミットとして使用されることを目的としていた IPv4 ヘッダーの TTL フィールドに代わるものです。 |

8 ビット(符号なし) |

送信元アドレス |

送信ノードの IPv6 アドレス。 |

16 バイト |

送信先アドレス |

宛先ノードの IPv6 アドレス。 |

16 バイト |

フロー ID またはフロー ラベルは、トラフィック フローの区別に使用される、IPv6 パケット ヘッダー内の 20 ビットのフィールドです。 各フローには、一意のフロー ID が含まれています。 特定のフロー ID に一致するパケットを傍受するフィルタ条件は、タップ設定ファイルに定義されます。 傍受されたマップ済みのフロー ID は、ラインカードから MD 設定ファイル内で指定されている次のホップに送信されます。 傍受されたパケットは複製され、ラインカードから MD に送信されます。

VRF(6VPE)および 6PE パケットの傍受

ここでは、VRF 対応パケットおよび 6PE パケットの傍受についての情報を提供します。 この傍受の仕組みを説明する前に、6VPE ネットワークの基本的な知識について説明します。

MPLS VPN モデルは真のピア VPN モデルです。 このモデルでは、プロバイダーのコンテンツ IAP ルータで、固有の VPN ルーティングおよび転送(VRF)テーブルを各カスタマーの VPN に割り当てることによって、トラフィックの分離が保証されます。 そのため、VPN 内のユーザは外部のトラフィックを見ることができません。

Cisco ASR 9000 シリーズ ルータは、6VPE の指定された VRF ID の傍受 IPv6 パケットをサポートします。 VPN のトラフィックを区別するため、特定の VRF ID を含む VRF を定義します タップ内で、特定の VRF ID をタップするためのフィルタ条件を指定します。 IPv6 パケットは、インポジション(ip2mpls)および配置(mpls2ip)の両方のシナリオの VRF コンテキストで傍受されます。

6PE パケットが VPN を介して IPv6 パケットを伝送します。 パケットには VRF ID は含まれていません。 IP トラフィックだけが傍受されます。MPLS ベースの傍受はサポートされません。 IPv6 トラフィックは、インポジション(ip2mpls)および配置(mpls2ip)の MPLS クラウドのコンテンツ IAP で傍受されます。

IPv6 パケットの傍受は、ip2tag パケットおよび tag2ip パケットに対しても実行されます。 プロバイダーのコンテンツ IAP ルータで、Ip2tag パケットは IPv6 からタギング(IPv6 から MPLS)に変換されるパケットであり、tag2ip パケットはタギングから IPv6(MPLS から IPv6)に変換されるパケットです。

傍受パケットでサポートされるカプセル化タイプ

タップをマッピングする傍受パケットは複製およびカプセル化され、MD に送信されます。 IPv4 パケットおよび IPv6 パケットは、UDP(ユーザ データグラム プロトコル)カプセル化を使用してカプセル化されます。 複製されたパケットは、コンテンツ配信プロトコルに UDP を使用して、MD に転送されます。 IPv4 MDS カプセル化方式のみサポートされています。

傍受パケットには、新しい UDP ヘッダーと IPv4 ヘッダーが付与されます。 IPv4 ヘッダーの情報は MD 設定から取得されます。 IP ヘッダーおよび UDP ヘッダーとは別に、4 バイトのチャネル ID(CCCID)もパケットの UDP ヘッダーの後に挿入されます。 MD カプセル化を追加した後、パケット サイズが MTU を超過する場合、出力 LC CPU はパケットをフラグメント化します。 また、タップされたパケットがすべてにフラグメントである場合もあります。 各タップには、MD が 1 つだけ関連付けられています。 Cisco ASR 9000 シリーズ ルータ は、複数 MD への複製パケットの転送をサポートしていません。

(注) |

RTP や RTP-NOR などのカプセル化タイプはサポートされていません。 |

タップ別ドロップ カウンタのサポート

Cisco ASR 9000 シリーズ ルータ ラインカードでは、インターフェイスとして SNMP サーバを提供し、MD パケットに転送された各タップとドロップ数をエクスポートします。 ポリサー処理により MD に転送される前にドロップされた傍受パケットは、すべてカウントおよびレポートされます。 ポリサー処理によりドロップされるパケットは、ドロップされるパケットの中で唯一タップ別ドロップ カウンタでカウントされます。 合法的傍受フィルタが変更された場合、パケット カウントは 0 にリセットされます。

(注) |

タップ別ドロップ カウンタのサポートは、ASR9000-SIP-700 ラインカードのみで利用できます。イーサネット ラインカードでは利用できません。 |

合法的傍受のハイ アベイラビリティ

合法的傍受のハイ アベイラビリティでは、タップ フローおよびプロビジョニングされた MD テーブルの継続的な運用を実現し、ルート プロセッサ フェールオーバー(RPFO)による情報の喪失を低減します。

ストリームの継続的な傍受を実現するには、RP フェールオーバーが検出された際に、MD が CISCO-TAP2-MIB、CISCO-IP-TAP-MIB、および CISCO-USER-CONNECTION-TAP-MIB に関連するすべての行を再プロビジョニングし、RP および MD にまたがるデータベース ビューを同期する必要があります。

(注) |

合法的傍受のハイ アベイラビリティは、リリース 4.2.0 以降ではデフォルトでイネーブルになっています。 |

RP フェールオーバー中のタップおよび MD テーブルの維持

任意の時点で、MDS は SNMP の設定プロセスによってタップの損失を検出する責任があります。

RPFO が完了すると、MD はストリーム テーブルのすべてのエントリ、MD テーブル、および IP タップにフェールオーバー前と同じ値を再プロビジョニングする必要があります。 エントリが適時に再プロビジョニングされている限り、既存のタップは損失なく流れ続けます。

次の制限は、MD の再プロビジョニングと、citapStreamEntry、cTap2StreamEntry の cTap2MediationEntry MIB オブジェクトの SNMP 操作の動作に関連するタップ テーブルに適用されます。

リプレイ タイマー

再送タイマーは、既存のタップ フローを維持する間、再プロビジョニングのタップ エントリに対する MDS で十分な時間を提供する内部タイム アウトです。 RPFO タスクが行われるときに、ACTIVE RP でリセットされて開始されます。 リプレイ タイマーは、ルータ内の LI エントリ数の係数で、最小値は 10 分です。

リプレイのタイムアウト後、傍受は再プロビジョニングされていないタップで停止します。

(注) |

ハイ アベイラビリティが必要ない場合、フェールオーバー後に MD はエントリがエージング アウトするのを待機します。 MD はリプレイ タイマーが満了するまでエントリを変更できません。 タップを現状のまま再インストールして変更する、またはエージング アウトするのを待機できます。 |

Cisco ASR 9000 シリーズ ルータでの合法的傍受の SNMPv3 アクセスの設定方法

合法的傍受を有効化する目的で SNMPv3 を設定するには、ここに示す順序で手順を実行します。

SNMP ベースの合法的傍受のディセーブル化

合法的傍受は、Cisco ASR 9000 シリーズ ルータではデフォルトでイネーブルになっています。

- 合法的傍受をディセーブルにするには、グローバル コンフィギュレーション モードで lawful-intercept disable コマンドを入力します。

- この機能を再度イネーブルにするには、このコマンドの no 形式を使用します。

SNMP ベースの合法的傍受のディセーブル化:例

RP/0/RSP0/CPU0:router# configure RP/0/RSP0/CPU0:router(config)# lawful-intercept disable

(注) |

すべての SNMP ベースのタップは、合法的傍受がディセーブルのときはドロップします。 |

インバンド管理プレーン保護機能の設定

別のプロトコルを使用するように MPP を設定していない場合、合法的傍受用途で SNMP サーバにメディエーション デバイスとの通信を許可するように MPP 機能も設定されていないことを確認します。 このような場合、指定したインターフェイスまたはすべてのインターフェイスを使用して SNMP コマンドがルータで許可されるように、MPP が明確にインバンド インターフェイスとして設定される必要があります。

(注) |

Cisco IOS から Cisco IOS XR ソフトウェアに最近移行し、MPP を所定のプロトコルに設定した場合でも、このタスクを必ず実行します。 |

合法的傍受では、多くの場合にループバック インターフェイスが SNMP メッセージに適しています。 このインターフェイス タイプを選択した場合、インバンド管理設定にこれを含める必要があります。

インバンド管理インターフェイスの詳細については、インバンド管理インターフェイスを参照してください。

関連タスク

関連する例

VoIP およびデータ セッションを傍受するためのメディエーション デバイスのイネーブル化

次の SNMP サーバ設定作業では、MD による VoIP またはデータ セッションの傍受を許可することで、Cisco IOS XR ソフトウェアを実行しているルータ上で Cisco SII 機能をイネーブルにします。

1. configure

2. snmp-server view view-name ciscoTap2MIB included

3. snmp-server view view-name ciscoUserConnectionTapMIB included

4. snmp-server group group-name v3auth read view-name write view-name notify view-name

5. snmp-server host ip-address traps version 3 auth username udp-port port-number

6. snmp-server user mduser-id groupname v3 auth md5 md-password

8. show snmp users

9. show snmp group

10. show snmp view

手順の詳細

インバンド管理プレーン機能のイネーブル化の設定例

次に、デフォルトでディセーブルになっている MPP 機能を合法的傍受の目的でイネーブルにする方法の例を説明します。

インバンド管理プレーン保護機能の設定:例

次の手順を使用して、管理アクティビティをグローバルまたはインバンド ポート単位で明示的にイネーブルにする必要があります。 インバンド MPP をグローバルにイネーブルにするには、interface コマンドで特定のインターフェイス タイプとインスタンス ID を使用するのではなく、all キーワードを使用します。

RP/0//CPU0:router# configure RP/0//CPU0:router(config)# control-plane RP/0//CPU0:router(config-ctrl)# management-plane RP/0//CPU0:router(config-mpp)# inband RP/0//CPU0:router(config-mpp-inband)# interface loopback0 RP/0//CPU0:router(config-mpp-inband-Loopback0)# allow snmp RP/0//CPU0:router(config-mpp-inband-Loopback0)# commit RP/0//CPU0:router(config-mpp-inband-Loopback0)# exit RP/0//CPU0:router(config-mpp-inband)# exit RP/0//CPU0:router(config-mpp)# exit RP/0//CPU0:router(config-ctr)# exit RP/0//CPU0:router(config)# exit RP/0//CPU0:router# show mgmt-plane inband interface loopback0 Management Plane Protection - inband interface interface - Loopback0 snmp configured - All peers allowed RP/0//CPU0:router(config)# commit

その他の関連資料

ここでは、合法的傍受の実装に関連する参考資料について説明します。

関連資料

| 関連項目 |

マニュアル タイトル |

|---|---|

| 合法的傍受コマンド |

『Cisco ASR 9000 Series Aggregation Services Router System Security Command Reference』 |

| SNMP の実装 |

『Cisco ASR 9000 Series Aggregation Services Router System Management Configuration Guide』 |

| SNMP サーバ コマンド |

『Cisco ASR 9000 Series Aggregation Services Router System Management Command Reference』 |

標準

| 標準 |

タイトル |

|---|---|

| サードパーティ機器と容易に通信してサービス プロバイダーの合法的傍受の要件を満たすシンプルな実装を目的に設計されたモジュール式のオープン アーキテクチャ。 |

RFCの RFC-3924 を参照してください。 |

| ネットワーク デバイス間での管理情報の交換を容易にするアプリケーション層プロトコル。 伝送制御プロトコル/インターネット プロトコル(TCP/IP)プロトコル スイートの一部。 |

簡易ネットワーク管理プロトコル バージョン 3(SNMPv3) |

MIB

| MIB |

MIB のリンク |

|---|---|

| Cisco IOS XR ソフトウェアを使用している MIB を特定してダウンロードするには、次の URL にある Cisco MIB Locator を使用し、[Cisco Access Products] メニューからプラットフォームを選択します。http://cisco.com/public/sw-center/netmgmt/cmtk/mibs.shtml |

RFC

| RFC |

タイトル |

|---|---|

| RFC-3924 |

『Cisco Architecture for Lawful Intercept in IP Networks』 |

シスコのテクニカル サポート

| 説明 |

リンク |

|---|---|

| シスコのテクニカル サポート Web サイトでは、製品、テクノロジー、ソリューション、技術的なヒント、およびツールへのリンクなどの、数千ページに及ぶ技術情報が検索可能です。 Cisco.com に登録済みのユーザは、このページから詳細情報にアクセスできます。 |