Cisco Virtual Network Management Center GUI コンフィギュレーション ガイド リリース 2.0

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月27日

章のタイトル: サービス ポリシーおよびプロファイルの設定

目次

- サービス ポリシーおよびプロファイルの設定

- サービス ポリシーの設定

- ACL ポリシーとポリシー セットの設定

- ACL ポリシーの追加

- [Add Rule] ダイアログボックス

- ACL ポリシー ルールの時間範囲

- ACL ポリシー セットの追加

- 接続タイムアウト ポリシーの設定

- [Add Connection Timeout Policy Rule] ダイアログボックス

- DHCP ポリシーの設定

- DHCP リレー サーバの追加

- [Add DHCP Relay Server] ダイアログボックス

- DHCP リレー ポリシーの設定

- [Add DHCP Relay Policy] ダイアログボックス

- DHCP サーバ ポリシーの設定

- [Add DHCP Server Policy] ダイアログボックス

- IP 監査ポリシーおよび IP 監査シグニチャ ポリシーの設定

- IP 監査ポリシーの設定

- [Add IP Audit Policy Rule] ダイアログボックス

- IP 監査シグニチャ ポリシーの設定

- NAT/PAT ポリシーとポリシー セットの設定

- NAT/PAT ポリシーの設定

- [Add NAT Policy Rule] ダイアログボックス

- [Add NAT Policy Rule] ダイアログボックス

- NAT ポリシー セットの設定

- エッジ ファイアウォール用の PAT の設定

- 送信元ダイナミック インターフェイス PAT

- 宛先スタティック インターフェイス PAT の設定

- パケット インスペクション ポリシーの設定

- パケット インスペクション ポリシー用にサポートされるプロトコル

- [Add Packet Inspection Policy Rule] ダイアログボックス

- ルーティング ポリシーの設定

- TCP 代行受信ポリシーの設定

- [Add TCP Intercept Policy Rule] ダイアログボックス

- サイト間 IPsec VPN ポリシーの設定

- クリプト マップ ポリシーの設定

- [Add Crypto Map Policy] ダイアログボックス

- [Add Crypto Map Policy Rule] ダイアログボックス

- IKE ポリシーの設定

- [IKE V1 Policy] ダイアログボックス

- [IKE V2 Policy] ダイアログボックス

- インターフェイス ポリシー セットの設定

- [Add Interface Policy Set] ダイアログボックス

- IPsec ポリシーの設定

- [IPsec IKEv1 Proposal] ダイアログボックス

- [IPsec IKEv2 Proposal] ダイアログボックス

- ピア認証ポリシーの設定

- [Add Policy to Authenticate Peer] ダイアログボックス

- VPN デバイス ポリシーの設定

- [Add VPN Device Policy] ダイアログボックス

- プロファイルに関する作業

- コンピュート セキュリティ プロファイルの設定

- [Add Compute Security Profile] ダイアログボックス

- コンピュート ファイアウォール ポリシーの確認

- エッジ デバイス プロファイルの設定

- [Edge Device Profile] ダイアログボックス

- エッジ セキュリティ プロファイルの設定

- [Add Edge Security Profile] ダイアログボックス

- エッジ デバイス プロファイルの適用

- エッジ セキュリティ プロファイルの適用

- エッジ ファイアウォール ポリシーの確認

- セキュリティ プロファイルの設定

- コンピュート ファイアウォールのセキュリティ プロファイルの編集

- エッジ ファイアウォールのセキュリティ プロファイルの編集

- セキュリティ プロファイルの削除

- セキュリティ プロファイル属性の削除

- ポリシーの割り当て

- ポリシーの割り当て解除

- セキュリティ ポリシー属性の設定

- オブジェクト グループの設定

- オブジェクト グループの追加

- オブジェクト グループ式の追加

- オブジェクト グループの編集

- オブジェクト グループ式の編集

- オブジェクト グループの削除

- オブジェクト グループ式の削除

- セキュリティ プロファイル ディクショナリの設定

- セキュリティ プロファイル ディクショナリの追加

- セキュリティ プロファイル ディクショナリ属性の追加

- セキュリティ プロファイル ディクショナリの編集

- セキュリティ プロファイル ディクショナリ属性の編集

- セキュリティ プロファイル ディクショナリの削除

- セキュリティ プロファイル ディクショナリ属性の削除

- vZones の操作

- vZone の追加

- vZone の編集

- vZone 条件の削除

- vZone の削除

この項では、次のトピックについて取り上げます。

サービス ポリシーの設定

- ACL ポリシーとポリシー セットの設定

- 接続タイムアウト ポリシーの設定

- DHCP ポリシーの設定

- IP 監査ポリシーおよび IP 監査シグニチャ ポリシーの設定

- NAT/PAT ポリシーとポリシー セットの設定

- パケット インスペクション ポリシーの設定

- ルーティング ポリシーの設定

- TCP 代行受信ポリシーの設定

- サイト間 IPsec VPN ポリシーの設定

ACL ポリシーとポリシー セットの設定

ACL ポリシーの追加

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [ACL] > [ACL Policies] を選択します。 | ||

| ステップ 2 | [General] タブで、[Add ACL Policy] をクリックします。 | ||

| ステップ 3 | [Add ACL Policy] ダイアログボックスに、ポリシーの名前および簡単な説明を入力し、[Add Rule] をクリックします。 | ||

| ステップ 4 |

[Add Rule] ダイアログボックスで、[Add Rule] ダイアログボックスで説明されている必須情報を入力し、[OK] をクリックします。

[Add Rule] ダイアログボックスには、ACL ポリシーの時間のルールの設定が含まれます。 ACL ポリシーで時間範囲の使用する方法の詳細については、ACL ポリシー ルールの時間範囲を参照してください。 |

[Add Rule] ダイアログボックス

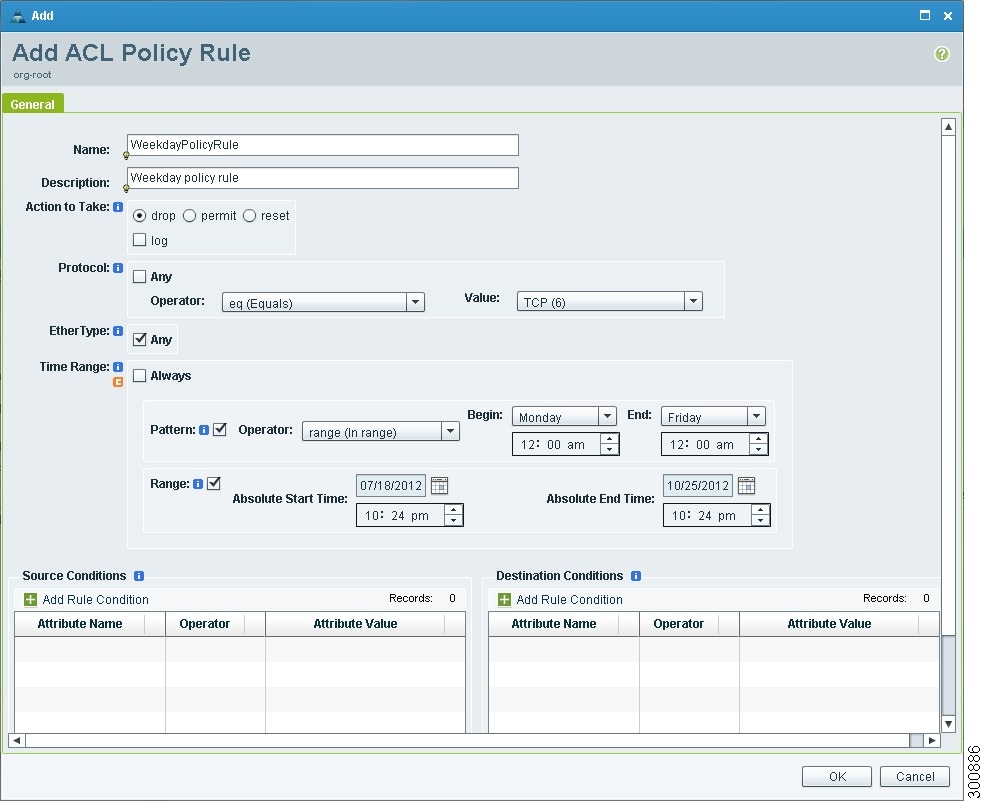

ACL ポリシー ルールの時間範囲

次の図に、ACL ポリシー ルールの時間範囲フィールドを示します。

ACL ポリシー セットの追加

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [ACL] > [ACL Policy Sets] を選択します。 | ||||||||||||||||||

| ステップ 2 | [General] タブで、[Add ACL Policy Set] をクリックします。 | ||||||||||||||||||

| ステップ 3 |

[Add ACL Policy Set] ダイアログボックスで、次のテーブルで説明されている必須情報を入力し、[OK] をクリックします。

|

||||||||||||||||||

接続タイムアウト ポリシーの設定

VNMC を使用すると、さまざまなトラフィック タイプにタイムアウト制限を設けられるように接続タイムアウト ポリシーを設定することができます。

接続タイムアウト ポリシーを作成したら、それをエッジ プロファイルに関連付けることができます。 詳細については、エッジ デバイス プロファイルの設定を参照してください。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [Connection Timeout] を選択します。 |

| ステップ 2 | [General] タブで、[Add Connection Timeout Policy] をクリックします。 |

| ステップ 3 | [Add Connection Timeout Policy] ダイアログボックスの中で、次を実行します。 |

| ステップ 4 | ポリシーにルールを追加するには、[Add Rule] をクリックします。 |

| ステップ 5 | [Add Connection Timeout Policy Rule] ダイアログボックスで、[Add Connection Timeout Policy Rule] ダイアログボックスで説明されている情報を入力します。 |

[Add Connection Timeout Policy Rule] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

ポリシー名。 |

Description |

ポリシーの簡単な説明。 |

Action |

|

Idle TCP |

どれほどの時間(日、時間、分、秒)だけ TCP 接続がアイドル状態でいると切断されるかを示します。 |

Half-Closed |

どれほどの時間(日、時間、分、秒)だけハーフクローズ TCP 接続がアイドル状態でいると解放されるかを示します。 |

Send Reset To Idle Connection |

このチェックボックスをオンにすると、TCP 接続がタイムアウトになったときに TCP エンドポイントにリセットが送信されます。 |

Idle UDP |

どれほどの時間(日、時間、分、秒)だけ UDP 接続がアイドル状態でいると切断されるかを示します。 時間は 1 分以上である必要があり、デフォルト値は 2 分です。 タイムアウトをディセーブルにするには、0:0:0:0 を入力します。 |

ICMP |

どれほどの時間(日、時間、分、秒)だけ ICMP 状態がアイドル状態でいると終了するかを示します。 |

Protocol |

設定不可。 |

Source Conditions |

|

Destination Conditions |

|

DHCP ポリシーの設定

これらのポリシーは組織レベルで作成でき、エッジ ファイアウォールの Inside インターフェイスにのみ適用できます。 適用されると、DHCP ポリシーによりエッジ ファイアウォールは、Inside ネットワークのすべての VM について、DHCP サーバまたは DHCP リレーのいずれかの役割を果たすことができます。

エッジ ファイアウォールの Inside インターフェイスには、DHCP サーバまたはリレー プロファイルは一度に 1 つしか適用できません。

詳細については、次のトピックを参照してください。

DHCP リレー サーバの追加

DHCP リレー サーバは、同一の物理サブネット上にないクライアントとサーバ間で DHCP 要求および応答を転送するために使用されます。 IP データグラムがネットワーク間でスイッチングされる IP ルータの転送とは対照的に、DHCP リレー サーバは DHCP メッセージを受信した後、別のインターフェイス上で送信するための新たなメッセージを生成します。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [DHCP] > [DHCP Relay Server] を選択します。 |

| ステップ 2 | [General] タブで、[Add DHCP Relay Server] をクリックします。 |

| ステップ 3 | [New DHCP Relay Server] ダイアログボックスで、[Add DHCP Relay Server] ダイアログボックスで説明した情報を入力し、[OK] をクリックします。 |

[Add DHCP Relay Server] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

リレー サーバ名。 |

Description |

リレー サーバの簡単な説明。 |

Relay Server IP |

リレー サーバの IP アドレス。 |

Interface Name |

リレー サーバに到達するために使用するインターフェイス。 |

DHCP リレー ポリシーの設定

この手順で説明するように、VNMC を使用すると、DHCP リレー ポリシーに DHCP リレー サーバを関連付けることができます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [DHCP] > [DHCP Relay] を選択します。 |

| ステップ 2 | [General] タブで、[Add DHCP Relay Policy] をクリックします。 |

| ステップ 3 | [New DHCP Relay Policy] ダイアログボックスで、[Add DHCP Relay Policy] ダイアログボックスで説明した情報を入力し、[OK] をクリックします。 |

[Add DHCP Relay Policy] ダイアログボックス

| 名前 | 説明 |

|---|---|

Name |

ポリシー名。 |

Description |

ポリシーの簡単な説明。 |

DHCP Relay Server Assignment |

ポリシーには少なくとも 1 つの DHCP リレー サーバを割り当てる必要があります。 |

DHCP サーバ ポリシーの設定

DHCP サーバ ポリシーは、ping やリース タイムアウト、IP アドレス範囲、DNS と WINS の設定などのポリシーの特性を定義することができます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [DHCP] > [DHCP Server] を選択します。 |

| ステップ 2 | [General] タブで、[Add DHCP Server Policy] をクリックします。 |

| ステップ 3 | [New DHCP Server Policy] ダイアログボックスで、[Add DHCP Server Policy] ダイアログボックスで説明した情報を入力し、[OK] をクリックします。 |

[Add DHCP Server Policy] ダイアログボックス

| フィールド | 説明 |

|---|---|

[General] タブ |

|

Name |

ポリシー名。 |

Description |

ポリシーの簡単な説明。 |

Ping Timeout(Milliseconds) |

クライアント割り当て用のプール アドレスへの到達の試行を中止するまでに、DHCP サーバが ping の応答を待機する時間(ミリ秒単位)。 有効な範囲は 10 ~ 10000 ミリ秒です。 |

Lease Timeout(seconds) |

DHCP サーバが DHCP クライアントに IP アドレスを割り当ててから、その IP アドレスを回収し、別のクライアントに割り当てなおすまでの時間の長さ(秒単位)。 デフォルト値は 3600 秒です。 |

Edge Firewall Interface Using the DHCP Client for DHCP Server Auto Configuration |

DHCP サーバの自動設定をイネーブルにするには、DHCP クライアントを使用するエッジ ファイアウォール インターフェイスの名前を入力します。 ASA 1000V インスタンスの場合、このインターフェイスには必ず outside インターフェイスを指定します。 このフィールドを空白のままにすると、自動設定機能がディセーブルになります。 |

[Policies] タブ |

|

DNS Settings |

DHCP クライアントを設定するときにエッジ ファイアウォールが使用する DNS 設定。 新しいエントリを追加するには、[Add DNS Setting] をクリックし、必要な情報を追加します。 |

WINS Servers |

DHCP クライアントからアクセスできる Windows Internet Naming Service(WINS)ネーム サーバ。 新しい WINS サーバを追加するには、[Add WINS Server] をクリックし、WINS サーバ IP アドレスを追加します。 WINS サーバがプリファレンスの順に上からリストされます。 テーブルでエントリを選択し、テーブルの上の矢印を使用して、サーバの優先順位を変更します。 |

IP Address/Range |

DHCP アドレス プールに関する次の情報を入力します。 |

IP 監査ポリシーおよび IP 監査シグニチャ ポリシーの設定

IP 監査機能は、ASA 1000V インスタンスに対して、基本的な侵入防御システム(IPS)サポートを実現しています。 VNMC は基本的なシグニチャのリストをサポートし、ユーザは、シグニチャに一致するトラフィックに適用するアクションを 1 つ以上指定するポリシーを設定できます。

IP 監査ポリシーをデバイスと関連付ける場合、ポリシーはデバイスの outside インターフェイス上のすべてのトラフィックに適用されます。

ここでは、これらのポリシーの設定方法について説明します。

IP 監査ポリシーの設定

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [IP Audit] > [Audit Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add IP Audit Policy] をクリックします。 |

| ステップ 3 | [Add IP Audit Policy] ダイアログボックスで、次の情報を入力します。 |

| ステップ 4 | ポリシーにルールを追加するには、[Add Rule] をクリックします。 |

| ステップ 5 | [Add IP Audit Policy Rule] ダイアログボックスで、[Add IP Audit Policy Rule] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

[Add IP Audit Policy Rule] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

ルール名。 |

Description |

ルールの簡単な説明。 |

Attack-Class Action |

|

Information-Class Action |

|

Protocol |

設定不可。 |

Source Conditions |

|

Destination Conditions |

IP 監査シグニチャ ポリシーの設定

IP 監査シグニチャ ポリシーは、有効および無効になった署名を識別します。 デフォルトでは、すべてのポリシーが有効になります。 正当なトラフィックがほとんどの状況でシグニチャに一致する結果、誤報になる場合、シグニチャを無効にすることができます。 ただし、シグニチャの無効化はグローバルレベルで実行されるので、シグニチャが無効な場合、トラフィック(たとえ不正なトラフィックでも)がシグネチャをトリガしなくなります。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [IP Audit] > [Signature Policies] を選択します。 | ||

| ステップ 2 | [General] タブで、[Add IP Audit Signature Policy] をクリックします。 | ||

| ステップ 3 | [Add IP Audit Signature Policy] ダイアログボックスに、ポリシーの名前および説明を入力します。 | ||

| ステップ 4 |

[Signatures] 領域で、必要に応じて [Enabled Signatures] と [Disabled Signatures] リスト間でシグニチャを移動させます。

必要なシグニチャを選択し、[Properties] をクリックすることで、シグニチャについての詳細情報を表示できます。 |

||

| ステップ 5 | すべての調整を終了したら、[OK] をクリックします。 |

NAT/PAT ポリシーとポリシー セットの設定

VNMC は、展開されているネットワークのアドレス変換を制御するために、ネットワーク アドレス変換(NAT)ポリシーおよびポート アドレス変換(PAT)ポリシーをサポートしています。 これらのポリシーは、IP アドレスおよびポートのスタティックおよびダイナミック両方の変換を行います。

ここでは、NAT ポリシーおよび PAT ポリシー、また NAT ポリシー セットの設定方法について説明します。

NAT/PAT ポリシーの設定

この手順では、VNMC で NAT/PAT ポリシーを設定する方法について説明します。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [NAT] > [NAT Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add NAT Policy] をクリックします。 |

| ステップ 3 | [Add NAT Policy] ダイアログボックスに、ポリシーの一意の名前および説明を入力します。 |

| ステップ 4 | [Admin State] フィールドで、ポリシーの管理状態をイネーブルにするか、またはディセーブルにするかを指定します。 |

| ステップ 5 | ポリシーにルールを追加するには、[Add Rule] をクリックします。 |

| ステップ 6 | [Add NAT Policy Rule] ダイアログボックス([Add NAT Policy Rule] ダイアログボックスを参照)で、[Add NAT Policy Rule] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

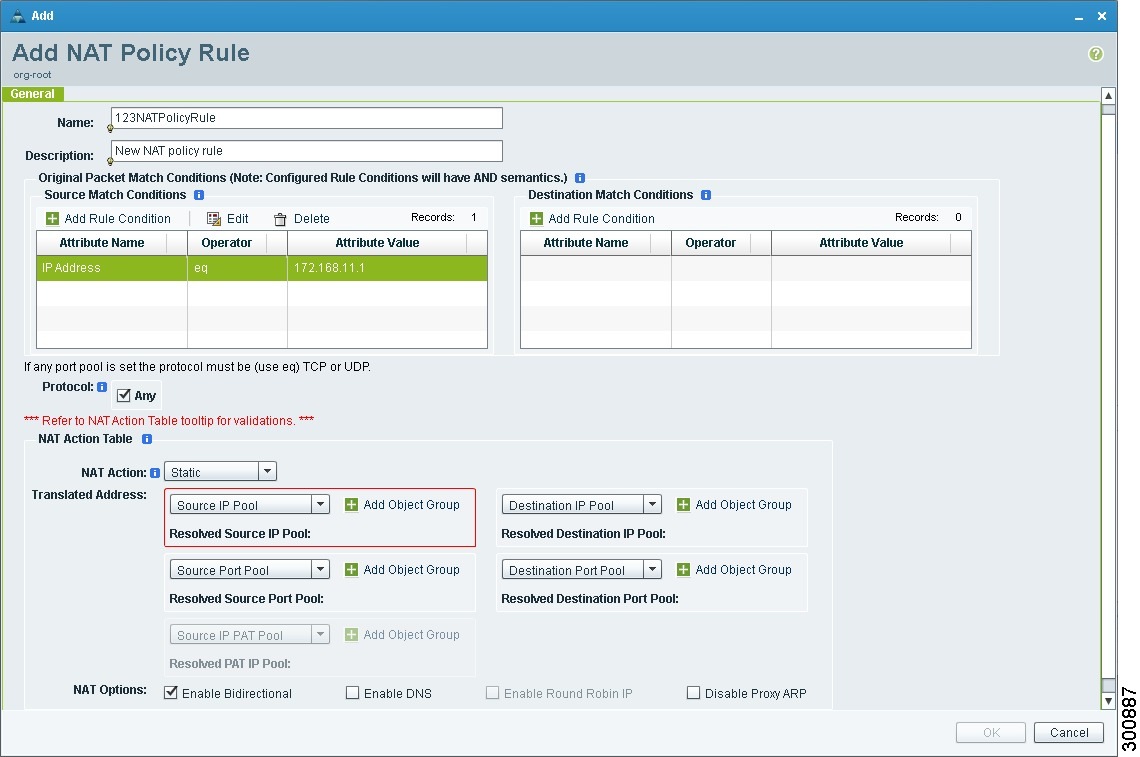

[Add NAT Policy Rule] ダイアログボックス

[Add NAT Policy Rule] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

ルール名。 |

Description |

ルールの簡単な説明。 |

Original Packet Match Conditions |

|

Source Match Conditions |

現在のポリシーを適用するために一致する必要がある送信元属性。 新しい条件を追加するには、[Add Rule Condition] をクリックします。 使用可能な送信元属性は、IP アドレスとネットワーク ポートです。 |

Destination Match Conditions |

現在のポリシーを適用するために一致する必要がある宛先属性。 新しい条件を追加するには、[Add Rule Condition] をクリックします。 使用可能な宛先属性は、IP アドレスとネットワーク ポートです。 |

Protocol |

|

[NAT Action] テーブル |

|

NAT Action |

このドロップダウン リストから、[Static] または [Dynamic] のうち、必要な方のトランスレーション オプションを選択します。 |

Translated Address |

たとえば、送信元 IP アドレスの一致条件を指定する場合は、[Source IP Pool] オブジェクト グループを選択する必要があります。 同様に、宛先ネットワーク ポートの場合は、[Destination Port Pool] オブジェクト グループを選択する必要があります。 [Source IP PAT Pool] オプションは、ダイナミック変換を選択した場合にのみ使用可能です。 変換アクション用のオブジェクト グループを追加するには、[Add Object Group] をクリックします。 |

NAT Options |

|

NAT ポリシー セットの設定

ポリシー セットを使用すると、プロファイルに含めるために同じタイプ(NAT、ACL、またはインターフェイス)の複数のポリシーをグループ化できます。 NAT ポリシー セットとは、エッジ セキュリティ プロファイルに関連付けられる NAT ポリシーのグループです。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [NAT] > [NAT Policy Sets] を選択します。 |

| ステップ 2 | [General] タブで、[Add NAT Policy Set] をクリックします。 |

| ステップ 3 | [Add NAT Policy Set] ダイアログボックスに、ポリシー セットの名前および説明を入力します。 |

| ステップ 4 | [Admin State] フィールドで、ポリシーの管理ステータスをイネーブルにするか、またはディセーブルにするかを指定します。 |

| ステップ 5 |

[Policies] 領域で、このポリシー セットに含めるポリシーを選択します。

|

| ステップ 6 | [OK] をクリックします。 |

エッジ ファイアウォール用の PAT の設定

VNMC では、 ASA 1000V など、エッジ ファイアウォールのソース インターフェイス PAT および宛先インターフェイス PAT を設定できます。 詳細については、次のトピックを参照してください。

送信元ダイナミック インターフェイス PAT

VNMC では、ASA 1000V など、エッジ ファイアウォールの送信元ダイナミック インターフェイス PAT を設定することができます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [NAT] > [NAT Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add NAT Policy] をクリックします。 |

| ステップ 3 | [Add NAT Policy] ダイアログボックスに、ポリシーの一意の名前および説明を入力します。 |

| ステップ 4 | [Admin State] フィールドで、ポリシーの管理状態をイネーブルにするか、またはディセーブルにするかを指定します。 |

| ステップ 5 | [Add Rule] をクリックし、このポリシーにルールを追加します。 |

| ステップ 6 | [Add NAT Policy Rule] ダイアログボックスで、[Add NAT Policy Rule] ダイアログボックスに説明された情報を次の特定の設定で指定します。 |

| ステップ 7 | [OK] をクリックします。 |

宛先スタティック インターフェイス PAT の設定

VNMC を使用すると、次の手順で説明するように、ASA 1000V などのエッジ ファイアウォールの宛先スタティック インターフェイス PAT を設定することができます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [NAT] > [NAT Policies] を選択します。 | ||

| ステップ 2 | [General] タブで、[Add NAT Policy] をクリックします。 | ||

| ステップ 3 | [Add NAT Policy] ダイアログボックスに、ポリシーの一意の名前および説明を入力します。 | ||

| ステップ 4 | [Admin State] フィールドで、ポリシーの管理状態をイネーブルにするか、またはディセーブルにするかを指定します。 | ||

| ステップ 5 | [Add Rule] をクリックし、このポリシーにルールを追加します。 | ||

| ステップ 6 | [Add NAT Policy Rule] ダイアログボックスで、[Destination Match Conditions] のルール条件として ASA 1000V の外部インタフェースの IP アドレスを入力します。 | ||

| ステップ 7 |

[Add NAT Policy Rule] ダイアログボックスで説明されているように、[Add NAT Policy Rule] ダイアログボックスの他のオプションを設定します。

|

||

| ステップ 8 | [OK] をクリックします。 |

パケット インスペクション ポリシーの設定

VNMC を使用すると、アプリケーション層プロトコル インスペクションのためのポリシーを設定することができます。 インスペクションは、ユーザのデータ パケット内に IP アドレッシング情報を埋め込むサービスや、ダイナミックに割り当てられるポート上でセカンダリ チャネルを開くサービスに必要です。 インスペクションが設定されると、エンド デバイスはすぐにパケットを渡す代わりに、ディープ パケット インスペクションを実行します。 そのため、インスペクションがデバイスのスループット全体に影響を与えることがあります。

パケット インスペクション ポリシー用にサポートされるプロトコルに、VNMC でサポートされるアプリケーション層プロトコルを示します。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [Packet Inspection] を選択します。 |

| ステップ 2 | [General] タブで、[Add Packet Inspection Policy] をクリックします。 |

| ステップ 3 | [Add Packet Inspection Policy] ダイアログボックスに、ポリシーの名前および説明を入力します。 |

| ステップ 4 | [Admin State] フィールドで、ポリシーの管理ステータスをイネーブルにするか、またはディセーブルにするかを指定します。 |

| ステップ 5 | ポリシーにルールを追加するには、[Add Rule] をクリックします。 |

| ステップ 6 | [Add Packet Inspection Policy Rule] ダイアログボックスで、[Add Packet Inspection Policy Rule] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

パケット インスペクション ポリシー用にサポートされるプロトコル

パケット インスペクション ポリシー用にサポートされるプロトコル

CTIQBE |

ICMP |

PPTP |

SQLNet |

DCE/RPC |

ICMP Error |

RSH |

SunRPC |

DNS |

ILS |

RSTP |

TFTP |

FTP |

IP オプション |

SIP |

WAAS |

H323 H225 |

IPsec パススルー |

Skinny |

XDMCP |

H323 RAS |

MGCP |

SMTP |

|

HTTP |

NetBIOS |

SNMP |

[Add Packet Inspection Policy Rule] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

ルール名。 |

Description |

ルールの簡単な説明。 |

Action |

ルール条件が満たされた場合に検査するプロトコルに対する [Enable Inspection] フィールドのチェックボックスをオンにします。 |

Protocol |

設定不可。 |

Source Conditions |

|

Destination Conditions |

ルーティング ポリシーの設定

VNMC では、エッジ ファイアウォールの管理対象エンドポイントのスタティック ルートを設定するために、ルーティング ポリシーを使用できます。

(注) |

VNMC を使用して設定できるのは、エッジ ファイアウォール上の内部インターフェイスと外部インターフェイスのみです。 エッジ ファイアウォールの管理インターフェイス上でルートを設定するには、CLI を使用します。 |

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [Routing] を選択します。 |

| ステップ 2 | [General] タブで、[Add Routing Policy] をクリックします。 |

| ステップ 3 | [Add Routing Policy] ダイアログボックスに、ルーティング ポリシーの名前および簡単な説明を入力します。 |

| ステップ 4 | 新しいスタティック ルートを追加するには、[Add Static Route] をクリックします。 |

| ステップ 5 |

[Add Static Route] ダイアログボックスで、次の情報を入力します。

|

| ステップ 6 | [OK] をクリックします。 |

TCP 代行受信ポリシーの設定

VNMC を使用すると、エッジ セキュリティ プロファイルに関連付けられるように TCP 代行受信ポリシーを設定することができます。 エッジ セキュリティ プロファイルを介してデバイスに関連付ける TCP 代行受信ポリシーは、デバイスの外部インターフェイス上のすべてのトラフィックに適用されます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [TCP Intercept] を選択します。 |

| ステップ 2 | [General] タブで、[Add TCP Intercept Policy] をクリックします。 |

| ステップ 3 | [Add TCP Intercept Policy] ダイアログボックスに、ポリシーの名前および簡単な説明を入力します。 |

| ステップ 4 | [Admin State] フィールドで、ポリシーの管理状態をイネーブルにするか、またはディセーブルにするかを指定します。 |

| ステップ 5 | ポリシーにルールを追加するには、[Add Rule] をクリックします。 |

| ステップ 6 | [Add TCP Intercept Policy Rule] ダイアログボックスで、[Add TCP Intercept Policy Rule] ダイアログボックスで説明されている情報を入力します。 |

[Add TCP Intercept Policy Rule] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

ルール名。 |

Description |

ルールの簡単な説明。 |

Maximum Number of Embryonic TCP Connections(0 ~ 65535) |

デフォルト値 0(ゼロ)は、接続数に上限がないことを意味します。 |

Protocol |

設定不可。 |

Source Conditions |

|

Destination Conditions |

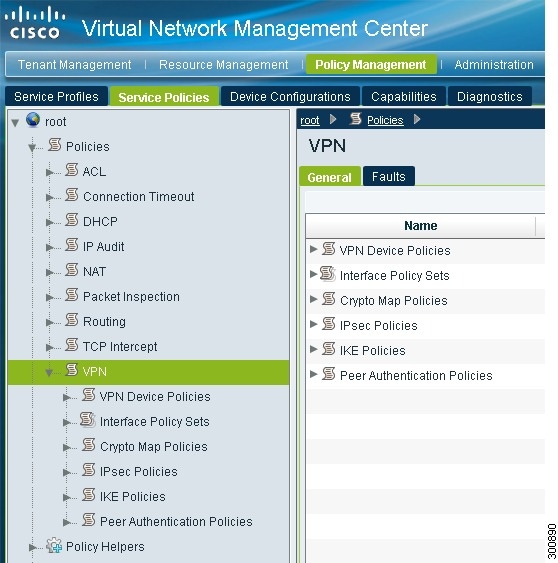

サイト間 IPsec VPN ポリシーの設定

VPN ポリシーにアクセスするには、次の図に示すように [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] を選択します。

クリプト マップ ポリシーの設定

クリプト マップ ポリシーはインターフェイス ポリシー セットおよびエッジ セキュリティ ポリシーに組み込むことでインターフェイスに適用されます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] > [Crypto Map Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add Crypto Map Policy] をクリックします。 |

| ステップ 3 | [Add Crypto Map Policy] ダイアログボックスで、[Add Crypto Map Policy] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

| ステップ 4 | ポリシー ルールを追加するには、[General] タブの [Add Rule] をクリックし、[Add Crypto Map Policy Rule] ダイアログボックスで説明されている必須情報を入力します。 |

[Add Crypto Map Policy] ダイアログボックス

| フィールド | 説明 |

|---|---|

[General] タブ |

|

Name |

ポリシー名。 |

Description |

ポリシーの簡単な説明。 |

Admin State |

ポリシーの管理ステータスが、イネーブルまたはディセーブルのいずれであるか。 |

[Rule] テーブル |

|

Add Rule |

[Add Rule] をクリックし、現在のポリシーに新しいルールを追加します。 |

[IPsec Settings] タブ |

|

SA Lifetime |

セキュリティ アソシエーション(SA)の有効期間(日数、時間数、分数、秒数)。 |

SA Lifetime Traffic(KB) |

特定の SA が期限切れになるまでにそのアソシエーションを使用して IPsec ピア間を通過できるトラフィック量(KB 単位)。 |

Enable Perfect Forwarding Secrecy |

完全転送秘密(PFS)をイネーブルにするかどうか。 PFS は、導き出される共有秘密値に関連する暗号特性です。 PFS を使用すると、1 つのキーが損なわれても、これ以降のキーは前のキーの取得元から取得されないため、前および以降のキーには影響しません。 |

Diffie-Hellman Group |

PFS がイネーブルになっている場合に使用できます。 |

IPsec Policies |

現在のポリシーに適用される IPsec ポリシー。 既存の IPsec ポリシーを選択するか、または [Add IPsec Policy] をクリックして新しいポリシーを作成します。 |

Peer Device |

ピア デバイス。 既存のピアを選択するか、または [Add Peer Device] をクリックして新しいピアを追加します。 [Add Peer Device] ダイアログボックスに、ピア デバイス IP アドレスまたはホスト名を入力します。 |

[Other Settings] タブ |

|

Enable NAT Traversal |

IPsec ピアが NAT デバイスを介して接続を確立できるようにするかどうか。 |

Enable Reverse Route Injection |

スタティック ルートが自動的にルーティング テーブルに追加され、プライベート ネットワーク上のネイバーに通知されるようにするかどうか。 |

Connection Type |

|

Negotiation Mode |

|

DH Group for Aggressive Mode |

アグレッシブ モードで使用する DH グループ([Group 1]、[Group 2]、または [Group 5])。 |

[Add Crypto Map Policy Rule] ダイアログボックス

| フィールド | 説明 |

|---|---|

Name |

ルール名。 |

Description |

ルールの簡単な説明。 |

VPN Action |

このルールに基づいて実行するアクション:[Permit] または [Deny]。 |

Protocol |

|

Source Conditions |

ルールを適用するために一致する必要がある送信元属性。 新しい条件を追加するには、[Add Rule Condition] をクリックします。 使用可能な送信元属性は、IP アドレスとネットワーク ポートです。 |

Destination Conditions |

ルールを適用するために一致する必要がある宛先属性。 新しい条件を追加するには、[Add Rule Condition] をクリックします。 使用可能な宛先属性は、IP アドレスとネットワーク ポートです。 |

IKE ポリシーの設定

Internet Key Exchange(IKE; インターネット キー交換)プロトコルは、Internet Security Association and Key Management Protocol(ISAKMP)フレームワーク内で Oakley と SKEME キー交換を実装するハイブリッド プロトコルです。 初期の IKE 実装では IPsec プロトコルが使用されましたが、他のプロトコルでも IKE を使用できます。 IKE は、IPsec ピアを認証し、IPsec キーをネゴシエーションし、IPsec Security Associations(SA; セキュリティ アソシエーション)を実行します。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] > [IKE Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add IKE Policy] をクリックします。 |

| ステップ 3 | [Add IKE Policy] ダイアログボックスに、ポリシーの一意の名前および説明を入力します。 |

| ステップ 4 |

IKE V1 または IKE V2 ポリシーのいずれかを設定します。

|

| ステップ 5 | [OK] をクリックします。 |

[IKE V1 Policy] ダイアログボックス

| フィールド | 説明 |

|---|---|

DH Group |

Diffie-Hellman グループ:[Group 1]、[Group 2]、または [Group 5]。 |

Encryption |

暗号化方式:3DES、AES、AES-192、AES-256、または DES。 |

Hash |

ハッシュ アルゴリズム:MD5 または SHA。 |

Authentication |

認証方法は事前共有キーです。 |

SA Lifetime |

SA の有効期間(日数、時間数、分数、秒数)。 |

[IKE V2 Policy] ダイアログボックス

| フィールド | 説明 |

|---|---|

DH Group |

Diffie-Hellman グループ:[Group 1]、[Group 2]、[Group 5] または [Group 14]。 |

Encryption |

暗号化方式:3DES、AES、AES-192、AES-256、または DES。 |

Hash |

ハッシュ整合性アルゴリズム:MD5、SHA、SHA256、SHA384、または SHA512。 |

Pseudo Random Function Hash |

疑似乱数機能(PRF)のアルゴリズムは次のいずれか:MD5、SHA、SHA256、SHA384、または SHA512。 |

SA Lifetime |

SA の有効期間(日数、時間数、分数、秒数)。 |

インターフェイス ポリシー セットの設定

インターフェイス ポリシー セットを使用すると、エッジ セキュリティ プロファイルに含めるために複数のポリシーをグループ化できます。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] > [Interface Policy Sets] を選択します。 |

| ステップ 2 | [General] タブで、[Add Interface Policy Set] をクリックします。 |

| ステップ 3 | [Add Interface Policy Set] ダイアログボックスで、[Add Interface Policy Set] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

[Add Interface Policy Set] ダイアログボックス

[General] タブ

| フィールド | 説明 |

|---|---|

Name |

ポリシー セット名。 |

Description |

ポリシー セットの簡単な説明。 |

Admin State |

ポリシー セットの管理状態:イネーブルまたはディセーブル。 |

[Policies] 領域 |

|

Add Crypto Map Policy |

新規ポリシーを追加する場合にクリックします。 |

Available |

ポリシー セットに割り当て可能なポリシー。 カラム間の矢印を使用して、カラム間でポリシーを移動します。 |

Assigned |

ポリシー セットに割り当てられたポリシー。 |

Up and down arrows |

選択されたポリシーの優先順位を変更します。 ポリシーを優先順位の高い順からリストします。 |

[Domain Settings] タブ

| フィールド | 説明 |

|---|---|

Enable IKE(少なくとも 1 つをオンにする必要あり) |

IKE V1 または IKE V2 を指定する場合は、該当するチェックボックスをオンにします。 |

Enable IPsec Pre-fragmentation |

暗号化の前にパケットをフラグメント化する場合は、このチェックボックスをオンにします。 事前のフラグメンテーションを行うと、事後のフラグメンテーション(暗号化後のフラグメンテーション)とその結果必要となる復号化前のリアセンブリが最小限で済み、それによりパフォーマンスが向上します。 |

Do Not Fragment |

[Enable IPsec Pre-fragmentation] チェックボックスをオンにしている場合のみ使用可能になります。 |

IPsec ポリシーの設定

IPsec ポリシーは、VPN 用に安全な IPSec トンネルを作成するのに使用する IPsec ポリシー オブジェクトを定義します。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] > [IPsec Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add IPsec Policy] をクリックします。 |

| ステップ 3 |

[Add IPsec Policy] ダイアログボックスに、ポリシーの名前および説明を入力します。 IPsec ポリシー用に IKE V1 または IKE V2 のいずれかのプロポーザルを設定する必要があります。 |

| ステップ 4 |

IKE V1 プロポーザルの設定手順

|

| ステップ 5 |

IKE V2 プロポーザルの設定手順

|

| ステップ 6 | [OK] をクリックしてポリシーを保存します。 |

[IPsec IKEv1 Proposal] ダイアログボックス

| フィールド | 説明 |

|---|---|

Mode |

IPSec トンネルが動作するモード。 Tunnel モードでは、IPsec トンネルは IP パケット全体をカプセル化します。 |

ESP Encryption |

|

ESP Authentication |

|

[IPsec IKEv2 Proposal] ダイアログボックス

| フィールド | 説明 |

|---|---|

[ESP Encryption Algorithm] テーブル |

|

[Integrity Algorithm] テーブル |

|

ピア認証ポリシーの設定

ピア認証ポリシーを使用して、ピアの認証に使用する方式を定義します。

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] > [Peer Authentication] を選択します。 |

| ステップ 2 | [General] タブで、[Add Peer Authentication Policy] をクリックします。 |

| ステップ 3 | [Add Peer Authentication Policy] ダイアログボックスに、ポリシーの名前および説明を入力します。 |

| ステップ 4 | [Add Policy to Authenticate Peer] をクリックします。 |

| ステップ 5 | [Add Policy to Authenticate Peer] ダイアログボックスで、[Add Policy to Authenticate Peer] ダイアログボックスで説明した情報を入力し、[OK] をクリックします。 |

| ステップ 6 | [OK] をクリックしてポリシーを保存します。 |

[Add Policy to Authenticate Peer] ダイアログボックス

| フィールド | 説明 |

|---|---|

Peer Device (Unique) |

ピアの固有の IP アドレスまたはホスト名。 |

[IKEv1] 領域 |

|

Local |

事前共有キー。 |

Confirm |

確認用の事前共有キー。 |

Set |

事前共有キーが適切に設定されている(読み取り専用)かどうか。 |

[IKEv2] 領域 |

|

Local |

ローカルの事前共有キー。 |

Confirm |

確認用のローカルの事前共有キー。 |

Set |

ローカルの事前共有キーが適切に設定されている(読み取り専用)かどうか。 |

Remote |

リモートの事前共有キー。 |

Confirm |

確認用のリモートの事前共有キー。 |

Set |

リモートの事前共有キーが適切に設定されている(読み取り専用)かどうか。 |

VPN デバイス ポリシーの設定

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policies] > [VPN] > [VPN Device Policies] を選択します。 |

| ステップ 2 | [General] タブで、[Add VPN Device Policy] をクリックします。 |

| ステップ 3 | [Add VPN Device Policy] ダイアログボックスで、[Add VPN Device Policy] ダイアログボックスで説明されている情報を入力します。 |

| ステップ 4 | 必要に応じて、次の表で説明する情報を入力してください。 |

| ステップ 5 | [OK] をクリックしてポリシーを作成します。 |

[Add VPN Device Policy] ダイアログボックス

[General] タブ

(注) |

VPN デバイス ポリシーには、IKE ポリシーとピア認証ポリシーの両方が必要です。 |

| フィールド | 説明 |

|---|---|

Name |

ポリシー名。 |

Description |

ポリシーの簡単な説明。 |

IKE Policy |

ドロップダウン リストから既存のポリシーを選択するか、または [Add IKE Policy] をクリックして新しいポリシーを追加します。 |

Peer Authentication Policy |

ドロップダウン リストから既存のポリシーを選択するか、または [Add Peer Authentication Policy] をクリックして新しいポリシーを追加します。 |

[IKE Settings] タブ

| フィールド | 説明 |

|---|---|

Enable IPsec over TCP |

IPsec over TCP のトラフィックを許可するかどうか。 IPsec over TCP の方式がイネーブルになっている場合は、この方式がその他のすべての接続方式よりも優先されます。 |

Send Disconnect Notification |

セッションが切断されることをクライアントに通知するかどうか。 |

Allow Inbound Aggressive Mode |

着信アグレッシブ モードを許可するかどうか。 |

Wait for Termination before Rebooting |

アクティブなセッションがすべて非強制的に終了された場合のみリブートを実行するかどうか。 |

Threshold for Cookie Challenge (0-100 Percent) |

使用可能な最大 SA 数に対して、今後のセキュリティ アソシエーション(SA)のネゴシエーション用に Cookie チャレンジが発行されるまでネゴシエーション中(未処理)にできる SA 数のパーセンテージ。 |

Negotiation Threshold for Maximum SAs (0-100 Percent) |

使用可能な最大 SA 数に対して、追加の接続が拒否されるまでネゴシエーション中にできる SA 数のパーセンテージ。 デフォルト値は 100 % です。 |

IKE Identity |

|

Key for IKE Identity |

IKE での識別方法がキー ID の場合に IKE での識別に使用するキー。 |

NAT Traversal |

IPsec ピアが NAT デバイスを介して接続を確立できるようにするかどうか。 |

Keep-Alive Time for NAT Traversal |

デバイスがピアにキープアライブ メッセージを送信するまで、トンネルがアクティビティなしでいることのできる時間の長さ(時間、分、秒)。 有効な値は 10 ~ 3600 秒で、デフォルト値は 20 秒です。 |

IKE Version 2 Maximum Security Associations |

ノードの IKE V2 SA の総数を設定可能にするかどうか。 |

Maximum number of SA |

許可する SA 接続の最大数。 |

IKE V1 over TCP Port Table |

[IPsec Settings] タブ

| フィールド | 説明 |

|---|---|

Anti Replay |

SA アンチリプレイをイネーブルにするかどうか。 |

Anti Replay Window Size |

パケットの重複を検出して防止するのに使用するウィンドウ サイズ。 使用するウィンドウ サイズを大きくするほど、復号器が検出できるパケットが多くなります。 |

SA Lifetime |

SA の有効期間(日数、時間数、分数、秒数)。 |

SA Lifetime Volume (KB) |

特定の SA が期限切れになるまでにそのアソシエーションを使用して IPsec ピア間を通過できるトラフィック量(KB 単位)。 |

プロファイルに関する作業

プロファイルはポリシーの集合です。 選択したポリシーでプロファイルを作成し、そのプロファイルをエッジ ファイアウォールなど複数のオブジェクトに適用することで、それらのオブジェクトのポリシーの整合性を保つことができます。

プロファイルをデバイスに適用する前に、デバイスを VNMC に登録する必要があります。

ここでは、プロファイルの設定方法および適用方法について説明します。

- コンピュート セキュリティ プロファイルの設定

- コンピュート ファイアウォール ポリシーの確認

- エッジ デバイス プロファイルの設定

- エッジ セキュリティ プロファイルの設定

- エッジ デバイス プロファイルの適用

- エッジ セキュリティ プロファイルの適用

- エッジ ファイアウォール ポリシーの確認

コンピュート セキュリティ プロファイルの設定

VNMC を使用すると、ルート レベルまたはテナント レベルでコンピュート セキュリティ プロファイルを作成できます。 ルート レベルでコンピュート セキュリティ プロファイルを作成すると、複数のテナントに同じプロファイルを適用できます。

| ステップ 1 | [Policy Management] > [Service Profiles] > [root] > [Compute Firewall] > [Compute Security Profiles] を選択します。 |

| ステップ 2 | [General] タブで、[Add Compute Security Profile] をクリックします。 |

| ステップ 3 | [Add Compute Security Profile] ダイアログボックスで、[Add Compute Security Profile] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

[Add Compute Security Profile] ダイアログボックス

[General] タブ

| フィールド | 説明 |

|---|---|

Name |

プロファイル名。 この名前には、ID となる 2 ~ 32 文字を使用できます。 ハイフン、アンダースコア、ドット、コロンを含む英数文字を使用できます。 保存後は、この名前を変更できません。 |

Description |

プロファイルの簡単な説明。 この説明には、ID となる 1 ~ 256 文字を使用できます。 ハイフン、アンダースコア、ドット、コロンを含む英数文字を使用できます。 |

Policy Set |

ポリシー セットのドロップダウン リスト。 |

Add ACL Policy Set |

このリンクをクリックすると、ACL ポリシー セットを追加できます。 |

Resolved Policy Set |

このリンクをクリックすると、解決されたポリシー セットを編集できます。 |

[Resolved Policies] 領域 |

|

(Un)assign Policy |

このリンクをクリックすると、ポリシーを割り当てまたは割り当て解除できます。 |

Name |

ルール名。 |

Source Condition |

ルールの送信元条件。 |

Destination Condition |

ルールの宛先条件。 |

Protocol |

ルールが適用されるプロトコル。 |

EtherType |

ルールが適用される、カプセル化されているプロトコル。 |

Action |

ルール条件が満たされた場合に実行するアクション。 |

Description |

ルールの説明。 |

[Attributes] タブ

| フィールド | 説明 |

|---|---|

Add User Defined Attribute |

属性を追加するダイアログボックスが開きます。 |

Name |

属性名。 |

Value |

属性値。 |

コンピュート ファイアウォール ポリシーの確認

アクティブなポリシーを確認し、必要に応じてコンピュート ファイアウォールのポリシー オブジェクトを変更するには、次の手順を使用します。

| ステップ 1 | [Resource Management] > [Managed Resources] > [root] > [tenant] > [Compute Firewalls] > [compute-firewall] を選択します。 |

| ステップ 2 | [Compute Security Profiles] タブで、必要なポリシーを選択し、[Show Resolved Policies] をクリックします。 |

| ステップ 3 | [Edit] ダイアログボックスの [Resolved Policies] テーブルで必要なポリシーをクリックし、送信元と宛先の条件などのポリシーの詳細を表示します。 |

| ステップ 4 | ポリシーを変更するには、[Policy Set] 領域で、ドロップダウン リストから別のポリシーを選択するか、[Add ACL Policy Set] をクリックして新しいポリシーを設定します。 |

| ステップ 5 | [Apply] をクリックして変更を受け入れるか、ポリシーの確認が終わったら [OK] をクリックします。 |

エッジ デバイス プロファイルの設定

組織階層の任意のレベル(ルート、テナント、仮想データセンター(VDC)、アプリ、または層)でエッジ デバイス プロファイルを作成することができます。 ルート レベルでエッジ デバイス プロファイルを作成すると、異なるテナントに複数のエッジ ファイアウォールを適用できます。

| ステップ 1 | [Policy Management] > [Service Profiles] > [root] > [Edge Firewall] > [Edge Device Profiles] を選択します。 |

| ステップ 2 | [General] タブで、[Add Edge Device Profile] をクリックします。 |

| ステップ 3 | [Add Edge Device Profile] ダイアログボックスで、[Edge Device Profile] ダイアログボックスで説明されている情報を入力し、[OK] をクリックします。 |

[Edge Device Profile] ダイアログボックス

| フィールド | 説明 |

|---|---|

[General] タブ |

|

Name |

プロファイル名。 |

Description |

プロファイルの簡単な説明。 |

[Policies] タブ |

|

Routing Policy |

既存のポリシーを選択するか、または [Add Routing Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを確認または変更するには、[Resolved Policy] リンクをクリックします。 |

IP Audit Signature Policy |

既存のポリシーを選択するか、または [Add IP Audit Signature Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを確認または変更するには、[Resolved Policy] リンクをクリックします。 |

VPN Device Policy |

既存のポリシーを選択するか、または [Add VPN Device Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを確認または変更するには、[Resolved Policy] リンクをクリックします。 |

Address Translations Timeout |

期限切れになるまでの、変換が未使用のままの期間(日、時間、分、および秒単位)。 |

DHCP Policy |

|

Edge DHCP Policy |

新しい DHCP ポリシーを追加する場合にクリックします。 |

Type |

DHCP サービス タイプ(リレーまたはサーバ)。 |

Interface Name |

DHCP ポリシーが適用されるインターフェイス。 |

Server/Relay Policy |

DHCP ポリシー名。 |

[Events] タブ

| フィールド | 説明 |

|---|---|

| ID |

イベントの固有識別子。 |

| User |

|

Created at |

障害が発生した日時。 |

Cause |

イベント原因に関連付けられた固有識別情報。 |

Description |

イベントの説明。 |

エッジ セキュリティ プロファイルの設定

組織階層の任意のレベル(ルート、テナント、VDC、アプリ、または層)でエッジ セキュリティ プロファイルを作成することができます。 ルート レベルでエッジ セキュリティ プロファイルを作成すると、異なるテナントに複数のエッジ ファイアウォールを適用できます。

| ステップ 1 | [Policy Management] > [Service Profiles] > [Edge Firewall] > [Edge Security Profiles] を選択します。 |

| ステップ 2 | [General] タブで、[Add Edge Security Profile] をクリックします。 |

| ステップ 3 | [Add Edge Security Profile] ダイアログボックスで、[Add Edge Security Profile] ダイアログボックスで説明されている情報を入力します。 |

[Add Edge Security Profile] ダイアログボックス

| フィールド | 説明 |

|---|---|

[General] タブ |

|

Name |

プロファイル名。 |

Description |

プロファイルの簡単な説明。 |

[Ingress] タブ |

|

Policy Set |

既存のポリシー セットを選択するか、または [Add ACL Policy Set] をクリックして新しいポリシー セットを追加します。 割り当てたポリシー セットを変更するには、[Resolved Ingress Policy Set] リンクをクリックします。 |

Resolved Policies |

[(Un)assign Policy] をクリックすると、現在のポリシー セットにおいてポリシーが割り当てられるか、または削除されます。 |

[Egress] タブ |

|

Policy Set |

既存のポリシー セットを選択するか、または [Add ACL Policy Set] をクリックして新しいポリシー セットを追加します。 割り当てたポリシー セットを変更するには、[Resolved Egress Policy Set] リンクをクリックします。 |

Resolved Policies |

[(Un)assign Policy] をクリックすると、現在のポリシー セットにおいてポリシーが割り当てられるか、または削除されます。 |

[NAT] タブ |

|

Policy Set |

既存のポリシー セットを選択するか、または [Add NAT Policy Set] をクリックして新しいポリシー セットを追加します。 割り当てたポリシー セットを変更するには、[Resolved NAT Policy Set] リンクをクリックします。 |

Resolved Policies |

[(Un)assign Policy] をクリックすると、現在のポリシー セットにおいてポリシーが割り当てられるか、または削除されます。 |

[VPN] タブ |

|

Policy Set |

既存のポリシー セットを選択するか、または [Add Interface Policy Set] をクリックして新しいポリシー セットを追加します。 割り当てたポリシー セットを変更するには、[Resolved VPN Interface Policy Set] リンクをクリックします。 |

[Advanced] タブ |

|

Packet Inspection Policy |

既存のポリシーを選択するか、または [Add Packet Inspection Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを変更するには、[Resolved Policy] リンクをクリックします。 |

Connection Timeout Policy |

既存のポリシーを選択するか、または [Add Connection Timeout Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを変更するには、[Resolved Policy] リンクをクリックします。 |

TCP Intercept Policy |

既存のポリシーを選択するか、または [Add TCP Intercept Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを変更するには、[Resolved Policy] リンクをクリックします。 |

IP Audit Policy |

既存のポリシーを選択するか、または [Add IP Audit Policy] をクリックして新しいポリシーを追加します。 割り当てたポリシーを変更するには、[Resolved Policy] リンクをクリックします。 |

エッジ デバイス プロファイルの適用

エッジ デバイス プロファイルを作成したら、複数のエッジ ファイアウォールにプロファイルを適用し、ファイアウォール全体で一貫したポリシーを使用できます。

| ステップ 1 | [Resource Management] > [Managed Resources] > [root] > [tenant] > [Edge Firewalls] > [edge-firewall] を選択します。 |

| ステップ 2 | [General] タブで、[Edge Device Profile] フィールドの [Select] をクリックします。 |

| ステップ 3 | [Select Edge Device Profile] ダイアログボックスで、必要なプロファイルを選択し、[OK] をクリックします。 |

| ステップ 4 | [Save] をクリックします。 |

エッジ セキュリティ プロファイルの適用

エッジ セキュリティ プロファイルを作成したら、エッジ ファイアウォール インスタンスにそれを適用し、インターフェイス上で一貫したポリシーを使用できます。

(注) |

エッジ セキュリティ プロファイルは、エッジ ファイアウォールの外部インターフェイスにのみ適用できます。 |

| ステップ 1 | [Resource Management] > [Managed Resources] > [root] > [tenant] > [Edge Firewalls] > [edge-firewall] を選択します。 |

| ステップ 2 | [Interfaces] テーブルで、必要な外部インターフェイスを選択し、[Edit] をクリックします。 |

| ステップ 3 | [Edit] ダイアログボックスで、[Edge Security Profile] フィールドの [Select] をクリックします。 |

| ステップ 4 | [Select Edge Security Profile] ダイアログボックスで、必要なプロファイルを選択し、[OK] をクリックします。 |

| ステップ 5 | 開いているダイアログボックスで [OK] をクリックし、[Save] をクリックします。 |

エッジ ファイアウォール ポリシーの確認

アクティブなポリシーを確認し、必要に応じてエッジ ファイアウォールのポリシー オブジェクトを変更するには、次の手順を使用します。

| ステップ 1 | [Resource Management] > [Managed Resources] > [root] > [tenant] > [Edge Firewalls] > [edge-firewall] を選択します。 |

| ステップ 2 | [Edge Security Profiles] タブで、必要な Syslog ポリシーを選択し、[Show Resolved Policies] をクリックします。 |

| ステップ 3 | ポリシーまたはポリシー セットの詳細を表示するには、[Edit] ダイアログボックスのタブを使用して、必要なポリシーまたはポリシー セットに移動し、[Resolved] フィールドの中で必要なポリシーまたはポリシー セットをクリックします。 |

| ステップ 4 | 異なるポリシーまたはポリシー セットを使用するには、必要なポリシーまたはポリシー セットに移動し、ドロップダウン リストから異なるポリシーまたはポリシー セットを選択するか、新しいポリシーまたはポリシー セットを追加します。 |

| ステップ 5 | [Apply] をクリックして変更を受け入れるか、ポリシーの確認が終わったら [OK] をクリックします。 |

コンピュート ファイアウォールのセキュリティ プロファイルの編集

| ステップ 1 | [Policy Management] > [Service Profiles] > [root] > [Compute Firewalls] > [Compute Security Profiles] を選択します。 | ||||||||||||||||||||||||||||||||||||

| ステップ 2 | [General] タブで、編集するプロファイルを選択し、[Edit] をクリックします。 | ||||||||||||||||||||||||||||||||||||

| ステップ 3 |

[Edit Compute Security Profile] ダイアログボックスで、必要に応じて次のテーブルの情報を使用してフィールドを編集し、[OK] をクリックします。

|

||||||||||||||||||||||||||||||||||||

エッジ ファイアウォールのセキュリティ プロファイルの編集

この手順では、エッジ ファイアウォールに関連付けられているセキュリティ プロファイルを編集できます。

| ステップ 1 | [Policy Management] > [Service Profiles] > [root] > [Edge Firewall] > [Edge Security Profiles] を選択します。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 2 | [General] タブで、編集するエッジ セキュリティ プロファイルを選択し、[Edit] をクリックします。 | ||||||||||||||||||||||||||||||||||||||||||

| ステップ 3 |

[Edit Edge Security Profile] ダイアログボックスで、必要に応じて次のテーブルの情報を使用してエントリを編集し、[OK] をクリックします。

|

||||||||||||||||||||||||||||||||||||||||||

セキュリティ プロファイルの削除

| ステップ 1 | [Navigation] ペインの [Policy Management] タブをクリックします。 |

| ステップ 2 | [Navigation] ペインの [Security Policies] サブタブをクリックします。 |

| ステップ 3 | [Navigation] ペインで、 を展開します。 |

| ステップ 4 | [Work] ペインで、削除するセキュリティ プロファイルをクリックします。 |

| ステップ 5 | [Delete] をクリックします。 |

| ステップ 6 | [Confirm] ダイアログボックスで、[OK] をクリックします。 |

セキュリティ プロファイル属性の削除

| ステップ 1 | [Navigation] ペインの [Policy Management] タブをクリックします。 |

| ステップ 2 | [Navigation] ペインの [Security Policies] サブタブをクリックします。 |

| ステップ 3 | [Navigation] ペインで、 を展開します。 |

| ステップ 4 | [Navigation] ペインで、削除する属性を含むセキュリティ プロファイルをクリックします。 |

| ステップ 5 | [Work] ペインで、[Attributes] タブをクリックします。 |

| ステップ 6 | 削除する属性をクリックします。 |

| ステップ 7 | [Delete] をクリックします。 |

| ステップ 8 | [Confirm] ダイアログボックスで、[OK] をクリックします。 |

ポリシーの割り当て

| ステップ 1 | [Navigation] ペインの [Policy Management] タブをクリックします。 |

| ステップ 2 | [Navigation] ペインの [Security Policies] サブタブをクリックします。 |

| ステップ 3 | [Navigation] ペインで、 を展開します。 |

| ステップ 4 | [Navigation] ペインで、ポリシーを割り当てるプロファイルをクリックします。 |

| ステップ 5 | [Work] ペインで、[(Un)assign Policy] リンクをクリックします。 |

| ステップ 6 | [(Un)assign Policy] ダイアログボックスで、割り当てるポリシーを [Assigned] リストに移動します。 |

| ステップ 7 | [OK] をクリックします。 |

ポリシーの割り当て解除

| ステップ 1 | [Navigation] ペインの [Policy Management] タブをクリックします。 |

| ステップ 2 | [Navigation] ペインの [Security Policies] サブタブをクリックします。 |

| ステップ 3 | [Navigation] ペインで、 を展開します。 |

| ステップ 4 | [Navigation] ペインで、ポリシーの割り当てを解除するプロファイルをクリックします。 |

| ステップ 5 | [Work] ペインで、[(Un)assign Policy] リンクをクリックします。 |

| ステップ 6 | [(Un)assign Policy] ダイアログボックスで、割り当てを解除するポリシーを [Available] リストに移動します。 |

| ステップ 7 | [OK] をクリックします。 |

オブジェクト グループの追加

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [tenant] > [Policy Helpers] > [Object Groups] を選択します。 | ||||||||||||||||||||

| ステップ 2 | [General] タブで、[Add Object Group] をクリックします。 | ||||||||||||||||||||

| ステップ 3 |

[Add Object Group] ダイアログボックスで、次のフィールドに値を入力し、[OK] をクリックします。

|

||||||||||||||||||||

オブジェクト グループ式の追加

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Object Groups] を選択します。 | ||||||||

| ステップ 2 |

[General] タブで、オブジェクト グループ式に追加するオブジェクト グループを選択し、[Edit] をクリックします。

|

||||||||

| ステップ 3 | [Edit Object Group] ダイアログボックスで、[Add Object Group Expression] をクリックします。 | ||||||||

| ステップ 4 |

[Add Object Group Expression] ダイアログボックスで、次のテーブルで説明されている情報を使用してオブジェクト グループ式を指定し、開いているダイアログボックスで [OK] をクリックします。

|

オブジェクト グループの編集

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [tenant] > [Policy Helpers] > [Object Groups] を選択します。 | ||||||||||||||||||

| ステップ 2 | [General] タブで、編集するオブジェクト グループを選択し、[Edit] をクリックします。 | ||||||||||||||||||

| ステップ 3 |

[Edit Object Group] ダイアログボックスで、次のようにフィールドを変更し、[OK] をクリックします。

|

||||||||||||||||||

オブジェクト グループ式の編集

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Object Groups] を選択します。 | ||||||||

| ステップ 2 | [General] タブで、編集する式を持つオブジェクト グループをクリックし、[Edit] をクリックします。 | ||||||||

| ステップ 3 | [Edit Object Group] ダイアログボックスの [Expression] テーブルで編集する式を選択し、[Edit] をクリックします。 | ||||||||

| ステップ 4 |

[Edit Object Group Expression] ダイアログボックスで、必要に応じてフィールドを編集し、開いているダイアログボックスで [OK] をクリックします。

|

オブジェクト グループの削除

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Object Groups] を選択します。 |

| ステップ 2 | [General] タブで、削除するオブジェクト グループをクリックし、[Delete] をクリックします。 |

| ステップ 3 | 確認の画面が表示されたら、削除を確認します。 |

オブジェクト グループ式の削除

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Object Groups] を選択します。 |

| ステップ 2 | [General] タブで、削除する式を含むオブジェクト グループをクリックし、[Edit] をクリックします。 |

| ステップ 3 | [Edit Object Group] ダイアログボックスの [Expression] テーブルで削除する式を選択し、[Delete] をクリックします。 |

| ステップ 4 | 確認の画面が表示されたら、削除を確認します。 |

| ステップ 5 | 開いているダイアログボックスの [OK] ボタンをクリックして、変更内容を保存します。 |

セキュリティ プロファイル ディクショナリの追加

| ステップ 1 |

[Policy Management] > [Service Policies] > [root] > [tenant] > [Policy Helpers] > [Security Profile Dictionary] を選択します。

|

||||||||||||||||

| ステップ 2 | [General] タブで、[Add Security Profile Dictionary] をクリックします。 | ||||||||||||||||

| ステップ 3 |

[Add Security Profile Dictionary] ダイアログボックスで、必要に応じて次のフィールドに値を入力し、[OK] をクリックします。

|

||||||||||||||||

セキュリティ プロファイル ディクショナリ属性の追加

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [tenant] > [Policy Helpers] > [Security Profile Dictionary] を選択します。 | ||||||

| ステップ 2 | [General] タブで、属性に追加するセキュリティ プロファイル ディクショナリを選択し、[Edit] をクリックします。 | ||||||

| ステップ 3 | [Edit Security Profile Dictionary] ダイアログボックスで、[Add Security Profile Custom Attribute] リンクをクリックします。 | ||||||

| ステップ 4 |

[Add Security Profile Custom Attribute] ダイアログボックスで、次のフィールドに値を入力し、[OK] をクリックします。

|

セキュリティ プロファイル ディクショナリの編集

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Security Profile Dictionary] を選択します。 | ||||||||||||||

| ステップ 2 | [General] タブで、編集するセキュリティ プロファイル ディクショナリをクリックし、[Edit] をクリックします。 | ||||||||||||||

| ステップ 3 |

[Edit Security Profile Dictionary] ダイアログボックスで、必要に応じて次のフィールドを変更し、[OK] をクリックします。

|

||||||||||||||

セキュリティ プロファイル ディクショナリ属性の編集

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Security Profile Dictionary] を選択します。 |

| ステップ 2 | [General] タブで、編集する属性を含むセキュリティ プロファイル ディクショナリをクリックし、[Edit] をクリックします。 |

| ステップ 3 | [Edit Security Profile Dictionary] ダイアログボックスで、編集する属性を選択し、[Edit] をクリックします。 |

| ステップ 4 | [Edit Security Custom Attribute] ダイアログボックスで、必要に応じて [Description] フィールドを編集し、開いているダイアログボックスで [OK] をクリックして変更を保存します。 |

セキュリティ プロファイル ディクショナリの削除

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Security Profile Dictionary] を選択します。 |

| ステップ 2 | [General] タブで、削除するセキュリティ プロファイル ディクショナリをクリックし、[Delete] をクリックします。 |

| ステップ 3 | 確認の画面が表示されたら、削除を確認します。 |

セキュリティ プロファイル ディクショナリ属性の削除

| ステップ 1 |

[Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [Security Profile Dictionary] を選択します。 [General] タブで、削除する属性を含むディクショナリをクリックし、[Edit] をクリックします。 |

| ステップ 2 | [Edit Security Profile Dictionary] ダイアログボックスの [Attributes] テーブルで、削除する属性を選択し、[Delete] をクリックします。 |

| ステップ 3 | 確認の画面が表示されたら、削除を確認します。 |

vZones の操作

仮想ゾーン(vZone)は、VM またはホストを論理的にグループ化したものです。 vZones により、ポリシーおよびプロファイルの操作が円滑に行われます。vZones では、vZone 名を使用して vZone 属性に基づくポリシーを作成できるためです。

次に VNMC における vZones の操作の流れをおおまかに示します。

1. vZone に含めるため、それぞれ 1 つ以上条件を指定して、vZone を定義します。

2. ゾーンまたはネットワークの条件に基づくルールを持ったサービス ポリシーを定義します。

3. 手順 2 で定義したサービス ポリシーを含むポリシー セットを作成します。

4. 手順 3 で作成されたポリシー セットを含むセキュリティ プロファイルを作成します。

5. セキュリティ プロファイルを ASA 1000V または VSG のポート プロファイルにバインドします。

6. セキュリティ プロファイルを VNMC で ASA 1000V または VSG に割り当てます。

vZones の操作の詳細については、次のトピックを参照してください。

vZone の追加

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [vZones] を選択します。 | ||||||||||||||||

| ステップ 2 | [General] タブで、[Add vZone] をクリックします。 | ||||||||||||||||

| ステップ 3 |

[Add vZone] ダイアログボックスで、次のテーブルで説明されている必須情報を入力し、[OK] をクリックします。

|

||||||||||||||||

vZone の編集

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [vZones] を選択します。 | ||||||||||||||||||

| ステップ 2 | [General] タブで、編集する vZone を選択し、[Edit] をクリックします。 | ||||||||||||||||||

| ステップ 3 |

[Edit vZone] ダイアログボックスの [General] タブで、必要に応じてフィールドを編集し、[OK] をクリックします。

|

||||||||||||||||||

| ステップ 4 |

vZone 条件の変更方法:

|

||||||||||||||||||

| ステップ 5 | 開いているダイアログボックスで [OK] をクリックし、[Save] をクリックします。 | ||||||||||||||||||

vZone 条件の削除

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [vZones] を選択します。 |

| ステップ 2 | [General] タブで、削除する条件を持つ vZone をクリックし、[Edit] をクリックします。 |

| ステップ 3 | [Edit vZone] ダイアログボックスの [vZone Condition] テーブルで、削除する条件をクリックし、[Delete] をクリックします。 |

| ステップ 4 | 削除を確認します。 |

| ステップ 5 | [Edit vZone] ダイアログボックスで、[OK] または [Apply] をクリックします。 |

vZone の削除

| ステップ 1 | [Policy Management] > [Service Policies] > [root] > [Policy Helpers] > [vZones] を選択します。 |

| ステップ 2 | [General] タブで、削除する vZone をクリックし、[Delete] をクリックします。 |

| ステップ 3 | 削除を確認します。 |