Cisco Catalyst C9300L-48P-4X-A スイッチの設定

ここでは、HyperFlex SD WAN 環境で使用するために Cisco Catalyst C9300L-48P-4-A を設定する手順の詳細について説明します。不適切な設定になってしまう可能性があるため、これらの手順には正確に従ってください。スイッチの展開はスタンドアロン モードです。

ネットワーク スイッチ設定

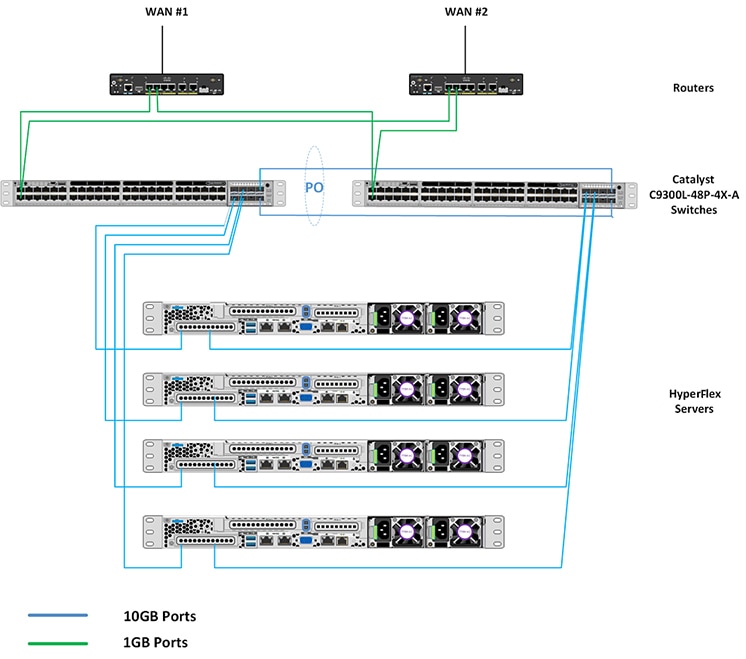

この設定では、スイッチ スタッキングは使用されません。サーバ上の 10 GbE 接続は、各サーバの Cisco VIC 1457 mLOM のポート 1 (スイッチ A) およびポート 3 (スイッチ B) に接続されています。

物理接続

HyperFlex SD WAN Catalyst ケーブル接続次の表に、HyperFlex で使用されるすべての物理接続の詳細と、SD WAN ソリューションのネットワーキング要件を示します。

Cisco Catalyst C9300L-48P-4X-A ケーブル接続情報|

ローカル デバイス |

ローカル ポート |

接続 |

リモート デバイス |

リモート ポート |

|---|---|---|---|---|

|

Cisco Catalyst 9300-A |

TenGig1/1/1 |

10 GbE |

UCSM5 |

VIC1 |

|

Cisco Catalyst 9300-A |

TenGig1/1/2 |

10 GbE |

UCSM5 |

VIC1 |

|

Cisco Catalyst 9300-A |

TenGig1/1/3 |

10 GbE |

UCSM5-Node3 |

VIC1 |

|

Cisco Catalyst 9300-A |

TenGig1/1/4 |

10 GbE |

UCSM5-Node4 |

VIC1 |

|

クロス リンク 1 |

TenGig1/1/7 |

10 GbE |

Cisco Catalyst 9300-B |

TenGig 1/1/7 |

|

クロス リンク 2 |

TenGig1/1/8 |

10 GbE |

Cisco Catalyst 9300-B |

TenGig 1/1/8 |

|

ISP #1 Link 1 |

GigEth1/0/1 |

1 GbE |

物理ルータ A |

該当なし |

|

ISP #2 Link 1 |

GigEth1/0/2 |

1 GbE |

物理ルータ B |

該当なし |

|

MGMT0 |

SVI |

Management IP |

SVI |

|

ローカル デバイス |

ローカル ポート |

接続 |

リモート デバイス |

リモート ポート |

|---|---|---|---|---|

|

Cisco Catalyst 9300-B |

TenGig1/1/1 |

10 GbE |

UCSM5 |

VIC2-2E |

|

Cisco Catalyst 9300-B |

TenGig1/1/2 |

10 GbE |

UCSM5 |

VIC2-2E |

|

Cisco Catalyst 9300-B |

TenGig1/1/3 |

10 GbE |

UCSM5-Node3 |

VIC2-2E |

|

Cisco Catalyst 9300-B |

TenGig1/1/4 |

10 GbE |

UCSM5-Node4 |

VIC2-2E |

|

クロス リンク 1 |

TenGig1/1/7 |

10 GbE |

Cisco Catalyst 9300-A |

TenGig 1/1/7 |

|

クロス リンク 2 |

TenGig1/1/8 |

10 GbE |

Cisco Catalyst 9300-A |

TenGig 1/1/8 |

|

ISP #1 Link 2 |

GigEth1/0/1 |

1 GbE |

物理ルータ A |

該当なし |

|

ISP #1 Link 2 |

GigEth1/0/2 |

1 GbE |

物理ルータ B |

該当なし |

|

MGMT0 |

SVI |

Management IP |

SVI |

HyperFlex SD WAN に必要な VLAN

次のテーブルに、VLAN ID を定義する方法の例を示します。ネットワーク要件に応じて、VLAN ID を定義できます。

|

VLAN 名 |

VLAN の目的 |

ID の例 |

|---|---|---|

|

HX-Mgmt |

CIMC インバンド IP アドレス、ESXi 管理 IP アドレス、HyperFlex 管理 IP アドレス間の管理トラフィック。CIMC VLAN (管理 VLAN と同じまたは異なる VLAN を指定できます)。 |

100 |

|

Intranet-Mgmt |

vEdge ルータとの通信を確立するために CIMC/ESXi 管理 IP アドレスによって使用される、Catalyst 9300 で作成された VLAN 。これは、同じ物理アップリンクを使用して同じ物理ホスト上で実行されることがあります。現在、VIC と Catalyst 9300 は、Nexus のような NIV をサポートしていません。同じ VIC 上の2つの異なる vNIC 間で通信している同じ VLAN 内のトラフィックは、Catalyst 9300 の L3 ルートを通過する場合を除き、Catalyst 9300 によってブロックされます。 |

200 |

|

HyperFlex ストレージ |

ストレージ トラフィックを提供する VLAN は、L2 接続のみを必要とします。 |

31 |

|

HyperFlex vMotion |

vMotion VLAN に使用されます(該当する場合)。 |

32 |

|

VM-Network |

VM/アプリケーション ネットワークの VLAN/VLANs。 |

33 |

|

WAN #1 |

ISP1 の VLAN |

11 |

|

WAN #2 |

ISP2 の VLAN |

12 |

Cisco Catalyst C9300L-48P-4X-A スイッチの初期設定

ここでは、Cisco Catalyst C9300L-48P-4X-A/B スイッチの初期設定手順について説明します。

注目 |

この手順では、vEdge バージョン 17.1 以降を実行している Cisco Catalyst C9300L-48P-4X-A スイッチのペアをを使用することを前提としています。 |

Cisco Catalyst C9300L-48P-4X-A スイッチの初期設定を行うには、スイッチ A とスイッチ B の両方で次の手順を実行します。

Cisco Catalyst 9300L スイッチ A/B の初期設定This configuration is based on two HyperFlex Edge nodes

Cisco Catalyst 9300L Switch A/B Initial Configuration

show running-config

!

hostname Catalyst-9300L-Switch-A/B

!

!

vrf definition INSIDE #This VRF will serve the inside VLANs (100&200)

!

address-family ipv4

exit-address-family

!

address-family ipv6

exit-address-family

!

vrf definition Mgmt-vrf

!

ip routing

!

ip name-server vrf HX-MGMT <a.b.c.d>

ip domain name <domain name>

!

!

system mtu 9000

license boot level network-advantage addon dna-advantage

!

interface Port-channel1

description "cross-link-to-SDWAN-A/B-switch"

switchport trunk allowed vlan 11-12,31,100,200

switchport mode trunk

!

interface GigabitEthernet0/0

description “Mgmt interface for switch”

vrf forwarding Mgmt-vrf

ip address <a.b.c.d> <255.x.x.x>

negotiation auto

!

interface GigabitEthernet1/0/1

description “ISP #1 Link 1/2”

switchport access vlan 11

switchport mode access

!

interface GigabitEthernet1/0/2

description “ISP #2 Link 1/2”

switchport access vlan 12

switchport mode access

!

interface GigabitEthernet1/0/9

description “Member of port channel 1”

switchport trunk allowed vlan 11-12,31,100,200

switchport mode trunk

mtu 9000

channel-group 1 mode active

!

interface GigabitEthernet1/0/10

description “Member of port channel 1”

switchport trunk allowed vlan 11-12,31,100,200

switchport mode trunk

mtu 9000

channel-group 1 mode active

!

interface TenGigabitEthernet1/1/1

description “CIMC port for UCS node-1”

switchport trunk allowed vlan 11,12 ,31,100,200

switchport mode trunk

mtu 9000

!

interface TenGigabitEthernet1/1/2

description “CIMC port for UCS node-2”

switchport trunk allowed vlan 11,12,31,100,200

switchport mode trunk

mtu 9000

!

interface Vlan11

description VLAN for WAN1

ip address <a.b.c.d> <255.x.x.x>

ip nat outside

!

interface Vlan12

description VLAN for WAN2

ip address <a.b.c.d> <255.x.x.x>

ip nat outside

!

interface Vlan100

description "Default GW for DC & Cimc"

vrf forwarding INSIDE

ip address <a.b.c.d> <255.x.x.x>

ip nat inside

standby version 2

standby 10 ip <a.b.c.d>

standby 10 priority 110

standby 10 preempt

!

interface Vlan200

description “vlan for vedge”

vrf forwarding INSIDE

ip address <a.b.c.d> <255.x.x.x>

standby version 2

standby 10 ip <a.b.c.d>

standby 10 priority 110

standby 10 preempt

!

ip forward-protocol nd

ip http server

ip http authentication local

ip http secure-server

ip nat inside source list 1 interface Vlan11 vrf INSIDE overload

ip route 0.0.0.0 0.0.0.0 <a.b.c.d>

ip route vrf INSIDE 0.0.0.0 0.0.0.0 vlan11 <vEdge VRRP VIP>

ip route vrf INSIDE <a.b.c.d> <255.x.x.x> <w.x.y.z.>

!

ip access-list standard 1

20 permit <a.b.c.d> <x.x.x.255>

!

!

注目 |

Cisco では、トラフィックが vEdge ルータのパスを通過するように強制するため、NAT ステートメントを削除することを推奨しています。 |

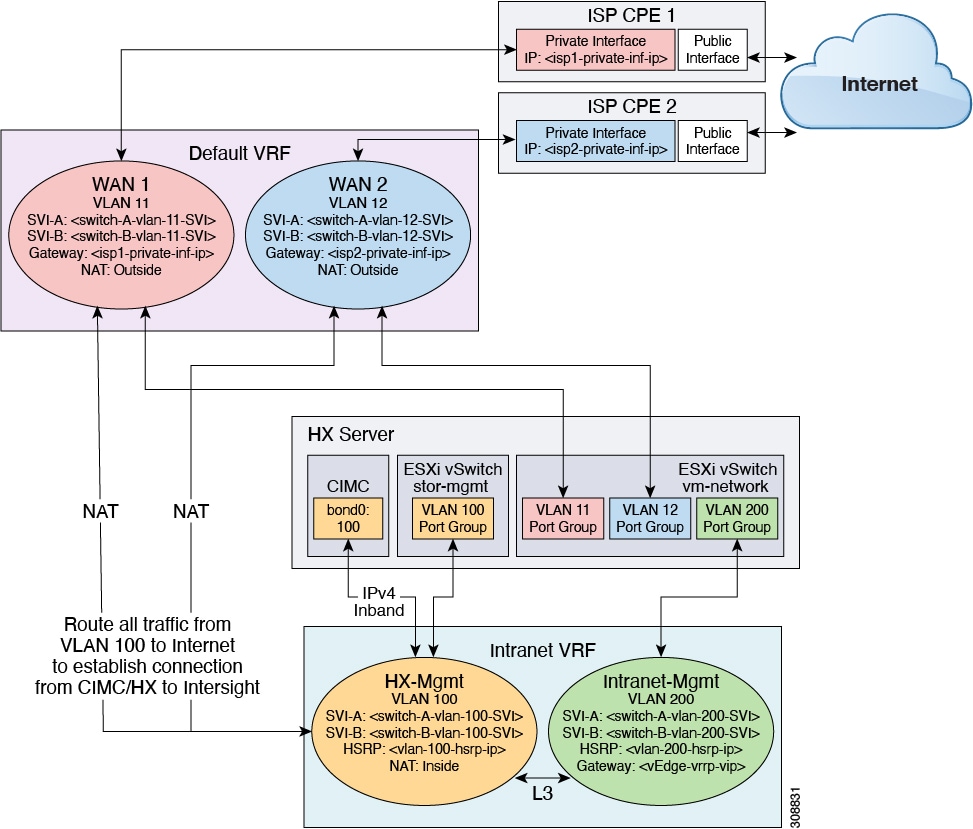

論理スイッチの設定

次の図は、HyperFlex SD WAN ソリューションの導入前後の論理スイッチ設定の例を示しています。

HyperFlex SD-WAN ソリューションを展開する前のネットワーク トポロジ

HyperFlex SD-WAN ワークフローを開始する前に、次のトポロジを使用してネットワークトポロジを作成します。

-

HX-Mgmt VLAN は、サーバ、ストレージ、および仮想化管理機能の接続を確立するために使用されます。

-

Cisco IMC

-

VMware ESXi vmkernel ポート

-

HyperFlex ストレージ管理

-

-

Cisco IMC は L3 ルートを使用し、VRF 対応 NAT は、スイッチ上の物理 WAN 終端を介して、組み込みデバイス コネクタから Intersight への接続を確立するために Catalyst switch で設定されます。

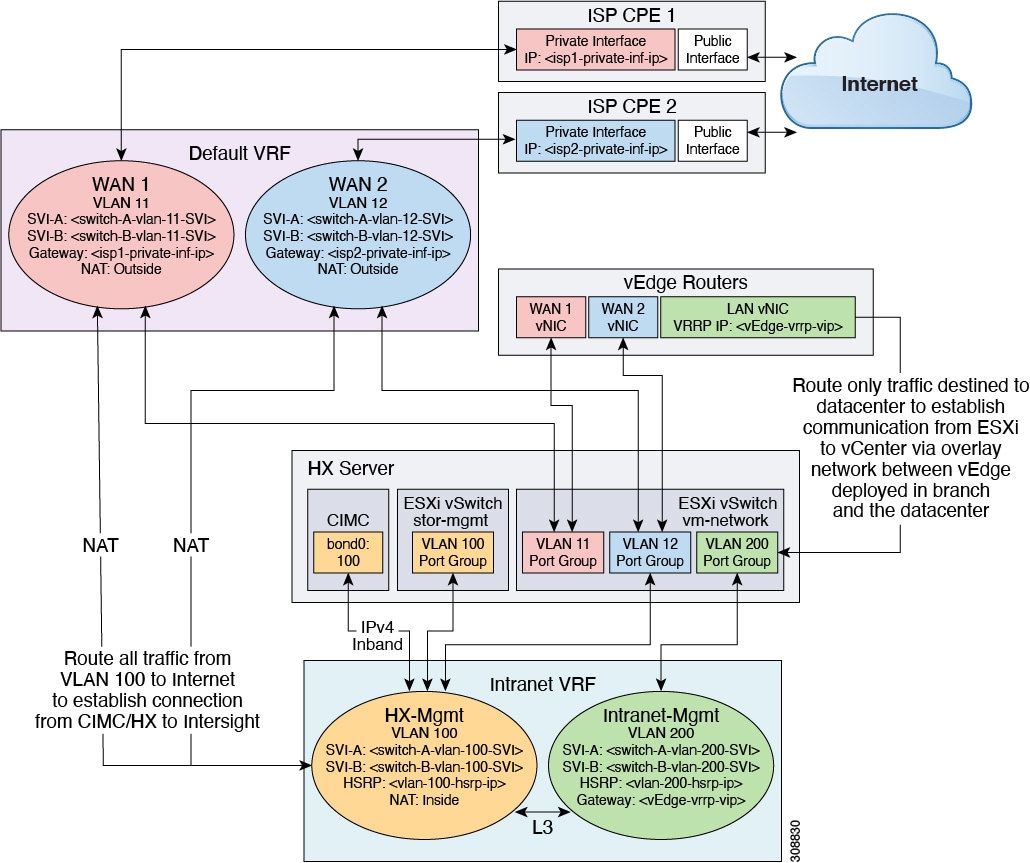

vEdge ルータを展開した後のネットワークトポロジ

HyperFlex SD-WAN ソリューションのワークフローが実行され、vEdge ルータが展開されると、ネットワーク トポロジは次のようになります。

-

Intarnet-Mgmt VLAN は、リモートのデータセンターとハイパーバイザ管理機能のためのブランチ サービス VPN 接続を確立するために使用されます。

-

VMware ESXi は、仮想化ルータによって提供されるオーバーレイ ネットワークを介して、各ハイパーバイザから中央の vCenter への接続を確立します。

-

HX-Mgmt VLAN から発信された他のすべてのトラフィックは、スイッチ上の物理 WAN 終端を経由して、引き続きルート経由でルーティングされます。

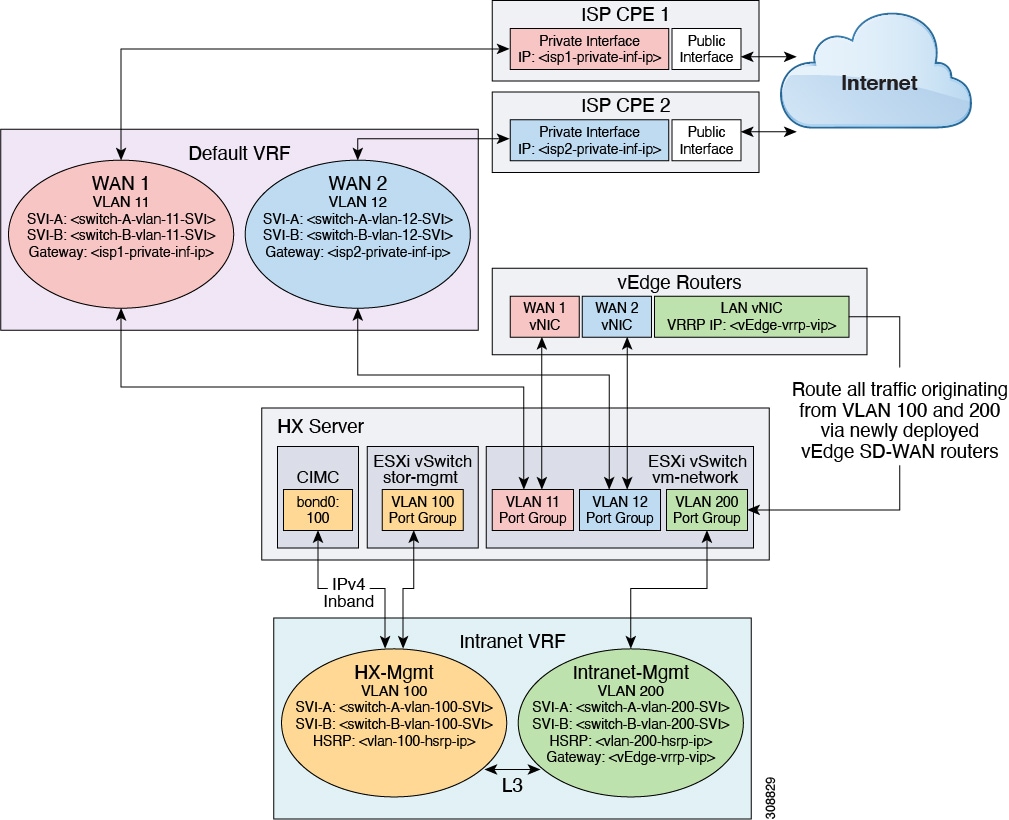

HyperFlex SD-WAN ソリューションを展開した後のネットワークトポロジ

HyperFlex SD-WAN ソリューションを展開すると、ネットワークトポロジは次のようになります。

-

HX-Mgmt VLAN から物理的に終端された WAN へのトラフィックを一時的にルーティングするために Catalyst スイッチで設定された L3 ルートと VRF 対応 NAT は、削除されます。

-

HX-Mgmt VLAN から発信されるすべてのトラフィックのデフォルト ゲートウェイは、展開された仮想ルータによってルーティングされるように設定されます。

-

Cisco IMC デバイス コネクタから Intersight への接続は、仮想ルータを介したオーバーレイまたはアンダーレイ接続を使用して確立されます。

Feedback

Feedback