|

ステップ 1

|

Cisco Cloud Network Controller の IP アドレスを特定します。

|

|

ステップ 2

|

ブラウザ ウィンドウを開き、セキュア バージョンの HTTP(https://)を使用して、URL フィールドに IP アドレスを貼り付け、Return を押してこの Cisco Cloud Network Controller にアクセスします。

たとえば、https://192.168.0.0 と入力します。

[リスクを無視して証明書を受け入れる(Ignore Risk and Accept Certificate)] というメッセージが表示された場合は、証明書を受け入れて続行します。

|

|

ステップ 3

|

Cisco Cloud Network Controller のログイン ページに次の情報を入力します。

-

ユーザ名:このフィールドにadminと入力します。

-

[パスワード(Password)]:Cisco Cloud Network Controller にログインするために指定したパスワードを入力します。

-

ドメイン:[ドメイン(Domain)] フィールドが表示された場合は、デフォルトの [ドメイン(Domain)] エントリをそのままにします。

|

|

ステップ 4

|

ページの下部にある [ログイン] をクリックします。

|

(注)

|

ログインしようとしたときに、REST エンドポイントのユーザ認証データストアが初期化されていないなどのエラー メッセージが表示された場合は、このファブリック ノードのファブリック メンバーシップ ステータスを確認し、数分待ってから数分後に再試行してください。また、ログインするためにページを更新する必要があります。

|

[Cisco Cloud Network Controller へようこそ(Welcome to Cisco Cloud Network Controller)] セットアップ ウィザードのページが表示されます。

|

|

ステップ 5

|

[セットアップの開始(Begin Set Up)] をクリックします。

[基本設定(Let's Configure the Basics)] ページが表示され、次の領域が設定されます。

-

DNS サーバと NTP サーバ

-

リージョン管理

-

詳細設定

-

スマート ライセンス

|

|

ステップ 6

|

[DNS と NTP サーバ(DNS and NTP Servers)] 行で、[構成の編集(Edit Configuration)] をクリックします。

[DNS と NTP サーバ(DNS and NTP Servers)] ページが表示されます。

|

|

ステップ 7

|

[DNS と NTP サーバ(DNS and NTP Servers)] ページで、必要に応じて DNS サーバと NTP サーバを追加します。

-

特定の DNS サーバを使用する場合は、[DNS サーバ(DNS Servers)] 領域で [+ DNS プロバイダの追加(+ Add DNS Provider)] をクリックします。

-

DNS サーバの IP アドレスを入力し、必要に応じて [優先 DNS プロバイダー(Preferred DNS Provider)] の横にあるボックスをオンにします。

-

DNS サーバの横にあるチェックマークをクリックし、追加する追加の DNS サーバについて繰り返します。

-

[NTP サーバ(NTP Servers)] 領域で、[+ プロバイダの追加(+ Add Provider)] をクリックします。

-

NTPサーバのIPアドレスを入力し、必要に応じて[優先NTPプロバイダー(Preferred NTP Provider)]の横にあるボックスをオンにします。

-

NTP サーバの横にあるチェックマークをクリックし、追加する NTP サーバを繰り返します。

|

|

ステップ 8

|

DNS サーバと NTP サーバの追加が完了したら、[保存して続行(Save and Continue)] をクリックします。

[Let's Configure the Basics] ページが再び表示されます。

|

|

ステップ 9

|

[リージョン管理(Region Management)] 行で、[開始(Begin)] をクリックします。

[地域管理(Region Management)] ページが表示されます。

|

|

ステップ 10

|

[内部ネットワークの接続(Connectivity for Internal Network)] エリア内の [仮想ネットワーク ピアリング(Virtual Network Peering)]が自動的に有効化されていることを検証します。

|

|

ステップ 11

|

[管理するリージョン(Regions to Manage)] 領域で、Cisco Cloud Network Controller のホーム リージョンが選択されていることを確認します。

クラウドサイトの設定時に選択したリージョンがホームリージョンであり、このページですでに選択されている必要があります。これは、Cisco Cloud Network Controller が展開されるリージョン(Cisco Cloud Network

Controller によって管理されるリージョン)で、[リージョン(Region)] 列に「Cisco Cloud Network Controller」というテキストが表示されます。

|

(注)

|

Azure VNet ピアリングはステップ 10で自動的に有効化されているので、Cisco クラウド ネットワーク コントローラ ホーム リージョンの Catalyst 10Vs クラウド ルータ(Cloud Routers)カラムのボックスがチェックを既にされていない場合、チェックする必要があります。

|

|

|

ステップ 12

|

クラウド ネットワーク コントローラ で追加のリージョンを管理します。他のリージョンで Inter-VNet 通信と Hybrid-Cloud、Hybrid Multi-Cloud、または Multi-Cloud 接続を行うように Cisco

Catalyst 8000Vs を展開する場合は、追加のリージョンを選択します。

Catalyst 8000V は、Cisco Cloud ネットワーク コントローラが展開されているホーム リージョンを含む 4 つまでのリージョンを管理できます。

Cisco Cloud Network Controller は、複数のクラウド リージョンを単一のサイトとして管理できます。一般的な設定では、サイトはAPICクラスタで管理できるすべてのものを表します。Cisco ACICisco Cloud Network Controller クラスタが 2 つのリージョンを管理する場合、これらの 2 つのリージョンは Cisco ACI から単一のサイトと見なされます。

リージョンにローカルにクラウド ルータを展開するには、そのリージョンの Catalyst 8000Vs チェック ボックスにチェック マークをつけるためにクリックします。VNET 間通信を行うには、少なくとも 1 つのリージョンに Catalyst 8000V が展開されている必要があります。ただし、このページで複数のリージョンを選択した場合は、選択したすべてのリージョンに

Catalyst 8000V を設定する必要はありません。詳細については、「サイト、リージョン、および CCR の数の制限について」を参照してください。

|

|

ステップ 13

|

適切なリージョンをすべて選択したら、ページの下部にある[Next]をクリックします。

[General Connectivity]ページが表示されます。

|

|

ステップ 14

|

[General Connectivity]ページで次の情報を入力します。

-

[全般(General)] 領域の [クラウド ルータのサブネット プール(Subnet Pools for Cloud Routers)] フィールドで、Catalyst 8000V のサブネットを追加する場合は、[クラウド ルータのサブネット プールの追加(Add Subnet Pool for Cloud Routers)] をクリックします。

最初のサブネットプールが自動的に入力されます(System Internalとして表示)。このサブネットプールのアドレスは、Cisco Cloud Network Controller で管理する必要がある追加のリージョンのリージョン間接続に使用されます。このフィールドに追加するサブネットプールは、マスク/ 24の有効なIPv4サブネットである必要があります。

次の状況では、この手順で Catalyst 8000V のサブネットを追加します。

-

Cisco Cloud Network Controller ホーム リージョンに Catalyst 8000V を展開している場合は、自動的に生成される[システム内部(System Internal)]サブネット プールに加えて、1 つのサブネット プールを追加します。

-

前のページで Cisco Cloud Network Controller により管理対象となる追加のリージョンを選択した場合:

-

管理対象リージョンごとに 2〜4 の Catalyst 8000V を持つすべての管理対象リージョンに 1 つのサブネットプールを追加します(14.f内の[リージョンごとのルータの数(Number of Routers Per Region)] フィールドに2、3、または 4 を入力した場合)。

-

管理対象リージョンごとに 5 つ以上の Catalyst 8000V があるすべての管理対象リージョンに 2 つのサブネットプールを追加します(14.fの [リージョンごとのルータの数(Number of Routers Per Region)] フィールドに 5〜8 を入力した場合)。

次に例を示します。

-

前のページで選択した Cisco Cloud ネットワーク コントローラ ホーム リージョンのみがあり、Cisco Cloud ネットワーク コントローラ ホーム リージョンに Catalyst 8000V が展開されているとします。2つのサブネットプール(自動的に入力されるシステム内部サブネットプールと、自分で作成した1つの追加サブネットプール)が必要です。

-

次に、前のページで管理対象として Cisco Cloud ネットワーク コントローラ の 2 つの追加のリージョンを選択し、両方の追加のリージョンに Catalyst 8000V が展開されているとします。さらに、[リージョンごとのルータの数(Number of Routers Per Region)] フィールド(14.f)で、各管理対象リージョンに展開する 2〜4 の Catalyst 8000V を選択するとします。この場合、2 つの追加サブネット プール(前のページで選択された Catalyst 8000V をもつ各リージョンに対して 1 つのサブネット

プール)を追加して、合計 4 つのサブネット プール(1 つはシステム内部として自動的に入力され、もう 1 つは自動的に作成されます)にする必要が生じます。

-

最後に、各管理対象リージョンの Catalyst 8000V の数を後日 8 個に増やし、このページに戻り、[リージョンあたりのルータ数(Number of Routers Per Region)] フィールド(14.f)の値を 8 に変更するとします。前の画面で 3 つのリージョン(Cisco Cloud ネットワーク コントローラ ホーム リージョンと管理対象として選択した 2 つの追加リージョン)があり、Cisco Cloud ネットワーク コントローラの管理対象リージョンあたりの

Catalyst 8000V の数が 4 を超えているため、3 つのサブネット プールを追加する必要があります。ここでも、4 つ以上の Catalyst 8000V がある管理対象リージョンごとに 1 つ、合計 7 つのサブネット プールがあります。

-

1つはシステム内部として自動的に入力されます。

-

ホームリージョンの Catalyst 8000V 用に2つ(以前に作成したサブネットプールと、管理対象リージョンごとに Catalyst 8000V の数を8に増やしたときにもう1つ作成)

-

Cisco Cloud ネットワーク コントローラ の管理対象として選択した 2 つの追加リージョンの Catalyst 8000V に 4 つ(以前に作成した 2 つのサブネット プールと、管理対象リージョンごとに Catalyst 8000V

の数を 8 に増やしたときに作成した他の 2 つ)

-

[IPSec トンネル サブネット プール(IPSec Tunnel Subnet Pool)] 領域で、[IPSec トンネル サブネット ツールの追加(Add IPSec Tunnel Subnet Pools)] をクリックします。

[IPSec トンネル サブネット ツールの追加(Add IPSec Tunnel Subnet Pools)] ウィンドウが表示されます。

-

必要に応じて、IPSec トンネルに使用するサブネットプールを入力します。

このサブネット プールは、クラウド ルータとブランチ オフィスまたは外部ネットワーク上のルーターとの間に IPSec トンネルを作成するために使用されます。このサブネットは、外部接続のため、IPsec トンネル インターフェイスとクラウド ルータのループバックに対処するように使用されます。

このエリアの IPSec トンネルに使用するサブネットをさらに追加できます。サブネットがどのトンネルでも使用されていない場合は、このエリアのエントリを削除できます。

適切なサブネット プールを入力したら、チェックマークをクリックします。

-

Catalyst 8000V エリアの [C8kVs の BGP 自律システム番号(BGP Autonomous System Number for C8kVs)] フィールドに、このサイトに固有の BGP 自律システム番号(ASN)を入力します。

BGP自律システム番号は1〜65534の範囲で指定できます。

次のMicrosoft Azure ASNの制限に注意してください。

-

[パブリック IP を C8kV インスタンスに割り当てる(Assign Public IP to C8kV Interface)] フィールドで、 パブリック IP アドレスを Catalyst 8000V インターフェイスに割り当てるかどうかを決定します。

プライベート IP アドレスは、デフォルトで Catalyst 8000V インターフェイスに割り当てられます。[パブリック IP を C8kV インスタンスに割り当てる(Assign Public IP to C8kV Interface)] オプションは、パブリック IP アドレスを Catalyst 8000V インターフェイスにも割り当てるかどうかを決定します。

Catalyst 8000V インターフェイス IP アドレスは次の目的で使用されます。

-

Cisco Cloud ネットワーク コントローラ GUI の管理インターフェイスを介して Catalyst 8000V を構成できるようにする

-

マルチクラウドおよびハイブリッドクラウド接続のために、サイト全体のインターフェイスをクロスプログラムできます。 Cisco Nexus Dashboard Orchestrator

-

コントロール プレーン トラフィックとデータ プレーン トラフィックの両方の Catalyst 8000V の場合

デフォルトでは、この [有効] チェック ボックスはオンになっています。これは、Catalyst 8000V にパブリック IP アドレスを割り当てられることを意味します。

Catalyst 8000V 接続をプライベートからパブリック、またはその逆に変更すると、ネットワークが中断する可能性があることに注意してください。

|

(注)

|

Catalyst 8000V に割り当てられたパブリック IP アドレスとプライベート IP アドレスの両方が、[クラウド リソース(Cloud Resources)] 領域にルータの他の詳細とともに表示されます。パブリック IP が Catalyst

8000V に割り当てられていない場合は、プライベート IP だけが表示されます。

|

-

[リージョンあたりのルータ数(Number of Routers Per Region)] フィールドで、各リージョンで使用する C8kV の数を選択します。

リージョンごとの Catalyst 8000V の数の制限の詳細については、サイト、リージョン、および CCR の数の制限について を参照してください。

|

(注)

|

各リージョンで使用される Catalyst 8000V の数を増減させるためにフィールドの値変更する場合、またフィールドの値を変更する前にスマート ライセンス サーバーの登録が正しく同期するようオペレーションが完了するまで待ちます。

|

-

[ユーザー名(Username)] に、Cisco Cloud Router のユーザー名を入力します。

|

(注)

|

Azure クラウド サイトに接続する場合は、Cisco Cloud Router のユーザー名として admin を使用しないでください。

|

-

[パスワード(Password)] に、Cisco Cloud Router のパスワードを入力します。

[Confirm Password] フィールドに、もう一度パスワードを入力します。

-

[価格タイプ(Pricing Type)] フィールドで、2 種類のライセンス モデルのいずれかを選択します。

|

(注)

|

Azuru マーケットプレイスでライセンスを使用するには、Catalyst 8000V Cisco DNA Essentials と Catalyst 8000V Cisco DNA Advantage の 2 つの PAYG オプションがあります。Cisco Cloud Network Controller は、Catalyst 8000V Cisco DNA Advantage を利用します。

|

[BYOL 価格タイプ(BYOL Pricing Type)] の場合、手順は次のとおりです。

- [ルータのスループット(Throughput of the routers)] フィールドで、Cisco Cloud Router のスループットを選択します。

Cisco Catalyst 8000V は、ティアベース(T0/T1/T2/T3)のスループット オプションをサポートしています。次の表に、シスコ クラウド サービス ルータ 8000v のさまざまなルータ スループット設定に必要な Azure

VM のサイズを示します。

|

Catalyst 8000V のスループット

|

Azure VMサイズ

|

|

T0(最大 15M のスループット)

|

DS3_v2

|

|

T1(最大 100M のスループット)

|

DS3_v2

|

|

T2(最大 1G のスループット)

|

DS3_v2

|

|

T3(最大 10G のスループット)

|

F16s_v2

|

Tier2(T2)は、Cisco Cloud Network Controller でサポートされるデフォルトのスループットです。

このフィールドの値を変更すると、展開されている Catalyst 8000V インスタンスのサイズが変更されます。スループットの値を高くすると、導入されるVMのサイズが大きくなります。

次の点に注意してください。

-

Catalyst 8000V のライセンスは、この設定に基づいています。準拠するには、Smartアカウントに同等以上のライセンスが必要です。詳細については、「Azure パブリック クラウドの要件」を参照してください。

-

クラウドルータは、ルータのスループットまたはログインクレデンシャルを変更する前に、すべてのリージョンから展開解除する必要があります。

将来のある時点でこの値を変更することが必要になった場合は、Catalyst 8000V を削除してから、この章のプロセスを再度繰り返し、同じ [ルータのスループット(Throughput of the routers)] フィールドで新しい値を選択する必要があります。

-

必要に応じて、[TCP MSS]フィールドに必要な情報を入力します。

[TCP MSS] オプションを使用すれば TCP 最大セグメントサイズ(MSS)を構成できます。この値は、データギガビットイーサネットインターフェイス、クラウドルータのIPSecトンネルインターフェイス、およびクラウド、オンプレミス、またはその他のクラウドサイトに対するVPNトンネルインターフェイスを含む、すべてのクラウドルータインターフェイスに適用されます。クラウドへのVPNトンネルの場合、クラウドプロバイダーのMSS値がこのフィールドに入力した値よりも小さい場合は、低い方の値が使用されます。それ以外の場合は、このフィールドに入力した値が使用されます。

MSS値はTCPトラフィックにのみ影響し、pingトラフィックなどの他のタイプのトラフィックには影響しません。

-

[ライセンス トークン(License Token)] フィールドに、Cisco Cloud Router のライセンス トークンを入力します。

これは、シスコスマートソフトウェアライセンシングアカウントからの製品インスタンス登録トークンです。このライセンストークンを取得するには、に移動し、[Smart Software Licensing Inventory Virtual Account]に移動して、製品インスタンス登録トークンを見つけます。http://software.cisco.com詳細については、「Cisco Cloud Network Controller のライセンシング」を参照してください。

|

(注)

|

プライベート IP アドレスを 14.eの Catalyst 8000V に割り当てた場合、プライベート IP アドレスを使用して Catalyst 8000V のスマート ライセンスを登録するときにサポートされる唯一のオプションは、[Cisco Smart Software Manager(CSSM)に直接接続(Direct connect to Cisco Smart Software Manager (CSSM))] です。この場合、エクスプレスルート経由でCSSMに到達可能性を提供する必要があります。

|

[PAYG 価格タイプ(PAYG Pricing Type)] の場合、手順は次のとおりです。

-

[VM タイプ] フィールドで、要件に応じていずれかの VM サイズを選択します。

Cisco Cloud Network Controller は、さまざまな VM タイプをサポートしています。以下の表は、使用可能な VM タイプのさまざまなインスタンスとその容量を示しています。

|

Azure 上の VmName

|

メモリー

|

vCPU の数

|

NetworkBw

|

|

DS3V2

|

14GiB

|

4

|

最大 3 ギガビット

|

|

DS4V2

|

28GiB

|

8

|

最大 6 ギガビット

|

|

F16SV2

|

32GiB

|

16

|

最大 12.5 ギガビット

|

|

F32SV2

|

64GiB

|

32

|

最大 16 ギガビット

|

|

(注)

|

将来のある時点でこの値を変更する場合は、Catalyst 8000V を削除してから、この章のプロセスを再度繰り返し、同じ [VM] フィールドで新しい値を選択する必要があります。

|

このフィールドの値を変更すると、上の表にリストされている Catalyst 8000V の他の要素が変更されます。VM サイズの値を大きくすると、スループットが高くなります。

-

必要に応じて、[TCP MSS]フィールドに必要な情報を入力します。

[TCP MSS] オプションを使用すれば TCP 最大セグメントサイズ(MSS)を構成できます。この値は、クラウドへの VPN トンネルとオンプレミス サイトまたは他のクラウド サイトへの外部トンネルを含む、すべてのクラウド ルータ インターフェイスに適用されます。クラウドへのVPNトンネルの場合、クラウドプロバイダーのMSS値がこのフィールドに入力した値よりも小さい場合は、低い方の値が使用されます。それ以外の場合は、このフィールドに入力した値が使用されます。

MSS値はTCPトラフィックにのみ影響し、pingトラフィックなどの他のタイプのトラフィックには影響しません。

|

(注)

|

ユーザは、PAYG を選択する際にライセンス トークンを提供する必要はありません。

|

|

(注)

|

BYOL でサポートされているすべての機能は、PAYG でサポートされます。

|

|

|

ステップ 15

|

サイト間接続を設定するかどうかに応じて、適切なボタンをクリックします。

-

サイト間接続を設定しない場合([リージョン管理(Region Management)] ページで管理するリージョンを選択したときに [サイト間接続(Inter-Site Connectivity)] を選択しなかった場合)、[保存して続行(Save

and Continue)] をクリックします。[Let's Configure the Basics] ページが再度表示されます。ステップ セットアップ ウィザードを使用した Cisco Cloud Network Controller の構成 にスキップします。

-

サイト間接続を設定する場合([リージョン管理(Region Management)] ページで管理するリージョンを選択したときに [サイト間接続(Inter-Site Connectivity)] を選択した場合)、ページの下部にある [次へ(Next)]

をクリックします。[サイト間 Connectivity] ページが表示されます。

|

|

ステップ 16

|

[サイト間接続(Inter-Site Connectivity)] ページに次の情報を入力します。

-

IPSec Tunnels to Inter-Site Routers:このフィールドは、クラウド サイトへのオンプレミス接続にのみ必要です。オンプレミス サイトがない場合は、このフィールドに情報を入力する必要はありません。

この領域で、[Add Public IP of IPsec Tunnel Peer] フィールドの横にある [+] ボタンをクリックします。

-

OSPF Area for Inter-Site Connectivity:オンプレミス ISN ピアリングで使用されるアンダーレイ OSPF エリア ID を入力します(0.0.0.1など)。

-

[External Subnets for Inter-Site Connectivity] 見出しの下で、[+ Add External Subnet] フィールドの横にある [+] ボタンをクリックします。

-

Azureで使用されるサブネットトンネルエンドポイントプール(クラウドTEP)を入力します。これは、/16 〜 /22 のマスクを持つ有効な IPv4 サブネットである必要があります(30.29.0.0/16など)。このサブネットは、オンプレミス接続に使用されるクラウド ルータの IPsec トンネル インターフェイスおよびループバックに対処するために使用され、他のオンプレミス TEP プールと重複することはできません。

-

適切なサブネット プールに入力したら、チェック マークをクリックします。

|

|

ステップ 17

|

すべての接続オプションを設定したら、ページの下部にある[次へ(Next)]をクリックします。

[クラウド リソース 命名規則(Cloud Resource Naming Rules)] ページが表示されます。

|

|

ステップ 18

|

[Cloud Resource Naming mode]を選択します。

Cisco Cloud Network Controller でグローバルネーミングポリシーを作成できます。これにより、Cisco Cloud Network Controller からAzureクラウドに展開されたすべてのオブジェクトのカスタムクラウドリソース命名規則を定義できます。命名規則、使用可能なオブジェクト名変数、ガイドライン、および制限事項の詳細については、この章の前の項を参照してください。クラウドリソースの命名

次のいずれかを選択できます。

-

[デフォルト(Default)]:Azure の Cisco Cloud Network Controller によって作成されたクラウド リソースには、ACI オブジェクトの名前から派生した名前が割り当てられます。たとえば、リソース グループの名前はテナント、VRF、およびリージョンに基づいて作成されます:CAPIC_<tenant>_<vrf>_<region>。

-

[カスタム(Custom)]:各クラウドリソースの命名方法について独自のルールを定義できます。

カスタム命名を選択すると、各クラウドリソースの横に[編集(Edit)]アイコンが表示されます。編集アイコンをクリックして、表示される1つ以上のリソースの命名規則を定義できます。

このタイプのリソースで使用可能な変数は、命名規則テキストボックスの下に表示されます。変数は必須キーワードとオプションキーワードに分かれています。更新するルールの必須キーワードをすべて含める必要があります。たとえば、Azureのリソースグループの命名ルールを定義する場合は、テナント名、VRF名、および地域キーワードを含める必要があります。

|

|

ステップ 19

|

グローバルリソース命名ポリシーを確認し、受け入れたことを確認します。

クラウドリソースが作成されると、その名前は変更できません。したがって、クラウドリソースを展開する前に、前の手順で定義したグローバル名前付けポリシーを確認して受け入れる必要があります。準備ができたら、[これらの命名規則に基づいてクラウドリソースを展開する(Deploy

cloud resources based on these rules)]チェックボックスをオンにします。

チェックボックスをオフのままにして続行することもできます。この場合、変更は保存されますが、設定は展開されません。展開する命名ポリシーを受け入れるには、この画面に戻る必要があります。

|

|

ステップ 20

|

このページに必要な情報をすべて入力したら、ページの下部にある [保存して続行(Save and Continue)] をクリックします。

[Let's Configure the Basics] ページが再度表示されます。

|

|

ステップ 21

|

[詳細設定(Advanced Settings)] 行で、[構成の編集(Edit Configuration)] をクリックします。

[Advanced Settings] ページが表示されます。

|

|

ステップ 22

|

[詳細設定(Advanced Settings)] ページで必要な構成を行います。

-

[コントラクト ベースのルーティング] コントラクト ベースのルーティング設定は、現在の内部 VRF ルート リーク ポリシーを反映しています。これは、インフラ テナントの下のグローバル ポリシーであり、ブール フラグを使用して、コントラクトがルート マップがない場合にルートを駆動できるかどうかを示します:

-

オフ(はいボックスにチェックが入っていない):デフォルト設定。ルートが契約に基づいてリークされておらず、代わりにルート マップに基づいてリークされていることを示します。

-

オン(On)(はいボックスにチェックが入っている):ルート マップが存在しない場合に、契約に基づいてルートが漏洩していることを示します。有効に設定されている場合、ルート マップが構成されていないときに、ドライブ回送を契約します。ルート マップが存在するときに、ルート

マップは常にドライブ回送です。

-

[クラウド ネットワーク コントローラ アクセス権限(Cloud Network Controller Access Privilege)]:デフォルトで [ルーティングとセキュリティ(Routing & Security)] に設定されています。

アクセス ポリシーを変更する場合は、[Cisco クラウド ネットワーク コントローラ アクセス権限(Cisco Cloud Network Controller Access Privilege)] フィールドのスクロール ダウン メニューをクリックし、VPC (クラウド コンテキスト プロファイル) レベルで適用するアクセス ポリシーの 1 つを選択します。

-

ルーティングとセキュリティ:デフォルトのアクセス ポリシー。Cisco Cloud ネットワーク コントローラにアクセス ポリシーを割り当てない場合、Cisco Cloud ネットワーク コントローラには、デフォルトでルーティングとセキュリティのアクセス ポリシーが適用されます。

ルーティングとセキュリティ アクセス ポリシーを Cisco Cloud ネットワーク コントローラに割り当てることは、ルーティングとセキュリティを制御できる完全な権限を持っていることを意味します。

-

ルーティングのみ:ルーティングのみのアクセス ポリシーを Cisco Cloud ネットワーク コントローラに割り当てることは、ルーティング ポリシーとネットワーク接続のみを制御できることを意味します。

|

|

ステップ 23

|

[保存して続行(Save and Continue)] をクリックします。

[基本を構成しましょう(Let's Configure the Basics)]ページに戻ります。

|

|

ステップ 24

|

[スマート ライセンシング] 行で、[登録]をクリックします。

[スマート ライセンシング] ページが表示されます。

|

|

ステップ 25

|

[スマート ライセンシング] ページに必要な情報を入力します。

Cisco Smart Licensing は、複数のシスコ製品間でソフトウェア ライセンスを管理する統合ライセンス管理システムです。お使いの Cisco Cloud Network Controller を Cisco Smart Licensing

に登録するには、以下のようにします。

-

製品がインターネットにアクセスできること、またはネットワーク上にインストールされた Smart Software Manager サテライトにアクセスできることを確認してください。

-

スマート アカウントにログインします。

-

この製品インスタンスで使用するライセンスが含まれている仮想アカウントに移動します。

-

製品インスタンスの登録トークン(これによりスマート アカウントを識別)を生成し、そのトークンをコピーするか、または保存します。

スマート ソフトウェア ライセンシングの詳細については、https://www.cisco.com/go/smartlicensing を参照してください。

|

|

ステップ 26

|

このページに必要なライセンス情報を入力した場合は、ページの下部にある [登録(Register)] をクリックします。評価モードで続行する場合は、[評価モードで続行(Continue in Evaluation Mode)] をクリックします。

[概要(Summary)] ページが表示されます。

|

|

ステップ 27

|

[サマリ(Summary)] ページで情報を確認し、[完了(Finish)] をクリックします。

この時点で、Cisco Cloud Network Controller の内部ネットワーク接続の設定は完了です。

Cisco Cloud Network Controller を初めて展開する場合は、このプロセスが正常に完了するまでにかなりの時間(30 分程度)がかかることがあります。

|

|

ステップ 28

|

Catalyst 8000V が正常に展開されたことを確認します。

-

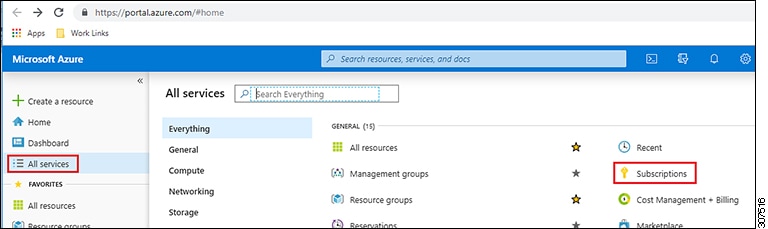

Azure 管理ポータルのメイン ページで、左側のナビゲーション バーの [すべてのサービス(All services)] リンクをクリックし、[サブスクリプション(Subscriptions)] リンクをクリックします。

-

Azure管理ポータルの [サブスクリプション(Subscriptions)] ページで、作成したサブスクリプションアカウントをクリックします。

-

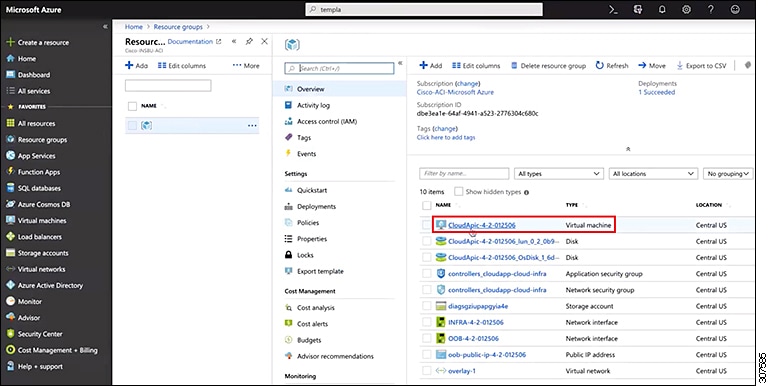

そのサブスクリプションの概要ページで、左側のナビゲーション バーにある [リソース グループ(Resource groups)] リンクを見つけ、そのリンクをクリックします。

そのサブスクリプションのリソース グループが表示されます。

-

[カスタム導入(Custom deployment)]ページで選択または作成したリソースグループを選択します。Azure での Cisco Cloud Network Controller の展開

-

リソース グループの概要ページで、Catalyst 8000V VMインスタンス([TYPE] 列の下に [仮想マシン(Virtual machine)] と表示)を見つけ、その VM インスタンスのリンクをクリックします。

Catalyst 8000V VM インスタンスには、ct_routerp_region_x_0 フォーマットの名前が付けられます。ここで、

例:ct_routerp_centralus_0_0またはct_routerp_centralus_1_0

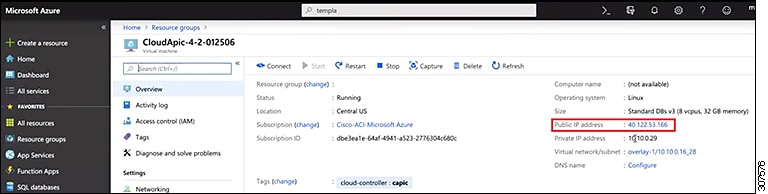

Catalyst 8000V VM インスタンスの概要情報が表示されます。

-

ページの左上にある[ステータス(Status)]フィールドを見つけます。

|

フィードバック

フィードバック