Cisco APIC スタートアップ ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月22日

章のタイトル: 使用する前に

目次

- 使用する前に

- 初回アクセス

- Cisco Application Centric Infrastructure ファブリック ハードウェアのインストール

- APIC コントローラの BIOS デフォルト パスワードの変更

- APIC について

- APIC のセットアップ

- GUI へのアクセス

- REST API へのアクセス

- CLI へのアクセス

- GUI の概要

- GUI の概要

- メニュー バーおよびサブメニュー バー

- [SYSTEM] タブ

- [TENANTS] タブ

- [FABRIC] タブ

- [VM NETWORKING] タブ

- [L4-L7 SERVICES] タブ

- [ADMIN] タブ

- [Search] アイコン

- [Navigation] ペイン

- [Work] ペイン

- GUI アイコン

- エラー、統計情報およびヘルス レベルのアイコン

- APIC の例について

- ファブリックの初期設定

- ファブリックの初期設定について

- トポロジの例

- トポロジの接続の例

- APIC によるスイッチの検出

- APIC クラスタへのスイッチの登録

- APIC によるスイッチ検出の検証およびスイッチ管理

- ファブリック トポロジの検証

- VM 管理のアンマネージド スイッチの接続

- スイッチの登録

- GUI を使用した未接続スイッチの登録

- REST API を使用した未接続スイッチの登録

- CLI を使用した未接続スイッチの登録

- スイッチの検証

- GUI を使用した接続済みスイッチの登録

- REST API を使用した接続済みスイッチの登録

- CLI を使用した接続済みスイッチの登録

- ファブリック トポロジの検証

- GUI を使用したファブリック トポロジの検証

- REST API を使用したファブリック トポロジの検証

- ユーザ アカウントの作成

- ローカル ユーザの設定

- リモート ユーザの設定

- GUI を使用したローカル ユーザの設定

- REST API を使用したローカル ユーザの設定

- CLI を使用したローカル ユーザの設定

- 外部認証サーバの AV ペア

- 外部認証サーバの AV ペアの設定

- GUI を使用したリモート ユーザの設定

- REST API を使用したリモート ユーザの設定

- CLI を使用したリモート ユーザの設定

- 管理アクセスの追加

- インバンドおよびアウトオブバンド管理アクセスの設定

- GUI を使用したインバンド管理アクセスの設定

- REST API を使用したインバンド管理アクセスの設定

- CLI を使用したインバンド管理アクセスの設定

- GUI を使用したアウトオブバンド管理アクセスの設定

- REST API を使用したアウトオブバンド管理アクセスの設定

- CLI を使用したアウトオブバンド管理アクセスの設定

- GUI を使用した APIC コントローラの IP アドレスの変更

- REST API を使用した APIC コントローラの IP アドレスの変更

- CLI を使用した APIC コントローラの IP アドレスの変更

- 管理接続モード

- GUI を使用したレイヤ 2 管理接続の設定

- REST API を使用したレイヤ 2 管理接続の設定

- CLI を使用したレイヤ 2 管理接続の設定

- GUI を使用したレイヤ 3 管理接続の設定

- REST API を使用したレイヤ 3 管理接続の設定

- CLI を使用したレイヤ 3 管理接続の設定

- 管理接続の検証

- VM 管理システムの接続

- 仮想マシンのネットワーキング ポリシーの設定

- VM 管理システムについて

- 接続可能エンティティ プロファイルについて

- VMM ドメイン プロファイルの作成

- VMM ドメイン プロファイルを作成するための前提条件

- GUI を使用した vCenter ドメイン プロファイルの作成

- REST API を使用した vCenter ドメイン プロファイルの作成

- CLI を使用した vCenter ドメイン プロファイルの作成

- GUI を使用した vCenter および vShield ドメイン プロファイルの作成

- REST API を使用した vCenter および vShield のドメイン プロファイルの作成

- CLI を使用した vCenter および vShield ドメイン プロファイルの作成

- テナント、プライベート ネットワーク、およびブリッジ ドメインの作成

- テナントの概要

- テナントの作成

- ネットワークおよびブリッジ ドメイン

- GUI を使用した、テナント、プライベート ネットワーク、およびブリッジ ドメインの作成

- REST API を使用した、テナント、プライベート ネットワーク、およびブリッジ ドメインの作成

- CLI を使用した、テナント、プライベート ネットワーク、およびブリッジ ドメインの作成

- サーバ ポリシーまたはサービス ポリシーの設定

- DHCP リレー ポリシーの設定

- GUI を使用した、APIC インフラストラクチャ用 DHCP サーバ ポリシーの設定

- REST API を使用した APIC インフラストラクチャの DHCP サーバ ポリシーの設定

- CLI を使用した APIC インフラストラクチャの DHCP サーバ ポリシーの設定

- DNS サービス ポリシーの設定

- インバンド DNS サービス ポリシーによる外部接続先の設定

- GUI を使用した、DNS プロバイダーと接続するための DNS サービス ポリシーの設定

- REST API を使用した、DNS プロバイダーと接続するための DNS サービス ポリシーの設定

- CLI を使用した、DNS プロバイダーと接続するためのDNS サービス ポリシーの設定

- CLI を使用した、DNS プロファイルがファブリック コントローラ スイッチに設定および適用されていることの確認

- テナント用外部接続の設定

- GUI を使用した MP-BGP ルート リフレクタの設定

- REST API を使用した MP-BGP ルート リフレクタの設定

- CLI を使用した MP-BGP ルート リフレクタの設定

- MP-BGP ルート リフレクタの設定の確認

- GUI を使用した、管理テナント用 OSPF 外部ルーテッド ネットワークの作成

- REST API を使用した、管理テナント用 OSPF 外部ルーテッド ネットワークの作成

- CLI を使用した、管理テナント用 OSPF 外部ルーテッド ネットワークの作成

- アプリケーション ポリシーの導入

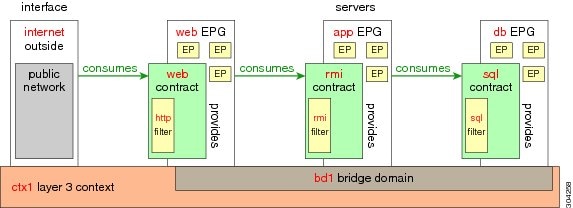

- Three-Tier アプリケーションの展開

- http のフィルタを作成するためのパラメータ

- rmi および sql のフィルタを作成するためのパラメータ

- アプリケーション プロファイル データベースの例

- GUI を使用したアプリケーション ポリシーの導入

- GUI を使用したフィルタの作成

- GUI を使用したコントラクトの作成

- GUI を使用したアプリケーション プロファイルの作成

- GUI を使用した EPG の作成

- GUI を使用したコントラクトの使用と提供

- REST API を使用したアプリケーション ポリシーの導入

- CLI を使用したアプリケーション ポリシーの導入

この章の内容は、次のとおりです。

- 初回アクセス

- GUI の概要

- APIC の例について

- ファブリックの初期設定

- ユーザ アカウントの作成

- 管理アクセスの追加

- VM 管理システムの接続

- テナント、プライベート ネットワーク、およびブリッジ ドメインの作成

- サーバ ポリシーまたはサービス ポリシーの設定

- テナント用外部接続の設定

- アプリケーション ポリシーの導入

Cisco Application Centric Infrastructure ファブリック ハードウェアのインストール

ACI ファブリック ハードウェアのインストールの詳細については、『Application Centric Infrastructure Fabric Hardware Installation Guide』を参照してください。

APIC コントローラの BIOS デフォルト パスワードの変更

APIC コントローラには、デフォルト BIOS パスワードが付属しています。 デフォルトのパスワードは "password" です。 APIC コントローラがブート プロセスを開始すると、ブート画面にコンソール サーバの BIOS 情報が表示されます。

デフォルト BIOS パスワードを変更するには、次の作業を実行します。

APIC について

Cisco Application Centric Infrastructure(ACI)は、外部エンドポイントの接続性がアプリケーション セントリック ポリシーを通じて制御されグループ化された分散型のスケーラブルなマルチテナント インフラストラクチャです。 Application Policy Infrastructure Controller(APIC)は、ACI の自動化、管理、モニタリングおよびプログラマビリティの統合ポイントです。 APICは、インフラストラクチャの物理/仮想コンポーネント用の統合操作モデルを使用して、アプリケーションの展開、管理、およびモニタリングをあらゆる場所でサポートします。 APICは、アプリケーションの要件とポリシーに基づき、ネットワークのプロビジョニングおよび制御をプログラムで自動化します。 また、これは幅広いクラウド ネットワークに対する中央制御エンジンなので、管理が容易になり、アプリケーション ネットワークの定義および自動化の方法に柔軟性が得られます。 また、ノースバウンド Representational State Transfer(REST)API が提供されます。 APICは、多くのコントローラ インスタンスのクラスタとして実装される分散システムです。

APIC のセットアップ

APIC の初回起動時には、APIC コンソールに一連の初期設定オプションが表示されます。 多くのオプションでは、Enter を押して大カッコ内に表示されたデフォルト設定を選択することができます。 初期設定ダイアログの任意の時点で、Ctrl+C キーを押してダイアログを最初から再開できます。

| 名前 | 説明 | デフォルト値 | ||

|---|---|---|---|---|

| ファブリック名 |

ファブリックのドメイン名 |

ACI Fabric 1 |

||

| コントローラ数 |

クラスタ サイズ |

3 |

||

| コントローラの ID |

APIC インスタンスの一意の ID 番号 |

1、2、または 3 |

||

| トンネル エンドポイント アドレス用の IP アドレス プール |

トンネル エンドポイント アドレス プール |

10.0.0.0/16 この値はインフラストラクチャの 仮想ルーティングおよび転送(VRF)専用です |

||

| ブリッジ ドメインのマルチキャスト アドレス(GIPO)の IP アドレス プール |

ファブリック マルチキャストに使用する IP アドレス |

225.0.0.0/15 有効な範囲:225.0.0.0/15 ~ 231.254.0.0/15、prefixlenは 15 である必要があります(128k IPs) |

||

| 管理インターフェイスの速度およびデュプレックス モード |

アウトオブバンド管理インターフェイスのインターフェイス速度とデュプレックス モード |

auto |

||

| インフラストラクチャ ネットワークの VLAN ID |

仮想スイッチを含む APIC スイッチ間の通信用インフラストラクチャ VLAN

|

4093 |

||

| アウトオブバンド管理用の IP アドレス |

GUI、CLI、または API を通じて APIC にアクセスするのに使用する IP アドレス このアドレスは、お客様のプライベート ネットワークからの予約アドレスである必要があります。 |

— |

||

| デフォルト ゲートウェイの IP アドレス。 |

外部ネットワークへのアウトオブバンド管理を使用した通信のゲートウェイ アドレス |

— |

||

| パスワードの強度の確認 |

強力なパスワードであることを確認してください。 |

Y |

||

| パスワード |

システム管理者のパスワード このパスワードは 1 つの特殊文字を含む 8 文字以上にする必要があります。 |

— |

Cluster configuration ... Enter the fabric name [ACI Fabric1 #1]: Enter the number of controllers in the fabric (1-16) [3]: Enter the controller ID (1-3) [2]: Enter the controller name [apic2]: Enter address pool for TEP addresses [10.0.0.0/16]: Enter the VLAN ID for infra network (1-4094)[4093]: <<< This is for the physical APIC Enter the VLAN ID for infra network (1-4094) [4]: <<< This is for the Simulator Enter address pool for BD multicast addresses (GIPO) [225.0.0.0/15]: Out-of-band management configuration ... Enter the IP address for out-of-band management: 192.168.10.2/24 Enter the IP address of the default gateway [None]: 192.168.10.254 Enter the interface speed/duplex mode [auto]: Administrator user configuration... Enable strong passwords? [Y] Enter the password for admin:

GUI へのアクセス

| ステップ 1 |

サポートされているブラウザの 1 つを開きます。

|

||

| ステップ 2 |

URL を入力します。https://mgmt_ip-address 初期設定時に設定したアウトオブバンド管理の IP アドレスを使用します。 たとえば、https://192.168.10.1 と入力します。

|

||

| ステップ 3 | ログイン画面が表示されたときは、初期設定時に設定した管理者名とパスワードでログインします。 |

次の作業

アプリケーション セントリック インフラストラクチャ ファブリック および Application Policy Infrastructure Controller の機能と運用については、提供されているホワイト ペーパーおよび 『Cisco Application Centric Infrastructure Fundamentals Guide』を参照してください。

REST API へのアクセス

|

初期設定時に設定したアウトオブバンド管理の IP アドレスを使用します。

|

APIC REST API の設定の詳細については、『Cisco APIC REST API User Guide』 を参照してください。

CLI へのアクセス

| ステップ 1 |

セキュア シェル(SSH)クライアントから、admin@ip-address への SSH 接続を開きます。 初期設定時に設定したアウトオブバンド管理 IP アドレスと管理者のログイン名を使用します。 たとえば、admin@192.168.10.1 と指定します。 |

| ステップ 2 | プロンプトが表示されたら、初期設定時に設定した管理者のパスワードを入力します。 |

次の作業

すべてのユーザは /home と呼ばれる共有ディレクトリを使用する必要があります。 このディレクトリでは、ディレクトリとファイルを作成できる権限がユーザに与えられます。/home 内で作成されるファイルはデフォルトの umask 権限を継承し、そのユーザと root がアクセスできます。 初めてログインしたときに、ファイル保管用にディレクトリを /home/userid という形式(/home/jsmith など)で作成することを推奨します。

ACI CLI を BASH または VSH などの動作モードで使用した場合のスイッチへのアクセスに関する詳細情報については、『Cisco APIC Command Line Interface User Guide』および『Cisco ACI Switch Command Reference』を参照してください。

APIC CLI の設定の詳細については、『Cisco APIC Command Line Interface User Guide』 を参照してください。

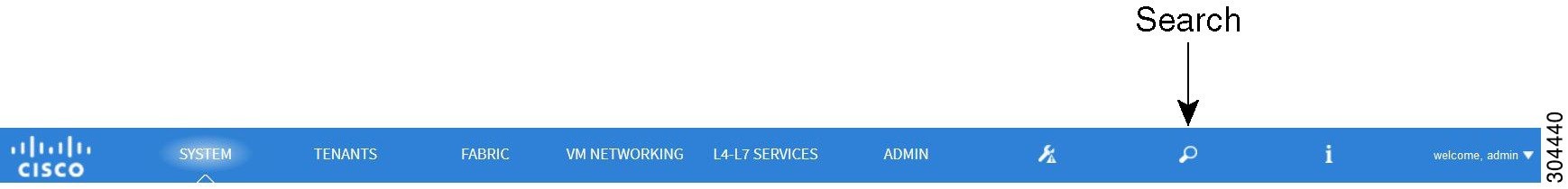

GUI の概要

APIC GUI は REST API メッセージの交換によって内部的に APICエンジンと通信するブラウザ ベースの APIC 用グラフィカル インターフェイスです。 GUI には複数のエリアおよびペインが含まれます。

メニュー バーおよびサブメニュー バー

メニュー バーおよびサブメニュー バーには次の項目があります。

- [SYSTEM] タブ

- [TENANTS] タブ

- [FABRIC] タブ

- [VM NETWORKING] タブ

- [L4-L7 SERVICES] タブ

- [ADMIN] タブ

- [Search] アイコン

- [Navigation] ペイン

- [Work] ペイン

[SYSTEM] タブ

システム全体の状態のサマリー、その履歴、およびシステムレベルの障害のテーブルを収集および表示するには、[SYSTEM] タブを使用します。

[TENANTS] タブ

テナント管理の実行にメニュー バーの [TENANTS] タブを使用します。 サブメニュー バーに、[Add Tenant] リンクと、すべてのテナントを含むドロップダウン リストが表示されます。 最大 5 つまでの最近使用されたテナントもサブメニュー バーに表示されます。

-

テナントには、承認されたユーザのドメインベースのアクセス コントロールをイネーブルにするポリシーが含まれます。 承認されたユーザは、テナント管理やネットワーキング管理などの権限にアクセスできます。

-

ユーザは、ドメイン内のポリシーにアクセスしたりポリシーを設定するには読み取り/書き込み権限が必要です。 テナント ユーザは、1 つ以上のドメインに特定の権限を持つことができます。

-

マルチテナント環境では、リソースがそれぞれ分離されるように、テナントによりグループ ユーザのアクセス権限が提供されます(エンドポイント グループやネットワーキングなどのため)。 これらの権限では、異なるユーザが異なるテナントを管理することもできます。

[FABRIC] タブ

[VM NETWORKING] タブ

仮想マシン(VM)のさまざまな管理システムのインベントリを表示および設定するには、[VM NETWORKING] タブを使用します。 個別の管理システムへの接続(VMware vCenter または VMware vShield など)を設定できるさまざまな管理ドメインを設定し作成できます。 これらの VM 管理システム(API のコントローラとも呼ばれます)によって管理されるハイパーバイザおよび VM を表示するには、サブメニュー バーの [INVENTORY] タブを使用します。

[L4-L7 SERVICES] タブ

レイヤ 4 ~ レイヤ 7 デバイスを定義するパッケージのインポートなどのサービスを実行するには、[L4-L7 SERVICES] タブを使用します。 [INVENTORY] サブメニュー タブで既存のサービス ノードを確認できます。

[ADMIN] タブ

認証、認可、アカウンティングなどの管理機能、ポリシーのスケジューリング、レコードの保持と消去、ファームウェアのアップグレード、および syslog、Call Home、SNMP などの制御機能を実行するには、[ADMIN] タブを使用します。

[Search] アイコン

検索フィールドを表示するには、[Search] アイコンをクリックします。 検索フィールドでは、名前またはその他の固有フィールドによってオブジェクトを検索できます。

[Navigation] ペイン

サブメニュー カテゴリのすべての要素に移動するには、APIC GUI の左側、サブメニュー バーのすぐ下の [Navigation] ペインを使用します。 [Navigation] ペインでコンポーネントを選択すると、そのオブジェクトが [Work] ペインに表示されます。

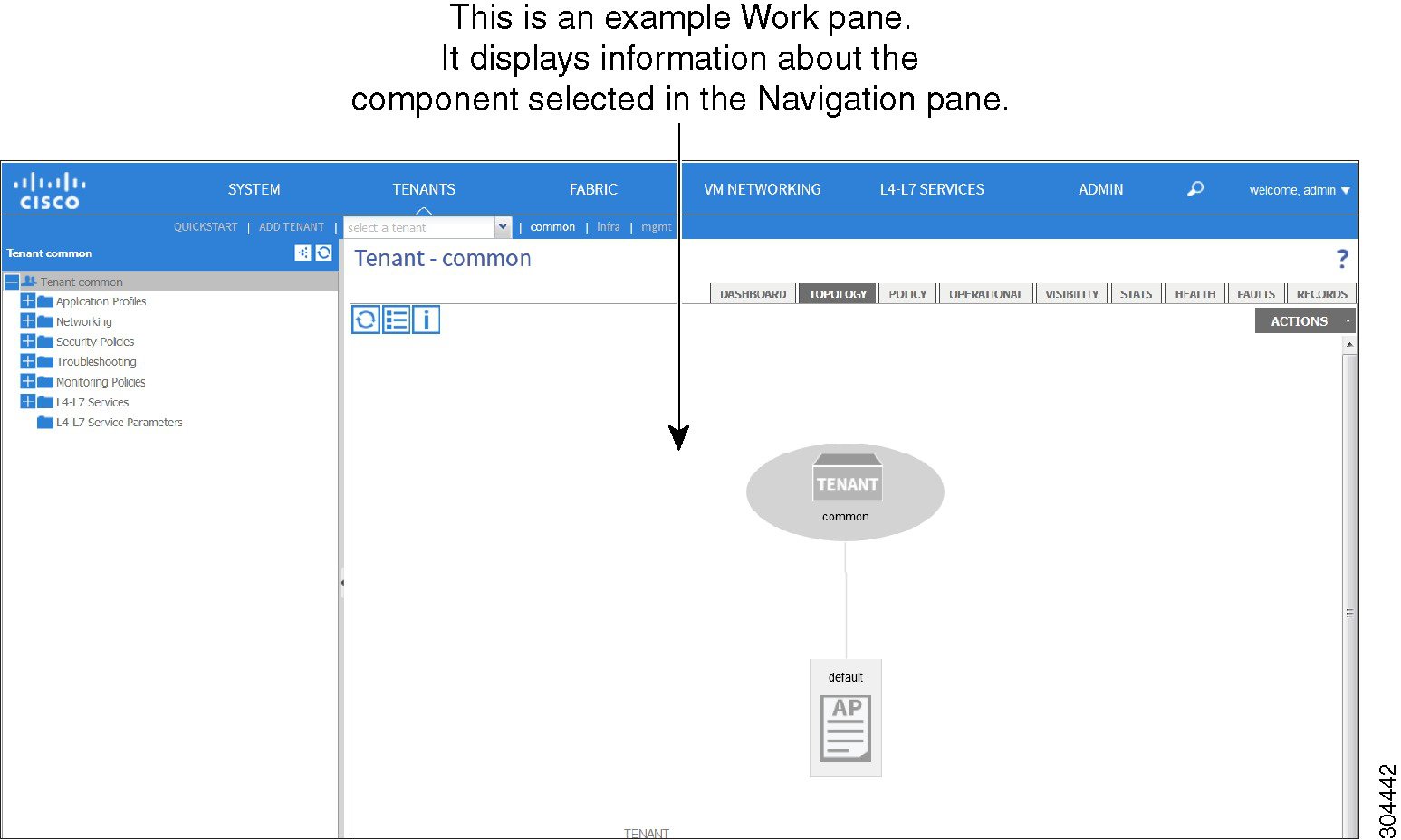

[Work] ペイン

APIC GUI の右側にある [Work] ペインに、[Navigation] ペインで選択したコンポーネントに関する詳細が表示されます。 [Work] ペインの表示例については、次の図を参照してください。

[Work] ペインは、次の要素で構成されます。

-

タブが表示されるコンテンツ領域。 これらのタブを使用すると、[Navigation] ペインで選択したコンポーネントに関連する情報にアクセスできます。 コンテンツ領域に表示されるタブは、選択されたコンポーネントにより異なります。

-

右上隅にある疑問符のアイコンで表示されている状況依存オンライン ヘルプへのリンク。

GUI アイコン

| アイコン | 説明 |

|---|---|

|

|

[Navigation] ペインの表示のコントロール矢印 |

|

|

[Work] ペインの最下部のコンテキスト ヘルプを表示または非表示にします |

|

|

テーブルを XML ファイルとしてダウンロードします |

|

|

[Navigation] ペインで選択したコンポーネントのグラフィック ビューが表示されます |

| |

[Navigation] ペインで選択したコンポーネントのグラフィック ビューが表示されます |

|

|

パネルの状況を更新します。 リポジトリが変わるたびにデータが更新されるため、接続の問題がある場合にのみ、このアイコンをクリックします |

| |

オンライン ヘルプ情報を表示します |

| |

設定 |

|

|

次のビュー |

|

|

前のビュー |

|

|

パスを表示します |

|

|

パスをクリアします |

エラー、統計情報およびヘルス レベルのアイコン

| アイコン | 説明 |

|---|---|

|

|

クリティカル:このアイコンは、重大度がクリティカルであるエラー レベルを示します。 |

|

|

メジャー:このアイコンは、重大度がメジャーであるエラー レベルを示します。 |

|

|

マイナー:このアイコンは、重大度がマイナーであるエラー レベルを示します。 |

|

|

警告:このアイコンは、警告を必要とするエラー レベルを示します。 |

APIC の例について

このマニュアルの例の手順にはパラメータ名が含まれます。 これらのパラメータ名は、例を容易に理解できるように記述されたもので、それらの使用は必須ではありません。

ファブリックの初期設定について

APIC によって管理するスイッチを追加し、GUI、CLI、または API を使用して手順を検証することによってファブリックを構築できます。

(注) |

ファブリックを構築するには、事前にアウトオブバンド ネットワーク経由で APIC クラスタを作成しておく必要があります。 |

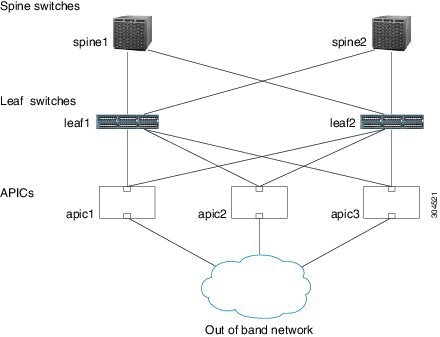

トポロジの例

トポロジ例は次のとおりです。

次の図は、ファブリック トポロジの例を示します。

トポロジの接続の例

トポロジの接続の例の詳細は次のとおりです。

| 名前 | Connection Details |

|---|---|

| leaf1 |

eth1/1 = apic1(eth2/1) eth1/2 = apic2(eth2/1) eth1/3 = apic3(eth2/1) eth1/49 = spine1(eth5/1) eth1/50 = spine2(eth5/2) |

| leaf2 |

eth1/1 = apic1(eth2/2) eth1/2 = apic2(eth2/2) eth1/3 = apic3(eth2/2) eth1/49 = spine1(eth5/1) eth1/50 = spine2(eth5/2) |

| spine1 |

eth5/1 = leaf1(eth1/49) eth5/2 = leaf2(eth1/50) |

| spine2 |

eth5/1 = leaf2(eth1/49) eth5/2 = leaf1(eth1/50) |

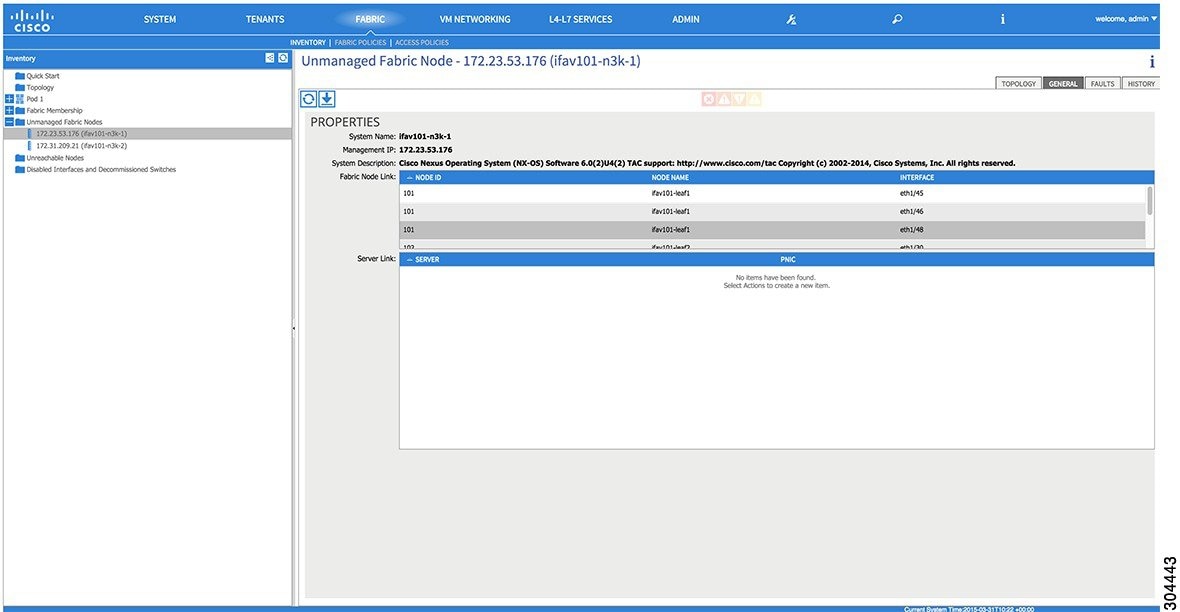

APIC によるスイッチの検出

APIC は、ACI ファブリックに含まれるすべてのスイッチに対する自動プロビジョニングおよび管理の中心となるポイントです。 単一のデータセンターには複数のファブリック ACI がある場合があります。各データセンターには、独自の APIC クラスタとファブリックを構成する Cisco Nexus 9000 スイッチ シリーズがある場合があります。 スイッチが単一の APIC クラスタだけで管理されることを保証するには、各スイッチをファブリックを管理するその特定の APIC クラスタに登録する必要があります。

APIC は現在管理している任意のスイッチに直接接続された新規スイッチを検出します。 クラスタの各 APIC インスタンスは、最初に直接接続されたリーフ スイッチだけを検出します。 リーフ スイッチが APIC に登録されると、APIC はリーフ スイッチに直接接続されているすべてのスパイン スイッチを検出します。 各スパイン スイッチが登録されるごとに、APIC はそのスパイン スイッチに接続されているすべてのリーフ スイッチを検出します。 この段階的な検出方法により、APIC は簡単な手順でファブリック全体のトポロジを検出できます。

APIC クラスタへのスイッチの登録

(注) |

スイッチの登録を開始する前に、ファブリック内のすべてのスイッチが物理的に接続され、必要な設定で起動されていることを確認します。 APIC を使用してスイッチを登録する際には「GUI を使用した未接続スイッチの登録」を参照してください。 シャーシの設置については、http://www.cisco.com/en/US/products/ps13386/prod_installation_guides_list.htmlを参照してください。 |

スイッチが APIC に登録されると、そのスイッチは、APIC 管理対象のファブリック インベントリの一部になります。 アプリケーション セントリック インフラストラクチャ ファブリック(ACI ファブリック)の場合、APIC はインフラストラクチャのスイッチのプロビジョニング、管理、および監視を一元化します。

(注) |

インフラストラクチャの IP アドレス範囲は、インバンドおよびアウトオブバンドのネットワーク用の ACI ファブリックで使用する他の IP アドレスと重複してはなりません。 |

APIC によるスイッチ検出の検証およびスイッチ管理

スイッチが APIC に登録された後、APIC は自動的にファブリック トポロジを認識し、ネットワーク全体を把握してファブリック トポロジ内のすべてのスイッチを管理します。

個々のスイッチにアクセスすることなく、APIC から各スイッチの設定、監視、およびアップグレードができます。

ファブリック トポロジの検証

すべてのスイッチが APIC クラスタに登録された後、APIC は自動的にファブリックのすべてのリンクおよび接続を検出し、その結果、トポロジ全体を検出します。

VM 管理のアンマネージド スイッチの接続

GUI を使用した未接続スイッチの登録

(注) |

インフラストラクチャの IP アドレス範囲は、インバンドおよびアウトオブバンドのネットワーク用の ACI ファブリックで使用する他の IP アドレスと重複してはなりません。 |

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

ファブリック内のすべてのスイッチが物理的に接続され、起動されていることを確認します。

| ステップ 1 | メニュー バーで、 を選択します。 |

| ステップ 2 | [Navigation] ペインで、適切なポッドを選択してポッドを展開し、[Fabric Membership] をクリックします。 [Work] ペインで、[Fabric Membership] テーブルに、単一の リーフ スイッチ が ID 0 とともに表示されます。 apic1 に接続されている リーフ スイッチ です。 |

| ステップ 3 |

リーフ スイッチ の行をダブルクリックし、次の操作を実行して ID を設定します。

|

| ステップ 4 | 1 つ以上の スパイン スイッチ が表示されるまで [Work] ペインを監視します。 |

| ステップ 5 |

スパイン スイッチ の行をダブルクリックして ID を設定し、次の操作を実行します。

|

| ステップ 6 | [Fabric Membership] テーブルに表示されているスイッチごとに次の手順を実行します。 |

REST API を使用した未接続スイッチの登録

(注) |

インフラストラクチャの IP アドレス範囲は、インバンドおよびアウトオブバンドのネットワーク用の ACI ファブリックで使用する他の IP アドレスと重複してはなりません。 |

|

例: POST: https://apic_ip_address/api/node/mo/uni/controller.xml <fabricNodeIdentPol> <fabricNodeIdentP serial="FGE173900ZD" name="leaf1" nodeId="101"/> <fabricNodeIdentP serial="FGE1740010A" name="leaf2" nodeId="102"/> <fabricNodeIdentP serial="FGE1740010H" name="spine1" nodeId="103"/> <fabricNodeIdentP serial="FGE1740011B" name="spine2" nodeId="104"/> </fabricNodeIdentPol> |

CLI を使用した未接続スイッチの登録

(注) |

インフラストラクチャの IP アドレス範囲は、インバンドおよびアウトオブバンドのネットワーク用の ACI ファブリックで使用する他の IP アドレスと重複してはなりません。 |

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

スイッチを登録します。 例: admin@apic1:fabric-membership> cd /aci/fabric/inventory/fabric-membership/node-policies admin@apic1:node-policies mocreate FGE173900ZD id 101 name leaf1 admin@apic1:node-policies moconfig commit |

| ステップ 3 | 他のスイッチに対して上記の手順を繰り返します(スイッチ 102、103、104 など)。 |

GUI を使用した接続済みスイッチの登録

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

| ステップ 1 | メニュー バーで、 を選択します。 |

| ステップ 2 | [Navigation] ペインで、[Pod 1] の下の [Fabric Membership] を展開します。 ファブリック内のスイッチは、ノード ID とともに表示されます。 [Work] ペインに、登録されているすべてのスイッチが、割り当てられた IP アドレスとともに表示されます。 |

REST API を使用した接続済みスイッチの登録

|

例: GET: https://<apic-ip>/api/node/class/topSystem.xml?

<?xml version="1.0" encoding="UTF-8"?>

<imdata>

<topSystem address="10.0.0.1" dn="topology/pod-1/node-1/sys" fabricId="1" id="1" name="apic1"

oobMgmtAddr="10.30.13.44" podId="1" role="apic" serial="" state="in-service" systemUpTime="00:00:00:02.199" .../>

<topSystem address="10.0.0.2" dn="topology/pod-1/node-2/sys" fabricId="1" id="2" name="apic2"

oobMgmtAddr="10.30.13.45" podId="1" role="apic" serial="" state="in-service" systemUpTime="00:00:00:02.199" .../>

<topSystem address="10.0.0.3" dn="topology/pod-1/node-3/sys" fabricId="1" id="3" name="apic3"

oobMgmtAddr="10.30.13.46" podId="1" role="apic" serial="" state="in-service" systemUpTime="00:00:00:02.199" .../>

<topSystem address="10.0.98.127" dn="topology/pod-1/node-101/sys" fabricId="1" id="101"

name="leaf1" oobMgmtAddr="0.0.0.0" podId="1" role="leaf" serial="FOX-270308" state="in-service"

systemUpTime="00:00:00:02.199" .../>

<topSystem address="10.0.98.124" dn="topology/pod-1/node-102/sys" fabricId="1" id="102"

name="leaf2" oobMgmtAddr="0.0.0.0" podId="1" role="leaf" serial="FOX-270308" state="in-service"

systemUpTime="00:00:00:02.199" .../>

<topSystem address="10.0.98.125" dn="topology/pod-1/node-103/sys" fabricId="1" id="103"

name="spine2" oobMgmtAddr="0.0.0.0" podId="1" role="spine" serial="FOX-616689" state="in-service"

systemUpTime="00:00:00:02.199" .../>

<topSystem address="10.0.98.126" dn="topology/pod-1/node-104/sys" fabricId="1" id="104"

name="spine1" oobMgmtAddr="0.0.0.0" podId="1" role="spine" serial="FOX-616689" state="in-service"

systemUpTime="00:00:00:02.199" .../>

</imdata>

|

CLI を使用した接続済みスイッチの登録

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

スイッチの登録を検証します。 例: admin@apic1:pod-1> cat node-101/summary id : 101 name : leaf1 tags : topology/pod-1/node-101 admin-state : on alias : model : N9K-C9396TX vendor : Cisco Systems, Inc revision : 0.1.6 serial : FGE173900ZD up-time : 00:07:50:32.000 infra-ip : 10.0.36.95 in-band-management-ip : 0.0.0.0 out-of-band-management-ip : 0.0.0.0 top-system-name : leaf1 type : leaf health-score : topology/pod-1/node-101/sys firmware : simsw-1.0(0.552) |

GUI を使用したファブリック トポロジの検証

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

| ステップ 1 | メニュー バーで、 を選択します。 |

| ステップ 2 | [Navigation] ペインで、表示したいポッドを選択します。 |

| ステップ 3 | [Work] ペインで、[TOPOLOGY] タブをクリックします。 表示される図には、すべての接続されたスイッチ、APIC インスタンス、およびリンクが示されます。 |

| ステップ 4 |

(任意) リーフ スイッチ または スパイン スイッチ のポート レベルでの接続を表示するには、トポロジ図の当該アイコンをダブルクリックします。 トポロジ図に戻るには、[Work] ペインの左上隅にある [Previous View] アイコンをクリックします。 |

| ステップ 5 | (任意) トポロジ図を更新するには、[Work] ペインの左上隅にある [Refresh] アイコンをクリックします。 |

REST API を使用したファブリック トポロジの検証

|

例: ユーザ参照用の識別子は次のとおりです。

GET: https://<apic-ip>/api/node/class/fabricLink.xml?

<?xml version="1.0" encoding="UTF-8"?>

<imdata>

<fabricLink dn="topology/lnkcnt-19/lnk-18-1-50-to-19-5-2" n1="18" n2="19" p1="50" p2="2" s1="1" s2="5" status="" .../>

<fabricLink dn="topology/lnkcnt-20/lnk-18-1-49-to-20-5-1" n1="18" n2="20" p1="49" p2="1" s1="1" s2="5" status="" .../>

<fabricLink dn="topology/lnkcnt-3/lnk-18-1-1-to-3-1-1" n1="18" n2="3" p1="1" p2="1" s1="1" s2="1" status="" .../>

<fabricLink dn="topology/lnkcnt-19/lnk-17-1-49-to-19-5-1" n1="17" n2="19" p1="49" p2="1" s1="1" s2="5" status="" .../>

<fabricLink dn="topology/lnkcnt-20/lnk-17-1-50-to-20-5-2" n1="17" n2="20" p1="50" p2="2" s1="1" s2="5" status="" .../>

<fabricLink dn="topology/lnkcnt-1/lnk-17-1-1-to-1-1-1" n1="17" n2="1" p1="1" p2="1" s1="1" s2="1" status="" .../>

<fabricLink dn="topology/lnkcnt-2/lnk-17-1-2-to-2-1-1" n1="17" n2="2" p1="2" p2="1" s1="1" s2="1" status="" .../>

</imdata>

|

ローカル ユーザの設定

初期設定スクリプトで、管理者アカウントが設定され、システムの起動時には admin が唯一のユーザです。 APIC は、きめ細かなロール ベースのアクセス制御システムをサポートしており、権限の少ない非管理者ユーザなど、さまざまなロールのユーザ アカウントを作成できます。

リモート ユーザの設定

ローカル ユーザを設定する代わりに、一元化された企業クレデンシャルのデータセンターの APIC を指定できます。 APIC は Lightweight Directory Access Protocol(LDAP)、Active Directory、RADIUS および TACACS+ をサポートしています。

外部認証プロバイダーを通じて認証されたリモート ユーザを設定するには、次の前提条件を満たす必要があります。

GUI を使用したローカル ユーザの設定

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

| ステップ 1 | メニュー バーで、 を選択します。 |

| ステップ 2 | [Navigation] ペインで、[AAA Authentication] をクリックします。 |

| ステップ 3 | [Work] ペインで、デフォルトの [Authentication] フィールドの [Relam] フィールドに Local と表示されていることを確認します。 |

| ステップ 4 |

[Navigation] ペインで、 を展開します。 admin ユーザはデフォルトで存在します。 |

| ステップ 5 | [Navigation] ペインで、[Create Local User] を右クリックします。 |

| ステップ 6 | [Security] ダイアログボックスで、ユーザに必要なセキュリティ ドメインを選択し、[Next] をクリックします。 |

| ステップ 7 |

[Roles] ダイアログボックスで、オプション ボタンをクリックしてユーザのロールを選択し、[Next] をクリックします。 読み取り専用、または読み取り/書き込み権限を付与できます。 |

| ステップ 8 | [User Identity] ダイアログボックスで、次の操作を実行します。 |

| ステップ 9 | [Navigation] ペインで、作成したユーザの名前をクリックします。 [Work] ペインで、[Security Domains] エリア内のそのユーザの横の [+] 記号を展開します。 ユーザのアクセス権限が表示されます。 |

REST API を使用したローカル ユーザの設定

|

例: URL: https://<apic-ip>/api/policymgr/mo/uni/userext.xml

POST CONTENT:

<aaaUser name="operations" phone="" pwd="test!123" >

<aaaUserDomain childAction="" descr="" name="all" rn="userdomain-all" status="">

<aaaUserRole childAction="" descr="" name="Ops" privType="writePriv"/>

</aaaUserDomain>

</aaaUser>

|

CLI を使用したローカル ユーザの設定

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

ローカル ユーザを作成します。 例: admin@apic1:aci> cd admin/aaa/security-management/ admin@apic1:security-management> cd local-users/ admin@apic1:local-users> mocreate operations admin@apic1:local-users> moconfig commit Committed mo 'admin/aaa/security-management/local-users/operations' All mos committed successfully. admin@apic1:local-users> cd operations/ admin@apic1:operations> moset password Password: Verify: password is set and committed. admin@apic1:operations> moconfig commit admin@apic1:operations> |

外部認証サーバの AV ペア

既存のユーザ レコードに Cisco 属性/値(AV)ペアを追加して、APIC コントローラにユーザ権限を伝播することができます。 Cisco AV ペアは、APIC ユーザに対してロールベース アクセス コントロール(RBAC)のロールと権限を指定するために使用する単一の文字列です。 オープン RADIUS サーバ(/etc/raddb/users)の設定例を次に示します。

aaa-network-admin Cleartext-Password := "<password>" Cisco-avpair = "shell:domains = all/aaa/read-all(16001)"

外部認証サーバの AV ペアの設定

属性/値(AV)ペア文字列のカッコ内の数値は、セキュア シェル(SSH)または Telnet を使用してログインしたユーザの UNIX ユーザ ID として使用されます。

|

例: * shell:domains = domainA/writeRole1|writeRole2|writeRole3/readRole1|readRole2,domainB/writeRole1|writeRole2|writeRole3/readRole1|readRole2

* shell:domains = domainA/writeRole1|writeRole2|writeRole3/readRole1|readRole2,domainB/writeRole1|writeRole2|writeRole3/readRole1|readRole2(8101)

These are the boost regexes supported by APIC:

uid_regex("shell:domains\\s*[=:]\\s*((\\S+?/\\S*?/\\S*?)(,\\S+?/\\S*?/\\S*?){0,31})(\\(\\d+\\))$");

regex("shell:domains\\s*[=:]\\s*((\\S+?/\\S*?/\\S*?)(,\\S+?/\\S*?/\\S*?){0,31})$");

次に、例を示します。 shell:domains = coke/tenant-admin/read-all,pepsi//read-all(16001) |

GUI を使用したリモート ユーザの設定

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

| ステップ 1 | メニュー バーで、 を選択します。 [Navigation] ペインで、[RADIUS Management] を展開します。 |

| ステップ 2 | [RADIUS Providers] を右クリックし、[Create RADIUS Provider] をクリックします。 |

| ステップ 3 |

[Create RADIUS Provider] ダイアログボックスで、次の操作を実行します。

|

| ステップ 4 | [Navigation] ペインで、[RADIUS Providers] プロバイダーの下にある、作成した RADIUS プロバイダーをクリックします。 RADIUS プロバイダーの設定についての詳細は、[Work] ペインに表示されます。 |

REST API を使用したリモート ユーザの設定

| ステップ 1 |

RADIUS プロバイダーを作成します。 例: URL: https://<apic-ip>/api/policymgr/mo/uni/userext/radiusext.xml POST Content: <aaaRadiusProvider name="radius-auth-server.org.com" key="test123" /> |

| ステップ 2 |

ログイン ドメインを作成します。 例: URL: https://<apic-ip>/api/policymgr/mo/uni/userext.xml POST Content: <aaaLoginDomain name="rad"> <aaaDomainAuth realm="radius"/> </aaaLoginDomain> |

CLI を使用したリモート ユーザの設定

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

RADIUS プロバイダーを作成します。 例: admin@apic1:aci> cd admin/aaa/radius-management/ admin@apic1:radius-management> cd radius-providers admin@apic1:radius-providers> mocreate radius-auth-server.org.com admin@apic1:radius-providers> moconfig commit Committed mo 'admin/aaa/radius-management/radius-providers/radius-auth-server.org.com |

| ステップ 3 |

RADIUS プロバイダーを確認します。 例: All mos committed successfully. admin@apic1:radius-providers> cd radius-auth-server.org.com/ admin@apic1:radius-auth-server.org.com> moset key Password: Verify: key is set and committed. admin@apic1:radius-auth-server.org.com> moconfig commit admin@apic1:radius-auth-server.org.com> pwd admin@apic1:radius-auth-server.org.com> cat summary host-name-or-ip-address : radius-auth-server.org.com description : authorization-port : 1812 authorization-protocol : pap key : timeout : 5 retries : 1 management-epg : admin@apic1:radius-auth-server.org.com> |

| ステップ 4 |

ログイン ドメインを作成します。 例: admin@apic1:aci> cd admin/aaa/authentication/login-domains/ admin@apic1:login-domains> mocreate rad admin@apic1:login-domains> cd rad/ admin@apic1:rad> moset realm radius admin@apic1:rad> moconfig commit Committed mo 'admin/aaa/authentication/login-domains/rad' |

| ステップ 5 |

ログイン ドメインを確認します。 例: admin@apic1:/aci/admin/aaa/authentication/login-domains/rad> cat summary # aaa.LoginDomain login-domain : ------------ name : rad description : realm : radius provider-group : |

管理アクセスの追加

次の方法のうちの 1 つで管理アクセスを設定できます。

-

インバンド管理アクセス:APIC および ACI ファブリックへのインバンド管理接続を設定できます。 最初に、APIC がリーフ スイッチと通信するときに APIC によって使用される VLAN を設定してから、VMM サーバがリーフ スイッチとの通信に使用する VLAN を設定します。

-

アウトオブバンド管理アクセス:APIC および ACI ファブリックへのアウトオブバンド管理接続を設定できます。 アウトオブバンド エンドポイント グループ(EPG)に関連付けられたアウトオブバンド コントラクトを設定し、外部ネットワーク プロファイルにそのコントラクトをアタッチします。

(注)

APIC アウトオブバンド管理接続のリンクは、1 Gbps である必要があります。

GUI を使用したインバンド管理アクセスの設定

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

| ステップ 1 | メニュー バーで、 を選択します。 [Work] ペインで、[Configure an Interface, PC, and VPC] をクリックします。 |

| ステップ 2 | [Configure Interface, PC, and VPC] ダイアログボックスで、スイッチの図の横にある大きな [+] アイコンをクリックして、新しいプロファイルを作成し、APIC 用に VLAN を設定します。 |

| ステップ 3 | [Switches] フィールドで、ドロップダウン リスト内の、APIC が接続されているスイッチのチェックボックスをオンにします。 (leaf1 および leaf2)。 |

| ステップ 4 | [Switch Profile Name] フィールドに、プロファイル(apicConnectedLeaves)の名前を入力します。 |

| ステップ 5 | ポートを設定するには、[+] アイコンをクリックします。 |

| ステップ 6 | [Interface Type] 領域で、[Individual] オプション ボタンが選択されていることを確認します。 |

| ステップ 7 | [Interfaces] フィールドに、APIC が接続されているポートを入力します(1/1~3)。 |

| ステップ 8 | [Interface Selector Name] フィールドに、ポート プロファイルの名前(apicConnectedPorts)を入力します。 |

| ステップ 9 | [Interface Policy Group] フィールドで、ドロップダウン リストから、[Create Interface Policy Group] を選択します。 |

| ステップ 10 |

[Create Access Port Policy Group] ダイアログボックスで、次の操作を実行します。

|

| ステップ 11 |

[Create Attachable Access Entity Profile] ダイアログボックスで、次の操作を実行します。

|

| ステップ 12 |

VMM サーバ ポートに VLAN を設定するには、[Configured Switch Interfaces] 領域を展開して、次の操作を実行します。

|

| ステップ 13 | を選択します。 [Navigation] ペインで、インバンド接続のブリッジ ドメインを設定するために、 を展開します。 |

| ステップ 14 |

インバンド ブリッジ ドメイン(inb)を右クリックして、[Create Subnet] をクリックし、次の操作を実行します。

|

| ステップ 15 |

メニュー バーで、 を選択します。 [Navigation] ペインで、 を展開し、[In-Band EPG - default] をクリックして、インバンド接続の VLAN を設定するために、次の操作を実行します。

|

| ステップ 16 |

[Navigation] ペインで、[Node Management Addresses] を右クリックします。 [Create Node Management Addresses] をクリックして、ファブリック内の各種ノードに IP アドレスを設定するために次のアクションを実行します。

|

| ステップ 17 |

リーフ スイッチおよびスパイン スイッチの IP アドレスを設定します。

|

| ステップ 18 | [Navigation] ペインで、[Node Management Addresses] の下にある APIC のポリシー名(apicInb)をクリックして設定を確認します。 [Work] ペインに、各種ノードに割り当てられた IP アドレスが表示されます。 |

| ステップ 19 | [Navigation] ペインで、[Node Management Addresses] の下にあるスイッチのポリシー名(switchInb)をクリックします。 [Work] ペインに、スイッチに割り当てられた IP アドレス、およびスイッチが使用するゲートウェイ アドレスが表示されます。 |

REST API を使用したインバンド管理アクセスの設定

| ステップ 1 |

VLAN の名前空間を作成します。 例: <?xml version="1.0" encoding="UTF-8"?>

<!-- api/policymgr/mo/uni.xml -->

<polUni>

<infraInfra>

<!-- Static VLAN range -->

<fvnsVlanInstP name="inband" allocMode="static">

<fvnsEncapBlk name="encap" from="vlan-10" to="vlan-11"/>

</fvnsVlanInstP>

</infraInfra>

</polUni>

|

| ステップ 2 |

物理的ドメインを作成します。 例: <?xml version="1.0" encoding="UTF-8"?>

<!-- api/policymgr/mo/uni.xml -->

<polUni>

<physDomP name="inband">

<infraRsVlanNs tDn="uni/infra/vlanns-inband-static"/>

</physDomP>

</polUni>

|

| ステップ 3 |

インバンド管理用のセレクタを作成します。 例: <?xml version="1.0" encoding="UTF-8"?>

<!-- api/policymgr/mo/.xml -->

<polUni>

<infraInfra>

<infraNodeP name="vmmNodes">

<infraLeafS name="leafS" type="range">

<infraNodeBlk name="single0" from_="101" to_="101"/>

</infraLeafS>

<infraRsAccPortP tDn="uni/infra/accportprof-vmmPorts"/>

</infraNodeP>

<!-- Assumption is that VMM host is reachable via eth1/40. -->

<infraAccPortP name="vmmPorts">

<infraHPortS name="portS" type="range">

<infraPortBlk name="block1"

fromCard="1" toCard="1"

fromPort="40" toPort="40"/>

<infraRsAccBaseGrp tDn="uni/infra/funcprof/accportgrp-inband" />

</infraHPortS>

</infraAccPortP>

<infraNodeP name="apicConnectedNodes">

<infraLeafS name="leafS" type="range">

<infraNodeBlk name="single0" from_="101" to_="102"/>

</infraLeafS>

<infraRsAccPortP tDn="uni/infra/accportprof-apicConnectedPorts"/>

</infraNodeP>

<!-- Assumption is that APIC is connected to eth1/1. -->

<infraAccPortP name="apicConnectedPorts">

<infraHPortS name="portS" type="range">

<infraPortBlk name="block1"

fromCard="1" toCard="1"

fromPort="1" toPort="3"/>

<infraRsAccBaseGrp tDn="uni/infra/funcprof/accportgrp-inband" />

</infraHPortS>

</infraAccPortP>

<infraFuncP>

<infraAccPortGrp name="inband">

<infraRsAttEntP tDn="uni/infra/attentp-inband"/>

</infraAccPortGrp>

</infraFuncP>

<infraAttEntityP name="inband">

<infraRsDomP tDn="uni/phys-inband"/>

</infraAttEntityP>

</infraInfra>

</polUni>

|

| ステップ 4 |

インバンド ブリッジ ドメインとエンドポイント グループ(EPG)を設定します。 例: <?xml version="1.0" encoding="UTF-8"?>

<!-- api/policymgr/mo/.xml -->

<polUni>

<fvTenant name="mgmt">

<!-- Configure the in-band management gateway address on the

in-band BD. -->

<fvBD name="inb">

<fvSubnet ip="10.13.1.254/24"/>

</fvBD>

<mgmtMgmtP name="default">

<!-- Configure the encap on which APICs will communicate on the

in-band network. -->

<mgmtInB name="default" encap="vlan-10">

<fvRsProv tnVzBrCPName="default"/>

</mgmtInB>

</mgmtMgmtP>

</fvTenant>

</polUni>

|

| ステップ 5 |

アドレス プールを作成します。 例: <?xml version="1.0" encoding="UTF-8"?>

<!-- api/policymgr/mo/.xml -->

<polUni>

<fvTenant name="mgmt">

<!-- Adresses for APIC in-band management network -->

<fvnsAddrInst name="apicInb" addr="10.13.1.254/24">

<fvnsUcastAddrBlk from="10.13.1.1" to="10.13.1.10"/>

</fvnsAddrInst>

<!-- Adresses for switch in-band management network -->

<fvnsAddrInst name="switchInb" addr="10.13.1.254/24">

<fvnsUcastAddrBlk from="10.13.1.101" to="10.13.1.120"/>

</fvnsAddrInst>

</fvTenant>

</polUni>

|

| ステップ 6 |

管理グループを作成します。 例: <?xml version="1.0" encoding="UTF-8"?>

<!-- api/policymgr/mo/.xml -->

<polUni>

<infraInfra>

<!-- Management node group for APICs -->

<mgmtNodeGrp name="apic">

<infraNodeBlk name="all" from_="1" to_="3"/>

<mgmtRsGrp tDn="uni/infra/funcprof/grp-apic"/>

</mgmtNodeGrp>

<!-- Management node group for switches-->

<mgmtNodeGrp name="switch">

<infraNodeBlk name="all" from_="101" to_="104"/>

<mgmtRsGrp tDn="uni/infra/funcprof/grp-switch"/>

</mgmtNodeGrp>

<!-- Functional profile -->

<infraFuncP>

<!-- Management group for APICs -->

<mgmtGrp name="apic">

<!-- In-band management zone -->

<mgmtInBZone name="default">

<mgmtRsInbEpg tDn="uni/tn-mgmt/mgmtp-default/inb-default"/>

<mgmtRsAddrInst tDn="uni/tn-mgmt/addrinst-apicInb"/>

</mgmtInBZone>

</mgmtGrp>

<!-- Management group for switches -->

<mgmtGrp name="switch">

<!-- In-band management zone -->

<mgmtInBZone name="default">

<mgmtRsInbEpg tDn="uni/tn-mgmt/mgmtp-default/inb-default"/>

<mgmtRsAddrInst tDn="uni/tn-mgmt/addrinst-switchInb"/>

</mgmtInBZone>

</mgmtGrp>

</infraFuncP>

</infraInfra>

</polUni>

|

CLI を使用したインバンド管理アクセスの設定

| ステップ 1 |

管理トラフィック用の VLAN の名前空間を作成します。 例: admin@apic1:~> cd /aci/fabric/access-policies/pools/vlan/ admin@apic1:vlan> mocreate inband static-allocation admin@apic1:vlan> moconfig commit Committing mo 'fabric/access-policies/pools/vlan/inband-static-allocation' All mos committed successfully. admin@apic1:vlan> cd inband-static-allocation/encap-blocks admin@apic1:encap-blocks> mocreate vlan10 vlan11 admin@apic1:encap-blocks> cd vlan10-vlan11 admin@apic1:vlan10-vlan11> moset name encap admin@apic1:vlan10-vlan11> moconfig commit Committing mo 'fabric/access-policies/pools/vlan/inband-static-allocation/encap-blocks/vlan10-vlan11' All mos committed successfully. admin@apic1:vlan10-vlan11> |

| ステップ 2 |

管理トラフィック用の物理ドメインを作成します。 例: admin@apic1:~> cd /aci/fabric/access-policies/physical-and-external-domains/physical-domains/ admin@apic1:physical-domains> mocreate inband admin@apic1:physical-domains> moconfig commit Committing mo 'fabric/access-policies/physical-and-external-domains/physical-domains/inband' All mos committed successfully. admin@apic1:physical-domains> cd inband admin@apic1:inband> moset vlan-pools fabric/access-policies/pools/vlan/inband-static-allocation admin@apic1:inband> moconfig commit Committing mo 'fabric/access-policies/physical-and-external-domains/physical-domains/inband' All mos committed successfully. admin@apic1:inband> |

| ステップ 3 |

インバンド トラフィック用のリーフ セレクタを作成します。 例: admin@apic1:~> cd /aci/fabric/access-policies/switch-policies/profiles admin@apic1:profiles> mocreate vmmNodes admin@apic1:profiles> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/vmmNodes' All mos committed successfully. admin@apic1:profiles> cd vmmNodes admin@apic1:vmmNodes> mocreate leaf-selector leafS range admin@apic1:vmmNodes> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/vmmNodes/leaf-selector-leafS-range' All mos committed successfully. admin@apic1:vmmNodes> admin@apic1:vmmNodes> cd leaf-selector-leafS-range admin@apic1:leaf-selector-leafS-range> mocreate single0 admin@apic1:leaf-selector-leafS-range> cd single0 admin@apic1:single0> moset to 101 admin@apic1:single0> moset from 101 admin@apic1:single0> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/vmmNodes/leaf-selector-leafS-range/single0' All mos committed successfully. admin@apic1:single0> admin@apic1:single0> cd ../../associated-interface-selector-profiles admin@apic1:associated-interface-selector-profiles> mocreate fabric/access-policies/interface-policies/profiles/interfaces/vmmPorts admin@apic1:associated-interface-selector-profiles> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/vmmNodes/associated-interface-selector-profiles/[fabric/access-policies /interface-policies/profiles/interfaces/vmmPorts]' All mos committed successfully. admin@apic1:associated-interface-selector-profiles> admin@apic1:associated-interface-selector-profiles> cd /aci/fabric/access-policies/interface-policies/profiles/interfaces admin@apic1:interfaces> mocreate vmmPorts admin@apic1:interfaces> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/vmmPorts' All mos committed successfully. admin@apic1:interfaces> cd vmmPorts admin@apic1:vmmPorts> mocreate portS range admin@apic1:vmmPorts> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/vmmPorts/portS-range' All mos committed successfully. admin@apic1:vmmPorts> admin@apic1:vmmPorts> cd portS-range admin@apic1:portS-range> mocreate block1 admin@apic1:portS-range> cd block1 admin@apic1:block1> moset from-module 1 admin@apic1:block1> moset to-module 1 admin@apic1:block1> moset from-port 40 admin@apic1:block1> moset to-port 40 admin@apic1:block1> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/vmmPorts/portS-range/block1' All mos committed successfully. admin@apic1:block1> admin@apic1:block1> cd ../ admin@apic1:portS-range> moset policy-group fabric/access-policies/interface-policies/policy-groups/interface/inband admin@apic1:portS-range> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/vmmPorts/portS-range' All mos committed successfully. admin@apic1:portS-range> admin@apic1:portS-range> cd /aci/fabric/access-policies/switch-policies/profiles admin@apic1:profiles> mocreate apicConnectedNodes admin@apic1:profiles> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/apicConnectedNodes' All mos committed successfully. admin@apic1:profiles> cd apicConnectedNodes admin@apic1:apicConnectedNodes> mocreate leaf-selector leafS range admin@apic1:apicConnectedNodes> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/apicConnectedNodes/leaf-selector-leafS-range' All mos committed successfully. admin@apic1:apicConnectedNodes> admin@apic1:apicConnectedNodes> cd leaf-selector-leafS-range admin@apic1:leaf-selector-leafS-range> mocreate single0 admin@apic1:leaf-selector-leafS-range> cd single0 admin@apic1:single0> moset to 102 admin@apic1:single0> moset from 101 admin@apic1:single0> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/apicConnectedNodes/leaf-selector-leafS-range/single0' All mos committed successfully. admin@apic1:single0> admin@apic1:single0> cd ../../associated-interface-selector-profiles admin@apic1:associated-interface-selector-profiles> mocreate fabric/access-policies/interface-policies/profiles/interfaces /apicConnectedPorts admin@apic1:associated-interface-selector-profiles> moconfig commit Committing mo 'fabric/access-policies/switch-policies/profiles/apicConnectedNodes/associated-interface-selector-profiles/[fabric/access-policies /interface-policies/profiles/interfaces/apicConnectedPorts]' All mos committed successfully. admin@apic1:associated-interface-selector-profiles> admin@apic1:associated-interface-selector-profiles> cd /aci/fabric/access-policies/interface-policies/profiles/interfaces admin@apic1:interfaces> mocreate apicConnectedPorts admin@apic1:interfaces> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/apicConnectedPorts' All mos committed successfully. admin@apic1:interfaces> cd apicConnectedPorts admin@apic1:apicConnectedPorts> mocreate portS range admin@apic1:apicConnectedPorts> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/apicConnectedPorts/portS-range' All mos committed successfully. admin@apic1:apicConnectedPorts> admin@apic1:apicConnectedPorts> cd portS-range admin@apic1:portS-range> mocreate block1 admin@apic1:portS-range> cd block1 admin@apic1:block1> moset from-module 1 admin@apic1:block1> moset to-module 1 admin@apic1:block1> moset from-port 1 admin@apic1:block1> moset to-port 3 admin@apic1:block1> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/apicConnectedPorts/portS-range/block1' All mos committed successfully. admin@apic1:block1> cd ../ admin@apic1:portS-range> moset policy-group fabric/access-policies/interface-policies/policy-groups/interface/inband admin@apic1:portS-range> moconfig commit Committing mo 'fabric/access-policies/interface-policies/profiles/interfaces/apicConnectedPorts/portS-range' All mos committed successfully. admin@apic1:portS-range> admin@apic1:portS-range> cd /aci/fabric/access-policies/interface-policies/policy-groups/interface admin@apic1:interface> mocreate inband admin@apic1:interface> moconfig commit Committing mo 'fabric/access-policies/interface-policies/policy-groups/interface/inband' All mos committed successfully. admin@apic1:interface> cd inband admin@apic1:inband> moset attached-entity-profile fabric/access-policies/global-policies/attachable-entity-profile/inband admin@apic1:inband> moconfig commit Committing mo 'fabric/access-policies/interface-policies/policy-groups/interface/inband' All mos committed successfully. admin@apic1:inband> admin@apic1:inband> cd /aci/fabric/access-policies/global-policies/attachable-entity-profile admin@apic1:attachable-entity-profile> mocreate inband admin@apic1:attachable-entity-profile> moconfig commit Committing mo 'fabric/access-policies/global-policies/attachable-entity-profile/inband' All mos committed successfully. admin@apic1:attachable-entity-profile> cd inband/domains-associated-to-interfaces admin@apic1:domains-associated-to-interfaces> mocreate fabric/access-policies/physical-and-external-domains/physical-domains/inband admin@apic1:domains-associated-to-interfaces> moconfig commit Committing mo 'fabric/access-policies/global-policies/attachable-entity-profile/inband/domains-associated-to-interfaces/[fabric/access-policies /physical-and-external-domains/physical-domains/inband]' All mos committed successfully. admin@apic1:domains-associated-to-interfaces> |

| ステップ 4 |

インバンド ブリッジ ドメインとエンドポイント グループ(EPG)を設定します。 例: admin@apic1:~> cd /aci/tenants/mgmt/networking/bridge-domains/inb/subnets admin@apic1:subnets> mocreate 10.13.1.254/24 admin@apic1:subnets> moconfig commit Committing mo 'tenants/mgmt/networking/bridge-domains/inb/subnets/10.13.1.254:24' All mos committed successfully. admin@apic1:subnets> admin@apic1:subnets> cd /aci/tenants/mgmt/node-management-epgs/default/in-band/default admin@apic1:default> moset encap vlan-10 admin@apic1:default> moconfig commit Committing mo 'tenants/mgmt/node-management-epgs/default/in-band/default' All mos committed successfully. admin@apic1:default> admin@apic1:default> cd provided-contracts admin@apic1:provided-contracts> mocreate default admin@apic1:provided-contracts> moconfig commit Committing mo 'tenants/mgmt/node-management-epgs/default/in-band/default/provided-contracts/default' All mos committed successfully. admin@apic1:provided-contracts> |

| ステップ 5 |

管理アドレス プールを作成します。 例: admin@apic1:provided-contracts> cd /aci/tenants/mgmt/node-management-addresses/address-pools admin@apic1:address-pools> mocreate switchInb admin@apic1:address-pools> cd switchInb admin@apic1:switchInb> moset gateway-address 10.13.1.254/24 admin@apic1:switchInb> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/address-pools/switchInb' All mos committed successfully. admin@apic1:switchInb> cd address-blocks admin@apic1:address-blocks> mocreate 10.13.1.101 10.13.1.120 admin@apic1:address-blocks> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/address-pools/switchInb/address-blocks/10.13.1.101-10.13.1.120' All mos committed successfully. admin@apic1:address-blocks> admin@apic1:address-blocks> admin@apic1:address-blocks> cd /aci/tenants/mgmt/node-management-addresses/address-pools admin@apic1:address-pools> mocreate apicInb admin@apic1:address-pools> cd apicInb admin@apic1:apicInb> moset gateway-address 10.13.1.254/24 admin@apic1:apicInb> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/address-pools/apicInb' All mos committed successfully. admin@apic1:apicInb> cd address-blocks admin@apic1:address-blocks> mocreate 10.13.1.1 10.13.1.10 admin@apic1:address-blocks> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/address-pools/apicInb/address-blocks/10.13.1.1-10.13.1.10' All mos committed successfully. admin@apic1:address-blocks> |

| ステップ 6 |

ノード管理グループを作成します。 例: admin@apic1:~> cd aci/tenants/mgmt/node-management-addresses/ admin@apic1:node-management-addresses> mocreate node-management-address apic admin@apic1:node-management-addresses> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-management-address-apic' All mos committed successfully. admin@apic1:node-management-addresses> cd node-management-address-apic/node-blocks/ admin@apic1:node-blocks> mocreate all admin@apic1:node-blocks> cd all admin@apic1:all> moset from 1 admin@apic1:all> moset to 3 admin@apic1:all> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-management-address-apic/node-blocks/all' All mos committed successfully. admin@apic1:all> admin@apic1:all> cd ../../ admin@apic1:node-management-address-apic> moset managed-node-connectivity-group tenants/mgmt/node-management-addresses/connectivity-groups/apic admin@apic1:node-management-address-apic> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-management-address-apic' All mos committed successfully. admin@apic1:node-management-address-apic> admin@apic1:node-management-address-apic> admin@apic1:node-management-address-apic> cd ../ admin@apic1:node-management-addresses> mocreate node-management-address switch admin@apic1:node-management-addresses> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-management-addresses/switch' All mos committed successfully. admin@apic1:node-management-addresses> admin@apic1:node-management-addresses> cd node-management-address-switch/node-blocks/ admin@apic1:node-blocks> mocreate all admin@apic1:node-blocks> cd all admin@apic1:all> moset from 101 admin@apic1:all> moset to 104 admin@apic1:all> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-management-address-switch/node-blocks/all' All mos committed successfully. admin@apic1:all> admin@apic1:all> cd ../../ admin@apic1:node-management-address-switch> moset managed-node-connectivity-group tenants/mgmt/node-management-addresses /connectivity-groups/switch admin@apic1:node-management-address-switch> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-management-address-switch' All mos committed successfully. admin@apic1:node-management-address-switch> admin@apic1:node-management-address-switch> admin@apic1:node-management-address-switch> cd /aci/tenants/mgmt/node-management-addresses/connectivity-groups/ admin@apic1:connectivity-groups> mocreate aci admin@apic1:connectivity-groups> moconfig commit Committing mo '/aci/tenants/mgmt/node-management-addresses/connectivity-groups/aci' All mos committed successfully. admin@apic1:connectivity-groups> admin@apic1:connectivity-groups> cd aci/ admin@apic1:aci> mocreate inb-managed-nodes-zone in-band-zone default admin@apic1:aci> moconfig commit Committing mo '/aci/tenants/test/node-management-addresses/connectivity-groups/aci/inb-managed-nodes-zone/default' All mos committed successfully. admin@apic1:aci> admin@apic1:aci> cd inb-managed-nodes-zone/ admin@apic1:inb-managed-nodes-zone> moset in-band-ip-address-pool tenants/mgmt/node-management-addresses/address-pools/apicInb admin@apic1:inb-managed-nodes-zone> moset in-band-management-epg tenants/mgmt/node-management-epgs/default/in-band/default admin@apic1:inb-managed-nodes-zone> moconfig commit Committing mo '/tenants/test/node-management-addresses/connectivity-groups/aci/inb-managed-nodes-zone/in-band-ip-address-pool' Committing mo '/tenants/test/node-management-addresses/connectivity-groups/aci/inb-managed-nodes-zone/in-band-management-epg' All mos committed successfully. admin@apic1:inb-managed-nodes-zone> admin@apic1:inb-managed-nodes-zone> cd ../../ admin@apic1:connectivity-groups> mocreate switch admin@apic1:connectivity-groups> moconfig commit Committing mo '/tenants/test/node-management-addresses/connectivity-groups/switch' All mos committed successfully. admin@apic1:connectivity-groups> admin@apic1:connectivity-groups> cd switch/ admin@apic1:switch> mocreate inb-managed-nodes-zone in-band-zone default admin@apic1:switch> moconfig commit Committing mo '/tenants/test/node-management-addresses/connectivity-groups/switch/inb-managed-nodes-zone/default All mos committed successfully. admin@apic1:switch> cd inb-managed-nodes-zone/ admin@apic1:inb-managed-nodes-zone> moset in-band-ip-address-pool tenants/mgmt/node-management-addresses/address-pools/switchInb admin@apic1:inb-managed-nodes-zone> moset in-band-management-epg tenants/mgmt/node-management-epgs/default/in-band/default admin@apic1:inb-managed-nodes-zone> moconfig commit Committing mo '/tenants/mgmt/node-management-addresses/address-pools/switchInb/in-band-ip-address-pool' Committing mo '/tenants/mgmt/node-management-epgs/default/in-band/default/in-band-management-epg' All mos committed successfully. admin@apic1:inb-managed-nodes-zone> |

GUI を使用したアウトオブバンド管理アクセスの設定

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

APIC アウトオブバンド管理接続のリンクは、1 Gbps である必要があります。

| ステップ 1 | メニュー バーで、 を選択します。 [Navigation] ペインで、[Tenant mgmt] を展開します。 |

| ステップ 2 | [Node Management Addresses] を右クリックし、[Create Node Management Addresses] をクリックします。 |

| ステップ 3 |

[Create Node Management Addresses] ダイアログボックスで、次の操作を実行します。

|

| ステップ 4 | [Navigation] ペインで、[Node Management Addresses] を展開して、作成したポリシーを選択します。 [Work] ペインでは、アウトオブバンド管理のアドレスがスイッチに対して表示されます。 |

| ステップ 5 | [Navigation] ペインで、 を展開します。 |

| ステップ 6 | [Out-of-Band Contracts] を右クリックし、[Create Out-of-Band Contract] をクリックします。 |

| ステップ 7 | [Create Out-of-Band Contract] ダイアログボックスで、次の作業を実行します。 アウトオブバンド EPG に適用できるアウトオブバンド コントラクトが作成されます。 |

| ステップ 8 | [Navigation] ペインで、 を展開します。 |

| ステップ 9 | [Work] ペインで、[Provided Out-of-Band Contracts] を展開します。 |

| ステップ 10 | [OOB Contracts] 列で、ドロップダウン リストから、作成したアウトオブバンド コントラクト(oob-default)を選択します。 [Update] をクリックして、[Submit] をクリックします。 コントラクトはノード管理 EPG に関連付けられます。 |

| ステップ 11 | [Navigation] ペインで、[External Network Instance Profile] を右クリックして、[Create External Management Entity Instance] をクリックします。 |

| ステップ 12 |

[Create External Management Entity Instance] ダイアログボックスで、次の操作を実行します。

|

REST API を使用したアウトオブバンド管理アクセスの設定

APIC アウトオブバンド管理接続のリンクは、1 Gbps である必要があります。

| ステップ 1 |

アウトオブバンド コントラクトを作成します。 例: <polUni>

<fvTenant name="mgmt">

<!-- Contract -->

<vzOOBBrCP name="oob-default">

<vzSubj name="oob-default">

<vzRsSubjFiltAtt tnVzFilterName="default" />

</vzSubj>

</vzOOBBrCP>

</fvTenant>

</polUni>

|

| ステップ 2 |

アウトオブバンド EPG とアウトオブバンド コントラクトを関連付けます。 例: <polUni>

<fvTenant name="mgmt">

<mgmtMgmtP name="default">

<mgmtOoB name="default">

<mgmtRsOoBProv tnVzOOBBrCPName="oob-default" />

</mgmtOoB>

</mgmtMgmtP>

</fvTenant>

</polUni>

|

| ステップ 3 |

外部管理 EPG とアウトオブバンド コントラクトを関連付けます。 例: <polUni>

<fvTenant name="mgmt">

<mgmtExtMgmtEntity name="default">

<mgmtInstP name="oob-mgmt-ext">

<mgmtRsOoBCons tnVzOOBBrCPName="oob-default" />

<!-- SUBNET from where switches are managed -->

<mgmtSubnet ip="10.0.0.0/8" />

</mgmtInstP>

</mgmtExtMgmtEntity>

</fvTenant>

</polUni>

|

| ステップ 4 |

管理アドレス プールを作成します。 例: <polUni>

<fvTenant name="mgmt">

<fvnsAddrInst name="switchOoboobaddr" addr="172.23.48.1/21">

<fvnsUcastAddrBlk from="172.23.49.240" to="172.23.49.244"/>

</fvnsAddrInst>

</fvTenant>

</polUni>

|

| ステップ 5 |

ノード管理グループを作成します。 例: <polUni>

<infraInfra>

<infraFuncP>

<mgmtGrp name="switchOob">

<mgmtOoBZone name="default">

<mgmtRsAddrInst tDn="uni/tn-mgmt/addrinst-switchOoboobaddr" />

<mgmtRsOobEpg tDn="uni/tn-mgmt/mgmtp-default/oob-default" />

</mgmtOoBZone>

</mgmtGrp>

</infraFuncP>

<mgmtNodeGrp name="switchOob">

<mgmtRsGrp tDn="uni/infra/funcprof/grp-switchOob" />

<infraNodeBlk name="default" from_="101" to_="103" />

</mgmtNodeGrp>

</infraInfra>

</polUni>

|

CLI を使用したアウトオブバンド管理アクセスの設定

APIC アウトオブバンド管理接続のリンクは、1 Gbps である必要があります。

| ステップ 1 |

アウトオブバンド コントラクトを作成します。 例: admin@apic1:~> cd /aci/tenants/mgmt/security-policies admin@apic1:security-policies> cd out-of-band-contracts admin@apic1:out-of-band-contracts> moconfig commit Committing mo 'tenants/mgmt/security-policies/out-of-band-contracts/oob-default' All mos committed successfully. admin@apic1:out-of-band-contracts> cd oob-default admin@apic1:oob-default> cd subjects admin@apic1:subjects> mocreate oob-default admin@apic1:subjects> moconfig commit Committing mo 'tenants/mgmt/security-policies/out-of-band-contracts/oob-default/subjects/oob-default' All mos committed successfully. admin@apic1:subjects> cd oob-default admin@apic1:oob-default> cd filters admin@apic1:filters> mocreate default admin@apic1:filters> moconfig commit Committing mo 'tenants/mgmt/security-policies/out-of-band-contracts/oob-default/subjects/oob-default/filters/default' All mos committed successfully. |

| ステップ 2 |

アウトオブバンド EPG とアウトオブバンド コントラクトを関連付けます。 例: admin@apic1:~> cd /aci/tenants/mgmt/node-management-epgs/default admin@apic1:default> cd out-of-band admin@apic1:out-of-band> cd default admin@apic1:default> cd provided-out-of-band-contracts admin@apic1:provided-out-of-band-contracts> mocreate oob-default admin@apic1:provided-out-of-band-contracts> moconfig commit Committing mo 'tenants/mgmt/node-management-epgs/default/out-of-band/default/provided-out-of-band-contracts/oob-default' All mos committed successfully. |

| ステップ 3 |

外部管理 EPG とアウトオブバンド コントラクトを関連付けます。 例: admin@apic1:~> cd /aci/tenants/mgmt admin@apic1:mgmt> cd external-network-instance-profiles admin@apic1:external-network-instance-profiles> cd external-entities-default admin@apic1:external-entities-default> cd external-management-entity-instances admin@apic1:external-management-entity-instances> mocreate default Committing mo 'tenants/mgmt/external-network-instance-profiles/external-entities-default/external-management-entity-instances/default' All mos committed successfully. admin@apic1:external-management-entity-instances> cd default admin@apic1:default> cd consumed-out-of-band-contracts admin@apic1:consumed-out-of-band-contracts> mocreate oob-default admin@apic1:consumed-out-of-band-contracts> moconfig commit Committing mo 'tenants/mgmt/external-network-instance-profiles/external-entities-default/external-management-entity-instances/default /consumed-out-of-band-contracts/oob-default' All mos committed successfully. admin@apic1:consumed-out-of-band-contracts> cd .. admin@apic1:default> cd subnets admin@apic1:subnets> mocreate 10.0.0.0/8 admin@apic1:subnets> moconfig commit Committing mo 'tenants/mgmt/external-network-instance-profiles/external-entities-default/external-management-entity-instances /default/subnets/10.0.0.0:8' All mos committed successfully. |

| ステップ 4 |

管理アドレス プールを作成します。 例: admin@apic1:~> cd /aci/tenants/mgmt admin@apic1:mgmt> cd node-management-addresses admin@apic1:node-management-addresses> cd address-pools admin@apic1:address-pools> mocreate switchOoboobaddr admin@apic1:address-pools> cd switchOoboobaddr admin@apic1:switchOoboobaddr> moset gateway-address 172.23.48.1/21 admin@apic1:switchOoboobaddr> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/address-pools/switchOoboobaddr' All mos committed successfully. admin@apic1:switchOoboobaddr> cd address-blocks admin@apic1:address-blocks> mocreate 172.23.49.240 172.23.49.244 admin@apic1:address-blocks> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/address-pools/switchOoboobaddr/address-blocks/172.23.49.240-172.23.49.244' All mos committed successfully. |

| ステップ 5 |

ノード管理グループを作成します。 例: admin@apic1:~> cd /aci/tenants/mgmt admin@apic1:mgmt> cd node-management-addresses admin@apic1:node-management-addresses> cd node-groups admin@apic1:node-groups> mocreate switchOob admin@apic1:node-groups> cd switchOob admin@apic1:switchOob> moset type range admin@apic1:switchOob> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-groups/switchOob' All mos committed successfully. admin@apic1:switchOob> mocreate connectivity-group uni/infra/funcprof/grp-switchOob admin@apic1:switchOob> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-groups/switchOob/connectivity-group-[uni/infra/funcprof/grp-switchOob]' All mos committed successfully. admin@apic1:switchOob> cd node-blocks admin@apic1:node-blocks> mocreate default admin@apic1:node-blocks> cd default admin@apic1:default> moset from 101 admin@apic1:default> moset to 103 admin@apic1:default> moconfig commit Committing mo 'tenants/mgmt/node-management-addresses/node-groups/switchOob/node-blocks/default' All mos committed successfully. |

GUI を使用した APIC コントローラの IP アドレスの変更

| ステップ 1 | メニュー バーで、 を選択します。 [Navigation] ペインで、[Tenant mgmt] を展開します。 |

| ステップ 2 | [Node Management Addresses] を右クリックし、[Create Node Management Addresses] をクリックします。 |

| ステップ 3 |

[Create Node Management Addresses] ダイアログボックスで、次の操作を実行します。

|

次の作業

REST API を使用した APIC コントローラの IP アドレスの変更

|

例: <?xml version="1.0" encoding="UTF-8"?>

<!-- /api/policymgr/mo/.xml -->

<polUni>

<infraInfra>

<infraFuncP>

<mgmtGrp name="mgmtGroupApic">

<mgmtOoBZone name="mgmtOobZoneApic">

<mgmtRsOobEpg tDn="uni/tn-mgmt/mgmtp-default/oob-default"/>

<mgmtRsAddrInst tDn="uni/tn-mgmt/addrinst-oobAddrApic"/>

</mgmtOoBZone>

</mgmtGrp>

</infraFuncP>

<mgmtNodeGrp name="mgmtNodeGroupApic">

<mgmtRsGrp tDn="uni/infra/funcprof/grp-mgmtGroupApic"/>

<infraNodeBlk name="default" from_="1" to_="1"/>

</mgmtNodeGrp>

</infraInfra>

</polUni>

<?xml version="1.0" encoding="UTF-8"?>

<!-- /api/policymgr/mo/.xml -->

<polUni>

<fvTenant name="mgmt">

<fvnsAddrInst name="oobAddrApic" addr="172.23.48.1/21">

<fvnsUcastAddrBlk from="172.23.48.16" to="172.23.48.16"/>

</fvnsAddrInst>

</fvTenant>

</polUni>

|

CLI を使用した APIC コントローラの IP アドレスの変更

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

ノードの管理ポリシーを設定します。 例: # node-management-address cd '/aci/tenants/mgmt/node-management-addresses/node-groups' mocreate 'mgmtNodeGroupApic' cd 'mgmtNodeGroupApic' moset type 'range' mocreate connectivity-group 'uni/infra/funcprof/grp-mgmtGroupApic' cd node-blocks mocreate default moconfig commit |

| ステップ 3 |

アウトオブバンド管理接続グループを設定します。 例: # managed-node-connectivity-group cd '/aci/tenants/mgmt/node-management-addresses/connectivity-groups' mocreate 'mgmtGroupApic' cd 'mgmtGroupApic' mocreate out-of-band-zone cd 'out-of-band-zone' moset name 'mgmtOobZoneApic' moset out-of-band-address-pool 'tenants/mgmt/node-management-addresses/address-pools/oobAddrApic' moset out-of-band-epg 'tenants/mgmt/node-management-epgs/default/out-of-band/default' moconfig commit |

| ステップ 4 |

アウトオブバンド ゲートウェイ アドレスとコントローラの IP アドレスを必要に応じて1 つ以上指定します。 例: # ip-address-pool cd '/aci/tenants/mgmt/node-management-addresses/address-pools' mocreate 'oobAddrApic' cd 'oobAddrApic' moset gateway-address '172.23.48.1/21' cd 'address-blocks' mocreate '172.23.48.16' '172.23.48.16' moconfig commit |

次の作業

管理接続モード

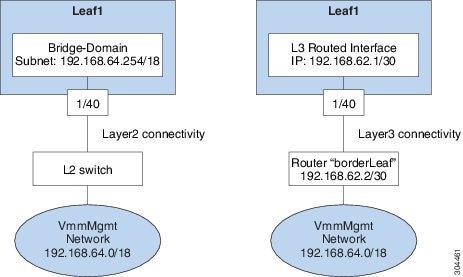

APIC から vCenter、TACACS、または RADIUS サーバなどの外部エンティティへの接続を、インバンド管理ネットワークを使用して確立する必要があります。 vCenter Server などの外部エンティティへの接続を確立するために、次の 2 種類のモードが使用できます。

-

レイヤ 2 管理接続:外部エンティティがレイヤ 2 でリーフ ノードに接続されている場合、このモードを使用します。

-

レイヤ 3 管理接続:外部エンティティがルータを介しレイヤ 3 でリーフ ノードに接続されている場合、このモードを使用します。 リーフは外部エンティティに到達可能なルータに接続されます。

(注)

-

インバンド IP アドレス範囲はリーフ ノードからファブリックの外へのレイヤ 3 接続で使用される IP アドレス範囲と重複なしに分離しておく必要があります。

-

レイヤ 3 インバンド管理の設計はトポロジのスパイン ファブリック ノードへのインバンド管理アクセスを提供しません。

-

次の図に、接続を確立するために使用可能な 2 種類のモードを示します。

- GUI を使用したレイヤ 2 管理接続の設定

- REST API を使用したレイヤ 2 管理接続の設定

- CLI を使用したレイヤ 2 管理接続の設定

- GUI を使用したレイヤ 3 管理接続の設定

- REST API を使用したレイヤ 3 管理接続の設定

- CLI を使用したレイヤ 3 管理接続の設定

- 管理接続の検証

GUI を使用したレイヤ 2 管理接続の設定

(注) |

|

vCenter のドメイン プロファイルを作成する前に、インバンド管理ネットワークを使用して外部ネットワークを確立するための接続を確立する必要があります。

管理接続ポリシーの一部として設定された IP アドレス範囲が、ACI ファブリックで使用されるインフラストラクチャの IP アドレス範囲と重複しないことを確認してください。

| ステップ 1 | メニュー バーで、 を選択します。 |

| ステップ 2 | [Navigation] ペインで、 を展開し、[Bridge Domains] を右クリックして [Create Bridge Domain] をクリックします。 |

| ステップ 3 | [Create Bridge Domain] ダイアログボックスで、次の操作を実行します。 |

| ステップ 4 | [Navigation] ペインで、[Tenant mgmt] > [Application Profiles] を展開し、[Create Application Profile] をクリックして vCenter との接続を作成します。 |

| ステップ 5 |

[Create Application Profile] ダイアログボックスで、次の操作を実行します。

|

REST API を使用したレイヤ 2 管理接続の設定

(注) |

この作業での文字列の例として名前 vmm を使用します。 |

ポリシーは、Tenant-mgmt 配下に次のオブジェクトを作成します。

ブリッジ ドメイン(vmm)および次の関連オブジェクトを以下のように作成します。

-

そのブリッジ ドメインに IPプレフィックス(192.168.64.254/18)を持つサブネット オブジェクトを作成します。 この IP アドレス(192.168.64.254)は、従来のスイッチ設定でスイッチ仮想インターフェイス(SVI)として通常使用されるブリッジ ドメインに割り当てられます。

-

インバンド ネットワーク(ctx)へのアソシエーションを作成します。

次のように,アプリケーション プロファイル(vmm)と管理 EPG (vmmMgmt)および関連オブジェクトを作成します。

vCenter のドメイン プロファイルを作成する前に、インバンド管理ネットワークを使用して外部ネットワークを確立するための接続を確立する必要があります。

管理接続ポリシーの一部として設定された IP アドレス範囲が、ACI ファブリックで使用されるインフラストラクチャの IP アドレス範囲と重複しないことを確認してください。

|

例: <!-- api/policymgr/mo/.xml -->

<polUni>

<fvTenant name="mgmt">

<fvBD name="vmm">

<fvRsCtx tnFvCtxName="inb"/>

<fvSubnet ip='192.168.64.254/18'/>

</fvBD>

<fvAp name="vmm">

<fvAEPg name="vmmMgmt">

<fvRsBd tnFvBDName="vmm" />

<fvRsPathAtt tDn="topology/pod-1/paths-101/pathep-[eth1/40]" encap="vlan-11"/>

<fvRsCons tnVzBrCPName="default"/>

<fvRsDomAtt tDn="uni/phys-inband"/>

</fvAEPg>

</fvAp>

</fvTenant>

</polUni>

|

CLI を使用したレイヤ 2 管理接続の設定

(注) |

|

vCenter のドメイン プロファイルを作成する前に、インバンド管理ネットワークを使用して外部ネットワークを確立するための接続を確立する必要があります。

管理接続ポリシーの一部として設定された IP アドレス範囲が、ACI ファブリックで使用されるインフラストラクチャの IP アドレス範囲と重複しないことを確認してください。

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

レイヤ 2 管理接続を確立するために、管理テナント用ブリッジ ドメインを作成し、ブリッジ ドメイン用のサブネットを作成し、管理テナントおよび管理アプリケーション EPG のアプリケーション プロファイルを作成し、ブリッジ ドメインが EPG に使用されるように接続し、スタティック ルートが EPG によって使用されるように設定します。 例: admin@apic1:~> cd /aci/tenants/mgmt/networking/bridge-domains admin@apic1:bridge-domains> mocreate vmm admin@apic1:bridge-domains> moconfig commit Committing mo 'tenants/mgmt/networking/bridge-domains/vmm' All mos committed successfully. admin@apic1:bridge-domains> cd vmm/ admin@apic1:vmm> moset network inb admin@apic1:vmm> cd subnets admin@apic1:subnets> mocreate 192.168.64.254/18 admin@apic1:subnets> moconfig commit Committing mo 'tenants/mgmt/networking/bridge-domains/vmm' Committing mo 'tenants/mgmt/networking/bridge-domains/vmm/subnets/192.168.64.254:18' All mos committed successfully. admin@apic1:subnets> admin@apic1:subnets> cd ../../../../application-profiles/ admin@apic1:application-profiles> mocreate vmm admin@apic1:application-profiles> moconfig commit Committing mo 'tenants/mgmt/application-profiles/vmm' All mos committed successfully. admin@apic1:application-profiles> admin@apic1:application-profiles> cd vmm/application-epgs admin@apic1:application-epgs> mocreate vmmMgmt admin@apic1:application-epgs> moconfig commit Committing mo 'tenants/mgmt/application-profiles/vmm/application-epgs/vmmMgmt' All mos committed successfully. admin@apic1:application-epgs> admin@apic1:application-epgs> cd vmmMgmt/static-bindings-paths admin@apic1:static-bindings-paths> mocreate topology/pod-1/paths-101/pathep-[eth1/40] encap vlan-11 admin@apic1:static-bindings-paths> moconfig commit Committing mo 'tenants/mgmt/application-profiles/vmm/application-epgs/vmmMgmt/static-bindings-paths/[topology/pod-1/paths-101/pathep-[eth1/40]]' All mos committed successfully. admin@apic1:static-bindings-paths> admin@apic1:static-bindings-paths> cd ../contracts/consumed-contracts admin@apic1:consumed-contracts> mocreate default admin@apic1:consumed-contracts> moconfig commit Committing mo 'tenants/mgmt/application-profiles/vmm/application-epgs/vmmMgmt/contracts/consumed-contracts/default' All mos committed successfully. admin@apic1:consumed-contracts> admin@apic1:consumed-contracts> admin@apic1:consumed-contracts> cd ../../domains-vms-and-bare-metals admin@apic1:domains-vms-and-bare-metals> mocreate fabric/access-policies/physical-and-external-domains/physical-domains/inband admin@apic1:domains-vms-and-bare-metals> moconfig commit Committing mo 'tenants/mgmt/application-profiles/vmm/application-epgs/vmmMgmt/domains-vms-and-bare-metals/[fabric /access-policies/physical-and-external-domains/physical-domains/inband]' All mos committed successfully. admin@apic1:domains-vms-and-bare-metals> |

GUI を使用したレイヤ 3 管理接続の設定

(注) |

この作業での文字列の例として名前 vmm を使用します。 このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

VMM ドメイン プロファイルを作成する前に、インバンド管理ネットワークを使用して外部ネットワークに接続を確立します。

管理接続ポリシーの一部として設定された IP アドレス範囲が、ACI ファブリックで使用されるインフラストラクチャの IP アドレス範囲と重複しないことを確認してください。

| ステップ 1 | メニュー バーで、 を選択します。 |

| ステップ 2 | [Navigation] ペインで、次の操作を実行します。 |

| ステップ 3 |

[Create Routed Outside] ダイアログボックスで、次の操作を実行します。

|

| ステップ 4 |

[Nodes and Interfaces Protocol Profiles] を展開します。 [Create Node Profile] ダイアログボックスで、次の操作を実行します。

|

| ステップ 5 |

[Interface Profiles] を展開します。 [Create Interface Profile] ダイアログボックスで、次の操作を実行します。

|

| ステップ 6 | [Create Routed Outside] ダイアログボックスで、[Next] をクリックし、[External EPG Networks] を展開します。 |

| ステップ 7 |

[Create External Network] ダイアログボックスで、次の操作を実行します。

|

| ステップ 8 | [Navigation] ペインで、[External Routed Networks] と以前に作成した L3 ルーテッド外部ポリシー(vmm)を展開します。 [Networks] を選択し、以前に作成した外部ネットワーク(vmmMgmt)をクリックします。 |

| ステップ 9 |

[Work] ペインで、[Consumed Contracts] 領域を拡大します。 [Name] フィールドで、ドロップダウン リストから、デフォルトのコントラクトを選択します。 [Update] を選択します。 このコントラクトは、APIC およびスイッチが存在するインバンド EPG と VMM サーバが存在する EPG の間にあります。 |

| ステップ 10 | レイヤ 3 管理接続の構成を完了するには、[Submit] をクリックします。 |

REST API を使用したレイヤ 3 管理接続の設定

この作業での文字列の例として名前 vmm を使用します。

ポリシーは、Tenant-mgmt 配下に次のオブジェクトを作成します。

管理接続ポリシーの一部として設定された IP アドレス範囲が、ACI ファブリックで使用されるインフラストラクチャの IP アドレス範囲と重複しないことを確認してください。

|

例: <!-- api/policymgr/mo/.xml -->

<polUni>

<fvTenant name="mgmt">

<l3extOut name="vmm">

<l3extInstP name="vmmMgmt">

<l3extSubnet ip="192.168.0.0/16" />

<fvRsCons tnVzBrCPName="default" />

</l3extInstP>

<l3extLNodeP name="borderLeaf">

<l3extRsNodeL3OutAtt tDn="topology/pod-1/node-101" rtrId="1.2.3.4">

<ipRouteP ip="192.168.64.0/18">

<ipNexthopP nhAddr="192.168.62.2" />

</ipRouteP>

</l3extRsNodeL3OutAtt>

<l3extLIfP name="portProfile">

<l3extRsPathL3OutAtt tDn="topology/pod-1/paths-101/pathep-[eth1/40]" ifInstT="l3-port" addr="192.168.62.1/30" />

</l3extLIfP>

</l3extLNodeP>

<l3extRsEctx tnFvCtxName="inb" />

</l3extOut>

</fvTenant>

</polUni>

|

CLI を使用したレイヤ 3 管理接続の設定

この作業での文字列の例として名前 vmm を使用します。

VMM ドメイン プロファイルを作成する前に、インバンド管理ネットワークを使用して外部ネットワークに接続を確立する必要があります。

管理接続ポリシーの一部として設定された IP アドレス範囲が、ACI ファブリックで使用されるインフラストラクチャの IP アドレス範囲と重複しないことを確認してください。

| ステップ 1 |

CLI で、ディレクトリを /aci に変更します。 例: admin@apic1:~> cd /aci |

| ステップ 2 |

リーフ ポートに接続されたルータを使用して、 APIC から外部ルートに接続を確立します。 例: admin@apic1:~> cd /.aci/viewfs/tenants/mgmt/networking/external-routed-networks/

admin@apic1:external-routed-networks> mocreate l3-outside vmm

admin@apic1:external-routed-networks> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm'

All mos committed successfully.

admin@apic1:external-routed-networks> cd l3-outside-vmm/networks/

admin@apic1:networks> mocreate vmmMgmt

admin@apic1:networks> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/networks/vmmMgmt'

All mos committed successfully.

admin@apic1:networks> cd vmmMgmt/consumed-contracts/

admin@apic1:consumed-contracts> mocreate default

admin@apic1:consumed-contracts> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/networks/vmmMgmt/consumed-contracts/default'

All mos committed successfully.

admin@apic1:consumed-contracts> cd ../subnets/

admin@apic1:subnets> mocreate 192.168.0.0/16

admin@apic1:subnets> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/networks/vmmMgmt/subnets/192.168.0.0:16'

All mos committed successfully.

admin@apic1:subnets> cd ../../../logical-node-profiles

admin@apic1:logical-node-profiles> mocreate borderLeaf

admin@apic1:logical-node-profiles> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/logical-node-profiles/borderLeaf'

All mos committed successfully.

admin@apic1:logical-node-profiles> cd borderLeaf/nodes/

admin@apic1:nodes> mocreate fabric/inventory/pod-1/node-101 router-id 1.2.3.4

admin@apic1:nodes> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/logical-node-profiles/borderLeaf/nodes

/[fabric/inventory/pod-1/node-101]'

All mos committed successfully.

admin@apic1:nodes> cd [fabric--inventory--pod-1--node-101]

admin@apic1:[fabric--inventory--pod-1--node-101]> mocreate 192.168.64.0/18

admin@apic1:[fabric--inventory--pod-1--node-101]> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/logical-node-profiles/borderLeaf/nodes

/[fabric/inventory/pod-1/node-101]/192.168.64.0:18'

All mos committed successfully.

admin@apic1:[fabric--inventory--pod-1--node-101]> cd 192.168.64.0:18/

admin@apic1:192.168.64.0:18> mocreate 192.168.62.2

admin@apic1:192.168.64.0:18> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/logical-node-profiles/borderLeaf/nodes

/[fabric/inventory/pod-1/node-101]/192.168.64.0:18/192.168.62.2'

All mos committed successfully.

admin@apic1:192.168.64.0:18> cd ../../../logical-interface-profiles/

admin@apic1:logical-interface-profiles> mocreate portProfile1

admin@apic1:logical-interface-profiles> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/logical-node-profiles/borderLeaf

/logical-interface-profiles/portProfile1'

All mos committed successfully.

admin@apic1:logical-interface-profiles> cd portProfile1/routed-interfaces/

admin@apic1:routed-interfaces> mocreate topology/pod-1/paths-101/pathep-[eth1/40] ip-address 192.168.62.1/30

admin@apic1:routed-interfaces> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm/logical-node-profiles/borderLeaf

/logical-interface-profiles/portProfile1/routed-interfaces/[topology/pod-1/paths-101/pathep-[eth1/40]]'

All mos committed successfully.

admin@apic1:routed-interfaces> cd ../../../../../

admin@apic1:l3-outside-vmm> moset private-network inb

admin@apic1:l3-outside-vmm> moconfig commit

Committing mo 'tenants/mgmt/networking/external-routed-networks/l3-outside-vmm'

All mos committed successfully.

admin@apic1:l3-outside-vmm>

|

管理接続の検証

この検証プロセスは、レイヤ 2 とレイヤ 3 の両方のモードに適用でき、APIC GUI、REST API、または CLI を使用して確立された接続の確認に使用できます。

管理接続の確立手順を完了した後、コンソールにログインします。 到達可能な vCenter の IP アドレス(例、192.168.81.2)に対し、ping を実行して成功することを確認します。 この操作で、ポリシーが正常に適用されたことが示されます。

仮想マシンのネットワーキング ポリシーの設定

APIC は、サードパーティ VM 管理システム(VMware vCenterなど)と統合化することによって、ACI のメリットを仮想化インフラストラクチャに拡張します。 APIC は、VM 管理システム内の ACI ポリシーを管理者が使用できるようにします。

VM 管理システムについて

(注) |

このマニュアルは、vCenter との統合に必要な APIC の設定について説明します。 VMware コンポーネントの設定手順については、VMware のマニュアルを参照してください。 |

以下は、VM 管理システムの用語の説明です。

-

VM コントローラは、VMware vCenter、VMware vShield、Microsoft Systems Center Virtual Machine Manager(SCVMM)などの外部仮想マシンの管理エンティティです。 APIC は、コントローラと通信し、仮想ワークロードに適用されるネットワーク ポリシーを公開します。 VM コントローラの管理者は、APIC 管理者に VM コントローラの認証クレデンシャルを提供します。同じタイプの複数のコントローラが同じクレデンシャルを使用できます。

-

クレデンシャルは、VM コントローラと通信するための認証クレデンシャルを表します。 複数のコントローラが同じクレデンシャルを使用できます。

-

仮想マシンのモビリティ ドメイン(vCenter のモビリティ ドメイン)は、同様のネットワーキング ポリシー要件を持つ VM コントローラのグループです。 この必須コンテナは、VLAN プールなどのためのポリシー、サーバ/ネットワーク MTU ポリシー、またはサーバ/ネットワーク アクセス LACP ポリシーを持つ 1 つ以上の VM コントローラを保持します。 エンドポイント グループが vCenter ドメインに関連付けられると、ネットワーク ポリシーが vCenter ドメイン内のすべての VM コントローラにプッシュされます。

-

プールは、トラフィックのカプセル化 ID の範囲を表します(たとえば、VLAN ID、VNID、マルチキャスト アドレスなど)。 プールは共有リソースで、VMM などの複数のドメインおよびレイヤ 4 ~ レイヤ 7 のサービスで消費できます。 リーフ スイッチは、重複した VLAN プールをサポートしていません。 異なる重複した VLAN プールを同一の接続可能エンティティ プロファイル(AEP)と関連付けることはできません。 VLAN ベースのプールには、次の 2 種類があります。

接続可能エンティティ プロファイルについて

接続エンティティ プロファイル

ACI ファブリックにより、リーフ ポートを通して baremetal サーバ、ハイパーバイザ、レイヤ 2 スイッチ(たとえば、Cisco UCS ファブリック インターコネクト)、レイヤ 3 ルータ(たとえば、Cisco Nexus 7000 シリーズ スイッチ)などのさまざまな外部エンティティに接続する複数の接続ポイントが提供されます。 これらの接続ポイントは、リーフ スイッチ上の物理ポート、ポート チャネル、または仮想ポート チャネル(vPC)にすることができます。

接続可能エンティティ プロファイル(AEP)は、同様のインフラストラクチャ ポリシー要件を持つ外部エンティティのグループを表します。 インフラストラクチャ ポリシーは、物理インターフェイス ポリシーで構成され、たとえば Cisco Discovery Protocol(CDP)、Link Layer Discovery Protocol(LLDP)、最大伝送単位(MTU)、Link Aggregation Control Protocol(LACP)などがあります。

VM 管理(VMM)ドメインは、AEP に関連付けられたインターフェイス ポリシー グループから物理インターフェイス ポリシーを自動的に取得します。

-

AEP でオーバーライド ポリシーを VMM ドメイン用の別の物理インターフェイス ポリシーを指定するために使用できます。 このポリシーは、ハイパーバイザが中間レイヤ 2 ノードを介してリーフ スイッチに接続され、異なるポリシーがリーフ スイッチおよびハイパーバイザの物理ポートで要求される場合に役立ちます。 たとえば、リーフ スイッチとレイヤ 2 ノード間で LACP を設定できます。 同時に、AEP オーバーライド ポリシーで LACP をディセーブルにすることで、ハイパーバイザとレイヤ 2 スイッチ間の LACP をディセーブルにできます。

AEP は、リーフ スイッチで VLAN プールを展開するのに必要です。 異なるリーフ スイッチ間でカプセル化プール(たとえば VLAN)を再利用することができます。 AEP は、(VMM ドメインに関連付けられた)VLAN プールの範囲を物理インフラストラクチャに暗黙的に提供します。

(注) |

|

VMM ドメイン プロファイルの作成

作業例を次に示します。

VMM ドメイン プロファイルを作成するための前提条件

GUI を使用した vCenter ドメイン プロファイルの作成

(注) |

このタスク例のビデオを視聴するには、Videos Webpage を参照してください。 |

VMM ドメイン プロファイルを作成する前に、APIC のインバンド管理ネットワークを使用して外部ネットワークへの接続を確立する必要があります。

| ステップ 1 | メニュー バーで、 を選択します。 | ||

| ステップ 2 | [Navigation] ペインで、[VM Provider VMware] を右クリックし、[Create vCenter Domain] をクリックします。 | ||

| ステップ 3 | [Create vCenter Domain] ダイアログボックスで、[Name](productionDC)を入力します。 | ||

| ステップ 4 |

[Virtual Switch] フィールドで、該当するオプション ボタンをクリックします。

|

||

| ステップ 5 |

]Associated Attachable EntityProfile] フィールドで、ドロップダウン リストから、[Create Attachable Entity Profile] を選択し、VMM ドメインの範囲全体にわたるスイッチ インターフェイスのリストを設定するために、次の手順を実行します。

|

||

| ステップ 6 |

|

||

| ステップ 7 |

[vCenter Credentials] クレデンシャルを展開します。 [Create vCenter Credential] ダイアログボックスで、ユーザ アカウントを作成するために、次の操作を実行します。

|

||

| ステップ 8 |

次の手順に従って、新しいドメインとプロファイルを確認してください。

[Navigation] ペインで、VMM ドメイン名を参照して、コントローラがオンラインであることを確認します。 [Work] ペインに、vcenter1 のプロパティが動作状態を含めて表示されます。 この表示情報で、APIC から vCenter サーバへの接続が確立されたことと、インベントリが使用可能であることを確認します。 |

REST API を使用した vCenter ドメイン プロファイルの作成

| ステップ 1 |

VMM ドメイン名、コントローラ、およびユーザ クレデンシャルを設定します。 例: https://<api-ip>/api/node/mo/.xml <polUni> <vmmProvP vendor="VMware"> <!-- VMM Domain --> <vmmDomP name="productionDC"> <!-- Association to VLAN Namespace --> <infraRsVlanNs tDn="uni/infra/vlanns-VlanRange-dynamic"/> <!-- Credentials for vCenter --> <vmmUsrAccP name="admin" usr="administrator" pwd="admin" /> <!-- vCenter IP address --> <vmmCtrlrP name="vcenter1" hostOrIp="<vcenter ip address>" rootContName="<Datacenter Name in vCenter>"> <vmmRsAcc tDn="uni/vmmp-VMware/dom-productionDC/usracc-admin"/> </vmmCtrlrP> </vmmDomP> </vmmProvP> |

| ステップ 2 |

VLAN の名前空間配置のための接続可能エンティティ プロファイルを作成します。 例: https://<apic-ip>/api/policymgr/mo/uni.xml <infraInfra> <infraAttEntityP name="profile1"> <infraRsDomP tDn="uni/vmmp-VMware/dom-productionDC"/> </infraAttEntityP> </infraInfra> |

| ステップ 3 |

インターフェイス ポリシー グループおよびセレクタを作成します。 例: https://<apic-ip>/api/policymgr/mo/uni.xml

<infraInfra>

<infraAccPortP name="swprofile1ifselector">

<infraHPortS name="selector1" type="range">

<infraPortBlk name="blk"

fromCard="1" toCard="1" fromPort="1" toPort="3">

</infraPortBlk>

<infraRsAccBaseGrp tDn="uni/infra/funcprof/accportgrp-group1" />

</infraHPortS>

</infraAccPortP>

<infraFuncP>

<infraAccPortGrp name="group1">

<infraRsAttEntP tDn="uni/infra/attentp-profile1" />

</infraAccPortGrp>

</infraFuncP>

</infraInfra>

|

| ステップ 4 |

スイッチ プロファイルを作成します。 例: https://<apic-ip>/api/policymgr/mo/uni.xml

<infraInfra>

<infraNodeP name="swprofile1">

<infraLeafS name="selectorswprofile11718" type="range">

<infraNodeBlk name="single0" from_="101" to_="101"/>

<infraNodeBlk name="single1" from_="102" to_="102"/>

</infraLeafS>

<infraRsAccPortP tDn="uni/infra/accportprof-swprofile1ifselector"/>

</infraNodeP>

</infraInfra>

|

| ステップ 5 |

VLAN プールを設定します。 例: https://<apic-ip>/api/node/mo/.xml <polUni> <infraInfra> <fvnsVlanInstP name="VlanRange" allocMode="dynamic"> <fvnsEncapBlk name="encap" from="vlan-100" to="vlan-400"/> </fvnsVlanInstP> </infraInfra> </polUni> |

| ステップ 6 |