Cisco Application Control Engine モジュール サーバ ロード バランシング コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月4日

章のタイトル: サーバ ロード バランシングに関す るトラフィック ポリシーの設定

- SLB トラフィック ポリシーの概要

- レイヤ 7 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

- レイヤ 3 およびレイヤ 4 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

- HTTP ヘッダーの挿入、削除、および書き換えの設定

- 汎用 TCP および UDP データ解析用のレイヤ 7 クラス マップの設定

- SLB に対応するレイヤ 7 クラス マップの設定

- SLB に対応するレイヤ 7 ポリシー マップの設定

- 汎用プロトコル パラメータ マップの設定

- HTTP パラメータ マップの設定

- RTSP パラメータ マップの設定

- SLB 用レイヤ 3 およびレイヤ 4 SLB クラス マップの設定

- SLB 用レイヤ 3 およびレイヤ 4 ポリシー マップの設定

サーバ ロード バランシングに関するトラフィック ポリシーの設定

この章では、分類(クラス)マップおよびポリシー マップを使用して、各種基準に基づいて関係するネットワーク トラフィックのフィルタリングおよび照合を行い、ACE のロード バランシング プレディクタ方式の 1 つを使用して、サーバ ファーム内の実サーバへのトラフィックを分散させてロード バランスを図るように、ACEモジュールを設定する方法について説明します。

•![]() レイヤ 7 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

レイヤ 7 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

•![]() レイヤ 3 およびレイヤ 4 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

レイヤ 3 およびレイヤ 4 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

•![]() 汎用 TCP および UDP データ解析用のレイヤ 7 クラス マップの設定

汎用 TCP および UDP データ解析用のレイヤ 7 クラス マップの設定

•![]() SLB 用レイヤ 3 およびレイヤ 4 SLB クラス マップの設定

SLB 用レイヤ 3 およびレイヤ 4 SLB クラス マップの設定

•![]() SLB 用レイヤ 3 およびレイヤ 4 ポリシー マップの設定

SLB 用レイヤ 3 およびレイヤ 4 ポリシー マップの設定

•![]() インターフェイスへのレイヤ 3 およびレイヤ 4 ポリシーの適用

インターフェイスへのレイヤ 3 およびレイヤ 4 ポリシーの適用

•![]() 送信元ポートと宛先ポートが等しい場合にハッシュを実行するための ACE の設定

送信元ポートと宛先ポートが等しい場合にハッシュを実行するための ACE の設定

•![]() サーバ ロード バランシング ポリシー コンフィギュレーションの例

サーバ ロード バランシング ポリシー コンフィギュレーションの例

•![]() ロード バランシング コンフィギュレーション情報および統計情報の表示

ロード バランシング コンフィギュレーション情報および統計情報の表示

•![]() 次の作業

次の作業

SLB トラフィック ポリシーの概要

クラス マップで指定した一連のフロー一致基準に基づいて、ACE を宛先とするインバウンド ネットワーク トラフィック、またはそれを通過するインバウンド ネットワーク トラフィックを分類します。各クラス マップでは、トラフィック分類、つまり自分に関係のあるネットワーク トラフィックを定義します。ポリシー マップでは、分類された 1 組のインバウンド トラフィックに適用する、一連のアクション(機能)を定義します。

ACE のトラフィック ポリシーは、次のサーバ ロード バランシング(SLB)トラフィック アトリビュートをサポートします。

•![]() レイヤ 3 およびレイヤ 4 接続情報 - 送信元または宛先 IP アドレス、送信元または宛先ポート、仮想 IP(VIP) アドレス、および IP プロトコル

レイヤ 3 およびレイヤ 4 接続情報 - 送信元または宛先 IP アドレス、送信元または宛先ポート、仮想 IP(VIP) アドレス、および IP プロトコル

•![]() レイヤ 7 プロトコル情報 - Hypertext Transfer Protocol(HTTP; ハイパーテキスト転送プロトコル)cookie、HTTP URL、HTTP ヘッダー、Remote Authentication Dial-In User Service(RADIUS)、Remote Desktop Protocol(RDP)、Real-Time Streaming Protocol(RTSP)、Session Initiation Protocol(SIP)、および SSL

レイヤ 7 プロトコル情報 - Hypertext Transfer Protocol(HTTP; ハイパーテキスト転送プロトコル)cookie、HTTP URL、HTTP ヘッダー、Remote Authentication Dial-In User Service(RADIUS)、Remote Desktop Protocol(RDP)、Real-Time Streaming Protocol(RTSP)、Session Initiation Protocol(SIP)、および SSL

トラフィック分類プロセスは、次の 3 つの手順からなります。

1.![]() class-map コマンドおよび関連する match コマンドを使用してクラス マップを作成します。これらのコマンドが、レイヤ 3 およびレイヤ 4 トラフィック分類またはレイヤ 7 プロトコル分類に関連する 1 組の一致基準を形成します。

class-map コマンドおよび関連する match コマンドを使用してクラス マップを作成します。これらのコマンドが、レイヤ 3 およびレイヤ 4 トラフィック分類またはレイヤ 7 プロトコル分類に関連する 1 組の一致基準を形成します。

2.![]() policy-map コマンドを使用してポリシー マップを作成します。このコマンドはクラス マップを参照し、トラフィック一致基準に基づいて、実行する一連のアクションを特定します。

policy-map コマンドを使用してポリシー マップを作成します。このコマンドはクラス マップを参照し、トラフィック一致基準に基づいて、実行する一連のアクションを特定します。

3.![]() service-policy コマンドを使用して、特定の VLAN インターフェイスにポリシー マップを関連付けるか、またはグローバルにすべての VLAN インターフェイスに関連付けることによって、ポリシー マップをアクティブにして、ACE が受信したトラフィックのフィルタリングを行います。

service-policy コマンドを使用して、特定の VLAN インターフェイスにポリシー マップを関連付けるか、またはグローバルにすべての VLAN インターフェイスに関連付けることによって、ポリシー マップをアクティブにして、ACE が受信したトラフィックのフィルタリングを行います。

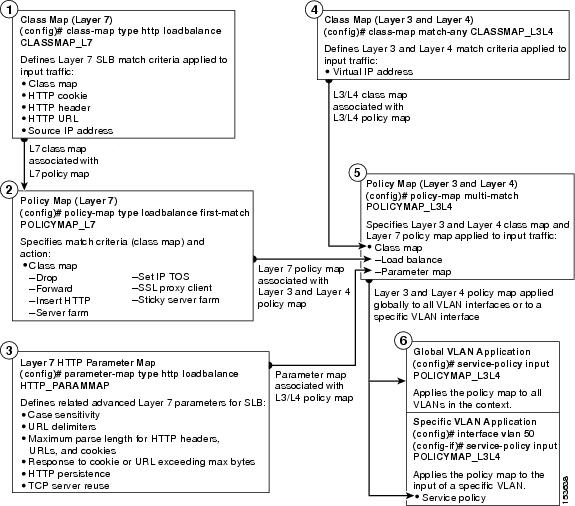

図 3-1 に、SLB で ACE に使用させるレイヤ 3、レイヤ 4、およびレイヤ 7 ポリシーを作成して適用するプロセスの概要を示します。SLB ポリシー コンフィギュレーションの各種コンポーネントを相互に関連付ける方法も示します。

図 3-1 サーバ ロード バランシング コンフィギュレーションのフロー図

レイヤ 7 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

表 3-1 に、レイヤ 7 HTTP クラス マップおよびレイヤ 7 HTTP ポリシー マップを設定する手順の概要を示します。同様の手順を使用して、別のサポート対象プロトコルのレイヤ 7 クラス マップおよびポリシー マップを設定します。ステップごとに、CLI コマンドおよび作業に必要な手順の参照を示します。各機能および CLI コマンドに関連付けられているすべてのオプションについての詳細は、 表 3-1 以降のセクションを参照してください。

|

|

|---|

1. この表の以降の例では、特に記載がない限り、Admin コンテキストが使用されています。コンテキストの作成に関する詳細は、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。 |

(config)#

|

3. |

4. • • • • • |

5. |

6. |

7. |

8. • • • • • • • |

9. • |

10. |

|

|

レイヤ 3 およびレイヤ 4 SLB トラフィック ポリシー コンフィギュレーション クイック スタート

表 3-2 に、レイヤ 3 およびレイヤ 4 クラス マップ、レイヤ 3 およびレイヤ 4 ポリシー マップを設定する手順の概要を示します。ステップごとに、CLI コマンドおよび作業に必要な手順の参照を示します。各機能および CLI コマンドに関連付けられているすべてのオプションについての詳細は、 表 3-2 以降のセクションを参照してください。

|

|

|---|

1. コンテキストの作成に関する詳細は、『 Cisco Application Control Engine Module Virtualization Configuration Guide 』を参照してください。 |

(config)#

|

3. |

4. |

(config)#

|

6. |

7. |

| 8. • • • |

9. |

10. |

|

|

HTTP ヘッダーの挿入、削除、および書き換えの設定

ここでは、アクション リスト、およびリストを使用して HTTP ヘッダーを挿入、書き換え、および削除する方法について説明します。アクション リストは、レイヤ 7 HTTP ポリシー マップ内のレイヤ 7 HTTP クラス マップに関連付けるアクションの名前付きグループです。コンフィギュレーション モードで action-list type modify http コマンドを使用して、HTTP ヘッダーを変更するアクション リストを作成できます。このコマンドの構文は次のとおりです。

action-list type modify http name

name 引数には、アクション リストの一意の名前を入力します。この名前は、最大 64 文字の英数字を、引用符で囲まずに入力します。

設定からアクション リストを削除するには、次のように入力します。

(注) 1 つのレイヤ 4 ポリシー マップに、同タイプの regex のインスタンスを最大 1024 関連付けることができます。この制限は、generic、HTTP、RADIUS、RDP、RTSP、SIP など、すべてのレイヤ 7 ポリシー マップ タイプに適用されます。regex を設定できる場所は、次のとおりです。

•![]() レイヤ 7 クラス マップの match ステートメント

レイヤ 7 クラス マップの match ステートメント

•![]() レイヤ 7 ポリシー マップのインライン match ステートメント

レイヤ 7 ポリシー マップのインライン match ステートメント

•![]() レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

ここでは、アクション リストに挿入できる HTTP アクションについて説明します。

アクション リストを作成し、アクションと関連付けたら、アクション リストとレイヤ 7 ポリシー マップを関連付けます。詳細については、「アクション リストとレイヤ 7 ポリシー マップの関連付け」を参照してください。

SSL の HTTP リダイレクト URL の書き換えの詳細については、『 Cisco Application Control Engine Module SSL Configuration Guide 』を参照してください。

HTTP ヘッダー挿入の設定

ACE で NAT を使用してクライアントの送信元 IP アドレスを VIP に変換する場合、TCP および IP リターン トラフィックに対応するクライアントを特定する方法がサーバに必要です。NAT を使用して送信元 IP アドレスが変換されているクライアントを特定する目的で、ユーザによって選択された総称ヘッダーとストリング値をクライアント HTTP 要求に挿入することを ACE に指示できます。(NAT の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください)。

(注) TCP サーバ再利用または持続性再バランスのどちらかがイネーブルの場合、ACE はあらゆるクライアント要求にヘッダーを挿入します。TCP サーバ再利用については、「TCP サーバ再利用の設定」を参照してください。持続性再バランスについては、「HTTP 持続性再バランスのイネーブル化」を参照してください。

クライアントからの HTTP 要求、サーバからの応答、またはその両方にヘッダー名および値を挿入するには、アクション リスト変更コンフィギュレーション モードで header insert コマンドを使用します。このコマンドの構文は次のとおりです。

header insert { request | response | both } header_name header-value expression

•![]() request - ACE がクライアントからの HTTP 要求パケットにだけ HTTP ヘッダーを挿入するよう指定します。

request - ACE がクライアントからの HTTP 要求パケットにだけ HTTP ヘッダーを挿入するよう指定します。

•![]() response - ACE がサーバからの HTTP 応答パケットにだけ HTTP ヘッダーを挿入するよう指定します。

response - ACE がサーバからの HTTP 応答パケットにだけ HTTP ヘッダーを挿入するよう指定します。

•![]() both - ACE が HTTP 要求パケットと応答パケット両方に HTTP ヘッダーを挿入するよう指定します。

both - ACE が HTTP 要求パケットと応答パケット両方に HTTP ヘッダーを挿入するよう指定します。

•![]() header_name - HTTP ヘッダーの 識別子。最大 255 文字の英数字を、引用符で囲まずに入力します。

header_name - HTTP ヘッダーの 識別子。最大 255 文字の英数字を、引用符で囲まずに入力します。

•![]() header-value expression - 要求パケット、応答パケット、または両方に挿入する HTTP ヘッダーの値を指定します。スペースを含まず引用符なしの英数字を入力します(最大 255 文字)。次の動的置換文字列を使用することもできます。

header-value expression - 要求パケット、応答パケット、または両方に挿入する HTTP ヘッダーの値を指定します。スペースを含まず引用符なしの英数字を入力します(最大 255 文字)。次の動的置換文字列を使用することもできます。

–![]() %is - HTTP ヘッダーに送信元 IP アドレスを挿入

%is - HTTP ヘッダーに送信元 IP アドレスを挿入

–![]() %id - HTTP ヘッダーに宛先 IP アドレスを挿入

%id - HTTP ヘッダーに宛先 IP アドレスを挿入

ACE は、データ ストリングの照合に正規表現(regex)を使用することをサポートします。 表 3-3 は、正規表現で使用できるサポート対象文字の一覧です。置換パターンで %1 および %2 を使用する動的置換にはカッコ式を使用します。

(注) データ ストリングの照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

|

|

|

|---|---|

たとえば、クライアント要求とサーバ応答ヘッダーの両方に Host: source_ip:source_port を挿入するには、次のように入力します。

アクション リストとレイヤ 7 ロード バランシング ポリシー マップを関連付けるには、次のように入力します。

アクション リストから header insert コマンドを削除するには、次のように入力します。

HTTP ヘッダーの書き換えの設定

クライアントからの要求パケット、サーバからの応答パケット、またはその両方の HTTP ヘッダーを書き換えるには、アクション リスト変更コンフィギュレーション モードで header rewrite コマンドを使用します。このコマンドの構文は次のとおりです。

header rewrite { request | response | both } header_name header-value expression replace pattern

•![]() request - ACE がクライアントからの HTTP 要求パケットの HTTP ヘッダー ストリングだけを書き換えるよう指定します。

request - ACE がクライアントからの HTTP 要求パケットの HTTP ヘッダー ストリングだけを書き換えるよう指定します。

•![]() response - ACE がサーバからの HTTP 応答パケットの HTTP ヘッダー ストリングだけを書き換えるよう指定します。

response - ACE がサーバからの HTTP 応答パケットの HTTP ヘッダー ストリングだけを書き換えるよう指定します。

•![]() both - ACE が HTTP 要求パケットと応答パケットの両方の HTTP ヘッダー ストリングを書き換えるよう指定します。

both - ACE が HTTP 要求パケットと応答パケットの両方の HTTP ヘッダー ストリングを書き換えるよう指定します。

•![]() header_name - HTTP ヘッダーの 識別子。最大 255 文字の英数字を、引用符で囲まずに入力します。

header_name - HTTP ヘッダーの 識別子。最大 255 文字の英数字を、引用符で囲まずに入力します。

•![]() header-value expression - 要求パケット、応答パケット、またはその両方で置き換える HTTP ヘッダーの値を指定します。1 ~ 255 文字の英数字を入力します。ACE は、データ ストリングの照合に regex を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。置換パターンで %1 および %2 を使用する動的置換にはカッコ式を使用します。

header-value expression - 要求パケット、応答パケット、またはその両方で置き換える HTTP ヘッダーの値を指定します。1 ~ 255 文字の英数字を入力します。ACE は、データ ストリングの照合に regex を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。置換パターンで %1 および %2 を使用する動的置換にはカッコ式を使用します。

(注) データ ストリングの照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

•![]() replace pattern - ヘッダー値の正規表現の代わりに使用するパターン ストリングを指定します。ヘッダー値の最初と 2 番めのカッコ式を動的に置換するには、それぞれ %1 と %2 を使用します。

replace pattern - ヘッダー値の正規表現の代わりに使用するパターン ストリングを指定します。ヘッダー値の最初と 2 番めのカッコ式を動的に置換するには、それぞれ %1 と %2 を使用します。

www.cisco.com を www.cisco.net に置き換えるには、次のように入力します。

アクション リストとレイヤ 7 ロード バランシング ポリシー マップを関連付けるには、次のように入力します。

アクション リストから header rewrite コマンドを削除するには、次のように入力します。

HTTP ヘッダーの削除の設定

クライアントからの要求、サーバからの応答、またはその両方の HTTP ヘッダーを削除するには、アクション リスト変更コンフィギュレーション モードで header delete コマンドを使用します。このコマンドの構文は次のとおりです。

header delete { request | response | both } header_name

•![]() request - ACE がクライアントからの HTTP 要求パケットのヘッダーだけを削除するよう指定します。

request - ACE がクライアントからの HTTP 要求パケットのヘッダーだけを削除するよう指定します。

•![]() request - ACE がサーバからの HTTP 応答パケットのヘッダーだけを削除するよう指定します。

request - ACE がサーバからの HTTP 応答パケットのヘッダーだけを削除するよう指定します。

•![]() both - ACE が HTTP 要求パケットと応答パケットの両方のヘッダーを削除するよう指定します。

both - ACE が HTTP 要求パケットと応答パケットの両方のヘッダーを削除するよう指定します。

•![]() header_name - 削除する HTTP ヘッダーの 識別子。最大 255 文字の英数字を、引用符で囲まずに入力します。

header_name - 削除する HTTP ヘッダーの 識別子。最大 255 文字の英数字を、引用符で囲まずに入力します。

たとえば、要求パケットだけから Host ヘッダーを削除するには、次のように入力します。

アクション リストとレイヤ 7 ロード バランシング ポリシー マップを関連付けるには、次のように入力します。

アクション リストから header delete コマンドを削除するには、次のように入力します。

汎用 TCP および UDP データ解析用のレイヤ 7 クラス マップの設定

汎用 TCP および UDP データ解析を使用して、ACE が明示的にサポートしないプロトコルからのパケットで、正規表現(regex)照合を実行します。regex 照合はカスタム プロトコル設定に基づいています。この作業を実行するには、汎用 TCP または UDP データ解析用にレイヤ 7 クラス マップを作成し、TCP ストリームまたは UDP パケットのペイロードに基づいてポリシー マップ アクションを実行するよう ACE に指示します。

正規表現でメモリを大量に使用しないようにするには、汎用データ解析の設定時に次の注意事項に従ってください。

•![]() 同じ VIP 上のすべての一般的な規則に同じオフセットを使用します。

同じ VIP 上のすべての一般的な規則に同じオフセットを使用します。

•![]() アプリケーションで機能する、できる限り最小のオフセットを使用します。

アプリケーションで機能する、できる限り最小のオフセットを使用します。

•![]() 可能な場合は、レイヤ 4 ペイロードのスティッキ性( 「スティッキ機能の設定」 を参照)と、レイヤ 4 ペイロードの照合を同時に導入するのを避けます。

可能な場合は、レイヤ 4 ペイロードのスティッキ性( 「スティッキ機能の設定」 を参照)と、レイヤ 4 ペイロードの照合を同時に導入するのを避けます。

(注) persistence-rebalance コマンドは汎用プロトコル解析と互換性がありません。

コンフィギュレーション モードで class-map type generic コマンドを使用して、汎用 TCP または UDP データ解析用のクラス マップを作成できます。このコマンドの構文は次のとおりです。

class-map type generic match-all | match-any name

•![]() generic - データ解析に非プロトコル固有の動作を指定します。

generic - データ解析に非プロトコル固有の動作を指定します。

•![]() match-all | match-any - (任意)クラス マップに複数の一致基準が存在する場合に、ACE にレイヤ 3 およびレイヤ 4 ネットワーク トラフィックをどのように評価させるかを決定します。クラス マップは、 match コマンドが次の条件の 1 つと一致した場合に、一致と見なされます。

match-all | match-any - (任意)クラス マップに複数の一致基準が存在する場合に、ACE にレイヤ 3 およびレイヤ 4 ネットワーク トラフィックをどのように評価させるかを決定します。クラス マップは、 match コマンドが次の条件の 1 つと一致した場合に、一致と見なされます。

–![]() match-all - (デフォルト)ネットワーク トラフィックは、すべての一致基準を満たす必要があります(暗黙の論理積)。

match-all - (デフォルト)ネットワーク トラフィックは、すべての一致基準を満たす必要があります(暗黙の論理積)。

–![]() match-any - ネットワーク トラフィックは、一致基準の 1 つを満たすだけで、ロード バランシング クラス マップと一致します(暗黙の論理和)。

match-any - ネットワーク トラフィックは、一致基準の 1 つを満たすだけで、ロード バランシング クラス マップと一致します(暗黙の論理和)。

•![]() name - クラス マップに割り当てる名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。名前は、クラス マップに使用するだけではなく、クラス マップとポリシー マップを関連付けるためにも使用します。

name - クラス マップに割り当てる名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。名前は、クラス マップに使用するだけではなく、クラス マップとポリシー マップを関連付けるためにも使用します。

コンフィギュレーションから クラス マップを削除するには、次のように入力します。

汎用プロトコル解析用のクラス マップを作成したあと、次の 1 つまたは複数の文を設定します。

レイヤ 4 ペイロードの一致基準の定義

汎用データ解析は、TCP または UDP ペイロードのあるレイヤ 4 で開始します。これにより、レイヤ 5 のデータ(Lightweight Directory Access Protocol [LDAP] または DNS の場合)、またはレイヤ 7 のヘッダーやペイロード(たとえば、HTTP)を照合できます。クラス マップ汎用コンフィギュレーション モードで match layer4-payload コマンドを使用して、レイヤ 4 ペイロードの一致基準を定義できます。このコマンドの構文は次のとおりです。

[ line_number ] match layer4-payload [ offset number ] | regex expression

(注) 同じ match-all クラス マップで複数の match layer4-payload コマンドは設定できません。

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() offset number - (任意)レイヤ 4 ペイロード式検索ストリングが開始する、データの絶対オフセットを指定します。オフセットは TCP または UDP 本体の最初のバイトから開始します。0 ~ 999 の整数を入力します。デフォルト値は 0 です。

offset number - (任意)レイヤ 4 ペイロード式検索ストリングが開始する、データの絶対オフセットを指定します。オフセットは TCP または UDP 本体の最初のバイトから開始します。0 ~ 999 の整数を入力します。デフォルト値は 0 です。

•![]() regex expression - TCP または UDP エンティティ本体に含まれるレイヤ 4 ペイロード式を指定します。ACE は、データ ストリングの照合に regex を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。置換パターンで %1 および %2 を使用する動的置換にはカッコ式を使用します。

regex expression - TCP または UDP エンティティ本体に含まれるレイヤ 4 ペイロード式を指定します。ACE は、データ ストリングの照合に regex を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。置換パターンで %1 および %2 を使用する動的置換にはカッコ式を使用します。

(注) データ ストリングの照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

(注) 1 つのレイヤ 4 ポリシー マップに、同タイプの regex のインスタンスを最大 1024 関連付けることができます。この制限は、generic、HTTP、RADIUS、RDP、RTSP、SIP など、すべてのレイヤ 7 ポリシー マップ タイプに適用されます。regex を設定できる場所は、次のとおりです。

•![]() レイヤ 7 クラス マップの match ステートメント

レイヤ 7 クラス マップの match ステートメント

•![]() レイヤ 7 ポリシー マップのインライン match ステートメント

レイヤ 7 ポリシー マップのインライン match ステートメント

•![]() レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

たとえば、汎用レイヤ 4 データ解析のクラス マップを作成するには、次のように入力します。

クラス マップから match 文を削除するには、次のように入力します。

送信元 IP アドレス一致基準の定義

クライアントの送信元 IP アドレスに基づいてトラフィックをフィルタリングするようにクラス マップを設定するには、クラス マップ汎用コンフィギュレーション モードで match source-address コマンドを使用します。クラス マップの一致基準がこのコマンドだけの場合、レイヤ 3 およびレイヤ 4 クラス マップと見なします。

[ line_number ] match source-address ip_address [ netmask ]

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() ip_address - クライアントの送信元 IP アドレス。ドット付き 10 進表記で IP アドレスを入力します(例:192.168.11.2)。

ip_address - クライアントの送信元 IP アドレス。ドット付き 10 進表記で IP アドレスを入力します(例:192.168.11.2)。

•![]() netmask - (任意)IP アドレスのサブネット マスク。ドット付き 10 進表記でネットマスクを入力します(例:255.255.255.0)。デフォルト値は 255.255.255.255 です。

netmask - (任意)IP アドレスのサブネット マスク。ドット付き 10 進表記でネットマスクを入力します(例:255.255.255.0)。デフォルト値は 255.255.255.255 です。

(注) 同じ match-all クラス マップで複数の match source-address コマンドは設定できません。

たとえば、送信元 IP アドレス 192.168.11.2 255.255.255.0 に対するクラス マップ照合を指定するには、次のように入力します。

クラス マップから送信元 IP アドレスの match 文を削除するには、次のように入力します。

レイヤ 7 SLB クラス マップのネスト

クラス マップをネストすると、汎用解析に複雑な論理式を使用できます。ある汎用クラス マップを別の汎用クラス マップの一致基準として指定するには、クラス マップ汎用コンフィギュレーション モードで match class-map コマンドを使用します。

(注) ACE では、ネストされたクラス マップを別のクラス マップに含めることがないように、クラス マップのネストが 2 段階までに制限されます。

[ line_number ] match class-map map_name

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。

match class-map コマンドを使用すると、同じクラス マップで match-any キーワードと match-all キーワードを組み合わせて使用できます。1 つのクラス マップで match-all 特性と match-any 特性を組み合わせるには、 match コマンド( match any または match all のいずれか)を 1 つ使用するクラス マップを作成し、その後、別の match タイプを使用する第 2 のクラス マップの match 文としてこのクラス マップを使用します。

たとえば、コマンド A、B、C、および D がそれぞれ別々の一致基準を表す場合に、A、B、または C および D(A または B または [C および D])と一致することによってクラス マップを満足させる、汎用プロトコル トラフィックを求めるとします。ネストされたクラス マップを使用しなかった場合、トラフィックがクラス マップを満足させるには、4 種類すべての一致基準(A、B、C、D)と一致しなければならないか、またはいずれかの一致基準(A、B、C、D)と一致しなければなりません。一致基準 C および D と一致する(基準 E) match-all キーワードを使用するクラス マップを 1 つ作成することによって、一致基準 A、B、および E を使用する match-any クラス マップを新しく作成できます。新しいトラフィック クラスには、必要な分類シーケンスである A または B または E が含まれます。これは、A または B または [C および D] と同じです。

たとえば、 match class-map コマンドを使用して、それぞれ match-any 特性と match-all 特性を持つ 2 つのクラス マップを結合して、1 つのクラス マップにするには、次のように入力します。

汎用クラス マップからネストされたクラス マップを削除するには、次のように入力します。

SLB に対応するレイヤ 7 クラス マップの設定

レイヤ 7 SLB クラス マップには、特定のレイヤ 7 ネットワーク トラフィックを分類する一致基準を指定します。ここでは、HTTP cookie、HTTP ヘッダー、HTTP URL、RADIUS アトリビュート、RDP、RTSP ヘッダーまたは URL、SIP ヘッダー、送信元 IP アドレス、または SSL 暗号に基づいてレイヤ 7 SLB 用クラス マップを作成する方法について説明します。

コンフィギュレーション モードで class-map type コマンドを使用すると、SLB 用のレイヤ 7 クラス マップを作成し、クラス マップ コンフィギュレーション モードを開始できます。このコマンドの構文は次のとおりです。

class-map type {{ http | radius | rtsp | sip } loadbalance } [ match-all | match-any ] map_name

1 つのクラス マップに複数の match コマンドを設定して、一致基準を指定できます。たとえば、レイヤ 7 ロード バランシング クラス マップを設定して複数の URL、cookie、および HTTP ヘッダーをグループとして定義すると、そのグループをトラフィック ポリシーに関連付けることができます。 match-all および match-any キーワードで、クラス マップに複数の一致基準が存在する場合に、ACE に複数の match 文処理をどのように評価させるかを決定します。

•![]() http - HTTP ロード バランシング クラス マップを指定します。これがデフォルトです。

http - HTTP ロード バランシング クラス マップを指定します。これがデフォルトです。

•![]() radius - ロード バランシング用の Remote Access Dial-In User Service(RADIUS)プロトコルを指定します。

radius - ロード バランシング用の Remote Access Dial-In User Service(RADIUS)プロトコルを指定します。

•![]() rtsp - ロード バランシング用の RTSP を指定します。

rtsp - ロード バランシング用の RTSP を指定します。

•![]() sip - ロード バランシング用の SIP を指定します。

sip - ロード バランシング用の SIP を指定します。

•![]() loadbalance - ロード バランシング タイプのクラス マップを指定します。

loadbalance - ロード バランシング タイプのクラス マップを指定します。

•![]() match-all | match-any - (任意)クラス マップに複数の一致基準が存在する場合に、ACE にレイヤ 7 HTTP SLB 処理をどのように評価させるかを決定します。クラス マップは、match コマンドが次の条件の 1 つと一致した場合に、一致と見なされます。

match-all | match-any - (任意)クラス マップに複数の一致基準が存在する場合に、ACE にレイヤ 7 HTTP SLB 処理をどのように評価させるかを決定します。クラス マップは、match コマンドが次の条件の 1 つと一致した場合に、一致と見なされます。

–![]() match-all - (デフォルト)ネットワーク トラフィックは、レイヤ 7 ロード バランシング クラス マップと一致するために、すべての一致基準を満たす必要があります(暗黙の論理積)。 match-all キーワードを適用できるのは、タイプが異なるレイヤ 7 ロード バランシングの match 文だけです。たとえば、同じクラス マップの URL、HTTP ヘッダー、および URL cookie 文に match-all 条件を指定することは有効です。しかし、同じクラス マップに含まれる、同じ名前の複数の HTTP ヘッダーまたは複数の cookie、または複数の URL に match-all 条件を指定しても無効です。

match-all - (デフォルト)ネットワーク トラフィックは、レイヤ 7 ロード バランシング クラス マップと一致するために、すべての一致基準を満たす必要があります(暗黙の論理積)。 match-all キーワードを適用できるのは、タイプが異なるレイヤ 7 ロード バランシングの match 文だけです。たとえば、同じクラス マップの URL、HTTP ヘッダー、および URL cookie 文に match-all 条件を指定することは有効です。しかし、同じクラス マップに含まれる、同じ名前の複数の HTTP ヘッダーまたは複数の cookie、または複数の URL に match-all 条件を指定しても無効です。

–![]() match-any - ネットワーク トラフィックは、一致基準の 1 つを満たすだけで、HTTP ロード バランシング クラス マップと一致します(暗黙の論理和)。 match-any キーワードを適用できるのは、タイプが同じレイヤ 7 ロード バランシングの match 文だけです。たとえば、ACE では、同じクラス マップの URL、HTTP ヘッダー、および URL cookie 文に match-any 条件は指定できませんが、同じクラス マップに含まれている複数の URL、または名前が異なる複数の HTTP ヘッダーまたは複数の cookie に match-any 条件を指定することは可能です。

match-any - ネットワーク トラフィックは、一致基準の 1 つを満たすだけで、HTTP ロード バランシング クラス マップと一致します(暗黙の論理和)。 match-any キーワードを適用できるのは、タイプが同じレイヤ 7 ロード バランシングの match 文だけです。たとえば、ACE では、同じクラス マップの URL、HTTP ヘッダー、および URL cookie 文に match-any 条件は指定できませんが、同じクラス マップに含まれている複数の URL、または名前が異なる複数の HTTP ヘッダーまたは複数の cookie に match-any 条件を指定することは可能です。

•![]() map_name - クラス マップに割り当てる Unique Identifier(UID; 固有識別情報)。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。クラス マップ名は、クラス マップに使用するだけではなく、クラス マップとポリシー マップを関連付けるためにも使用します。

map_name - クラス マップに割り当てる Unique Identifier(UID; 固有識別情報)。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。クラス マップ名は、クラス マップに使用するだけではなく、クラス マップとポリシー マップを関連付けるためにも使用します。

L7SLBCLASS というレイヤ 7 ロード バランシング クラス マップを作成する場合の入力例を示します。

コンフィギュレーションからレイヤ 7 ロード バランシング クラス マップを削除する場合は、次のように入力します。

レイヤ 7 クラス マップに一致基準を指定する方法については、次のトピックを参照してください。

•![]() ロード バランシング用の HTTP コンテンツ照合の定義

ロード バランシング用の HTTP コンテンツ照合の定義

•![]() HTTP ロード バランシング用の cookie の定義

HTTP ロード バランシング用の cookie の定義

•![]() RADIUS ロード バランシングのアトリビュートの定義

RADIUS ロード バランシングのアトリビュートの定義

コンフィギュレーションの考慮事項

SLB 用のクラス マップを作成する場合、制約事項は次のとおりです。

•![]() レイヤ 3 およびレイヤ 4 ポリシー マップごとに、最大 10 の cookie 名およびヘッダー名を関連付けることができます。10 という最大数を超えないかぎり、cookie 名とヘッダー名の数の配分は任意です。

レイヤ 3 およびレイヤ 4 ポリシー マップごとに、最大 10 の cookie 名およびヘッダー名を関連付けることができます。10 という最大数を超えないかぎり、cookie 名とヘッダー名の数の配分は任意です。

•![]() レイヤ 3 およびレイヤ 4 ポリシー マップごとに、同じタイプの正規表現(regex)のインスタンスを最大 1024 関連付けることができます。この制限は、generic、HTTP、RADIUS、RDP、RTSP、SIP など、すべてのレイヤ 7 ポリシー マップ タイプに適用されます。regex を設定できる場所は、次のとおりです。

レイヤ 3 およびレイヤ 4 ポリシー マップごとに、同じタイプの正規表現(regex)のインスタンスを最大 1024 関連付けることができます。この制限は、generic、HTTP、RADIUS、RDP、RTSP、SIP など、すべてのレイヤ 7 ポリシー マップ タイプに適用されます。regex を設定できる場所は、次のとおりです。

–![]() レイヤ 7 クラス マップの match ステートメント

レイヤ 7 クラス マップの match ステートメント

–![]() レイヤ 7 ポリシー マップのインライン match ステートメント

レイヤ 7 ポリシー マップのインライン match ステートメント

–![]() レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

•![]() ACE では、ネストされたクラス マップを別のクラス マップに含めることがないように、クラス マップのネストが 2 段階までに制限されます。

ACE では、ネストされたクラス マップを別のクラス マップに含めることがないように、クラス マップのネストが 2 段階までに制限されます。

ロード バランシング用の HTTP コンテンツ照合の定義

ACE では、メッセージ本文(ヘッダーではない)の正規表現ストリングに基づき、特定の接続から受信した HTTP メッセージ本文に対して、正規表現照合を実行します。HTTP コンテンツに基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ コンフィギュレーション モードで match http content コマンドを使用します。このコマンドの構文は次のとおりです。

[ line_number ] match http content expression [ offset number ]

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() expression - 照合する正規表現コンテンツ。1 ~ 255 文字の英数字でストリングを入力します。ACE は、データ ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

expression - 照合する正規表現コンテンツ。1 ~ 255 文字の英数字でストリングを入力します。ACE は、データ ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

(注) データ ストリングの照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

•![]() offset number - (任意)ACE がメッセージ本文の解析を開始するバイトを指定します。0 ~ 999 の整数を入力します。デフォルト値は 0 です。

offset number - (任意)ACE がメッセージ本文の解析を開始するバイトを指定します。0 ~ 999 の整数を入力します。デフォルト値は 0 です。

HTTP ロード バランシング用の cookie の定義

ACE では、cookie 式に基づき、特定の接続から受信したパケット データに対して、正規表現照合を実行します。クラスごとに最大 10 の cookie 名およびヘッダー名を任意の組み合わせで設定できます。cookie の名前とストリングに基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ コンフィギュレーション モードで match http cookie コマンドを使用します。このコマンドの構文は次のとおりです。

[ line_number ] match http cookie { name | secondary name } cookie-value expression

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() name - 固有の cookie 名。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

name - 固有の cookie 名。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

(注) cookie 名に下線(_)、ハイフン(-)、ピリオド(.)、セミコロン(;)など、特定の文字を使用する場合は、これらの文字に相当するパーセント符号化(% HEX HEX)文字に置き換えます。たとえば、Regex_MatchCookie という cookie 名を設定する場合は、下線(_)文字を相当するパーセント符号化文字である %5F に置き換え、CLI には cookie 名として Regex%5FMatchCookie を入力します。

•![]() secondary name - URL ストリング内の cookie を指定します。HTTP パラメータ マップでコマンドを使用すると、URL ストリング内の cookie のデリミタを指定できます。詳細については、「URL デリミタの定義」を参照してください。

secondary name - URL ストリング内の cookie を指定します。HTTP パラメータ マップでコマンドを使用すると、URL ストリング内の cookie のデリミタを指定できます。詳細については、「URL デリミタの定義」を参照してください。

•![]() cookie-value expression - 一意の cookie 値の正規表現を指定します。スペースを含まず引用符なしの英数字を入力します(最大 255 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。ACE は、ストリング表現の照合に正規表現の使用をサポートします。ストリング式の照合に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

cookie-value expression - 一意の cookie 値の正規表現を指定します。スペースを含まず引用符なしの英数字を入力します(最大 255 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。ACE は、ストリング表現の照合に正規表現の使用をサポートします。ストリング式の照合に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

(注) データ ストリングの照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

たとえば、testcookie1 という名前の cookie にレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

クラス マップから HTTP cookie match 文を削除するには、次のように入力します。

ロード バランシング用の HTTP ヘッダーの定義

ACE では、HTTP ヘッダー式に基づき、特定の接続から受信したパケット データに対して、正規表現照合を実行します。クラスごとに最大 10 の HTTP ヘッダー名および cookie 名を任意の組み合わせで設定できます。HTTP ヘッダーの名前と値に基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ HTTP ロード バランス コンフィギュレーション モードで match http header コマンドを使用します。

[ line_number ] match http header name header-value expression

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() name - HTTP ヘッダーのフィールドの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。標準 HTTP ヘッダー フィールド名または任意のユーザ定義のヘッダー フィールド名を含む、任意のヘッダー フィールド名を入力できます。標準 HTTP ヘッダー フィールド名の一覧については、 表 3-4 を参照してください。

name - HTTP ヘッダーのフィールドの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。標準 HTTP ヘッダー フィールド名または任意のユーザ定義のヘッダー フィールド名を含む、任意のヘッダー フィールド名を入力できます。標準 HTTP ヘッダー フィールド名の一覧については、 表 3-4 を参照してください。

•![]() header-value expression - HTTP ヘッダーの指定されたフィールドの値と比較する、ヘッダー値の正規表現ストリングを指定します。最大 255 文字の英数字を入力します。ACE は、ヘッダー照合に正規表現を使用することをサポートします。式はヘッダー マップに、 header-name: expression の形式で格納されます。スペースが含まれるストリング全体を引用符で囲むことによって、ヘッダー式にスペースを使用できます。 match-all クラス マップを使用する場合は、ヘッダー マップのすべてのヘッダーを照合する必要があります。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

header-value expression - HTTP ヘッダーの指定されたフィールドの値と比較する、ヘッダー値の正規表現ストリングを指定します。最大 255 文字の英数字を入力します。ACE は、ヘッダー照合に正規表現を使用することをサポートします。式はヘッダー マップに、 header-name: expression の形式で格納されます。スペースが含まれるストリング全体を引用符で囲むことによって、ヘッダー式にスペースを使用できます。 match-all クラス マップを使用する場合は、ヘッダー マップのすべてのヘッダーを照合する必要があります。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

(注) データ ストリングの照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

たとえば、Host という名前の HTTP ヘッダーにレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

クラス マップで正規表現を使用してワイルドカード検索のエミュレーションを行い、ヘッダー値式ストリングを照合するには、次のように入力します。

Via という名前の HTTP ヘッダーにレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

L7SLBCLASS クラス マップからすべての HTTP ヘッダー一致基準を削除するには、次のように入力します。

HTTP ロード バランシング用の URL の定義

ACE では、HTTP URL ストリングに基づき、特定の接続から受信したパケット データに対して、正規表現照合を実行します。URL 名および任意で HTTP 方式に基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ HTTP ロード バランス コンフィギュレーション モードで match http url コマンドを使用します。このコマンドの構文は次のとおりです。

[ line_number ] match http url expression [method name ]

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。 line_number ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。 line_number ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() expression - 照合する URL または URL の一部分。1 ~ 255 文字の英数字で URL ストリングを入力します。ACE では、URL にホスト名が含まれているかどうかに関係なく、HTTP 方式の後ろにある URL ストリングに対して照合を実行します。ACE は、URL ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

expression - 照合する URL または URL の一部分。1 ~ 255 文字の英数字で URL ストリングを入力します。ACE では、URL にホスト名が含まれているかどうかに関係なく、HTTP 方式の後ろにある URL ストリングに対して照合を実行します。ACE は、URL ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

(注) URL の照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

•![]() method name - (任意)照合する HTTP 方式を指定します。方式名として、最大 64 文字の英数字を引用符で囲まず、スペースを使用しないで入力します。方式は、標準 HTTP 1.1 方式名(OPTIONS、GET、HEAD、POST、PUT、DELETE、TRACE、または CONNECT)の 1 つにすることも、または厳密に一致しなければならないテキスト ストリング(CORVETTE など)にすることもできます。

method name - (任意)照合する HTTP 方式を指定します。方式名として、最大 64 文字の英数字を引用符で囲まず、スペースを使用しないで入力します。方式は、標準 HTTP 1.1 方式名(OPTIONS、GET、HEAD、POST、PUT、DELETE、TRACE、または CONNECT)の 1 つにすることも、または厳密に一致しなければならないテキスト ストリング(CORVETTE など)にすることもできます。

特定の URL にレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

正規表現を使用してワイルドカード検索のエミュレーションを行い、あらゆる .gif または .html ファイルと一致するには、次のように入力します。

L7SLBCLASS クラス マップから URL match 文を削除するには、 no およびライン番号を入力します。たとえば、ライン 100 を削除する場合は、次のように入力します。

(注) ライン番号を使用しないで、オリジナル URL の match 文を入力した場合は、実行コンフィギュレーションからライン番号を取得できます。実行コンフィギュレーションを表示するには、show running-config コマンドを入力します。

RADIUS ロード バランシングのアトリビュートの定義

ACE では、calling-station-ID またはユーザ名の RADIUS アトリビュートに基づいてレイヤ 7 RADIUS ロード バランシングを実行します。レイヤ 7 クラス マップを設定したら(「SLB に対応するレイヤ 7 クラス マップの設定」 を参照)、クラス マップ RADIUS ロード バランス コンフィギュレーション モードで match radius attribute コマンドを使用して、レイヤ 7 RADIUS 一致基準を指定できます。このコマンドの構文は次のとおりです。

match radius attribute { calling-station-id | username } expression

•![]() calling-station-id - 発信側端末の UID を指定します。

calling-station-id - 発信側端末の UID を指定します。

•![]() username - 接続を開始する RADIUS ユーザの名前を指定します。

username - 接続を開始する RADIUS ユーザの名前を指定します。

•![]() expression - 照合する発信側端末 ID またはユーザ名。1 ~ 64 文字の英数字でストリングを入力します。ACE は、ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

expression - 照合する発信側端末 ID またはユーザ名。1 ~ 64 文字の英数字でストリングを入力します。ACE は、ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

(注) match-all クラス マップでは、同じタイプの match を複数設定できず、match-any クラス マップでは異なるタイプの match を複数設定できません。

たとえば、発信側端末 ID に基づいて RADIUS 一致基準を設定するには、次のように入力します。

RADIUS_L7_CLASS クラス マップから RADIUS アトリビュート match 文を削除するには、 no およびライン番号を入力します。たとえば、ライン 10 を削除する場合は、次のように入力します。

RTSP ロード バランシング用のヘッダーの定義

ACE では、RTSP ヘッダー式に基づき、特定の接続から受信したパケット データに対して、正規表現照合を実行します。1 つのクラスで最大 10 の RTSP ヘッダー名を設定できます。

(注) ACE が RTSP セッション要求を受信すると、最初の要求メッセージに基づいてロード バランシングが決定されます。以後の要求と応答メッセージの交換はすべて同じサーバに転送されます。ヘッダー一致基準を設定する場合、ヘッダーがメディア プレーヤーによって最初の要求メッセージに含まれているか確認します。

RTSP ヘッダーの名前と値に基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ RTSP ロード バランス コンフィギュレーション モードで match rtsp header コマンドを使用します。

[ line_number ] match rtsp header name header-value expression

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() name - RTSP ヘッダーのフィールドの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。標準 RSTP ヘッダー フィールド名または任意のユーザ定義のヘッダー フィールド名を含む、任意のヘッダー フィールド名を入力できます。

name - RTSP ヘッダーのフィールドの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。標準 RSTP ヘッダー フィールド名または任意のユーザ定義のヘッダー フィールド名を含む、任意のヘッダー フィールド名を入力できます。

(注) RTSP は HTTP/1.1 の構文と動作において類似しているので、RTSP サーバがサポートしている場合、表 3-4 で定義された任意の HTTP ヘッダーを使用できます。すべての RTSP ヘッダーの一覧については、RFC 2326 を参照してください。

•![]() header-value expression - RTSP ヘッダーの指定されたフィールドの値と比較する、ヘッダー値式のストリングを指定します。最大 255 文字の英数字を入力します。ACE は、ヘッダー照合に正規表現を使用することをサポートします。式はヘッダー マップに、 header-name: expression の形式で格納されます。スペースが含まれるストリング全体を引用符で囲むことによって、ヘッダー式にスペースを使用できます。 match-all クラス マップを使用する場合は、ヘッダー マップのすべてのヘッダーを照合する必要があります。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

header-value expression - RTSP ヘッダーの指定されたフィールドの値と比較する、ヘッダー値式のストリングを指定します。最大 255 文字の英数字を入力します。ACE は、ヘッダー照合に正規表現を使用することをサポートします。式はヘッダー マップに、 header-name: expression の形式で格納されます。スペースが含まれるストリング全体を引用符で囲むことによって、ヘッダー式にスペースを使用できます。 match-all クラス マップを使用する場合は、ヘッダー マップのすべてのヘッダーを照合する必要があります。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

たとえば、Session という名前の RTSP ヘッダーにレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

クラス マップで正規表現を使用してワイルドカード検索のエミュレーションを行い、ヘッダー値式ストリングを照合するには、次のように入力します。

Via という名前の RTSP ヘッダーにレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

L7SLBCLASS クラス マップからすべての RTSP ヘッダー一致基準を削除するには、次のように入力します。

RTSP ロード バランシング用の URL の定義

ACE では、RTSP URL ストリングに基づき、特定の接続から受信したパケット データに対して、正規表現照合を実行します。URL 名および任意で RTSP 方式に基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ RTSP ロード バランス コンフィギュレーション モードで match rtsp url コマンドを使用します。このコマンドの構文は次のとおりです。

[ line_number ] match rtsp url expression

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。 line_number ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。 line_number ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() expression - 照合する URL または URL の一部分。1 ~ 255 文字の英数字で URL ストリングを入力します。ACE では、URL にホスト名が含まれているかどうかに関係なく、RTSP 方式の後ろにある URL ストリングに対して照合を実行します。ACE は、URL ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

expression - 照合する URL または URL の一部分。1 ~ 255 文字の英数字で URL ストリングを入力します。ACE では、URL にホスト名が含まれているかどうかに関係なく、RTSP 方式の後ろにある URL ストリングに対して照合を実行します。ACE は、URL ストリングの照合に正規表現を使用することをサポートします。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

(注) URL の照合時の正規表現では、ピリオド(.)および疑問符(?)が文字通りの意味を持たないことに注意してください。これらの記号を照合する場合は、角カッコ([ ])を使用します。たとえば、www.xyz.com の代わりに www[.]xyz[.]com を入力します。ドット(.)または疑問符(?)のエスケープとしてバックスラッシュ(\)を使用することもできます。

特定の URL にレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

正規表現を使用してワイルドカード検索のエミュレーションを行い、あらゆる .wav または .mpg ファイルと一致するには、次のように入力します。

L7SLBCLASS クラス マップから URL match 文を削除するには、 no およびライン番号を入力します。たとえば、ライン 100 を削除する場合は、次のように入力します。

(注) ライン番号を使用しないで、オリジナル URL の match 文を入力した場合は、実行コンフィギュレーションからライン番号を取得できます。実行コンフィギュレーションを表示するには、show running-config コマンドを入力します。

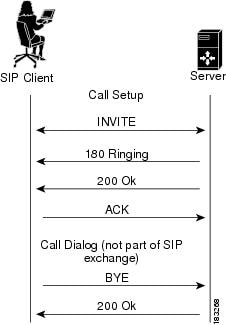

SIP ロード バランシング用のヘッダーの定義

ACE では、SIP ヘッダー式に基づき、特定の接続から受信したパケット データに対して、正規表現照合を実行します。1 つのクラスで最大 9 つの SIP ヘッダー フィールド名を設定できます(ACE は必ず Call-ID を解析します)。

(注) ACE が SIP セッションを受信すると、最初の要求メッセージに基づいてロード バランスが決定されます。以後の要求と応答メッセージの交換(同じ Call-ID を持った)はすべて同じサーバに転送されます。その結果、ヘッダー一致基準を設定する場合、ヘッダーが最初の要求メッセージに含まれているか確認します。

SIP ヘッダーの名前と値に基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ SIP ロード バランス コンフィギュレーション モードで match sip header コマンドを使用します。

[ line_number ] match sip header name header-value expression

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。シーケンス番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() name - SIP ヘッダーのフィールドの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。標準 SIP ヘッダー フィールド名または任意のユーザ定義のヘッダー フィールド名を含む、任意のヘッダー フィールド名を入力できます。標準 SIP ヘッダー フィールド名の一覧については、 表 3-5 を参照してください。

name - SIP ヘッダーのフィールドの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。または、ストリング全体を引用符(")で囲むことによって、スペースが含まれるテキスト ストリングを入力することもできます。標準 SIP ヘッダー フィールド名または任意のユーザ定義のヘッダー フィールド名を含む、任意のヘッダー フィールド名を入力できます。標準 SIP ヘッダー フィールド名の一覧については、 表 3-5 を参照してください。

(注) SIP は HTTP と類似しているので、SIP サーバがサポートしている場合、表 3-4 で定義された任意の HTTP ヘッダーを使用できます。すべての SIP ヘッダーの一覧については、RFC 3261 を参照してください。

•![]() header-value expression - SIP ヘッダーの指定されたフィールドの値と比較する、ヘッダー値式のストリングを指定します。最大 255 文字の英数字を入力します。ACE は、ヘッダー照合に正規表現を使用することをサポートします。式はヘッダー マップに、 header-name: expression の形式で格納されます。スペースが含まれるストリング全体を引用符で囲むことによって、ヘッダー式にスペースを使用できます。 match-all クラス マップを使用する場合は、ヘッダー マップのすべてのヘッダーを照合する必要があります。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

header-value expression - SIP ヘッダーの指定されたフィールドの値と比較する、ヘッダー値式のストリングを指定します。最大 255 文字の英数字を入力します。ACE は、ヘッダー照合に正規表現を使用することをサポートします。式はヘッダー マップに、 header-name: expression の形式で格納されます。スペースが含まれるストリング全体を引用符で囲むことによって、ヘッダー式にスペースを使用できます。 match-all クラス マップを使用する場合は、ヘッダー マップのすべてのヘッダーを照合する必要があります。正規表現に使用できる、サポート対象文字の一覧については、 表 3-3 を参照してください。

|

|

|

|---|---|

たとえば、Session という名前の SIP ヘッダーにレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

クラス マップで正規表現を使用してワイルドカード検索のエミュレーションを行い、ヘッダー値式ストリングを照合するには、次のように入力します。

Via という名前の SIP ヘッダーにレイヤ 7 クラス マップ ロード バランスを指定するには、次のように入力します。

L7SLBCLASS クラス マップからすべての SIP ヘッダー一致基準を削除するには、次のように入力します。

送信元 IP アドレス一致基準の定義

クライアントの送信元 IP アドレスに基づいてレイヤ 7 SLB の決定が行われるようにクラス マップを設定するには、クラス マップ ロード バランス コンフィギュレーション モードで match source-address コマンドを使用します。クラス マップの一致基準がこのコマンドだけの場合、ACE はレイヤ 3 およびレイヤ 4 クラス マップと見なします。

[ line_number ] match source-address ip_address [ netmask ]

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。ライン番号は、 match 文のプライオリティを意味するものではありません。2 ~ 1024 の固有の整数を入力します。

•![]() ip_address - クライアントの送信元 IP アドレス。ドット付き 10 進表記で IP アドレスを入力します(例:192.168.11.2)。

ip_address - クライアントの送信元 IP アドレス。ドット付き 10 進表記で IP アドレスを入力します(例:192.168.11.2)。

•![]() netmask - (任意)IP アドレスのサブネット マスク。ドット付き 10 進表記でネットマスクを入力します(例:255.255.255.0)。デフォルト値は 255.255.255.255 です。

netmask - (任意)IP アドレスのサブネット マスク。ドット付き 10 進表記でネットマスクを入力します(例:255.255.255.0)。デフォルト値は 255.255.255.255 です。

たとえば、送信元 IP アドレス 192.168.11.2 255.255.255.0 に対するクラス マップ照合を指定するには、次のように入力します。

クラス マップから送信元 IP アドレスの match 文を削除するには、次のように入力します。

レイヤ 7 SLB クラス マップのネスト

クラス マップをネストすると、レイヤ 7 SLB に複雑な論理式を使用できます。あるレイヤ 7 SLB クラス マップを別の レイヤ 7 クラス マップの一致基準として指定するには、クラス マップ ロード バランス コンフィギュレーション モードで match class-map コマンドを使用します。

(注) ACE では、ネストされたクラス マップを別のクラス マップに含めることがないように、クラス マップのネストが 2 段階までに制限されます。

[ line_number ] match class-map map_name

•![]() line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。

line_number - (任意)個々の match コマンドを編集または削除するために 使用できるライン番号 。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。

•![]() map_name - 既存のレイヤ 7 ロード バランシング クラス マップの名前

map_name - 既存のレイヤ 7 ロード バランシング クラス マップの名前

match class-map コマンドを使用すると、同じクラス マップで match-any キーワードと match-all キーワードを組み合わせて使用できます。1 つのクラス マップで match-all 特性と match-any 特性を組み合わせるには、 match コマンド( match any または match all のいずれか)を 1 つ使用するクラス マップを作成し、その後、別の match タイプを使用する第 2 のクラス マップの match 文としてこのクラス マップを使用します。

たとえば、コマンド A、B、C、および D がそれぞれ別々の一致基準を表す場合に、A、B、または C および D(A または B または [C および D])と一致することによってクラス マップを満足させる、レイヤ 7 トラフィックを求めるとします。ネストされたクラス マップを使用しなかった場合、トラフィックがクラス マップを満足させるには、4 種類すべての一致基準(A、B、C、D)と一致しなければならないか、またはいずれかの一致基準(A、B、C、D)と一致しなければなりません。一致基準 C および D と一致する(基準 E) match-all キーワードを使用するクラス マップを 1 つ作成することによって、一致基準 A、B、および E を使用する match-any クラス マップを新しく作成できます。新しいトラフィック クラスには、必要な分類シーケンスである A または B または E が含まれます。これは、A または B または [C および D] と同じです。

たとえば、 match class-map コマンドを使用して、それぞれ match-any 特性と match-all 特性を持つ 2 つのクラス マップを結合して、1 つのクラス マップにするには、次のように入力します。

レイヤ 7 クラス マップからネストされたクラス マップを削除するには、次のように入力します。

SLB に対応するレイヤ 7 ポリシー マップの設定

レイヤ 7 SLB ポリシー マップを使用するには、先にポリシー マップを作成し、match 文とポリシー アクションを定義します。レイヤ 7 ポリシー マップは子ポリシーなので、さらにレイヤ 7 ポリシー マップを適切なレイヤ 3 およびレイヤ 4 ポリシー マップに関連付け、レイヤ 7 SLB トラフィック分類のエントリ ポイントを用意する必要があります。レイヤ 7 ポリシー マップはインターフェイスに直接適用できません。インターフェイス上でレイヤ 3 およびレイヤ 4 ポリシー マップをアクティブにするか、コンテキストに含まれるすべてのインターフェイスでグローバルにアクティブにするしかありません。

ACE におけるポリシー マップの役割については、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。

(注) クラス マップまたはインライン match の一致基準(SIP LB は除く)として、送信元 IP だけが設定されているポリシー マップ、またはクラス マップとしてデフォルト クラスが設定されていて、なおかつレイヤ 7 ポリシー アクションが設定されていないポリシー マップについて、ACE はすべてレイヤ 3 および レイヤ 4 ポリシーとして扱います。

コンフィギュレーション モードで policy-map type コマンドを使用すると、レイヤ 7 SLB ポリシー マップを作成し、ポリシー マップ コンフィギュレーション モードを開始できます。このコマンドの構文は次のとおりです。

policy-map type loadbalance [generic | http | radius | rdp | rtsp | sip] first-match map_name

•![]() loadbalance - レイヤ 7 SLB の決定を定義するポリシー マップを指定します。

loadbalance - レイヤ 7 SLB の決定を定義するポリシー マップを指定します。

•![]() generic - (任意)ロード バランシング用の汎用プロトコル ポリシー マップを指定します。ACE が明示的にサポートしていないプロトコルをサポートするには、このキーワードを使用します。レイヤ 4 ペイロードの一致基準(「レイヤ 4 ペイロードの一致基準の定義」を参照)または UDP ファスト エージング機能(「UDP トラフィックのパケット単位のロード バランシングのイネーブル化」を参照)が設定されていない場合、ACE は汎用ポリシーをレイヤ 3 およびレイヤ 4 ポリシーとして扱います。

generic - (任意)ロード バランシング用の汎用プロトコル ポリシー マップを指定します。ACE が明示的にサポートしていないプロトコルをサポートするには、このキーワードを使用します。レイヤ 4 ペイロードの一致基準(「レイヤ 4 ペイロードの一致基準の定義」を参照)または UDP ファスト エージング機能(「UDP トラフィックのパケット単位のロード バランシングのイネーブル化」を参照)が設定されていない場合、ACE は汎用ポリシーをレイヤ 3 およびレイヤ 4 ポリシーとして扱います。

(注) persistence-rebalance コマンドは汎用プロトコル解析と互換性がありません。

汎用プロトコル ポリシー マップを設定する場合、UDP トラフィックでパケット単位のロード バランシング(別名 UDP ファスト エージング機能)をイネーブルにすることもできます。この機能の詳細については、「UDP トラフィックのパケット単位のロード バランシングのイネーブル化」を参照してください。

•![]() http -(任意)ロード バランシング用の HTTP を指定します。これがデフォルトです。

http -(任意)ロード バランシング用の HTTP を指定します。これがデフォルトです。

•![]() radius -(任意)ロード バランシング用の RADIUS を指定します。

radius -(任意)ロード バランシング用の RADIUS を指定します。

•![]() rdp -(任意)ロード バランシング用の Microsoft RDP を指定します。

rdp -(任意)ロード バランシング用の Microsoft RDP を指定します。

•![]() rtsp -(任意)ロード バランシング用の RTSP を指定します。

rtsp -(任意)ロード バランシング用の RTSP を指定します。

•![]() sip -(任意)ロード バランシング用の SIP を指定します。

sip -(任意)ロード バランシング用の SIP を指定します。

•![]() first-match - レイヤ 7 ロード バランシング ポリシー マップの実行を定義します。ACE が実行するのは、最初に一致した分類に指定されているアクションだけです。

first-match - レイヤ 7 ロード バランシング ポリシー マップの実行を定義します。ACE が実行するのは、最初に一致した分類に指定されているアクションだけです。

•![]() map_name - ポリシー マップに割り当てる識別情報。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

map_name - ポリシー マップに割り当てる識別情報。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

たとえば、SIP ロード バランシング用にレイヤ 7 ポリシー マップを作成するには、次のように入力します。

ACE からポリシー マップを削除するには、次のように入力します。

ここでは、シーケンス番号の使用方法、インライン match 文の定義方法、ポリシー マップ アクションの定義方法について説明します。

•![]() レイヤ 7 ポリシー マップでのインライン match 文の定義

レイヤ 7 ポリシー マップでのインライン match 文の定義

•![]() レイヤ 7 クラス マップをレイヤ 7 ポリシー マップに関連付ける方法

レイヤ 7 クラス マップをレイヤ 7 ポリシー マップに関連付ける方法

•![]() レイヤ 7 ポリシー マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

レイヤ 7 ポリシー マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

レイヤ 7 ポリシー マップの説明を追加する方法

description コマンドを使用すると、レイヤ 7 ポリシー マップに関する簡単な説明を指定できます。

description コマンドを指定するには、ポリシー マップ コンフィギュレーション モードにアクセスする必要があります。

text 引数を使用し、最大 240 文字の英数字からなるテキスト ストリングを引用符で囲まずに入力します。

たとえば、HTTP ヘッダーを挿入するためのポリシー マップであるという説明を追加する場合は、次のように入力します。

ポリシー マップから説明を削除するには、次のように入力します。

レイヤ 7 ポリシー マップでのインライン match 文の定義

レイヤ 7 SLB ポリシー マップでは、ポリシー マップに、トラフィック クラスを指定しないで、インライン SLB 一致基準を 1 つだけ入力できます。インライン レイヤ 7 SLB ポリシー マップの match コマンドは、レイヤ 7 SLB クラス マップの match コマンドと同様に機能します。ただし、インライン match コマンドを使用する場合、アクションを指定できるのは、レイヤ 7 ポリシーの 1 つの match 文に対してだけです。

(注) 複数の match 文にアクションを指定する場合は、「汎用 TCP および UDP データ解析用のレイヤ 7 クラス マップの設定」 および 「SLB に対応するレイヤ 7 クラス マップの設定」 の説明に従ってクラス マップを使用してください。

match name1 match_statement [ insert-before name2 ]

•![]() name1 - インライン match コマンドに割り当てる名前。スペースを含まないテキスト ストリングを、引用符で囲まずに入力します。インライン match 文名の長さとインライン match 文名を対応付けるポリシー マップ名の長さの合計が最大限度である英数字 64 文字を超えてはなりません。たとえば、ポリシー マップ名が L7_POLICY(9 文字)の場合、このポリシーに関連付けるインライン match 文名は、英数字で 55 文字までにする必要があります(64 - 9 = 55)。

name1 - インライン match コマンドに割り当てる名前。スペースを含まないテキスト ストリングを、引用符で囲まずに入力します。インライン match 文名の長さとインライン match 文名を対応付けるポリシー マップ名の長さの合計が最大限度である英数字 64 文字を超えてはなりません。たとえば、ポリシー マップ名が L7_POLICY(9 文字)の場合、このポリシーに関連付けるインライン match 文名は、英数字で 55 文字までにする必要があります(64 - 9 = 55)。

•![]() match_statement - 個々のレイヤ 7 SLB の一致基準

match_statement - 個々のレイヤ 7 SLB の一致基準

•![]() insert-before name2 - (任意)ポリシー マップ コンフィギュレーションの name2 引数で指定された既存のクラス マップまたは他の match 文の前に、現在の match 文を配置します。ACE がコンフィギュレーションの一部としてシーケンスの順序変更を保存することはありません。

insert-before name2 - (任意)ポリシー マップ コンフィギュレーションの name2 引数で指定された既存のクラス マップまたは他の match 文の前に、現在の match 文を配置します。ACE がコンフィギュレーションの一部としてシーケンスの順序変更を保存することはありません。

(注) 1 つのレイヤ 4 ポリシー マップに、同タイプの regex のインスタンスを最大 1024 関連付けることができます。この制限は、generic、HTTP、RADIUS、RDP、RTSP、SIP など、すべてのレイヤ 7 ポリシー マップ タイプに適用されます。regex を設定できる場所は、次のとおりです。

•![]() レイヤ 7 クラス マップの match ステートメント

レイヤ 7 クラス マップの match ステートメント

•![]() レイヤ 7 ポリシー マップのインライン match ステートメント

レイヤ 7 ポリシー マップのインライン match ステートメント

•![]() レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

レイヤ 7 SLB ポリシー マップで設定できるインライン match 文の詳細については、「汎用 TCP および UDP データ解析用のレイヤ 7 クラス マップの設定」および「SLB に対応するレイヤ 7 クラス マップの設定」を参照してください。

(注) 上記参照先で説明している line_number 引数を使用するのは、クラス マップの match 文の場合だけです。それ以外、レイヤ 7 クラス マップの match 文とレイヤ 7 ポリシー マップのインライン match 文の説明は同じです。

レイヤ 7 クラス マップをレイヤ 7 ポリシー マップに関連付ける方法

class コマンドを使用すると、既存のレイヤ 7 クラス マップをレイヤ 7 ポリシー マップに関連付けることができます。このコマンドの構文は次のとおりです。

class { name1 [ insert-before name2 ] | class-default }

•![]() name1 - トラフィック ポリシーにトラフィックを関連付ける、class-map コマンドで設定した定義済みのトラフィック クラス名。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

name1 - トラフィック ポリシーにトラフィックを関連付ける、class-map コマンドで設定した定義済みのトラフィック クラス名。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

•![]() insert-before name2 - (任意)ポリシー マップ コンフィギュレーションの name2 引数で指定された既存のクラス マップまたは match 文の前に、現在のクラス マップを配置します。ACE がコンフィギュレーションの一部としてシーケンスの順序変更を保存することはありません。

insert-before name2 - (任意)ポリシー マップ コンフィギュレーションの name2 引数で指定された既存のクラス マップまたは match 文の前に、現在のクラス マップを配置します。ACE がコンフィギュレーションの一部としてシーケンスの順序変更を保存することはありません。

•![]() class-default - ACEが作成した予約済みの Well-known クラス マップを指定します。このクラスは削除も変更もできません。指定されたクラス マップで他の一致基準を満たせなかったすべてのトラフィックは、デフォルト トラフィック クラスに割り当てられます。指定された分類がどれもトラフィックと一致しなかった場合、ACE は class class-default コマンドで指定されたアクションを実行します。 class-default クラス マップには、暗黙の match any 文があり、あらゆるトラフィックとの一致が可能です。

class-default - ACEが作成した予約済みの Well-known クラス マップを指定します。このクラスは削除も変更もできません。指定されたクラス マップで他の一致基準を満たせなかったすべてのトラフィックは、デフォルト トラフィック クラスに割り当てられます。指定された分類がどれもトラフィックと一致しなかった場合、ACE は class class-default コマンドで指定されたアクションを実行します。 class-default クラス マップには、暗黙の match any 文があり、あらゆるトラフィックとの一致が可能です。

たとえば、 insert-before オプションを使用して、ポリシー マップにおけるクラス マップの位置を定義するには、次のように入力します。

レイヤ 7 ポリシー マップからクラス マップを削除するには、次のように入力します。

class class-default コマンドの使用例を示します。

レイヤ 7 SLB ポリシー アクションの指定

レイヤ 7 SLB クラス マップをレイヤ 7 SLB ポリシー マップに関連付けたあとで、またはインライン match コマンドを指定したあとで、ネットワーク トラフィックがクラス マップまたはインライン match コマンドと一致した場合に、ACE に実行させるアクションを指定する必要があります。レイヤ 7 SLB ポリシー アクションを指定するには、次のトピックで説明するコマンドを使用します。

•![]() アクション リストとレイヤ 7 ポリシー マップの関連付け

アクション リストとレイヤ 7 ポリシー マップの関連付け

•![]() 要求の廃棄

要求の廃棄

アクション リストとレイヤ 7 ポリシー マップの関連付け

アクション リストを使用して、複数の ACE のアクション(たとえば、HTTP ヘッダーの挿入、書き換え、または削除)をレイヤ 7 ポリシー マップの下の名前付きリストにまとめてグループ化します。アクション リストの設定の詳細については、「HTTP ヘッダーの挿入、削除、および書き換えの設定」 を参照してください。

アクション リストとレイヤ 7 ポリシー マップを関連付けるには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで action コマンドを使用します。このコマンドの構文は次のとおりです。

name 引数は、既存アクション リストの 識別子 です。最大 64 文字の英数字を、引用符で囲まずに入力します。

たとえば、SSL URL 書き換えのアクション リストとポリシー マップを関連付けるには、次のように入力します。

アクションとポリシー マップの関連付けを解除するには、次のように入力します。

たとえば、HTTP ヘッダー書き換えのアクション リストを関連付けるには、次のように入力します。

アクションとポリシー マップの関連付けを解除するには、次のように入力します。

要求の廃棄

特定のポリシー マップと一致するパケットの廃棄を ACE に指示するには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで drop コマンドを使用します。このコマンドの構文は次のとおりです。

ポリシー マップと一致するパケットを受け入れるというデフォルトに ACE の動作をリセットするには、次のように入力します。

ロード バランシングを行わずに要求を転送する場合

特定のポリシー マップと一致する要求をロード バランシングを実行しないで転送するように、ACE に指示するには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで forward コマンドを使用します。このコマンドの構文は次のとおりです。

ポリシー マップと一致するパケットのロード バランシングを実行するというデフォルトに ACE をリセットするには、次のように入力します。

HTTP ヘッダー挿入の設定

ACE で NAT を使用してクライアントの送信元 IP アドレスを VIP に変換する場合、TCP および IP リターン トラフィックに対応するクライアントを特定する方法がサーバに必要です。NAT を使用して送信元 IP アドレスが変換されているクライアントを特定する目的で、ユーザによって選択された総称ヘッダーとストリング値をクライアント HTTP 要求に挿入することを ACE に指示できます。NAT の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

(注) TCP サーバ再利用または持続性再バランスのどちらかがイネーブルの場合、ACE はあらゆるクライアント要求にヘッダーを挿入します。TCP サーバ再利用については、「TCP サーバ再利用の設定」を参照してください。持続性再バランスについては、「HTTP 持続性再バランスのイネーブル化」を参照してください。

HTTP 要求に総称ヘッダーおよび値を挿入するには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで insert-http コマンドを使用します。クラスごとに複数の insert-http コマンドを入力できます。このコマンドの構文は次のとおりです。

insert-http name header-value expression

•![]() name - クライアント HTTP 要求に挿入する HTTP ヘッダーの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。最大文字長を超えないかぎり、任意のカスタム ヘッダー名を指定できます。ヘッダー名がクライアント要求ヘッダーにすでに存在しているかどうかに関係なく、 表 3-4 に記載されている定義済みのヘッダー名も入力できます。ACE は、クライアント要求にすでにあるヘッダー情報を上書きしません。

name - クライアント HTTP 要求に挿入する HTTP ヘッダーの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。最大文字長を超えないかぎり、任意のカスタム ヘッダー名を指定できます。ヘッダー名がクライアント要求ヘッダーにすでに存在しているかどうかに関係なく、 表 3-4 に記載されている定義済みのヘッダー名も入力できます。ACE は、クライアント要求にすでにあるヘッダー情報を上書きしません。

•![]() header-value expression - HTTP ヘッダーに挿入する、ヘッダーと値の式のストリングを指定します。最大 512 文字の英数字を入力します。512 バイトを超えるデータを HTTP ヘッダーに挿入するよう設定しても、ACE はヘッダーにデータを挿入しません。

header-value expression - HTTP ヘッダーに挿入する、ヘッダーと値の式のストリングを指定します。最大 512 文字の英数字を入力します。512 バイトを超えるデータを HTTP ヘッダーに挿入するよう設定しても、ACE はヘッダーにデータを挿入しません。

次の動的置換文字列を使用することによって、特殊な header-value 式を指定することもできます。

–![]() %is - HTTP ヘッダーに送信元 IP アドレスを挿入

%is - HTTP ヘッダーに送信元 IP アドレスを挿入

–![]() %id - HTTP ヘッダーに宛先 IP アドレスを挿入

%id - HTTP ヘッダーに宛先 IP アドレスを挿入

(注) Microsoft Outlook Web Access(OWA)の場合は、ON の値を使用し、フィールド名を HTTP_FRONT_END_HTTPS として指定します。

(注) 1 つのレイヤ 4 ポリシー マップに、同タイプの regex のインスタンスを最大 1024 関連付けることができます。この制限は、generic、HTTP、RADIUS、RDP、RTSP、SIP など、すべてのレイヤ 7 ポリシー マップ タイプに適用されます。regex を設定できる場所は、次のとおりです。

•![]() レイヤ 7 クラス マップの match ステートメント

レイヤ 7 クラス マップの match ステートメント

•![]() レイヤ 7 ポリシー マップのインライン match ステートメント

レイヤ 7 ポリシー マップのインライン match ステートメント

•![]() レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

レイヤ 7 アクション リスト内のヘッダー挿入および再書き込み(SSL URL 再書き込みを含む)表現

たとえば、SSL コンフィギュレーションでは、ClientCert という総称フィールドを挿入し、ヘッダー値をクライアント認証またはその一部分にすることができます。

たとえば、ヘッダー値を www.cisco.com として、ヘッダー名 Host を HTTP クライアント要求ヘッダーに挿入する場合は、次のように入力します。

HTTP ヘッダーでは、ヘッダー名と値が次のように表示されます。

ポリシー マップから HTTP ヘッダー名と値を削除する場合は、次のように入力します。

サーバ ファームへのロード バランシングのイネーブル化

サーバ ファームへのクライアントのコンテンツ要求をロード バランシングするには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで serverfarm コマンドを使用します。サーバ ファームは、同じコンテンツを持ち、通常は同じ物理位置に置かれていて、なおかつネットワークで結ばれた実サーバからなるグループです。このコマンドの構文は次のとおりです。

serverfarm name1 [ backup name2 [ aggregate-state ] ]

•![]() name1 - サーバ ファームの UID。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

name1 - サーバ ファームの UID。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

•![]() backup name2 - (任意)プライマリ サーバ ファームのすべての実サーバが使用不能になった場合に備えて、バックアップ サーバ ファームとして既存のホスト(有効なコンテンツのある)またはリダイレクト(ソーリー)サーバ ファームを指定します。既存のプライマリ サーバ ファームごとに 1 つのバックアップ サーバ ファームを設定できます。プライマリ サーバ ファームで少なくとも 1 つのサーバが再び使用可能になると、ACE はすべての新しい接続をプライマリ サーバ ファームに送ります。ACE は、バックアップ サーバ ファームへの既存の接続を終了できます。部分的なサーバ ファーム フェールオーバーを設定することにより、プライマリ サーバ ファームがフェールオーバーして再び使用可能になる条件を微調整できます。部分的なサーバ ファーム フェールオーバーの詳細については、 「実サーバおよびサーバ ファームの設定」 の「部分サーバ ファーム フェールオーバーの設定」を参照してください。バックアップ サーバ ファームとして指定する既存サーバ ファームの名前を入力します。最大 64 文字の英数字を使用し、引用符で囲まれていない、スペースを含まないテキスト ストリングを入力します。

backup name2 - (任意)プライマリ サーバ ファームのすべての実サーバが使用不能になった場合に備えて、バックアップ サーバ ファームとして既存のホスト(有効なコンテンツのある)またはリダイレクト(ソーリー)サーバ ファームを指定します。既存のプライマリ サーバ ファームごとに 1 つのバックアップ サーバ ファームを設定できます。プライマリ サーバ ファームで少なくとも 1 つのサーバが再び使用可能になると、ACE はすべての新しい接続をプライマリ サーバ ファームに送ります。ACE は、バックアップ サーバ ファームへの既存の接続を終了できます。部分的なサーバ ファーム フェールオーバーを設定することにより、プライマリ サーバ ファームがフェールオーバーして再び使用可能になる条件を微調整できます。部分的なサーバ ファーム フェールオーバーの詳細については、 「実サーバおよびサーバ ファームの設定」 の「部分サーバ ファーム フェールオーバーの設定」を参照してください。バックアップ サーバ ファームとして指定する既存サーバ ファームの名前を入力します。最大 64 文字の英数字を使用し、引用符で囲まれていない、スペースを含まないテキスト ストリングを入力します。

(注) サーバ ファームのすべてのサーバに障害が発生し、バックアップ サーバ ファームを設定していなかった場合、ACE は接続要求に対する応答でクライアントにリセット(RST)を送信します。

•![]() aggregate-state - このオプションは廃止予定であり、すでに VIP の状態には有効ではありません。デフォルトでは、ACE は、VIP をアウト オブ サービスにする前にバックアップ サーバ ファーム内のすべての実サーバのステートを考慮します。プライマリ サーバ ファームのすべての実サーバに障害が起きても、バックアップ サーバ ファームに動作中の実サーバが 1 つ以上あれば、ACE は VIP の稼動状態を維持します。

aggregate-state - このオプションは廃止予定であり、すでに VIP の状態には有効ではありません。デフォルトでは、ACE は、VIP をアウト オブ サービスにする前にバックアップ サーバ ファーム内のすべての実サーバのステートを考慮します。プライマリ サーバ ファームのすべての実サーバに障害が起きても、バックアップ サーバ ファームに動作中の実サーバが 1 つ以上あれば、ACE は VIP の稼動状態を維持します。

レイヤ 7 ロード バランシング ポリシー マップのアクションとして、 serverfarm コマンドを指定する例を示します。

レイヤ 7 ロード バランシング ポリシー マップからサーバ ファーム アクションを削除するには、次のように入力します。

ソーリー サーバ ファームの設定

プライマリ サーバ ファームが使用不能な場合に、クライアント要求をソーリー サーバ ファームに送信することを ACE に指示できます。ソーリー サーバは、バックアップ サーバ ファーム内のリダイレクト サーバで、クライアントが要求した Web ページ、リソース、またはサービスが一時的に使用できないことを伝えるコンテンツがあります。プライマリ サーバ ファームで少なくとも 1 つのサーバが再び使用可能になると、ACE はクライアントをプライマリ サーバ ファームに戻します。部分的なサーバ ファーム フェールオーバーを設定することにより、プライマリ サーバ ファームがフェールオーバーして再び使用可能になる条件を微調整できます。部分的なサーバ ファーム フェールオーバーの詳細については、 「実サーバおよびサーバ ファームの設定」 の「部分サーバ ファーム フェールオーバーの設定」を参照してください。

ソーリー サーバを設定するには、「サーバ ファームへのロード バランシングのイネーブル化」 で説明したようにポリシー マップ クラス コンフィギュレーション モードで serverfarm コマンドを使用し、既存のリダイレクト サーバ ファームをバックアップ サーバ ファームとして設定します。特に、クライアントの送信元 IP アドレスに基づいて、プライマリ サーバ ファームがダウンする前にそのファームの中でクライアントが接続していたサーバに、クライアントの接続先を戻す場合、 predictor hash address source コマンド をプライマリ サーバ ファームのロード バランシング方式として設定します。プライマリ サーバ ファームがダウンし、特定のサブネットからのすべての要求を特定のサイトにリダイレクトし、異なるサブネットからの要求を異なるサイトにリダイレクトする場合、 predictor hash address source コマンドをソーリー サーバ ファームのロード バランシング方式として使用します。いずれかのサーバ ファームのサイト上でロード バランシングを等しくするには、 roundrobin プレディクタ方式を使用します。それ以外の場合は、いずれかのサーバ ファームのアプリケーションで機能する、サポート対象のプレディクタ方式を設定できます。サーバ ファーム プレディクタの設定については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

たとえば、プライマリ サーバ ファームおよびソーリー サーバ ファームを設定するには、次のコマンドを入力します。

スティッキ サーバ ファームの設定

レイヤ 7 ポリシー マップと一致する要求をスティッキ サーバ ファームにロード バランシングすることを指定するには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで sticky-serverfarm コマンドを使用します。このコマンドの構文は次のとおりです。

name 引数は、既存スティッキ グループの識別情報です。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。スティッキ グループについては、 「スティッキ機能の設定」 を参照してください。

ポリシー マップからスティッキ サーバ ファームを削除するには、次のように入力します。

パケットの IP DSCP の指定

ポリシー マップでパケットの IP DSCP を指定するには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで set ip tos コマンドを使用します。このコマンドは、Type of Service(ToS; タイプ オブ サービス)バイトに IP DSCP ビットを設定することによって、パケットをマーキングします。IP DSCP ビットが設定されると、そのビット設定値で QoS(Quality of Service)サービスが動作可能です。

value 引数は IP DSCP 値です。0 ~ 255 の整数を入力します。ToS フィールドを変更しない指定がデフォルトです。

レイヤ 7 ロード バランシング ポリシー マップの QoS アクションとして、 set ip tos コマンドを指定する例を示します。L7SLBCLASS の一致基準を満たすすべてのパケットは、IP DSCP 値 8 でマーキングされます。IP DSCP 値 8 が設定されたパケットの扱いは、ネットワーク構成によって決まります。

ToS バイトを変更しないというデフォルトに ACE をリセットするには、次のように入力します。

SSL プロキシ サービスの指定

ACE はレイヤ 7 ポリシー マップの SSL プロキシ サービスを使用して、SSL サーバに対するアウトバウンド SSL 開始要求のロード バランシングを行います。ACE は、SSL サーバに暗号化された要求を送信する SSL クライアントとして動作します。SSL 開始の詳細については、『 Cisco Application Control Engine Module SSL Configuration Guide 』を参照してください。

ポリシー マップに SSL プロキシ サービスを指定するには、ポリシー マップ ロード バランシング クラス コンフィギュレーション モードで ssl-proxy コマンドを使用します。このコマンドの構文は次のとおりです。

name 引数は、既存 SSL プロキシ サービスの識別情報です。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

ポリシー マップから SSL プロキシ サービスを削除するには、次のように入力します。

レイヤ 7 ポリシー マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

レイヤ 7 SLB ポリシーをレイヤ 3 およびレイヤ 4 SLB ポリシーに関連付けるには、ポリシー マップ クラス コンフィギュレーション モードで service-policy type loadbalance コマンドを使用します。詳細については、「レイヤ 7 SLB ポリシー マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付ける方法」を参照してください。

汎用プロトコル パラメータ マップの設定

パラメータ マップを使用して、汎用プロトコル解析の関連するアクションを結合できます。ポリシー マップでこのパラメータ マップを参照するには、 appl-parameter generic advanced-options コマンドを使用します。「汎用、HTTP、または RTSP パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法」を参照してください。

SLB 接続に対応する汎用プロトコル アクションを設定するには、コンフィギュレーション モードで parameter-map type generic コマンドを使用します。このコマンドの構文は次のとおりです。

parameter-map type generic name

name 引数は、パラメータ マップに割り当てる識別情報です。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

コンフィギュレーションから汎用パラメータ マップを削除するには、次のように入力します。

次に、コマンドを使用して汎用プロトコル パラメータ マップを定義する方法について説明します。

•![]() 汎用プロトコルの大文字と小文字を区別する照合のディセーブル化

汎用プロトコルの大文字と小文字を区別する照合のディセーブル化

汎用プロトコルの大文字と小文字を区別する照合のディセーブル化

デフォルトでは、ACE CLI は大文字と小文字を区別します。汎用プロトコルに限定して、大文字と小文字を区別する照合をディセーブルにするには、汎用パラメータ マップ コンフィギュレーション モードで case-insensitive コマンドを使用します。case-insensitive の照合をイネーブルにした場合、大文字と小文字は同じと見なされます。

大文字と小文字の区別をディセーブルにする場合の入力例を示します。

ディセーブルになっていた、大文字と小文字を区別する照合を再びイネーブルにするには、次のように入力します。

汎用プロトコルに関して解析する最大バイト数の設定

汎用プロトコルに関して解析する最大バイト数を設定するには、汎用パラメータ マップ コンフィギュレーション モードで set max-parse-length コマンドを使用します。このコマンドの構文は次のとおりです。

bytes 引数は、解析する最大バイト数です。1 ~ 65535 の整数を入力します。デフォルトは 2048 バイトです。

たとえば、最大解析長を 8192 に設定するには、次のように入力します。

最大解析長をデフォルトの 2048 バイトにリセットするには、次のように入力します。

HTTP パラメータ マップの設定

パラメータ マップを使用すると、レイヤ 3 およびレイヤ 4 ポリシー マップの関連する HTTP アクションを結合できます。ポリシー マップでこのパラメータ マップを参照するには、 appl-parameter http advanced-options コマンドを使用します。「汎用、HTTP、または RTSP パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法」を参照してください。

SLB 接続に対応する拡張 HTTP 動作を設定するには、コンフィギュレーション モードで parameter-map type http コマンドを使用します。このコマンドの構文は次のとおりです。

name 引数は、パラメータ マップに割り当てる識別情報です。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

コンフィギュレーションから HTTP パラメータ マップを削除するには、次のように入力します。

次に、コマンドを使用して拡張 HTTP パラメータ マップを定義する方法について説明します。

•![]() HTTP の大文字と小文字を区別する照合のディセーブル化

HTTP の大文字と小文字を区別する照合のディセーブル化

•![]() すべての HTTP 要求および HTTP 応答でヘッダーを変更するための ACE の設定

すべての HTTP 要求および HTTP 応答でヘッダーを変更するための ACE の設定

•![]() cookie、HTTP ヘッダー、および URL に関して解析する最大バイト数の設定

cookie、HTTP ヘッダー、および URL に関して解析する最大バイト数の設定

•![]() URL または cookie が最大解析長を超えている場合の ACE 動作の設定

URL または cookie が最大解析長を超えている場合の ACE 動作の設定

HTTP の大文字と小文字を区別する照合のディセーブル化

デフォルトでは、ACE CLI は大文字と小文字を区別します。HTTP に限定して、大文字と小文字を区別する照合をディセーブルにするには、HTTP パラメータ マップ コンフィギュレーション モードで case-insensitive コマンドを使用します。case-insensitive の照合をイネーブルにした場合、大文字と小文字は同じと見なされます。大文字と小文字の区別をディセーブルにした場合、適用されるものは次のとおりです。

•![]() HTTP ディープ インスペクション(詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください)

HTTP ディープ インスペクション(詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください)

大文字と小文字の区別をディセーブルにする場合の入力例を示します。

ディセーブルになっていた、大文字と小文字を区別する照合を再びイネーブルにするには、次のように入力します。

すべての HTTP 要求および HTTP 応答でヘッダーを変更するための ACE の設定

デフォルトでは、 persistence-rebalance コマンドがディセーブルの場合、HTTP ヘッダーを変更(挿入、削除、または書き換え)するように ACE を設定すると、ACE によってヘッダーが変更されるのは最初の HTTP 要求または HTTP 応答だけです。 persistence-rebalance コマンドを使用すると、要求や応答が発生するたびに ACE によってヘッダーが変更されるようになりますが、同時に、新しい実サーバとなる可能性のあるサーバへの新しい要求があるたびに、それをロード バランシングするよう ACE に指定することにもなります。 persistence-rebalance コマンドの詳細については、「HTTP 持続性再バランスのイネーブル化」を参照してください。ヘッダーの挿入、削除、および書き換えの詳細については、「HTTP ヘッダーの挿入、削除、および書き換えの設定」を参照してください。

HTTP 要求または HTTP 応答があるたびにそのヘッダーを変更(挿入、削除、または書き換え)するように ACE を設定する一方で、新しい HTTP 要求が発生するたびに persistence-rebalance コマンドによって実行されるロード バランシングの影響を受けないようにするには、HTTP パラメータ マップ コンフィギュレーション モードで header modify per-request コマンドを使用します。このコマンドは、 persistence-rebalance がディセーブルの場合にだけ機能します。このコマンドの構文は、次のとおりです。

ssl url rewrite location コマンドがイネーブルの場合は、 header modify per-request コマンドを使用すると、ACE により、すべての HTTP 応答で URL ロケーション ヘッダーも書き換えられるようになります。SSL URL の書き換えの詳細については、『 Cisco Application Control Engine Module SSL Configuration Guide 』を参照してください。

たとえば、HTTP 要求または HTTP 応答があるたびにそのヘッダーを変更するように ACE を設定するには、次のコマンドを入力します。

host1/Admin(config-parammap-http)# header modify per-request

最初の HTTP 要求または HTTP 応答だけでヘッダーを変更するデフォルトの動作に ACE を戻すには、次のコマンドを入力します。

host1/Admin(config-parammap-http)# no header modify per-request

URL デリミタの定義

URL ストリング内の cookie を区切るために使用できる、ASCII 文字デリミタのリストを定義するには、HTTP パラメータ マップ コンフィギュレーション モードで set secondary-cookie-delimiters コマンドを使用します。このコマンドの構文は次のとおりです。

set secondary-cookie-delimiters text

text 引数で、デリミタのリストを特定します。最大 4 文字を引用符で囲まず、スペースを使用しないで入力します。リストにデリミタを指定する順序は重要ではありません。デフォルトのデリミタ リストは /&#+ です。

cookie および cookie のデリミタは、GET 要求ラインに表示されます。次の GET 要求ラインの例では、名前と値のペアの間にあるアンパサンド(&)が 2 番めの cookie デリミタです。疑問符(?)は URL クエリーの開始であり、設定できません。

2 番めの cookie デリミタとして !@#$ を指定する場合は、次のように入力します。

デリミタ リストをデフォルトの /&#+ にリセットする場合は、次のように入力します。

コンテンツに関して解析する最大バイト数の設定

デフォルトでは、コンテンツをチェックするために ACE で解析する最大バイト数は 4096 です。コンテンツ ストリングの長さがこのデフォルト値を超えていると、ACE はそのパケットを廃棄し、クライアントのブラウザに RST(reset)を送信します。ACE で解析できるバイト数を増やすには、HTTP パラメータ マップ コンフィギュレーション モードで set content-maxparse-length コマンドを使用します。このコマンドの構文は次のとおりです。

set content-maxparse-length bytes

bytes 引数は、解析するコンテンツ ストリングの合計長の最大バイト数です。1 ~ 65535 の整数を入力します。デフォルトは 4096 バイトです。

たとえば、コンテンツの最大解析長を 8192 バイトに設定する場合は、次のように入力します。

HTTP コンテンツの最大解析長をデフォルトの 4096 バイトにリセットする場合は、次のように入力します。

cookie、HTTP ヘッダー、および URL に関して解析する最大バイト数の設定

デフォルトでは、cookie、HTTP ヘッダーまたは URL のチェックのために ACE が解析するバイト数は最大 4096 です。cookie、HTTP ヘッダーまたは URL がこのデフォルト値を超えると、ACE はそのパケットを廃棄し、クライアントのブラウザに RST(reset)を送信します。ACE に解析させるバイト数を増やすには、HTTP パラメータ マップ コンフィギュレーション モードで set header-maxparse-length コマンドを使用します。このコマンドの構文は次のとおりです。

set header-maxparse-length bytes

bytes 引数は、解析するすべての cookie、HTTP ヘッダー、および URL の合計長の最大バイト数です。1 ~ 65535 の整数を入力します。デフォルトは 4096 バイトです。

HTTP ヘッダーの最大解析長を 8192 に設定する場合は、次のように入力します。

HTTP ヘッダーの最大解析長をデフォルトの 4096 バイトにリセットする場合は、次のように入力します。

URL または cookie が最大解析長を超えている場合の ACE 動作の設定

最大解析長を超えている cookie、HTTP ヘッダー、および URL を ACE が処理する方法を設定するには、HTTP パラメータ マップ コンフィギュレーション モードで length-exceed コマンドを使用します。このコマンドの構文は次のとおりです。

length-exceed { continue | drop }

•![]() continue - ロード バランシングの継続方法を指定します。このキーワードを指定すると、すべての cookie、HTTP ヘッダー、および URL の合計長が最大解析長の値を超えている場合に、 persistence-rebalance コマンドがディセーブルになります。最大解析長を設定する詳細については、「cookie、HTTP ヘッダー、および URL に関して解析する最大バイト数の設定」を参照してください。

continue - ロード バランシングの継続方法を指定します。このキーワードを指定すると、すべての cookie、HTTP ヘッダー、および URL の合計長が最大解析長の値を超えている場合に、 persistence-rebalance コマンドがディセーブルになります。最大解析長を設定する詳細については、「cookie、HTTP ヘッダー、および URL に関して解析する最大バイト数の設定」を参照してください。

•![]() drop - (デフォルト)ロード バランシングを中止し、パケットを廃棄する方法を指定します。

drop - (デフォルト)ロード バランシングを中止し、パケットを廃棄する方法を指定します。

URL または cookie が最大解析長を超えていた場合に、ロード バランシングを中止してパケットを廃棄するというデフォルトに ACE をリセットするには、次のように入力します。

HTTP 持続性再バランスのイネーブル化

持続性は接続のキープアライブと呼ばれることもあります。持続性再バランスをイネーブルにしておくと、連続する GET 要求がロード バランシング ポリシーの同じレイヤ 7 クラスを選択するロード バランシングをもたらす場合に、ACE は最後の GET 要求に使用される実サーバに要求を送信します。この動作によって、ACE は要求ごとにロード バランスを実行し、GET 要求ごとにサーバ側接続を作成し直すことがなくなるので、オーバーヘッドが軽減され、パフォーマンスが向上します。

持続性再バランスのもう 1 つの効果は、ヘッダー挿入および cookie 挿入がイネーブルの場合に、それらの挿入が最初の要求だけではなく、あらゆる要求に対して行われることです。ヘッダー挿入については、この章の「HTTP ヘッダー挿入の設定」を参照してください。cookie 挿入については、 「スティッキ機能の設定」 の「cookie 挿入のイネーブル化」を参照してください。

デフォルトでは持続性再バランスがディセーブルになっています。持続性再バランスがイネーブルで、接続が確立したあと、ACE は以降のすべての要求を同じ宛先に送信します。ロード バランシングを最初に決定したあとは、ロード バランシングが関与する場面はありません。持続性再バランス機能をイネーブルにするには、HTTP パラメータ マップ コンフィギュレーション モードで persistence-rebalance コマンドを使用します。

(注) NTLM Microsoft 認証プロトコルを指定して実サーバをイネーブルにする場合は、持続性再バランスをディセーブルのままにしておくことを推奨します。NTLM は、Microsoft のリモート アクセス プロトコルを使用して認証を実行する場合に使用されるセキュリティ手段です。NTLM を指定して実サーバをイネーブルにすると、実サーバへのあらゆる接続で認証が必要になります。通常、各クライアント ユーザに、ユーザ名とパスワードの入力を求めるポップアップ ウィンドウが表示されます。接続が認証されると、それ以後、同じ接続上の要求はすべてチャレンジを受けません。ただし、サーバ ロード バランシング機能がイネーブルであり、持続性再バランスが設定されている場合、以後の要求が別の実サーバに送られ、新たな認証ハンドシェークが発生することがあります。

parameter-map type http コマンドを指定して URL cookie デリミタ ストリングを設定し、URL および cookie に関して解析する最大バイト数を設定し、さらに HTTP 持続性機能をイネーブルにする例を示します。

持続性をデフォルトの設定であるディセーブルにリセットする場合は、次のように入力します。

TCP サーバ再利用の設定

TCP サーバ再利用を使用すると、接続を持続させ、複数のクライアント接続に再利用させることによって、ACE はオープン接続の数を減らすことができます。ACE は、TCP オプションに基づいて TCP 接続のプールを維持します。新しいクライアント接続と以前のサーバ接続が同じ TCP オプションを共有している場合、新しいクライアント接続はプール内の接続を再利用できます。ACE による TCP オプションの扱い方を設定する方法については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

この機能を正しく動作させるために、TCP サーバ再利用に関する次の推奨事項および制約事項に従ってください。

•![]() ACE の Maximum Segment Size(MSS; 最大セグメント サイズ)をサーバ MSS と同じにする必要があります。

ACE の Maximum Segment Size(MSS; 最大セグメント サイズ)をサーバ MSS と同じにする必要があります。

•![]() 実サーバに接続するインターフェイス上で Port Address Translation(PAT; ポート アドレス変換)を設定します。PAT によって、クライアントがサーバ接続の使用を中止し、その後、別のクライアントがその接続を再利用する場合のコリジョンが防止されます。PAT を使用しなかった場合、最初のクライアントが最初のサーバ接続を再利用しようとしても、利用できません。PAT 設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

実サーバに接続するインターフェイス上で Port Address Translation(PAT; ポート アドレス変換)を設定します。PAT によって、クライアントがサーバ接続の使用を中止し、その後、別のクライアントがその接続を再利用する場合のコリジョンが防止されます。PAT を使用しなかった場合、最初のクライアントが最初のサーバ接続を再利用しようとしても、利用できません。PAT 設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

•![]() TCP サーバ上で設定されているのと同じ TCP オプションを ACE 上で設定します。

TCP サーバ上で設定されているのと同じ TCP オプションを ACE 上で設定します。

•![]() 各サーバ ファームが同質(サーバ ファーム内のすべての実サーバでコンフィギュレーションが同じ)であることを確認します。

各サーバ ファームが同質(サーバ ファーム内のすべての実サーバでコンフィギュレーションが同じ)であることを確認します。

(注) TCP を再利用する場合は必ず、PAT を設定します。TCP の再利用と NAT だけを設定すると、予期せぬ結果する場合があります。

TCP サーバ再利用のもう 1 つの効果は、ヘッダー挿入および cookie 挿入がイネーブルの場合に、それらの挿入が最初の要求だけではなく、あらゆる要求に対して行われることです。ヘッダー挿入については、この章の「HTTP ヘッダー挿入の設定」を参照してください。cookie 挿入については、 「スティッキ機能の設定」 の「cookie 挿入のイネーブル化」を参照してください。

TCP サーバ再利用を設定するには、HTTP パラメータ マップ コンフィギュレーション モードで server-conn reuse コマンドを使用します。このコマンドの構文は次のとおりです。

TCP サーバ再利用をイネーブルにするには、次のように入力します。

TCP サーバ再利用をディセーブルにするには、次のように入力します。

RTSP パラメータ マップの設定

パラメータ マップを使用すると、レイヤ 3 およびレイヤ 4 ポリシー マップの関連する RTSP アクションを結合できます。ポリシー マップでこのパラメータ マップを参照するには、 appl-parameter rtsp advanced-options コマンドを使用します。「汎用、HTTP、または RTSP パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法」を参照してください。

SLB 接続に対応する拡張 RTSP 動作を設定するには、コンフィギュレーション モードで parameter-map type rtsp コマンドを使用します。このコマンドの構文は次のとおりです。

name 引数は、パラメータ マップに割り当てる識別情報です。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

コンフィギュレーションから RTSP パラメータ マップを削除するには、次のように入力します。

次に、コマンドを使用して拡張 RTSP パラメータ マップを定義する方法について説明します。

•![]() RTSP の大文字と小文字を区別する照合のディセーブル化

RTSP の大文字と小文字を区別する照合のディセーブル化

RTSP の大文字と小文字を区別する照合のディセーブル化

デフォルトでは、ACE CLI は大文字と小文字を区別します。RTSP で大文字と小文字を区別する照合をディセーブルにするには、RTSP パラメータ マップ コンフィギュレーション モードで case-insensitive コマンドを使用します。case-insensitive の照合をイネーブルにした場合、大文字と小文字は同じと見なされます。大文字と小文字の区別をディセーブルにした場合、適用されるものは次のとおりです。

•![]() RTSP インスペクション(詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください)

RTSP インスペクション(詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください)

大文字と小文字の区別をディセーブルにする場合の入力例を示します。

ディセーブルになっていた、大文字と小文字を区別する照合を再びイネーブルにするには、次のように入力します。

RTSP ヘッダーに関して解析する最大バイト数の設定

RTSP ヘッダーに関して解析する最大バイト数を設定するには、RTSP パラメータ マップ コンフィギュレーション モードで set header-maxparse-length コマンドを使用します。このコマンドの構文は次のとおりです。

set header-maxparse-length bytes

bytes 引数は、解析するすべての RTSP ヘッダーの合計長の最大バイト数です。1 ~ 65535 の整数を入力します。デフォルトは 2048 バイトです。

たとえば、RTSP ヘッダーの最大解析長を 16384 に設定するには、次のように入力します。

RTSP ヘッダーの最大解析長をデフォルトの 2048 バイトにリセットするには、次のように入力します。

host1/Admin(config-parammap-rtsp)# no set header-maxparse-length

SLB 用レイヤ 3 およびレイヤ 4 SLB クラス マップの設定

レイヤ 3 およびレイヤ 4 クラス マップには、ACE を通過できるネットワーク トラフィックを分類するための一致基準を指定します。ACE はこれらのレイヤ 3 およびレイヤ 4 トラフィック クラスを使用して、SLB を実行します。レイヤ 3 およびレイヤ 4 トラフィック分類のために、クラス マップの一致基準には ACE の VIP アドレス、プロトコル、およびポートを指定します。1 つのクラス マップで複数のコマンドを設定すると、一致基準をグループとして指定して、トラフィック ポリシーに関連付けることができます。

ACE を通過するネットワーク トラフィックを分類するためのレイヤ 3 およびレイヤ 4 クラス マップを作成し、クラス マップ コンフィギュレーション モードを開始するには、コンフィギュレーション モードで class-map コマンド を使用します。このコマンドの構文は次のとおりです。

class-map [ match-all | match-any ] map_name

•![]() match-all | match-any - (任意)クラス マップに複数の一致基準が存在する場合に、ACE にレイヤ 3 およびレイヤ 4 ネットワーク トラフィックをどのように評価させるかを決定します。クラス マップは、 match コマンドが次の条件の 1 つと一致した場合に、一致と見なされます。

match-all | match-any - (任意)クラス マップに複数の一致基準が存在する場合に、ACE にレイヤ 3 およびレイヤ 4 ネットワーク トラフィックをどのように評価させるかを決定します。クラス マップは、 match コマンドが次の条件の 1 つと一致した場合に、一致と見なされます。

–![]() match-all - (デフォルト)ネットワーク トラフィックは、すべての一致基準を満たす必要があります(暗黙の論理積)。

match-all - (デフォルト)ネットワーク トラフィックは、すべての一致基準を満たす必要があります(暗黙の論理積)。

–![]() match-any - ネットワーク トラフィックは、一致基準の 1 つを満たすだけで、ロード バランシング クラス マップと一致します(暗黙の論理和)。

match-any - ネットワーク トラフィックは、一致基準の 1 つを満たすだけで、ロード バランシング クラス マップと一致します(暗黙の論理和)。

•![]() map_name - クラス マップに割り当てる名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。クラス名は、クラス マップに使用するだけではなく、ポリシー マップでクラス用のポリシーを設定するためにも使用します。

map_name - クラス マップに割り当てる名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。クラス名は、クラス マップに使用するだけではなく、ポリシー マップでクラス用のポリシーを設定するためにも使用します。

たとえば、L4VIPCLASS という名前で、ネットワーク トラフィックがすべての一致基準を満たさなければならない( match-all はデフォルト)ことを指定したクラス マップを作成する場合は、次のように入力します。

コンフィギュレーションから クラス マップを削除するには、次のように入力します。

SLB 用のレイヤ 3 およびレイヤ 4 クラス マップを作成したあとで、次に説明するコマンドを使用して、クラス マップの説明と VIP の一致基準を設定します。

クラス マップの説明の定義

レイヤ 3 およびレイヤ 4 クラス マップに関する簡単な説明を指定するには、クラス マップ コンフィギュレーション モードで description コマンドを使用します。このコマンドの構文は次のとおりです。

text 引数には、最大 240 文字の英数字からなるテキスト ストリングを引用符で囲まず、スペースを使用しないで入力します。

たとえば、サーバへのネットワーク トラフィックをフィルタリングするクラス マップであるという説明を指定するには、次のように入力します。

クラス マップから説明を削除するには、次のように入力します。

VIP アドレス一致基準の定義

SLB の一致基準として VIP アドレス、プロトコル、およびポートからなる 3 タプル フローを定義するには、クラス マップ コンフィギュレーション モードで match virtual-address コマンドを使用します。複数の一致基準文を設定して、SLB 用の VIP を定義できます。このコマンドの構文は次のとおりです。

[ line_number ] match virtual-address vip_address {[ mask ] | any | { tcp | udp { any | eq port_number | range port1 port2 }} | protocol_number }

•![]() line_number - (任意)個々の match コマンドを編集または削除するために使用するライン番号。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。2 ~ 255 の整数を入力します。

line_number - (任意)個々の match コマンドを編集または削除するために使用するライン番号。たとえば、 no line_number を入力すると、ライン全体を入力しなくても、長い match コマンドを削除できます。2 ~ 255 の整数を入力します。

•![]() vip_address - ACE の仮想サーバの VIP。ドット付き 10 進表記で指定します(192.168.1.2)。VIP はカスタマーが所有するパブリック アドレスです。

vip_address - ACE の仮想サーバの VIP。ドット付き 10 進表記で指定します(192.168.1.2)。VIP はカスタマーが所有するパブリック アドレスです。

•![]() mask - (任意)ネットワーク全体に接続できるようにするための、ACE の VIP アドレスのマスク。ドット付き 10 進表記で指定します(255.255.255.0)。

mask - (任意)ネットワーク全体に接続できるようにするための、ACE の VIP アドレスのマスク。ドット付き 10 進表記で指定します(255.255.255.0)。

•![]() any - IP プロトコル値を表すワイルドカード値を指定します。

any - IP プロトコル値を表すワイルドカード値を指定します。

•![]() tcp | udp - プロトコル、TCP、または UDP を指定します。

tcp | udp - プロトコル、TCP、または UDP を指定します。

–![]() any - TCP または UDP ポート番号を表すワイルドカード値を指定します。 eq 値または range 値のどちらかの位置に any を使用すると、あらゆる着信ポートからのパケットが一致します。

any - TCP または UDP ポート番号を表すワイルドカード値を指定します。 eq 値または range 値のどちらかの位置に any を使用すると、あらゆる着信ポートからのパケットが一致します。

–![]() eq port_number - TCP または UDP ポート番号が指定された値と一致しなければならないことを指定します。0 ~ 65535 の整数を入力します。0 を指定すると、ACE ではすべてのポートが対象となります。 表 3-6 の Well-known TCP ポートのキーワード名、または 表 3-7 の Well-known UDP ポートのキーワード名を入力することもできます。

eq port_number - TCP または UDP ポート番号が指定された値と一致しなければならないことを指定します。0 ~ 65535 の整数を入力します。0 を指定すると、ACE ではすべてのポートが対象となります。 表 3-6 の Well-known TCP ポートのキーワード名、または 表 3-7 の Well-known UDP ポートのキーワード名を入力することもできます。

|

|

|

|

|---|---|---|

Mapping of Airline Traffic over Internet Protocol(MATIP)Type A |

||

(注) ACE は、ポート 80 で http と www の両方の文字キーワードをサポートするほか、ポート番号 80 そのものもサポートします。文字キーワードまたはポート 80 を設定するかどうかに関係なく、「www」の文字は実行コンフィギュレーションに表示されます。

|

|

|

|

|---|---|---|

–![]() range port1 port2 - TCP または UDP ポートに使用するポート範囲を指定します。有効なポート番号の範囲は 0 ~ 65535 です。0 を指定すると、ACE ではすべてのポートを照合します。

range port1 port2 - TCP または UDP ポートに使用するポート範囲を指定します。有効なポート番号の範囲は 0 ~ 65535 です。0 を指定すると、ACE ではすべてのポートを照合します。

•![]() protocol_number - IP プロトコル番号。IP プロトコル番号を表す 1 ~ 254 の整数を入力します。

protocol_number - IP プロトコル番号。IP プロトコル番号を表す 1 ~ 254 の整数を入力します。

(注) ACE は必ず、最初の一致に基づいて、レイヤ 4 multi-match ポリシーに設定されたクラスと着信トラフィックを照合しようとします。複数のクラス マップに同じ VIP アドレス一致基準を設定し、最初のクラス マップでプロトコルを any として設定する場合、ACE は、ポリシー マップ内の非固有クラス マップのあとの固有性の強いクラス マップ(指定されたプロトコルおよびポートを持つクラス マップ)と着信トラフィックを照合しません。たとえば、最初のクラス マップに match virtual-address 192.168.12.15 any 、2 番めのクラス マップに match virtual-address 192.168.12.15 tcp eq https を設定し、これらのクラスをポリシー マップにこの順で関連付ける場合、ACE が受信した HTTPS トラフィックは目的のクラスと一致しません。したがって、ACE は不適切なサーバへのトラフィックをロード バランシングするので、ブラウザで The Page Cannot Be Displayed エラーを受信します。必ず、固有性の強いクラスを最初に設定します。そうしないと、予期せぬ結果が発生する場合があります。個別のレイヤ 4 ポリシー マップに 2 つのクラスを設定する場合、サービス ポリシーを使用するインターフェイス上で正しい順序でポリシーを適用してください。

次の例では、クラス マップ L4VIPCLASS が VIP アドレス 192.168.1.10 および TCP ポート番号 80 を宛先とするトラフィックと一致することを指定します。:

クラス マップから VIP match 文を削除するには、次のように入力します。

SLB 用レイヤ 3 およびレイヤ 4 ポリシー マップの設定

レイヤ 3 およびレイヤ 4 SLB トラフィック分類のために、VIP 関連のアクションを指定した SLB ポリシー マップを作成します。ポリシー マップは、トラフィック クラスで定義された分類と一致するトラフィックに実行する一連のアクションに、定義済みのトラフィック クラス(クラス マップ)を関連付けます。レイヤ 3 およびレイヤ 4 ネットワーク トラフィック レベルでは、ネットワーク トラフィック機能ごとにポリシー マップが 1 つずつあります。レイヤ 3 およびレイヤ 4 ポリシー マップは、相応にタイプが決定され、 service-policy コマンドによって、単一インターフェイスに適用されるか、またはコンテキストのすべてのインターフェイスにグローバルに適用されます。

ACE が特定のポリシーに対応するアクションを適用する順序は、ポリシー内部のクラスに設定されているアクションとは無関係です。ACE は、ポリシー マップのアクションおよび機能によって規定された暗黙の機能検索順序に従います。したがって、ユーザが設定したクラス マップの順序が検索順序に作用するとは限りません。たとえば、ポリシー マップで 1 つまたは複数のセキュリティ ACL を設定した場合、特定のフローに SLB などの処理を実行しようとしても、ACL が ACE を通過するそのフローを許可しない可能性があります。ACE が使用する検索順序の詳細については、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。

SLB ポリシー マップを作成するには、コンフィギュレーション モードで policy-map コマンドを使用します。このコマンドの構文は次のとおりです。

policy-map multi-match map_name

•![]() multi-match - レイヤ 3 およびレイヤ 4 ネットワーク トラフィックに関連する複数のアクションを同じポリシー マップに含め、ACE が特定の分類(SLB、NAT、AAA など)に該当するすべてのアクションを実行できるようにします。

multi-match - レイヤ 3 およびレイヤ 4 ネットワーク トラフィックに関連する複数のアクションを同じポリシー マップに含め、ACE が特定の分類(SLB、NAT、AAA など)に該当するすべてのアクションを実行できるようにします。

•![]() map_name - ポリシー マップの UID。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

map_name - ポリシー マップの UID。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

レイヤ 3 およびレイヤ 4 ネットワーク トラフィック ポリシー マップを作成するには、次のように入力します。

コンフィギュレーションからポリシー マップを削除するには、次のように入力します。

ポリシー マップに同じタイプ(機能)のアクションのインスタンスが複数設定されている場合、ACE はそのタイプに関して最初に検出したアクションを実行します。

•![]() レイヤ 3 およびレイヤ 4 ポリシー マップの説明の定義

レイヤ 3 およびレイヤ 4 ポリシー マップの説明の定義

•![]() レイヤ 3 およびレイヤ 4 クラス マップをポリシー マップに関連付ける方法

レイヤ 3 およびレイヤ 4 クラス マップをポリシー マップに関連付ける方法

•![]() レイヤ 3 およびレイヤ 4 SLB ポリシー アクションの指定

レイヤ 3 およびレイヤ 4 SLB ポリシー アクションの指定

レイヤ 3 およびレイヤ 4 ポリシー マップの説明の定義

description コマンドを使用すると、レイヤ 3 およびレイヤ 4 ポリシー マップに関する簡単な説明を指定できます。

description コマンドを指定するには、ポリシー マップ コンフィギュレーション モードにアクセスする必要があります。

text 引数を使用し、最大 240 文字の英数字からなるテキスト ストリングを引用符で囲まずに入力します。

ポリシー マップが VIP へのネットワーク トラフィックをフィルタリングするためのものであることを指定する場合は、次のように入力します。

クラス マップから説明を削除するには、次のように入力します。

レイヤ 3 およびレイヤ 4 クラス マップをポリシー マップに関連付ける方法

レイヤ 3 およびレイヤ 4 SLB クラス マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付けるには、ポリシー マップ コンフィギュレーション モードで class コマンドを使用します。このコマンドの構文は次のとおりです。

class { name1 [ insert-before name2 ] | class-default }

•![]() name1 - class-map コマンドで設定された、定義済みトラフィック クラスの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

name1 - class-map コマンドで設定された、定義済みトラフィック クラスの名前。スペースを含まず引用符なしの英数字を入力します(最大 64 文字)。

•![]() class-default - ACEが作成した予約済みの Well-known クラス マップを指定します。このクラスは削除も変更もできません。指定されたクラス マップで他の一致基準を満たせなかったすべてのトラフィックは、デフォルト トラフィック クラスに割り当てられます。指定された分類がどれもトラフィックと一致しなかった場合、ACE は class class-default コマンドで指定されたアクションを実行します。 class-default クラス マップには、暗黙の match any 文があり、あらゆるトラフィックとの一致が可能です。

class-default - ACEが作成した予約済みの Well-known クラス マップを指定します。このクラスは削除も変更もできません。指定されたクラス マップで他の一致基準を満たせなかったすべてのトラフィックは、デフォルト トラフィック クラスに割り当てられます。指定された分類がどれもトラフィックと一致しなかった場合、ACE は class class-default コマンドで指定されたアクションを実行します。 class-default クラス マップには、暗黙の match any 文があり、あらゆるトラフィックとの一致が可能です。

•![]() insert-before name2 - (任意)ポリシー マップ コンフィギュレーションの name2 引数で指定された既存のクラス マップの前に、現在のクラス マップを配置します。ACE は、実行コンフィギュレーションにコマンドを保存しませんが、ポリシー マップにクラス マップが設定された順序は維持します。

insert-before name2 - (任意)ポリシー マップ コンフィギュレーションの name2 引数で指定された既存のクラス マップの前に、現在のクラス マップを配置します。ACE は、実行コンフィギュレーションにコマンドを保存しませんが、ポリシー マップにクラス マップが設定された順序は維持します。

たとえば、 insert-before オプションを使用して、ポリシー マップにおける 2 つのクラス マップの順序を定義するには、次のように入力します。

レイヤ 3 およびレイヤ 4 ポリシー マップからクラス マップを削除するには、次のように入力します。

レイヤ 3 およびレイヤ 4 SLB ポリシー アクションの指定

レイヤ 3 およびレイヤ 4 クラス マップを SLB ポリシー マップに関連付けたあとで、ネットワーク トラフィックがクラス マップの 1 つまたは複数の文と一致した場合に、ACE に実行させるアクションを指定する必要があります。レイヤ 3 およびレイヤ 4 ポリシー アクションを指定するには、次のトピックで説明するコマンドを使用します。

•![]() レイヤ 7 SLB ポリシー マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付ける方法

レイヤ 7 SLB ポリシー マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付ける方法

•![]() 汎用、HTTP、または RTSP パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

汎用、HTTP、または RTSP パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

•![]() 接続パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

接続パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

•![]() ICMP 要求に対する VIP の応答をイネーブルにする方法

ICMP 要求に対する VIP の応答をイネーブルにする方法

レイヤ 7 SLB ポリシー マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付ける方法

ACE は、すべてのレイヤ 7 ポリシー マップを子ポリシーとして扱うので、必ず、レイヤ 7 SLB ポリシー マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付ける必要があります。レイヤ 7 ポリシー マップではなく、レイヤ 3 およびレイヤ 4 ポリシー マップは、インターフェイスに適用することも、コンテキスト内限定ですべてのインターフェイスにグローバルに適用することもできます。レイヤ 7 ロード バランシング ポリシー マップ作成の詳細については、「SLB に対応するレイヤ 7 ポリシー マップの設定」 を参照してください。

レイヤ 7 SLB ポリシー マップをレイヤ 3 およびレイヤ 4 SLB ポリシー マップに関連付けるには、ポリシー マップ クラス コンフィギュレーション モードで loadbalance コマンドを使用します。

policy name キーワードおよび引数は、既存レイヤ 7 SLB ポリシー マップの識別情報です。名前として、最大 64 文字の英数字を引用符で囲まずに、スペースを含めないで入力します。

たとえば、レイヤ 3 およびレイヤ 4 の L4SLBPOLICY というポリシー マップの中で、レイヤ 7 の L7SLBPOLICY というポリシー マップを参照するには、次のように入力します。

レイヤ 3 および レイヤ 4 SLB ポリシーに対するレイヤ 7 SLB ポリシーの関連付けを解消するには、次のように入力します。

汎用、HTTP、または RTSP パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付ける方法

汎用、HTTP、または RTSP パラメータ マップを設定するには、関連アクションを定義するパラメータ マップを作成します。「汎用プロトコル パラメータ マップの設定」、「HTTP パラメータ マップの設定」、または「RTSP パラメータ マップの設定」を参照してください。

パラメータ マップをレイヤ 3 およびレイヤ 4 ポリシー マップに関連付けるには、ポリシー マップ クラス コンフィギュレーション モードで appl-parameter http advanced-options コマンドを使用します。

appl-parameter { generic | http | rtsp } advanced-options name

•![]() generic - 汎用プロトコル パラメータ マップを指定します。

generic - 汎用プロトコル パラメータ マップを指定します。

•![]() http - HTTP パラメータ マップを指定します。

http - HTTP パラメータ マップを指定します。

•![]() rtsp - RTSP パラメータ マップを指定します。

rtsp - RTSP パラメータ マップを指定します。