ワイヤレスアクセスポイントでのMAC、IPv4、およびIPv6アクセスコントロールリストの設定

目的

アクセスコントロールリスト(ACL)は、セキュリティを向上させるために使用されるネットワークトラフィックフィルタと相関アクションのリストです。権限のないユーザをブロックし、権限のあるユーザが特定のリソースにアクセスできるようにします。ACLには、ネットワークデバイスへのアクセスを許可または拒否するホストが含まれます。ACLは、IPv4アドレスまたはIPv6アドレスのいずれかの方法で定義できます。

この記事では、ACLを正常に作成し、ワイヤレスアクセスポイント(WAP)でIPv4、IPv6、およびメディアアクセスコントロール(MAC)ベースのACLを設定して、ネットワークセキュリティを向上させる方法について説明します。

適用可能なデバイス

- WAP100シリーズ

- WAP300シリーズ

- WAP500シリーズ

[Software Version]

- 1.0.6.2 - WAP121、WAP321

- 1.2.0.2 - WAP371、WAP551、WAP561

- 1.0.1.4 - WAP131、WAP351

- 1.0.0.16 - WAP150、WAP361

ACL の作成

注:この設定で使用するイメージはWAP150のものです。

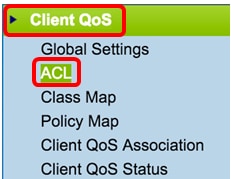

ステップ 1:アクセスポイントのWebベースユーティリティにログインし、ACL > ACL Ruleの順に選択します。

注:WAP121、WAP321、WAP371、WAP551、およびWAP561の場合:アクセスポイントのWebベースユーティリティにログインして、Client QoS > ACLの順に選択します。

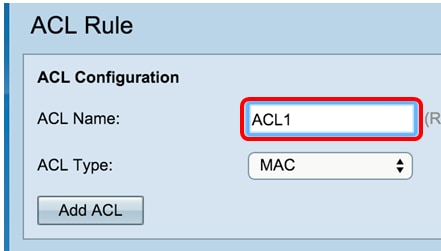

ステップ 2:ACL Configurationページが開いたら、ACL NameフィールドにACL名を入力します。

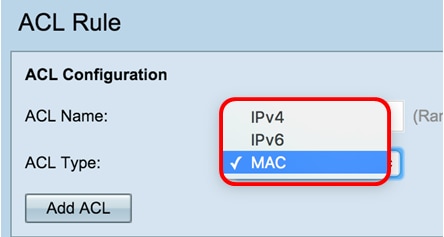

ステップ 3:ACL TypeドロップダウンリストからACL Typeを選択します。

- IPv4:32ビット(4バイト)のアドレス。

- IPv6:IPv4のサクセサで、128ビット(8バイト)のアドレスで構成されます。

- MAC:MACアドレスは、ネットワークインターフェイスに割り当てられた一意のアドレスです。

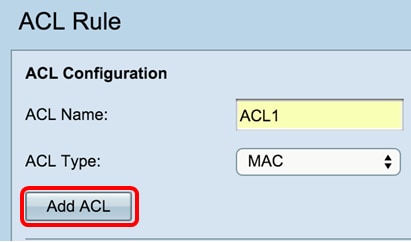

ステップ 4:Add ACLボタンをクリックします。

MACを選択した場合は、「MACベースのACLの設定」に進んでください。

IPv4を選択した場合は、「IPv4ベースのACLの設定」に進んでください。

IPv6を選択した場合は、「IPv6ベースのACLの設定」に進んでください。

これで、ACLが正常に作成されました。

MACベースのACLの設定

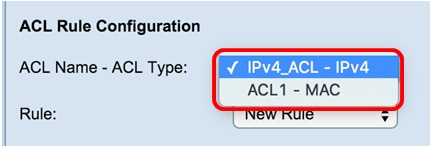

ステップ 1:Acl Name - ACL Typeドロップダウンリストから、ルールを追加するACLを選択します。

注:次の図では、ACL1 MACが例として選択されています。

ステップ 2:選択したACLに新しいルールを設定する必要がある場合は、RuleドロップダウンリストからNew Ruleを選択します。それ以外の場合は、Ruleドロップダウンリストから現在のルールのいずれかを選択します。

注:1つのACLに最大10のルールを作成できます。

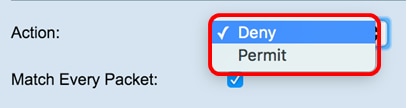

ステップ 3:Actionドロップダウンリストから、ACLルールのアクションを選択します。

注:この例では、Deny文が作成されます。

- Deny:WAPに出入りするルールの基準を満たすすべてのトラフィックをブロックします。すべてのACLの最後には暗黙的なdeny-allルールがあるため、明示的に許可されていないトラフィックはドロップされます。

- Permit:ルールの基準を満たすすべてのトラフィックがWAPに出入りすることを許可します。基準を満たさないトラフィックはドロップされます。

注:手順4 ~ 11はオプションです。チェックされたフィルタが有効になります。この特定のルールに適用しないフィルタのチェックボックスをオフにします。

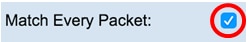

ステップ 4:内容に関係なく、すべてのフレームまたはパケットのルールに一致させるには、Match Every Packetチェックボックスをオンにします。追加の一致基準を設定するには、このチェックボックスをオフにします。

ヒント: [すべてのパケットに一致させる]が既にオンになっている場合は、ステップ12に進みます。

ステップ 5:EtherType領域で、オプションボタンを選択して、一致した基準をイーサネットフレームのヘッダー内の値と比較します。次のいずれかのオプションを選択するか、「任意」を選択します。

- Select From List:ドロップダウンリストからプロトコルを選択します。このリストには、appletalk、arp、IPv4、IPv6、ipx、netbios、pppoeのオプションがあります。

- 「値に一致」 – カスタムプロトコル識別子の場合、0600 ~ FFFFの範囲の識別子を入力します。

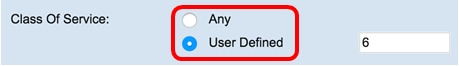

手順 6:Class Of Serviceエリアでオプションボタンを選択し、802.1pユーザプライオリティを入力して、イーサネットフレームと比較します。「任意」または「ユーザー定義」の優先度を選択できます。優先度を0 ~ 7の範囲でUser Definedフィールドに入力します。

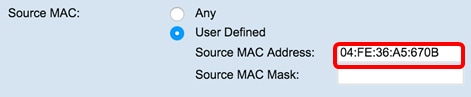

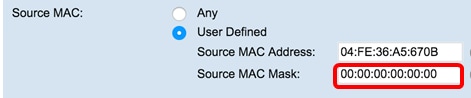

手順 7:Source MAC領域で、オプションボタンを選択して、送信元MACアドレスをイーサネットフレームと比較します。Anyを選択するか、User Definedを選択して、表示されたフィールドに送信元MACアドレスを入力します。

ステップ 8:Source MAC Maskフィールドに、イーサネットフレームと比較する発信元MACのビットを指定する、発信元MACアドレスマスクを入力します。

注:MACマスクが0ビットを使用している場合はアドレスが受け入れられ、1ビットを使用している場合はアドレスが無視されます。

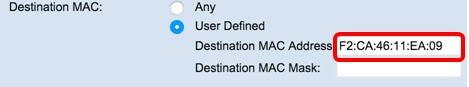

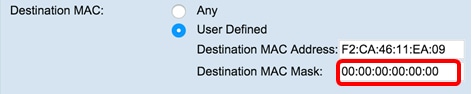

ステップ 9:Destination MAC領域で、オプションボタンを選択して、宛先MACアドレスをイーサネットフレームと比較します。Anyを選択するか、User Definedを選択して、表示されたフィールドに宛先MACアドレスを入力します。

ステップ 10:Destination MAC Maskフィールドに、イーサネットフレームと比較する宛先MACのビットを指定する、宛先MACアドレスマスクを入力します。

注:MACマスクが0ビットを使用する場合、アドレスは受け入れられ、1ビットを使用する場合、アドレスは無視されます。

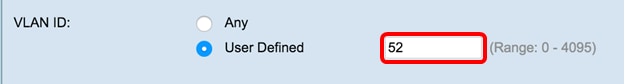

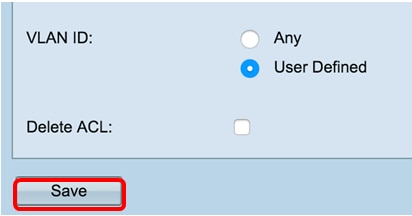

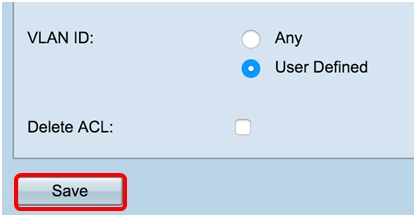

ステップ 11VLAN ID領域で、オプションボタンを選択して、イーサネットフレームとVLAN IDを比較します。表示されたフィールドに0 ~ 4095の範囲のVLAN IDを入力します。

ステップ 12[Save] をクリックします。

ステップ13:(オプション)設定されたACLを削除するには、Delete ACLチェックボックスをオンにして、Saveをクリックします。

これで、WAPでMAC ACLが正常に設定されました。

IPv4ベースのACLの設定

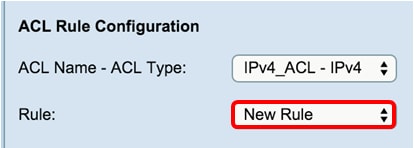

ステップ 1:ACL Rule Configuration領域で、次のルールパラメータを設定します。

ACL名 – ACLタイプ:新しいルールで設定するACLを選択します。

注:次の図では、例としてIPv4_ACL-IPv4が選択されています。

ステップ 2:選択したACLに新しいルールを設定する必要がある場合は、RuleドロップダウンリストからNew Ruleを選択します。それ以外の場合は、Ruleドロップダウンリストから現在のルールのいずれかを選択します。

注:1つのACLに最大10のルールを作成できます。

ステップ 3:Actionドロップダウンリストから、ACLルールのアクションを選択します。

注:この例では、Permit文が作成されます。

- Deny:WAPに出入りするルールの基準を満たすすべてのトラフィックをブロックします。すべてのACLの最後には暗黙的なdeny-allルールがあるため、明示的に許可されていないトラフィックはドロップされます。

- Permit:ルールの基準を満たすすべてのトラフィックがWAPに出入りすることを許可します。基準を満たさないトラフィックはドロップされます。

注:手順4 ~ 9はオプションです。チェックされたフィルタが有効になります。この特定のルールにフィルタを適用しない場合は、フィルタのチェックボックスをオフにします。

ステップ 4:内容に関係なく、すべてのフレームまたはパケットのルールに一致させるには、Match Every Packetチェックボックスをオンにします。追加の一致基準を設定するには、このボックスのチェックマークを外します。

ヒント:Match Every Packetはデフォルトで有効になっています。この設定を保持する場合は、ステップ11に進んでください。

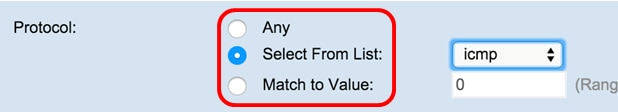

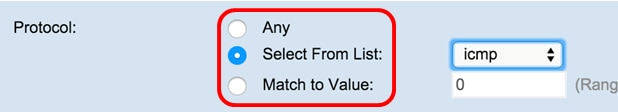

ステップ 5:Protocol領域で、オプションボタンを選択して、一致した基準をイーサネットフレームのヘッダー内の値と比較します。「任意」を選択するか、ドロップダウンリストから選択します

- Select From List:次のいずれかのプロトコルを選択します。

— ICMP:ルータなどのデバイスがエラーメッセージを送信するために使用する、インターネットプロトコルスイートのプロトコル。

— IGMP:IPv4ネットワークでマルチキャストグループメンバーシップを確立するためにホストによって使用される通信プロトコル。

— TCP — 2台のホストが接続を確立し、データのストリームを交換できるようにします。

— UDP:コネクションレス型伝送モデルを使用するインターネットプロトコルスイートのプロトコル。

- 「値に一致」 — IANAが割り当てた標準のプロトコルIDを0 ~ 255の範囲で入力します。この方法を選択すると、[選択元]ボックスの一覧に名前で表示されていないプロトコルが識別されます。

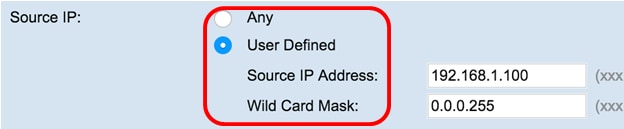

手順 6:Source IPエリアで、オプションボタンを選択して、照合条件に送信元のIPアドレスを含めます。AnyまたはUser Definedを選択し、それぞれのフィールドに送信元のIPアドレスとワイルドカードマスクを入力できます。

- Source IP Address:この基準を適用するIPアドレスを入力します。

- Wild Card Mask:宛先IPアドレスのワイルドカードマスクを入力します。ワイルドカードマスクは、使用するビットと無視するビットを決定します。ワイルドカードマスク255.255.255.255は、ビットが重要でないことを示します。ワイルドカード0.0.0.0は、すべてのビットが重要であることを示します。このフィールドは、[送信元IPアドレス]が選択されている場合に必要です。

注:ワイルドカードマスクは基本的にサブネットマスクの逆です。たとえば、条件を1つのホストアドレスに一致させるには、ワイルドカードマスク0.0.0.0を使用します。条件を24ビットのサブネット(192.168.10.0/24など)に一致させるには、ワイルドカードマスク0.0.0.255を使用します。

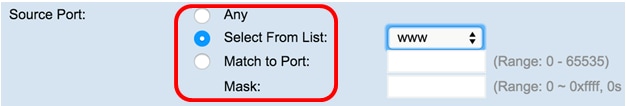

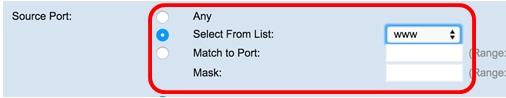

手順 7:Source Port領域で、オプションボタンを選択して、照合条件に送信元ポートを含めます。Anytoを選択して任意の送信元ポートに一致させるか、次の項目を選択できます。

- 「リストから選択」 – 「リストから選択」ドロップダウンリストからソースポートを選択します。オプションは次のとおりです。

- 「ポートに一致」 – リストに表示されていないポート番号を入力します。リストにない送信元ポートのMatch to Portフィールドでは、ポート番号の範囲は0 ~ 65535です。範囲には、3種類のポートが含まれます。範囲は次のとおりです

- Mask:ポートマスクを入力します。マスクは、使用するビットと無視するビットを決定します。16進数(0 — 0xFFFF)のみを使用できます。0はビットが重要であることを意味し、1はこのビットを無視する必要があることを意味します。

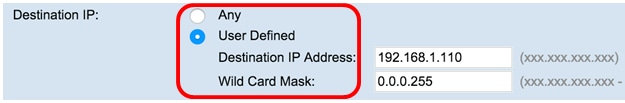

ステップ 8:Destination IPエリアで、オプションボタンを選択して、照合条件に宛先のIPアドレスを含めます。AnyまたはUser Definedを選択し、それぞれのフィールドに宛先のIPアドレスとワイルドカードマスクを入力できます。

- Destination IP Address:この基準を適用するIPアドレスを入力します。

- Wild Card Mask:宛先IPアドレスのワイルドカードマスクを入力します。ワイルドカードマスクは、使用するビットと無視するビットを決定します。ワイルドカードマスク255.255.255.255は、ビットが重要でないことを示します。ワイルドカード0.0.0.0は、すべてのビットが重要であることを示します。宛先IPアドレスが選択されている場合、このフィールドは必須です。

注:ワイルドカードマスクは基本的にサブネットマスクの逆です。たとえば、条件を1つのホストアドレスに一致させるには、ワイルドカードマスク0.0.0.0を使用します。条件を24ビットのサブネット(192.168.10.0/24など)に一致させるには、ワイルドカードマスク0.0.0.255を使用します。

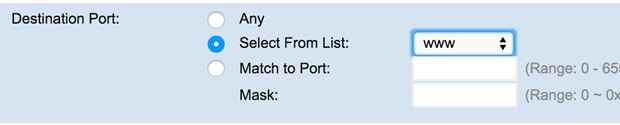

ステップ 9:Destination Port領域で、オプションボタンを選択して、照合条件に宛先ポートを含めます。任意の宛先ポートに一致するようにAnyを選択するか、または次の項目を選択できます。

- Select From List:ドロップダウンリストから宛先ポートを選択します。オプションは次のとおりです

— FTPデータ:通常はポート20を介してクライアントに接続されているサーバによって開始されるデータチャネル。

— HTTP:World Wide Webのデータ通信の基盤となるアプリケーションプロトコル。

— SMTP:電子メール(Eメール)送信のインターネット標準。

— SNMP:IPネットワーク上のデバイスを管理するためのインターネット標準プロトコル。

— Telnet:双方向の対話式テキスト指向の通信を提供するためにインターネットまたはローカルエリアネットワークで使用されるセッション層プロトコル。

— TFTP:ファイル転送用のインターネットソフトウェアユーティリティで、FTPよりも簡単に使用できますが、機能は劣ります。

— WWW — HTTP形式のドキュメントをサポートするインターネットサーバのシステム。

- 「ポートに一致」 – リストに表示されていないポート番号を入力します。リストにない送信元ポートのMatch to Portフィールドでは、ポート番号の範囲は0 ~ 65535です。範囲には、3種類のポートが含まれます。範囲は次のとおりです。

— 1024 ~ 49151 – 登録ポート

— 49152 ~ 65535 – ダイナミックポートまたはプライベートポート

- Mask:ポートマスクを入力します。マスクは、使用するビットと無視するビットを決定します。16進数(0 ~ 0xFFFF)のみを使用できます。0はビットが重要であることを意味し、1はこのビットを無視する必要があることを意味します。

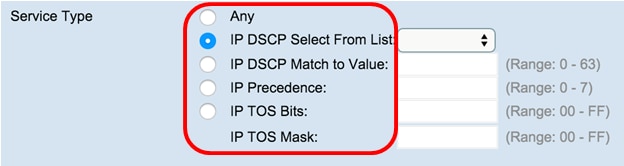

ステップ 10:Service Type領域で、オプションボタンを選択し、特定のサービスタイプに基づいてパケットを照合します。「任意」を選択するか、または次の中から選択できます。

- IP DSCP Select From List:Differentiated Services Code Point(DSCP)のAssured Forwarding(AS)、Class of Service(CS)、またはExpedited Forwarding(EF)の値に基づいてパケットを照合します。

- IP DSCP値への一致:カスタムDSCP値に基づいてパケットを照合します。選択した場合は、このフィールドに0 ~ 63の値を入力します。

- IP Precedence:IP優先順位値に基づいてパケットを照合します。選択した場合は、0 ~ 7のIP優先順位値を入力します。

- IP TOSビット:一致基準としてIPヘッダー内のパケットのTOSビットを使用する値を指定します。

- パケット内のIP TOSフィールドは、IPヘッダー内のサービスタイプ(サービスタイプ)オクテットの8ビットすべてとして定義されます。IP TOSビット値は、00 ~ ffの2桁の16進数です。上位3ビットはIP優先順位値を表します。上位6ビットはIP DSCP値を表します。

- IP TOSマスク:IP TOSマスク値を入力して、パケットのIP TOSフィールドとの比較に使用されるIP TOSビット値のビット位置を特定します。

- IP TOSマスク値は、反転(つまりワイルドカード)マスクを表す、00 ~ FFの2桁の16進数です。IP TOSマスク内の0値のビットは、パケットのIP TOSフィールドとの比較に使用されるIP TOSビット値のビット位置を示します。たとえば、ビット7と5が設定され、ビット1がクリアされたIP TOS値(ビット7が最も重要)をチェックするには、IP TOSビット値0とIP TOSマスク00を使用します。

これで、IPv4ベースのACLが正常に設定されました。

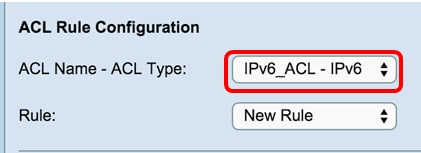

IPv6ベースのACLの設定

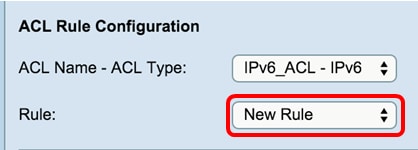

ACL Name - ACL Type:新しいルールを使用して設定するACLを選択します。

注:次の図では、IPv6_ACL — Pv6が例として選択されています。

ステップ 2:選択したACLに新しいルールを設定する必要がある場合は、RuleドロップダウンリストからNew Ruleを選択します。それ以外の場合は、「規則」ドロップダウンリストから現在の規則のいずれかを選択します。

注:1つのACLに最大10のルールを作成できます。

ステップ 3:Actionドロップダウンリストから、ACLルールのアクションを選択します

- Deny:WAPに出入りするルールの基準を満たすすべてのトラフィックをブロックします。すべてのACLの最後には暗黙的なdeny-allルールがあるため、明示的に許可されていないトラフィックはドロップされます。

- Permit:ルールの基準を満たすすべてのトラフィックがWAPに出入りすることを許可します。基準を満たさないトラフィックはドロップされます。

注:手順4 ~ 11はオプションです。チェックされたフィルタが有効になります。この特定のルールにフィルタを適用しない場合は、フィルタのチェックボックスをオフにします。

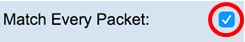

ステップ 4:Match Every Packetチェックボックスをオンにして、その内容に関係なく、すべてのフレームまたはパケットのルールに一致させます。追加の一致基準を設定するには、このボックスのチェックマークを外します。

ヒント:「すべてのパケットに一致」はデフォルトで有効になっています。この設定を維持する場合は、ステップ12に進んでください。

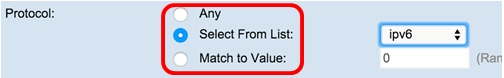

ステップ 5:Protocol領域で、オプションボタンを選択して、一致した基準をイーサネットフレームのヘッダー内の値と比較します。次のいずれかのオプションを選択するか、「任意」を選択します。

- Select From List:次のいずれかのプロトコルを選択します。

- 「値に一致」 — IANAが割り当てた標準のプロトコルIDを0 ~ 255の範囲で入力します。この方法を選択すると、[選択元]ボックスの一覧に名前で表示されていないプロトコルが識別されます。

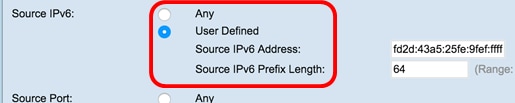

手順 6:Source IPv6領域で、オプションボタンを選択して、照合条件に送信元のIPアドレスを含めます。AnyまたはUser Definedを選択してから、IPv6アドレスと送信元IPv6プレフィクス長を入力できます。

- 「送信元IPv6アドレス」 – この条件を適用するIPv6アドレスを入力します。

- Source IPv6 Prefix Length:送信元IPv6アドレスのプレフィクス長を入力します。

手順 7:Source Port領域で、オプションボタンを選択して、照合条件に送信元ポートを含めます。Anyを選択して任意の送信元ポートに一致させるか、または次の項目を選択できます。

- Select From List:Select From Listドロップダウンリストから送信元ポートを選択します。オプションは次のとおりです。

- 「ポートに一致」 – リストに表示されていないポート番号を入力します。リストにない送信元ポートのMatch to Portフィールドでは、ポート番号の範囲は0 ~ 65535です。範囲には、3種類のポートが含まれます。範囲は次のとおりです。

— 1024 ~ 49151 – 登録ポート

— 49152 ~ 65535 – ダイナミックポートまたはプライベートポート

- Mask:ポートマスクを入力します。マスクは、使用するビットと無視するビットを決定します。16進数(00xFFFF)のみ使用できます。0はビットが重要であることを意味し、1はこのビットを無視する必要があることを意味します。

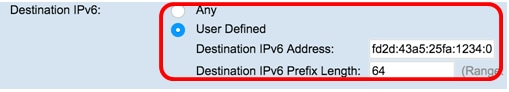

ステップ 8:Destination IPv6領域で、オプションボタンを選択して、照合条件に宛先のIPアドレスを含めます。Anyを選択するか、User Definedを選択します。IPv6アドレスと宛先IPv6プレフィクス長を入力します。

- 「宛先IPv6アドレス」 – この条件を適用するIPv6アドレスを入力します。

- Destination IPv6 Prefix Length:宛先IPv6アドレスのプレフィクス長を入力します。

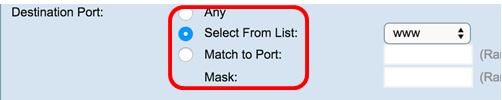

ステップ 9:Destination Port領域で、オプションボタンを選択して、照合条件に宛先ポートを含めます。任意の宛先ポートに一致するようにAnyを選択するか、または次の項目を選択できます。

- Select From List:Select From Listドロップダウンリストから宛先ポートを選択します。オプションは、FTP、FTPデータ、HTTP、SNMP、SMTP、TFTP、Telnet、WWWです。

- 「ポートに一致」 – リストに表示されていないポート番号を入力します。リストにない送信元ポートのMatch to Portフィールドでは、ポート番号の範囲は0 ~ 65535です。範囲には、3種類のポートが含まれます。範囲は次のとおりです。

- Mask:ポートマスクを入力します。マスクは、使用するビットと無視するビットを決定します。16進数(0 ~ 0xFFFF)のみを使用できます。0はビットが重要であることを意味し、1はこのビットを無視する必要があることを意味します。

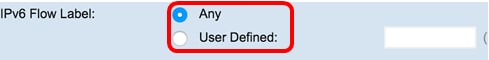

ステップ 10:IPv6フローラベル領域で、オプションボタンを選択して、一致条件にIPv6フローラベルを含めます。AnyまたはUser Definedを選択して、IPv6パケットに固有の20ビットの数値を入力できます。範囲は0 ~ 0xffffです。

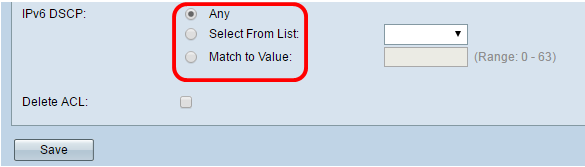

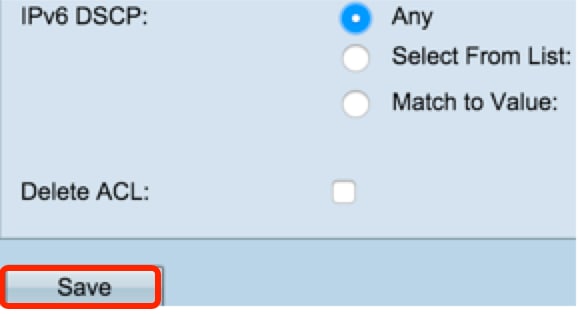

ステップ 11IPv6 DSCP領域で、オプションボタンを選択して、パケットをIP DSCP値と照合します。「任意」を選択するか、または次の項目を選択できます。

- リストから選択:DSCP保証転送(AF)、サービスクラス(CS)、緊急転送(EF)のいずれかの値を選択します。

- 「値に一致」 — 0 ~ 63の範囲のカスタムDSCP値を入力します。

ステップ 12[Save] をクリックします。

ステップ13:(オプション)ACLを削除するには、ACL名 – ACLタイプリストでACL名が選択されていることを確認してから、Delete ACLにチェックマークを付けます。

これで、IPv6ベースのACLが正常に設定されました。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

12-Dec-2018

|

初版 |

フィードバック

フィードバック