はじめに

このドキュメントでは、電子メールアドレスでのログインを許可するためにCisco UmbrellaダッシュボードでAD FSを設定する方法について説明します。

概要

このドキュメントは、Cisco UmbrellaダッシュボードとActive Directoryフェデレーテッドサービス(AD FS)間のシングルサインオン(SSO)を設定するユーザに適用されます。 このドキュメントは、『SAMLを使用してActive Directoryフェデレーションサービス(AD FS)バージョン3.0でCisco Umbrellaを設定する方法』のメインのAD FS手順の付録です。

この記事では、電子メールアドレスでログインできるようにAD FSを設定する例についても説明します。

設定

既定では、AD FSはユーザープリンシパル名(UPN)に基づいてユーザーを認証します。 多くの場合、このUPNはユーザの電子メールアドレスとUmbrellaアカウントの電子メールアドレスの両方と一致するため、対処は必要ありません。

ただし、場合によっては、ユーザの電子メールアドレスがUPNと異なり、次の追加手順が必要になります。

注:この例は、稼働中のAD FS環境に基づいて「現状のまま」で提供されています。Umbrellaサポートは、個々のAD FS環境の構成をサポートできません。

ステップ 1:電子メールアドレスのログインを許可する(オプション)

PowerShellコマンドは、mail属性をログインIDとして使用できるようにAD FSを構成します。<Domain>をActive Directoryドメインの名前で置き換えます。

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID mail -LookupForests <Domain>

これにより、エンドユーザは両方のシステムで同じユーザ名を使用できるため、混乱を避けることができます。この変更後、ユーザは次のようにログインできます。

- Umbrellaユーザ名を入力します(例:email@domain.tld)。

- AD FSユーザー名としてemail@domain.tldまたはupn@domain.tldを入力します

この手順に従わない場合、エンドユーザは両方のシステムに異なるユーザ名を使用する必要があります。

- Umbrellaユーザ名を入力します(例:email@domain.tld)。

- AD FSユーザ名としてupn@domain.tldを入力します

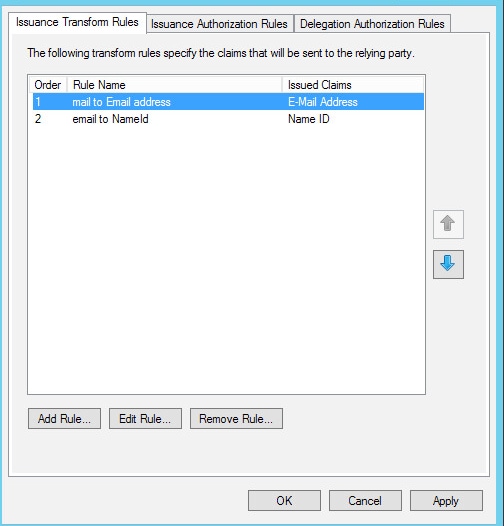

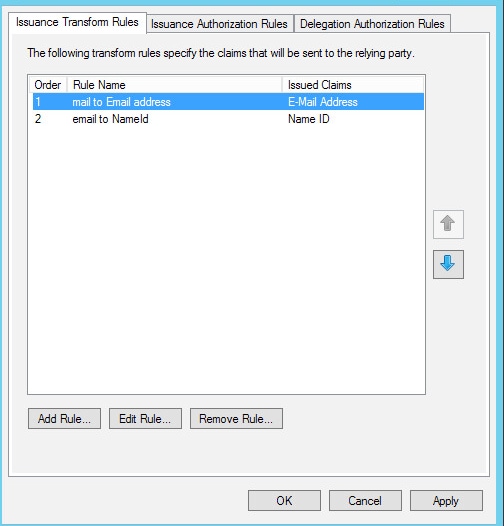

ステップ 2:要求規則の編集(必須)

SAMLを使用してCisco UmbrellaをActive Directoryフェデレーションサービス(AD FS)バージョン3.0で設定する方法のガイドにある、AD FSの手順の情報を確認します。クレームルールuserPrincipalName to Email addressを削除して、mail to Email addressというルールに置き換える必要があります。

これにより、SAML応答にmail属性を含めるようにAD FSに指示します。

c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/windowsaccountname", Issuer == "AD AUTHORITY"]

=> issue(store = "Active Directory", types = ("http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress"), query = ";mail;{0}", param = c.Value);

要求規則は、最初の規則として電子メールアドレスへのメールを使用して正しい順序で構成する必要があります。

360024534972

360024534972

フィードバック

フィードバック