はじめに

このドキュメントでは、Cisco UmbrellaのWebブラウザとDNS over HTTPSのデフォルトを設定する方法について説明します。

前提条件

要件

このドキュメントに関する固有の要件はありません。

使用するコンポーネント

このドキュメントの情報は、Cisco Umbrellaに基づくものです。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

概要

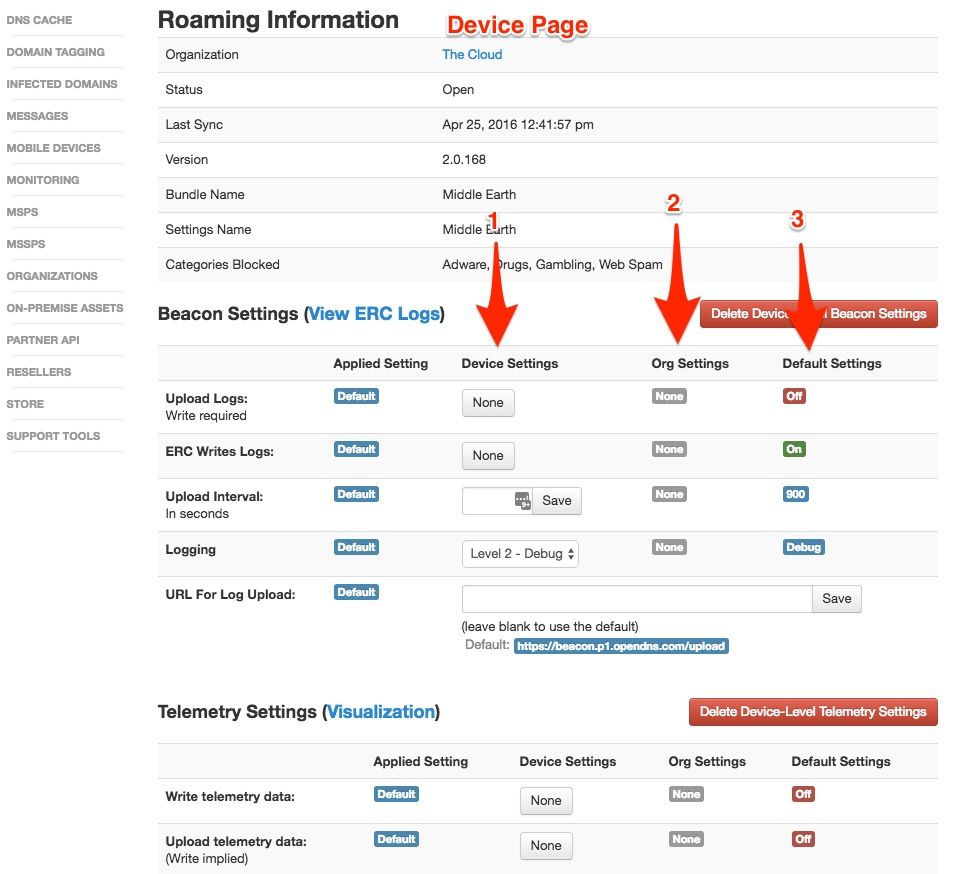

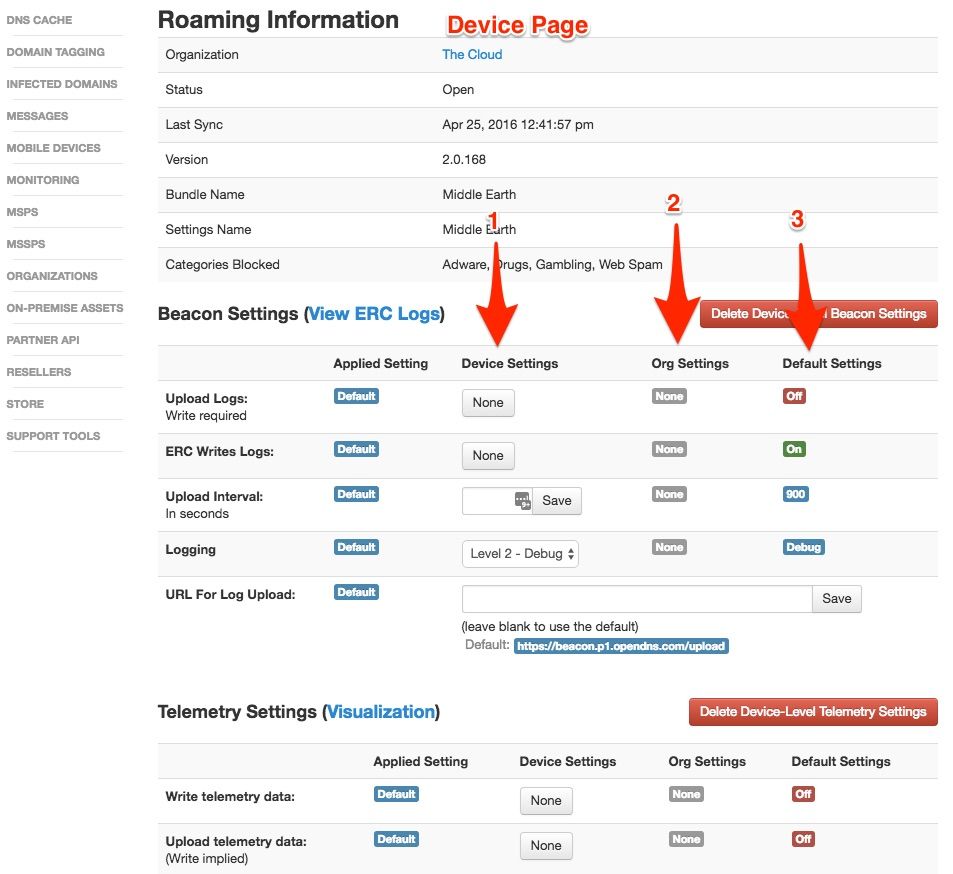

Firefoxのバージョン63から、MozillaはFirefoxユーザに対してデフォルトでDNS-over-HTTPS(DoH)を有効にすることができます。これにより、DoHがCloudFlareに送信され、Umbrella設定がバイパスされる可能性があります。Umbrellaの設定を保持するには、この記事の後半で説明する手順を実行します。

該当するFirefoxユーザには、FirefoxでDoHが有効にされたときに次のバナーが表示されます。

1.jpg

1.jpg

最近のバージョンでは、Chromeも手動設定としてDoHを使用できるようになっています。Chrome DoHは、システム上に存在するシステムDNSサーバが明示的にDoHをサポートしている場合にのみアクティブ化できます。そのため、ローミングクライアントユーザまたはローカルDNSサーバを使用するネットワークでは、Chrome DoHが有効であると認識されません。

Umbrella使用時のシステムDNSのデフォルト設定

大半のUmbrellaユーザは、現時点で何もする必要はありません。Firefoxでは、Cisco UmbrellaなどのDNSフィルタリングソリューションの存在を示すために、特別なドメインuse-application-dns.netの使用がサポートされています。クライアントでUmbrellaリゾルバが使用されている場合、FirefoxではデフォルトでDoHが有効になっていません。

ただし、ユーザがFirefoxでDoHを手動で設定した場合、Firefoxはその設定を尊重し、定義されたDoHサーバを使用します。このような状況では、ネットワーク上のユーザによるDoHの使用を防止するために、この記事の後半で追加の手順を完了する必要があります。

Chrome 83のリリースに従って、「現在のDNSプロバイダーがDNS-over-HTTPSをサポートしている場合、Chromeは自動的にDNS-over-HTTPSに切り替わります」。

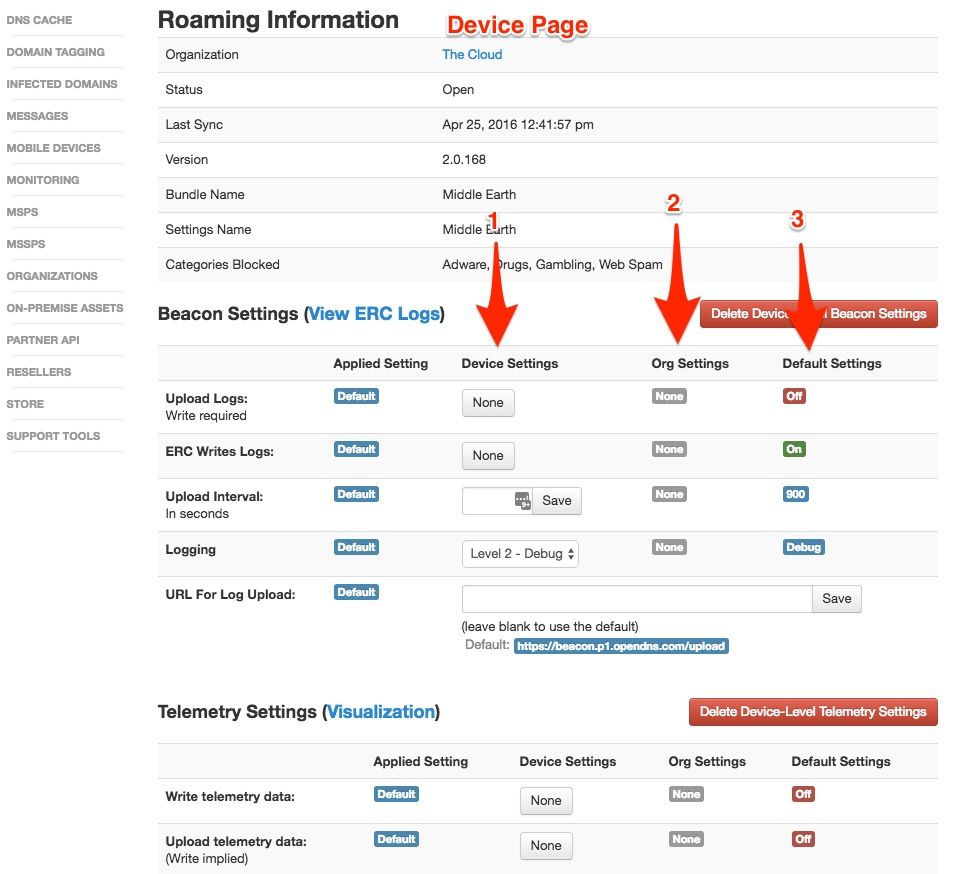

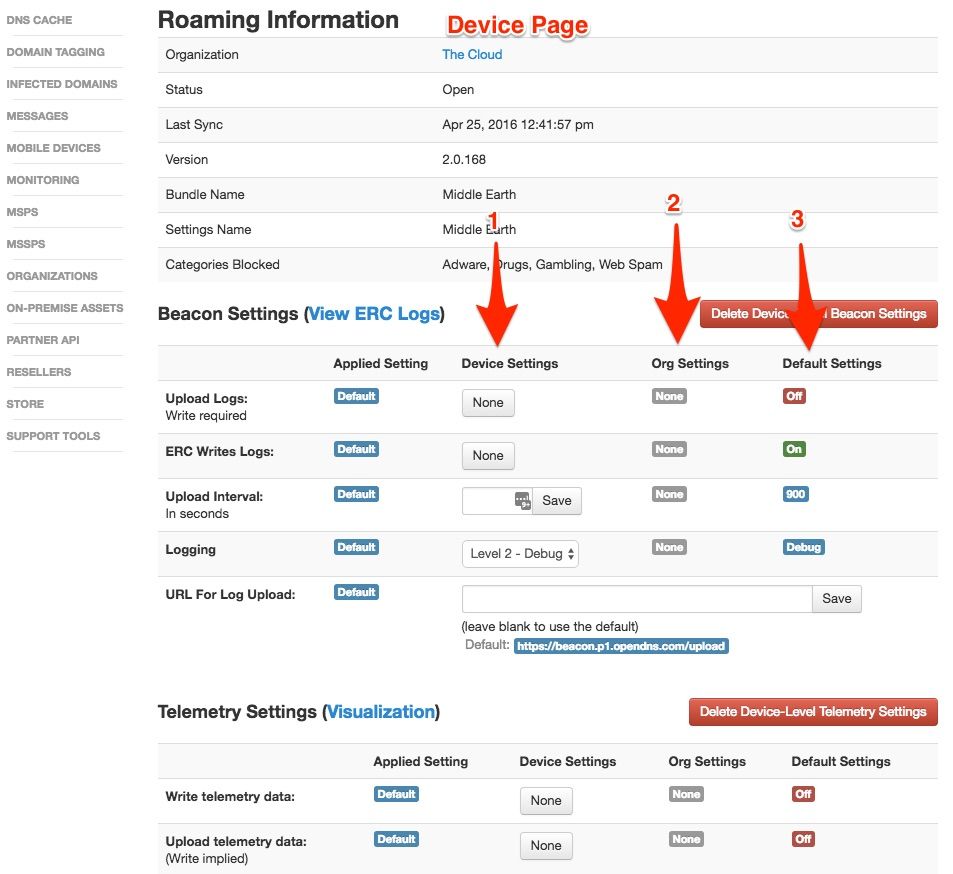

DNS-over-HTTPSをブロックする追加手順

Umbrellaの展開を保護するために、Umbrellaはプロキシ/アノニマイザコンテンツカテゴリにDoHプロバイダーを含めるようになりました。このカテゴリがブロックされると、ブラウザはDoHサーバのホスト名の解決に失敗し、UmbrellaがDNSをカバーする標準のシステムDNSに戻ります。設定でDoHプロバイダーがブロックされるようにするには、次の手順を実行します。

1. Policies > Content Categoriesの順に移動します。

2. 使用中のカテゴリ設定を選択します。

3. プロキシ/アノニマイザが選択されていることを確認します。

1.jpg

1.jpg

4. 更新を保存します。

Firefoxでこの変更がユーザーに配布された場合、ユーザーはUmbrellaの対象として残ります。

注:ブロックリストにMozilla Kill Switchドメインを追加しないでください。これは、ドメインがブロックされている場合、UmbrellaはブロックページのAレコードを返すためです。Firefoxはこれを有効な応答と見なすため、DoHを自動アップグレードできます。

その他の推奨事項

Firefoxは、特定のDoHプロバイダーに対して手動で設定することもできます。これがドメインで設定されている場合は、Umbrellaによって適用されます。IPによる設定は、Umbrella(DNS)では適用できません。 DoHをネットワークで適用する場合は、ファイアウォール規則が必要になる場合があります。詳細については、「包括DNSの適用およびファイアウォール規則によるバイパスの防止」を参照してください。

フィードバック

フィードバック