セカンダリ管理ノードを使用している場合は、プライマリ管理ノードからCisco ISE CA証明書および鍵のバックアップを取得し、セカンダリ管理ノードに復元できます。これにより、プライマリPANに障害が発生した場合に、セカンダリ管理ノードが外部PKIのルートCAまたは下位CAとして機能し、セカンダリ管理ノードをプライマリ管理ノードに昇格させることができます。証明書およびキーのバックアップと復元の詳細については、次を参照してください。

Cisco ISE CA証明書および鍵のバックアップと復元』を参照してください。

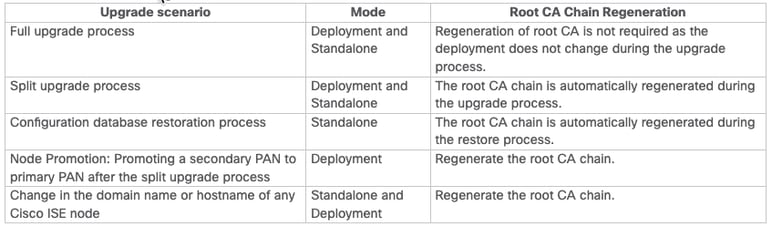

ルートCAチェーンの再生成

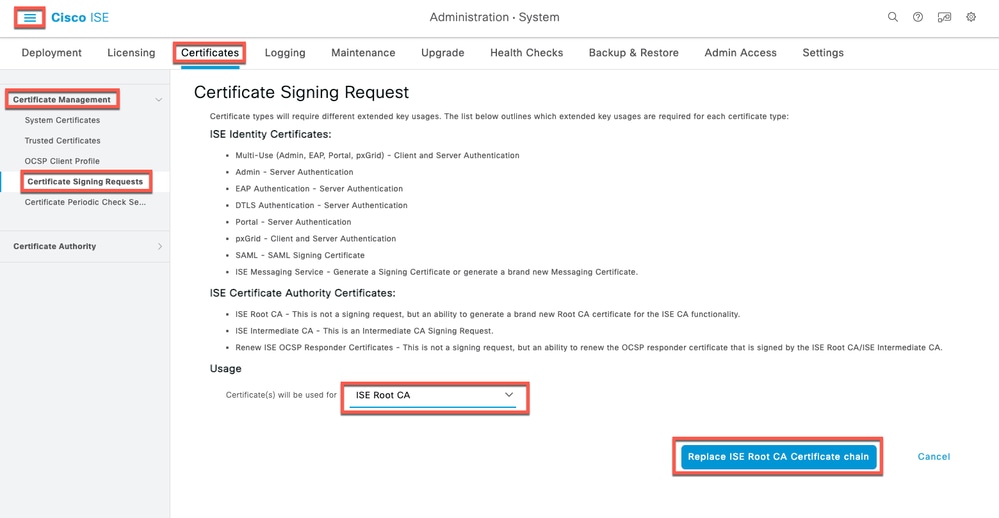

特定のアップグレードシナリオでは、アップグレードプロセスの完了後にルートCAチェーンを再生成する必要があります。次の手順を実行して、ルートCAチェーンを再生成します。

ステップ(1):Cisco ISEのメインメニューから、

ステップ(2):Generate Certificate Signing Request(CSR)をクリックします。

ステップ(3):Certificate(s) would be usedでISE Root CAを選択します。

ステップ(4):Replace ISE root CA Certificate Chainをクリックします。

次の表に示しますルートCAチェーン再生成のシナリオ:

脅威中心型NAC

Threat-Centric NAC(TC-NAC)サービスを有効にしている場合は、アップグレード後にTC-NACアダプタが機能しません。ISE GUIの脅威中心型NACページからアダプタを再起動する必要があります。アダプタを選択し、 [再起動]をクリックしてアダプタを再起動します。

SMNP発信ポリシーサービスノードの設定

SNMP設定でOriginating Policy Services Nodeの値を手動で設定していた場合、この設定はアップグレード中に失われます。SNMP設定を再設定する必要があります。

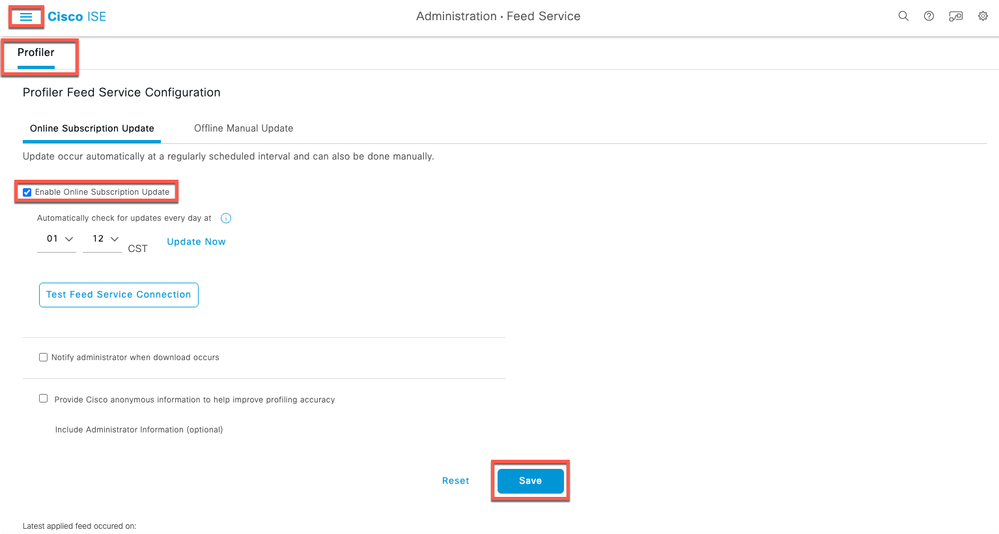

プロファイラフィードサービス

アップグレード後にプロファイラフィードサービスを更新して、最新のOUIがインストールされていることを確認します。Cisco ISE Adminポータルから次の操作を実行します。

- Cisco ISE GUIで、メニューアイコン(

)を選択し、を参照。プロファイラフィードサービスが有効になっていることを確認します。

)を選択し、を参照。プロファイラフィードサービスが有効になっていることを確認します。

Update Nowをクリックします。

プロファイラの更新

プロファイラの更新

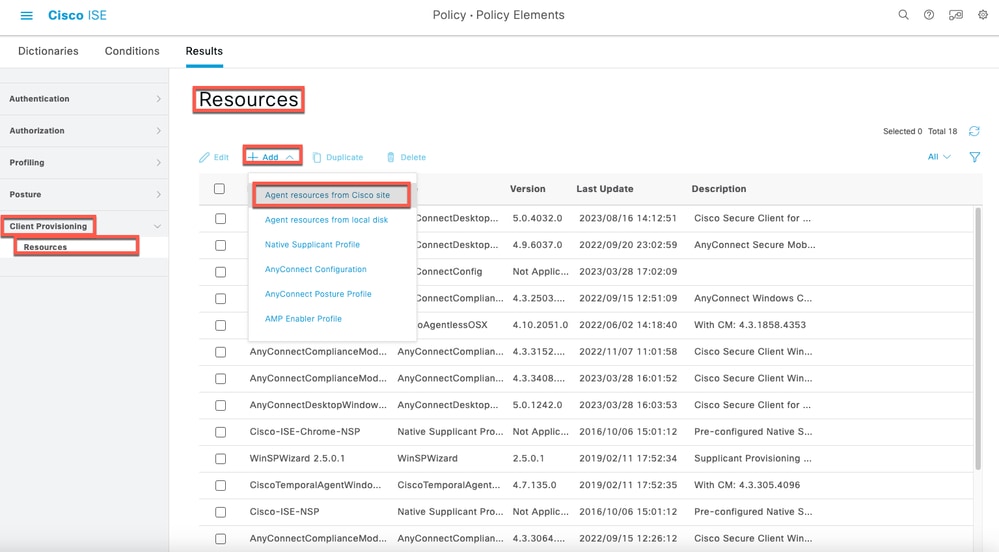

クライアント プロビジョニング

クライアントプロビジョニングポリシーで使用されているネイティブサプリカントプロファイルを確認し、ワイヤレスSSIDが正しいことを確認します。iOSデバイスの場合、接続しようとしているネットワークが非表示になっている場合は、iOS Settings領域のEnable if target network is hiddenチェックボックスにチェックマークを入れます。

オンライン更新

- Cisco ISE GUIで、メニューアイコン(

)を選択し、「ポリシー」>「ポリシー要素」>「結果」>「クライアント・プロビジョニング」>「リソース」 クライアントプロビジョニングリソースを設定します。

)を選択し、「ポリシー」>「ポリシー要素」>「結果」>「クライアント・プロビジョニング」>「リソース」 クライアントプロビジョニングリソースを設定します。 - [Add] をクリックします。

- Agent Resources From Cisco Siteを選択します。

- Download Remote Resourcesウィンドウで、Cisco Temporal Agentリソースを選択します。

- Saveをクリックし、ダウンロードしたリソースがResourcesページに表示されることを確認します。

オンライン更新 – クライアントプロビジョニング

オンライン更新 – クライアントプロビジョニング

オフライン更新

- Cisco ISE GUIで、Menuアイコン(

)を選択し、「ポリシー」>「ポリシー要素」>「結果」>「クライアント・プロビジョニング」>「リソース」クライアントプロビジョニングリソースを設定します。

)を選択し、「ポリシー」>「ポリシー要素」>「結果」>「クライアント・プロビジョニング」>「リソース」クライアントプロビジョニングリソースを設定します。 - [Add] をクリックします。

- 選択 ローカルディスクからのエージェントリソースを参照。

- Categoryドロップダウンから、Cisco Provided Packagesを選択します。

アップグレード後のモニタリングとトラブルシューティング

-

電子メール設定、お気に入りレポート、およびデータ消去の設定を再構成します。

-

しきい値とフィルタを調べて、必要な特定のアラームを探します。アップグレード後は、すべてのアラームがデフォルトで有効になります。

-

必要に応じてレポートをカスタマイズできます。古い導入でレポートをカスタマイズした場合、アップグレードプロセスによって行った変更が上書きされます。

Trustsec NADへのポリシーの更新

システム内のCisco TrustSec対応レイヤ3インターフェイスのポリシーをダウンロードするコマンドを、表示されている順序で実行します。 アップグレードが正常に完了した後に適用の問題が発生した場合。

-

ctsロールベースの適用なし

-

ctsロールベースの適用

プロファイラエンドポイントの所有権の同期/レプリケーション

注:Cisco ISE 2.7以降のバージョンにアップグレードする場合、JEDISフレームワークの一部として、To-and-Fro通信のために導入環境内のすべてのノード間でポート6379を開く必要があります。

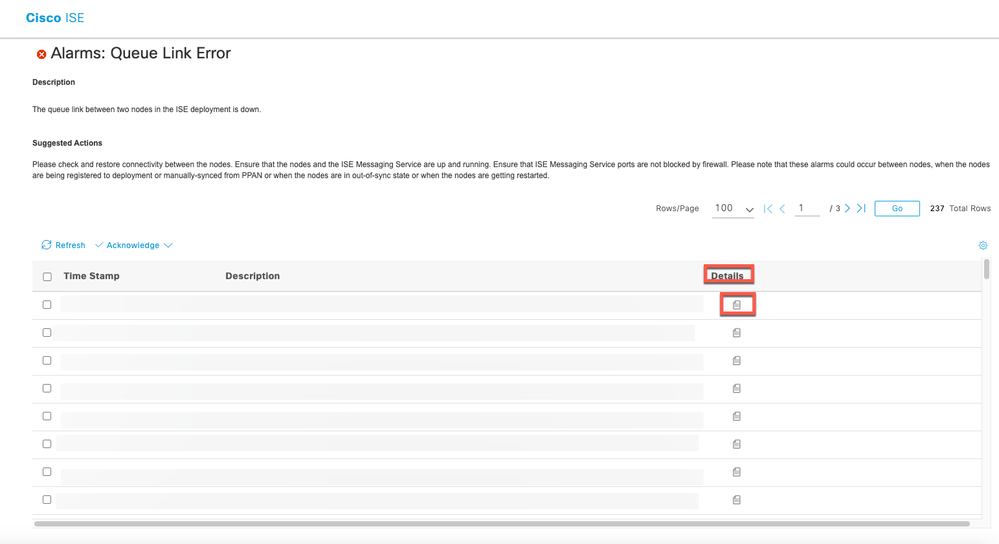

アップグレードプロセスの後、イベントが発生する可能性があります

-

ライブログにデータがありません。

-

キューリンクエラー。

-

正常性の状態を利用できません。

-

一部のノードのシステムサマリーに日付がありません。

前述の問題は、ISEダッシュボードで検出できます。キューリンクエラーの場合は、アラームセクションにアラームが表示されます。問題が発生している場合は、「System Summary」のセクションにデータは表示されません。

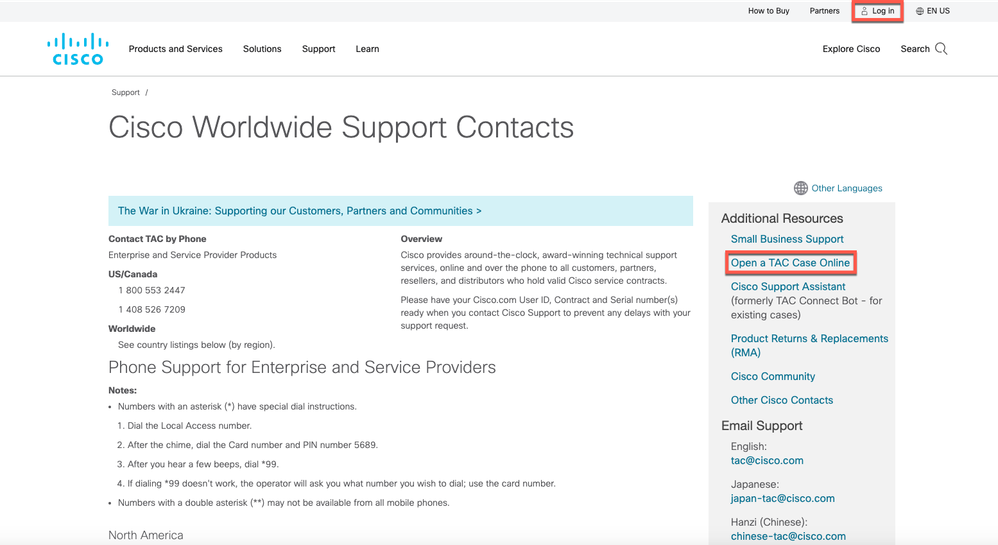

言及されているすべての問題は、ISE内部ルートCAを再生成することで修正できます。(Unknow_Ca)アラームが発生した場合のキューリンクエラーに特に注意してください。それでも問題に対処できる場合は、TACサポートケースをオープンして、さらにサポートを受けてください。

キューリンクアラームの例

キューリンクアラームの例

注:正常にアップグレードされた後に問題が発生した場合。新しい問題のキーワードを使用してTACケースをオープンしてください。Upgradeキーワードは使用しないでください。 Upgradeキーワードは、実際のアップグレードプロセスで問題が発生した場合にのみ使用する必要があります。

アップグレード後の認証の問題

正常にアップグレードすると、認証の問題が発生する可能性があります。確認と確認を行ってください。

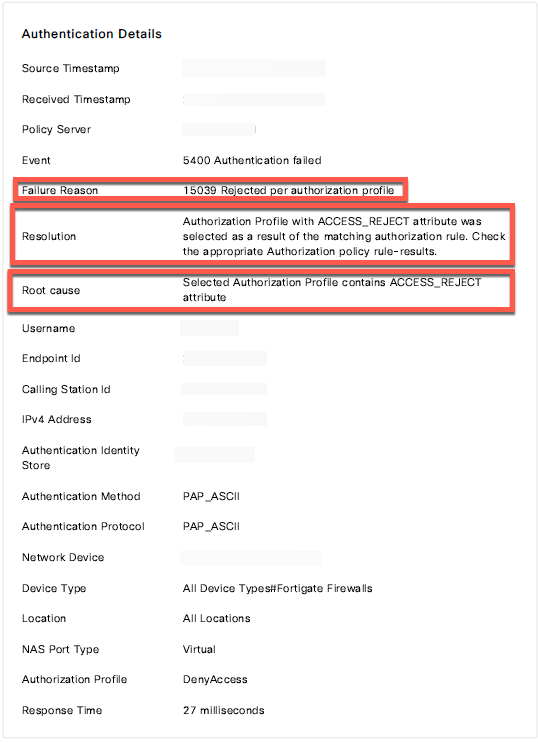

- Radiusライブログが詳細を報告します。エラーの原因、推奨される解決策、および根本原因を確認してください。例:

Radiusライブログレポートの例

Radiusライブログレポートの例

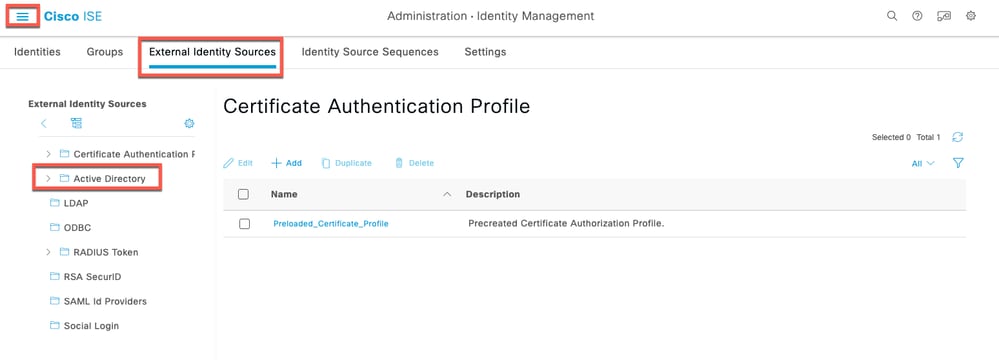

- アップグレード後に認証が失敗する可能性がある:Active Directoryを外部アイデンティティソースとして使用し、Active Directoryへの接続が失われた場合は、すべてのCisco ISEノードをActive Directoryに再度参加させる必要があります。結合が完了したら、外部アイデンティティソースのコールフローを実行して、接続を確認します。

- それでも問題が解決せず、TACケースをオープンする必要がある場合は、次の手順を実行してください。

注:認証の問題に対してサービスリクエストをオープンする場合は、認証キーワードを使用してください。アップグレード用にオープンされたケースと同じケースは使用しないでください。

1.問題が発生しているマシンを1台選択して、トラブルシューティングを行います。

2.テストのタイムスタンプをメモします。

3.テストデバイスのMACアドレスをメモします。

4.問題を再現します。

5. RADIUSライブログの詳細を収集します。タイムスタンプが一致していることを確認します。

6. AnyConnectを使用している場合は、エンドユーザマシンからDARTバンドルを収集します。

7.認証要求をバンドルするPSNからサポートバンドルを生成します。

8.すべての情報をサービスリクエストにアップロードします。

注:ISEのさまざまな問題をトラブルシューティングするには、異なるログセットが必要です。必要なデバッグの完全なリストをTACエンジニアが提供する必要があります。

フィードバック

フィードバック