PIX/ASA での URL フィルタリングの設定例

内容

はじめに

このドキュメントでは、セキュリティ アプライアンスでの URL フィルタリングの設定方法について説明します。

トラフィックのフィルタリングには、次のような利点があります。

-

セキュリティ リスクの軽減と不適切な使用の防止に役立ちます。

-

セキュリティ アプライアンスを通過するトラフィックの制御機能が強化されます。

注:URLフィルタリングはCPUに負担をかけるため、外部フィルタリングサーバを使用すると、他のトラフィックのスループットに影響を与えなくなります。ただし、トラフィックのフィルタリングに外部フィルタリング サーバを使用していても、ネットワークの速度や URL フィルタリング サーバの容量よっては、最初の接続に時間がかかる場合があります。

注:低いセキュリティレベルから高いセキュリティレベルへのフィルタリングの実装はサポートされていません。URL フィルタリングが機能するのは、発信トラフィックに対してだけです。たとえば、セキュリティ レベルの高いインターフェイスを送信元として低いサーバを宛先とするトラフィックには適用することができます。

前提条件

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

バージョン 6.2 以降の PIX 500 シリーズ セキュリティ アプライアンス

-

バージョン 7.x 以降の ASA 5500 シリーズ セキュリティ アプライアンス

-

Adaptive Security Device Manager(ASDM)6.0

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

背景説明

比較的セキュリティ レベルの高いネットワークから低いネットワークへの接続要求をフィルタリングできます。特定のコンテンツ サーバへの発信アクセスを防ぐ目的でアクセス コントロール リスト(ACL)を使用することはできますが、インターネットの規模と動的な特性から、その利用を管理することは困難です。次のいずれかのインターネット フィルタリング製品が稼働するサーバを個別に利用することで、設定を簡素化し、セキュリティ アプライアンスのパフォーマンスを強化することが可能です。

-

Websense Enterprise:HTTP、HTTPS、FTP のフィルタリングを実行します。PIX Firewall バージョン 5.3 以降でサポートされています。

-

Secure Computing SmartFilter(旧 N2H2):HTTP、HTTPS、FTP、長い URL のフィルタリングを実行します。PIX Firewall バージョン 6.2 以降でサポートされています。

アクセス コントロール リストを使用する場合と比べて、管理タスクが軽減され、フィルタリングの効果が向上します。また、URL フィルタリングは個別のプラットフォームで処理されるので、PIX ファイアウォールのパフォーマンスへの影響もはるかに小さくなります。ただし、フィルタリング サーバがセキュリティ アプライアンスのリモート サイトにある場合は、Web サイトや FTP サーバへのアクセスにかかる時間が長くなる可能性があります。

PIX ファイアウォールは、URL フィルタリング サーバに定義されているポリシーを使用して、発信の URL 要求を検査し、フィルタリング サーバからの応答に基づいて、接続を許可するか、または拒否します。

フィルタリングが有効になっている場合、セキュリティ アプライアンスを経由するコンテンツ要求は、コンテンツ サーバとフィルタリング サーバに同時に送信されます。フィルタリング サーバが接続を許可した場合、セキュリティ アプライアンスはコンテンツ サーバからの応答を要求の発信元クライアントに転送します。フィルタリング サーバがその接続を拒否した場合、セキュリティ アプライアンスは応答を破棄し、接続が成功しなかったことを示すメッセージまたは戻りコードを送信します。

セキュリティ アプライアンス上でユーザ認証が有効になっている場合、セキュリティ アプライアンスはフィルタリング サーバにユーザ名も送信します。フィルタリング サーバでは、ユーザ固有のフィルタリング設定値を使用できます。また利用に関する詳細なレポートが提供されます。

CLI による ASA/PIX の設定

このセクションでは、このドキュメントで説明する機能を設定するために必要な情報を提供しています。

注:このセクションで使用されているコマンドの詳細を調べるには、Command Lookup Tool(登録ユーザ専用)を使用してください。

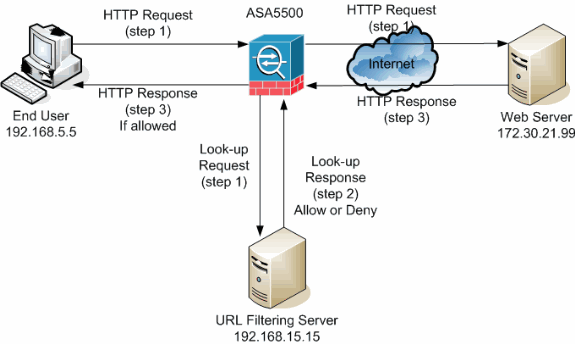

ネットワーク図

このドキュメントでは、次のネットワーク セットアップを使用します。

この例では、URL フィルタリング サーバは DMZ ネットワークにあり、ネットワーク内部のエンドユーザは、インターネット経由でネットワーク外部にある Web サーバへのアクセスを試みます。

Web サーバに対するユーザ要求では、次の手順が実行されます。

-

エンド ユーザが Web サーバ上のページを参照すると、ブラウザが HTTP 要求を送信します。

-

セキュリティ アプライアンスはこの要求を受信して Web サーバに転送するのと同時に、その URL を抽出して URL フィルタリング サーバにルックアップ要求を送信します。

-

URL フィルタリング サーバがルックアップ要求を受信し、データベースを調べて URL を許可または拒否するのかを決定します。その後、ルックアップ応答とともに許可または拒否ステータスを Cisco IOS® ファイアウォールに返します。

-

セキュリティ アプライアンスがこのルックアップ応答を受信し、次のいずれかを実行します。

-

ルックアップ応答により URL が許可される場合は、HTTP 応答をエンド ユーザに送信します。

-

ルックアップ応答により URL が拒否される場合は、URL フィルタリング サーバがユーザを専用の内部 Web サーバへリダイレクトします。このサーバは URL がブロックされたカテゴリを示すメッセージを表示します。その後、接続は両端でリセットされます。

-

フィルタリング サーバの識別

url-server コマンドを使用して、フィルタリング サーバのアドレスを特定してください。このコマンドは、使用するフィルタリング サーバのタイプに応じて適切な形式で使用する必要があります。

注:ソフトウェアバージョン7.x以降では、コンテキストごとに最大4つのフィルタリングサーバを指定できます。セキュリティ アプライアンスは、いずれかのサーバが応答するまで、それらのサーバを順番に使用します。設定できるサーバは、1 種類だけです(Websense または N2H2)。

Websense

Websense はサードパーティ製のフィルタリング ソフトウェアで、次のポリシーに基づいて HTTP 要求をフィルタリングできます。

-

宛先ホスト名

-

宛先 IP アドレス

-

キーワード

-

ユーザ名

このソフトウェアの URL データベースには、2000 万以上のサイトを 60 以上のカテゴリおよびサブカテゴリに分類して保存できます。

-

ソフトウェア バージョン 6.2:

url-server [(if_name)] vendor websense host local_ip [timeout seconds] [protocol {TCP | UDP} version]url-server コマンドを使用して、N2H2 または Websense URL フィルタリング アプリケーションが稼働しているサーバを指定します。URL サーバ数の上限は 16 です。ただし、一度に使用できるアプリケーションは 1 つだけです(N2H2 または Websense)。また、PIX Firewall の設定を変更しても、アプリケーション サーバの設定はアップデートされません。この設定は、各ベンダーの指示に従って個別に行う必要があります。

-

ソフトウェア バージョン 7.x 以降

pix(config)# url-server (if_name) host local_ip [timeout seconds] [protocol TCP | UDP version 1|4 [connections num_conns] ]

if_name には、フィルタリング サーバに接続されているセキュリティ アプライアンス インターフェイスの名前を入力します。デフォルトのインターフェイスは、inside です。local_ip には、フィルタリング サーバの IP アドレスを入力します。seconds には、セキュリティ アプライアンスがフィルタリング サーバへの接続試行を継続する秒数を指定します。

protocol オプションを使用して TCP と UDP のいずれかを指定します。Websense サーバの場合は、使用する TCP のバージョンも指定できます(version)。デフォルトは TCP バージョン 1 です。TCP バージョン 4 では、PIX Firewall がそのユーザをすでに認証済み場合、PIX Firewall はユーザ名と URL ロギング情報を Websense サーバに送信できます。

たとえば、Websense フィルタリング サーバを 1 つ指定する場合は、次のコマンドを実行します。

hostname(config)#url-server (DMZ) vendor websense host 192.168.15.15 protocol TCP version 4

Secure Computing SmartFilter

-

PIX バージョン 6.2:

pix(config)#url-server [(if_name)] vendor n2h2 host local_ip[:port number] [timeout] [protocol TCP | UDP] -

ソフトウェア バージョン 7.0 および 7.1:

hostname(config)#url-server (if_name) vendor n2h2 host local_ip[:port number] [timeout seconds] [protocol TCP connections number | UDP [connections num_conns]]

-

ソフトウェア バージョン 7.2 以降:

hostname(config)#url-server (if_name) vendor {secure-computing | n2h2} host[port ] [timeout ] [protocol {TCP [connections ]} | UDP] vendor {secure-computing | n2h2} では、secure-computing をベンダー文字列として使用できます。ただし、後方互換性を保つために n2h2 も使用可能です。設定エントリの生成時に、ベンダー文字列として secure-computing が保存されます。

if_name には、フィルタリング サーバに接続されているセキュリティ アプライアンス インターフェイスの名前を入力します。デフォルトのインターフェイスは、inside です。local_ip にはフィルタリング サーバの IP アドレスを指定し、port <number> には適切なポート番号を指定します。

注:TCPまたはUDPを使用してセキュリティアプライアンスと通信するためにセキュアコンピューティングSmartFilterサーバが使用するデフォルトポートは、ポート4005です。

seconds には、セキュリティ アプライアンスがフィルタリング サーバへの接続試行を継続する秒数を指定します。protocol オプションを使用して TCP と UDP のいずれかを指定します。

connections <number> は、ホストとサーバの間で接続を試行する回数です。

たとえば、N2H2 フィルタリング サーバを 1 つ指定する場合は、次のコマンドを実行します。

hostname(config)#url-server (DMZ) vendor n2h2 host 192.168.15.15 port 4444 timeout 45 protocol tcp connections 10

デフォルト値を使用する場合は、次のコマンドを実行します。

hostname(config)#url-server (DMZ) vendor n2h2 host 192.168.15.15

フィルタリング ポリシーの設定

注:URLフィルタリングを有効にする前に、URLフィルタリングサーバを特定して有効にする必要があります。

URL フィルタリングの有効化

フィルタリング サーバが HTTP 接続要求を承認すると、セキュリティ アプライアンスは Web サーバからの応答を要求元のクライアントに送信できるようになります。フィルタリング サーバが要求を拒否した場合、セキュリティ アプライアンスはアクセスが拒否されたことを示すブロック ページにユーザをリダイレクトします。

URL のフィルタリングに使用するポリシーを設定するには、filter url コマンドを実行します。

-

PIX バージョン 6.2:

filter url [http | port[-port] local_ip local_mask foreign_ip foreign_mask] [allow] [proxy-block] [longurl-truncate | longurl-deny] [cgi-truncate]

-

ソフトウェア バージョン 7.x 以降

filter url [http | port[-port] local_ip local_mask foreign_ip foreign_mask] [allow] [proxy-block] [longurl-truncate | longurl-deny] [cgi-truncate]

HTTP のデフォルト ポート(80)以外のポートを使用する場合は、HTTP トラフィックのフィルタリングに使用するポートの番号を port に指定します。ポート番号の範囲を指定するには、範囲の最初の値と最後の値の間にハイフンを 1 つ入れます。

フィルタリングが有効になっている場合、セキュリティ アプライアンスはフィルタリング サーバが接続を許可するまで、発信 HTTP トラフィックを停止します。プライマリ フィルタリング サーバが応答しない場合、セキュリティ アプライアンスはフィルタリング要求をセカンダリ フィルタリング サーバに転送します。allow オプションを指定すると、プライマリ フィルタリング サーバを使用できない場合、セキュリティ アプライアンスはフィルタリングせずに HTTP トラフィックを転送します。

プロキシ サーバへのすべての要求を破棄するには、proxy-block コマンドを使用します。

注:残りのパラメータは、長いURLを切り捨てるために使用されます。

長い HTTP URL の切り捨て

longurl-truncate オプションを指定すると、セキュリティ アプライアンスは URL が最大許容長よりも長い場合、URL のホスト名または IP アドレス部分だけを評価のためにフィルタリング サーバに送信します。

longurl-deny オプションを指定すると、URL が最大許容長よりも長い場合、発信 URL トラフィックは拒否されます。

パラメータを含めずに CGI スクリプトの場所とスクリプト名だけが含まれるように CGI URL を切り捨てるには、cgi-truncate オプションを使用します。

次に示すのは、一般的なフィルタ設定の例です。

hostname(config)#filter url http 192.168.5.0 255.255.255.0 172.30.21.99 255.255.255.255 allow proxy-block longurl-truncate cgi-truncate

フィルタリングからのトラフィックの除外

全般的なフィルタリング ポリシーに例外を作成するには、次のコマンドを使用します。

filter url except local_ip local_mask foreign_ip foreign_mask]

local_ip と local_mask には、フィルタリングの制約から除外するユーザまたはサブネットワークの IP アドレスとサブネット マスクを入力します。

foreign_ip と foreign_mask には、フィルタリングの制約から除外するサーバまたはサブネットワークの IP アドレスとサブネット マスクを入力します。

たとえば、次のコマンドを使用すると、ホスト 192.168.5.5 からの要求を除く、内部ホストから 172.30.21.99 へのすべての HTTP 要求がフィルタリング サーバに転送されます。

例外を指定する場合の設定例は、次のとおりです。

hostname(config)#filter url except 192.168.5.5 255.255.255.255 172.30.21.99 255.255.255.255

高度な URL フィルタリング

ここでは、高度なフィルタリング パラメータについて説明します。内容は次のとおりです。

-

バッファリング

-

キャッシング

-

長い URL のサポート

Web サーバの応答のバッファリング

ユーザがコンテンツ サーバへの接続を要求すると、セキュリティ アプライアンスはその要求をコンテンツ サーバとフィルタリング サーバの両方に同時に送信します。フィルタリング サーバよりもコンテンツ サーバの方が早く応答した場合、サーバからの応答は破棄されます。応答が破棄されると、Web クライアントによる要求の再発行が必要になるため、Web クライアント側にとっては Web サーバの応答が遅れることになります。

HTTP 応答バッファが有効になっていれば、Web コンテンツ サーバからの応答がバッファに保存され、フィルタリング サーバが接続を許可した場合に、要求元クライアントへ応答が転送されます。これにより、バッファを使用しない場合に発生する可能性のある遅延を回避できます。

HTTP 要求への応答をバッファリングするには、次の手順を実行します。

-

HTTP 要求に対する応答をバッファリングして、フィルタリング サーバからの応答を待機できるようにするには、次のコマンドを使用します。

hostname(config)#url-block block block-buffer-limit

block-buffer-limit には、バッファリングするブロックの最大数を指定します。

-

URL を保留するバッファに使用可能な最大メモリを設定し、Websense を使用して長い URL をバッファリングできるようにするには、次のコマンドを使用します。

hostname(config)#url-block url-mempool memory-pool-size

memory-pool-size には、最大メモリ割り当ての 2 KB ~ 10 MB に相当する 2 ~ 10240 の範囲の値を指定します。

サーバ アドレスのキャッシュ

ユーザによるサイトへのアクセス後、フィルタリング サーバはセキュリティ アプライアンスがサーバ アドレスを一定時間キャッシュすることを許可できます。ただし、そのアドレスでホストされているすべてのサイトが、常時許可のカテゴリに属していることが条件となります。キャッシュされていれば、同じユーザまたは別のユーザがそのサーバに次にアクセスしたときに、フィルタリング サーバへの照会が不要になります。

スループットの改善が必要な場合は、url-cache コマンドを使用します。

hostname(config)#url-cache dst | src_dst size

size には、範囲 1 ~ 128(KB)のキャッシュ サイズ値を指定します。

dst キーワードを使用すると、URL 宛先アドレスに基づいてエントリがキャッシュされます。このモードは、Websense サーバ上ですべてのユーザが同じ URL フィルタリング ポリシーを共有する場合に選択します。

src_dst キーワードを使用すると、URL 要求を開始した送信元アドレスと URL 宛先アドレスの両方に基づいてエントリがキャッシュされます。このモードは、Websense サーバ上でユーザが同じ URL フィルタリング ポリシーを共有していない場合に選択します。

長い URL のフィルタリングの有効化

デフォルトでは、セキュリティ アプライアンスは 1159 文字を超える HTTP URL を長い URL と見なします。次のコマンドを使用すると、1 つの URL の最大長を拡大できます。

hostname(config)#url-block url-size long-url-size

long-url-size には、バッファリング対象の各 URL の最大サイズ(KB)を指定します。

たとえば、次のコマンドを使用することで、セキュリティ アプライアンスに高度な URL フィルタリングを設定できます。

hostname(config)#url-block block 10 hostname(config)#url-block url-mempool 2 hostname(config)#url-cache dst 100 hostname(config)#url-block url-size 2

コンフィギュレーション

以下のコンフィギュレーションには、このドキュメントで説明しているコマンドが含まれています。

| ASA 8.0 の設定 |

|---|

ciscoasa#show running-config

: Saved

:

ASA Version 8.0(2)

!

hostname ciscoasa

domain-name Security.lab.com

enable password 2kxsYuz/BehvglCF encrypted

no names

dns-guard

!

interface GigabitEthernet0/0

speed 100

duplex full

nameif outside

security-level 0

ip address 172.30.21.222 255.255.255.0

!

interface GigabitEthernet0/1

description INSIDE

nameif inside

security-level 100

ip address 192.168.5.11 255.255.255.0

!

interface GigabitEthernet0/2

description LAN/STATE Failover Interface

shutdown

!

interface GigabitEthernet0/3

description DMZ

nameif DMZ

security-level 50

ip address 192.168.15.1 255.255.255.0

!

interface Management0/0

no nameif

no security-level

no ip address

!

passwd 2KFQnbNIdI.2KYOU encrypted

boot system disk0:/asa802-k8.bin

ftp mode passive

clock timezone CST -6

clock summer-time CDT recurring

dns server-group DefaultDNS

domain-name Security.lab.com

same-security-traffic permit intra-interface

pager lines 20

logging enable

logging buffer-size 40000

logging asdm-buffer-size 200

logging monitor debugging

logging buffered informational

logging trap warnings

logging asdm informational

logging mail debugging

logging from-address aaa@cisco.com

mtu outside 1500

mtu inside 1500

mtu DMZ 1500

no failover

failover lan unit primary

failover lan interface interface GigabitEthernet0/2

failover link interface GigabitEthernet0/2

no monitor-interface outside

icmp unreachable rate-limit 1 burst-size 1

asdm image disk0:/asdm-602.bin

asdm history enable

arp timeout 14400

global (outside) 1 interface

nat (inside) 1 0.0.0.0 0.0.0.0

route outside 0.0.0.0 0.0.0.0 172.30.21.244 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout uauth 0:05:00 absolute

ldap attribute-map tomtom

dynamic-access-policy-record DfltAccessPolicy

url-server (DMZ) vendor websense host 192.168.15.15 timeout 30 protocol TCP version 1 connections 5

url-cache dst 100

aaa authentication ssh console LOCAL

aaa authentication enable console LOCAL

aaa authentication telnet console LOCAL

filter url except 192.168.5.5 255.255.255.255 172.30.21.99 255.255.255.255

filter url http 192.168.5.0 255.255.255.0 172.30.21.99 255.255.255.255 allow

proxy-block longurl-truncate cgi-truncate

http server enable

http 172.30.0.0 255.255.0.0 outside

no snmp-server location

no snmp-server contact

telnet 0.0.0.0 0.0.0.0 inside

telnet timeout 5

ssh 0.0.0.0 0.0.0.0 inside

ssh timeout 60

console timeout 0

management-access inside

dhcpd address 192.168.5.12-192.168.5.20 inside

dhcpd enable inside

!

threat-detection basic-threat

threat-detection statistics access-list

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map global_policy

class inspection_default

inspect ftp

inspect h323 h225

inspect h323 ras

inspect rsh

inspect sqlnet

inspect skinny

inspect sunrpc

inspect xdmcp

inspect sip

inspect netbios

inspect tftp

inspect icmp

!

service-policy global_policy global

url-block url-mempool 2

url-block url-size 2

url-block block 10

username fwadmin password aDRVKThrSs46pTjG encrypted privilege 15

prompt hostname context

Cryptochecksum:db208a243faa71f9b3e92491a6ed2105

: end |

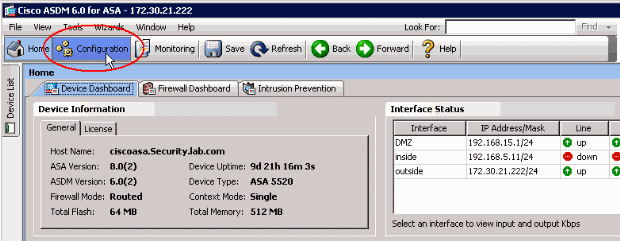

ASDM による ASA/PIX の設定

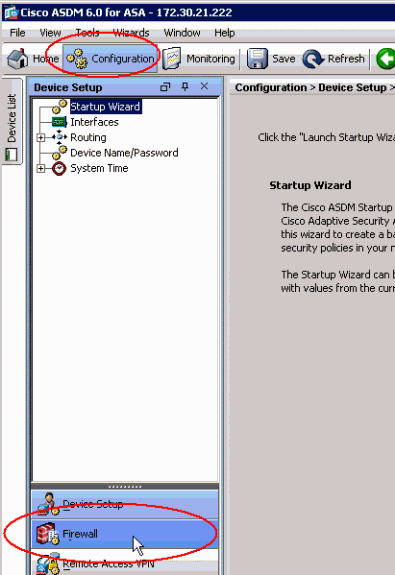

ここでは、Adaptive Security Device Manager(ASDM)を使用して、セキュリティ アプライアンスに URL フィルタリングを設定する手順を示します。

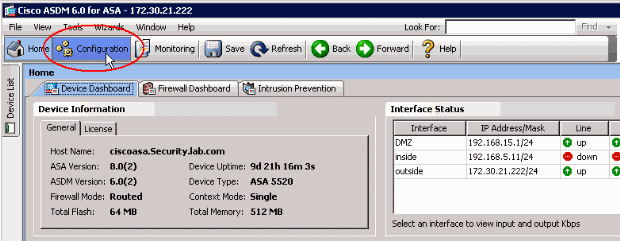

ASDM の起動後、次の手順を実行します。

-

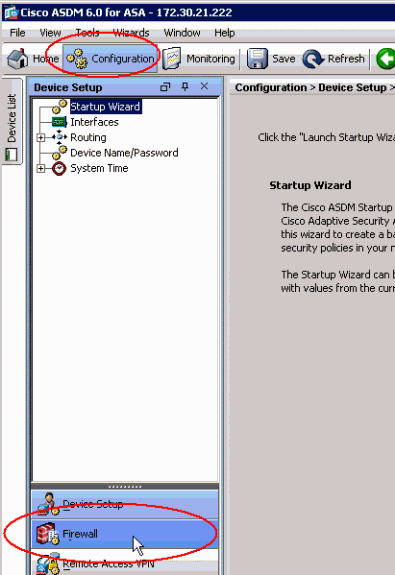

[Configuration] ペインを選択します。

-

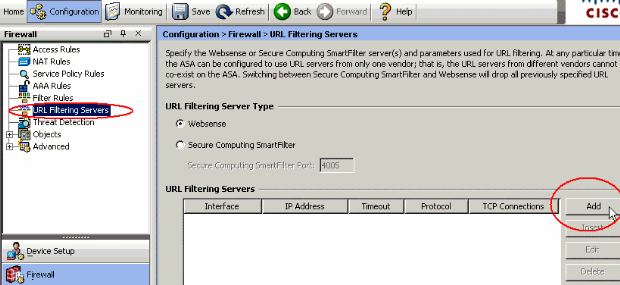

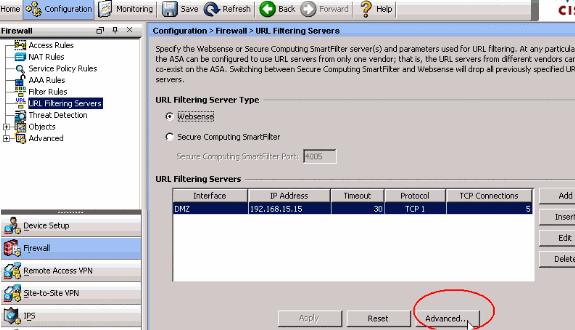

[Configuration] ペインに表示されているリストで [Firewall] をクリックします。

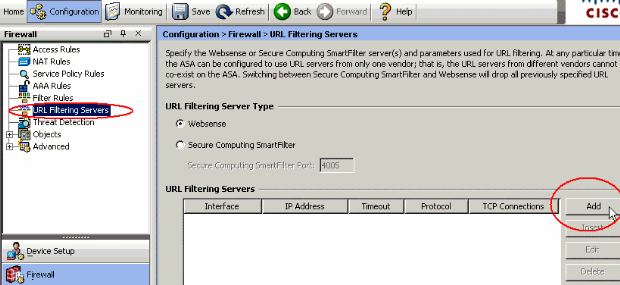

-

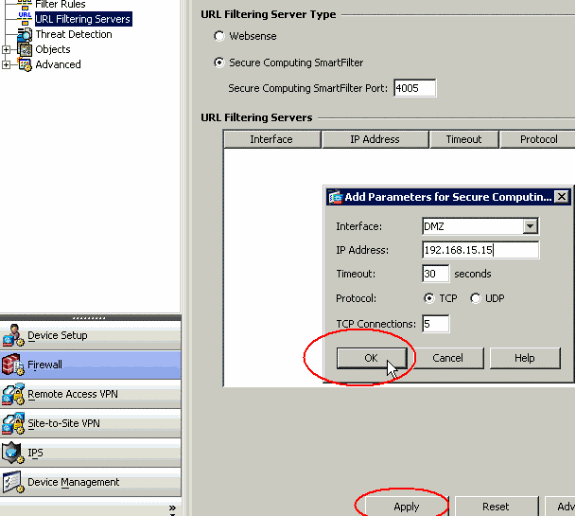

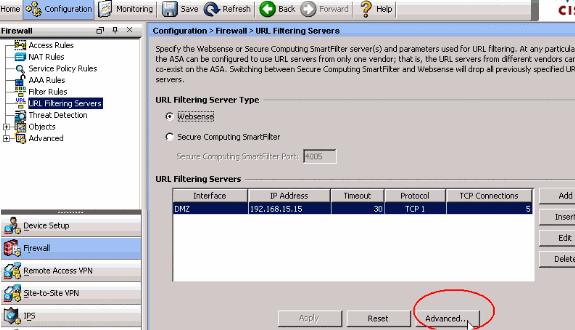

[Firewall] ドロップダウン リストから、[URL Filtering Servers] を選択します。使用する URL フィルタリング サーバのタイプを選択し、[Add] をクリックしてパラメータを設定します。

注:HTTP、HTTPS、またはFTPのフィルタリングルールを設定する前に、フィルタリングサーバを追加する必要があります。

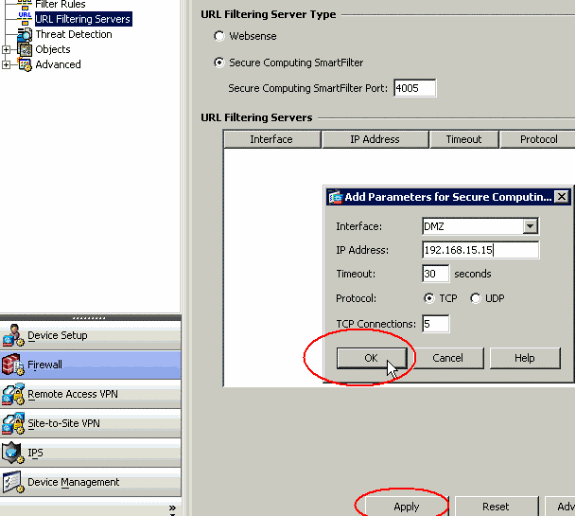

-

ポップアップ ウィンドウで適切なパラメータを選択します。

-

[Interface]:フィルタリング サーバに接続しているインターフェイスを表示します。

-

[IP Address]:フィルタリング サーバの IP アドレスを表示します。

-

[Timeout]:何秒後にフィルタリング サーバへの要求をタイムアウトにするかを表示します。

-

[Protocol]:フィルタリング サーバとの通信に使用されるプロトコルを表示します。デフォルトは TCP バージョン 1 です。TCP バージョン 4 を使用すると、PIX Firewall で認証済みのユーザの場合、PIX Firewall はそのユーザの名前と URL ロギング情報を Websense サーバに送信できます。

-

[TCP Connections]:URL フィルタリング サーバと通信できる TCP 接続の最大数を表示します。

パラメータを入力したら、ポップアップ ウィンドウの [OK] をクリックし、さらにメイン ウィンドウの [Apply] をクリックします。

-

-

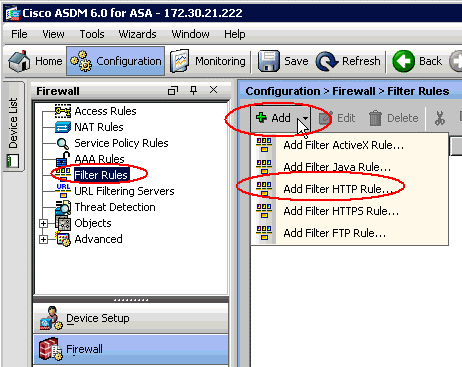

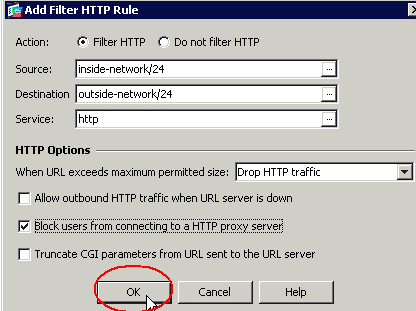

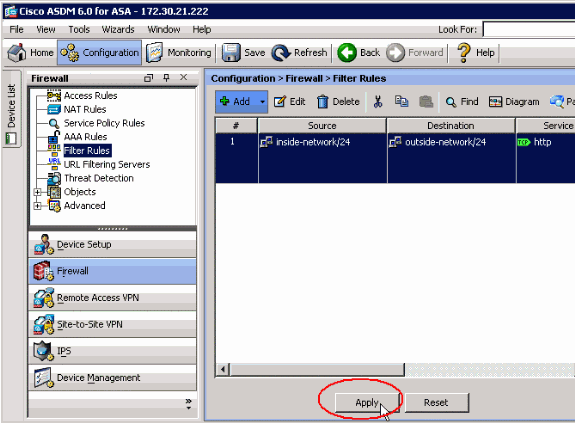

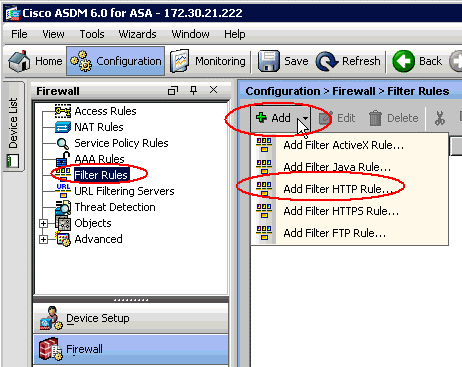

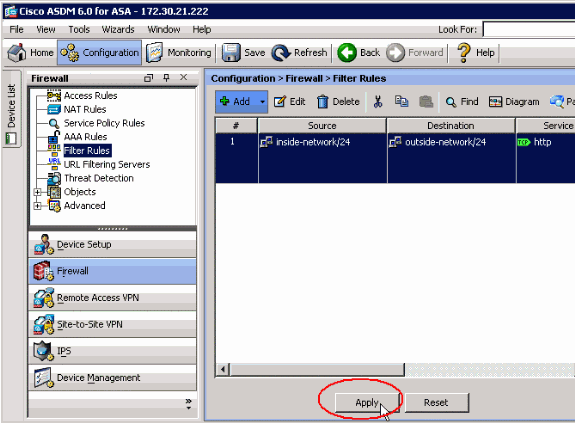

[Firewall] ドロップダウン リストから、[Filter Rules] を選択します。メイン ウィンドウの [Add] ボタンをクリックし、追加するルールのタイプを選択します。この例では、[Add Filter HTTP Rule] が選択されています。

-

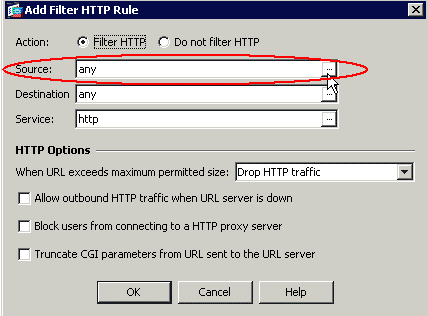

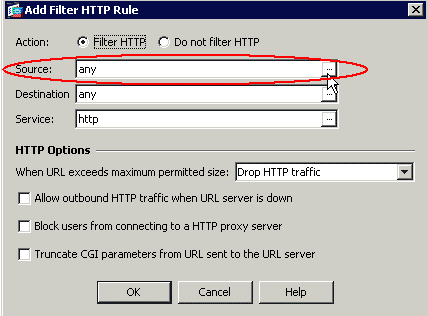

ポップアップ ウィンドウが表示されたら、[Source]、[Destination]、および [Service] オプションの参照ボタンをクリックして、適切なパラメータを選択します。

-

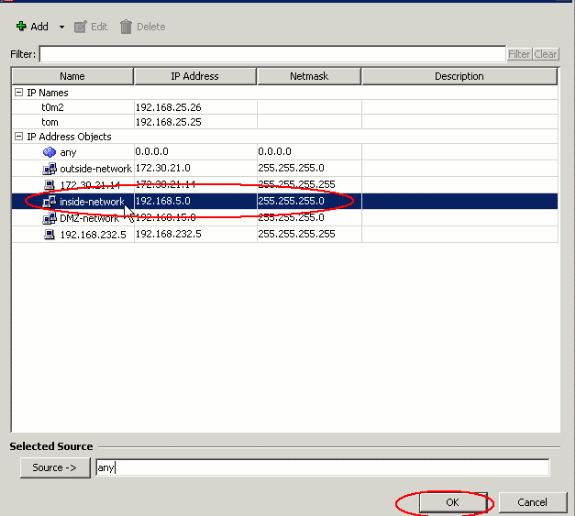

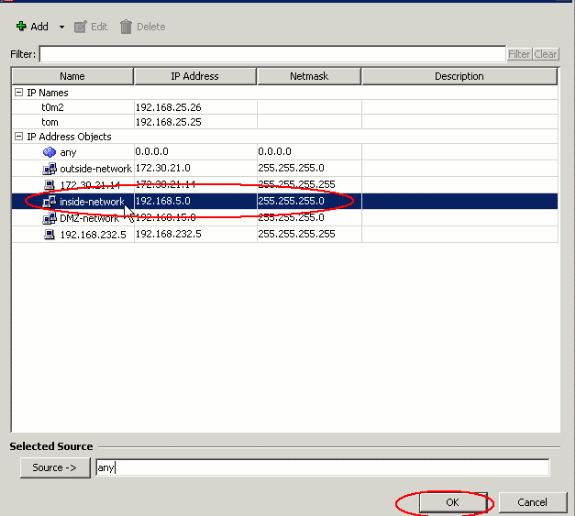

この図には、[Source] オプションの参照ウィンドウが表示されています。選択してから [OK] をクリックします。

-

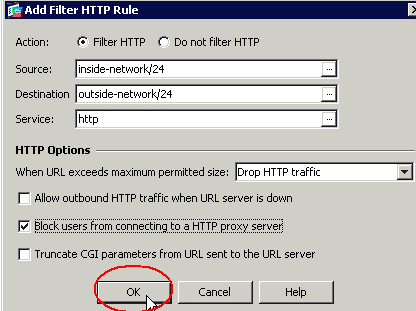

すべてのパラメータの選択が完了したら、[OK] をクリックして次に進みます。

-

適切なパラメータが設定されていることを確認して、[Apply] をクリックして変更を送信します。

-

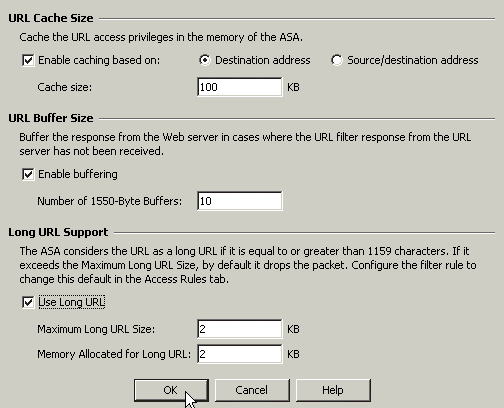

高度な URL フィルタリング オプションを指定する場合は、[Firewall] ドロップダウン リストから再度 [URL Filtering Servers] を選択し、メイン ウィンドウの [Advanced] ボタンをクリックします。

-

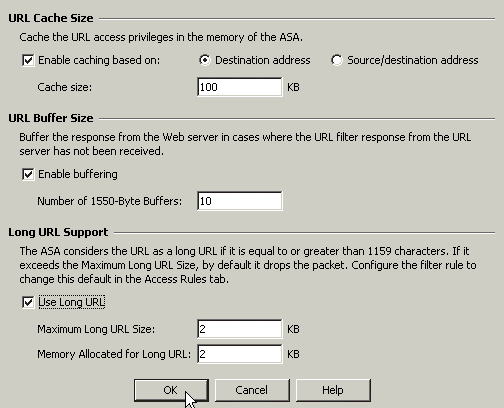

ポップアップ ウィンドウで、URL キャッシュ サイズ、URL バッファ サイズ、長い URL のサポートなどのパラメータを設定します。ポップアップ ウィンドウで [OK] をクリックしてから、メイン ウィンドウで [Apply] をクリックし、次に進みます。

-

最後に変更が保存されていることを確認してから、ASDM セッションを終了します。

確認

URL フィルタリングの情報を表示するために、このセクションで取り上げるコマンドを使用できます。これらのコマンドを使用して設定を検証できます。

Output Interpreter Tool(OIT)(登録ユーザ専用)では、特定の show コマンドがサポートされています。OIT を使用して、show コマンド出力の解析を表示できます。

-

show url-server:フィルタリング サーバについての情報を表示します。

例:

hostname#show url-server url-server (DMZ) vendor n2h2 host 192.168.15.15 port 4444 timeout 45 protocol tcp connections 10

ソフトウェア バージョン 7.2 以降では、このコマンドを show running-config url-server の形式で使用します。

-

show url-server stats:フィルタリング サーバについての統計情報を表示します。

ソフトウェア バージョン 7.2 では、このコマンドを show running-config url-server statistics の形式で使用します。

ソフトウェア バージョン 8.0 以降では、このコマンドを show url-server statistics の形式で使用します。

例:

hostname#show url-server statistics Global Statistics: -------------------- URLs total/allowed/denied 13/3/10 URLs allowed by cache/server 0/3 URLs denied by cache/server 0/10 HTTPSs total/allowed/denied 138/137/1 HTTPSs allowed by cache/server 0/137 HTTPSs denied by cache/server 0/1 FTPs total/allowed/denied 0/0/0 FTPs allowed by cache/server 0/0 FTPs denied by cache/server 0/0 Requests dropped 0 Server timeouts/retries 0/0 Processed rate average 60s/300s 0/0 requests/second Denied rate average 60s/300s 0/0 requests/second Dropped rate average 60s/300s 0/0 requests/second Server Statistics: -------------------- 192.168.15.15 UP Vendor websense Port 15868 Requests total/allowed/denied 151/140/11 Server timeouts/retries 0/0 Responses received 151 Response time average 60s/300s 0/0 URL Packets Sent and Received Stats: ------------------------------------ Message Sent Received STATUS_REQUEST 1609 1601 LOOKUP_REQUEST 1526 1526 LOG_REQUEST 0 NA Errors: ------- RFC noncompliant GET method 0 URL buffer update failure 0

-

show url-block:URL ブロック バッファの設定を表示します。

例:

hostname#show url-block url-block url-mempool 128 url-block url-size 4 url-block block 128ソフトウェア バージョン 7.2 以降では、このコマンドを show running-config url-block の形式で使用します。

-

show url-block block statistics:URL ブロックの統計情報を表示します。

例:

hostname#show url-block block statistics URL Pending Packet Buffer Stats with max block 128 ----------------------------------------------------- Cumulative number of packets held: 896 Maximum number of packets held (per URL): 3 Current number of packets held (global): 38 Packets dropped due to exceeding url-block buffer limit: 7546 HTTP server retransmission: 10 Number of packets released back to client: 0ソフトウェア バージョン 7.2 では、このコマンドを show running-config url-block block statistics 形式で使用します。

-

show url-cache stats:キャッシュの使用状況を表示します。

例:

hostname#show url-cache stats URL Filter Cache Stats ---------------------- Size : 128KB Entries : 1724 In Use : 456 Lookups : 45 Hits : 8ソフトウェア バージョン 8 では、このコマンドを show url-cache statistics の形式で使用します。

-

show perfmon:URL フィルタリングのパフォーマンスに関する統計情報と、他のパフォーマンスに関する統計情報を表示します。フィルタリングの統計情報は URL Access 行と URL Server Req 行に表示されます。

例:

hostname#show perfmon PERFMON STATS: Current Average Xlates 0/s 0/s Connections 0/s 2/s TCP Conns 0/s 2/s UDP Conns 0/s 0/s URL Access 0/s 2/s URL Server Req 0/s 3/s TCP Fixup 0/s 0/s TCPIntercept 0/s 0/s HTTP Fixup 0/s 3/s FTP Fixup 0/s 0/s AAA Authen 0/s 0/s AAA Author 0/s 0/s AAA Account 0/s 0/s

-

show filter:フィルタリングの設定を表示します。

例:

hostname#show filter filter url http 192.168.5.5 255.255.255.255 172.30.21.99 255.255.255.255 allow proxy-block longurl-truncate cgi-truncate

ソフトウェア バージョン 7.2 以降では、このコマンドを show running-config filter の形式で使用します。

トラブルシュート

このセクションでは、設定のトラブルシューティング方法について説明します。

エラー:「%ASA-3-304009: Ran out of buffer blocks specified by url-block command」

ファイアウォールが URL サーバからの確認応答を待機するときに、サーバの応答を保持する URL キャッシュが枯渇しました。

解決方法

基本的に、ASA と Websense サーバの間の遅延に関連した問題です。この問題の回避策は次のとおりです。

-

ASA で Websense との通信に使用されるプロトコルを UDP に変更します。

Websense サーバとファイアウォールの間に遅延の問題があると、Websense サーバからの応答がファイアウォールへ戻るのに時間がかかるため、応答を待つ間に URL バッファが使い尽くされてしまいます。

Websense サーバとファイアウォールの間の通信には、TCP の代わりに UDP を使用できます。URL フィルタリングに TCP を使用すると、新しい URL 要求のたびに ASA は Websense サーバとの TCP 接続を確立する必要があります。一方、UDP はコネクションレス プロトコルなので、ASA は接続を確立しなくてもサーバから応答を受信できます。これにより、サーバのパフォーマンスが改善されます。

ASA(config)#url-server (inside) vendor websense host X.X.X.X timeout 30 protocol UDP version 4 connections 5

-

url-block ブロックが可能な最大値(128)に拡大されていることを確認します。これは、show url-block コマンドで確認できます。

128が表示されている場合は、Cisco Bug ID CSCta27415(登録ユーザ専用)の機能拡張を考慮してください。

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

03-Jul-2007 |

初版 |

フィードバック

フィードバック