VCS Expressway TelePresenceデバイス用のASAでのNATリフレクションの設定

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、ファイアウォールでこの種のNAT設定を必要とする特別なCisco TelePresenceシナリオのために、Cisco適応型セキュリティアプライアンス(ASA)でネットワークアドレス変換(NAT)リフレクション設定を実装する方法について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

-

Cisco ASA(適応型セキュリティアプライアンス)の基本NAT設定

-

Cisco TelePresence Video Communication Server(VCS)ControlおよびVCS Expressway基本設定

注:このドキュメントの目的は、異なるDMZにある両方のNICインターフェイスを使用するVCS-ExpresswayまたはExpressway-Edgeの推奨導入方法を使用できない場合にのみ使用することです。デュアルNICを使用した推奨導入の詳細については、60ページの「Cisco TelePresence Video Communication Server Basic Configuration (Control with Expressway) Deployment Guide」を参照してください。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

ソフトウェアバージョン8.3以降を実行するCisco ASA 5500および5500-Xシリーズアプライアンス

-

Cisco VCSバージョンX8.x以降

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

注:ドキュメント全体で、VCSデバイスはVCS ExpresswayおよびVCS Controlと呼ばれます。ただし、同じ設定がExpressway-EデバイスとExpressway-Cデバイスにも適用されます。

バックグラウンド情報

Cisco TelePresenceのドキュメントによると、VCS ControlがVCS ExpresswayのパブリックIPアドレス経由でVCS Expresswayと通信できるようにするために、FWでNATリフレクション設定が必要になるTelePresenceのシナリオは2種類あります。

最初のシナリオには、単一のVCS Expressway LANインターフェイスを使用する単一サブネットの非武装地帯(DMZ)が含まれ、2番目のシナリオには、単一のVCS Expressway LANインターフェイスを使用する3ポートのFW DMZが含まれます。

ヒント:TelePresence実装の詳細については、『Cisco TelePresence Video Communication Server基本設定(Expresswayによる制御)』導入ガイドを参照してください。

VCS CおよびEの実装に推奨されないシスコのトポロジ

次のトポロジはシスコが推奨するものではないことに注意してください。VCS ExpresswayまたはExpresswayエッジの推奨される導入方法は、2つの異なるDMZを使用し、Expresswayの各DMZにNICを配置することです。このガイドは、推奨される導入方法を使用できない環境で使用することを目的としています。

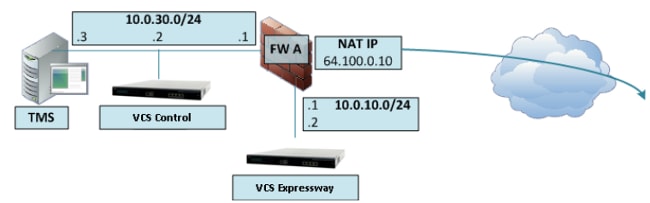

シングルVCS Expressway LANインターフェイスを使用したシングルサブネットDMZ

このシナリオでは、FW AはFW B(およびその逆)にトラフィックをルーティングできます。 VCS Expresswayでは、外部インターフェイスから内部インターフェイスへのFW Bのトラフィックフローを減らすことなく、ビデオトラフィックをFW Bを通過させることができます。VCS Expresswayは、パブリック側でもFWトラバーサルを処理します。

このシナリオの例を次に示します。

この導入では、次のコンポーネントを使用します。

- 次の情報を含むシングルサブネットDMZ(10.0.10.0/24)

- FW Aの内部インターフェイス(10.0.10.1)

- FW Bの外部インターフェイス(10.0.10.2)

- VCS ExpresswayのLAN1インターフェイス(10.0.10.3)

- 以下を含むLANサブネット(10.0.30.0/24):

- FW Bの内部インターフェイス(10.0.30.1)

- VCS ControlのLAN1インターフェイス(10.0.30.2)

- Cisco TelePresence Management Server(TMS)(10.0.30.3)のネットワークインターフェイス

FW Aにはスタティックな1対1 NATが設定されており、パブリックアドレス64.100.0.10に対してVCS ExpresswayのLAN1 IPアドレスへのNATを実行します。スタティックNATモードは、スタティックNAT IPアドレスが64.100.0.10のVCS Expressway上のLAN1インターフェイスに対して有効になっています。

注:VCS Controlのセキュアトラバーサルクライアントゾーン(ピアアドレス)では、VCS Expresswayの完全修飾ドメイン名(FQDN)を、ネットワークの外部からどのように見えるかのように入力する必要があります。この理由は、スタティックNATモードでは、VCS Expresswayはインバウンドシグナリングとメディアトラフィックを、プライベート名ではなく外部FQDNに送信するように要求するためです。これは、外部FWがVCS ControlからVCS Expressway外部FQDNへのトラフィックを許可する必要があることを意味します。これはNATリフレクションと呼ばれ、すべてのタイプのFWでサポートされるわけではありません。

この例では、FW Bは、VCS Expresswayの外部IPアドレス(64.100.0.10)宛てのVCS ControlからのトラフィックのNATリフレクションを許可する必要があります。VCS Controlのトラバーサルゾーンには、ピアアドレスとして(FQDNからIPへの変換後に)64.100.0.10が必要です。

VCS Expresswayをデフォルトゲートウェイ10.0.10.1で設定する必要があるこのシナリオでスタティックルートが必要かどうかは、FW AとFW Bの機能と設定によって異なります。VCS ControlからVCS Expresswayへの通信は、VCS ExpresswayのIPアドレス64.100.0.10経由で行われます。また、VCS ExpresswayからVCS Controlへのリターントラフィックは、デフォルトゲートウェイ経由で通過する必要がある場合があります。

Cisco TMS管理通信はVCS ExpresswayのスタティックNATモード設定の影響を受けないため、VCS ExpresswayをCisco TMSにIPアドレス10.0.10.3(または、FW Bで許可されている場合はIPアドレス64.100.0.10)で追加できます。

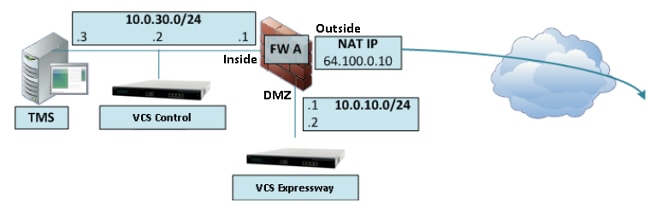

シングルVCS Expressway LANインターフェイスを使用した3ポートFW DMZ

このシナリオの例を次に示します。

この導入では、3ポートのFWを使用して次のものを作成します。

- 以下を含むDMZサブネット(10.0.10.0/24):

- FW A(10.0.10.1)のDMZインターフェイス

- VCS ExpresswayのLAN1インターフェイス(10.0.10.2)

- 以下を含むLANサブネット(10.0.30.0/24):

- FW AのLANインターフェイス(10.0.30.1)

- VCS ControlのLAN1インターフェイス(10.0.30.2)

- Cisco TMSのネットワークインターフェイス(10.0.30.3)

FW Aにはスタティックな1対1 NATが設定されており、パブリックIPアドレス64.100.0.10からVCS ExpresswayのLAN1 IPアドレスへのNATを実行します。スタティックNATモードは、スタティックNAT IPアドレスが64.100.0.10のVCS Expressway上のLAN1インターフェイスに対して有効になっています。

VCS Expresswayをデフォルトゲートウェイ10.0.10.1で設定する必要があるこのゲートウェイは、VCS Expresswayから送信されるすべてのトラフィックに使用する必要があるため、このタイプの導入ではスタティックルートは不要です。

VCS Controlのトラバーサルクライアントゾーンは、前のシナリオで説明したものと同じ理由で、VCS ExpresswayのスタティックNATアドレス(この例では64.100.0.10)と一致するピアアドレスを使用して設定する必要があります。

注:これは、FW Aが64.100.0.10の宛先IPアドレスを持つVCS Controlからのトラフィックを許可する必要があることを意味します。これはNATリフレクションとも呼ばれ、すべてのタイプのFWがこれをサポートしているわけではないことに注意してください。

Cisco TMS管理通信はVCS ExpresswayのスタティックNATモード設定の影響を受けないため、VCS ExpresswayをCisco TMSにIPアドレス10.0.10.2(または、FW Aがこれを許可する場合はIPアドレス64.100.0.10)で追加できます。

設定

このセクションでは、2つの異なるVCS CおよびE実装シナリオに対してASAでNATリフレクションを設定する方法について説明します。

シングルVCS Expressway LANインターフェイスを使用したシングルサブネットDMZ

最初のシナリオでは、VCS Control(10.0.30.2)からVCS Expresswayの外部IPアドレス(64.100.0.10)宛ての通信を許可するために、FW Aに次のNATリフレクション設定を適用する必要があります。

この例では、VCS ControlのIPアドレスは10.0.30.2/24、VCS ExpresswayのIPアドレスは10.0.10.3/24です。

宛先IPアドレスが64.100.0.10のVCS Expresswayを検索する際に、VCS ControlのIPアドレス10.0.30.2がFW Bの内部インターフェイスから外部インターフェイスに移動するときに残っていると仮定すると、FW Bに実装する必要があるNATリフレクション設定がこれらの例に示されています。

ASAバージョン8.3以降の例:

object network obj-10.0.30.2

host 10.0.30.2

object network obj-10.0.10.3

host 10.0.10.3

object network obj-64.100.0.10

host 64.100.0.10

nat (inside,outside) source static obj-10.0.30.2 obj-10.0.30.2 destination static

obj-64.100.0.10 obj-10.0.10.3

NOTE: After this NAT is applied in the ASA you will receive a warning message as the following:

WARNING: All traffic destined to the IP address of the outside interface is being redirected.

WARNING: Users may not be able to access any service enabled on the outside interface.

ASAバージョン8.2以前の例:

access-list IN-OUT-INTERFACE extended permit ip host 10.0.30.2 host 64.100.0.10

static (inside,outside) 10.0.30.2 access-list IN-OUT-INTERFACE

access-list OUT-IN-INTERFACE extended permit ip host 10.0.10.3 host 10.0.30.2

static (outside,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

注:このNATリフレクション設定の主な目的は、VCS ControlがVCS Expresswayに到達できるようにすることですが、プライベートIPアドレスの代わりにVCS ExpresswayパブリックIPアドレスを使用します。このNAT変換の際に、上記の推奨されるNAT設定の代わりに2回のNAT設定を使用してVCS Controlの送信元IPアドレスが変更され、VCS Expresswayに自身のパブリックIPアドレスからのトラフィックが表示される場合、MRAデバイスの電話サービスが起動しません。この導入は、下記の推奨セクションのセクション3に記載されているようにサポートされていません。

シングルVCS Expressway LANインターフェイスを使用した3ポートFW DMZ

2番目のシナリオでは、VCS Expresswayの外部IPアドレス(64.100.0.10)を宛先とするVCS Control 10.0.30.2からの着信トラフィックのNATリフレクションを許可するために、FW Aで次のNATリフレクション設定を適用する必要があります。

この例では、VCS ControlのIPアドレスは10.0.30.2/24、VCS ExpresswayのIPアドレスは10.0.10.2/24です。

宛先IPアドレスが64.100.0.10のVCS Expresswayを検索する際に、VCS ControlのIPアドレス10.0.30.2がFW AのDMZインターフェイスに内部から移動するときに残っていると仮定すると、FW Aに実装する必要があるNATリフレクション設定がこれらの例に示されています。

ASAバージョン8.3以降の例:

object network obj-10.0.30.2

host 10.0.30.2

object network obj-10.0.10.2

host 10.0.10.2

object network obj-64.100.0.10

host 64.100.0.10

nat (inside,DMZ) source static obj-10.0.30.2 obj-10.0.30.2 destination static

obj-64.100.0.10 obj-10.0.10.2

NOTE: After this NAT is applied you will receive a warning message as the following:

WARNING: All traffic destined to the IP address of the DMZ interface is being redirected.

WARNING: Users may not be able to access any service enabled on the DMZ interface.

ASAバージョン8.2以前の例:

access-list IN-DMZ-INTERFACE extended permit ip host 10.0.30.2 host 64.100.0.10

static (inside,DMZ) 10.0.30.2 access-list IN-DMZ-INTERFACE

access-list DMZ-IN-INTERFACE extended permit ip host 10.0.10.2 host 10.0.30.2

static (DMZ,inside) 64.100.0.10 access-list DMZ-IN-INTERFACE

注:このNATリフレクション設定の主な目的は、VCS ControlがVCS Expresswayに到達できるようにしますが、プライベートIPアドレスの代わりにVCS ExpresswayパブリックIPアドレスを使用できるようにすることです。このNAT変換の際に、上記の推奨されるNAT設定ではなく2回のNAT設定を使用してVCS Controlの送信元IPアドレスが変更され、VCS Expresswayで自身のパブリックIPアドレスからのトラフィックが認識される場合は、MRAデバイスの電話サービスが起動しません。この導入は、下記の推奨セクションのセクション3に記載されているようにサポートされていません。

確認

このセクションでは、VCS CとEの両方の実装シナリオで必要に応じてNATリフレクション設定が機能することを確認するために、ASAで確認できるパケットトレーサの出力を提供します。

シングルVCS Expressway LANインターフェイスを使用したシングルサブネットDMZ

ASAバージョン8.3以降のFW Bパケットトレーサの出力を次に示します。

FW-B# packet-tracer input inside tcp 10.0.30.2 1234 64.100.0.10 80

Phase: 1

Type: UN-NAT

Subtype: static

Result: ALLOW

Config:

nat (inside,outside) source static obj-10.0.30.2 obj-10.0.30.2 destination

static obj-64.100.0.10 obj-10.0.10.3

Additional Information:

NAT divert to egress interface outside

Untranslate 64.100.0.10/80 to 10.0.10.3/80

Phase: 2

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 3

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (inside,outside) source static obj-10.0.30.2 obj-10.0.30.2 destination

static obj-64.100.0.10 obj-10.0.10.3

Additional Information:

Static translate 10.0.30.2/1234 to 10.0.30.2/1234

Phase: 4

Type: NAT

Subtype: rpf-check

Result: ALLOW

Config:

nat (inside,outside) source static obj-10.0.30.2 obj-10.0.30.2 destination

static obj-64.100.0.10 obj-10.0.10.3

Additional Information:

Phase: 5

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 6

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 2, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: outside

output-status: up

output-line-status: up

Action: allow

ASAバージョン8.2以前のFW Bパケットトレーサの出力を次に示します。

FW-B# packet-tracer input inside tcp 10.0.30.2 1234 64.100.0.10 80

Phase: 1

Type: UN-NAT

Subtype: static

Result: ALLOW

Config:

static (outside,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

match ip outside host 10.0.10.3 inside host 10.0.30.2

static translation to 64.100.0.10

translate_hits = 0, untranslate_hits = 2

Additional Information:

NAT divert to egress interface outside

Untranslate 64.100.0.10/0 to 10.0.10.3/0 using netmask 255.255.255.255

Phase: 2

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 3

Type: NAT

Subtype:

Result: ALLOW

Config:

static (inside,outside) 10.0.30.2 access-list IN-OUT-INTERFACE

match ip inside host 10.0.30.2 outside host 64.100.0.10

static translation to 10.0.30.2

translate_hits = 1, untranslate_hits = 0

Additional Information:

Static translate 10.0.30.2/0 to 10.0.30.2/0 using netmask 255.255.255.255

Phase: 4

Type: NAT

Subtype: host-limits

Result: ALLOW

Config:

static (inside,outside) 10.0.30.2 access-list IN-OUT-INTERFACE

match ip inside host 10.0.30.2 outside host 64.100.0.10

static translation to 10.0.30.2

translate_hits = 1, untranslate_hits = 0

Additional Information:

Phase: 5

Type: NAT

Subtype: rpf-check

Result: ALLOW

Config:

static (outside,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

match ip outside host 10.0.10.3 inside host 10.0.30.2

static translation to 64.100.0.10

translate_hits = 0, untranslate_hits = 2

Additional Information:

Phase: 6

Type: NAT

Subtype: host-limits

Result: ALLOW

Config:

static (outside,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

match ip outside host 10.0.10.3 inside host 10.0.30.2

static translation to 64.100.0.10

translate_hits = 0, untranslate_hits = 2

Additional Information:

Phase: 7

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 8

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 1166, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: outside

output-status: up

output-line-status: up

Action: allow

シングルVCS Expressway LANインターフェイスを使用した3ポートFW DMZ

ASAバージョン8.3以降のFW Aパケットトレーサの出力を次に示します。

FW-A# packet-tracer input inside tcp 10.0.30.2 1234 64.100.0.10 80

Phase: 1

Type: UN-NAT

Subtype: static

Result: ALLOW

Config:

nat (inside,DMZ) source static obj-10.0.30.2 obj-10.0.30.2 destination

static obj-64.100.0.10 obj-10.0.10.2

Additional Information:

NAT divert to egress interface DMZ

Untranslate 64.100.0.10/80 to 10.0.10.2/80

Phase: 2

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 3

Type: NAT

Subtype:

Result: ALLOW

Config:

nat (inside,DMZ) source static obj-10.0.30.2 obj-10.0.30.2 destination

static obj-64.100.0.10 obj-10.0.10.2

Additional Information:

Static translate 10.0.30.2/1234 to 10.0.30.2/1234

Phase: 4

Type: NAT

Subtype: rpf-check

Result: ALLOW

Config:

nat (inside,DMZ) source static obj-10.0.30.2 obj-10.0.30.2 destination

static obj-64.100.0.10 obj-10.0.10.2

Additional Information:

Phase: 5

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 6

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 7, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: DMZ

output-status: up

output-line-status: up

Action: allow

ASAバージョン8.2以前のFW Aパケットトレーサの出力を次に示します。

FW-A# packet-tracer input inside tcp 10.0.30.2 1234 64.100.0.10 80

Phase: 1

Type: UN-NAT

Subtype: static

Result: ALLOW

Config:

static (DMZ,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

match ip DMZ host 10.0.10.2 inside host 10.0.30.2

static translation to 64.100.0.10

translate_hits = 0, untranslate_hits = 2

Additional Information:

NAT divert to egress interface DMZ

Untranslate 64.100.0.10/0 to 10.0.10.2/0 using netmask 255.255.255.255

Phase: 2

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 3

Type: NAT

Subtype:

Result: ALLOW

Config:

static (inside,DMZ) 10.0.30.2 access-list IN-OUT-INTERFACE

match ip inside host 10.0.30.2 DMZ host 64.100.0.10

static translation to 10.0.30.2

translate_hits = 1, untranslate_hits = 0

Additional Information:

Static translate 10.0.30.2/0 to 10.0.30.2/0 using netmask 255.255.255.255

Phase: 4

Type: NAT

Subtype: host-limits

Result: ALLOW

Config:

static (inside,DMZ) 10.0.30.2 access-list IN-OUT-INTERFACE

match ip inside host 10.0.30.2 DMZ host 64.100.0.10

static translation to 10.0.30.2

translate_hits = 1, untranslate_hits = 0

Additional Information:

Phase: 5

Type: NAT

Subtype: rpf-check

Result: ALLOW

Config:

static (DMZ,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

match ip DMZ host 10.0.10.2 inside host 10.0.30.2

static translation to 64.100.0.10

translate_hits = 0, untranslate_hits = 2

Additional Information:

Phase: 6

Type: NAT

Subtype: host-limits

Result: ALLOW

Config:

static (DMZ,inside) 64.100.0.10 access-list OUT-IN-INTERFACE

match ip DMZ host 10.0.10.2 inside host 10.0.30.2

static translation to 64.100.0.10

translate_hits = 0, untranslate_hits = 2

Additional Information:

Phase: 7

Type: IP-OPTIONS

Subtype:

Result: ALLOW

Config:

Additional Information:

Phase: 8

Type: FLOW-CREATION

Subtype:

Result: ALLOW

Config:

Additional Information:

New flow created with id 1166, packet dispatched to next module

Result:

input-interface: inside

input-status: up

input-line-status: up

output-interface: DMZ

output-status: up

output-line-status: up

Action: allow

トラブルシュート

関連するFWインターフェイスにパケットが出入りする際にNAT変換を確認するために、ASAインターフェイスでパケットキャプチャを設定できます。

「シングルVCS Expressway LANインターフェイスを使用した3ポートFW DMZ」のシナリオに適用されたパケットキャプチャ

FW-A# sh cap capture capin type raw-data interface inside [Capturing - 5735 bytes] match ip host 10.0.30.2 host 64.100.0.10 capture capdmz type raw-data interface DMZ [Capturing - 5735 bytes] match ip host 10.0.10.2 host 10.0.30.2 FW-A# sh cap capin 71 packets captured 1: 22:21:37.095270 10.0.30.2 > 64.100.0.10: icmp: echo request 2: 22:21:37.100672 64.100.0.10 > 10.0.30.2: icmp: echo reply 3: 22:21:37.101313 10.0.30.2 > 64.100.0.10: icmp: echo request 4: 22:21:37.114373 64.100.0.10 > 10.0.30.2: icmp: echo reply 5: 22:21:37.157371 10.0.30.2 > 64.100.0.10: icmp: echo request 6: 22:21:37.174429 64.100.0.10 > 10.0.30.2: icmp: echo reply 7: 22:21:39.234164 10.0.30.2 > 64.100.0.10: icmp: echo request 8: 22:21:39.238528 64.100.0.10 > 10.0.30.2: icmp: echo reply 9: 22:21:39.261110 10.0.30.2 > 64.100.0.10: icmp: echo request 10: 22:21:39.270234 64.100.0.10 > 10.0.30.2: icmp: echo reply 11: 22:21:47.170614 10.0.30.2.38953 > 64.100.0.10.23: S 1841210281:1841210281(0)

win 4128 <mss 536> 12: 22:21:47.198933 64.100.0.10.23 > 10.0.30.2.38953: S 3354834096:3354834096(0)

ack 1841210282 win 4128 <mss 536> 13: 22:21:47.235186 10.0.30.2.38953 > 64.100.0.10.23: . ack 3354834097

win 4128 14: 22:21:47.242815 64.100.0.10.23 > 10.0.30.2.38953: P 3354834097:3354834109(12)

ack 1841210282 win 4128 15: 22:21:47.243014 10.0.30.2.38953 > 64.100.0.10.23: P 1841210282:1841210294(12)

ack 3354834097 win 4128 16: 22:21:47.243258 10.0.30.2.38953 > 64.100.0.10.23: . ack 3354834097

win 4128 17: 22:21:47.261094 64.100.0.10.23 > 10.0.30.2.38953: P 3354834109:3354834151(42)

ack 1841210282 win 4128 18: 22:21:47.280411 64.100.0.10.23 > 10.0.30.2.38953: P 3354834151:3354834154(3)

ack 1841210294 win 4116 19: 22:21:47.280625 64.100.0.10.23 > 10.0.30.2.38953: P 3354834154:3354834157(3)

ack 1841210294 win 4116 20: 22:21:47.280838 64.100.0.10.23 > 10.0.30.2.38953: P 3354834157:3354834163(6)

ack 1841210294 win 4116 21: 22:21:47.281082 10.0.30.2.38953 > 64.100.0.10.23: P 1841210294:1841210297(3)

ack 3354834109 win 4116 22: 22:21:47.281296 10.0.30.2.38953 > 64.100.0.10.23: P 1841210297:1841210300(3)

ack 3354834109 win 4116

FW-A# sh cap capdmz 71 packets captured 1: 22:21:37.095621 10.0.30.2 > 10.0.10.2: icmp: echo request 2: 22:21:37.100626 10.0.10.2 > 10.0.30.2: icmp: echo reply 3: 22:21:37.101343 10.0.30.2 > 10.0.10.2: icmp: echo request 4: 22:21:37.114297 10.0.10.2 > 10.0.30.2: icmp: echo reply 5: 22:21:37.157920 10.0.30.2 > 10.0.10.2: icmp: echo request 6: 22:21:37.174353 10.0.10.2 > 10.0.30.2: icmp: echo reply 7: 22:21:39.234713 10.0.30.2 > 10.0.10.2: icmp: echo request 8: 22:21:39.238452 10.0.10.2 > 10.0.30.2: icmp: echo reply 9: 22:21:39.261659 10.0.30.2 > 10.0.10.2: icmp: echo request 10: 22:21:39.270158 10.0.10.2 > 10.0.30.2: icmp: echo reply 11: 22:21:47.170950 10.0.30.2.38953 > 10.0.10.2.23: S 2196345248:2196345248(0)

win 4128 <mss 536> 12: 22:21:47.198903 10.0.10.2.23 > 10.0.30.2.38953: S 1814294604:1814294604(0)

ack 2196345249 win 4128 <mss 536> 13: 22:21:47.235263 10.0.30.2.38953 > 10.0.10.2.23: . ack 1814294605 win 4128 14: 22:21:47.242754 10.0.10.2.23 > 10.0.30.2.38953: P 1814294605:1814294617(12)

ack 2196345249 win 4128 15: 22:21:47.243105 10.0.30.2.38953 > 10.0.10.2.23: P 2196345249:2196345261(12)

ack 1814294605 win 4128 16: 22:21:47.243319 10.0.30.2.38953 > 10.0.10.2.23: . ack 1814294605 win 4128 17: 22:21:47.260988 10.0.10.2.23 > 10.0.30.2.38953: P 1814294617:1814294659(42)

ack 2196345249 win 4128 18: 22:21:47.280335 10.0.10.2.23 > 10.0.30.2.38953: P 1814294659:1814294662(3)

ack 2196345261 win 4116 19: 22:21:47.280564 10.0.10.2.23 > 10.0.30.2.38953: P 1814294662:1814294665(3)

ack 2196345261 win 4116 20: 22:21:47.280777 10.0.10.2.23 > 10.0.30.2.38953: P 1814294665:1814294671(6)

ack 2196345261 win 4116 21: 22:21:47.281143 10.0.30.2.38953 > 10.0.10.2.23: P 2196345261:2196345264(3)

ack 1814294617 win 4116 22: 22:21:47.281357 10.0.30.2.38953 > 10.0.10.2.23: P 2196345264:2196345267(3)

ack 1814294617 win 4116

「単一のVCS Expressway LANインターフェイスを使用した単一サブネットDMZ」のシナリオに適用されたパケットキャプチャ

FW-B# sh cap capture capin type raw-data interface inside [Capturing - 5815 bytes] match ip host 10.0.30.2 host 64.100.0.10 capture capout type raw-data interface outside [Capturing - 5815 bytes] match ip host 10.0.10.3 host 10.0.30.2 FW-B# sh cap capin 72 packets captured 1: 22:30:06.783681 10.0.30.2 > 64.100.0.10: icmp: echo request 2: 22:30:06.847856 64.100.0.10 > 10.0.30.2: icmp: echo reply 3: 22:30:06.877624 10.0.30.2 > 64.100.0.10: icmp: echo request 4: 22:30:06.900710 64.100.0.10 > 10.0.30.2: icmp: echo reply 5: 22:30:06.971598 10.0.30.2 > 64.100.0.10: icmp: echo request 6: 22:30:06.999551 64.100.0.10 > 10.0.30.2: icmp: echo reply 7: 22:30:07.075649 10.0.30.2 > 64.100.0.10: icmp: echo request 8: 22:30:07.134499 64.100.0.10 > 10.0.30.2: icmp: echo reply 9: 22:30:07.156409 10.0.30.2 > 64.100.0.10: icmp: echo request 10: 22:30:07.177496 64.100.0.10 > 10.0.30.2: icmp: echo reply 11: 22:30:13.802525 10.0.30.2.41596 > 64.100.0.10.23: S 1119515693:1119515693(0)

win 4128 <mss 536> 12: 22:30:13.861100 64.100.0.10.23 > 10.0.30.2.41596: S 2006020203:2006020203(0)

ack 1119515694 win 4128 <mss 536> 13: 22:30:13.935864 10.0.30.2.41596 > 64.100.0.10.23: . ack 2006020204 win 4128 14: 22:30:13.946804 10.0.30.2.41596 > 64.100.0.10.23: P 1119515694:1119515706(12)

ack 2006020204 win 4128 15: 22:30:13.952679 10.0.30.2.41596 > 64.100.0.10.23: . ack 2006020204 win 4128 16: 22:30:14.013686 64.100.0.10.23 > 10.0.30.2.41596: P 2006020204:2006020216(12)

ack 1119515706 win 4116 17: 22:30:14.035352 64.100.0.10.23 > 10.0.30.2.41596: P 2006020216:2006020256(40)

ack 1119515706 win 4116 18: 22:30:14.045758 64.100.0.10.23 > 10.0.30.2.41596: P 2006020256:2006020259(3)

ack 1119515706 win 4116 19: 22:30:14.046781 64.100.0.10.23 > 10.0.30.2.41596: P 2006020259:2006020262(3)

ack 1119515706 win 4116 20: 22:30:14.047788 64.100.0.10.23 > 10.0.30.2.41596: P 2006020262:2006020268(6)

ack 1119515706 win 4116 21: 22:30:14.052151 10.0.30.2.41596 > 64.100.0.10.23: P 1119515706:1119515709(3)

ack 2006020256 win 4076 22: 22:30:14.089183 10.0.30.2.41596 > 64.100.0.10.23: P 1119515709:1119515712(3)

ack 2006020256 win 4076

ASA1# show cap capout 72 packets captured 1: 22:30:06.784871 10.0.30.2 > 10.0.10.3: icmp: echo request 2: 22:30:06.847688 10.0.10.3 > 10.0.30.2: icmp: echo reply 3: 22:30:06.878769 10.0.30.2 > 10.0.10.3: icmp: echo request 4: 22:30:06.900557 10.0.10.3 > 10.0.30.2: icmp: echo reply 5: 22:30:06.972758 10.0.30.2 > 10.0.10.3: icmp: echo request 6: 22:30:06.999399 10.0.10.3 > 10.0.30.2: icmp: echo reply 7: 22:30:07.076808 10.0.30.2 > 10.0.10.3: icmp: echo request 8: 22:30:07.134422 10.0.10.3 > 10.0.30.2: icmp: echo reply 9: 22:30:07.156959 10.0.30.2 > 10.0.10.3: icmp: echo request 10: 22:30:07.177420 10.0.10.3 > 10.0.30.2: icmp: echo reply 11: 22:30:13.803104 10.0.30.2.41596 > 10.0.10.3.23: S 2599614130:2599614130(0)

win 4128 <mss 536> 12: 22:30:13.860947 10.0.10.3.23 > 10.0.30.2.41596: S 4158597009:4158597009(0)

ack 2599614131 win 4128 <mss 536> 13: 22:30:13.936017 10.0.30.2.41596 > 10.0.10.3.23: . ack 4158597010 win 4128 14: 22:30:13.946941 10.0.30.2.41596 > 10.0.10.3.23: P 2599614131:2599614143(12)

ack 4158597010 win 4128 15: 22:30:13.952801 10.0.30.2.41596 > 10.0.10.3.23: . ack 4158597010 win 4128 16: 22:30:14.013488 10.0.10.3.23 > 10.0.30.2.41596: P 4158597010:4158597022(12)

ack 2599614143 win 4116 17: 22:30:14.035108 10.0.10.3.23 > 10.0.30.2.41596: P 4158597022:4158597062(40)

ack 2599614143 win 4116 18: 22:30:14.045377 10.0.10.3.23 > 10.0.30.2.41596: P 4158597062:4158597065(3)

ack 2599614143 win 4116 19: 22:30:14.046384 10.0.10.3.23 > 10.0.30.2.41596: P 4158597065:4158597068(3)

ack 2599614143 win 4116 20: 22:30:14.047406 10.0.10.3.23 > 10.0.30.2.41596: P 4158597068:4158597074(6)

ack 2599614143 win 4116 21: 22:30:14.052395 10.0.30.2.41596 > 10.0.10.3.23: P 2599614143:2599614146(3)

ack 4158597062 win 4076 22: 22:30:14.089427 10.0.30.2.41596 > 10.0.10.3.23: P 2599614146:2599614149(3)

ack 4158597062 win 4076

推奨事項

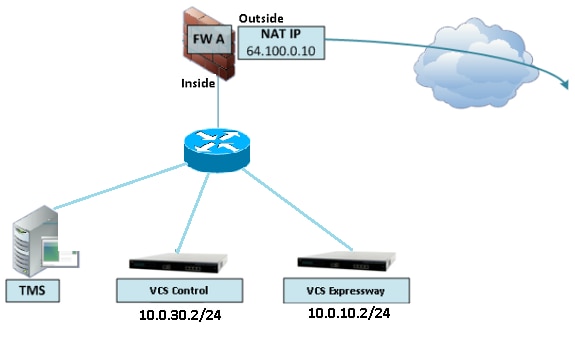

1. サポートされていないトポロジの実装を避ける

たとえば、次のシナリオに示すように、VCS ControlとVCS Expresswayの両方が内部ASAインターフェイスの背後で接続されている場合です。

この種の実装では、VCS ControlのIPアドレスをASAの内部IPアドレスに変換して、リターントラフィックを強制的にASAに戻し、NATリフレクションの非対称ルートの問題を回避する必要があります。

注:このNAT変換中に、提案されたNATリフレクション設定ではなく2回のNAT設定を使用してVCS Controlの送信元IPアドレスが変更された場合、VCS Expresswayで自身のパブリックIPアドレスからのトラフィックが認識されるため、MRAデバイスの電話サービスが起動しません。この導入は、下記の推奨セクションのセクション3に記載されているようにサポートされていません。

ただし、VCS Expresswayは、NATリフレクションを備えた単一のNICではなく、Expressway-Eデュアルネットワークインターフェイス実装として実装することを強く推奨します。

2. 関係するファイアウォールでSIP/H.323インスペクションが完全に無効になっていることを確認します

Expressway-Eとの間のネットワークトラフィックを処理するファイアウォールでは、SIPおよびH.323インスペクションを無効にすることを強くお勧めします。有効にすると、SIP/H.323インスペクションがExpressway組み込みファイアウォール/NATトラバーサル機能に悪影響を及ぼすことが頻繁に確認されます。

次に、ASAでSIPおよびH.323インスペクションを無効にする方法の例を示します。

policy-map global_policy class inspection_default no inspect h323 h225 no inspect h323 ras no inspect sip

3. 実際のExpressway実装が、Cisco TelePresence開発者が提案する次の要件に準拠していることを確認する

- Expressway-CとExpressway-E間のNAT設定はサポートされていません。

- Expressway-CとExpressway-Eが同じパブリックIPアドレスにNAT変換される場合はサポートされません。次に例を示します。

Expressway-CはIPアドレス10.1.1.1で設定されています。

Expressway-EにはIPアドレス10.2.2.1に設定されたシングルNICがあり、スタティックNATはパブリックIPアドレス64.100.0.10のファイアウォールで設定されています

そのため、Expressway-Cを同じパブリックアドレス64.100.0.10にNAT変換することはできません

推奨されるVCS Expresswayの実装

NATリフレクション設定を使用したVCS ExpresswayではなくVCS Expresswayの推奨実装は、デュアルネットワークインターフェイス/デュアルNIC VCS Expresswayの実装です。詳細については、次のリンクを参照してください。

Expressway-Eデュアルネットワークインターフェイス実装のためのASA NAT設定と推奨事項

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

30-Oct-2017

|

初版 |

シスコ エンジニア提供

- クリスチャンGヘルナンデスRCisco TACエンジニア

- 編集:Lidiya BogdanovaCisco TACエンジニア

- 編集:Steven JanssensCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック