はじめに

このドキュメントでは、Identity Services Engine(ISE)を使用してFirepower 6.1 pxGrid修復を設定する方法について説明します。Firepower 6.1+ ISE修復モジュールをISE Endpoint Protection Service(EPS)とともに使用すると、ネットワークアクセスレイヤでの攻撃者の隔離/ブラックリストへの登録を自動化できます。

前提条件

要件

次の項目に関する基本的な知識が推奨されます。

- Cisco ISE

- Cisco Firepower

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Cisco ISEバージョン2.0パッチ4

- Cisco Firepower 6.1.0

- 仮想ワイヤレス LAN コントローラ(vWLC)8.3.102.0

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。対象のネットワークが実稼働中である場合には、どのようなコマンドについても、その潜在的な影響について確実に理解しておく必要があります。

設定

この記事では、ISE と Firepower の統合、ISE と Active Directory(AD)の統合、および Firepower と AD の統合の初期設定は取り扱いません。この情報を参照するには、参照セクションに移動します。Firepower 6.1 Remediationモジュールを使用すると、相関ルールに一致した場合に、FirepowerシステムでISE EPS機能(隔離、隔離解除、ポートシャットダウン)を修復として使用できます。

注:ポートのシャットダウンは、ワイヤレス環境では使用できません。

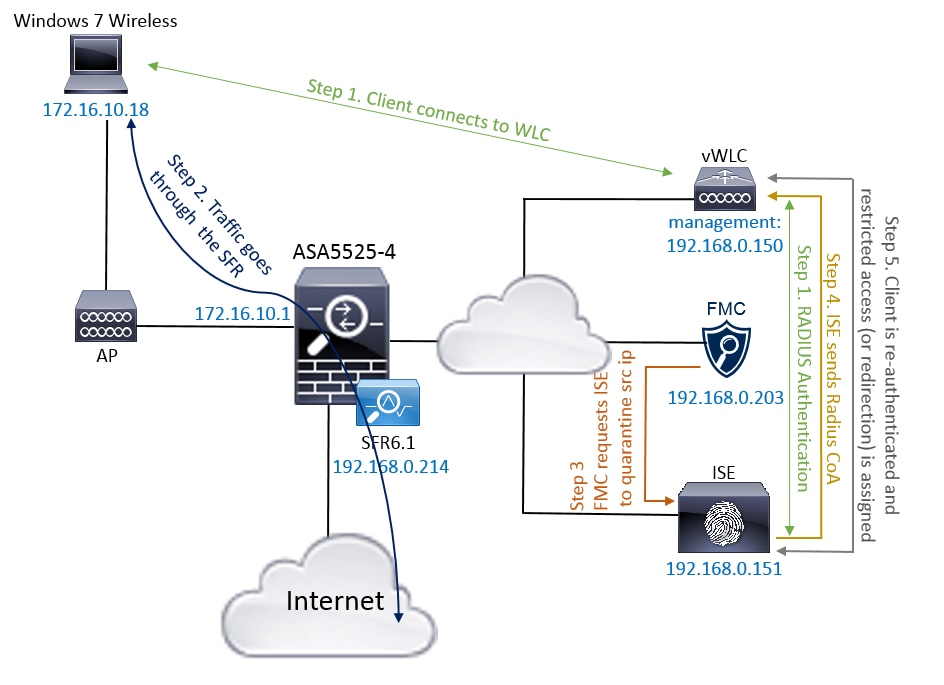

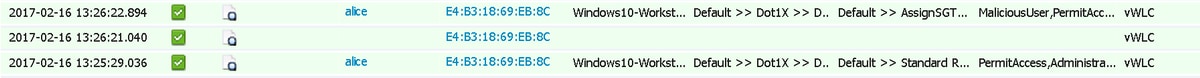

ネットワーク図

フローの説明

- クライアントはネットワークに接続し、ISEで認証し、ネットワークへの無制限アクセスを許可する許可プロファイルで許可ルールに一致します。

- その後、クライアントからのトラフィックはFirepowerデバイスを通過します。

- ユーザが悪意のあるアクティビティの実行を開始し、相関ルールに一致すると、Firepower Management Center(FMC)がトリガーされ、pxGridを介してISE修復が実行されます。

- ISEはエンドポイントにEPSStatus Quarantine(PAC)を割り当て、ネットワークアクセスデバイス(WLCまたはスイッチ)に対するRADIUS認可変更(CoA)をトリガーします。

- クライアントが、制限付きアクセスを割り当てる(SGTの変更、ポータルへのリダイレクト、またはアクセスの拒否)別の認可ポリシーにヒットする。

注:RADIUSアカウンティングをISEに送信するようにネットワークアクセスデバイス(NAD)を設定する必要があります。これにより、IPアドレスをエンドポイントにマッピングするために使用されるIPアドレス情報がISEに提供されます。

Firepowerの設定

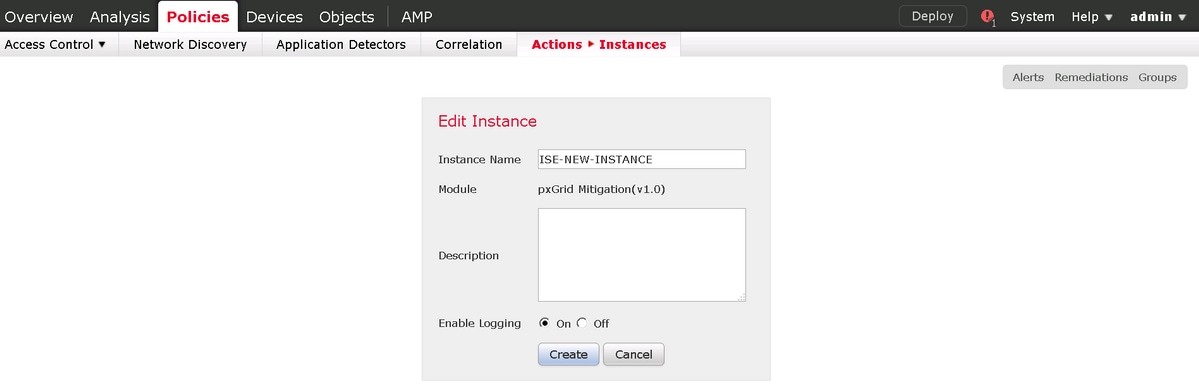

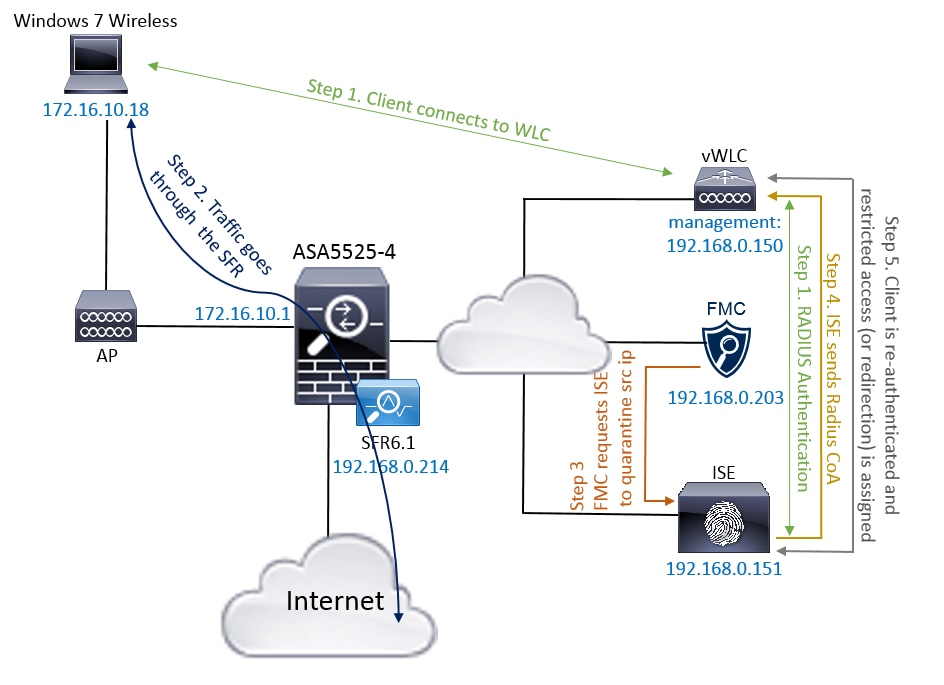

ステップ 1:pxGrid軽減措置インスタンスを設定します。

図に示すように、Policies > Actions > Instancesの順に移動し、pxGrid Mitigation Instanceを追加します。

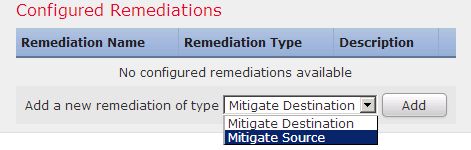

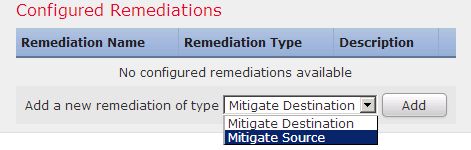

ステップ 2:修復を設定します。

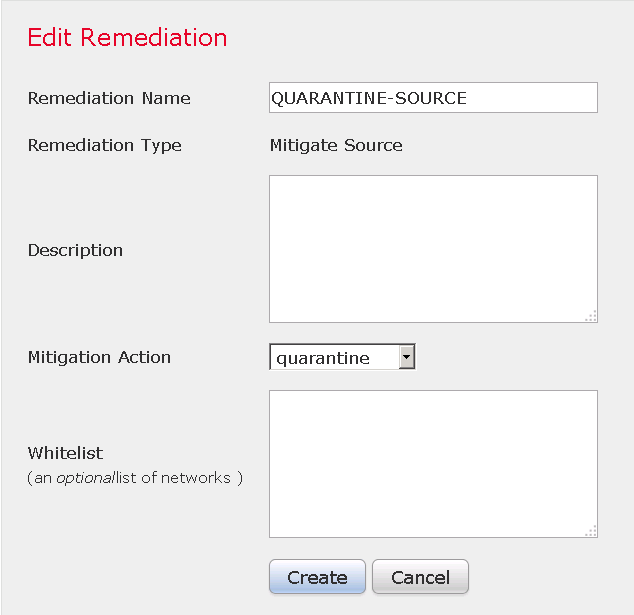

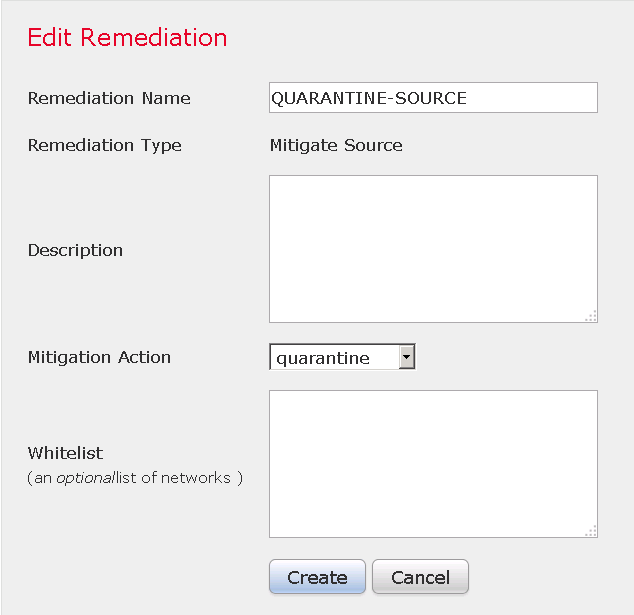

使用できるタイプは、「宛先の抑制」と「ソースの抑制」の2つです。この例では、送信元の脅威緩和を使用します。図に示すように、修復タイプを選択し、Addをクリックします。

図に示すように、脅威対策に緩和アクションを割り当てます。

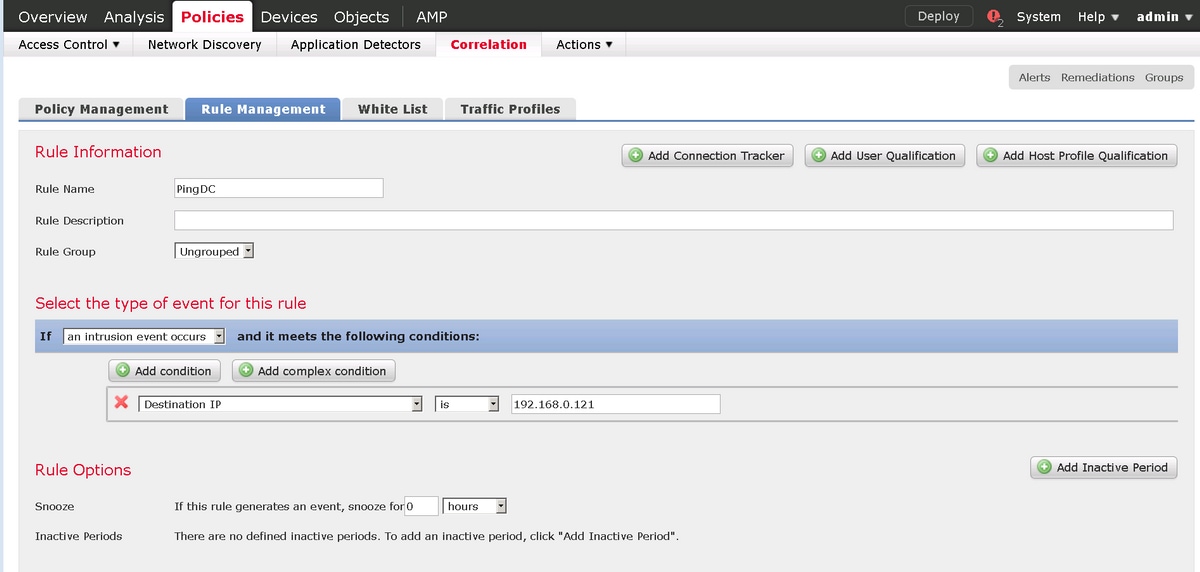

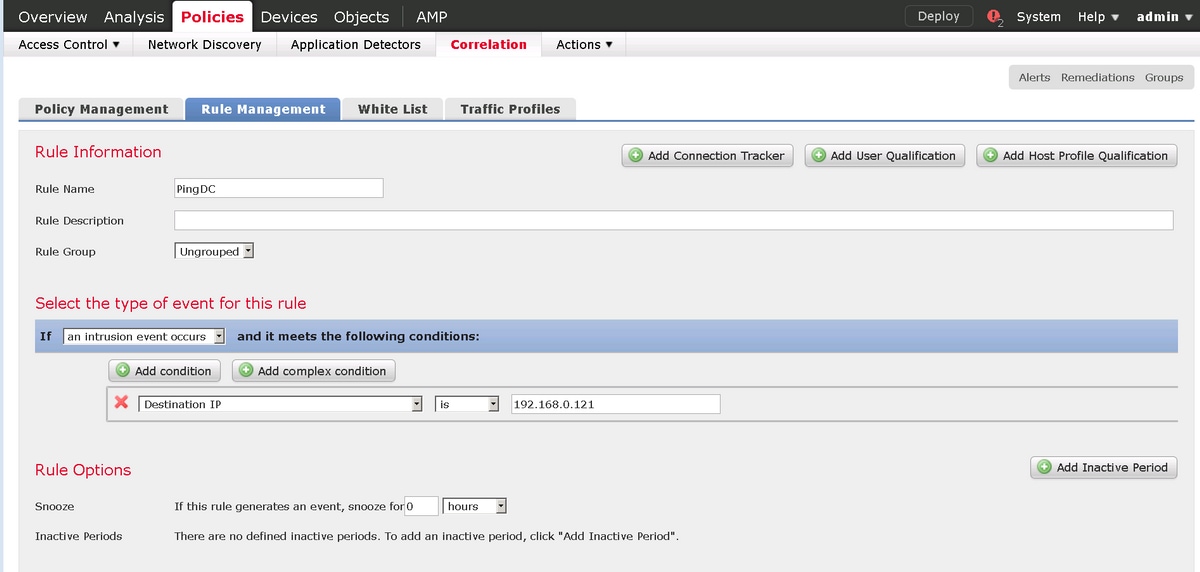

ステップ 3:相関ルールを設定します。

[Policies] > [Correlation] > [Rule Management] に移動し、[Create Rule] をクリックします。相関ルールは、脅威対策を実行するためのトリガーです。相関ルールには、複数の条件を含めることができます。この例では、侵入イベントが発生し、宛先 IP アドレスが 192.168.0.121 の場合に、相関ルール PingDC に適合します。次の図に示すように、テストの目的でicmpエコー応答に一致するカスタム侵入ルールが設定されます。

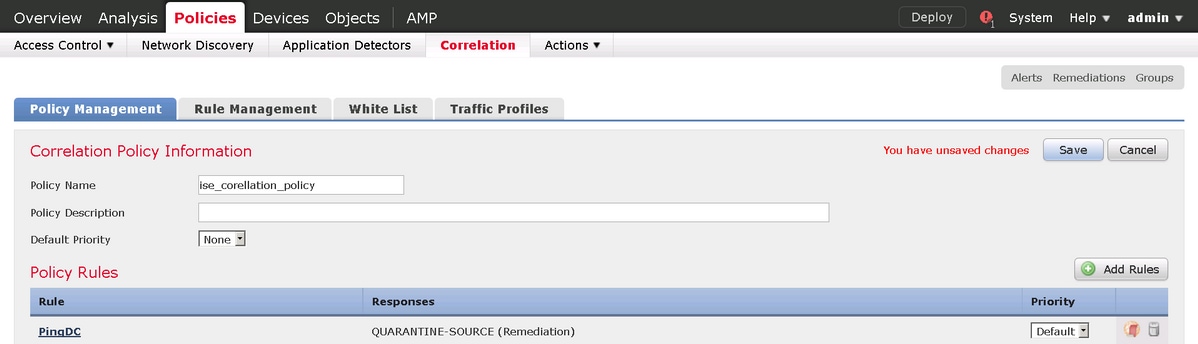

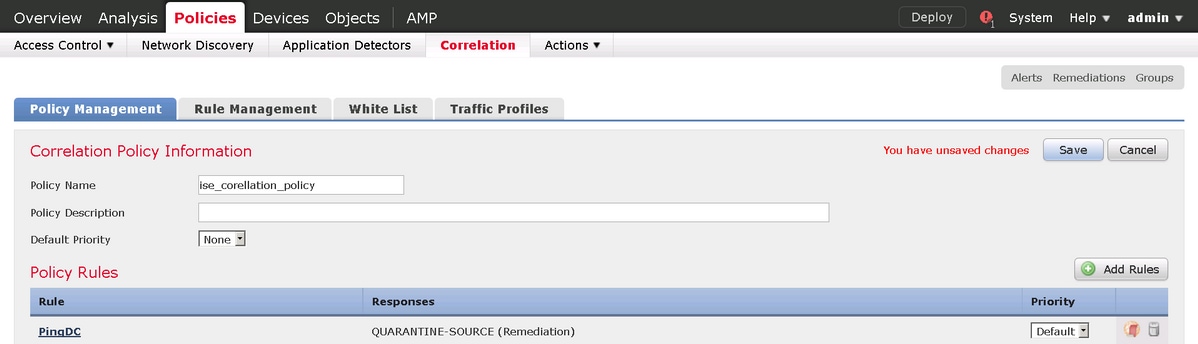

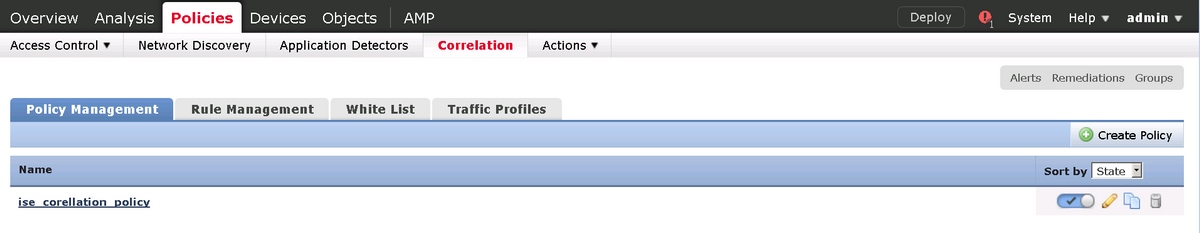

ステップ 4:相関ポリシーを設定します。

図に示すように、Policies > Correlation > Policy Managementの順に移動し、Create Policyをクリックし、ポリシーにルールを追加して応答を割り当てます。

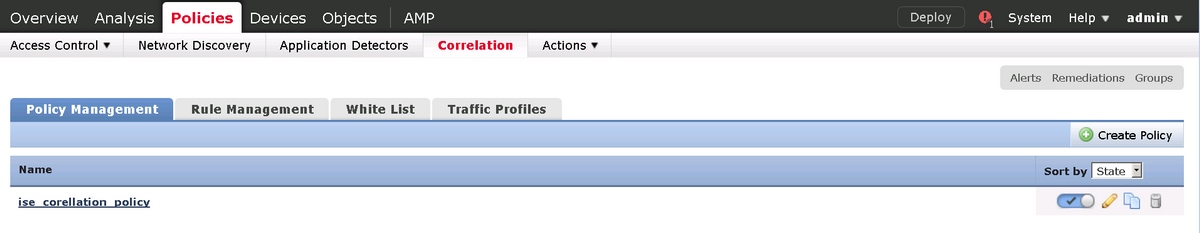

図に示すように、相関ポリシーを有効にします。

ISE の設定

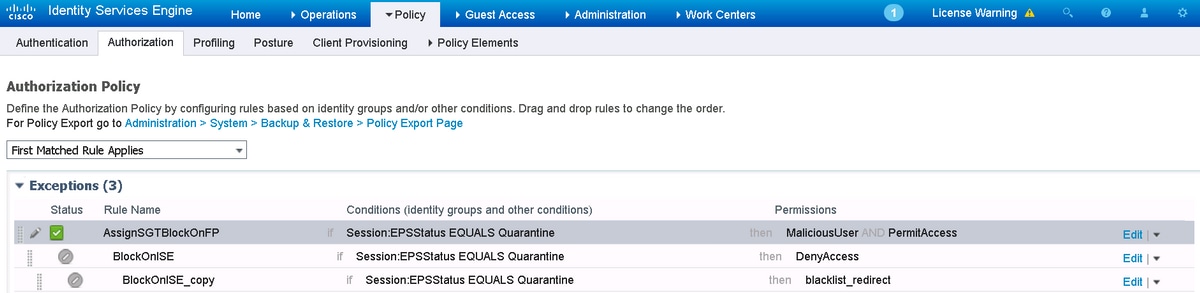

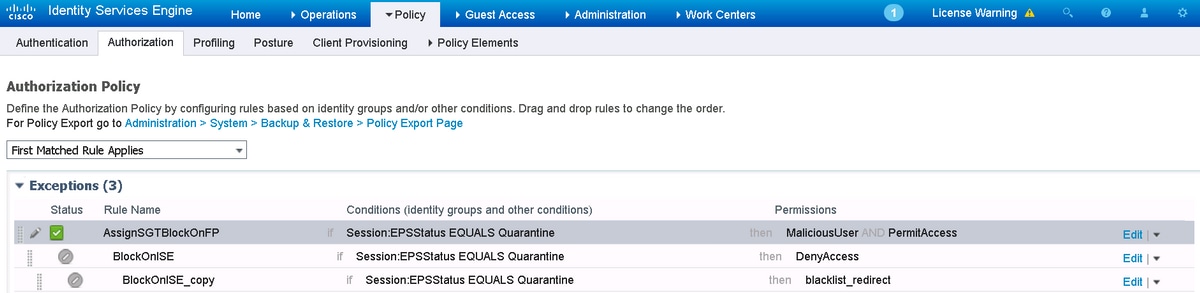

ステップ 1:許可ポリシーを設定します。

[Policy] > [Authorization] に移動し、脅威対策が実行された後に適合させる新しい承認ポリシーを追加します。条件としてSession: EPSStatus EQUALS Quarantineを使用します。これにより、次の各種オプションを使用できます。

- アクセスを許可し、異なる SGT を割り当てる(ネットワーク デバイスでアクセス制限を実施します)。

- アクセスを拒否する(ユーザはネットワークから追い出され、再接続できなくなります)。

- ブラックリスト ポータルにリダイレクトする(このシナリオでは、この目的のためにカスタム ホットスポット ポータルを設定します)。

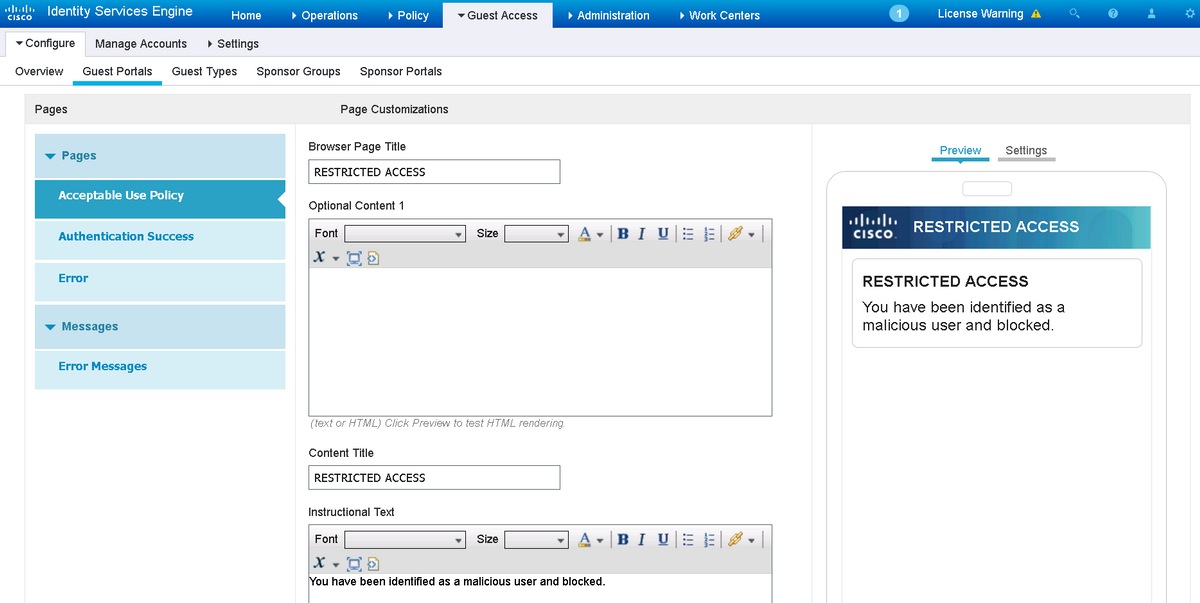

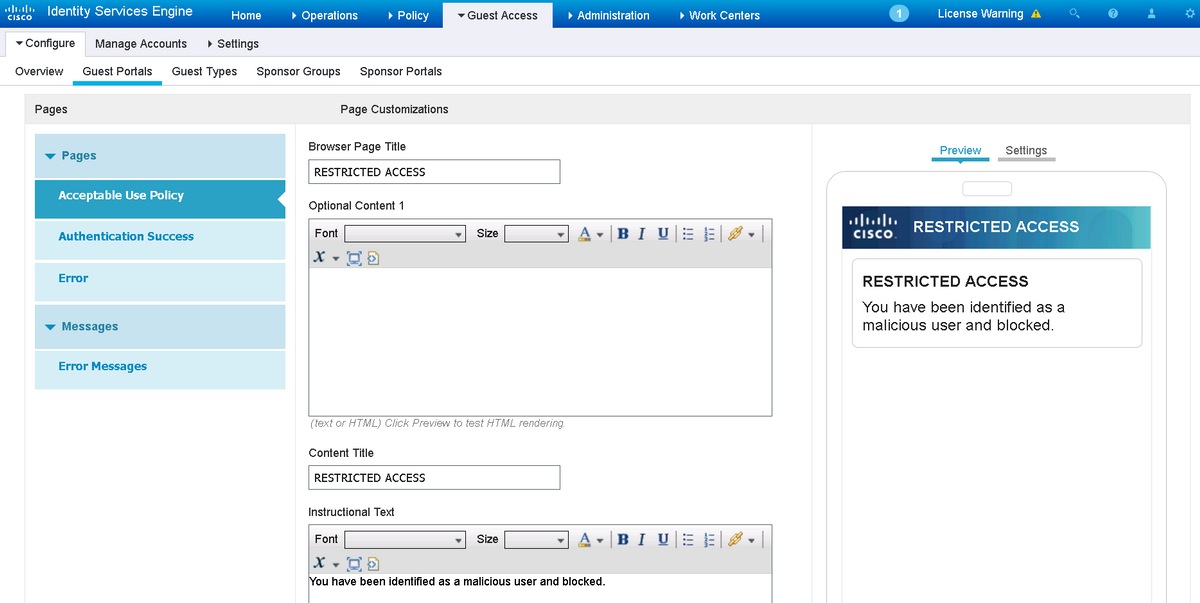

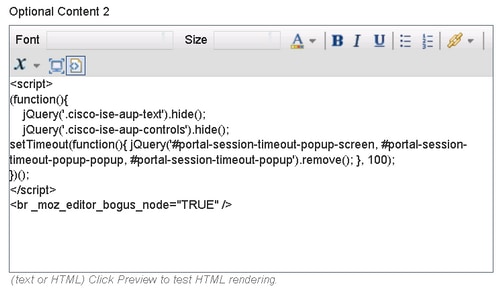

カスタム ポータルの設定

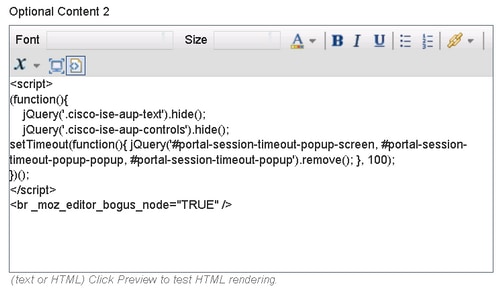

この例では、ホットスポットポータルをブラックリストとして設定します。カスタムテキストを含むアクセプタブルユースポリシー(AUP)ページのみが存在し、AUPを受け入れることはできません(これはJavaScriptで行われます)。これを実現するには、最初にJavaScriptを有効にしてから、ポータルカスタマイズ設定でAUPボタンとコントロールを非表示にするコードを貼り付ける必要があります。

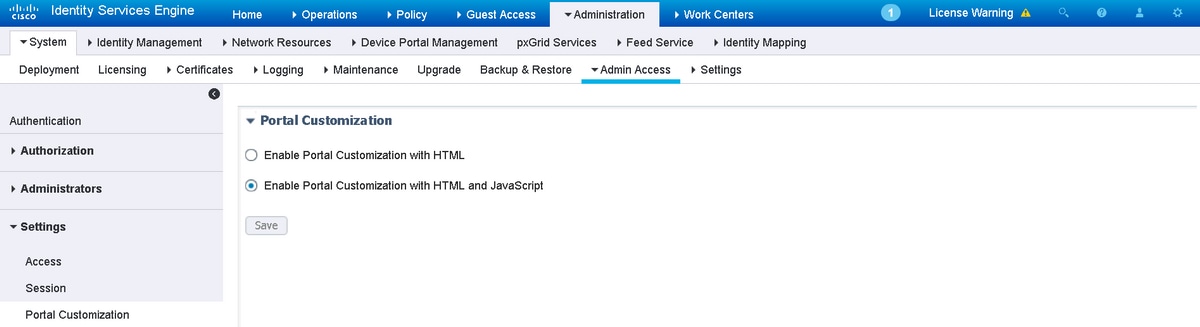

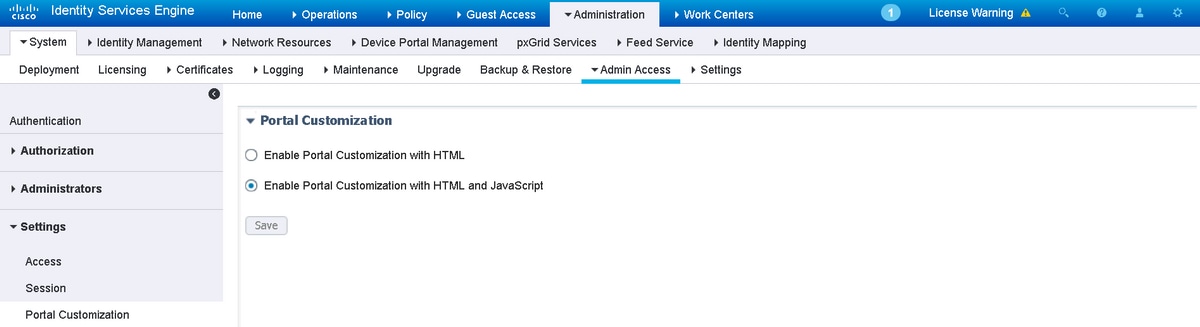

ステップ 1:JavaScript を有効にします。

[Administration] > [System] > [Admin Access] > [Settings] > [Portal Customization] に移動します。Enable Portal Customization with HTML and JavaScriptを選択し、Saveをクリックします。

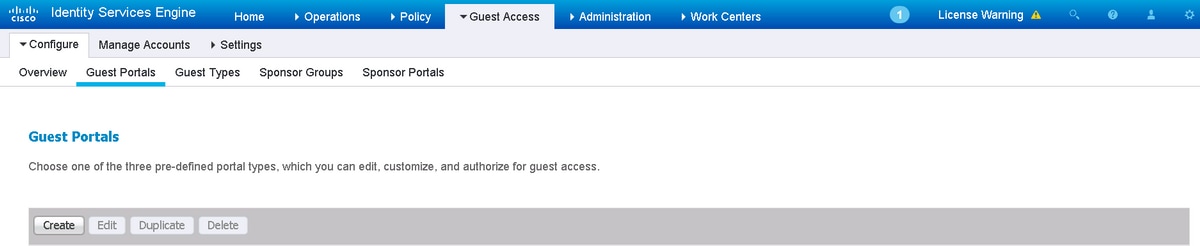

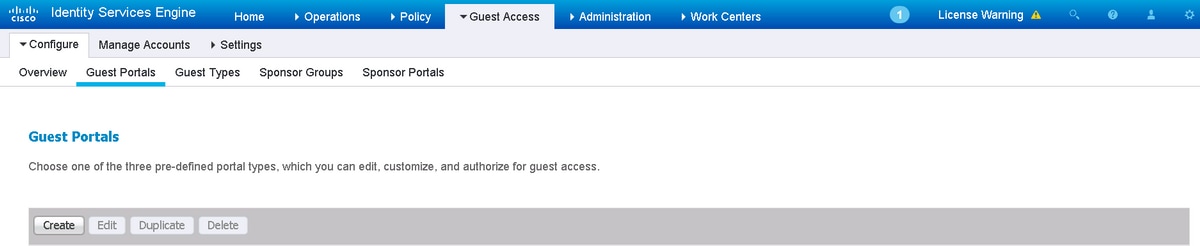

ステップ 2:ホットスポットポータルを作成します。

Guest Access > Configure > Guest Portalsの順に移動し、Createをクリックしてから、Hotspot typeを選択します。

ステップ 3:ポータルのカスタマイズの設定

ポータルページのカスタマイズに移動し、タイトルとコンテンツを変更してユーザに適切な警告を表示します。

[Option Content 2] までスクロールし、[Toggle HTML Source] をクリックし、内部に次のスクリプトを貼り付けます。

Untoggle HTML Sourceをクリックします。

確認

このセクションに記載されている情報を使用して、設定が適切に機能するか確認します。

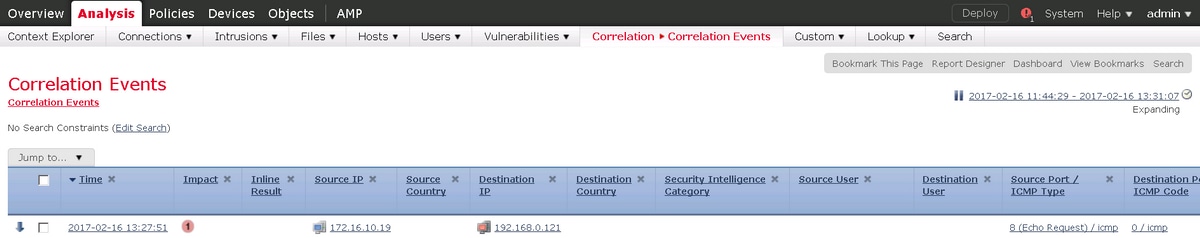

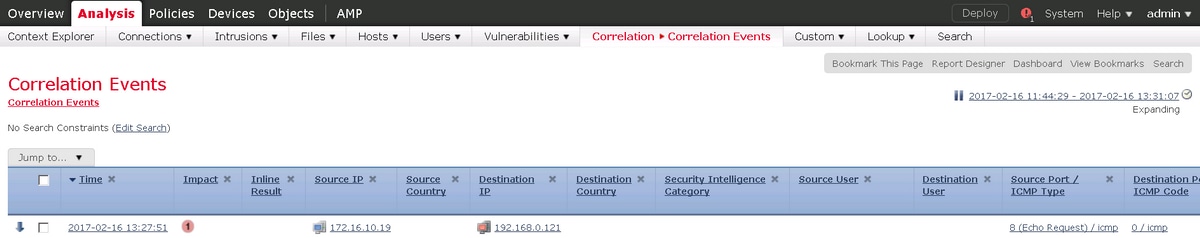

Firepower

脅威対策を実行するためのトリガーは、相関ポリシー/ルールの適合です。Analysis > Correlation > Correlation Eventsの順に移動し、相関イベントが発生したことを確認します。

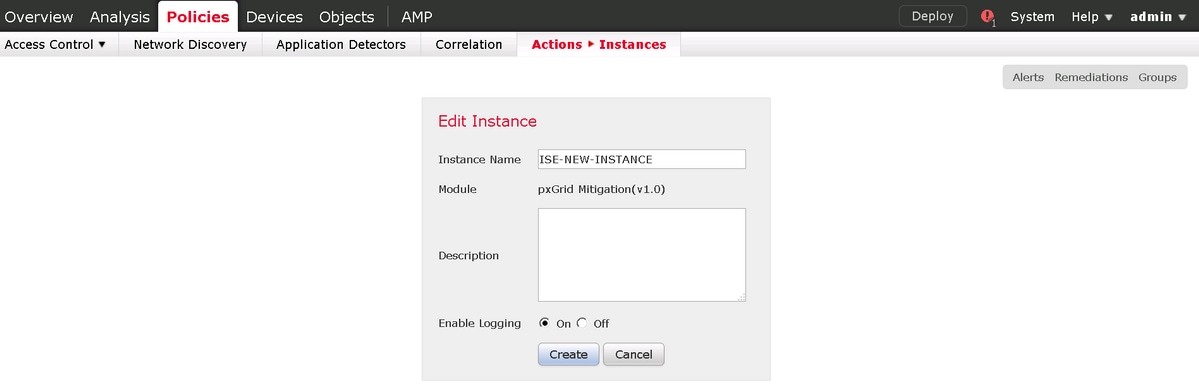

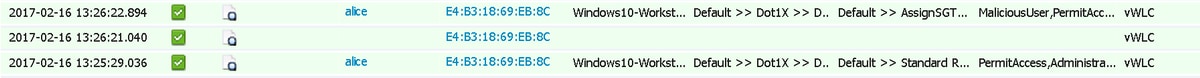

ISE

ISEはRadius: CoAをトリガーしてユーザを再認証します。これらのイベントはOperation > RADIUS Livelogで確認できます。

この例では、ISE によって異なる SGT の MaliciousUser がエンドポイントに割り当てられています。[Deny Access] 承認プロファイルの場合、ユーザはワイヤレス接続を失い、再接続できなくなります。

ブラックリスト ポータルでの脅威対策:ポータルにリダイレクトされるように脅威対策の承認ルールが設定されている場合、攻撃者に対して以下のような画面が表示されます。

トラブルシュート

ここでは、設定のトラブルシューティングに使用できる情報を示します。

次の図に示すように、Analysis > Correlation > Statusの順に移動します。

結果メッセージとして、Successful completion of remediationまたは特定のエラーメッセージが返されます。syslogを確認するには、System > Monitoring > Syslogの順に選択し、pxgridを使用して出力をフィルタします。/var/log/messages で同じログを確認できます。

結果メッセージとして、Successful completion of remediationまたは特定のエラーメッセージが返されます。syslogを確認するには、System > Monitoring > Syslogの順に選択し、pxgridを使用して出力をフィルタします。/var/log/messages で同じログを確認できます。

関連情報

フィードバック

フィードバック