はじめに

このドキュメントでは、セッションにSGTを割り当てるためにパッシブIDイベントの認可ルールを設定する方法について説明します。

背景説明

パッシブIDサービス(パッシブID)はユーザーを直接認証しませんが、ユーザーIDとIPアドレスをActive Directory (AD)などの外部の認証サーバー(プロバイダ)から収集し、その情報をサブスクライバと共有します。

ISE 3.2では、Active Directoryグループメンバーシップに基づいてセキュリティグループタグ(SGT)をユーザに割り当てるように許可ポリシーを設定できる新機能が導入されています。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Cisco ISE 3.X

- 任意のプロバイダーとのパッシブID統合

- Active Directory(AD)の管理

- セグメンテーション(Trustsec)

- PxGrid(Platform Exchange Grid)

使用するコンポーネント

- Identity Service Engine(ISE)ソフトウェアバージョン3.2

- Microsoft Active Directory

- Syslog

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

コンフィギュレーション

ステップ 1:ISEサービスを有効にします。

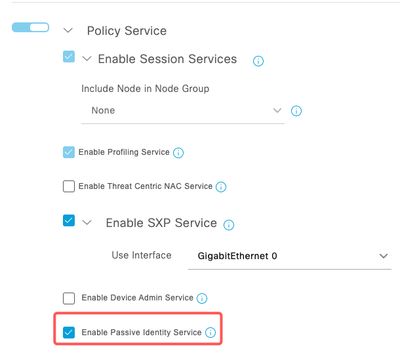

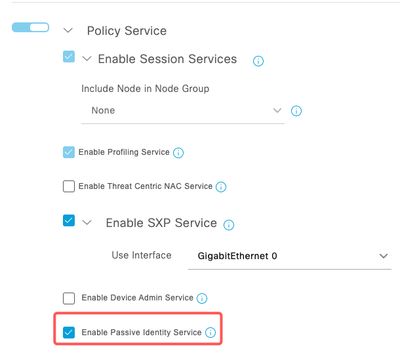

- ISEで、Administration > Deploymentに移動し、ISEノードを選択し、Editをクリックし、Policy Serviceをイネーブルにし、Enable Passive Identity Serviceを選択します。オプションで、パッシブIDセッションをそれぞれ介して公開する必要がある場合は、SXPおよびPxGridを有効にできます。[Save] をクリックします。

警告: APIプロバイダーによって認証されたPassiveIDログインユーザーのSGTの詳細は、SXPに公開できません。ただし、これらのユーザのSGTの詳細は、pxGridおよびpxGrid Cloudを通じて公開できます。

有効なサービス

有効なサービス

ステップ 2:Active Directoryを設定します。

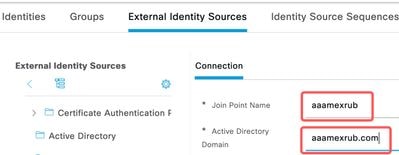

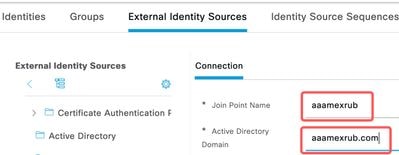

- Administration > Identity Management > External Identity Sourcesの順に移動し、Active directoryを選択してから、Addボタンをクリックします。

- 参加ポイント名とActive Directoryドメインを入力します。[Submit] をクリックします。

Active Directoryの追加

Active Directoryの追加

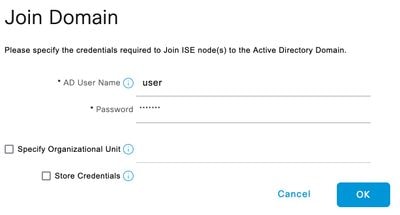

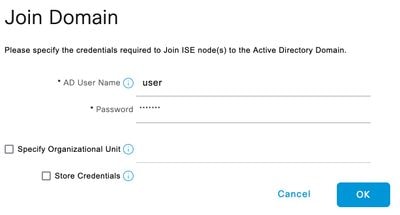

3. ISEをADに参加させるためのポップアップが表示されます。[Yes] をクリックします。[Username ] と [Password] を入力します。[OK] をクリックします。

ISEへの参加の続行

ISEへの参加の続行  Active Directoryへの参加

Active Directoryへの参加

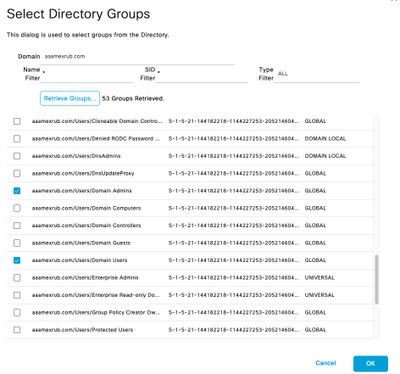

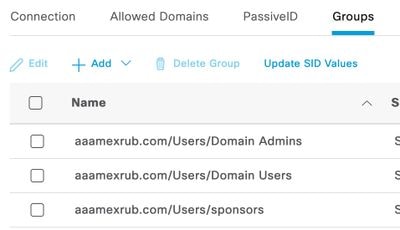

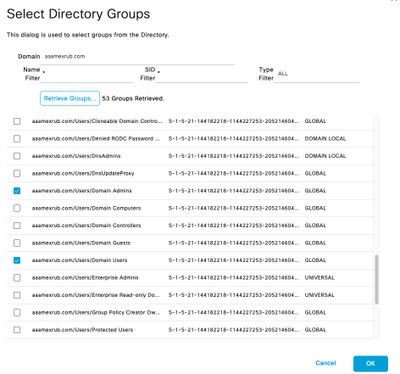

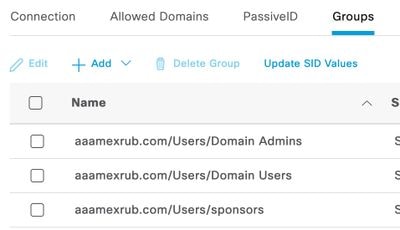

4. ADグループを取得します。Groupsに移動して、Addをクリックし、次にRetrieve Groupsをクリックして、対象のグループをすべて選択し、OKをクリックします。

ADグループの取得

ADグループの取得

取得したグループ

取得したグループ

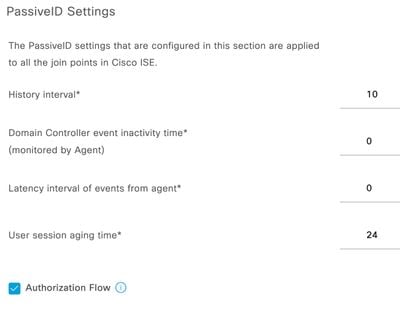

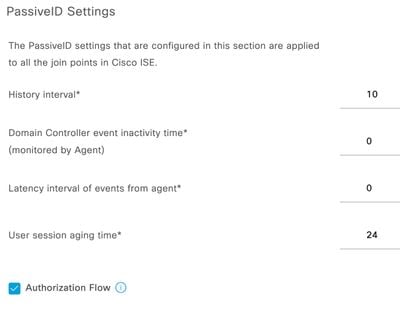

5. 許可フローを有効にする。Advance Settingsに移動し、PassiveID SettingsセクションでAuthorization Flowチェックボックスにチェックマークを付けます。[Save] をクリックします。

許可フローの有効化

許可フローの有効化

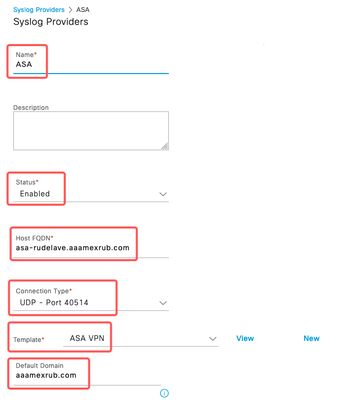

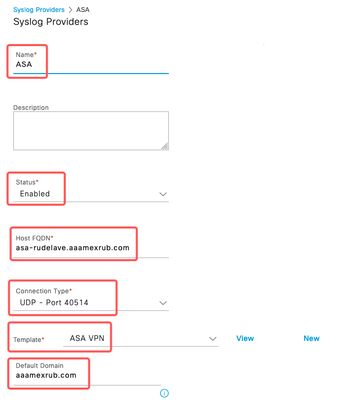

ステップ 3:Syslogプロバイダーを設定します。

- Work Centers > PassiveID > Providersに移動し、Syslog Providersを選択し、Addをクリックして情報を入力します。[Save] をクリックします。

注意:この場合、ISEはASAでのVPN接続が成功した時点でsyslogメッセージを受信しますが、このドキュメントではこの設定については説明しません。

Syslogプロバイダーの設定

Syslogプロバイダーの設定

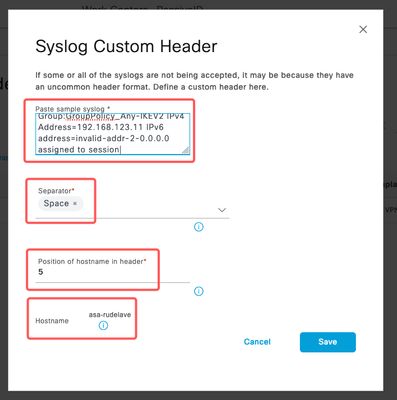

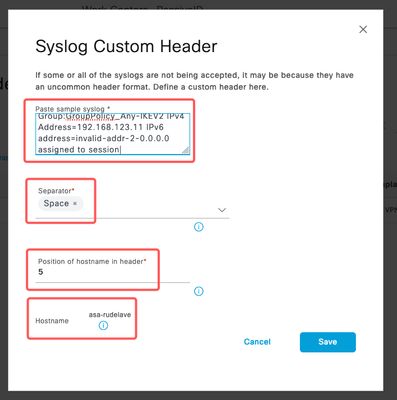

- Custom Headerをクリックします。サンプルのsyslogを貼り付け、セパレータまたはタブを使用してデバイスのホスト名を見つけます。これが正しければ、Hostnameが表示されます。[Save] をクリックします。

カスタムヘッダーの設定

カスタムヘッダーの設定

ステップ 4:許可ルール(Authorization Rule)の設定

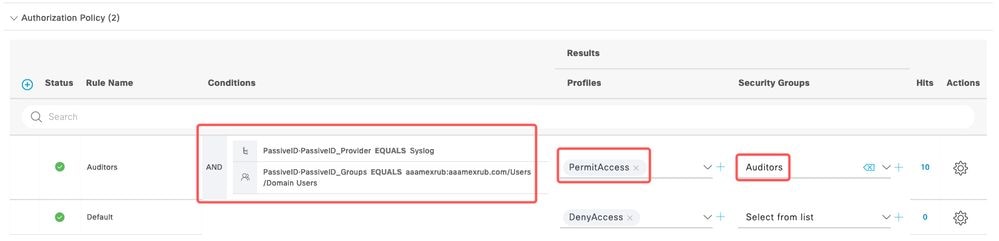

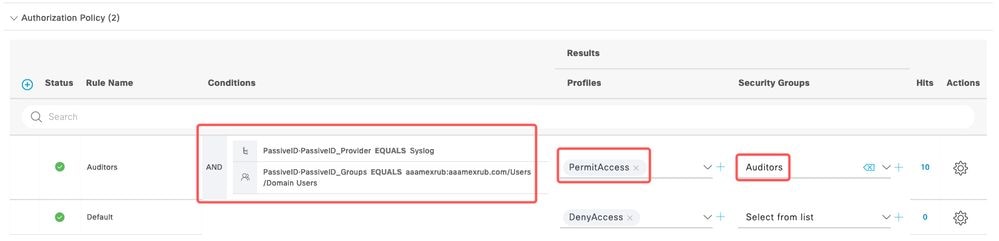

- Policy > Policy Setsの順に移動します。 この場合は、デフォルトポリシーを使用します。Defaultポリシーをクリックします。許可ポリシーで、新しいルールを追加します。PassiveIDポリシーでは、ISEにすべてのプロバイダーがあります。これをPassiveIDグループと組み合わせることができます。ProfileとしてPermit Accessを選択し、Security Groupsで必要に応じてSGTを選択します。

許可ルール(Authorization Rule)の設定

許可ルール(Authorization Rule)の設定

確認

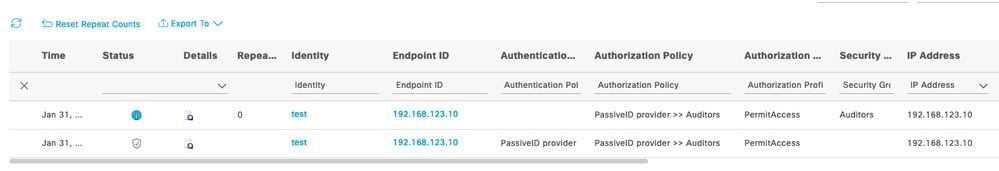

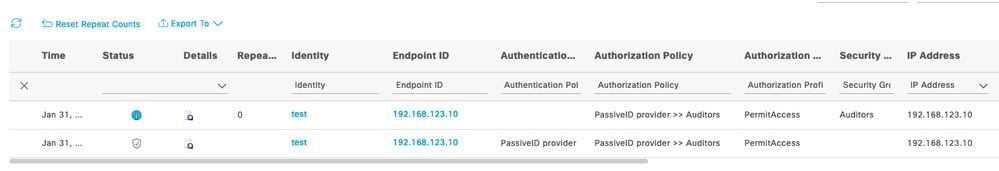

ISEがSyslogを受信したら、RADIUSライブログを確認して認証フローを確認できます。Operations > Radius > Live logsの順に移動します。

ログで、認証イベントを確認できます。これには、ユーザ名、許可ポリシー、およびセキュリティグループタグが関連付けられています。

Radiusライブログ

Radiusライブログ

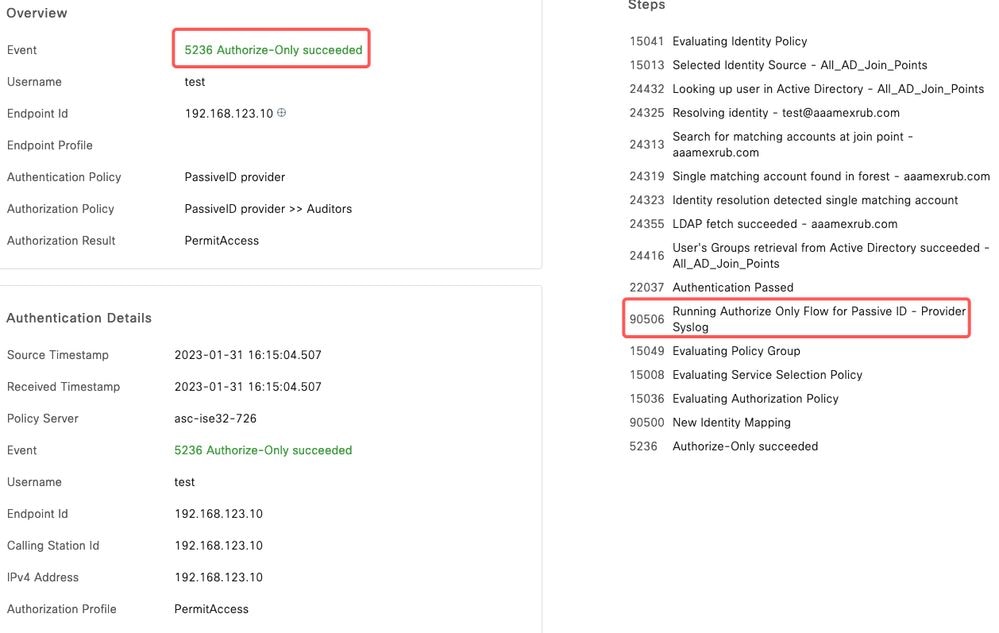

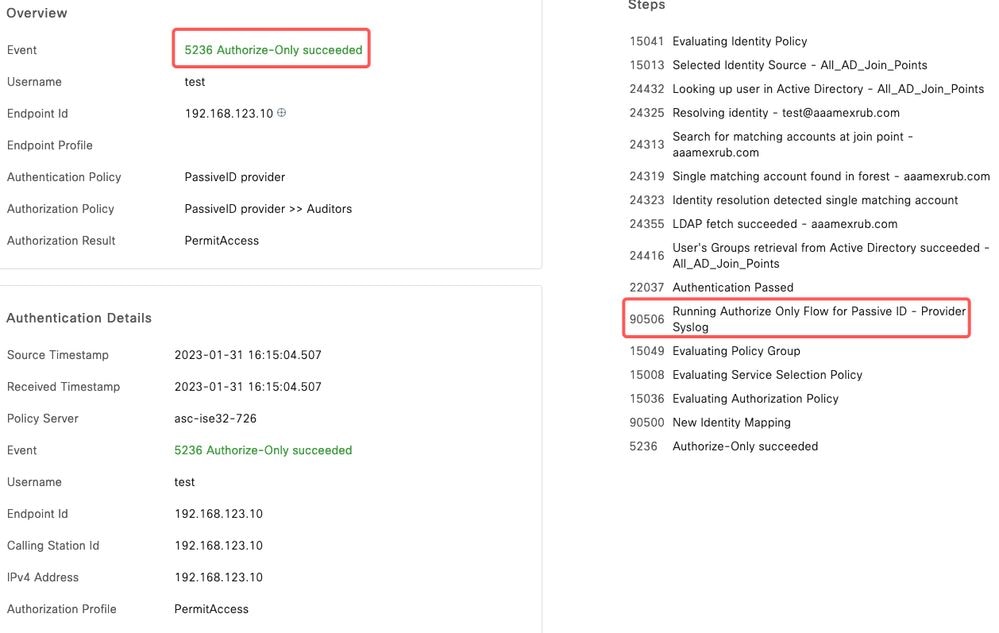

詳細を確認するには、Detail Reportをクリックします。ここでは、SGTを割り当てるポリシーを評価するAuthorize-Onlyフローを確認できます。

RADIUSライブログレポート

RADIUSライブログレポート

トラブルシュート

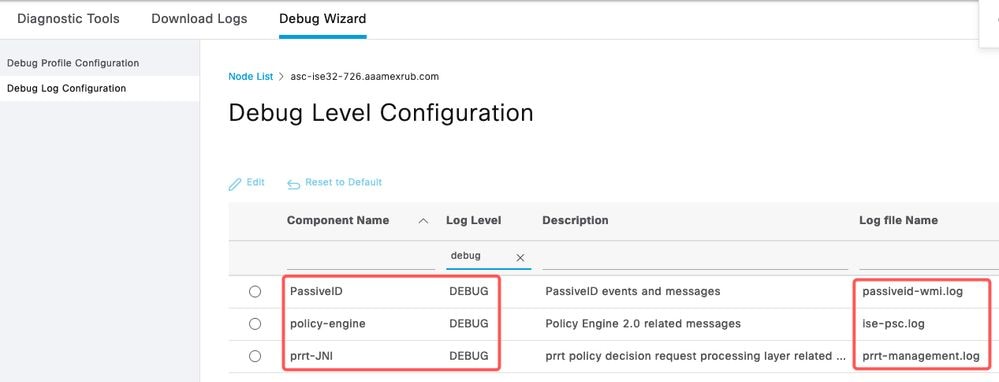

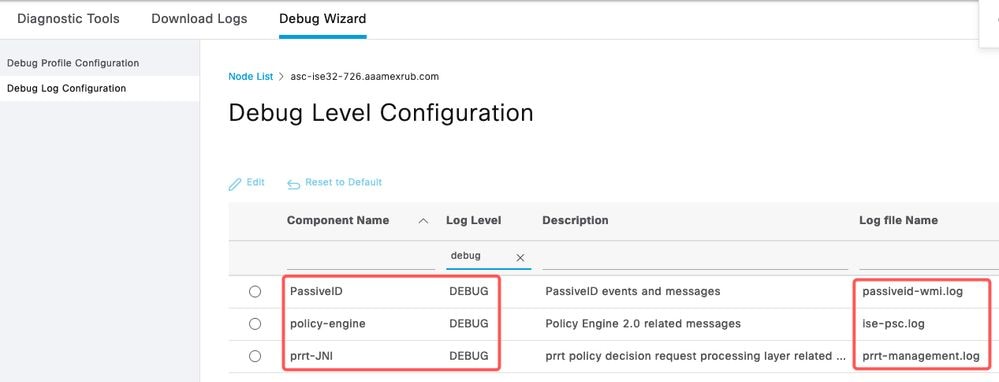

この例では、passiveIDセッションと認証フローの2つのフローを使用します。デバッグを有効にするには、Operations > Troubleshoot > Debug Wizard > Debug Log Configurationの順に移動し、ISEノードを選択します。

PassiveIDで、次のコンポーネントをDEBUGレベルに設定します。

パッシブIDプロバイダーに基づいてログを確認する(このシナリオを確認するファイル)には、他のプロバイダーのfile passiveid-syslog.logを確認する必要があります。

- パッシブIDエージェント。ログ

- パッシブID API.ログ

- パッシブIDエンドポイント.log

- パッシブIDスパン。ログ

- 受動静脈WMILOG

認可フローで、次のコンポーネントをDEBUG レベルに設定します。

例:

デバッグが有効

デバッグが有効

フィードバック

フィードバック