はじめに

このドキュメントでは、Identity Provider(idP)としてAzureを使用してFirepower Management Center(FMC)シングルサインオン(SSO)を設定する方法について説明します。

前提条件

要 件

次の項目に関する知識があることが推奨されます。

- Firepower Management Center(FMC)に関する基本的な知識

- シングルサインオンの基本的な知識

使用するコンポーネント

本書の情報は、次のソフトウェアのバージョンに基づくものです。

- Cisco Firepower Management Center(FMC)バージョン6.7.0

- Azure - IdP

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されたものです。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

バックグラウンド情報

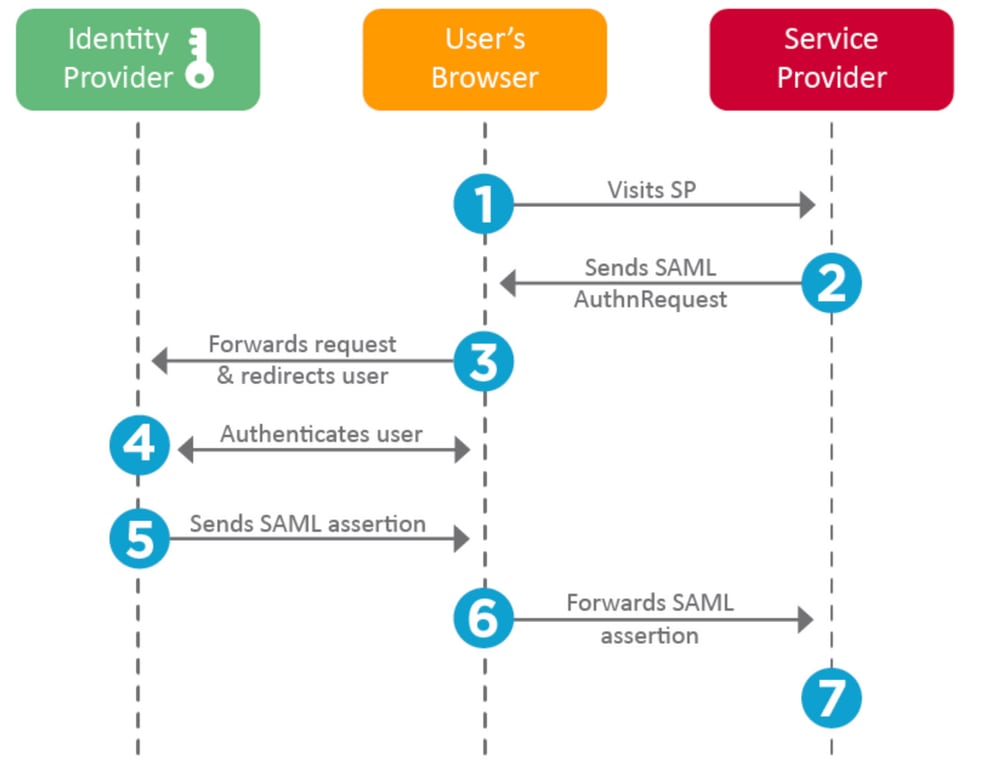

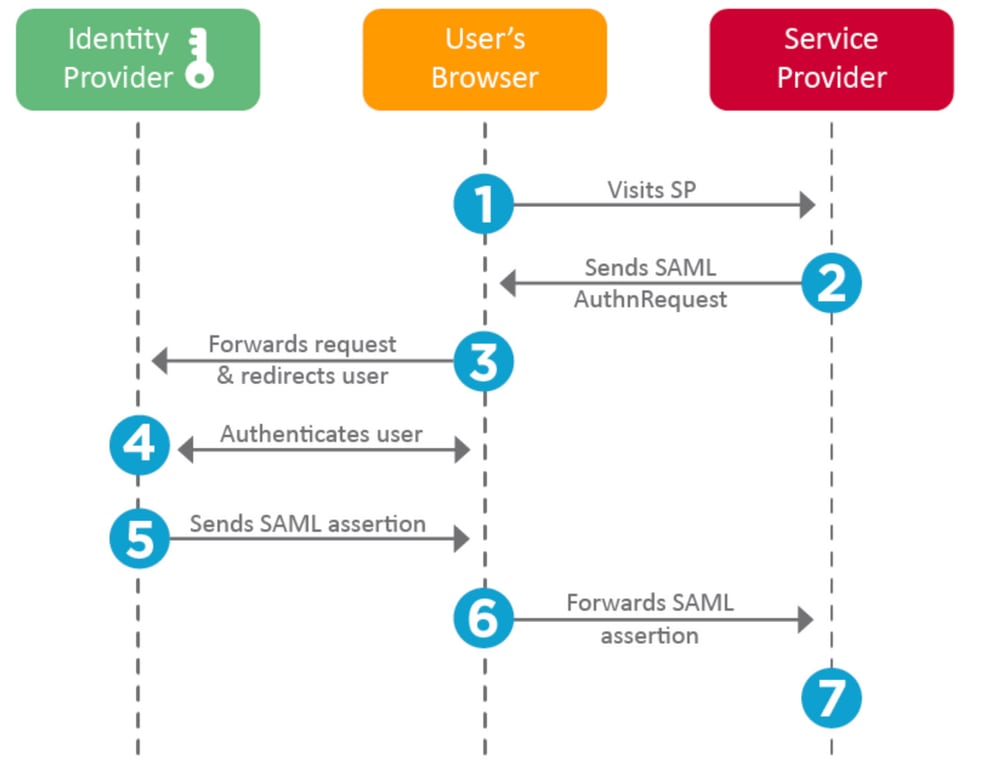

SAMLの用語

Security Assertion Markup Language(SAML)は、SSOを可能にする基盤プロトコルとして最も頻繁に使用されます。企業は1つのログインページを保持し、その背後にはアイデンティティストアとさまざまな認証ルールがあります。SAMLをサポートする任意のWebアプリケーションを簡単に設定でき、すべてのWebアプリケーションにログインできます。また、ユーザがアクセスする必要があるすべてのWebアプリケーションのパスワードを維持(および再利用の可能性)するように強制したり、それらのWebアプリケーションにパスワードを公開したりしないというセキュリティ上の利点もあります。

SAMLの設定は、IdPとSPの2つの場所で行う必要があります。IdPは、特定のSPにログインするユーザーの送信先と送信方法を認識できるように構成する必要があります。SPは、IdPによって署名されたSAMLアサーションを信頼できることを認識できるように設定する必要があります。

SAMLの中核となる用語の定義:

- アイデンティティプロバイダー(IdP):認証を実行するソフトウェアツールまたはサービス(通常はログインページやダッシュボードで視覚化される)。ユーザ名とパスワードの確認、アカウントのステータスの確認、2要素の呼び出し、およびその他の認証を行います。

- サービスプロバイダー(SP):ユーザがアクセスを試行するWebアプリケーション。

- SAMLアサーション:ユーザのIDおよびその他の属性をアサーションするメッセージ。ブラウザリダイレクトを介してHTTPで送信されます。

IdPの設定

SAMLアサーションの仕様、内容、フォーマット方法は、SPによって提供され、IdPで設定されます。

- EntityID:SPのグローバルに一意な名前。フォーマットは異なりますが、この値がURLとしてフォーマットされていることがますます一般的になっています。

例:https://<FQDN-or-IPaddress>/saml/metadata

- Assertion Consumer Service(ACS)Validator:SAMLアサーションが正しいACSに送信されることを保証する、正規表現(regex)形式のセキュリティ対策。これは、SAML要求にACSの場所が含まれているSPが開始したログイン中にのみ実行されるため、このACS検証では、SAML要求で指定されたACSの場所が正規のものであることが確認されます。

例:https://<FQDN-or-IPaddress>/saml/acs

- 属性:属性の数と形式は大きく異なる場合があります。 通常、少なくとも1つの属性nameIDがあります。これは、通常、ログインしようとしているユーザのユーザ名です。

- SAML署名アルゴリズム:SHA-1またはSHA-256。SHA-384またはSHA-512はあまり使用されません。このアルゴリズムは、ここで説明するX.509証明書と組み合わせて使用されます。

SPの構成

前述のセクションの逆に、このセクションでは、IdPによって提供され、SPで設定される情報について説明します。

- 発行者URL:IdPを表す一意の識別子。SPが受信するSAMLアサーションが正しいIdPから発行されていることを検証できるように、IdPに関する情報を含むURLとしてフォーマットされます。

FMCでのSAML

FMCのSSO機能は6.7から導入されています。この新機能により、既存の情報がFMCロールにマッピングされるため、FMC許可(RBAC)が簡素化されます。すべてのFMC UIユーザとFMCロールに適用されます。現時点では、SAML 2.0仕様と、サポートされるIDPをサポートしています

-

オクタ

-

OneLogin

-

pingID

-

Azure AD

-

その他(SAML 2.0に準拠する任意のIDP)

制限および警告

設定

アイデンティティプロバイダーの設定

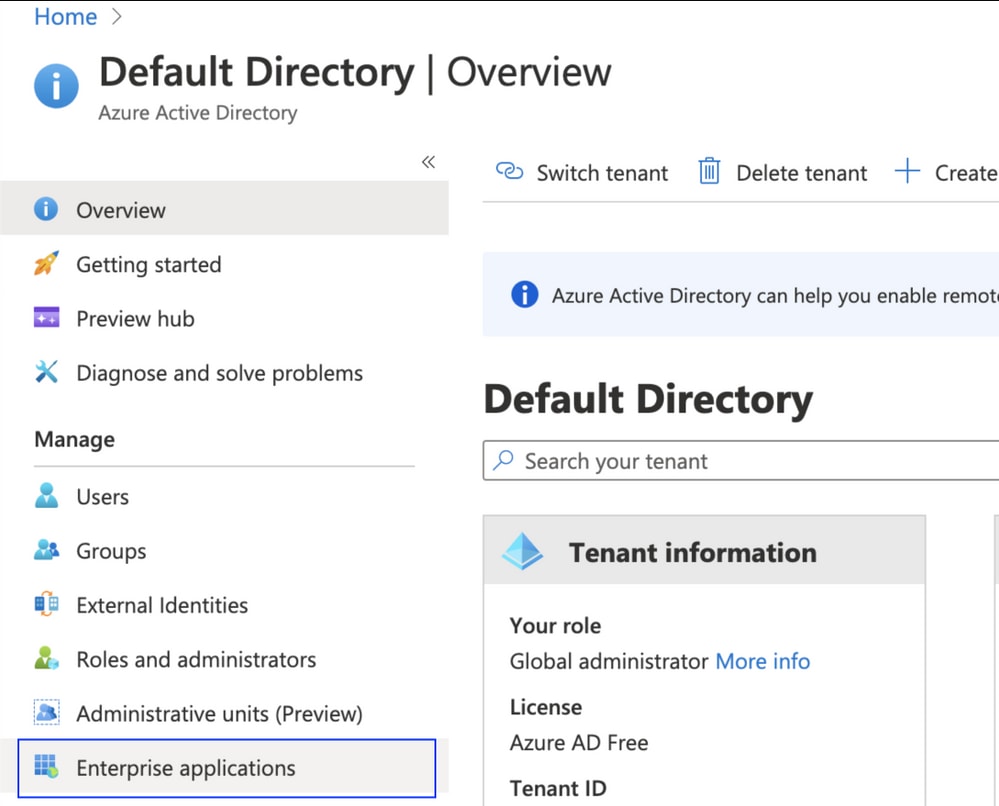

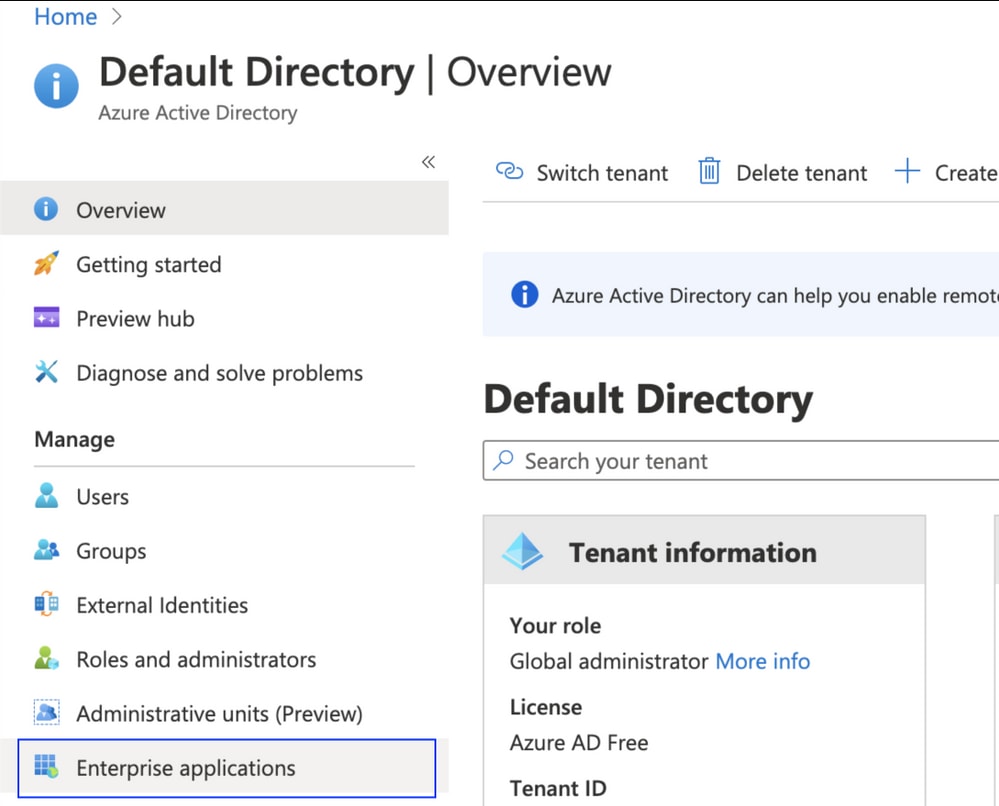

ステップ 1:Microsoft Azureにログインします。Azure Active Directory > Enterprise Applicationの順に移動します。

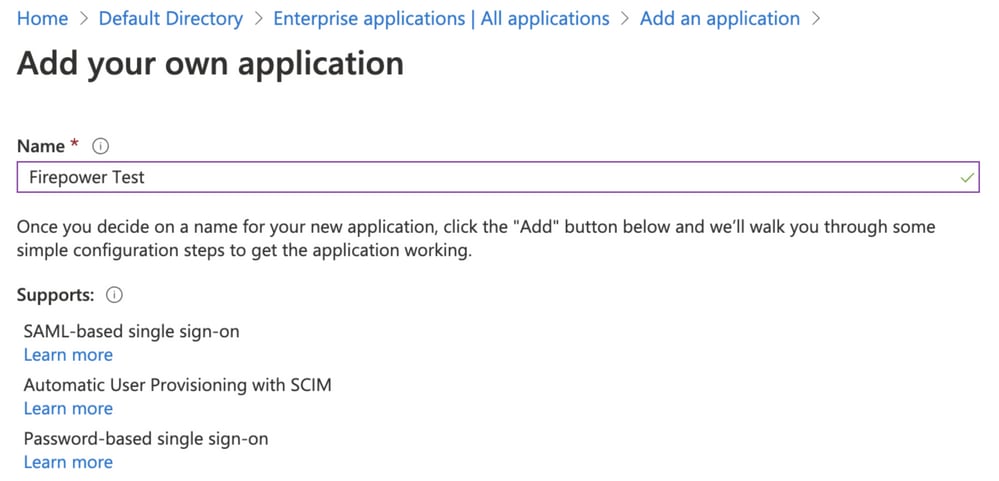

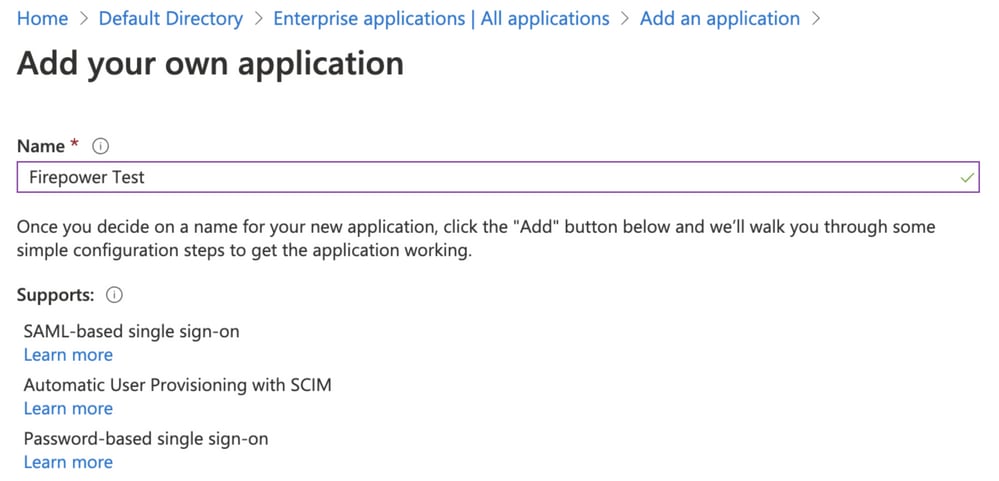

- ステップ 2次の図に示すように、Non-Gallery Applicationの下にNew Applicationを作成します。

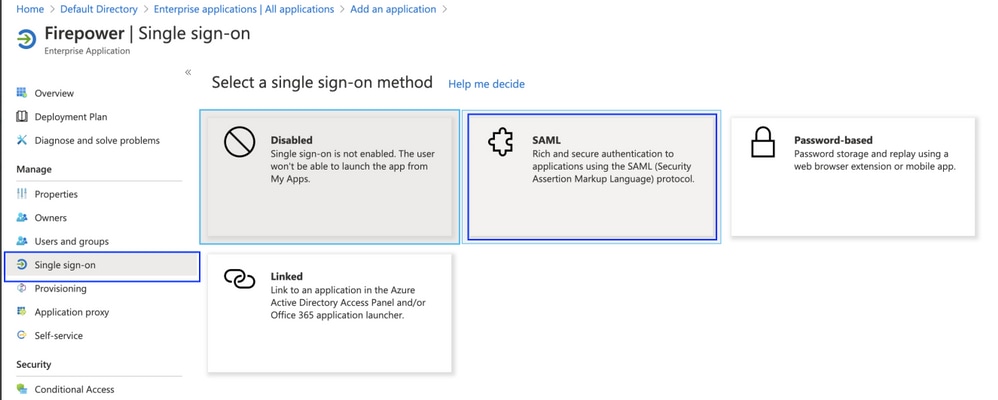

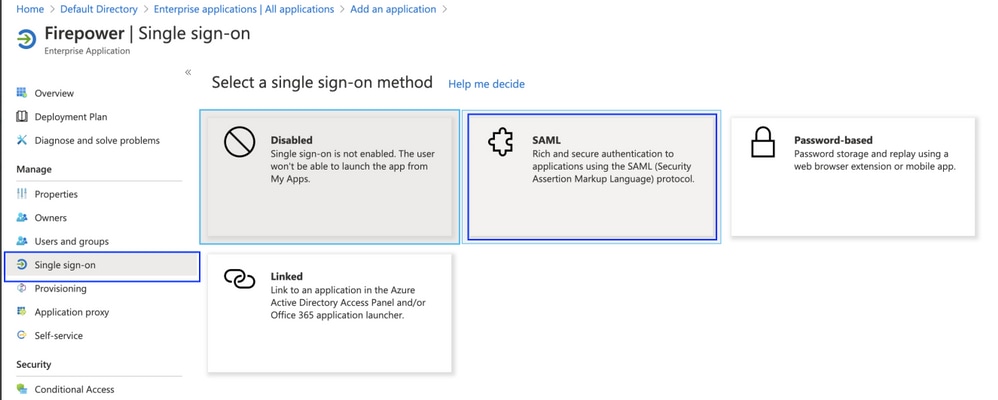

ステップ 3次の図に示すように、作成されたApplicationを編集し、Set up single sign on > SAMLの順に移動します。

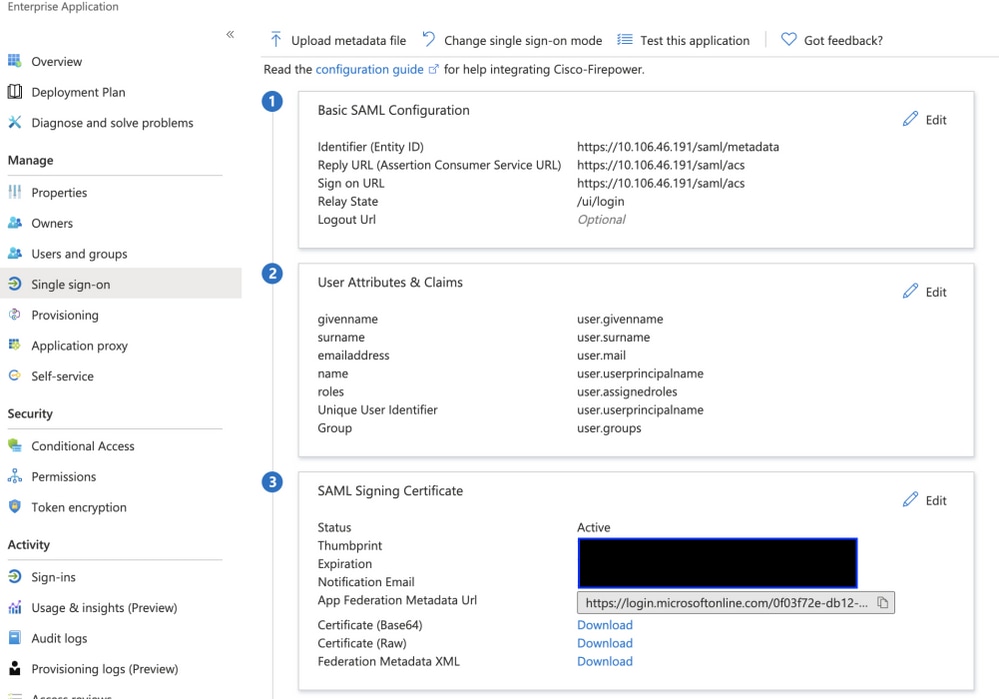

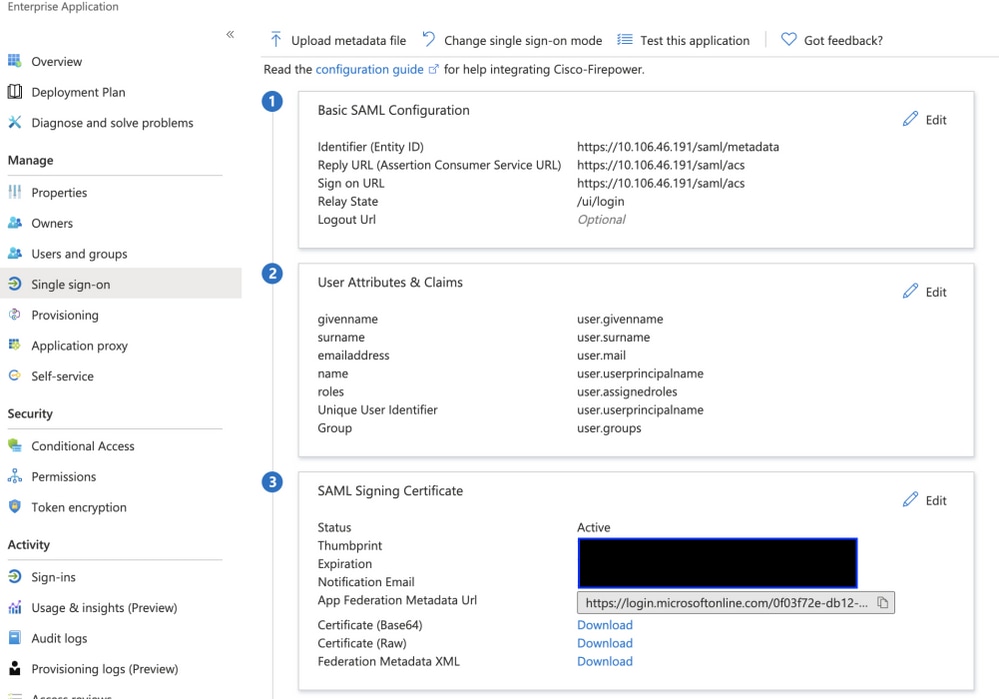

ステップ 4基本SAML 設定を編集し、FMCの詳細を指定します。

- FMCのURL:https://<FMC-FQDN-or-IPaddress>

- 識別子(エンティティID):https://<FMC-FQDN-or-IPaddress>/saml/metadata

- 応答URL:https://<FMC-FQDN-or-IPaddress>/saml/acs

- サインオンURL:https://<FMC-QDN-or-IPaddress>/saml/acs

- リレー状態:/ui/login

その他はデフォルトのままにします。ロールベースアクセスの場合はさらに詳しく説明します。

これで、アイデンティティプロバイダーの設定は終了です。FMCの設定に使用されるフェデレーションメタデータXMLをダウンロードします。

Firepower Management Center(FMC)での設定

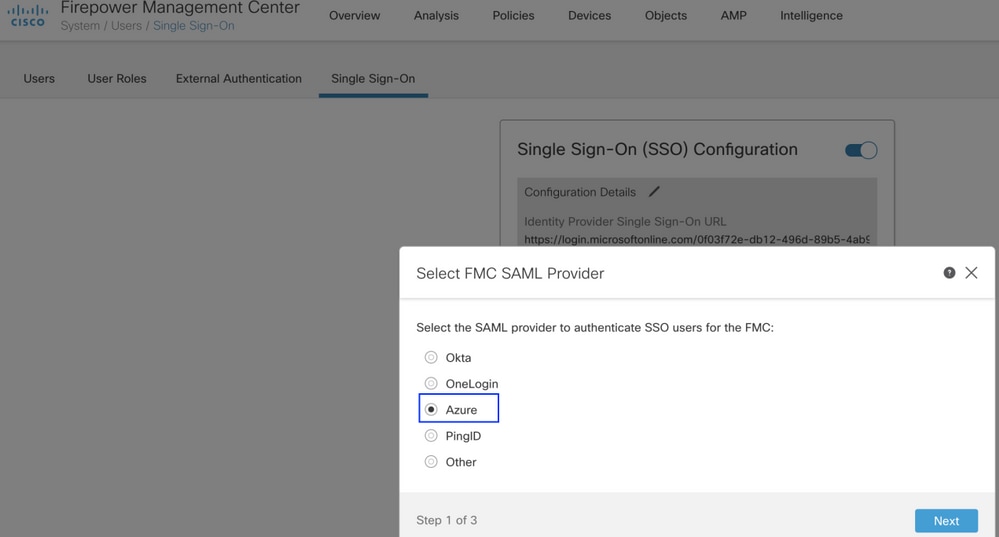

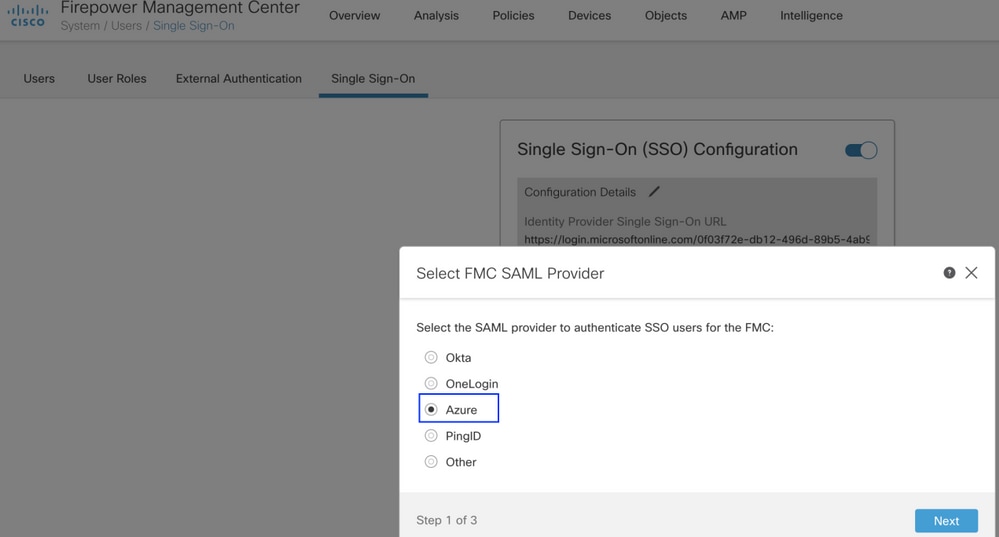

ステップ 1:FMCにログインし、Settings > Users > Single Sign-Onの順に移動し、SSOを有効にします。プロバイダーとしてAzureを選択します。

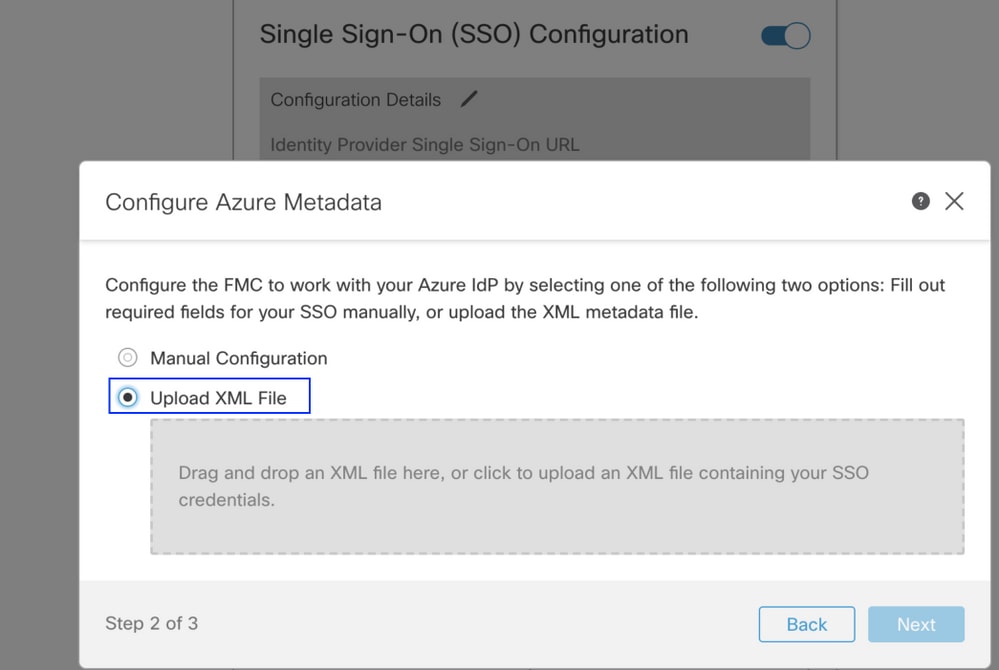

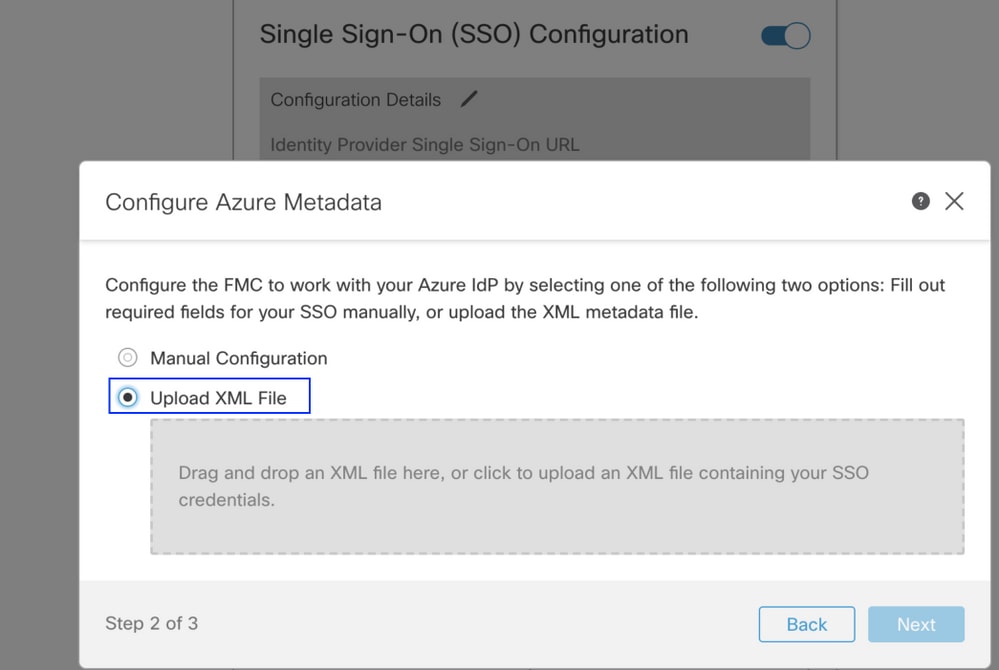

ステップ 2AzureからダウンロードしたXMLファイルをここにアップロードします。必要なすべての詳細情報が自動的に入力されます。

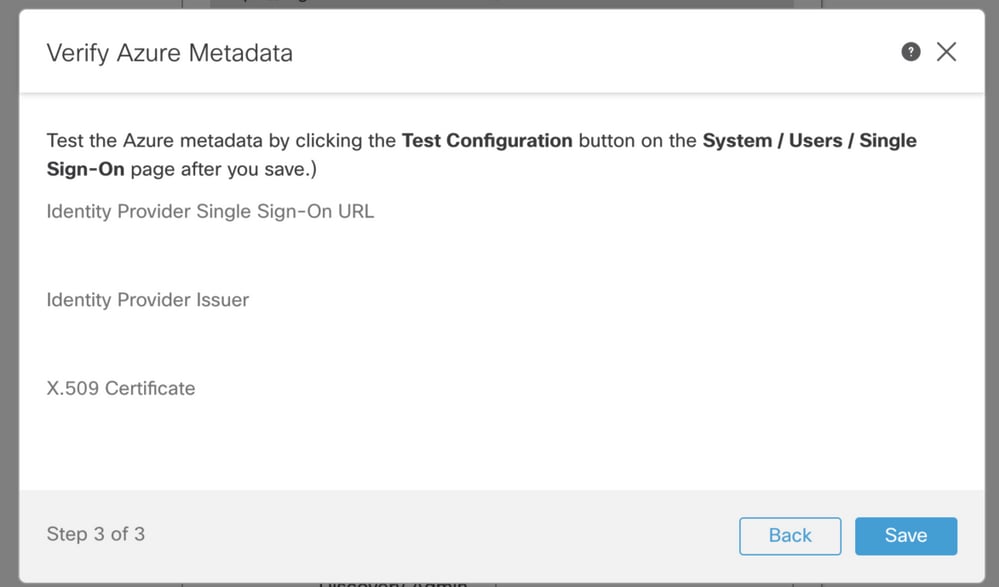

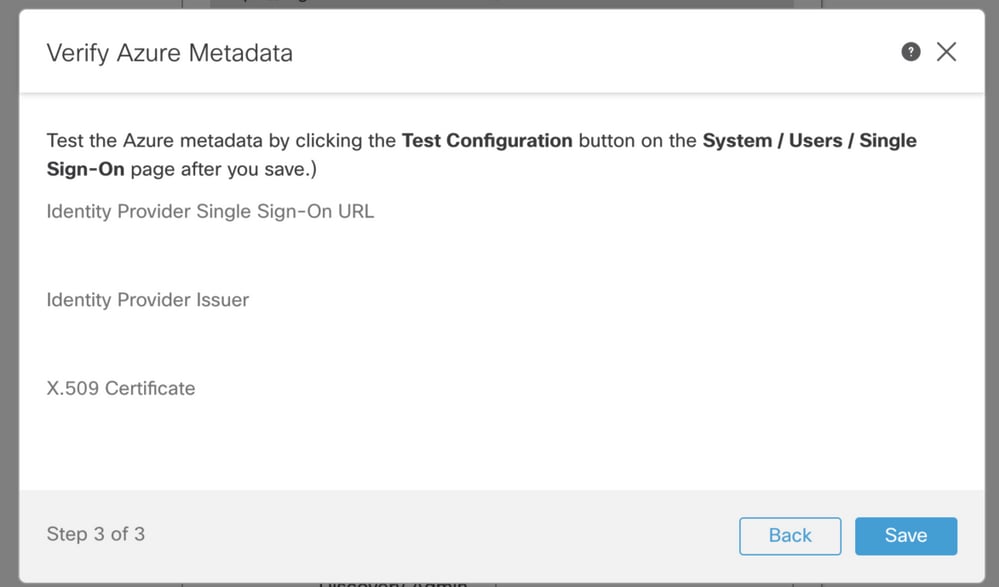

ステップ 3設定を確認し、次の図に示すようにSaveをクリックします。

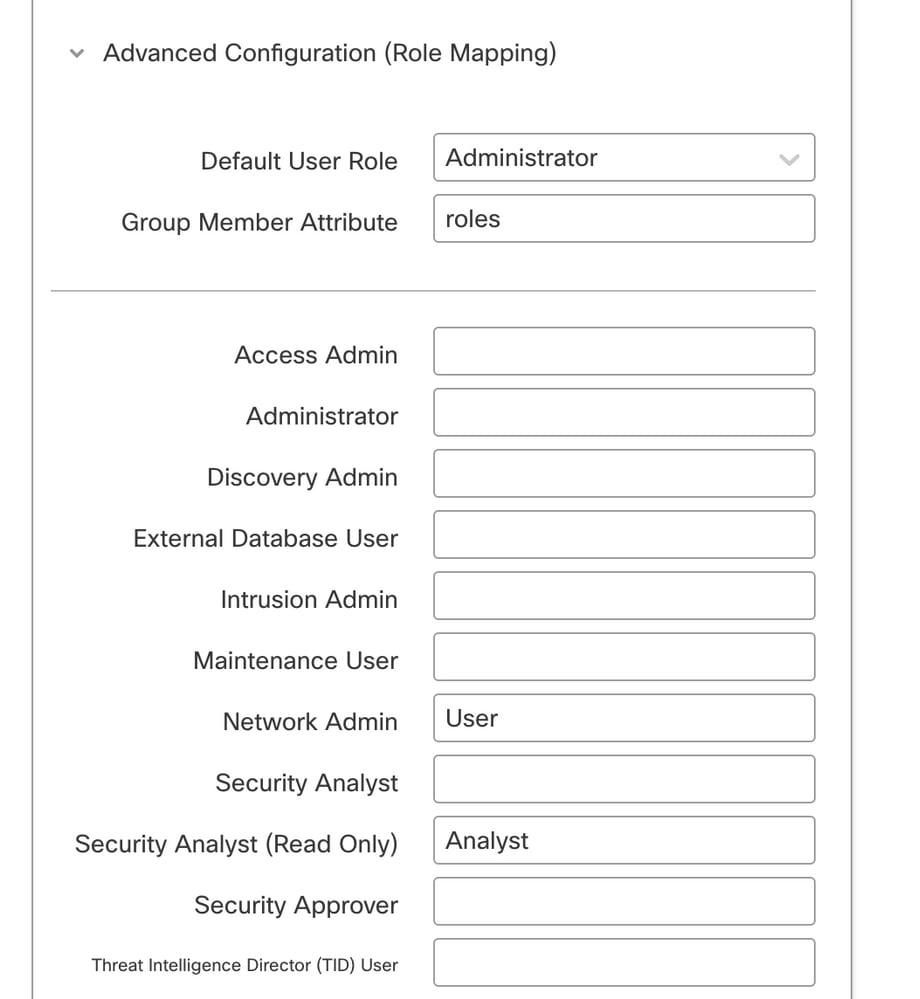

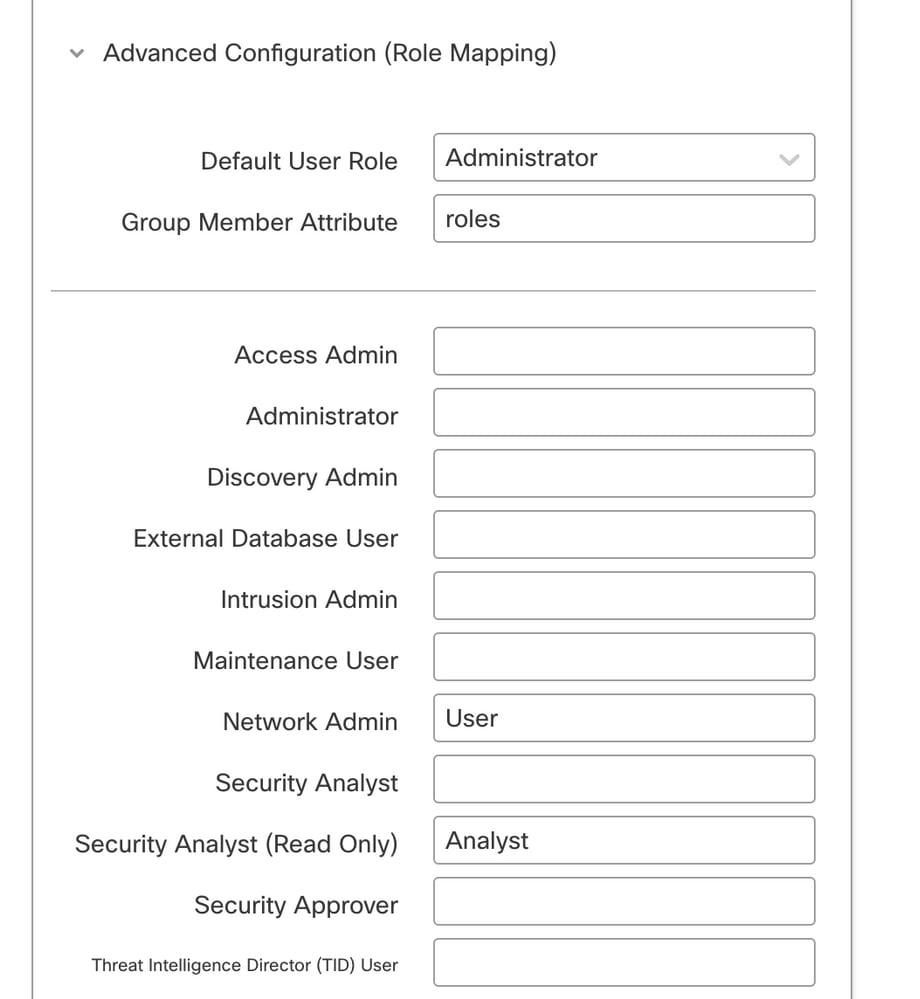

高度な構成 – Azureを使用したRBAC

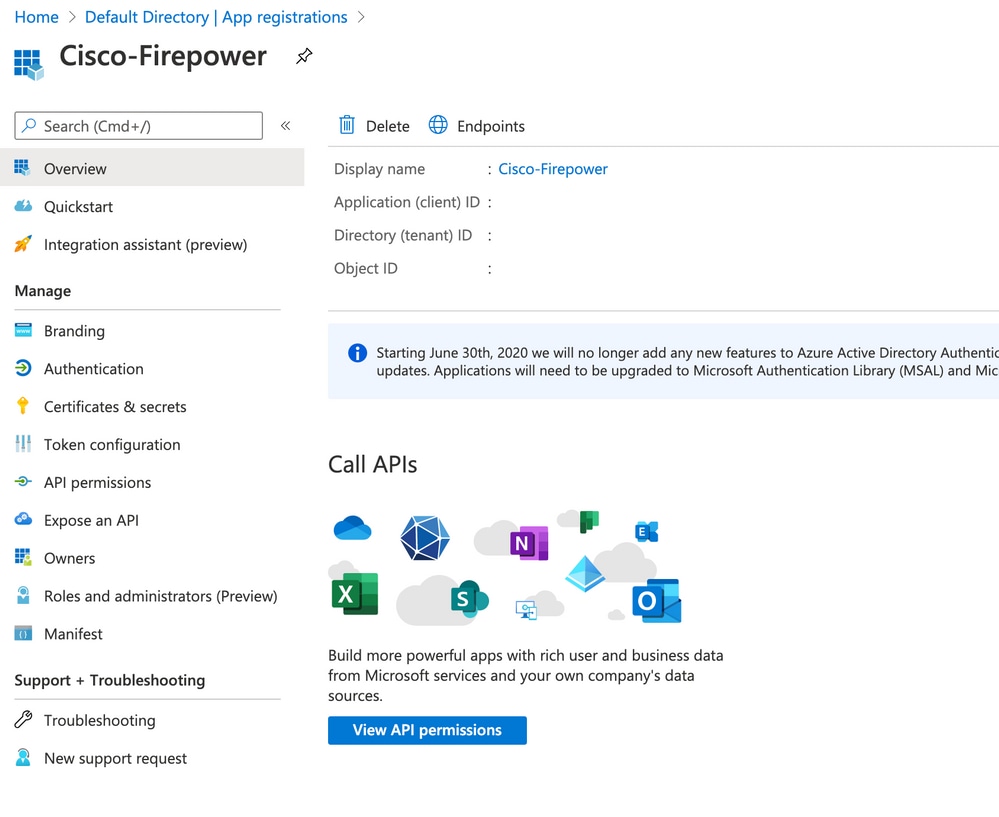

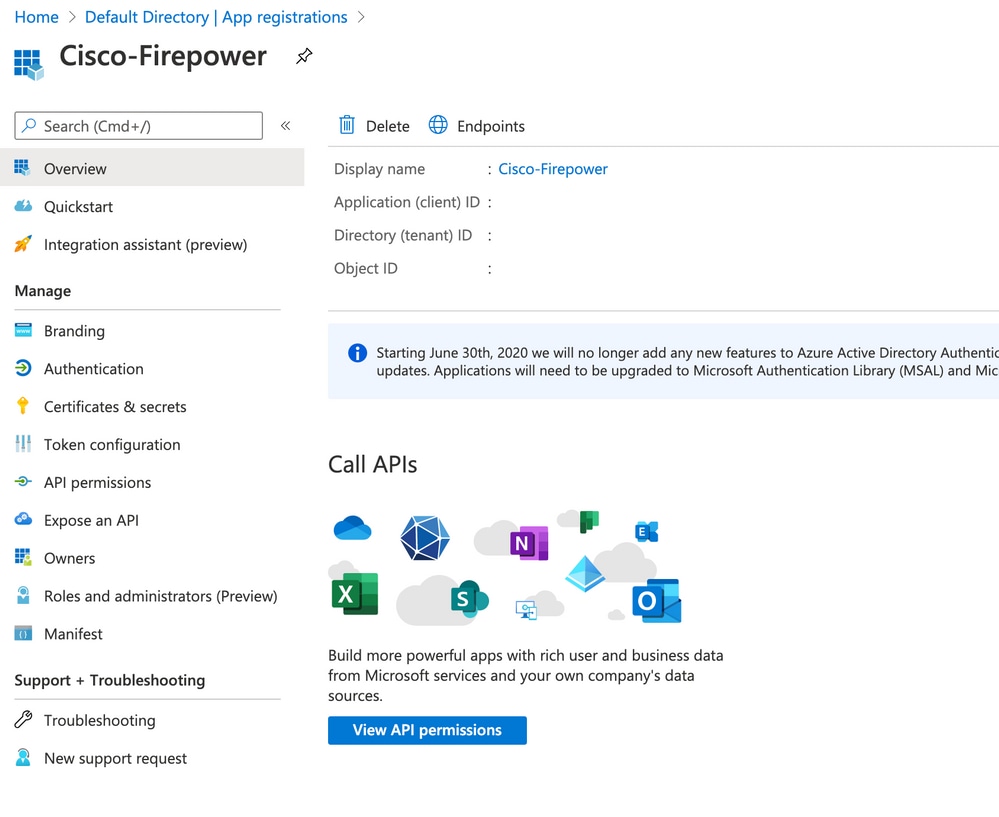

さまざまなロールタイプを使用してFMCのロールにマップするには、Azure上のアプリケーションのマニフェストを編集してロールに値を割り当てる必要があります。デフォルトでは、ロールの値はNullです。

ステップ 1:作成されたApplicationに移動し、Single sign-onをクリックします。

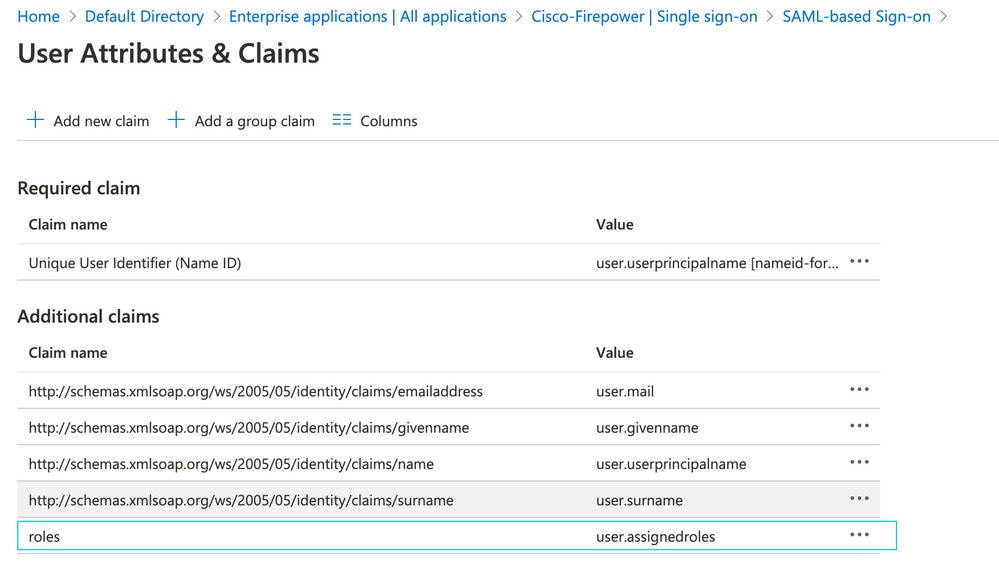

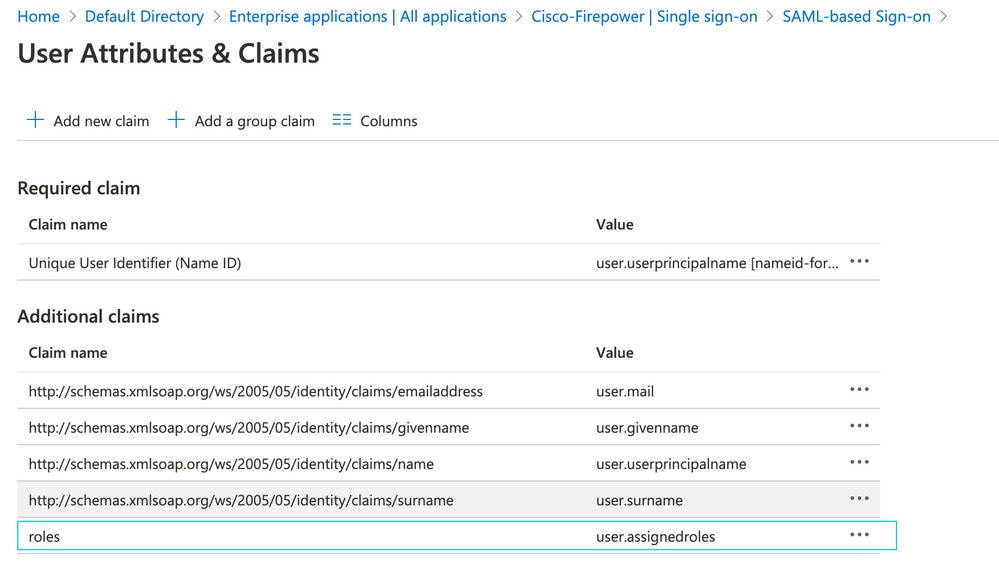

ステップ 2ユーザ属性と要求を編集します。名前: rolesの新しい要求を追加し、値としてuser.assignedrolesを選択します。

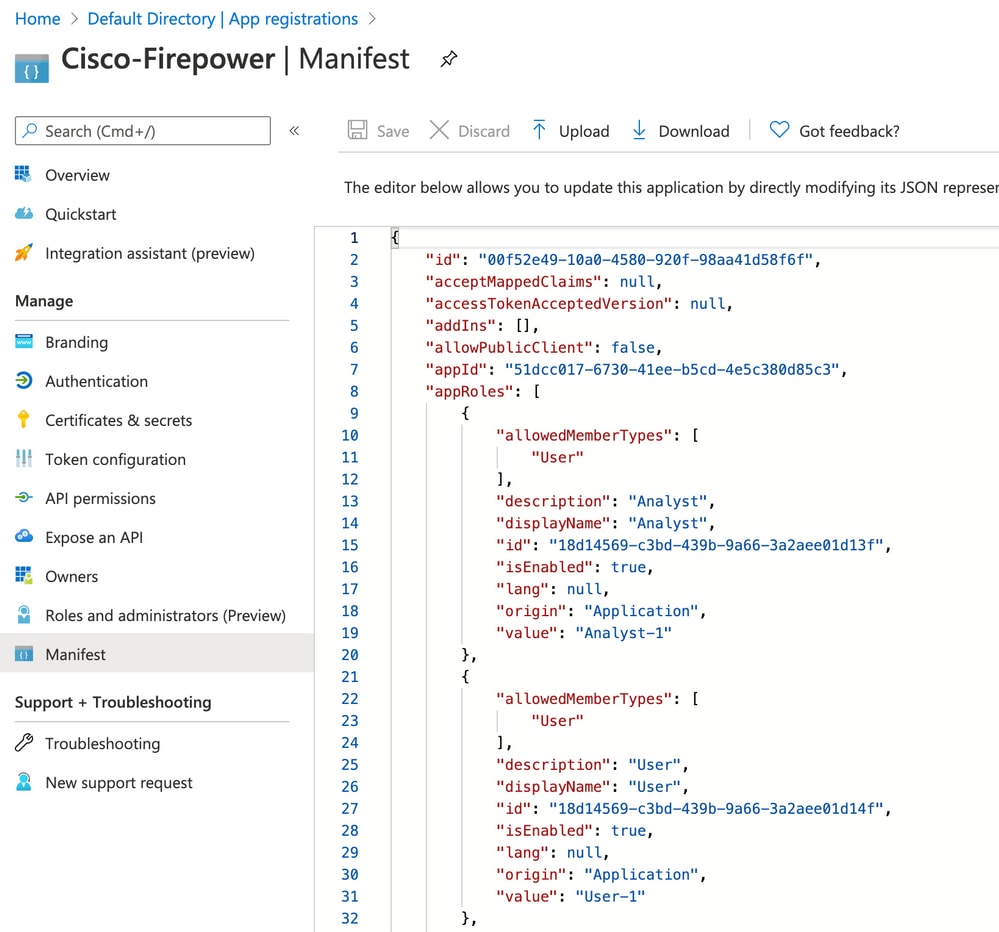

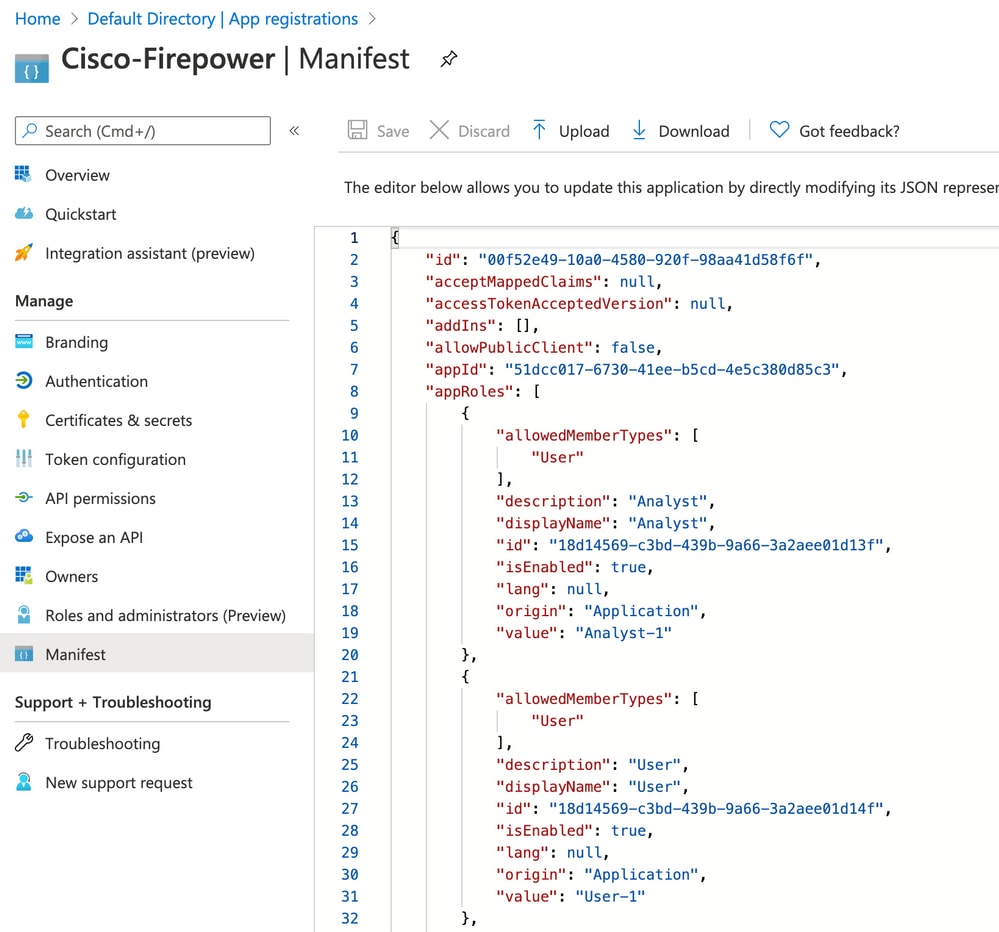

ステップ 3<アプリケーション名> > Manifestに移動します。 マニフェストを編集します。ファイルはJSON形式で、コピーできる既定のユーザーが存在します。たとえば、ここでは2つのロールUserとAnalystが作成されています。

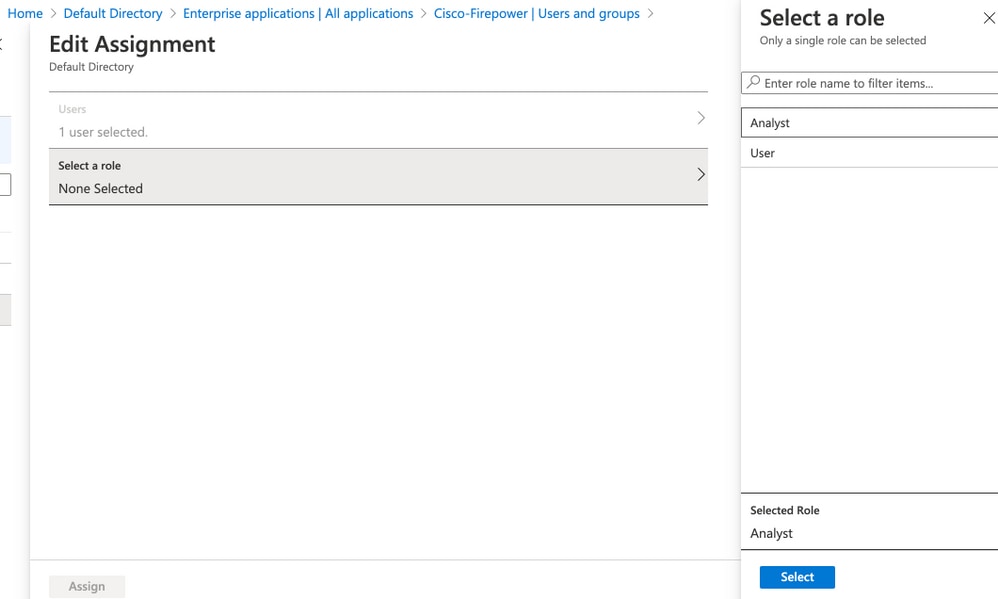

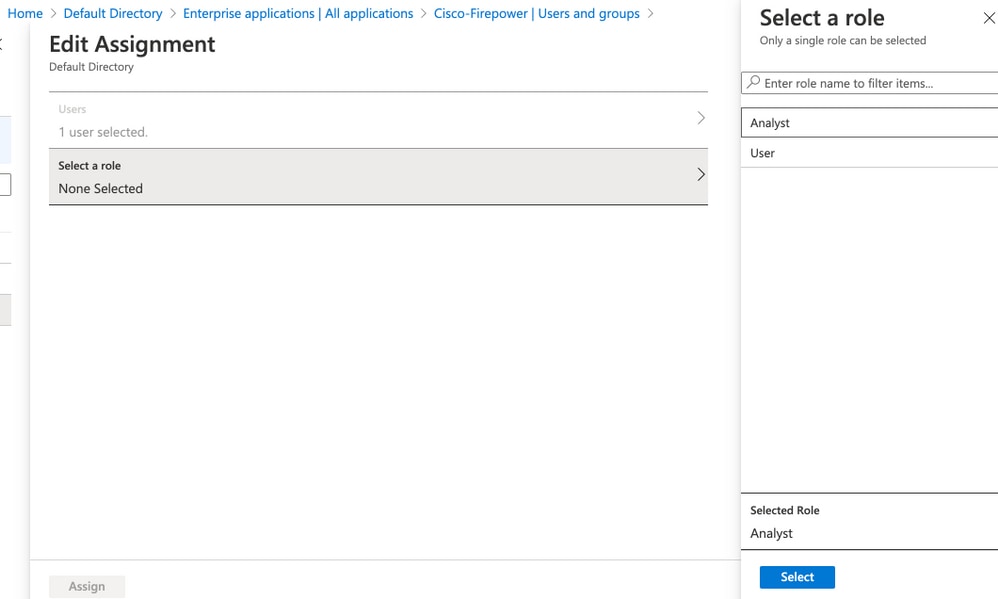

ステップ 4<Application-Name> > Users and Groupsに移動します。次の図に示すように、ユーザを編集し、新しく作成されたロールを割り当てます。

ステップ 5FMCにログインして、SSOでAdvanced Configurationを編集します。グループメンバー属性:の場合、アプリケーションマニフェストで指定した表示名をロールに割り当てます。

この操作を行うと、指定されたロールにログインできます。

確認

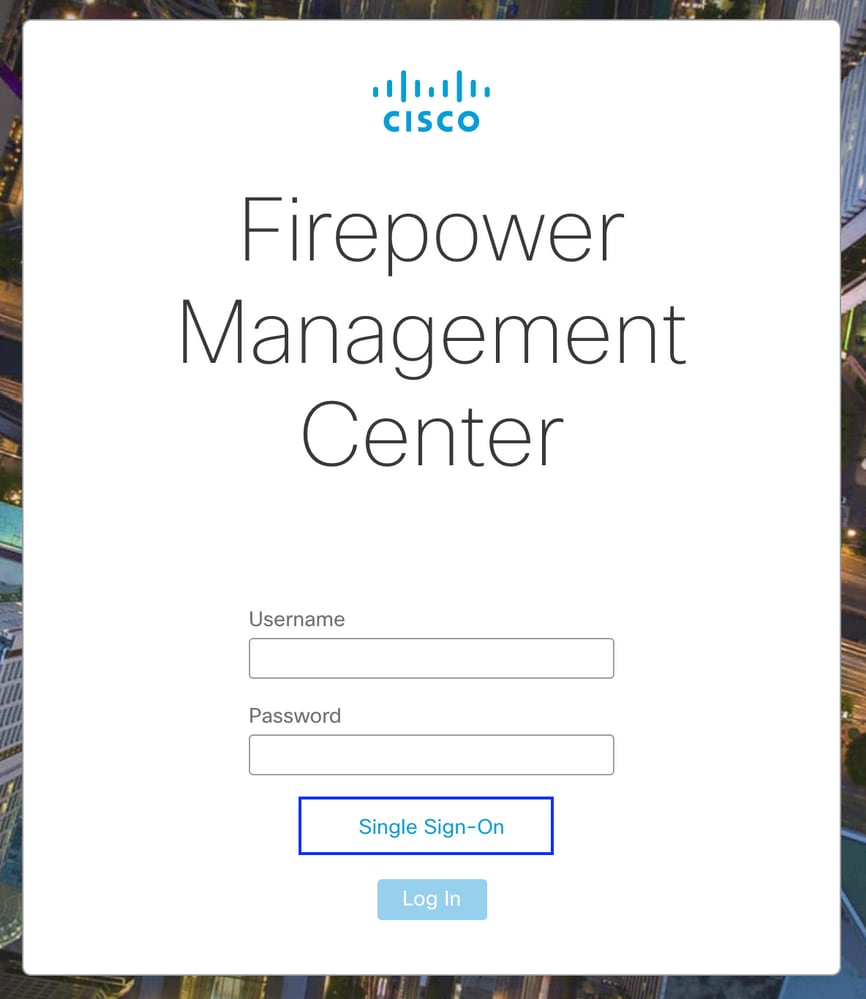

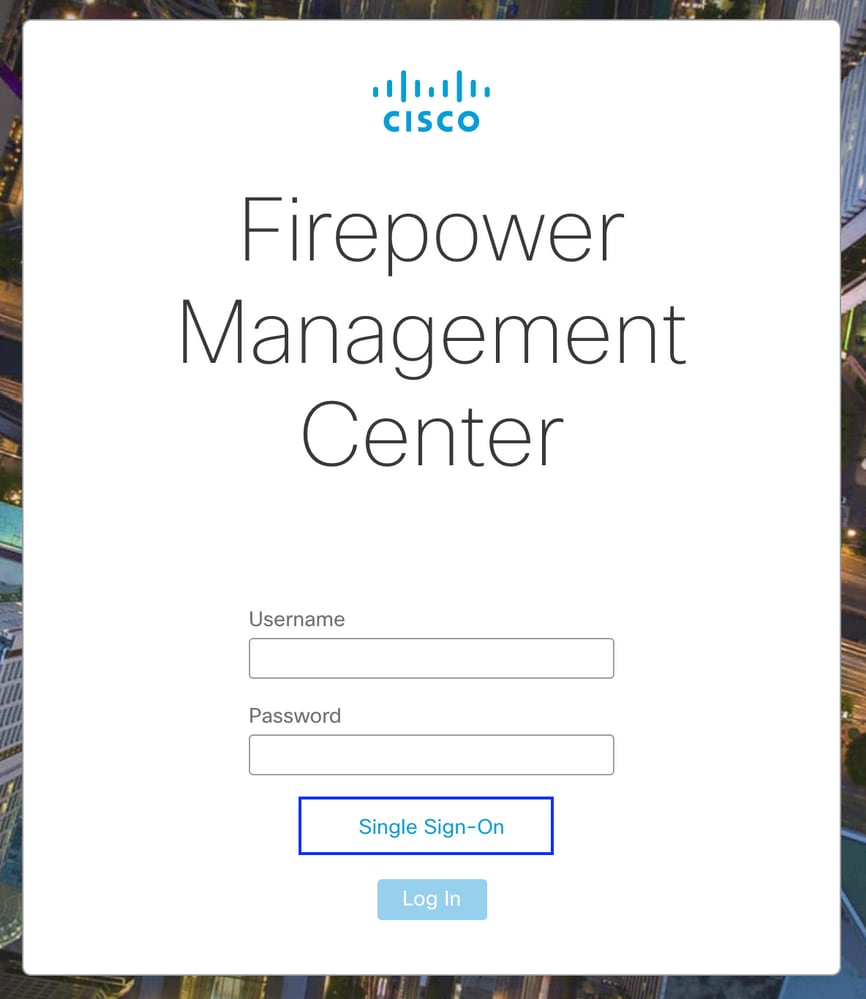

ステップ 1:ブラウザから、https://<FMC URL>のURLに移動します。次の図に示すように、Single Sign-Onをクリックします。

Microsoftログインページにリダイレクトされ、ログインに成功すると、FMCのデフォルトページが返されます。

ステップ 2FMCで、System > Usersの順に移動し、データベースに追加されたSSOユーザを表示します。

トラブルシュート

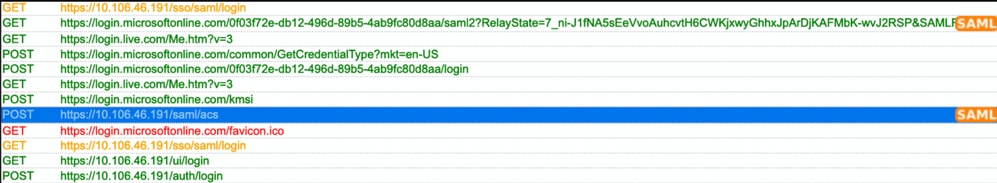

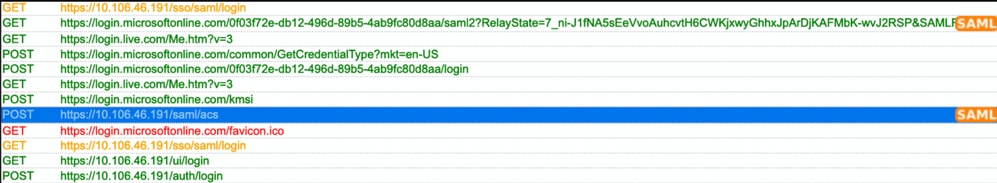

SAML認証を確認し、認証を成功させるために実行するワークフローを次に示します(この図はラボ環境を示しています)。

ブラウザのSAMLログ

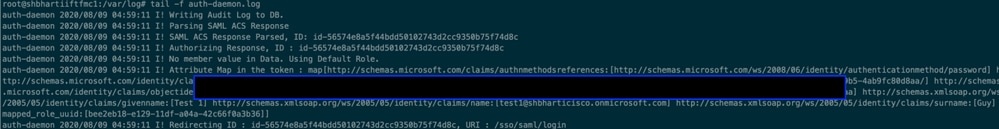

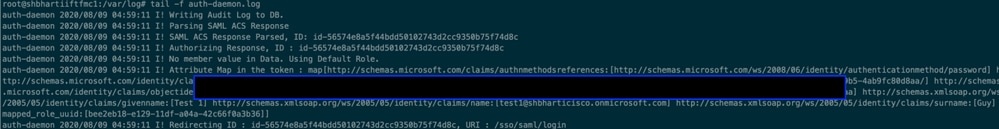

FMC SAMLログ

/var/log/auth-daemon.logでFMCのSAMLログを確認します。

フィードバック

フィードバック