はじめに

このドキュメントでは、管理者がMacコネクタ1.14以降を導入するための最近の変更と手順について説明します。

MDMプロファイル

必要な承認を与えるMDMプロファイルを含むMacコネクタを導入することが強く推奨されます。MDMプロファイルは、Macコネクタをインストール、アップグレード、または削除する前に、必要なアクセス許可が認識されていることを確認するためにインストールする必要があります。MDMを使用できない場合は、このドキュメントの「既知の問題」セクションを参照してください。

アドバイザリ

Macコネクタバージョン1.14では、注意が必要な変更が導入されました。

MacOS 11以降でエンドポイントを保護するには、Mac connector 1.14以降が必要です。古いMacコネクタは、これらのバージョンのmacOSでは動作しません。

Macコネクタバージョン1.16では、IntelハードウェアでのCisco Orbitalのサポートが導入されました。OrbitalはAdvantageまたはPremierレベルのポリシーで有効にすることができ、有効にすると自動的にインストールされ、サポートされているOSバージョンとサポートされているハードウェアにインストールされます。Macコネクタバージョン1.20では、Orbital Node 1.21でリリース予定のAppleシリコンハードウェアでCisco Orbitalのサポート準備が導入されました。 Orbitalに必要な追加のフルディスクアクセス権限を付与する方法の詳細については、このドキュメントの「Cisco Orbital」セクションを参照してください。

OSの最小要件

Cisco Secure Endpoint Mac connector 1.14.0はmacOSバージョンをサポートします。

- macOS 11(macOSシステム拡張あり)

- macOS 10.15.5以降(macOSシステム拡張を含む)

- macOS 10.15.0からmacOS 10.15.4(macOSカーネル拡張あり)

- macOS 10.14(macOSカーネル拡張あり)

Cisco Secure Endpoint Macコネクタ1.14.1はmacOSバージョンをサポートします。

- macOS 11(macOSシステム拡張あり)

- macOSカーネル拡張機能を備えたmacOS 10.15。

- macOS 10.14(macOSカーネル拡張あり)

Cisco Orbital on Intelハードウェアのサポートは、セキュアエンドポイントMacコネクタバージョン1.16.0で導入されました。 AppleシリコンハードウェアでのCisco Orbitalのサポートは、Secure Endpoint Macコネクタバージョン1.20.0で導入されました。

現在のMacコネクタの互換性については、OS互換表を参照してください。

重要な変更

Mac connector 1.14では、次の3つの点で重要な変更が行われました。

- コネクタが使用するmacOS拡張機能の承認

- フルディスクアクセス

- 新しいディレクトリ構造

MacOS 12では、ユーザパスワードのプロンプトなしでコネクタのmacOS拡張機能を削除できるMDMオプションが導入されました。

MacコネクタmacOS拡張機能の承認

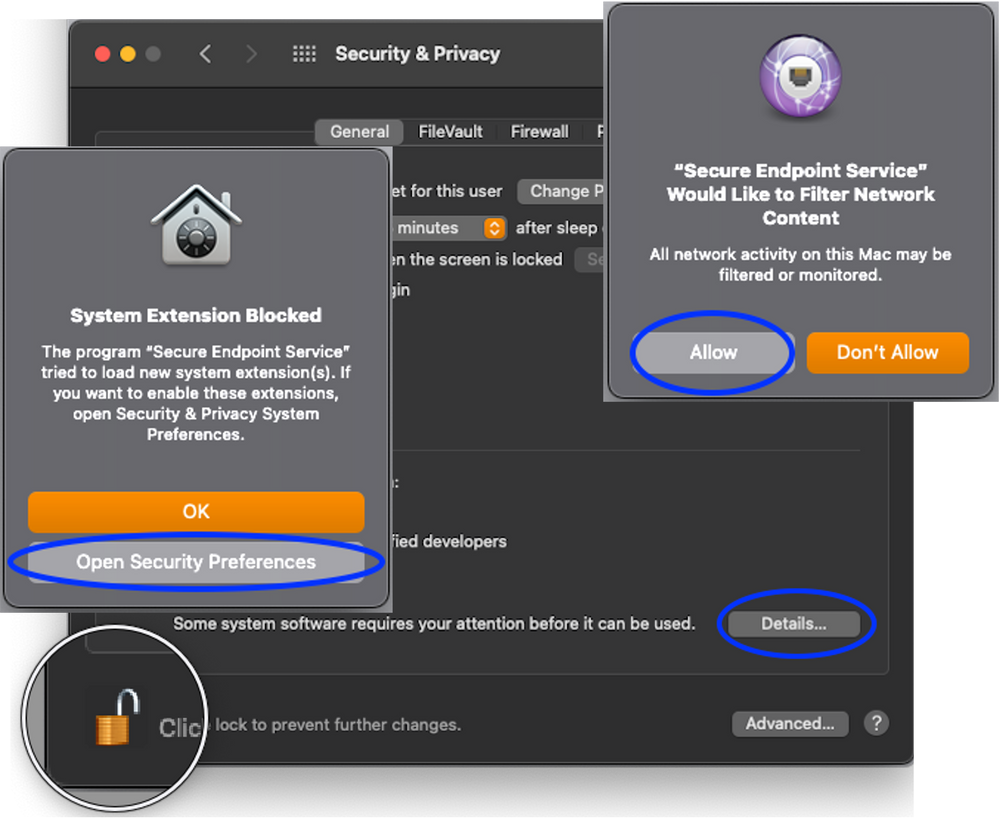

Macコネクタは、macOSバージョンの必要に応じて、システム拡張またはレガシーカーネル拡張のいずれかを使用してシステムアクティビティを監視します。macOS 11では、System ExtensionsはmacOS 11以降でサポートされていないレガシーのKernel Extensionsを置き換えます。どちらのタイプの拡張を実行する場合でも、事前にすべてのバージョンのmacOSでユーザの承認が必要です。承認がないと、オンアクセスファイルスキャンやネットワークアクセスモニタなどの特定のコネクタ機能が使用できません。

Mac connector 1.14では、次の2つの新しいmacOSシステム拡張が導入されています。

- Secure Endpoint File Monitor(以前のAMP Security Extension)という名前のEndpoint Security拡張で、システムイベントを監視します。

- Cisco Secure Endpoint Filter(以前のAMP Network Extension)という名前のNetwork Content Filter拡張で、ネットワークアクセスを監視します。

ampfileop.kextとampnetworkflow.kextの2つのレガシーカーネル拡張は、新しいmacOSシステム拡張をサポートしていない古いバージョンのmacOSとの下位互換性を保つために含まれています。

macOS 11**以降に必要な承認:

- 読み込むセキュアエンドポイントファイルモニターの承認

- 読み込むCisco Secure Endpoint Filterの承認

- Cisco Secure Endpoint Filterによるネットワークコンテンツのフィルタリングの許可

** Macコネクタバージョン1.14.0でも、macOS 10.15でこれらの承認が必要でした。 Macコネクタ1.14.1以降のmacOS 10.15では、これらの承認は不要です。

macOS 10.14およびmacOS 10.15に必要な承認:

これらの承認は、エンドポイントのmacOS Security & Privacy Preferencesで付与するか、Mobile Device Management(MDM)プロファイルを使用して付与できます。

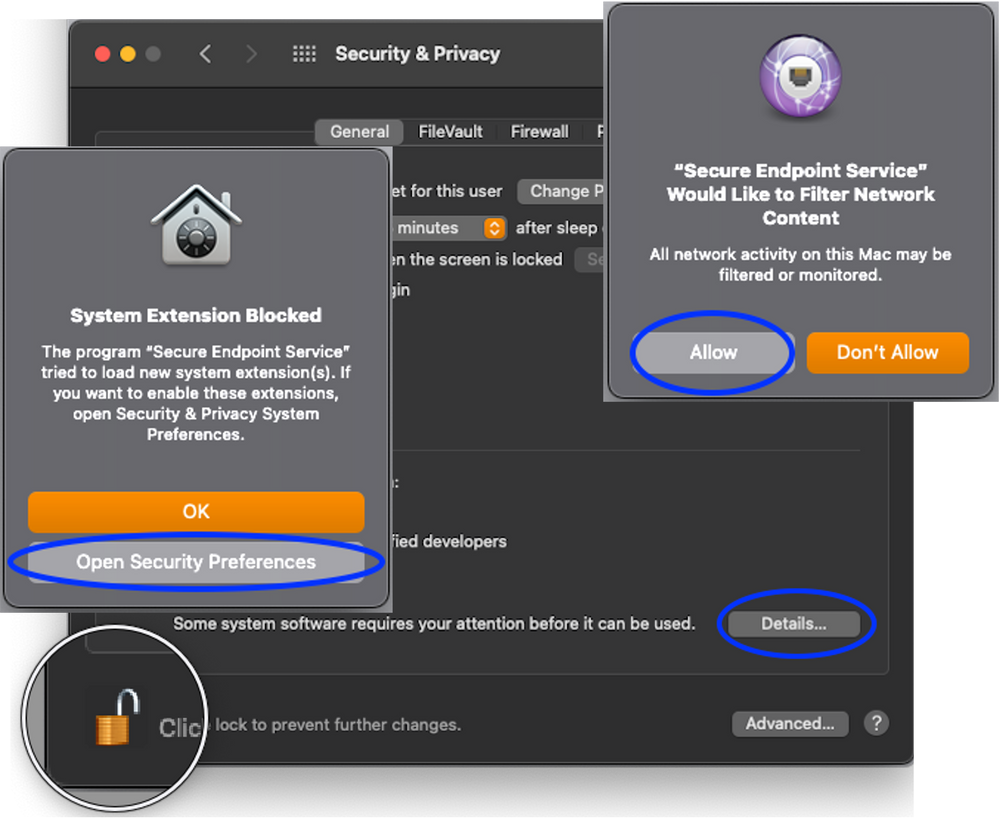

エンドポイントでのMacコネクタmacOS拡張機能の承認

システムおよびカーネルの拡張機能は、macOSのSecurity & Privacy Preferencesペインから手動で承認できます。

MDMでのMacコネクタmacOS拡張機能の承認

注:macOS拡張機能は、MDM経由で遡及承認することはできません。コネクタをインストールする前にMDMプロファイルが展開されていない場合は、承認は行われず、次の2つの形式のいずれかで追加の介入が必要になります。

1. 管理プロファイルが遡及的に導入されたエンドポイントでのmacOS拡張機能の手動承認。

2. Macコネクタを、現在展開されているものよりも新しいバージョンにアップグレードします。管理プロファイルが遡及的に展開されたエンドポイントは、アップグレード後に管理プロファイルを認識し、アップグレードが完了すると承認を得ます。

Secure Endpoint拡張機能は、次のペイロードとプロパティを含む管理プロファイルで承認できます。

| ペイロード |

プロパティ |

値 |

| システム拡張 |

AllowedSystemExtensions |

com.cisco.endpoint.svc.securityextension、com.cisco.endpoint.svc.networkextension |

| AllowedSystemExtensionTypes |

EndpointSecurityExtension、NetworkExtension |

| 許可されたチーム識別子 |

DE8Y96K9QP |

| SystemPolicyKernelExtensions |

AllowedKernelExtensions |

com.cisco.amp.fileop、com.cisco.amp.nke |

| 許可されたチーム識別子 |

TDNYQP7VRK |

| Webコンテンツフィルタ |

オートフィルタ有効 |

false |

| FilterDataProviderBundleIdentifier |

com.cisco.endpoint.svc.networkextension |

| FilterDataProviderDesignatedRequirement |

anchor apple generic and identifier "com.cisco.endpoint.svc.networkextension" and (certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */またはcertificate 1[field.1.2.840.113635.100 6.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP) |

| フィルタのグレード |

ファイアウォール |

| FilterBrowser |

false |

| フィルタパケット |

false |

| フィルタソケット |

true |

| プラグインバンドルID |

com.cisco.endpoint.svc(エンドポイントサービス) |

| ユーザー定義名 |

Cisco Secure Endpoint Filter(1.18.0より前のコネクタバージョンの場合はAMP Network Extension) |

MDMでのMacコネクタmacOS拡張機能の削除

MacOS 12以降では、次に示すようにRemovableSystemExtensionsプロパティを使用して、macOSの拡張機能をリムーバブルとしてマークできます。

注:macOS Extensionのリムーバブル権限が許可されている場合、root権限を持つすべてのユーザまたはプロセスが、ユーザパスワードの入力を求めるプロンプトを表示せずに拡張を削除できます。したがって、RemovableSystemExtensionsプロパティは、管理者がコネクタのアンインストールを自動化する場合にのみ使用する必要があります。

注:macOS拡張機能は、MDM経由で遡って削除することはできません。コネクタをアンインストールする前にMDMプロファイルが展開されていない場合、macOS拡張機能の削除の承認は付与されず、コネクタのアンインストール処理中にユーザがエンドポイントでパスワードを手動で入力してmacOS拡張機能を削除する必要があります。

Secure Endpoint拡張は、SystemExtensionsペイロードに追加されたRemovableSystemExtensionsプロパティを含む管理プロファイルがインストールされるときに、コネクタのアンインストールの一部として削除できます。RemovableSystemExtensionsプロパティには、両方のSecure Endpoint拡張のバンドル識別子を含める必要があります:

| ペイロード |

プロパティ |

値 |

| システム拡張 |

RemovableSystemExtensions |

com.cisco.endpoint.svc.securityextension、com.cisco.endpoint.svc.networkextension |

MDMによるシステム拡張のブロックの無効化

MacOS 15以降では、macOS拡張機能を使用できます。

注:取り外し不可能なキーは、macOS Sequoia 15デバイスにのみ適用する必要があります。この管理設定は、古いバージョンのmacOSからmacOS Sequoia 15に更新する場合は適用されません。

注: NonRemovableSystemExtensionsキーはRemovableSystemExtensionsキーと共に使用できません。プロファイルのインストールは失敗します。

注: NonRemovableFromUISystemExtensionsキーは、RemovableSystemExtensionsキーと共に使用できます。

削除できないプロパティには、両方のSecure Endpoint拡張機能のバンドル識別子を含める必要があります。

| ペイロード |

プロパティ |

値 |

| システム拡張 |

NonRemovableFromUISystemExtensions |

com.cisco.endpoint.svc.securityextension、com.cisco.endpoint.svc.networkextension |

| NonRemovableSystemExtensions |

com.cisco.endpoint.svc.securityextension、com.cisco.endpoint.svc.networkextension |

フルディスクアクセス

MacOS 10.14以降では、アプリケーションが個人のユーザデータを含むファイルシステムの一部(連絡先、写真、カレンダー、その他のアプリケーションなど)にアクセスするには、承認が必要です。 オンアクセスファイルスキャンなどの一部のコネクタ機能は、承認なしにこれらのファイルをスキャンして脅威を検出することができません。

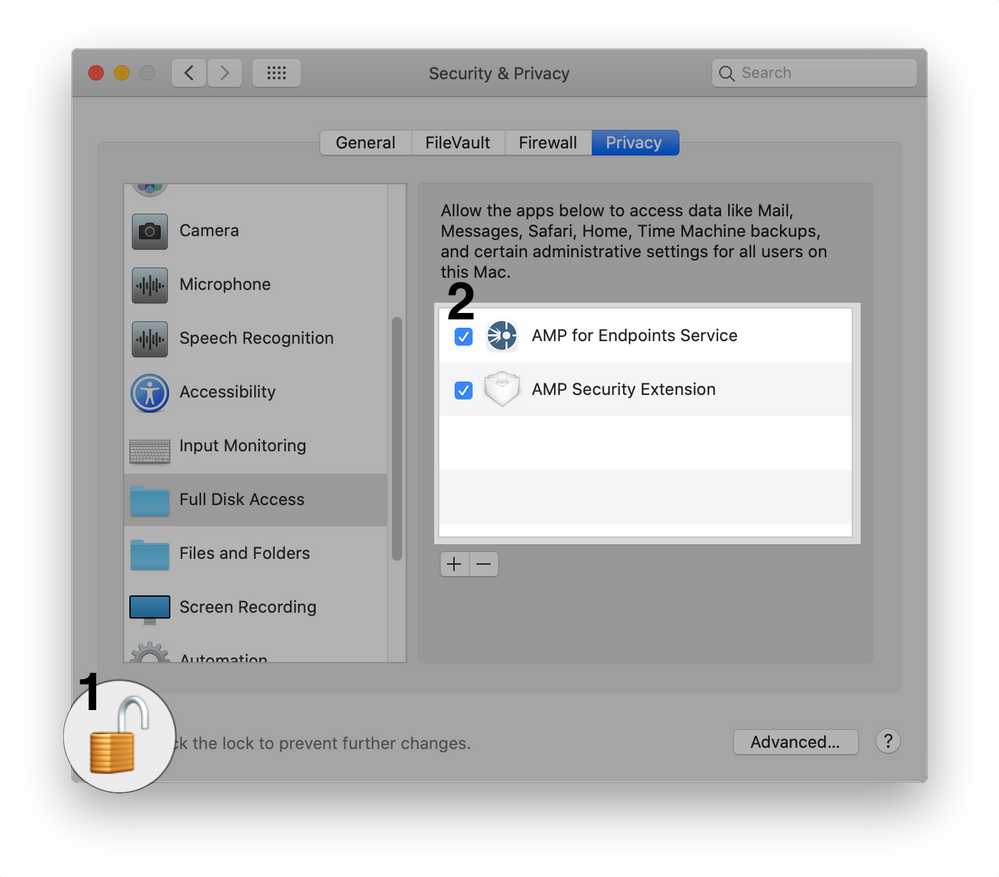

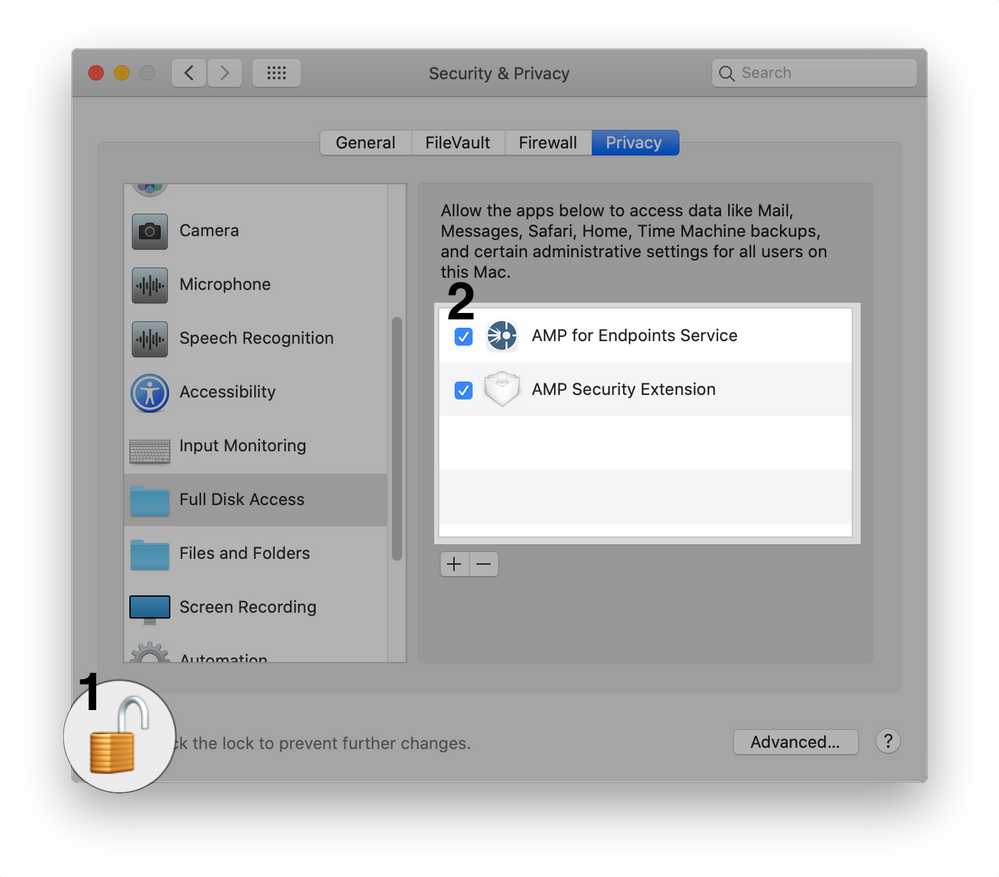

以前のバージョンのMacコネクタでは、ampdaemonプログラムへのフルディスクアクセスをユーザに許可する必要がありました。Macコネクタ1.14には、次のフルディスクアクセスが必要です。

- 「エンドポイント向けAMPサービス」

- 「AMPセキュリティ拡張」

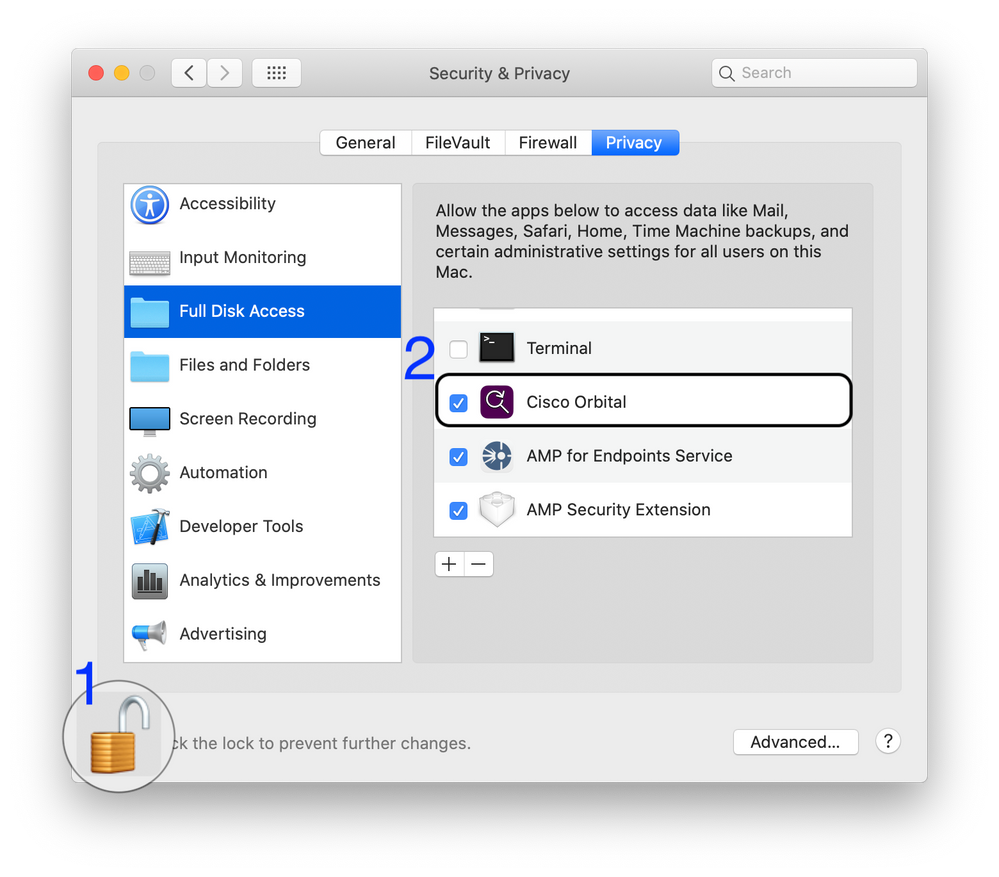

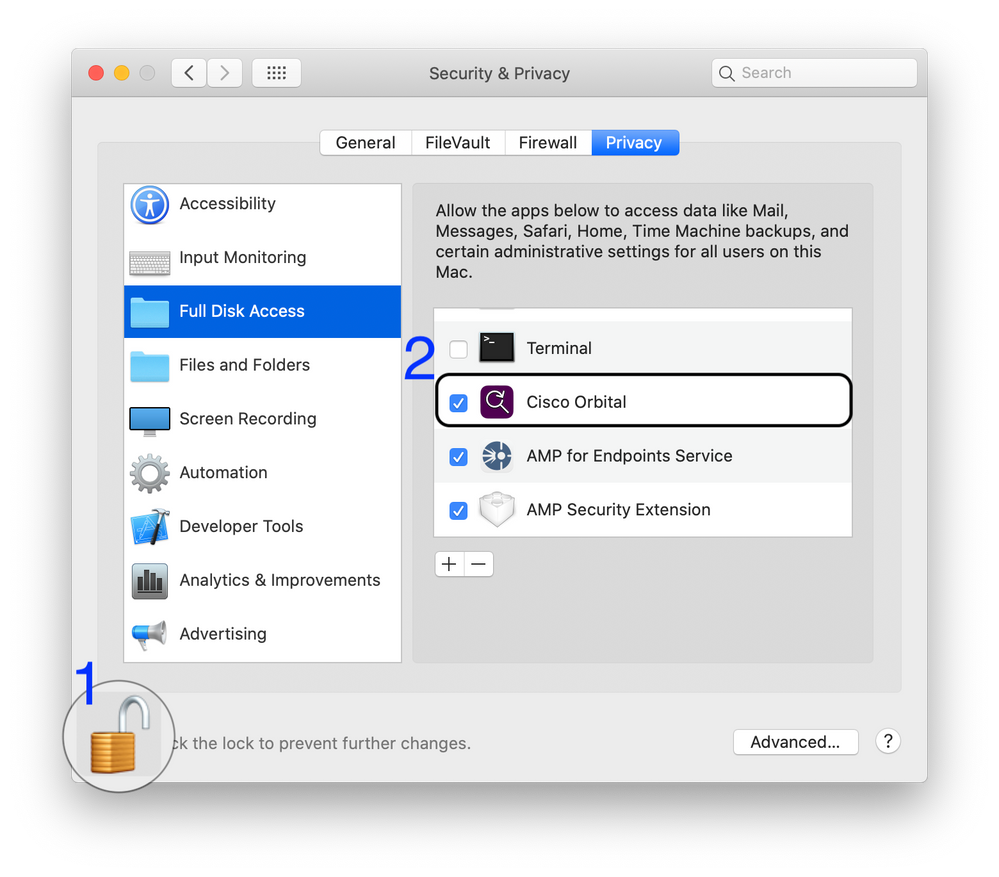

Mac connector 1.16.0以降では、次の機能のために追加のフルディスクアクセスが必要です。

- 「Cisco Orbital」(ポリシーで有効、AdvantageおよびPremier accessで使用可能)

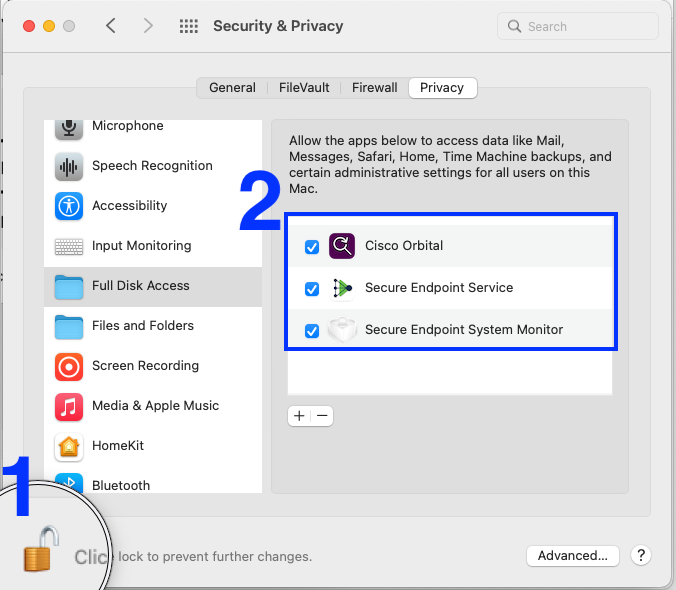

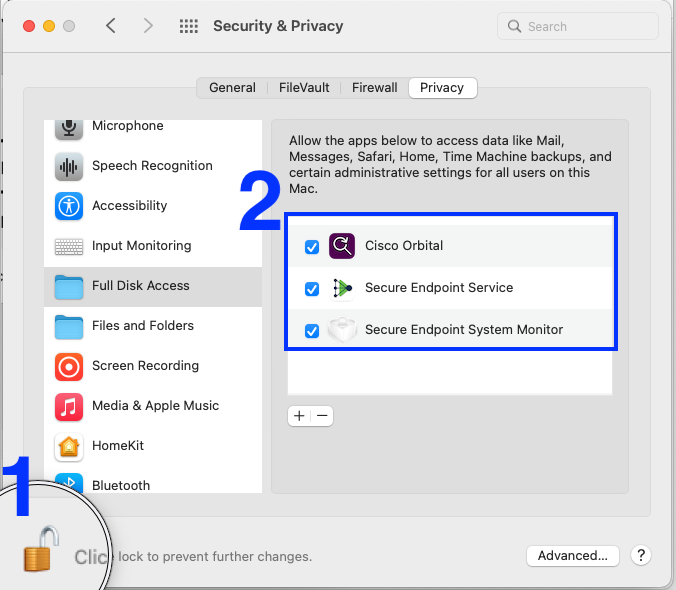

Mac connector 1.18以降では、次の場合にフルディスクアクセスが必要です。

- 「セキュア・エンドポイント・サービス」

- 「セキュアエンドポイントシステムモニタ」

- ポリシーでOrbitalが有効な場合の「Cisco Orbital」(AdvantageおよびPremier階層で使用可能)

ampdaemonプログラムでは、Macコネクタバージョン1.14以降ではフルディスクアクセスは必要なくなりました。

フルディスクアクセスの承認は、エンドポイントのmacOS Security & Privacy Preferencesで付与するか、Mobile Device Management(MDM)プロファイルを使用して付与できます。

1.18.0より前のコネクタバージョンのエンドポイントでのフルディスクアクセスの承認

フルディスクアクセスは、macOS Security & Privacy Preferencesペインから手動で承認できます。

エンドポイントでのCisco Orbitalのフルディスクアクセスの承認

フルディスクアクセスは、macOS Security & Privacy Preferencesペインから手動で承認できます。

エンドポイントでのCisco Secure Endpoint Connector 1.18.0以降のフルディスクアクセスの承認

フルディスクアクセスは、macOS Security & Privacy Preferencesペインから手動で承認できます。

MDMを使用するコネクタのフルディスクアクセスの承認

注:macOS拡張機能は、MDM経由で遡及承認することはできません。コネクタをインストールする前にMDMプロファイルが展開されていない場合は、承認は行われず、次の2つの形式のいずれかで追加の介入が必要になります。

1. 管理プロファイルが遡及的に導入されたエンドポイントでのmacOS拡張機能の手動承認。

2. Macコネクタを、現在展開されているものよりも新しいバージョンにアップグレードします。管理プロファイルが導入されたエンドポイントは、アップグレード後に管理プロファイルを遡及的に認識し、アップグレードが完了すると承認を得ます。

フルディスクアクセスは、管理プロファイルPrivacy Preferences Policy ControlペイロードとSystemPolicyAllFilesプロパティで承認できます。このプロパティには、次の2つのエントリがあります。1つはSecure Endpoint Service(1.18.0より前のバージョンのコネクタ用AMP Service)で、もう1つはSecure Endpoint System Monitor(1.18.0より前のバージョンのコネクタ用AMP セキュリティ拡張)です。

| 説明 |

プロパティ |

値 |

| セキュアエンドポイントサービス(AMP for Endpoints Service) |

許可 |

true |

| コード要件 |

anchor apple generic and identifier "com.cisco.endpoint.svc" and (certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */またはcertificate 1[field.1.2.840.113635.100.6 .2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP) |

| 識別子 |

com.cisco.endpoint.svc(エンドポイントサービス) |

| 識別子の種類 |

バンドルID |

| セキュアエンドポイントシステムモニタ(AMPセキュリティ拡張) |

許可 |

true |

| コード要件 |

anchor apple generic and identifier "com.cisco.endpoint.svc.securityextension" and (certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */またはcertificate 1[field.1.2.840.113635.100 6.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP) |

| 識別子 |

com.cisco.endpoint.svc.securityextension(セキュリティ拡張) |

| 識別子の種類 |

バンドルID |

コネクタのバージョンが1.12.7以前のコンピュータがインストールされた環境では、これらのコンピュータのampdaemonにフルディスクアクセスを許可するために、次の追加エントリが必要です。

| 説明 |

プロパティ |

値 |

| AMPDAEMON |

許可 |

true |

| コード要件 |

識別子ampdaemonおよびanchor apple genericおよびcertificate 1[field.1.2.840.113635.100.6.2.6] /* exists */およびcertificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */およびcertificate leaf[subject.OU] = TDNYQP7VRK |

| 識別子 |

/opt/cisco/amp/ampdaemon |

| 識別子の種類 |

path |

MDMを使用したCisco Orbitalのフルディスクアクセスの承認

Cisco Secure Endpoint Macコネクタバージョン1.16.0以降がインストールされているコンピューターが展開に含まれ、macOS 10.15以降がインストールされているコンピューター上でOrbitalがポリシーで有効になっている場合でも、これらのコンピューターにOrbitalへのフルディスクアクセスを許可するには、次の追加エントリが必要です。

| 説明 |

プロパティ |

値 |

| Cisco Orbital |

許可 |

true |

| コード要件 |

anchor apple generic and identifier "com.cisco.endpoint.orbital.app"および(certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */またはcertificate 1[field.1.2.840.113635.100.1 6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP) |

| 識別子 |

com.cisco.endpoint.orbital.app |

| 識別子の種類 |

バンドルID |

サンプルMDM設定プロファイル

このMDM設定プロファイルの例は、参照用として使用できます。

- Secure Endpoint Macコネクタのシステム拡張の承認。

- セキュアエンドポイントのMacコネクタとOrbitalのフルディスクアクセスを許可します。

- コネクタのアンインストール時にSystem Extensionsのサイレントアンインストールを許可します。

注: RemovableSystemExtensionsアクセス許可が許可されている場合、root権限を持つユーザーまたはプロセスは、ユーザーパスワードの入力を求められずにシステム拡張を削除することができます。したがって、RemovableSystemExtensionsプロパティは、管理者がコネクタのアンインストールを自動化する場合にのみ使用する必要があります。

http://www.apple.com/DTDs/PropertyList-1.0.dtd">

PayloadContent

AllowUserOverrides

AllowedSystemExtensions

DE8Y96K9QP

com.cisco.endpoint.svc.securityextension

com.cisco.endpoint.svc.networkextension

PayloadDescription

PayloadDisplayName

System Extensions

PayloadEnabled

PayloadIdentifier

92624553-06C3-4BE0-9000-91D8A260CC65

PayloadOrganization

Cisco Systems, Inc.

PayloadType

com.apple.system-extension-policy

PayloadUUID

92624553-06C3-4BE0-9000-91D8A260CC65

PayloadVersion

1

RemovableSystemExtensions

DE8Y96K9QP

com.cisco.endpoint.svc.securityextension

com.cisco.endpoint.svc.networkextension

PayloadDescription

PayloadDisplayName

Privacy Preferences Policy Control

PayloadEnabled

PayloadIdentifier

290AAF9E-D9F1-4470-B802-2468AC836142

PayloadOrganization

Cisco Systems, Inc.

PayloadType

com.apple.TCC.configuration-profile-policy

PayloadUUID

290AAF9E-D9F1-4470-B802-2468AC836142

PayloadVersion

1

Services

SystemPolicyAllFiles

Allowed

1

CodeRequirement

anchor apple generic and identifier "com.cisco.endpoint.svc" and (certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */ or certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP)

Identifier

com.cisco.endpoint.svc

IdentifierType

bundleID

StaticCode

0

Allowed

1

CodeRequirement

identifier ampdaemon and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = TDNYQP7VRK

Identifier

/opt/cisco/amp/ampdaemon

IdentifierType

path

StaticCode

0

Allowed

1

CodeRequirement

anchor apple generic and identifier "com.cisco.endpoint.orbital.app" and (certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */ or certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP)

Identifier

com.cisco.endpoint.orbital.app

IdentifierType

bundleID

StaticCode

0

FilterDataProviderBundleIdentifier

com.cisco.endpoint.svc.networkextension

FilterDataProviderDesignatedRequirement

anchor apple generic and identifier "com.cisco.endpoint.svc.networkextension" and (certificate leaf[field.1.2.840.113635.100.6.1.9] /* exists */ or certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = DE8Y96K9QP)

FilterGrade

firewall

FilterPackets

FilterSockets

FilterType

Plugin

PayloadDisplayName

Web Content Filter Payload

PayloadIdentifier

F630E2F3-F917-47F5-93E9-343C4C787C28

PayloadOrganization

Cisco Systems, Inc.

PayloadType

com.apple.webcontent-filter

PayloadUUID

F630E2F3-F917-47F5-93E9-343C4C787C28

PayloadVersion

1

PluginBundleID

com.cisco.endpoint.svc

UserDefinedName

AMP Network Extension

VendorConfig

PayloadDescription

PayloadDisplayName

Cisco Secure Endpoint Settings [DEMO]

PayloadEnabled

PayloadIdentifier

36DAAE4E-5BA2-497B-8381-D58FCB62FA1B

PayloadOrganization

Cisco Systems, Inc.

PayloadRemovalDisallowed

PayloadScope

System

PayloadType

Configuration

PayloadUUID

36DAAE4E-5BA2-497B-8381-D58FCB62FA1B

PayloadVersion

1

macOS 10.15以前のMDM設定例

- カーネル拡張を承認し、コネクタのフルディスクアクセスを許可します。

- 注:M1以降のApple製品では、この設定を含むプロファイルを使用できません

AllowNonAdminUserApprovals

AllowUserOverrides

AllowedKernelExtensions

TDNYQP7VRK

com.cisco.amp.nke

com.cisco.amp.fileop

PayloadDescription

PayloadDisplayName

Approved Kernel Extensions

PayloadEnabled

PayloadIdentifier

A872B6D5-D67C-41FE-BE64-3DD674C43C4F

PayloadOrganization

Cisco Systems, Inc.

PayloadType

com.apple.syspolicy.kernel-extension-policy

PayloadUUID

A872B6D5-D67C-41FE-BE64-3DD674C43C4F

PayloadVersion

1

新しいディレクトリ構造

バージョン1.14.0 ~ 1.16.2

Mac connector 1.14では、ディレクトリ構造に次の2つの変更が導入されています。

- アプリケーションディレクトリの名前が

Cisco AMPからCisco AMP for Endpointsに変更されました。

- コマンドラインユーティリティ

ampcliは/opt/cisco/ampから/Applications/Cisco AMP for Endpoints/AMP for Endpoints Connector.app/Contents/MacOSに移行されました。ディレクトリ/opt/cisco/ampには、新しい場所にあるampcliプログラムへのシンボリックリンクが含まれています。

Macコネクタバージョン1.14.0 ~ 1.16.2の完全なディレクトリ構造は次のとおりです。

├── Applications

│ └── Cisco AMP for Endpoints

│ └── AMP for Endpoints Connector.app

│ │ └── Contents

│ │ └──MacOS

│ │

│ └── AMP for Endpoints Service.app

│ │ └── Contents

│ │ └──MacOS

│ │ └── ampcli

│ │ └── ampdaemon

│ │ └── amscansvc

│ │ └── ampcreport

│ │ └── ampupdater

│ │ └── SupportTool

│ │

│ └── Support Tool.app

├── Library

│ ├── Application Support

│ │ └── Cisco

│ │ └── AMP for Endpoints Connector

│ │ └── SupportTool

│ └── Logs

│ └── Cisco

├── Users

│ └── *

│ └── Library

│ └── Logs

│ └── Cisco

└── opt

└── cisco

└── amp

└── ampcli

バージョン1.18.0以降

Mac connector 1.18では、アプリケーションのディレクトリ構造が次のように変更されています。

- Applicationsディレクトリの名前が

Cisco AMP for EndpointsからCisco Secure Endpointに変更されました。

Macコネクタバージョン1.18.0以降の完全なディレクトリ構造は次のとおりです。

├── Applications

| └── Cisco Secure Endpoint

| └──Secure Endpoint Connector.app

| | └── Contents

| | └── MacOS

| |

| └── Secure Endpoint Service.app

| | └── Contents

| | └── MacOS

| | └── ampcli

| | └── ampdaemon

| | └── ampscansvc

| | └── ampcreport

| | └── ampupdater

| | └── SupportTool

| |

| └── Support Tool.app

MacOS 11.0およびMac Connector 1.14.1の既知の問題

MacOS 10.15/11.0およびMac Connector 1.14.0に関する既知の問題

- Macコネクタによって発生する障害の中には、予期せずに発生するものがあります。詳細については、『Cisco Secure Endpoint Mac Connectorの障害』の記事を参照してください。

- 障害13「Too many Network Content Filter system extensions」が、アップグレード後に発生する可能性があります。この状況では、コンピュータをリブートすることで障害が解決します。

- MacOS 11.0.0のバグにより、障害15, System Extension requires Full Disk Accessがリブート後に発生する可能性があります。 この問題は、macOS 11.0.1で修正されています。 この障害は、macOS System PreferencesのSecurity & Privacyペインでフルディスクアクセスを再度許可することで解決できます。

- インストール中、macOSがMacコネクタシステム拡張を実行する権限を求めると、[セキュリティとプライバシー]ウィンドウにアプリケーション名として[プレースホルダー開発者]と表示されます。 これは、macOS 10.15のバグが原因です。 「Placeholder Developer」の横にあるチェックボックスをオンにして、Macコネクタがコンピュータを保護できるようにします。

systemextensionsctl listcommandを使用すると、承認が必要なシステム拡張を確認できます。システム拡張の状態 [activated waiting for user]と入力すると、上記のmacOSの環境設定ページに「Placeholder Developer」と表示されます。環境設定ページに2つ以上の「プレースホルダー開発者」エントリが表示される場合は、システム拡張を使用するすべてのソフトウェア(Macコネクタを含む)をアンインストールして、システム拡張の承認が必要にならないようにしてから、Macコネクタを再インストールしてください。

Macコネクタシステムの拡張は、次のように識別されます。

- ネットワーク内線番号は、

com.cisco.endpoint.svc.networkextensionと表示されます。

- 示されているエンドポイントセキュリティ拡張は、

com.cisco.endpoint.svc.securityextensionにログインします。

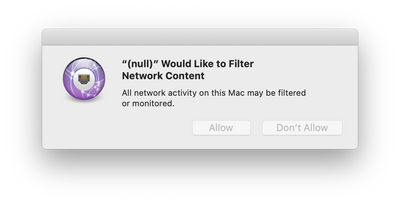

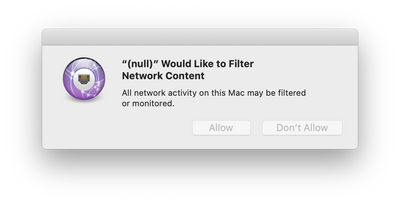

- インストール中に、コンテンツフィルタによるネットワークトラフィックの監視を許可するプロンプトに、アプリケーション名として「(null)」と表示されることがあります。 これは、macOS 10.15のバグが原因で発生します。 ユーザーは、コンピュータの保護を確実にするために「許可」を選択する必要があります。

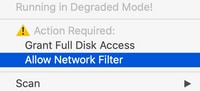

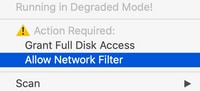

- [許可しない]が選択されているためにプロンプトが表示されない場合は、エージェントアイコンのドロップダウンメニューから[ネットワークフィルタを許可]を選択します

をクリックして、もう一度プロンプトを開きます。

をクリックして、もう一度プロンプトを開きます。

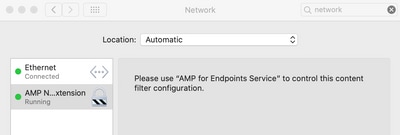

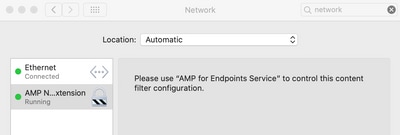

- 有効にすると、Secure Endpoint Network ExtensionフィルタがNetwork Preferencesページに表示されます。

- MacOS 11で、Macコネクタ1.12からMacコネクタ1.14へのアップグレードを実行するときに、コネクタがカーネル拡張から新しいシステム拡張に移行する間、障害4「System Extension Failed to Load」を一時的に発生させることができます。

システム拡張機能のアンインストール中の既知の問題

- macOS 12以前では、またはMDMを使用していない場合にMacコネクタのアンインストールを実行すると、システム拡張をアンインストールできるようにパスワードを2回入力するように求められます。これはmacOSの制限であり、macOS 12では、このドキュメントで説明するRemovableSystemExtensions MDMプロファイルキーの追加によって、ある程度改善されています。

Intune展開インストールスクリプト

- Microsoftが管理するmacOSにセキュアエンドポイントコネクタをインストールする際に役立つスクリプトは、次の場所でホストされています。

https://github.com/microsoft/shell-intune-samples/tree/master/macOS/Apps/Cisco%20AMP

ブランド変更されたMacコネクタ(バージョン1.18.0以降)

注:1.18.0よりも古いバージョンのコネクタに対する既存のMDM設定は、1.18.0以降のバージョンのコネクタに対するアップグレードを行わなくても機能します。詳細については、「セキュアエンドポイントMacブランド変更」を参照してください。

改訂履歴

Dec 1, 2020

- Mac connector 1.14.1では、macOS 10.15のシステム拡張は使用されなくなりました。

- 「Placeholder Developer」システム拡張でMacコネクタ1.14.0による承認が必要な端末チェックに関する追加ガイダンス。

2020年11月9日

- フルディスクアクセスCodeRequirement MDMペイロードのバンドルIDを修正。

2020年11月3日

- 1.14.0 Macコネクタのリリース日は2020年11月です。

- 1.14.0 Macコネクタは、macOS 10.15.5以降でSystem Extensions(SIEM)を使用します。以前は10.15.6でした。

- 「既知の問題」セクションを追加。

- ディレクトリ構造のアウトラインが更新されました。

2021年6月3日

- Cisco Orbitalのフルディスクアクセスを許可する指示が追加されました。

Oct 13, 2021

- 「MDMによるMACコネクタのmacOS拡張機能の削除」セクションを追加。

- 「システム拡張機能のアンインストール」セクションの既知の問題を追加。

Feb 25, 2022

フィードバック

フィードバック