はじめに

このドキュメントでは、Cisco IOS® XEを実行するルータでのVRF対応ソフトウェアインフラストラクチャ(VASI)ネットワークアドレス変換(NAT)の設定について説明します。

前提条件

要件

このドキュメントに関する固有の要件はありません。

使用するコンポーネント

このドキュメントの内容は、特定のソフトウェアやハードウェアのバージョンに限定されるものではありません。このドキュメントは、Cisco IOS XEを実行するすべてのシスコルータおよびスイッチに適用されます。

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

Cisco IOS XEで動作するデバイスは、Cisco IOSデバイスで見られるような従来のVRF間NAT設定をサポートしません。Cisco IOS XEでのVRF間NATのサポートは、VASIの実装によって実現されます。

VASIは、仮想ルーティングおよび転送(VRF)インスタンス間を流れるトラフィックに対して、IPsec、ファイアウォール、NATなどのサービスを設定する機能を提供します。

VASI を実装するには、VASI のペアを設定し、そのペアのそれぞれのインスタンスを異なる VRF インスタンスに関連付けます。VASI 仮想インターフェイスは、これら 2 つの VRF インスタンス間でスイッチングする必要があるすべてのパケットのネクスト ホップ インターフェイスになります。ペアリングは、vasileft インターフェイスが自動的に vasiright インターフェイスとペアになるよう、2 つのインターフェイス インデックスに基づいて自動的に行われます。vasileft インターフェイスに入るパケットはすべて、そのペアとなっている vasiright インターフェイスに自動的に転送されます。

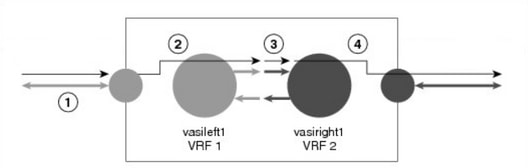

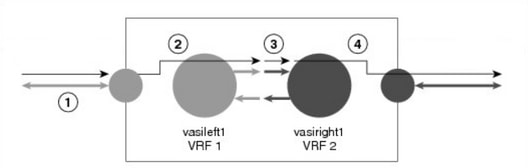

VASI の動作

VRF間VASIが同じデバイスに設定されている場合、パケットフローは次の順序で発生します。

- パケットが VRF 1 に属する物理インターフェイスに入ります。

- パケットを転送する前に、VRF 1 ルーティング テーブルで転送ルックアップが行われます。Vasileft1 がネクスト ホップとして選択され、存続可能時間(TTL)の値がパケットから減算されます。通常、転送先アドレスは VRF のデフォルト ルートに基づいて選択されます。ただし、転送先アドレスをスタティック ルートや学習ルートにすることもできます。パケットが vasileft1 の出力パスに送信されて、自動的に vasiright1 入力パスに送信されます。

- パケットが vasiright1 に入ると、VRF 2 ルーティング テーブルで転送ルックアップが行われ、TTL 値が再び減算されます(このパケットでの 2 回目の減算)。

- VRF 2 がパケットを物理インターフェイスに転送します。

設定

これらのシナリオでは、基本的なVRF間NAT設定について説明します。

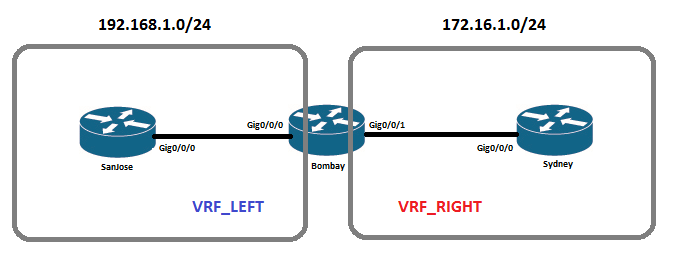

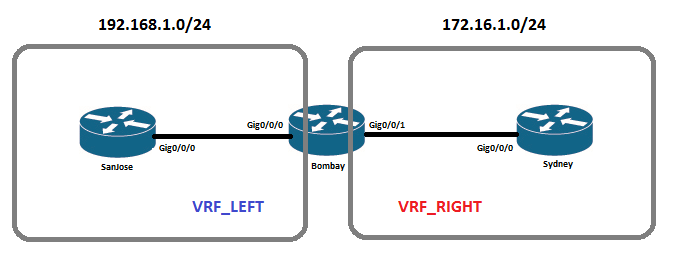

ネットワーク図

初期設定

SanJose:

interface GigabitEthernet0/0/0

ip address 192.168.1.1 255.255.255.0

ip route 0.0.0.0 0.0.0.0 192.168.1.2

Bombay:

vrf definition VRF_LEFT

rd 1:1

!

address-family ipv4

exit-address-family

vrf definition VRF_RIGHT

rd 2:2

!

address-family ipv4

exit-address-family

interface GigabitEthernet0/0/0

vrf forwarding VRF_LEFT

ip address 192.168.1.2 255.255.255.0

interface GigabitEthernet0/0/1

vrf forwarding VRF_RIGHT

ip address 172.16.1.2 255.255.255.0

Sydney:

interface GigabitEthernet0/0/0

ip address 172.16.1.1 255.255.255.0

VASI インターフェイスの設定

各VASIインターフェイスは、異なるVRFインスタンスとペアになっています。

interface vasileft1

vrf forwarding VRF_LEFT

ip address 10.1.1.1 255.255.255.252

interface vasiright1

vrf forwarding VRF_RIGHT

ip address 10.1.1.2 255.255.255.252

NAT 設定

この例では、NATは次の要件で設定されます。

- スタティックNAT:192.168.1.1の送信元IPが172.16.1.5に変換される。

- ダイナミックNAT:192.168.1.0/24の送信元サブネットが172.16.1.5に変換されます。

シナリオ 1 - Vasiright での NAT

通常、WAN インターフェイスは発信 VRF(このトポロジでは VRF_RIGHT)にあります。このような場合、NATはvasirightとWANインターフェイスの間で設定できます。vasileftからvasirightインターフェイスに着信するトラフィックはNAT内部として設定され、WANインターフェイスはNAT外部インターフェイスとして設定されます。

このシナリオでは、VRF 間のトラフィックにスタティック ルートを使用します。宛先を 172.16.0.0 サブネットとするスタティック ルートを、vasileft インターフェイスをポイントする VRF_LEFT 上に設定し、送信先を 192.168.0.0 サブネットとする別のルートを、vasiright インターフェイスをポイントする VRF_RIGHT 上に設定します。

注:送信元IPアドレスをWANインターフェイスのIPアドレスに変換するようにNATを設定しないでください。ルータは自分宛てのリターントラフィックを処理し、トラフィックをVASIインターフェイスに転送しません。

スタティック NAT

!--- Interface configuration

interface vasiright1

vrf forwarding VRF_RIGHT

ip address 10.1.1.2 255.255.255.252

ip nat inside

interface GigabitEthernet0/0/1

vrf forwarding VRF_RIGHT

ip address 172.16.1.2 255.255.255.0

ip nat outside

!--- Static route configuration

ip route vrf VRF_LEFT 172.16.0.0 255.255.0.0 vasileft1 10.1.1.2

ip route vrf VRF_RIGHT 192.168.0.0 255.255.0.0 vasiright1 10.1.1.1

!--- NAT configuration

ip nat inside source static 192.168.1.1 172.16.1.5 vrf VRF_RIGHT

検証:

Bombay#sh ip nat translations vrf VRF_RIGHT

Pro Inside global Inside local Outside local Outside global

--- 172.16.1.5 192.168.1.1 --- ---

icmp 172.16.1.5:8 192.168.1.1:8 172.16.1.1:8 172.16.1.1:8

tcp 172.16.1.5:47491 192.168.1.1:47491 172.16.1.1:23 172.16.1.1:23

Total number of translations: 3

ダイナミック NAT

!--- Interface configuration

interface vasiright1

vrf forwarding VRF_RIGHT

ip address 10.1.1.2 255.255.255.252

ip nat inside

interface GigabitEthernet0/0/1

vrf forwarding VRF_RIGHT

ip address 172.16.1.2 255.255.255.0

ip nat outside

!--- Static route configuration

ip route vrf VRF_LEFT 172.16.0.0 255.255.0.0 vasileft1 10.1.1.2

ip route vrf VRF_RIGHT 192.168.0.0 255.255.0.0 vasiright1 10.1.1.1

!--- Access-list configuration

Extended IP access list 100

10 permit tcp 192.168.1.0 0.0.0.255 host 172.16.1.1

20 permit udp 192.168.1.0 0.0.0.255 host 172.16.1.1

30 permit icmp 192.168.1.0 0.0.0.255 host 172.16.1.1

!--- NAT configuration

ip nat pool POOL 172.16.1.5 172.16.1.5 prefix-length 24

ip nat inside source list 100 pool POOL vrf VRF_RIGHT overload

注:ペアの両方のVASIインターフェイスを外部として設定することはサポートされていません。

検証:

Bombay#sh ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 172.16.1.5:1 192.168.1.1:15 172.16.1.1:15 172.16.1.1:1

tcp 172.16.1.5:1024 192.168.1.1:58166 172.16.1.1:23 172.16.1.1:23

Total number of translations: 2

シナリオ 2 - Vasileft での NAT

NATはvasileft側だけで設定することもできます。つまり、VRF_LEFTで、トラフィックをVRF_RIGHTに送信する前にNATを実行します。VRF_LEFTの着信インターフェイスはNAT内部インターフェイスと見なされ、vasileft 1はNAT外部インターフェイスとして設定されます。

このシナリオでは、VRF 間のトラフィックにスタティック ルートを使用します。宛先を 172.16.0.0 サブネットとするスタティック ルートを、vasileft インターフェイスをポイントする VRF_LEFT 上に設定し、NAT 適用後の送信先を 172.16.1.5 サブネットとする別のルートを、vasiright をポイントする VRF_RIGHT 上に設定します。

スタティック NAT

!--- Interface configuration

interface GigabitEthernet0/0/0

vrf forwarding VRF_LEFT

ip address 192.168.1.2 255.255.255.0

ip nat inside

interface vasileft1

vrf forwarding VRF_LEFT

ip address 10.1.1.1 255.255.255.252

ip nat outside

!--- Static route configuration

ip route vrf VRF_LEFT 172.16.0.0 255.255.0.0 vasileft1 10.1.1.2

ip route vrf VRF_RIGHT 172.16.1.5 255.255.255.255 vasiright1 10.1.1.1

!--- NAT configuration

ip nat inside source static 192.168.1.1 172.16.1.5 vrf VRF_LEFT

検証:

Bombay#sh ip nat translations vrf VRF_LEFT

Pro Inside global Inside local Outside local Outside global

--- 172.16.1.5 192.168.1.1 --- ---

icmp 172.16.1.5:5 192.168.1.1:5 172.16.1.1:5 172.16.1.1:5

tcp 172.16.1.5:35414 192.168.1.1:35414 172.16.1.1:23 172.16.1.1:23

Total number of translations: 3

ダイナミック NAT

!--- Interface configuration

interface GigabitEthernet0/0/0

vrf forwarding VRF_LEFT

ip address 192.168.1.2 255.255.255.0

ip nat inside

interface vasileft1

vrf forwarding VRF_LEFT

ip address 10.1.1.1 255.255.255.252

ip nat outside

!--- Static route configuration

ip route vrf VRF_LEFT 172.16.0.0 255.255.0.0 vasileft1 10.1.1.2

ip route vrf VRF_RIGHT 172.16.1.5 255.255.255.255 vasiright1 10.1.1.1

!--- Access-list configuration

Extended IP access list 100

10 permit tcp 192.168.1.0 0.0.0.255 host 172.16.1.1

20 permit udp 192.168.1.0 0.0.0.255 host 172.16.1.1

30 permit icmp 192.168.1.0 0.0.0.255 host 172.16.1.1

!--- NAT configuration

ip nat pool POOL 172.16.1.5 172.16.1.5 prefix-length 24

ip nat inside source list 100 pool POOL vrf VRF_LEFT overload

検証:

Bombay#sh ip nat translations vrf VRF_LEFT

Pro Inside global Inside local Outside local Outside global

icmp 172.16.1.5:1 192.168.1.1:4 172.16.1.1:4 172.16.1.1:1

tcp 172.16.1.5:1024 192.168.1.1:27593 172.16.1.1:23 172.16.1.1:23

Total number of translations: 2

確認

ここでは、設定が正常に機能しているかどうかを確認します。

- 2つのVRFインスタンス間でトラフィックをルーティングするようにダイナミック/スタティックルートが設定されているかどうかを確認します。

- NAT が正しい VRF に対して設定されているかどうかを確認します。

トラブルシュート

現在、この設定に関する特定のトラブルシューティング情報はありません。

関連情報

フィードバック

フィードバック