EIGRPによるFlexVPNスポーク間の設定およびトラブルシューティング

ダウンロード オプション

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、直接クライアント暗号化トンネルにIKEv2およびNHRPを使用してCisco FlexVPNスポーク間を導入する方法とトラブルシューティングする方法について説明します。

前提条件

- Flex VPNハブとFlex VPNクライアントの設定

要件

次の項目に関する知識があることが推奨されます。

- IKEv2

- ルートベースのVPN

- 仮想トンネルインターフェイス(VTI)

- NHRP

- IPSec

- EIGRP

- VRF-Lite

使用するコンポーネント

このドキュメントの情報は、次のハードウェアに基づくものです。

- Cisco IOS XE17.9.4a

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

拡張性

FlexVPNは、小規模なオフィスから大規模なビジネスネットワークまで簡単に拡張できます。多くのVPN接続を余分な作業を必要とせずに管理できるため、成長している組織や多数のリモートユーザがいる組織に最適です。

主な特長

- 動的構成およびオンデマンドトンネル:

- 仮想トンネルインターフェイス(VTI):FlexVPNは、必要に応じて作成および削除できるVTIを使用します。つまり、VPNトンネルはトラフィックがある場合にのみ設定され、不要な場合は削除されるため、リソースが節約され、拡張性が向上します。

- ダイナミックルーティングプロトコル:OSPF、EIGRP、BGP over VPNトンネルなどのルーティングプロトコルと連携して動作します。これにより、ルーティング情報が自動的に更新されます。これは、大規模で動的なネットワークにとって重要です。

- 柔軟な導入:

- ハブアンドスポークモデル:中央のハブが複数のブランチオフィスに接続します。FlexVPNは、単一のフレームワークでこれらの接続のセットアップを簡素化し、大規模なネットワークに最適です。

- フルメッシュおよび部分メッシュトポロジ:すべてのサイトが中央ハブを経由せずに直接通信できるため、遅延が減少し、パフォーマンスが向上します。

- 高可用性と冗長性:

- 冗長ハブ:バックアップ用に複数のハブをサポートします。1つのハブに障害が発生すると、ブランチは別のハブに接続して、接続を継続できます。

- ロードバランシング:複数のデバイスにVPN接続を分散し、1つのデバイスが過負荷になるのを防ぎます。これは、大規模な展開でパフォーマンスを維持するために不可欠です。

- スケーラブルな認証と認可:

- AAA統合:Cisco ISEやRADIUSなどのAAAサーバと連携して、大規模な使用に不可欠なユーザクレデンシャルとポリシーの一元管理を行います。

- PKIと証明書:安全な認証のために公開キーインフラストラクチャ(PKI)とデジタル証明書をサポートします。これは、特に大規模な環境において、事前共有キーを使用するよりもスケーラブルです。

背景説明

FlexVPNとNHRP

FlexVPNサーバは、FlexVPNのサーバ側機能を提供します。FlexVPNクライアントは、FlexVPNクライアントと別のFlexVPNサーバの間にセキュアなIPSec VPNトンネルを確立します。

NHRPは、非ブロードキャストマルチアクセス(NBMA)ネットワークの問題を軽減する、アドレス解決プロトコル(ARP)に似たプロトコルです。NHRPを使用すると、NBMAネットワークに接続されたNHRPエンティティは、ネットワークの一部である他のエンティティのNBMAアドレスを動的に学習し、これらのエンティティが直接通信できるようになります。トラフィックは中間ホップを使用する必要はありません。

FlexVPNスポーク間機能は、NHRPとFlexVPNクライアント(スポーク)を統合して、既存のFlexVPNネットワーク内の別のクライアントとの直接暗号化チャネルを確立します。接続は、仮想トンネルインターフェイス(VTI)、IKEv2、およびNHRPを使用して構築されます。NHRPは、ネットワーク内のFlexVPNクライアントを解決するために使用されます。

シスコでは、以下を確実にすることを推奨します。

-

スポーク間ではルーティングエントリは交換されません。重要な考慮事項の1つは、EIGRPベースのトポロジのトラブルシューティングに進むにつれて後で説明します。

- スポークには異なるプロファイルが使用され、スポークにはconfig-exchangeコマンドが設定されません。

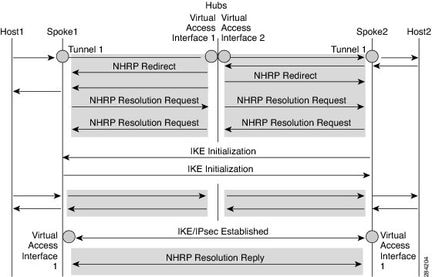

NHRPプロセス

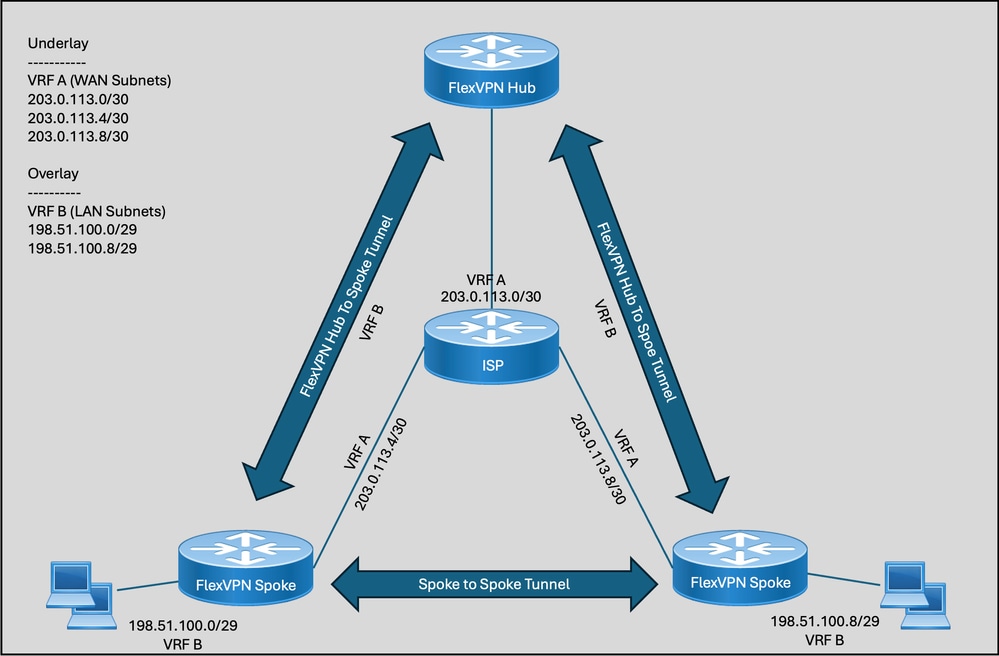

この図は、スポーク1とスポーク2の間のトラフィックフローを示しています。ネットワーク198.51.100.0/29/24と198.51.100.8/29はどちらもハブを介してスポークに直接EIGRPピアリングを通じてアドバタイズされています。スポーク1(198.51.100.0/29/24)とスポーク2(198.51.100.8/29)の間で通信が確立された場合のトラフィックフローは次のようになります。

- Host1はHost2宛てのトラフィックを送信します。ホスト1でのルートルックアップは、ハブがEIGRP経由でネットワークをアドバタイズするため、ハブトンネルインターフェイスに転送されます。

- トラフィックがハブに到達すると、ハブ側のルートルックアップによって、スポーク2のネットワーク198.51.100.8/29がスポーク2の仮想アクセスを介して学習されたことが確認されます。

- 両方の仮想アクセスインターフェイス(スポーク1とスポーク2)が同じNHRPネットワークIDを持つ同じNHRPネットワークの一部であるため、ハブがNHRPリダイレクトを開始します。

- リダイレクトを受信すると、Spoke1はトンネルインターフェイス(リダイレクトを受信したのと同じインターフェイス)を介してスポーク2ネットワークの解決要求を開始します。 スポーク2は、スポーク1ネットワークの解決要求に対して同じプロセスを繰り返します。

- Spoke2はトンネルインターフェイスで解決要求を受信し、設定に定義されている仮想テンプレート番号を取得します。仮想テンプレート番号は、2つのスポーク間で暗号化セッションを確立するための仮想アクセスインターフェイスを作成するために使用されます。2つのスポーク間の暗号SAがアップ状態になると、両方のスポークが、仮想アクセスインターフェイスの確立後にIPSECを介して学習されたネクストホップIPアドレスのルートをインストールします。

- その後、両方のスポークは、スポーク間接続のために新しく作成されたインターフェイスの仮想アクセス経由で解決応答を送信する前に、ネクストホップの到達可能性の確認に進みます。

- ネクストホップが到達可能になると、両方のスポークは互いに解決応答を送信します。

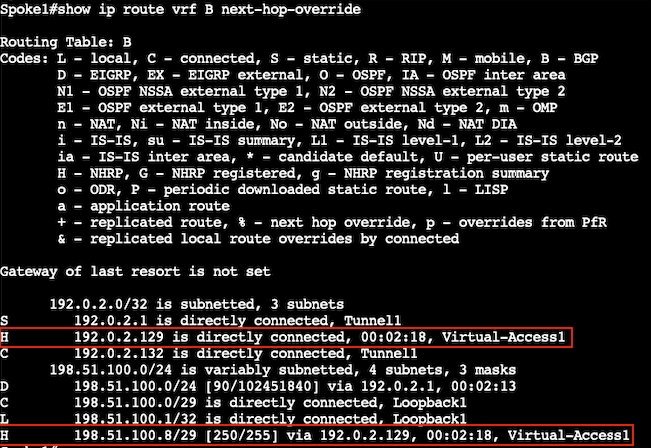

- 両方のスポークは、NHO経由の仮想アクセスに対して、それぞれのネットワークのネクストホップIPアドレスを上書きできます。

- Spoke1は、Spoke2のネクストホップIPとそのネットワークに必要なキャッシュエントリをインストールします。Spoke1は、tunnel interface1の下のネットワークを解決するために、ハブを指す一時キャッシュエントリも削除します。

- スポーク2でも同じ手順が繰り返され、スポーク1のネクストホップIPのキャッシュエントリと、トンネル経由で古いハブエントリを削除することで先に進むそのネットワークがインストールされます。

- NHRPは、ネクストホップオーバーライド(NHO)ルートまたはH(NHRP)ルートとしてショートカットルートを追加します。

EIGRPを使用したFlexVPNスポーク間の設定

トポロジ ダイアグラム

EIGRPベースのトポロジの主な考慮事項

設定に進む前に、理解しておく必要のある重要な概念がいくつかあります。

- どのEIGRP導入でも、スポークが他のスポークの完全なルーティングテーブルまたは集約ルートのみを受信している場合、発信ルーティングアップデートがスポークのトンネルIPアドレスをフィルタリングして互いにアドバタイズできるように、プレフィクスリストをハブ側にインストールする必要があります。

-

EIGRPのスプリットホライズンは、IBGPとは異なる方法で動作します。EIGRPは、学習したインターフェイスからのネットワークのアドバタイズのみを停止します。たとえば、ハブには2つのスポークがあり、一方はvirtual-access 1インターフェイス経由で接続され、もう一方はvirtual-access 2インターフェイス経由で接続されています。VA 1とVA 2は異なるインターフェイスであるため、VA 1を介してスポーク1からハブによって学習されたルートは、VA 2を介してスポーク2にアドバタイズされ、またその逆も同様です。IBGPの場合、ピアから学習したネットワークを別のピアにアドバタイズすることはありません。同様の例で、IBGPで設定されたハブは、VA 1からVA 2に学習したバックネットワークおよびその逆をアドバタイズしません。

-

EIGRPでのこの動作は、最初にハブトンネルインターフェイスを使用してEIGRPによって学習されてから、仮想アクセスインターフェイスを使用してIPsecによって学習されるため、ネクストホップIPアドレス(スポークツースポークトンネルの仮想アクセスインターフェイスのIPアドレス)のCEF隣接関係に競合が生じます。これにより、NHRPトラフィックの非対称ルーティングが発生し、NHRPテーブルでNHRPエントリが重複し、ネクストホップインターフェイス(ハブ経由のトンネル)と(スポーク経由の仮想アクセス)の両方でNHOエントリがルーティングテーブルでも重複することになります。

-

ハブ側の仮想テンプレートでは、スポークのトンネルインターフェイスとは異なるプールからのIPを持つ必要があります。これは、ハブとスポークのEIGRPピアリングが影響を受けないようにするために、発信EIGRPアップデートをフィルタリングするためです。

FlexVPNサーバとFlexVPNクライアントでEIGRPを使用してFlexVPNスポーク間を設定する方法を示す2つの例を次に示します。アンダーレイトラフィックとオーバーレイトラフィックを分離するためのベストプラクティスに従い、両方を特定のVRFに配置しました。VRF Aはアンダーレイ用で、Bはオーバーレイ用です。

例1:スポーク間の通信でのNHO(Next-Hop-Override)の使用

FlexVPN サーバ

ip local pool FLEXPOOL 192.0.2.129 192.0.2.254

crypto ikev2 authorization policy CISCO_FLEX

pool FLEXPOOL

def-domain cisco.com

route set interface

crypto ikev2 proposal CISCO_PROP

encryption aes-gcm-256

prf sha256

group 21

crypto ikev2 policy CISCO_POL

match fvrf A

proposal CISCO_PROP

crypto ikev2 profile CISCO_IKEV2

match fvrf A

match identity remote fqdn domain cisco.com

identity local fqdn hub.cisco.com

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default CISCO_FLEX

virtual-template 1

crypto ipsec transform-set CISCO_TRANSFORM esp-aes 256 esp-sha256-hmac

mode transport

crypto ipsec profile CISCO_PROF

set transform-set CISCO_TRANSFORM

set pfs group19

set ikev2-profile CISCO_IKEV2

interface Loopback0

ip vrf forwarding B

ip address 192.0.2.1 255.255.255.255

interface GigabitEthernet1

ip vrf forwarding A

ip address 203.0.113.2 255.255.255.252

interface Virtual-Template1 type tunnel

ip vrf forwarding B

ip unnumbered Loopback0

ip nhrp network-id 1

ip nhrp redirect

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

ip prefix-list CISCO_PREFIX seq 5 deny 192.0.2.128/25 le 32

ip prefix-list CISCO_PREFIX seq 6 permit 0.0.0.0/0 le 32

router eigrp B

!

address-family ipv4 unicast vrf B autonomous-system 1

!

af-interface default

hello-interval 2

hold-time 10

exit-af-interface

!

topology base

distribute-list prefix CISCO_PREFIX out

exit-af-topology

network 192.0.2.128 0.0.0.127

network 192.0.2.1 0.0.0.0

exit-address-family

FlexVPNクライアント1

ip host vrf A hub.cisco.com 203.0.113.2

crypto ikev2 authorization policy CISCO_FLEX

route set interface

crypto ikev2 proposal CISCO_PROP

encryption aes-gcm-256

prf sha256

group 21

crypto ikev2 policy CISCO_POL

match fvrf A

proposal CISCO_PROP

crypto ikev2 client flexvpn CISCO_CLIENT

peer 1 fqdn hub.cisco.com dynamic

client connect Tunnel1

crypto ikev2 profile CISCO_IKEV2

match fvrf A

match identity remote fqdn domain cisco.com

identity local fqdn spoke1.cisco.com

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default CISCO_FLEX

virtual-template 1

crypto ipsec transform-set CISCO_TRANSFORM esp-aes 256 esp-sha256-hmac

mode transport

crypto ipsec profile CISCO_PROF

set transform-set CISCO_TRANSFORM

set pfs group19

set ikev2-profile CISCO_IKEV2

interface Tunnel1

ip vrf forwarding B

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel source GigabitEthernet1

tunnel destination dynamic

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

end

interface GigabitEthernet1

ip vrf forwarding A

ip address 203.0.113.6 255.255.255.252

interface Loopback1

ip vrf forwarding B

ip address 198.51.100.1 255.255.255.248

interface Virtual-Template1 type tunnel

ip vrf forwarding B

ip unnumbered Tunnel1

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

router eigrp B

address-family ipv4 unicast vrf B autonomous-system 1

af-interface default

hello-interval 2

hold-time 10

passive-interface

exit-af-interface

af-interface Tunnel1

no passive-interface

exit-af-interface

topology base

exit-af-topology

network 198.51.100.0 0.0.0.7

network 192.0.2.128 0.0.0.127

exit-address-family

FlexVPNクライアント2

ip host vrf A hub.cisco.com 203.0.113.2

crypto ikev2 authorization policy CISCO_FLEX

route set interface

crypto ikev2 proposal CISCO_PROP

encryption aes-gcm-256

prf sha256

group 21

crypto ikev2 policy CISCO_POL

match fvrf A

proposal CISCO_PROP

crypto ikev2 client flexvpn CISCO_CLIENT

peer 1 fqdn hub.cisco.com dynamic

client connect Tunnel1

crypto ikev2 profile CISCO_IKEV2

match fvrf A

match identity remote fqdn domain cisco.com

identity local fqdn spoke2.cisco.com

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default CISCO_FLEX

virtual-template 1

crypto ipsec transform-set CISCO_TRANSFORM esp-aes 256 esp-sha256-hmac

mode transport

crypto ipsec profile CISCO_PROF

set transform-set CISCO_TRANSFORM

set pfs group19

set ikev2-profile CISCO_IKEV2

interface Tunnel1

ip vrf forwarding B

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel source GigabitEthernet1

tunnel destination dynamic

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

end

interface GigabitEthernet1

ip vrf forwarding A

ip address 203.0.113.10 255.255.255.252

interface Loopback1

ip vrf forwarding B

ip address 198.51.100.9 255.255.255.248

interface Virtual-Template1 type tunnel

ip vrf forwarding B

ip unnumbered Tunnel1

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

router eigrp B

address-family ipv4 unicast vrf B autonomous-system 1

af-interface default

hello-interval 2

hold-time 10

passive-interface

exit-af-interface

af-interface Tunnel1

no passive-interface

exit-af-interface

topology base

exit-af-topology

network 198.51.100.8 0.0.0.7

network 192.0.2.128 0.0.0.127

exit-address-family

例2:スポーク間の通信でのNHRPによってインストールされたルートの使用

FlexVPN サーバ

EIGRP設定の唯一の変更は、スポークに完全なルーティングテーブルではなく、集約ルートを導入することです。仮想テンプレートを必ずダウンさせて、サマリー設定をEIGRPトポロジにプッシュしてください。Cisco Bug ID CSCwn84303を参照してください。

router eigrp B

!

address-family ipv4 unicast vrf B autonomous-system 1

!

af-interface default

hello-interval 2

hold-time 10

exit-af-interface

!

af-interface Virtual-Template1

summary-address 198.51.100.0 255.255.255.0 <<<<<<<<<<< Summary address

exit-af-interface

!

topology base

distribute-list prefix CISCO_PREFIX out

exit-af-topology

network 192.0.2.128 0.0.0.127

network 192.0.2.1 0.0.0.0

exit-address-family

検証とトラブルシューティング

例1:スポーク間の通信でのNHO(Next-Hop-Override)の使用

スポーク1(スポーク間のNHRP解決およびトンネル確立の前)

スポーク2(スポーク間のNHRP解決およびトンネル確立の前)

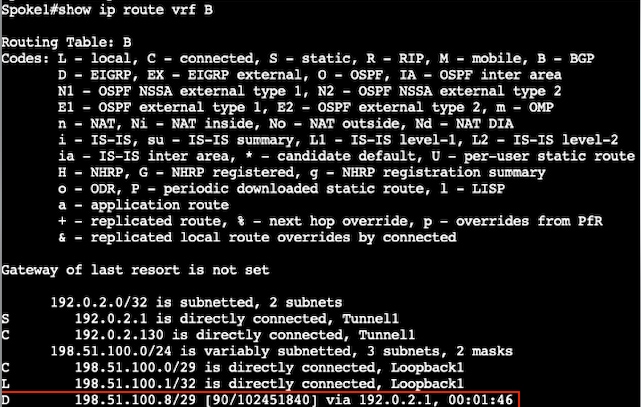

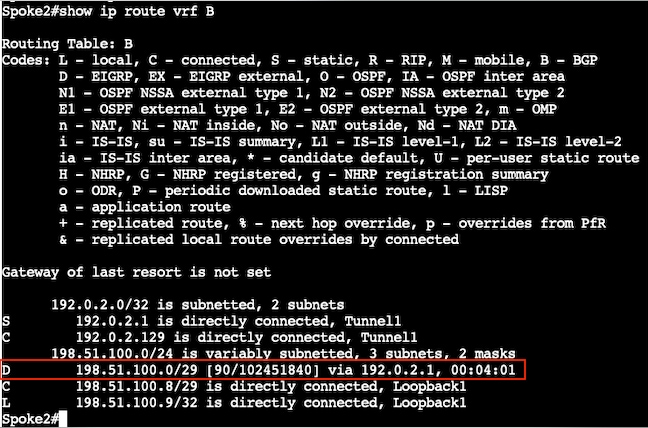

スポーク1(スポーク間のNHRP解決およびトンネル確立の後)

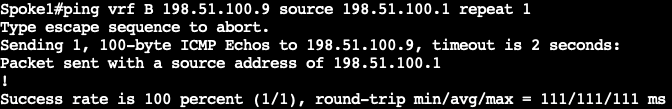

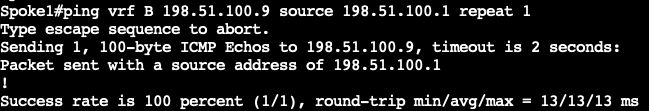

スポーク間トンネルをトリガーするためにICMPを開始します。

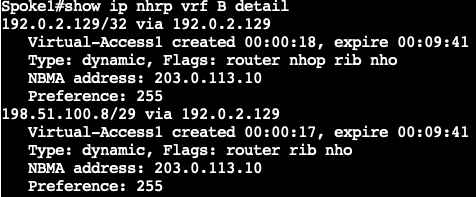

NHRPショートカットを確認します。

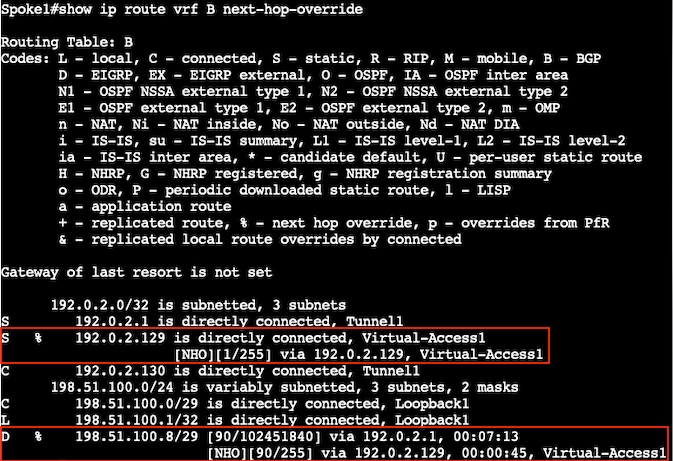

ショートカット作成後にNHOルートを確認します。

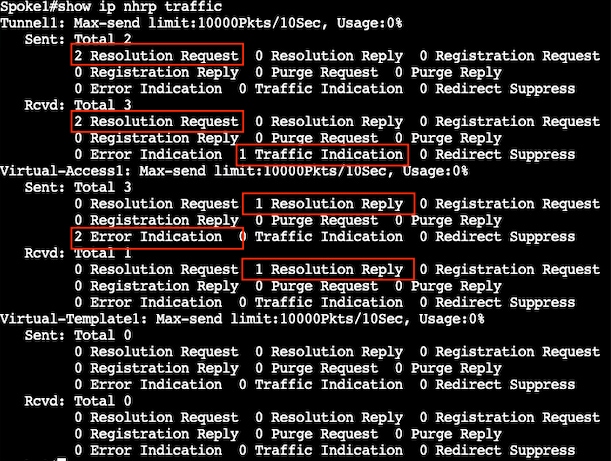

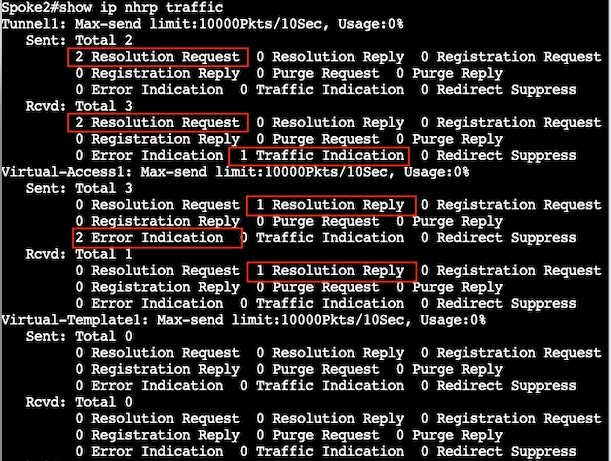

NHRPカウンタを確認します。

スポーク2(スポーク間のNHRP解決およびトンネル確立の後)

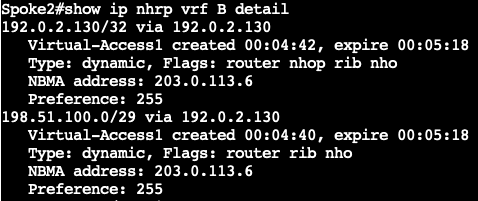

NHRPショートカットを確認します。

ショートカット作成後にNHOルートを確認します。

NHRPカウンタを確認します。

スポークの1つからのデバッグを利用してスポーク間の直接トンネルを確立する方法の段階的な説明を次に示します。

- スポーク1が開始したICMP:

Spoke1#ping vrf B 198.51.100.9 source 198.51.100.1 repeat 1

Type escape sequence to abort.

Sending 1, 100-byte ICMP Echos to 198.51.100.9, timeout is 2 seconds:

Packet sent with a source address of 198.51.100.1

!

Success rate is 100 percent (1/1), round-trip min/avg/max = 111/111/111 ms

- ハブがICMPを受信し、両方のスポークへのリダイレクト(トラフィック表示)を開始しました。

*Feb 3 16:15:35.280: NHRP: Receive Traffic Indication via Tunnel1 vrf: B(0x4), packet size: 104

.

*Feb 3 16:15:35.280: (M) traffic code: redirect(0)

*Feb 3 16:15:35.280: src NBMA: 203.0.113.2

*Feb 3 16:15:35.280: src protocol: 192.0.2.1, dst protocol: 198.51.100.1

.

*Feb 3 16:15:35.281: NHRP-DETAIL: NHRP traffic indication for afn 1 received on interface Tunnel1 , for vrf: B(0x4) label: 0

- 両方のスポークが、tunnel1を通過する解決要求をトリガーしました。

*Feb 3 16:15:35.295: NHRP: Sending NHRP Resolution Request for dest: 198.51.100.9 to nexthop: 198.51.100.9 using our src: 192.0.2.130 vrf: B(0x4)

*Feb 3 16:15:35.295: NHRP: Attempting to send packet through interface Tunnel1 via DEST dst 198.51.100.9

*Feb 3 16:15:35.295: NHRP-DETAIL: First hop route lookup for 198.51.100.9 yielded 192.0.2.1, Tunnel1

*Feb 3 16:15:35.295: NHRP: Send Resolution Request via Tunnel1 vrf: B(0x4), packet size: 72

*Feb 3 16:15:35.295: src: 192.0.2.130, dst: 198.51.100.9

.

*Feb 3 16:15:35.296: src NBMA: 203.0.113.6

*Feb 3 16:15:35.296: src protocol: 192.0.2.130, dst protocol: 198.51.100.9

- 両方のスポークがTunnel1経由で解決要求を受信しました。

*Feb 3 16:15:35.392: NHRP: Receive Resolution Request via Tunnel1 vrf: B(0x4), packet size: 92

.

*Feb 3 16:15:35.392: src NBMA: 203.0.113.10

*Feb 3 16:15:35.392: src protocol: 192.0.2.129, dst protocol: 198.51.100.1

*Feb 3 16:15:35.392: (C-1) code: no error(0), flags: none

.

*Feb 3 16:15:35.392: NHRP-DETAIL: Resolution request for afn 1 received on interface Tunnel1 , for vrf: B(0x4) label: 0

- 両方のスポークが、ローカルネットワーク198.51.100.0/29/24と198.51.100.8/29に対してルートルックアップを実行しました。

*Feb 3 16:15:35.392: NHRP-DETAIL: Multipath IP route lookup for 198.51.100.1 in vrf: B(0x4) yielded Loopback1, pfx:198.51.100.0/29 (netid_in:1 if_in:Tunnel1)

*Feb 3 16:15:35.392: NHRP: Route lookup for destination 198.51.100.1 in vrf: B(0x4) yielded interface Loopback1, prefixlen 29

.

*Feb 3 16:15:35.392: NHRP: We are egress router. Process the NHRP Resolution Request.

.

*Feb 3 16:15:35.393: NHRP-DETAIL: Multipath IP route lookup for 198.51.100.1 in vrf: B(0x4) yielded Loopback1, pfx:198.51.100.0/29 (netid_in:1 if_in:Tunnel1)

*Feb 3 16:15:35.393: NHRP: nhrp_rtlookup for 198.51.100.1 in vrf: B(0x4) yielded interface Loopback1, prefixlen 29, label none(0)

*Feb 3 16:15:35.393: NHRP-DETAIL: netid_out 0, netid_in 1

*Feb 3 16:15:35.393: NHRP: We are egress router for target 198.51.100.1, recevied via Tunnel1 vrf: B(0x4)

- 両方のスポークが互いのNBMAアドレスを認識するようになったため、解決応答がキューイングされ、IPsec確立が開始されました。

*Feb 3 16:15:35.393: NHRP: Checking for delayed event 192.0.2.129/198.51.100.1 on list (Tunnel1 vrf: B(0x4))

*Feb 3 16:15:35.393: NHRP: No delayed event node found.

*Feb 3 16:15:35.394: NHRP-DETAIL: Updated delayed event with ep src:203.0.113.6 dst:203.0.113.10 ivrf:B

*Feb 3 16:15:35.394: NHRP: Enqueued Delaying resolution request nbma src:203.0.113.6 nbma dst:203.0.113.10 reason:IPSEC-IFC: need to wait for IPsec SAs.

*Feb 3 16:15:35.394: NHRP: Interface: Tunnel1 configured with FlexVPN. Deferring cache creation for nhop 192.0.2.129

*Feb 3 16:15:35.406: %LINEPROTO-5-UPDOWN: Line protocol on Interface Virtual-Access1, changed state to down

*Feb 3 16:15:35.456: NHRP: Virtual-Access1: Tunnel mode changed from

'Uninitialized tunnel mode' to 'GRE over point to point IPV4 tunnel mode'

*Feb 3 16:15:35.456: NHRP: Virtual-Access1: NHRP not enabled in delay_if_up

*Feb 3 16:15:35.511: NHRP: Registration with Tunnels Decap Module succeeded

*Feb 3 16:15:35.511: NHRP: Rejecting addr type 1

*Feb 3 16:15:35.511: NHRP: Adding all static maps to cache

*Feb 3 16:15:35.511: NHRP-DETAIL: Adding summary-prefix entry: nhrp router block not configured

*Feb 3 16:15:35.512: NHRP:

*Feb 3 16:15:35.512: Instructing NHRP to create Virtual-Access from Virtual template 1 for interface Virtual-Access1

*Feb 3 16:15:35.537: %SYS-5-CONFIG_P: Configured programmatically by process Crypto INT from console as console

*Feb 3 16:15:35.539: NHRP-CACHE: Virtual-Access1: Cache add for target 192.0.2.130/32 vrf: B(0x4) label none next-hop 192.0.2.130

*Feb 3 16:15:35.540: 203.0.113.6 (flags:0x20)

.

*Feb 3 16:15:35.548: NHRP: Updating delayed event with destination 203.0.113.10 on interfaceTunnel1 with the new interface Virtual-Access1

*Feb 3 16:15:35.788: NHRP:

*Feb 3 16:15:35.788: Fetched address from underlying IKEv2 for interfaceVirtual-Access1. Pre-NATed = 203.0.113.6, Post-NATed = UNKNOWN

*Feb 3 16:15:35.788: %DMVPN-5-CRYPTO_SS: Virtual-Access1: local address : 203.0.113.6 remote address : 203.0.113.10 socket is UP

- IPSECの確立とNHRPショートカットの作成プロセスでは、学習されたスポークとインストールされたスポークの両方が、IPSECルートとして互いのルーティングテーブルにIPアドレスをトンネリングし、プローブされたネクストホップの到達可能性を確認します。

*Feb 3 16:15:35.788: NHRP: Processing delayed event on interface Tunnel1 with NBMA 203.0.113.10

.

*Feb 3 16:15:35.789: NHRP-CACHE: Virtual-Access1: Cache add for target 192.0.2.129/32 vrf: B(0x4) label none next-hop 192.0.2.129

*Feb 3 16:15:35.789: 203.0.113.10 (flags:0x2080)

*Feb 3 16:15:35.789: NHRP-RT: Adding route entry for 192.0.2.129/32 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:15:35.791: NHRP-RT: Route addition to RIB Successful

*Feb 3 16:15:35.791: NHRP-EVE: NHP-UP: 192.0.2.129, NBMA: 203.0.113.10

*Feb 3 16:15:35.791: %DMVPN-5-NHRP_NHP_UP: Virtual-Access1: Next Hop NHP : (Tunnel: 192.0.2.129 NBMA: 203.0.113.10) for (Tunnel: 192.0.2.130 NBMA: 203.0.113.6) is UP

*Feb 3 16:15:35.791: NHRP-CACHE:

*Feb 3 16:15:35.791: Next-hop not reachable for 192.0.2.129

*Feb 3 16:15:35.791: %NHRP-5-NHOP_UNREACHABLE: Nexthop address 192.0.2.129 for 192.0.2.129/32 is not routable

- ショートカットインストールとNHOが完了するまで、スポークAはスポークBの仮想アクセスIPアドレスのネクストホップルックアップを実行し、その逆も行いましたが、ネクストホップルックアップは「N/Aを生成」しました。これは、スポークAがネクストホップが到達不能であることを確認するエラー指示をスポークBに送信したためです。特定のルックアップは、マルチパスルックアップと呼ばれます。

*Feb 3 16:15:35.791: NHRP-DETAIL: Multipath recursive nexthop lookup(if_in:, netid:1) for 192.0.2.129 in vrf: B(0x4) yielded N/A, Virtual-Access1

*Feb 3 16:15:35.791: NHRP: Sending error indication. Reason: 'Cache pak failure' LINE: 13798

*Feb 3 16:15:35.791: NHRP: Attempting to send packet through interface Virtual-Access1 via DEST dst 192.0.2.129

*Feb 3 16:15:35.791: NHRP-DETAIL: Multipath recursive nexthop lookup(if_in:, netid:1) for 192.0.2.129 in vrf: B(0x4) yielded 192.0.2.129, Virtual-Access1

*Feb 3 16:15:35.791: NHRP: Send Error Indication via Virtual-Access1 vrf: B(0x4), packet size: 132

*Feb 3 16:15:35.791: src: 192.0.2.130, dst: 192.0.2.129

.

*Feb 3 16:15:35.791: (M) error code: protocol address unreachable(6), offset: 0

*Feb 3 16:15:35.791: src NBMA: 203.0.113.6

*Feb 3 16:15:35.791: src protocol: 192.0.2.130, dst protocol: 192.0.2.129

- NHOがネクストホップにアクセスし、ショートカットが作成されると、両方のスポークがそれぞれのネットワークの解決要求を再度送信しました。

*Feb 3 16:15:35.813: NHRP: No need to delay processing of resolution event nbma src:203.0.113.6 nbma dst:203.0.113.10

*Feb 3 16:15:35.813: NHRP-CACHE: Virtual-Access1: Cache update for target 192.0.2.129/32 vrf: B(0x4) label none next-hop 192.0.2.129

*Feb 3 16:15:35.813: 203.0.113.10 (flags:0x2280)

*Feb 3 16:15:35.813: NHRP-RT: Adding route entry for 192.0.2.129/32 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:15:35.814: NHRP-RT: Route addition to RIB Successful

.

*Feb 3 16:15:35.841: NHRP-RT: Route entry 192.0.2.129/32 via 192.0.2.129 (Vi1) clobbered by distance

*Feb 3 16:15:35.847: NHRP-RT: Unable to stop route watch for 192.0.2.129/32 interface Virtual-Access1 . No handle

*Feb 3 16:15:35.847: NHRP-RT: Adding route entry for 192.0.2.129/32 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:15:35.847: NHRP-RT: Route addition failed (admin-distance)

*Feb 3 16:15:35.847: NHRP-RT: nexthop-override added to RIB

.

*Feb 3 16:15:37.167: NHRP: Sending NHRP Resolution Request for dest: 198.51.100.9 to nexthop: 198.51.100.9 using our src: 192.0.2.130 vrf: B(0x4)

*Feb 3 16:15:37.167: NHRP: Attempting to send packet through interface Tunnel1 via DEST dst 198.51.100.9

*Feb 3 16:15:37.167: NHRP-DETAIL: First hop route lookup for 198.51.100.9 yielded 192.0.2.1, Tunnel1

*Feb 3 16:15:37.167: NHRP: Send Resolution Request via Tunnel1 vrf: B(0x4), packet size: 72

*Feb 3 16:15:37.167: src: 192.0.2.130, dst: 198.51.100.9

.

*Feb 3 16:15:37.167: src NBMA: 203.0.113.6

*Feb 3 16:15:37.167: src protocol: 192.0.2.130, dst protocol: 198.51.100.9

- 両方のスポークがそれぞれのネットワークに対する解決要求を受信すると、NHOはトンネル(HUB)経由のEIGRPルートを仮想アクセスに置き換えます。

*Feb 3 16:30:57.768: NHRP-CACHE: Virtual-Access1: Cache add for target 198.51.100.8/29 vrf: B(0x4) label none next-hop 192.0.2.129

*Feb 3 16:30:57.768: 203.0.113.10 (flags:0x1000)

*Feb 3 16:30:57.768: NHRP-RT: Adding route entry for 198.51.100.8/29 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:30:57.769: NHRP-RT: Route addition failed (admin-distance)

*Feb 3 16:30:57.769: NHRP-RT: nexthop-override added to RIB

*Feb 3 16:30:57.769: NHRP-EVE: NHP-UP: 192.0.2.129, NBMA: 203.0.113.10

*Feb 3 16:30:57.769: %DMVPN-5-NHRP_NHP_UP: Virtual-Access1: Next Hop NHP : (Tunnel: 192.0.2.129 NBMA: 203.0.113.10) for (Tunnel: 192.0.2.130 NBMA: 203.0.113.6) is UP

*Feb 3 16:30:57.769: NHRP-CACHE: Deleting incomplete entry for 198.51.100.9/32 interface Tunnel1 vrf: B(0x4)

*Feb 3 16:30:57.769: NHRP-EVE: NHP-DOWN: 198.51.100.9, NBMA: 198.51.100.9

- その後、両方のスポークがバーチャルアクセスインターフェイス経由で解決応答を送信します。

*Feb 3 16:30:57.436: NHRP-CACHE: Virtual-Access1: Internal Cache add for target 198.51.100.0/29 vrf: B(0x4) label none next-hop 192.0.2.130

*Feb 3 16:30:57.436: 203.0.113.6 (flags:0x20)

*Feb 3 16:30:57.436: NHRP: Attempting to send packet through interface Virtual-Access1 via DEST dst 192.0.2.129

*Feb 3 16:30:57.436: NHRP-DETAIL: Multipath recursive nexthop lookup(if_in:, netid:1) for 192.0.2.129 in vrf: B(0x4) yielded 192.0.2.129, Virtual-Access1

*Feb 3 16:30:57.436: NHRP: Send Resolution Reply via Virtual-Access1 vrf: B(0x4), packet size: 120

*Feb 3 16:30:57.436: src: 192.0.2.130, dst: 192.0.2.129

.

*Feb 3 16:30:57.437: src NBMA: 203.0.113.10

*Feb 3 16:30:57.437: src protocol: 192.0.2.129, dst protocol: 198.51.100.1

.

*Feb 3 16:30:57.437: client NBMA: 203.0.113.6

*Feb 3 16:30:57.437: client protocol: 192.0.2.130

*Feb 3 16:30:57.437: NHRP: 144 bytes out Virtual-Access1

例2:スポーク間の通信でのNHRPによってインストールされたルートの使用

FlexVPN サーバ

導入された集約ルートのEIGRPトポロジを確認します。

FlexVPNクライアント

集約ルートの存在を確認します。

トラフィックを開始して、スポーク間トンネルの確立を試行します。

もう一度確認します。

スポークのネットワークインストールのデバッグ出力には、RIB障害の代わりにroute-installation successfulと表示され、NHOが追加されており、非常にマイナーな変更です。

*Feb 3 16:43:38.957: NHRP-CACHE: Virtual-Access1: Cache add for target 198.51.100.8/29 vrf: B(0x4) label none next-hop 192.0.2.131

*Feb 3 16:43:38.957: 203.0.113.10 (flags:0x1000)

*Feb 3 16:43:38.957: NHRP-RT: Adding route entry for 198.51.100.8/29 via 192.0.2.131, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:43:38.957: NHRP-RT: Route addition to RIB Successful

*Feb 3 16:43:38.957: NHRP-EVE: NHP-UP: 192.0.2.131, NBMA: 203.0.113.10

関連情報

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

2.0 |

06-May-2025

|

初期リリース、フォーマット |

1.0 |

25-Feb-2025

|

初版 |

シスコ エンジニア提供

- Syed Muhammad Daniyal Akhtar(シード・ムハマッド・ダニヤル・アクタル)TAC

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック