はじめに

このドキュメントでは、Cisco Wide Area Application Services(WAAS)およびWindows 2008 R2 Network Policy Server(NPS)でのRemote Authentication Dial-In User Service(RADIUS)の設定手順について説明します。

デフォルトのWAAS設定では、ローカル認証が使用されます。Cisco WAASは、認証、許可、アカウンティング(AAA)に関してもRADIUSとTerminal Access Controller Access-Control System(TACACS+)をサポートします。このドキュメントでは、1台のデバイスの設定のみを扱います。ただし、これはデバイスグループでも実行できます。すべての設定をWAAS CM GUIから適用する必要があります。

WAAS AAAの一般的な設定については、『Cisco Wide Area Application Servicesコンフィギュレーションガイド』の「管理ログインの認証、認可、およびアカウンティングの設定」の章を参照してください。

著者:Cisco TACエンジニア、Hamilan Gnanabaskaran

編集:Cisco TACエンジニア、Sanaz Tyyar

前提条件

要件

次の項目に関する知識があることが推奨されます。

- WAAS 5.xまたは6.x

- Windows NPSサーバー

- AAA:RADIUS(RADIUS)

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Cisco WAAS - Virtual Central Manager(vCM)

- WAAS 6.2.3.b

- Windows 2008のNPS

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

関連製品

このドキュメントは、次のハードウェアとソフトウェアのバージョンにも適用できます。

- vWAAS、ISR-WAAS、およびすべてのWAASアプライアンス

- WAAS 5.xまたはWAAS 6.x

- WAASをCentral Manager、アプリケーションアクセラレータとして使用

注:APPNAV-XEはこの構成をサポートしていません。ルータAAAが設定をAPPNAV-XEにプッシュします。

設定手順

次の設定を適用する必要があります。

1. WAAS Central Manager

1.1 AAA RADIUSの設定

1.2 AAA認証設定

2. Windows 2008 R2 - NPSサーバー構成

2.1 RADIUSクライアントの設定

2.2ネットワークポリシーの設定

3. RADIUSユーザアカウント用のWAAS CM設定

1. WAAS Central Manager

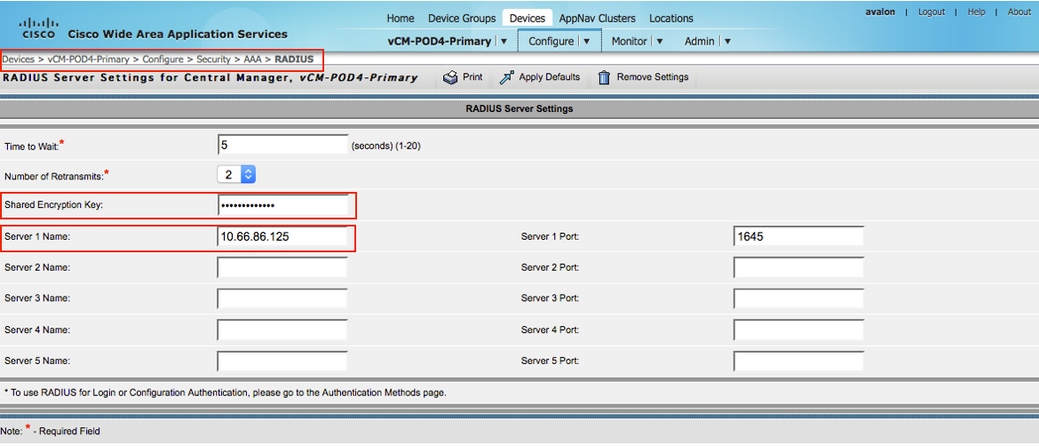

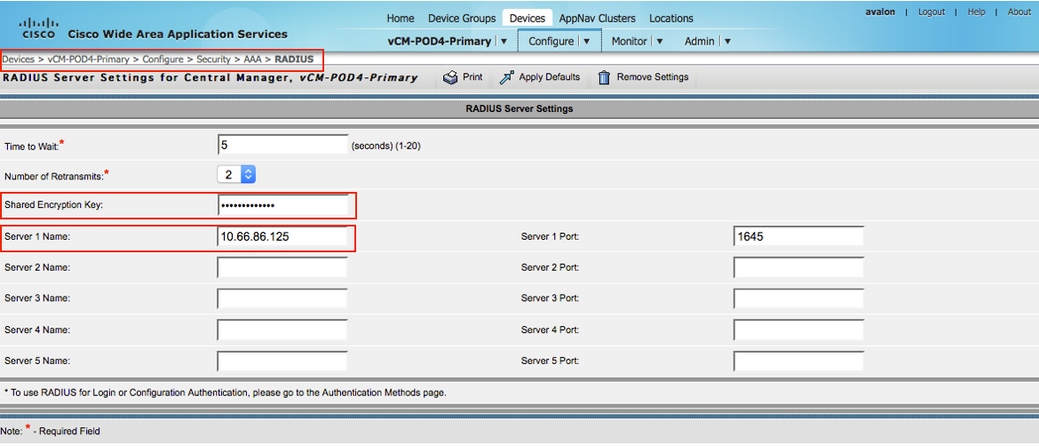

1.1 WAAS Central Managerで、Configure>Security>AAA>RADIUSの下にRADIUSサーバを作成します。

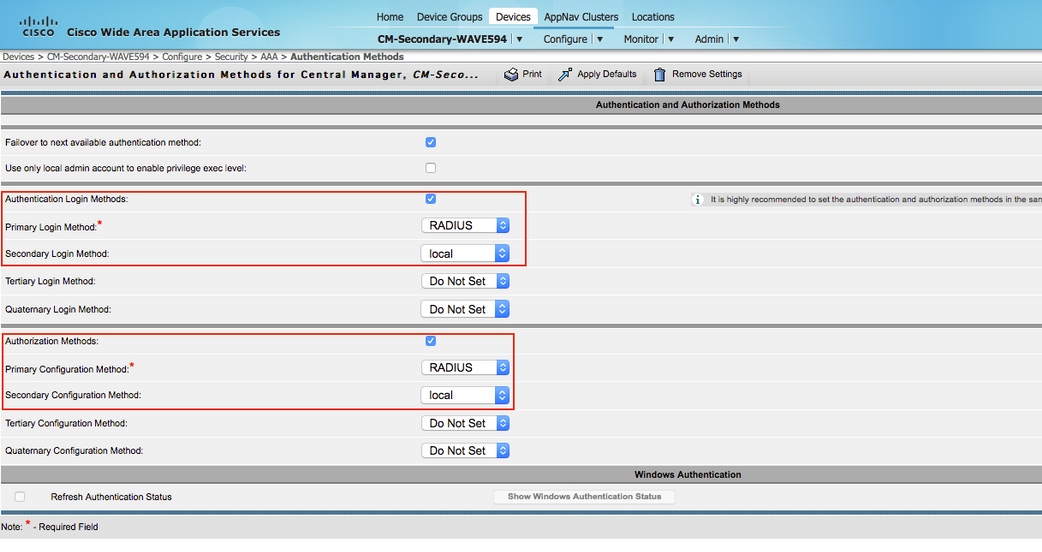

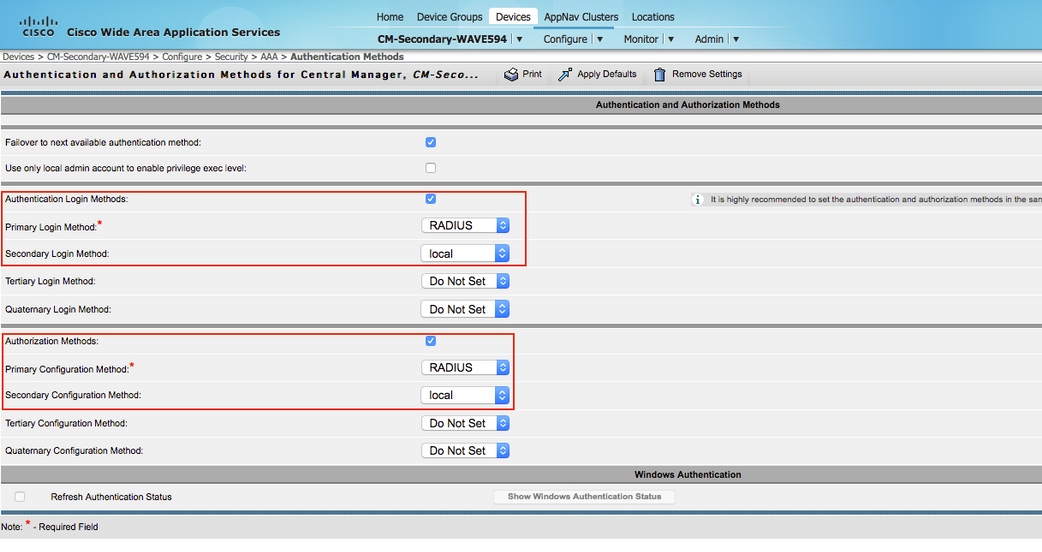

1.2 Configure>Security>AAA>Authentication Methodsで、RADIUSを反映した認証方式の設定

プライマリ認証方式はRADIUSとして選択され、セカンダリ認証方式はローカルとして選択されます。そのため、RADIUSに障害が発生した場合、お客様はローカルアカウントでログインできます。

2. Windows 2008 R2 - NPSサーバー構成

2.1 Windows 2008 R2 - NPSサーバで、RADIUSクライアントとしてWAASデバイスのIPを作成します。

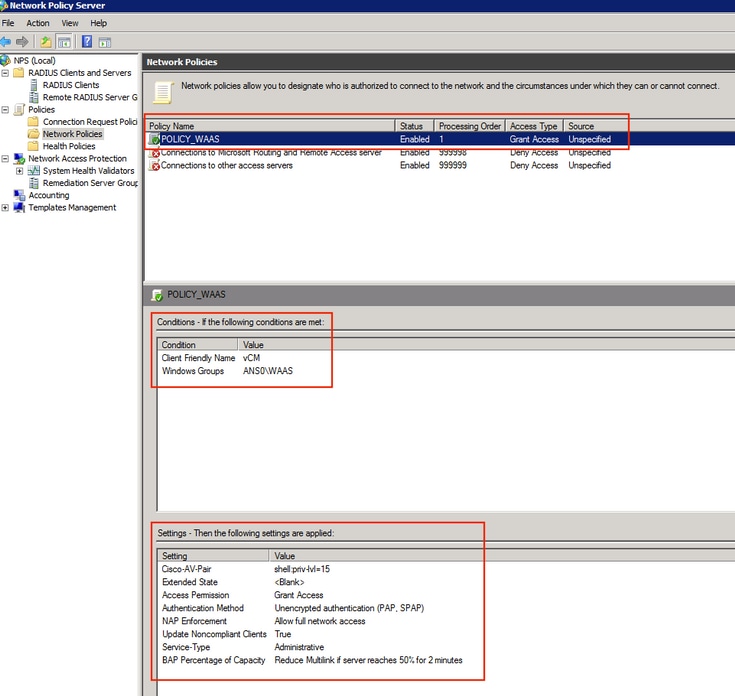

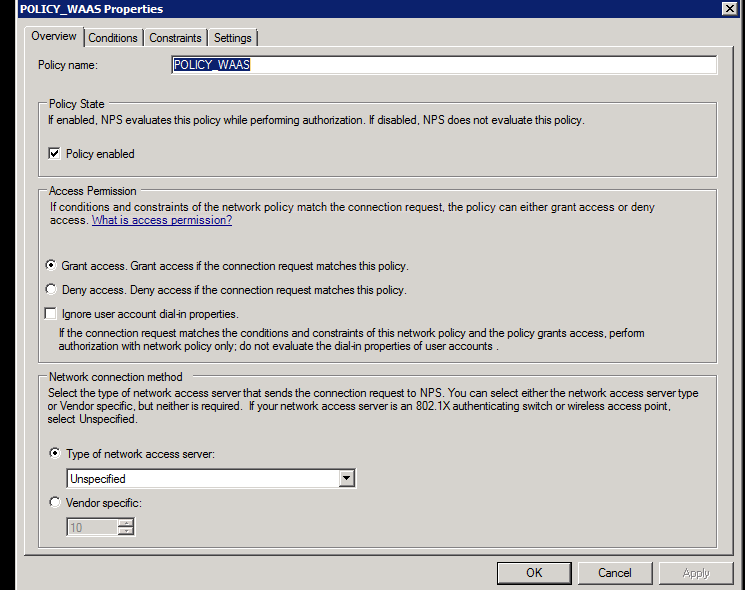

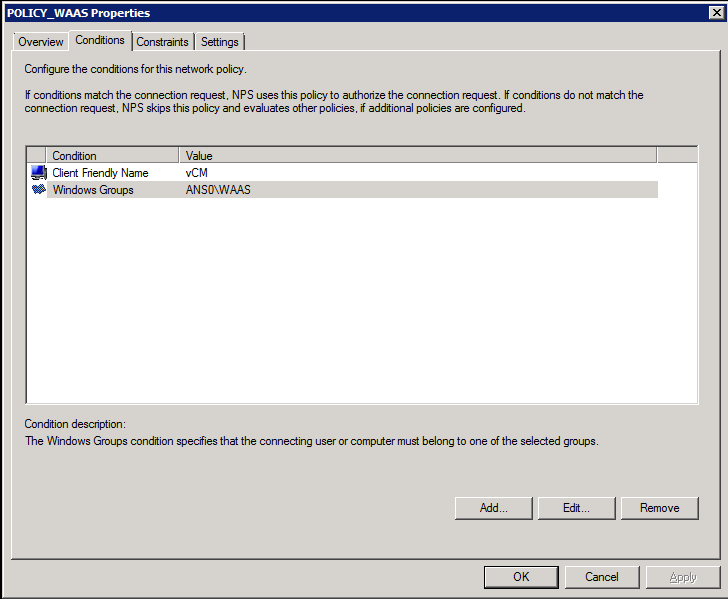

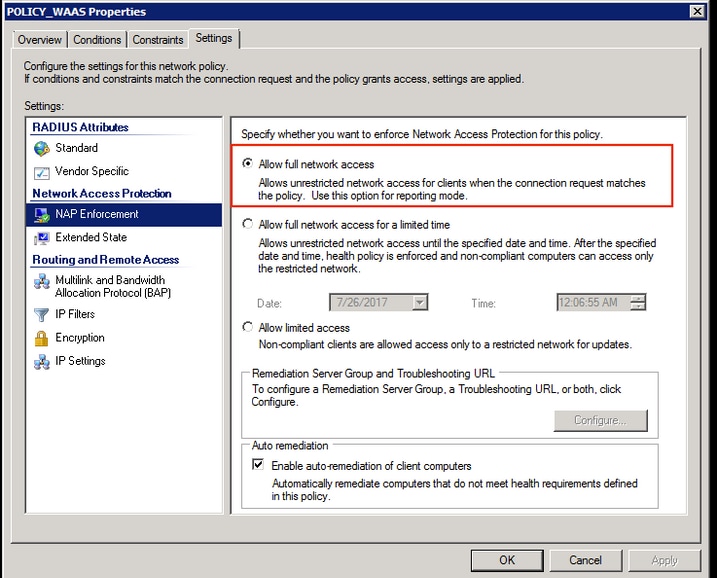

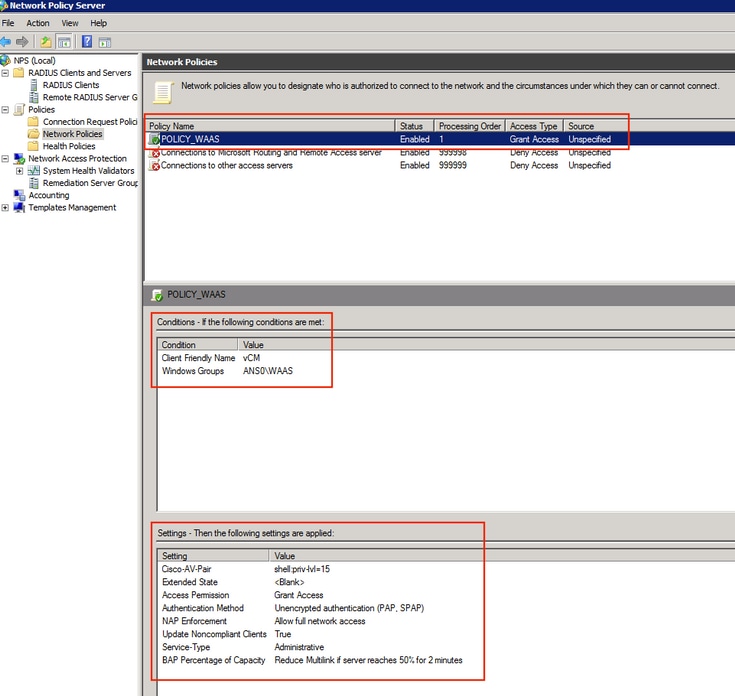

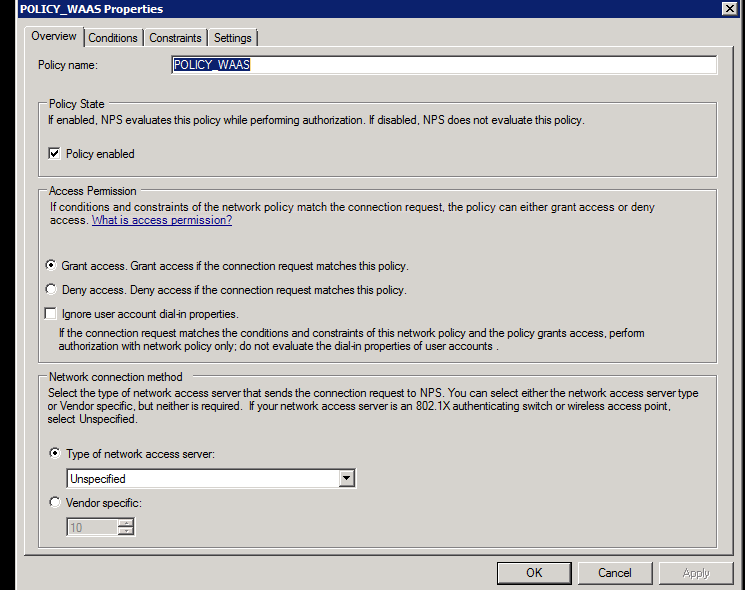

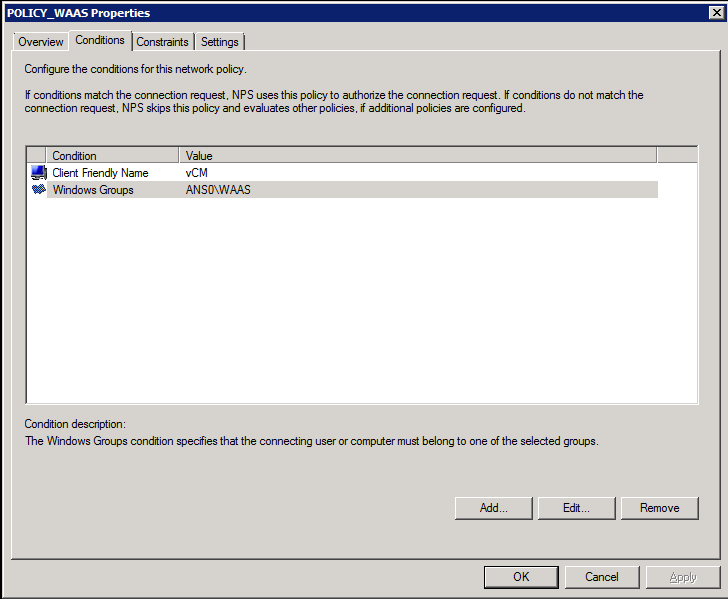

2.2 Windows 2008 R2 - NPSサーバで、WAASデバイスに一致するネットワークポリシーを作成し、認証を許可します。

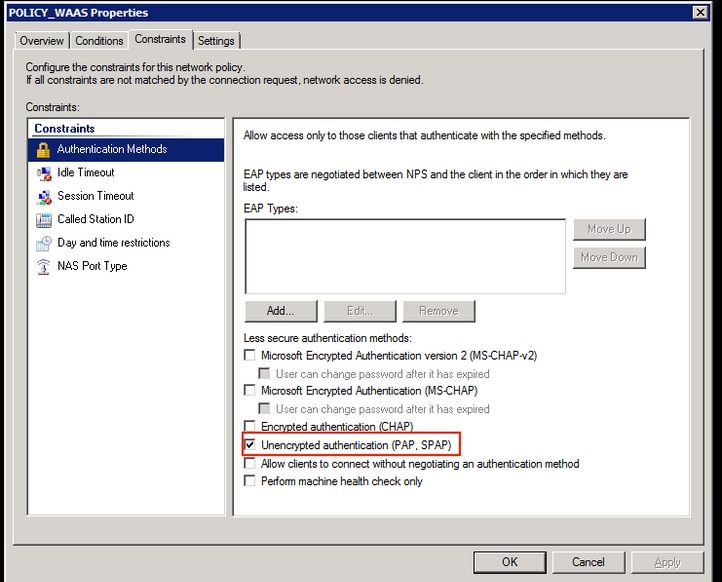

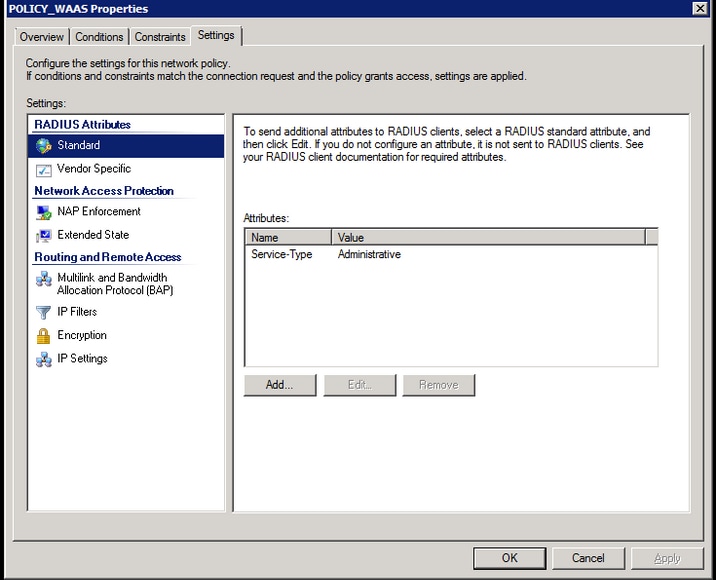

ラボでは、これらのパラメータはNPS > Policies > Network Policyで選択する必要があります。

条件は、RADIUSクライアントのフレンドリ名と一致させることができます。IPアドレスなど、他の方法も使用できます。

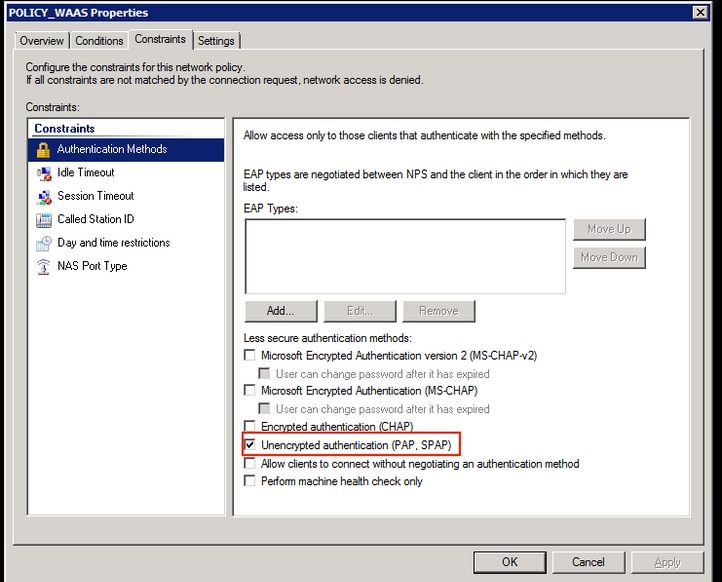

Authentication Methods as Unencrypted Authentication(PAP、SPAP;非暗号化認証)。

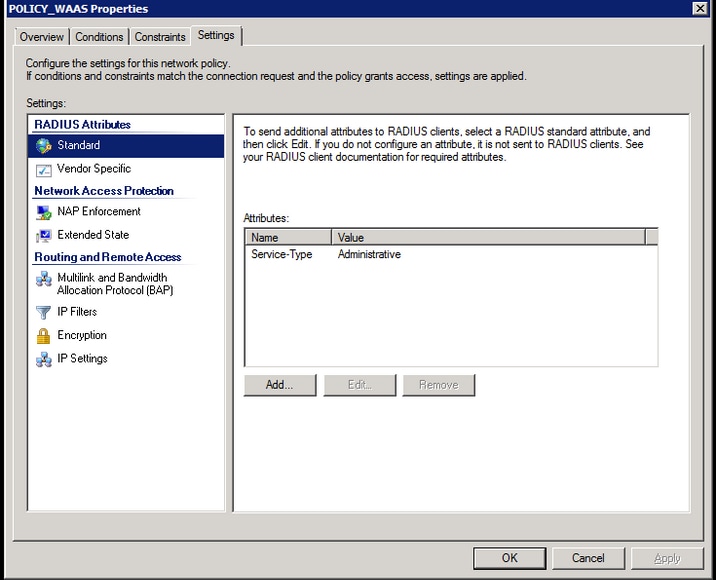

Service-TypeをAdministrativeに設定します。

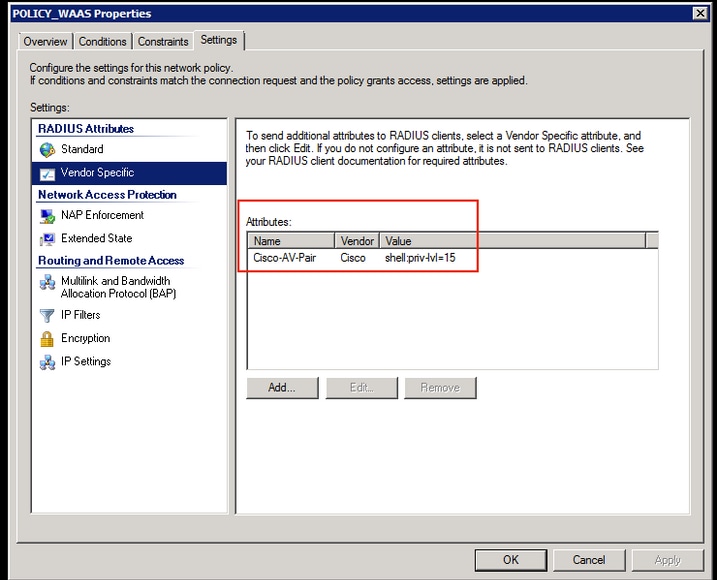

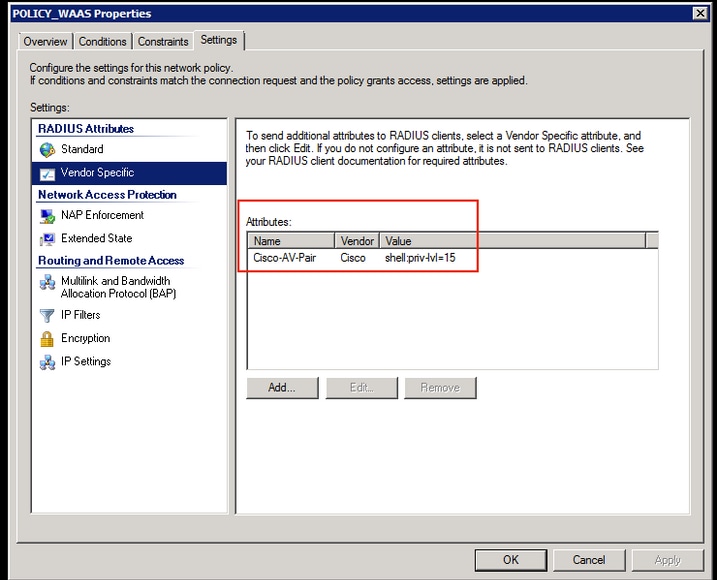

Cisco-AV-Pairとしてのベンダー固有属性(Shell:priv-lvl=15)。

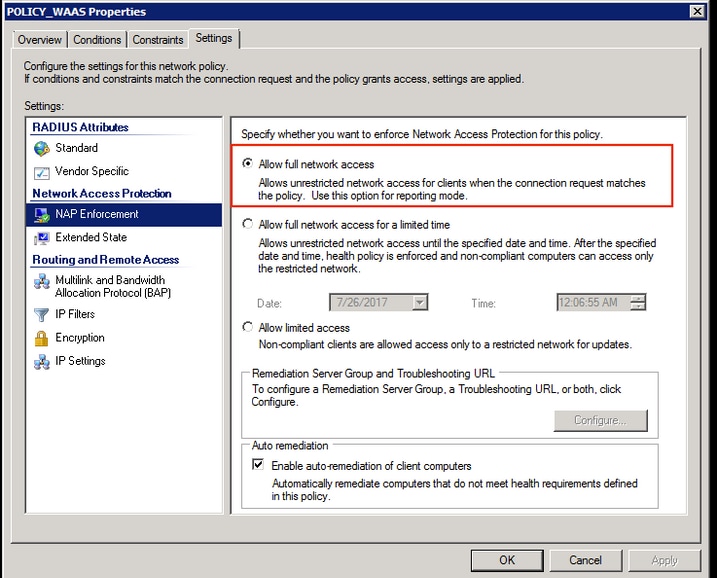

フルネットワークアクセスを許可します。

3. RADIUSユーザアカウント用のWAAS CM設定

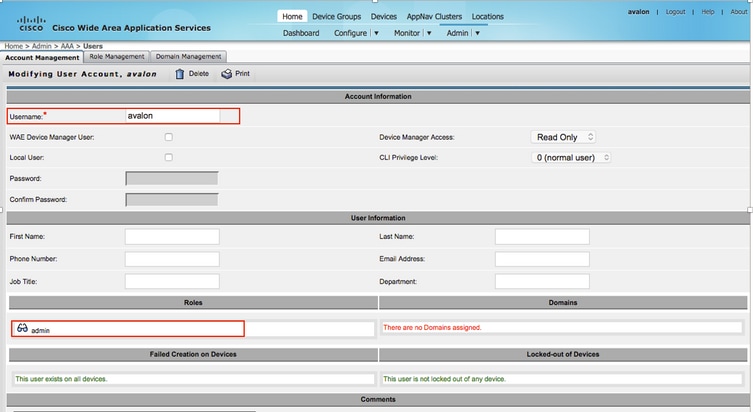

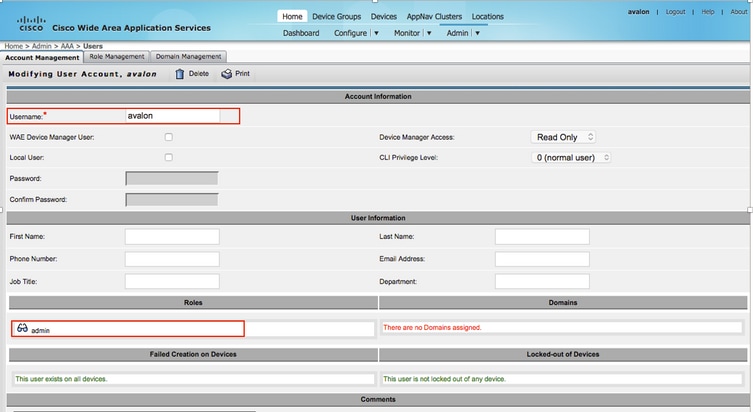

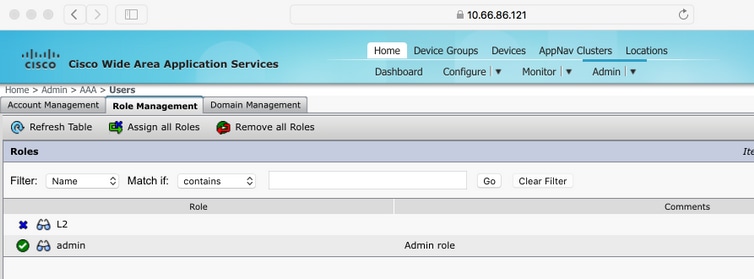

RADIUSで特権レベル15または1を使用してユーザを設定します。WAAS CM GUIへのアクセスは提供しません。CMSデータベースは、外部AAAサーバとは別に、ユーザ、ロール、およびドメインのリストを保持します。

ユーザを認証するために外部AAAサーバを正しく設定したら、CM GUI内で動作するために必要な役割とドメインをそのユーザに与えるようにCM GUIを設定する必要があります。

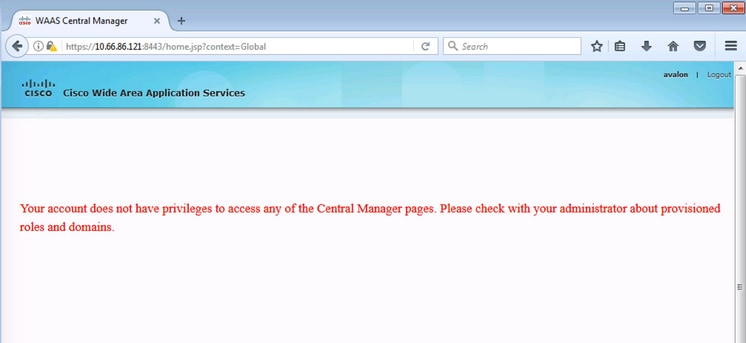

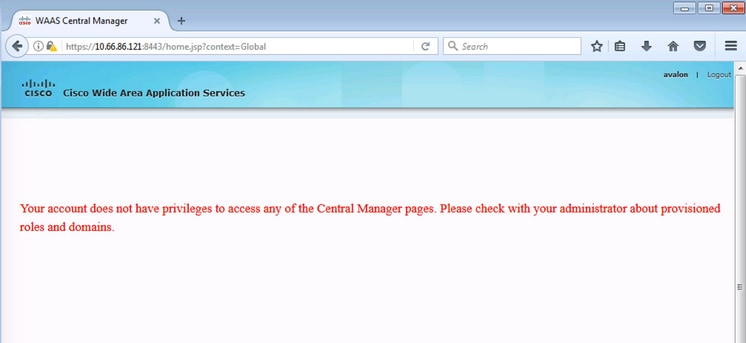

RADIUSユーザがユーザの下のCMにない場合、そのユーザでGUIにログインすると、アカウントにはCentral Managerページにアクセスする権限がありません。プロビジョニングされたロールとドメインについては、管理者に確認してください。このメッセージが表示されます。

WAAS CMでのローカルユーザ名の設定(パスワードなし)

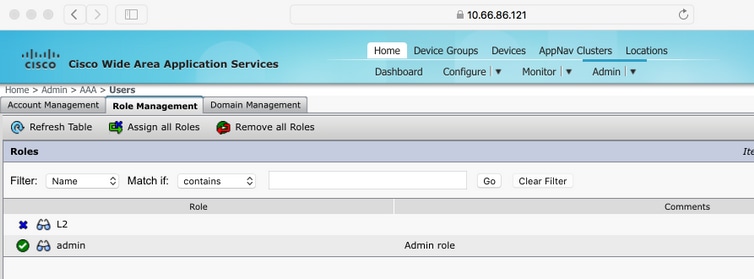

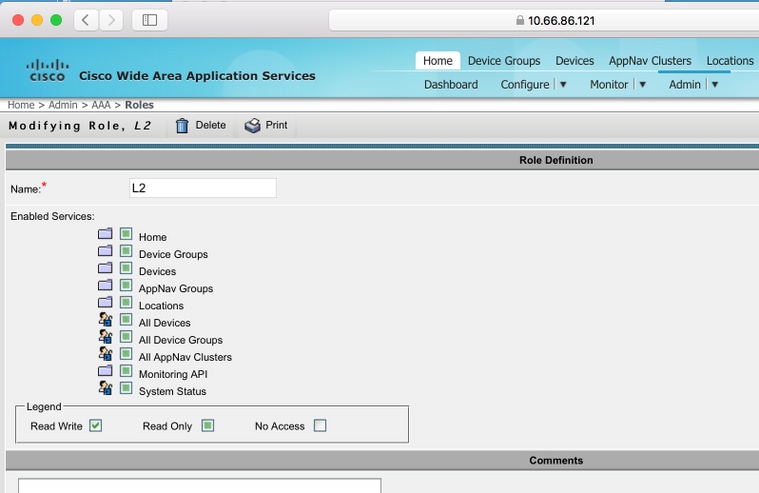

ユーザ名は、各ユーザのロール管理で適切なロールとバインドする必要があります。

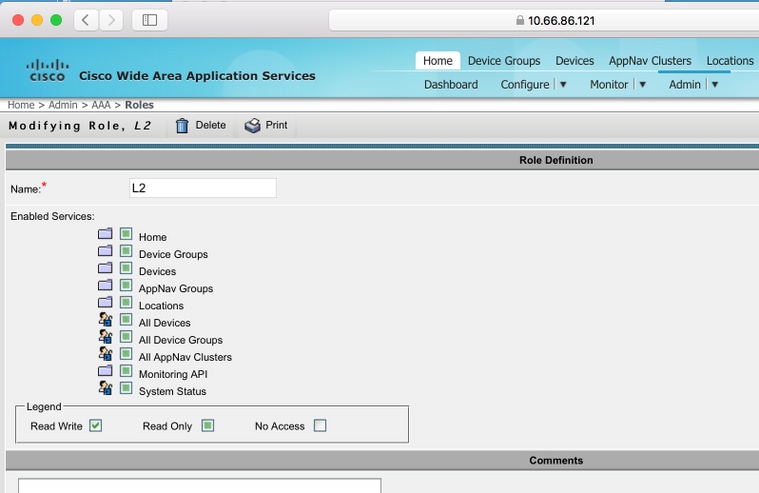

ユーザが読み取り専用アクセスまたは制限付きアクセスを持つ必要がある場合は、ロールで設定できます。

検証

WAASデバイスでは、この設定がプッシュされます。

RADIUSサーバキー****

radiusサーバホスト10.66.86.125認証ポート1645

!

authentication login local enable secondary

authentication login radius enable primary(認証ログインRADIUS有効化プライマリ)

認証設定local enable secondary

認証設定radius enable primary

認証フェールオーバーサーバ到達不能

Cisco CLI アナライザ(登録ユーザ専用)は、特定の show コマンドをサポートします。show コマンド出力の分析を表示するには、Cisco CLI アナライザを使用します。

トラブルシュート

このセクションでは、設定のトラブルシューティングに役立つ情報を紹介します。

- Windowsドメインのログを確認する

- WAAS CM CLIからの#debug aaa authorization

関連情報

フィードバック

フィードバック