ネットワーク ユーザとデバイスの認証の向上

Cisco Identity Services Engine の新たな使用によりアクセス適用をより簡易で、一貫性があり、拡張可能なものにする

Cisco IT は Cisco® Identity Services Engine(Cisco ISE)を 2012 年に初めて展開しました。それ以来、その実装を拡張して、より多くのサイトをカバーし、新しい機能を追加してきました。Cisco ISE は、ユーザとデバイスの Cisco ネットワークへのアクセスを可視化し、ポリシーに従って一元的に制御します。また、有線、無線、および VPN 接続間での認証とポリシー適用の単一ポイントを提供することで、Cisco ISE は、IT 運用を簡素化し、Cisco ネットワークのセキュリティを強化し、ビジネス アクティビティをより迅速かつ効率的にサポートできます。

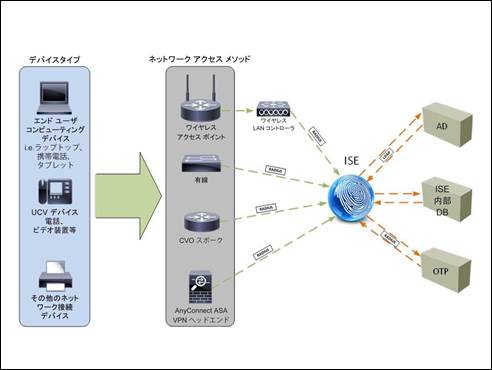

図 1 は、Cisco ISE が、ネットワーク アクセス メソッドに関係なく、すべてのユーザとデバイスを認証するための中央ポイントをどのように備えるかを示しています。この設計の一環として、Cisco ISE は、Microsoft Active Directory、ISE 内部データベース、およびワンタイム パスワード(OTP)システムを含む複数の ID リポジトリに突き合わせてユーザとデバイスの資格情報を検証できます。

2016 年末現在では、シスコは Cisco ISE を使用して、ユーザとデバイスの認証、世界中の 400 を超える Cisco サイトからのネットワーク アクセスの保護、および 70,000 人のシスコ社員をサポートするほぼ 100 万台のデバイスの認証を行っています。この記事は、最近行われた既存の ISE の機能拡張、展開アクティビティから学んだ教訓、およびこのソリューションの将来の使用計画について説明しています。

ワイヤレスおよびリモート ユーザ認証

シスコでは現在、Cisco ISE を使用して、シスコの施設でワイヤレス LAN 経由で Cisco ネットワークにアクセスするすべてのユーザと、Cisco Virtual Office ソリューションまたは Cisco AnyConnect® Secure Mobility Client を使用してリモートからアクセスするすべてのユーザを認証しています。Cisco AnyConnect クライアントは必ず認証要求をしていましたが、Cisco ISE はデバイス プロファイリングとコンテキスト ポリシー制御のための機能を追加します。

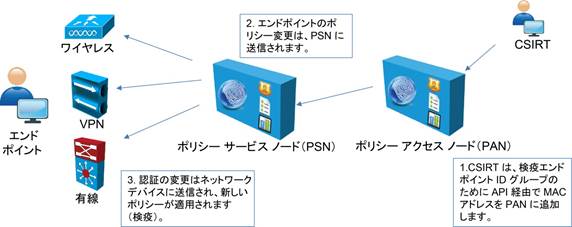

図 2 は、Active Directory 資格情報を使用して Cisco ISE で認証されるユーザ デバイスのプロセスの手順を示しています。

検疫

Cisco Computer Security Incident Response Team(CSIRT)は、容認できないレベルのセキュリティ コンプライアンスを持つユーザおよびデバイスを隔離する堅牢な方法として Cisco ISE を使用しています。(図 3)ポリシー アクセス ノードでアクセス ポリシーを定義することで、ネットワークへの接続を試行するすべてのデバイスを検疫できます。検疫により、マルウェアに感染したり、または非準拠であることがわかったデバイスは、スケーラブルで効率的な方法でネットワークから削除できます。このメソッドは、リアルタイムでエンドポイント ポリシーを変更するために、他のビジネス ケースへも拡張可能です。

有線ネットワークのモニタ モード

デバイスを IEEE 802.1 x 認証規格に準拠させるための準備として、有線ネットワークに Cisco ISE モニタ モードを実装しました。モニタ モードは、どのデバイスが現在準拠していないかを識別し、それによってシスコはユーザに連絡を取ってデバイスの更新を求め、実施が開始された後にデバイスがネットワークにアクセスできないという問題を避けることができます。また、802.1X 準拠であるものの、たとえば開発プロジェクトに使用されたワイヤレス アクセス ポイントまたはネットワーク スイッチで、安全なラボの外にあるデバイスも識別できます。

![]() シスコではモニタ モードの初期使用時に、数百台のデバイスを識別して、デスクトップ ネットワークから承認されたセキュアなラボに移動させることができました。1 つの建物において、これは全体的なネットワーク アクセス遵守がデバイスの 66 % から 100 % に増加したことを意味します。

シスコではモニタ モードの初期使用時に、数百台のデバイスを識別して、デスクトップ ネットワークから承認されたセキュアなラボに移動させることができました。1 つの建物において、これは全体的なネットワーク アクセス遵守がデバイスの 66 % から 100 % に増加したことを意味します。

「ユーザは Cisco ワイヤレス LAN に接続するときにはデバイスが認証されると理解していますが、有線ポートに差し込めばどのデバイスでもネットワーク アクセスができるようになると考えています」と、Cisco IT プログラム マネージャのクリス・スミードは言います。「ISE により、ネットワークに接続するすべてのデバイスを把握できるようになり、その所有者や、それが許可されているかどうかを知ることができます。そのため匿名デバイスや許可されていないユーザからアクセスされることはありません」。

モニタ モードの使用から学んだ主な教訓は、ネットワークは実際には期待したとおりに構成されていない可能性があるため、多数の例外が検出されることに備えるということです。さらに、802.1x にデバイスをアップグレードするかラボに移すには労力が求められ、従業員が使用するには利便性が低下する可能性もあります。例外や遅延施行の要求は、新しいアクセス要件を満たしていないデバイスを識別する初期の段階で特に発生する可能性があります。

デバイスのプロファイリング

Cisco ISE には、IP 電話、プリンタ、カメラ、スマート フォン、タブレットなどの多くの一般的なデバイスのプロファイルが含まれています。ただし、多くのデバイスは 802.1X をサポートできないか、または有線ネットワーク上で認証できません。これらのデバイスまたは任意の新しいタイプのエンドポイントが接続を試行すると、ISE は正しいデバイス プロファイルとポリシーをネットワーク アクセス用に関連付けるために、ネットワークからの情報を取得できます。(図 4)

さらにプロファイルは、単に認証されないデバイスであるように見せる技術(たとえば MAC アドレスを変更するなど)を使用してネットワーク アクセスを試行する不正なデバイスを検出およびブロックできます。たとえば、デバイスがプリンタを装っている場合、Cisco ISE はコンテキスト ネットワーク情報を使用してそれがプリンタではないことを判別し、自動的にネットワーク アクセスをブロックします。

経験からすると、デバイス プロファイルを定義して、ポリシーに慎重にアクセスすることが重要です。「デバイス ポリシーを定義するには、階層的アプローチを取ることが最善であることを学びました」と、Cisco IT の技術スタッフのメンバーであるデイビッド・ラコバッチは言います。「可能な限り高いファミリーまたはシステム レベルでポリシーを定義すると、個々のデバイスのために作成する必要がある固有のポリシーの数は削減されます」。

さらに、「Cisco ISE をロールアウトする前にポリシーを定義することで、それぞれに定義を追加して、将来管理や更新が大きな挑戦となるといった問題を避けることができます」と、Cisco IT 技術スタッフのメンバーであるラジ・クマールは言います。そしてネットワーク接続デバイス数の増加を考え、アクセス ポリシーのスケーラビリティのために Cisco TrustSec 機能を使用しています。

ダイナミック ユーザ アクセス ポリシー

シスコのいくつかのサイトでは、シスコ従業員と、Cisco ネットワークへの適切なアクセスを必要としているシスコ パートナーのユーザが混在しています。さらに、いくつかのサイトは、知的財産の損失の潜在的なリスクがあることで、重要度が高いと見なされます。これらのサイトでネットワーク アクセスを管理するために、ダイナミック ユーザ ポリシーと呼ばれる新しいソリューションを開発しました。このポリシーは、Cisco ISE のアクセス制御機能と、Cisco TrustSec® 技術のセキュリティ グループ タグ付け機能を組み合わせています。

Cisco ISE でポリシーを設定して、セキュリティ グループ タグに基づいて認可されるユーザと、シスコのネットワーク上でアクセスできるアプリケーション(電子メールなど)やリソース(Cisco Webex® など)を定義します。このソリューションはユーザを追跡する詳細なセキュリティを提供し、ユーザが Cisco ネットワークのどこに接続するかに関係なく同じポリシーを適用します。ユーザが特定のスイッチに接続したり、ネットワーク全体で重複するポリシーを管理したりする必要がないため、Cisco IT にとってこのデザインは利用しやすいものでした。

エクストラネットの無線認証

ISE 機能をエクストラネット内の接続に拡張するために作業を開始しましたが、このエクストラネットは 400 を超えるパートナー サイトに接続しています。まず、ワイヤレス制御や VPN 認証だけでなく、有線ネットワーク用にもモニタ モードを展開します。ファイアウォールやその他の専用ネットワーク インフラストラクチャを通してではなく、ダイナミック ユーザ ポリシーを使用してエクストラネット ユーザを論理的にセグメント化します。シスコとシスコのパートナーにとっては、これらのユーザがどこで働いていても、どのネットワーク アクセス メソッドを使用するとしても、Cisco エクストラネットに同じセキュリティ ポリシーの適用でアクセスできることにメリットがあります。

関連情報

製品情報:『Cisco Identity Services Engine』

初期展開の記事:『Cisco IT and the Identity Services Engine』

Cisco ISE とアクセス ポリシーの記事:『Dynamic Policies to Control User Access』および『A Quick, Temporary Solution to Secure Wireless Extranet Access』

その他さまざまなビジネス ソリューションに関するシスコ IT 記事およびケース スタディについては、『Cisco on Cisco: Inside Cisco IT』を参照してください。

注

本書は、シスコ製品の導入から得られる利点について記載したものです。説明された結果およびメリットには多くの要因が影響しており、シスコは他の場合において同様の結果を保証するものではありません。

シスコは本文を現状のまま提供し、明示的または黙示的な商品性の保証、特定目的への適合性の保証を含む、明示または黙示の一切の保証もいたしません。

一部の法域では、明示または黙示保証の責任放棄を許可していないことがあり、その場合には本責任放棄声明は適用されません。

フィードバック

フィードバック