Configurazione dei filtri MAC con i controller WLC (Wireless LAN Controller) AireOS

Opzioni per il download

Linguaggio senza pregiudizi

La documentazione per questo prodotto è stata redatta cercando di utilizzare un linguaggio senza pregiudizi. Ai fini di questa documentazione, per linguaggio senza di pregiudizi si intende un linguaggio che non implica discriminazioni basate su età, disabilità, genere, identità razziale, identità etnica, orientamento sessuale, status socioeconomico e intersezionalità. Le eventuali eccezioni possono dipendere dal linguaggio codificato nelle interfacce utente del software del prodotto, dal linguaggio utilizzato nella documentazione RFP o dal linguaggio utilizzato in prodotti di terze parti a cui si fa riferimento. Scopri di più sul modo in cui Cisco utilizza il linguaggio inclusivo.

Informazioni su questa traduzione

Cisco ha tradotto questo documento utilizzando una combinazione di tecnologie automatiche e umane per offrire ai nostri utenti in tutto il mondo contenuti di supporto nella propria lingua. Si noti che anche la migliore traduzione automatica non sarà mai accurata come quella fornita da un traduttore professionista. Cisco Systems, Inc. non si assume alcuna responsabilità per l’accuratezza di queste traduzioni e consiglia di consultare sempre il documento originale in inglese (disponibile al link fornito).

Sommario

Introduzione

In questo documento viene spiegato come configurare i filtri MAC sui Wireless LAN Controller (WLC).

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

-

Configurazione di LAP e WLC Cisco

-

Soluzioni Cisco Unified Wireless Security

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

-

Cisco 4400 WLC con software versione 5.2.178.0

-

Cisco serie 1230AG LAP

-

scheda client wireless 802.11 a/b/g con firmware 4.4

-

Aironet Desktop Utility (ADU) versione 4.4

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Premesse

In questo documento viene descritto come configurare i filtri MAC con i controller WLC (Wireless LAN Controller) con un esempio di configurazione. In questo documento viene spiegato inoltre come autorizzare gli access point LAP (Lightweight Access Point) in un server AAA.

Filtro indirizzi MAC (autenticazione MAC) sui WLC

Quando si crea un filtro di indirizzi MAC sui WLC, agli utenti viene concesso o negato l'accesso alla rete WLAN in base all'indirizzo MAC del client che utilizzano.

I WLC supportano due tipi di autenticazione MAC:

-

Autenticazione MAC locale

-

Autenticazione MAC utilizzata con un server RADIUS

Con l'autenticazione MAC locale, gli indirizzi MAC degli utenti vengono archiviati in un database sul WLC. Quando un utente tenta di accedere alla WLAN configurata per il filtro MAC, l'indirizzo MAC del client viene convalidato in base al database locale sul WLC e il client ottiene l'accesso alla WLAN se l'autenticazione ha esito positivo.

Per impostazione predefinita, il database locale WLC supporta fino a 512 voci utente.

Il database locale degli utenti può contenere un massimo di 2048 voci. Il database locale memorizza le voci per questi elementi:

-

Utenti di gestione locale, che includono ambasciatori della lobby

-

Utenti della rete locale, inclusi gli utenti guest

-

Voci filtro MAC

-

Voci dell'elenco di esclusione

-

Voci dell'elenco di autorizzazione dei punti di accesso

Tutti questi tipi di utenti non possono superare le dimensioni del database configurate.

Per aumentare il numero del database locale, usare questo comando dalla CLI:

<Cisco Controller>config database size ? <count> Enter the maximum number of entries (512-2048)

In alternativa, è possibile eseguire l'autenticazione dell'indirizzo MAC anche con un server RADIUS. L'unica differenza consiste nel fatto che il database degli indirizzi MAC degli utenti viene archiviato nel server RADIUS anziché nel WLC.

Quando un database utente viene archiviato su un server RADIUS, il WLC inoltra l'indirizzo MAC del client al server RADIUS per la convalida del client.

Il server RADIUS convalida quindi l'indirizzo MAC in base al database di cui dispone. Se l'autenticazione del client ha esito positivo, al client viene concesso l'accesso alla WLAN. È possibile utilizzare qualsiasi server RADIUS che supporta l'autenticazione dell'indirizzo MAC.

Configurazione dell'autenticazione MAC locale sui WLC

Per configurare l'autenticazione MAC locale sui WLC:

-

Configurare il database locale sul WLC con gli indirizzi MAC del client.

Nota: Prima di configurare l'autenticazione MAC, è necessario configurare il WLC per il funzionamento di base e registrare i LAP sul WLC. In questo documento si presume che il WLC sia già configurato per il funzionamento di base e che i LAP siano registrati sul WLC. Se si è un nuovo utente e si desidera provare a configurare il WLC per il funzionamento di base con i LAP, fare riferimento alla sezione Risoluzione dei problemi di un Lightweight Access Point che non riesce a collegarsi a un WLC.

Nota: Non è necessaria una configurazione speciale sul client wireless per supportare l'autenticazione MAC.

Configurazione di una WLAN e abilitazione del filtro MAC

Per configurare una WLAN con il filtro MAC:

-

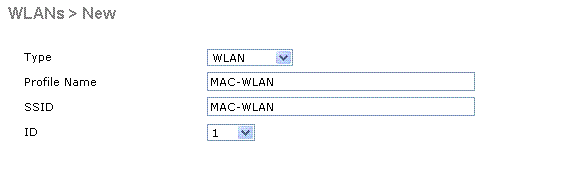

Per creare una WLAN, fare clic su WLAN dall'interfaccia utente del controller.

Viene visualizzata la finestra WLAN. In questa finestra sono elencate le WLAN configurate sul controller.

-

Per configurare una nuova WLAN, fare clic su New (Nuovo).

Nell'esempio, il nome della WLAN è MAC-WLAN e l'ID della WLAN è 1.

Configurazione dell'abilitazione del filtro MAC per WLAN

Configurazione dell'abilitazione del filtro MAC per WLAN -

Fare clic su Apply (Applica).

-

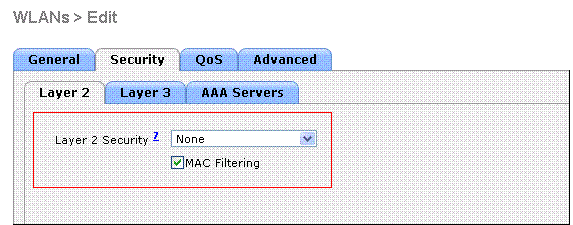

Nella finestra WLAN > Modifica, definire i parametri specifici della WLAN.

Definizione dei parametri

Definizione dei parametri

-

In Protezione > Layer 2 > Criteri di sicurezza di Layer 2, selezionare la casella di controllo Filtro MAC.

In questo modo viene abilitata l'autenticazione MAC per la WLAN.

-

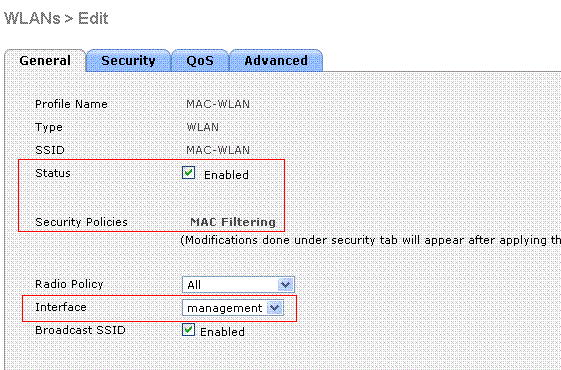

In Generale > Nome interfaccia , selezionare l'interfaccia a cui è mappata la WLAN.

Nell'esempio, la WLAN è mappata all'interfaccia di gestione.

-

Selezionare gli altri parametri, che dipendono dai requisiti di progettazione della WLAN.

-

Fare clic su Apply (Applica).

WLAN mappata sull'interfaccia

WLAN mappata sull'interfaccia

-

Il passaggio successivo è quello di configurare il database locale sul WLC con gli indirizzi MAC del client.

Per informazioni su come configurare le interfacce dinamiche (VLAN) sui WLC, fare riferimento agli esempi di configurazione delle VLAN sui controller LAN wireless.

Configurare il database locale sul WLC con gli indirizzi MAC del client

Per configurare il database locale con un indirizzo MAC client sul WLC:

-

Fare clic su Security (Sicurezza) nell'interfaccia utente del controller, quindi su MAC Filtering (Filtro MAC) dal menu a sinistra.

Viene visualizzata la finestra Filtro MAC.

Finestra Filtro MAC

Finestra Filtro MAC

-

Per creare una voce relativa all'indirizzo MAC del database locale sul WLC, fare clic su New (Nuovo).

-

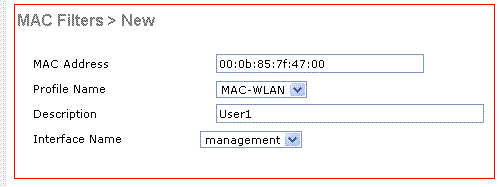

Nella finestra Filtri MAC > Nuovo , immettere l'indirizzo MAC, il nome del profilo, la descrizione e il nome dell'interfaccia per il client.

Di seguito è riportato un esempio:

Crea un database locale per l'indirizzo MAC

Crea un database locale per l'indirizzo MAC

-

Fare clic su Apply (Applica).

-

Ripetere i passaggi da 2 a 4 per aggiungere altri client al database locale.

Ora, quando i client si connettono a questa WLAN, il WLC convalida l'indirizzo MAC dei client rispetto al database locale e, se la convalida ha esito positivo, il client ottiene l'accesso alla rete.

Nota: Nell'esempio, è stato usato solo un filtro di indirizzi MAC senza altri meccanismi di sicurezza di layer 2. Cisco consiglia di utilizzare l'autenticazione dell'indirizzo MAC con altri metodi di sicurezza di livello 2 o 3. Non è consigliabile utilizzare solo l'autenticazione dell'indirizzo MAC per proteggere la rete WLAN, in quanto non fornisce un meccanismo di sicurezza efficace.

Configurazione dell'autenticazione MAC con un server RADIUS

Per configurare l'autenticazione MAC con un server RADIUS, utilizzare questi collegamenti. Nell'esempio, il server Cisco Secure ACS viene utilizzato come server RADIUS.

Configurazione di una WLAN e abilitazione del filtro MAC

Per configurare una WLAN con il filtro MAC:

-

Per creare una WLAN, fare clic su WLAN dall'interfaccia utente del controller.

Viene visualizzata la finestra WLAN. In questa finestra sono elencate le WLAN configurate sul controller.

-

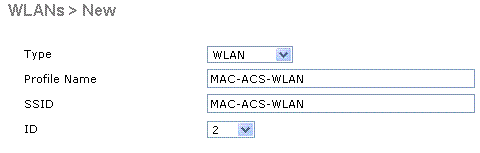

Per configurare una nuova WLAN, fare clic su New (Nuovo).

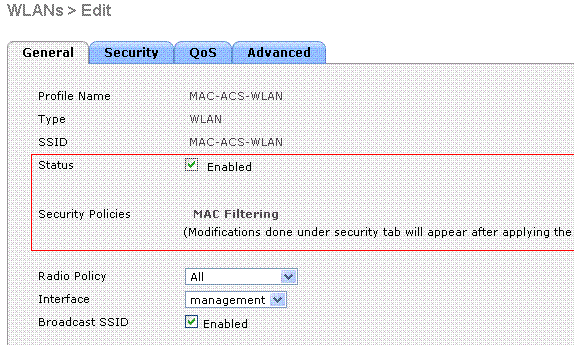

Nell'esempio, il nome della WLAN è MAC-ACS-WLAN e l'ID della WLAN è 2.

Configurazione di una nuova WLAN Abilitazione del filtro MAC

Configurazione di una nuova WLAN Abilitazione del filtro MAC

-

Fare clic su Apply (Applica).

-

Nella finestra WLAN > Modifica, definire i parametri specifici della WLAN.

-

In Protezione > Layer 2 > Criteri di sicurezza di Layer 2, selezionare la casella di controllo Filtro MAC.

In questo modo viene abilitata l'autenticazione MAC per la WLAN.

-

In Generale > Nome interfaccia , selezionare l'interfaccia a cui è mappata la WLAN.

-

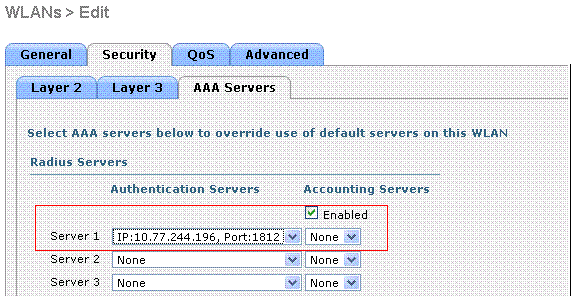

In Protezione > Server AAA > Server RADIUS , selezionare il server RADIUS che può essere utilizzato per l'autenticazione MAC.

Selezionare il server RADIUS da utilizzare per l'autenticazione MAC.

Selezionare il server RADIUS da utilizzare per l'autenticazione MAC.

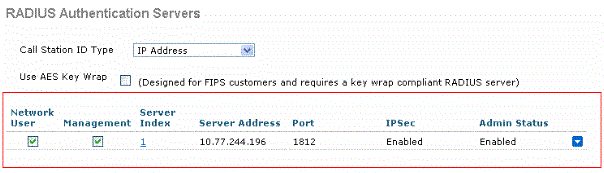

Nota: Prima di selezionare il server RADIUS dalla finestra WLAN > Modifica, è necessario definire il server RADIUS nella finestra Sicurezza > Autenticazione Radius e abilitare il server RADIUS.

Server di autenticazione Radius

Server di autenticazione Radius -

Selezionare gli altri parametri, che dipendono dai requisiti di progettazione della WLAN.

-

Fare clic su Apply (Applica).

Parametri dei requisiti di progettazione

Parametri dei requisiti di progettazione

-

-

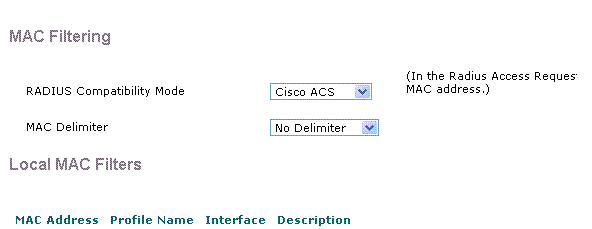

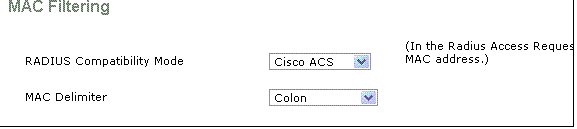

Fare clic su Sicurezza > Filtro MAC.

-

Nella finestra Filtro MAC, scegliere il tipo di server RADIUS in Modalità compatibilità RADIUS.

In questo esempio viene utilizzato Cisco ACS.

-

Dal menu a discesa Delimitatore MAC, scegliete il delimitatore MAC.

In questo esempio vengono utilizzati i due punti (:) e (:) (:).

-

Fare clic su Apply (Applica).

Scegliere il tipo di server RADIUS

Scegliere il tipo di server RADIUS

Il passaggio successivo consiste nel configurare il server ACS con gli indirizzi MAC del client.

Configurazione del server RADIUS con gli indirizzi MAC del client

Per aggiungere un indirizzo MAC ad ACS:

-

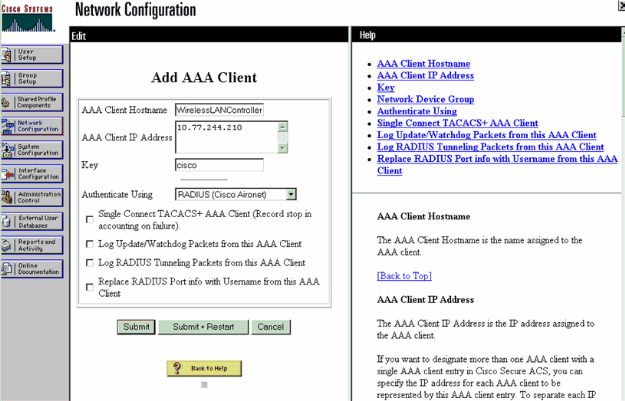

Definire il WLC come client AAA sul server ACS. Fare clic su Network Configuration (Configurazione di rete) dall'interfaccia utente di ACS.

-

Quando viene visualizzata la finestra Configurazione di rete, definire il nome del WLC, l'indirizzo IP, il segreto condiviso e il metodo di autenticazione (RADIUS Cisco Aironet o RADIUS Airespace).

Per altri server di autenticazione non ACS, consultare la documentazione del produttore.

Aggiungere un client AAA

Aggiungere un client AAA

Nota: La chiave segreta condivisa configurata sul WLC e sul server ACS deve corrispondere. Il segreto condiviso fa distinzione tra maiuscole e minuscole.

-

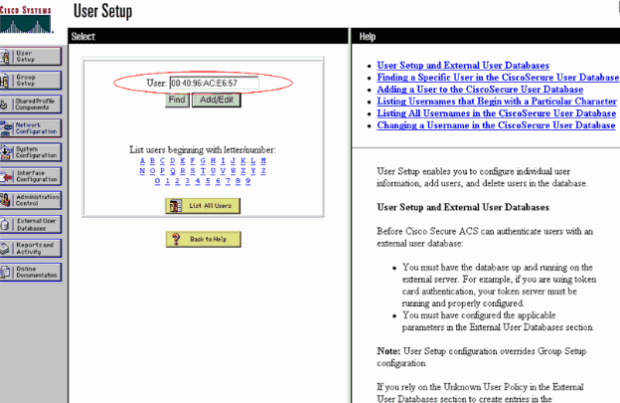

Dal menu principale di ACS, fare clic su User Setup .

-

Nella casella di testo Utente, immettere l'indirizzo MAC da aggiungere al database utenti.

Immettere l'indirizzo MAC

Immettere l'indirizzo MAC

Nota: L'indirizzo MAC deve essere esattamente uguale a quello inviato dal WLC per il nome utente e la password. Se l'autenticazione ha esito negativo, controllare il log dei tentativi non riusciti per verificare in che modo il WLC segnala l'indirizzo MAC. Non tagliare e incollare l'indirizzo MAC, in quanto ciò può introdurre caratteri fantasma.

-

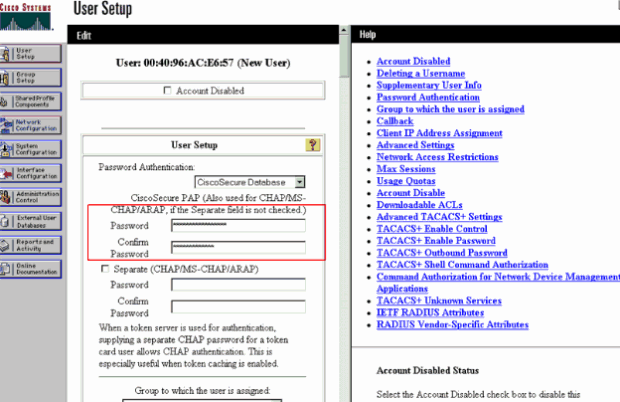

Nella finestra User Setup, immettere l'indirizzo MAC nella casella di testo Secure-PAP password.

Immettere l'indirizzo MAC nel campo Password Secure-PAP

Immettere l'indirizzo MAC nel campo Password Secure-PAP

Nota: L'indirizzo MAC deve essere esattamente uguale a quello inviato dal WLC per il nome utente e la password. Se l'autenticazione ha esito negativo, controllare il log dei tentativi non riusciti per verificare in che modo l'access point riporta il MAC. Non tagliare e incollare l'indirizzo MAC, in quanto ciò può introdurre caratteri fantasma.

-

Fare clic su Invia.

-

Ripetere i passaggi da 2 a 5 per aggiungere altri utenti al database ACS.

Quando i client si connettono a questa WLAN, il WLC passa le credenziali al server ACS. Il server ACS convalida le credenziali rispetto al database ACS. Se l'indirizzo MAC del client è presente nel database, il server RADIUS ACS restituisce al WLC un messaggio di autenticazione riuscito e al client può essere concesso l'accesso alla WLAN.

Usare la CLI per configurare il filtro MAC sul WLC

In questo documento veniva descritto in precedenza come usare l'interfaccia GUI del WLC per configurare i filtri MAC. è possibile anche usare la CLI per configurare i filtri MAC sul WLC. Per configurare il filtro MAC sul WLC:

-

Per abilitare il filtro MAC, usare il comando config wlan mac-filtering enable wlan_id. Per verificare che il filtro MAC sia abilitato per la WLAN, immettere il comando show wlan.

-

config macfilter add, comando:

Il comando config macfilter add consente di aggiungere un macfilter, un'interfaccia, una descrizione e così via.

Usare il comando config macfilter add per creare una voce del filtro MAC sul controller Cisco Wireless LAN. Utilizzare questo comando per aggiungere un client localmente a una LAN wireless sul controller Cisco Wireless LAN. Questo filtro ignora il processo di autenticazione RADIUS.

config macfilter add <MAC_address> <WLAN_id> <Interface_name> <description> <IP_address>

Esempio

Immettere un mapping statico tra indirizzi MAC e IP. Questa operazione può essere effettuata per supportare un client passivo, ossia un client che non utilizza il protocollo DHCP e non trasmette pacchetti IP non richiesti.

(Cisco Controller) >config macfilter add 00:E0:77:31:A3:55 1 lab02 "labconnect" 10.92.125.51

-

config macfilter indirizzo-ip, comando

Il comando config macfilter ip-address consente di mappare un filtro MAC a un indirizzo IP. Utilizzare questo comando per configurare un indirizzo IP nel database del filtro MAC locale:

config macfilter ip-address <MAC_address> <IP_address>

Esempio

(Cisco Controller) >config macfilter ip-address 00:E0:77:31:A3:55 10.92.125.51

Configurazione di un timeout per i client disabilitati

È possibile configurare un timeout per i client disabilitati. I client che non eseguono l'autenticazione per tre volte durante i tentativi di associazione vengono automaticamente disattivati da ulteriori tentativi di associazione.

Alla scadenza del periodo di timeout, il client può riprovare a eseguire l'autenticazione finché non associa o non supera l'autenticazione e viene escluso di nuovo.

Immettere il comando config wlan excluionlist wlan_id timeout per configurare il timeout per i client disabilitati.

Il valore di timeout può essere compreso tra 1 e 65535 secondi oppure è possibile immettere 0 per disabilitare il client in modo permanente.

Verifica

Per verificare se il filtro MAC è configurato correttamente:

-

show macfilter summary: visualizza un riepilogo di tutte le voci di filtro MAC.

-

show macfilter detail < indirizzo MAC client >: visualizzazione dettagliata di una voce di filtro MAC.

Di seguito è riportato un esempio del comando show macfilter summary:

(Cisco Controller) >show macfilter summary MAC Filter RADIUS Compatibility mode............. Cisco ACS MAC Filter Delimiter............................. None Local Mac Filter Table MAC Address WLAN Id Description ----------------------- -------------- -------------------------------- 00:40:96:ac:e6:57 1 Guest (Cisco Controller) >

Di seguito è riportato un esempio del comando show macfilter detail:

(Cisco Controller) >show macfilter detail 00:40:96:ac:e6:57 MAC Address...................................... 00:40:96:ac:e6:57 WLAN Identifier.................................. 1 Interface Name................................... mac-client Description...................................... Guest

Risoluzione dei problemi

Per risolvere i problemi relativi alla configurazione, è possibile utilizzare i seguenti comandi:

Nota: consultare le informazioni importanti sui comandi di debug prima di usare i comandi di debug.

-

debug aaa all enable: fornisce il debug di tutti i messaggi AAA.

-

debug mac addr <Client-MAC-address xx:xx:xx:xx:xx:xx>: per configurare il debug MAC, usare il comando debug maccommand.

Di seguito è riportato un esempio del comando debug aaa all enable:

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: Looking up local blacklist 004096ace657

Wed May 23 11:13:55 2007: User 004096ace657 authenticated

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Returning AAA Error 'Success' (0)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: AuthorizationResponse: 0xbadff97c

Wed May 23 11:13:55 2007: structureSize................................76

Wed May 23 11:13:55 2007: resultCode...................................0

Wed May 23 11:13:55 2007: protocolUsed.................................0x00000008

Wed May 23 11:13:55 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:13:55 2007: Packet contains 2 AVPs:

Wed May 23 11:13:55 2007: AVP[01] Service-Type.............................

0x0000000a (10) (4 bytes)

Wed May 23 11:13:55 2007: AVP[02] Airespace / Interface-Name...............

staff-vlan (10 bytes)

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[0]: attribute 6

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 processing avps[1]: attribute 5

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Applying new AAA override for

station 00:40:96:ac:e6:57

Wed May 23 11:13:55 2007: 00:40:96:ac:e6:57 Override values for station 00:40:96:ac:e6:57

source: 2, valid bits: 0x200 qosLevel: -1, dscp: 0xffffffff, dot1pTag: 0xffffffff,

sessionTimeout: -1 dataAvgC: -1, rTAvgC: -1, dataBurstC:

-1, rTimeBurstC: -1 vlanIfName: 'mac-client'

Quando un client wireless non è presente nel database degli indirizzi MAC sul WLC (database locale) o sul server RADIUS cerca di associarsi alla WLAN, il client può essere escluso. Di seguito è riportato un esempio del comando debug aaa all enable per un'autenticazione MAC non riuscita:

Wed May 23 11:05:06 2007: Unable to find requested user entry for 004096ace657

Wed May 23 11:05:06 2007: AuthenticationRequest: 0xa620e50

Wed May 23 11:05:06 2007: Callback.....................................0x807e724

Wed May 23 11:05:06 2007: protocolType.................................0x00000001

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 14 AVPs (not shown)

Wed May 23 11:05:06 2007: 00:40:96:ac:e6:57 Returning AAA Error 'No Server' (-7)

for mobile 00:40:96:ac:e6:57

Wed May 23 11:05:06 2007: AuthorizationResponse: 0xbadff7e4

Wed May 23 11:05:06 2007: structureSize................................28

Wed May 23 11:05:06 2007: resultCode...................................-7

Wed May 23 11:05:06 2007: protocolUsed.................................0xffffffff

Wed May 23 11:05:06 2007: proxyState...................................

00:40:96:AC:E6:57-00:00

Wed May 23 11:05:06 2007: Packet contains 0 AVPs:

Errore: I client wireless che tentano di eseguire l'autenticazione tramite l'indirizzo MAC vengono rifiutati; Errori interni nel report di autenticazione

Quando si utilizza ACS 4.1 su un server Microsoft Windows 2003 Enterprise, i client che tentano di eseguire l'autenticazione tramite l'indirizzo MAC vengono rifiutati.

Questo si verifica quando un client AAA invia il valore dell'attributo Service-Type=10 al server AAA. a causa dell'ID bug Cisco CSCsh62641.

I client AAA interessati da questo bug includono WLC e switch che usano MAC Authentication Bypass.

Le soluzioni sono:

-

Effettuare il downgrade ad ACS 4.0.

o

-

Aggiungere gli indirizzi MAC da autenticare a Protezione accesso alla rete nella tabella degli indirizzi MAC del database ACS interno.

Errore: Impossibile aggiungere un filtro MAC con l'interfaccia utente grafica del WLC

Il problema può essere causato dall'ID bug Cisco CSCsj98722. Il bug è stato risolto nella versione 4.2 del codice.

Se si eseguono versioni precedenti alla 4.2, è possibile aggiornare il firmware alla 4.2 o utilizzare queste due soluzioni per risolvere il problema.

-

Usare la CLI per configurare il filtro MAC con questo comando:

config macfilter add <MAC_address> <WLAN_id> <Interface_name>

-

Dalla GUI Web del controller, selezionare Any WLAN (Qualsiasi WLAN) nella scheda Security (Sicurezza), quindi immettere l'indirizzo MAC da filtrare.

Errore: Il client invisibile all'utente non è in stato di esecuzione

Se DHCP richiesto non è configurato sul controller, i punti di accesso apprenderanno l'indirizzo IP dei client wireless quando questi invieranno il primo pacchetto IP o ARP.

Se i client wireless sono dispositivi passivi, ad esempio dispositivi che non avviano una comunicazione, gli access point non saranno in grado di conoscere l'indirizzo IP dei dispositivi wireless.

Di conseguenza, il controller attende dieci secondi prima che il client invii un pacchetto IP.

Se il pacchetto non risponde dal client, il controller scarta qualsiasi pacchetto ai client wireless passivi.

Questo problema è documentato nell'ID bug Cisco CSCsq46427.

Nota: Solo gli utenti Cisco registrati possono accedere agli strumenti e alle informazioni interni.

Come soluzione consigliata per dispositivi passivi quali stampanti, pompe PLC wireless e così via, impostare la WLAN per il filtro MAC e verificare l'override dell'AAA per consentire il collegamento di questi dispositivi.

È possibile creare un filtro indirizzi MAC sul controller che mappa l'indirizzo MAC del dispositivo wireless a un indirizzo IP.

Nota: È quindi necessario abilitare il filtro degli indirizzi MAC nella configurazione WLAN per la sicurezza di layer 2. Inoltre, è necessario che l'opzione Allow AAA Override sia abilitata nelle impostazioni avanzate della configurazione WLAN.

Dalla CLI, immettere questo comando per creare il filtro indirizzi MAC:

config macfilter add <STA MAC addr> <WLAN_id> <Interface_name> <description> <STA IP address>

Di seguito è riportato un esempio:

(Cisco Controller) > config macfilter add 00:01:02:03:04:05 1 my_interface "Zebra Printer" 192.168.1.1

Informazioni correlate

- Esempio di configurazione di ACL sui Wireless LAN Controller

- Esempi di configurazione dell'autenticazione sui controller LAN wireless

- Esempio di configurazione delle VLAN nei Wireless LAN Controller

- Guida alla configurazione di Cisco Wireless LAN Controller, avviso di ritiro versione 4.1

- Pagina di supporto per la tecnologia wireless

- Supporto tecnico Cisco e download

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

3.0 |

09-Feb-2024

|

Certificazione |

2.0 |

19-Oct-2022

|

Revisione - Formato standard aggiornato |

1.0 |

23-May-2007

|

Versione iniziale |

Contributo dei tecnici Cisco

- Julio JimenezCisco TAC Project Manager

Feedback

Feedback