Introduzione

In questo documento viene descritta una configurazione di esempio per il supporto WOL (Wake-On-LAN) sulle VLAN con uno switch Catalyst di layer 3.

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti prima di provare la configurazione:

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

-

Switch Catalyst serie 3750 con software di sistema Cisco IOS® versione 12.2(25r)SEC

-

Switch Catalyst serie 2950 con software di sistema Cisco IOS versione 12.1(19)EA1a

-

PC con sistema operativo Microsoft Windows 2000

-

Freeware Wake-On-LAN utility da SolarWinds.

Nota: Cisco sconsiglia l'utilità Wake-On-LAN.

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Premesse

Wake-On-LAN

Wake-On-LAN (WOL) è una combinazione di tecnologie hardware e software per attivare i sistemi in sospensione. WOL invia pacchetti di rete appositamente codificati, chiamati pacchetti magici, ai sistemi equipaggiati e abilitati a rispondere a questi pacchetti. Questa funzionalità aggiuntiva consente agli amministratori di eseguire operazioni di manutenzione sui sistemi anche se sono stati spenti. La funzione WOL consente all'amministratore di accendere in remoto tutti i dispositivi inattivi in modo che possano ricevere gli aggiornamenti. La funzione WOL si basa sul principio che quando il PC si spegne, la scheda NIC continua a ricevere alimentazione e a rimanere in ascolto sulla rete per ricevere il pacchetto magico. Questo pacchetto magico può essere inviato tramite una varietà di protocolli senza connessione (UDP, IPX), ma UDP è il protocollo più comunemente utilizzato.

Se si inviano pacchetti WOL da reti remote, i router devono essere configurati in modo da consentire le trasmissioni dirette. Ciò è dovuto ai due motivi seguenti:

-

Poiché il PC è in modalità sospensione, non può disporre di un indirizzo IP e non può rispondere ai protocolli di risoluzione degli indirizzi (ARP, Address Resolution Protocol) dal router. Pertanto, solo un pacchetto di broadcast IP di subnet locale viene trasmesso sul segmento senza un ARP.

-

Se tra il router e il PC è presente uno switch di layer 2, vero per la maggior parte delle reti di oggi, lo switch non sa a quale porta il PC è fisicamente connesso. A tutte le porte dello switch viene inviato solo un broadcast di layer 2 o un frame unicast sconosciuto. Tutti i pacchetti di broadcast IP sono indirizzati all'indirizzo MAC di broadcast.

Caveat - Trasmissioni Dirette

Le trasmissioni dirette via IP vengono utilizzate negli attacchi più comuni di tipo smurf denial of service e possono essere utilizzate anche in attacchi correlati.

Una trasmissione diretta tramite IP è un datagramma inviato all'indirizzo di trasmissione di una subnet a cui il computer di invio non è collegato direttamente. La trasmissione diretta viene instradata attraverso la rete come pacchetto unicast finché non arriva alla subnet di destinazione, dove viene convertita in una trasmissione a livello di collegamento. A causa della natura dell'architettura di indirizzamento IP, solo l'ultimo router della catena, quello connesso direttamente alla subnet di destinazione, può identificare in modo definitivo una trasmissione diretta. Le trasmissioni dirette vengono occasionalmente utilizzate per scopi legittimi, ma tale utilizzo non è comune al di fuori del settore dei servizi finanziari.

In un attacco mirato, l'utente malintenzionato invia richieste echo ICMP da un indirizzo di origine falsificato a un indirizzo di broadcast diretto. In questo modo, tutti gli host della subnet di destinazione invieranno risposte all'origine falsificata. Inviando un flusso continuo di richieste di questo tipo, l'autore dell'attacco può creare un flusso di risposte molto più ampio. Ciò può inondare completamente l'host, il cui indirizzo è falsificato.

Se si configura un'interfaccia Cisco con il no ip directed-broadcast comando, i broadcast diretti che altrimenti verrebbero esplosi in broadcast a livello di collegamento su tale interfaccia vengono invece eliminati. Questo significa che no ip directed-broadcast il comando deve essere configurato su ciascuna interfaccia di ciascun router connesso a una subnet di destinazione. Non è sufficiente configurare solo su router firewall. Il no ip directed-broadcast comando è l'impostazione predefinita nel software Cisco IOS versione 12.0 e successive. Nelle versioni precedenti, il comando deve essere applicato a tutte le interfacce LAN per cui non è noto che inoltrino trasmissioni dirette legittime.

Configurazione

In questa sezione vengono presentate le informazioni necessarie per configurare le funzionalità descritte più avanti nel documento.

Nota: per ulteriori informazioni sui comandi menzionati in questa sezione, usare lo strumento di ricerca dei comandi. Solo gli utenti Cisco registrati possono accedere agli strumenti e alle informazioni interne di Cisco.

Esempio di rete

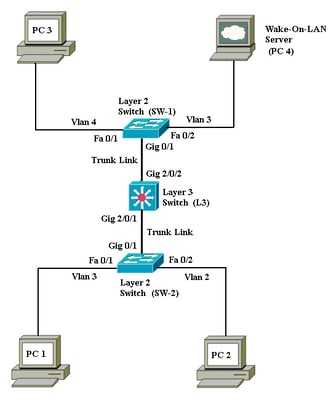

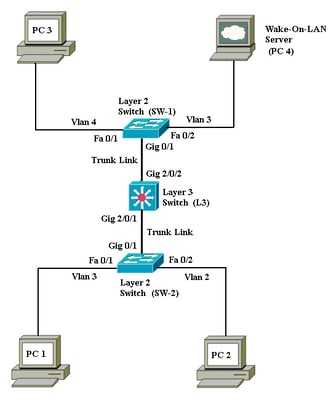

Il documento usa la seguente configurazione di rete:

Esempio di rete

Esempio di rete

Questi sono i dettagli dell'installazione della rete:

-

I PC 1, 2 e 3 sono i PC client che devono essere riattivati.

-

PC 4 è sia il server WOL che il server DHCP.

-

Il PC 4 è configurato con un indirizzo IP statico di 172.16.3.2/24.

-

I PC client sono configurati in modo da ottenere l'indirizzo IP da un server DHCP.

-

Il server DHCP (PC 4) è configurato con tre ambiti IP per i client che si connettono alle VLAN 2, 3 e 4.

-

SW-1 e SW-2 (Catalyst 2950) vengono utilizzati come switch di layer 2 e L3 (Catalyst 3750) come switch di layer 3.

-

I PC 1 e 4 sono collegati alla stessa VLAN (VLAN 3).

-

I PC 2 e 3 sono collegati rispettivamente alle VLAN 2 e 4.

Configurazioni switch

In questo documento vengono usate queste configurazioni di switch:

| L3 |

Switch>en

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#hostname L3

L3(config)#ip routing

L3(config)#vtp mode server

Device mode already VTP SERVER.

L3(config)#vtp domain cisco

Changing VTP domain name from NULL to cisco

L3(config)#vlan 2

L3(config-vlan)#vlan 3

L3(config-vlan)#vlan 4

L3(config)#interface gigabitEthernet 2/0/1

L3(config-if)#switchport trunk encapsulation dot1q

L3(config-if)#switchport mode trunk

L3(config-if)#interface gigabitEthernet 2/0/2

L3(config-if)#switchport trunk encapsulation dot1q

L3(config-if)#switchport mode trunk

L3(config-if)#exit

L3(config)#access-list 101 permit udp host 172.16.3.2 any eq 7

!--- This accepts directed broadcasts only from PC 4.

L3(config)#ip forward-protocol udp 7

!--- Specifies the protocol and port to be forwarded.

!--- Capture the WOL packet with any network sniffer to determine the UDP port

!--- to use in this command. The port number varies with the WOL utility used.

L3(config-if)#interface vlan 2

L3(config-if)#ip address 172.16.2.1 255.255.255.0

L3(config-if)#ip helper-address 172.16.3.2

!--- Enables BOOTP broadcast forwarding to the DHCP server.

L3(config-if)#ip directed-broadcast 101

!--- Enables the translation of a directed broadcast to physical broadcasts.

L3(config-if)#interface vlan 3

L3(config-if)#ip address 172.16.3.1 255.255.255.0

L3(config-if)#ip helper-address 172.16.2.255

L3(config-if)#ip helper-address 172.16.4.255

!-- Enables forwarding of WoL packets to clients.

!-- Works in conjunction with the ip forward-protocol command.

L3(config-if)#interface vlan 4

L3(config-if)#ip address 172.16.4.1 255.255.255.0

L3(config-if)#ip helper-address 172.16.3.2

!--- Enables BOOTP broadcast forwarding to the DHCP server.

L3(config-if)#ip directed-broadcast 101

!--- Enables the translation of a directed broadcast to physical broadcasts.

L3(config)#^Z

L3#wr

Building configuration...

[OK]

L3# |

| SW-1 |

Switch>en

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#hostname SW-1

SW-1(config)#vtp mode client

Setting device to VTP CLIENT mode.

SW-1(config)#vtp domain cisco

Changing VTP domain name from NULL to cisco

SW-1(config)#interface fastEthernet 0/1

SW-1(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/1 but can only

have effect when the interface is in a non-trunking mode.

SW-1(config-if)#switchport mode access

SW-1(config-if)#switchport access vlan 4

SW-1(config-if)#interface fastEthernet 0/2

SW-1(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/2 but can only

have effect when the interface is in a non-trunking mode.

SW-1(config-if)#switchport mode access

SW-1(config-if)#switchport access vlan 3

SW-1(config-if)#interface gigabitethernet 0/1

SW-1(config-if)#switchport mode trunk

SW-1(config-if)#^Z

SW-1#wr

Building configuration...

[OK]

SW-1# |

| SW-2 |

Switch>en

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#hostname SW-2

SW-2(config)#vtp mode client

Setting device to VTP CLIENT mode.

SW-2(config)#vtp domain cisco

Changing VTP domain name from NULL to cisco

SW-2(config)#interface fastEthernet 0/1

SW-2(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/1 but can only

have effect when the interface is in a non-trunking mode.

SW-2(config-if)#switchport mode access

SW-2(config-if)#switchport access vlan 3

SW-2(config-if)#interface fastEthernet 0/2

SW-2(config-if)#spanning-tree portfast

%Warning: portfast must only be enabled on ports connected to a single

host. Connecting hubs, concentrators, switches, bridges, etc... to this

interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast has been configured on FastEthernet0/2 but can only

have effect when the interface is in a non-trunking mode.

SW-2(config-if)#switchport mode access

SW-2(config-if)#switchport access vlan 2

SW-2(config)#interface gigabitethernet 0/1

SW-2(config-if)#switchport mode trunk

SW-2(config-if)#^Z

SW-2#wr

Building configuration...

[OK]

SW-2# |

Configurazione PC client

La maggior parte delle schede madri dispone oggi di una scheda NIC integrata e supporta la funzionalità WOL. In alcuni computer la funzionalità WOL è disattivata per impostazione predefinita. Per abilitare la funzione WOL, accedere alle opzioni del BIOS (Basic Input Output System). Questa è la procedura per abilitare la funzione WOL su un PC client:

-

Accedere alla schermata di impostazione del BIOS durante il POST (Power On Self Test) del computer.

Nota: di solito si preme il tasto F10 o Canc per accedere alle impostazioni del BIOS.

-

Nella schermata del BIOS, passare a Impostazioni avanzate e quindi a Opzioni dispositivo.

-

In questa schermata, cercare le impostazioni relative alla riattivazione LAN e abilitarle.

-

Salvare e uscire dalle impostazioni del BIOS.

Nota: la procedura esatta e le opzioni disponibili nel BIOS per attivare la funzione WOL sono diverse a seconda del produttore del computer. Per ulteriori informazioni sulle impostazioni del BIOS, consultare il manuale della scheda madre fornito con ciascun computer.

-

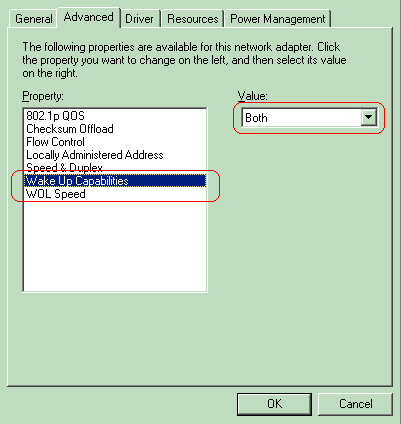

Controllare le proprietà avanzate della scheda di rete per verificare che la funzionalità WOL sia attivata.

-

Scegliere Start > Impostazioni > Rete e connessioni remote , quindi fare clic con il pulsante destro del mouse su Connessione LAN.

-

Fare clic su Proprietà e scegliere Configura.

-

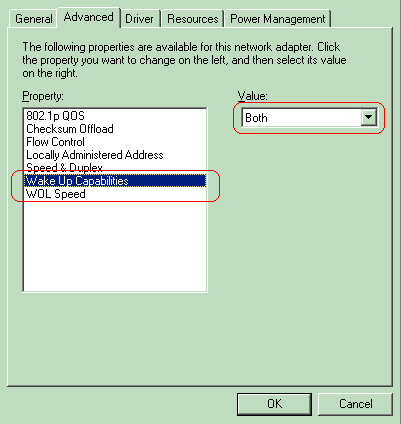

Passare alla scheda Avanzate. Impostare la proprietà Capacità di attivazione su Both e WOL Speed su Auto.

Funzionalità di attivazione

Funzionalità di attivazione

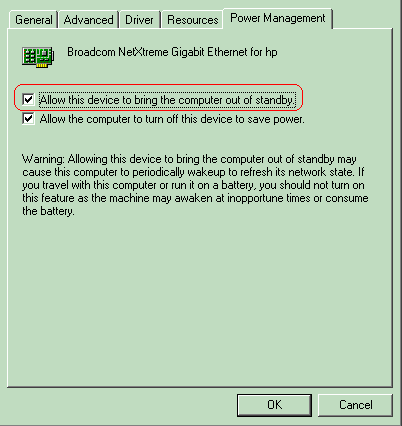

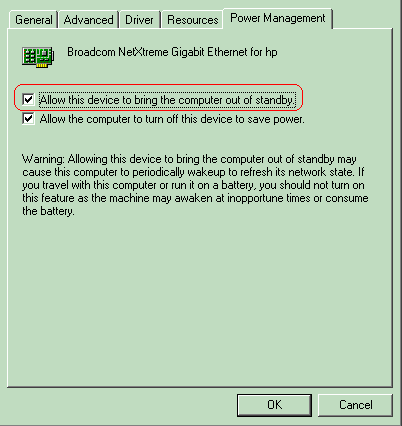

d. Fare clic sulla scheda Risparmio energia e selezionare la casella di controllo Consenti al dispositivo di interrompere lo standby del computer.

Spegnere il computer dallo standby

Spegnere il computer dallo standby

Nota: nei computer con Microsoft Windows XP è disponibile un'altra opzione: consentire alle stazioni di gestione di interrompere lo standby del computer. Quest'ultima opzione attiva il computer solo se viene ricevuto un pacchetto WOL Magic. Se questa opzione non è selezionata, il traffico inviato alla scheda di rete accende il PC.

Completare questa procedura per consentire al client di ottenere un indirizzo IP dal server DHCP:

-

Scegliere Start > Impostazioni > Rete e connessioni remote , fare clic con il pulsante destro del mouse su Connessione LAN e scegliere Proprietà.

-

Nella scheda Generale fare clic su Protocollo Internet (TCP/IP) e quindi su Proprietà.

-

Scegliere Ottieni automaticamente un indirizzo IP.

Ottieni indirizzo IP automaticamente

Ottieni indirizzo IP automaticamente

Configurazione PC server

Completare questa procedura per configurare il server WOL:

-

Scaricare e installare l'utilità Wake-On-LAN.

-

Configurare il PC con un indirizzo IP statico di 172.16.3.2/24.

-

Configurare il PC come server DHCP.

-

Creare tre ambiti con i seguenti dettagli:

| Ambito |

Intervallo IP |

Intervallo IP escluso |

| VLAN 2 |

172.16.2.1 - 172.16.2.254 Maschera - 255.255.255.0 |

172.16.2.1 |

| VLAN 3 |

172.16.3.1 - 172.16.3.254 Maschera - 255.255.255.0 |

172.16.3.1 e 172.16.3.2 |

| VLAN 4 |

Maschera 172.16.4.1 - 172.16.4.254 - 255.255.255.0 |

172.16.4.1 |

Per ulteriori informazioni sulla configurazione del server DHCP, consultare il documento sulla procedura di installazione e configurazione di un server DHCP in un gruppo di lavoro in Windows Server 2003.

Verifica

Fare riferimento a questa sezione per verificare che la configurazione funzioni correttamente.

Attenersi alla seguente procedura:

-

Accendere i PC e collegarli ai rispettivi switch, come mostrato nel diagramma di rete.

-

Accedere a ciascun PC e annotare gli indirizzi MAC e gli indirizzi IP.

Nota: aprire un prompt dei comandi e immettere il comando ipconfig /all per determinare l'indirizzo MAC e l'indirizzo IP.

-

Per controllare la connettività tra i PC, usare il comando Ping.

-

Spegnere tutti i PC client (PC 1, PC 2 e PC 3) dopo aver verificato la corretta connettività.

-

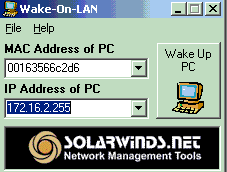

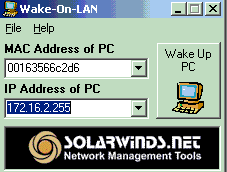

Avviare l'utility WOL sul PC server (PC 4).

-

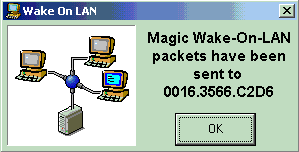

Immettere l'indirizzo MAC e l'indirizzo IP del PC che si desidera attivare, come mostrato di seguito:

Indirizzo IP del PC

Indirizzo IP del PC

Nota: l'indirizzo IP può essere qualsiasi indirizzo (anche subnet broadcast) nell'intervallo di subnet VLAN a cui è connesso il PC client. Solo l'indirizzo MAC del PC client deve corrispondere.

-

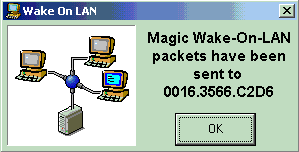

Fare clic sull'icona Wake UP PC per inviare una serie di pacchetti Magic al PC di destinazione nel tentativo di accendere il dispositivo.

Magic Packets per il PC di destinazione

Magic Packets per il PC di destinazione

-

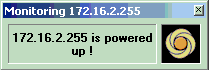

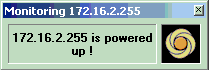

Quando il dispositivo remoto riceve il messaggio di riattivazione e si accende, viene visualizzato questo messaggio:

Messaggio di accensione e accensione

Messaggio di accensione e accensione

Il PC client è ora acceso.

Risoluzione dei problemi

Al momento non sono disponibili informazioni specifiche per la risoluzione dei problemi di questa configurazione.

Informazioni correlate

Feedback

Feedback