Configurare l'accesso di rete con attendibilità totale con Rilevamento reti attendibili

Sommario

Introduzione

In questo documento viene descritto come configurare Rilevamento reti attendibili con accesso di rete senza trust.

Prerequisiti

- Secure Client versione minima 5.1.10

- Piattaforma supportata - Windows e MacOS

- TPM (Trusted Platform Module) per Windows

- Coprocessore Secure Enclave per dispositivi Apple

- I server trusted configurati in qualsiasi profilo di rete trusted vengono esclusi in modo implicito dall'intercettazione ZTA. Non è possibile accedere a questi server come risorse private ZTA.

- La configurazione TND influisce su tutti i client registrati nell'organizzazione

- Gli amministratori possono utilizzare i passaggi successivi per generare un 'hash della chiave pubblica del certificato' per i server trusted

- Scarica il certificato pubblico dei server trusted

- Esegui questo comando della shell per

generate the hash.

openssl x509 -in -pubkey -noout | openssl pkey -pubin -outform DER | openssl dgst –sha256 Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Cisco Secure Access

- Registrare i dispositivi con accesso di tipo Zero Trust utilizzando il linguaggio SAML (Security Assertion Markup Language) o l'autenticazione basata su certificati.

Componenti usati

- Secure Client versione 5.1.13

- TPM (Trusted Platform Module)

- Tenant accesso sicuro

- Dispositivo Windows

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

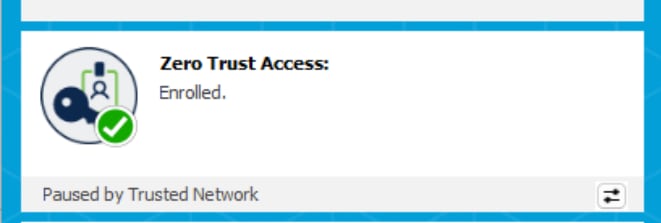

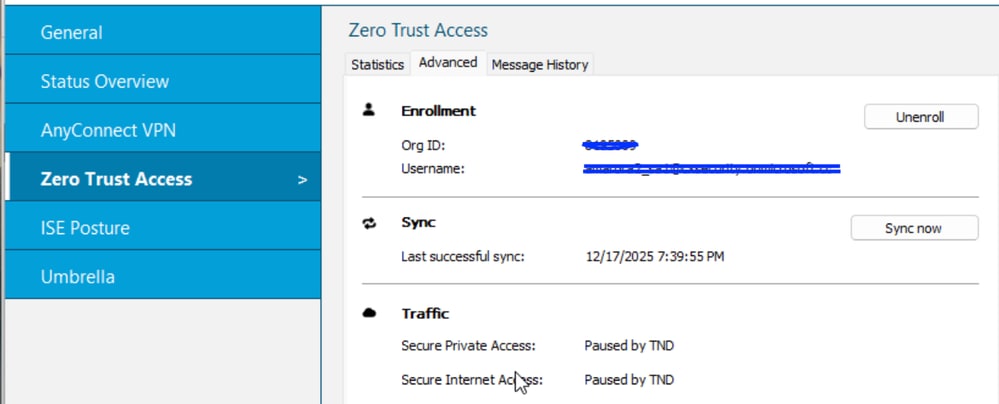

- TND consente agli amministratori di configurare Secure Client per sospendere temporaneamente la direzione e l'imposizione del traffico ZTA sulle reti attendibili.

- Secure Client riprende l'imposizione ZTA quando l'endpoint esce dalla rete attendibile.

- Questa funzionalità non richiede alcuna interazione da parte dell'utente finale.

- Le configurazioni ZTA TND possono essere gestite in modo indipendente per le destinazioni ZTA private e Internet.

Vantaggi principali

- Migliori prestazioni di rete e latenza ridotta forniscono un'esperienza utente più fluida.

- L'imposizione della protezione locale nella rete attendibile offre un utilizzo delle risorse flessibile e ottimizzato.

- Gli utenti finali possono sfruttare i vantaggi senza richiedere l'intervento dell'utente.

- Il controllo indipendente di TND per l'accesso privato e a Internet offre agli amministratori la flessibilità necessaria per gestire diversi problemi operativi e di sicurezza

Configurazione

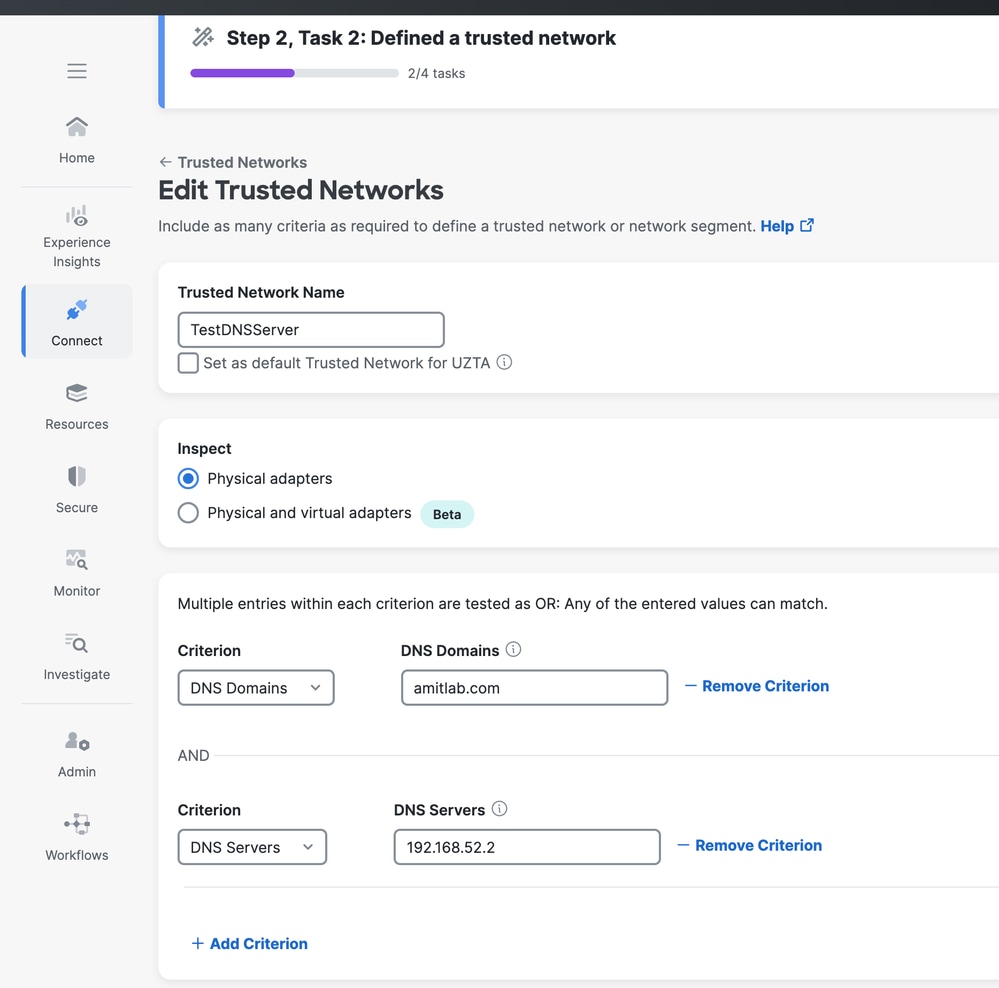

Passaggio 1: Crea profilo di rete attendibile - Server DNS e dominio

Passare a Dashboard accesso protetto:

- Fate

Connectclic su >End User Connectivity>Manage Trusted Networks>+Add

Ripetere i passaggi per aggiungere altri profili di rete attendibili.

Nota: Più opzioni all'interno dello stesso criterio è un operatore OR. Different Criteria Defined è un operatore AND.

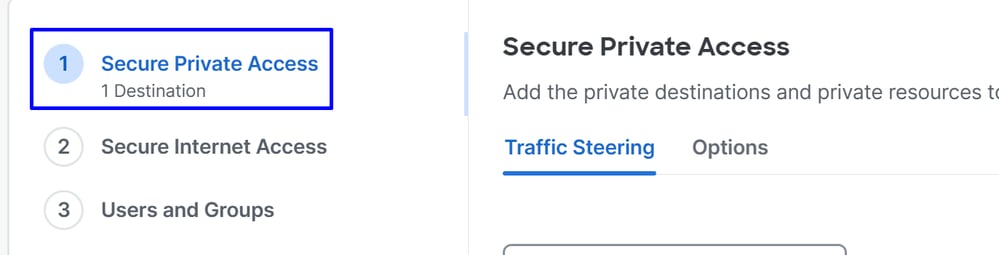

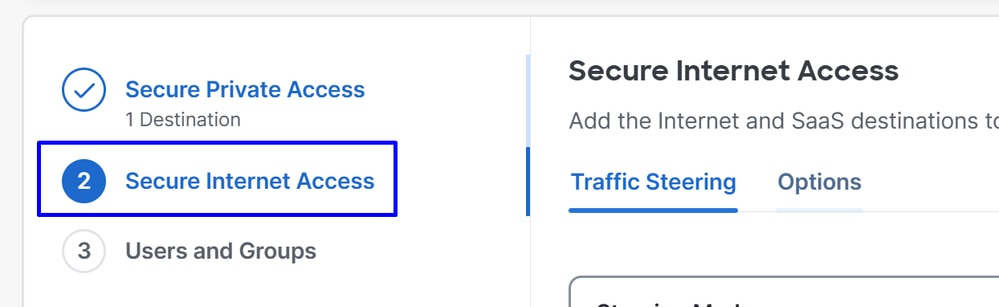

Passaggio 2: Abilita TND per accesso privato o Internet

- Passare a

Connect>End User Connectivity. - Modifica profilo ZTA.

- Per

Secure Private DestinationsoSecure Internet Access.

Accesso privato sicuro

Accesso sicuro a Internet

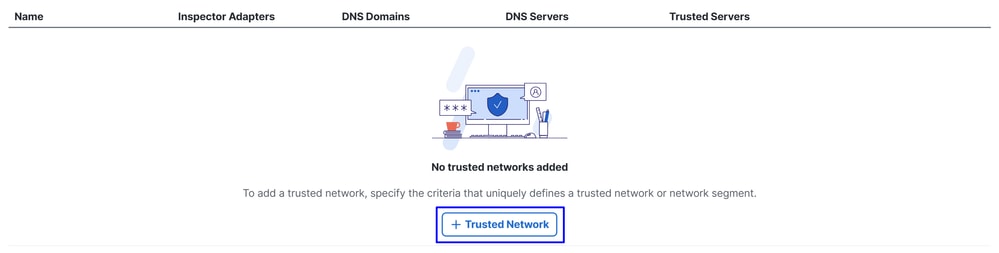

- Fare clic su

Options.- Fare clic su

Use trusted networks to secure private destinationsoUse trusted networks to secure internet destinationsa seconda dell'opzione scelta in precedenza. - Fare clic su

+ Trusted Network.

- Fare clic su

- Scegliere i profili di rete attendibile configurati nella pagina precedente e fare clic su

Save.

Accesso privato sicuro

Accesso sicuro a Internet

- Assegnate il profilo

Users/Groupsa ZTA e fate clic suClose.

Passaggio 3: Configurazione lato client

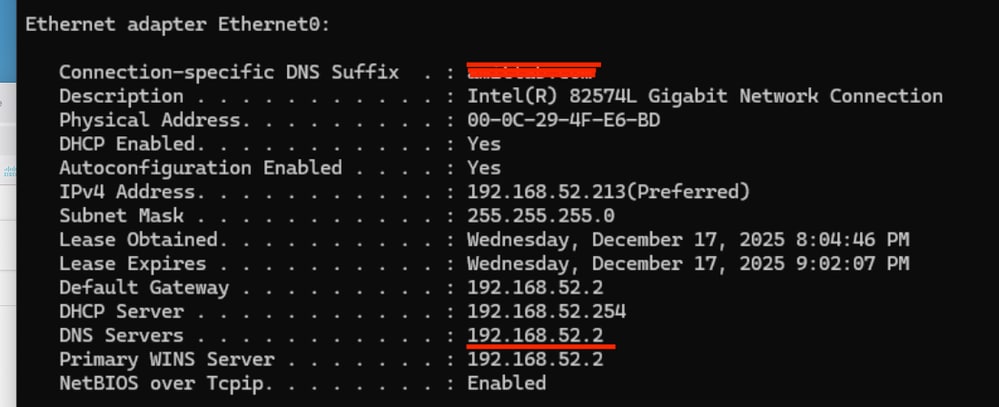

1. Verificare di disporre del server DNS corretto definito in Scheda Ethernet dopo aver scelto Adattatore fisico come criterio.

2. Verificare che sia stato definito il suffisso DNS specifico per la connessione.

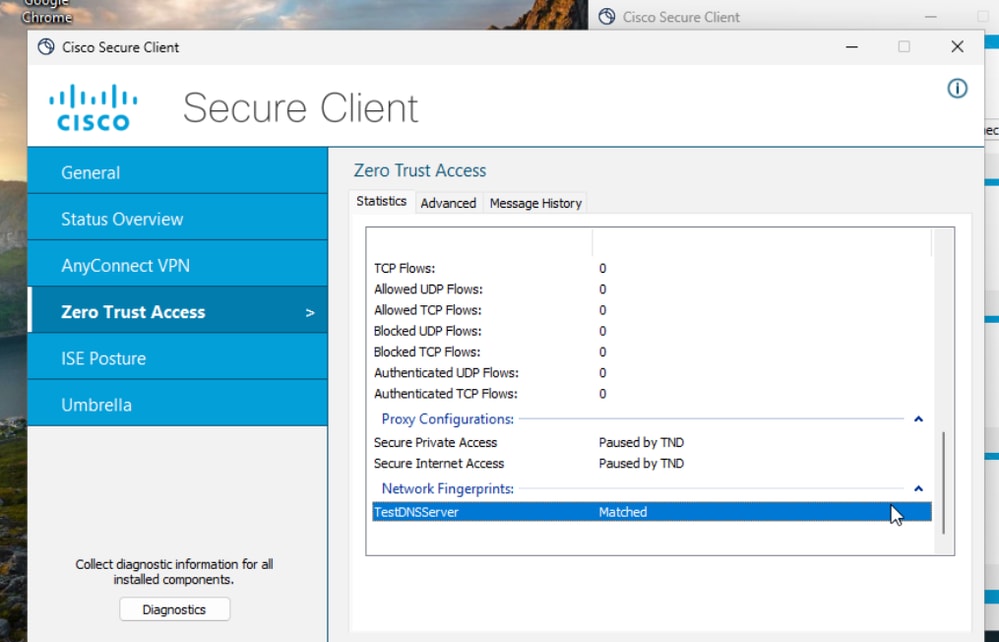

Con la successiva sincronizzazione della configurazione ZTA su Secure Client in pochi minuti, il modulo ZTA si interrompe automaticamente quando rileva che si trova su una delle reti attendibili configurate.

Verifica

-

Da client protetto

-

Da bundle DART - Registri ZTA

Nessuna regola TND configurata.

2025-12-17 17:53:40.711938 csc_zta_agent[0x0000206c/config_enforcer, 0x0000343c] I/ ActiveSteeringPolicy.cpp:316 ActiveSteeringPolicy::collectProxyConfigPauseReasons() Il TND connetterà ProxyConfig 'default_spa_config' (senza regole)

2025-12-17 17:53:40.711938 csc_zta_agent[0x0000206c/config_enforcer, 0x0000343c] I/ ActiveSteeringPolicy.cpp:316 ActiveSteeringPolicy::collectProxyConfigPauseReasons() TND connetterà ProxyConfig 'default_tia_config' (no) regole)

Regola TND configurata - Server DNS - Configurazione ricevuta dal client

25-12-17 20:33:15.987956 csc_zta_agent[0x00000f80, 0x00000ed4] W/ CaptivePortalDetectionService.cpp:308 CaptivePortalDetectionService::getProbeUrl() no ultimo snapshot di rete, utilizzando il primo URL probe

2025-12-17 20:33:15.992042 csc_zta_agent[0x00000f80, 0x00000ed4] I/ NetworkChangeService.cpp:144 NetworkChangeService::Start() Snapshot di rete iniziale:

Ethernet0: subnet=192.168.52.213/24 dns_servers=192.168.52.2 dns_domain=amitlab.com dns_suffixes=amitlab.com isPhysical=true default_gateways=192.168.52.2

captivePortalState=Sconosciuto

condition_actions":[{"action":"disconnect" indica che TND è configurato nel profilo ZTA.

2025-12-17 17:55:36.430233 csc_zta_agent[0x0000c90/config_service, 0x0000343c] I/ ConfigSync.cpp:309 ConfigSync::HandleRequestComplete() ha ricevuto una nuova configurazione:

{"ztnaConfig":{"global_settings":{"exclude_local_lan":true},"network_fingerprint":[{"id":"28f629ee-7618-44cd-852d-6ae1674e3cac","label":"TestDNSServer","match_dns_domains":["amitlab.com"],"match_dns_servers":

["192.168.52.2"],"retry_interval":300}],"proxy_configs":[{"condition_actions":[{"action":"disconnect","check_type":"on_network","match_network_fingerprinting":["28f629e-7618-44cd-852d-6ae1674e3cac"]},{"action" "connect"}],"id":"default_spa_config","label":"Secure Private Access","match_resource_configs":["spa_steering_config"],"proxy_server":"spa_proxy_server"},{"condition_actions":[{"action":"disconnect","check_type":"on_network","match_network_fingerprinting":["28f629ee-7618-44cd-852d-6ae1674e3cac"]},{"action":"connect"}],"id"

2025-12-17 17:55:36.472435 csc_zta_agent[0x00039a8/main, 0x0000343c] I/ NetworkFingerprintService.cpp:196 NetworkFingerprintService::handleStatusUpdate() trasmissione dello stato delle impronte digitali della rete: Impronta digitale: Interfacce 28f629e-7618-44cd-852d-6ae1674e3cac: Ethernet0

Disconnessione TND in una condizione DNS

2025-12-17 17:55:36.729130 csc_zta_agent[0x0000206c/config_enforcer, 0x0000343c] I/ ActiveSteeringPolicy.cpp:378 ActiveSteeringPolicy::UpdateActiveProxyConfigs() aggiornamento configurazione proxy attiva

2025-12-17 17:55:36.731286 csc_zta_agent[0x00039a8/main, 0x0000343c] I/ ZtnaTransportManager.cpp:1251 ZtnaTransportManager::closeObsoleteAppFlows() Forza la chiusura del flusso dell'app a causa di ProxyConfig obsoleto enrollmentId=7b35249c-64e1-4f55-b12b-58875a806969 proxyConfigId=default_tia_config destinazione TCP [safebrowsing.googleapis.com]:443 srcPort=61049 realDestIpAddr=172.253.122.95 process=<D_chrome 11904|user amit\amita> parentProcess=<chrome.exe|PID 5220|user amit\amita> matchRuleType=DNS

Informazioni correlate

- Supporto tecnico Cisco e download

- Cisco Secure Access Help Center

- Guida alla progettazione di Cisco BASE

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

2.0 |

30-Mar-2026

|

Testo alternativo aggiunto.

Requisiti di stile e formattazione aggiornati. |

1.0 |

29-Dec-2025

|

Versione iniziale |

Feedback

Feedback