Preparare Identity Services Engine per le restrizioni estese all'utilizzo delle chiavi nei certificati rilasciati da autorità di certificazione pubbliche.

Sommario

Introduzione

Questo documento descrive l'impatto delle restrizioni applicateai criteri di rilascio dei certificatiautorità di certificazioneallineamento alla programmazione Chrome Root Certificate in Cisco Identity Services Engine (ISE).

Premesse

I certificati digitali sono credenziali elettroniche rilasciate dalle Autorità di certificazione (CA) che proteggono la comunicazione tra server e client garantendo l'autenticazione, l'integrità dei dati e la riservatezza.

L'utilizzo chiavi avanzato (EKU) è un attributo che definisce lo scopo della chiave pubblica del certificato

Due dei valori disponibili per l'EKU sono:

- EKU autenticazione server (id-kp-serverAuth): Utilizzato quando un server presenta il proprio certificato per dimostrare l'identità

- EKU autenticazione client (id-kp-clientAuth): Utilizzato nelle connessioni Mutual TLS (mTLS) in cui entrambe le parti si autenticano a vicenda

Un singolo certificato può contenere sia EKU di autenticazione server che EKU di autenticazione client, consentendo così di servire per due scopi. Ciò è particolarmente importante per prodotti come ISE che agiscono come server o client a seconda dello scenario.

Descrizione del problema

Modifica criteri programma radice riquadro

L'implementazione dell'EKU dipende dalla CA che firma il certificato. L'utilizzo dell'utilizzo dell'utilizzo chiavi avanzato di autenticazione server e client è una pratica comune.

Tuttavia, nell'ambito dei criteri di modifica dei criteri del programma radice Chrome, le CA che si allineano a questi criteri di rilascio dei certificati interrompono la firma dei certificati TLS che includono l'utilizzo chiavi esteso (EKU) di autenticazione client. I nuovi certificati rilasciati includono solo l'utilizzo chiavi avanzato di autenticazione server.

Requisiti principali dei criteri

- Le CA radice pubbliche devono dichiarare l'utilizzo chiavi avanzato (EKU) SOLO per l'autenticazione del server (id-kp-serverAuth)

- I certificati devono includere SOLO l'utilizzo chiavi avanzato di autenticazione server.

- Non è consentito includere l'utilizzo chiavi avanzato di autenticazione client in questi certificati

- Le CA radice che continuano a rilasciare certificati con l'utilizzo chiavi avanzato di autenticazione client vengono infine rimosse dall'archivio radice Chrome causando il contrassegno di tali certificati come "Non attendibili" da parte del browser Chrome

Cronologia

- Ottobre 2025: le CA che si allineano al programma (ad esempio DigiCert, Sectigo e così via) hanno iniziato a rilasciare certificati solo server per impostazione predefinita.

- Maggio 2026: le CA che si allineano al programma interrompono il rilascio dei certificati EKU di autenticazione client

- Marzo 2027: Chrome Root Program Policy diventa pienamente efficace

Impatto di Cisco ISE

Prodotti interessati

Tutte le versioni Cisco ISE sono interessate:

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3.4

- ISE 3.5

Nota: le modifiche indicate hanno effetto su tutte le versioni di ISE,incluse quelle inferiori a 3.x. Tuttavia, le modifiche al codice vengono rilasciate solo per le versioni indicate nella sezione precedente. Cisco consiglia di aggiornare ISE per evitare qualsiasi impatto.

Casi di utilizzo specifici interessati

La tabella 1 riepiloga i servizi interessati dalle prossime modifiche dell'utilizzo chiavi avanzato di autenticazione client, oltre all'impatto previsto per ogni servizio.

| Servizio |

Conseguenze |

| pxGrid |

Il servizio ISE pxGrid richiede la comunicazione tra nodi sul canale pxGrid. Ciò significa che alcuni nodi funzioneranno come server e altri come client.

Per l'installazione del certificato pxGrid è pertanto richiesta la presenza di EKU di autenticazione server e di EKU di autenticazione client.

Di conseguenza, l'installazione dei nuovi certificati CA pubblici che contengono solo l'utilizzo chiavi avanzato di autenticazione server è soggetta a restrizioni.

Attenzione: Il servizio ISE pxGrid esegue la convalida dell'utilizzo chiavi avanzato (EKU) per i certificati. I certificati dei client esterni pxGrid devono includere l'utilizzo chiavi avanzato di autenticazione client quando si comunica con ISE o la connessione viene rifiutata. Cisco consiglia di verificare i certificati pubblici firmati da CA utilizzati nei client pxGrid esterni per evitare l'impatto sull'integrazione. Per ulteriori informazioni su questo argomento, esaminare l'impatto di Cisco Secure Firewall delle modifiche all'EKU di autenticazione del client CA pubblico a partire da maggio 2026 per le comunicazioni protette |

| ISE Messaging Service (IMS) |

ISE Messaging Services (IMS) è un canale sicuro utilizzato per le comunicazioni tra i nodi. Per l'installazione del certificato IMS è pertanto necessaria la presenza di EKU di autenticazione server e EKU di autenticazione client.

Di conseguenza, l'installazione di nuovi certificati CA pubblici non contenenti entrambi gli EKU è soggetta a restrizioni. |

| TC-NAC |

Quando si seleziona il TC-NAC fornitore Tenable Security Center: VA in Amministrazione > Threat Centric NAC > Aggiungi un nuovo connettore TC-NAC.

Quando il connettore è pronto per essere configurato, è possibile selezionare "Certificate Based Authentication" (Autenticazione basata su certificato) come metodo di autenticazione per il connettore TC-NAC, quindi selezionare "ISE Admin Certificate" (Certificato di amministrazione ISE).

Se l'opzione mTLS strict è abilitata su Tenable, l'opzione EKU autenticazione client è obbligatoria. La mancanza dil'utilizzo chiavi avanzato di autenticazione client potrebbe causare il rifiuto del certificato client ISE TC-NAC da parte del server. |

| LDAP, Secure Syslog, DTL RADIUS per CoA |

Questi tre servizi offrono la possibilità di utilizzare certificati specifici come "certificati client" per l'autenticazione TLS. ISE non esegue alcuna convalida dell'EKU. Pertanto, l'impatto di questi servizi dipende completamente dal lato server. se la convalida dell'EKU del certificato viene applicata sul server, il certificato specifico utilizzato da ISE richiede l'EKU di autenticazione client o l'autenticazione TLS ha esito negativo. |

Tabella 1: Servizi interessati

Sintomi dei problemi

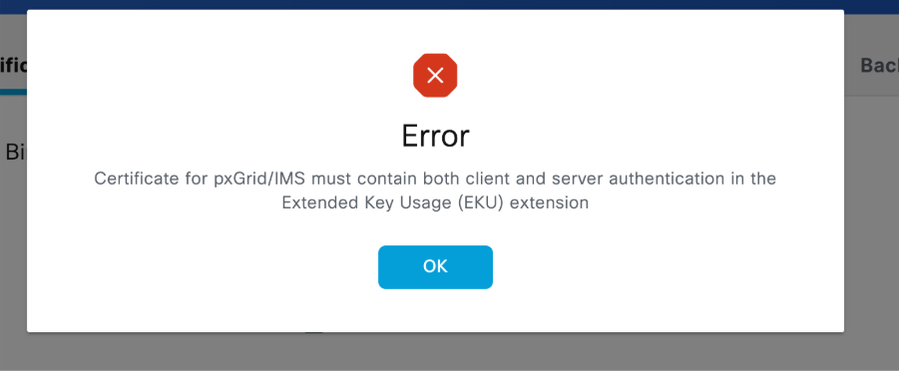

Se si tenta di installare un certificato con EKU di autenticazione server solo per servizi con requisiti EKU specifici, verrà generato l'errore mostrato nell'immagine 1.

pxGrid e ISE Messaging Service (IMS) sono servizi con tali requisiti EKU.

Immagine 1: Errore visualizzato durante il tentativo di installazione di un certificato non conforme ai requisiti EKU

Consigli

Certificati di audit con impatto potenziale e seguire le raccomandazioni

- Utilizzare la Tabella 1 per trovare i servizi ISE con impatto potenziale. Verificare quali dei servizi citati si basano su certificati o CA pubblici firmati da CA che si allineano al programma radice chrome.

- Documentare la catena CA per ogni certificato e verificare se tale CA sta implementando le modifiche nei criteri di rilascio.

- Controlla date di scadenza: Pianificare i rinnovi in modo strategico prima di applicare le policy. Tenere presente che l'utilizzo chiavi avanzato di autenticazione client può essere limitato a seconda del criterio CA.

- Utilizzare la tabella 2 per ottenere suggerimenti specifici per i servizi interessati dalla modifica dei criteri di emissione

- ISE non visualizza le informazioni EKU sui certificati. Se è necessario convalidare questa impostazione, il certificato ISE specifico deve essere esportato e letto con strumenti esterni.

- Per esportare i certificati di sistema ISE, selezionare Amministrazione > Sistema > Certificati > Certificati di sistema > Selezionare il nodo specifico da esportare > Fare clic su Esporta > Seleziona solo certificato di esportazione > Fare clic sul pulsante Esporta.

È possibile utilizzare il comando successivo come riferimento per controllare le informazioni di un file di certificato con nome file "certnew.cer" e verificare sia l'utilizzo chiavi avanzato di autenticazione server e autenticazione client utilizzando openSSL.

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| Servizio |

Azioni consigliate |

| pxGrid |

Se il certificato pxGrid sull'ISE è rilasciato da una CA pubblica ed è previsto un rinnovo o una migrazione a una CA pubblica, si consiglia quanto segue: 1. Verificare se l'EKU di autenticazione server e l'EKU di autenticazione client sono attualmente presenti nel certificato e se è possibile mantenerli entrambi a seconda dei criteri CA 2. Se il criterio CA non consente la presenza di entrambi gli EKU, si consiglia di eseguire la migrazione del certificato in modo che venga firmato dalla CA interna ISE. Per eseguire la migrazione, andare a: Amministrazione > Sistema > Certificati > Certificati di sistema > Selezionare il certificato emesso dall'autorità di certificazione interna ISE del nodo specifico che si desidera modificare > Modifica > Selezionare la casella pxGrid nella sezione Uso > Fare clic su Salva.

Se non esiste un certificato rilasciato dalla CA interna ISE, sarà necessario generarne uno. Utilizzare il video successivo come guida per generare il certificato. |

| Certificato di messaggistica ISE (IMS) |

Se il certificato del servizio di messaggistica ISE è attualmente firmato da una CA pubblica ed è previsto un rinnovo o una migrazione a una CA pubblica, si consiglia quanto segue:

1.- Verificare se la CA pubblica verso cui si sta eseguendo la migrazione o che si sta utilizzando per il rinnovo accetta l'utilizzo di entrambi gli EKU di autenticazione server e autenticazione client. 2.- Se la CA pubblica non lo consente, eseguire la migrazione del certificato di messaggistica ISE per utilizzare la CA interna di ISE. A tale scopo, scegliere Amministrazione > Sistema > Certificati > Richiesta di firma del certificato > Genera richiesta di firma del certificato (CSR) > Selezionare "ISE Messaging Service" nell'elenco a discesa "Certificate(s) will be used for" (Certificati da utilizzare per) > Selezionare la casella "Regenerate ISE Messaging Service Certificate > Premere il pulsante "Generate ISE Messaging Service Certificate" (Genera certificato servizio di messaggistica ISE) nell'angolo in basso a destra della schermata

Non è necessario riavviare il servizio.

Verificare che tutti i nodi ISE siano attivi, in esecuzione e raggiungibili dalla rete PAN sulle porte 12001 e 443, in modo che la modifica del certificato venga propagata correttamente a tutti i nodi. |

| TC-NAC |

Il servizio TC-NAC si basa sul certificato di amministrazione ISE del nodo specifico per l'autenticazione mTLS.

Se il certificato è rilasciato da una CA pubblica ed è previsto un rinnovo o una migrazione a una CA pubblica, si consiglia quanto segue: 1. Verificare se l'EKU di autenticazione server e l'EKU di autenticazione client sono attualmente presenti nel certificato e se è possibile mantenerli entrambi a seconda dei criteri CA 2. Verificare se l'opzione mTLS strict è abilitata su Tenable. La disattivazione di mTLS strict consente l'utilizzo di un certificato solo con EKU di autenticazione server. |

| LDAP, Secure Syslog, DTL RADIUS per CoA |

ISE non esegue la convalida EKU per i certificati client di questi servizi. Se è pianificato un rinnovo o una migrazione a una CA pubblica, è consigliabile verificare se l'EKU del certificato verrà modificato dopo il rinnovo o la migrazione e se ciò è in conflitto con i criteri TLS sul lato server. |

Tabella 2: Azioni consigliate per prevenire l'impatto sui servizi specifici.

Soluzioni a breve termine (prima di giugno 2026)

Gli amministratori possono scegliere una delle seguenti opzioni di soluzione:

Opzione 1: Passa alle CA radice pubbliche che forniscono certificati EKU combinati

Alcune CA radice pubbliche (ad esempio DigiCert e IdenTrust) emettono certificati con EKU combinato da una radice alternativa, che non può essere inclusa nell'archivio di certificati del browser Chrome.

Esempi di CA radice pubbliche e tipi EKU:

| Fornitore CA |

Tipo EKU |

CA radice |

Emittente/CA secondaria |

| AffidabilitàIden |

autenticazione client + autenticazione server |

CA radice settore pubblico IdenTrust 1 |

Server pubblico IdenTrust CA 1 |

| DigiCert |

autenticazione client + autenticazione server |

DigiCert Assured ID Root G2 |

DigiCert Assured ID CA G2 |

Prerequisiti per questo approccio:

- Coordinarsi con il proprio provider CA per verificare la disponibilità di tali certificati.

- Prima di distribuire i certificati, verificare che il server che presenta il certificato e tutti i client che lo utilizzano considerino attendibile la CA radice corrispondente.

- Se la catena CA non è preinstallata, installarla se necessario.

- Questo approccio evita la necessità immediata di aggiornamenti del software.

Riferimenti gestione certificati:

- Guida dell'amministratore di Cisco Identity Services Engine, versione 3.3

- Configurazione dei rinnovi dei certificati in ISE

Opzione 2: Rinnova i certificati correnti per estenderne la validità

I certificati rilasciati dalle CA radice pubbliche prima di maggio 2026 che dispongono di EKU di autenticazione server e client continuano a essere rispettati fino alla scadenza.

Strategia di rinnovo

Indicazioni generali:

- Rinnova i certificati EKU combinati prima che venga annullata l'impostazione dei criteri

- Dopo il 15 marzo 2026, i certificati emessi dalle autorità di certificazione pubbliche sono validi solo per 200 giorni.

- Le politiche pubbliche in materia di CA e le date di implementazione possono variare.

- Alcune CA pubbliche hanno interrotto l'emissione di certificati EKU combinati.

Opzione 3: Valutazione e migrazione a provider CA alternativi

Indicazioni generali:

- Migrazione a una CA alternativa che consente la presenza di EKU di autenticazione server e client

- Controllo a lungo termine dei criteri dei certificati

- Quando si emette un certificato firmato da un'autorità di certificazione privata, è necessario condividere le informazioni sul certificato radice con il peer.

- Prima di emettere o distribuire un certificato, verificare che sia il server che presenta il certificato che tutti i client che lo utilizzano considerino attendibile la catena di CA corrispondente

Soluzione a lungo termine (aggiornamento software necessario)

I clienti possono aggiornare ISE a una release di patch che introduce una gestione aggiornata dei certificati per supportare i certificati rilasciati in base alle nuove policy CA.

Le successive versioni delle patch includono modifiche del comportamento per allineare ISE alle nuove restrizioni. La data di rilascio prevista è aprile 2026:

| Cisco ISE versione |

Versione patch |

| ISE 3.1 |

Patch 1 |

| ISE 3.2 |

Patch 10 |

| ISE 3.3 |

Patch 1 |

| ISE 3.4 |

Patch 6 |

| ISE 3.5 |

Patch 3 |

Modifica del comportamento dopo l'installazione delle patch

Attenzione: questa patch introduce modifiche al comportamento nella logica di gestione dei certificati.

Effettua un backup di ISEpxGridae i certificati IMS insieme alle relative chiavi private prima di sostituirli con nuovi certificati.

Disinstallazione della patch dopo l'installazione dei certificati solo con utilizzo chiavi avanzato per autenticazione servercausa l'impatto nella comunicazione TLS di entrambi i servizi

Certificato pxGrid

Dopo aver installato la release della patch:

- L'importazione di certificati pxGrid contenenti solo EKU di autenticazione server, sia EKU di autenticazione server che EKU di autenticazione client, o nessuna estensione EKU è consentita.

- I certificati contenenti solo l'utilizzo chiavi avanzato di autenticazione client vengono rifiutati.

Certificato ISE Messaging Service (IMS)

ISE 3.1, 3.2 e 3.3

Non viene introdotta alcuna modifica del comportamento dopo l'installazione della patch. Il servizio di messaggistica ISE richiede un certificato con EKU sia client che server. I clienti devono pianificare la migrazione a un certificato ISE interno firmato dall'autorità di certificazione alla scadenza del certificato corrente.

ISE 3.4 e 3.5

Dopo l'installazione della patch, la restrizione dell'utilizzo di chiavi avanzato (EKU) sull'ISE viene ridotta. È consentito l'utilizzo di certificati firmati dalla CA contenenti solo EKU di autenticazione server , sia EKU di autenticazione server che EKU di autenticazione client oppure nessun EKU.

I certificati contenenti solo l'utilizzo chiavi avanzato per l'autenticazione client vengono rifiutati.

Nella comunicazione tra nodi ISE, il certificato IMS viene utilizzato per l'autenticazione sia del server che del client.

Nota: Anche se per IMS è supportato l'utilizzo di un certificato con firma CA pubblica. Cisco consiglia di utilizzare il certificato CA interno ISE, in quanto questa comunicazione è valida solo per le transazioni interne.

Domande frequenti (FAQ)

Domande generali

Q: Devo preoccuparmi di questo se uso una PKI privata?

R. Il criterio applicato dalle CA private è definito da ciascuna organizzazione. Se la CA privata segue gli stessi criteri di rilascio, è possibile utilizzare le linee guida riportate nel presente documento.

Q: È possibile continuare a utilizzare i certificati esistenti?

A: Sì, è possibile utilizzare certificati validi con EKU combinato fino alla relativa scadenza.

Q: Come è possibile stabilire se si sta utilizzando mTLS o TLS standard?

A: Vedere la sezione Casi di utilizzo interessati specifici.

Ulteriori risorse

- Cisco ID bug CSCws83036 - Valutazione dell'impatto dell'imposizione dell'EKU ClientAuth in ISE

- Impatto di Cisco Secure Firewall delle modifiche all'EKU di autenticazione client CA pubblica a partire da maggio 2026 per le comunicazioni protette

Riferimenti esterni

Risorse Autorità di certificazione

Conclusioni

Il sunsetting dell'EKU di autenticazione client nei certificati delle CA pubbliche rappresenta un cambiamento significativo nei criteri di sicurezza che influisce sulle distribuzioni Cisco ISE che usano le connessioni mTLS. Benché si tratti di una modifica a livello di settore, la valutazione dell'impatto è CRITICA ed è necessario intervenire immediatamente per evitare interruzioni del servizio.

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

2.0 |

19-Mar-2026

|

Sezione QA corretto |

1.0 |

12-Mar-2026

|

Versione iniziale |

Feedback

Feedback