Configurazione dei rinnovi dei certificati in ISE

Sommario

Introduzione

Questo documento descrive le best practice e le procedure proattive per rinnovare i certificati su Cisco Identity Services Engine (ISE).

Prerequisiti

Requisiti

Cisco raccomanda la conoscenza dei seguenti argomenti:

- Certificati X509

- Configurazione di un Cisco ISE con i certificati

Componenti usati

Le informazioni fornite in questo documento si basano sulle seguenti versioni software e hardware:

- Cisco ISE Release 3.0.0.458

- Appliance o VMware

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Premesse

In questo documento vengono descritte le best practice e le procedure proattive per rinnovare i certificati su Cisco ISE (Identity Services Engine). Viene inoltre esaminato come impostare allarmi e notifiche in modo che gli amministratori vengano avvisati di eventi imminenti, ad esempio la scadenza dei certificati. In qualità di amministratore ISE, alla fine si potrà verificare la scadenza dei certificati ISE. Se il certificato del server ISE è scaduto, possono verificarsi problemi gravi a meno che il certificato scaduto non venga sostituito con un nuovo certificato valido.

L'amministratore ISE deve installare un nuovo certificato valido sull'ISE prima della scadenza del vecchio certificato. Questo approccio proattivo previene o riduce al minimo le interruzioni dell'operatività senza conseguenze sugli utenti finali. Una volta iniziato il periodo di tempo del nuovo certificato installato, è possibile abilitare EAP/Admin o qualsiasi altro ruolo sul nuovo certificato.

È possibile configurare ISE in modo che generi allarmi e notifiche che avvisano l'amministratore di installare i certificati nuovi prima della scadenza dei certificati esistenti.

Configurazione

Visualizzare i certificati autofirmati ISE

Al momento dell'installazione, ISE genera un certificato autofirmato. Il certificato autofirmato viene usato per l'accesso amministrativo e per comunicare all'interno dell'implementazione distribuita (HTTPS) o per l'autenticazione degli utenti (EAP). Se il sistema è operativo, usare un certificato CA anziché un certificato autofirmato.

Il formato di un certificato ISE deve essere Privacy Enhanced Mail (PEM) o Distinguished Encoding Rules (DER).

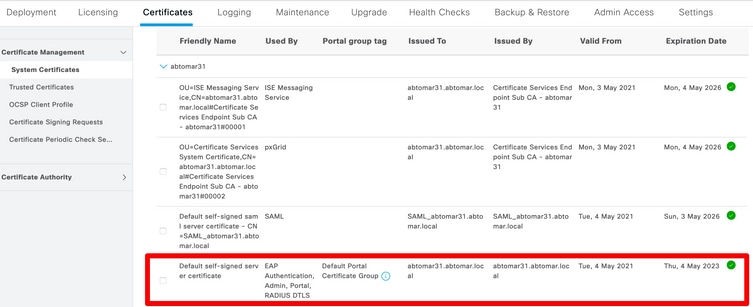

Per visualizzare il certificato autofirmato iniziale, andare a Administration > System> Certificates> System Certificates (Amministrazione > Sistema > Certificati > Certificati di sistema) nella GUI dell'ISE, come mostrato in questa immagine.

Se si installa un certificato server sull'ISE tramite una richiesta di firma del certificato, o CSR (Certificate Signing Request), e modificare il certificato del protocollo Admin o EAP. Il certificato server autofirmato è ancora presente ma lo stato è Not in-use (Non in uso).

Stabilire quando modificare il certificato

Si supponga che il certificato installato sia in scadenza. È preferibile lasciare scadere il certificato prima di rinnovarlo o modificarlo prima della scadenza? È necessario modificare il certificato prima della scadenza in modo da avere il tempo di pianificare lo scambio del certificato e gestire eventuali tempi di inattività causati dallo scambio.

Quando è necessario modificare il certificato? Richiedere un nuovo certificato con una data di inizio antecedente alla data di scadenza del vecchio certificato. La differenza tra le due date viene chiamato intervallo di modifica.

Questa immagine mostra le informazioni di un certificato in scadenza:

Generare la richiesta di firma del certificato

Questa procedura descrive come rinnovare il certificato inviando una richiesta CSR:

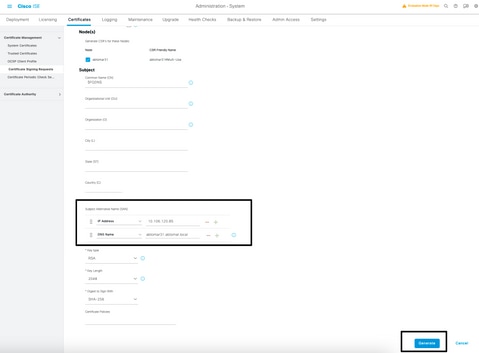

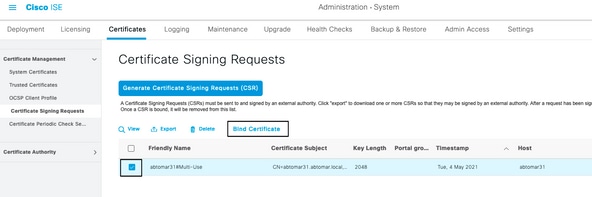

- Nella console ISE, selezionare Administration > System > Certificates > Certificate Signing Requests e fare clic su Generate Certificate Signing Request:

- Nel campo di testo Certificate Subject (Oggetto del certificato), immettere almeno le informazioni CN=ISEfqdn, dove ISEfqdn è il nome di dominio completo, o FQDN (Fully Qualified Domain Name), dell'ISE. Aggiungere ulteriori campi come O (Organizzazione), OU (Unità organizzativa) o C (Paese) nell'oggetto del certificato usando le virgole:

- Su una delle righe del campo di testo Subject Alternative Name (SAN) (Nome alternativo del soggetto), ripetere il nome FQDN dell'ISE. È possibile aggiungere un secondo campo SAN se si desidera utilizzare nomi alternativi o un certificato con caratteri jolly.

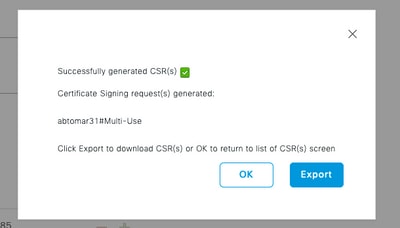

- Fare clic su Genera, una finestra popup indica se i campi CSR sono completati correttamente o meno:

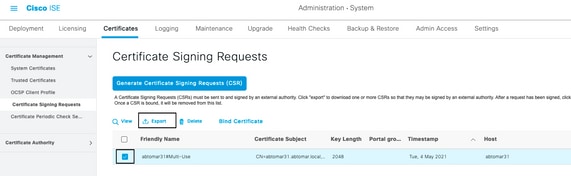

- Per esportare la richiesta CSR, fare clic su Certificate Signing Requests (Richieste di firma del certificato) nel pannello a sinistra, selezionare CSR, quindi fare clic su Export (Esporta):

- Il CSR è memorizzato nel computer. Inviarla all'autorità di certificazione (CA) per la firma.

Installare il certificato

Dopo aver ricevuto il certificato finale dalla CA, è necessario aggiungere il certificato all'ISE:

- Nella console ISE, selezionare Amministrazione > Sistema > Certificati>Richieste di firma del certificato, quindi selezionare la casella di controllo CRS e fare clic su Binding certificato:

- Immettere una descrizione semplice e chiara del certificato nel campo di testo Friendly Name (Nome descrittivo) e fare clic su Submit (Invia).

- In System Certificate (Certificato di sistema), viene visualizzato un nuovo certificato con lo stato Not in use (Non in uso), come mostrato qui:

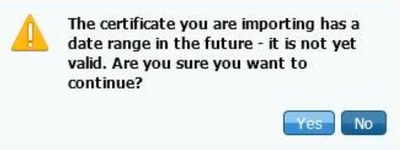

- Poiché il nuovo certificato viene installato prima che il certificato precedente scada, viene visualizzato un errore che segnala un intervallo di date future:

- Fare clic su Yes (Sì) per continuare. Il certificato è installato ma non in uso, come evidenziato in verde.

Configurare il sistema di allarmi

Cisco ISE avvisa l'utente quando un certificato locale scade entro 90 giorni. Tale notifica anticipata permette di evitare che i certificati scadano, pianificare eventuali modifiche e prevenire o ridurre al minimo l'interruzione dell'operatività.

La notifica viene visualizzata in diversi modi:

- Icone di stato colorate visualizzate nella pagina Local Certificates (Certificati locali).

- Messaggi di scadenza visualizzati nel report di diagnostica del sistema Cisco ISE.

- Avvisi di scadenza generati a 90 giorni e a 60 giorni, quindi ogni giorno negli ultimi 30 giorni prima della scadenza.

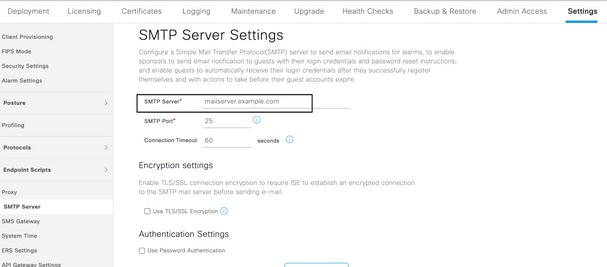

Configurare ISE in modo che gli avvisi di scadenza vengano notificati tramite e-mail. Sulla console ISE, andare a Administration > System > Settings > SMTP Server (Amministrazione > Sistema > Impostazioni > Server SMTP), individuare il server Simple Mail Transfer Protocol (SMTP) e definire le altre impostazioni del server in modo da inviare le notifiche tramite e-mail:

È possibile impostare le notifiche in due modi:

- Tramite l'accesso Admin per le notifiche agli amministratori:

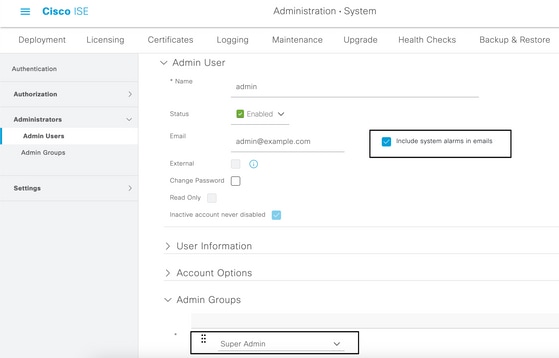

- Andare a Administration > System > Admin Access > Administrators > Admin Users (Amministrazione > Sistema > Accesso amministratore > Amministratori > Utenti amministratori).

- Selezionare la casella di controllo Include system alarms in emails (Includi avvisi di sistema nelle e-mail) per ricevere notifiche. L'indirizzo e-mail del mittente delle notifiche di allarme è codificato come ise@hostname.

- Andare a Administration > System > Admin Access > Administrators > Admin Users (Amministrazione > Sistema > Accesso amministratore > Amministratori > Utenti amministratori).

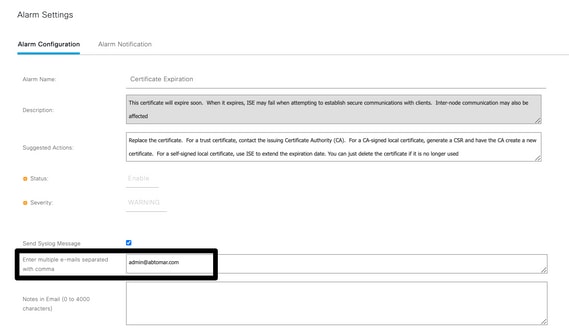

- Configurare le impostazioni di allarme ISE per inviare notifiche agli utenti:

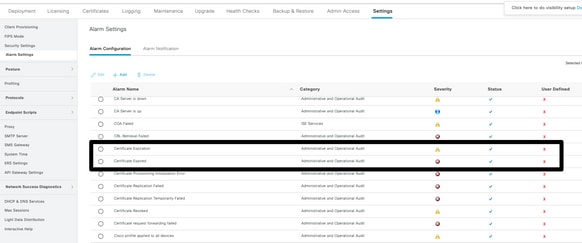

- Andare a Administration > System > Settings > Alarm Settings > Alarm Configuration (Amministrazione > Sistema > Impostazioni > Impostazioni allarme > Configurazione allarmi), come mostrato nell'immagine.

- Selezionare Scadenza certificato, quindi fare clic su Notifica di allarme. Immettere gli indirizzi e-mail degli utenti a cui inviare la notifica, quindi salvare la modifica alla configurazione. Le modifiche possono richiedere fino a 15 minuti prima che siano attive.

- Andare a Administration > System > Settings > Alarm Settings > Alarm Configuration (Amministrazione > Sistema > Impostazioni > Impostazioni allarme > Configurazione allarmi), come mostrato nell'immagine.

Verifica

Fare riferimento a questa sezione per verificare che la configurazione funzioni correttamente.

Verificare il sistema di avvisi

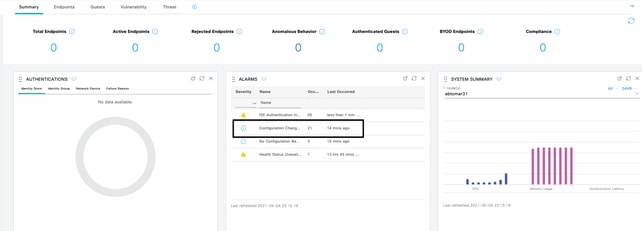

Verificare che il sistema di avvisi funzioni correttamente. In questo esempio, una modifica alla configurazione genera un avviso con un livello di gravità Information (Avviso informativo). (Un avviso informativo ha la gravità più bassa; quando il certificato scade, il livello di gravità è più elevato.)

Ecco un esempio dell'allarme e-mail inviato da ISE:

Verificare la modifica al certificato

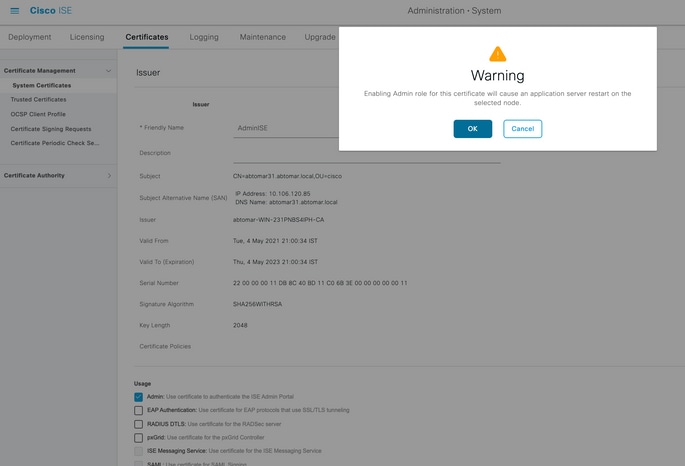

In questa procedura viene descritto come verificare che il certificato sia installato correttamente e come modificare i ruoli EAP e/o Admin:

- Sulla console ISE, andare a Administration > Certificates > System Certificates (Amministrazione > Certificati > Certificati di sistema) e selezionare il nuovo certificato per visualizzare i dettagli.

- Per verificare lo stato del certificato sul server ISE, immettere questo comando nella CLI:

CLI:> show application status ise

- Una volta che tutti i servizi sono attivi, provare ad accedere come amministratore.

- Per uno scenario di distribuzione distribuita, passare a Amministrazione > Sistema > Distribuzione. Verificare che il nodo disponga di un'icona verde. Posizionare il cursore sull'icona per verificare che la legenda indichi Connesso.

- Controllare che l'autenticazione dell'utente finale sia corretta. A tale scopo, selezionare Operazioni > RAGGIO > Livelog. È possibile trovare un tentativo di autenticazione specifico e verificare che sia stato autenticato correttamente.

Verificare il certificato

Se si desidera controllare il certificato esternamente, è possibile usare gli strumenti Microsoft Windows integrati o il toolkit OpenSSL.

OpenSSL è un'implementazione open source del protocollo Secure Sockets Layer (SSL). Se i certificati usano un'autorità di certificazione privata, posizionare il certificato CA radice su una macchina locale e usare l'opzione OpenSSL -CApath. Se si usa una CA intermedia, inserirla nella stessa directory.

Per ottenere informazioni generali sul certificato e verificarle, usare:

openssl x509 -in certificate.pem -noout -text

openssl verify certificate.pem

Può inoltre essere utile convertire i certificati con il toolkit OpenSSL:

openssl x509 -in certificate.der -inform DER -outform PEM -out certificate.pem

Risoluzione dei problemi

Non sono attualmente disponibili informazioni di diagnostica specifiche per questa configurazione.

Conclusioni

Poiché è possibile installare un nuovo certificato su ISE prima che sia attivo, Cisco consiglia di installare il nuovo certificato prima che il certificato precedente scada. Questo periodo di sovrapposizione tra la data di scadenza del vecchio certificato e la data di inizio del nuovo certificato dà il tempo di rinnovare i certificati e pianificare la loro installazione con interruzione dell'operatività minima. Dopo aver immesso il nuovo certificato nel relativo intervallo di date valido, abilitare il protocollo EAP e/o Admin. Ricordare che, se si abilita l'utilizzo del protocollo Admin, il servizio viene riavviato.

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

5.0 |

22-Apr-2026

|

SEO aggiornato. |

4.0 |

10-Oct-2024

|

Sono state aggiunte la dichiarazione di non responsabilità e il testo alternativo.

Requisiti di stile e formattazione aggiornati. |

3.0 |

07-Sep-2023

|

Certificazione |

2.0 |

04-Aug-2022

|

Release iniziale |

1.0 |

16-Jun-2021

|

Versione iniziale |

Feedback

Feedback