Configurazione e risoluzione dei problemi di Cisco Network-Layer Encryption: IPSec e ISAKMP - Parte 2

Sommario

Introduzione

La parte I di questa relazione tecnica verte sulle informazioni di base di Crittografia a livello di rete e sulla configurazione di base di Crittografia a livello di rete. In questa parte del documento viene descritta la protezione IP (IPSec) e il protocollo ISAKMP (Internet Security Association and Key Management Protocol).

IPSec è stato introdotto nel software Cisco IOS® versione 11.3T. Fornisce un meccanismo per la trasmissione sicura dei dati ed è costituito da ISAKMP/Oakley e IPSec.

Prerequisiti

Requisiti

Nessun requisito specifico previsto per questo documento.

Componenti usati

Le informazioni fornite in questo documento si basano sulle versioni software e hardware:

-

Software Cisco IOS release 11.3(T) e successive

Le informazioni discusse in questo documento fanno riferimento a dispositivi usati in uno specifico ambiente di emulazione. Su tutti i dispositivi menzionati nel documento la configurazione è stata ripristinata ai valori predefiniti. Se la rete è operativa, valutare attentamente eventuali conseguenze derivanti dall'uso dei comandi.

Convenzioni

Per ulteriori informazioni sulle convenzioni usate, consultare il documento Cisco sulle convenzioni nei suggerimenti tecnici.

Informazioni di base e configurazione di Crittografia a livello di rete

Definizioni

In questa sezione vengono definiti i termini correlati utilizzati nel presente documento.

-

Autenticazione: Proprietà di sapere che i dati ricevuti sono effettivamente inviati dal mittente richiesto.

-

Riservatezza: La proprietà di comunicare in modo che i destinatari siano a conoscenza di ciò che viene inviato, ma le parti non intenzionali non possono determinare ciò che viene inviato.

-

DES (Data Encryption Standard): Il DES utilizza un metodo a chiave simmetrica, noto anche come metodo a chiave segreta. Ciò significa che se un blocco di dati viene crittografato con la stessa chiave, il blocco crittografato deve essere decrittografato con la stessa chiave, quindi sia il componente di crittografia che il decrittografatore devono utilizzare la stessa chiave. Anche se il metodo di cifratura è noto e ben pubblicato, il metodo di attacco più noto al pubblico è la forza bruta. Le chiavi devono essere verificate rispetto ai blocchi crittografati per verificare se sono in grado di risolverli correttamente. Con l'aumento della potenza dei processori, la vita naturale di DES sta per finire. Ad esempio, un'attività coordinata che utilizza la potenza di elaborazione di riserva di migliaia di computer in Internet è in grado di trovare la chiave a 56 bit per un messaggio codificato DES in 21 giorni.

Il DES è convalidato ogni cinque anni dalla National Security Agency (NSA) degli Stati Uniti ai fini della conformità con gli obiettivi del governo statunitense. L'attuale approvazione scade nel 1998 e la NSA ha dichiarato che non procederà alla nuova certificazione DES. Oltre a DES, esistono altri algoritmi di cifratura che non hanno alcun punto debole se non gli attacchi di forza bruta. Per ulteriori informazioni, vedere DES FIPS 46-2 del National Institute of Standards and Technology (NIST)

.

. -

Decrittografia: Applicazione inversa di un algoritmo di crittografia ai dati crittografati, ripristinando in tal modo i dati allo stato originale non crittografato.

-

DSS e Digital Signature Algorithm (DSA): Il DSA è stato pubblicato dal NIST nel Digital Signature Standard (DSS), che fa parte del progetto Capstone del governo degli Stati Uniti. Il DSS è stato scelto dal NIST, in collaborazione con la NSA, come standard di autenticazione digitale del governo degli Stati Uniti. Lo standard è stato rilasciato il 19 maggio 1994.

-

Crittografia: L'applicazione di uno specifico algoritmo ai dati in modo da alterarne l'aspetto rendendoli incomprensibili per coloro che non sono autorizzati a visualizzare le informazioni.

-

Integrità: La proprietà di garantire che i dati vengano trasmessi dall'origine alla destinazione senza alterazioni non rilevate.

-

Non ripudio: Proprietà di un destinatario in grado di provare che il mittente di alcuni dati ha effettivamente inviato i dati anche se il mittente potrebbe in seguito voler negare di aver mai inviato tali dati.

-

Crittografia a chiave pubblica: La crittografia tradizionale si basa sulla conoscenza e sull'utilizzo della stessa chiave segreta da parte del mittente e del destinatario del messaggio. Il mittente utilizza la chiave segreta per crittografare il messaggio, mentre il destinatario utilizza la stessa chiave segreta per decrittografare il messaggio. Questo metodo è noto come "chiave segreta" o "crittografia simmetrica". Il problema principale è far sì che il mittente e il destinatario concordino sulla chiave segreta senza che nessun altro lo scopra. Se si trovano in posizioni fisiche separate, devono fidarsi di un corriere, di un sistema telefonico o di un altro mezzo di trasmissione per impedire la divulgazione della chiave segreta comunicata. Chiunque ascolti o intercetti la chiave in transito può leggere, modificare e falsificare tutti i messaggi crittografati o autenticati utilizzando tale chiave. La generazione, la trasmissione e l'archiviazione di chiavi è detta gestione delle chiavi; tutti i sistemi crittografici devono risolvere i problemi di gestione delle chiavi. Poiché tutte le chiavi di un sistema di crittografia a chiave segreta devono rimanere segrete, la crittografia a chiave segreta ha spesso difficoltà a fornire una gestione sicura delle chiavi, soprattutto nei sistemi aperti con un elevato numero di utenti.

Il concetto di crittografia a chiave pubblica è stato introdotto nel 1976 da Whitfield Diffie e Martin Hellman per risolvere il problema della gestione delle chiavi. Nella loro concezione, ogni persona ottiene una coppia di chiavi, una chiamata chiave pubblica e l'altra chiamata chiave privata. La chiave pubblica di ogni utente viene pubblicata mentre la chiave privata viene mantenuta segreta. Non è più necessario che il mittente e il destinatario condividano informazioni segrete e tutte le comunicazioni riguardano solo chiavi pubbliche e non viene mai trasmessa o condivisa alcuna chiave privata. Non è più necessario fidarsi di alcuni canali di comunicazione per essere sicuri da intercettazioni o tradimenti. L'unico requisito è che le chiavi pubbliche siano associate agli utenti in modo attendibile (autenticate), ad esempio in una directory attendibile. Chiunque può inviare un messaggio confidenziale semplicemente utilizzando informazioni pubbliche, ma il messaggio può essere decriptato solo con una chiave privata, che è in possesso esclusivo del destinatario. Inoltre, la crittografia a chiave pubblica può essere utilizzata non solo per la privacy (crittografia), ma anche per l'autenticazione (firme digitali).

-

Firme digitali a chiave pubblica: Per firmare un messaggio, una persona esegue un calcolo che coinvolge sia la propria chiave privata che il messaggio stesso. L'output viene denominato firma digitale e viene allegato al messaggio, che viene quindi inviato. Una seconda persona verifica la firma eseguendo un calcolo del messaggio, della firma presunta e della chiave pubblica della prima persona. Se il risultato è contenuto in una semplice relazione matematica, la firma viene verificata come autentica. In caso contrario, la firma potrebbe essere fraudolenta o il messaggio potrebbe essere stato alterato.

-

Crittografia a chiave pubblica: Quando una persona desidera inviare un messaggio segreto a un'altra persona, la prima persona cerca la chiave pubblica della seconda in un elenco, la utilizza per crittografare il messaggio e lo invia. La seconda persona quindi utilizza la propria chiave privata per decrittografare il messaggio e leggerlo. Nessuno che ascolta in può decrittografare il messaggio. Chiunque può inviare un messaggio crittografato all'altra persona, ma solo quest'ultima può leggerlo. Chiaramente, un requisito è che nessuno possa calcolare la chiave privata dalla chiave pubblica corrispondente.

-

Analisi del traffico: Analisi del flusso del traffico di rete allo scopo di dedurre informazioni utili per un avversario. Esempi di tali informazioni sono la frequenza di trasmissione, l'identità delle parti che conversano, le dimensioni dei pacchetti, gli identificatori di flusso utilizzati e così via.

IPSec e ISAKMP

Questa parte del documento riguarda IPSec e ISAKMP.

IPSec è stato introdotto nel software Cisco IOS versione 11.3T. Fornisce un meccanismo per la trasmissione sicura dei dati ed è costituito da ISAKMP/Oakley e IPSec.

Protocollo IPSec

Il protocollo IPSec (RFC 1825) ![]() fornisce la crittografia a livello di rete IP e definisce un nuovo insieme di intestazioni da aggiungere ai datagrammi IP. Queste nuove intestazioni vengono posizionate dopo l'intestazione IP e prima del protocollo di layer 4 (in genere TCP o UDP). Forniscono informazioni per proteggere il payload del pacchetto IP, come descritto di seguito:

fornisce la crittografia a livello di rete IP e definisce un nuovo insieme di intestazioni da aggiungere ai datagrammi IP. Queste nuove intestazioni vengono posizionate dopo l'intestazione IP e prima del protocollo di layer 4 (in genere TCP o UDP). Forniscono informazioni per proteggere il payload del pacchetto IP, come descritto di seguito:

L'intestazione AH (Authentication Header) e il payload ESP (Encapsulating Security Payload) possono essere utilizzati in modo indipendente o insieme, sebbene per la maggior parte delle applicazioni ne sia sufficiente solo una. Per entrambi i protocolli, IPSec non definisce gli algoritmi di sicurezza specifici da utilizzare, ma fornisce una struttura aperta per l'implementazione di algoritmi standard. Inizialmente, la maggior parte delle implementazioni di IPSec supporta MD5 di RSA Data Security o Secure Hash Algorithm (SHA), come definito dal governo degli Stati Uniti per l'integrità e l'autenticazione. Il DES è attualmente l'algoritmo di crittografia in blocco più comunemente offerto, anche se sono disponibili RFC che definiscono come utilizzare molti altri sistemi di crittografia, tra cui IDEA, Blowfish e RC4.

-

AH (vedere la RFC 1826

)

) AH è un meccanismo che fornisce integrità e autenticazione avanzate per i datagrammi IP. Può inoltre garantire il non ripudio, a seconda dell'algoritmo di crittografia utilizzato e del modo in cui viene eseguita l'applicazione delle chiavi. Ad esempio, l'uso di un algoritmo di firma digitale asimmetrica, come RSA, potrebbe non essere ripudiato. La riservatezza e la protezione dall'analisi del traffico non sono fornite dall'AH. Gli utenti che necessitano di riservatezza dovrebbero prendere in considerazione l'uso di IP ESP, in sostituzione o in combinazione con AH. L'AH può comparire dopo le altre intestazioni esaminate in ciascun hop e prima delle altre intestazioni non esaminate in un hop intermedio. L'intestazione IPv4 o IPv6 che precede immediatamente AH conterrà il valore 51 nel campo Intestazione successiva (o Protocollo).

-

ESP (vedere la RFC 1827

)

) L'ESP può apparire ovunque dopo l'intestazione IP e prima del protocollo del livello di trasporto finale. L'autorità dei numeri assegnati a Internet ha assegnato il numero di protocollo 50 a ESP. L'intestazione che precede immediatamente un'intestazione ESP contiene sempre il valore 50 nel campo Intestazione successiva (IPv6) o Protocollo (IPv4). ESP è costituito da un'intestazione non crittografata seguita da dati crittografati. I dati crittografati includono sia i campi dell'intestazione ESP protetta che i dati utente protetti, che possono essere un datagramma IP completo o un frame di protocollo di livello superiore (ad esempio TCP o UDP).

IP ESP cerca di fornire riservatezza e integrità crittografando i dati da proteggere e inserendo i dati crittografati nella parte dati di IP ESP. A seconda dei requisiti di sicurezza dell'utente, questo meccanismo può essere utilizzato per crittografare un segmento del livello di trasporto (ad esempio TCP, UDP, ICMP, IGMP) o un intero datagramma IP. L'incapsulamento dei dati protetti è necessario per garantire la riservatezza dell'intero datagramma originale. L'uso di questa specifica aumenterà i costi di elaborazione del protocollo IP nei sistemi partecipanti e aumenterà la latenza delle comunicazioni. L'aumento della latenza è dovuto principalmente alla crittografia e alla decrittografia richieste per ogni datagramma IP contenente un ESP.

In modalità tunnel ESP, il datagramma IP originale viene posizionato nella parte crittografata dell'ESP e l'intero frame ESP viene posizionato in un datagramma con intestazioni IP non crittografate. Le informazioni nelle intestazioni IP non crittografate vengono utilizzate per indirizzare il datagramma sicuro dall'origine alla destinazione. È possibile includere un'intestazione di routing IP non crittografata tra l'intestazione IP e l'ESP.

Questa modalità consente a un dispositivo di rete, ad esempio un router, di fungere da proxy IPSec. In altre parole, il router esegue la crittografia per conto degli host. Il router dell'origine cripta i pacchetti e li inoltra lungo il tunnel IPSec. Il router di destinazione decrittografa il datagramma IP originale e lo inoltra al sistema di destinazione. Il vantaggio principale della modalità tunnel è che non è necessario modificare i sistemi terminali per sfruttare i vantaggi della sicurezza IP. La modalità tunnel protegge anche dall'analisi del traffico; nella modalità tunnel, un utente non autorizzato può solo determinare gli endpoint del tunnel e non l'origine e la destinazione effettive dei pacchetti tunneling, anche se sono gli stessi degli endpoint del tunnel. Come definito dall'IETF, la modalità di trasporto IPSec può essere utilizzata solo se sia il sistema di origine che quello di destinazione supportano IPSec. Nella maggior parte dei casi, la distribuzione di IPSec avviene in modalità tunnel. In questo modo è possibile implementare IPSec nell'architettura di rete senza modificare il sistema operativo o le applicazioni dei PC, dei server e degli host.

In modalità di trasporto ESP, l'intestazione ESP viene inserita nel datagramma IP immediatamente prima dell'intestazione del protocollo del livello di trasporto (ad esempio TCP, UDP o ICMP). In questa modalità, la larghezza di banda viene preservata in quanto non sono disponibili intestazioni IP o opzioni IP crittografate.

Solo il payload IP viene crittografato e le intestazioni IP originali rimangono invariate. Questa modalità ha il vantaggio di aggiungere solo pochi byte a ciascun pacchetto. Consente inoltre ai dispositivi nella rete pubblica di visualizzare l'origine e la destinazione finali del pacchetto. Questa funzionalità consente di abilitare un'elaborazione speciale (ad esempio, qualità del servizio) nella rete intermedia in base alle informazioni sull'intestazione IP. Tuttavia, l'intestazione di layer 4 verrà crittografata, limitando l'esame del pacchetto. Purtroppo, passando l'intestazione IP in chiaro, la modalità di trasporto consente all'autore di un attacco di eseguire un'analisi del traffico. Ad esempio, un aggressore può vedere quando un amministratore delegato invia un sacco di pacchetti a un altro amministratore delegato. Tuttavia, l'autore dell'attacco saprebbe solo che sono stati inviati pacchetti IP; l'autore dell'attacco non sarà in grado di determinare se si tratta di un messaggio di posta elettronica o di un'altra applicazione.

ISAKMP/Oakley

Mentre IPSec è il protocollo effettivo che protegge i datagrammi IP, ISAKMP è il protocollo che negozia i criteri e fornisce una struttura comune per la generazione delle chiavi condivise dai peer IPSec. Non specifica alcun dettaglio sulla gestione delle chiavi o sullo scambio delle chiavi e non è associato ad alcuna tecnica di generazione delle chiavi. All'interno di ISAKMP, Cisco usa Oakley per il protocollo di scambio delle chiavi. Oakley consente di scegliere tra cinque gruppi "noti". Cisco IOS supporta il gruppo 1 (una chiave a 768 bit) e il gruppo 2 (una chiave a 1024 bit). Il supporto per il gruppo 5 (una chiave a 1536 bit) è stato introdotto nel software Cisco IOS versione 12.1(3)T.

ISAKMP/Oakley crea un tunnel protetto e autenticato tra due entità, quindi negozia l'associazione di protezione per IPSec. Questo processo richiede che le due entità si autentichino reciprocamente e stabiliscano chiavi condivise.

Entrambe le parti devono essere reciprocamente autenticate. ISAKMP/Oakley supporta più metodi di autenticazione. Le due entità devono concordare un protocollo di autenticazione comune attraverso un processo di negoziazione che utilizza le firme RSA, il nonce crittografato RSA o le chiavi già condivise.

Per crittografare il tunnel ISAKMP/Oakley, entrambe le parti devono avere una chiave di sessione condivisa. Il protocollo Diffie-Hellman viene utilizzato per concordare una chiave di sessione comune. Lo scambio viene autenticato come descritto in precedenza per evitare attacchi "man-in-the-middle".

In questi due passaggi, l'autenticazione e gli scambi di chiavi, viene creata l'associazione di sessione (SA) ISAKMP/Oakley, un tunnel sicuro tra i due dispositivi. Un lato del tunnel offre una serie di algoritmi; l'altra parte deve quindi accettare una delle offerte o rifiutare l'intera connessione. Una volta concordati gli algoritmi da utilizzare, le due parti devono derivare il materiale chiave da utilizzare per IPSec con AH, ESP o entrambi.

IPSec utilizza una chiave condivisa diversa da ISAKMP/Oakley. La chiave condivisa IPSec può essere derivata utilizzando nuovamente Diffie-Hellman per garantire la perfetta segretezza in avanti o aggiornando il segreto condiviso derivato dallo scambio Diffie-Hellman originale che ha generato la SA ISAKMP/Oakley eseguendone l'hashing con numeri pseudo-casuali (nonces). Il primo metodo offre una maggiore protezione ma è più lento. Nella maggior parte delle implementazioni viene utilizzata una combinazione dei due metodi. In altre parole, Diffie-Hellman viene utilizzato per il primo scambio di chiavi, quindi il criterio locale determina quando utilizzare Diffie-Hellman o semplicemente un aggiornamento di chiave. Al termine, viene stabilita l'associazione di protezione IPSec.

Sia le firme RSA che le nonce crittografate RSA richiedono la chiave pubblica del peer remoto, nonché la chiave pubblica locale del peer remoto. Le chiavi pubbliche vengono scambiate in ISAKMP sotto forma di certificati. Questi certificati sono ottenuti tramite la registrazione nell'Autorità di certificazione (CA). Al momento, se il router non contiene alcun certificato, ISAKMP non negozia le firme RSA della suite di protezione.

I router Cisco non creano certificati. I router creano le chiavi e richiedono i certificati per tali chiavi. I certificati, che associano le chiavi dei router alle relative identità, vengono creati e firmati dalle autorità di certificazione. Si tratta di una funzione amministrativa e l'autorità di certificazione richiede sempre una sorta di verifica dell'identità degli utenti. Ciò significa che non è possibile creare immediatamente nuovi certificati.

I computer comunicanti scambiano i certificati preesistenti ottenuti dalle autorità di certificazione. I certificati sono informazioni pubbliche, ma le chiavi private corrispondenti devono essere disponibili per chiunque desideri utilizzare un certificato per provare l'identità. Ma devono anche essere tenuti segreti a chiunque non possa usare quell'identità.

Un certificato può identificare un utente o un computer. Dipende dall'attuazione. La maggior parte dei primi sistemi probabilmente utilizza un certificato per identificare un computer. Se un certificato identifica un utente, la chiave privata corrispondente a tale certificato deve essere archiviata in modo che un altro utente dello stesso computer non possa utilizzarla. Ciò significa in genere che la chiave viene mantenuta crittografata oppure che viene conservata in una smart card. Il caso della chiave crittografata è probabilmente più comune nelle prime implementazioni. In entrambi i casi, l'utente in genere deve immettere una frase di accesso ogni volta che viene attivata una chiave.

Nota: ISAKMP/Oakley utilizza la porta UDP 500 per la negoziazione. AH contiene 51 nel campo del protocollo ed ESP contiene 50 nel campo del protocollo. Accertarsi di non filtrarli.

Per ulteriori informazioni sulla terminologia utilizzata nella presente relazione tecnica, fare riferimento alla sezione Definizioni.

Configurazione della crittografia a livello di rete Cisco IOS per IPSec e ISAKMP

Gli esempi di configurazione di Cisco IOS descritti in questo documento provengono direttamente da router di laboratorio. L'unica modifica apportata è stata la rimozione di configurazioni di interfaccia non correlate. Tutto il materiale qui reperito proviene da risorse liberamente disponibili su Internet o nella sezione Informazioni correlate alla fine di questo documento.

Campione 1: Chiavi già condivise ISAKMP

L'autenticazione tramite chiavi già condivise è un'alternativa a chiave non pubblica. Utilizzando questo metodo, ogni peer condivide una chiave segreta che è stata scambiata fuori banda e configurata nel router. La capacità di ogni parte di dimostrare la conoscenza di questo segreto (senza citarlo esplicitamente) autentica lo scambio. Questo metodo è adatto per installazioni di piccole dimensioni ma presenta problemi di scalabilità. Di seguito viene utilizzata una chiave già condivisa "sharedkey". Se gli host condividono chiavi già condivise basate sull'indirizzo, devono utilizzare l'identità dell'indirizzo, predefinita nel software Cisco IOS, in modo che non venga visualizzata nella configurazione:

crypto isakmp identity address

Nota: in alcuni casi ISAKMP non è in grado di stabilire criteri e chiavi per IPSec. Se nel router non è definito alcun certificato e nei criteri ISAKMP sono presenti solo metodi di autenticazione basati su chiave pubblica o se non sono presenti certificati e chiavi già condivise per il peer (condivise direttamente dall'indirizzo o da un nome host configurato con tale indirizzo), ISAKMP non sarà in grado di negoziare con il peer e IPSec non funzionerà.

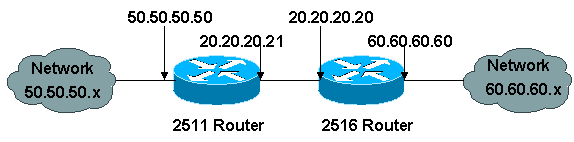

L'immagine seguente rappresenta il diagramma di rete per questa configurazione.

Di seguito sono elencate le configurazioni per due router (Cisco 2511 e Cisco 2516) back-to-back che eseguono l'autenticazione IPSec e ISAKMP basata su una chiave già condivisa. Le righe di commento sono indicate da un punto esclamativo come primo carattere e vengono ignorate se immesse nel router. Nella configurazione seguente, i commenti precedono alcune righe di configurazione per poterle descrivere.

| Configurazione di Cisco 2511 |

|---|

cl-2513-2A#write terminal Building configuration... Current configuration: ! version 11.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname cl-2513-2A ! !--- Override the default policy and use !--- preshared keys for authentication. crypto isakmp policy 1 authentication pre-share group 2 ! !--- Define our secret shared key so !--- you do not have to use RSA keys. crypto isakmp key sharedkey address 20.20.20.20 ! !--- These are the authentication and encryption !--- settings defined for "auth2", !--- which is later applied to the crypto map. crypto ipsec transform-set auth2 esp-des esp-sha-hmac ! !--- The crypto map where you define your peer, !--- transform auth2, and your access list. crypto map test 10 ipsec-isakmp set peer 20.20.20.20 set transform-set auth2 match address 133 ! interface Ethernet0 ip address 50.50.50.50 255.255.255.0 ! interface Serial0 ip address 20.20.20.21 255.255.255.0 no ip route-cache no ip mroute-cache !--- Nothing happens unless you apply !--- the crypto map to an interface. crypto map test ! ip route 0.0.0.0 0.0.0.0 20.20.20.20 ! !--- This is the access list referenced !--- in the crypto map; never use "any". !--- You are encrypting traffic between !--- the remote Ethernet LANs. access-list 133 permit ip 50.50.50.0 0.0.0.255 60.60.60.0 0.0.0.255 ! line con 0 line aux 0 line vty 0 4 login ! end |

| Configurazione di Cisco 2516 |

|---|

cl-2513-2B#show run Building configuration... Current configuration: ! version 11.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname cl-2513-2B ! ip subnet-zero ! !--- Override the default policy and use !--- preshared keys for authentication. crypto isakmp policy 1 authentication pre-share group 2 !--- Define the secret shared key so you !--- do not have to use RSA keys. crypto isakmp key sharedkey address 20.20.20.21 !--- These are the authentication and encryption !--- settings defined for "auth2," !--- which is later applied to the crypto map. crypto ipsec transform-set auth2 esp-des esp-sha-hmac !--- The crypto map where you define the peer, !--- transform auth2, and the access list. crypto map test 10 ipsec-isakmp set peer 20.20.20.21 set transform-set auth2 match address 144 ! interface Ethernet0 ip address 60.60.60.60 255.255.255.0 no ip directed-broadcast ! !--- Nothing happens unless you apply !--- the crypto map to an interface. interface Serial0 ip address 20.20.20.20 255.255.255.0 no ip directed-broadcast no ip route-cache no ip mroute-cache clockrate 800000 crypto map test ! ip classless ip route 0.0.0.0 0.0.0.0 20.20.20.21 ! !--- This is the access list referenced !--- in the crypto map; never use "any". !--- You are encrypting traffic between !--- the remote Ethernet LANs. access-list 144 permit ip 60.60.60.0 0.0.0.255 50.50.50.0 0.0.0.255 ! line con 0 transport input none line aux 0 line vty 0 4 login ! end |

Di seguito viene riportato l'output del comando debug.

--------------- Preshare with RSA key defined

(need to remove RSA keys) -----

*Mar 1 00:14:48.579: ISAKMP (10): incorrect policy settings.

Unable to initiate.

*Mar 1 00:14:48.587: ISAKMP (11): incorrect policy settings.

Unable to initiate......

--------------- Preshare, wrong hostname ---------------

ISAKMP: no pre-shared key based on hostname wan-2511.cisco.com!

%CRYPTO-6-IKMP_MODE_FAILURE: Processing of Aggressive mode

failed with peer at

20.20.20.21

--------------- Preshare, incompatable policy --------------

wan2511#

*Mar 1 00:33:34.839: ISAKMP (17): processing SA payload. message ID = 0

*Mar 1 00:33:34.843: ISAKMP (17): Checking ISAKMP transform 1

against priority 1 policy

*Mar 1 00:33:34.843: ISAKMP: encryption DES-CBC

*Mar 1 00:33:34.843: ISAKMP: hash SHA

*Mar 1 00:33:34.847: ISAKMP: default group 2

*Mar 1 00:33:34.847: ISAKMP: auth pre-share

*Mar 1 00:33:34.847: ISAKMP: life type in seconds

*Mar 1 00:33:34.851: ISAKMP: life duration (basic) of 240

*Mar 1 00:33:34.851: ISAKMP (17): atts are acceptable.

Next payload is 0

*Mar 1 00:33:43.735: ISAKMP (17): processing KE payload.

message ID = 0

*Mar 1 00:33:54.307: ISAKMP (17): processing NONCE payload.

message ID = 0

*Mar 1 00:33:54.311: ISAKMP (17): processing ID payload.

message ID = 0

*Mar 1 00:33:54.331: ISAKMP (17): SKEYID state generated

*Mar 1 00:34:04.867: ISAKMP (17): processing HASH payload.

message ID = 0

*Mar 1 00:34:04.879: ISAKMP (17): SA has been authenticated

*Mar 1 00:34:06.151: ISAKMP (17): processing SA payload.

message ID = -1357683133

*Mar 1 00:34:06.155: ISAKMP (17): Checking IPSec proposal 1

*Mar 1 00:34:06.155: ISAKMP: transform 1, AH_MD5_HMAC

*Mar 1 00:34:06.159: ISAKMP: attributes in transform:

*Mar 1 00:34:06.159: ISAKMP: encaps is 1

*Mar 1 00:34:06.159: ISAKMP: SA life type in seconds

*Mar 1 00:34:06.163: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:34:06.163: ISAKMP: SA life type in kilobytes

*Mar 1 00:34:06.163: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:34:06.167: ISAKMP (17): atts not acceptable.

Next payload is 0

*Mar 1 00:34:06.171: ISAKMP (17): Checking IPSec proposal 1

*Mar 1 00:34:06.171: ISAKMP: transform 1, ESP_DES

*Mar 1 00:34:06.171: ISAKMP: attributes in transform:

*Mar 1 00:34:06.175: ISAKMP: encaps is 1

*Mar 1 00:34:06.175: ISAKMP: SA life type in seconds

*Mar 1 00:34:06.175: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:34:06.179: ISAKMP: SA life type in kilobytes

*Mar 1 00:34:06.179: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:34:06.183: ISAKMP: HMAC algorithm is SHA

*Mar 1 00:34:06.183: ISAKMP (17): atts are acceptable.

*Mar 1 00:34:06.187: ISAKMP (17): SA not acceptable!

%CRYPTO-6-IKMP_MODE_FAILURE: Processing of Quick mode failed

with peer at 20.20.20.20

wan2511#

----------------- preshare, debug isakmp -------------------

wan2511#

*Mar 1 00:06:54.179: ISAKMP (1): processing SA payload.

message ID = 0

*Mar 1 00:06:54.179: ISAKMP (1): Checking ISAKMP transform 1

against priority 1 policy

*Mar 1 00:06:54.183: ISAKMP: encryption DES-CBC

*Mar 1 00:06:54.183: ISAKMP: hash SHA

*Mar 1 00:06:54.183: ISAKMP: default group 2

*Mar 1 00:06:54.187: ISAKMP: auth pre-share

*Mar 1 00:06:54.187: ISAKMP: life type in seconds

*Mar 1 00:06:54.187: ISAKMP: life duration (basic) of 240

*Mar 1 00:06:54.191: ISAKMP (1): atts are acceptable.

Next payload is 0

*Mar 1 00:07:02.955: ISAKMP (1): processing KE payload.

message ID = 0

*Mar 1 00:07:13.411: ISAKMP (1): processing NONCE payload.

message ID = 0

*Mar 1 00:07:13.415: ISAKMP (1): processing ID payload.

message ID = 0

*Mar 1 00:07:13.435: ISAKMP (1): SKEYID state generated

*Mar 1 00:07:23.903: ISAKMP (1): processing HASH payload.

message ID = 0

*Mar 1 00:07:23.915: ISAKMP (1): SA has been authenticated

*Mar 1 00:07:25.187: ISAKMP (1): processing SA payload.

message ID = 1435594195

*Mar 1 00:07:25.187: ISAKMP (1): Checking IPSec proposal 1

*Mar 1 00:07:25.191: ISAKMP: transform 1, AH_SHA_HMAC

*Mar 1 00:07:25.191: ISAKMP: attributes in transform:

*Mar 1 00:07:25.191: ISAKMP: encaps is 1

*Mar 1 00:07:25.195: ISAKMP: SA life type in seconds

*Mar 1 00:07:25.195: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:07:25.195: ISAKMP: SA life type in kilobytes

*Mar 1 00:07:25.199: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:07:25.203: ISAKMP (1): atts are acceptable.

*Mar 1 00:07:25.203: ISAKMP (1): Checking IPSec proposal 1

*Mar 1 00:07:25.207: ISAKMP: transform 1, ESP_DES

*Mar 1 00:07:25.207: ISAKMP: attributes in transform:

*Mar 1 00:07:25.207: ISAKMP: encaps is 1

*Mar 1 00:07:25.211: ISAKMP: SA life type in seconds

*Mar 1 00:07:25.211: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:07:25.211: ISAKMP: SA life type in kilobytes

*Mar 1 00:07:25.215: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:07:25.215: ISAKMP: HMAC algorithm is SHA

*Mar 1 00:07:25.219: ISAKMP (1): atts are acceptable.

*Mar 1 00:07:25.223: ISAKMP (1): processing NONCE payload.

message ID = 1435594195

*Mar 1 00:07:25.227: ISAKMP (1): processing ID payload.

message ID = 1435594195

*Mar 1 00:07:25.227: ISAKMP (1): processing ID payload.

message ID = 1435594195

*Mar 1 00:07:25.639: ISAKMP (1): Creating IPSec SAs

*Mar 1 00:07:25.643: inbound SA from 20.20.20.20

to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:07:25.647: has spi 85067251 and

conn_id 3 and flags 4

*Mar 1 00:07:25.647: lifetime of 3600 seconds

*Mar 1 00:07:25.647: lifetime of 4608000 kilobytes

*Mar 1 00:07:25.651: outbound SA from 20.20.20.21

to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:07:25.655: has spi 57872298 and

conn_id 4 and flags 4

*Mar 1 00:07:25.655: lifetime of 3600 seconds

*Mar 1 00:07:25.655: lifetime of 4608000 kilobytes

*Mar 1 00:07:25.659: ISAKMP (1): Creating IPSec SAs

*Mar 1 00:07:25.659: inbound SA from 20.20.20.20

to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:07:25.663: has spi 538316566 and

conn_id 5 and flags 4

*Mar 1 00:07:25.663: lifetime of 3600 seconds

*Mar 1 00:07:25.667: lifetime of 4608000 kilobytes

*Mar 1 00:07:25.667: outbound SA from 20.20.20.21

to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:07:25.671: has spi 356000275 and

conn_id 6 and flags 4

*Mar 1 00:07:25.671: lifetime of 3600 seconds

*Mar 1 00:07:25.675: lifetime of 4608000 kilobytes

wan2511#

----------------- preshare debug ipsec -------------------

wan2511#

*Mar 1 00:05:26.947: IPSEC(validate_proposal_request):

proposal part #1,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:05:26.955: IPSEC(validate_proposal_request):

proposal part #2,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:05:26.967: IPSEC(key_engine): got a queue event...

*Mar 1 00:05:26.971: IPSEC(spi_response): getting

spi 203563166 for SA

from 20.20.20.20 to 20.20.20.21 for prot 2

*Mar 1 00:05:26.975: IPSEC(spi_response): getting

spi 194838793 for SA

from 20.20.20.20 to 20.20.20.21 for prot 3

*Mar 1 00:05:27.379: IPSEC(key_engine): got a queue event...

*Mar 1 00:05:27.379: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0xC22209E(203563166), conn_id= 3, keysize= 0, flags= 0x4

*Mar 1 00:05:27.387: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x15E010D(22937869), conn_id= 4, keysize= 0, flags= 0x4

*Mar 1 00:05:27.395: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0xB9D0109(194838793), conn_id= 5, keysize= 0, flags= 0x4

*Mar 1 00:05:27.403: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0xDED0AB4(233638580), conn_id= 6, keysize= 0, flags= 0x4

*Mar 1 00:05:27.415: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 51,

sa_spi= 0xC22209E(203563166),

sa_trans= ah-sha-hmac , sa_conn_id= 3

*Mar 1 00:05:27.419: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 51,

sa_spi= 0x15E010D(22937869),

sa_trans= ah-sha-hmac , sa_conn_id= 4

*Mar 1 00:05:27.423: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 50,

sa_spi= 0xB9D0109(194838793),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 5

*Mar 1 00:05:27.427: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 50,

sa_spi= 0xDED0AB4(233638580),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 6

wan2511#

--------------- Preshare, good connection ------

wan2511#

*Mar 1 00:09:45.095: ISAKMP (1): processing SA payload.

message ID = 0

*Mar 1 00:09:45.099: ISAKMP (1): Checking ISAKMP transform

1 against priority 1 policy

*Mar 1 00:09:45.099: ISAKMP: encryption DES-CBC

*Mar 1 00:09:45.103: ISAKMP: hash SHA

*Mar 1 00:09:45.103: ISAKMP: default group 2

*Mar 1 00:09:45.103: ISAKMP: auth pre-share

*Mar 1 00:09:45.107: ISAKMP: life type in seconds

*Mar 1 00:09:45.107: ISAKMP: life duration (basic) of 240

*Mar 1 00:09:45.107: ISAKMP (1): atts are acceptable.

Next payload is 0

*Mar 1 00:09:53.867: ISAKMP (1): processing KE payload.

message ID = 0

*Mar 1 00:10:04.323: ISAKMP (1): processing NONCE payload.

message ID = 0

*Mar 1 00:10:04.327: ISAKMP (1): processing ID payload.

message ID = 0

*Mar 1 00:10:04.347: ISAKMP (1): SKEYID state generated

*Mar 1 00:10:15.103: ISAKMP (1): processing HASH payload.

message ID = 0

*Mar 1 00:10:15.115: ISAKMP (1): SA has been authenticated

*Mar 1 00:10:16.391: ISAKMP (1): processing SA payload.

message ID = 800032287

*Mar 1 00:10:16.391: ISAKMP (1): Checking IPSec proposal 1

*Mar 1 00:10:16.395: ISAKMP: transform 1, AH_SHA_HMAC

*Mar 1 00:10:16.395: ISAKMP: attributes in transform:

*Mar 1 00:10:16.395: ISAKMP: encaps is 1

*Mar 1 00:10:16.399: ISAKMP: SA life type in seconds

*Mar 1 00:10:16.399: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:10:16.399: ISAKMP: SA life type in kilobytes

*Mar 1 00:10:16.403: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:10:16.407: ISAKMP (1): atts are acceptable.

*Mar 1 00:10:16.407: ISAKMP (1): Checking IPSec proposal 1

*Mar 1 00:10:16.411: ISAKMP: transform 1, ESP_DES

*Mar 1 00:10:16.411: ISAKMP: attributes in transform:

*Mar 1 00:10:16.411: ISAKMP: encaps is 1

*Mar 1 00:10:16.415: ISAKMP: SA life type in seconds

*Mar 1 00:10:16.415: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:10:16.415: ISAKMP: SA life type in kilobytes

*Mar 1 00:10:16.419: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:10:16.419: ISAKMP: HMAC algorithm is SHA

*Mar 1 00:10:16.423: ISAKMP (1): atts are acceptable.

*Mar 1 00:10:16.427: IPSEC(validate_proposal_request):

proposal part #1,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:10:16.435: IPSEC(validate_proposal_request):

proposal part #2,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:10:16.443: ISAKMP (1): processing NONCE payload.

message ID = 800032287

*Mar 1 00:10:16.443: ISAKMP (1): processing ID payload.

message ID = 800032287

*Mar 1 00:10:16.447: ISAKMP (1): processing ID payload.

message ID = 800032287

*Mar 1 00:10:16.451: IPSEC(key_engine): got a queue event...

*Mar 1 00:10:16.455: IPSEC(spi_response): getting

spi 16457800 for SA

from 20.20.20.20 to 20.20.20.21 for prot 2

*Mar 1 00:10:16.459: IPSEC(spi_response): getting

spi 305534655 for SA

from 20.20.20.20 to 20.20.20.21 for prot 3

*Mar 1 00:10:17.095: ISAKMP (1): Creating IPSec SAs

*Mar 1 00:10:17.095: inbound SA from 20.20.20.20

to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:10:17.099: has spi 16457800 and conn_id 3

and flags 4

*Mar 1 00:10:17.103: lifetime of 3600 seconds

*Mar 1 00:10:17.103: lifetime of 4608000 kilobytes

*Mar 1 00:10:17.103: outbound SA from 20.20.20.21

to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:10:17.107: has spi 507120385 and conn_id 4

and flags 4

*Mar 1 00:10:17.111: lifetime of 3600 seconds

*Mar 1 00:10:17.111: lifetime of 4608000 kilobytes

*Mar 1 00:10:17.115: ISAKMP (1): Creating IPSec SAs

*Mar 1 00:10:17.115: inbound SA from 20.20.20.20

to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:10:17.119: has spi 305534655 and

conn_id 5 and flags 4

*Mar 1 00:10:17.119: lifetime of 3600 seconds

*Mar 1 00:10:17.123: lifetime of 4608000 kilobytes

*Mar 1 00:10:17.123: outbound SA from 20.20.20.21

to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:10:17.127: has spi 554175376 and

conn_id 6 and flags 4

*Mar 1 00:10:17.127: lifetime of 3600 seconds

*Mar 1 00:10:17.131: lifetime of 4608000 kilobytes

*Mar 1 00:10:17.139: IPSEC(key_engine): got a queue event...

*Mar 1 00:10:17.143: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0xFB2048(16457800), conn_id= 3, keysize= 0,

flags= 0x4

*Mar 1 00:10:17.151: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x1E3A0B01(507120385), conn_id= 4, keysize= 0,

flags= 0x4

*Mar 1 00:10:17.159: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x123616BF(305534655), conn_id= 5, keysize= 0,

flags= 0x4

*Mar 1 00:10:17.167: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x21080B90(554175376), conn_id= 6, keysize= 0,

flags= 0x4

*Mar 1 00:10:17.175: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 51,

sa_spi= 0xFB2048(16457800),

sa_trans= ah-sha-hmac , sa_conn_id= 3

*Mar 1 00:10:17.179: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 51,

sa_spi= 0x1E3A0B01(507120385),

sa_trans= ah-sha-hmac , sa_conn_id= 4

*Mar 1 00:10:17.183: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 50,

sa_spi= 0x123616BF(305534655),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 5

*Mar 1 00:10:17.187: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 50,

sa_spi= 0x21080B90(554175376),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 6

*Mar 1 00:10:36.583: ISADB: reaper checking SA, conn_id = 1

wan2511#

Esempio 2: ISAKMP Autenticazione crittografata RSA

In questo scenario non viene creata una chiave privata condivisa. Ogni router genera la propria chiave RSA. Quindi, ciascun router deve configurare la chiave pubblica RSA del peer. Si tratta di un processo manuale con evidenti limiti di scalabilità. In altre parole, un router deve avere una chiave RSA pubblica per ciascun peer con cui desidera avere un'associazione di sicurezza.

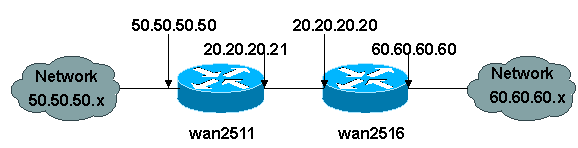

Il documento che segue rappresenta il diagramma di rete per questa configurazione di esempio.

In questo esempio, ciascun router genera una coppia di chiavi RSA (la chiave privata RSA generata non viene mai visualizzata) e configura la chiave RSA pubblica dei peer remoti.

wan2511(config)#crypto key generate rsa

The name for the keys will be: wan2511.cisco.com

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]:

Generating RSA keys ...

[OK]

wan2511(config)#^Z

wan2511#

wan2511#show crypto key mypubkey rsa

% Key pair was generated at: 00:09:04 UTC Mar 1 1993

Key name: wan2511.cisco.com

Usage: General Purpose Key

Key Data:

305C300D 06092A86 4886F70D 01010105 00034B00 30480241 00E9007B E5CD7DC8

6E1C0423 92044254 92C972AD 0CCE9796 86797EAA B6C4EFF0 0F0A5378 6AFAE43B

3A2BD92F 98039DAC 08741E82 5D9053C4 D9CFABC1 AB54E0E2 BB020301 0001

wan2511#

wan2511(config)#crypto key pubkey-chain rsa

wan2511(config-pubkey-chain)#named-key wan2516.cisco.com

wan2511(config-pubkey-key)#key-string

Enter a public key as a hexidecimal number ....

wan2511(config-pubkey)#$86F70D 01010105 00034B00 30480241 00DC3DDC 59885F14

wan2511(config-pubkey)#$D918DE FC7ADB76 B0B9DD1A ABAF4884 009E758C 4064C699

wan2511(config-pubkey)#$220CB9 31E267F8 0259C640 F8DE4169 1F020301 0001

wan2511(config-pubkey)#quit

wan2511(config-pubkey-key)#^Z

wan2511#

wan2511#show crypto key pubkey-chain rsa

Key name: wan2516.cisco.com

Key usage: general purpose

Key source: manually entered

Key data:

305C300D 06092A86 4886F70D 01010105 00034B00 30480241 00DC3DDC 59885F14

1AB30DCB 794AB5C7 82D918DE FC7ADB76 B0B9DD1A ABAF4884 009E758C 4064C699

3BC9D17E C47581DC 50220CB9 31E267F8 0259C640 F8DE4169 1F020301 0001

wan2511#

wan2511#write terminal

Building configuration...

Current configuration:

!

version 11.3

service timestamps debug datetime msec

no service password-encryption

!

hostname wan2511

!

enable password ww

!

no ip domain-lookup

ip host wan2516.cisco.com 20.20.20.20

ip domain-name cisco.com

!

crypto isakmp policy 1

authentication rsa-encr

group 2

lifetime 240

crypto isakmp identity hostname

!

crypto ipsec transform-set auth2 ah-sha-hmac esp-des esp-sha-hmac

!

crypto map test 10 ipsec-isakmp

set peer 20.20.20.20

set transform-set auth2

match address 133

!

crypto key pubkey-chain rsa

named-key wan2516.cisco.com

key-string

305C300D 06092A86 4886F70D 01010105 00034B00 30480241 00DC3DDC 59885F14

1AB30DCB 794AB5C7 82D918DE FC7ADB76 B0B9DD1A ABAF4884 009E758C 4064C699

3BC9D17E C47581DC 50220CB9 31E267F8 0259C640 F8DE4169 1F020301 0001

quit

!

interface Ethernet0

ip address 50.50.50.50 255.255.255.0

!

interface Serial0

ip address 20.20.20.21 255.255.255.0

encapsulation ppp

no ip mroute-cache

crypto map test

!

interface Serial1

no ip address

shutdown

!

ip classless

ip route 0.0.0.0 0.0.0.0 10.11.19.254

ip route 60.0.0.0 255.0.0.0 20.20.20.20

access-list 133 permit ip 50.50.50.0 0.0.0.255 60.60.60.0 0.0.0.255

!

line con 0

exec-timeout 0 0

password ww

login

line 1 6

modem InOut

transport input all

speed 115200

flowcontrol hardware

line 7 16

autoselect ppp

modem InOut

transport input all

speed 115200

flowcontrol hardware

line aux 0

login local

modem InOut

transport input all

flowcontrol hardware

line vty 0 4

password ww

login

!

end

wan2511#

-----------------

wan2516(config)#crypto key generate rsa

The name for the keys will be: wan2516.cisco.com

Choose the size of the key modulus in the range of 360 to 2048 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]:

Generating RSA keys ...

[OK]

wan2516#show crypto key mypubkey rsa

% Key pair was generated at: 00:06:35 UTC Mar 1 1993

Key name: wan2516.cisco.com

Usage: General Purpose Key

Key Data:

305C300D 06092A86 4886F70D 01010105 00034B00 30480241 00DC3DDC 59885F14

1AB30DCB 794AB5C7 82D918DE FC7ADB76 B0B9DD1A ABAF4884 009E758C 4064C699

3BC9D17E C47581DC 50220CB9 31E267F8 0259C640 F8DE4169 1F020301 0001

wan2516#

-------

wan2516(config)#crypto key exchange ?

dss Exchange DSS keys

-------

wan2516(config)#crypto key pubkey-chain rsa

wan2516(config-pubkey-chain)#named-key wan2511.cisco.com

wan2516(config-pubkey-key)#key-string

Enter a public key as a hexidecimal number ....

wan2516(config-pubkey)#$86F70D 01010105 00034B00 30480241 00E9007B E5CD7DC8

wan2516(config-pubkey)#$C972AD 0CCE9796 86797EAA B6C4EFF0 0F0A5378 6AFAE43B

wan2516(config-pubkey)#$741E82 5D9053C4 D9CFABC1 AB54E0E2 BB020301 0001

wan2516(config-pubkey)#quit

wan2516(config-pubkey-key)#^Z

wan2516#show crypto key pubkey rsa

Key name: wan2511.cisco.com

Key usage: general purpose

Key source: manually entered

Key data:

305C300D 06092A86 4886F70D 01010105 00034B00 30480241 00E9007B E5CD7DC8

6E1C0423 92044254 92C972AD 0CCE9796 86797EAA B6C4EFF0 0F0A5378 6AFAE43B

3A2BD92F 98039DAC 08741E82 5D9053C4 D9CFABC1 AB54E0E2 BB020301 0001

wan2516#

------------------------

wan2516#write terminal

Building configuration...

Current configuration:

!

version 11.3

no service pad

service timestamps debug datetime msec

no service password-encryption

service udp-small-servers

service tcp-small-servers

!

hostname wan2516

!

enable password ww

!

no ip domain-lookup

ip host wan2511.cisco.com 20.20.20.21

ip domain-name cisco.com

!

crypto isakmp policy 1

authentication rsa-encr

group 2

lifetime 240

crypto isakmp identity hostname

!

crypto ipsec transform-set auth2 ah-sha-hmac esp-des esp-sha-hmac

!

crypto map test 10 ipsec-isakmp

set peer 20.20.20.21

set transform-set auth2

match address 144

!

crypto key pubkey-chain rsa

named-key wan2511.cisco.com

key-string

305C300D 06092A86 4886F70D 01010105 00034B00 30480241 00E9007B E5CD7DC8

6E1C0423 92044254 92C972AD 0CCE9796 86797EAA B6C4EFF0 0F0A5378 6AFAE43B

3A2BD92F 98039DAC 08741E82 5D9053C4 D9CFABC1 AB54E0E2 BB020301 0001

quit

!

hub ether 0 1

link-test

auto-polarity

!

interface Loopback0

ip address 70.70.70.1 255.255.255.0

no ip route-cache

no ip mroute-cache

!

interface Ethernet0

ip address 60.60.60.60 255.255.255.0

!

interface Serial0

ip address 20.20.20.20 255.255.255.0

encapsulation ppp

clockrate 2000000

crypto map test

!

interface Serial1

no ip address

no ip route-cache

no ip mroute-cache

shutdown

!

interface BRI0

no ip address

no ip route-cache

no ip mroute-cache

shutdown

!

ip default-gateway 20.20.20.21

ip classless

ip route 0.0.0.0 0.0.0.0 20.20.20.21

access-list 144 permit ip 60.60.60.0 0.0.0.255 50.50.50.0 0.0.0.255

!

line con 0

exec-timeout 0 0

password ww

login

line aux 0

password ww

login

modem InOut

transport input all

flowcontrol hardware

line vty 0 4

password ww

login

!

end

wan2516#

--------------- RSA-enc missing RSA Keys ---------

*Mar 1 00:02:51.147: ISAKMP: No cert, and no keys (public or pre-shared)

with remote peer 20.20.20.21

*Mar 1 00:02:51.151: ISAKMP: No cert, and no keys (public or pre-shared)

with remote peer 20.20.20.21

--------------- RSA-enc good connection -----------------

wan2511#

*Mar 1 00:21:46.375: ISAKMP (1): processing SA payload.

message ID = 0

*Mar 1 00:21:46.379: ISAKMP (1): Checking ISAKMP

transform 1 against

priority 1 policy

*Mar 1 00:21:46.379: ISAKMP: encryption DES-CBC

*Mar 1 00:21:46.379: ISAKMP: hash SHA

*Mar 1 00:21:46.383: ISAKMP: default group 2

*Mar 1 00:21:46.383: ISAKMP: auth RSA encr

*Mar 1 00:21:46.383: ISAKMP: life type in seconds

*Mar 1 00:21:46.387: ISAKMP: life duration (basic)

of 240

*Mar 1 00:21:46.387: ISAKMP (1): atts are acceptable.

Next payload is 0

*Mar 1 00:21:46.391: Crypto engine 0: generate alg param

*Mar 1 00:21:55.159: CRYPTO_ENGINE: Dh phase 1 status: 0

*Mar 1 00:21:55.163: CRYPTO: DH gen phase 1 status for

conn_id 1 slot 0:OK

*Mar 1 00:21:55.167: ISAKMP (1): Unable to get router

cert to find DN!

*Mar 1 00:21:55.171: ISAKMP (1): SA is doing RSA

encryption authentication

*Mar 1 00:22:04.351: ISAKMP (1): processing KE payload.

message ID = 0

*Mar 1 00:22:04.351: Crypto engine 0: generate alg param

*Mar 1 00:22:14.767: CRYPTO: DH gen phase 2 status for

conn_id 1 slot 0:OK

*Mar 1 00:22:14.771: ISAKMP (1): processing ID payload.

message ID = 0

*Mar 1 00:22:14.775: Crypto engine 0: RSA decrypt

with private key

*Mar 1 00:22:15.967: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:16.167: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:16.367: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:16.579: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:16.787: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:16.987: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:17.215: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:17.431: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:17.539: CRYPTO: RSA private decrypt

finished with status=OK

*Mar 1 00:22:17.543: ISAKMP (1): processing NONCE

payload. message ID = 0

*Mar 1 00:22:17.543: Crypto engine 0: RSA decrypt

with private key

*Mar 1 00:22:18.735: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:18.947: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:19.155: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:19.359: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:19.567: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:19.767: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:19.975: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:20.223: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:20.335: CRYPTO: RSA private decrypt

finished with status=OK

*Mar 1 00:22:20.347: Crypto engine 0: create ISAKMP

SKEYID for conn id 1

*Mar 1 00:22:20.363: ISAKMP (1): SKEYID state generated

*Mar 1 00:22:20.367: Crypto engine 0: RSA encrypt

with public key

*Mar 1 00:22:20.567: CRYPTO: RSA public encrypt

finished with status=OK

*Mar 1 00:22:20.571: Crypto engine 0: RSA encrypt

with public key

*Mar 1 00:22:20.767: CRYPTO: RSA public encrypt

finished with status=OK

*Mar 1 00:22:20.775: ISAKMP (1): processing KE

payload. message ID = 0

*Mar 1 00:22:20.775: ISAKMP (1): processing ID

payload. message ID = 0

*Mar 1 00:22:20.779: Crypto engine 0: RSA decrypt

with private key

*Mar 1 00:22:21.959: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:22.187: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:22.399: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:22.599: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:22.811: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:23.019: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:23.223: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:23.471: CRYPTO_ENGINE: key process

suspended and continued

*Mar 1 00:22:23.583: CRYPTO: RSA private decrypt

finished with status=OK

*Mar 1 00:22:23.583: ISAKMP (1): processing NONCE

payload. message ID = 0

%CRYPTO-6-IKMP_AUTH_FAIL: Authentication method 4

failed with host 20.20.20.20

%CRYPTO-6-IKMP_MODE_FAILURE: Processing of Main

mode failed with peer

at 20.20.20.20

*Mar 1 00:22:36.955: ISAKMP (1): processing HASH

payload. message ID = 0

*Mar 1 00:22:36.959: generate hmac context for conn id 1

*Mar 1 00:22:36.971: ISAKMP (1): SA has been authenticated

*Mar 1 00:22:36.975: generate hmac context for conn id 1

*Mar 1 00:22:37.311: generate hmac context for conn id 1

*Mar 1 00:22:37.319: ISAKMP (1): processing SA payload.

message ID = -114148384

*Mar 1 00:22:37.319: ISAKMP (1): Checking IPSec proposal 1

*Mar 1 00:22:37.323: ISAKMP: transform 1, AH_SHA_HMAC

*Mar 1 00:22:37.323: ISAKMP: attributes in transform:

*Mar 1 00:22:37.327: ISAKMP: encaps is 1

*Mar 1 00:22:37.327: ISAKMP: SA life type in seconds

*Mar 1 00:22:37.327: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:22:37.331: ISAKMP: SA life type in kilobytes

*Mar 1 00:22:37.331: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:22:37.335: ISAKMP (1): atts are acceptable.

*Mar 1 00:22:37.335: ISAKMP (1): Checking IPSec proposal 1

*Mar 1 00:22:37.339: ISAKMP: transform 1, ESP_DES

*Mar 1 00:22:37.339: ISAKMP: attributes in transform:

*Mar 1 00:22:37.339: ISAKMP: encaps is 1

*Mar 1 00:22:37.343: ISAKMP: SA life type in seconds

*Mar 1 00:22:37.343: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:22:37.347: ISAKMP: SA life type in kilobytes

*Mar 1 00:22:37.347: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:22:37.351: ISAKMP: HMAC algorithm is SHA

*Mar 1 00:22:37.351: ISAKMP (1): atts are acceptable.

*Mar 1 00:22:37.355: IPSEC(validate_proposal_request):

proposal part #1,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:22:37.363: IPSEC(validate_proposal_request):

proposal part #2,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:22:37.371: ISAKMP (1): processing NONCE payload.

message ID = -114148384

*Mar 1 00:22:37.375: ISAKMP (1): processing ID payload.

message ID = -114148384

*Mar 1 00:22:37.375: ISAKMP (1): processing ID payload.

message ID = -114148384

*Mar 1 00:22:37.379: IPSEC(key_engine): got a queue event...

*Mar 1 00:22:37.383: IPSEC(spi_response): getting spi

531040311 for SA

from 20.20.20.20 to 20.20.20.21 for prot 2

*Mar 1 00:22:37.387: IPSEC(spi_response): getting spi

220210147 for SA

from 20.20.20.20 to 20.20.20.21 for prot 3

*Mar 1 00:22:37.639: generate hmac context for conn id 1

*Mar 1 00:22:37.931: generate hmac context for conn id 1

*Mar 1 00:22:37.975: ISAKMP (1): Creating IPSec SAs

*Mar 1 00:22:37.975: inbound SA from 20.20.20.20

to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:22:37.979: has spi 531040311 and conn_id 2 and flags 4

*Mar 1 00:22:37.979: lifetime of 3600 seconds

*Mar 1 00:22:37.983: lifetime of 4608000 kilobytes

*Mar 1 00:22:37.983: outbound SA from 20.20.20.21

to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:22:37.987: has spi 125043658 and

conn_id 3 and flags 4

*Mar 1 00:22:37.987: lifetime of 3600 seconds

*Mar 1 00:22:37.991: lifetime of 4608000 kilobytes

*Mar 1 00:22:37.991: ISAKMP (1): Creating IPSec SAs

*Mar 1 00:22:37.991: inbound SA from 20.20.20.20 to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:22:37.995: has spi 220210147 and conn_id 4 and flags 4

*Mar 1 00:22:37.999: lifetime of 3600 seconds

*Mar 1 00:22:37.999: lifetime of 4608000 kilobytes

*Mar 1 00:22:38.003: outbound SA from 20.20.20.21 to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:22:38.003: has spi 299247102 and

conn_id 5 and flags 4

*Mar 1 00:22:38.007: lifetime of 3600 seconds

*Mar 1 00:22:38.007: lifetime of 4608000 kilobytes

*Mar 1 00:22:38.011: IPSEC(key_engine): got a queue event...

*Mar 1 00:22:38.015: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x1FA70837(531040311), conn_id= 2, keysize= 0, flags= 0x4

*Mar 1 00:22:38.023: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x77403CA(125043658), conn_id= 3, keysize= 0, flags= 0x4

*Mar 1 00:22:38.031: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0xD2023E3(220210147), conn_id= 4, keysize= 0, flags= 0x4

*Mar 1 00:22:38.039: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x11D625FE(299247102), conn_id= 5, keysize= 0, flags= 0x4

*Mar 1 00:22:38.047: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 51,

sa_spi= 0x1FA70837(531040311),

sa_trans= ah-sha-hmac , sa_conn_id= 2

*Mar 1 00:22:38.051: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 51,

sa_spi= 0x77403CA(125043658),

sa_trans= ah-sha-hmac , sa_conn_id= 3

*Mar 1 00:22:38.055: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 50,

sa_spi= 0xD2023E3(220210147),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 4

*Mar 1 00:22:38.063: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 50,

sa_spi= 0x11D625FE(299247102),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 5

wan2511#

----------- RSA-ENC ISAKMP debugs good connection ---

wan2511#

*Mar 1 00:27:23.279: ISAKMP (6): processing SA payload.

message ID = 0

*Mar 1 00:27:23.279: ISAKMP (6): Checking ISAKMP

transform 1 against

priority 1 policy

*Mar 1 00:27:23.283: ISAKMP: encryption DES-CBC

*Mar 1 00:27:23.283: ISAKMP: hash SHA

*Mar 1 00:27:23.283: ISAKMP: default group 2

*Mar 1 00:27:23.287: ISAKMP: auth RSA encr

*Mar 1 00:27:23.287: ISAKMP: life type in seconds

*Mar 1 00:27:23.287: ISAKMP: life duration (basic) of 240

*Mar 1 00:27:23.291: ISAKMP (6): atts are acceptable.

Next payload is 0

*Mar 1 00:27:32.055: ISAKMP (6): Unable to get

router cert to find DN!

*Mar 1 00:27:32.055: ISAKMP (6): SA is doing RSA

encryption authentication

*Mar 1 00:27:41.183: ISAKMP (6): processing KE payload.

message ID = 0

*Mar 1 00:27:51.779: ISAKMP (6): processing ID payload.

message ID = 0

*Mar 1 00:27:54.507: ISAKMP (6): processing NONCE payload.

message ID = 0

*Mar 1 00:27:57.239: ISAKMP (6): SKEYID state generated

*Mar 1 00:27:57.627: ISAKMP (6): processing KE payload.

message ID = 0

*Mar 1 00:27:57.631: ISAKMP (6): processing ID payload.

message ID = 0

*Mar 1 00:28:00.371: ISAKMP (6): processing NONCE payload.

message ID = 0

%CRYPTO-6-IKMP_AUTH_FAIL: Authentication method 4 failed

with host 20.20.20.20

%CRYPTO-6-IKMP_MODE_FAILURE: Processing of Main mode failed

with peer at 20.20.20.20

*Mar 1 00:28:13.587: ISAKMP (6): processing HASH payload.

message ID = 0

*Mar 1 00:28:13.599: ISAKMP (6): SA has been authenticated

*Mar 1 00:28:13.939: ISAKMP (6): processing SA payload.

message ID = -161552401

*Mar 1 00:28:13.943: ISAKMP (6): Checking IPSec proposal 1

*Mar 1 00:28:13.943: ISAKMP: transform 1, AH_SHA_HMAC

*Mar 1 00:28:13.943: ISAKMP: attributes in transform:

*Mar 1 00:28:13.947: ISAKMP: encaps is 1

*Mar 1 00:28:13.947: ISAKMP: SA life type in seconds

*Mar 1 00:28:13.947: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:28:13.951: ISAKMP: SA life type in kilobytes

*Mar 1 00:28:13.951: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:28:13.955: ISAKMP (6): atts are acceptable.

*Mar 1 00:28:13.959: ISAKMP (6): Checking IPSec proposal 1

*Mar 1 00:28:13.959: ISAKMP: transform 1, ESP_DES

*Mar 1 00:28:13.959: ISAKMP: attributes in transform:

*Mar 1 00:28:13.963: ISAKMP: encaps is 1

*Mar 1 00:28:13.963: ISAKMP: SA life type in seconds

*Mar 1 00:28:13.963: ISAKMP: SA life duration (basic) of 3600

*Mar 1 00:28:13.967: ISAKMP: SA life type in kilobytes

*Mar 1 00:28:13.967: ISAKMP: SA life duration (VPI) of

0x0 0x46 0x50 0x0

*Mar 1 00:28:13.971: ISAKMP: HMAC algorithm is SHA

*Mar 1 00:28:13.971: ISAKMP (6): atts are acceptable.

*Mar 1 00:28:13.975: ISAKMP (6): processing NONCE payload.

message ID = -161552401

*Mar 1 00:28:13.979: ISAKMP (6): processing ID payload.

message ID = -161552401

*Mar 1 00:28:13.979: ISAKMP (6): processing ID payload.

message ID = -161552401

*Mar 1 00:28:14.391: ISAKMP (6): Creating IPSec SAs

*Mar 1 00:28:14.391: inbound SA from 20.20.20.20 to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:28:14.395: has spi 437593758 and conn_id 7 and flags 4

*Mar 1 00:28:14.399: lifetime of 3600 seconds

*Mar 1 00:28:14.399: lifetime of 4608000 kilobytes

*Mar 1 00:28:14.403: outbound SA from 20.20.20.21 to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:28:14.403: has spi 411835612 and conn_id 8 and flags 4

*Mar 1 00:28:14.407: lifetime of 3600 seconds

*Mar 1 00:28:14.407: lifetime of 4608000 kilobytes

*Mar 1 00:28:14.411: ISAKMP (6): Creating IPSec SAs

*Mar 1 00:28:14.411: inbound SA from 20.20.20.20 to 20.20.20.21

(proxy 60.60.60.0 to 50.50.50.0 )

*Mar 1 00:28:14.415: has spi 216990519 and conn_id 9 and flags 4

*Mar 1 00:28:14.415: lifetime of 3600 seconds

*Mar 1 00:28:14.419: lifetime of 4608000 kilobytes

*Mar 1 00:28:14.419: outbound SA from 20.20.20.21 to 20.20.20.20

(proxy 50.50.50.0 to 60.60.60.0 )

*Mar 1 00:28:14.423: has spi 108733569 and conn_id 10 and flags 4

*Mar 1 00:28:14.423: lifetime of 3600 seconds

*Mar 1 00:28:14.427: lifetime of 4608000 kilobytes

wan2511#

-------------------------- RSA-enc IPSEC debug -------

wan2511#

*Mar 1 00:30:32.155: ISAKMP (11): Unable to get

router cert to find DN!

wan2511#show debug

Cryptographic Subsystem:

Crypto IPSEC debugging is on

wan2511#

wan2511#

wan2511#

wan2511#

%CRYPTO-6-IKMP_AUTH_FAIL: Authentication method

4 failed with host 20.20.20.20

%CRYPTO-6-IKMP_MODE_FAILURE: Processing of Main

mode failed with peer at

20.20.20.20

*Mar 1 00:31:13.931: IPSEC(validate_proposal_request):

proposal part #1,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:31:13.935: IPSEC(validate_proposal_request):

proposal part #2,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/0.0.0.0/0/0,

src_proxy= 60.60.60.0/0.0.0.16/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 0s and 0kb,

spi= 0x0(0), conn_id= 0, keysize= 0, flags= 0x4

*Mar 1 00:31:13.947: IPSEC(key_engine): got a queue event...

*Mar 1 00:31:13.951: IPSEC(spi_response): getting

spi 436869446 for SA

from 20.20.20.20 to 20.20.20.21 for prot 2

*Mar 1 00:31:13.955: IPSEC(spi_response): getting

spi 285609740 for SA

from 20.20.20.20 to 20.20.20.21 for prot 3

*Mar 1 00:31:14.367: IPSEC(key_engine): got a queue event...

*Mar 1 00:31:14.367: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x1A0A1946(436869446), conn_id= 12, keysize= 0,

flags= 0x4

*Mar 1 00:31:14.375: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= AH, transform= ah-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x2C40706(46401286), conn_id= 13, keysize= 0,

flags= 0x4

*Mar 1 00:31:14.383: IPSEC(initialize_sas): ,

(key eng. msg.) dest= 20.20.20.21, SRC= 20.20.20.20,

dest_proxy= 50.50.50.0/255.255.255.0/0/0,

src_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x11060F0C(285609740), conn_id= 14, keysize= 0,

flags= 0x4

*Mar 1 00:31:14.391: IPSEC(initialize_sas): ,

(key eng. msg.) SRC= 20.20.20.21, dest= 20.20.20.20,

src_proxy= 50.50.50.0/255.255.255.0/0/0,

dest_proxy= 60.60.60.0/255.255.255.0/0/0,

protocol= ESP, transform= esp-des esp-sha-hmac ,

lifedur= 3600s and 4608000kb,

spi= 0x12881335(310907701), conn_id= 15, keysize= 0,

flags= 0x4

*Mar 1 00:31:14.399: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 51,

sa_spi= 0x1A0A1946(436869446),

sa_trans= ah-sha-hmac , sa_conn_id= 12

*Mar 1 00:31:14.407: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 51,

sa_spi= 0x2C40706(46401286),

sa_trans= ah-sha-hmac , sa_conn_id= 13

*Mar 1 00:31:14.411: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.21, sa_prot= 50,

sa_spi= 0x11060F0C(285609740),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 14

*Mar 1 00:31:14.415: IPSEC(create_sa): sa created,

(sa) sa_dest= 20.20.20.20, sa_prot= 50,

sa_spi= 0x12881335(310907701),

sa_trans= esp-des esp-sha-hmac , sa_conn_id= 15

wan2511#

Campione 3: ISAKMP Autenticazione RSA-SIG/CA

In questo esempio vengono utilizzate le firme RSA, che richiedono l'utilizzo di un server CA. Ogni peer ottiene certificati dal server CA, in genere una workstation configurata per il rilascio di certificati. Quando entrambi i peer dispongono di certificati CA validi, scambiano automaticamente le chiavi pubbliche RSA tra loro nell'ambito della negoziazione ISAKMP. In questo scenario è sufficiente che ogni peer si sia registrato con una CA e abbia ottenuto un certificato. Un peer non deve più mantenere le chiavi RSA pubbliche di tutti i peer della rete.

Si noti inoltre che non è specificato alcun criterio ISAKMP perché si sta utilizzando il criterio predefinito, illustrato di seguito:

lab-isdn1#show crypto isakmp policy

Default protection suite

encryption algorithm: DES - Data Encryption Standard (56 bit keys).

hash algorithm: Secure Hash Standard

authentication method: Rivest-Shamir-Adleman Signature

Diffie-Hellman group: #1 (768 bit)

lifetime: 86400 seconds, no volume limit

Definire innanzitutto il nome host del server CA e generare la chiave RSA.

test1-isdn(config)#ip host cert-author 10.19.54.46 test1-isdn(config)#crypto key gen rsa usage The name for the keys will be: test1-isdn.cisco.com Choose the size of the key modulus in the range of 360 to 2048 for your Signature Keys. Choosing a key modulus greater than 512 may take a few minutes. How many bits in the modulus [512]: Generating RSA keys ... [OK] Choose the size of the key modulus in the range of 360 to 2048 for your Encryption Keys. Choosing a key modulus greater than 512 may take a few minutes. How many bits in the modulus [512]: Generating RSA keys ... [OK]

Successivamente, la configurazione della CA viene definita con un tag denominato "test1-isdn-ultra" e definisce l'URL del nome della CA. Eseguire quindi l'autenticazione con il server CA e ottenere un certificato. Infine, verificare di aver ricevuto i certificati "Disponibili" per l'utilizzo.

test1-isdn(config)#crypto ca identity test1-isdn-ultra

test1-isdn(ca-identity)#enrollment url http://cert-author

test1-isdn(ca-identity)#crl optional

test1-isdn(ca-identity)#exit

-----------------------------------

test1-isdn(config)#crypto ca authenticate test1-isdn-ultra

Certificate has the following attributes:

Fingerprint: 71CA5A98 78828EF8 4987BA95 57830E5F

% Do you accept this certificate? [yes/no]: yes

Apr 3 14:08:56.329: CRYPTO_PKI: http connection opened

Apr 3 14:08:56.595: CRYPTO__PKI: All enrollment requests completed.

Apr 3 14:08:56.599: CRYPTO_PKI: transaction GetCACert completed

Apr 3 14:08:56.599: CRYPTO_PKI: CA certificate received

test1-isdn(config)#

------------------------------------

test1-isdn(config)#crypto ca enroll test1-isdn-ultra

% Start certificate enrollment ..

% Create a challenge password. You will need to verbally provide this

password to the CA Administrator in order to revoke your certificate.

For security reasons your password will not be saved in the configuration.

Please make a note of it.

Password:

Re-enter password:

% The subject name in the certificate will be: test1-isdn.cisco.com

% Include the router serial number in the subject name? [yes/no]: yes

% The serial number in the certificate will be: 04922418

% Include an IP address in the subject name? [yes/no]: yes

Interface: bri0

Request certificate from CA? [yes/no]: yes

% Certificate request sent to Certificate Authority

% The certificate request fingerprint will be displayed.

% The 'show crypto ca certificate' command will also show the fingerprint.

----------------- status: pending ---------------

test1-isdn#show crypto ca certificate

CA Certificate

Status: Available

Certificate Serial Number: 3051DF7169BEE31B821DFE4B3A338E5F

Key Usage: Not Set

Certificate

Subject Name

Name: test1-isdn.cisco.com

IP Address: 10.18.117.189

Serial Number: 04922418

Status: Pending

Key Usage: Signature

Fingerprint: B1566229 472B1DDB 01A072C0 8202A985 00000000

Certificate

Subject Name

Name: test1-isdn.cisco.com

IP Address: 10.18.117.189

Serial Number: 04922418

Status: Pending

Key Usage: Encryption

Fingerprint: 1EA39C07 D1B26FC7 7AD08BF4 ACA3AABD 00000000

----------------- status: available ---------------

test1-isdn#show crypto ca certificate

Certificate

Subject Name

Name: test1-isdn.cisco.com

Serial Number: 04922418

Status: Available

Certificate Serial Number: 1BAFCBCA71F0434B59D192FAFB37D376

Key Usage: Encryption

CA Certificate

Status: Available

Certificate Serial Number: 3051DF7169BEE31B821DFE4B3A338E5F

Key Usage: Not Set

Certificate

Subject Name

Name: test1-isdn.cisco.com

Serial Number: 04922418

Status: Available

Certificate Serial Number: 4B39EE2866814279CBA7534496DE1D99

Key Usage: Signature

test1-isdn#

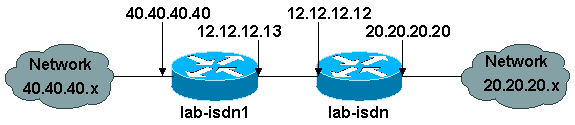

L'immagine seguente rappresenta il diagramma di rete per questa configurazione di esempio.

La configurazione di esempio seguente viene presa da due router Cisco 1600 che hanno precedentemente ottenuto certificati CA (come mostrato sopra) e che intendono eseguire ISAKMP con "rsa-sig" come criterio di autenticazione. Solo il traffico tra le due LAN Ethernet remote è crittografato.

lab-isdn1#write terminal

Building configuration...

Current configuration:

!

version 11.3

service timestamps debug datetime msec

no service password-encryption

service udp-small-servers

service tcp-small-servers

!

hostname lab-isdn1

!

enable secret 5 $1$VdPY$uA/BIVeEm9UAFEm.PPJFc.

!

username lab-isdn password 0 cisco

ip host ciscoca-ultra 171.69.54.46

ip host lab-isdn 12.12.12.12

ip domain-name cisco.com

ip name-server 171.68.10.70

ip name-server 171.68.122.99

isdn switch-type basic-ni1

!

crypto ipsec transform-set mypolicy ah-sha-hmac esp-des esp-sha-hmac

!

crypto map test 10 ipsec-isakmp

set peer 12.12.12.12

set transform-set mypolicy

match address 144

!

crypto ca identity bubba

enrollment url http://ciscoca-ultra

crl optional

crypto ca certificate chain bubba