Configurazione di Switched Port Analyzer su ACI

Sommario

Introduzione

Questo documento descrive come configurare Switched Port Analyzer (SPAN) su Cisco Application Centric Infrastructure (ACI) versione 5.x e 6.x.

Premesse

In generale, esistono tre tipi di SPAN. SPAN locale, RSPAN (Remote SPAN) ed ERSPAN (Encapsulated Remote SPAN). Le differenze tra questi SPAN sono principalmente la destinazione dei pacchetti di copia. Cisco ACI supporta Local SPAN ed ERSPAN.

Nota: in questo documento si presume che i lettori abbiano già familiarità con SPAN e che esistano differenze tra Local SPAN ed ERSPAN.

Tipo SPAN in Cisco ACI

Cisco ACI dispone di tre tipi di SPAN: Fabric SPAN, Tenant SPAN e Access SPAN. La differenza tra ciascuna SPAN è l'origine dei pacchetti di copia.

Come indicato in precedenza,

Fabric SPANcattura i pacchetti che entrano ed escono dainterfaces between Leaf and Spine switches.Access SPANcattura i pacchetti che entrano ed escono dainterfaces between Leaf switches and external devices.Tenant SPANcattura i pacchetti che entrano ed escono daEndPoint Group (EPG) on ACI Leaf switches.

SPAN to CPUconsiste nell'acquisire i pacchetti in entrata e in uscitainterfaces between Leaf switches and external devices(a partire dalla versione 6.2).

Questo nome SPAN corrisponde alla posizione in cui deve essere configurato sull'interfaccia utente di Cisco ACI.

- SPAN fabric configurato in

Fabric > Fabric Policies - L'SPAN di accesso è configurato in

Fabric > Access Policies - SPAN alla CPU è configurato in

Fabric > Access Policies - L'SPAN del tenant è configurato in

Tenants > {each tenant}

Per quanto riguarda la destinazione di ogni SPAN, solo Access SPAN è in grado di supportare sia Local SPAN che ERSPAN. Gli altri due SPAN (Fabric e Tenant) sono solo in grado di ERSPAN.

Limitazioni e linee guida

Consultare la sezione Limitazioni e linee guida della guida per la risoluzione dei problemi di Cisco APIC. È menzionato in Troubleshooting Tools and Methodology > Using SPAN.

Configurazione

In questa sezione vengono presentati brevi esempi relativi alla configurazione di ciascun tipo SPAN. In alcuni casi specifici viene illustrato come selezionare il tipo di estensione nella sezione successiva.

La configurazione SPAN è descritta anche nella guida alla risoluzione dei problemi di Cisco APIC: Strumenti per la risoluzione dei problemi e metodologia > Utilizzo di SPAN.

ERSPAN (Access SPAN)

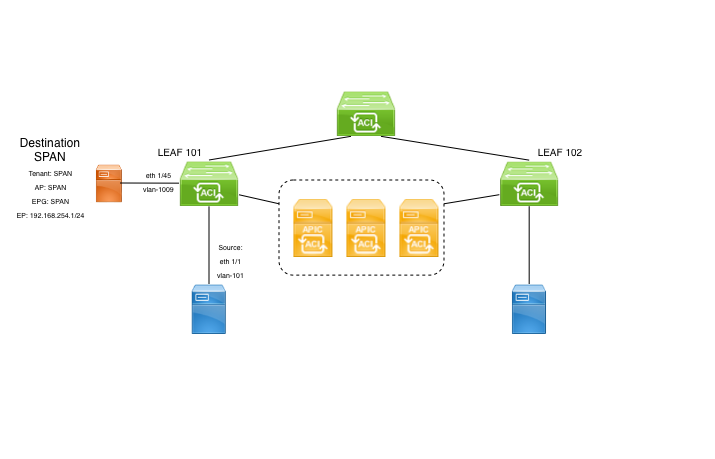

Topologia di esempio

Immagine 1: Topologia di esempio per l'accesso a ERSPAN

Immagine 1: Topologia di esempio per l'accesso a ERSPAN

Esempio di configurazione

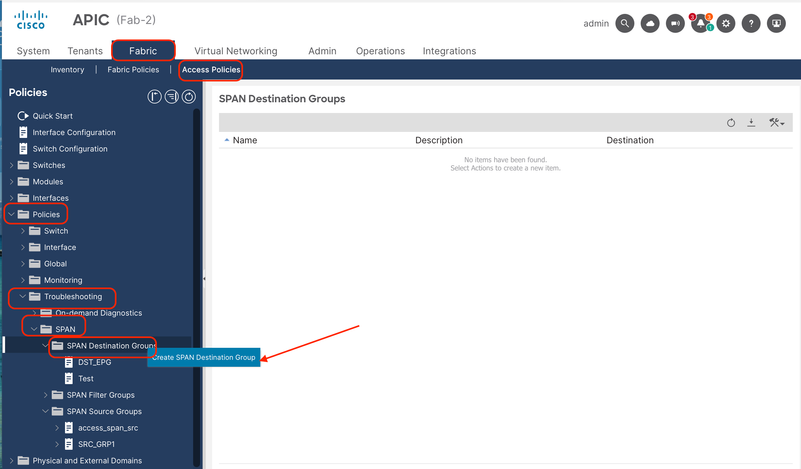

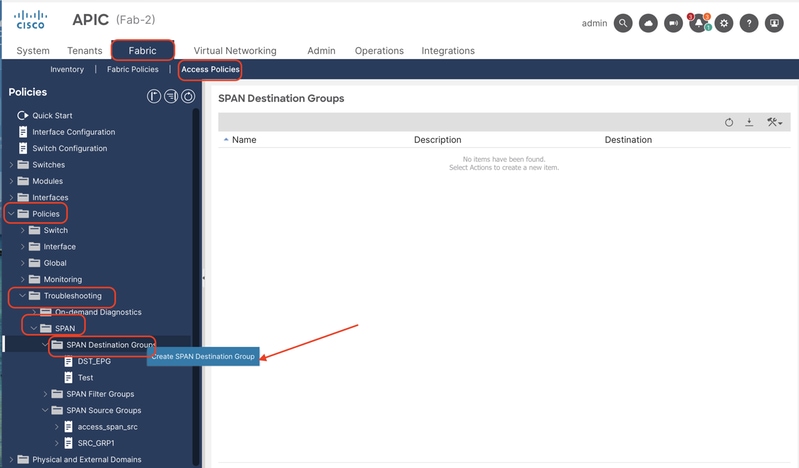

Passare a Fabric > Access Policies > Policies > Troubleshooting > SPAN.

- Fare clic con il pulsante destro del mouse su 'SPAN Destination Groups' e selezionare l'opzione per la creazione di

SPAN Destination Group(DST_EPG).

Immagine 2: Percorso per la creazione del gruppo di destinazione ERSPAN di accesso

Immagine 2: Percorso per la creazione del gruppo di destinazione ERSPAN di accesso

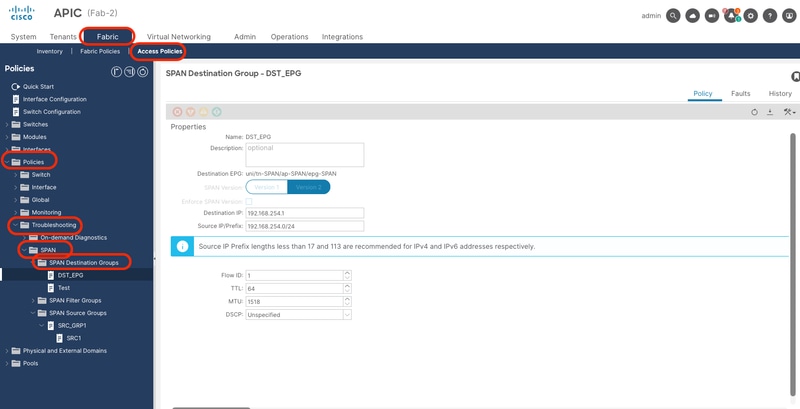

Immettere le informazioni:

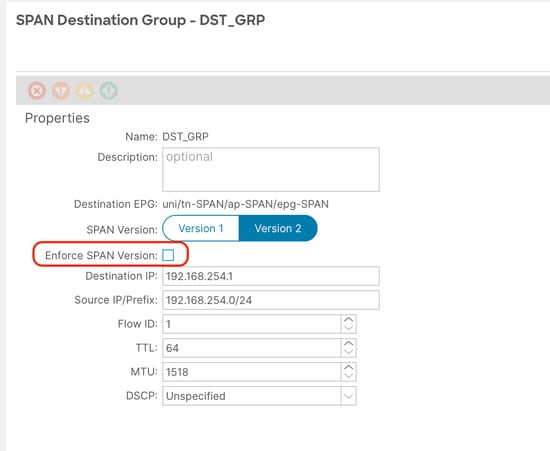

Immagine 3: Configurazione di un gruppo di destinazione ERSPAN di accesso

Immagine 3: Configurazione di un gruppo di destinazione ERSPAN di accesso

Dove:

Tipo di destinazione: EPG (obbligatorio per l'accesso a ERSPAN)

EPG destinazione: Tenant/AP/EPG dove viene appreso l'endpoint di destinazione

IP di destinazione: IP dell'endpoint di destinazione

IP di origine: può essere qualsiasi IP. Se viene utilizzato il prefisso, per i bit non definiti viene utilizzato l'ID nodo del nodo di origine. Ad esempio, prefisso: 192.168.254.0/24 su node-101 => src IP 192.168.254.101

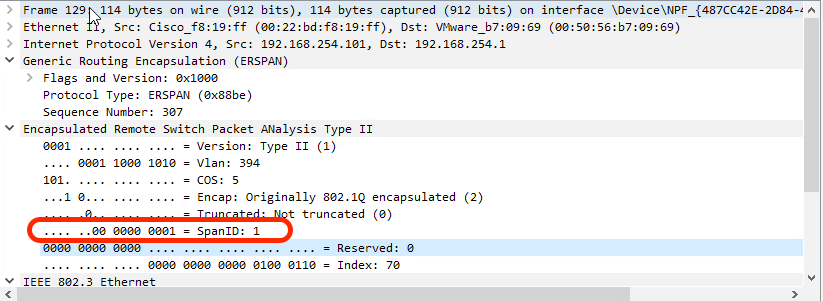

ID flusso: Per impostazione predefinita, impostato su 1, è utile per identificare il pacchetto in base al flusso nell'intestazione ERSPAN:

Immagine 4: Pacchetto in Wireshark per visualizzare l'ID flusso

Immagine 4: Pacchetto in Wireshark per visualizzare l'ID flusso

Suggerimento: Per filtrare l'ID flusso, è possibile utilizzare il seguente filtro wireshark: erspan.spanid == <ID flusso>

- Creare

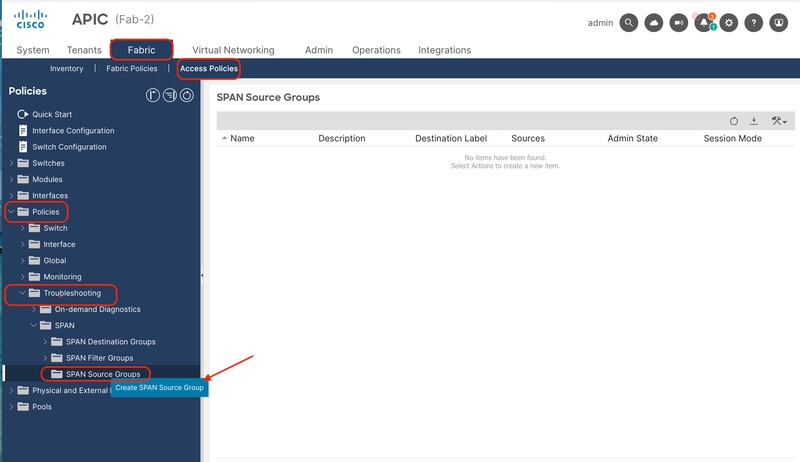

SPAN Source Group(SRC_GRP1), fare clic con il pulsante destro del mouse su 'Gruppi di origini SPAN' e selezionare 'Crea gruppi di origini SPAN':

Immagine 5: Percorso per la creazione di un gruppo di origine ERSPAN di accesso

Immagine 5: Percorso per la creazione di un gruppo di origine ERSPAN di accesso

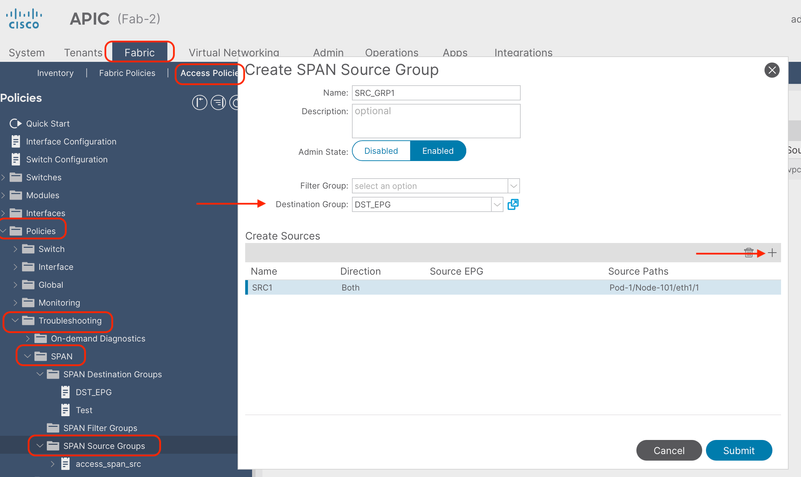

Immettere le informazioni:

Immagine 6: Configurazione di un gruppo di origine ERSPAN di accesso

Immagine 6: Configurazione di un gruppo di origine ERSPAN di accesso

Dove:

Stato amministratore: Abilitato

Gruppo di destinazione: Selezionare il gruppo di destinazione creato in precedenza (DST_EPG)

- Nella stessa casella, fare clic sul pulsante più (+) per aggiungere almeno un'origine SPAN.

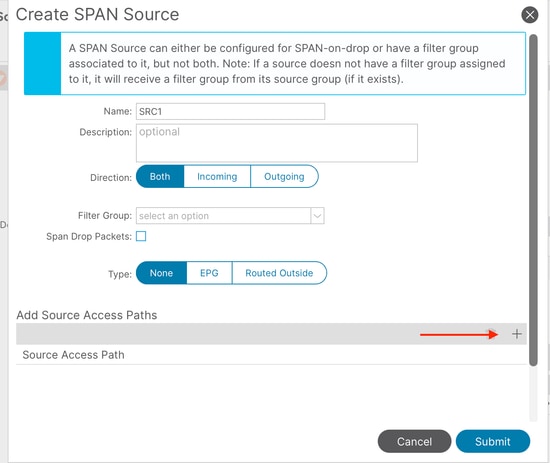

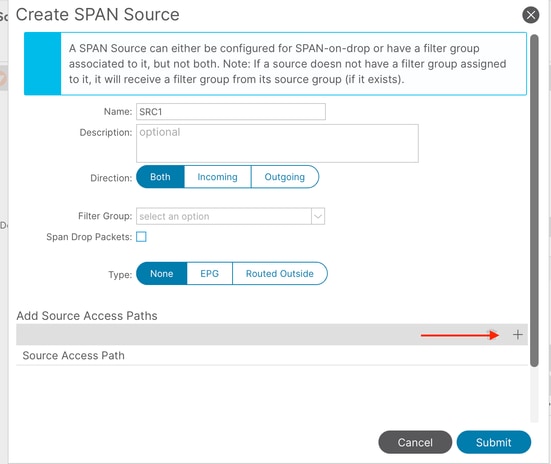

- Configurare i seguenti parametri per creare

SPAN Source(SRC1):

Immagine 7: Configurazione di un'origine ERSPAN di accesso

Immagine 7: Configurazione di un'origine ERSPAN di accesso

Dove:

Direzione: È possibile scegliere tra: In entrata, In uscita o Entrambe le direzioni

Tipo: è possibile scegliere tra: Nessuno (una porta anteriore normale), EPG (interfaccia distribuita come binding statico in un EPG e solo il traffico EPG viene sottoposto a mirroring) o Routed Outside (interfaccia utilizzata in un L3out).

nell'esempio, viene usata una porta anteriore normale.

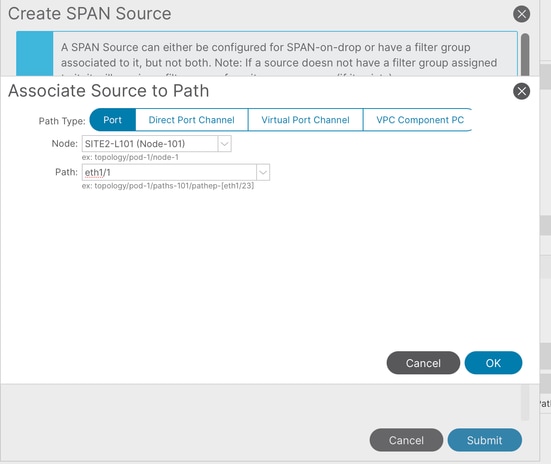

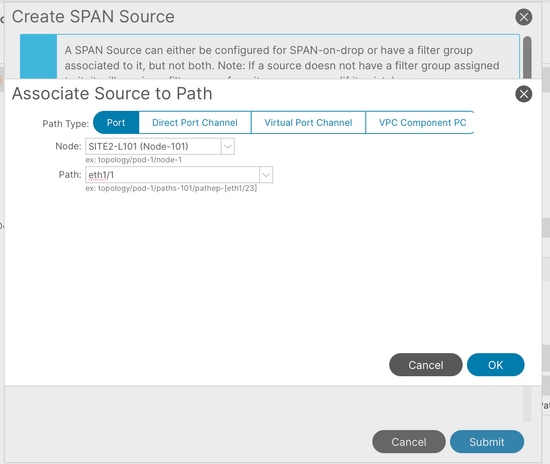

- Fare clic sul pulsante più (+) per aggiungere un percorso di accesso di origine. Immettere le informazioni:

Immagine 8: Creazione di un percorso di origine ERSPAN di accesso

Immagine 8: Creazione di un percorso di origine ERSPAN di accesso

Dove:

Tipo di percorso: Scegliere tra Porta (singola), Canale porta diretto, Canale porta virtuale (scegliendo questa opzione, il percorso mostra i VPC già formati) e PC componente VPC (solo una parte del VPC, scegliendo il nodo specifico)

Nodo: Scegliere il nodo di origine (nodo 101 come nell'esempio di topologia)

Percorso: interfaccia di origine (eth1/1 come nell'esempio di topologia)

Accesso a SPAN locale

Topologia di esempio

Immagine 9: Topologia di esempio di un SPAN di accesso locale

Immagine 9: Topologia di esempio di un SPAN di accesso locale

Esempio di configurazione

Passare a Fabric > Access Policies > Policies > Troubleshooting > SPAN.

- Fare clic con il pulsante destro del mouse su 'SPAN Destination Groups' e selezionare l'opzione per la creazione di

SPAN Destination Group(DST_EPG).

Immagine 10: Percorso per creare un gruppo di destinazione SPAN di accesso locale

Immagine 10: Percorso per creare un gruppo di destinazione SPAN di accesso locale

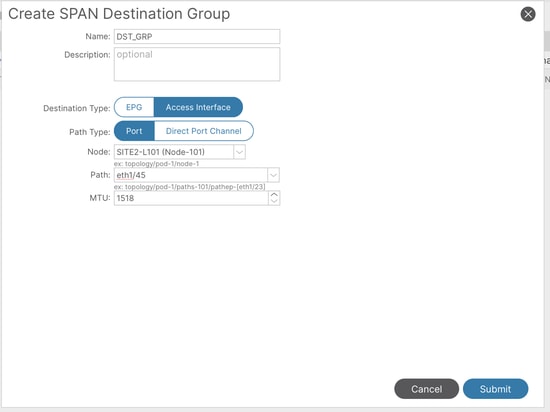

Immettere le informazioni:

Immagine 11: Configurazione di un gruppo di destinazione SPAN di accesso locale

Immagine 11: Configurazione di un gruppo di destinazione SPAN di accesso locale

Dove:

Tipo di destinazione: Interfaccia di accesso (obbligatoria per SPAN locale)

Tipo di percorso: Port

Nodo: Nodo-101 (secondo la topologia)

Percorso: eth1/45 (secondo la topologia)

Nota: Alla porta di destinazione non deve essere applicato alcun criterio tenant, ad esempio EPG, L3out o infra deployment), altrimenti viene generato questo errore:

Errore: F1559

Descrizione: Delegato errore: Impossibile configurare SPAN con DST_GRP di destinazione del gruppo di destinazione DST_GRP a causa della porta di destinazione non sicura per SPAN. La porta dispone già di una distribuzione di VLAN a infrarossi, EPG applicazione o L3Out

Se la porta di destinazione fa parte di un EPG, l'alternativa sarebbe passare ad Access ERSPAN.

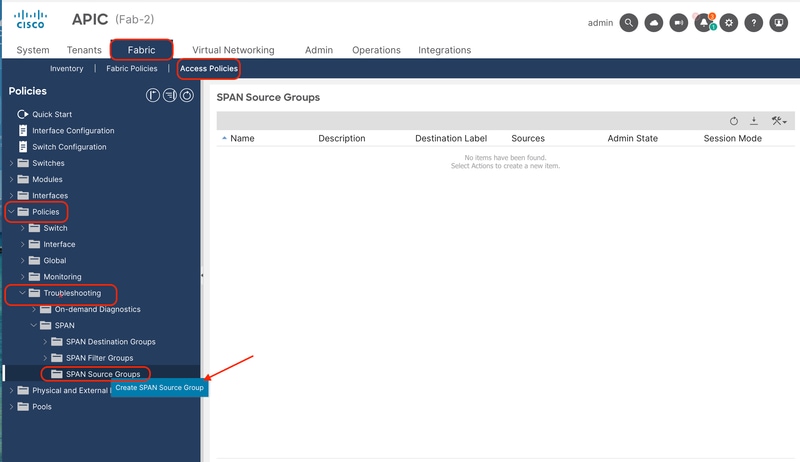

- Creare

SPAN Source Group(SRC_GRP1), fare clic con il pulsante destro del mouse su 'Gruppi di origini SPAN' e selezionare 'Crea gruppi di origini SPAN':

Immagine 12: Percorso per creare un gruppo di origine SPAN di accesso locale

Immagine 12: Percorso per creare un gruppo di origine SPAN di accesso locale

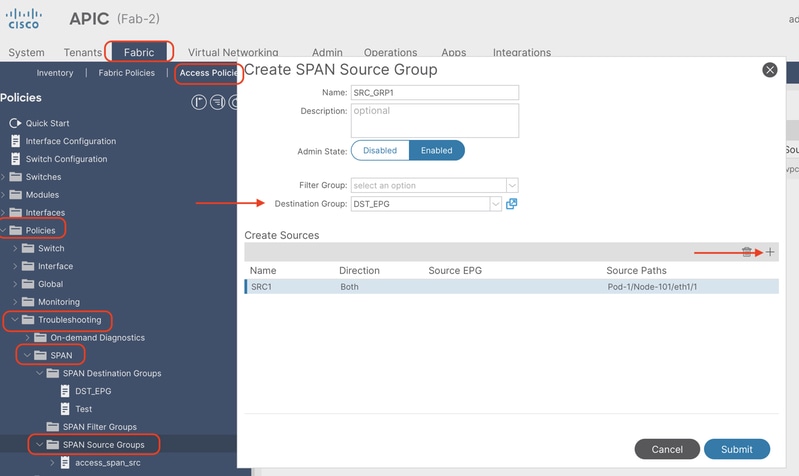

Immettere le informazioni:

Immagine 13: Creazione di un gruppo di origine SPAN di accesso locale

Immagine 13: Creazione di un gruppo di origine SPAN di accesso locale

Dove:

Stato amministratore: Abilitato

Gruppo di destinazione: Selezionare il gruppo di destinazione creato in precedenza (DST_EPG)

- Nella stessa casella, fare clic sul pulsante più (+) per aggiungere almeno un'origine SPAN.

- Configurare i seguenti parametri per creare

SPAN Source(SRC1):

Immagine 14: passaggi per la creazione di un'origine SPAN di accesso locale

Immagine 14: passaggi per la creazione di un'origine SPAN di accesso locale

Dove:

Direzione: Scegliere tra In entrata, In uscita o entrambe le direzioni

Tipo: è possibile scegliere tra: Nessuno (una porta anteriore normale), EPG (interfaccia distribuita come binding statico in un EPG e solo il traffico EPG viene sottoposto a mirroring) o Routed Outside (interfaccia utilizzata in un L3out).

nell'esempio, viene usata una porta anteriore normale. Se i percorsi di accesso di origine aggiunti successivamente vengono distribuiti nello stesso nodo, la configurazione è supportata.

- Fare clic sul pulsante più (+) per aggiungere un percorso di accesso di origine. Immettere le informazioni:

Immagine 15: Creazione di un percorso di origine SPAN di accesso locale

Immagine 15: Creazione di un percorso di origine SPAN di accesso locale

Dove:

Tipo di percorso: Scegliere tra Porta (singola), Canale porta diretto, Canale porta virtuale (scegliendo questa opzione, il percorso mostra i VPC già formati) e PC componente VPC (solo una parte del VPC, scegliendo il nodo specifico)

Nota: Il canale della porta virtuale non è supportato in SPAN di accesso locale

Nodo: Scegliere il nodo di origine (nodo 101 come nell'esempio di topologia)

Percorso: interfaccia di origine (eth1/1 come nell'esempio di topologia)

Limitazioni:

Nota: Per Local SPAN, un'interfaccia di destinazione e le interfacce di origine devono essere configurate sulla stessa foglia.

- L'interfaccia di destinazione non richiede che si trovi su un EPG finché è attivo.

- Quando si specifica l'interfaccia del canale della porta virtuale (vPC) come porta di origine, non è possibile utilizzare Local SPAN

Tuttavia, è disponibile una soluzione. Su un'interfaccia di prima generazione, una singola porta fisica che è membro di vPC o PC può essere configurata come origine SPAN. Con questo Local SPAN può essere usato per il traffico sulle porte vPC.

Questa opzione, tuttavia, non è disponibile su una foglia di seconda generazione (ID bug Cisco CSCvc11053). Al contrario, il supporto per SPAN sul "VPC component PC" è stato aggiunto tramite l'ID bug Cisco CSCvc4643 nella versione 2.1(2e), 2.2(2e) e successive. In questo modo, qualsiasi foglia di generazione può configurare un canale della porta, che è membro di vPC, come origine SPAN. Ciò consente a qualsiasi foglia di generazione di utilizzare Local SPAN per il traffico sulle porte vPC. - Se si specificano le singole porte di un canale di porta sulle porte di seconda generazione, viene eseguito lo spanning di solo un sottoinsieme dei pacchetti (anche a causa dell'ID bug Cisco CSCvc11053).

- PC e vPC non possono essere utilizzati come porta di destinazione per Local SPAN. Dalla versione 4.1(1), il PC può essere usato come porta di destinazione per Local SPAN.

ERSPAN (Tenant SPAN)

Topologia di esempio

Immagine 16: Topologia di esempio per il tenant ERSPAN

Immagine 16: Topologia di esempio per il tenant ERSPAN

Esempio di configurazione

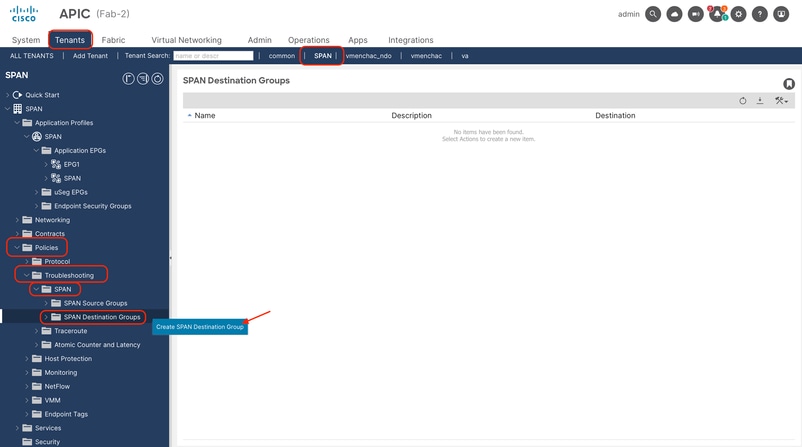

Passare a Tenant > .

- Fare clic con il pulsante destro del mouse su 'SPAN Destination Groups' e selezionare l'opzione per la creazione di

SPAN Destination Group(DST_EPG).

Immagine 17: percorso per la creazione del gruppo di destinazione ERSPAN tenant

Immagine 17: percorso per la creazione del gruppo di destinazione ERSPAN tenant

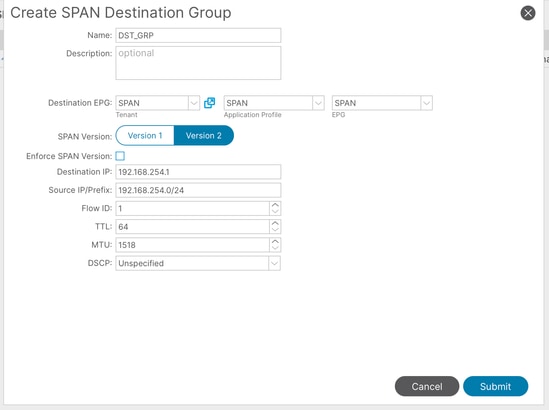

Immettere le informazioni:

Immagine 18: Creazione del gruppo di destinazione ERSPAN tenant

Immagine 18: Creazione del gruppo di destinazione ERSPAN tenant

Dove:

EPG destinazione: impostazione del tenant (per impostazione predefinita, accetta lo stesso tenant in cui viene configurato ERSPAN), AP ed EPG in cui viene appreso l'endpoint destinazione

IP di destinazione: IP dell'endpoint di destinazione

IP di origine: può essere qualsiasi IP. Se viene utilizzato il prefisso, per i bit non definiti viene utilizzato l'ID nodo del nodo di origine. Ad esempio, prefisso: 192.168.254.0/24 su node-101 => src IP 192.168.254.101

ID flusso: Per impostazione predefinita, impostato su 1, è utile per identificare il pacchetto in base al flusso nell'intestazione ERSPAN. Utilizzare il suggerimento mostrato in Access ERSPAN per filtrare le acquisizioni quando questo ID flusso è personalizzato.

- Creare

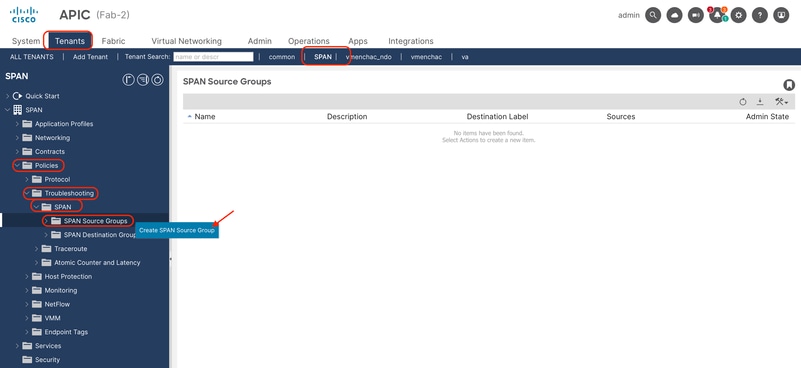

SPAN Source Group(SRC_GRP1), fare clic con il pulsante destro del mouse su 'Gruppi di origini SPAN' e selezionare 'Crea gruppi di origini SPAN':

Immagine 19: percorso per la creazione del gruppo di origine ERSPAN tenant

Immagine 19: percorso per la creazione del gruppo di origine ERSPAN tenant

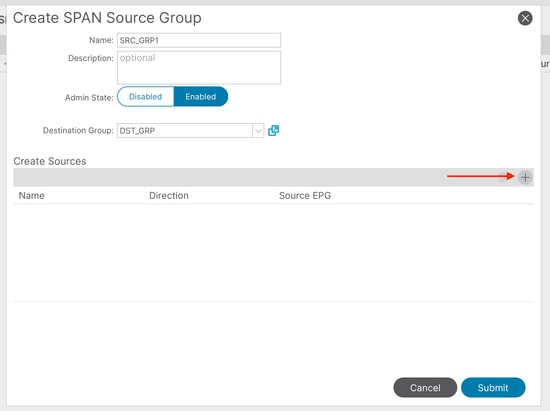

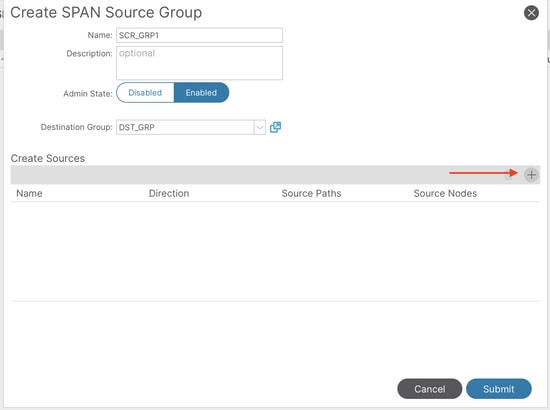

Immettere le informazioni:

Immagine 20: Creazione del gruppo di origine ERSPAN tenant

Immagine 20: Creazione del gruppo di origine ERSPAN tenant

Dove:

Stato amministratore: Abilitato

Gruppo di destinazione: Selezionare il gruppo di destinazione creato in precedenza (DST_EPG)

- Nella stessa casella, fare clic sul pulsante più (+) per aggiungere almeno un'origine SPAN.

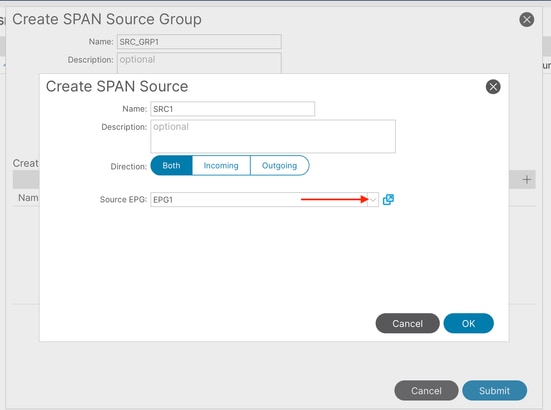

- Configurare i seguenti parametri per creare

SPAN Source(SRC1):

Immagine 21: creazione di EPG origine ERSPAN tenant

Immagine 21: creazione di EPG origine ERSPAN tenant

Dove:

Direzione: Scegliere tra In entrata, In uscita o entrambe le direzioni

EPG di origine: è possibile scegliere tra tutti gli EPG dello stesso tenant. (EPG1 come nell'esempio di topologia)

ERSPAN (Fabric SPAN)

Topologia di esempio

Immagine 2: Topologia di esempio per Fabric ERSPAN

Immagine 2: Topologia di esempio per Fabric ERSPAN

Esempio di configurazione

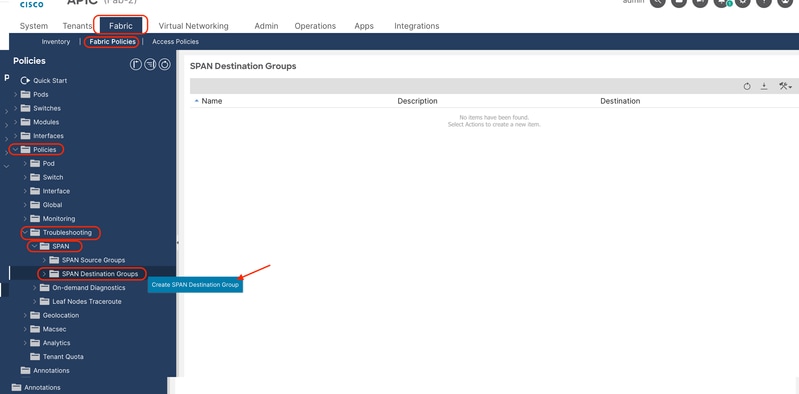

Passare a Fabric > Fabric Policies > Policies > Troubleshooting > SPAN.

- Fare clic con il pulsante destro del mouse su 'SPAN Destination Groups' e selezionare l'opzione per la creazione di

SPAN Destination Group(DST_EPG).

Immagine 23: Percorso per creare un gruppo di destinazione ERSPAN dell'infrastruttura

Immagine 23: Percorso per creare un gruppo di destinazione ERSPAN dell'infrastruttura

Immettere le informazioni:

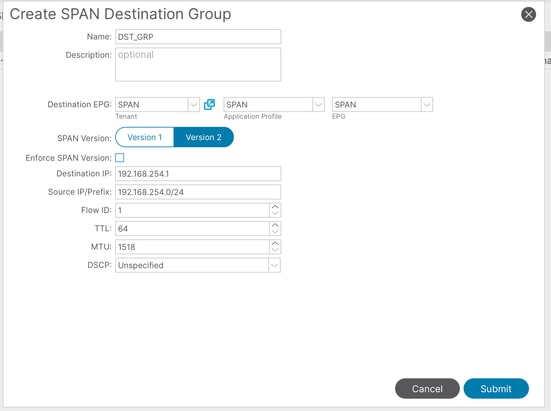

Immagine 24: Creazione del gruppo di destinazione ERSPAN infrastruttura

Immagine 24: Creazione del gruppo di destinazione ERSPAN infrastruttura

Dove:

EPG destinazione: impostare il tenant, l'AP e l'EPG in cui viene appreso l'endpoint di destinazione

IP di destinazione: IP dell'endpoint di destinazione

IP di origine: può essere qualsiasi IP. Se viene utilizzato il prefisso, per i bit non definiti viene utilizzato l'ID nodo del nodo di origine. Ad esempio, prefisso: 192.168.254.0/24 su node-101 => src IP 192.168.254.101

ID flusso: Per impostazione predefinita, impostato su 1, è utile per identificare il pacchetto in base al flusso nell'intestazione ERSPAN. Utilizzare il suggerimento mostrato in Access ERSPAN per filtrare le acquisizioni quando questo ID flusso è personalizzato.

- Creare

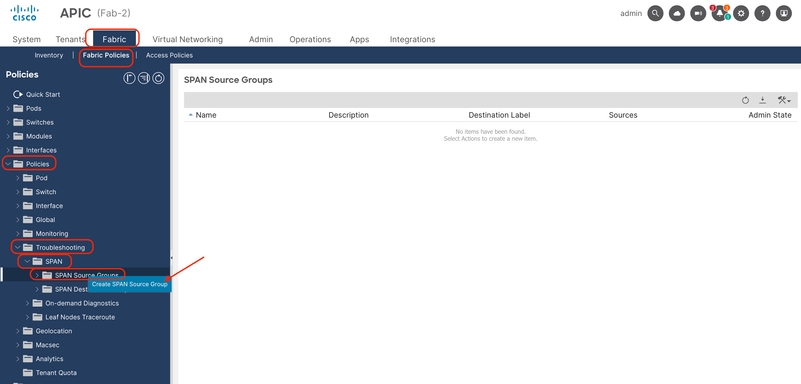

SPAN Source Group(SRC_GRP1), fare clic con il pulsante destro del mouse su 'Gruppi di origini SPAN' e selezionare 'Crea gruppi di origini SPAN':

Immagine 25: percorso per la creazione dei gruppi di origine ERSPAN dell'infrastruttura

Immagine 25: percorso per la creazione dei gruppi di origine ERSPAN dell'infrastruttura

Immettere le informazioni:

Immagine 26: Creazione del gruppo di origine ERSPAN infrastruttura

Immagine 26: Creazione del gruppo di origine ERSPAN infrastruttura

Dove:

Stato amministratore: Abilitato

Gruppo di destinazione: Selezionare il gruppo di destinazione creato in precedenza (DST_EPG)

- Nella stessa casella, fare clic sul pulsante più (+) per aggiungere almeno un'origine.

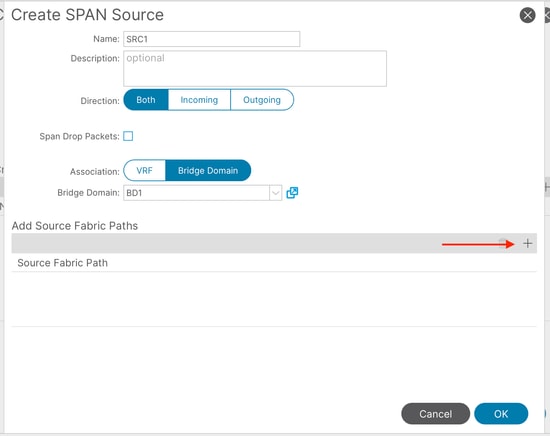

- Configurare i seguenti parametri per la creazione del

Sourcefile (SRC1):

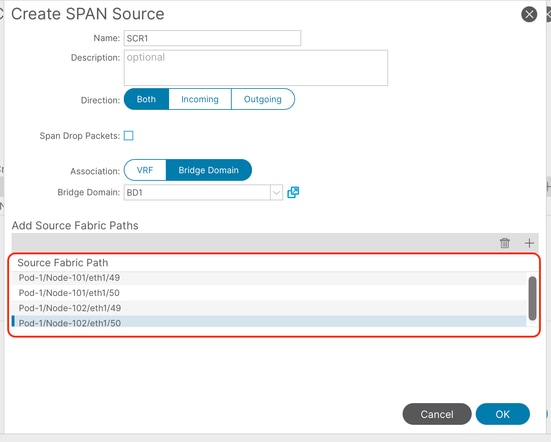

Immagine 27: creazione del percorso dell'infrastruttura ERSPAN tenant

Immagine 27: creazione del percorso dell'infrastruttura ERSPAN tenant

Dove:

Direzione: Scegliere tra In entrata, In uscita o entrambe le direzioni

Associazione: Scegliere tra VRF o Bridge Domain (in questo esempio è stato scelto un BD specifico da acquisire)

- Fare clic sul pulsante più (+) per aggiungere un percorso di fabric di origine. Immettere le informazioni:

Immagine 28: Creazione di percorsi di origine per ERSPAN fabric

Immagine 28: Creazione di percorsi di origine per ERSPAN fabric

Dove:

Nodo: nodo di origine

Interfaccia: Il menu a discesa mostra solo gli uplink dal nodo selezionato (in questo esempio sono stati mostrati i 4 uplink dalla topologia già aggiunti)

Span su CPU

Nelle versioni precedenti a ACI 6.2.1, gli switch foglia ACI non supportavano l'invio di una sessione SPAN locale (Switched Port Analyzer) direttamente alla porta CPU dello switch (sup-eth0), rendendo molto più difficili l'acquisizione e l'analisi on-box.

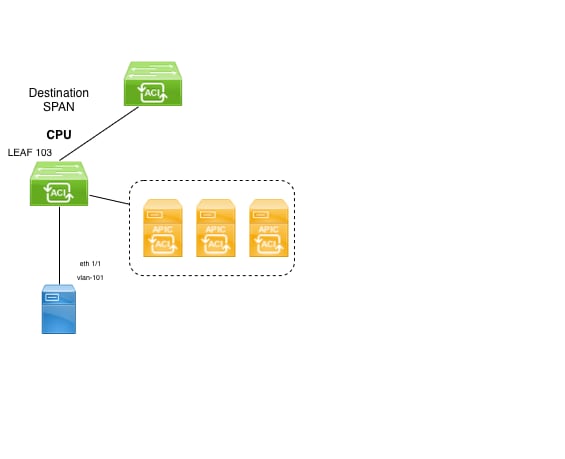

Topologia di esempio

Immagine 29: Topologia di esempio per SPAN su CPU

Immagine 29: Topologia di esempio per SPAN su CPU

Esempio di configurazione

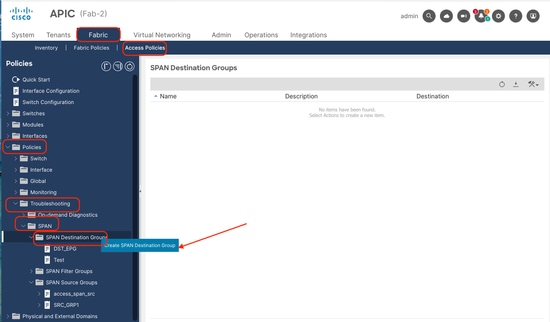

Passare a Fabric > Access Policies > Policies > Troubleshooting > SPAN.

- Fare clic con il pulsante destro del mouse su 'SPAN Destination Groups' e selezionare l'opzione da creare

SPAN Destination Group.

Immagine 30: Percorso per la creazione di un SPAN al gruppo di destinazione CPU

Immagine 30: Percorso per la creazione di un SPAN al gruppo di destinazione CPU

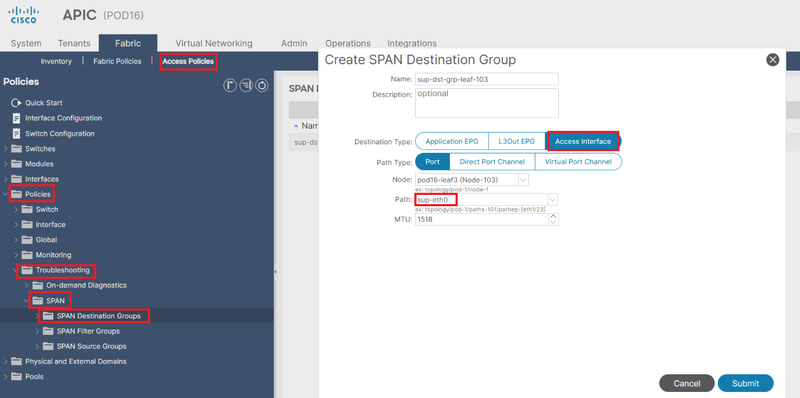

Immettere le informazioni:

Immagine 31: creazione di SPAN nel gruppo di destinazione CPU

Immagine 31: creazione di SPAN nel gruppo di destinazione CPU

Dove:

Tipo di destinazione: interfaccia di Access

Tipo di parte: Port

Percorso: selezionare sup-eth0.

- Continuare la configurazione come mostrato nella sezione Accesso a SPAN locale.

In questo video vengono anche illustrate le procedure di configurazione:

https://video.cisco.com/detail/video/6389779606112

Limitazioni:

SPAN su CPU è supportato solo sulle seguenti piattaforme:

-

FX2 (CELESTE)

-

FX3 (sundown)

-

GX (Wolfridge)

-

GX2 (Quadripicchi)

-

HX (Ararat)

Filtri/ACL

Access SPAN ha la capacità di usare i filtri ACL sulle origini di accesso SPAN.

Questa funzione consente di eseguire lo SPAN di un particolare flusso o flusso di traffico in entrata e in uscita da un'origine SPAN.

Gli utenti possono applicare gli ACL SPAN a un'origine quando è necessario eseguire lo SPAN sul traffico specifico del flusso.

Non è supportato nei gruppi di origine/origini SPAN Fabric e Tenant Span.

Un gruppo di filtri può essere associato a:

-Sorgente Span: il gruppo di filtri viene utilizzato per filtrare il traffico su TUTTE le interfacce definite in questa origine Span.

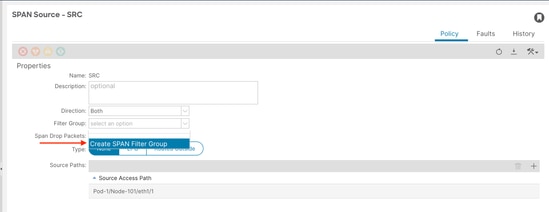

Immagine 32: Opzione per aggiungere il filtro nell'origine di accesso

Immagine 32: Opzione per aggiungere il filtro nell'origine di accesso

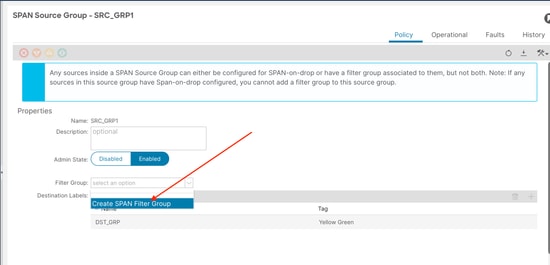

-Span Gruppo Di Origini: il gruppo di filtri (ad esempio, x) viene utilizzato per filtrare il traffico su TUTTE le interfacce definite in ognuna delle origini di span del gruppo di origini di span.

Immagine 3: Opzione per aggiungere il filtro nel gruppo di origini di accesso

Immagine 3: Opzione per aggiungere il filtro nel gruppo di origini di accesso

Se una determinata origine Span è già associata a un gruppo di filtri (ad esempio y), tale gruppo di filtri (ad) viene utilizzato per filtrare il gruppo su tutte le interfacce in questa specifica origine Span

- Un gruppo di filtri applicato a un gruppo di origini viene applicato automaticamente a tutte le origini in tale gruppo.

- Un gruppo di filtri applicato a un'origine è applicabile solo a tale origine.

- Un gruppo di filtri viene applicato sia al gruppo di origine che a un'origine in tale gruppo di origine. Il gruppo di filtri applicato all'origine ha la precedenza.

- Un gruppo di filtri applicato a un'origine viene eliminato, il gruppo di filtri applicato al gruppo di origine padre viene applicato automaticamente.

- Un gruppo di filtri applicato a un gruppo di origine viene eliminato da tutte le origini attualmente ereditate da tale gruppo di origine.

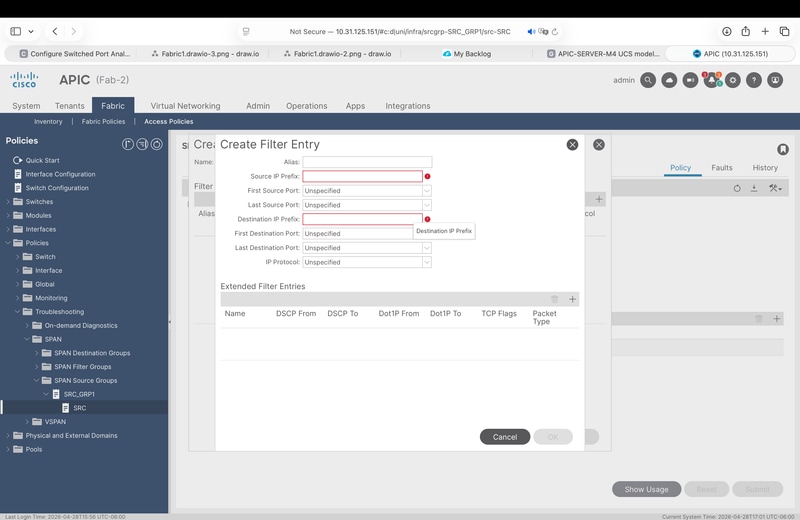

Per creare un filtro, sono disponibili le seguenti opzioni:

Immagine 34: opzioni voce filtro

Immagine 34: opzioni voce filtro

- Prefissi di origine e di destinazione.

- Intervalli di porte di origine/destinazione.

- Protocollo IP.

- Filtri estesi come: DCSP, Dot1P, flag TCP.

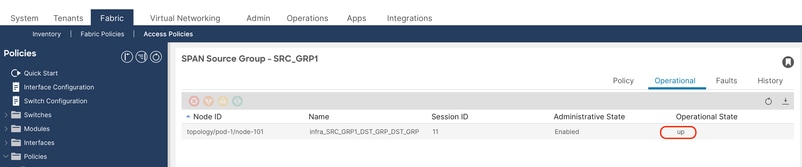

Convalida

- Nella GUI, andare al gruppo di origine di interesse, fare clic su di esso, e andare alla scheda Operativo:

Immagine 35: Convalida della sessione nella GUI

Immagine 35: Convalida della sessione nella GUI

- NELL'APIC CLI:

Mostra tutte le sessioni SPAN/SPAN configurate nell'infrastruttura

show monitor summary

Per filtrare le sessioni per tipo:

show monitor access session all

show monitor tenant session all

show monitor fabric session all

- Nello switch di origine CLI:

show monitor session all

Esempio:

SITE2-L101# show monitor session all

session 11

---------------

name : SRC_GRP1

description : Span session 11

type : erspan

scale-mode : filter

version : 2

oper version : 2

state : up (active)

erspan-id : 1

granularity :

vrf-name : SPAN:SPAN

acl-name :

ip-ttl : 64

ip-dscp : ip-dscp not specified

destination-ip : 192.168.254.1/32

origin-ip : 192.168.254.101/24. >>>> node ID 101

mode : access

Filter Group : None

source intf :

rx : [Eth1/1]

tx : [Eth1/1]

both : [Eth1/1]

source VLANs :

rx :

tx :

both :

filter VLANs : filter not specified

filter L3Outs : filter not specified

Questo output è utile per verificare se la sessione è abilitata, nonché l'origine, le intestazioni di destinazione e le interfacce di origine (se è elencato in rx e tx, la direzione è stata impostata su entrambi)

Per verificare che la configurazione sia corretta, estrarre l'ID sessione dalla descrizione ed eseguire il comando seguente:

Esempio:

SITE2-L101# show system internal span-mgr session 11

SSN id 11 name "infra_SRC_GRP1_DST_GRP_DST_GRP" ptr 0x562a21a24b70 Admin UP nSrcsUP 1 Dst ERSPAN UP

Scale mode FILTER

vrfName SPAN:SPAN vnid 2752515 SrcIP 192.168.254.101/24 DstIP 192.168.254.1/32 flowId 1 ttl 64 dscp 64 mtu 1518 ver 2 opst 1(UP) opst_qual 1(Active)

vrf_id 5 table_id 0x5 vrf_vnid 2752515 (0x2a0003) slot 0 urib_nh_reg 1 epm_registered 1

Spine Proxy NH: RESOLVED nh_is_fabric 1 nh_dtep_ip 0xa00e042 nh_flag 1 nh_if_idx 0x1a031009 nh_main_if_idx 0x1a031000

Local NH: NOT Resolved ep_valid 0 ep_mac 00:00:00:00:00:00 ep_vlan 0 ep_if_idx 0x0

ep_flags 0 ep_tun_if_idx 0x0 ep_nh_mac 00:00:00:00:00:00 ep_nh_dtep_ip 0x0 ep_nh_ifidx 0x0 ep_nh_vlan 0

COOP NH: NOT Resolved coop_valid 0 coop_tep_ip 0x0

Span Offset 255

Filter Group ID: 0

(src-name, flt-grp-id) associations:

Src name: "SRC" Filter Group ID: 0

SRC: id 17 ptr 0x562a21a22170 ssn_id 11 mode Access type Port dir ING-EGR vlan 0 if_idx 0x1a000000 opst 1(UP) opst_qual 1(Active) dummy_fault 0

vlan_type INVALID hw_vlan 0 hw_vlan_up DOWN if_up UP is_fex 0 is_pc 0 slot -1 pc_mbr_up 0x0 l3_if_idx 0x0 l3_if_up DOWN

Per SSN Summary: SSN 11 n_srcs_per_ssn 1 srcs UP 1

Summary: nSSNs: 1 nSSNs UP: 1 nSrcs 1 nSrcs UP 1

Come leggere i dati ERSPAN

Versione ERSPAN (tipo)

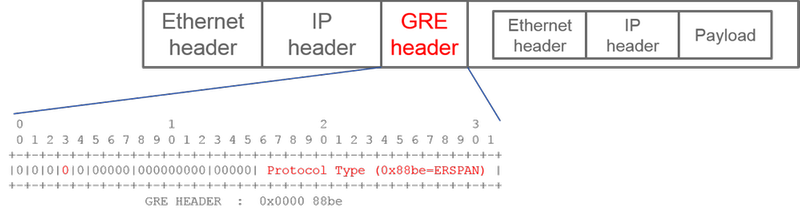

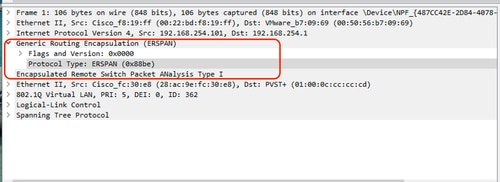

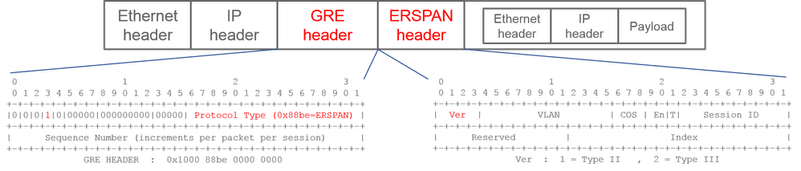

ERSPAN incapsula i pacchetti copiati per inoltrarli alla destinazione remota. GRE viene usato per questo incapsulamento. Il tipo di protocollo per ERSPAN sull'intestazione GRE è 0x88be.

Nel documento della Internet Engineering Task Force (IETF), la versione ERSPAN è descritta come tipo anziché versione.

Esistono tre tipi di ERSPAN. I, II e III. Il tipo ERSPAN è menzionato in questa bozza RFC. Inoltre, questa RFC1701 del GRE può essere utile per comprendere anche ciascun tipo ERSPAN.

Di seguito viene riportato il formato di ciascun tipo di pacchetto:

ERSPAN tipo I (utilizzato da Broadcom Trident 2)

Immagine 36: Intestazione GRE per ERSPAN versione I

Immagine 36: Intestazione GRE per ERSPAN versione I

Per fornire un esempio, wireshark mostra questo tipo di protocollo: Immagine 37: convalida della versione in wireshark

Immagine 37: convalida della versione in wireshark

Il tipo I non utilizza il campo della sequenza nell'intestazione GRE. Non utilizza nemmeno l'intestazione ERSPAN che deve essere sostituita dall'intestazione GRE se si tratta di ERSPAN di tipo II e III. Broadcom Trident 2 supporta solo questo ERSPAN di tipo I.

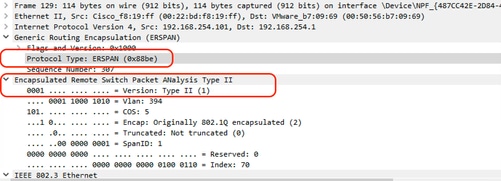

ERSPAN tipo II o III

Immagine 38: Intestazione GRE per ERSPAN versione II

Immagine 38: Intestazione GRE per ERSPAN versione II

L'esempio di Wireshark è: Immagine 39: convalida della versione in wireshark

Immagine 39: convalida della versione in wireshark

Se il campo della sequenza è attivato dal bit S, deve essere ERSPAN tipo II o III. Il campo della versione nell'intestazione ERSPAN identifica il tipo ERSPAN. In ACI, il tipo III non è supportato a partire dal 30/04/2026.

Tipo ERSPAN e Tipo ACI SPAN

Sui nodi foglia e dorsale di prima generazione, ogni ACI SPAN (Fabric, Access, Tenant) viene gestito in chip diversi su ogni nodo.

- Access SPAN e Tenant SPAN sono gestiti su chip Broadcom (T2:Trident2) su Leaf

- Fabric SPAN funziona su chip NS (NorthStar) su chip Leaf o ALP (Alpine) su Spine.

Pertanto, a causa dei limiti dei chip Broadcom,

- L'SPAN di accesso e l'SPAN del tenant utilizzano l'SPAN di tipo I

D'altra parte, i chip NS e ALP supportano il tipo II. Quindi

- Fabric SPAN utilizza ERSPAN tipo II

Sui nodi di seconda generazione o successivi, tutti gli elementi ACI SPAN utilizzano ERSPAN di tipo II per impostazione predefinita.

Se un gruppo di origini SPAN per Access o Tenant SPAN ha origini sia su nodi di prima generazione che su nodi di seconda generazione, la destinazione ERSPAN riceve entrambi i pacchetti ERSPAN di tipo I e II da ciascuna generazione di nodi. Tuttavia, Wireshark può decodificare solo uno dei tipi ERSPAN alla volta. Per impostazione predefinita, decodifica solo ERSPAN di tipo II. Se si attiva la decodifica di ERSPAN di tipo I, Wireshark non decodifica ERSPAN di tipo II. Vedere la sezione successiva su come decodificare ERSPAN Type I su Wireshark.

Per evitare questo tipo di problema, è possibile configurare il tipo ERSPAN su un gruppo di destinazione SPAN. Immagine 40: Opzione per applicare la versione SPAN

Immagine 40: Opzione per applicare la versione SPAN

-

SPAN versione 1 o versione 2: Si riferisce all'ERSPAN di tipo I o II

-

Applica versione SPAN (selezionata o deselezionata): In questo modo viene stabilito se la sessione SPAN deve avere esito negativo nel caso in cui il tipo ERSPAN configurato non sia supportato nell'hardware del nodo di origine.

Per impostazione predefinita, la versione SPAN è la versione 2 e l'opzione Applica versione SPAN è deselezionata. Ciò significa che se il nodo di origine è di seconda generazione o successiva e supporta ERSPAN di tipo II, verrà generato ERSPAN con tipo II. Se il nodo di origine è di prima generazione e non supporta ERSPAN di tipo II (ad eccezione di Fabric SPAN), viene ripristinato il tipo I poiché l'opzione Applica versione SPAN non è selezionata. Di conseguenza, la destinazione ERSPAN riceve un tipo misto di ERSPAN.

In questa tabella viene illustrata ogni combinazione di Access e Tenant SPAN.

| Versione SPAN |

Imponi versione SPAN |

nodo di origine di prima generazione |

nodo di origine di seconda generazione |

| Versione 2 |

Deselezionato |

Utilizza tipo I |

Utilizza Type II |

| Versione 2 |

Controllato |

Non riuscito |

Utilizza Type II |

| Versione 1 |

Deselezionato |

Utilizza tipo I |

Utilizza tipo I |

| Versione 1 |

Controllato |

Utilizza tipo I |

Utilizza tipo I |

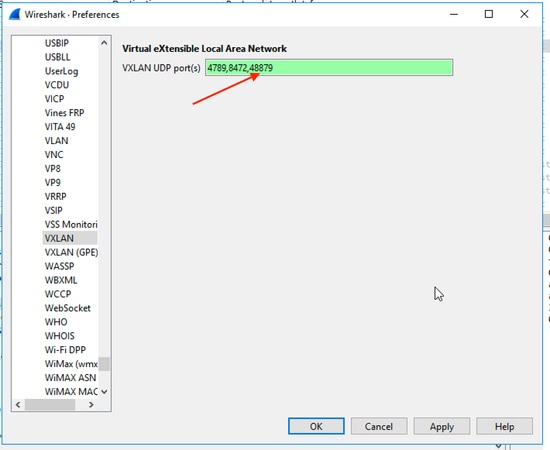

Come decodificare l'intestazione VLAN

L'intestazione ViXLAN utilizza la porta di destinazione 4879. Pertanto, è possibile decodificare l'intestazione ViXLAN e la VxLAN se si configura la porta di destinazione UDP 4879 come VxLAN su Wireshark.

-

Accertarsi di selezionare prima i pacchetti incapsulati VLAN.

-

Passare a

Edit > Preferences > Protocols > VxLAN. -

Aggiungere la porta 4879 alla fine delle porte:

-

E poi

Apply.

Immagine 41: Come aggiungere una porta personalizzata per decodificare l'intestazione VXLAN

Immagine 41: Come aggiungere una porta personalizzata per decodificare l'intestazione VXLAN

Nota: Sono presenti pacchetti di comunicazione tra APIC su porte Fabric. Questi pacchetti non sono incapsulati dall'intestazione ViXLAN.

Cronologia delle revisioni

| Revisione | Data di pubblicazione | Commenti |

|---|---|---|

1.0 |

29-Apr-2026

|

Versione iniziale |

Feedback

Feedback