Configurer le filtrage de contenu Web à l'aide de Cisco Umbrella dans WAP571 ou WAP571E

Objectif

L'objectif de cet article est de vous montrer comment configurer le filtrage de contenu Web à l'aide de Cisco Umbrella sur un WAP571 ou WAP571E.

Introduction

Vous avez travaillé dur pour mettre votre réseau en service. Bien sûr, vous voulez qu'il reste comme ça, mais les pirates sont impitoyables. Que peut-on faire pour protéger votre réseau ? Une solution consiste à configurer le filtrage de contenu Web. La fonction de filtrage du contenu Web vous permet de fournir un accès contrôlé à Internet en configurant des politiques et des filtres. Il permet de sécuriser le réseau en bloquant les sites Web malveillants ou indésirables.

Cisco Umbrella est une plate-forme de sécurité cloud qui constitue la première ligne de défense contre les menaces sur Internet. Il agit comme une passerelle entre Internet et vos systèmes et données pour bloquer les programmes malveillants, les botnets et le phishing sur n'importe quel port, protocole ou application.

À l'aide d'un compte Cisco Umbrella, l'intégration interroge les requêtes DNS (Domain Name System) de manière transparente (création de rapports au niveau des URL) et les redirige vers Umbrella. Votre périphérique apparaîtra dans le tableau de bord Umbrella en tant que périphérique réseau pour l'application des stratégies et l'affichage des rapports.

Pour en savoir plus sur Cisco Umbrella, consultez les liens suivants :

Périphériques pertinents

WAP571

WAP571E

Version du logiciel

- 1.1.0.3

Configurer Cisco Umbrella sur votre WAP

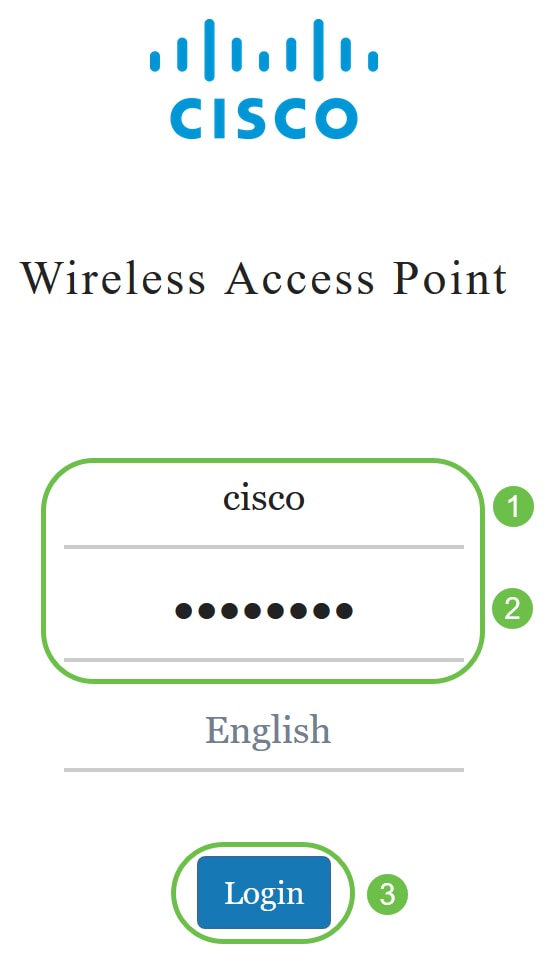

Étape 1. Connectez-vous à l'utilitaire de configuration Web du WAP en entrant le nom d'utilisateur et le mot de passe. Le nom d'utilisateur et le mot de passe par défaut sont cisco/cisco. Si vous avez configuré un nouveau nom d'utilisateur ou mot de passe, saisissez plutôt ces informations d'identification. Cliquez sur Connexion.

Note: Dans cet article, le WAP571E est utilisé pour démontrer la configuration de Cisco Umbrella. Les options de menu peuvent varier légèrement selon le modèle de votre périphérique.

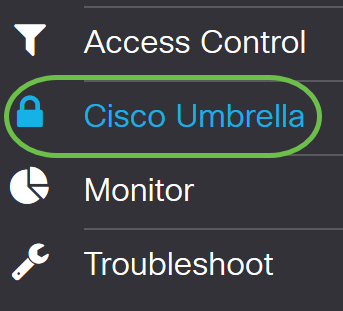

Étape 2. Choisissez Cisco Umbrella.

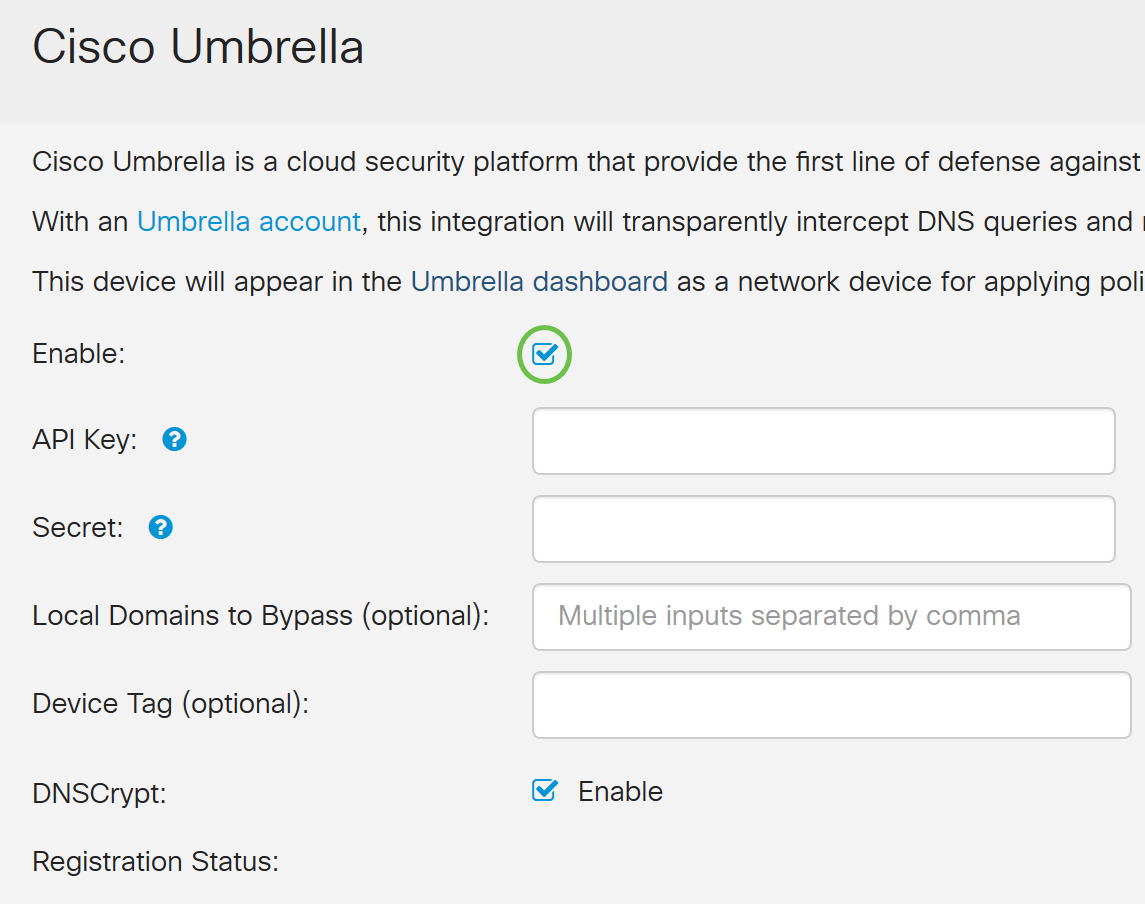

Étape 3. Activez Cisco Umbrella en cochant la case correspondante.

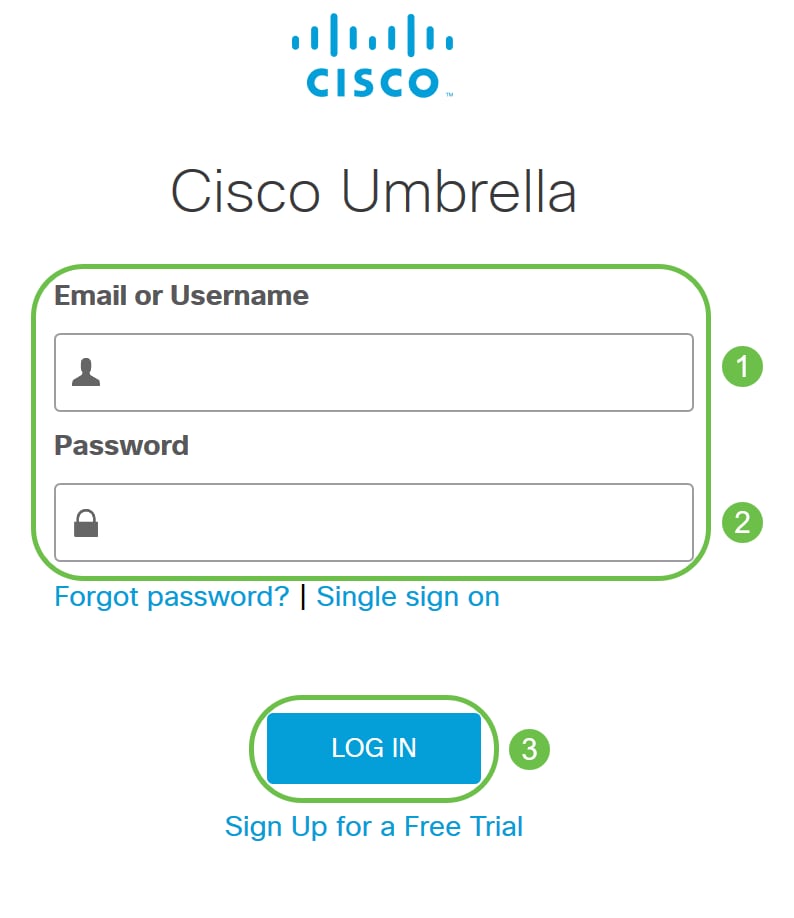

Étape 4. Pour obtenir la clé et le secret de l'API, connectez-vous à votre compte Cisco Umbrella à l'aide de Email ou Username et Password. Cliquez sur CONNECTER.

Étape 5. Accédez à Admin et demandez une clé API en choisissant API Keys...dans le menu.

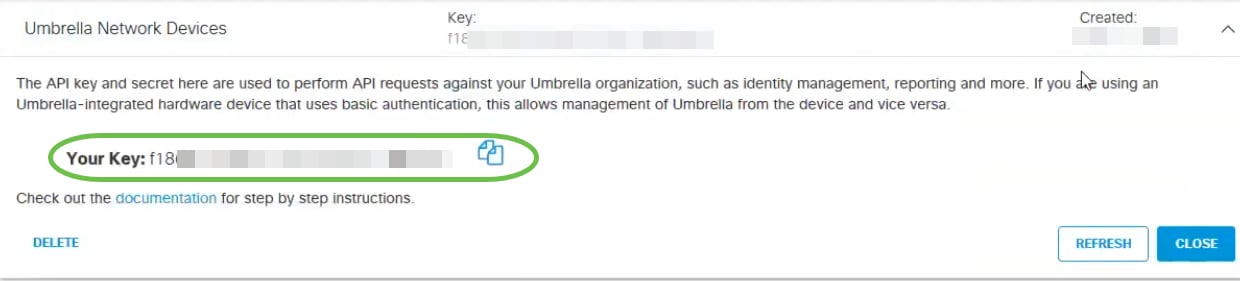

Note: La première fois que vous demandez une clé API, seule la clé s'affiche comme indiqué ci-dessous.

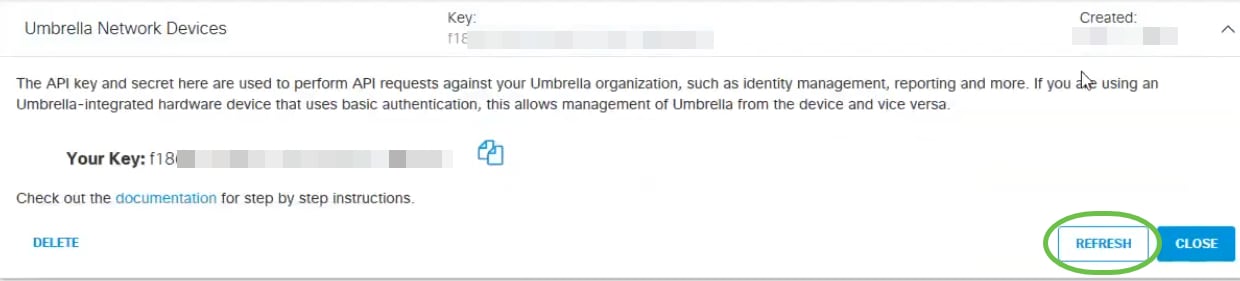

Étape 6. Cliquez sur Refresh pour obtenir la clé API et Secret.

Note: Lorsque vous cliquez sur Actualiser, la clé API change.

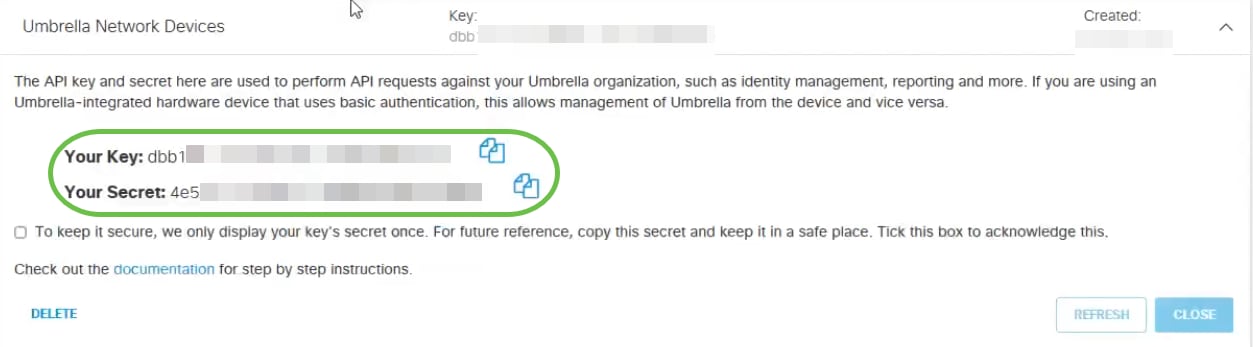

Étape 7. Copiez la clé et le secret générés.

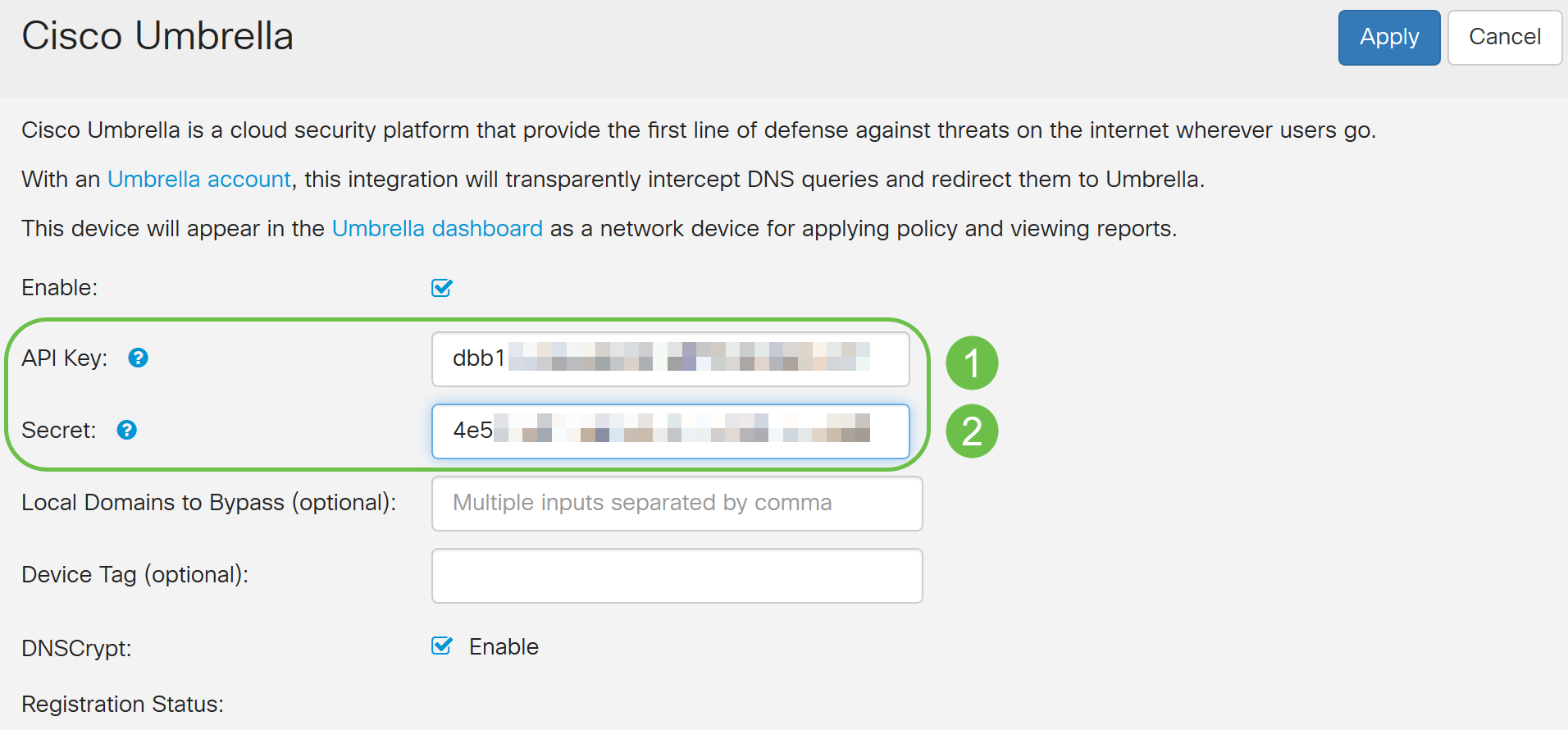

Étape 8. Collez la clé et le secret copiés de l'étape 7 dans les champs fournis sous Cisco Umbrella configuration du WAP.

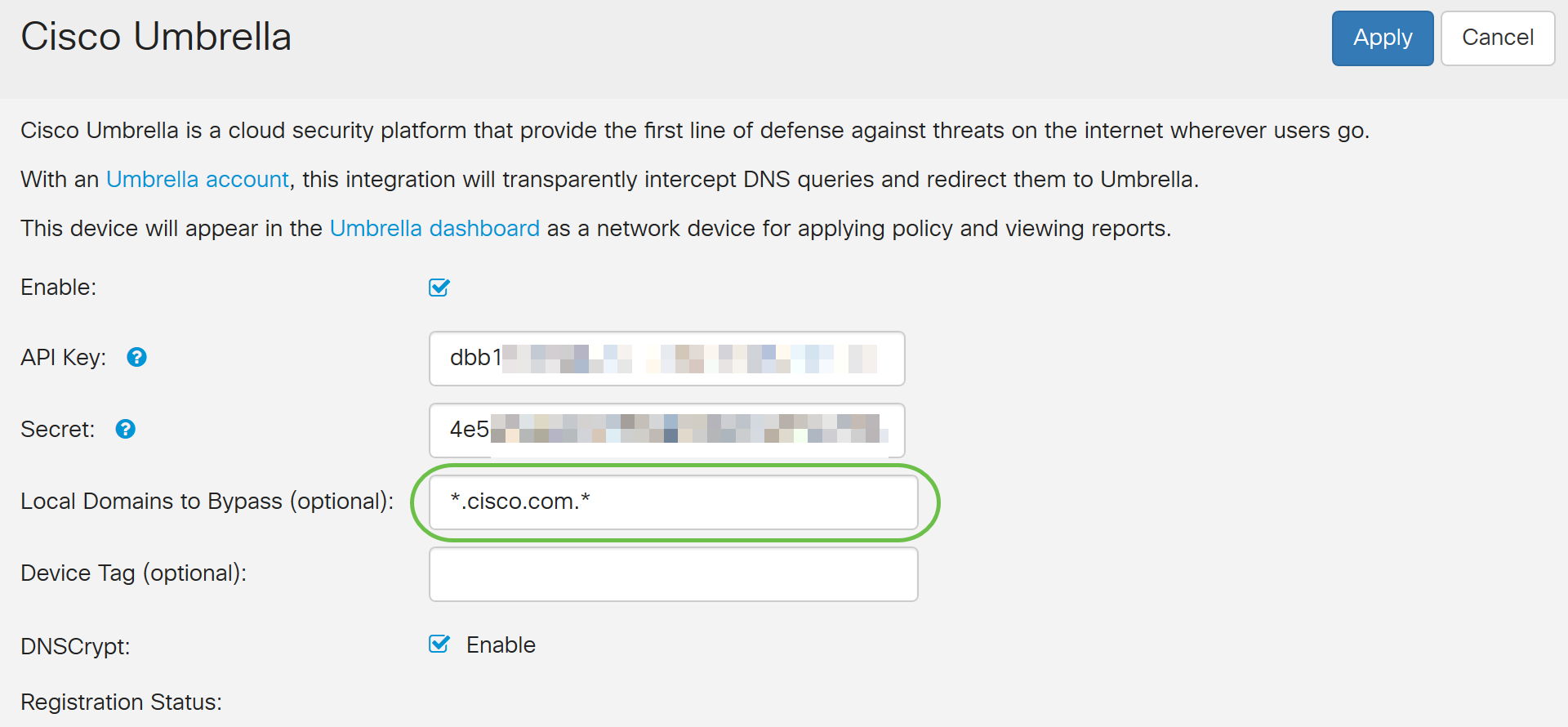

Étape 9. (Facultatif) Entrez le nom de domaine auquel vous faites confiance dans le champ Domaines locaux à contourner (facultatif) et les paquets atteignent la destination sans passer par Cisco Umbrella. Les éléments de la liste doivent être séparés par une virgule, tandis que les domaines peuvent inclure des caractères génériques sous forme d'astérisque (*). Exemple : *.cisco.com.*

Note: Cela est nécessaire pour tous les domaines Intranet et les domaines DNS fractionnés où des serveurs distincts existent pour les réseaux internes et externes.

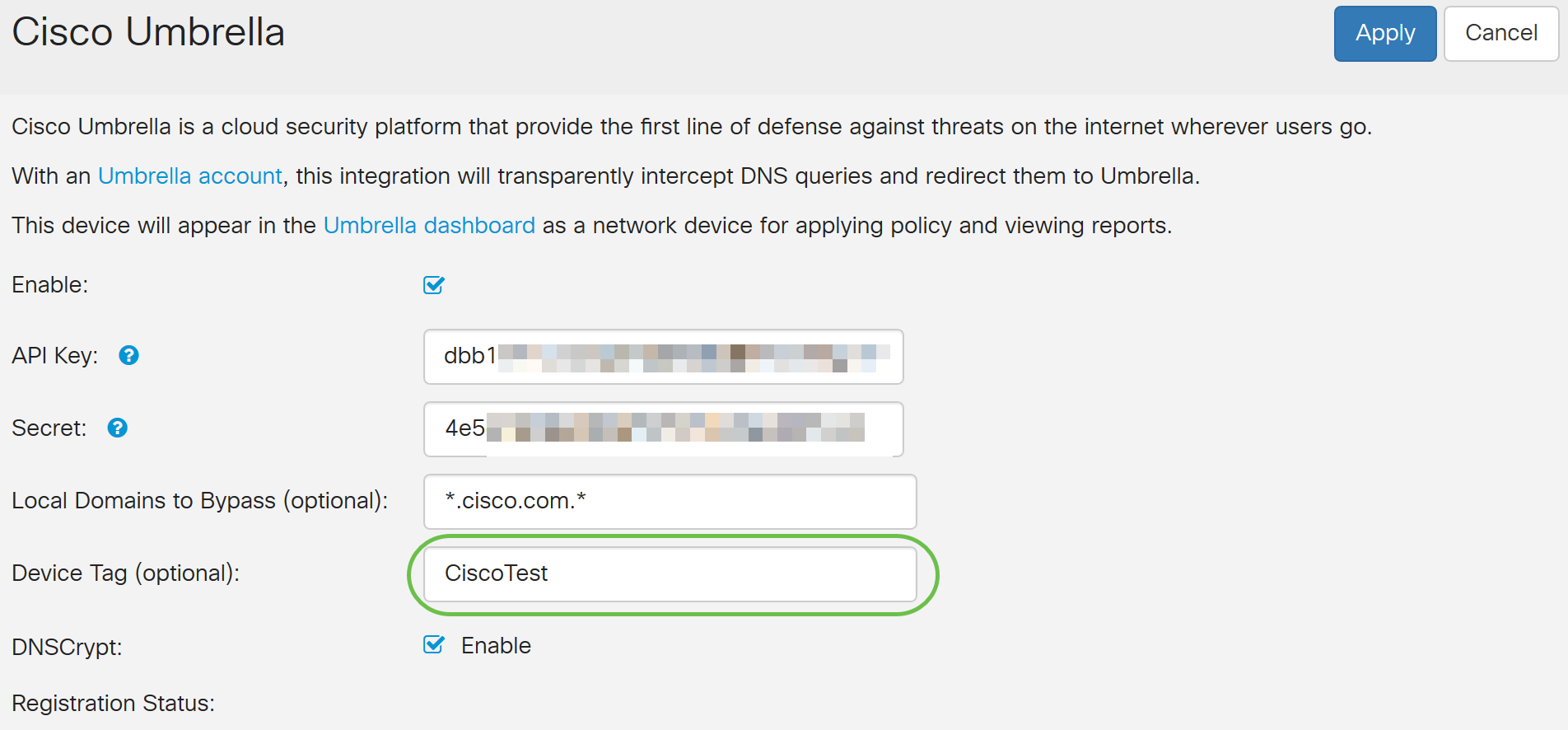

Étape 10. (Facultatif) Entrez un nom de balise dans le champ Device Tag (facultatif) pour marquer le périphérique. La balise de périphérique décrit le périphérique ou une origine particulière attribuée au périphérique. Assurez-vous qu'il est unique à votre organisation.

Note: Toute modification apportée à la clé Secret, API Key et Device Tag déclenchera un nouvel enregistrement pour créer un périphérique réseau.

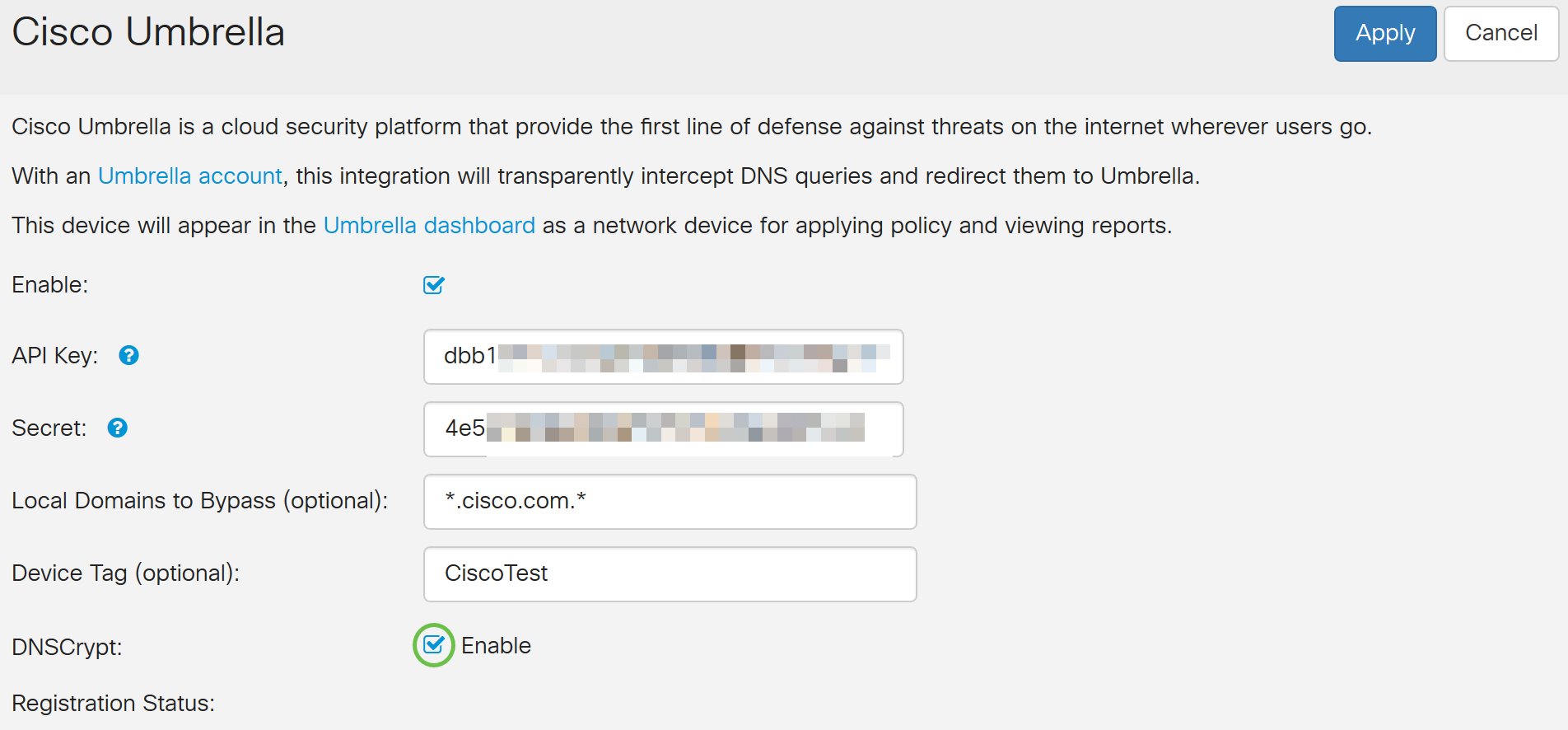

Étape 11. DNSCrypt est utilisé pour sécuriser (via le chiffrement) la communication DNS entre un client DNS et un résolveur DNS. Elle empêche plusieurs types d’attaques DNS et de surveillance. Il est activé par défaut.

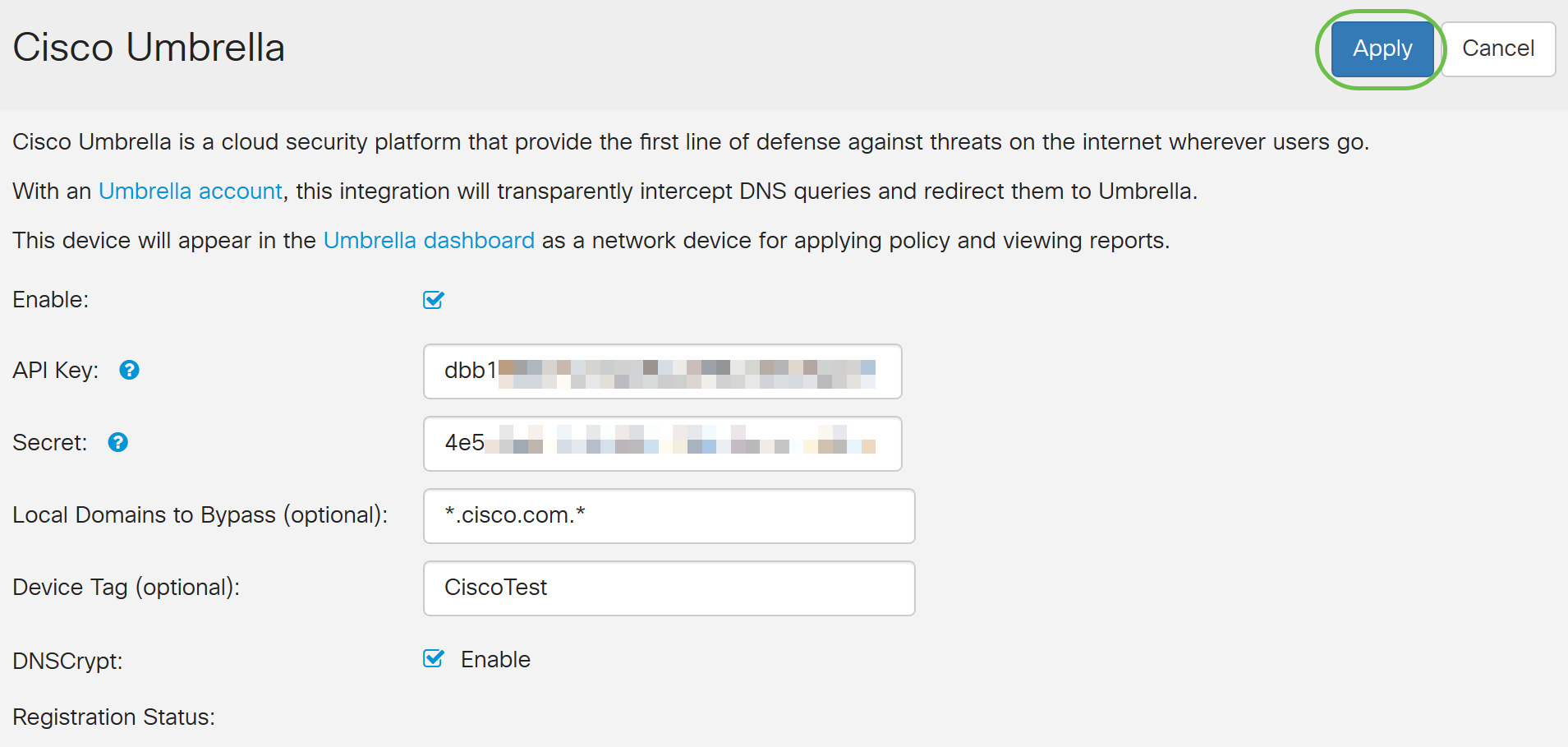

Étape 12. Cliquez sur Apply pour appliquer ces configurations.

Note: Le statut de l'enregistrement est indiqué dans le champ Statut de l'enregistrement. L'état peut être Réussite, Inscription ou Échec.

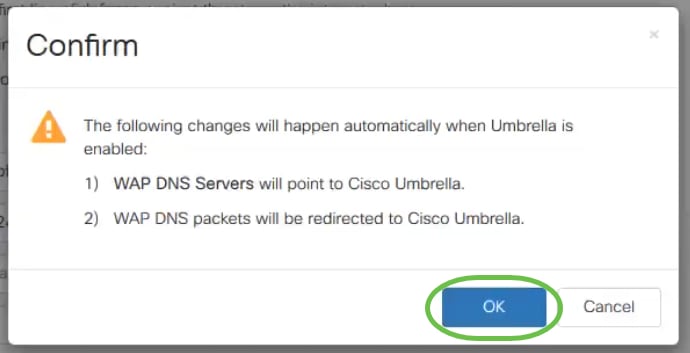

Étape 13. Un écran contextuel s'affiche, comme indiqué ci-dessous. Cliquez sur OK pour confirmer.

Vérification

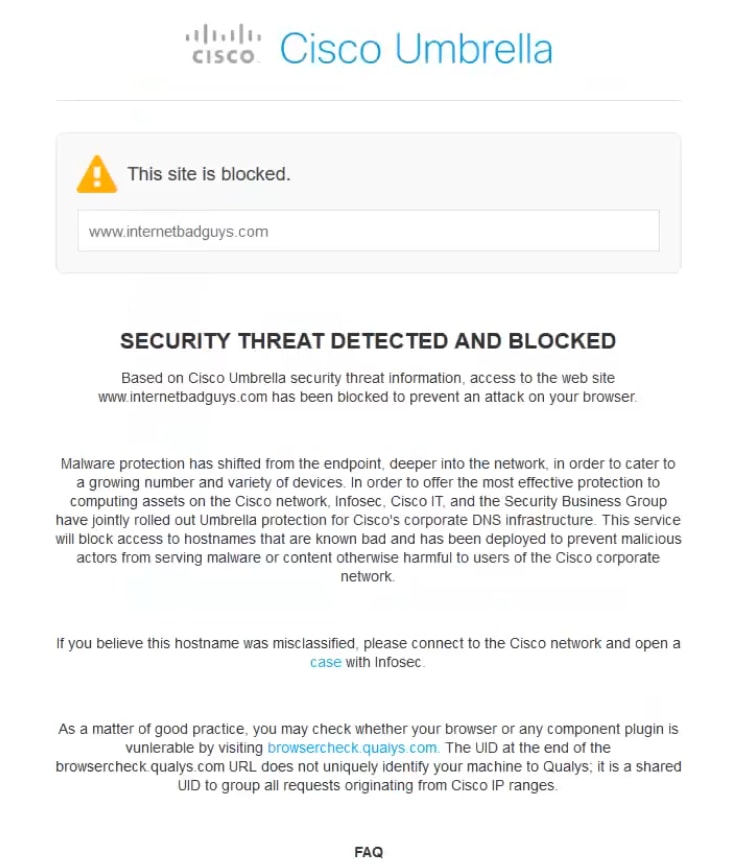

Il y a une façon amusante de vérifier si le filtrage de site Web est activé. Ouvrez simplement un navigateur Web et saisissez l'URL suivante : www.internetbadguys.com. N'ayez aucune crainte, il s'agit d'un site appartenant à Cisco à des fins de test et de vérification.

Puisque le filtrage de site Web est activé dans le WAP via Cisco Umbrella, vous recevrez la notification suivante. Le réseau sans fil redirige la requête DNS vers Cisco Umbrella. En retour, Cisco Umbrella agit en tant que serveur DNS, protégeant le réseau et ses utilisateurs.

Conclusion

Vous avez maintenant configuré et activé le filtrage de site Web sur un point d'accès WAP571 ou WAP571E à l'aide de Cisco Umbrella.

Vous voulez en savoir plus ? Regardez ces vidéos relatives à Cisco Umbrella :

Commentaires

Commentaires