Configurer l'authentification invité Active Directory sur WAP571 ou WAP571E

Objectif

L'objectif de ce document est de vous montrer comment configurer l'authentification d'invité Active Directory sur le WAP571 ou le WAP571E.

Introduction

Microsoft fournit le service Windows Active Directory, un service Active Directory interne (AD). Il stocke toutes les informations essentielles pour le réseau, y compris les utilisateurs, les périphériques et les politiques. Les administrateurs utilisent la distance administrative comme un seul endroit pour créer et gérer le réseau. L'authentification d'invité AD permet à un client de configurer une infrastructure de portail captif à l'aide de AD pour l'authentification. Captive Portal (CP) est une fonctionnalité qui permet à un administrateur d'accorder l'accès à des utilisateurs prédéfinis se connectant à un point d'accès sans fil (WAP). Les clients sont dirigés vers une page Web pour l'authentification et les conditions d'accès avant de pouvoir se connecter au réseau. La vérification CP est destinée aux invités et aux utilisateurs authentifiés du réseau. Cette fonctionnalité utilise le navigateur Web et le transforme en périphérique d'authentification.

Les instances CP sont un ensemble défini de configurations utilisées pour authentifier les clients sur le réseau WAP. Les instances peuvent être configurées pour répondre de différentes manières aux utilisateurs lorsqu'ils tentent d'accéder aux points d'accès virtuels (VAP) associés qui simulent plusieurs points d'accès au sein d'un périphérique WAP physique. Pour en savoir plus sur VAP et sur les étapes de sa configuration, cliquez ici.

Les portails captifs sont souvent utilisés dans les points d'accès Wi-Fi pour s'assurer que les utilisateurs acceptent les conditions générales et fournissent des informations de sécurité avant d'accéder à Internet. Pour certaines organisations, ils offrent à l'utilisateur qui se joint la possibilité d'être contacté à l'avenir au sujet de la marque. Il existe de nombreux cas d'utilisation marketing pour une telle fonctionnalité. Pour prendre en charge l'authentification AD, le WAP devra communiquer avec un à trois contrôleurs de domaine Windows (également appelés serveurs) pour fournir l'authentification. Il peut prendre en charge plusieurs domaines pour l'authentification en choisissant des contrôleurs de domaine de différents domaines AD.

Périphériques pertinents

-

WAP571

-

WAP571E

Version du logiciel

-

1.1.0.3

Configurer l'authentification d'invité Active Directory

Étape 1. Connectez-vous à l'utilitaire de configuration Web du WAP en entrant le nom d'utilisateur et le mot de passe. Le nom d'utilisateur et le mot de passe par défaut sont cisco/cisco. Si vous avez configuré un nouveau nom d'utilisateur ou mot de passe, saisissez plutôt ces informations d'identification. Cliquez sur Connexion.

Note: Dans cet article, le WAP571E est utilisé pour démontrer la configuration de l'authentification des invités AD. Les options de menu peuvent varier légèrement selon le modèle de votre périphérique.

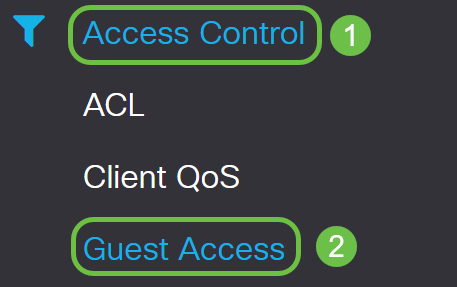

Étape 2. Choisissez Access Control > Guest Access.

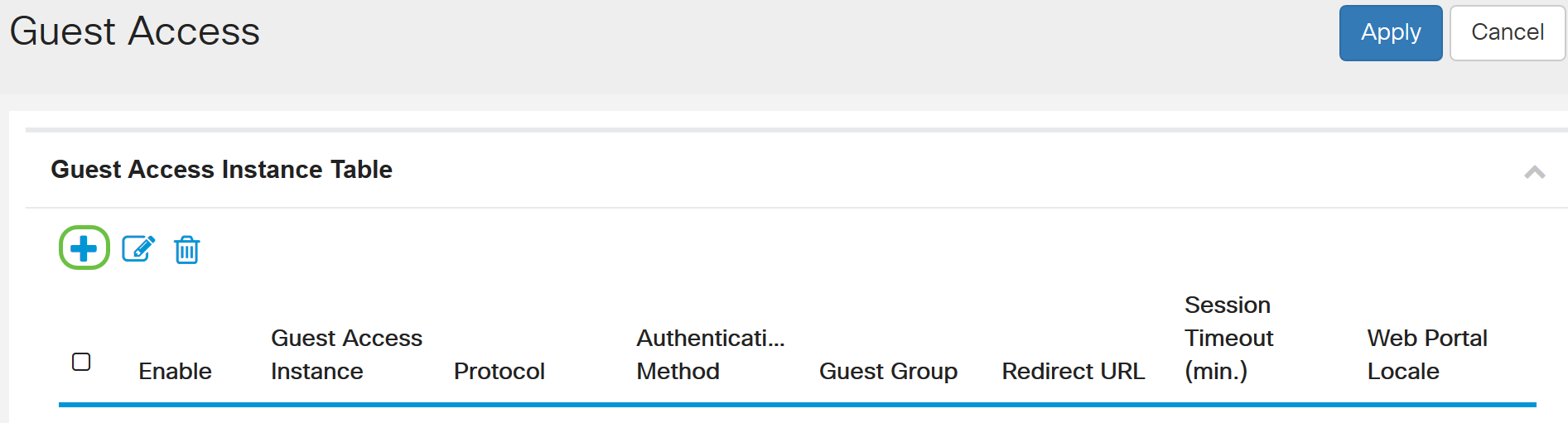

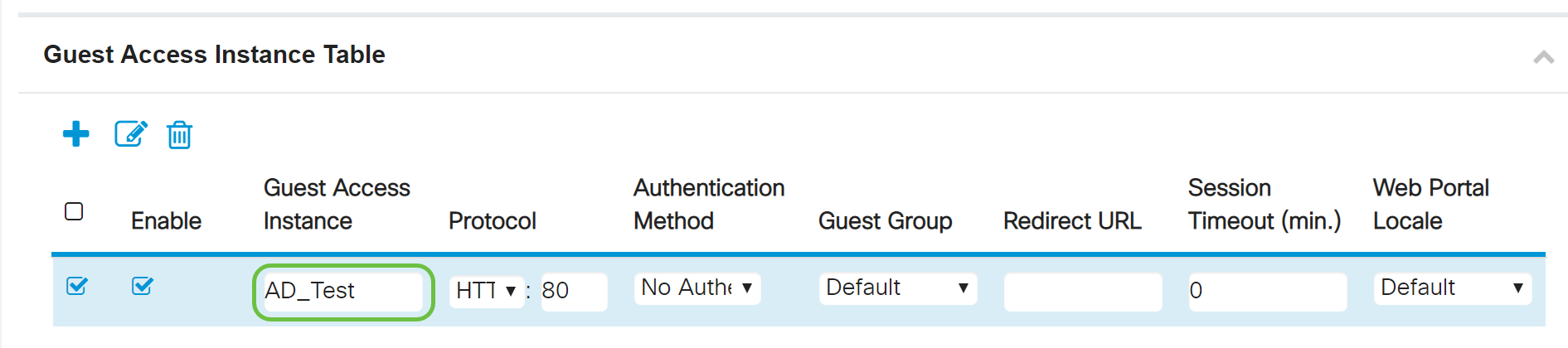

Étape 3. Dans le tableau des instances d'accès invité, vous pouvez sélectionner l'icône plus pour ajouter une nouvelle instance d'accès invité ou l'icône crayon et papier pour modifier une instance existante. La fonctionnalité d'accès invité du point d'accès WAP571 ou WAP571E fournit une connectivité sans fil aux clients sans fil temporaires de la portée du périphérique. Le point d'accès diffuse le SSID (Service Set Identifier) spécifique au réseau invité. Les invités sont ensuite redirigés vers un PC où ils doivent saisir leurs informations d'identification. En effet, le réseau principal reste sécurisé tout en permettant aux invités d'accéder à Internet.

Les paramètres de CP sont configurés dans la table d'instance d'accès invité de l'utilitaire Web du WAP. L'accès invité est particulièrement utile dans les halls d'hôtels et de bureaux, les restaurants et les centres commerciaux.

Dans cet exemple, une nouvelle instance d'accès invité est ajoutée en cliquant sur l'icône plus.

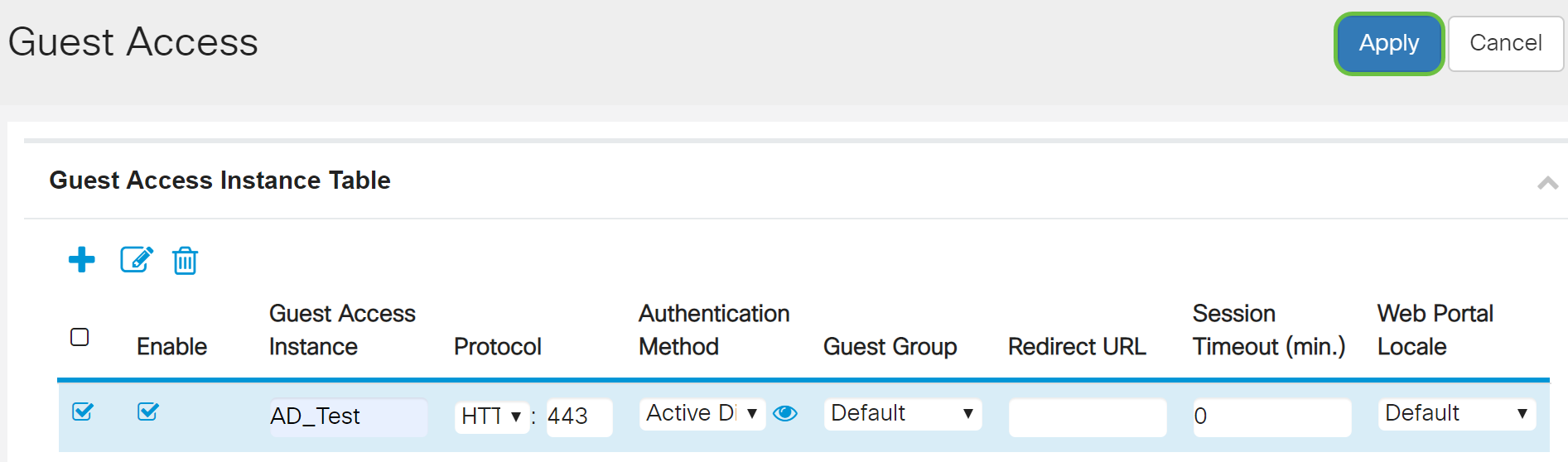

Étape 4. Nommez l'instance d'accès invité. Dans cet exemple, il est nommé AD_Test.

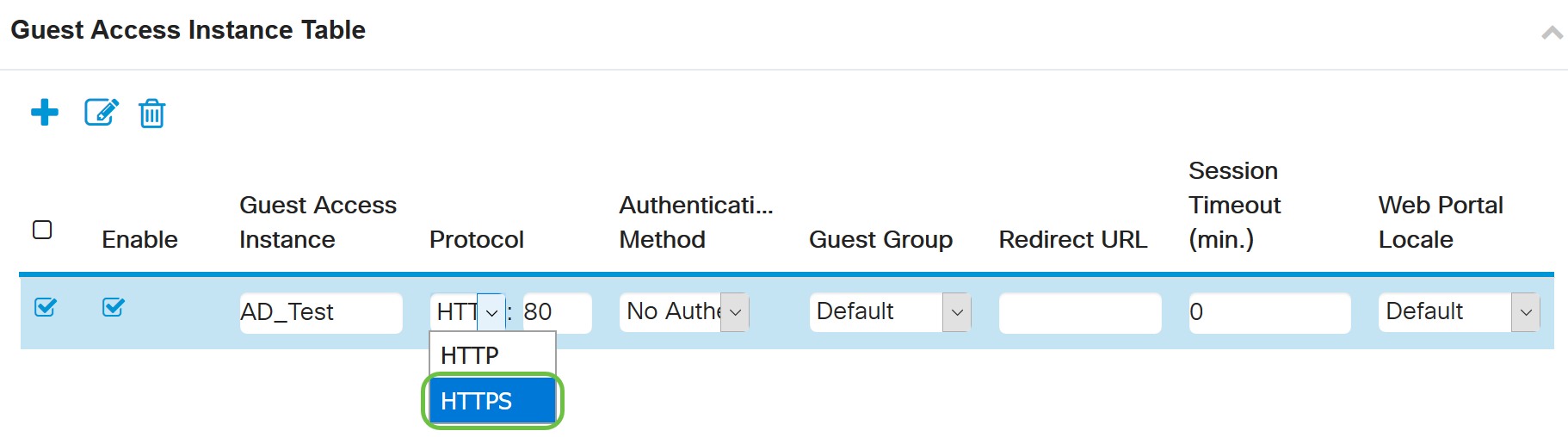

Étape 5. Choisissez le protocole pour l'instance CP à utiliser pendant le processus de vérification dans le menu déroulant.

-

HTTP : n'utilise pas le chiffrement lors de la vérification.

-

HTTPS : utilise le protocole SSL (Secure Sockets Layer), qui nécessite un certificat pour fournir le chiffrement. Le certificat est présenté à l'utilisateur au moment de la connexion.

Note: Il est très important qu'un client configure la page du portail captif pour utiliser HTTPS et non HTTP, car le premier est plus sécurisé. Si un client choisit HTTP, il peut par inadvertance exposer des noms d'utilisateur et des mots de passe en les transmettant en texte clair non chiffré. Il est recommandé d'utiliser une page de portail HTTPS captive.

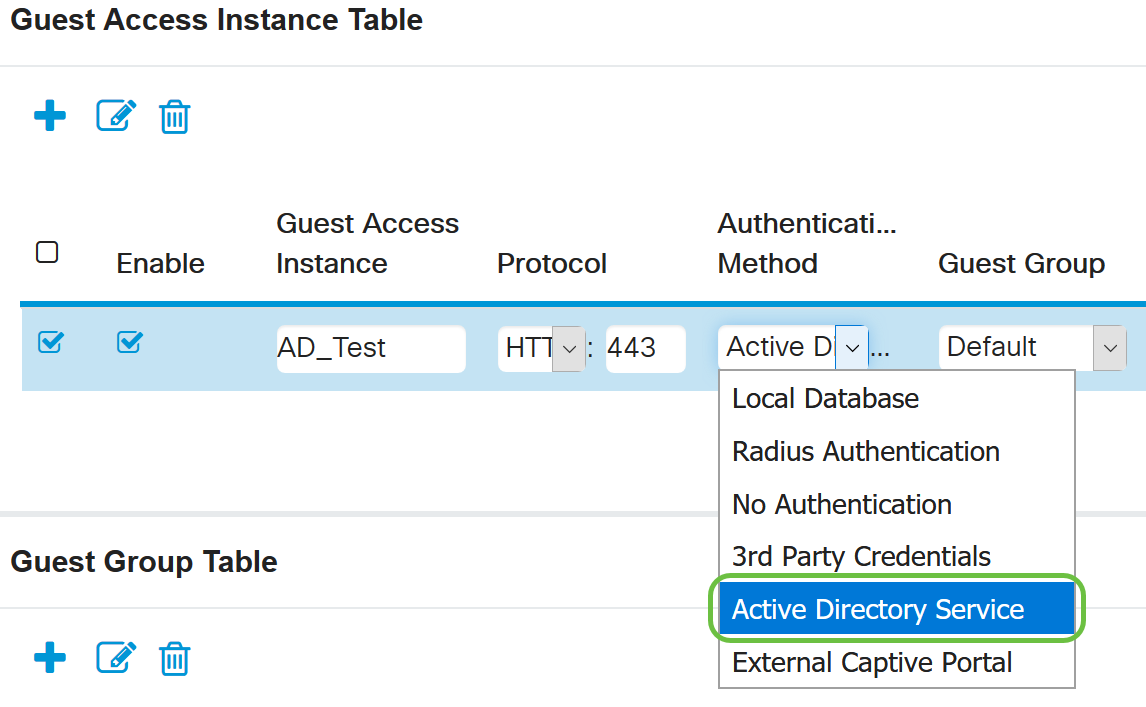

Étape 6. Sélectionnez la méthode d'authentification en tant que service Active Directory.

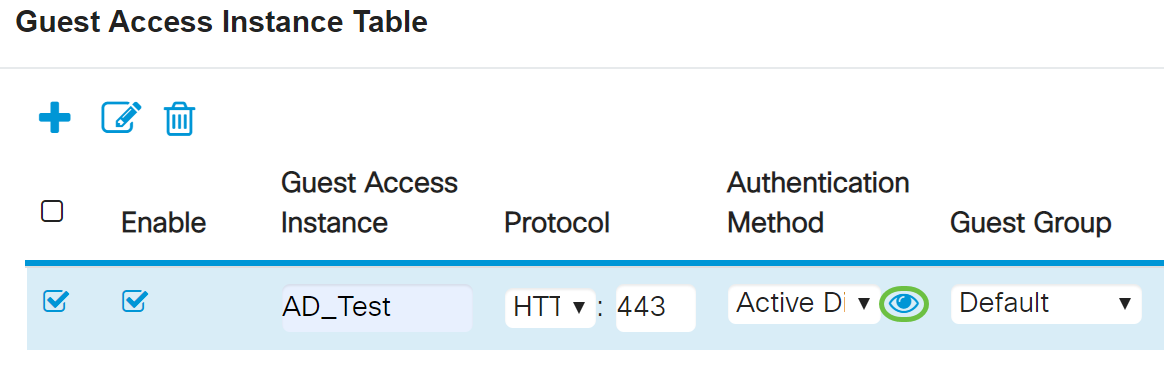

Étape 7. Configurez l'adresse IP du serveur AD en cliquant sur l'icône en forme d'oeil bleu en regard du service Active Directory dans la colonne Authentication Method.

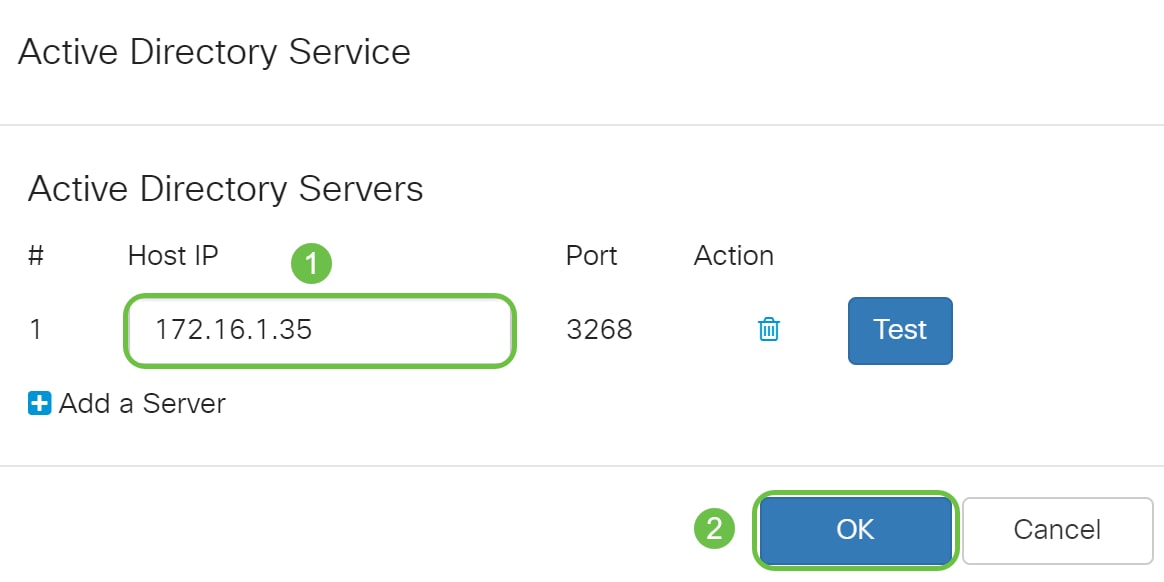

Étape 8. Une nouvelle fenêtre de navigateur s'ouvre. Saisissez l'adresse IP du serveur AD. Dans cet exemple, l'adresse IP de l'hôte utilisée est 172.16.1.35. Click OK.

Note: En option, vous pouvez cliquer sur Test pour vérifier que l'adresse IP du serveur AD est valide. Pour plus d'informations sur les étapes de vérification, cliquez ici. Vous pouvez ajouter jusqu'à 3 serveurs AD.

Étape 9. Cliquez sur Apply pour enregistrer les modifications.

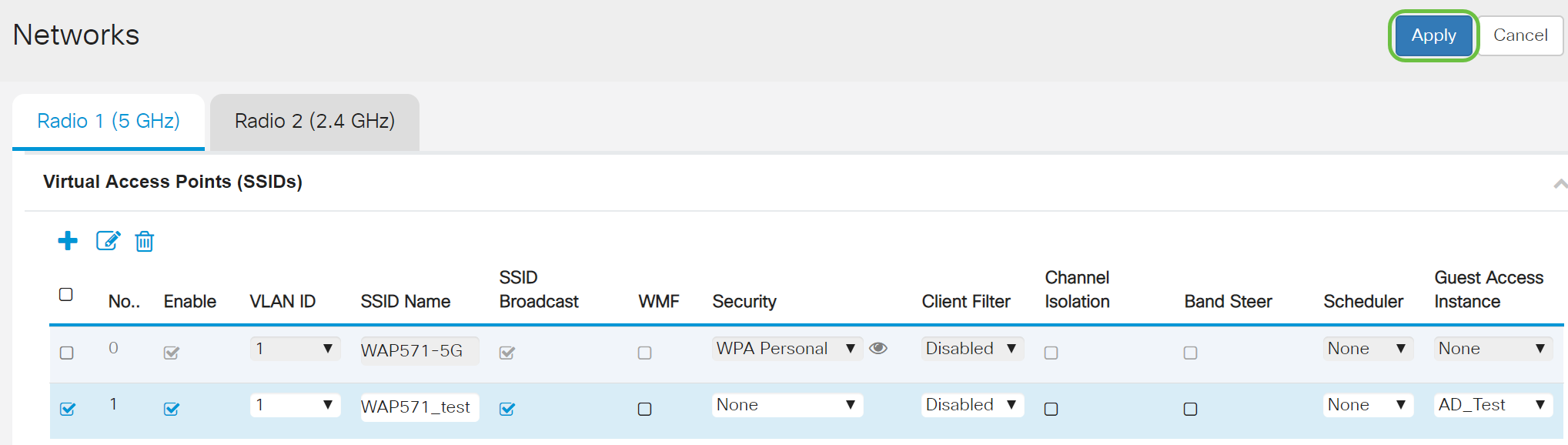

Étape 10. Accédez au menu et sélectionnez Wireless > Networks.

Étape 11. Choisissez le réseau et spécifiez qu'il choisira AD comme instance d'accès invité pour l'authentification. Dans cet exemple, le réseau est WAP571_test.

Étape 12. Cliquez sur Apply.

Conclusion

Vous avez maintenant correctement configuré l'authentification d'invité Active Directory sur le WAP571 ou le WAP571E.

Pour connaître les étapes à suivre pour se connecter au réseau sans fil invité à l'aide de l'authentification AD et vérifier son fonctionnement, reportez-vous à l'article sur Configurer l'authentification invité Active Directory sur WAP125 ou WAP581.

Commentaires

Commentaires