Configuration du VPN site à site sur les routeurs RV160 et RV260

Objectif

L'objectif de ce document est de créer un VPN site à site sur les routeurs des gammes RV160 et RV260.

Introduction

Un réseau privé virtuel (VPN) est un excellent moyen de connecter des travailleurs distants à un réseau sécurisé. Un VPN permet à un hôte distant d’agir comme s’il était connecté au réseau sécurisé sur site. Dans un VPN de site à site, le routeur local situé à un emplacement se connecte à un routeur distant via un tunnel VPN. Ce tunnel encapsule les données de manière sécurisée en utilisant des techniques de cryptage et d'authentification standard pour sécuriser les données envoyées.

Notez que lorsque vous configurez un VPN de site à site, les sous-réseaux LAN de chaque côté du tunnel ne peuvent pas se trouver sur le même réseau. Par exemple, si le réseau local du site A utilise le sous-réseau 192.168.1.x/24, le site B ne peut pas utiliser le même sous-réseau. Le site B doit utiliser un sous-réseau différent comme 192.168.2.x/24.

Pour configurer correctement un tunnel, saisissez les paramètres correspondants (inversion locale et distante) lors de la configuration des deux routeurs. Supposez que ce routeur est identifié comme routeur A. Entrez ses paramètres dans la section Local Group Setup (Configuration du groupe local) tout en entrant les paramètres de l'autre routeur (Routeur B) dans la section Remote Group Setup (Configuration du groupe distant). Lorsque vous configurez l'autre routeur (routeur B), saisissez ses paramètres dans la section Local Group Setup (Configuration du groupe local) et saisissez les paramètres du routeur A dans Remote Group Setup (Configuration du groupe distant).

Vous trouverez ci-dessous un tableau de la configuration des routeurs A et B, mis en évidence en caractères gras, qui représentent l’inverse du routeur opposé. Tous les autres paramètres sont configurés de la même manière. Dans ce document, nous allons configurer le routeur local à l’aide du routeur A.

| Champs |

Routeur A (local) Adresse IP WAN : 140.x.x.x Adresse IP locale : 192.168.2.0/24 |

Routeur B (distant) Adresse IP WAN : 145.x.x.x Adresse IP locale : 10.1.1.0/24 |

| Nom de la connexion |

VPNTest |

VPNTestB |

| Profil IPSec |

HomeOffice (a la même configuration que RemoteOffice) |

RemoteOffice (a la même configuration que HomeOffice) |

| Interface |

Réseau WAN |

Réseau WAN |

| Point de terminaison distant |

IP statique : 145.x.x.x |

IP statique : 140.x.x.x |

| Méthode d'authentification IKE |

Clé pré-partagée Clé prépartagée : CiscoTest123 ! |

Clé pré-partagée Clé prépartagée : CiscoTest123 ! |

| Type d'identificateur local |

IP WAN local |

IP WAN local |

| Identificateur local |

140.x.x.x |

145.x.x.x |

| Type d'IP local |

Sous-réseau |

Sous-réseau |

| Adresse IP locale |

192.168.2.0 |

10.1.1.0 |

| Masque de sous-réseau local |

255.255.255.0 |

255.255.255.0 |

| Type d'identificateur distant |

IP WAN distant |

IP WAN distant |

| Identificateur distant |

145.x.x.x |

140.x.x.x |

| Type d'IP distant |

Sous-réseau |

Sous-réseau |

| Adresse IP distante |

10.1.1.0 |

192.168.2.0 |

| Masque de sous-réseau distant |

255.255.255.0 |

255.255.255.0 |

| Mode agressif |

Désactivé |

Désactivé |

Pour savoir comment configurer le profil IPsec, reportez-vous à l'article sur : Configuration des profils IPSec (Auto Keying Mode) sur les routeurs RV160 et RV260.

Pour configurer le VPN site à site à l'aide de l'assistant de configuration, reportez-vous à l'article sur : Configuration de l'assistant de configuration VPN sur les routeurs RV160 et RV260.

Périphériques pertinents

· RV160

· RV260

Version du logiciel

·1.0.00.13

Configuration de la connexion VPN site à site - Routeur A

Étape 1. Connectez-vous à la page de configuration Web de votre routeur A.

Note: Nous utiliserons le routeur RV160 pour les deux routeurs.

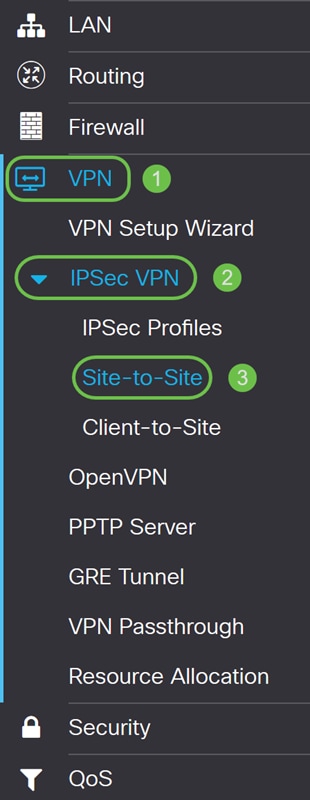

Étape 2. Accédez à VPN > IPSec VPN > Site-to-Site.

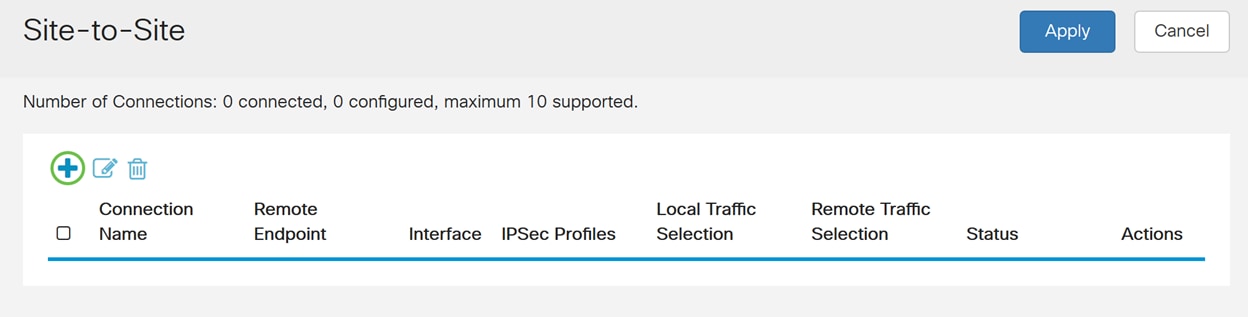

Étape 3. Cliquez sur le bouton Add pour ajouter une nouvelle connexion VPN de site à site.

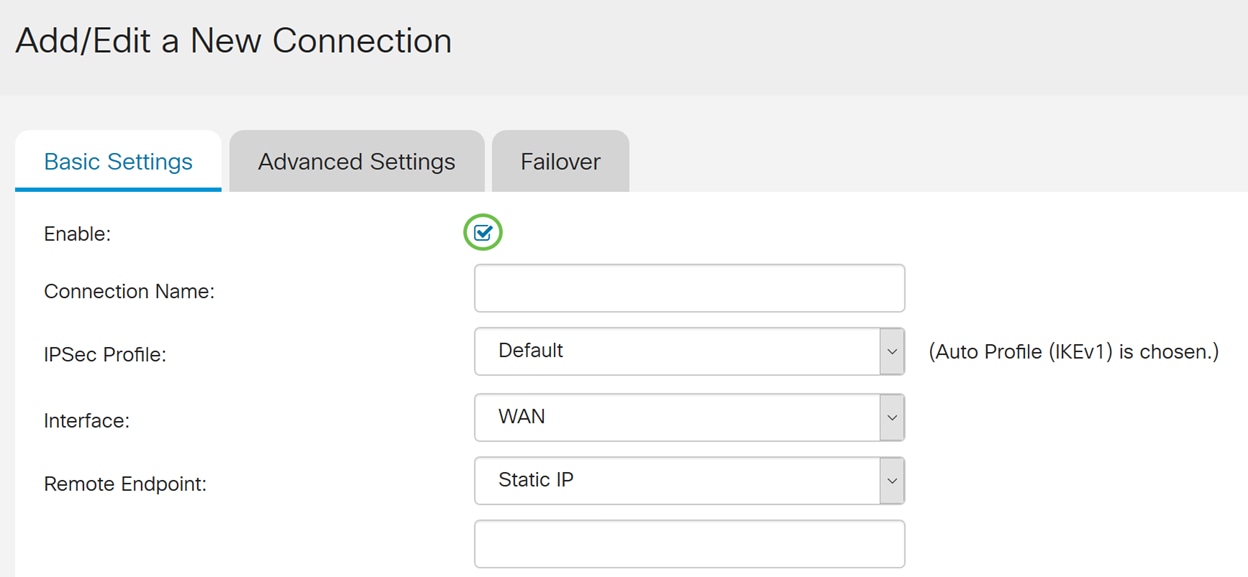

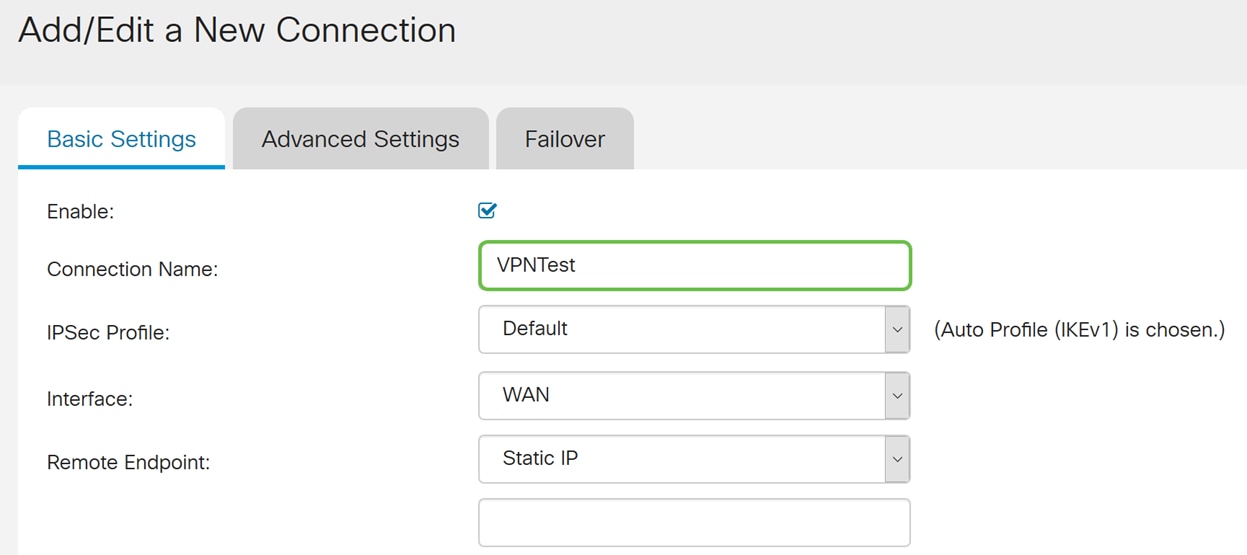

Étape 4. Cochez Enable pour activer la configuration. Ceci est activé par défaut.

Étape 5. Entrez un nom de connexion pour le tunnel VPN. Cette description est utilisée à titre de référence et ne doit pas nécessairement correspondre au nom utilisé à l'autre extrémité du tunnel.

Dans cet exemple, nous allons entrer VPNTest comme nom de connexion.

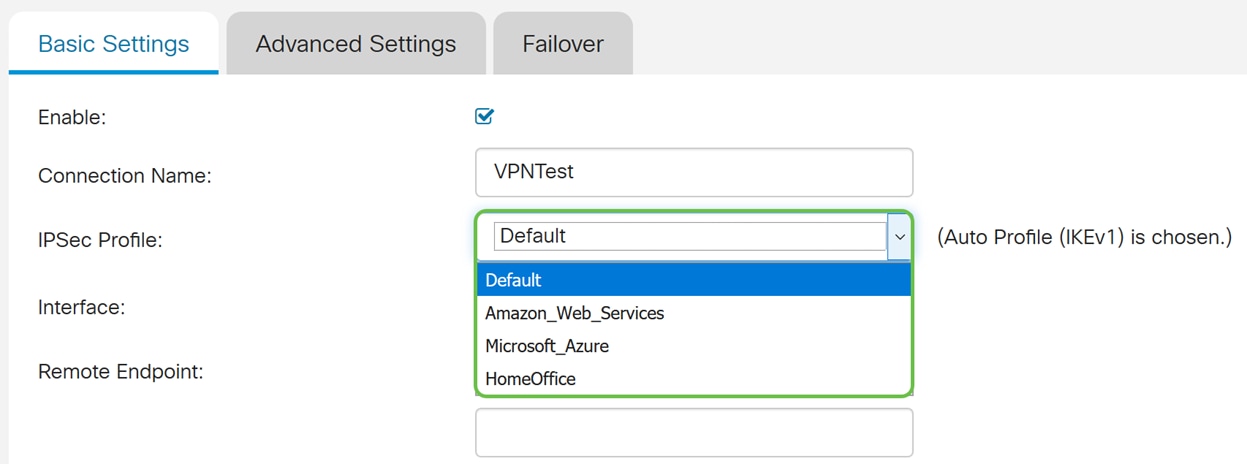

Étape 6. Si vous avez créé un nouveau profil IPsec ou souhaitez en utiliser un préconfiguré (Amazon_Web_Services, Microsoft_Azure), sélectionnez le profil IPsec à utiliser pour le VPN. La valeur par défaut - Profil automatique est sélectionnée par défaut. Le profil IPsec est la configuration centrale dans IPsec qui définit les algorithmes tels que le chiffrement, l'authentification et le groupe Diffie-Hellman (DH) pour la négociation des phases I et II.

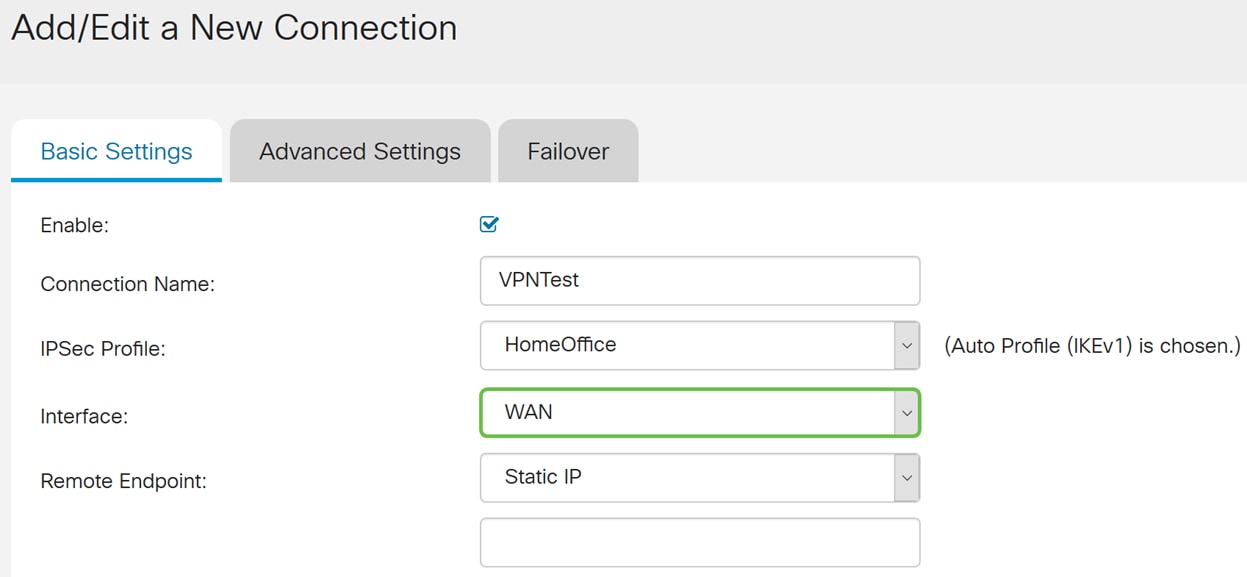

Pour cet exemple, nous allons sélectionner HomeOffice comme profil IPsec.

Note: Pour en savoir plus sur la création d'un profil IPsec, consultez l'article : Configuration des profils IPSec (Auto Keying Mode) sur les routeurs RV160 et RV260.

Étape 7. Dans le champ Interface, sélectionnez l'interface utilisée pour le tunnel. Dans cet exemple, nous utiliserons le WAN comme interface.

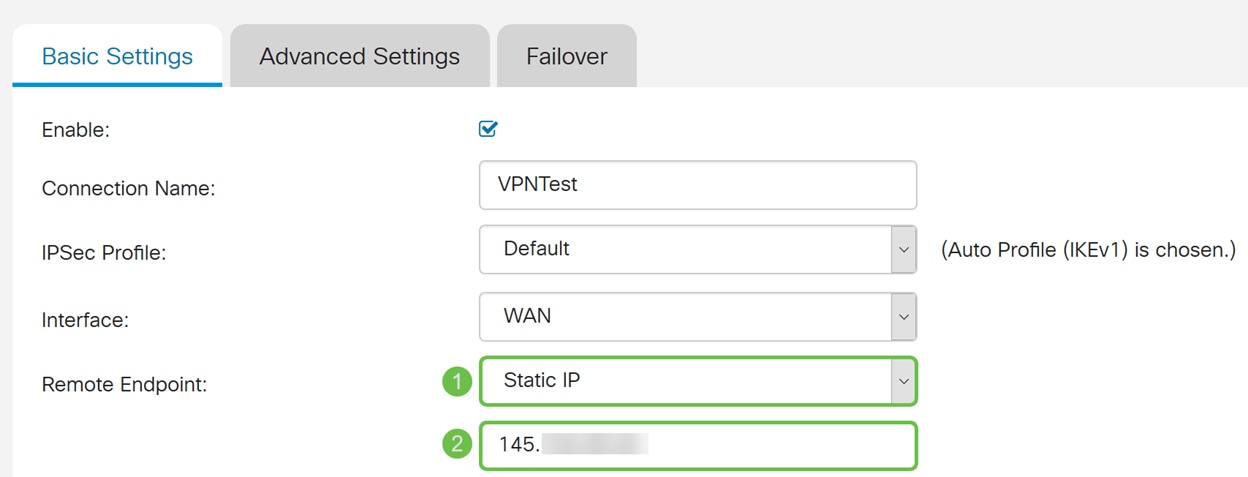

Étape 8. Sélectionnez Static IP, Fully Qualified Domain Name (FQDN) ou Dynamic IP pour le point d'extrémité distant. Saisissez l'adresse IP ou le nom de domaine complet du point de terminaison distant en fonction de votre sélection.

Nous avons sélectionné Static IP et saisi notre adresse IP de point d'extrémité distant.

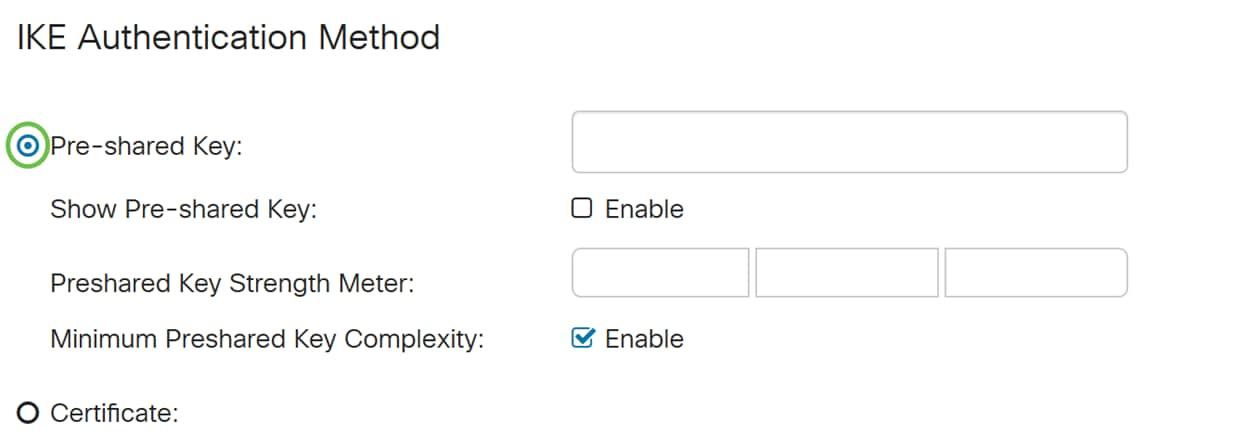

Configuration de la méthode d'authentification IKE

Étape 1. Sélectionnez Clé prépartagée ou Certificat. Pour cette démonstration, nous allons sélectionner Pre-shared Key comme méthode d'authentification IKE.

Les homologues IKE s'authentifient mutuellement en calculant et en envoyant un hachage de données comportant la clé pré-partagée. Si l’homologue récepteur est capable de créer le même hachage indépendamment à l’aide de sa clé pré-partagée, il sait que les deux homologues doivent partager le même secret, authentifiant ainsi l’autre homologue. Les clés pré-partagées ne s'adaptent pas correctement, car chaque homologue IPsec doit être configuré avec la clé pré-partagée de tous les autres homologues avec lesquels il établit une session.

Le certificat numérique est un package qui contient des informations telles que l'identification d'un détenteur de certificat : nom ou adresse IP, numéro de série du certificat, date d'expiration du certificat et copie de la clé publique du titulaire du certificat. Le format de certificat numérique standard est défini dans la spécification X.509. X.509 version 3 définit la structure de données des certificats. Si vous avez sélectionné Certificat, assurez-vous que votre certificat signé est importé dans Administration > Certificat. Sélectionnez le certificat dans la liste déroulante pour local et distant.

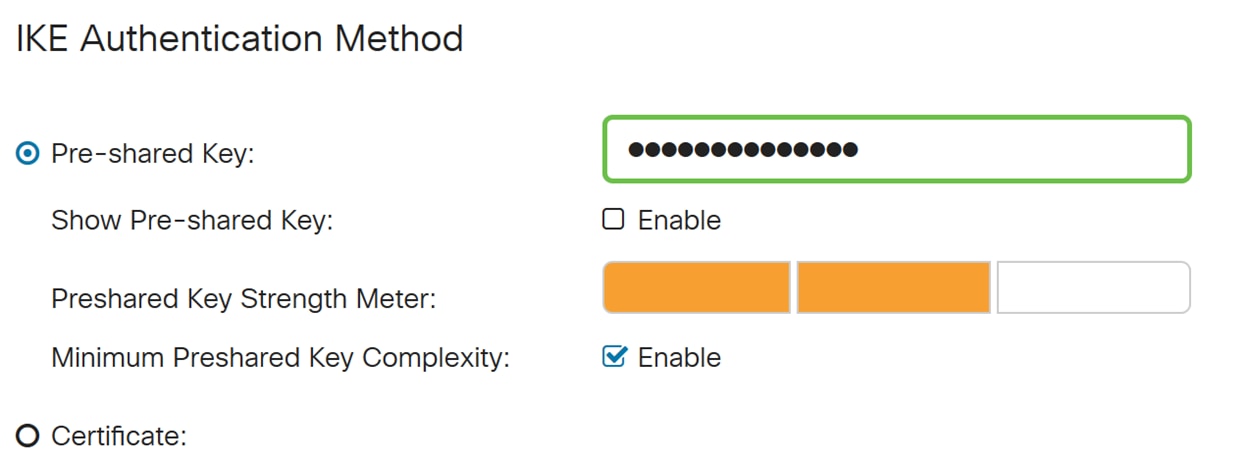

Étape 2. Dans le champ Clé prépartagée, saisissez une clé prépartagée.

Note: Assurez-vous que le routeur distant utilise la même clé pré-partagée.

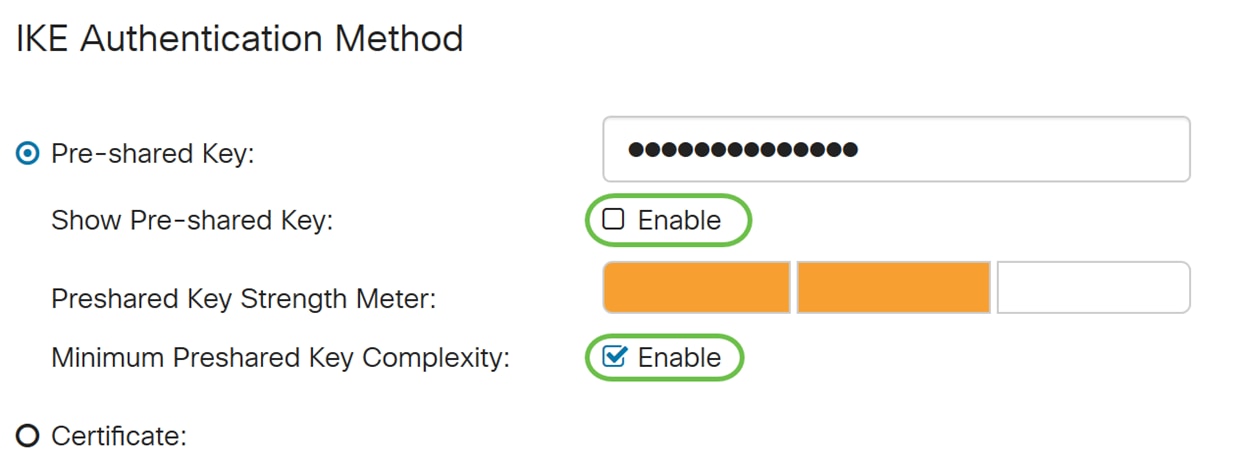

Étape 3. Cochez la case Activer si vous souhaitez afficher la clé pré-partagée. Le compteur de puissance de la clé prépartagée montre la force de la clé prépartagée par des barres colorées. Cochez Enable pour activer la complexité minimale de clé pré-partagée. Ensuite, passez à la section Configuration du groupe local.

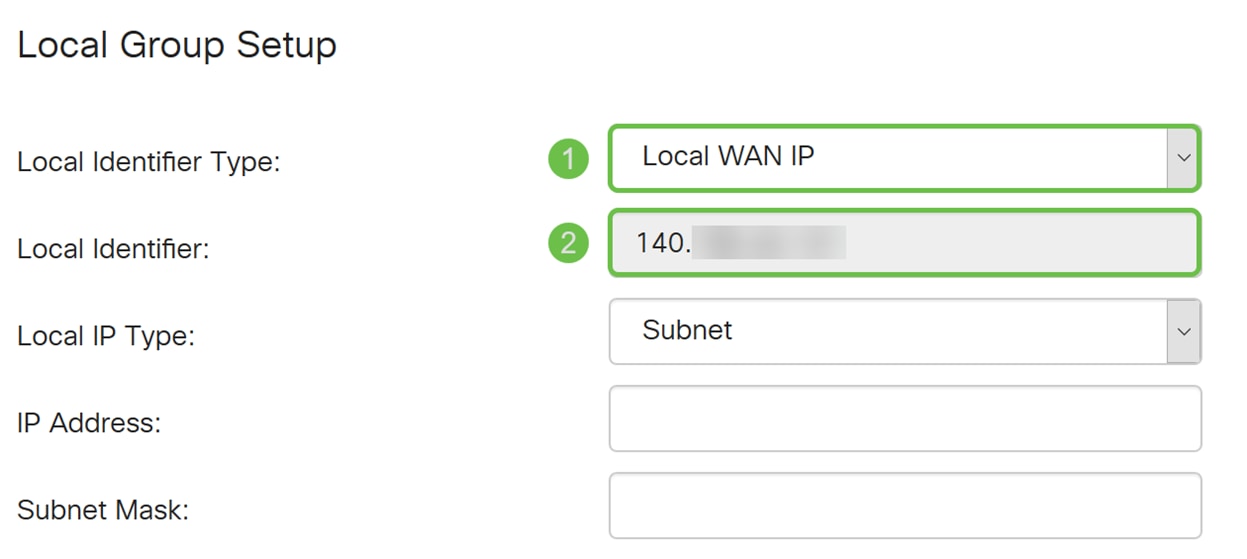

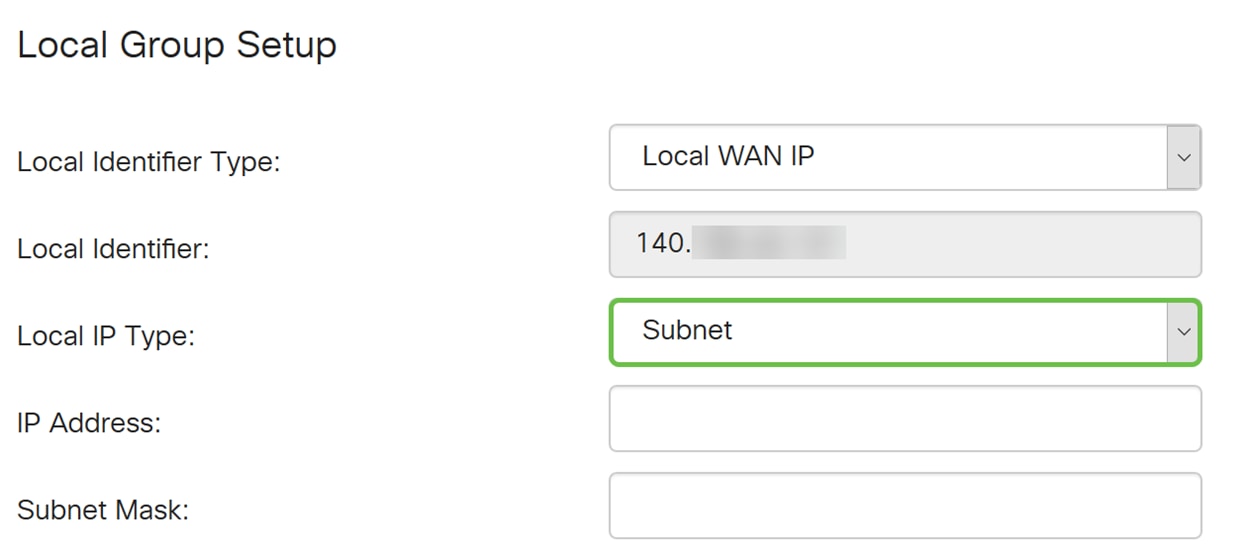

Pour la configuration de groupe local

Étape 1. Sélectionnez Local WAN IP, IP Address, Local FQDN ou Local User FQDN dans la liste déroulante. Saisissez le nom d'identificateur ou l'adresse IP en fonction de votre sélection. Si vous avez sélectionné Local WAN IP, l'adresse IP WAN de votre routeur doit être saisie automatiquement.

Étape 2. Pour le type d'IP local, sélectionnez Subnet, Single, Any, IP Group ou GRE Interface dans la liste déroulante.

Dans cet exemple, Subnet a été choisi.

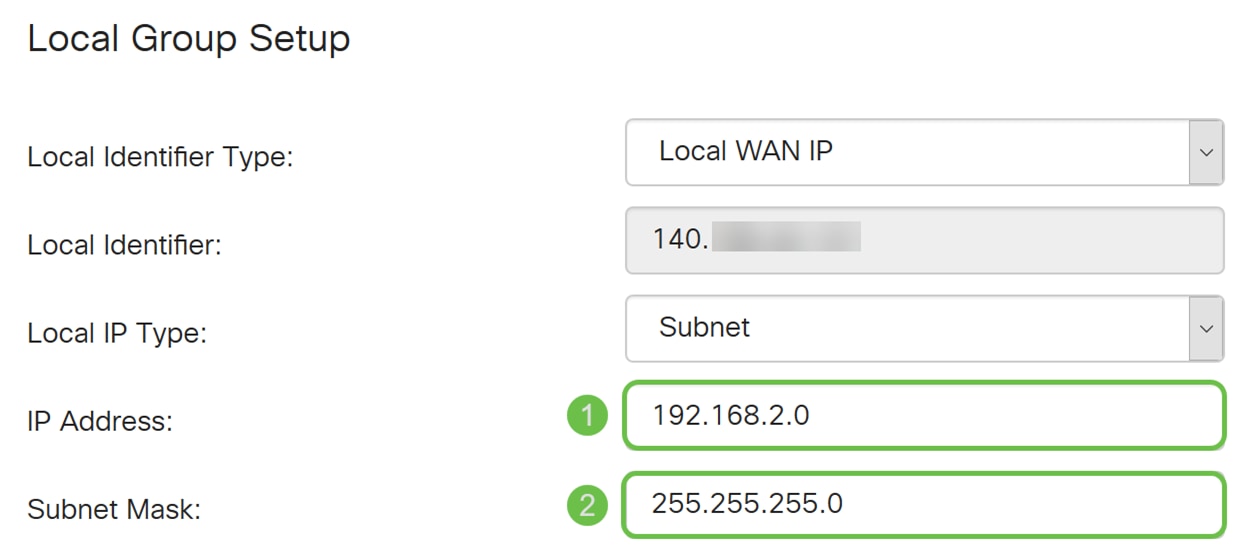

Étape 3. Saisissez l'adresse IP du périphérique qui peut utiliser ce tunnel. Saisissez ensuite le masque de sous-réseau.

Pour cette démonstration, nous allons entrer 192.168.2.0 comme adresse IP locale et 255.255.255.0 pour le masque de sous-réseau.

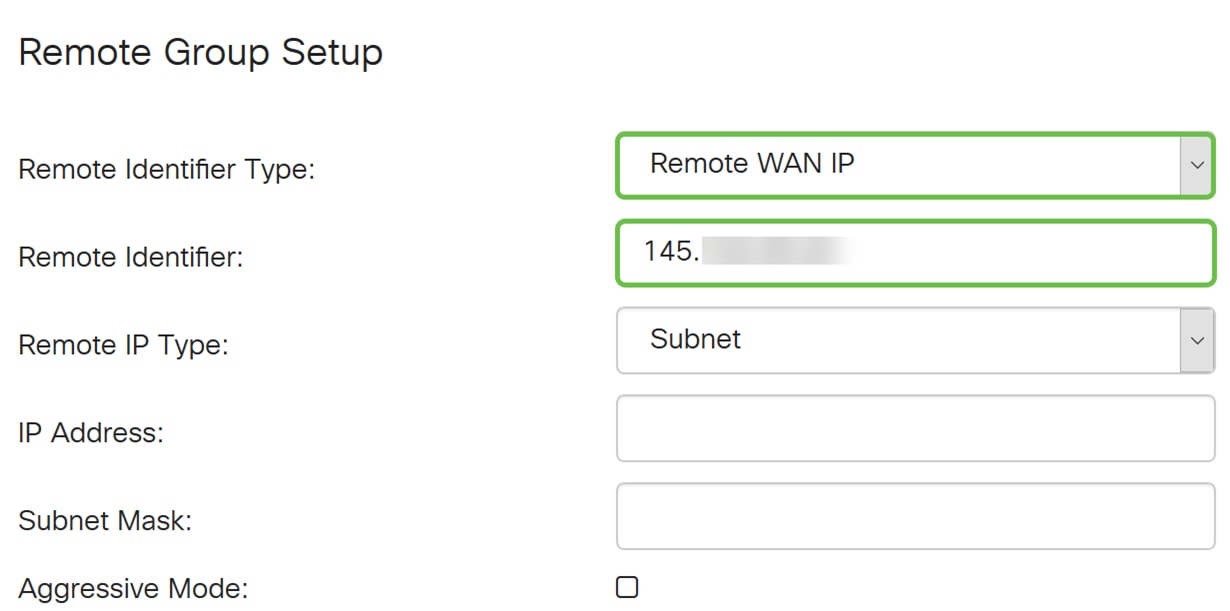

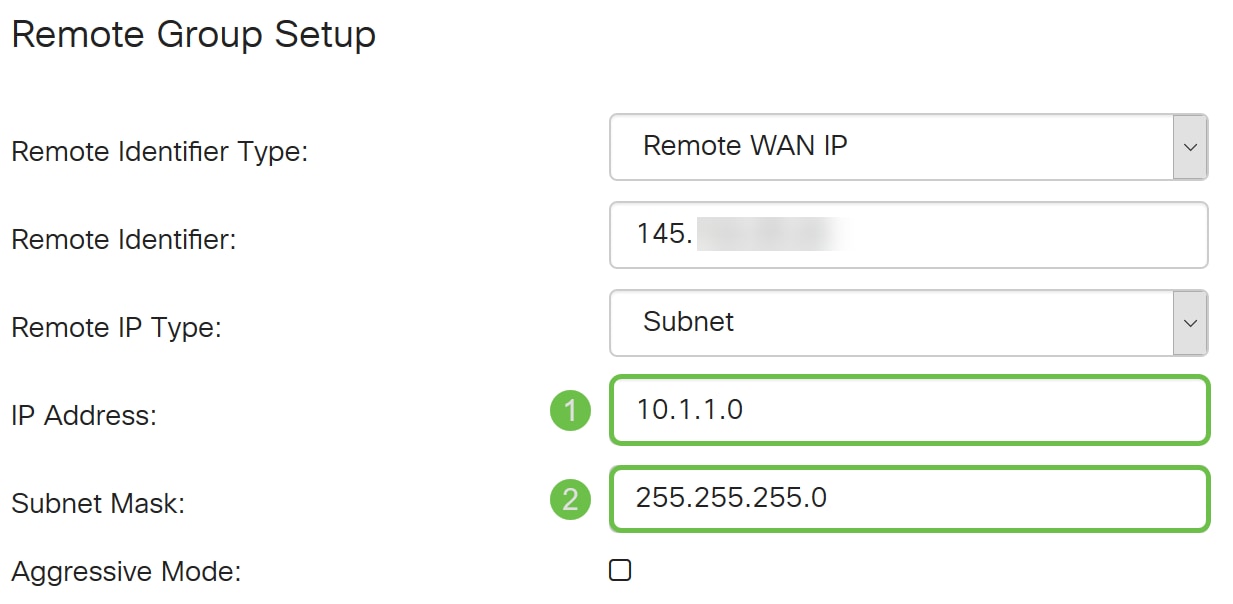

Configuration du groupe distant

Étape 1. Sélectionnez Remote WAN IP, Remote FQDN ou Remote User FQDN dans la liste déroulante. Saisissez le nom d'identificateur ou l'adresse IP en fonction de votre sélection.

Nous avons sélectionné Remote WAN IP comme Remote Identifier Type et avons saisi l'adresse IP du routeur distant.

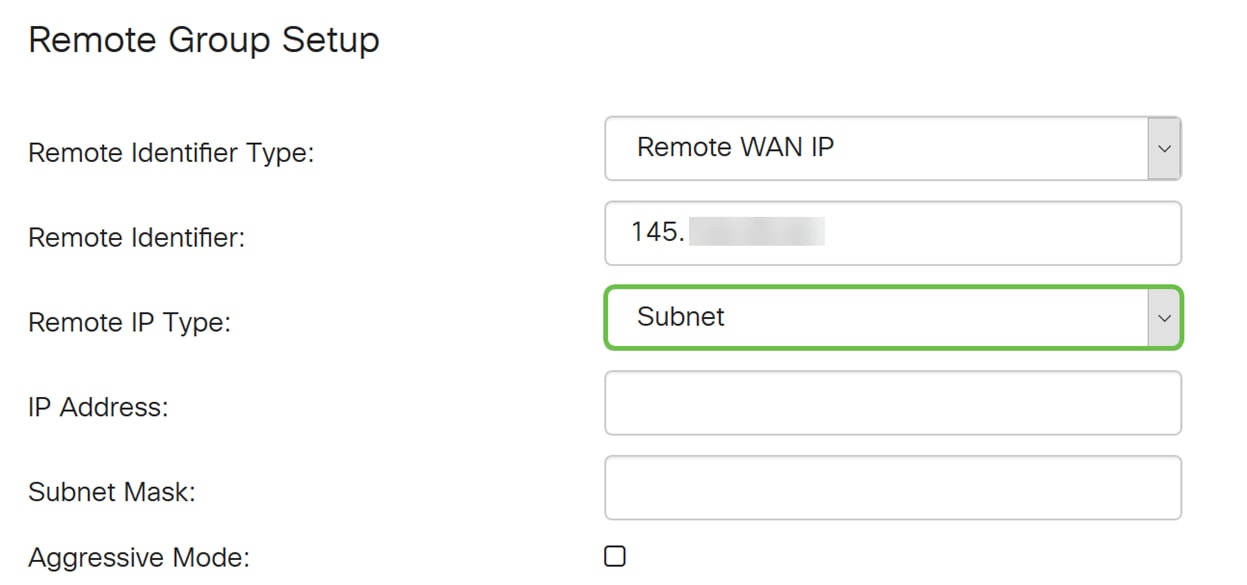

Étape 2. Sélectionnez Subnet, Single, Any, IP Group dans la liste déroulante Remote IP Type.

Dans cet exemple, nous allons sélectionner Subnet.

Note: Si vous avez sélectionné Groupe IP comme type d'IP distant, une fenêtre contextuelle pour créer un nouveau groupe IP s'affiche.

Étape 3. Saisissez l'adresse IP locale distante et le masque de sous-réseau du périphérique qui peut utiliser ce tunnel.

Nous avons entré 10.1.1.0 pour l'adresse IP locale distante qui peut utiliser ce tunnel et le masque de sous-réseau 255.255.255.0.

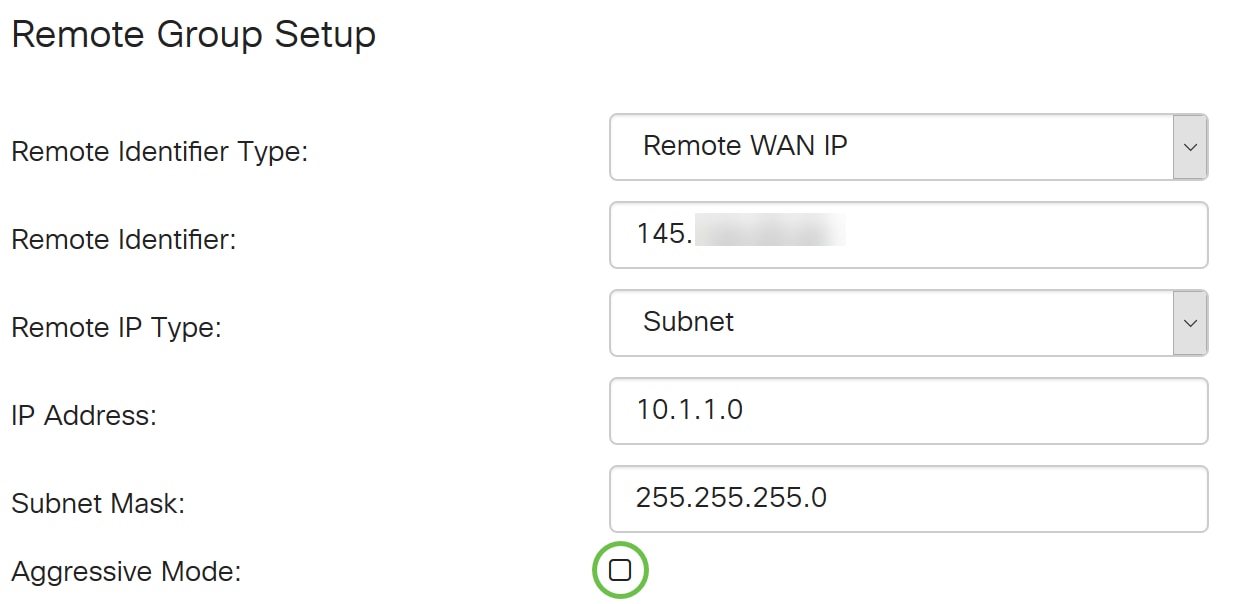

Étape 4. Cochez cette case pour activer le mode agressif. Le mode agressif est lorsque la négociation pour l'association de sécurité IKE est compressée en trois paquets avec toutes les données de l'association de sécurité requises pour être transmises par l'initiateur. La négociation est plus rapide, mais ils ont une vulnérabilité d'identités d'échange en texte clair.

Dans cet exemple, nous allons le laisser sans vérification.

Note: Informations supplémentaires pour le mode principal et le mode agressif, reportez-vous à la section : Mode Principal Vs Mode Agressif

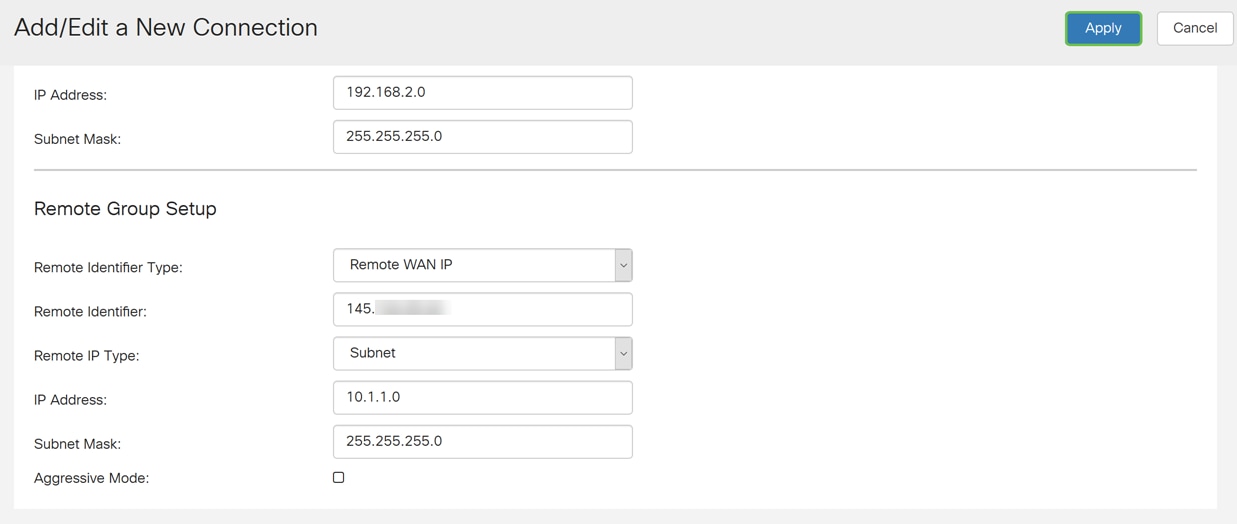

Étape 5. Cliquez sur Apply pour créer une nouvelle connexion VPN de site à site.

Conclusion

Vous devez maintenant avoir ajouté une nouvelle connexion VPN de site à site pour votre routeur local. Vous devez configurer votre routeur distant (routeur B) à l'aide des informations inverses.

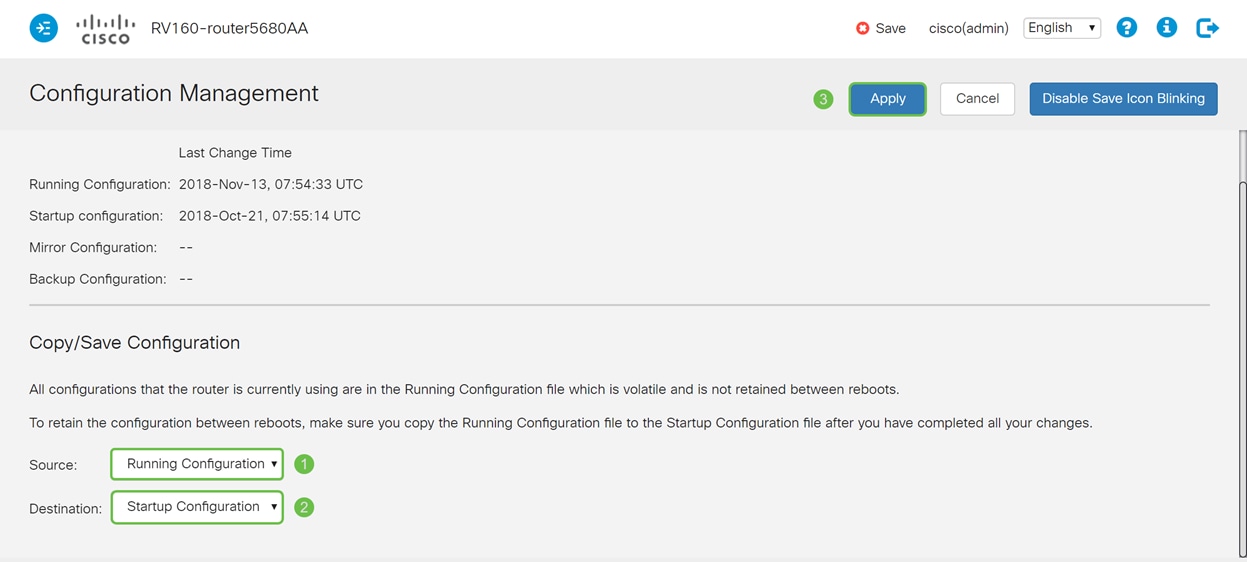

Toutes les configurations actuellement utilisées par le routeur se trouvent dans le fichier de configuration en cours, qui est volatile dans le sens où il n'est pas conservé entre les redémarrages.

Étape 1. En haut de la page, cliquez sur le bouton Enregistrer pour accéder à la gestion de la configuration pour enregistrer votre configuration en cours dans la configuration de démarrage. Ceci permet de conserver la configuration entre les redémarrages.

Étape 2. Dans la gestion de la configuration, assurez-vous que la source est Configuration en cours et que la destination est Configuration de démarrage. Appuyez ensuite sur Apply pour enregistrer votre configuration en cours dans la configuration initiale. Toutes les configurations actuellement utilisées par le routeur se trouvent dans le fichier de configuration en cours, qui est volatile et qui n'est pas conservé entre les redémarrages. La copie du fichier de configuration en cours dans le fichier de configuration initiale conserve toute la configuration entre les redémarrages.

Commentaires

Commentaires