Contourner le trafic dans l'appliance Web sécurisée

Table des matières

Introduction

Ce document décrit les étapes pour contourner le trafic dans l'appareil Web sécurisé (SWA).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Administration SWA.

- Protocoles réseau et proxy de base

Cisco recommande d'installer les outils suivants :

- SWA physique ou virtuel

- Accès administratif à l'interface utilisateur graphique (GUI) de SWA

Composants utilisés

Ce document n'est pas limité à des versions de matériel et de logiciel spécifiques.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

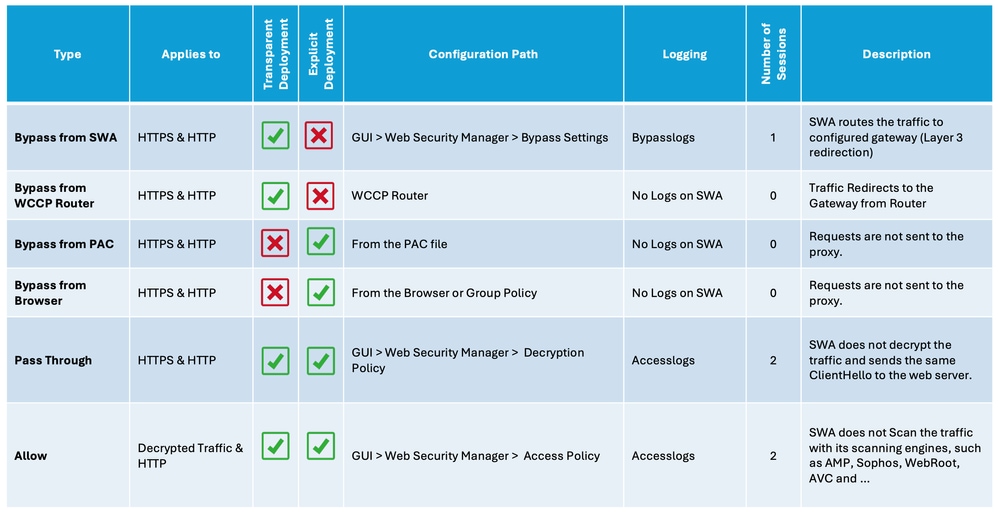

Différents types de contournement

Dans SWA, il existe trois concepts différents de contournement d'un trafic pour atteindre le SWA qui dépend de votre déploiement de proxy (déploiement explicite ou transparent), ou pour être analysé et analysé par le SWA. Voici un bref aperçu de ces trois concepts :

- Contourner : Paramètre qui empêche le trafic d'atteindre le SWA, ce qui réduit l'utilisation de la carte réseau et élimine le besoin d'une session entre l'utilisateur et l'appliance.

- Passthrough : Cette configuration empêche le SWA de déchiffrer le trafic HTTPS. Malgré cela, le SWA continue de faciliter deux sessions distinctes : un entre le client et le SWA, et un second entre le SWA et le serveur Web.

- Allow: Paramètre de la stratégie d'accès où le trafic HTTP ou décrypté ignore l'inspection par les moteurs SWA internes, tels qu'AMP, Sophos, WebRoot et le filtre d'application. Dans ce cas, deux sessions sont toujours utilisées dans le SWA.

Image - Tableau comparatif

Image - Tableau comparatif

Procédures de contournement SWA par type de déploiement

Les procédures de contournement varient en fonction de votre modèle de déploiement de proxy. Voici un bref aperçu de chaque type :

- Déploiement explicite : Les clients sont configurés manuellement pour diriger le trafic vers le proxy.

- Déploiement transparent : L'infrastructure réseau redirige automatiquement le trafic vers le proxy, sans nécessiter de configuration côté client.

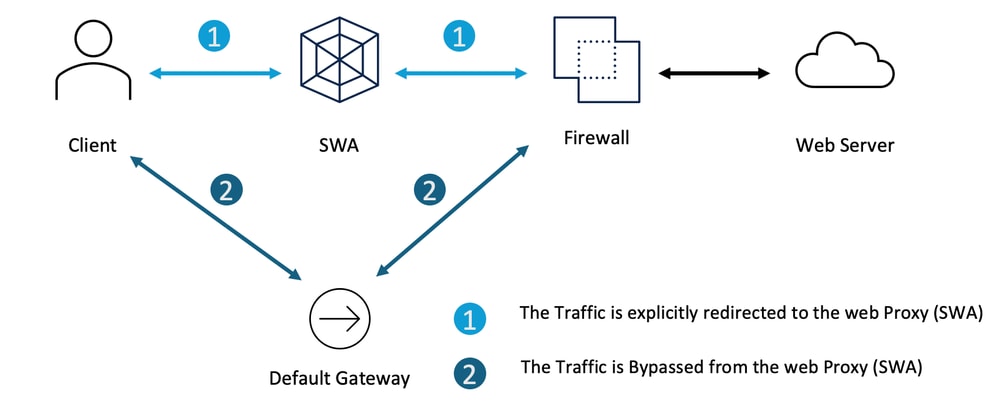

Contourner le trafic dans un déploiement explicite

Pour contourner le trafic dans le déploiement explicite, vous devez configurer le client pour qu'il ne transfère pas la requête Web pour les URL souhaitées vers le SWA. Comme l'illustre ce schéma de réseau, une partie du trafic est acheminée directement vers le pare-feu ou la passerelle par défaut pour contourner le SWA (chemin numéro 2).

Image - Contourner le trafic dans un déploiement explicite

Image - Contourner le trafic dans un déploiement explicite

Selon votre déploiement de proxy explicite, vous pouvez exempter certaines URL pour les rediriger vers le SWA.

| Configuration de proxy explicite |

Étapes à suivre pour empêcher les URL d'atteindre le SWA |

Configuration du fichier PAC |

Selon la façon dont vous avez configuré votre fichier PAC, vous pouvez définir la liste d'exceptions et définir l'action sur DIRECT. Voici quelques exemples pour contourner l'adresse IP privée pour atteindre le SWA Il s'agit d'un exemple pour contourner le trafic vers www.cisco.com de rediriger le SWA Cet exemple consiste à contourner tous les sous-domaines de cisco.com pour rediriger le SWA |

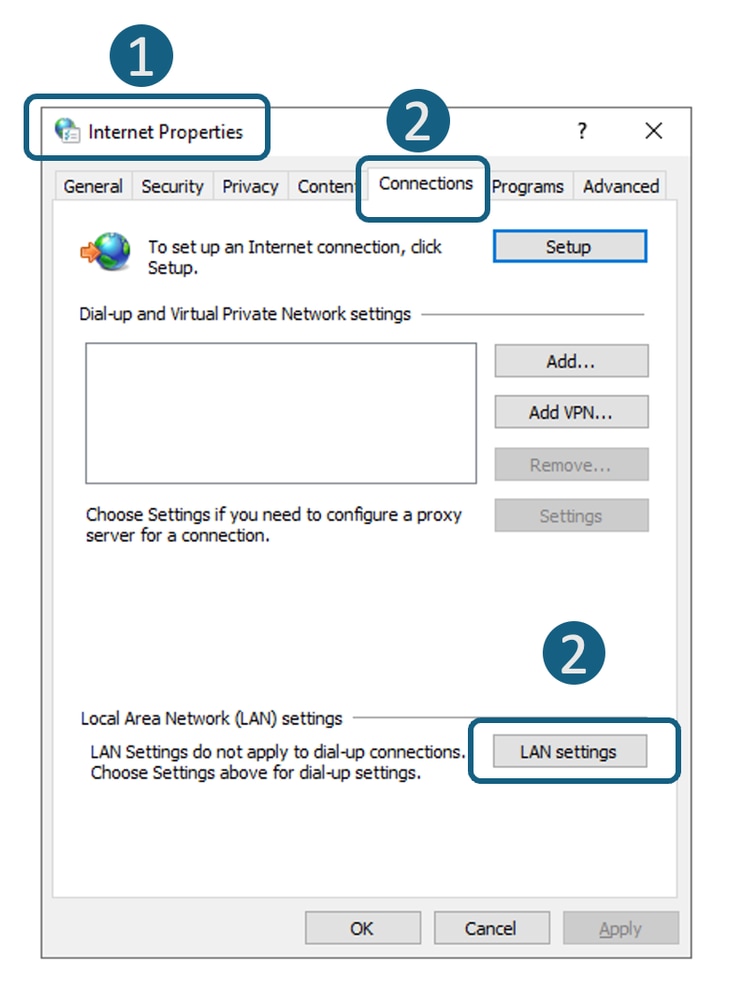

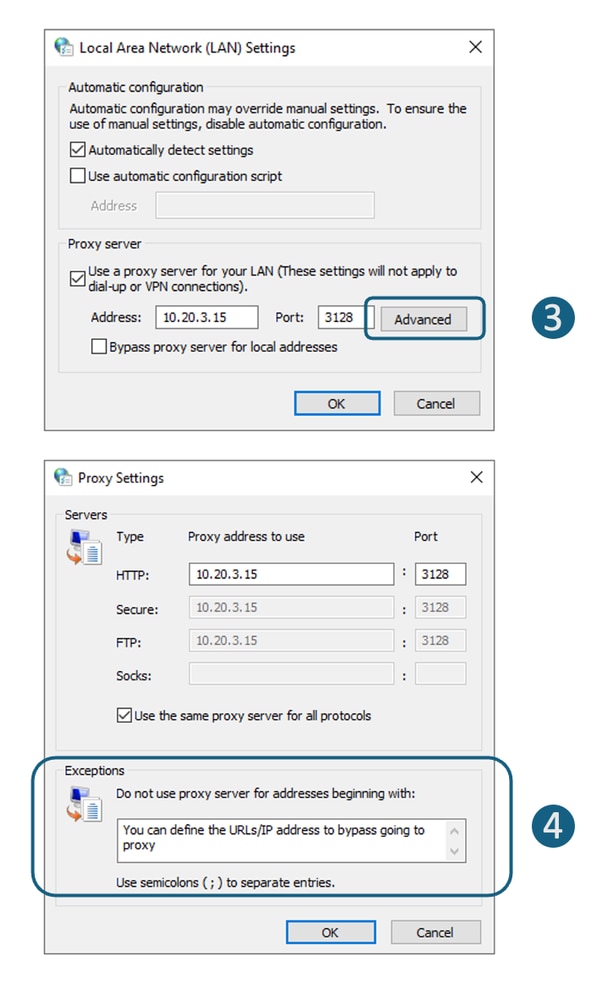

Configuration du navigateur ( Microsoft Edge, Internet Explorer, Google Chrome) |

Étape 1. Dans le menu Démarrer, tapez "Options Internet" et appuyez sur Entrée Étape 2. Accédez à l'onglet Connections et cliquez sur LAN Settings Étape 3. Cliquez sur le bouton Avancé Étape 4. Définissez les URL souhaitées dans la section Exceptions.

|

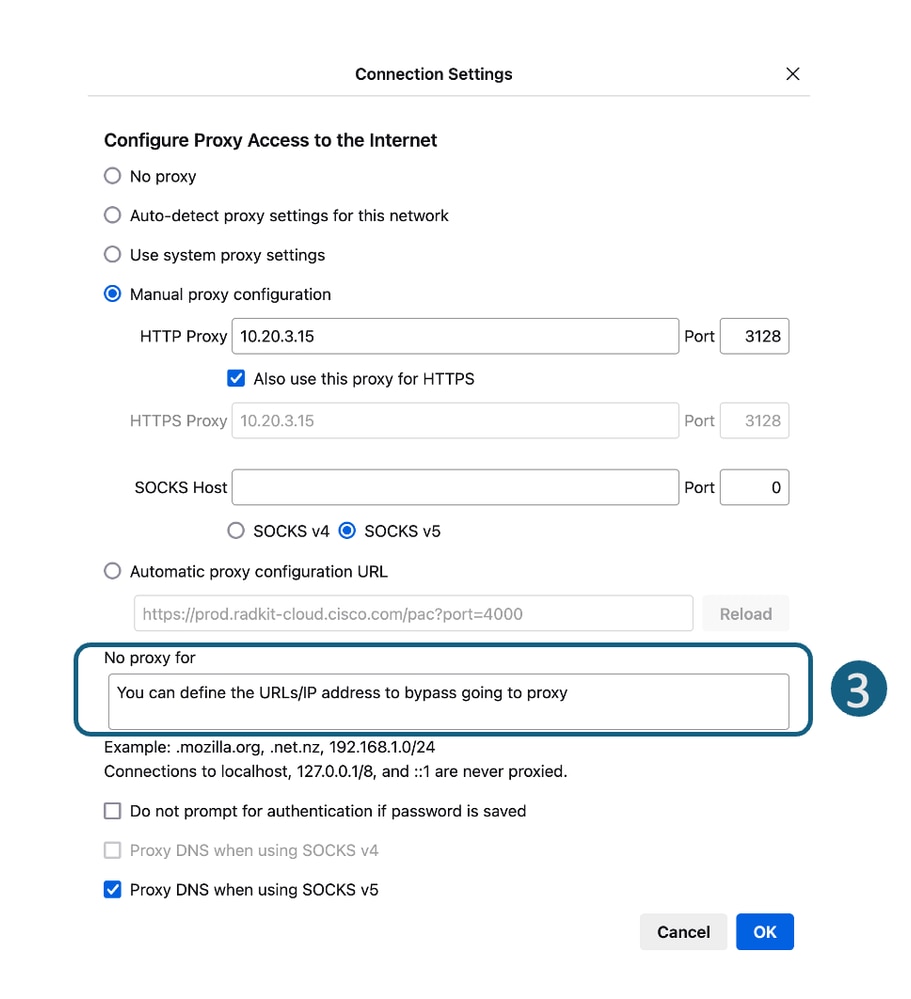

Configuration du navigateur (Mozila FireFox) |

Étape 1. Dans le coin supérieur droit, cliquez sur le menu à trois barres et sélectionnez Paramètres. Étape 2. Dans la barre de recherche, tapez proxy. Étape 3. Définissez les URL souhaitées dans la section Aucun proxy pour.

|

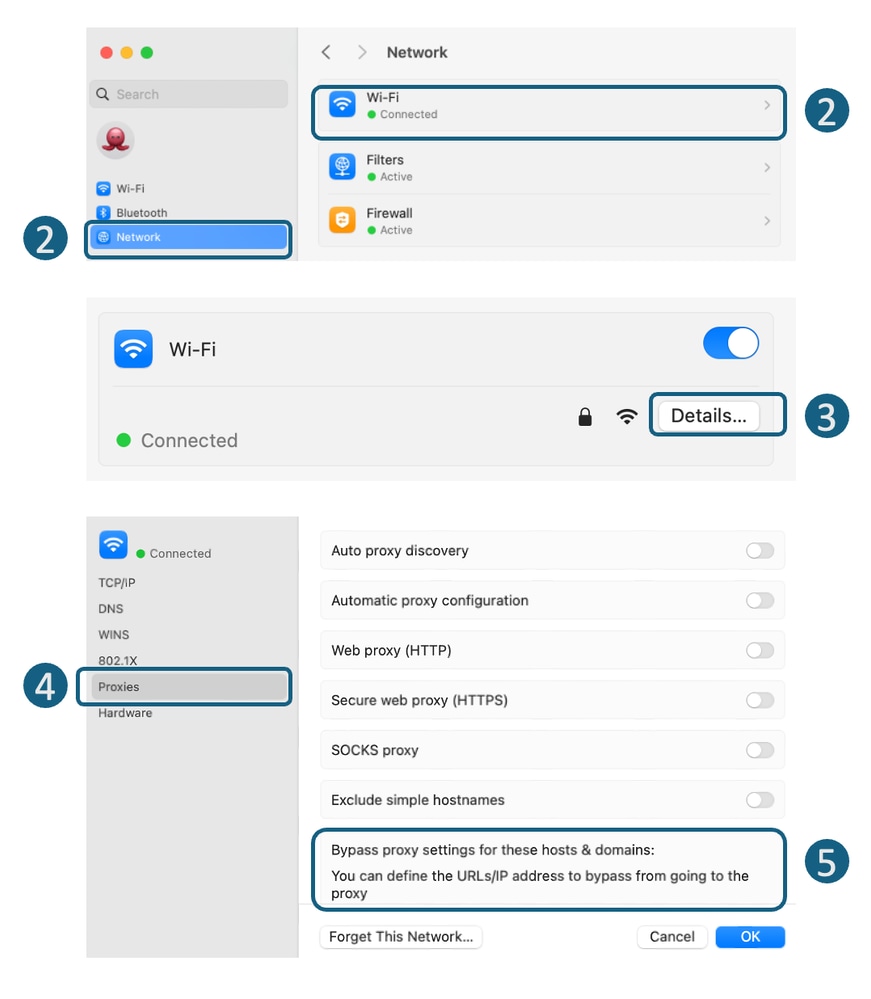

Configuration du navigateur (Apple Safari) |

Étape 1. Dans le coin supérieur gauche, cliquez sur l’icône Apple et sélectionnez System Settings. Étape 2. Dans le panneau de gauche, accédez à Réseau et sélectionnez l'interface réseau que vous utilisez pour accéder à Internet. Étape 3. Cliquez sur Détails. Étape 4. Dans le panneau de gauche, sélectionnez Proxies. Étape 5. Définissez les URL souhaitées dans la section Contourner les paramètres du proxy.

|

Configuration de la stratégie de groupe |

Selon la façon dont vous avez configuré la stratégie de groupe pour transmettre les paramètres du proxy, vous pouvez définir la liste d'exceptions. |

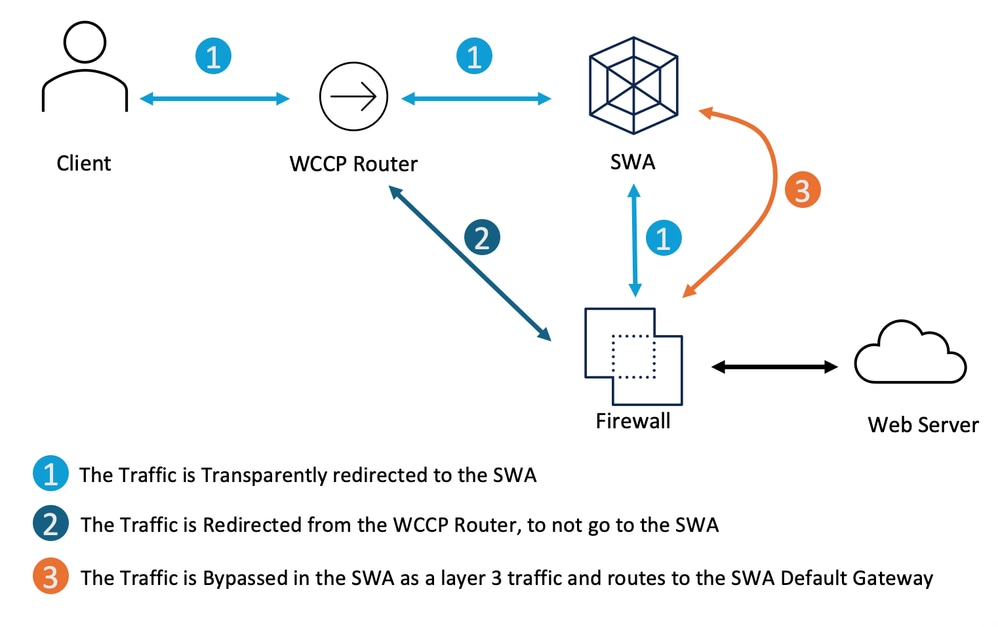

Contourner le trafic dans un déploiement transparent

Vous pouvez contourner le trafic dans un déploiement transparent à l'aide des paramètres de contournement WCCP ou SWA. Le contournement SWA agit au niveau de la couche 3, acheminant le trafic vers la passerelle par défaut et contournant entièrement l'appliance, ce qui empêche le traitement et la création de sessions séparées.

Image - Contourner le trafic dans un déploiement transparent

Image - Contourner le trafic dans un déploiement transparent

| Ignorer le trafic Déploiement du proxy transparent |

Étapes permettant de contourner le trafic pour atteindre le SWA |

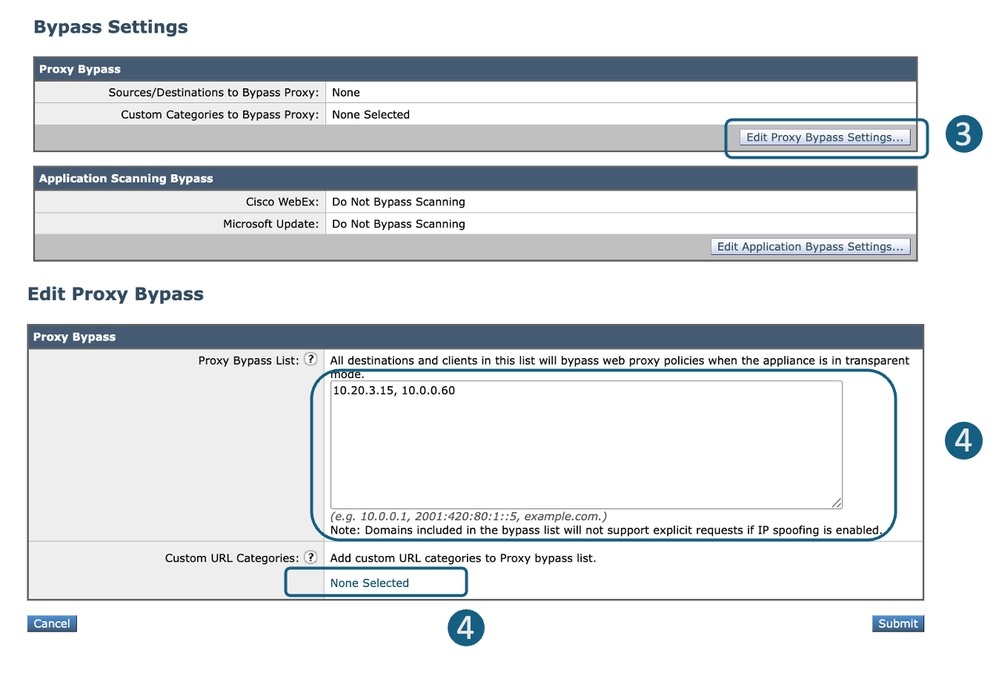

Paramètre de contournement SWA |

Étape 1. Dans l'interface graphique, sélectionnez Web Security Manager. Étape 2 : sélectionnez Bypass Settings. Étape 3. Cliquez sur Edit Proxy Bypass Settings. Étape 4. Vous pouvez entrer l'URL, l'adresse IP ou ajouter une catégorie d'URL personnalisée à la liste. Étape 5. Soumettre et valider les modifications

|

Redirection du trafic à partir du routeur WCCP/PBR |

Vous pouvez configurer l'adresse IP source ou de destination dans votre WCCP ou votre PBR (Policy Based Router) pour ne pas rediriger certains trafics vers le SWA. |

Configuration de l'intercommunication et autorisation du trafic dans SWA

Si le trafic atteint le SWA et afin de réduire la charge sur le SWA pour des raisons de confidentialité, vous ne voulez pas que le trafic de certaines URL soit inspecté par le SWA, utilisez ces étapes.

| Étapes |

Étapes |

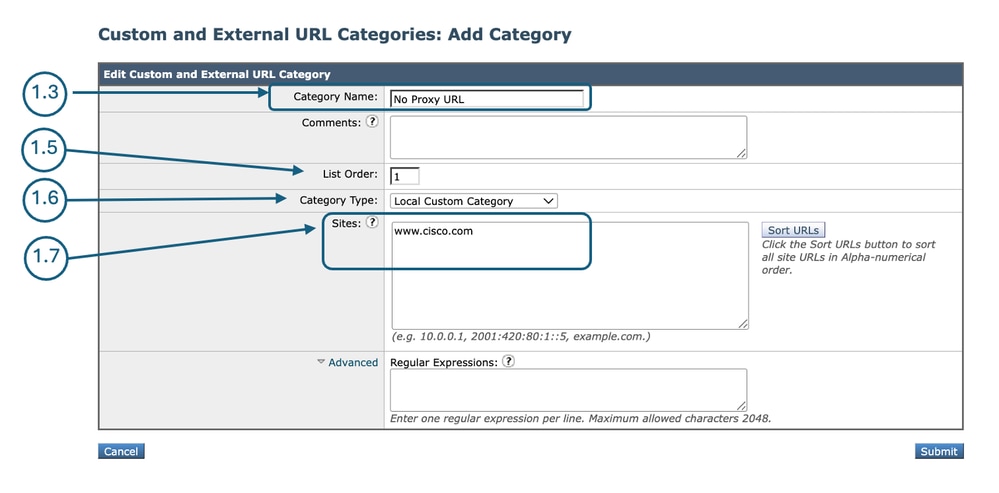

| Étape 1 : création d'une catégorie d'URL personnalisée pour les URL |

Étape 1.1.Dans l'interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez sur Catégories d'URL personnalisées et externes. Étape 1.5. Dans Ordre des listes, choisissez la première catégorie sur laquelle vous souhaitez vous positionner. Étape 1.6. Dans la liste déroulante Type de catégorie, sélectionnez Catégorie personnalisée locale. Étape 1.7. Ajouter les URL souhaitées dans la section Sites. Étape 1.8. Envoyer.

|

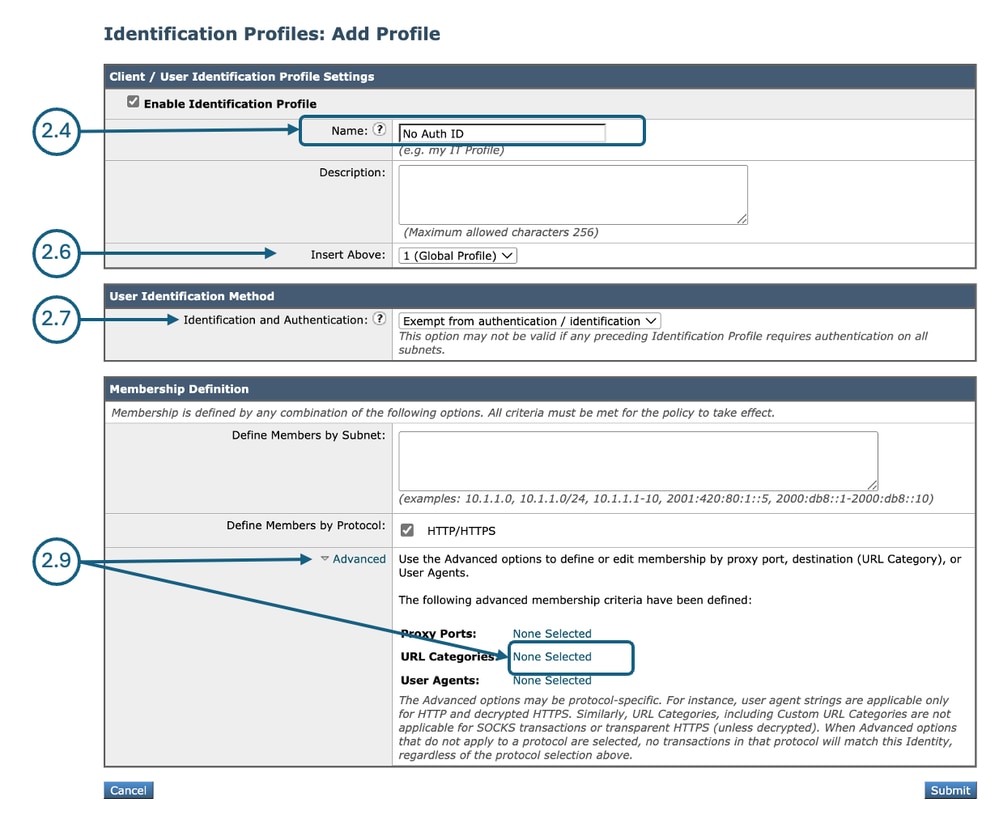

| Étape 2 : création d’un profil d’identification pour exempter le trafic de l’authentification |

Étape 2.1.Dans l’interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez sur Profils d’identification. Étape 2.7. Dans la section Méthode d'identification de l'utilisateur, choisissez Exempt de l'authentification/identification. Étape 2.8.Dans le champ Define Members by Subnet (Définir les membres par sous-réseau), laissez ce champ vide pour inclure toutes les adresses IP client, sauf si vous souhaitez transmettre le trafic pour certaines adresses IP. Étape 2.9. Dans la section Advanced, sélectionnez Custom URL Categories.

Étape 2.10. Ajoutez la catégorie d'URL personnalisée créée à l'étape 1. Étape 2.11. Cliquez sur Terminé. Étape 2.12. Envoyer. |

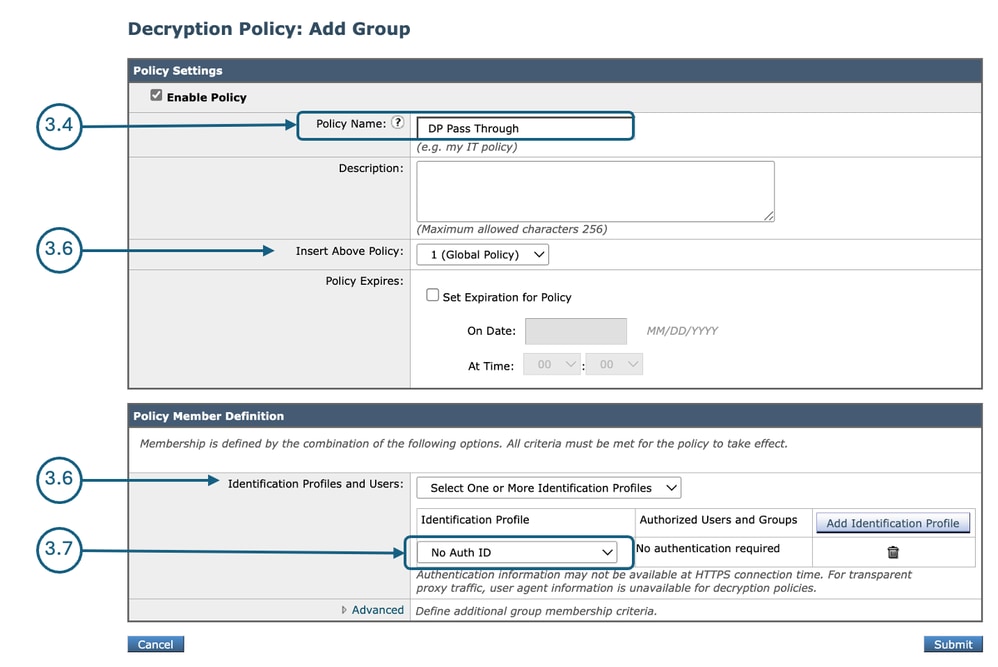

| Étape 3 : création d’une stratégie de déchiffrement pour le trafic. |

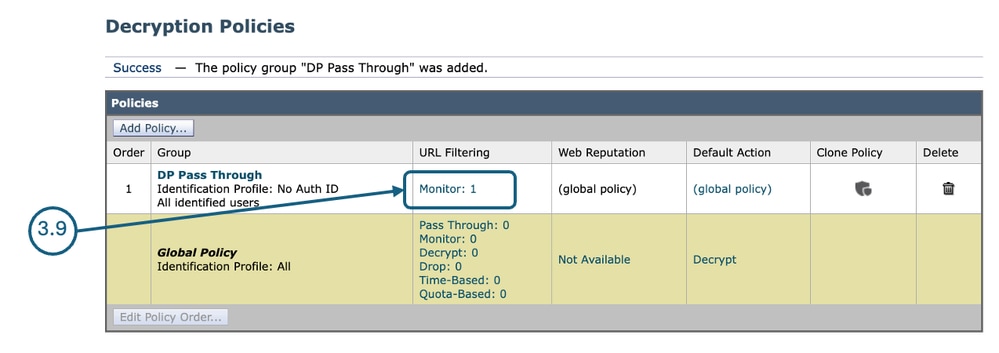

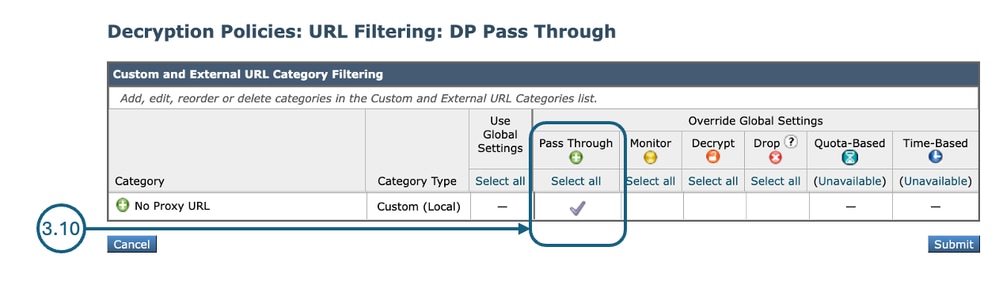

Étape 3.1.Dans l'interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez surStratégie de décodage. Étape 3.2. Cliquez sur Ajouter une stratégie pour ajouter une stratégie de décodage. Étape 3.3.Utilisez la case à cocher Enable Policy pour activer cette stratégie. Étape 3.7.Dans lesProfils d'identification et utilisateurs, sélectionnez le profil d'identification que vous avez créé à l'étape 2. Étape 3.8. Envoyer.

Étape 3.9.Dans la page Politiques de déchiffrage, sous Filtrage des URL, cliquez sur le lien associé à cette nouvelle politique de déchiffrage.

Étape 3.10.SelectPassThrough : action pour la catégorie d'URL créée à l'étape 1.

Étape 3.11. Envoyer. |

| Étape 4. Créez une stratégie d’accès pour autoriser le trafic des mises à jour Microsoft. |

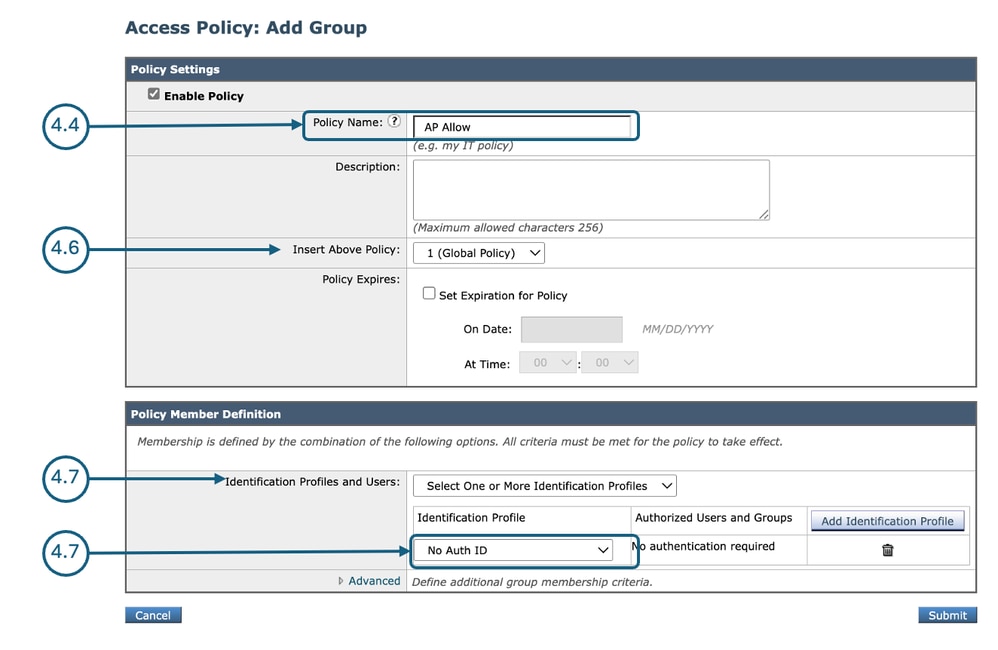

Étape 4.1.Dans l'interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez sur Stratégie d'accès. Étape 4.2. Cliquez sur Ajouter une stratégie pour ajouter une stratégie d'accès. Étape 4.3.Utilisez la case à cocher Enable Policy pour activer cette stratégie. Étape 4.7.Dans lesProfils d'identification et utilisateurs, sélectionnez le profil d'identification que vous avez créé à l'étape 2. Étape 4.8. Envoyer.

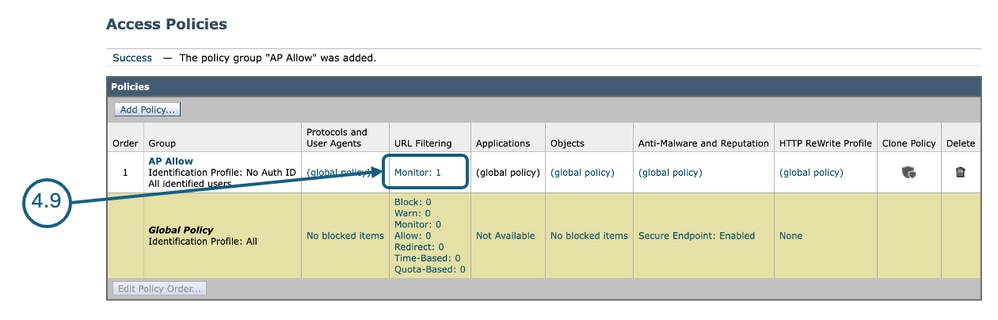

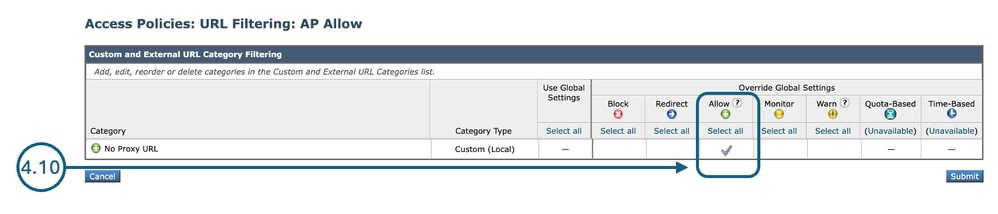

Étape 4.9. Sur la page Access Policies, sous URL Filtering, cliquez sur le lien associé à cette nouvelle stratégie d’accès.

Étape 4.10.Sélectionnez Autoriser l'action pour la catégorie d'URL personnalisée créée pour la catégorie d'URL créée à l'étape 1.

Étape 4.11. Envoyer. Étape 4.12. Valider les modifications. |

Informations connexes

- Contourner le trafic des mises à jour Microsoft dans l'appliance Web sécurisée

- Contourner l'authentification dans l'appareil Web sécurisé - Cisco

- Guide de l'utilisateur d'AsyncOS 15.0 pour Cisco Secure Web Appliance - GD(General Deployment) - Classify End-Users for Policy Application [Cisco Secure Web Appliance] - Cisco

- Configurer des catégories d'URL personnalisées dans Secure Web Appliance - Cisco

- Comment exempter le trafic Office 365 de l'authentification et du déchiffrement sur l'appareil de sécurité Web Cisco (WSA) - Cisco

- Utilisation des meilleures pratiques d'appliance Web sécurisé - Cisco

- Bloquer le trafic dans l'appliance Web sécurisée

- Bloquer le trafic de téléchargement dans l'appliance Web sécurisée

- Bloquer le téléchargement de fichiers exécutables dans SWA

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

24-Apr-2026

|

Première publication |

Commentaires

Commentaires