Configurer le proxy en amont dans l'appliance Web sécurisée

Table des matières

Introduction

Ce document décrit les étapes de configuration du proxy en amont dans l'appareil Web sécurisé (SWA).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Administration SWA.

- Protocoles réseau et proxy de base.

Cisco recommande d'installer les outils suivants :

- SWA physique ou virtuel

- Accès administratif à l'interface utilisateur graphique (GUI) de SWA

- Accès administratif à l'interface de ligne de commande (CLI) SWA

Composants utilisés

Ce document n'est pas limité à des versions de matériel et de logiciel spécifiques.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configuration du proxy en amont

Suivez ces étapes pour configurer un proxy en amont dans SWA.

| Étapes |

Étapes |

| Étape 1. (Facultatif) Créez une catégorie d'URL personnalisée pour les URL |

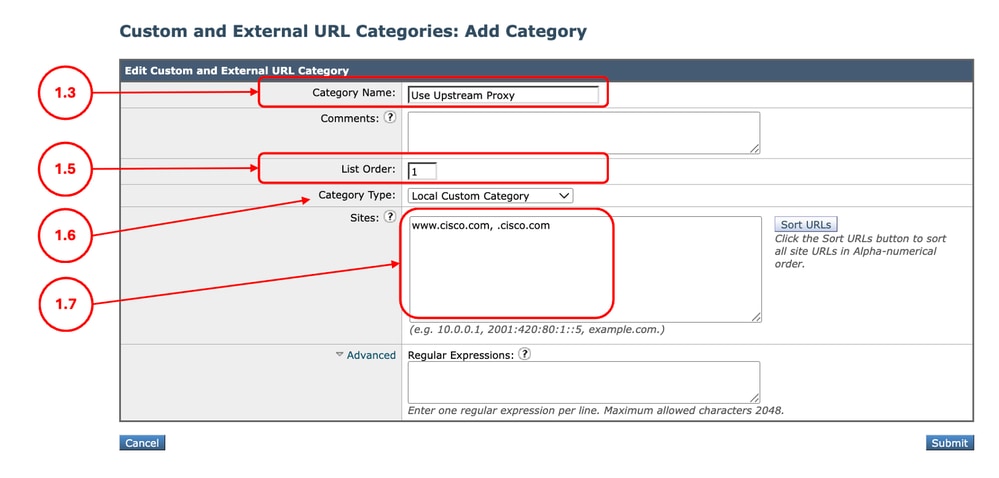

Étape 1.1.Dans l'interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez sur Catégories d'URL personnalisées et externes. Étape 1.5. Dans Ordre des listes, choisissez la première catégorie sur laquelle vous souhaitez vous positionner. Étape 1.6. Dans la liste déroulante Type de catégorie, sélectionnez Catégorie personnalisée locale. Étape 1.7. Ajoutez les URL souhaitées dans la section Sites. Étape 1.8. Envoyer.

|

Étape 2. (Facultatif) Créez un profil d'identification pour utiliser le proxy en amont |

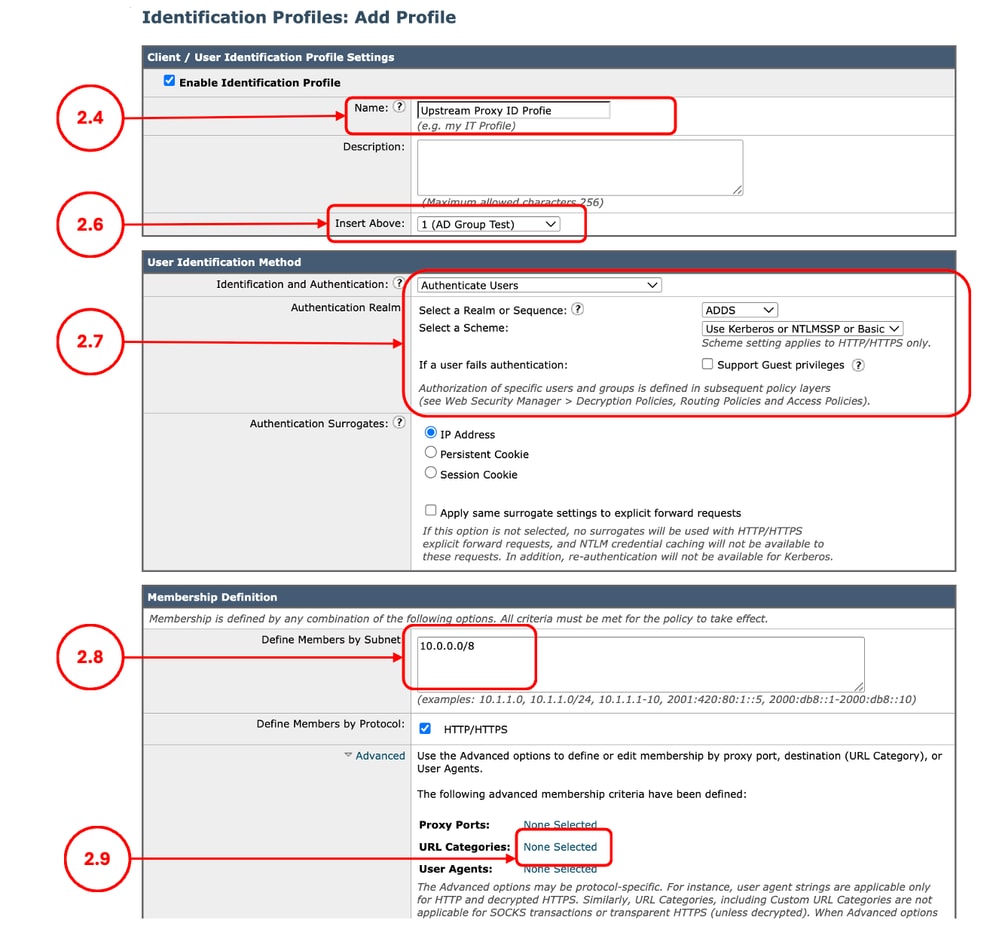

Étape 2.1.Dans l’interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez sur Profils d’identification. Étape 2.7. Si vous ne souhaitez pas authentifier les utilisateurs qui appliquent cette stratégie, dans la section Méthode d'identification des utilisateurs, choisissez Exempt from authentication/ identification, sinon configurez les paramètres d'authentification. Étape 2.8.Dans le champ Define Members by Subnet (Définir les membres par sous-réseau), laissez ce champ vide pour inclure toutes les adresses IP client, sauf si vous souhaitez transmettre le trafic pour certaines adresses IP. Étape 2.9. (Facultatif : si vous devez utiliser un proxy en amont pour des utilisateurs spécifiques accédant à certains sites Web, complétez cette étape.) Dans la section Avancé, choisissez Catégories d'URL personnalisées, puis ajoutez la catégorie d'URL personnalisée qui a été créée à l'étape 1 Étape 2.10. Envoyer.

|

Étape 3. Création du proxy en amont |

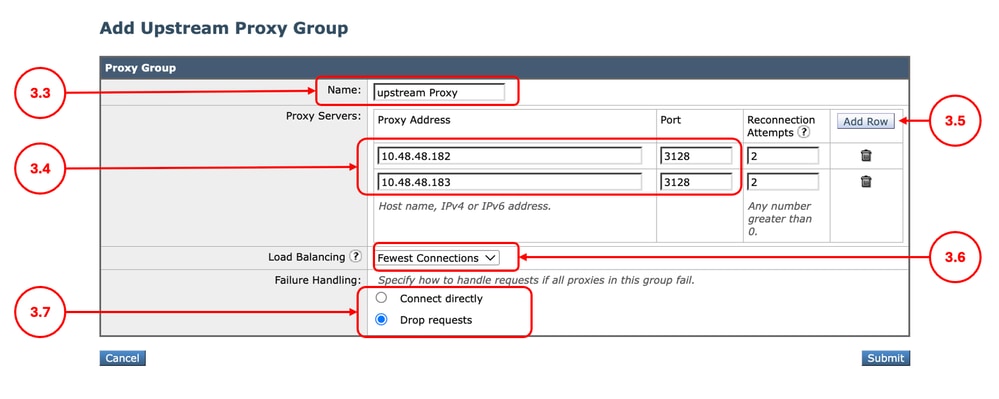

Étape 3.1.Dans l'interface utilisateur graphique, sélectionnez Réseau, puis cliquez sur Proxy en amont. Étape 3.2. Cliquez sur Ajouter un groupe. Étape 3.3.Attribuez un nom unique. Étape 3.6. (Facultatif) Si vous avez saisi plusieurs Proxy en amont dans la section Équilibrage de charge, définissez la méthode d'équilibrage de charge souhaitée :

Étape 3.7. Choisissez l'option Failure Handling selon votre stratégie interne.

Étape 3.8. Envoyer.

|

Étape 4. (Facultatif) Téléchargez le certificat de déchiffrement |

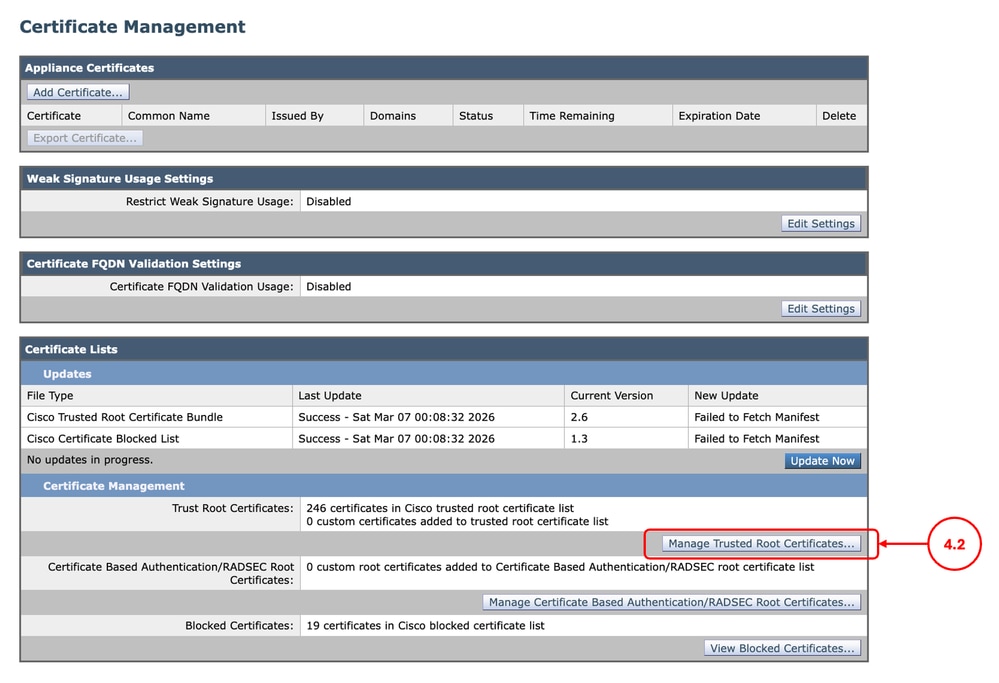

Étape 4.1.Dans l'interface utilisateur graphique, sélectionnez Réseau, puis cliquez sur Gestion des certificats. Étape 4.2. Dans la section Certificate Management, cliquez sur Manage Trusted Root Certificates.

Étape 4.3. Soumettre et valider les modifications |

Étape 5 : configuration de la politique de routage |

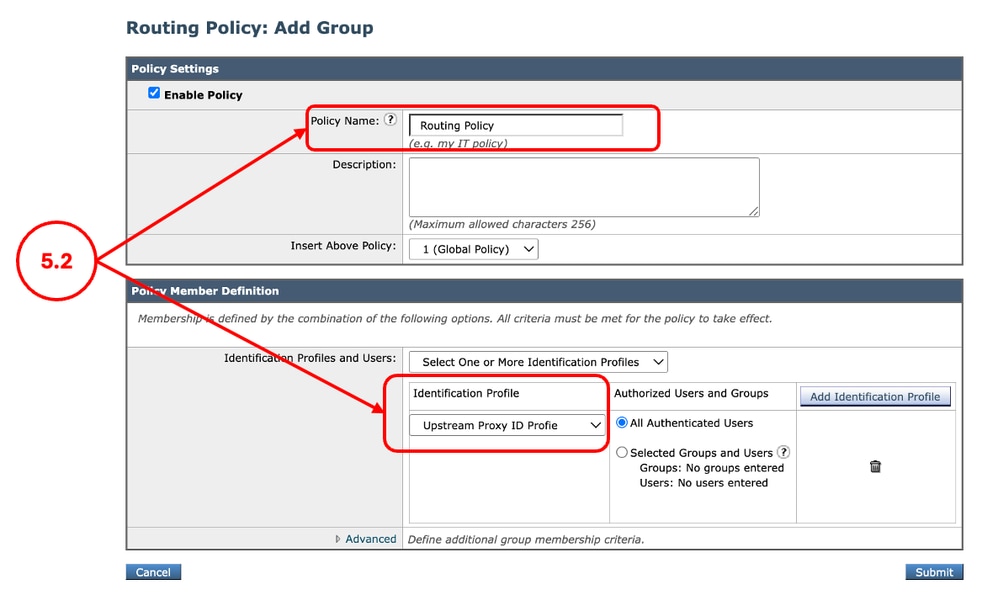

Étape 5.1. Dans l’interface utilisateur graphique, sélectionnez Gestionnaire de sécurité Web, puis cliquez sur Stratégie de routage. Étape 5.2. (Facultatif) Si vous souhaitez utiliser le proxy en amont pour des utilisateurs ou des sites Web spécifiques, cliquez sur Ajouter une stratégie, puis sélectionnez le profil d'identification que vous avez créé à l'étape 2.

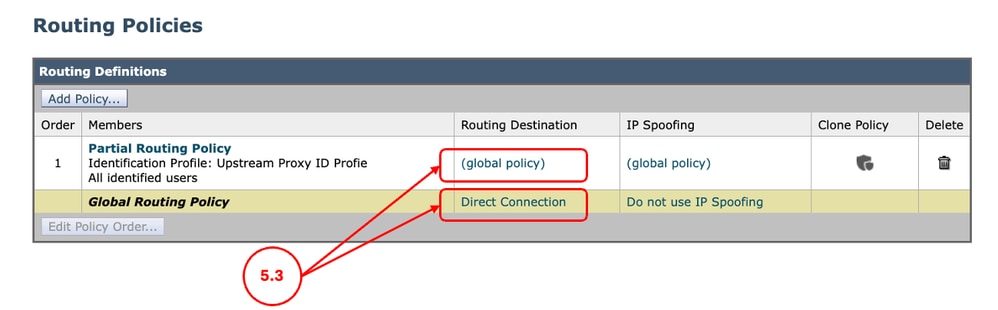

Étape 5.3. Pour les conditions souhaitées, que vous souhaitez utiliser le proxy en amont, cliquez sur le lien Destination de routage et sélectionnez le groupe de proxy en amont que vous avez créé à l'étape 3.

Étape 5.4. Soumettre et valider les modifications |

Étape 6. (Facultatif) Configuration des paramètres de temporisation de non-réponse du proxy en amont |

Étape 6.1. Connectez-vous à l’interface de ligne de commande et exécutez advanced proxyconfig Étape 6.2. Sélectionner DIVERS Étape 6.3. Appuyez sur Entrée jusqu'à ce que la fenêtre Enter minimum idle timeout for check unresponse upstream proxy (in seconds) s'affiche. Si vous pouvez configurer la durée minimale, SWA attend pour retenter le proxy en amont qui a été précédemment déclaré Sick. La valeur par défaut est de 10 secondes. Étape 6.4. Appuyez sur Entrée pour passer au paramètre suivant. Lors de la définition du délai d'inactivité maximal pour la vérification d'un proxy en amont qui ne répond pas, notez que si cette valeur de délai d'attente est atteinte avant que le nombre configuré de tentatives de reconnexion soit épuisé (étape 3), le SWA considère le proxy en amont hors ligne. Étape 6.7. Continuez à appuyer sur Entrée, jusqu'à ce que vous quittiez l'Assistant, exécutez commit pour enregistrer les modifications. |

Journalisation

Journaux d'accès

Dans les Accesslogs, le trafic qui a été routé vers le proxy en amont est affiché comme DEFAULT_PARENT suivi du nom du proxy en amont. voici un exemple :

1775659642.780 462 10.20.3.15 TCP_MISS_SSL/200 129 CONNECT tunnel://www.cisco.com:443/ "AMOJARRA\amojarra" DEFAULT_PARENT/10.48.48.182 - DECRYPT_WEBCAT_7-DPurl-Auith-NONE-NONE-NONE-DefaultGroup-NONE <"IW_comp",8.7,1,"-",-,-,-,-,"-",-,-,-,"-",-,-,"-","-",-,-,"IW_comp",-,"-","Computers and Internet","-","Unknown","Unknown","-","-",2.23,0,-,"-","-",-,"-",-,-,"-","-",-,-,"-",-,-> - -Proxylogs

À partir des journaux de proxy, vous pouvez vérifier l'état de santé des proxies en amont.

Voici quelques exemples, puisque nous avons configuré les tentatives de reconnexion à l'étape 3 à deux reprises, après deux échecs de connexion au proxy en amont, le proxy en amont est déclaré add et SWA supprime ce proxy en amont de la liste jusqu'à ce que le processus proxy soit redémarré.

Thu Apr 2 13:52:35 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer-upstream 10.48.48.182:3128 was healthy, now sick.

Thu Apr 2 13:52:36 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer 10.48.48.182:3128 was sick, now healthy.

...

Thu Apr 2 13:59:37 2026 Info: PROX_CONNTRACK : 60 : [71197:0] Peer 10.48.48.183:3128 remains sick after 2 failures.

Thu Apr 2 13:59:39 2026 Warning: PROX_CONNTRACK : 70 : [71197:0] Peer-upstream 10.48.48.183:3128 declared dead.Informations connexes

- Guide de l'utilisateur d'AsyncOS 15.0 pour Cisco Secure Web Appliance

- Configurer des catégories d'URL personnalisées dans Secure Web Appliance - Cisco

- Comment exempter le trafic Office 365 de l'authentification et du déchiffrement sur l'appareil de sécurité Web Cisco (WSA) - Cisco

- Utilisation des meilleures pratiques d'appliance Web sécurisé - Cisco

- Bloquer le trafic dans l'appliance Web sécurisée

- Bloquer le trafic de téléchargement dans l'appliance Web sécurisée

- Bloquer le téléchargement de fichiers exécutables dans SWA

- Contourner le trafic des mises à jour Microsoft dans l'appliance Web sécurisée

- Contourner l'authentification dans l'appareil Web sécurisé - Cisco

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

28-Apr-2026

|

Première publication |

Commentaires

Commentaires