Introduction

Ce document décrit comment capturer des requêtes DNS sortantes. Le client d'itinérance Umbrella ne dispose pas actuellement d'une méthode pour capturer toutes les requêtes DNS sortantes qu'il effectue. Si vous avez besoin de capturer DNS, vous pouvez utiliser l'un de ces outils.

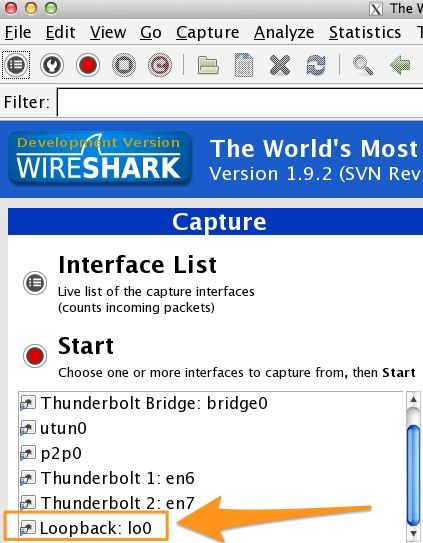

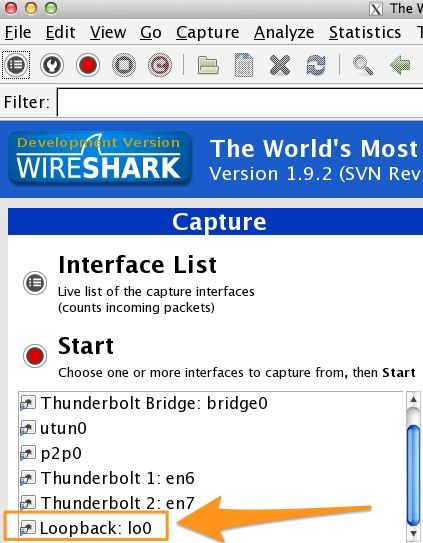

WireShark - Windows et MacOS prennent tous deux en charge la capture en mode bouclé

Wireshark vous permet de capturer les paquets envoyés à l’interface de bouclage locale (127.0.0.1), ce qui vous permet de voir les requêtes DNS envoyées au client d’itinérance Umbrella, qu’elles soient chiffrées ou non.

Capture sur toutes les interfaces réseau actives, en particulier lorsque la résolution DNS locale est un facteur

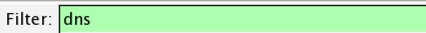

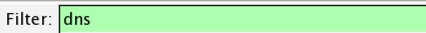

DNS uniquement

Si vous voulez seulement regarder les requêtes DNS.

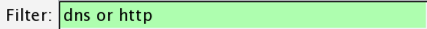

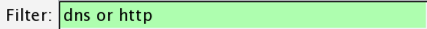

DNS + HTTP

Si vous souhaitez uniquement examiner les requêtes DNS et HTTP.

Filtrer les recherches de débogage (sondes)

Si vous ne testez pas explicitement la recherche de problèmes liés aux sondes ou de problèmes avec debug.opendns.com, vous pouvez filtrer debug.opendns.com en tapant ceci dans la barre de filtre :

Pour plus d'informations sur l'exploitation de la puissance de Wireshark, consultez ces ressources :

DNSQuerySniffer (Windows)

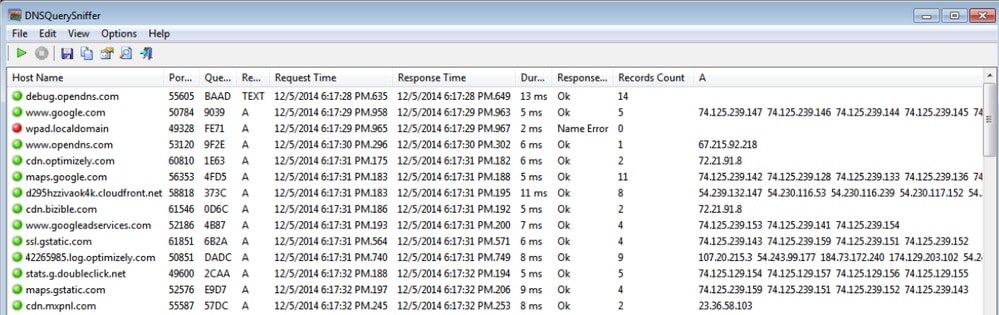

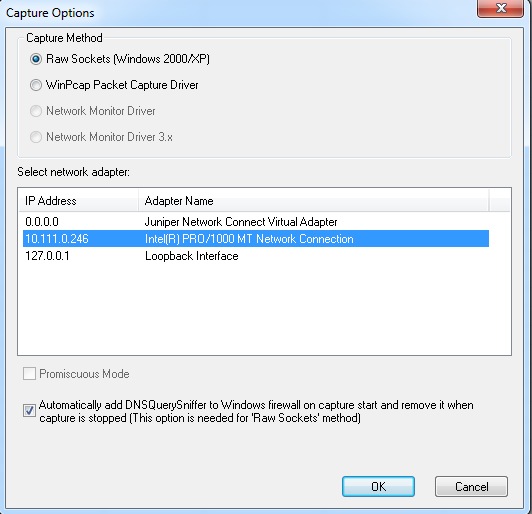

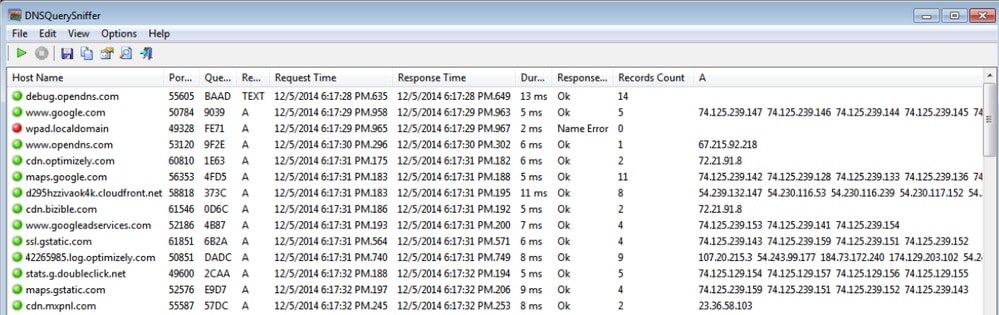

DNSQuery Sniffer est un analyseur de réseau uniquement DNS pour Windows qui surveille et affiche des tonnes de données utiles. Contrairement à Wireshark ou Rawcap, il est utilisé uniquement pour le DNS et il est beaucoup plus facile d'examiner et d'extraire des informations pertinentes. Cependant, il ne dispose pas des puissants outils de filtrage de Wireshark.

Il s'agit d'un outil léger et facile à utiliser. L’un des principaux avantages de cette méthode est que vous pouvez renifler des paquets lorsque le service client d’itinérance Umbrella est désactivé, démarrer la capture et soudainement vous voyez chaque requête DNS que le client d’itinérance Umbrella envoie à partir du moment où il démarre, plutôt que de démarrer une capture après que le client d’itinérance Umbrella a déjà démarré.

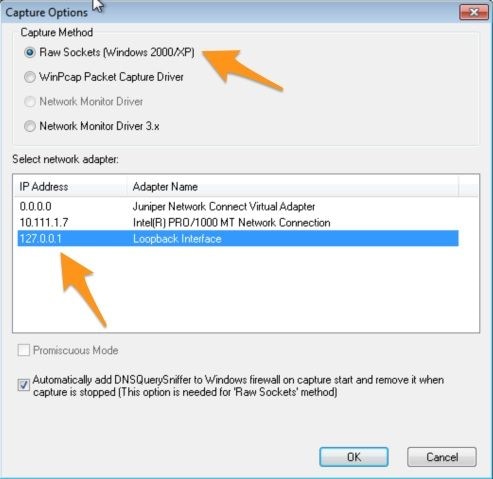

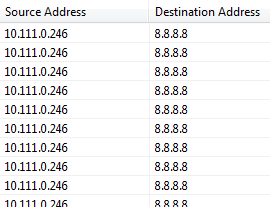

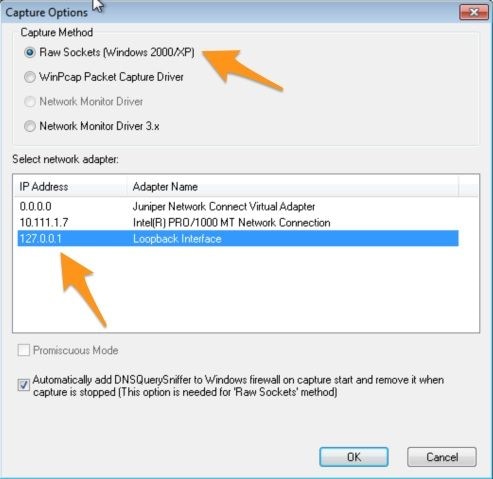

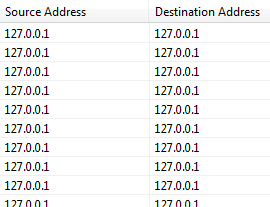

Il existe deux méthodes de capture :

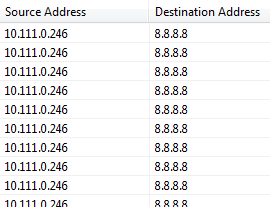

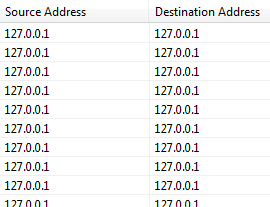

- Méthode 2 : si vous sélectionnez l'interface de bouclage, toutes les requêtes DNS envoyées via le serveur dnscryptproxy sont affichées, mais l'adresse IP de destination réelle pour les domaines de la liste Domaines internes n'est pas affichée ; toutefois, la requête et la réponse sont affichées.

Ces colonnes apparaissent à l'extrême droite de la capture et vous devez faire défiler un peu.

Les résultats sont les suivants :

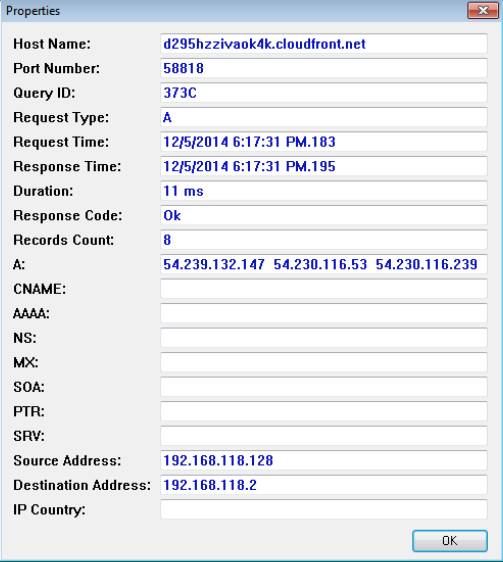

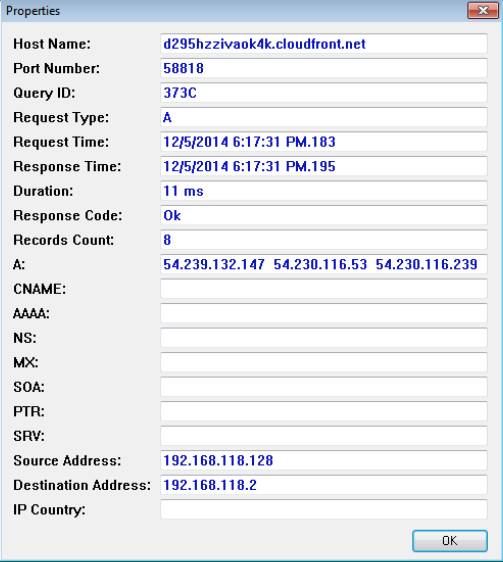

Affichage d'une recherche individuelle :

Commentaires

Commentaires