Introduction

Ce document décrit comment créer un filtre de contenu pour surveiller les messages ESA (Email Security Appliance) qui peuvent échouer avec SPF et DKIM.

Conditions préalables

- Connaissances des appareils de sécurité de la messagerie Cisco

- Connaissance des bases des méthodes d'authentification des e-mails Sender Policy Framework (SPF) et DomainKeys Identified Mail (DKIM).

Exigences

- Vérification SPF et DKIM activée dans l'une de vos stratégies de flux de messages.

- Rôle d'utilisateur approprié dans lequel vous pouvez créer et implémenter des filtres de contenu.

- Accès CLI à votre appliance si vous souhaitez utiliser l'option de ligne de commande pour rechercher des coïncidences de filtre.

Informations générales

Lorsque vous mettez en oeuvre un filtre de contenu pour surveiller ces deux mécanismes, vous avez l'avantage de fournir une visibilité, un suivi et même la possibilité d'exporter des messages qui peuvent échouer avec ces technologies d'authentification de messagerie pour une référence future et des besoins basés sur votre organisation qui peuvent également vous aider à prendre des décisions de mise en oeuvre futures.

Qu'est-ce que SPF et DKIM

SPF et DKIM sont des mécanismes qui assurent la sécurité des e-mails. Ces protocoles permettent d'empêcher les serveurs non autorisés d'envoyer des messages comme s'ils provenaient de votre domaine, et permettent également aux destinataires de vérifier que les e-mails proviennent de votre organisation.

Les enregistrements SPF améliorent la couverture d'authentification, la livrabilité et contribuent à promouvoir le niveau de sécurité souhaité pour vos domaines. SPF est appliqué au serveur de messagerie du destinataire et vérifie l'adresse IP de l'expéditeur, le domaine dans l'en-tête FROM de l'e-mail et la liste des expéditeurs autorisés dans l'enregistrement SPF DNS pour ce domaine. La remise peut échouer si l'adresse IP de l'expéditeur ne figure pas dans la liste.

Alors que SPF indique si un serveur peut envoyer en tant que domaine, DKIM examine les e-mails. Il s'agit d'une forme de signature qui permet aux serveurs destinataires de remonter à leur origine.

DKIM permet de vérifier qu'un e-mail est authentique, qu'il n'a pas été modifié en cours de transfert et qu'il a bien été envoyé par votre serveur. En cas d'échec de DKIM, le destinataire peut considérer l'e-mail comme non fiable et il lui appartient de décider de l'utilisation de l'e-mail. Il est très probable qu'il finisse dans un dossier de spam du destinataire, mais il peut également être complètement abandonné.

Configurer

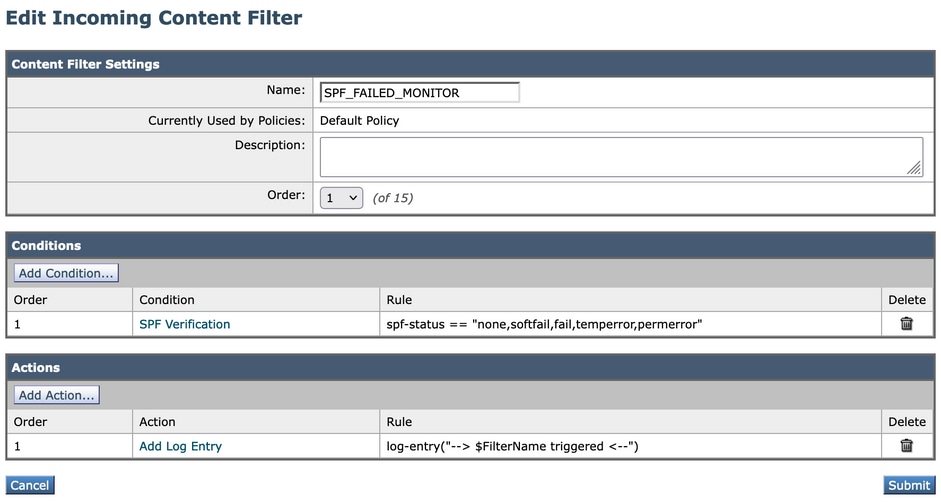

Créez un filtre de contenu entrant pour le moniteur SPF.

- Dans l'interface graphique utilisateur ESA, accédez à Politiques de messagerie > Filtres de contenu entrant.

- Cliquez sur Ajouter un filtre.

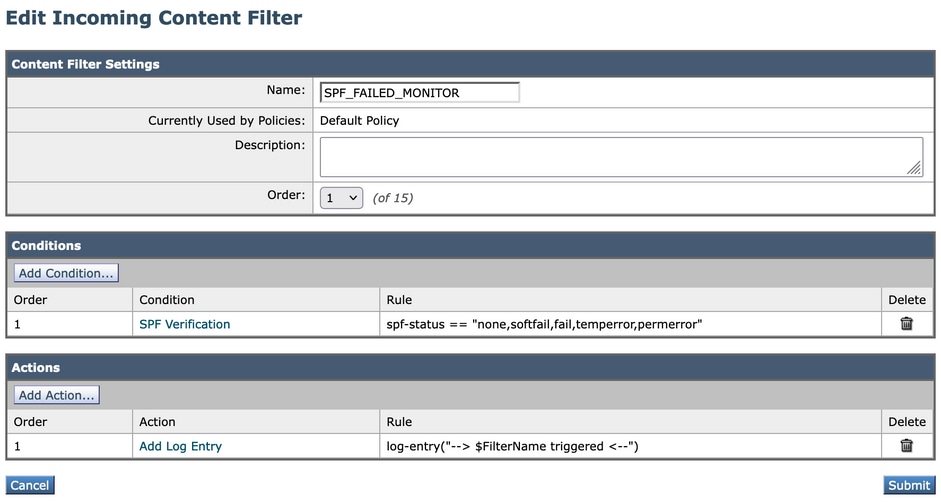

- Dans le champ Nom, utilisez un nom approprié pour identifier le filtre. Dans ce cas, SPF_FAILED_MONITOR.

- Cliquez sur Ajouter une condition.

- Sur votre gauche, recherchez Vérification SPF. Dans ce champ : None, SoftFail, Fail, TempError, PermError.

- Une fois que vous avez vérifié ces options, cliquez sur Ok au bas de cette fenêtre.

- À présent, cliquez sur Add Action, et sur votre gauche, choisissez Add Log Entry.

- Dans le champ de texte, vous pouvez ajouter le texte qui vous convient le mieux, dans ce cas, comme ceci : —> $FilterName déclenché <—

Remarque : Une entrée de journal peut fournir plus de contrôle et de visibilité sur le déclenchement de ce filtre dans votre ESA, et lorsque vous effectuez un dépannage via une ligne de commande, par exemple, vous offre une meilleure visibilité sur les filtres qui ont été activés.

Exemple :

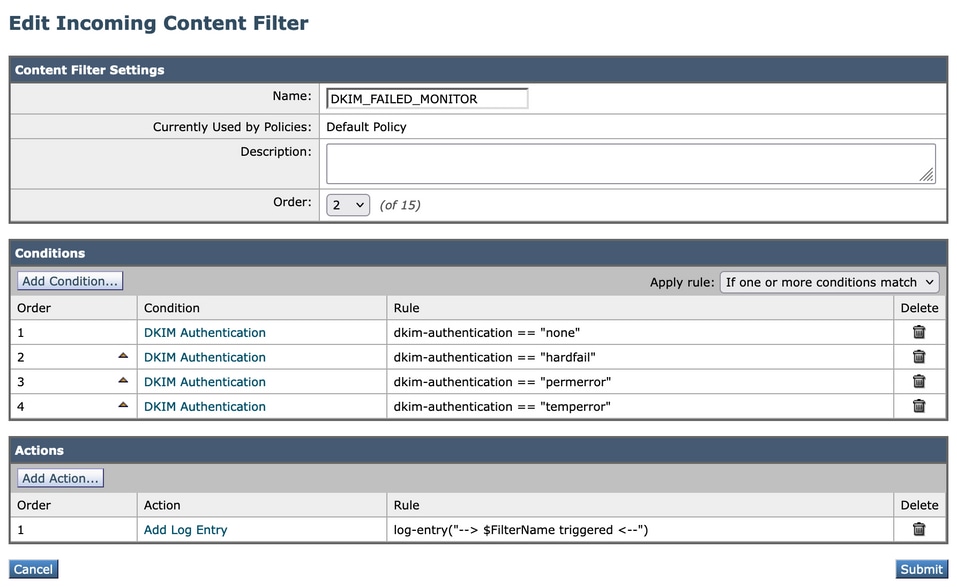

Créez un filtre de contenu entrant pour le moniteur DKIM.

- Dans l'interface graphique utilisateur ESA, accédez à Politiques de messagerie > Filtres de contenu entrant.

- Cliquez sur Ajouter un filtre.

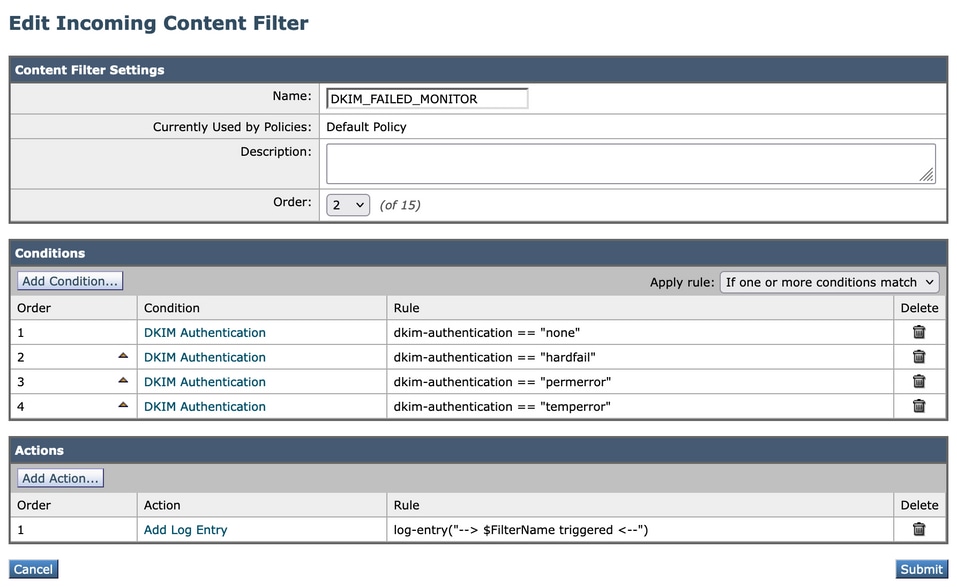

- Dans le champ Nom, utilisez un nom approprié pour identifier le filtre. Dans ce cas, utilisez DKIM_FAILED_MONITOR.

- Cliquez sur Ajouter une condition.

- Sur votre gauche, recherchez Authentification DKIM. Dans ce champ, utilisez : aucun, hardfail, permerror, temperror.

- Une fois que vous avez vérifié ces options, cliquez sur Ok au bas de cette fenêtre.

- Contrairement à la configuration SPF, dans ce filtre de contenu DKIM, vous devez ajouter une condition pour chaque résultat d'authentification.

- Une fois que vous avez ajouté les conditions, cliquez sur Add Action et dans votre gauche choisissez Add Log Entry.

- Dans le champ de texte, vous pouvez ajouter le texte qui vous convient le mieux. Dans ce cas, comme ceci : —> $FilterName déclenché <—

Exemple :

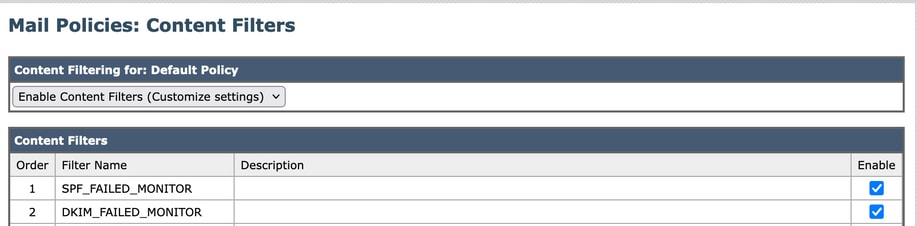

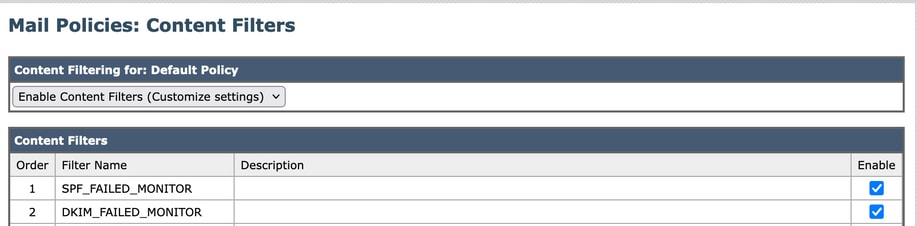

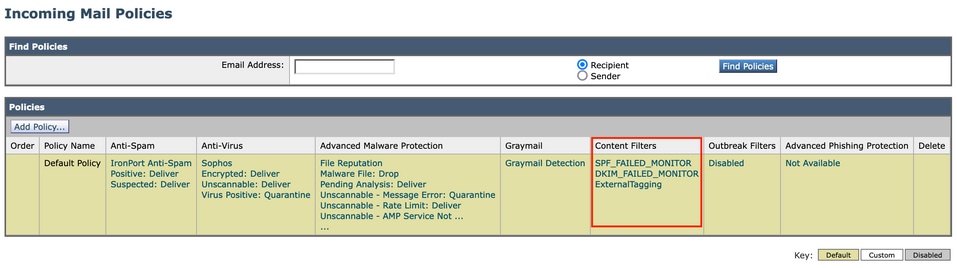

Activez les filtres de contenu entrant dans la stratégie de messages entrants.

Une fois les deux filtres de contenu configurés, vous devez les activer dans votre stratégie de messages entrants. Pour ce faire, vous pouvez effectuer ces étapes.

- Dans l'interface graphique utilisateur ESA, accédez à Politiques de messagerie > Politiques de messages entrants.

- Vous devez choisir la stratégie sur laquelle vos filtres de contenu fonctionnent. Dans ce cas, utilisez la stratégie par défaut.

- Accédez à la 7e colonne, celle qui est associée aux filtres de contenu et cliquez sur les champs qui apparaissent dans cette colonne.

-

Une fenêtre appelée Filtrage de contenu s'affiche pour : Stratégie par défaut.

-

Une fois sur place, sélectionnez l'option Activer les filtres de contenu (Personnaliser les paramètres). Avec cette option, vous avez la possibilité de choisir les filtres de contenu que vous souhaitez activer dans cette stratégie.

-

Puis, cliquez sur Submit.

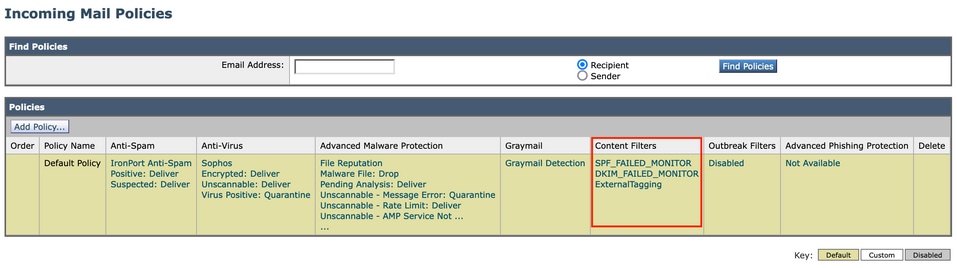

- Une fois que vous avez cliqué sur Submit, la fenêtre vous renvoie à vos stratégies de messages entrants et dans la colonne Content Filters, vous voyez que de nouveaux filtres ont été ajoutés.

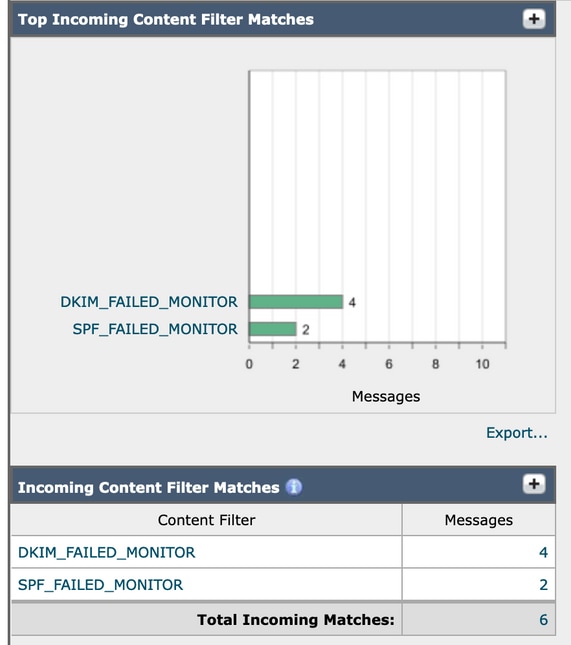

Vérification des résultats

Pour vérifier les résultats de ces filtres de contenu, vous pouvez les vérifier dans l'option de surveillance via l'interface graphique utilisateur ou via l'accès à la ligne de commande.

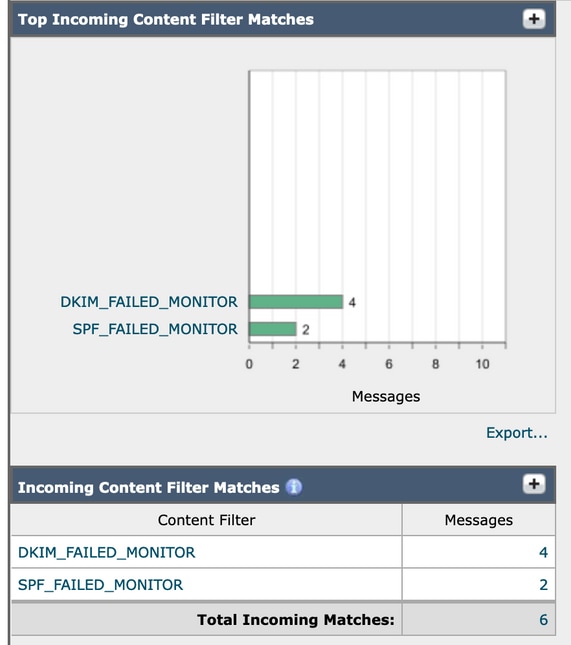

Surveillance via interface graphique utilisateur

- Dans l'interface utilisateur graphique ESA/SMA, accédez à Monitor > Content Filters.

- Recherchez toutes les correspondances de vos filtres de contenu entrant et les messages qui correspondent aux correspondances que les filtres ont eues.

- Vous pouvez cliquer sur chacun d'eux et vous obtenez ainsi les correspondances qu'il a faites.

-

Si vous cliquez sur le nombre de messages, il vous envoie au suivi des messages pour effectuer une recherche globale des messages qui correspondent à ce filtre de contenu.

Surveillance via CLI

Ces filtres de contenu peuvent également être surveillés via l'interface de ligne de commande en procédant comme suit :

- Une fois connecté à votre ESA via l'interface de ligne de commande, vous pouvez taper cette commande pour rechercher des coïncidences :

grep "SPF_FAILED_MONITOR" mail_logs

- Le résultat de cette commande ressemble à ceci :

esa1.cisco.com> grep "SPF_FAILED_MONITOR" mail_logs Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- ================================================================================== esa1.cisco.com> grep "DKIM_FAILED_MONITOR" mail_logs Tue Mar 28 08:09:04 2023 Info: MID 3364 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:17:45 2023 Info: MID 3366 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <--

Informations connexes

Commentaires

Commentaires