Si vous utilisez un noeud d'administration secondaire, vous pouvez obtenir une sauvegarde des certificats et des clés de l'autorité de certification Cisco ISE à partir du noeud d'administration principal et la restaurer sur le noeud d'administration secondaire. Cela permet au noeud d'administration secondaire de fonctionner en tant qu'autorité de certification racine ou d'autorité de certification subordonnée d'une PKI externe si le PAN principal échoue, et vous promouvez le noeud d'administration secondaire en tant que noeud d'administration principal.Pour plus d'informations sur la sauvegarde et la restauration des certificats et des clés, voir :

Sauvegarde et restauration des clés et des certificats de l'autorité de certification Cisco ISE.

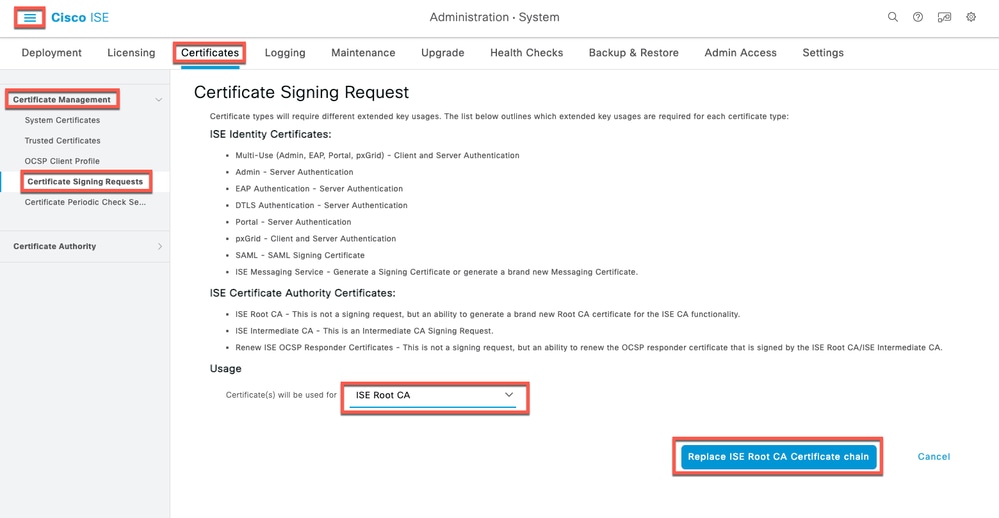

Régénérer la chaîne CA racine

Dans des scénarios de mise à niveau spécifiques, vous devez régénérer la chaîne CA racine une fois le processus de mise à niveau terminé. Régénérez la chaîne CA racine en procédant comme suit :

Étape (1) : Dans le menu principal de Cisco ISE, Certificate Signing Request.

Étape (2) : Cliquez sur Générer une demande de signature de certificat (CSR).

Étape (3) : Choisir l'AC racine ISE dans le(s) certificat(s) serait utilisé(s) pour la liste déroulante.

Étape (4) : Cliquez sur Remplacer la chaîne de certificats de CA racine ISE.

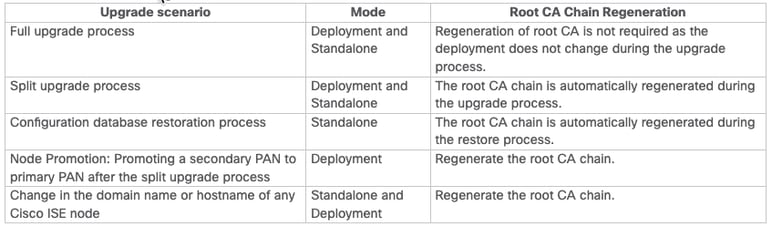

Le tableau montreScénarios de régénération de la chaîne CA racine :

NAC axé sur les menaces

Si vous avez activé le service NAC axé sur les menaces (TC-NAC), après la mise à niveau, les adaptateurs TC-NAC ne peuvent plus fonctionner. Vous devez redémarrer les adaptateurs à partir des pages NAC axées sur les menaces de l'interface utilisateur graphique ISE. Sélectionnez la carte et cliquez sur Redémarrer pour la redémarrer.

Paramètre du noeud Services de stratégie d'origine SMNP

Si vous avez configuré manuellement la valeur du noeud Services de stratégie d'origine sous les paramètres SNMP, cette configuration est perdue lors de la mise à niveau. Vous devez reconfigurer les paramètres SNMP.

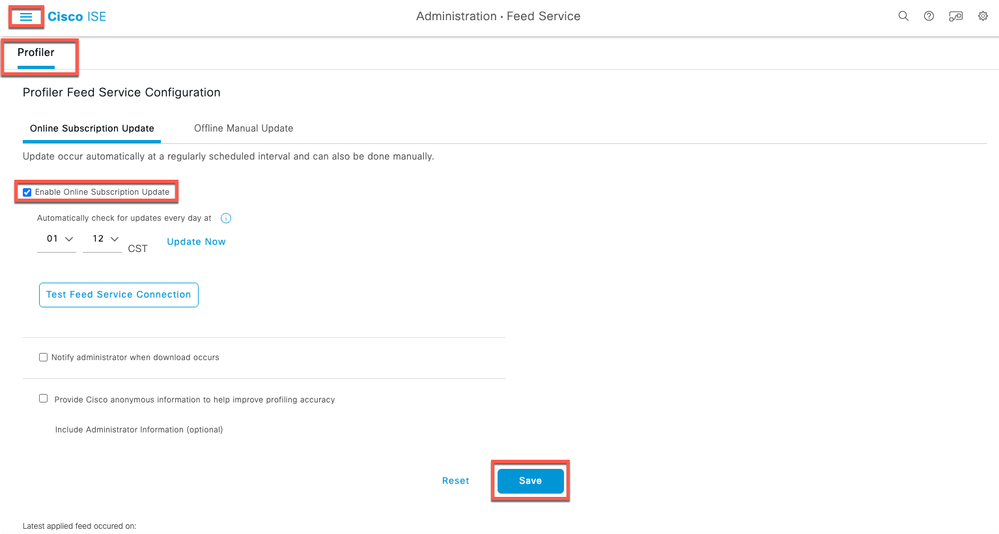

Service de flux Profiler

Mettez à jour le service de flux du profileur après la mise à niveau pour vous assurer que les OUI les plus à jour sont installés. Depuis le portail d'administration Cisco ISE :

- Dans l'interface utilisateur graphique de Cisco ISE, cliquez sur l'icône Menu (

) et choisissez. Assurez-vous que le service de flux du profileur est activé.

) et choisissez. Assurez-vous que le service de flux du profileur est activé.

Cliquez sur Mettre à jour maintenant.

Mise à jour du profileur

Mise à jour du profileur

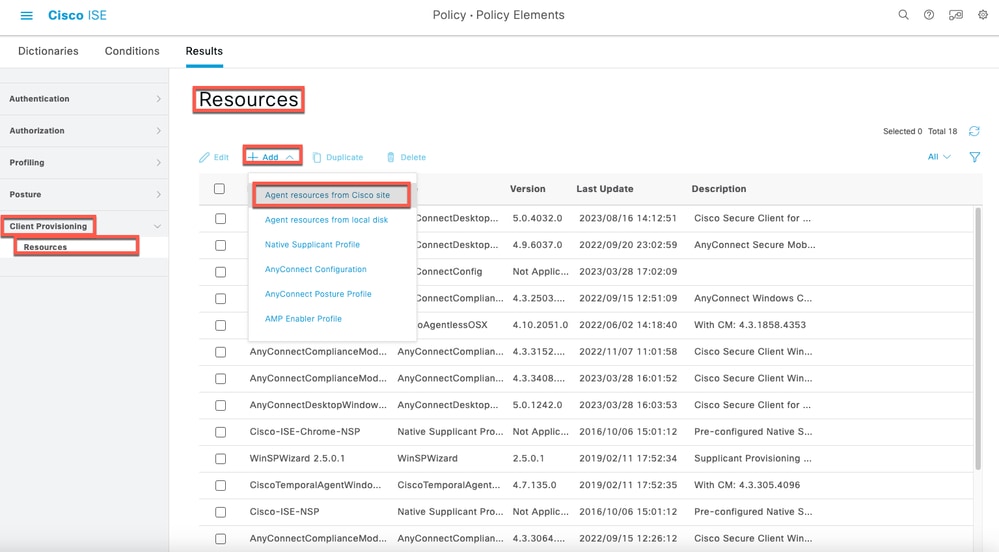

Provisionnement client

Vérifiez le profil de demandeur natif utilisé dans la stratégie de mise en service du client et assurez-vous que le SSID sans fil est correct. Pour les périphériques iOS, si le réseau que vous essayez de connecter est masqué, cochez la case Activer si le réseau cible est masqué dans la zone Paramètres iOS.

Mises à jour en ligne

- Dans l'interface utilisateur graphique de Cisco ISE, cliquez sur l'icône Menu (

) et choisissezStratégie > Éléments de stratégie > Résultats > Approvisionnement client > Ressources pour configurer les ressources de provisionnement du client.

) et choisissezStratégie > Éléments de stratégie > Résultats > Approvisionnement client > Ressources pour configurer les ressources de provisionnement du client. - Cliquez sur Add.

- Sélectionnez Agent Resources From Cisco Site.

- Dans la fenêtre Download Remote Resources, sélectionnez la ressource Cisco Temporal Agent.

- Cliquez sur Save et vérifiez que la ressource téléchargée apparaît dans la page Resources.

Mise à jour en ligne - Provisionnement client

Mise à jour en ligne - Provisionnement client

Mises à jour hors connexion

- Dans l'interface utilisateur graphique de Cisco ISE, cliquez sur l'icône Menu (

) et choisissezStratégie > Éléments de stratégie > Résultats > Approvisionnement du client > Ressourcespour configurer les ressources de provisionnement du client.

) et choisissezStratégie > Éléments de stratégie > Résultats > Approvisionnement du client > Ressourcespour configurer les ressources de provisionnement du client. - Cliquez sur Add.

- Choisir Ressources de l'agent à partir du disque local.

- Dans la liste déroulante Category, sélectionnez Cisco Provided Packages.

Surveillance et dépannage post-mise à niveau

-

Reconfigurer les paramètres de messagerie, les rapports favoris et les paramètres de purge des données.

-

Vérifiez le seuil et les filtres pour les alarmes spécifiques dont vous avez besoin. Toutes les alarmes sont activées par défaut après une mise à niveau.

-

Personnalisez les rapports en fonction de vos besoins. Si vous aviez personnalisé les rapports dans l'ancien déploiement, le processus de mise à niveau remplace les modifications que vous avez apportées.

Actualiser les stratégies en NAD Trustsec

Exécutez les commandes, dans l'ordre d'affichage, pour télécharger les stratégies sur les interfaces de couche 3 compatibles Cisco TrustSec dans le système. Si vous avez rencontré des problèmes d'application après une mise à niveau réussie.

-

aucune application basée sur les rôles cts

-

application basée sur les rôles cts

Synchronisation/réplication de la propriété des terminaux du profileur

Remarque : lorsque vous effectuez une mise à niveau vers Cisco ISE 2.7 et les versions ultérieures, dans le cadre de JEDIS, le port 6379 doit être ouvert entre tous les noeuds du déploiement pour une communication de va-et-vient.

Après le processus de mise à niveau, vous pourriez rencontrer les événements

-

Aucune donnée dans les journaux actifs.

-

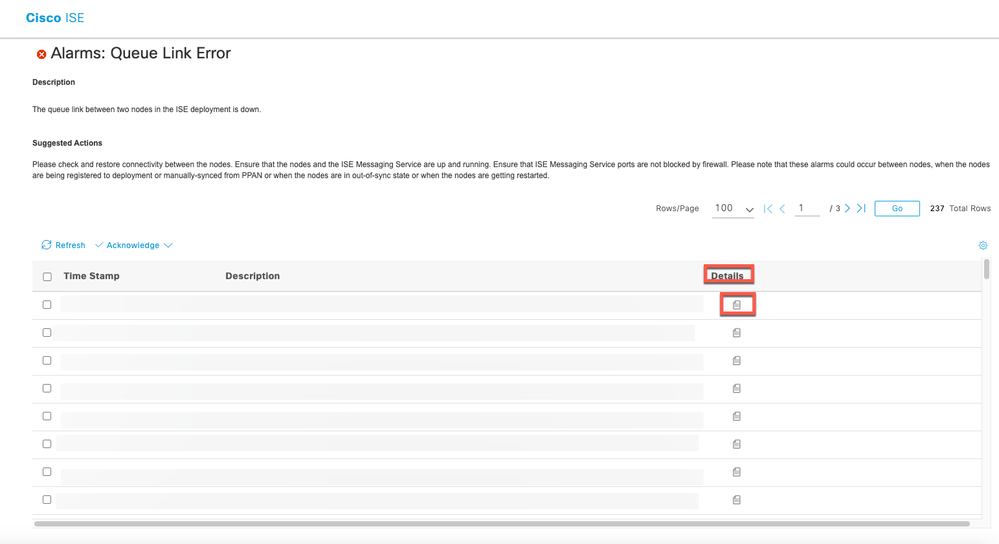

Erreurs de liaison de file d'attente.

-

L'état de santé est indisponible.

-

Aucune date n'est disponible dans le résumé système pour certains noeuds.

Les problèmes mentionnés peuvent être détectés via le tableau de bord ISE. Pour les erreurs de liaison de file d'attente, une alarme s'affiche sous la section d'alarme. La section du résumé du système n'affiche aucune donnée en cas de problème.

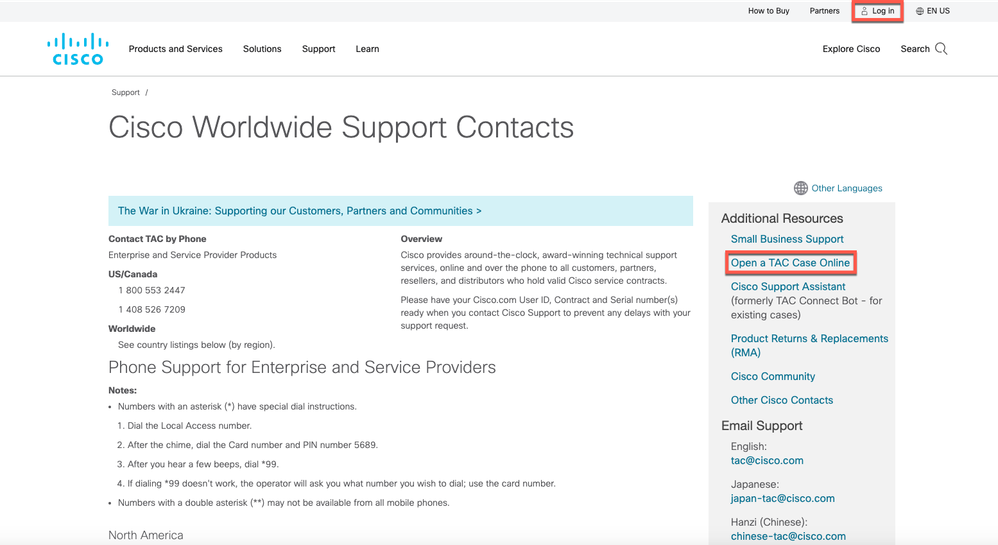

Tous les problèmes mentionnés peuvent être résolus en régénérant l'autorité de certification racine interne ISE. Spécialement pour les erreurs de liaison de file d'attente en cas d'alarme (Unknow_Ca). Si le problème persiste, ouvrez le dossier d'assistance TAC pour obtenir de l'aide.

Exemple d'alarme Queue Link

Exemple d'alarme Queue Link

Remarque : si vous rencontrez des problèmes après une mise à niveau réussie. Ouvrez un dossier TAC à l'aide du mot-clé correspondant au nouveau numéro. N'utilisez pas le mot clé de mise à niveau. Le mot clé Upgrade ne doit être utilisé que lorsque vous rencontrez des problèmes avec le processus de mise à niveau réel.

Problèmes d'authentification après la mise à niveau

Après une mise à niveau réussie, vous pourriez rencontrer un problème d'authentification. Veuillez vérifier et vérifier :

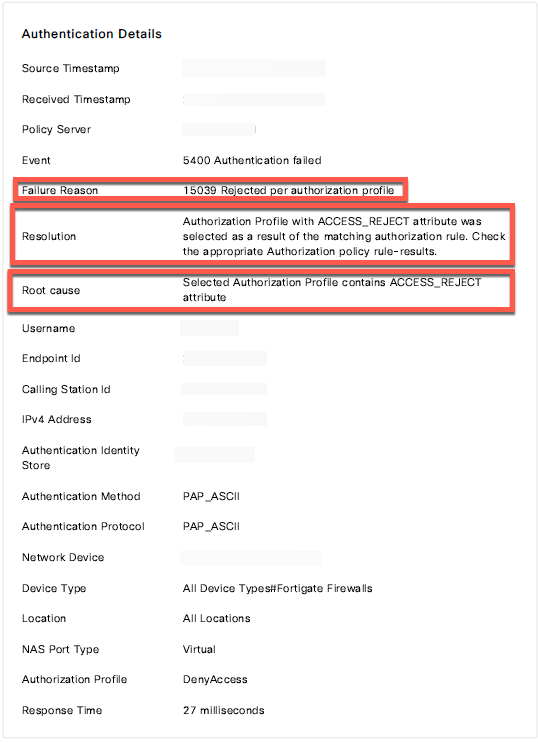

- Détails du rapport Journaux en direct de Radius. Vérifiez le Motif de l'échec, la Résolution suggérée et la Cause première. Voir Exemple :

Exemple de rapport Journaux en direct Radius

Exemple de rapport Journaux en direct Radius

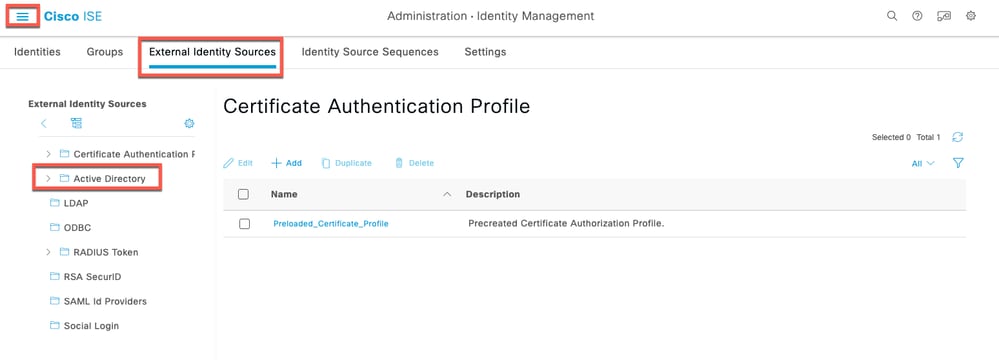

- L'authentification peut échouer après la mise à niveau Si vous utilisez Active Directory comme source d'identité externe et que la connexion à Active Directory est perdue, vous devez joindre à nouveau tous les noeuds Cisco ISE avec Active Directory. Une fois les jointures terminées, exécutez les flux d'appels de la source d'identité externe pour assurer la connexion.

- Si vous rencontrez toujours des problèmes et que vous devez ouvrir un dossier TAC, veuillez effectuer les tâches suivantes :

Remarque : utilisez le mot clé Authentication Keyword lorsque vous ouvrez un dossier pour le problème d'authentification. N'utilisez pas le même boîtier que celui ouvert pour la mise à niveau.

1. Choisissez une machine qui rencontre le problème pour le dépannage.

2. Notez l'horodatage des tests.

3. Notez l'adresse MAC du périphérique de test.

4. recréez le problème.

5. Collectez les détails des journaux Radius Live. Assurez-vous que l'horodatage correspond.

6. Si vous utilisez AnyConnect, collectez l'offre groupée DART sur l'ordinateur de l'utilisateur final.

7. Générez un bundle de support à partir du PSN qui traite les demandes d'authentification.

8. Téléchargez toutes les informations sur votre dossier.

Remarque : divers problèmes sur ISE nécessitent différents ensembles de journaux pour être résolus. Une liste complète des débogages nécessaires doit être fournie par l'ingénieur TAC.

Commentaires

Commentaires