Introduction

Ce document décrit les configurations permettant d'afficher la quarantaine du spam de la passerelle de messagerie sécurisée Cisco dans une boîte aux lettres partagée dans Exchange Online (O365).

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- Implémentation de l'authentification SAML (Security Assertion Markup Language) pour l'accès à la quarantaine du SPAM

- Informations sur les utilisateurs et les boîtes aux lettres partagées dans Exchange Online

- Affectation des utilisateurs aux boîtes aux lettres partagées nécessaires

- Accès au portail EntraID pour créer une application

- Accès à la console de création de rapports Cisco Cloud Email Security (CES) pour activer le service de boîte aux lettres partagée

Composants utilisés

Ce document n'est pas limité à des versions de matériel et de logiciel spécifiques.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

D'autres configurations sont également disponibles pour gérer ces e-mails. Il s'agit notamment d'activer les notifications de SPAM afin d'autoriser la libération des e-mails sans authentification ou de créer une stratégie personnalisée pour rediriger les e-mails marqués vers le dossier Courrier indésirable de la boîte aux lettres correspondante dans Exchange Online.

Configuration

Lorsque toutes les conditions requises sont remplies, vous pouvez suivre les étapes de configuration suivantes :

Étape 1. Créer une application dans EntraID

Avant de configurer Cisco Secure Email Gateway, définissez l'accès nécessaire dans EntraID :

- Accédez à EntraID.

- Sélectionnez Inscriptions d'applications.

- Cliquez sur New Registration et utilisez « Cisco CES Shared Mailbox » comme nom.

- Sélectionnez Comptes dans ce répertoire d'organisation uniquement (emailsecdemo only - Single tenant).

- Dans URL de redirection, choisissez web et entrez le lien vers votre zone de quarantaine du SPAM, formatée likehttps://XXXXX-YYYY.iphmx.com/.

- Cliquez sur Register.

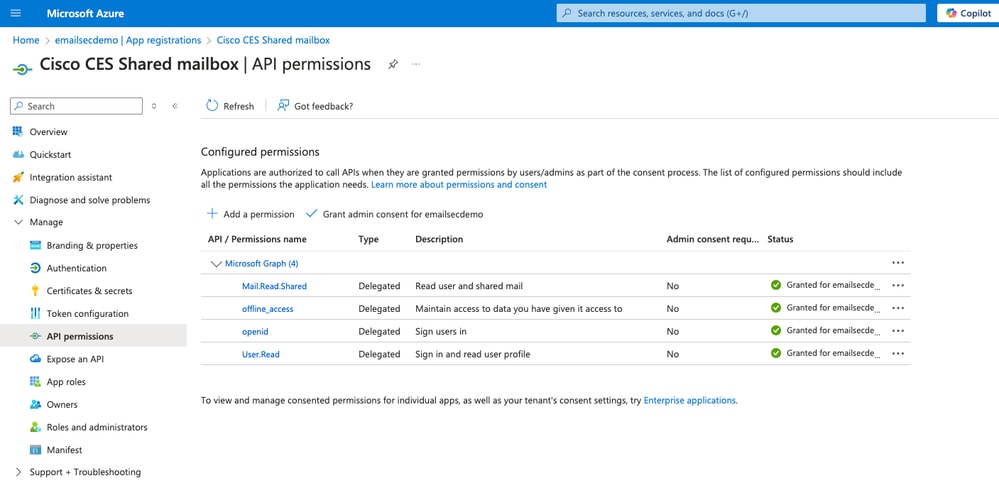

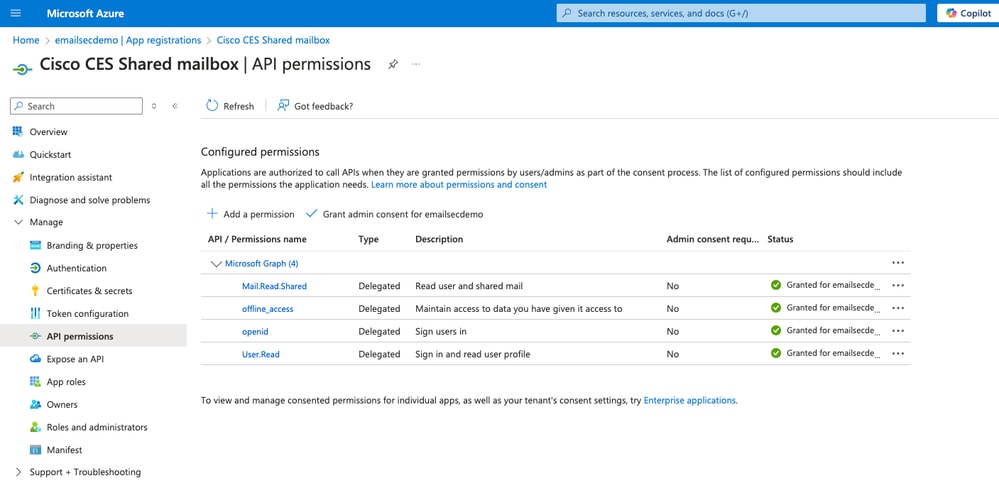

Attribuer des autorisations

- Ouvrez la nouvelle application créée.

- Accédez à Autorisations API.

- Attribuez les autorisations Microsoft Graph suivantes :

Mail.Read.Shared : Délégué, permet de lire les messages des utilisateurs et partagés

offline_access : Délégué, permet de maintenir l'accès aux données accordées

openid : Délégué, permet aux utilisateurs de se connecter

Utilisateur.Lecture : Délégué, permet de se connecter et de lire le profil utilisateur

- Enfin, cliquez sur Grant admin Consent for emailsecdemo.

Créer des identifiants

- Dans l'écran Présentation de l'application, accédez à Informations d'identification du client.

- Créez un « secret client » et enregistrez sa valeur dans un endroit sécurisé, car il disparaît après l'enregistrement.

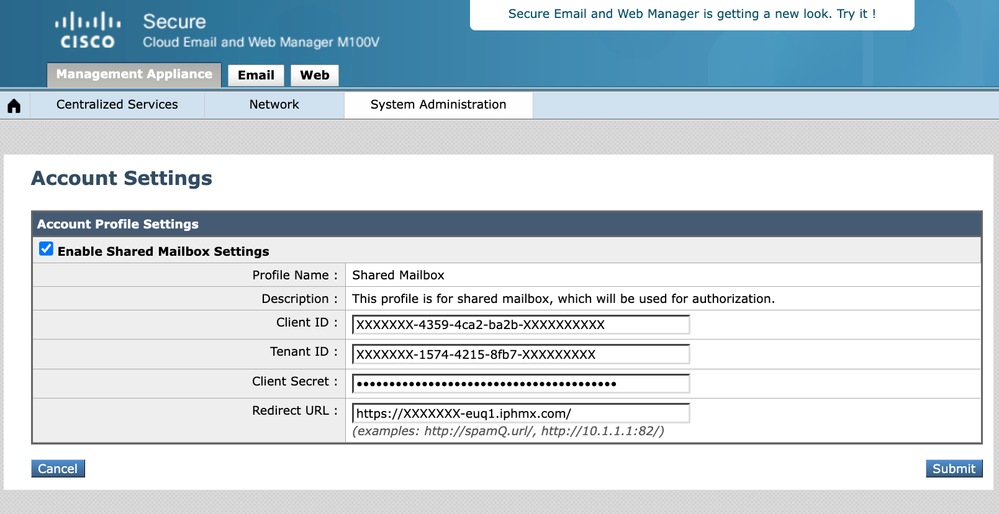

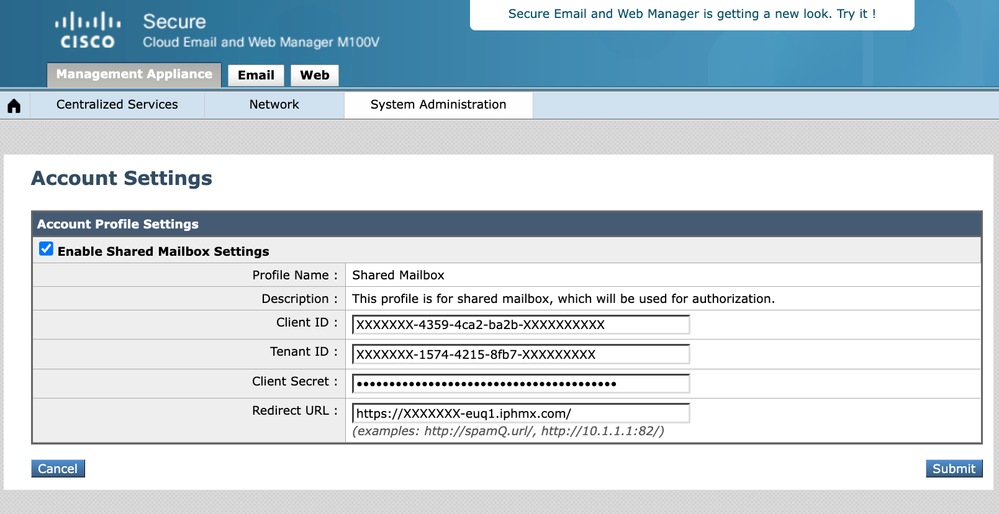

Étape 2. Configuration de la sécurité de la messagerie électronique dans le cloud Cisco

- Ouvrez la console de création de rapports et accédez à Administration système > Paramètres du compte.

- Activez et configurez le service de boîte aux lettres partagée.

- Cliquez sur Edit Settings, activez le service et ajoutez les champs requis. Utilisez les informations de l'application créée dans EntraID et le secret client.

- Configurez l'URL de redirection de manière cohérente avec la configuration EntraID.

- Cliquez sur Submit et testez avec un utilisateur qui a accès à une boîte aux lettres partagée.

Test

Effectuez un test avec un utilisateur qui a accès à une boîte aux lettres partagée.

Dans la quarantaine du SPAM, il y a une nouvelle option Afficher les messages pour la boîte aux lettres, où vous pouvez ajouter toutes les boîtes aux lettres partagées auxquelles vous avez accès.

- Ouvrez la quarantaine du SPAM et connectez-vous avec un utilisateur normal en utilisant SAML.

- Cliquez sur Afficher les messages de la boîte aux lettres.

- Écrivez l'adresse e-mail de la boîte aux lettres partagée à laquelle l'utilisateur a accès et cliquez sur Ajouter une boîte aux lettres.

- Cliquez sur Afficher les messages de la boîte aux lettres et choisissez la boîte aux lettres partagée à consulter.

Additional Information

Dans le journal GUI de quarantaine du spam, vous pouvez vérifier quand un utilisateur relâche un e-mail. S'il est authentifié, vous pouvez identifier qui l'a publié. Pour les boîtes aux lettres partagées, analysez l'ID de suivi du journal et vérifiez quel utilisateur possède le même ID :

Wed Jan 15 20:00:43 2025 Info: req:68.232.128.211 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /yui_webui HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW releasing MIDs [2587]

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 303 POST /Dispatcher HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /Search HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:00:56 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /yui_webui HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:01:15 2025 Info: login:68.69.70.212 user:shared1@domainabc.comsession:5RwUAJcoaVYxN6nZ3xcW email: shared1@domainabc.comThe HTTPS session has been established successfully.

Wed Jan 15 20:01:15 2025 Info: req:68.69.70.212 user:user1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 POST /Dispatcher HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Wed Jan 15 20:01:15 2025 Info: req:68.69.70.212 user:shared1@domainabc.com id:5RwUAJcoaVYxN6nZ3xcW 200 GET /yui_webui HTTP/1.0 Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/131.0.0.0 Safari/537.36

Le journal indique que user1@domainabc.com et shared1@domainabc.com utilisent le même identifiant de session 5RwUAJcoaVYxN6nZ3xcW. Cela signifie que les deux utilisateurs partagent ou utilisent la même session dans le système. Cela indique que shared1 agit dans le cadre de la session initiée à l'origine par user1.

Commentaires

Commentaires