Configurer le protocole RTP sécurisé dans Contact Center Enterprise

Options de téléchargement

-

ePub (1.4 MB)

Consulter à l’aide de différentes applications sur iPhone, iPad, Android ou Windows Phone -

Mobi (Kindle) (2.2 MB)

Consulter sur un appareil Kindle ou à l’aide d’une application Kindle sur plusieurs appareils

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment sécuriser le trafic SRTP (Real-time Transport Protocol) dans le flux d'appels complet de Contact Center Enterprise (CCE).

Conditions préalables

La génération et l'importation de certificats n'étant pas couvertes par ce document, les certificats pour Cisco Unified Communication Manager (CUCM), Customer Voice Portal (CVP) Call Server, Cisco Virtual Voice Browser (CVVB) et Cisco Unified Border Element (CUBE) doivent être créés et importés dans les composants respectifs. Si vous utilisez des certificats auto-signés, l'échange de certificats doit être effectué entre différents composants.

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- CCE

- CVP

- CUBE

- CUCM

- CVVB

Composants utilisés

Les informations contenues dans ce document sont basées sur Package Contact Center Enterprise (PCCE), CVP, CVVB et CUCM version 12.6, mais elles s'appliquent également aux versions précédentes.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Configurer

Remarque : Dans le flux d'appels complet du centre de contact, pour activer le protocole RTP sécurisé, les signaux SIP sécurisés doivent être activés. Par conséquent, les configurations de ce document permettent à la fois le protocole SIP sécurisé et le protocole SRTP.

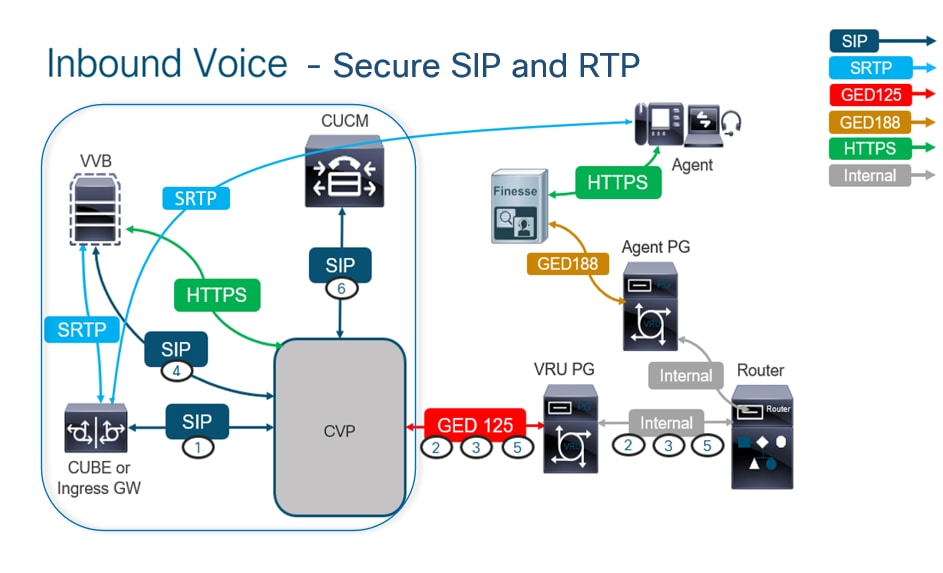

Le schéma suivant montre les composants impliqués dans les signaux SIP et RTP dans le flux d'appels complet du centre de contact. Lorsqu'un appel vocal arrive sur le système, il arrive d'abord via la passerelle d'entrée ou CUBE. Commencez donc les configurations sur CUBE. Configurez ensuite CVP, CVVB et CUCM.

Tâche 1: Configuration sécurisée CUBE

Dans cette tâche, vous allez configurer CUBE pour sécuriser les messages de protocole SIP et RTP.

Configurations requises :

- Configurer un point de confiance par défaut pour l'UA SIP

- Modifier les terminaux de numérotation dial-peer pour utiliser TLS et SRTP

Étapes:

- Ouvrez une session SSH sur CUBE.

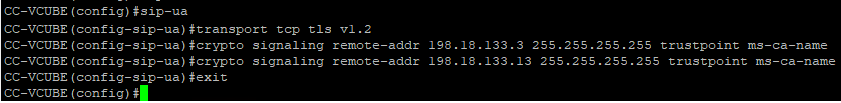

- Exécutez ces commandes pour que la pile SIP utilise le certificat CA du CUBE. CUBE établit une connexion SIP TLS de/vers CUCM (198.18.133.3) et CVP (198.18.133.13) :

Conf t

Sip-ua

Transport tcp tls v1.2

crypto signaling remote-addr 198.18.133.3 255.255.255.255 trustpoint ms-ca-name

crypto signaling remote-addr 198.18.133.13 255.255.255.255 trustpoint ms-ca-name

exit

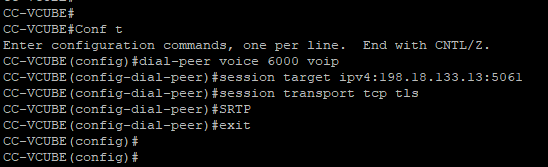

- Exécutez ces commandes pour activer TLS sur le terminal de numérotation dial-peer sortant vers CVP. Dans cet exemple, la balise dial-peer 6000 est utilisée pour acheminer les appels vers CVP :

Conf t

dial-peer voice 6000 voip

session target ipv4:198.18.133.13:5061

session transport tcp tls

srtp

exit

Tâche 2: Configuration sécurisée CVP

Dans cette tâche, configurez le serveur d'appels CVP pour sécuriser les messages de protocole SIP (SIP TLS).

Étapes:

- Connectez-vous au

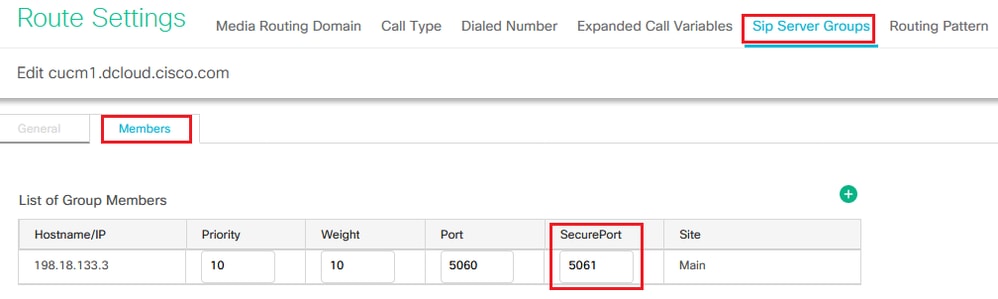

UCCE Web Administration. - Accédez à

Call Settings > Route Settings > SIP Server Group.

Selon vos configurations, vous avez configuré des groupes de serveurs SIP pour CUCM, CVVB et CUBE. Vous devez définir les ports SIP sécurisés sur 5061 pour chacun d'entre eux. Dans cet exemple, les groupes de serveurs SIP suivants sont utilisés :

cucm1.dcloud.cisco.compour CUCMvvb1.dcloud.cisco.compour CVVBcube1.dcloud.cisco.compour CUBE

- Cliquez sur

cucm1.dcloud.cisco.com, puis dans l'Membersonglet qui affiche les détails des configurations de groupe de serveurs SIP. DéfinissezSecurePortsur5061et cliquez surSave.

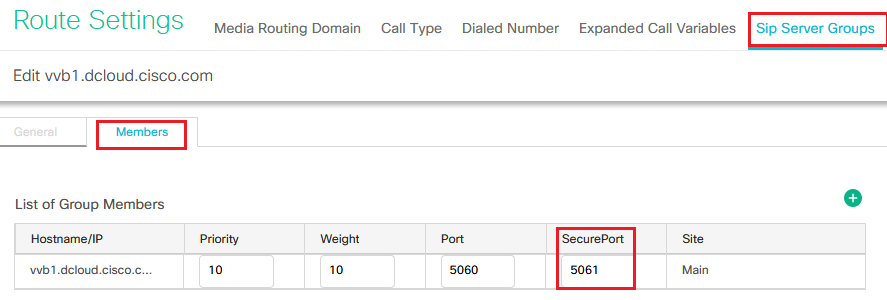

- Cliquez sur

vvb1.dcloud.cisco.com, puis dans l'Membersonglet, définissez laSecurePortsur5061et cliquez surSave.

Tâche 3: Configuration sécurisée CVVB

Dans cette tâche, configurez CVVB pour sécuriser les messages de protocole SIP (SIP TLS) et SRTP.

Étapes:

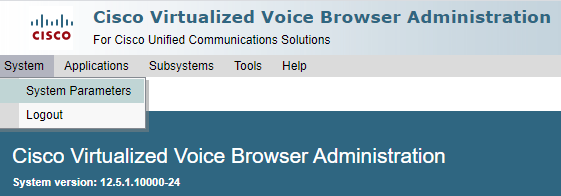

- Ouvrez la

Cisco VVB Adminpage. - Accédez à

System > System Parameters.

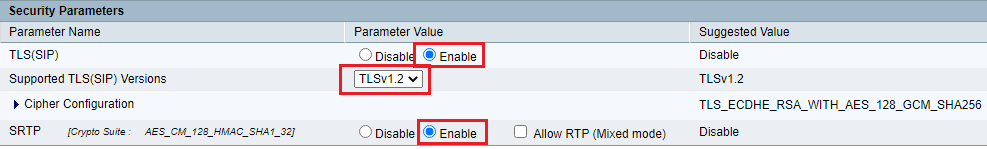

- Dans la section

Security Parameters, sélectionnezEnablepourTLS (SIP). Conservez leSupported TLS(SIP) version as TLSv1.2et choisissezEnablepourSRTP.

- Cliquez sur

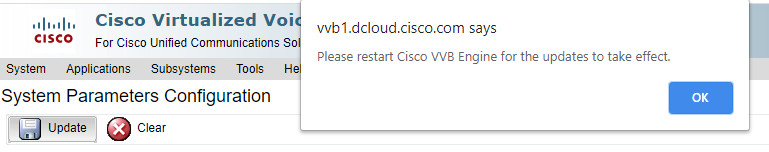

Update. Cliquez surOklorsque vous êtes invité à redémarrer le moteur CVVB.

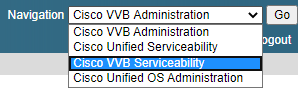

- Ces modifications nécessitent un redémarrage du moteur Cisco VVB. Pour redémarrer le moteur VVB, accédez à l',

Cisco VVB Serviceabilitypuis cliquez surGo.

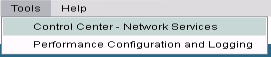

- Accédez à

Tools > Control Center – Network Services.

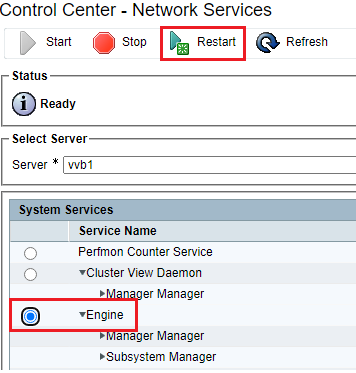

- Choisissez

Engineet cliquez surRestart.

Tâche 4: Configuration sécurisée CUCM

Afin de sécuriser les messages SIP et RTP sur CUCM, effectuez ces configurations :

- Définir le mode de sécurité CUCM sur Mixed Mode

- Configuration des profils de sécurité de la ligne principale SIP pour CUBE et CVP

- Associer des profils de sécurité de liaison SIP aux liaisons SIP respectives et activer SRTP

- Communication des périphériques des agents sécurisés avec CUCM

Définir le mode de sécurité CUCM sur Mixed Mode

CUCM prend en charge deux modes de sécurité :

- Mode non sécurisé (mode par défaut)

- Mode mixte (mode sécurisé)

Étapes:

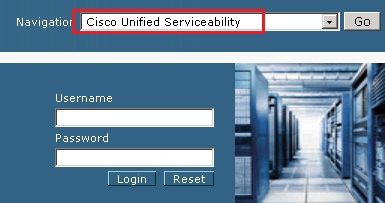

- Connectez-vous à l'interface d'administration de CUCM.

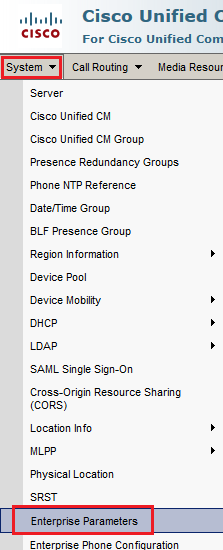

- Lorsque vous vous connectez à CUCM, vous pouvez accéder à

System > Enterprise Parameters.

- Sous la section

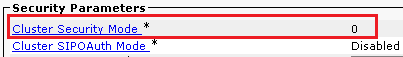

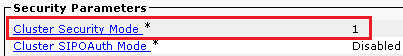

Security Parameters, vérifiez si laCluster Security Modeest définie sur0.

- Si le mode de sécurité du cluster est défini sur 0, cela signifie que le mode de sécurité du cluster est défini sur non sécurisé. Vous devez activer le mode mixte à partir de l'interface de ligne de commande.

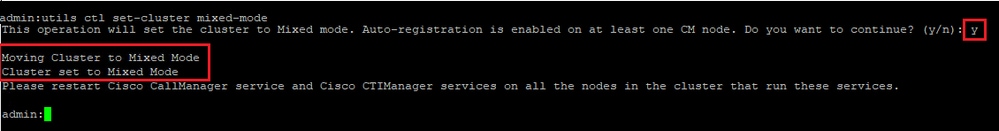

- Ouvrez une session SSH sur le CUCM.

- Une fois la connexion à CUCM via SSH réussie, exécutez cette commande :

utils ctl set-cluster mixed-mode

- Tapez

yet cliquez surEnterlorsque vous y êtes invité. Cette commande définit le mode de sécurité du cluster sur le mode mixte.

- Pour que les modifications prennent effet, redémarrez le

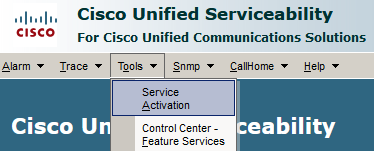

Cisco CallManageret lesCisco CTIManagerservices. - Afin de redémarrer les services, naviguez et connectez-vous à

Cisco Unified Serviceability.

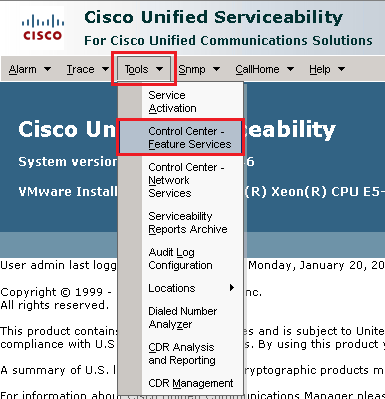

- Une fois la connexion établie, accédez à

Tools > Control Center – Feature Services.

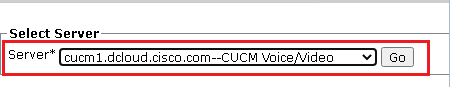

- Sélectionnez le serveur, puis cliquez sur

Go.

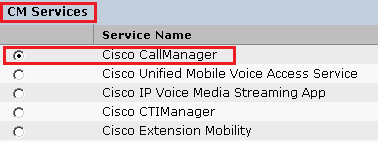

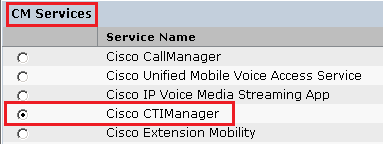

- Sous Services CM, choisissez la

Cisco CallManager, puis cliquez surRestartle bouton en haut de la page.

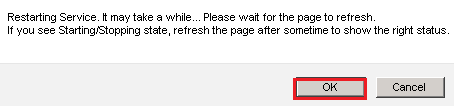

- Confirmez le message contextuel et cliquez sur

OK. Attendez que le service redémarre correctement.

- Après le redémarrage réussi de

Cisco CallManager, choisissez leCisco CTIManager, puis cliquez surRestartle bouton pour redémarrerCisco CTIManagerservice.

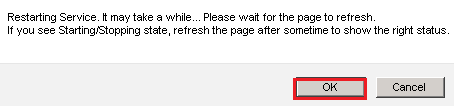

- Confirmez le message contextuel et cliquez sur

OK. Attendez que le service redémarre correctement.

- Après le redémarrage réussi des services, afin de vérifier que le mode de sécurité du cluster est défini sur le mode mixte, naviguez jusqu'à l'administration de CUCM comme expliqué à l'étape 5. puis vérifiez la

Cluster Security Mode. Maintenant, il doit être défini sur1.

Configuration des profils de sécurité de la ligne principale SIP pour CUBE et CVP

Étapes:

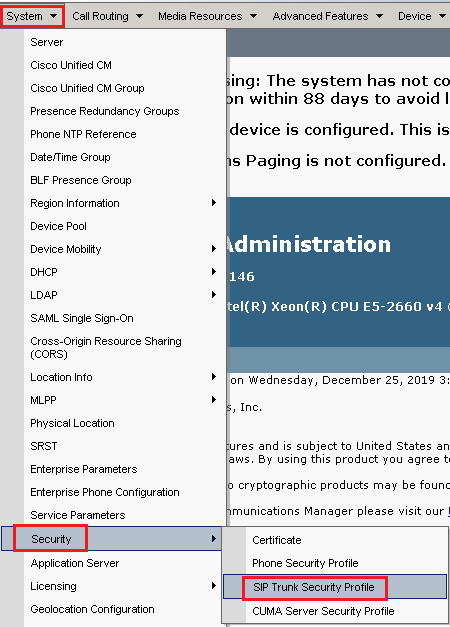

- Connectez-vous à l'interface d'administration de CUCM.

- Après avoir réussi à se connecter à CUCM, accédez à pour

System > Security > SIP Trunk Security Profilecréer un profil de sécurité de périphérique pour CUBE.

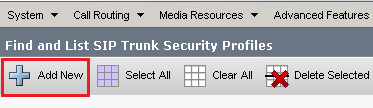

- En haut à gauche, cliquez sur Add New pour ajouter un nouveau profil.

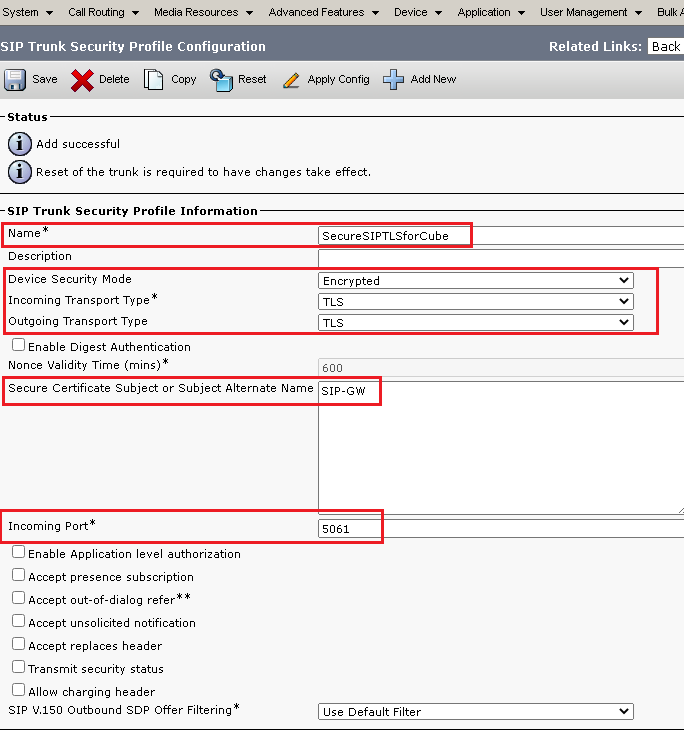

- Configurez

SIP Trunk Security Profilecomme image, puis cliquez surSaveen bas à gauche de la page.

5. Assurez-vous de définir leSecure Certificate Subject or Subject Alternate Namenom commun (CN) du certificat CUBE, car il doit correspondre.

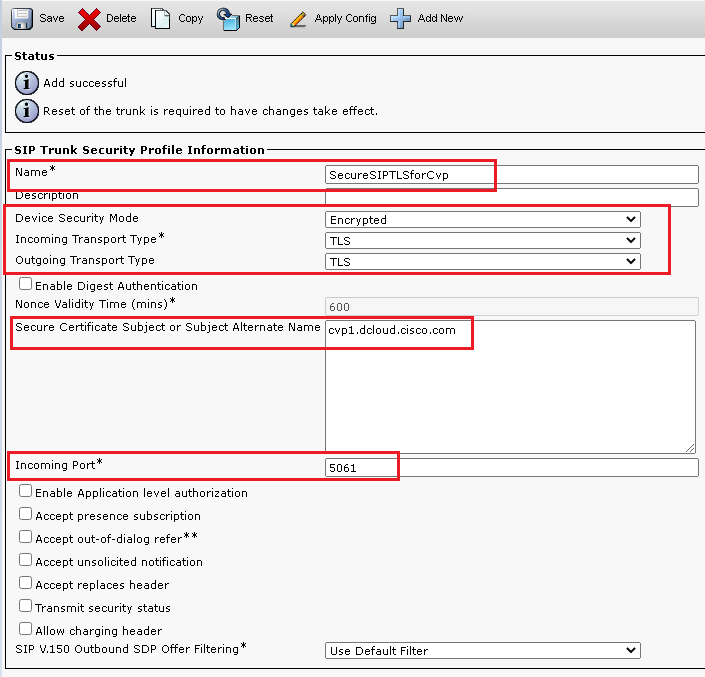

6. Cliquez surCopyle bouton et changez leNameenSecureSipTLSforCVP. RemplacezSecure Certificate Subjectpar le CN du certificat du serveur d'appels CVP car il doit correspondre. Cliquez surSave le bouton.

Associer des profils de sécurité de liaison SIP aux liaisons SIP respectives et activer SRTP

Étapes:

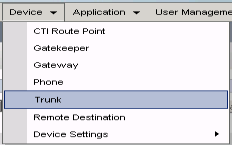

- Sur la page CUCM Administration, accédez à

Device > Trunk.

- Recherchez la ligne principale CUBE. Dans cet exemple, le nom de la liaison CUBE est

vCube, puis cliquez surFind.

- Cliquez sur

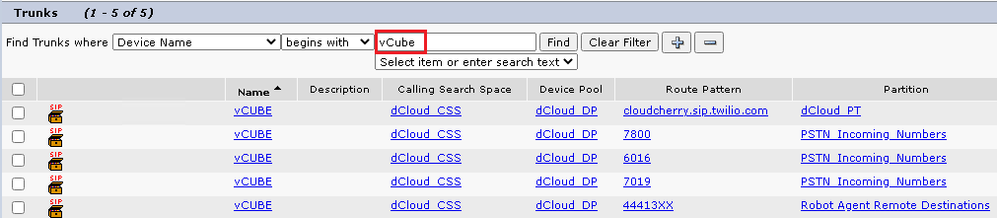

vCUBEpour ouvrir la page de configuration de la liaison vCUBE. - Dans la section

Device Information, cochez la caseSRTP Allowedafin d'activer SRTP.

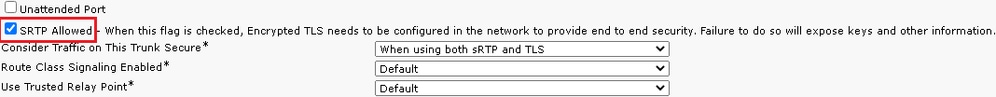

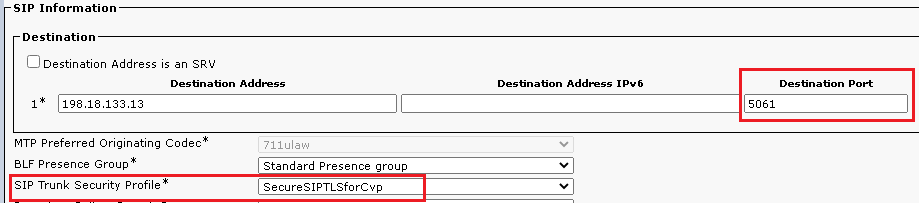

- Faites défiler jusqu'à la section

SIP Informationet remplacez laDestination Portpar5061. - Remplacez

SIP Trunk Security ProfileparSecureSIPTLSForCube.

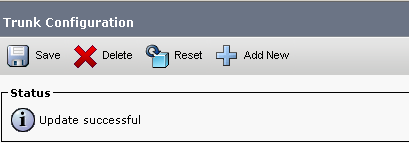

- Cliquez sur

Save, puis surRestpour appliquersaveles modifications.

- Naviguez jusqu'à

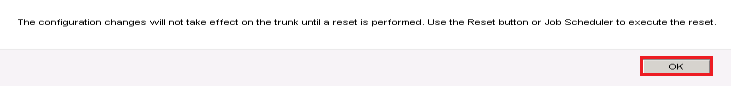

Device > Trunk, recherchez la ligne principale CVP, dans cet exemple, le nom de la ligne principale CVP estcvp-SIP-Trunk. Cliquez surFind.

- Cliquez sur

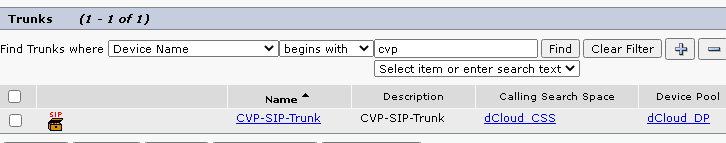

CVP-SIP-Trunkpour ouvrir la page de configuration de la liaison CVP. - Dans la section

Device Information, cochez la caseSRTP Allowedafin d'activer SRTP.

- Faites défiler jusqu'à la section

SIP Information, changez laDestination Porten5061. - Remplacez

SIP Trunk Security ProfileparSecureSIPTLSForCvp.

- Cliquez sur

Savepuis surRestpour appliquersaveles modifications.

Communication sécurisée des périphériques des agents avec CUCM

Afin d'activer les fonctionnalités de sécurité pour un périphérique, vous devez installer un certificat LSC (Locally Significative Certificate) et attribuer le profil de sécurité à ce périphérique. Le LSC possède la clé publique pour le terminal, qui est signée par la clé privée CAPF CUCM. Il n'est pas installé sur les téléphones par défaut.

Étapes:

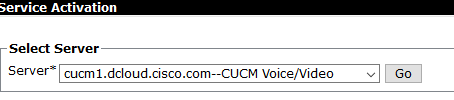

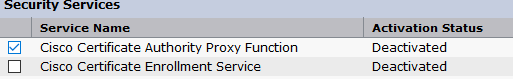

- Connectez-vous à l'

Cisco Unified Serviceabilityinterface. - Accédez à

Tools > Service Activation.

- Choisissez le serveur CUCM et cliquez sur

Go.

- Cochez

Cisco Certificate Authority Proxy Functionet cliquez surSaveOkpour confirmer.

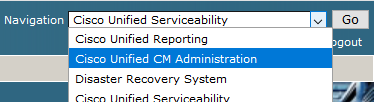

- Assurez-vous que le service est activé, puis accédez à CUCM Administration.

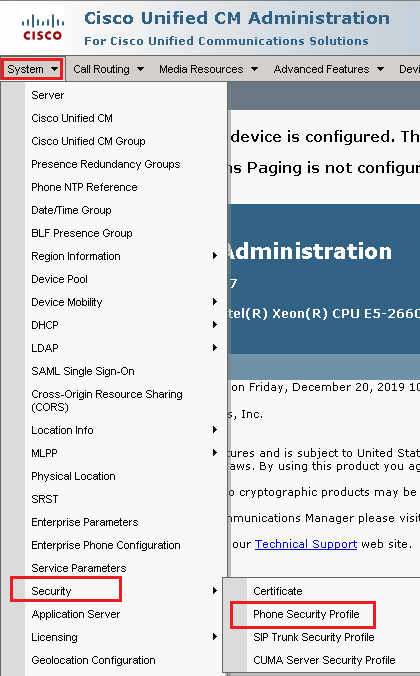

- Une fois la connexion à l'administration de CUCM réussie, accédez à pour

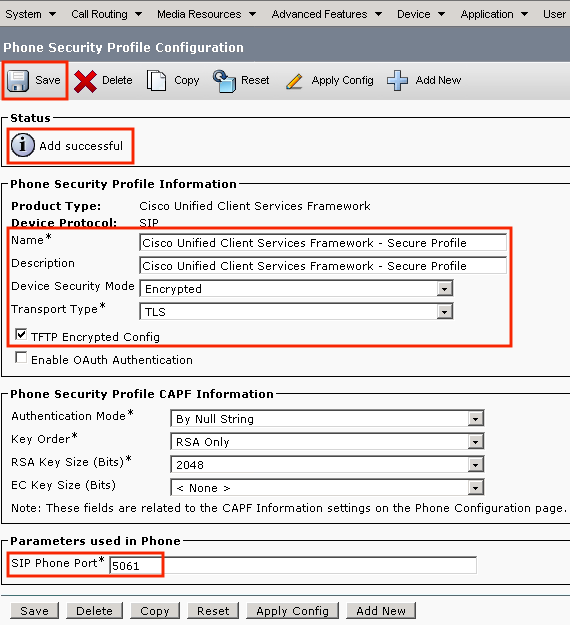

System > Security > Phone Security Profilecréer un profil de sécurité de périphérique pour le périphérique agent.

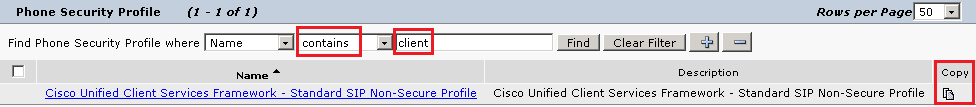

- Recherchez le profil de sécurité correspondant au type de périphérique de votre agent. Dans cet exemple, un téléphone logiciel est utilisé, alors choisissez

Cisco Unified Client Services Framework - Standard SIP Non-Secure Profile. Cliquez sur l'icône Copier afin de copier ce profil.

afin de copier ce profil.

- Renommez le profil en

Cisco Unified Client Services Framework - Secure Profile. Modifiez les paramètres comme dans cette image, puis cliquez surSaveen haut à gauche de la page.

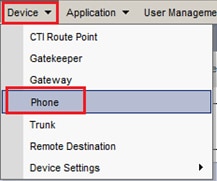

- Une fois le profil de périphérique téléphonique créé, accédez à

Device > Phone.

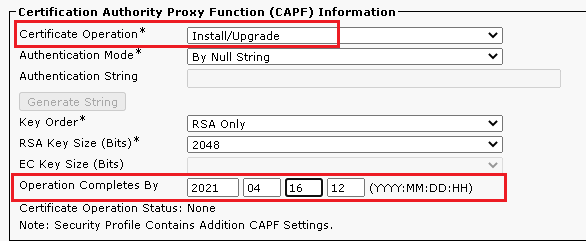

- Cliquez sur

Findpour afficher la liste de tous les téléphones disponibles, puis cliquez sur téléphone de l'agent. - La page Agent phone configuration s'ouvre. Rechercher

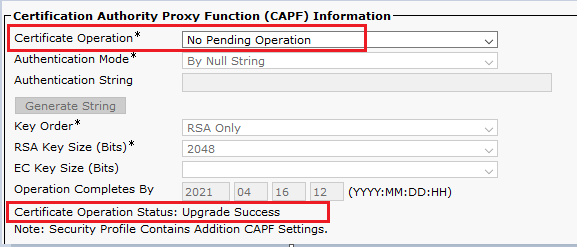

Certification Authority Proxy Function (CAPF) Informationune section. Afin d'installer LSC, définissezCertificate OperationsurInstall/Upgradeet surOperation Completes bytoute date ultérieure.

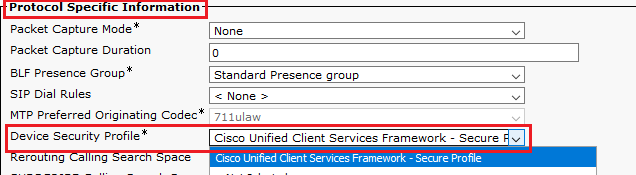

- Recherchez

Protocol Specific Informationla section et remplacez la parDevice Security ProfileCisco Unified Client Services Framework – Secure Profile.

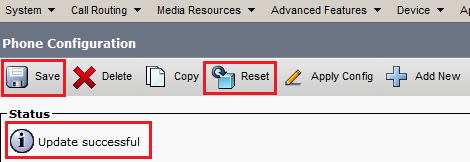

- Cliquez sur

Saveen haut à gauche de la page. Vérifiez que les modifications ont été enregistrées, puis cliquez surReset.

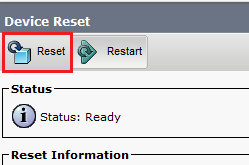

- Une fenêtre contextuelle s'ouvre. Cliquez sur

Resetpour confirmer l'action.

- Une fois que le périphérique agent s'est à nouveau enregistré auprès de CUCM, actualisez la page en cours et vérifiez que le contrôleur LSC est correctement installé. Vérifier

Certification Authority Proxy Function (CAPF) Informationla section,Certificate Operationdoit être défini surNo Pending Operationet estCertificate Operation Statusdéfini surUpgrade Success.

- Reportez-vous aux mêmes étapes de l'étape. 7 - 13 pour sécuriser les périphériques d'autres agents que vous souhaitez utiliser avec les protocoles SIP et RTP sécurisés avec CUCM.

Vérifier

Afin de valider que RTP est correctement sécurisé, effectuez ces étapes :

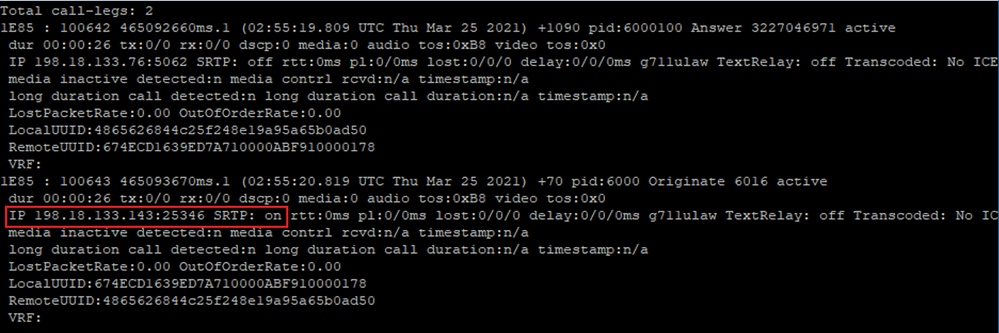

- Effectuez un appel test au centre de contact et écoutez l'invite IVR.

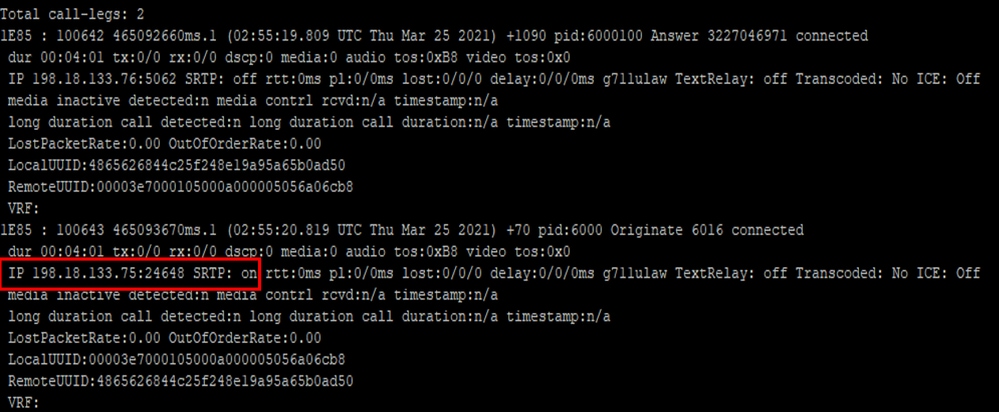

- Dans le même temps, ouvrez la session SSH sur vCUBE et exécutez cette commande :

show call active voice brief

Conseil : Vérifiez si le protocole SRTP estoncompris entre CUBE et VVB (198.18.133.143). Si oui, cela confirme que le trafic RTP entre CUBE et VVB est sécurisé.

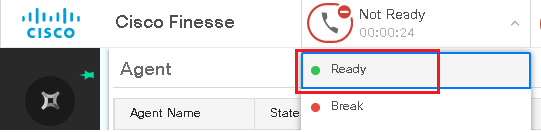

- Rendre un agent disponible pour répondre à l'appel.

.

- L'agent est réservé et l'appel est acheminé vers l'agent. Répondez à l'appel.

- L'appel est connecté à l'agent. Retournez à la session SSH vCUBE et exécutez cette commande :

show call active voice brief

Conseil : Vérifiez si le SRTP estonentre CUBE et les téléphones des agents (198.18.133.75). Si oui, cela confirme que le trafic RTP entre CUBE et l'agent est sécurisé.

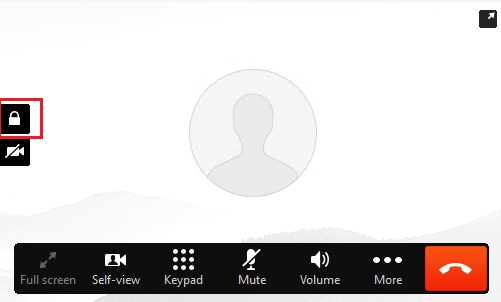

- En outre, une fois l'appel connecté, un verrou de sécurité s'affiche sur le périphérique de l'agent. Cela confirme également que le trafic RTP est sécurisé.

Pour vérifier que les signaux SIP sont correctement sécurisés, référez-vous à l'article Configurer la signalisation SIP sécurisée.

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

21-Dec-2022

|

Première publication |

Contribution d’experts de Cisco

- Mohamed MohassebIngénieur-conseil technique

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires