VXLAN avanzada con vPC: Configuración y verificación de L2VNI y L3VNI

Opciones de descarga

-

ePub (1.3 MB)

Visualice en diferentes aplicaciones en iPhone, iPad, Android, Sony Reader o Windows Phone -

Mobi (Kindle) (4.1 MB)

Visualice en dispositivo Kindle o aplicación Kindle en múltiples dispositivos

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Introducción

Este documento describe cómo configurar un laboratorio con switches Nexus 9Kv usando Advanced Virtual eXtensible Local Area Network (VXLAN) with Virtual Port-Channel (vPC).

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Información sobre routing y switching, así como sobre la tecnología de switching de etiquetas multiprotocolo (MPLS)

- Experiencia con principios de routing multidifusión como Punto de encuentro (RP) y Multidifusión independiente de la plataforma (PIM)

- Comprensión del indicador de familia de direcciones (AFI) del protocolo de gateway fronterizo (BGP)/indicador de familia de direcciones subsiguiente (SAFI)

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

El documento también proporciona orientación sobre la implementación del laboratorio, así como la verificación de configuraciones y operaciones.

Para este laboratorio, el EveNg con switches Nexus 9000V se utiliza tanto para el switch de columna como para el de hoja.

|

Terminal de túnel virtual (VTEP) |

HOJA1, HOJA2, HOJA3, HOJA4 |

|

vPC |

LEAF1 y LEAF2 |

|

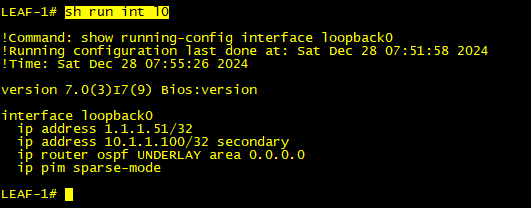

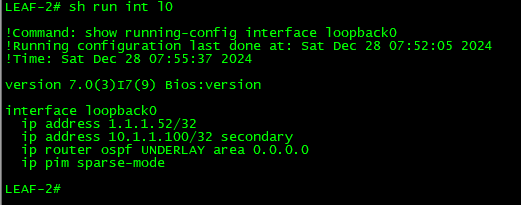

LEAF1 Primary y Secondary loopback IP |

Loopback0 - 1.1.1.51, Loopback1 - 10.1.1.100 |

|

IP de loopback primario y secundario de LEAF2 |

Loopback0 - 1.1.1.52, Loopback1 - 10.1.1.100 |

|

IP de loopback LEAF3 |

1.1.1.53 |

|

IP de loopback LEAF4 |

1.1.1.54 |

|

SPINE1 loopback y RP de difusión ilimitada |

Loopback0 - 1.1.1.71, Loopback1 - 10.1.2.10 (RP de difusión ilimitada) |

|

Bucle invertido SPINE2 y RP de difusión ilimitada |

Loopback0 - 1.1.1.72, Loopback1 - 10.1.2.10 (RP de difusión ilimitada) |

|

HOST 1 |

192.168.10.10 (0000. 0000.aaaa) (VLAN 10) |

|

HOST 2 |

192.168.20.10 (0000. 0000.bbb) (VLAN 20) |

|

HOST 3 |

192.168.10.20 (0000. 0000.cccc) (VLAN 10) |

|

HOST 4 |

192.168.20.20 (0000. 0000.dddd) (VLAN 20) |

|

VLAN 10 |

L2VNI 100010 |

|

VLAN 20 |

L2VNI 100020 |

|

VLAN 500 |

L3VNI 50000 |

Configurar

Diagrama de la red

Configuraciones

- Ya se han establecido los barrios subyacentes y PIM.

Interruptor LEAF:

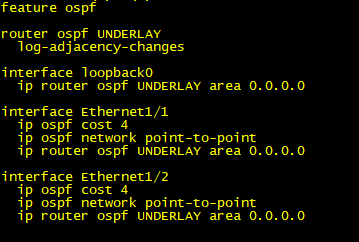

Habilitación de Open Shortest Path First (OSPF) en el switch de hoja

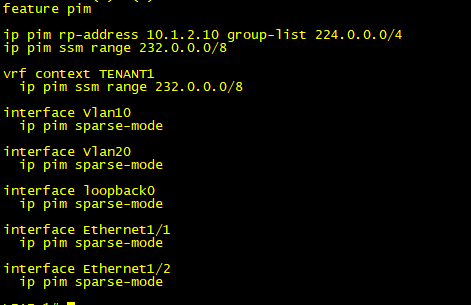

Habilitación de PIM en el switch de hoja

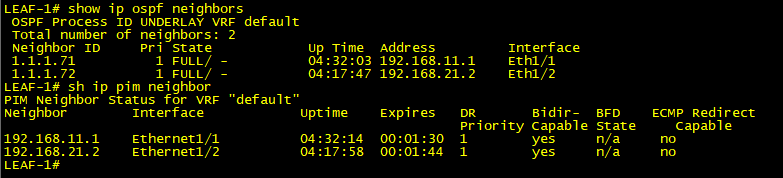

Vecino OSPF

Switch central:

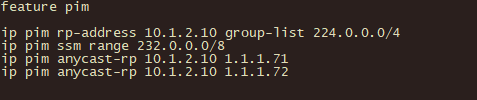

Habilitación de PIM en el Switch de Columna Vertebral

- Ya se han establecido los barrios subyacentes y PIM.

- Ambos switches de columna serán el RP de difusión ilimitada idéntico para todo el grupo de multidifusión 224.0.0.0/4.

- La unidad de transmisión máxima (MTU) se establece en 9000/9216 en las interfaces entre los switches de columna y hoja.

En primer lugar, permite configurar un vPC entre Leaf1 y Leaf2.

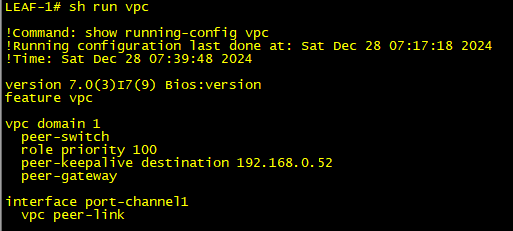

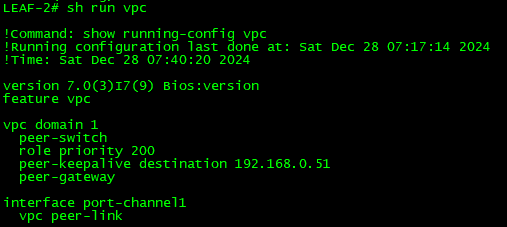

Paso 1. Habilitación de dominios y funciones de vPC.

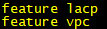

- Active la función vPC y el protocolo de control de agregación de enlaces (LACP).

- Configure el dominio vPC.

- Las interfaces mgmt 0 se utilizan como enlace de señal de mantenimiento de par y Eth1/3 y Eth1/4 formarán parte del enlace de par vPC (canal de puerto 1).

- Asegúrese de que el comando peer-switch esté configurado para compartir una dirección MAC común con los switches descendentes.

Habilitación de la Función en el Switch de Hoja

Activación de vPC en el switch hoja 1

Activación de vPC en el switch hoja 2

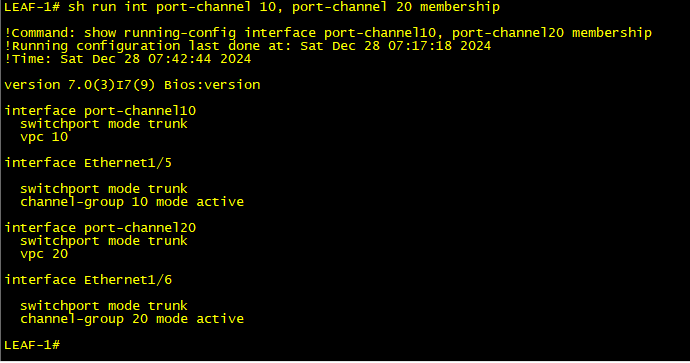

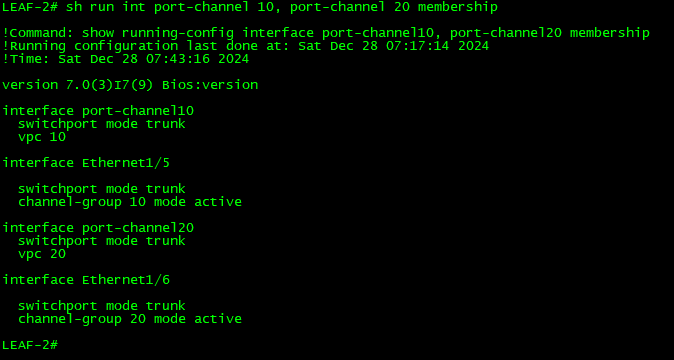

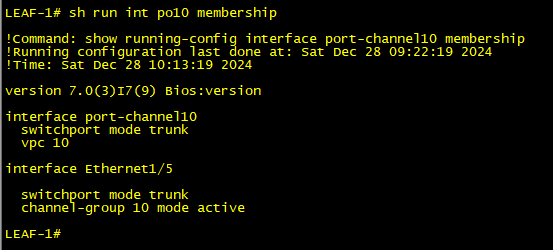

Paso 2. Asignación de miembro de puerto.

- Asigne el miembro del puerto al grupo de canal e inclúyalo en el vPC. En este caso, se están utilizando dos vPC. vPC 20 y vPC 10.

Asignación del Canal de Puerto en el Switch de Hoja 1

Asignación del canal de puerto en el switch de hoja 2

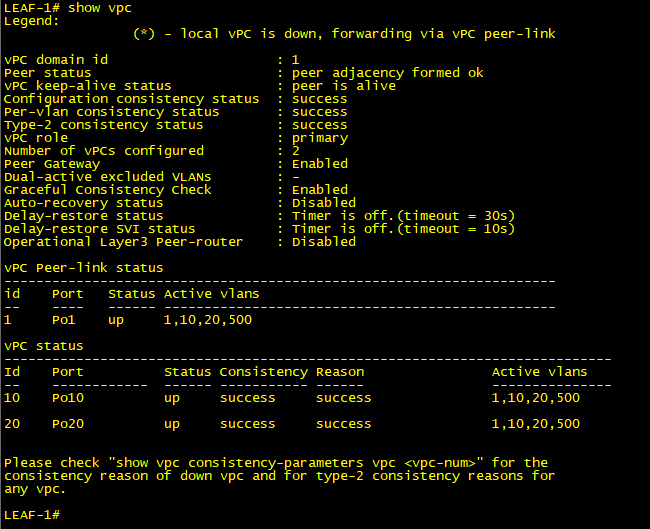

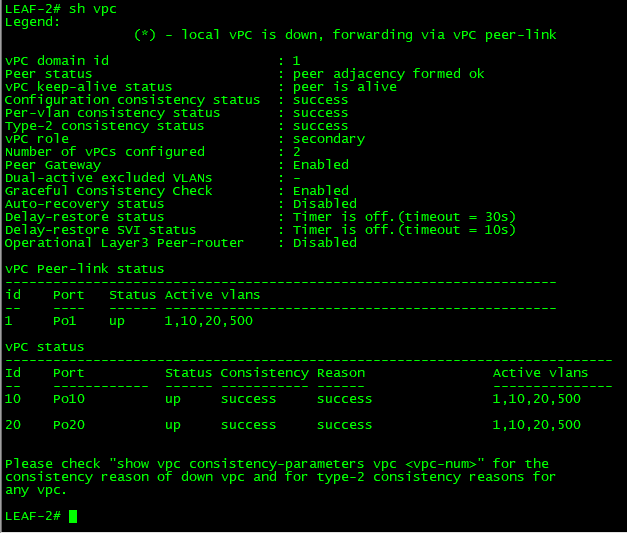

- Aquí, se crea un vPC y los peers comienzan a intercambiar mensajes keepalive para verificar la disponibilidad.

Estado de vPC en el switch hoja 1

Estado de vPC en el switch hoja 2

- VLAN 10, 20, 500 ya está configurada y se transmite a través de los puertos miembro de vPC y el enlace de par vPC.

Paso 3. Configure la dirección IP secundaria.

- Cuando vPC se incluye en el fabric VXLAN, ambos pares VTEP de vPC comienzan a utilizar direcciones IP virtuales (VIP) como direcciones de origen en lugar de sus direcciones IP físicas (PIP). Esto también significa que cuando BGP Ethernet VPN (EVPN) anuncia los tipos de ruta 2 (anuncio MAC/IP) y 5 (ruta de prefijo IP) de forma predeterminada, VIP se utiliza como salto siguiente. La interfaz Loopback 0 en nuestro ejemplo está configurada con dos direcciones IP: 10.1.1.100/32 (VIP) como IP secundaria y 1.1.1.51/32 (PIP) como IP principal.

- Aquí, una dirección IP común se configura como secundaria bajo la interfaz loopback 0.

IP secundaria en switch hoja 1

IP secundaria en switch de hoja 2

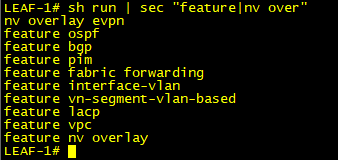

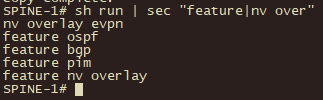

Paso 4. Habilite VXLAN y las funciones relacionadas.

- Superposición de virtualización de red (nV): permite VXLAN

- Función de superposición de nV EVPN: habilita el plano de control EVPN

- Reenvío de fabric de funciones: habilita Host Mobility Manager

- Función Virtual Network (VN) basada en segmento de VLAN: permite VXLAN basada en VLAN

Funciones del switch de hoja

Funciones del conmutador de columna

- Dado que la columna no requiere el conocimiento de la información de VLAN del cliente, no es necesario habilitar el segmento de VPN y las funciones de fabric.

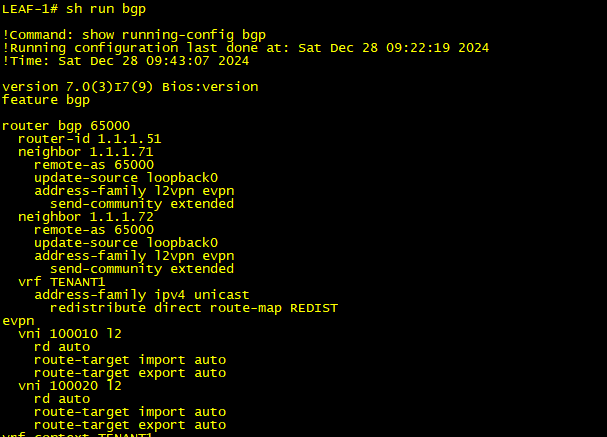

Paso 5. Abra la vecindad BGP.

- Se debe habilitar BGP entre los switches de hoja y columna. La columna servirá como reflector de ruta en el laboratorio.

- Aunque es opcional configurar el Route Reflector (RR), en aras de la escalabilidad, Cisco recomienda RR.

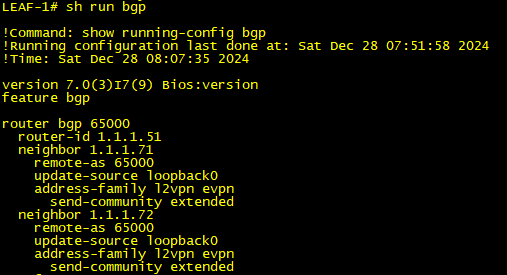

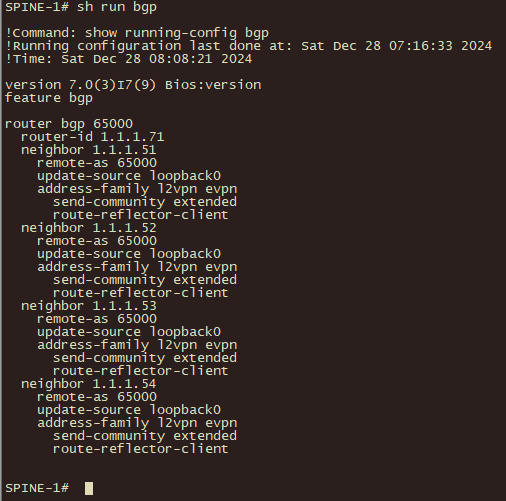

Habilitación de BGP en el switch de hoja

Habilitación de BGP en el Switch de Columna Vertebral

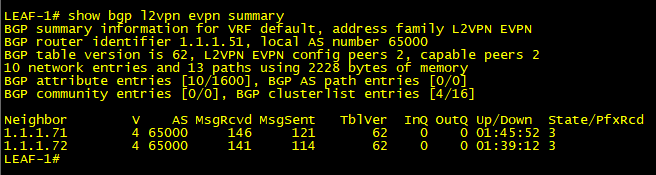

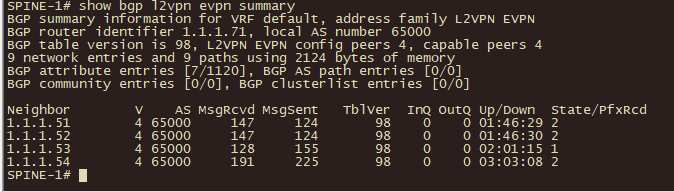

Estado de BGP en el switch de hoja

Estado de BGP en el switch de columna

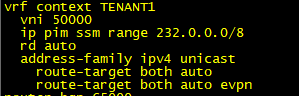

Paso 6. Habilite el contexto VRF en los switches de hoja. VRF separa el tráfico del cliente y facilita la comunicación entre dos L2VNI distintos a través de L3VNI.

- Asigne L3VNI 50000 a VRF TENANT1.

Asignación de L3VNI

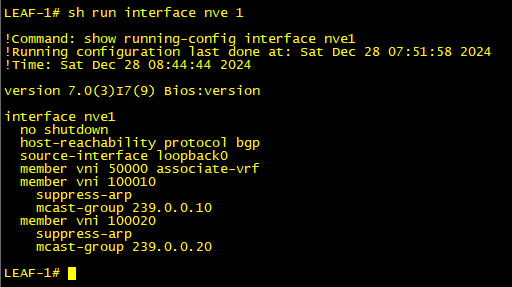

Paso 7. Interfaz virtual de red (NVE), identificador VXLAN (VNI) y configuración de VLAN.

- Configure la interfaz NVE, utilizando el loopback 0 como origen. Defina el grupo de multidifusión para cada VNI, donde se entregará el tráfico de difusión de capa 2, unidifusión desconocida y multidifusión (BUM) y, a continuación, adjunte los ID de VNI 100010 y 100020 a la interfaz NVE. El encabezado VXLAN contiene la información que VNI utiliza para identificar a qué segmentos VXLAN pertenece.

- El L3VNI 50000 está vinculado a la instancia VRF (cuando se envía al switch de columna, VNI 50000 estaba conectado en la tabla VRF).

- El comando host-reachability protocol BGP activa la familia de direcciones EVPN en el túnel VXLAN, lo que significa que las direcciones MAC e IP se aprenden a través del protocolo BGP en el plano de control y no en el plano de datos.

- Configure suppress-arp en la interfaz NVE.

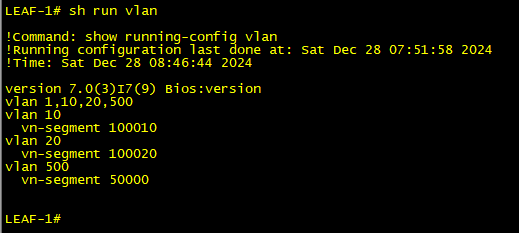

- Conecte la VLAN de capa 2 y capa 3 a la VNI correspondiente.

Protocolo de resolución de direcciones de supresión (ARP):

El plano de control EVPN multiprotocolo (MP)-BGP ofrece una mejora denominada supresión ARP para reducir la inundación de la red provocada por el tráfico de difusión de las solicitudes ARP. Cada uno de los VNIs VTEPs mantiene una tabla de caché de supresión ARP para los hosts IP conocidos y las direcciones MAC que corresponden a ellos en el segmento VNI cuando la supresión ARP está habilitada para ese VNI. Su VTEP local intercepta la solicitud ARP y busca la dirección IP resuelta ARP en su tabla de caché de supresión ARP cada vez que un host final en el VNI envía una solicitud ARP para otra dirección IP de host final. En nombre del host extremo remoto, el VTEP local envía una respuesta ARP si detecta una coincidencia. La respuesta ARP luego proporciona al host local la dirección MAC de los hosts remotos. La solicitud ARP se inunda a los otros VTEPs en el VNI si el VTEP local no tiene la dirección IP resuelta por ARP en su tabla de supresión ARP. Para la primera solicitud ARP a un host de red silencioso, puede ocurrir esta inundación ARP.

Interfaz NVE

Asignación de VLAN a segmento de VPN

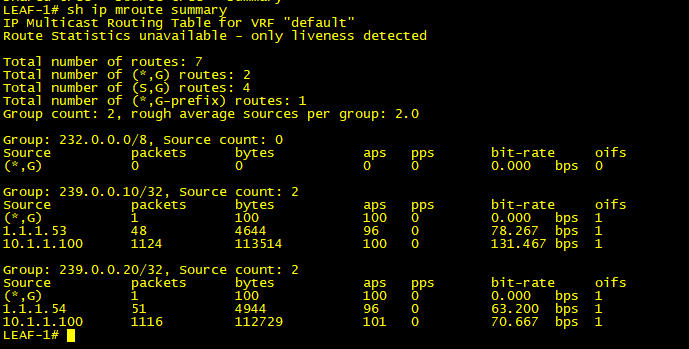

- Al enviar a Spine un mensaje de unión PIM, la interfaz NVE se unirá a los grupos multicast 239.0.0.10 y 239.0.0.20, respectivamente, tan pronto como se inicie.

- También puede ver otras tablas (S, G) (1.1.1.54,239.0.0.20) y (10.1.1.100, 239.0.0.10/239.0.0.20) en la imagen y las que ya están registradas con Spine desde diferentes switches de hoja.

Tabla Mroute

Paso 8. Habilite la instancia EVPN.

- Habilite la instancia EVPN junto con la familia de direcciones para EVPN y VRF bajo BGP.

Instancia de EVPN

- El único propósito de route-map REDIST es permitir todo.

- Con el comando redistribute direct, las rutas que reconocen VRF conectadas se promocionan a MP-BGP (rutas de tipo 5).

- La configuración EVPN mostrada arriba es idéntica a la sentencia de red utilizada por BGP para anunciar rutas MAC (rutas tipo 2).

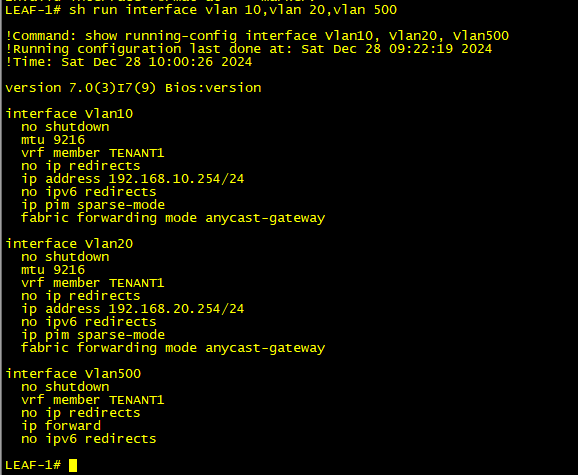

Paso 9. Configure la Interfaz Virtual de Switch (SVI) para cada VLAN para el host final bajo VRF.

- En cada switch de hoja, la SVI se configura para la VLAN configurada localmente y una SVI para la VLAN L3VNI para lograr la Base de información de ruteo simétrica (RIB).

RIB simétrico:

- Cuando el host final envía el paquete de datos a una red diferente y lo recibe al switch de hoja, primero se procesará en L2VNI y luego se colocará en L3VNI mediante VRF y se enviará al switch de hoja remoto.

- La hoja remota primero recibe los paquetes en la tabla VRF usando el ruteo y luego el bridging a L2VNI y lo envía al host final.

- De esa manera, se logra el ruteo simétrico (B-R-R-B).

Interfaces VLAN

- El comando IP forward en la VLAN 500 se utiliza para habilitar el reenvío de Capa 3 para todas las VXLAN. No es necesario configurar la dirección IP, ya que solo procesa el paquete de la tabla L2VNI a la tabla L3VNI.

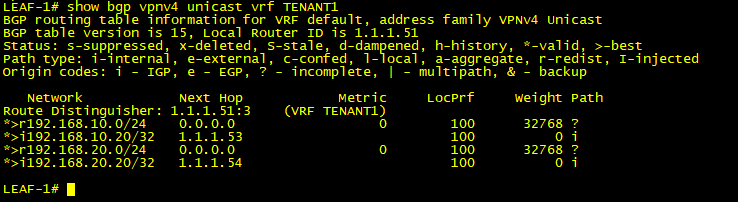

Aprendizaje de Rutas BGP VPNv4 para VRF TENANT1

- La dirección IP para cada VLAN será común para todas las SVI en todos los switches de hoja. Esto se denomina IP de difusión por proximidad y se utiliza en la gestión de la movilidad, donde el terminal puede comunicarse con otro host sin problemas y sin ninguna interrupción.

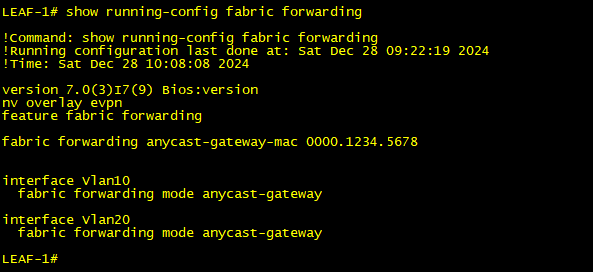

Paso 10. Habilite la MAC de gateway de transmisión de entramado para el host final.

- Garantiza una redundancia de gateway de capa 3 perfecta y un reenvío optimizado para los dispositivos conectados al fabric.

- La dirección MAC del gateway de difusión ilimitada es una dirección MAC uniforme a nivel global que se utiliza para todos los gateways de capa 3 de un fabric.

- El concepto es idéntico al empleado en el protocolo de redundancia de primer salto (FHRP), donde a cada grupo se le emite una MAC virtual.

Habilitación de Fabric Forwarding

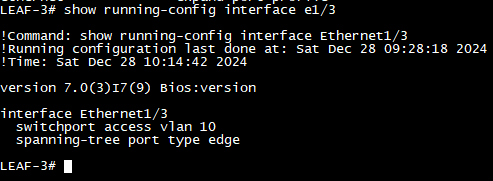

Paso 11. Habilite la VLAN de acceso/enlace troncal a los puertos miembro.

Switch vPC:

Habilitación de los Puertos Troncales a la Interfaz Miembro vPC

Switch no vPC:

Habilitación de los Puertos Troncales a la Interfaz Miembro No vPC

Verificación

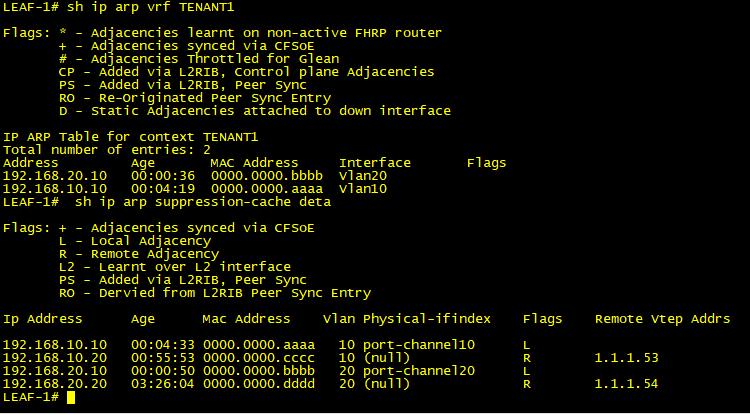

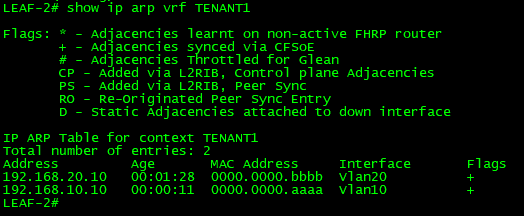

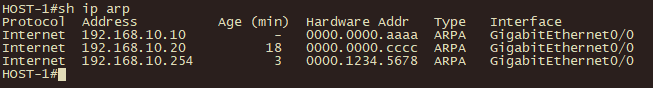

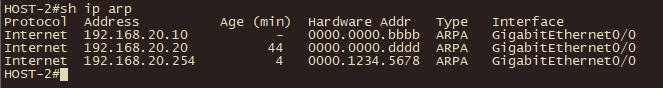

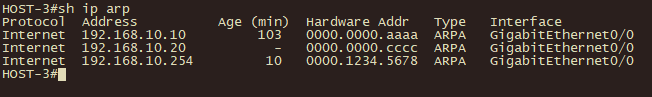

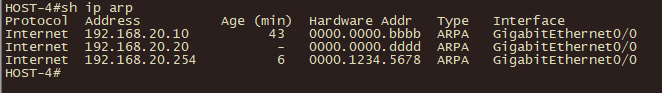

- Verifique la tabla de direcciones ARP y MAC.

Tabla ARP y MAC en LEAF Switch 1

Tabla ARP y MAC en LEAF Switch 2

- Ambos peers mantienen las entradas ARP.

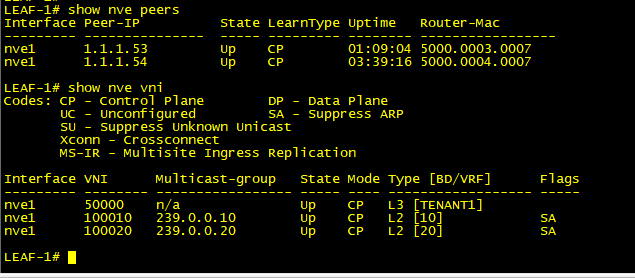

- Compruebe el estado de la interfaz virtual de red (NVI).

Switch vPC:

Pares NVE en switch vPC

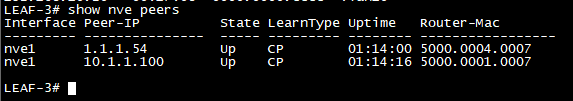

Switch no vPC:

Pares NVE en switch no vPC

- Aquí, observará que la IP del par es 10.1.1.100 en lugar de la dirección IP de bucle invertido principal, por lo que el paquete de retorno se enrutará para esa IP a cualquiera de los switches vPC.

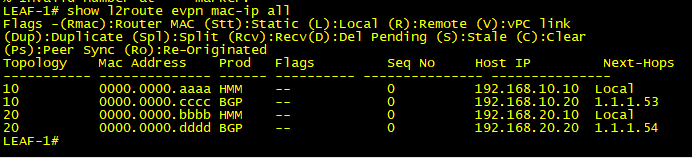

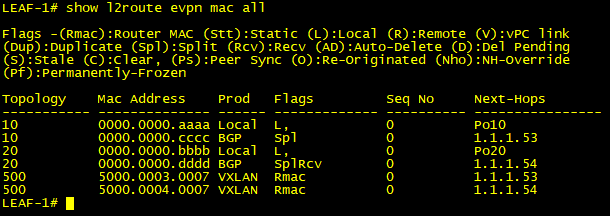

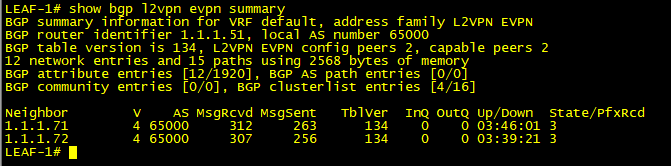

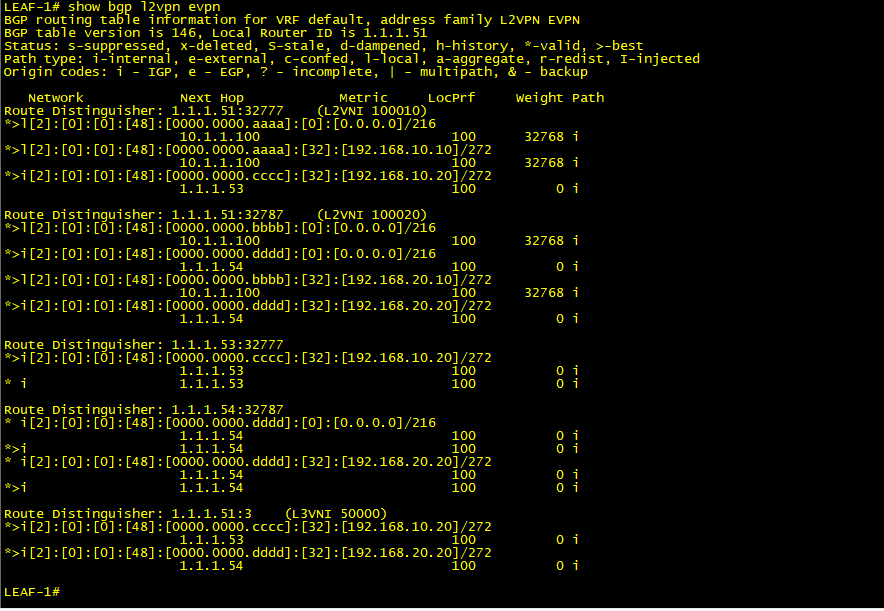

- Verifique las rutas BGP EVPN.

BGP l2route EVPN MAC-IP

BGP l2route EVPN MAC

Resumen de EVPN BGP

Rutas BGP EVPN

-

Es común cuestionar cómo los switches de hoja adquieren entradas MAC para hosts remotos. Este proceso es facilitado por Gratuitous ARP. Cuando se activa un puerto de red, envía inmediatamente una solicitud ARP para verificar la unicidad de la dirección IP. A continuación, cada switch de hoja registra la dirección MAC y la incluye en un paquete de actualización BGP. Esto permite que otros switches de hoja actualicen sus respectivas tablas de direcciones MAC en consecuencia. Pero puede haber un caso en el que el host final no genere ARP Gratuitous (host silencioso), y en ese caso, la solicitud ARP será transmitida a la hoja y como es una solicitud de transmisión, el switch de hoja generará la solicitud multicast al grupo respectivo para el VNI particular. En este caso, es 239.0.0.10 y 239.0.0.20.

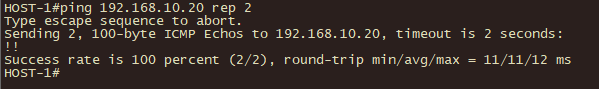

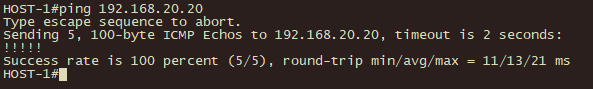

- Permite hacer ping desde el Host-1 al Host-3 dentro del mismo VNI y observar la captura.

Ping de HOST-1 a HOST-3

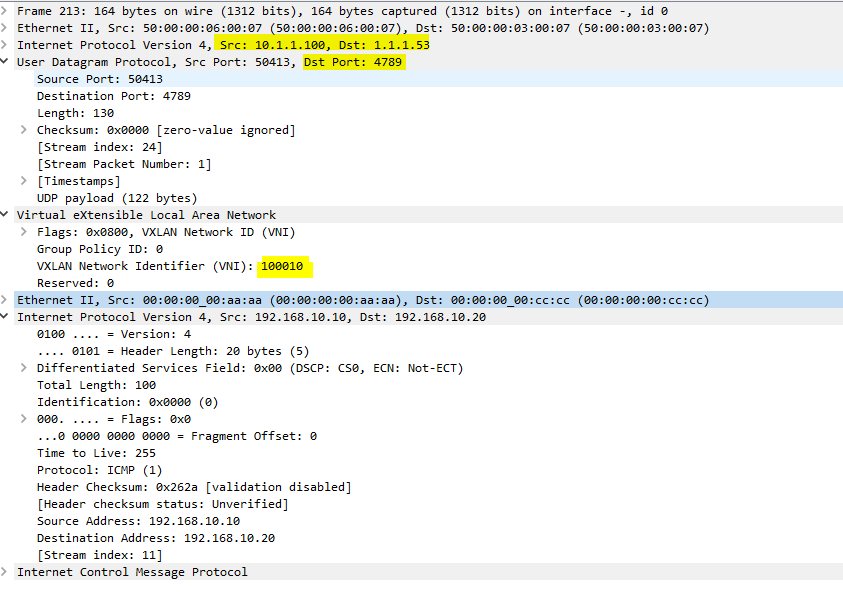

Paquetes de protocolo de mensajes de control de Internet (ICMP) sobre VXLAN:

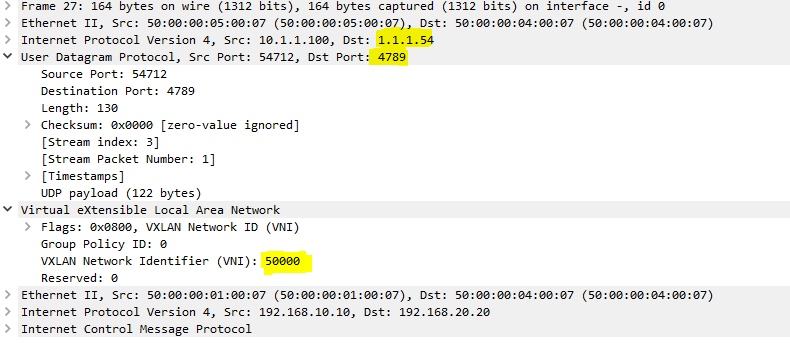

Captura de Wireshark que muestra el paquete de solicitud ICMP que viaja a través de L2VNI 10010

- Como puede ver, la IP de origen es 10.1.1.100 con el puerto 4789 como destino UDP.

- Dado que es una comunicación intra-VNI, VLAN 10 utilizará VNI 100010 y VLAN 20 utilizará VNI 1000.

- Permite hacer ping desde el Host-1 al Host-4 con diferentes VNI y observar la captura.

Ping de HOST-1 a HOST-4

Paquete ICMP sobre VXLAN:

Captura de Wireshark que muestra el paquete de solicitud ICMP que viaja a través de L3VNI 50000

- Dado que se trata de una comunicación inter-VNI, se utilizará el L3VNI 50000.

- Verifique la tabla ARP para el host final.

Entradas ARP HOST-1

Entradas ARP HOST-2

Entradas ARP HOST-3

Entradas ARP HOST-4

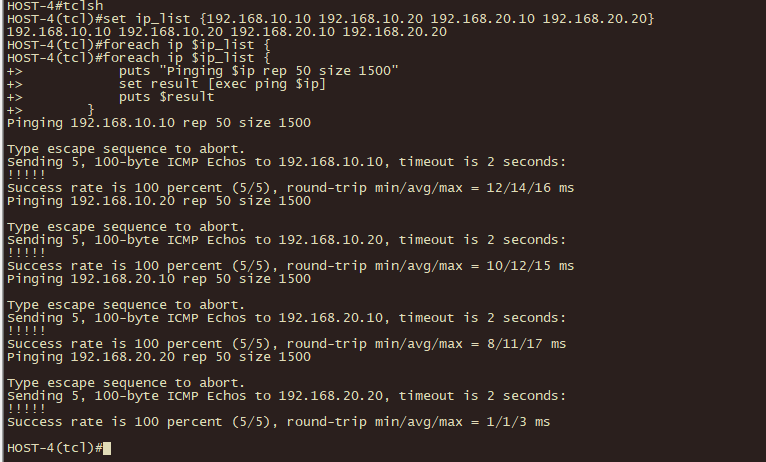

Ping de HOST-4 a todos los demás hosts finales

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

25-Apr-2025

|

Versión inicial |

Con la colaboración de ingenieros de Cisco

- Akash KoshiyaIngeniero del TAC de Cisco

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios