Configuración del Modo de Manejo Manual del Perfil IPsec en RV160 y RV260

Objetivo

El objetivo de este documento es mostrarle cómo configurar el perfil IPsec para el modo de mantenimiento manual en los routers serie RV160 y RV260.

Introducción

IPSec garantiza que dispone de una comunicación privada segura a través de Internet. Proporciona privacidad, integridad y autenticidad a dos o más hosts para transmitir información confidencial a través de Internet. IPSec se utiliza habitualmente en una red privada virtual (VPN), implementada en la capa IP, y puede ayudar a muchas aplicaciones que carecen de seguridad. Una VPN se utiliza para proporcionar un mecanismo de comunicación seguro para datos confidenciales e información IP que se transmite a través de una red no segura como Internet. Proporciona una solución flexible para que los usuarios remotos y la organización protejan cualquier información confidencial de otras partes de la misma red.

El modo de codificación manual reduce la flexibilidad y las opciones de IPsec. Requiere que el usuario proporcione el material clave y la información de asociación de seguridad necesaria a cada dispositivo que se esté configurando. La codificación manual no se amplía bien, ya que suele utilizarse mejor en un entorno pequeño.

Sólo se recomienda utilizar este método si la implementación de Intercambio de claves de Internet (IKE)v1 o IKEv2 en este router no es la misma que la del router remoto o si uno de los routers no admite IKE. En estos casos, puede introducir manualmente las claves. Se recomienda configurar el modo de codificación automática para el perfil IPsec en lugar del modo de codificación manual si el router admite IKEv1 o IKEv2 y sigue los mismos estándares.

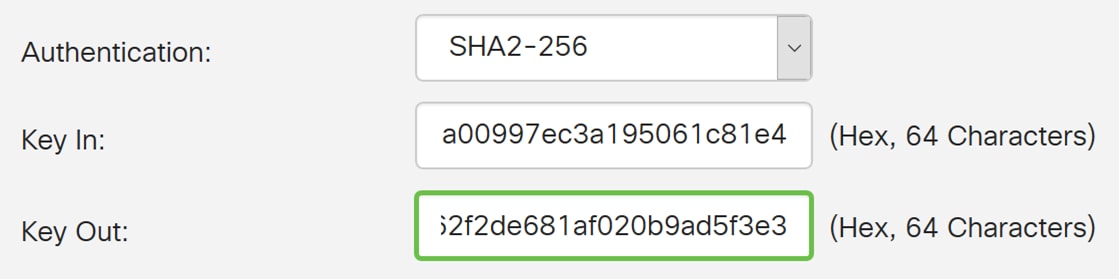

Cuando utilice el modo de modulación manual, asegúrese de que su Entrada de clave en el router local sea la Salida de clave en el router remoto y la Entrada de clave en el router remoto es la Salida de clave en el router local.

Un ejemplo de configuración para los dos routers sería:

| Campo | Router A | Router B |

| Entrada SPI | 100 | 100 |

| SPI saliente | 100 | 100 |

| Cifrado | AES-256 | AES-256 |

| Entrada de clave | ...91bb2b489ba0d28c7741b | ...858b8c5ec35505650b16 |

| Key-Out | ...858b8c5ec35505650b16 | ...91bb2b489ba0d28c7741b |

| Autenticación | SHA2-256 | SHA2-256 |

| Entrada de clave | ...A00997ec3a195061c81e4 | ...2f2de681af020b9ad5f3e3 |

| Key-Out | ...2f2de681af020b9ad5f3e3 | ...A00997ec3a195061c81e4 |

Puede encontrar información adicional sobre la tecnología Cisco IPsec en este enlace: Introducción a la tecnología Cisco IPSec.

Para aprender cómo configurar perfiles IPsec usando el modo de codificación automática en el RV160 y el RV260, haga clic aquí.

Para aprender a configurar VPN de sitio a sitio en el RV160 y el RV260, haga clic aquí.

Para configurar VPN de sitio a sitio mediante el asistente de configuración, consulte el artículo sobre: Configuración del Asistente de Configuración de VPN en el RV160 y RV260.

Dispositivos aplicables

· RV160

· RV260

Versión del software

·1.0.00.15

Configuración del Perfil IPsec con el Modo de Keying Manual

Paso 1. Inicie sesión en la utilidad de configuración web.

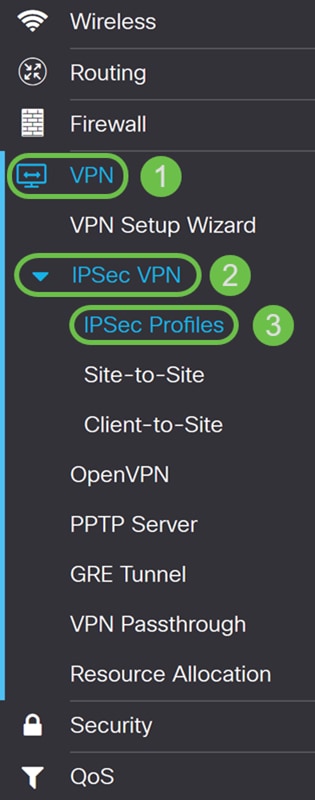

Paso 2. Vaya a VPN > IPSec VPN > Perfiles IPSec.

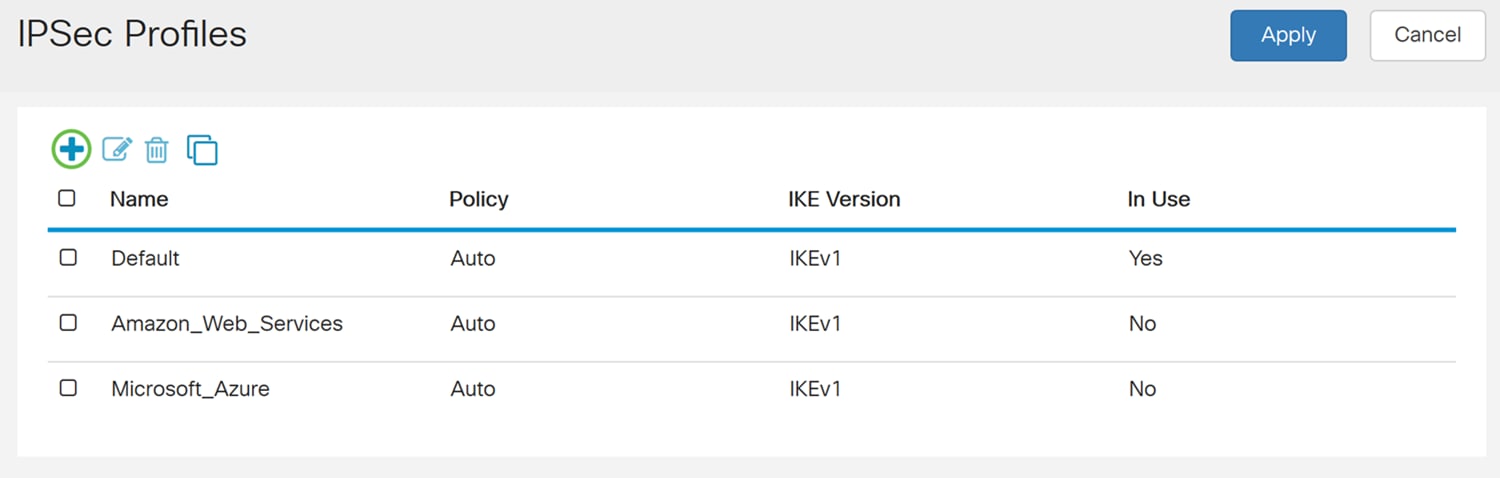

Paso 3. Presione el icono más para crear un nuevo perfil IPsec.

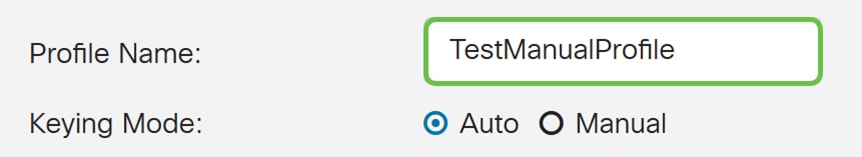

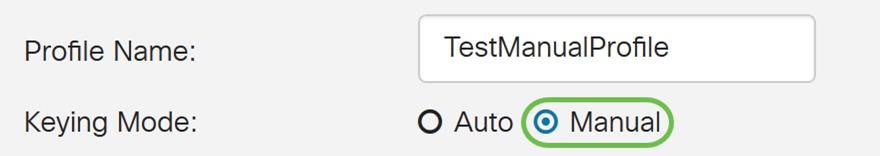

Paso 4. Introduzca un nombre de perfil en el campo Profile Name.

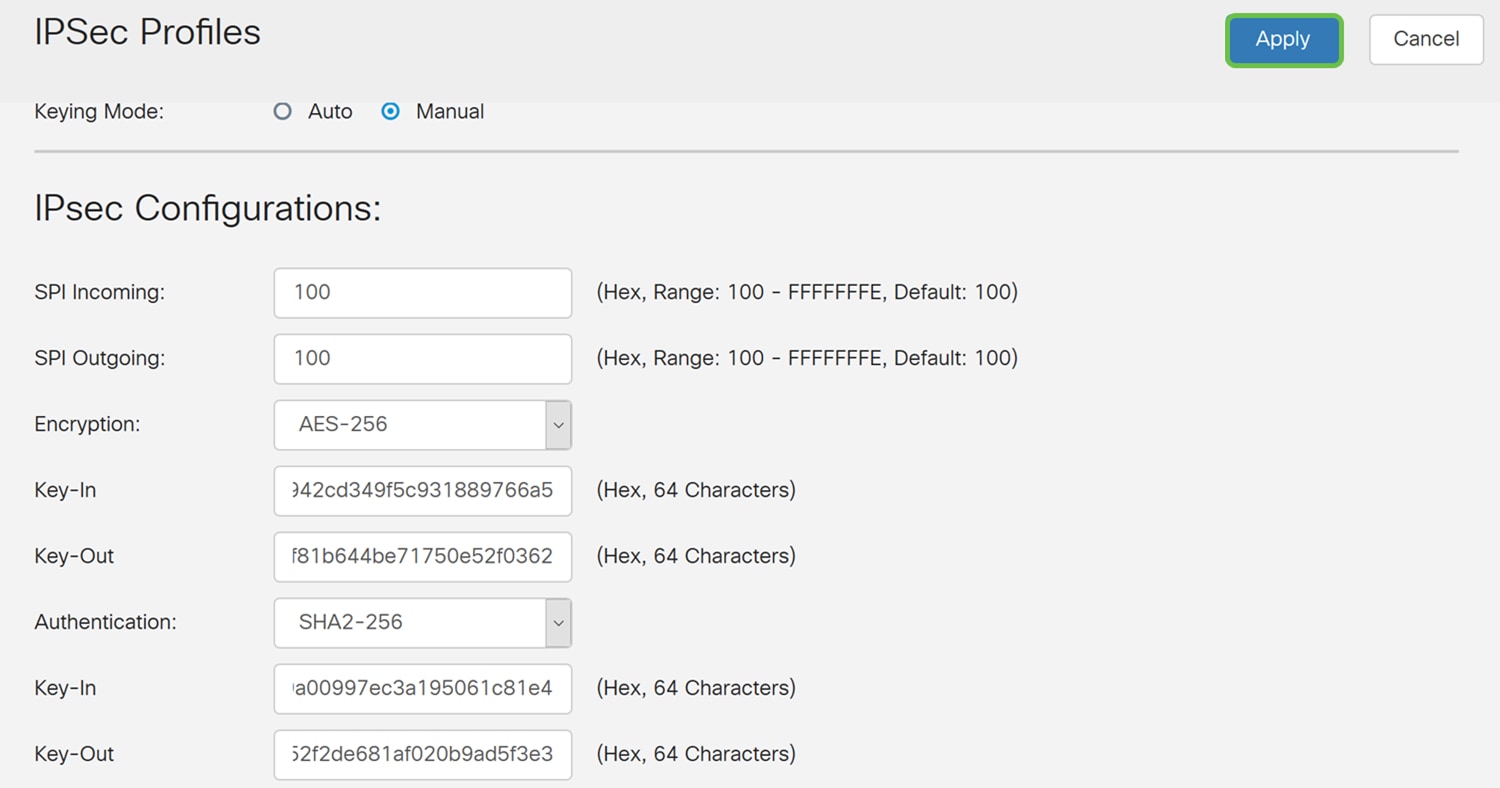

Paso 5. Seleccione Manual para el Modo de claves.

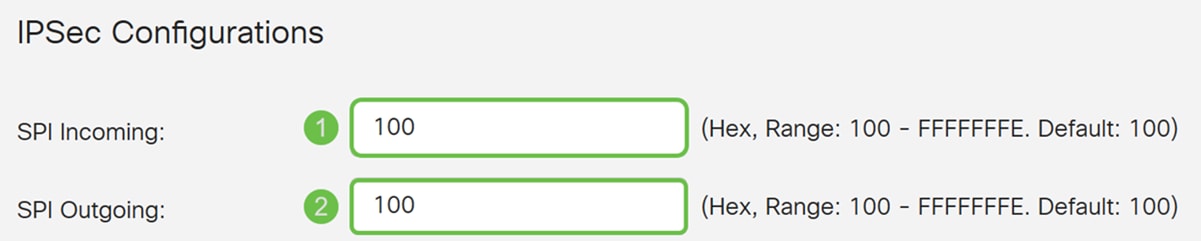

Paso 6. En la sección Configuración de IPSec, introduzca el Índice de parámetros de seguridad (SPI) entrante y SPI saliente. El SPI es una etiqueta de identificación agregada al encabezado mientras se utiliza IPSec para tunelizar el tráfico IP. Esta etiqueta ayuda al kernel a discernir entre los dos flujos de tráfico donde pueden estar en uso diferentes reglas de cifrado y algoritmos. El rango hexadecimal es de 100-FFFFFFFF.

Utilizaremos el valor predeterminado de 100 para SPI entrante y saliente.

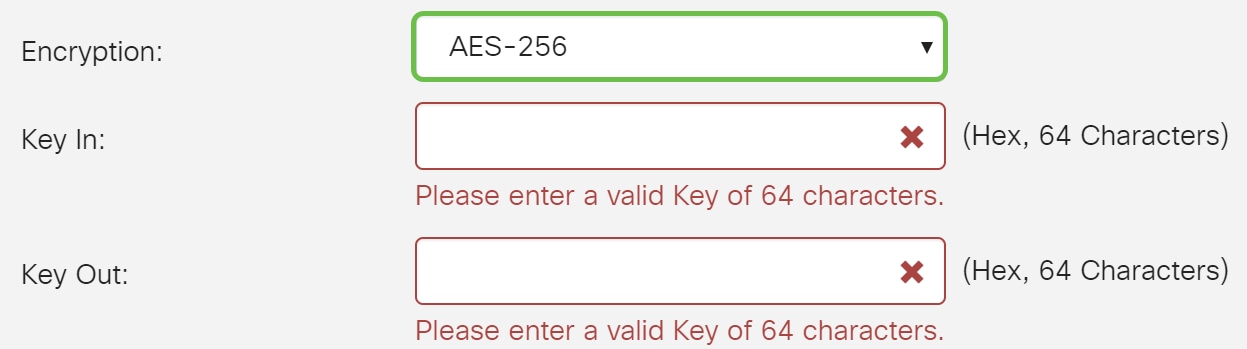

Paso 7. Seleccione una encriptación (3DES, AES-128, AES-192 o AES-256) en la lista desplegable. Este método determina el algoritmo utilizado para cifrar o descifrar paquetes ESP/ISAKMP. El triple estándar de cifrado de datos (3DES) utiliza el cifrado DES tres veces, pero ahora es un algoritmo heredado. Esto significa que sólo debe utilizarse cuando no hay mejores alternativas, ya que sigue ofreciendo un nivel de seguridad marginal pero aceptable. Los usuarios solo deben usarla si es necesaria para la compatibilidad con versiones anteriores, ya que es vulnerable a algunos ataques de "colisión de bloques". No se recomienda utilizar 3DES porque no se considera seguro.

El estándar de cifrado avanzado (AES) es un algoritmo criptográfico diseñado para ser más seguro que el 3DES. AES utiliza un tamaño de clave mayor que garantiza que el único enfoque conocido para descifrar un mensaje es que un intruso intente todas las claves posibles. Se recomienda utilizar AES si el dispositivo puede admitirlo.

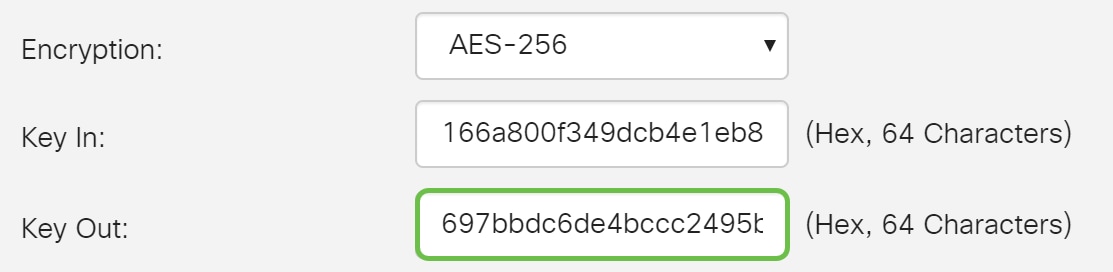

En este ejemplo, usaremos AES-256 como cifrado.

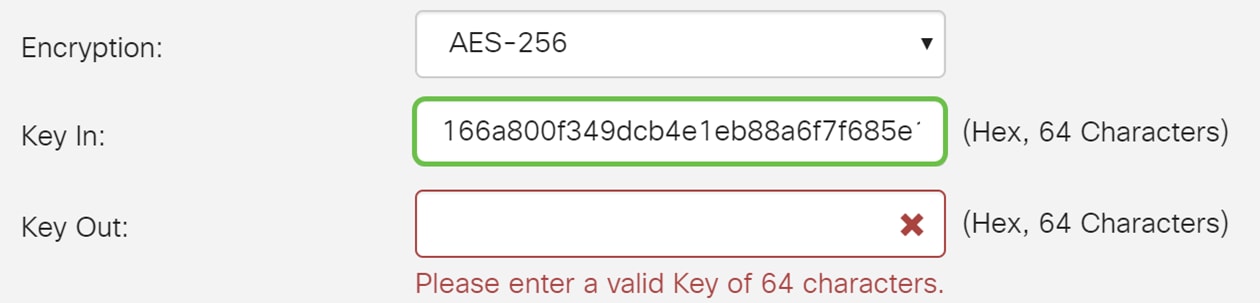

Paso 8. Introduzca un número hexadecimal de 64 caracteres en el campo Entrada de clave. Esta es la clave para descifrar los paquetes ESP recibidos en formato hexadecimal.

Práctica recomendada: Utilice un generador hexadecimal aleatorio para configurar la entrada y la salida de la clave. Asegúrese de que el router remoto tenga el mismo número hexadecimal.

Paso 9. Ingrese un número hexadecimal de 64 caracteres en el campo Salida de clave. Esta es la clave para cifrar los paquetes sin formato en formato hexadecimal.

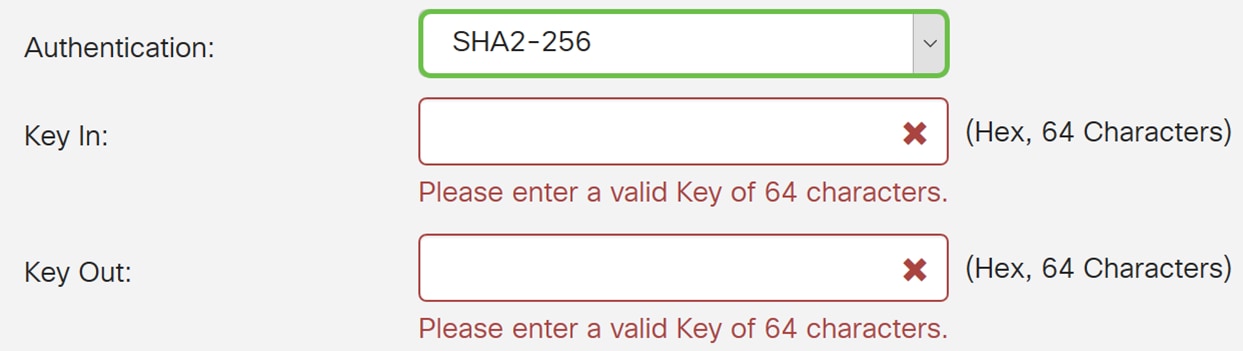

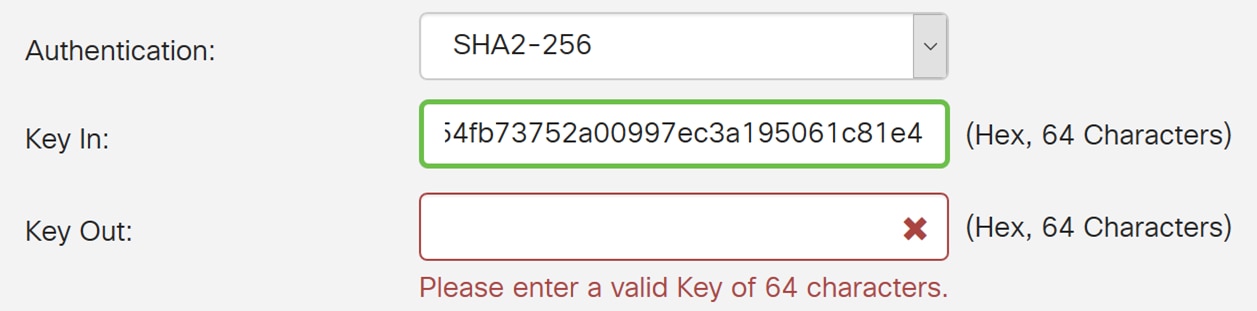

Paso 10. El método de autenticación determina cómo se validan los paquetes de encabezado ESP. Este es el algoritmo hash utilizado en la autenticación para validar que el lado A y el lado B son realmente quienes dicen ser.

El MD5 es un algoritmo de hashing unidireccional que produce un resumen de 128 bits y es más rápido que el SHA1. El SHA1 es un algoritmo de hashing unidireccional que produce un resumen de 160 bits mientras que el SHA2-256 produce un resumen de 256 bits. Se recomienda SHA2-256 porque es más seguro. Asegúrese de que ambos extremos del túnel VPN utilicen el mismo método de autenticación. Seleccione una autenticación (MD5, SHA1 o SHA2-256).

En este ejemplo, seleccionaremos SHA2-256.

Paso 11. Introduzca un número hexadecimal de 64 caracteres en el campo Entrada de clave. Esta es la clave para descifrar los paquetes ESP recibidos en formato hexadecimal.

Paso 12. Introduzca un número hexadecimal de 64 caracteres en el campo Key Out. Esta es la clave para cifrar los paquetes sin formato en formato hexadecimal.

Paso 13. Presione Apply para crear el nuevo perfil IPsec.

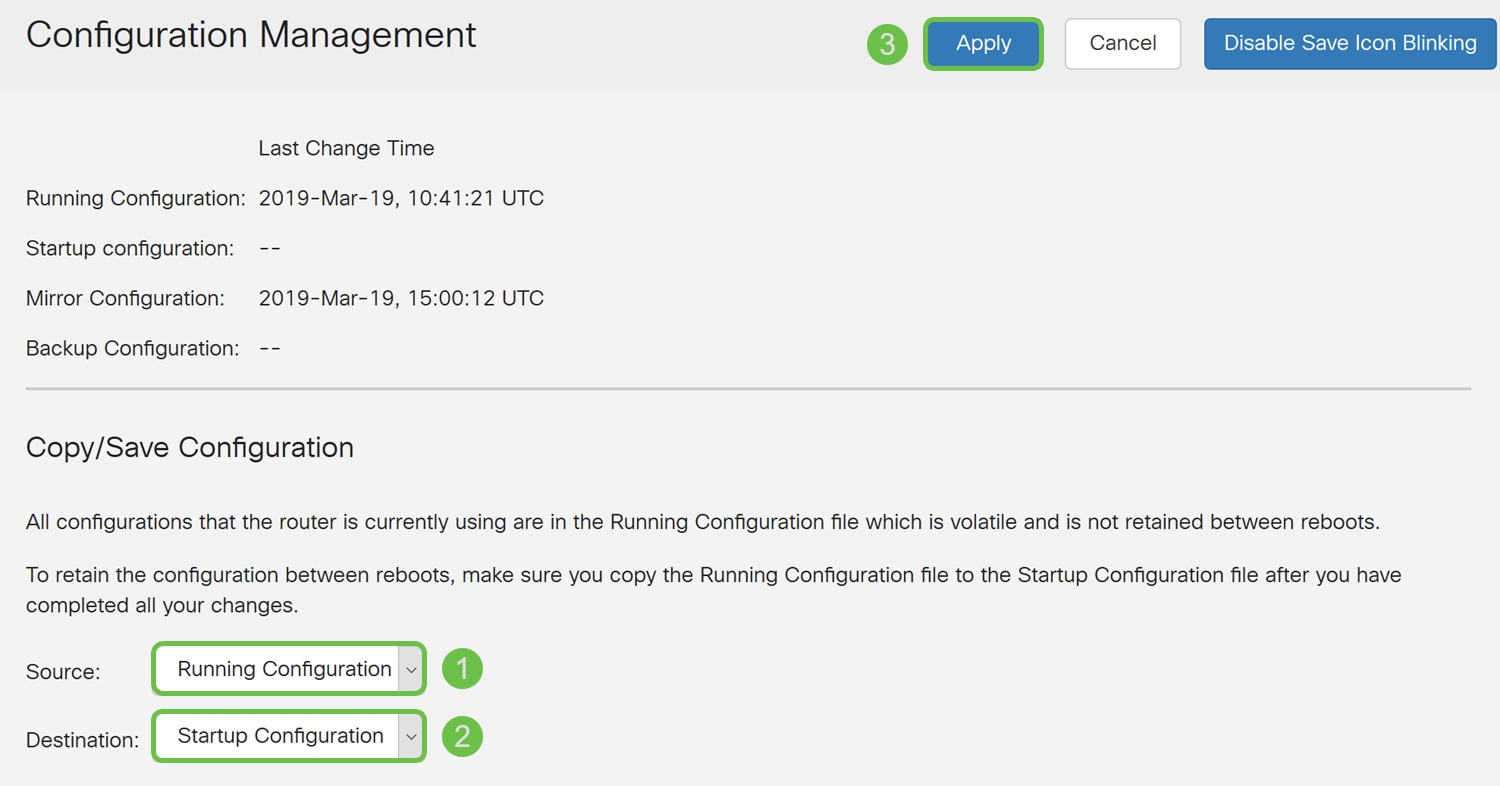

Paso 14. En la parte superior de la página, haga clic en el botón Guardar. Se le dirigirá a la página Administración de la configuración.

Paso 15. Todas las configuraciones que el router está utilizando actualmente se encuentran en el archivo de configuración en ejecución. La configuración se perderá si el dispositivo pierde energía o se reinicia. Al copiar el archivo de configuración en ejecución en el archivo de configuración inicial, se garantiza que se guardará la configuración. En Configuration Management, asegúrese de que el Origen esté ejecutando Configuration y el Destino sea Configuración Inicial. Haga clic en Apply (Aplicar).

Conclusión

Ahora debería haber configurado correctamente el perfil IPsec mediante el modo de codificación manual en el RV160 o RV260.

Comentarios

Comentarios