Introducción

Este documento describe cómo implementar el Conector de seguridad mediante Intune.

Overview

Esta es una guía paso a paso sobre cómo obtener su dispositivo iOS/iPadOS MDM-manage a través de Intune, y enviar el perfil a través de Apple Configurator

También puede consultar nuestra documentación de registro de Intune y nuestra guía PDF aquí

Nota: este método muestra cómo realizar MDM en los dispositivos mediante Intune y Apple Configurator

Notas Importantes:

Si está realizando una gestión de dispositivos móviles (MDM) en sus dispositivos supervisados a través de la aplicación Company Portal App, puede comenzar en el paso 14.

Este artículo se proporciona tal cual desde el 12/04/2023, la asistencia de Umbrella no garantiza que estas instrucciones sigan siendo válidas después de esta fecha y está sujeto a cambios según las actualizaciones de Microsoft Intune y Apple iOS.

Procedimiento

- Inicie sesión en el Portal de Azure y busque "Intune". También puede visitar https://intune.microsoft.com/Error/UE_404?aspxerrorpath=/ e iniciar sesión

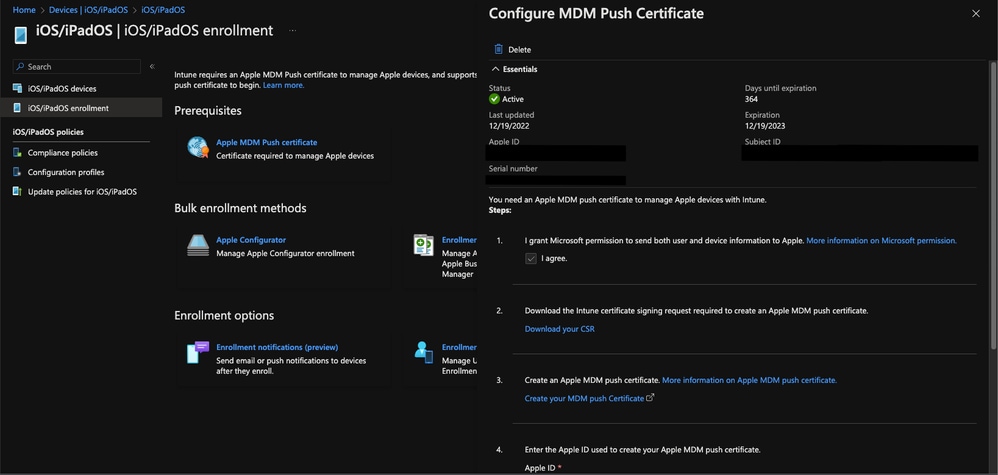

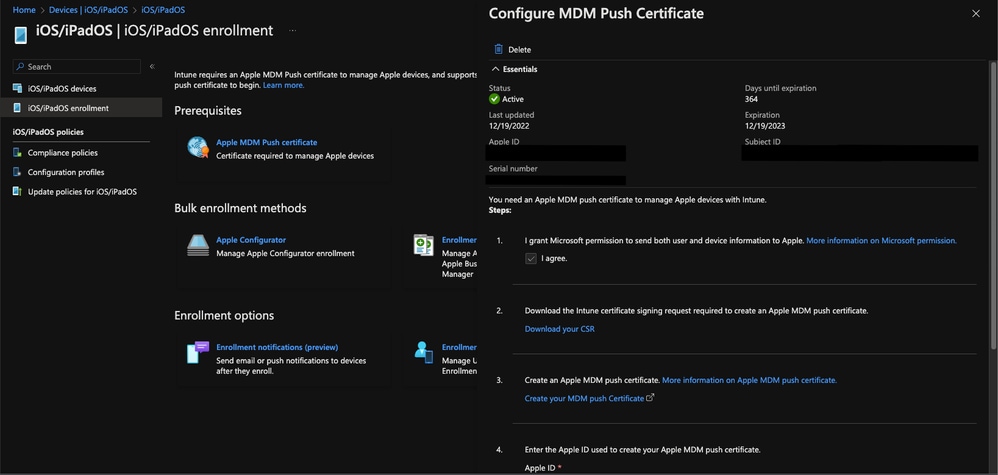

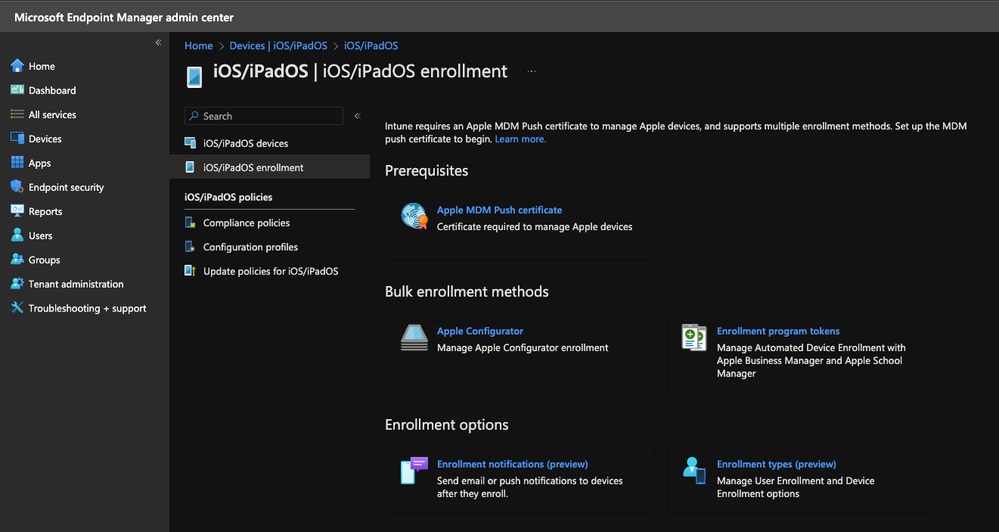

- Una vez que esté en la página de inicio de Intune, vaya a Devices —> iOS/iPadOS —> iOS/iPadOS enrollment —> Apple MDM Push certificate y haga clic en "Download your CSR" (Descargue su CSR)

11752925317012

11752925317012

- A continuación, haga clic en "Create your MDM push Certificate" (Crear certificado de inserción de MDM), que le redirigirá a https://identity.apple.com/pushcert/

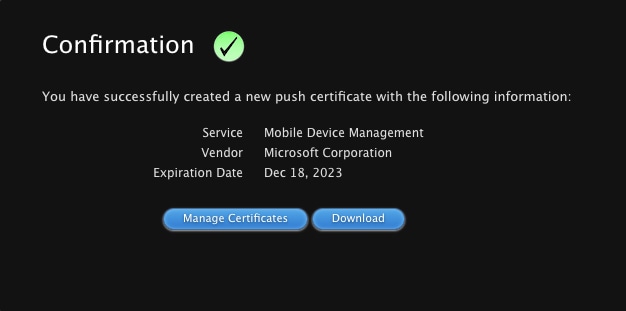

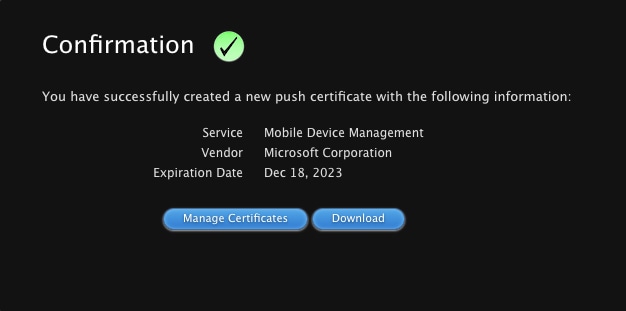

- En el portal de certificados push de Apple, vaya a "Crear un certificado" y cargue el archivo IntuneCSR.csr que acaba de descargar. Una vez que el archivo CSR se haya cargado correctamente, haga clic en "Descargar" para descargar el correo de privacidad mejorada (archivo .pem) y continúe con el siguiente paso

11752968667924

11752968667924

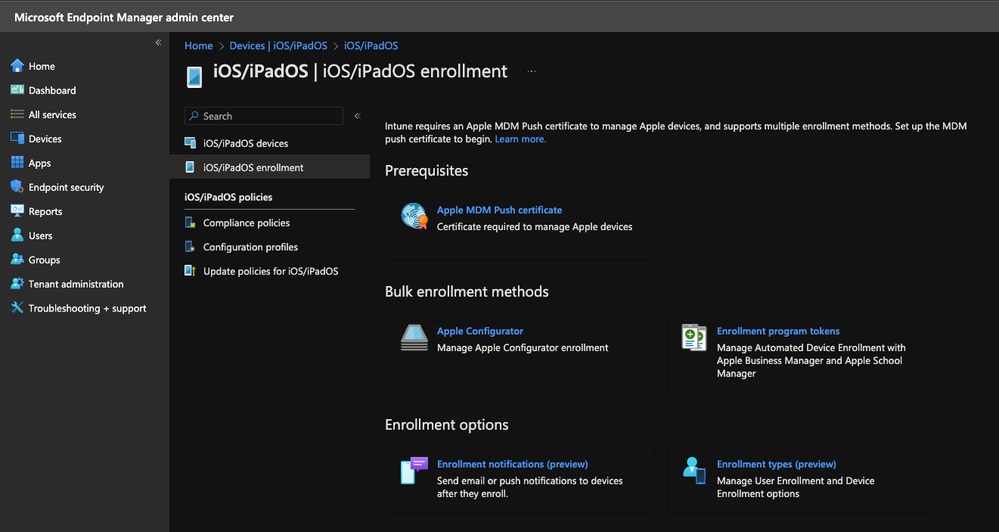

- Introduzca la dirección de correo electrónico de la cuenta de ID de Apple que utilizó para iniciar sesión en el portal de certificados push de Apple y cargue el archivo .pem en "Apple MDM push certificate" y pulse "Cargar". Si la carga se realiza correctamente, verá las otras opciones para el desbloqueo "Métodos de inscripción masiva".

11752971407380

11752971407380

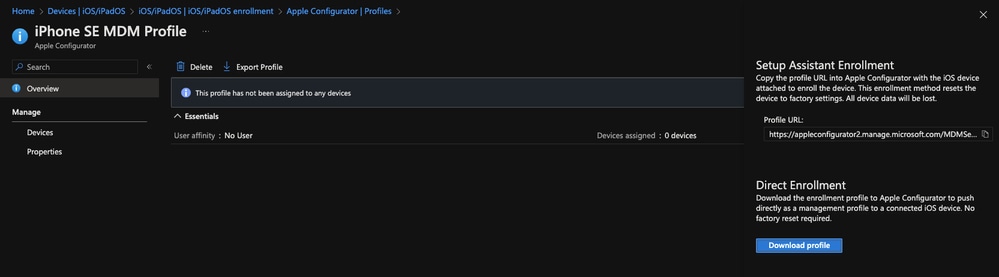

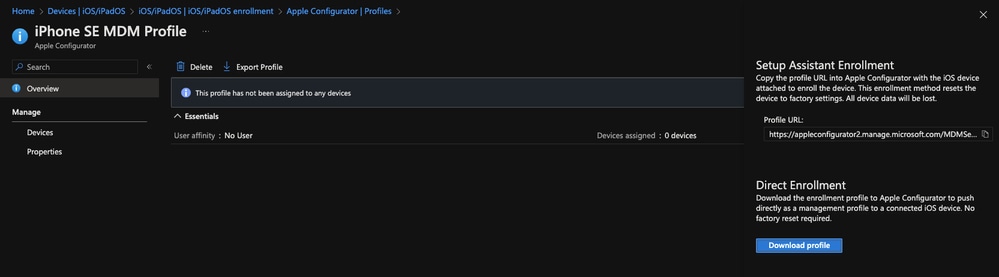

- Vaya a Apple Configurator —> Profiles —> Create y cree un nuevo perfil. Dé un nombre significativo y para Afinidad de usuario seleccione "Inscribirse sin afinidad de usuario". Una vez creado el perfil, haga clic en el perfil recién creado y seleccione "Exportar perfil" y, a continuación, "Descargar perfil" en el lado derecho

11753020728596

11753020728596

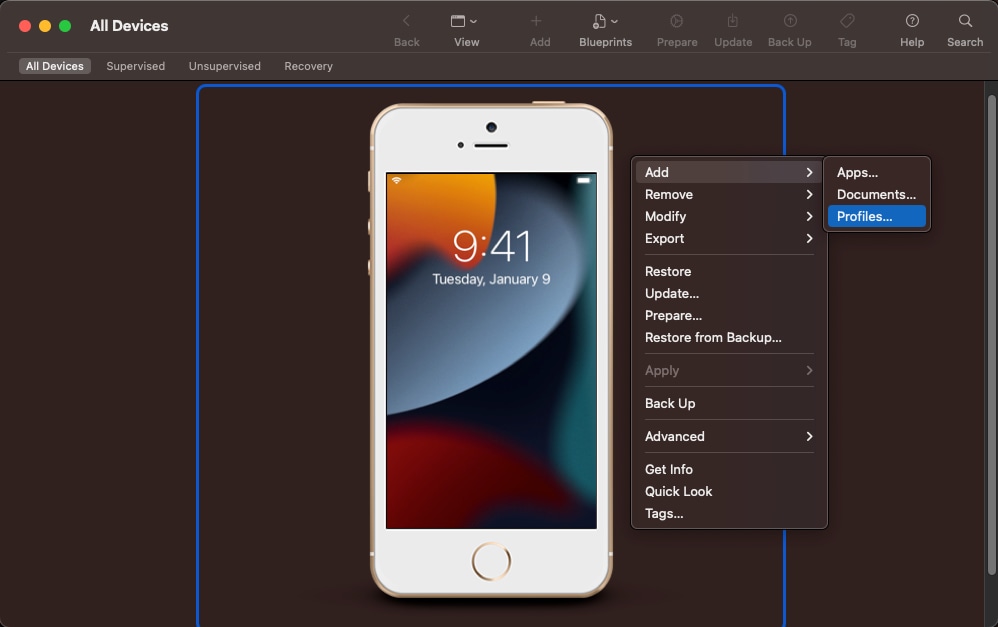

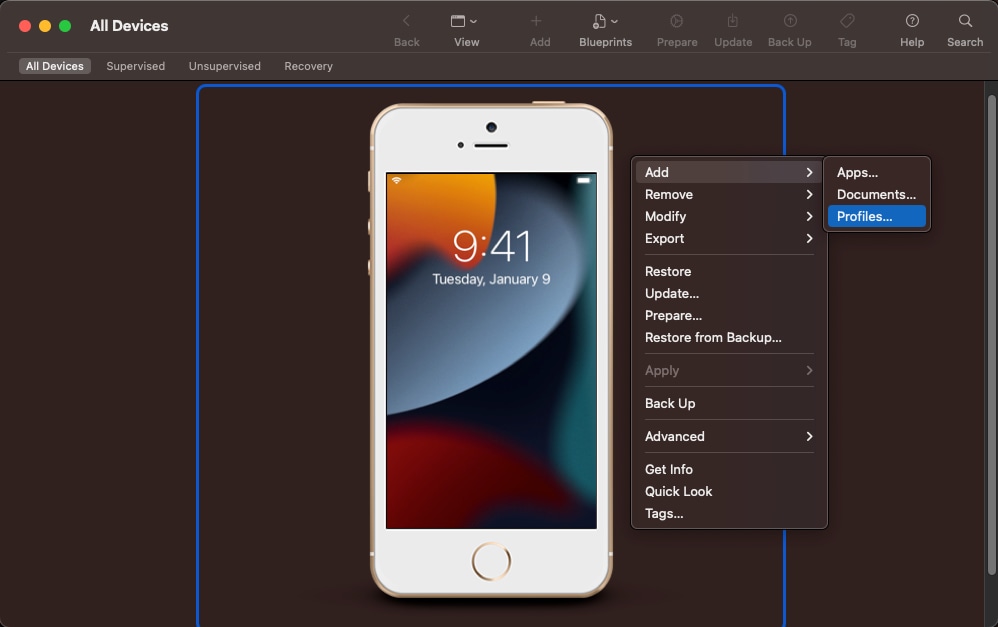

- Descargue e inicie "Apple Configurator" en su macOS desde la App Store y conecte su teléfono a través de Lightning Cable. Haga clic con el botón derecho del ratón en su dispositivo dentro de Apple Configurator seleccione Add —> Profiles y luego seleccione el archivo profile.mobileconfig que acaba de descargar

11753024446100

11753024446100

Alternativa de Windows: Utilidad de configuración del iPhone

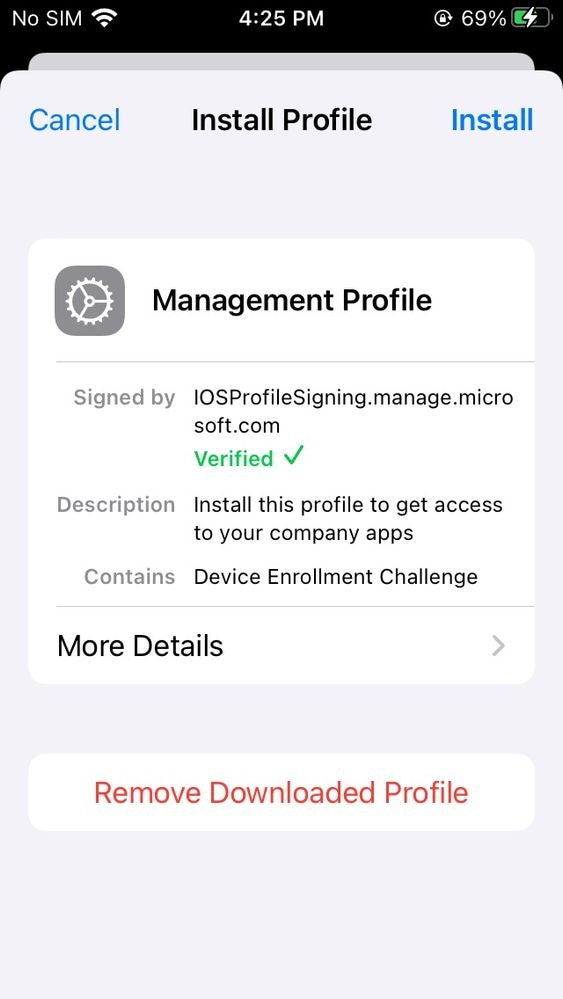

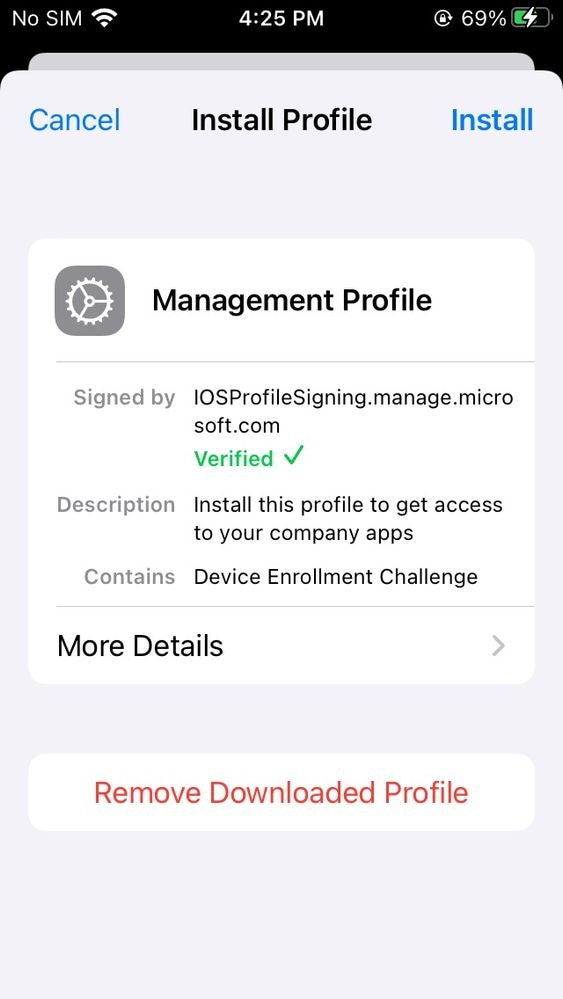

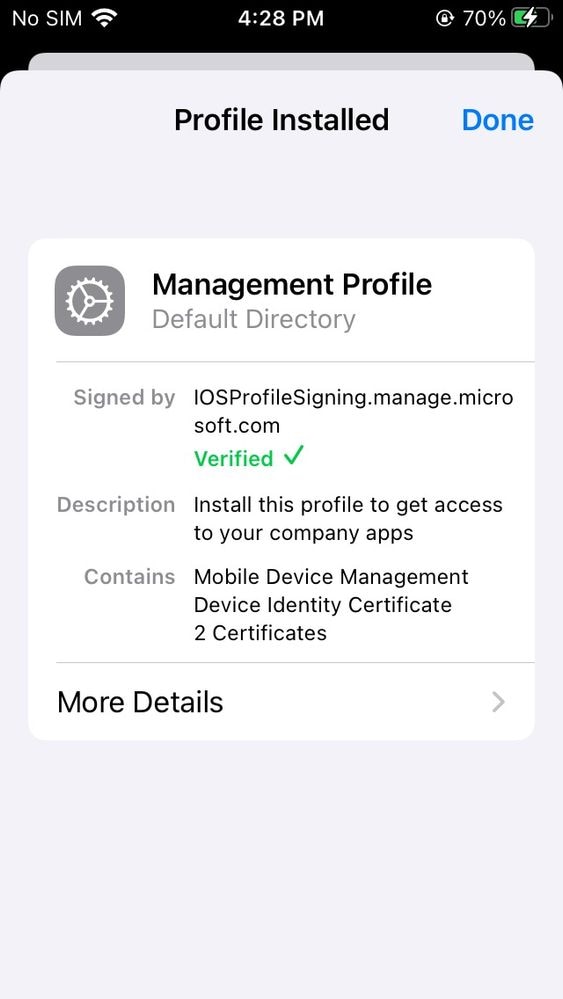

- Una vez finalizada la sincronización, en el dispositivo iOS/iPadOS, vaya a la aplicación Configuración y vaya a General —> VPN & Device Management —> Perfil de gestión

11753486730900

11753486730900

- En la parte superior derecha, haga clic en Instalar

11753538844948

11753538844948

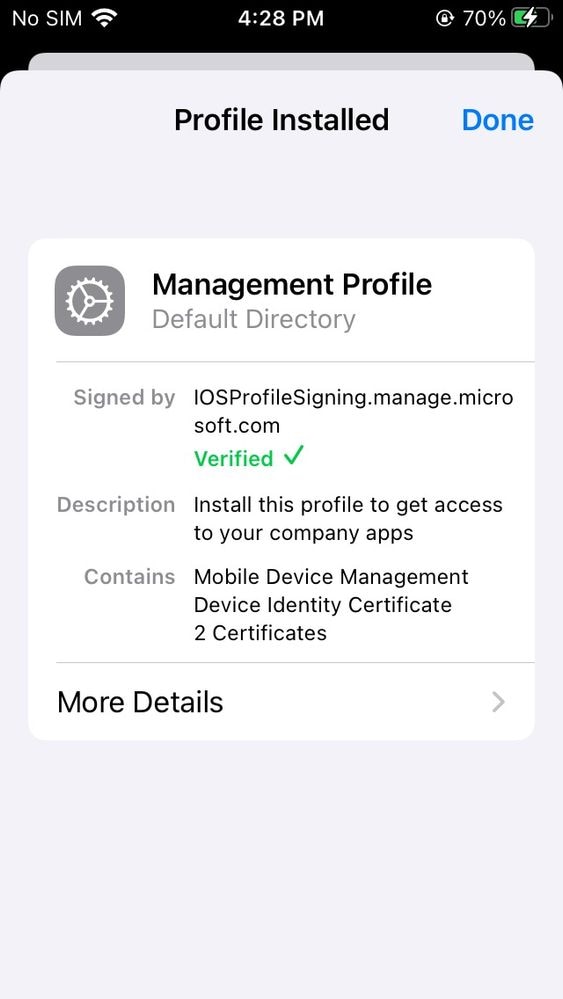

- Si aparece un mensaje de Remote Management, pulse Trust y deje que el perfil termine de instalarse

11753535457044

11753535457044

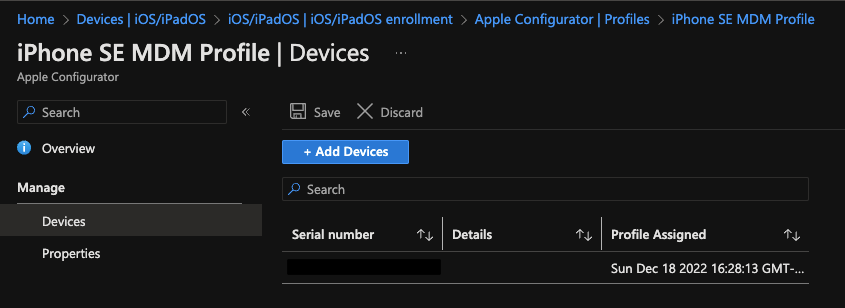

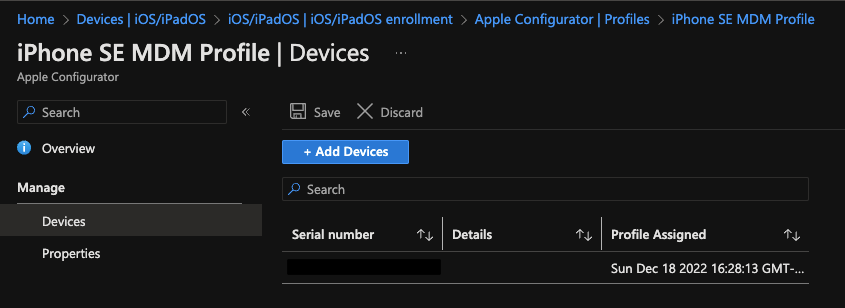

- Para confirmar que el perfil se exportó e instaló correctamente en su dispositivo con iOS, vuelva a Intune y, en "Dispositivos", verá que ha agregado su nuevo dispositivo con iOS

11753595983892

11753595983892

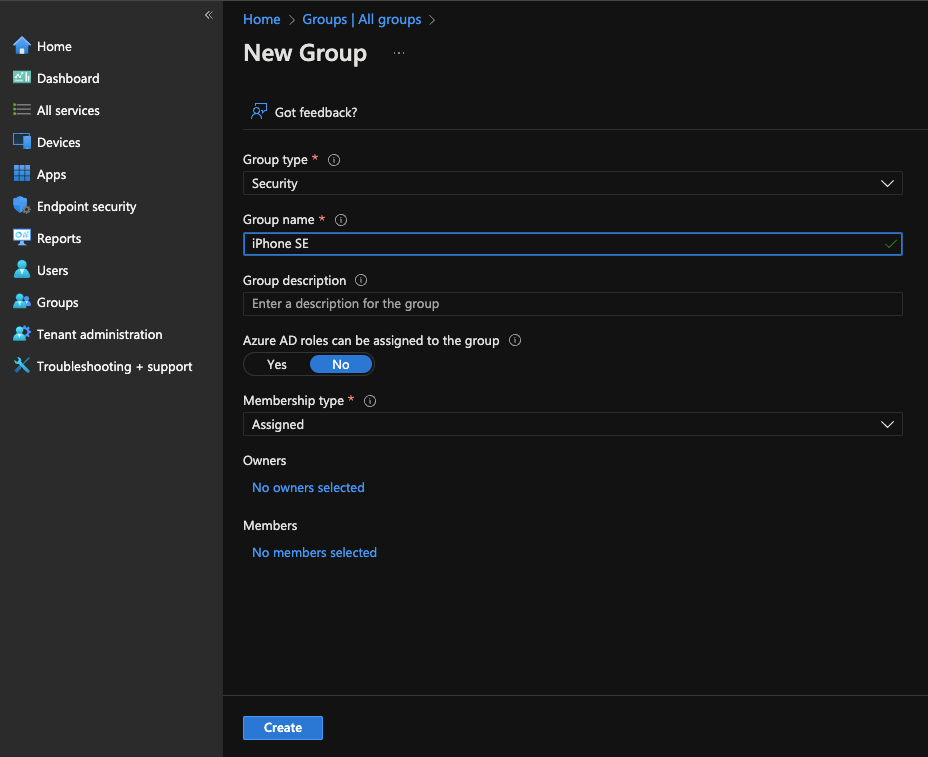

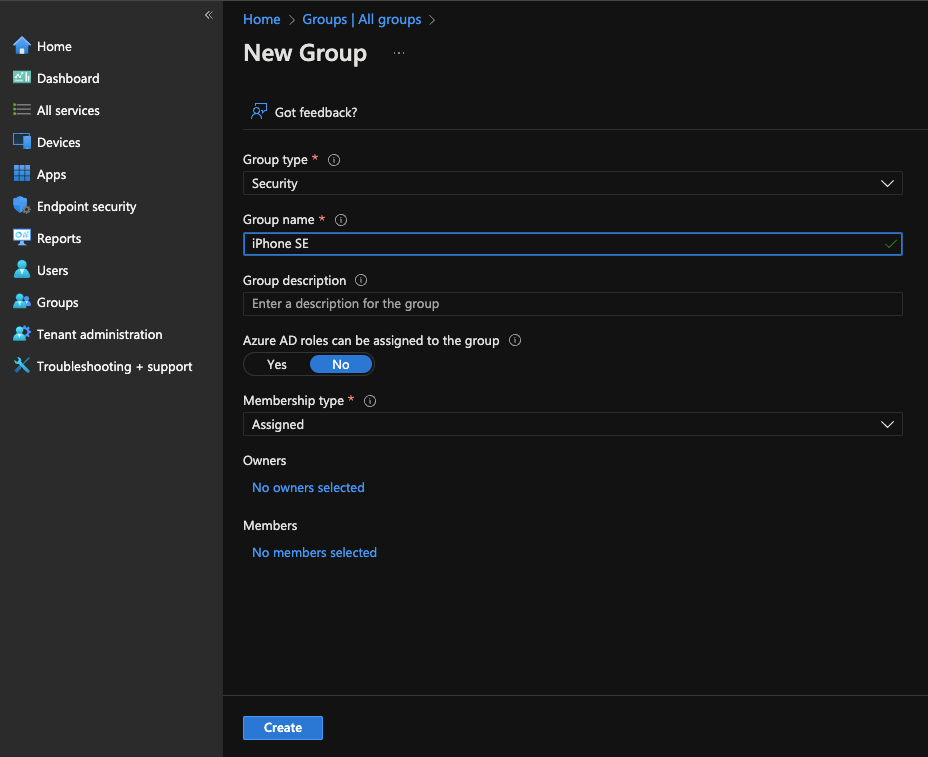

- Ahora que su dispositivo está inscrito en MDM, vaya a Grupos —> Todos los grupos —> Nuevo grupo y cree un nuevo grupo y asigne su dispositivo. Asegúrese de que el tipo de grupo es "Seguridad" y no Microsoft 365

11753690347284

11753690347284

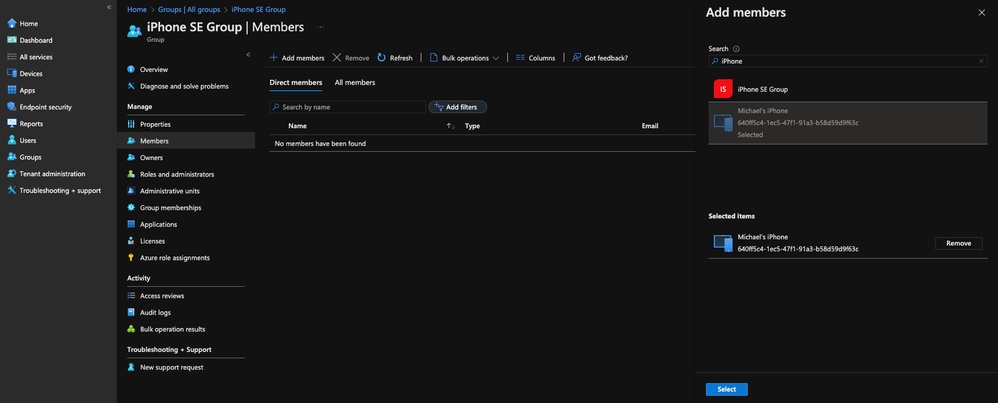

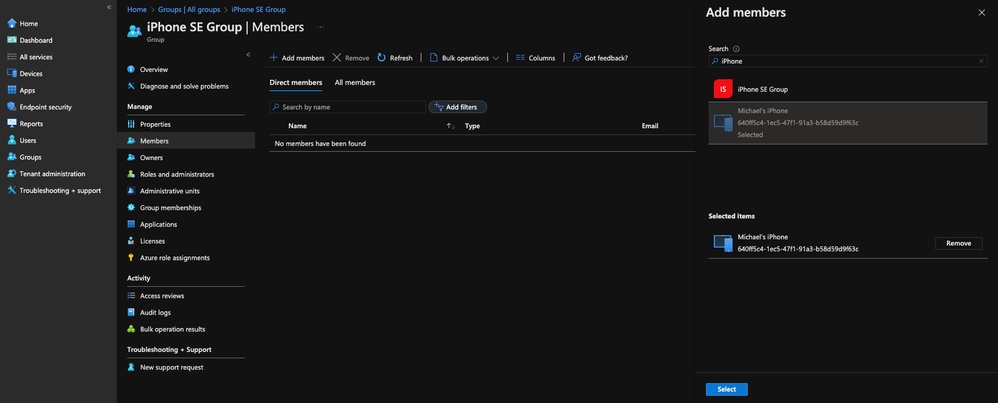

- Haga clic en el grupo que acaba de crear y vaya a Miembros —> Agregar miembros. Busque el dispositivo MDM en el que desea instalar la aplicación Cisco Security Connector, en la lista y agréguelo al grupo que acaba de crear

11753692550036

11753692550036

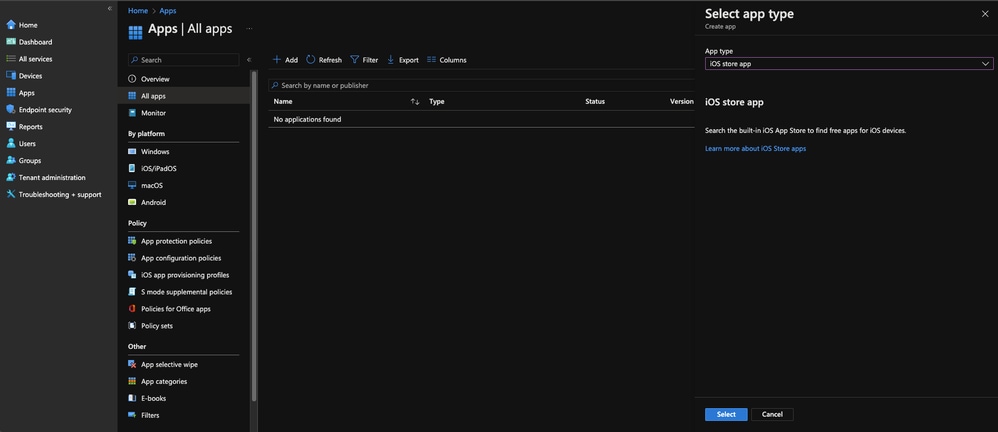

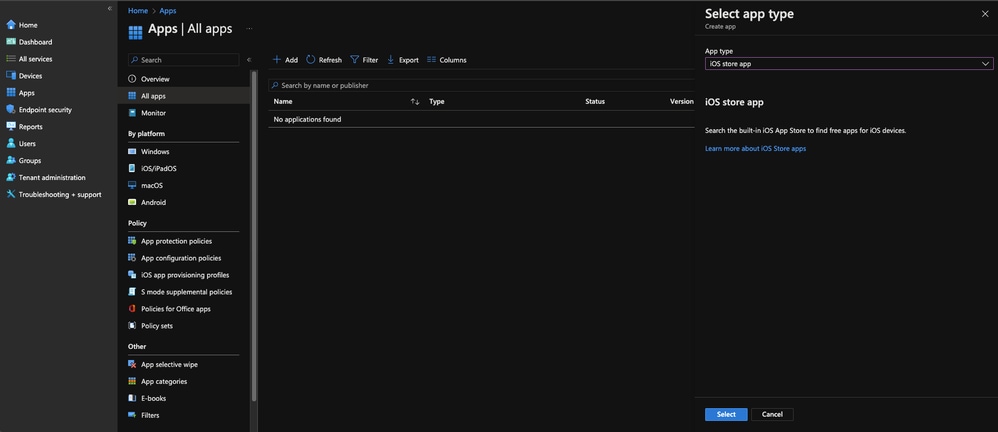

- Vaya a Aplicaciones —> Todas las aplicaciones —> Agregar. A continuación, para el tipo de aplicación, seleccione "iOS store app" y confirme haciendo clic en "Seleccionar"

11753797372436

11753797372436

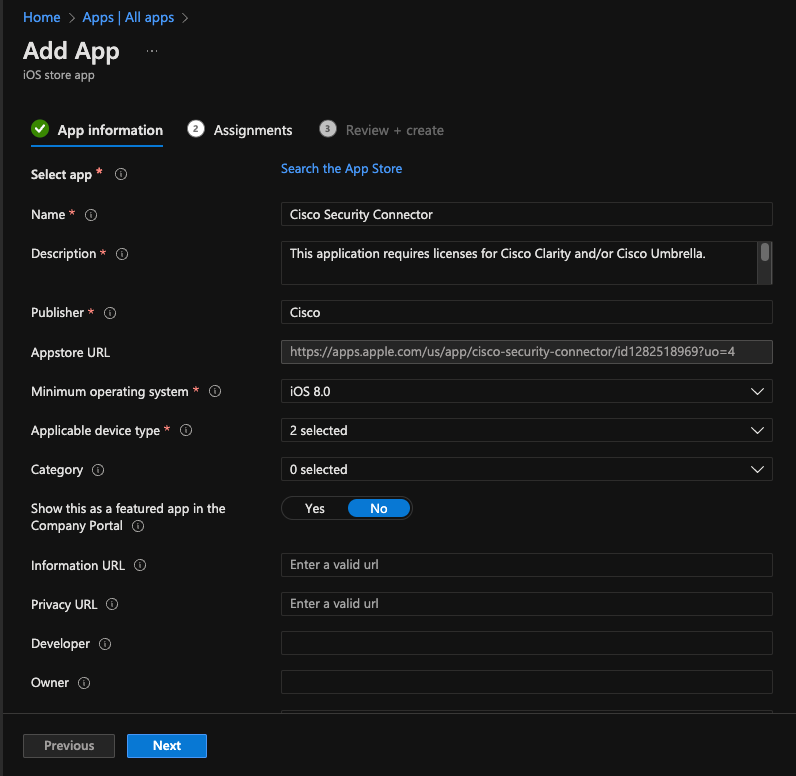

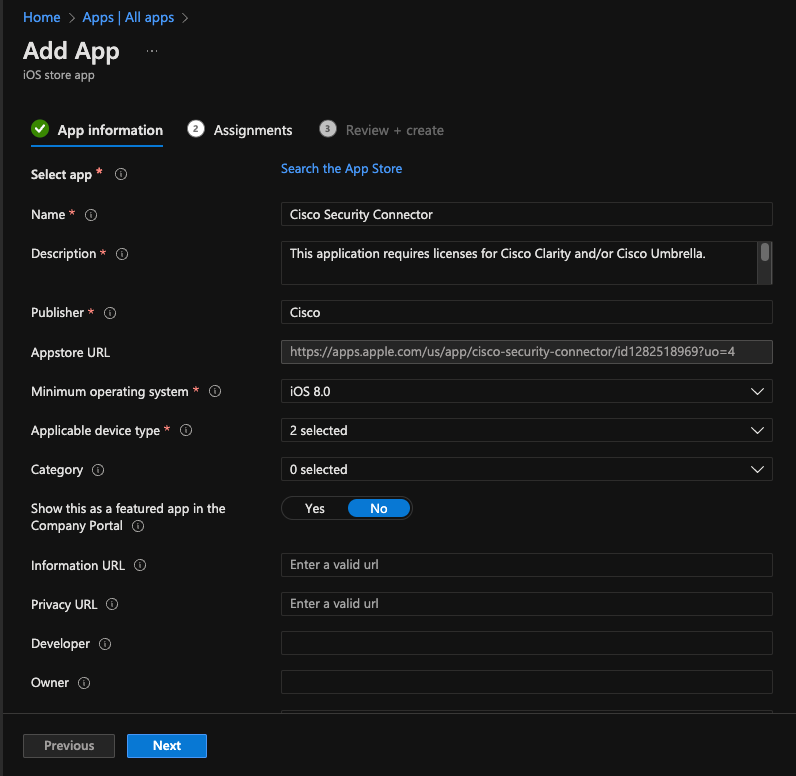

- Seleccione "Buscar App Store" e introduzca "Cisco Security Connector" en la barra de búsqueda y seleccione la aplicación "Cisco Security Connector" haciendo clic en "Seleccionar"

11753844054420

11753844054420

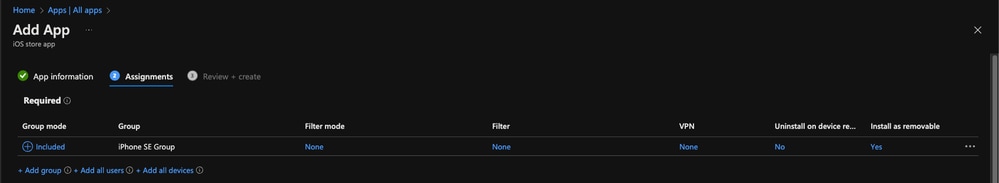

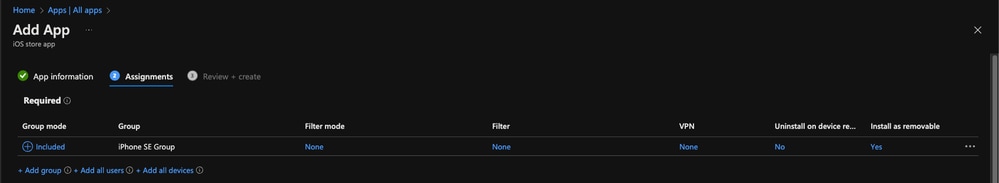

- En Asignaciones, agregue el grupo que ha creado en los pasos anteriores que contiene su dispositivo MDM y, a continuación, continúe con Revisar y crear

11753839516692

11753839516692

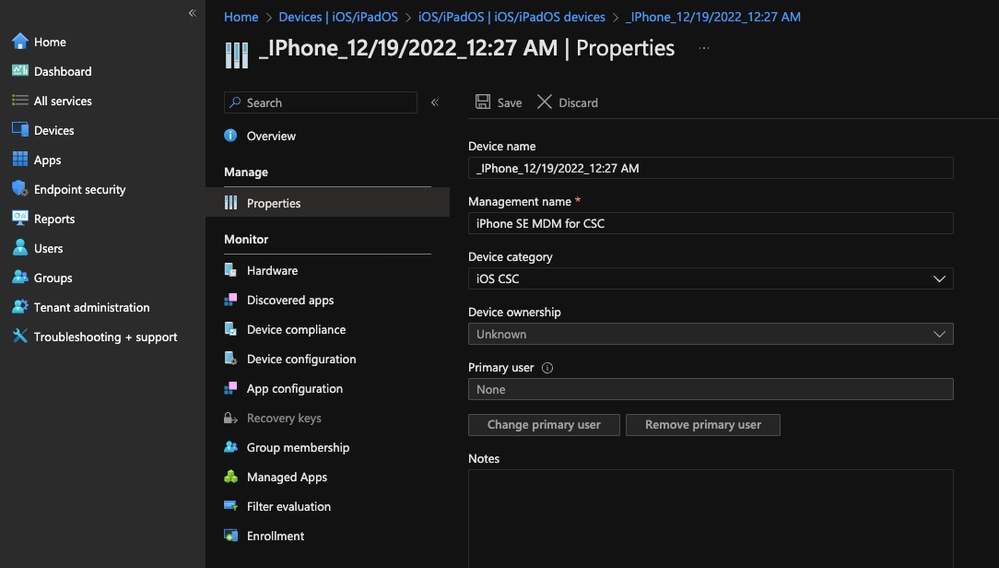

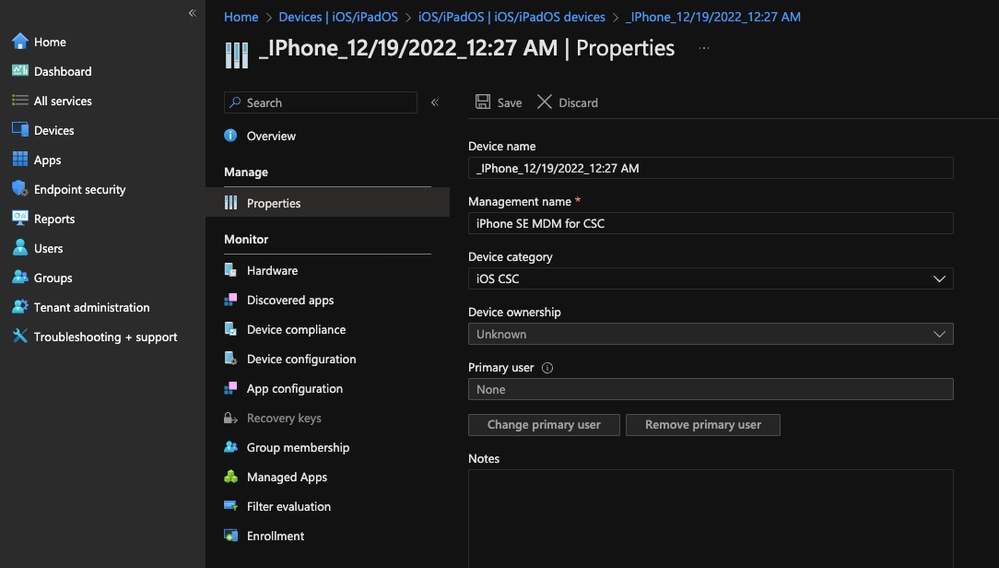

- [Paso opcional] Vaya a Devices —> iOS/iPadOS —> iOS/iPadOS devices —> Properties —> Device Category, cree un perfil y asígnelo al dispositivo

11753916236820

11753916236820

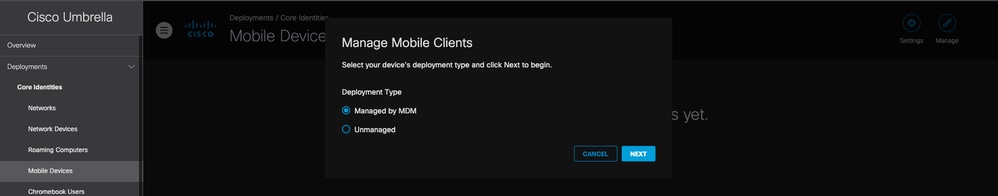

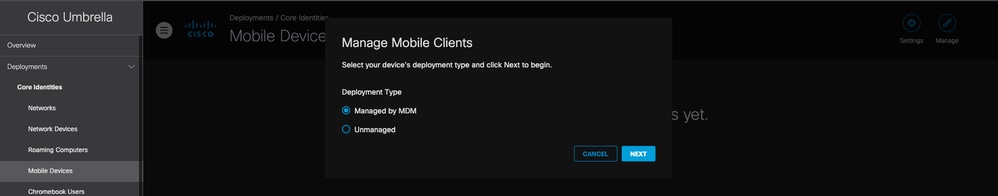

- Inicie sesión en el panel de Cisco Umbrella, en Implementaciones —> Identidades principales —> Dispositivos móviles —> parte superior derecha: Administrar —> Administrado por MDM

11753923081492

11753923081492

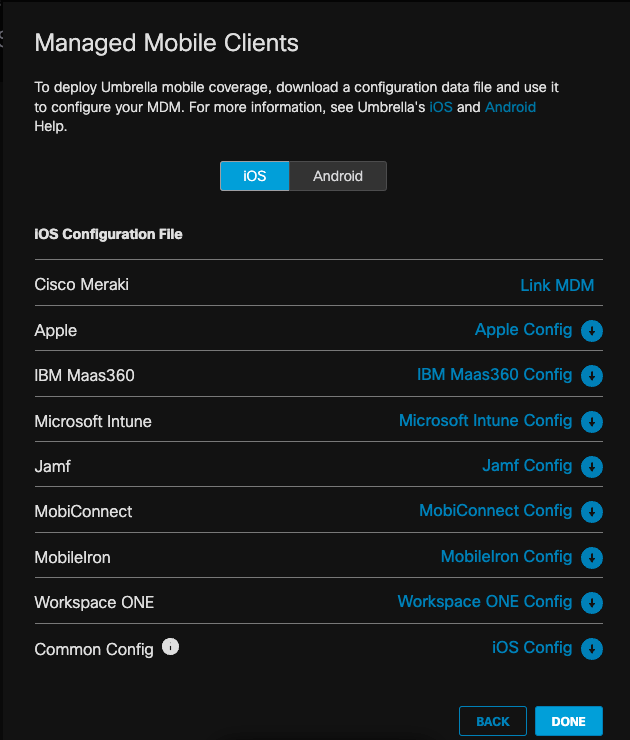

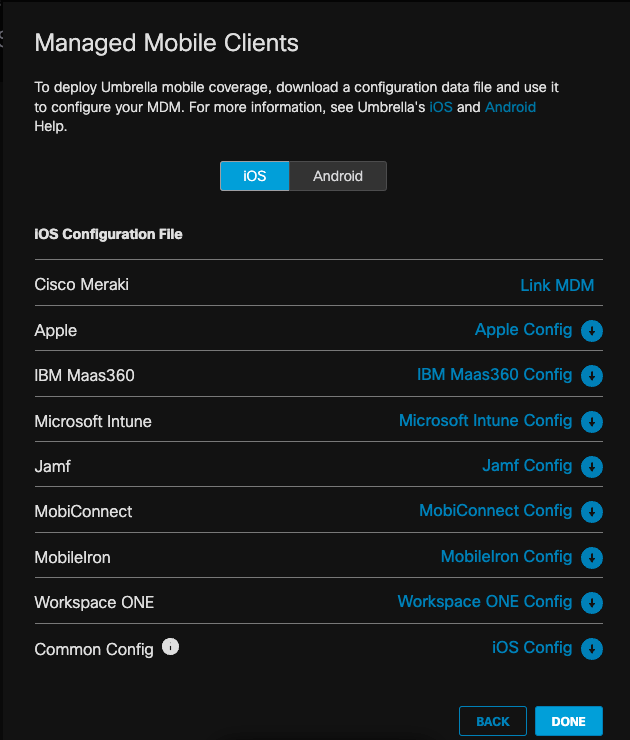

- A continuación, vaya a iOS —> Descarga de configuración de Microsoft Intune. Introduzca la dirección de correo electrónico a la que desea que vayan los mensajes cuando los usuarios seleccionen "Informar de un problema" en la aplicación Cisco Security Connector

11753924523540

11753924523540

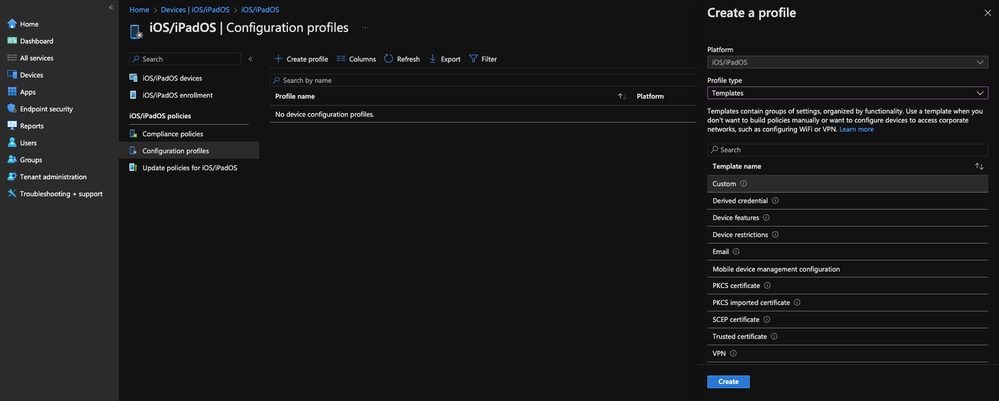

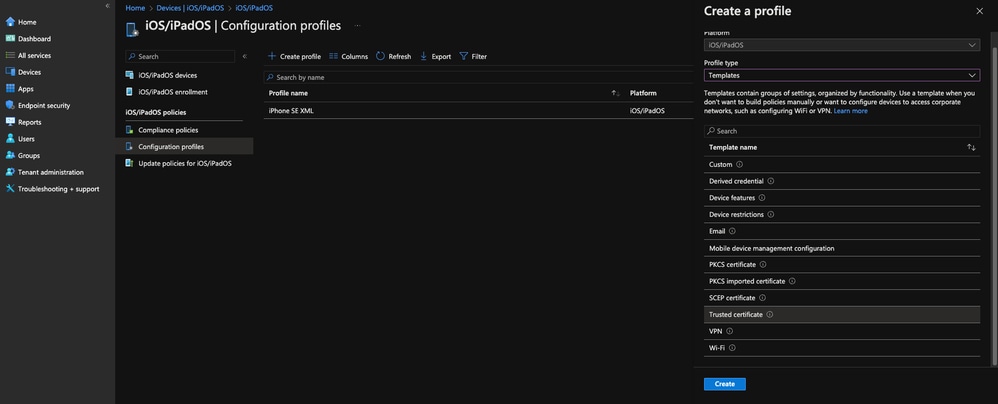

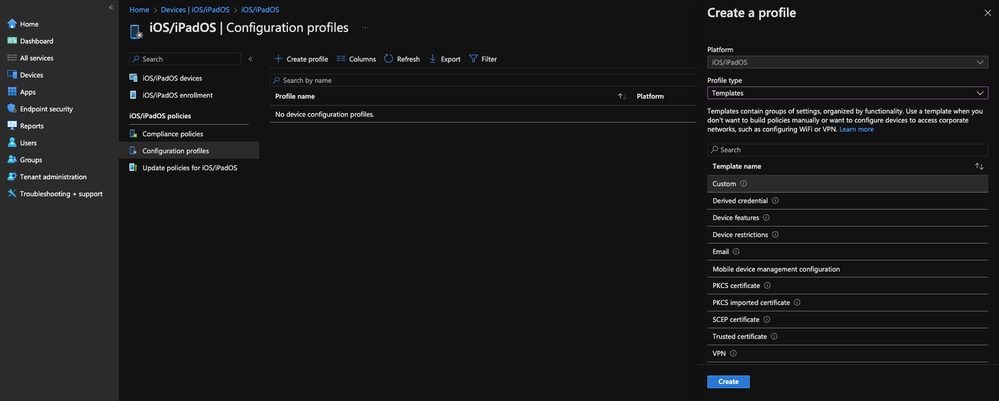

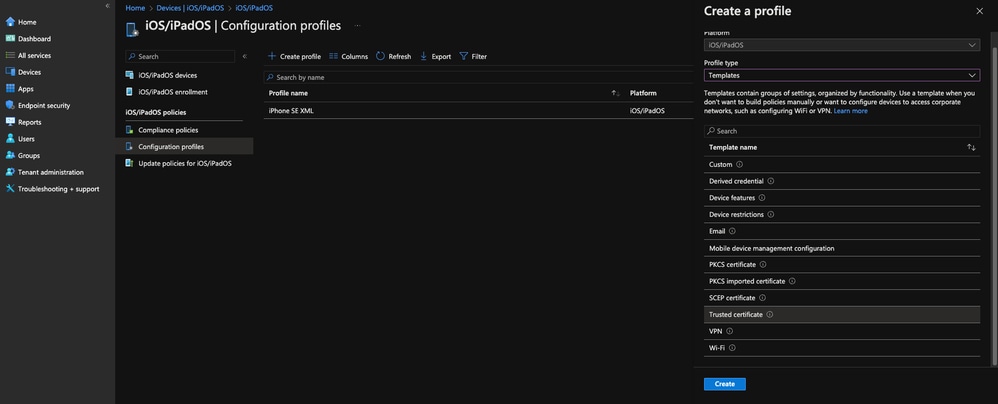

- Vuelva al portal de Intune, en Dispositivos —> iOS/iPadOS —> Perfiles de configuración —> Crear perfil —> Plantillas —> Personalizado

11753988354964

11753988354964

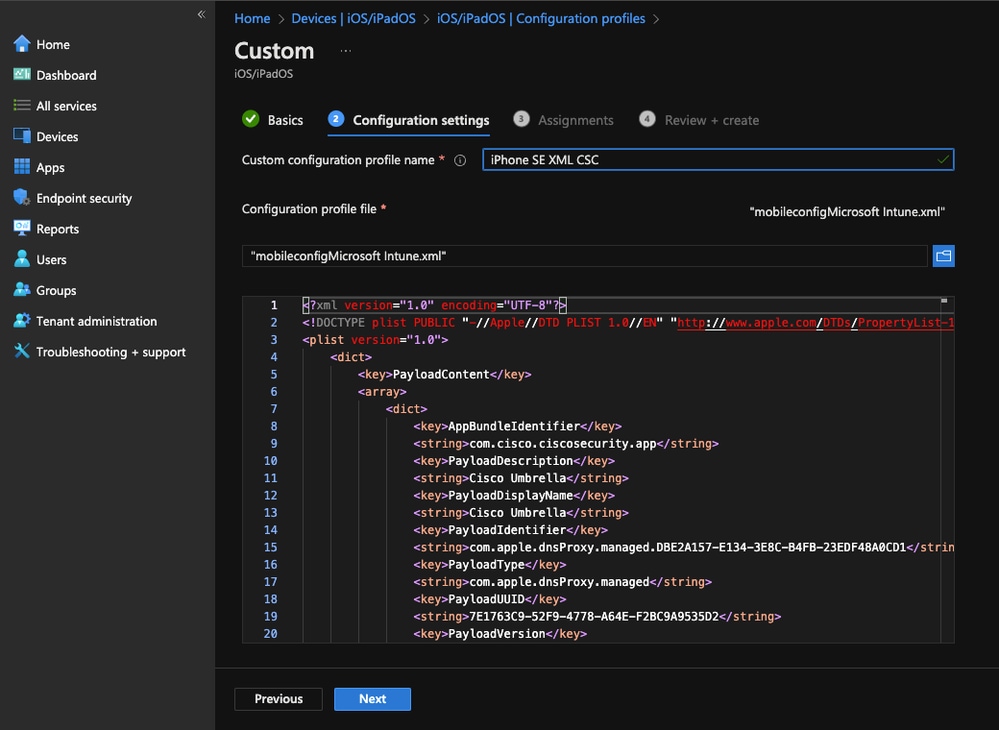

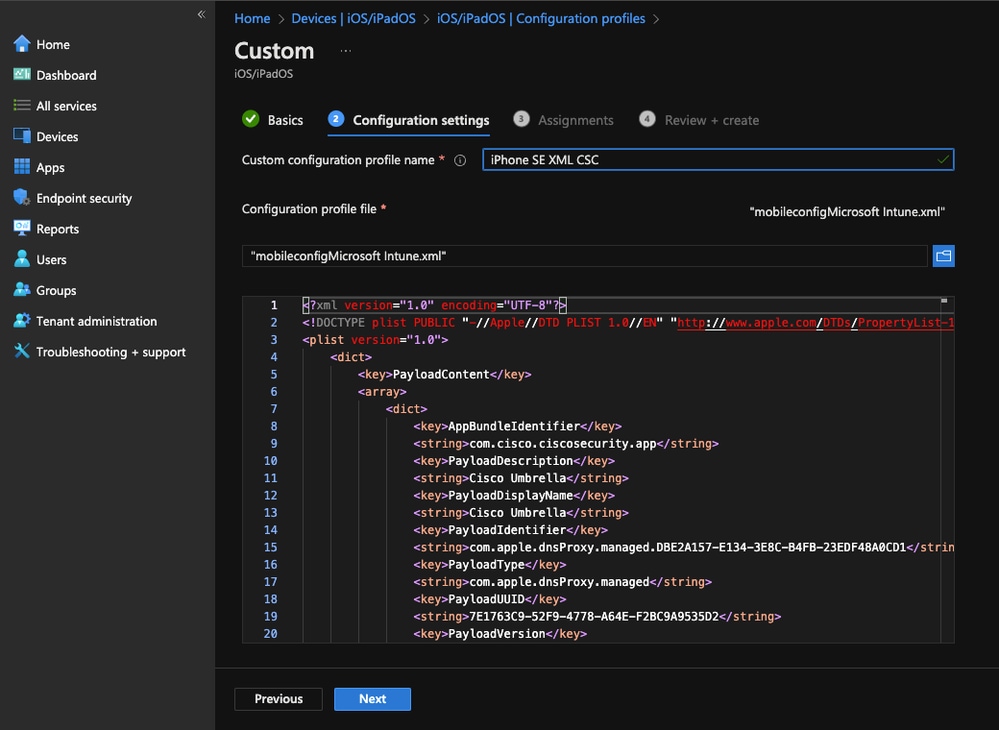

- Asigne un nombre descriptivo al perfil de configuración. En el Paso 2 - Configuración, cargue el archivo XML que acaba de descargar del panel de Cisco Umbrella

11754000962196

11754000962196

- En Asignaciones, asigne el grupo que ha creado anteriormente que contiene su dispositivo MDM y seleccione "Revisar y crear"

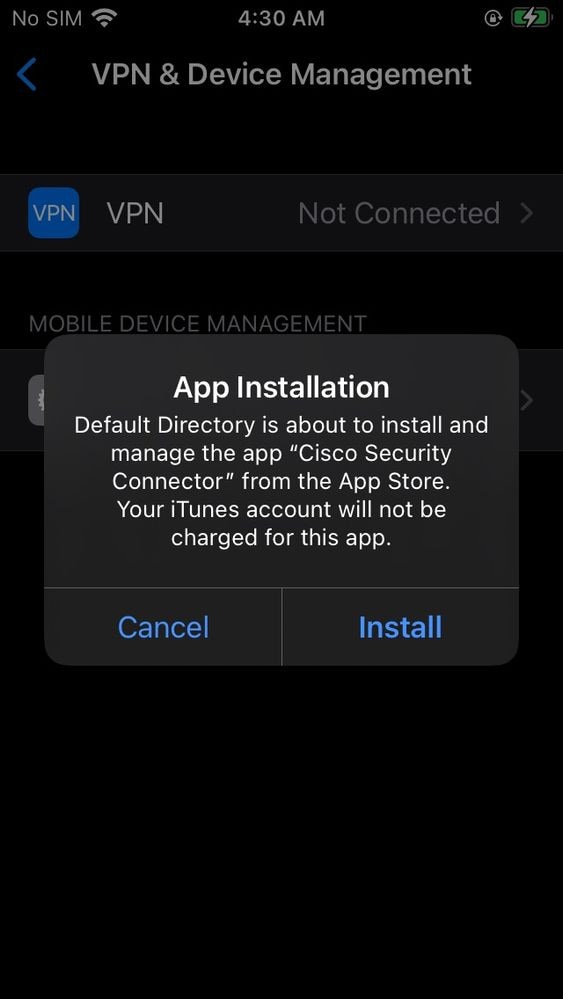

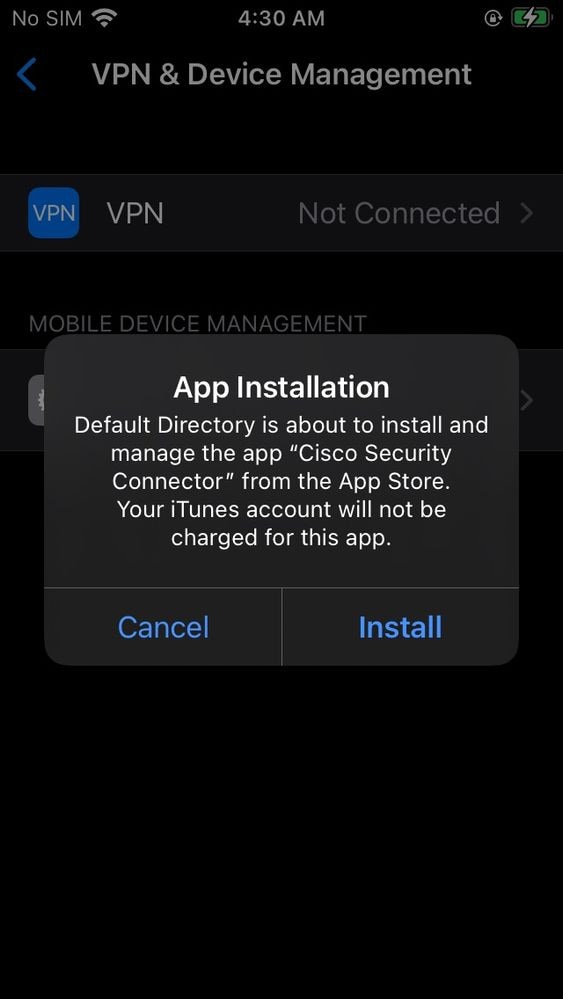

- Vuelva a los dispositivos iOS/iPadOS y seleccione su dispositivo MDM y haga clic en sync en la parte superior y obtendrá una ventana emergente en su dispositivo MDM iOS/iPadOS para instalar la aplicación Cisco Security Connector

11754070231572

11754070231572

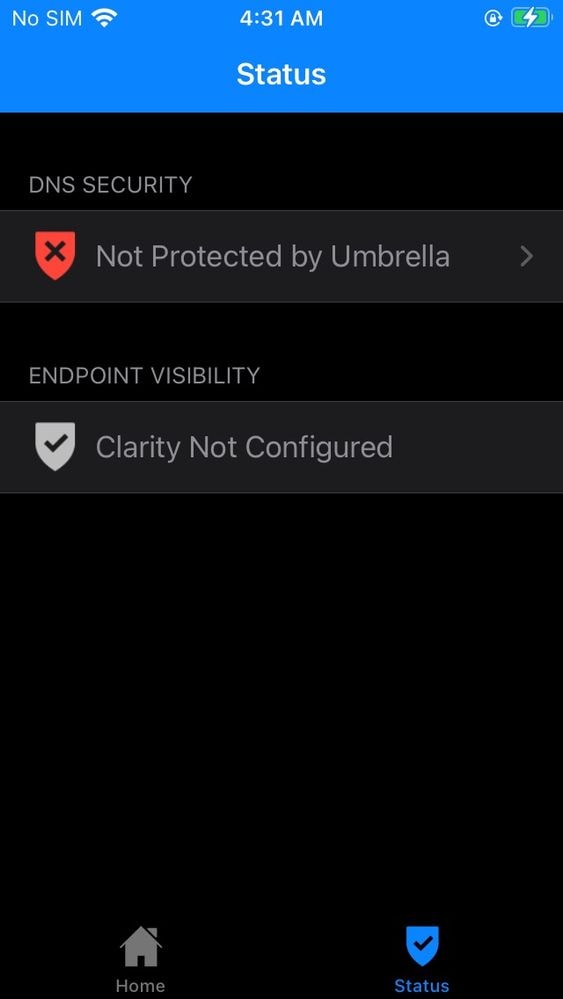

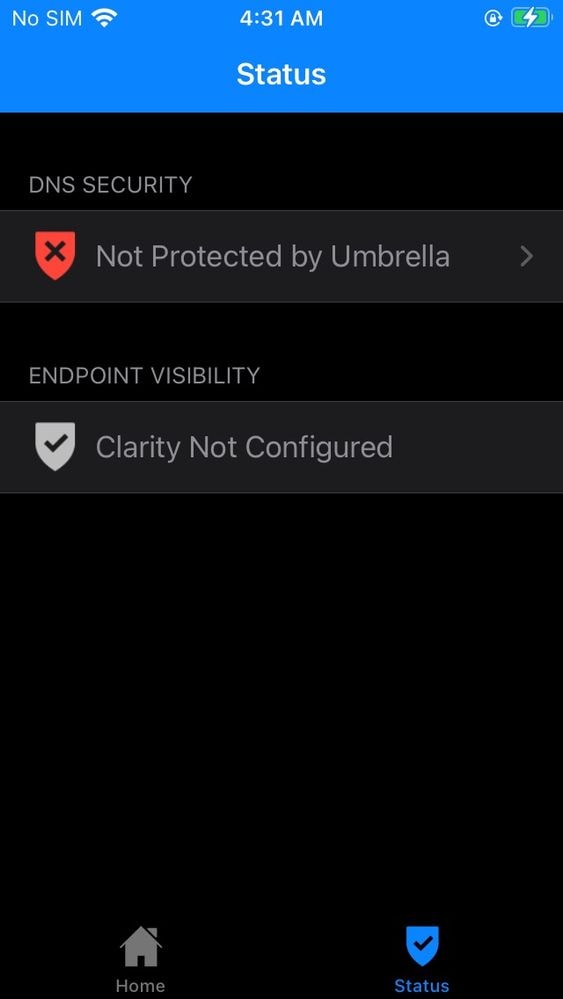

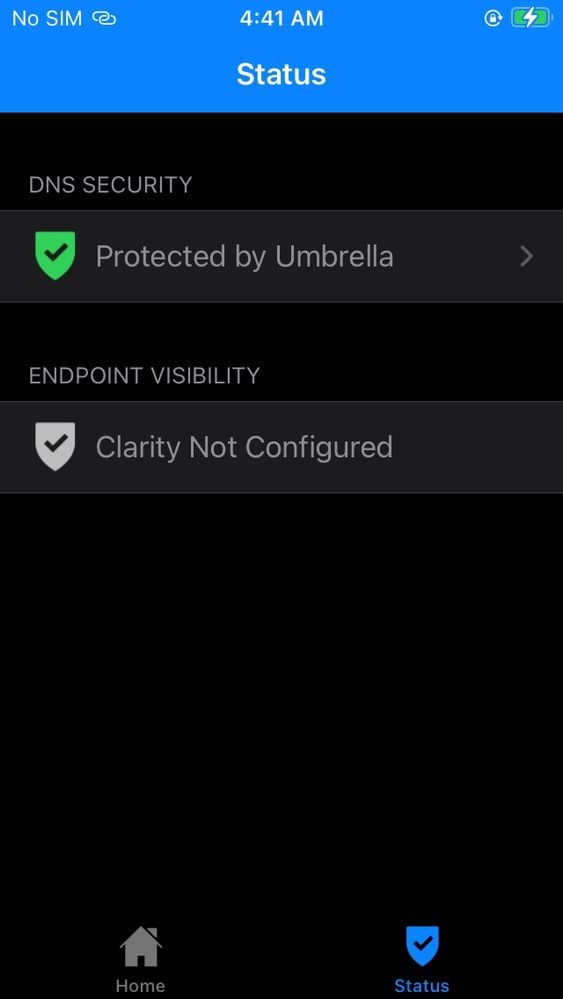

- Inicie la aplicación Cisco Security Connector en su dispositivo iOS/iPadOS. Es posible que vea el mensaje "No protegido por paraguas"

11754074006164

11754074006164

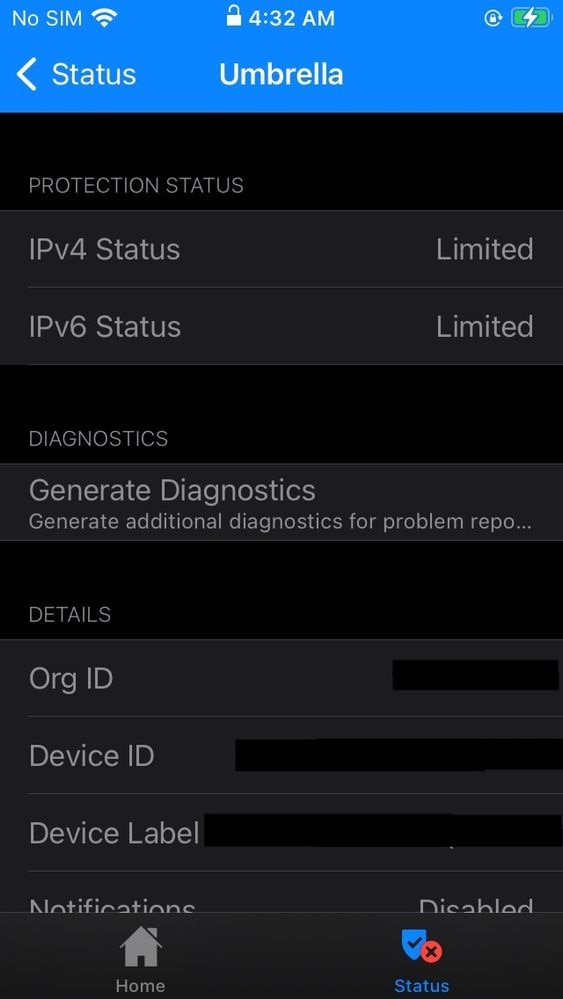

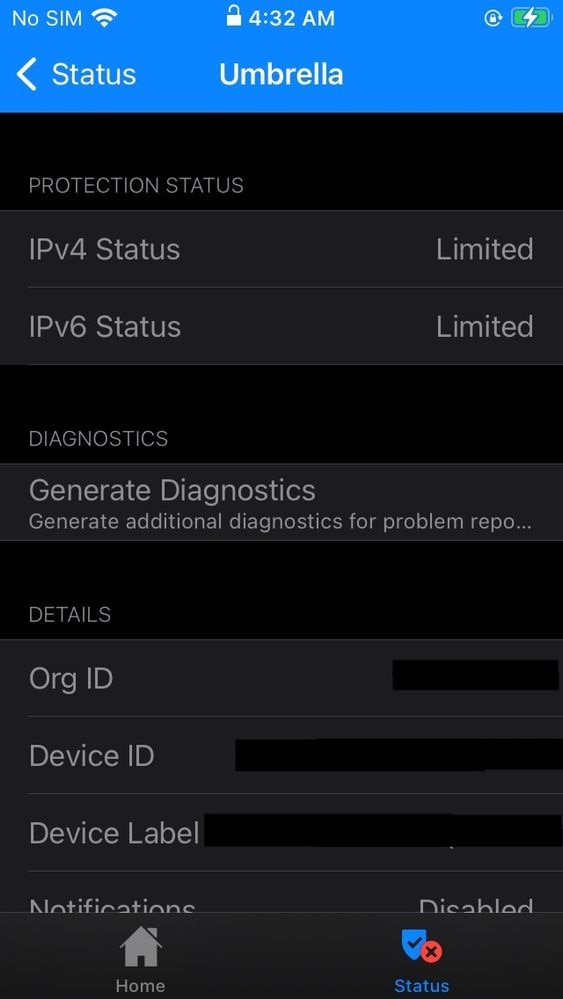

- Al hacer clic en él, el estado de IPv4 y el estado de IPv6 podrían mostrar "Limited" (Limitado). Necesitas encender/apagar tu red móvil WiFi o LTE para ver un cambio de estado. Los siguientes pasos implican la implementación del certificado raíz de Cisco Umbrella: es necesario para que las páginas de bloque se muestren correctamente.

11754133161492

11754133161492

- Vaya a su panel Umbrella, en Implementaciones —> Certificado raíz, descargue el Certificado raíz Umbrella (archivo .cer)

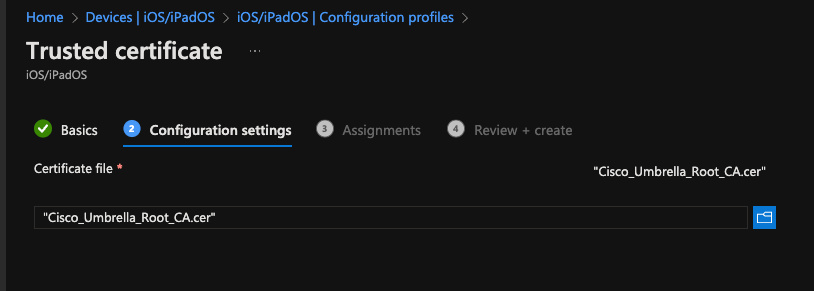

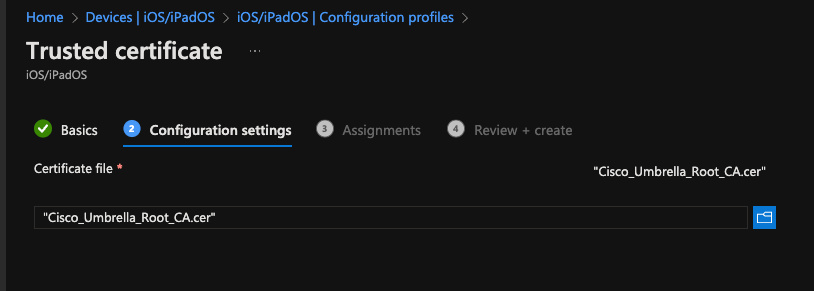

- Vuelva al portal de Intune, en Dispositivos —> iOS/iPadOS —> Perfiles de configuración, cree un nuevo perfil (como en el paso 21) para el certificado raíz de Umbrella

- Para "Tipo de perfil", seleccione Plantillas —> Certificado de confianza

11754159037460

11754159037460

- En el Paso 2 - Configuración de configuración, cargue el certificado raíz de Umbrella que acaba de descargar del Paso 27

11754204605460

11754204605460

- Para el Paso 3 - Asignaciones, seleccione el grupo que contiene su dispositivo MDM iOS/iPadOS y haga clic en "Siguiente" y "Crear"

- Vuelva a los dispositivos iOS/iPadOS, seleccione el dispositivo MDM y vuelva a pulsar la tecla de sincronización en la parte superior (como en el paso 24)

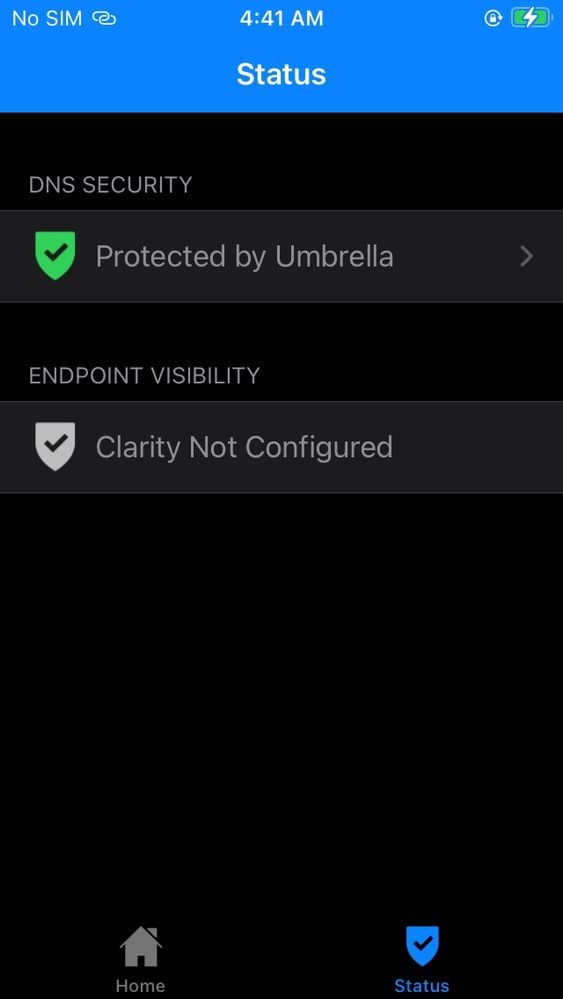

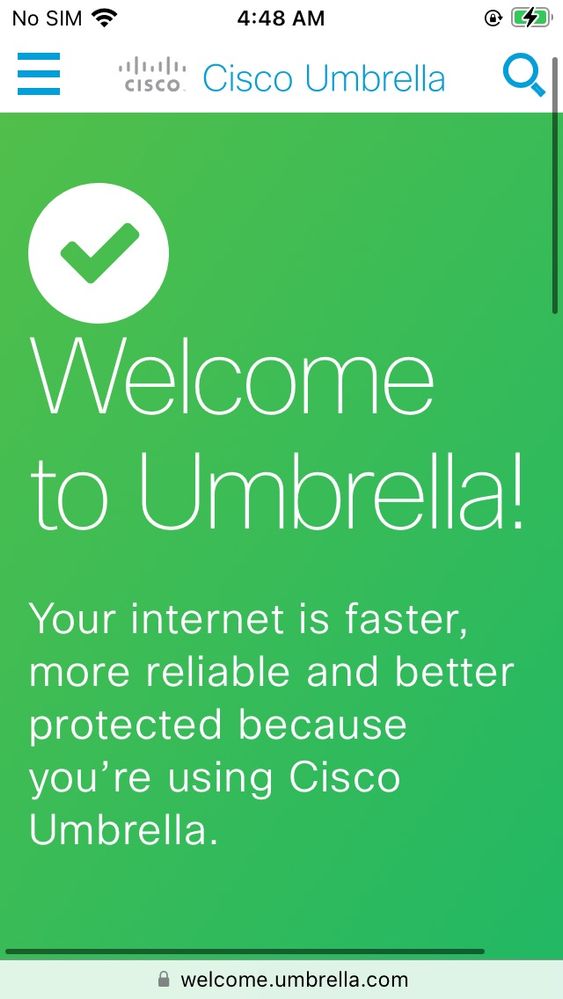

- Cierre y vuelva a iniciar la aplicación Cisco Security Connector. Ahora verá el estado como "Protegido por paraguas"

11754354334868

11754354334868

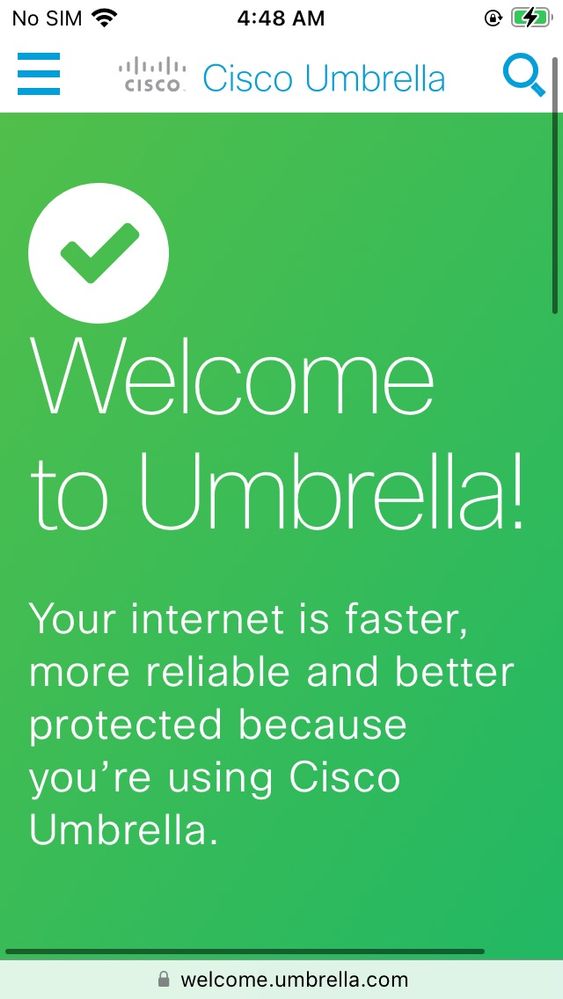

- Puede comprobar que está protegido por Cisco Umbrella visitando welcome.umbrella.com en Safari

11754461786132

11754461786132

NOTE: es posible que tenga que desconectarse y volver a conectarse a WiFi para ver el cambio de estado. También puede conectarse a su zona Wi-Fi móvil o a una red Wi-Fi diferente y, a continuación, volver a la misma para ver un cambio de estado

Limitaciones

- Si ha eliminado el dispositivo iOS/iPadOS de MDM de Intune en las últimas 24 horas e intenta volver a agregarlo, no se mostrará en "Miembros" cuando intente localizar el dispositivo para sus "Grupos" en el paso 14.

- No puede tener ninguna configuración de "Aplicaciones restringidas" que restrinja la aplicación Umbrella ni ninguna configuración de "Mostrar u ocultar" para ocultar la aplicación Umbrella aplicada en el perfil de configuración del dispositivo.(En Intune admin center > Dispositivos > iOS/iPadOS > Configuración)

Resolución de problemas

- Cómo recopilar los registros de diagnóstico de Cisco Security Connector

- Error de registro de CSC "Informar de un problema" Función "Sin correo electrónico de administración"

- CSC: Estado "desprotegido" en las redes móviles

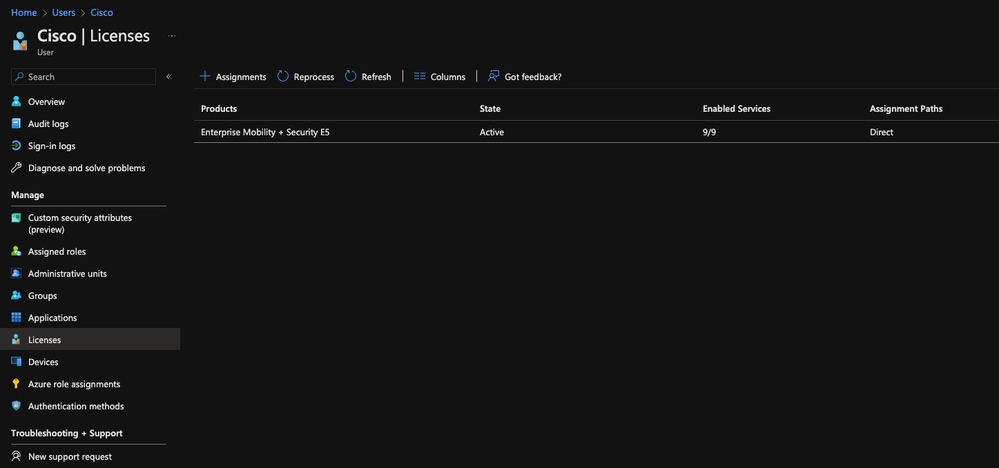

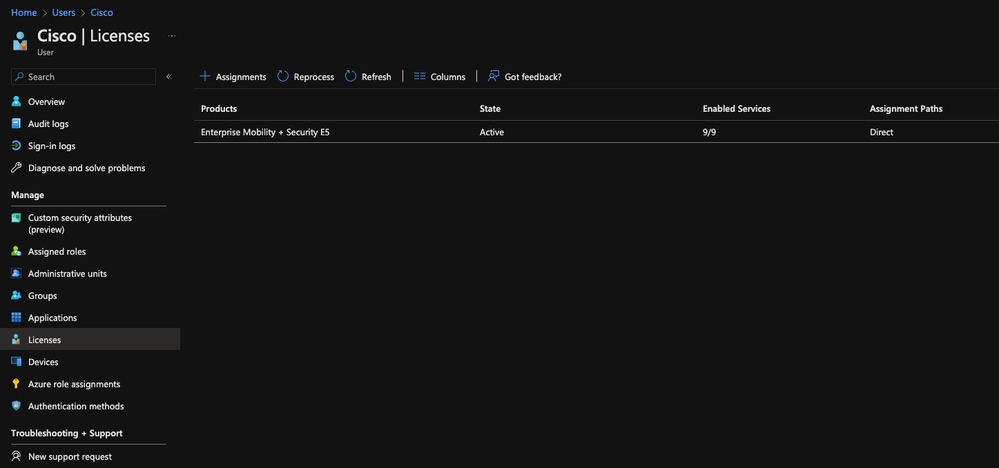

Si aparece un mensaje de error: "Nombre de usuario no reconocido. Este usuario no está autorizado a utilizar Microsoft Intune", vaya al Portal de Azure, en "Usuarios" y seleccione el nombre de usuario o la cuenta que está utilizando para configurar Intune, vaya a "Licencias" y asegúrese de que tiene una licencia de Intune activa asignada al usuario

11754557401748

11754557401748

Registros

De forma predeterminada, la contraseña de los registros es bypass_email_filters. También se puede encontrar en el archivo UmbrellaProblemReport.txt

Comentarios

Comentarios