Configuración del acceso a la red sin confianza con la detección de redes de confianza

Contenido

Introducción

Este documento describe los pasos necesarios para configurar la Detección de redes de confianza con acceso a la red de confianza cero.

Prerequisites

- Secure Client versión mínima 5.1.10

- Plataforma compatible: Windows y MacOS

- Módulo de plataforma segura TPM para Windows

- Coprocesador Secure Enclave para dispositivos Apple

- Los servidores de confianza configurados en cualquier perfil de red de confianza se excluyen implícitamente de la interceptación ZTA. Esos servidores tampoco pueden ser accesos como recursos privados ZTA.

- La configuración de TND afecta a todos los clientes inscritos en la organización

- Los administradores pueden seguir estos pasos para generar un 'Hash de clave pública de certificado' para servidores de confianza

- Descargue el certificado público de servidores de confianza

- Ejecute este comando shell para

generate the hash.

openssl x509 -in -pubkey -noout | openssl pkey -pubin -outform DER | openssl dgst –sha256 Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Acceso seguro de Cisco

- Inscriba dispositivos en acceso de confianza cero mediante el lenguaje de marcado de aserción de seguridad (SAML) o la autenticación basada en certificados.

Componentes Utilizados

- Secure Client versión 5.1.13

- Módulo de plataforma segura (TPM)

- Arrendatario de acceso seguro

- Dispositivo Windows

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Antecedentes

- TND permite a los administradores configurar Secure Client para pausar temporalmente el direccionamiento y la aplicación del tráfico ZTA en redes de confianza.

- Secure Client reanuda la aplicación de ZTA cuando el terminal abandona la red de confianza.

- Esta función no requiere ninguna interacción por parte del usuario final.

- Las configuraciones ZTA TND se pueden gestionar de forma independiente para destinos ZTA privados e Internet.

Ventajas clave

- Un rendimiento de red mejorado y una latencia reducida proporcionan una experiencia de usuario más fluida.

- La aplicación de seguridad local en la red de confianza ofrece una utilización de recursos flexible y optimizada.

- Los usuarios finales pueden aprovechar las ventajas sin ningún tipo de aviso o acción.

- El control independiente de TND para el acceso privado y el acceso a Internet proporciona flexibilidad administrativa para gestionar diferentes preocupaciones operativas y de seguridad

Configurar

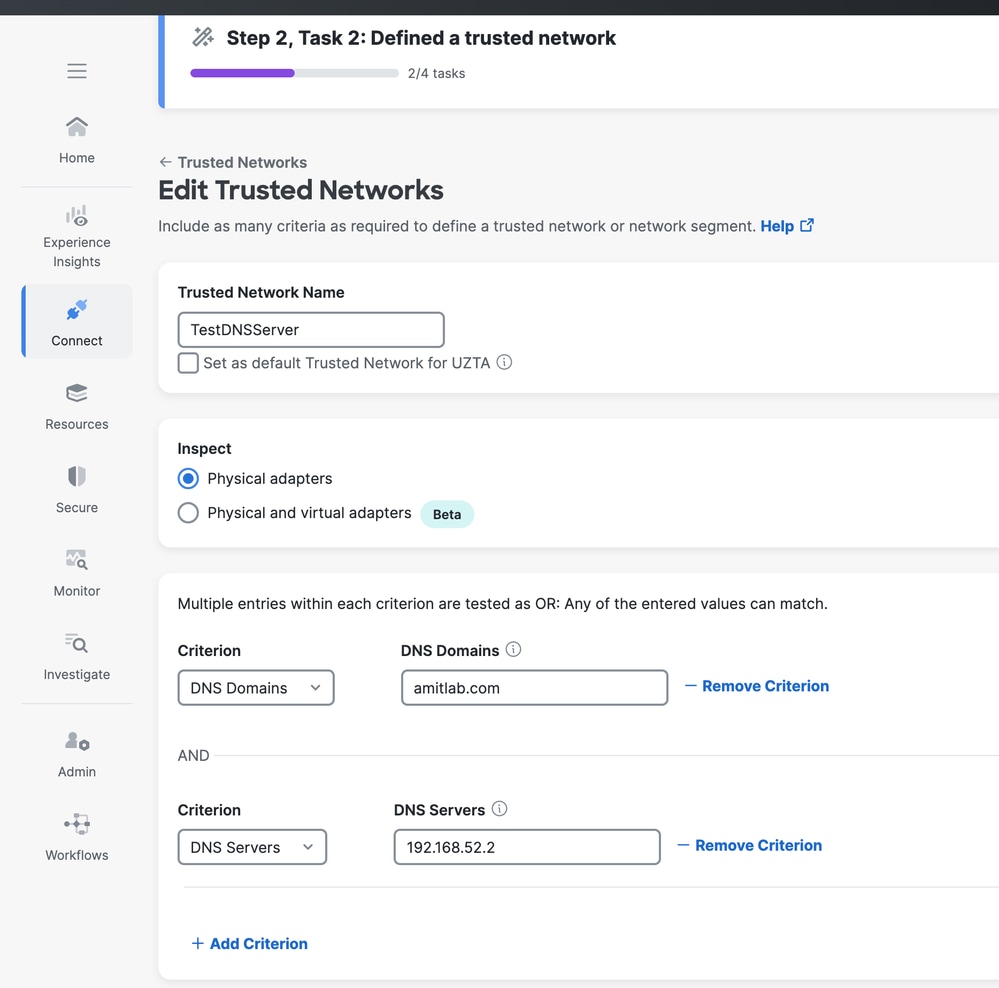

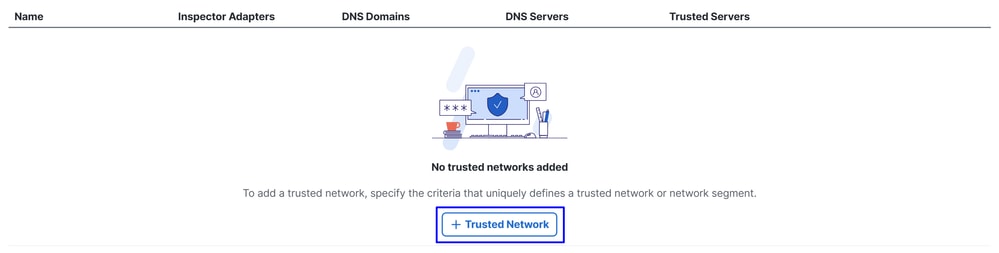

Paso 1: Crear perfil de red de confianza: servidor y dominio DNS

Vaya al Panel de Acceso Seguro:

- Haga

Connectclic en >End User Connectivity>Manage Trusted Networks>+Add

Repita los pasos para agregar perfiles de red de confianza adicionales.

Nota: Varias opciones dentro de los mismos criterios es un operador OR. Distintos criterios definidos es un operador AND.

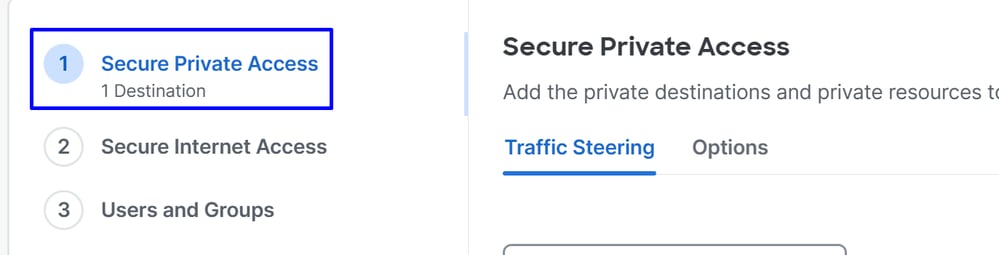

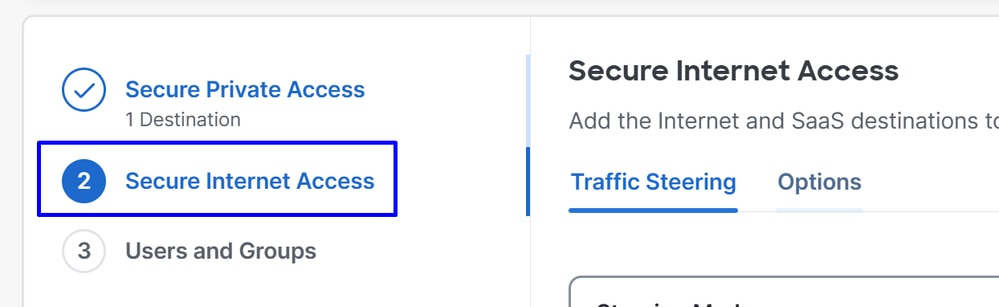

Paso 2: Activar TND para acceso privado o a Internet

- Vaya a

Connect>End User Connectivity. - Edite el perfil ZTA.

- Para

Secure Private DestinationsoSecure Internet Access.

Acceso privado seguro

Acceso seguro a Internet

- Haga clic en

Options.- Haga clic en

Use trusted networks to secure private destinationsoUse trusted networks to secure internet destinationsdepende de la opción elegida anteriormente. - Haga clic en

+ Trusted Network.

- Haga clic en

- Elija los perfiles de redes de confianza que ha configurado en la página anterior y haga clic en

Save.

Acceso privado seguro

Acceso seguro a Internet

- Asigne el

Users/Groupsa Perfil ZTA y haga clic enClose.

Paso 3: Configuración del lado del cliente

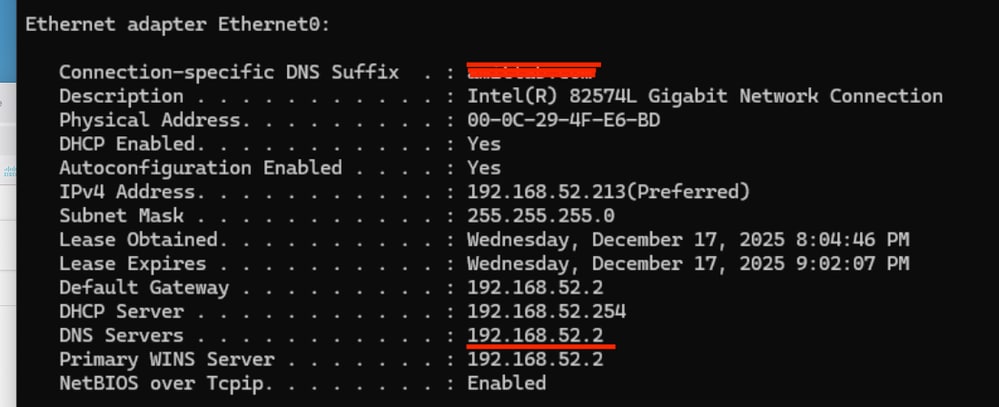

1. Asegúrese de que ha definido el servidor DNS correcto en Adaptador Ethernet, ya que ha elegido Adaptador físico como criterio.

2. Asegúrese de que ha definido el sufijo DNS específico de la conexión.

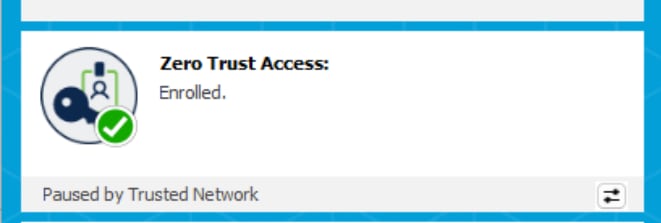

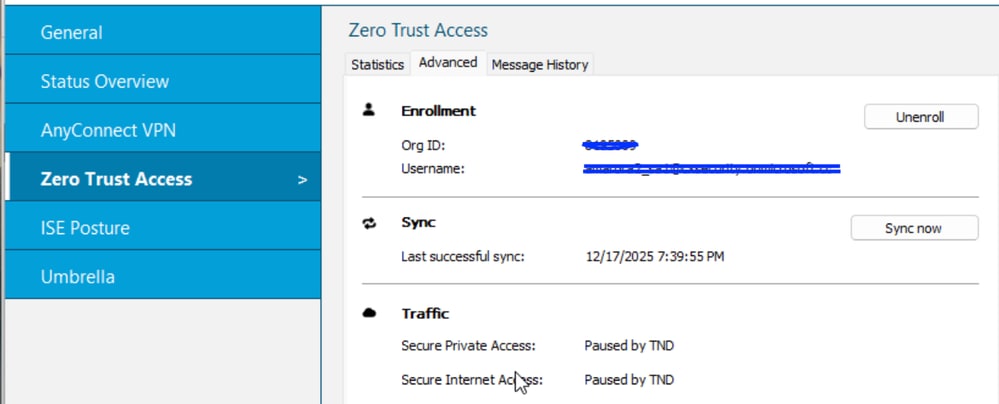

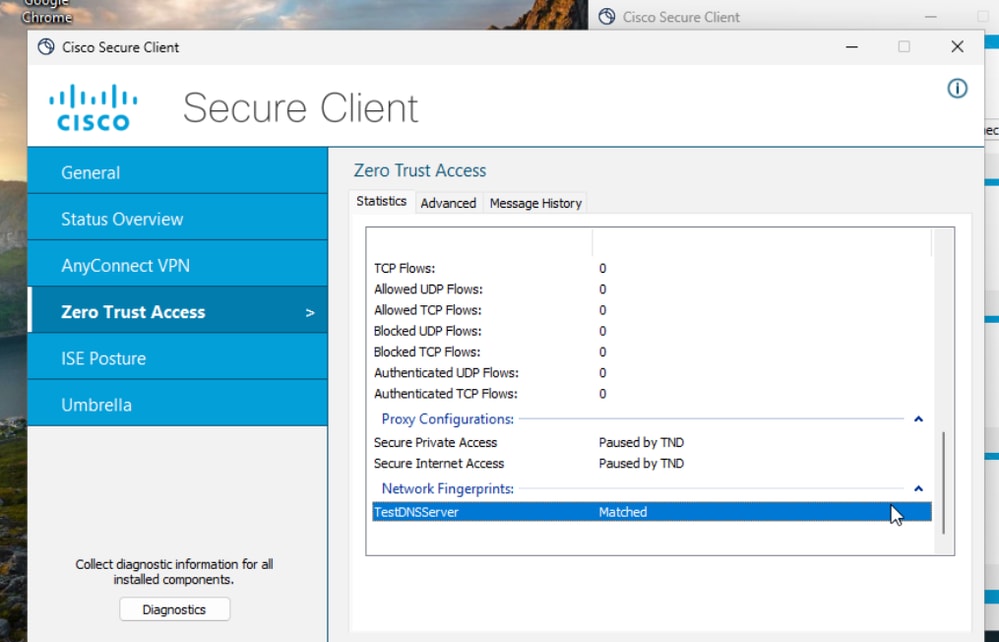

Con la siguiente sincronización de configuración ZTA a Secure Client en unos minutos, el módulo ZTA se detiene automáticamente cuando detecta que está en una de las redes de confianza configuradas.

Verificación

-

Desde Secure Client

-

Desde el paquete DART: registros ZTA

No hay reglas TND configuradas.

2025-12-17 17:53:40.711938 csc_zta_agent[0x0000206c/config_enforcer, 0x0000343c] I/ ActiveSteeringPolicy.cpp:316 ActiveSteeringPolicy::collectProxyConfigPauseReasons() TND conectará ProxyConfig 'default_spa_config' (sin reglas)

2025-12-17 17:53:40.711938 csc_zta_agent[0x0000206c/config_enforcer, 0x0000343c] I/ ActiveSteeringPolicy.cpp:316 ActiveSteeringPolicy::collectProxyConfigPauseReasons() TND conectará ProxyConfig 'default_tia_config' (sin reglas)

Regla TND configurada - Servidor DNS - Configuración recibida por el cliente

25-12-17 20:33:15.987956 csc_zta_agent[0x00000f80, 0x00000ed4] W/ CaptivePortalDetectionService.cpp:308 CaptivePortalDetectionService::getProbeUrl() ninguna última instantánea de red, utilizando la primera url de sondeo

2025-12-17 20:33:15.992042 csc_zta_agent[0x00000f80, 0x00000ed4] I/ NetworkChangeService.cpp:144 NetworkChangeService::Start() Instantánea de red inicial:

Ethernet0: subnets=192.168.52.213/24 dns_servers=192.168.52.2 dns_domain=amitlab.com dns_suffixes=amitlab.com isPhysical=true default_gateways=192.168.52.2

captivePortalState=Desconocido

acciones_condicionales":[{"action":"disconnect" indica que TND está configurado en el perfil ZTA.

2025-12-17 17:55:36.430233 csc_zta_agent[0x00000c90/config_service, 0x0000343c] I/ ConfigSync.cpp:309 ConfigSync::HandleRequestComplete() recibió nueva configuración:

{"ztnaConfig":{"global_settings":{"exclude_local_lan":true},"network_fingerprints":[{"id":"28f629ee-7618-44cd-852d-6ae1674e3cac","label":"TestDNServer","match_dns_dominios":["amitlab.com"],"match_dns_servers":

["192.168.52.2"],"retry_interval":300}],"proxy_configs":[{"condition_actions":[{"action":"disconnect","check_type":"on_network","match_network_fingerprints":["28f629ee-7618-44cd-852d-6ae1674e3cac"]} ,{"action":"connect"}],"id":"default_spa_config","label":"Secure Private Access","match_resource_configs":["spa_direction_config"],"proxy_server":"spa_proxy_server"},{"condition_actions":[{"action":"disconnect","check_type":"on_network","match_network_fingerprints":["28f629ee-7618-44cd-852d-6ae1674e3cac"]},{"action":"connect"}]

2025-12-17 17:55:36.472435 csc_zta_agent[0x000039a8/main, 0x0000343c] I/ NetworkFingerprintService.cpp:196 NetworkFingerprintService::handleStatusUpdate() estado de la huella digital de la red de radiodifusión: Huella digital: 28f629ee-7618-44cd-852d-6ae1674e3cac Interfaces: Ethernet0

Desconexión de TND en una condición DNS

2025-12-17 17:55:36.729130 csc_zta_agent[0x0000206c/config_enforcer, 0x0000343c] I/ ActiveSteeringPolicy.cpp:378 ActiveSteeringPolicy::UpdateActiveProxyConfigs() actualizar la configuración de proxy activo

2025-12-17 17:55:36.731286 csc_zta_agent[0x000039a8/main, 0x0000343c] I/ ZtnaTransportManager.cpp:1251 ZtnaTransportManager::closeObsoleteAppFlows() fuerza el cierre del flujo de la aplicación debido a una configuración ProxyConfig obsoleta enrollmentId=7b35249c-64e1-4f55-b12b-58875a806969 proxyConfigId=default_tia_config TCP destination [safebrowsing.googleapis.com]:443 srcPort=61049 realDestIpAddr=172.253.122.95 process=<chrome.exe|PID 11904|user amita\amita> parentProcess=<chromeID>|amita_user

Información Relacionada

- Soporte técnico y descargas de Cisco

- Centro de ayuda de Cisco Secure Access

- Guía de diseño de Cisco SASE

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

2.0 |

30-Mar-2026

|

Texto alternativo agregado.

Requisitos de estilo actualizados y formato. |

1.0 |

29-Dec-2025

|

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios