Si utiliza un nodo de administración secundario, puede obtener una copia de seguridad de los certificados y claves de CA de Cisco ISE del nodo de administración principal y restaurarla en el nodo de administración secundario. Esto permite que el nodo de administración secundario funcione como la CA raíz o la CA subordinada de una PKI externa si falla la PAN principal, y que el nodo de administración secundario sea el nodo de administración principal.Para obtener más información sobre cómo realizar copias de seguridad y restaurar certificados y claves, consulte:

Copia de seguridad y restauración de claves y certificados de CA de Cisco ISE.

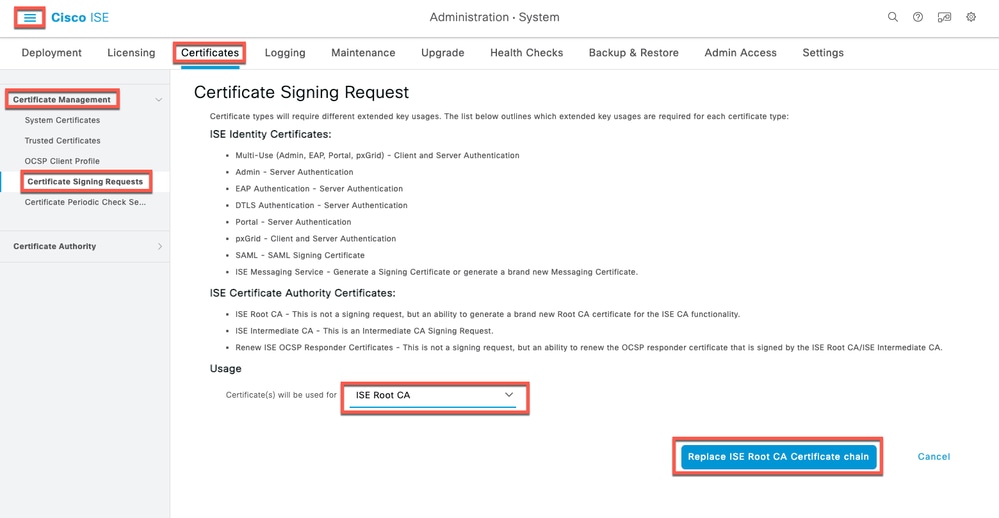

Regenere la cadena de CA raíz

En escenarios de actualización específicos, debe volver a generar la cadena de CA raíz después de que se complete el proceso de actualización. Regenere la cadena de la CA raíz siguiendo estos pasos:

Paso 1: en el menú principal de Cisco ISE, Certificate Signing Request

Paso (2): Haga clic en Generar solicitud de firma de certificado (CSR).

Paso (3): ChooseISE Root CAin theCertificate(s) will be used for drop-down list.

Paso (4): Haga clic en Reemplazar cadena de certificados de CA raíz de ISE.

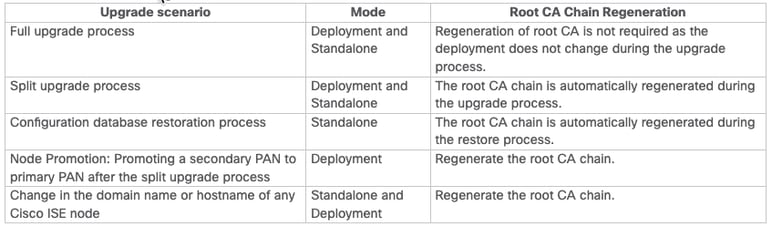

La tabla muestraEscenarios de regeneración de la cadena de CA raíz:

NAC centrado en las amenazas

Si ha activado el servicio NAC centrado en amenazas (TC-NAC), después de realizar la actualización, los adaptadores de TC-NAC podrían no estar operativos. Debe reiniciar los adaptadores desde las páginas NAC centradas en las amenazas de la GUI de ISE. Seleccione el adaptador y haga clic en Reiniciar para volver a iniciar el adaptador.

Configuración del nodo de servicios de políticas de origen de SNMP

Si ha configurado manualmente el valor Originating Policy Services Node en SNMP settings, esta configuración se pierde durante la actualización. Debe volver a configurar los parámetros de SNMP.

Servicio de transmisión de perfiles

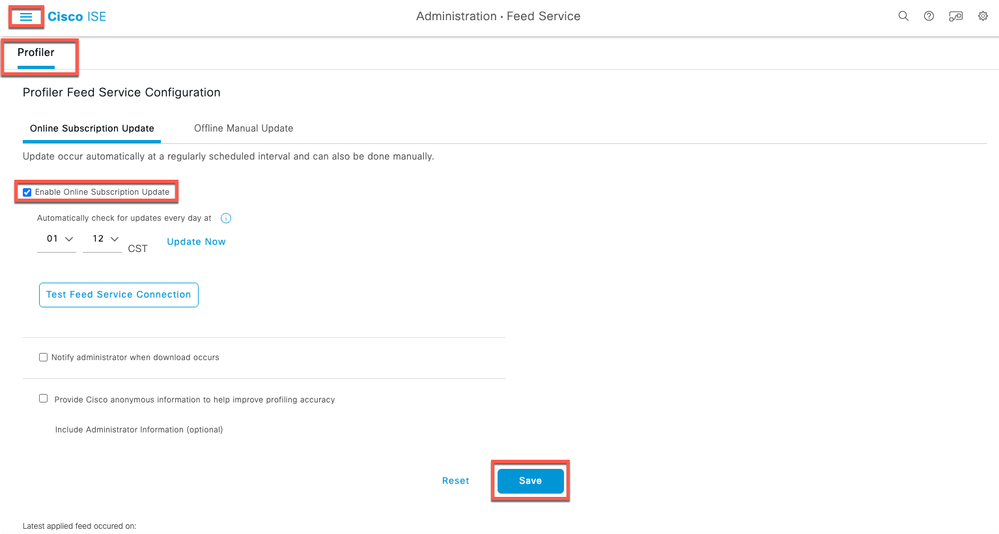

Actualice el servicio de información del generador de perfiles después de la actualización para asegurarse de que se instalen los OUI más actualizados. En el portal de administración de Cisco ISE:

- En la GUI de Cisco ISE, haga clic en el iconoMenú (

) y elija. Asegúrese de que el servicio de fuente del generador de perfiles está activado.

) y elija. Asegúrese de que el servicio de fuente del generador de perfiles está activado.

Haga clic en Update Now.

Actualización del analizador

Actualización del analizador

Aprovisionamiento de clientes

Verifique el perfil del suplicante nativo que se utiliza en la política de aprovisionamiento del cliente y asegúrese de que el SSID inalámbrico sea correcto. Para dispositivos iOS, si la red que está intentando conectar está oculta, marque la casilla de verificación Enable if target network is hidden en el área iOS Settings.

Actualizaciones en línea

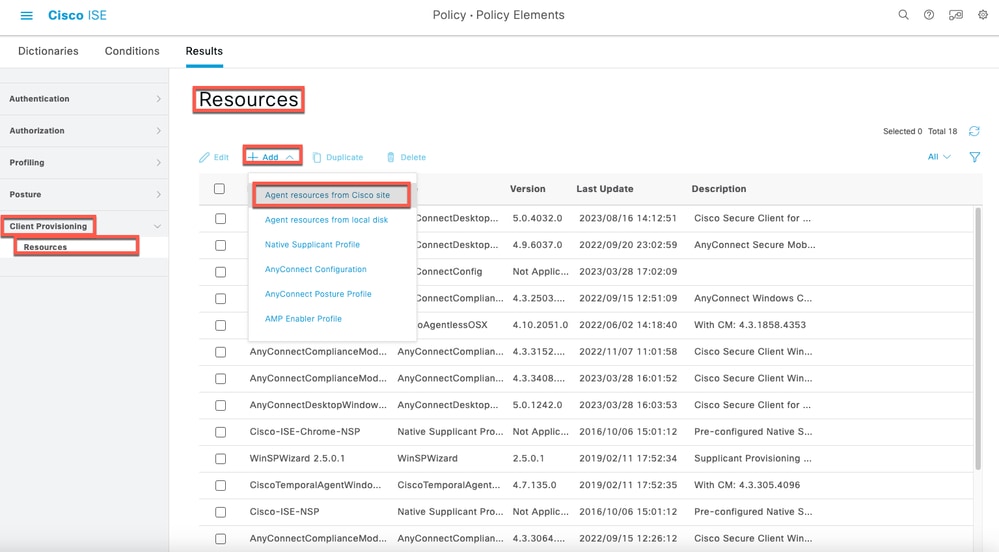

- En la GUI de Cisco ISE, haga clic en el iconoMenú (

) y elijaPolítica > Elementos de Política > Resultados > Aprovisionamiento de Cliente > Recursos para configurar los recursos de aprovisionamiento de clientes.

) y elijaPolítica > Elementos de Política > Resultados > Aprovisionamiento de Cliente > Recursos para configurar los recursos de aprovisionamiento de clientes. - Haga clic en Add (Agregar).

- Elija Recursos De Agente Del Sitio De Cisco.

- En la ventana Download Remote Resources, seleccione el recurso Cisco Temporal Agent.

- Haga clic en Guardar y compruebe que el recurso descargado aparece en la página Recursos.

Actualización en línea: aprovisionamiento de clientes

Actualización en línea: aprovisionamiento de clientes

Actualizaciones sin conexión

- En la GUI de Cisco ISE, haga clic en el icono Menu (

) y elijaPolítica > Elementos de Política > Resultados > Aprovisionamiento de Cliente > Recursospara configurar los recursos de aprovisionamiento de clientes.

) y elijaPolítica > Elementos de Política > Resultados > Aprovisionamiento de Cliente > Recursospara configurar los recursos de aprovisionamiento de clientes. - Haga clic en Add (Agregar).

- Elegir Recursos de agente del disco local.

- En el menú desplegable Category, elija Cisco Provided Packages.

Solución de problemas y supervisión posterior a actualización

-

Vuelva a configurar los ajustes de correo electrónico, informes favoritos y depuración de datos.

-

Compruebe el umbral y los filtros para ver las alarmas específicas que necesita. Todas las alarmas se activan de forma predeterminada después de una actualización.

-

Personalice los informes según sus necesidades. Si ha personalizado los informes en la implementación anterior, el proceso de actualización sobrescribe los cambios realizados.

Actualizar directivas a NAD Trustsec

Ejecute los comandos, en el orden que se muestra, para descargar las políticas en las interfaces de capa 3 habilitadas para Cisco TrustSec en el sistema. Si tuvo algún problema de aplicación después de una actualización correcta.

-

no cts role-based forcement

-

aplicación basada en roles de CTS

Sincronización/replicación de la propiedad del extremo del generador de perfiles

Nota: al actualizar a Cisco ISE 2.7 y versiones posteriores, como parte de la estructura de JEDIS, es necesario abrir el puerto 6379 entre todos los nodos de la implementación para la comunicación de ida y vuelta.

Después del proceso de actualización, puede encontrar los eventos

-

No hay datos en los registros activos.

-

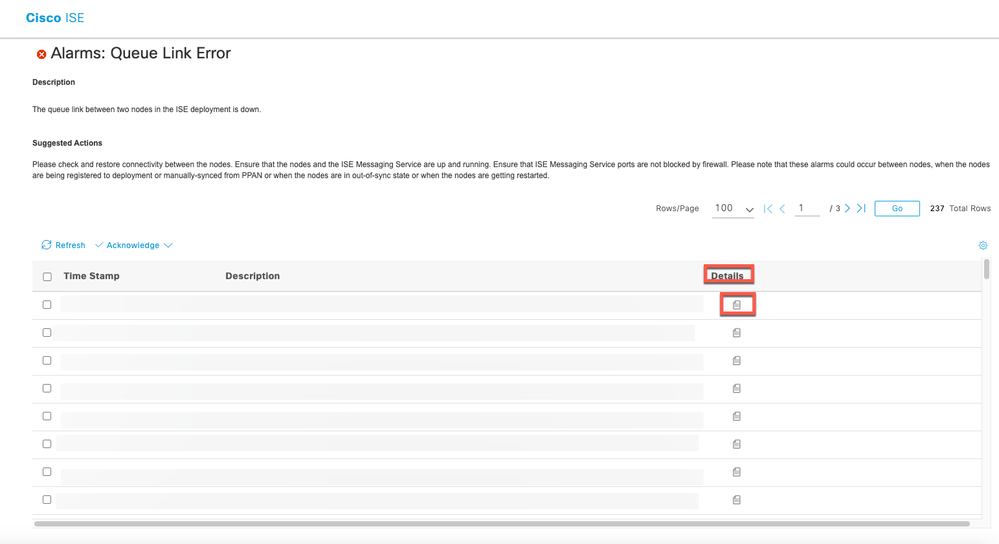

Errores de link de cola.

-

El estado no está disponible.

-

No hay ninguna fecha disponible en el resumen del sistema para algunos nodos.

Los problemas mencionados se pueden detectar a través del panel de ISE. Para los Errores de Link de Cola, verá una alarma en la sección de alarma. La sección del Resumen del sistema no mostrará ningún dato si existe un problema.

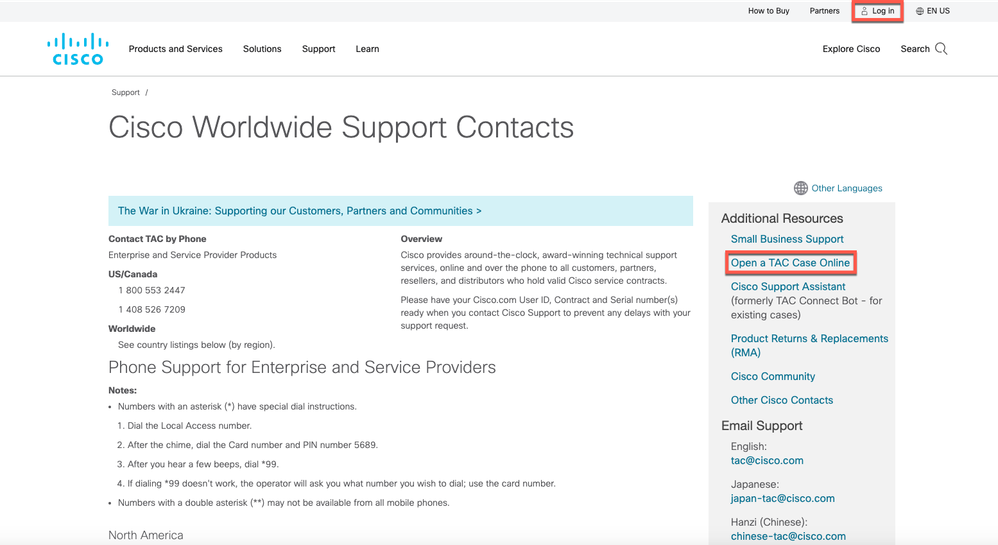

Todos los problemas mencionados se pueden solucionar regenerando la CA raíz interna de ISE. Especialmente para los Errores de Link de Cola en caso de que la alarma venga para (Unknow_Ca). Si el problema persiste, abra el caso de asistencia del TAC para obtener más ayuda.

Ejemplo de Alarma de Link de Cola

Ejemplo de Alarma de Link de Cola

Nota: Si tiene algún problema después de una actualización correcta. Abra un caso TAC usando la palabra clave para el nuevo problema. No utilice la palabra clave Upgrade. La palabra clave Upgrade sólo se debe utilizar cuando tenga problemas con el proceso de actualización real.

Problemas de autenticación después de la actualización

Después de una actualización exitosa, podría tener problemas de autenticación. Verifique y verifique:

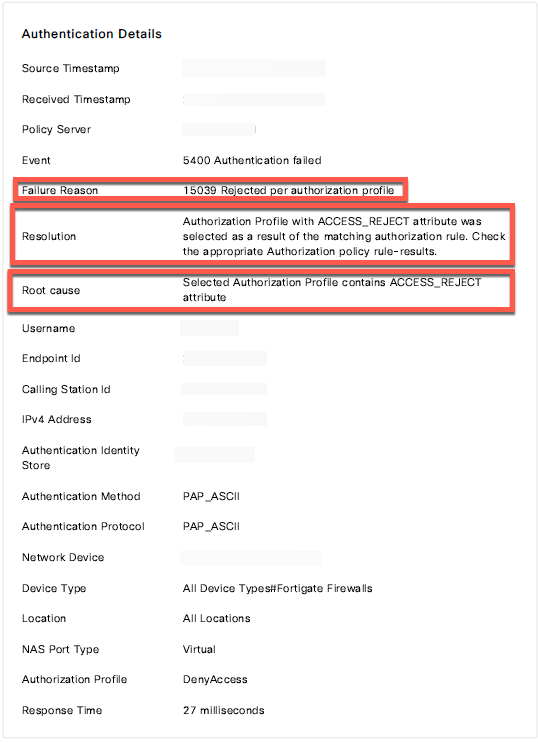

- Detalles del informe de registros en directo de RADIUS. Compruebe el motivo del error, la resolución sugerida y la causa raíz. Consulte el ejemplo:

Ejemplo de informe de Live Logs de Radius

Ejemplo de informe de Live Logs de Radius

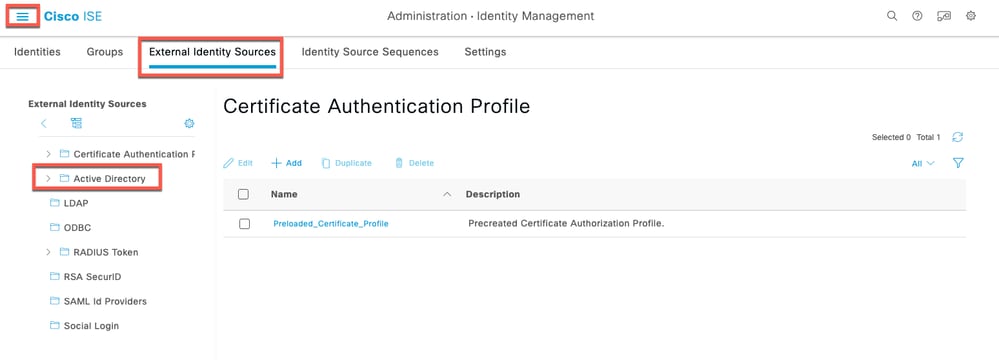

- La autenticación puede fallar después de la actualización Si utiliza Active Directory como origen de identidad externo y se pierde la conexión con Active Directory, debe unirse de nuevo a todos los nodos de Cisco ISE con Active Directory. Una vez completadas las uniones, realice los flujos de llamada de origen de identidad externa para garantizar la conexión.

- Si sigue enfrentando problemas y necesita abrir un caso TAC, realice las siguientes tareas para finalizar:

Nota: Utilice la palabra clave Authentication cuando abra un caso por el problema de autenticación. No utilice el mismo caso que está abierto para la actualización.

1. Elija una máquina que experimente el problema para la resolución de problemas.

2. Anote la marca de tiempo para la prueba.

3. Anote la dirección MAC del dispositivo de prueba.

4. vuelva a crear el problema.

5. Recopile los detalles de los registros de Radius Live. Asegúrese de que la marca de tiempo coincide.

6. Si utiliza AnyConnect, recopile el paquete DART de la máquina del usuario final.

7. Genere un paquete de soporte a partir de PSN que gestione las solicitudes de autenticación.

8. Cargue toda la información en su caso.

Nota: diversos problemas de ISE requieren diferentes conjuntos de registros para solucionar los problemas. El ingeniero del TAC debe proporcionar una lista completa de las depuraciones necesarias.

Comentarios

Comentarios