Instale y configure el proveedor de identidad PingFederate para Cisco Identity Service para habilitar SSO

Opciones de descarga

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe la configuración del proveedor de identidad PingFederate (IdP) para habilitar el inicio de sesión único (SSO).

Modelos de implementación de Cisco IdS

| Producto | Implementación |

| UCCX | Copresidente |

| PCCE | Coresidente con CUIC (Cisco Unified Intelligence Center) y LD (Live Data) |

| UCCE |

Coresidente con CUIC y LD para implementaciones 2k. Independiente para implementaciones de 4000 y 12 000. |

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cisco Unified Contact Center Express (UCCX) versión 11.6 o Cisco Unified Contact Center Enterprise versión 11.6 o Packaged Contact Center Enterprise (PCCE) versión 11.6, según corresponda.

- PingFederate instalado en Windows Server

Nota: Este documento hace referencia a la configuración con respecto a Cisco Identity Service (IdS) y el Identity Provider (IdP). El documento hace referencia a UCCX en las capturas de pantalla y los ejemplos, sin embargo la configuración es similar con respecto a Cisco Identity Service (UCCX/UCCE/PCCE) y el IdP.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Instalar

Requisitos del sistema

Instalar

Extraiga el archivo ZIP de distribución o utilice un instalador específico de la plataforma para instalar PingFederate.

- Solicite una clave de licencia a través de la página web de licencias de Ping Identity (www.pingidentity.com/support-and-downloads/licensing.cfm).

- Asegúrese de haber iniciado sesión en el sistema con los privilegios adecuados para instalar y ejecutar una aplicación

- Compruebe que el Entorno de tiempo de ejecución de Java (JRE) del servidor está instalado y que las variables de entorno y PATH están establecidas correctamente

Instalar PingFederate con el archivo ZIP de distribución

Extraiga el archivo ZIP de distribución en un directorio de instalación.

Advertencia: Para evitar futuros problemas con las actualizaciones automatizadas, no cambie el nombre de la carpeta pingfederate instalada. Si va a instalar varias instancias de PingFederate en el mismo equipo (por ejemplo, en algunos escenarios de agrupación en clústeres de servidores), instale cada instancia en una ubicación diferente o cambie el nombre de la carpeta principal para instalar una estructura de archivos paralela en la misma ubicación.

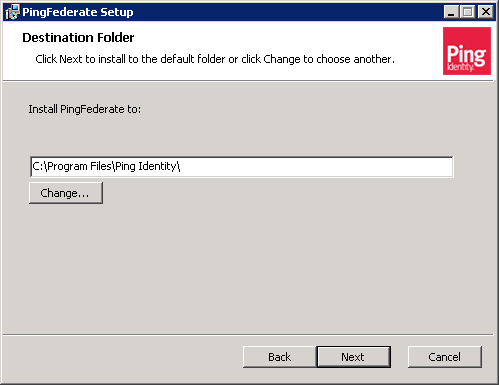

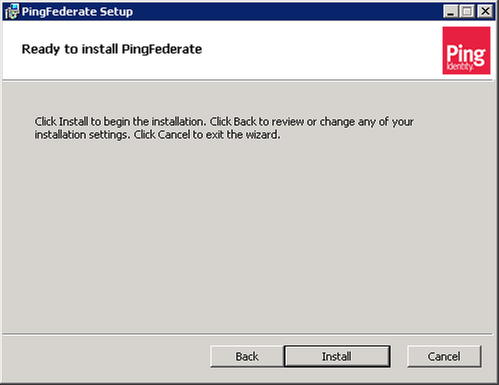

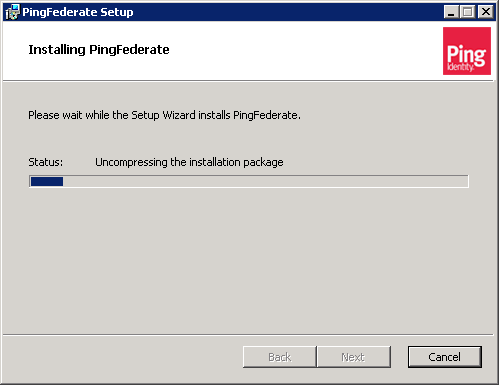

Instalar PingFederate con el archivo EXE de distribución

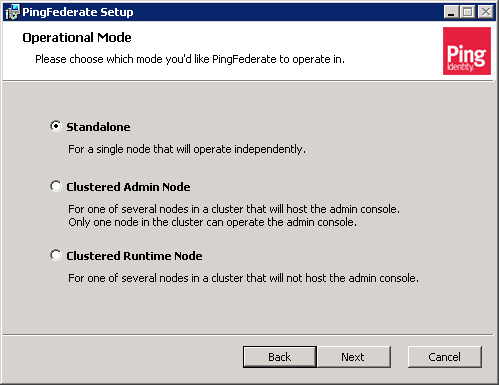

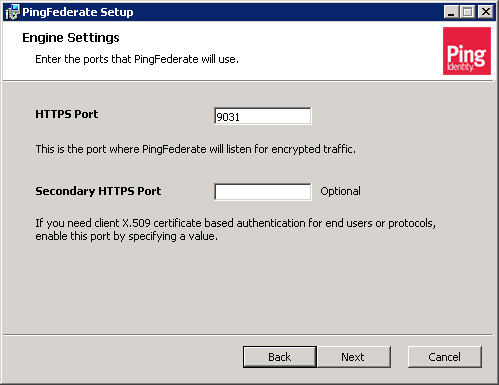

Haga doble clic en el archivo exe y siga los pasos de instalación

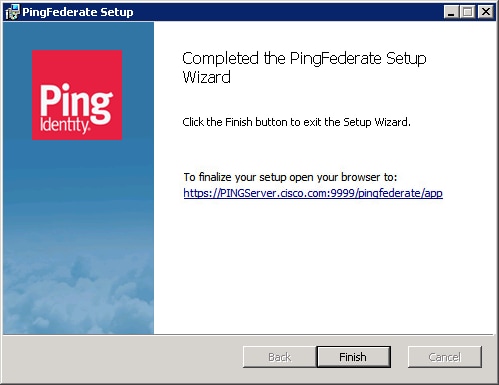

Iniciar PingFederate por primera vez

Si instala PingFederate con uno de los instaladores específicos de la plataforma, PingFederate se configura para ejecutarse como un servicio e iniciarse automáticamente al final del proceso de instalación.

Si instala PingFederate con un archivo ZIP de distribución, ejecute la secuencia de comandos para iniciar PingFederate manualmente.

(Windows) <pf_install>/pingfederate/bin/run.bat

(Unix/Linux) <pf_install>/pingfederate/bin/run.sh

Espere a que finalice el script: el proceso de inicio se completa cuando este mensaje aparece cerca del final de la secuencia:

PingFederate se inició en <X>s:<Y>ms

Asistente de configuración inicial

La interfaz de usuario del administrador de PingFederate, la consola administrativa, se crea en torno a un sistema de pantallas de control de tipo asistente. Inicie la consola administrativa de PingFederate y utilice el asistente de configuración inicial para completar la configuración de los parámetros de federación de identidades. También puede conectar PingFederate a PingOne para implementar una potente solución híbrida en las instalaciones y basada en la nube.

Para acceder a la consola administrativa:

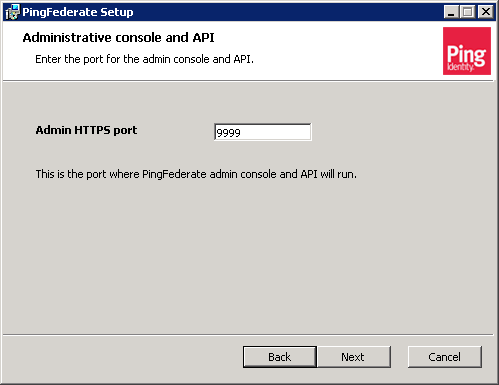

Inicie su navegador y navegue hasta https://<FQHN>:9999/pingfederate/app (donde <FQHN> es el nombre de host completamente calificado del servidor donde está instalado PingFederate).

Nota: El número de puerto 9999 está definido de forma predeterminada. Esto se puede cambiar mediante las propiedades PingFederate.

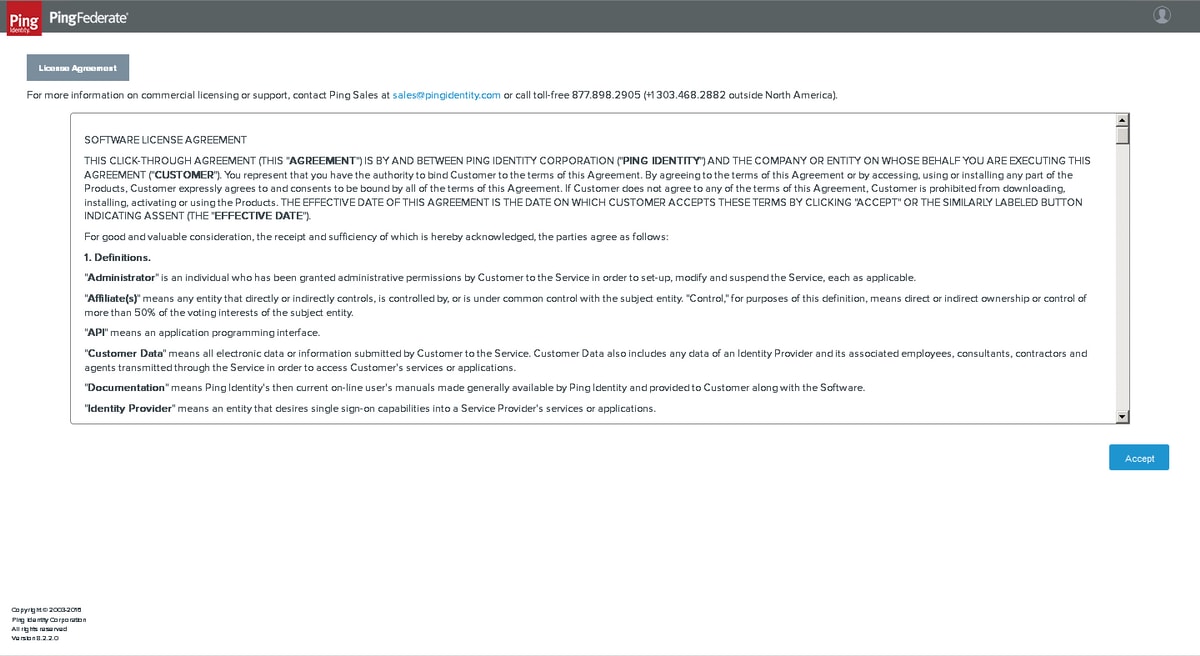

Aceptar acuerdo de licencia

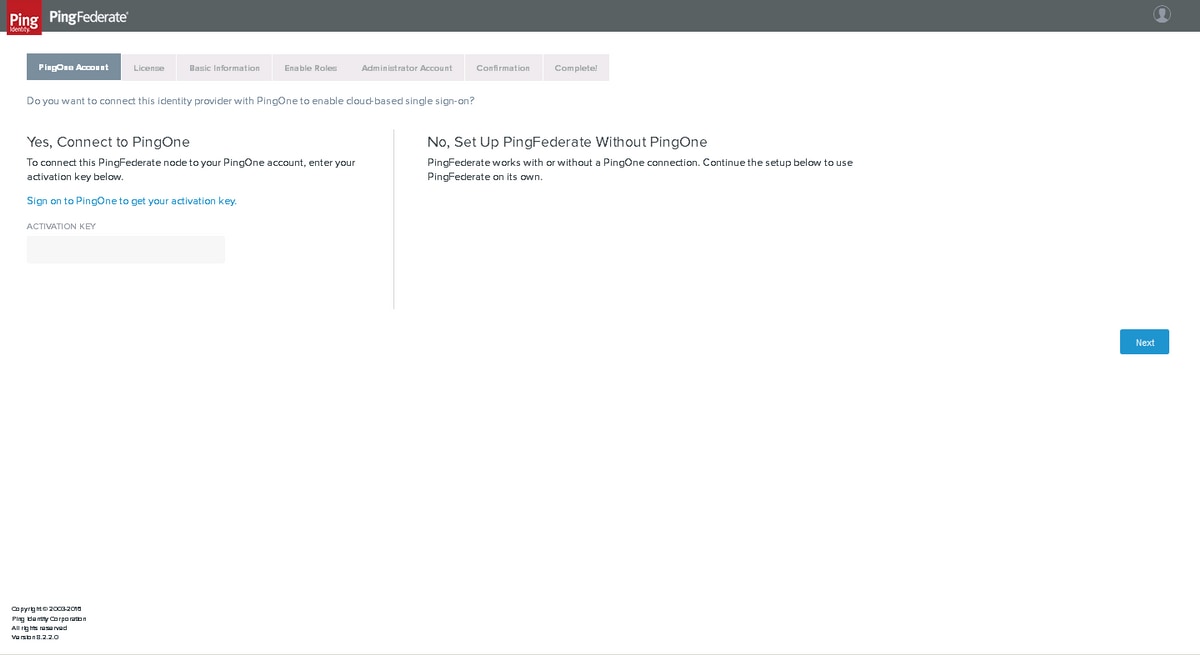

Cuenta de PingOne

Haga clic en Next (Siguiente)

Licencia

Debe adquirir o solicitar una licencia de desarrollo en pingidentity.com, cargar el archivo de licencia y hacer clic en Next (Siguiente)

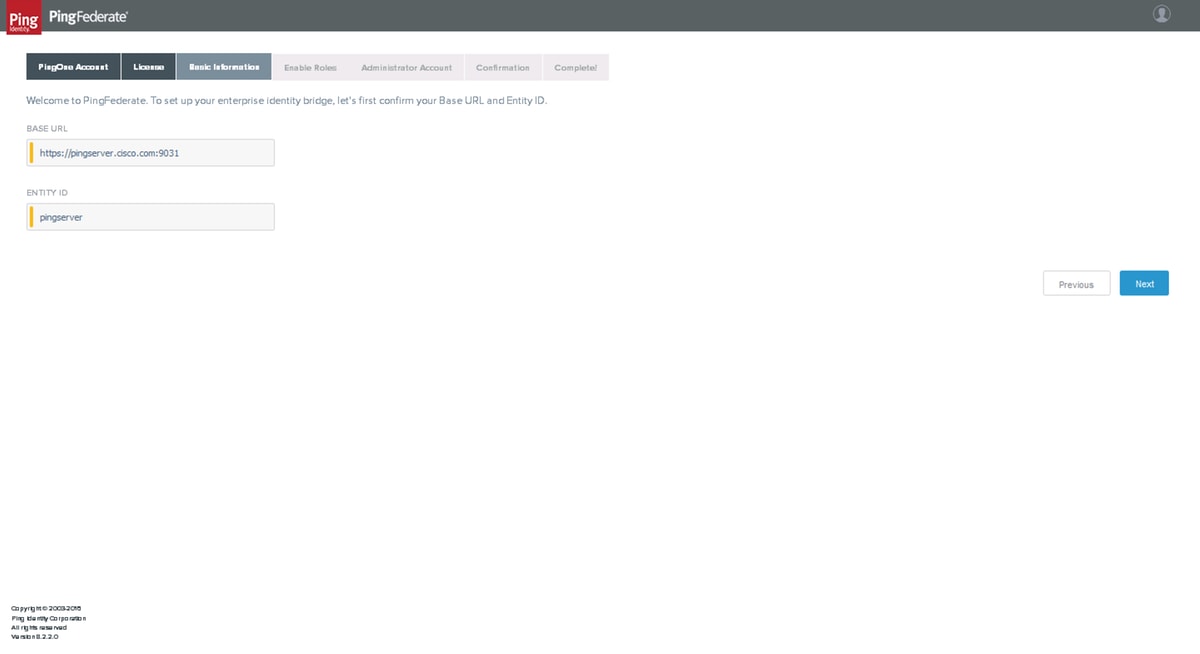

Información básica

Establezca la URL BASE y la ID DE ENTIDAD y haga clic en Next (Siguiente)

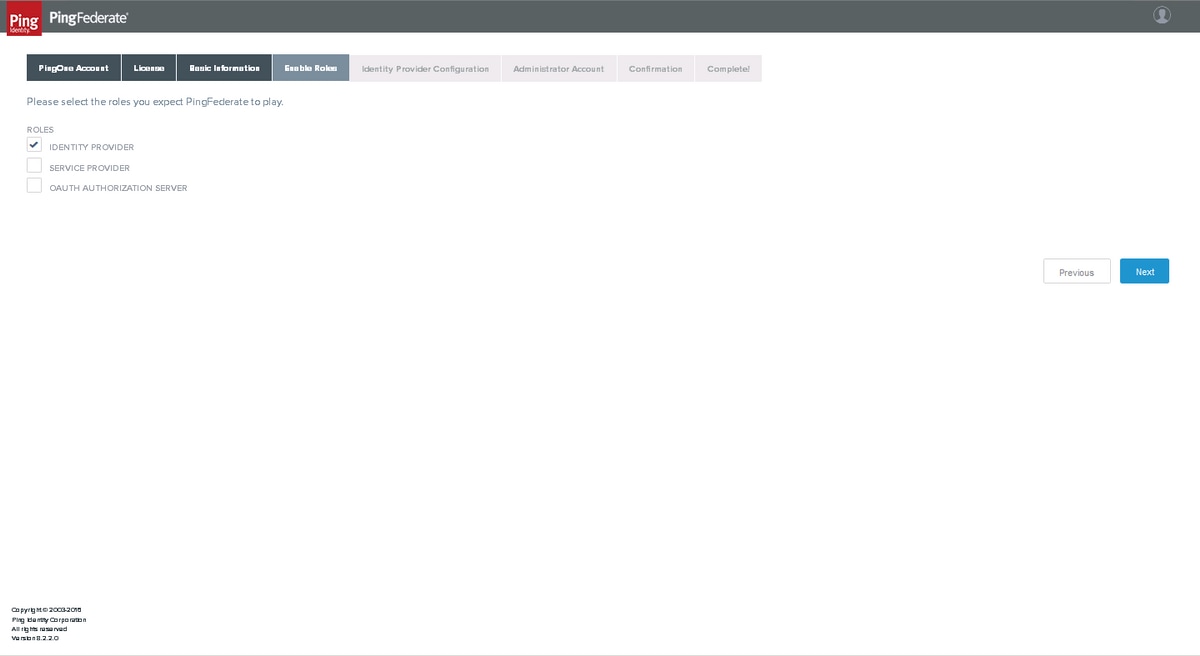

Habilitar funciones

Seleccione IDENTITY PROVIDER y haga clic en Next .

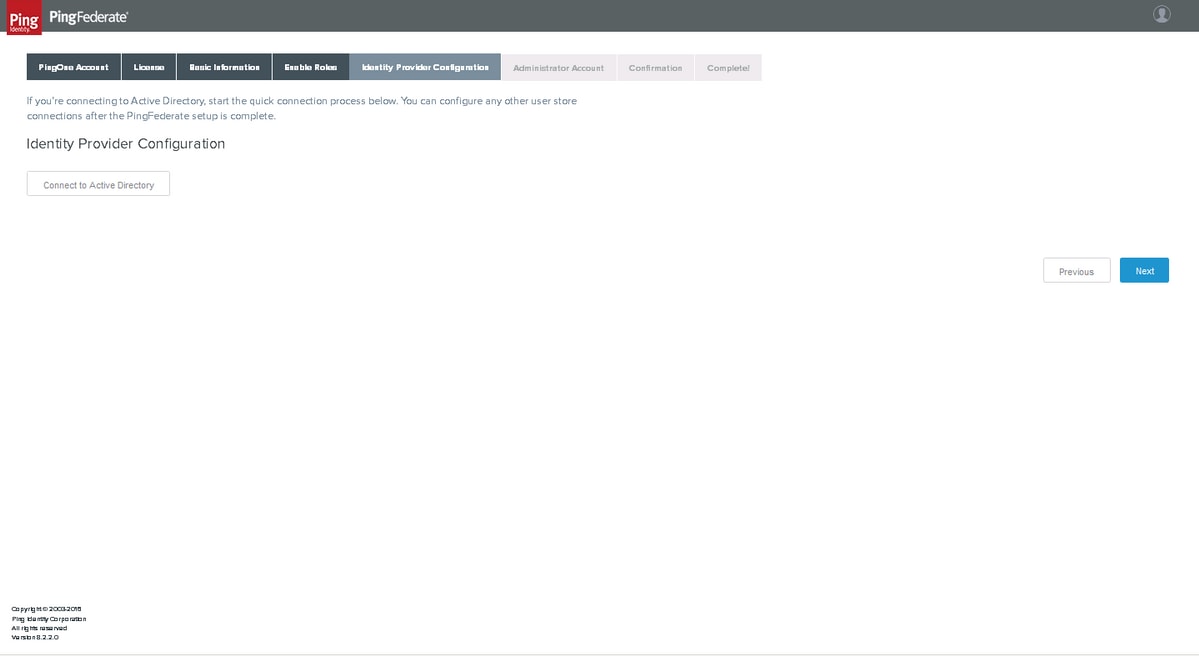

Configuración del proveedor de identidad

La conexión a Active Directory se puede realizar más adelante. Haga clic en Next (Siguiente)

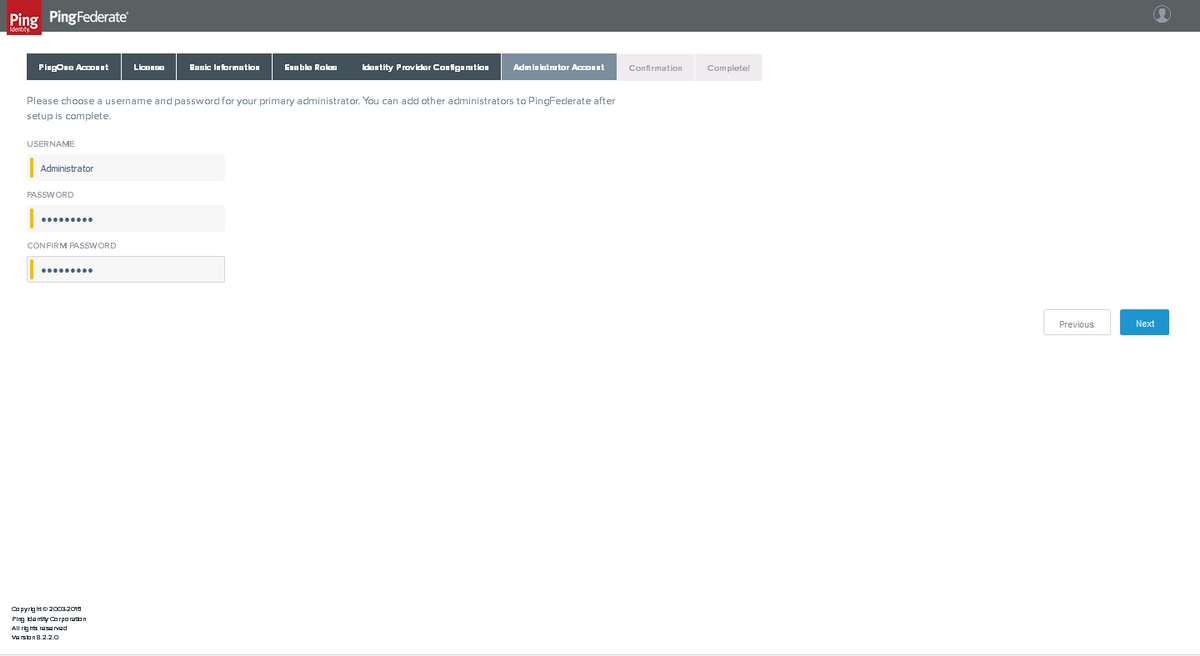

Cuenta de administrador

Establezca la contraseña del administrador y haga clic en Next (Siguiente)

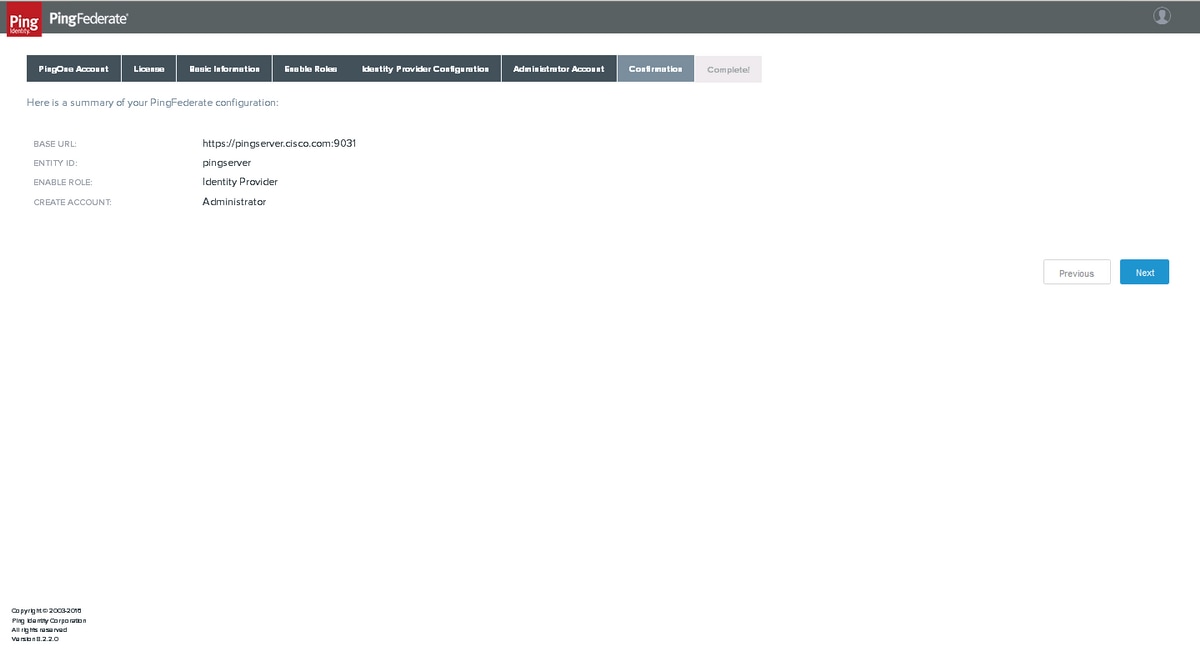

Confirmación

Confirme y haga clic en Next .

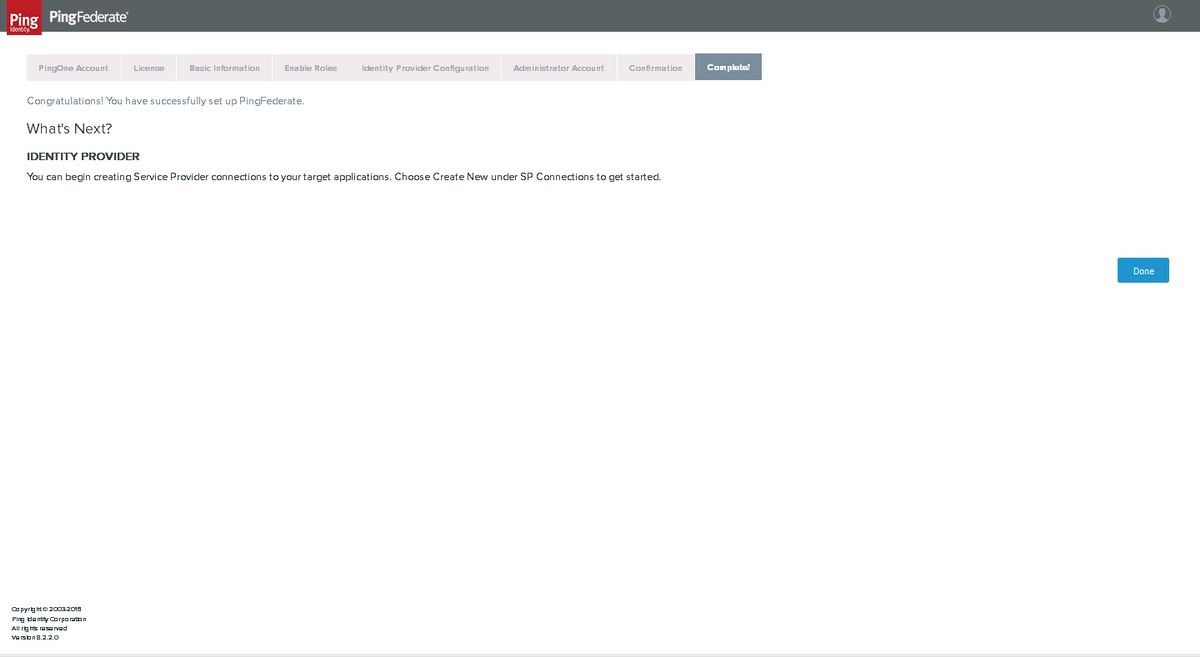

Completo

Haga clic en Done (Listo)

Configurar PingFederate

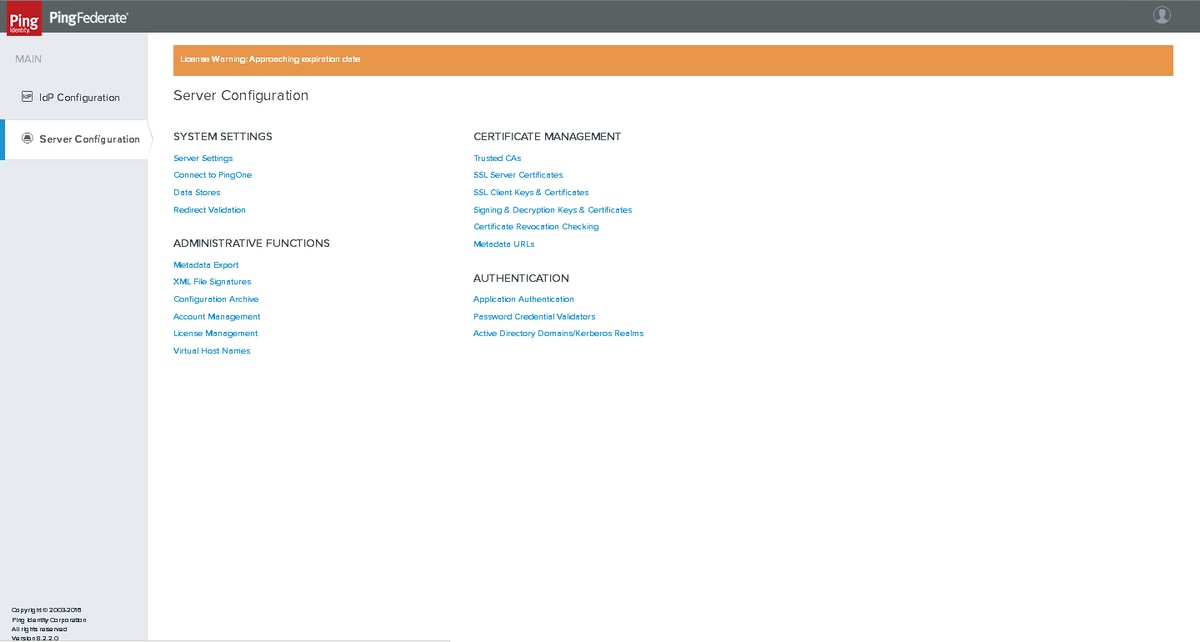

Configuración del servidor

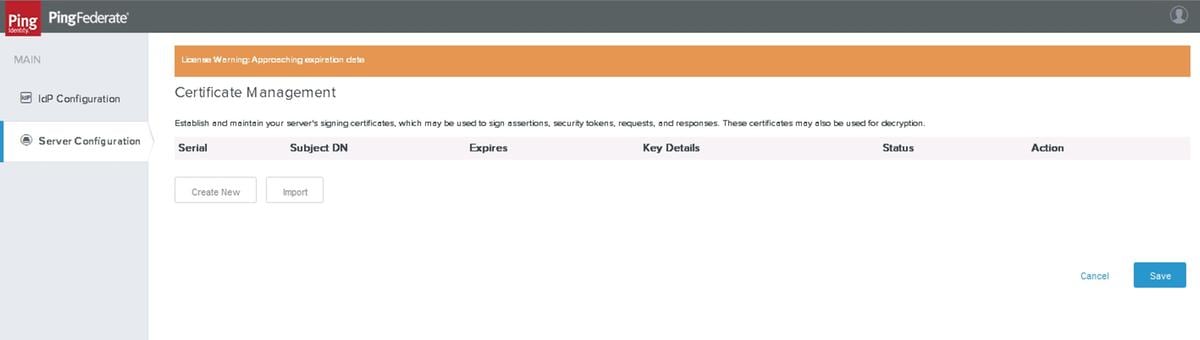

Claves y certificados de descifrado XML (Lenguaje de marcado extensible) y firmas digitales

Haga clic en Configuración del servidor > Administración de certificados >Claves y certificados de firma y descifrado XML

Haga clic en Crear nuevo

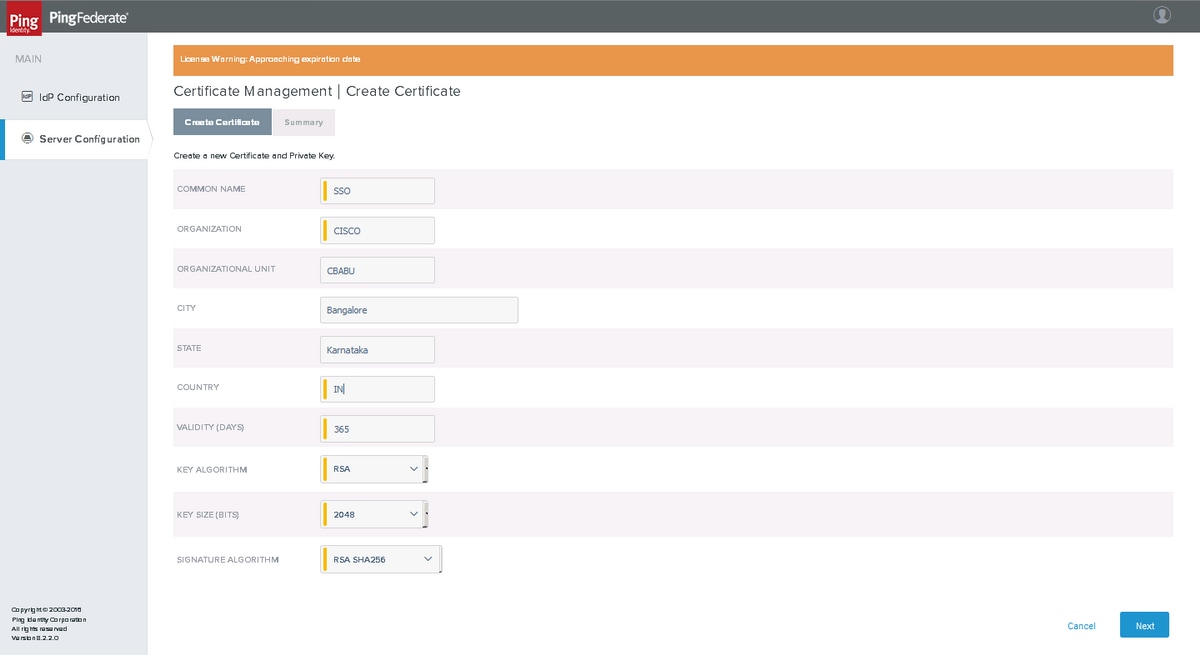

Crear certificado

Haga clic en Next (Siguiente)

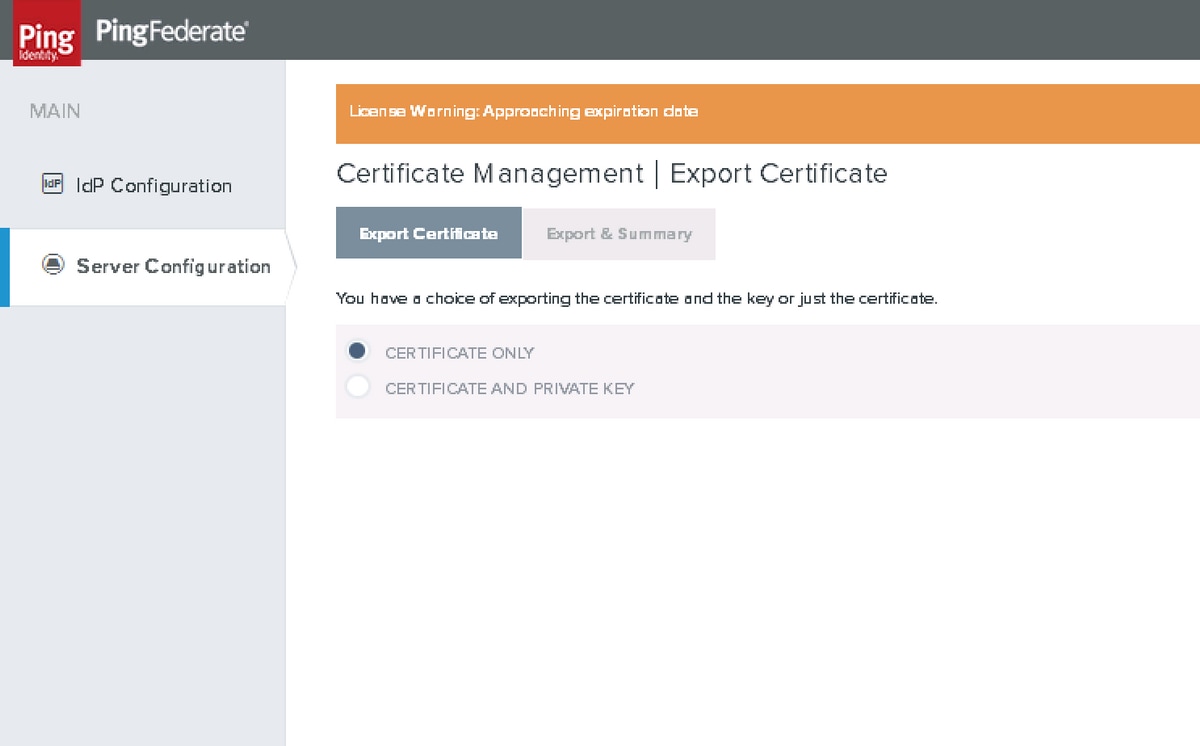

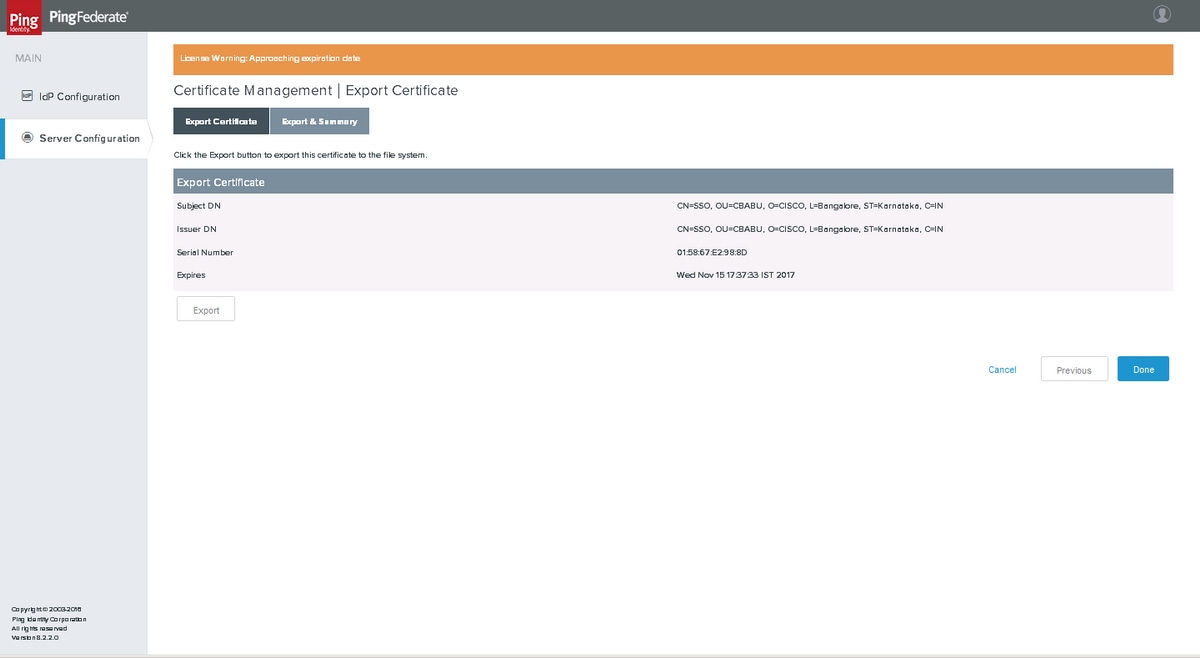

Exportar certificado

Exportar y resumir

Haga clic en Exportar

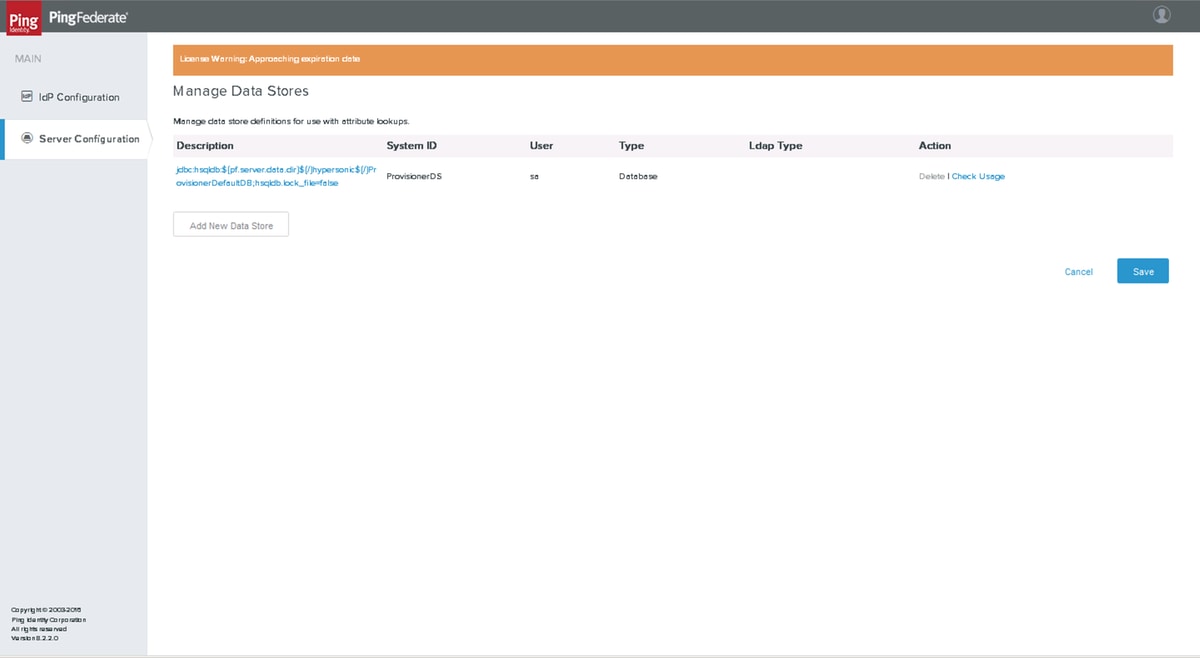

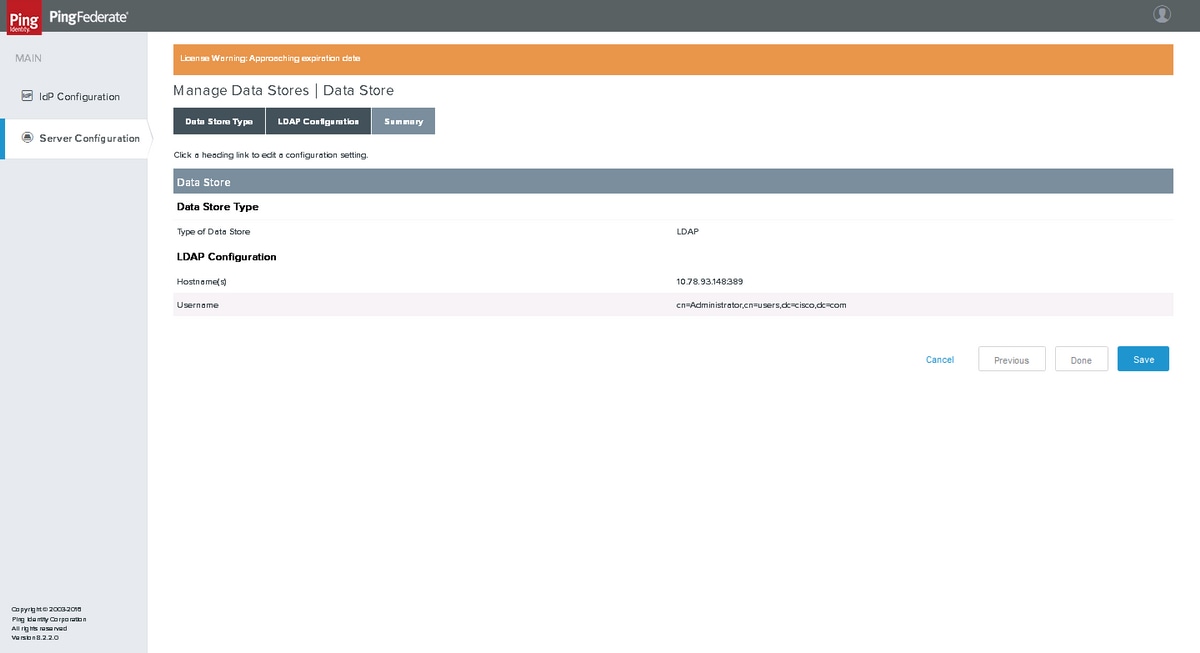

Almacenes de datos

Haga clic en Server Configuration > SYSTEM SETTINGS > Data Stores

Haga clic en Agregar nuevo almacén de datos

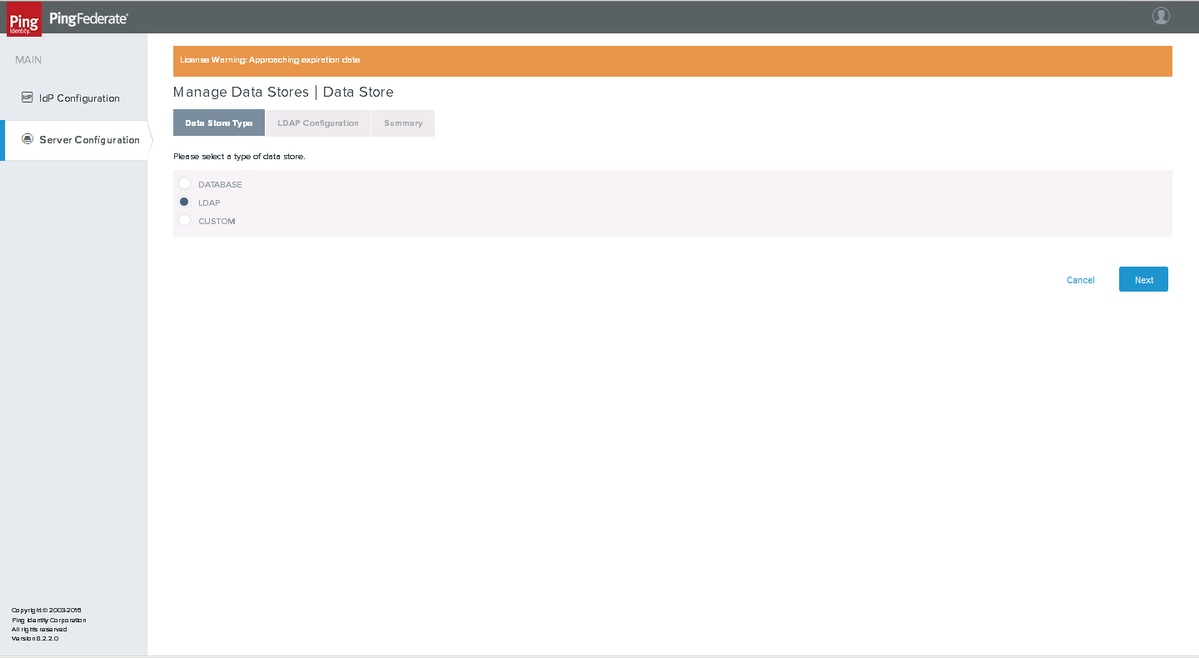

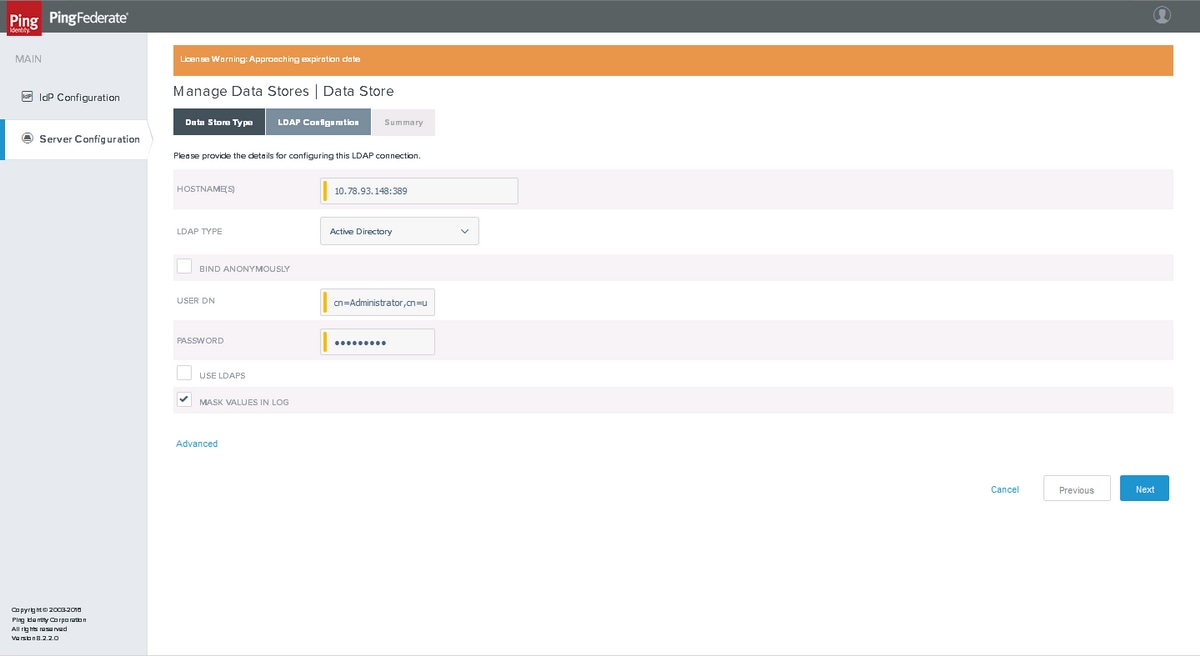

Configuración de LDAP

Elija LDAP y haga clic en Next .

Introduzca los valores y haga clic en Next (Siguiente)

Summary

Haga clic en Guardar después de la verificación.

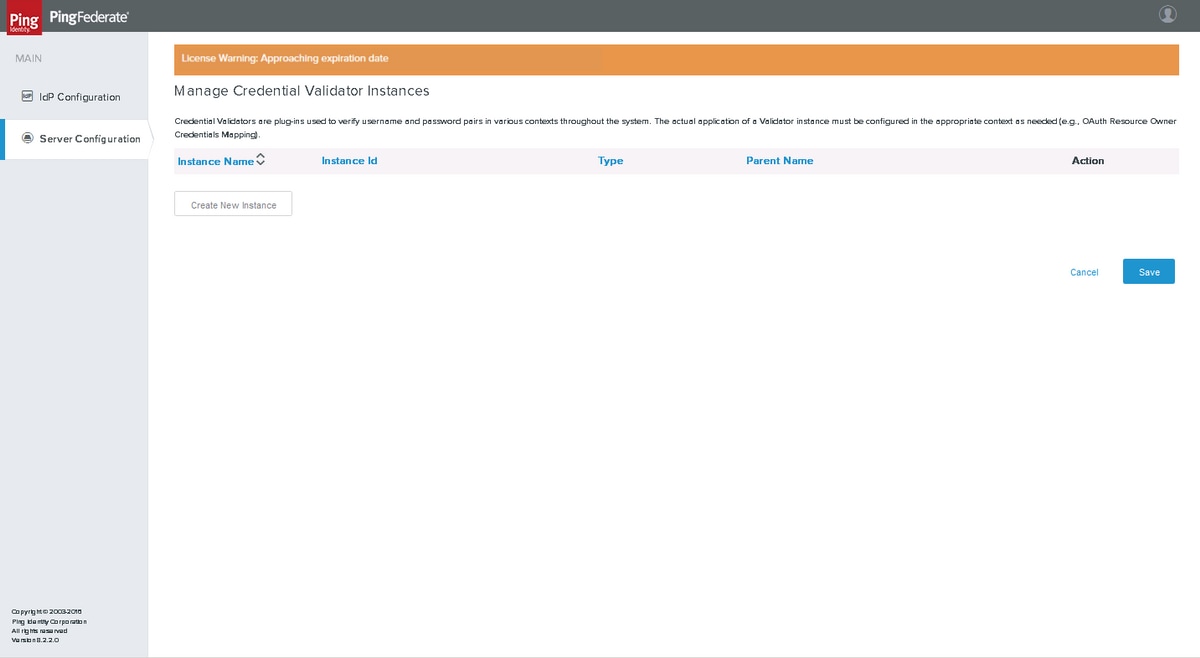

Validadores de credenciales de contraseña

Haga clic en Configuración del servidor > AUTENTICACIÓN > Validadores de credenciales de contraseña

Haga clic en Crear nueva instancia.

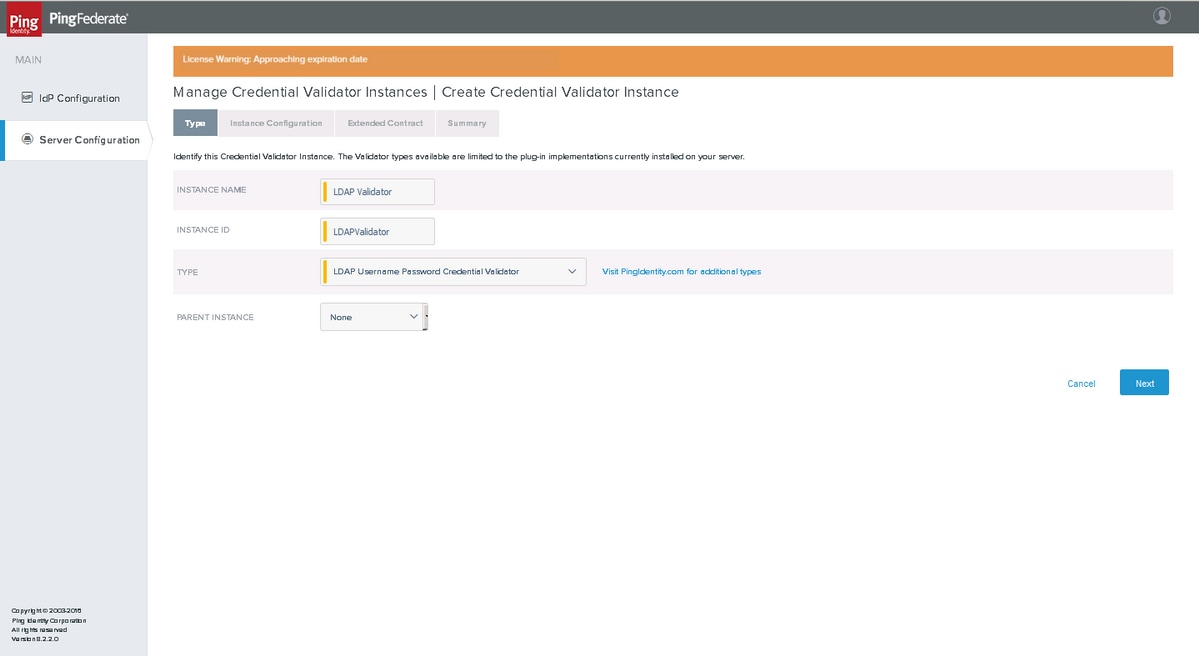

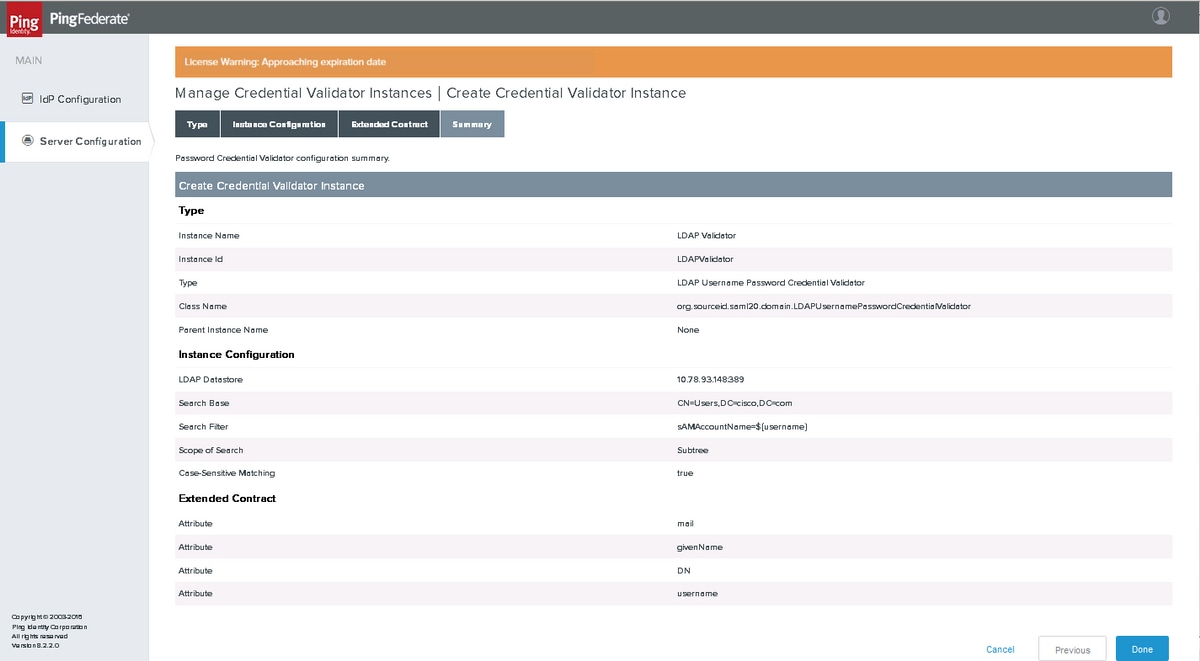

Tipo

Seleccione el Validador de credenciales de contraseña de nombre de usuario LDAP como TYPE. Haga clic en Next (Siguiente).

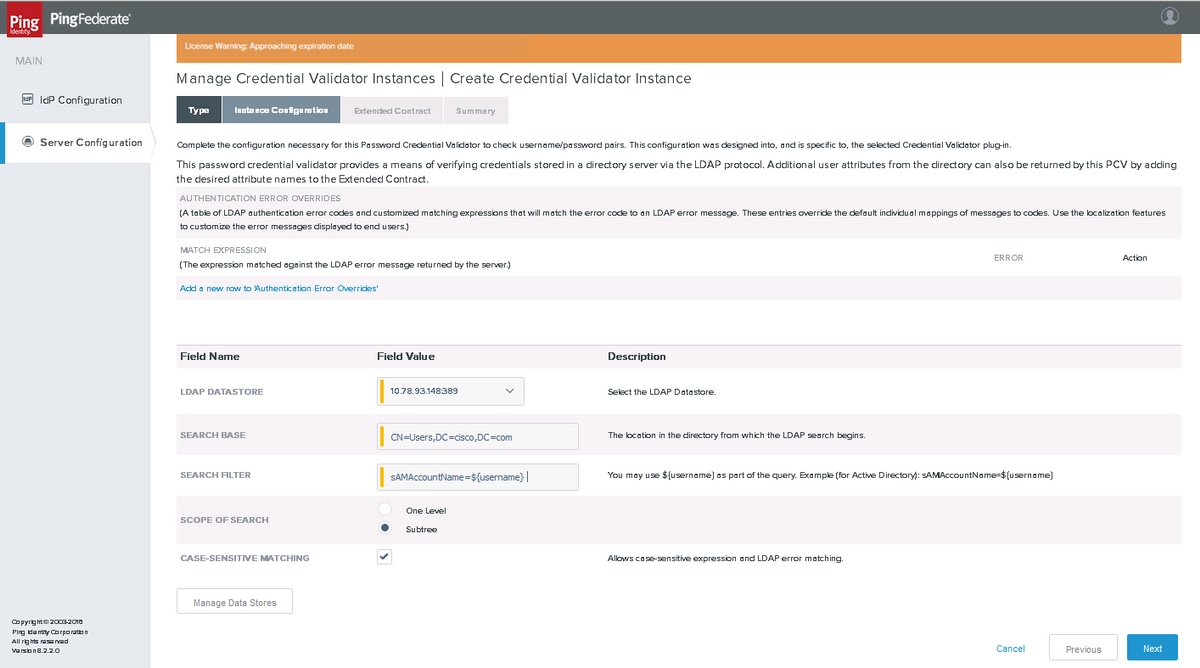

Configuración de instancia

Seleccione el almacén de datos LDAP e introduzca la base de búsqueda, el filtro de búsqueda y el alcance de la búsqueda. Haga clic en Next (Siguiente).

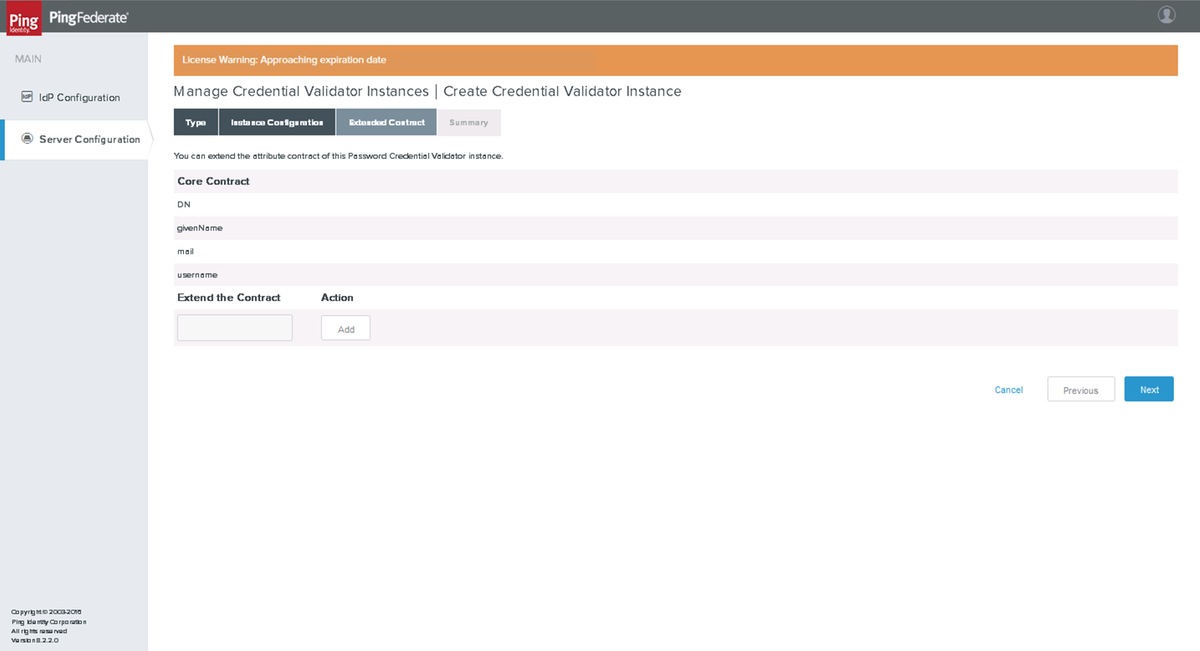

Contrato ampliado

Haga clic en Next (Siguiente)

Summary

Compruebe los parámetros y haga clic en Finalizado.

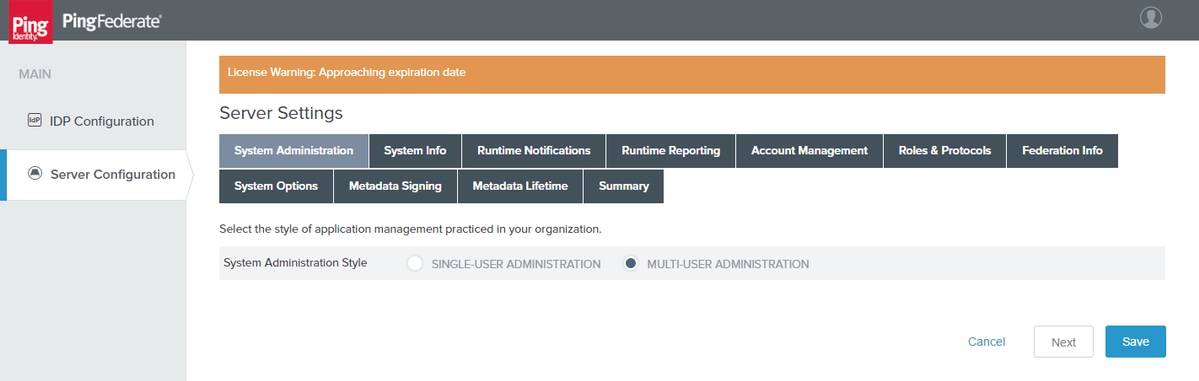

Configuración del servidor

Administración del sistema

Haga clic en Configuración del servidor > CONFIGURACIÓN DEL SISTEMA > Configuración del servidor

Haga clic en Next (Siguiente).

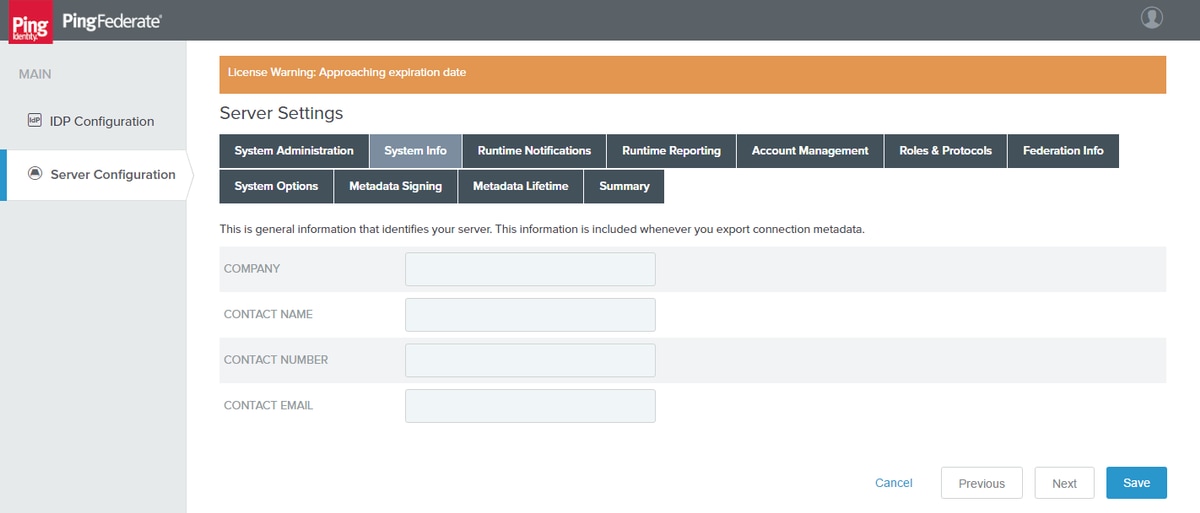

Información del sistema

Haga clic en Next (Siguiente).

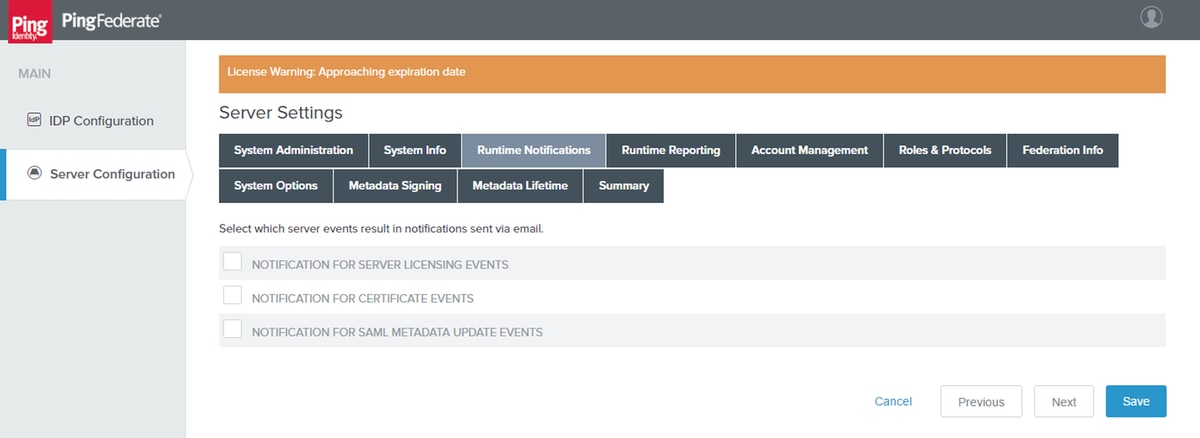

Notificaciones en tiempo de ejecución

Haga clic en Next (Siguiente).

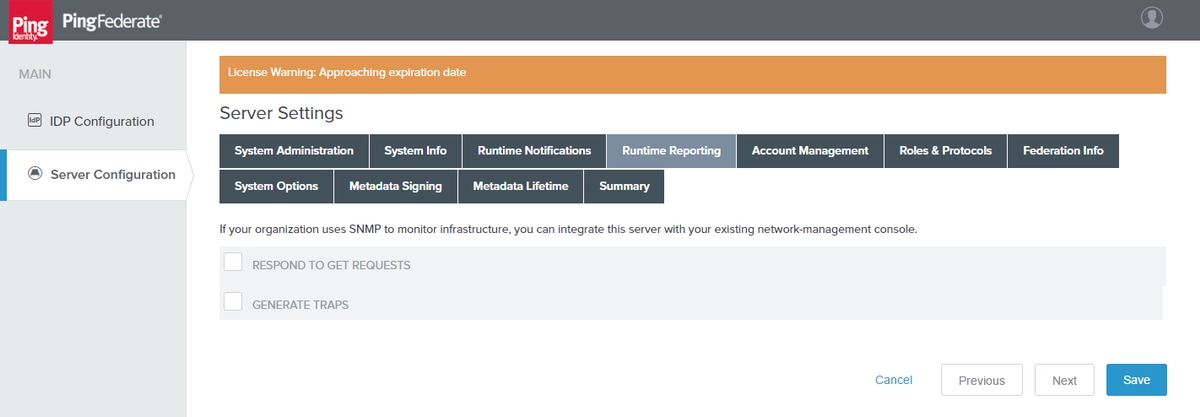

Informes en tiempo de ejecución

Haga clic en Next (Siguiente).

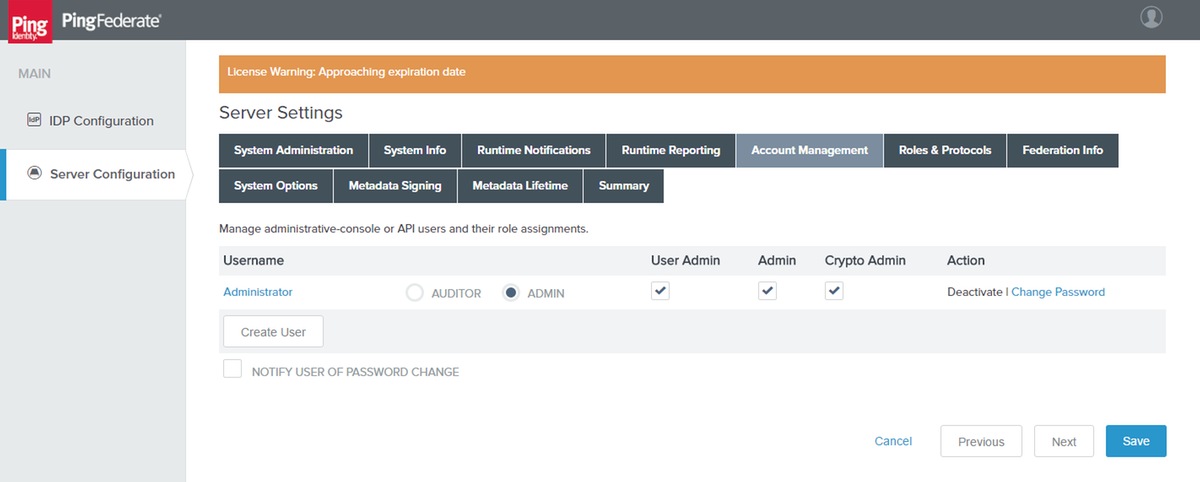

Administración de cuentas

Haga clic en Next (Siguiente).

Nota: En esta sección puede agregar o cambiar la contraseña del usuario.

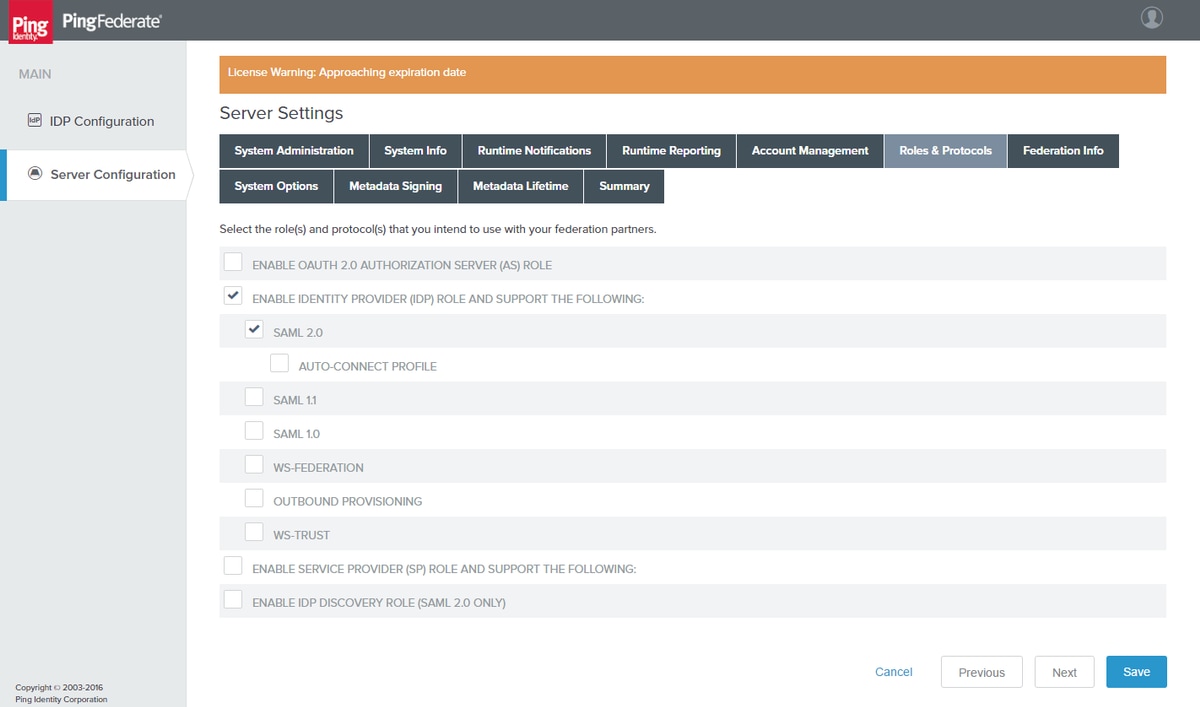

Funciones y protocolos

Seleccione los roles y protocolos adecuados. Haga clic en Next (Siguiente).

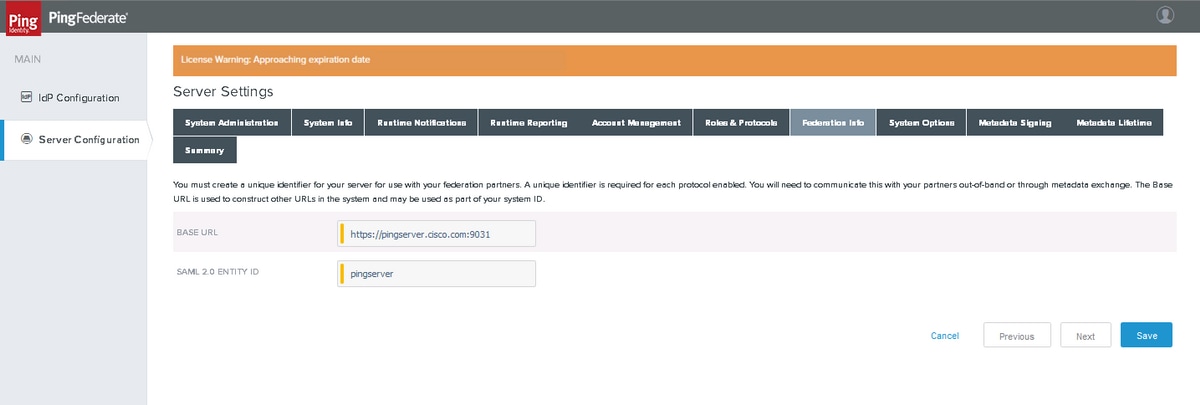

Información de federación

Haga clic en Next (Siguiente).

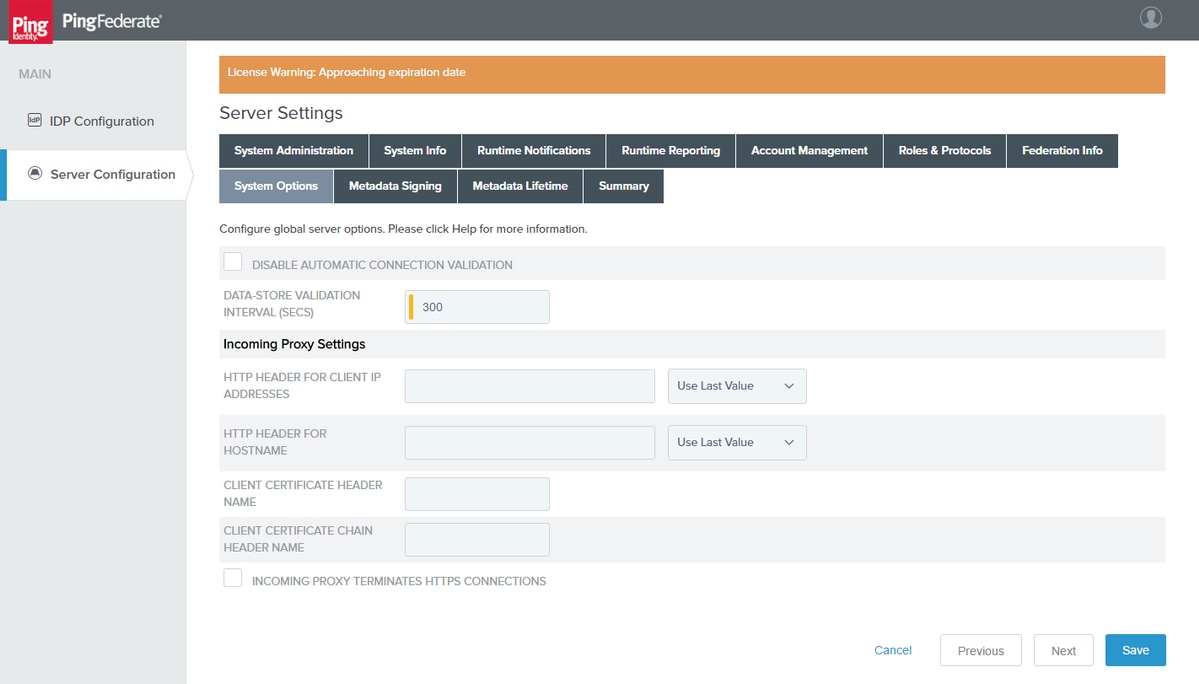

Opciones del sistema

Haga clic en Next (Siguiente).

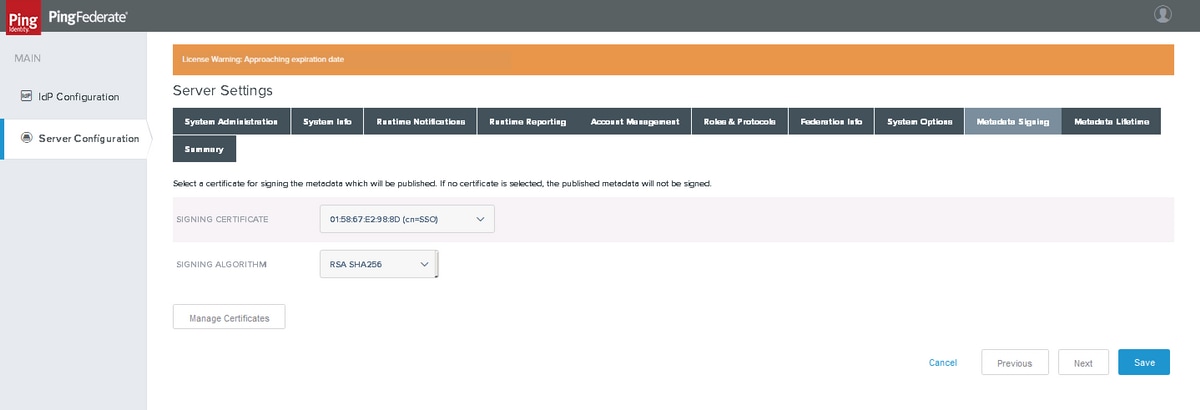

Firma de metadatos

Seleccione el certificado de firma y el algoritmo de firma creados anteriormente como parte de la configuración del certificado. Haga clic en Next (Siguiente).

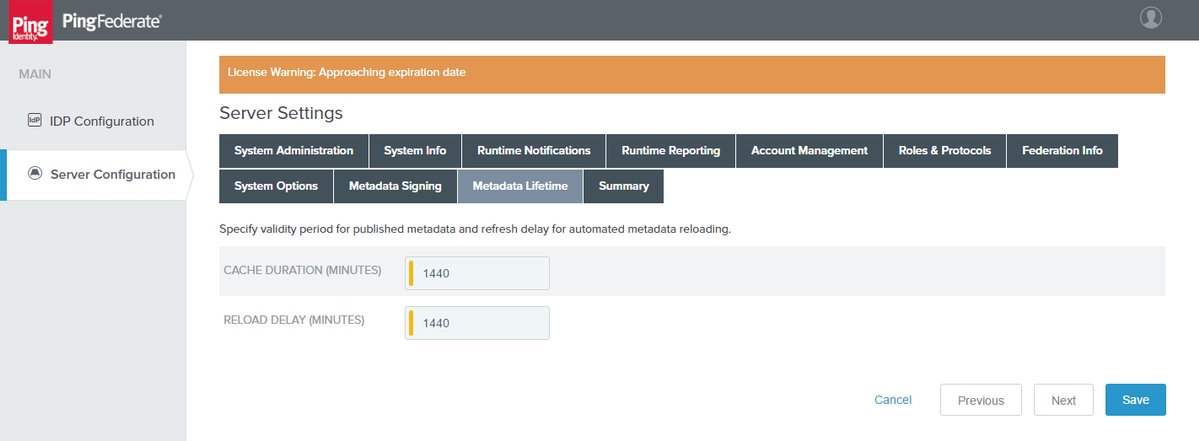

Duración de metadatos

Haga clic en Next (Siguiente).

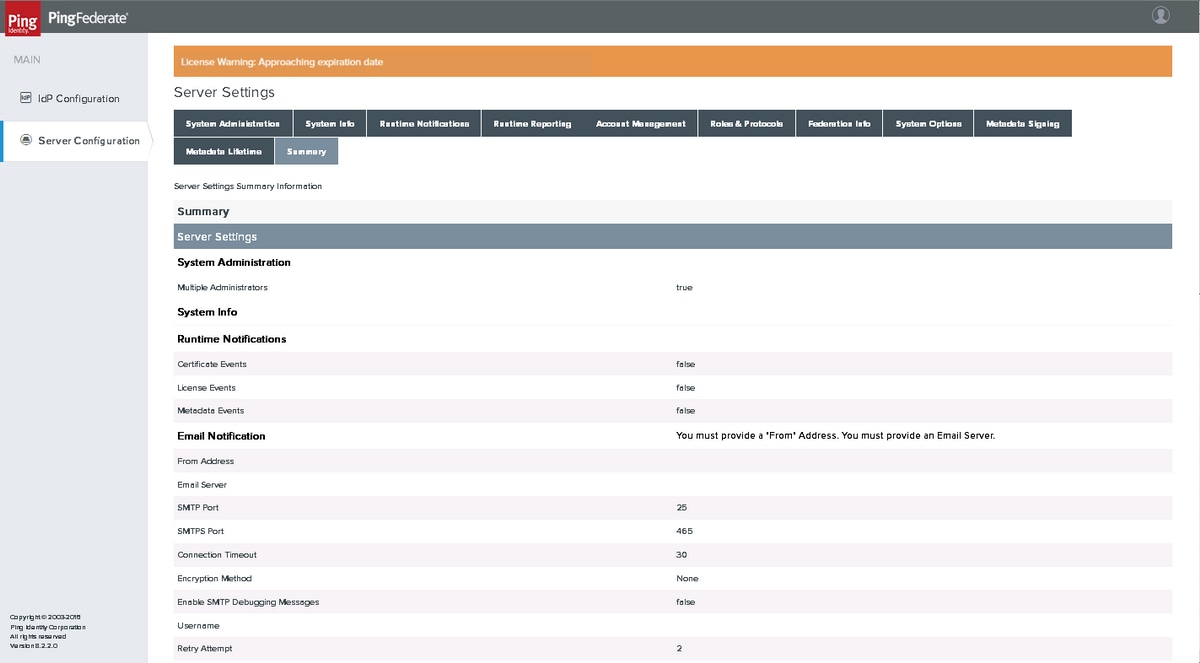

Summary

Compruebe la configuración y haga clic en Guardar.

Configuración del proveedor de identidad (IdP)

Adaptadores

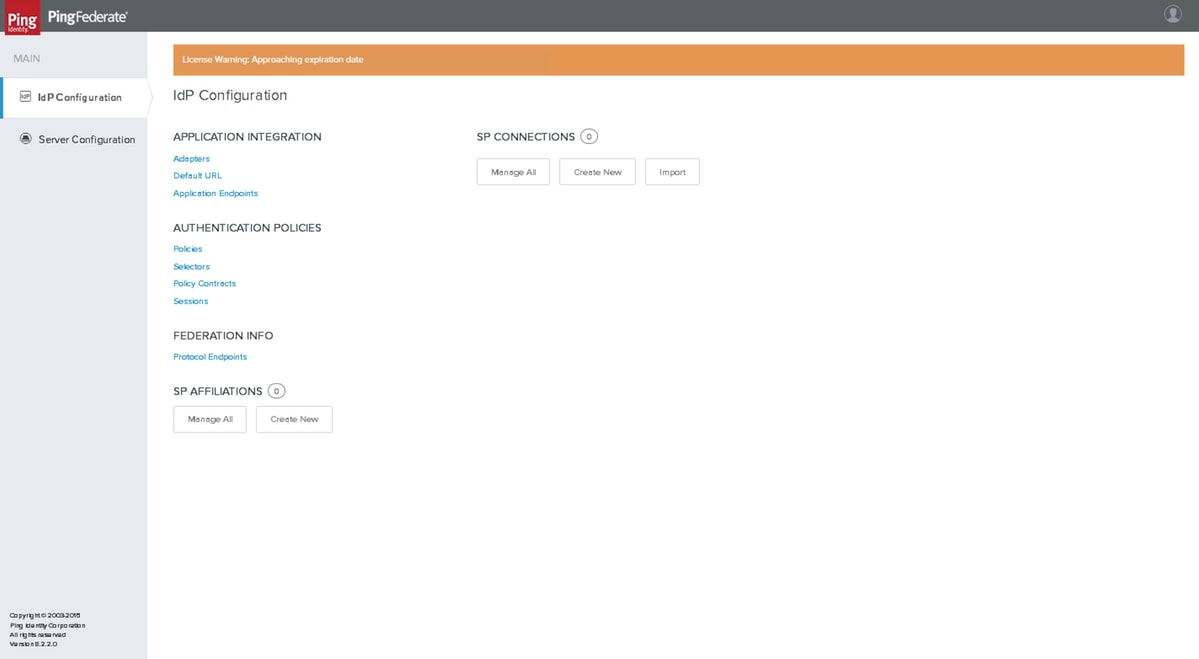

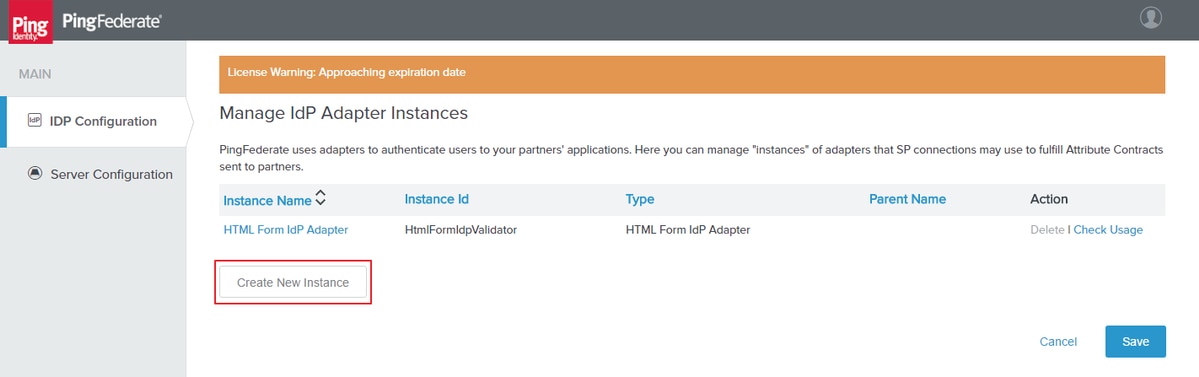

Haga clic en Configuración IdP > INTEGRACIÓN DE APLICACIONES > Adaptadores

Haga clic en Crear nueva instancia.

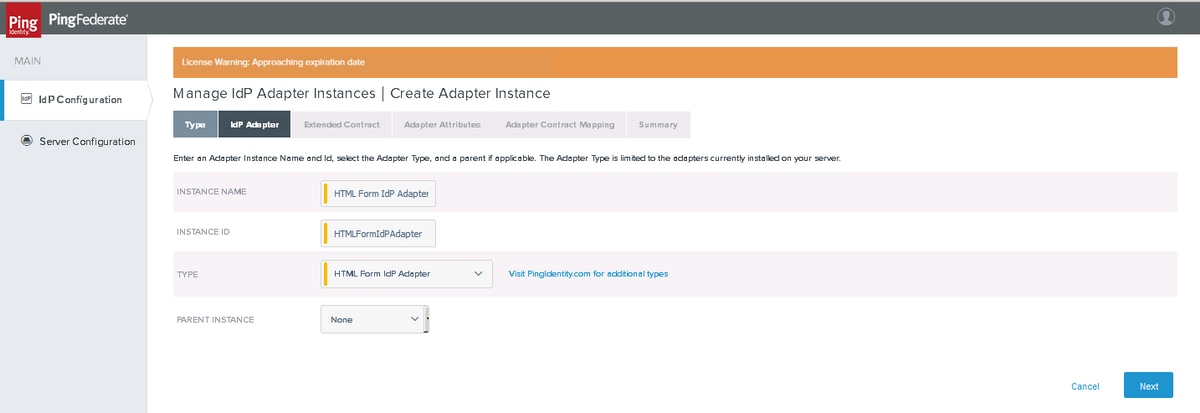

Tipo

Seleccione Adaptador IDP de formulario HTML. Haga clic en Next (Siguiente).

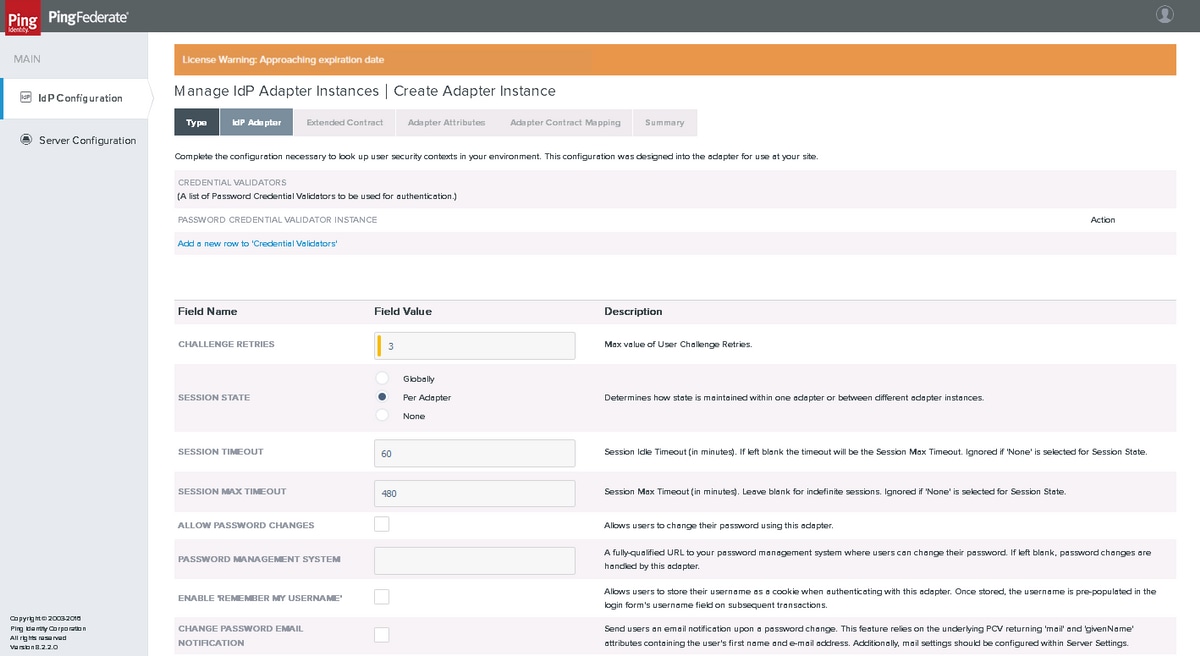

Adaptador IdP

Haga clic en Agregar una nueva fila a 'Validadores de credenciales' y seleccione el validador LDAP que se creó anteriormente como INSTANCIA DE VALIDADOR DE CREDENCIALES DE CONTRASEÑA y haga clic en Actualizar. Haga clic en Siguiente.

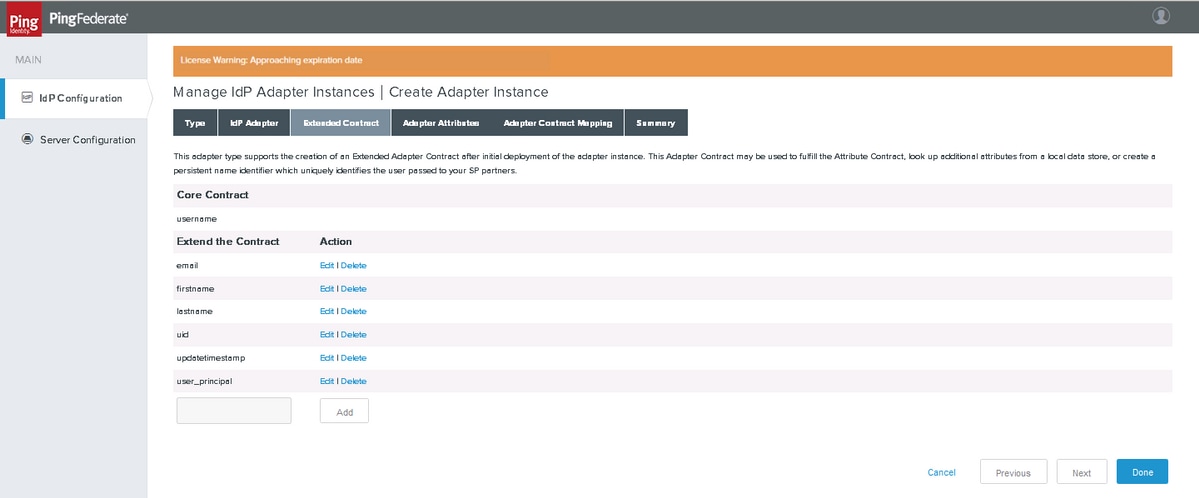

Contrato ampliado

Agregue los contratos tal y como se muestra. Haga clic en Next (Siguiente).

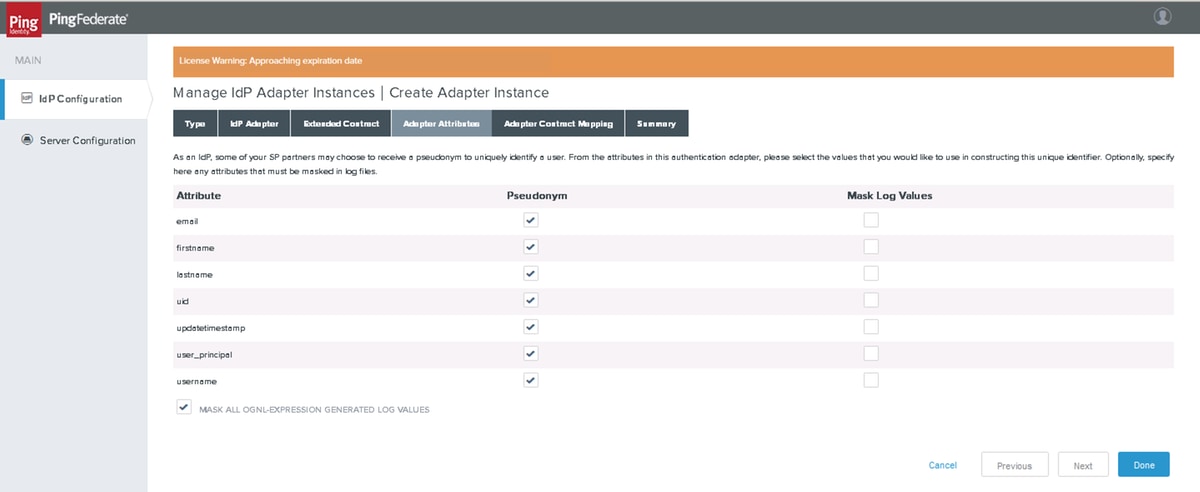

Atributos del adaptador

Haga clic en Next (Siguiente).

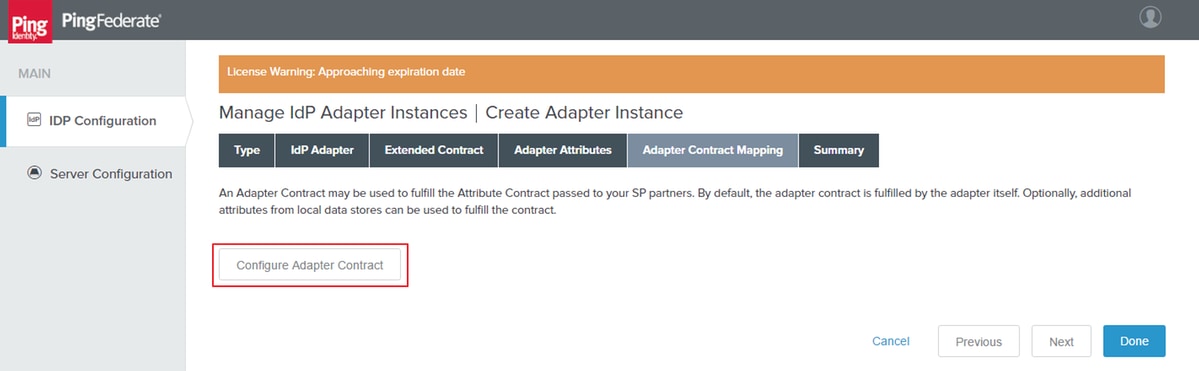

Asignación de contratos de adaptador

Haga clic en Configurar contrato de adaptador.

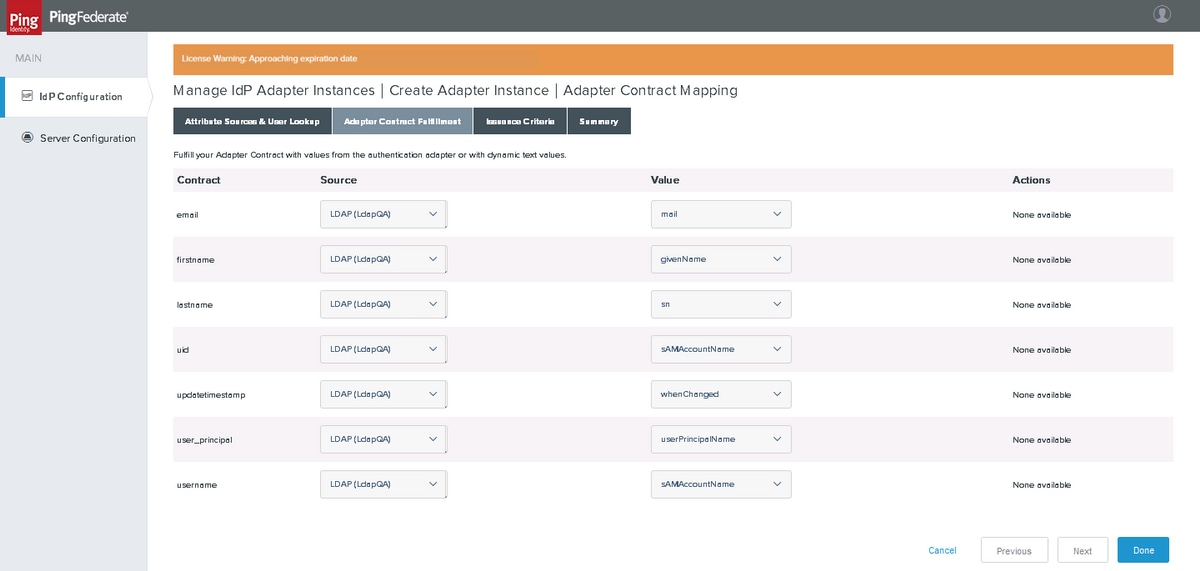

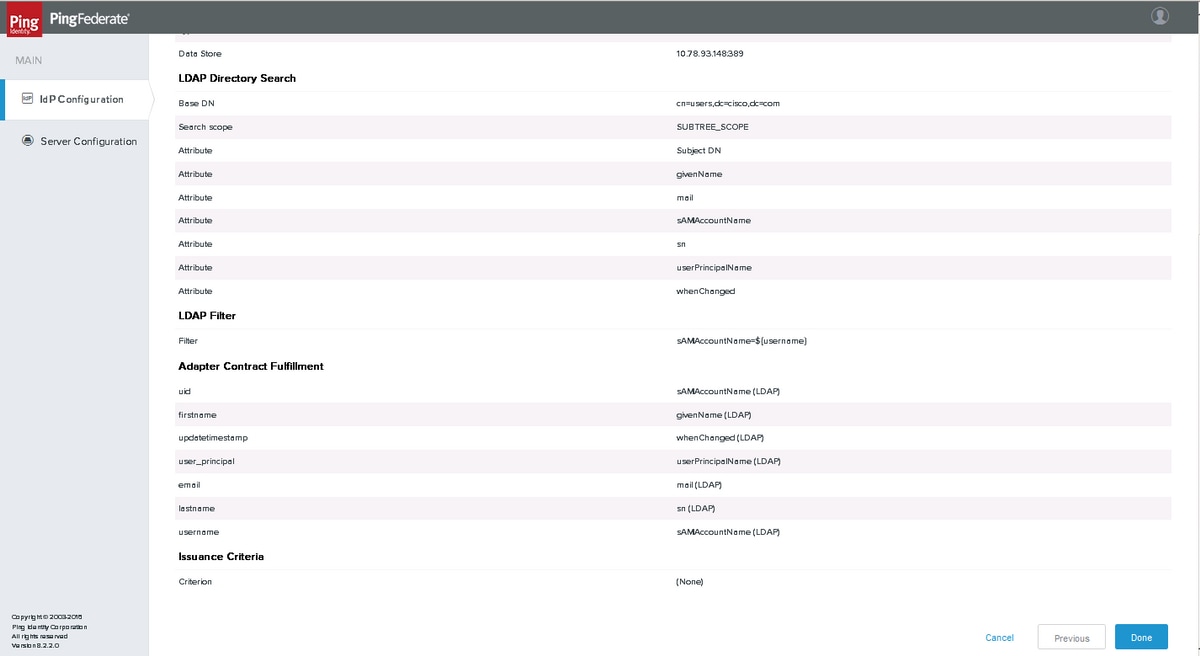

Orígenes de atributos y búsqueda de usuarios

Agregue un origen de atributo y seleccione el almacén LDAP creado anteriormente. Haga clic en Next (Siguiente).

Cumplimiento del contrato del adaptador

Asigne los atributos. Haga clic en Next (Siguiente).

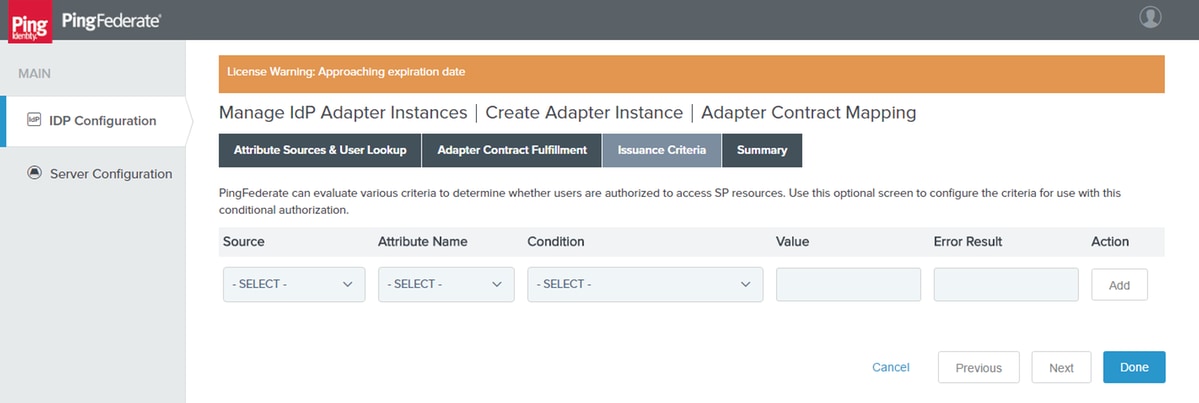

Criterios de emisión

Haga clic en Next (Siguiente).

Summary

Compruebe los parámetros y haga clic en Finalizado.

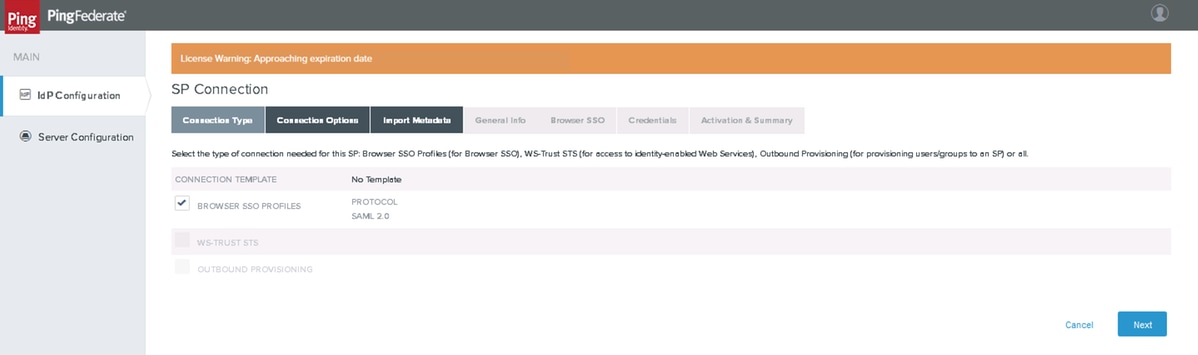

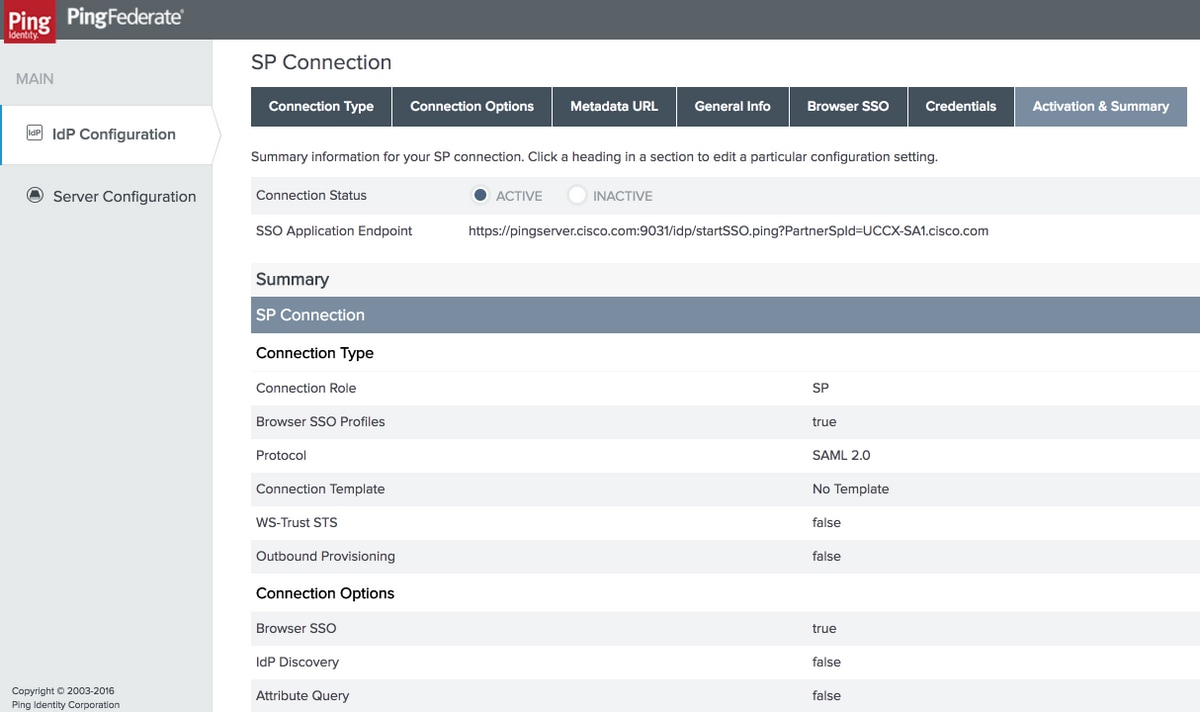

Conexiones SP

Crear nuevas conexiones SP

Tipo de conexión

Haga clic en Next (Siguiente).

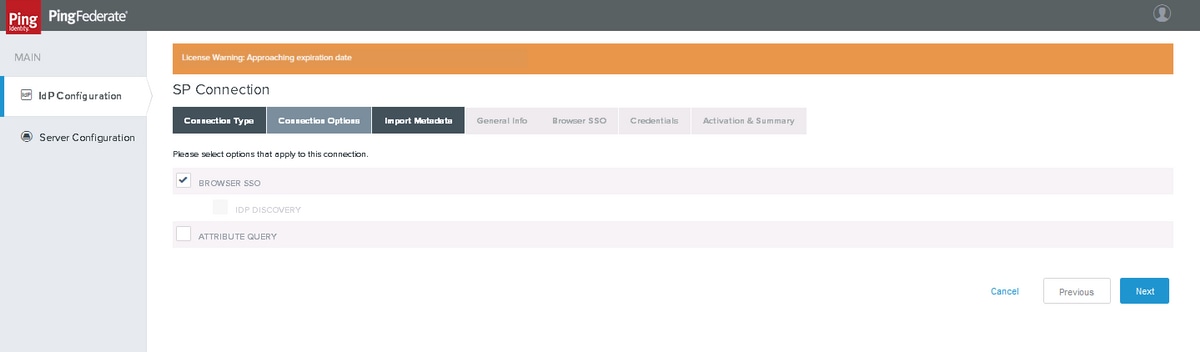

Opciones de conexión

Haga clic en Next (Siguiente)

Importar metadatos

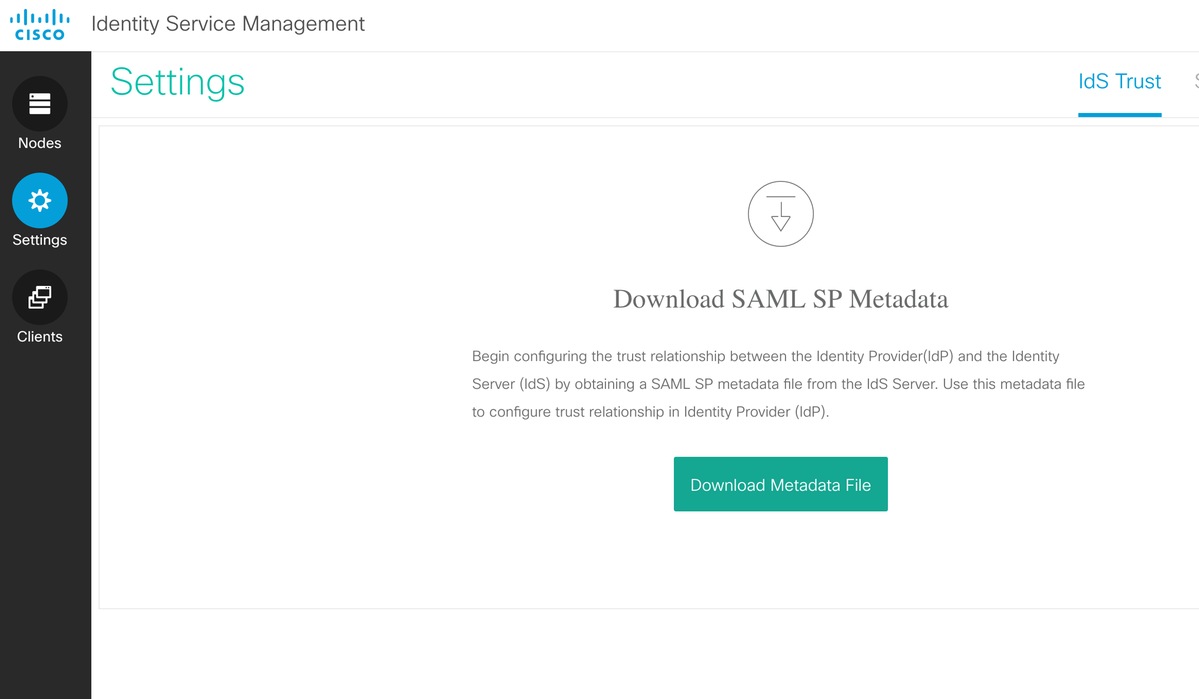

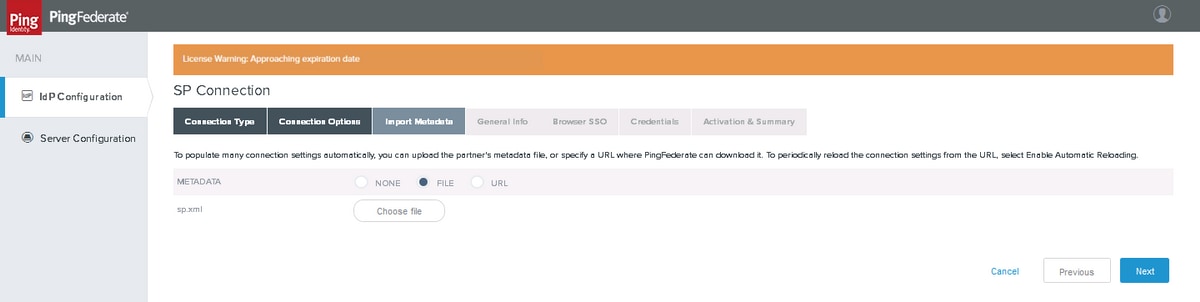

Descargue el archivo xml de metadatos del proveedor de servicios desde Cisco Identity Service Admin > Settings > IdS Trust > Download Metadata.

Cargue el archivo xml de metadatos del proveedor de servicios en PingFederate.

Elija el archivo xml descargado y haga clic en Next .

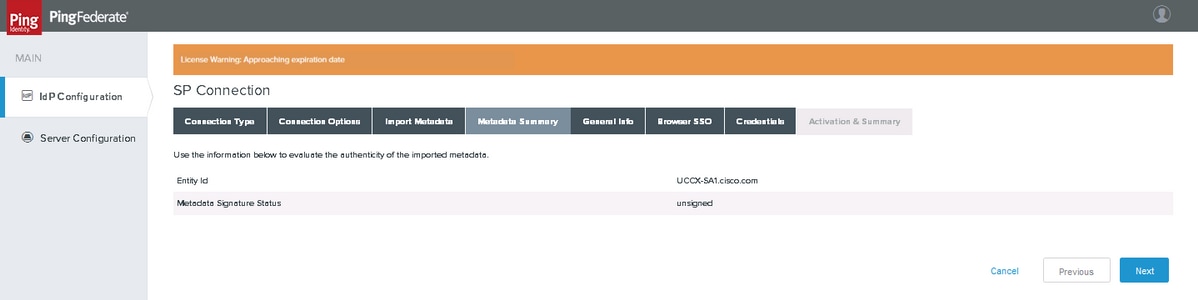

Resumen de metadatos

Haga clic en Next (Siguiente)

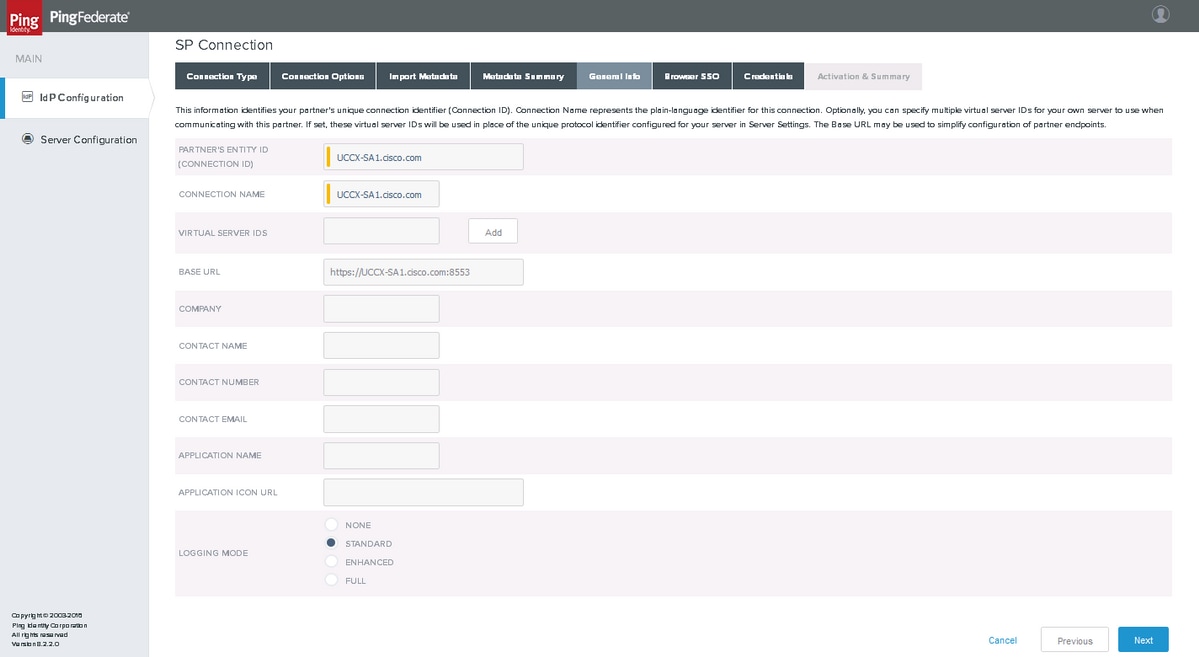

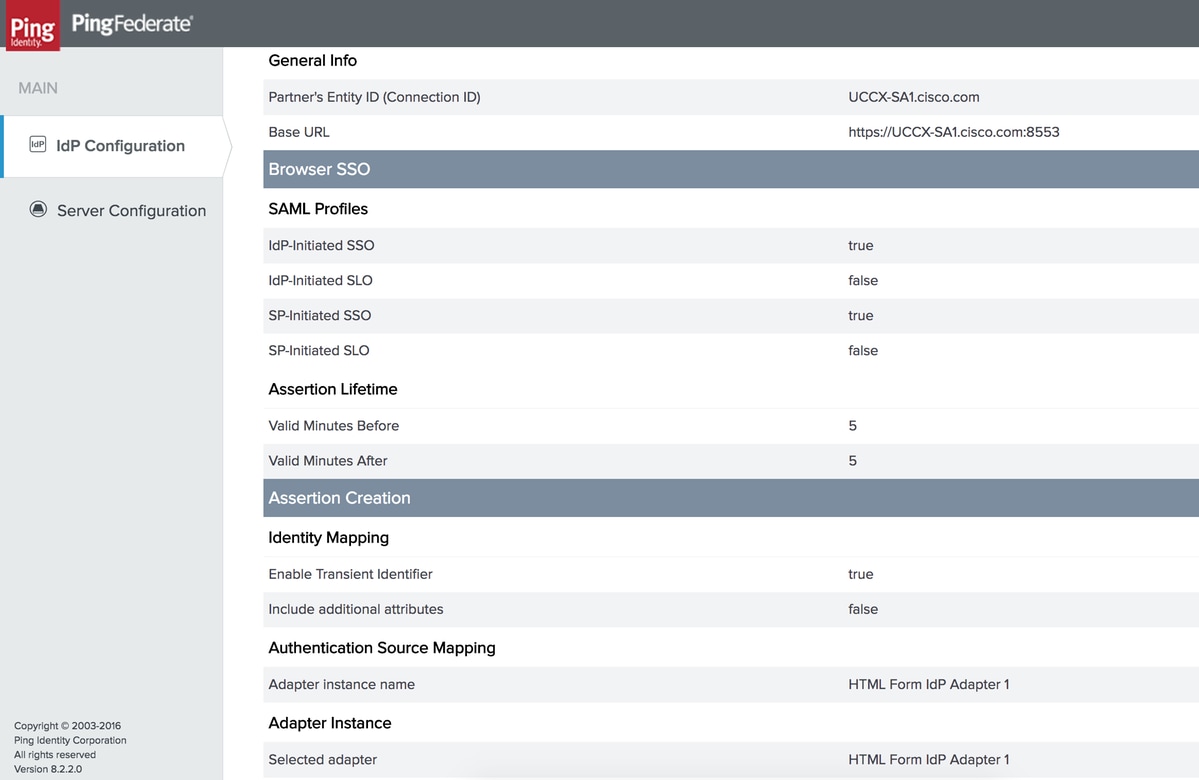

Información general

Haga clic en Next (Siguiente)

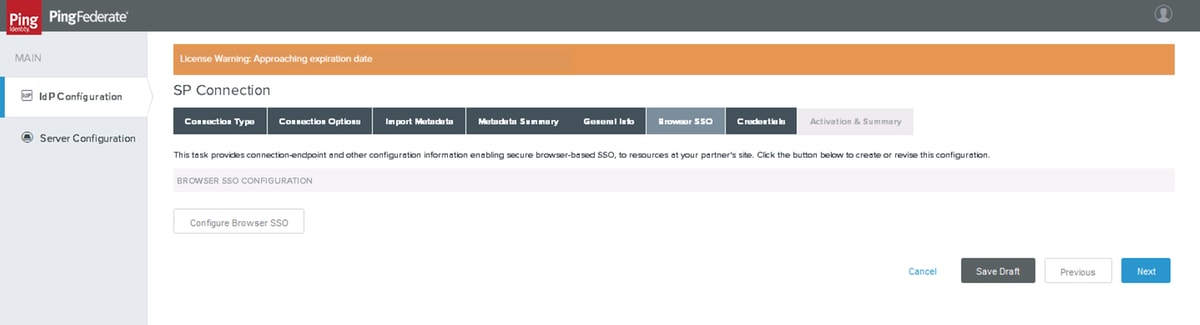

SSO del navegador

Haga clic en Configure Browser SSO

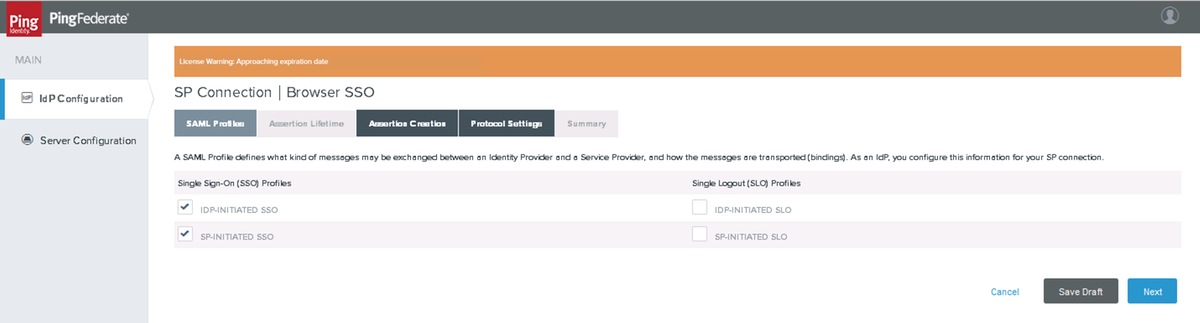

Perfiles de lenguaje de marcado de aserción de seguridad (SAML)

Haga clic en Next (Siguiente)

Nota: Cisco Identity Service (IdS) no admite Single Logout (SLO) en la versión 11.6 y no está seleccionado.

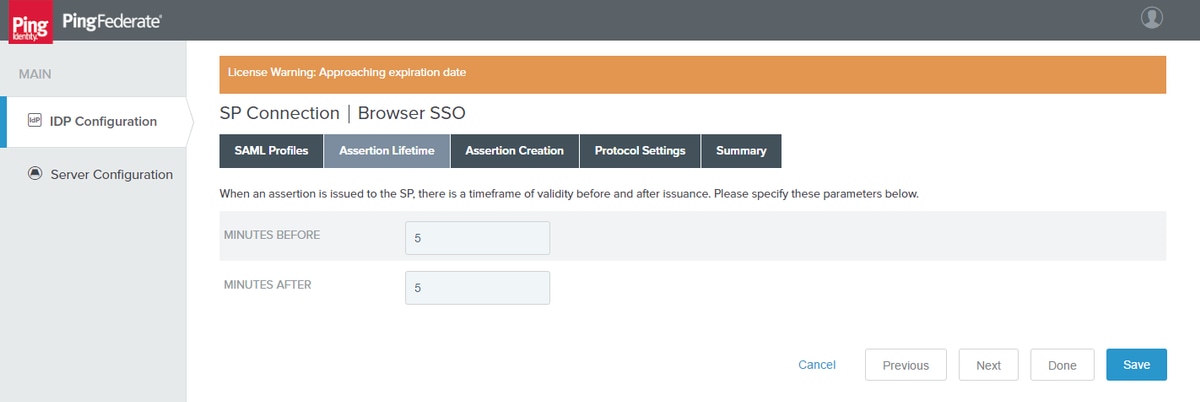

Vida útil de aserción

Haga clic en Next (Siguiente)

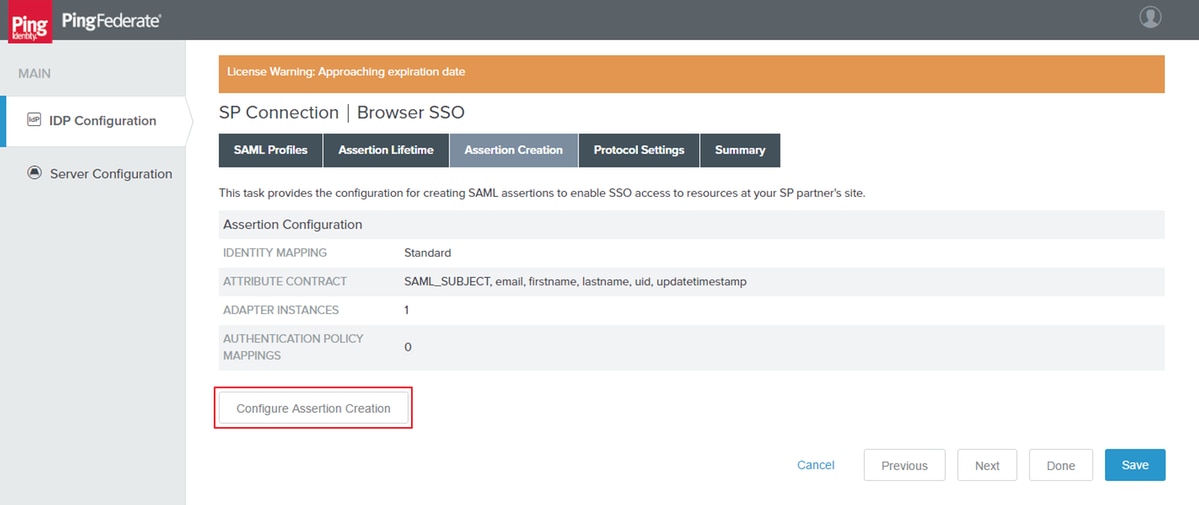

Creación de aserción

Haga clic en Configurar creación de aserción

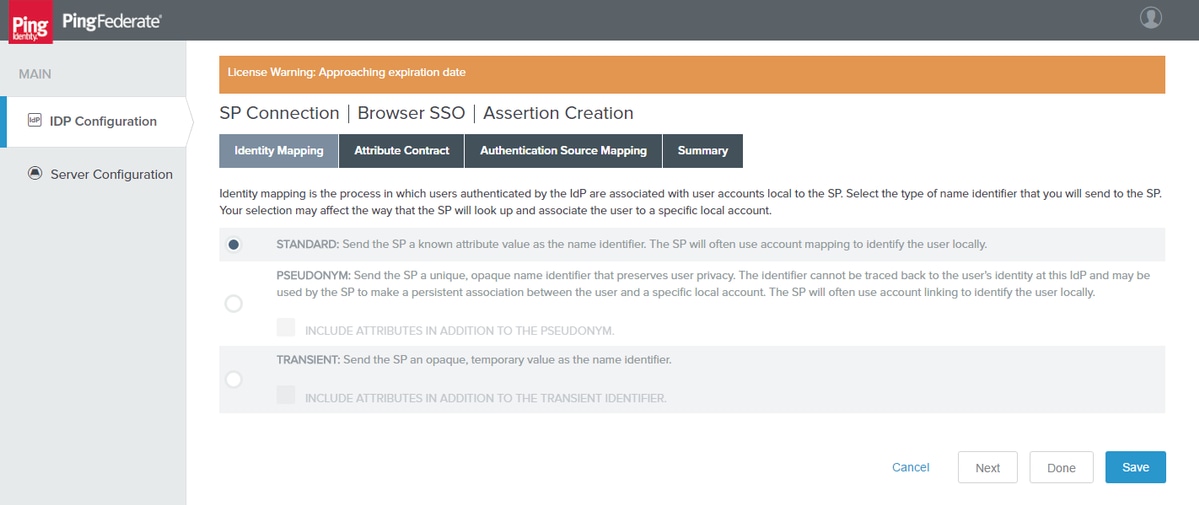

Asignación de identidad

Haga clic en Next (Siguiente)

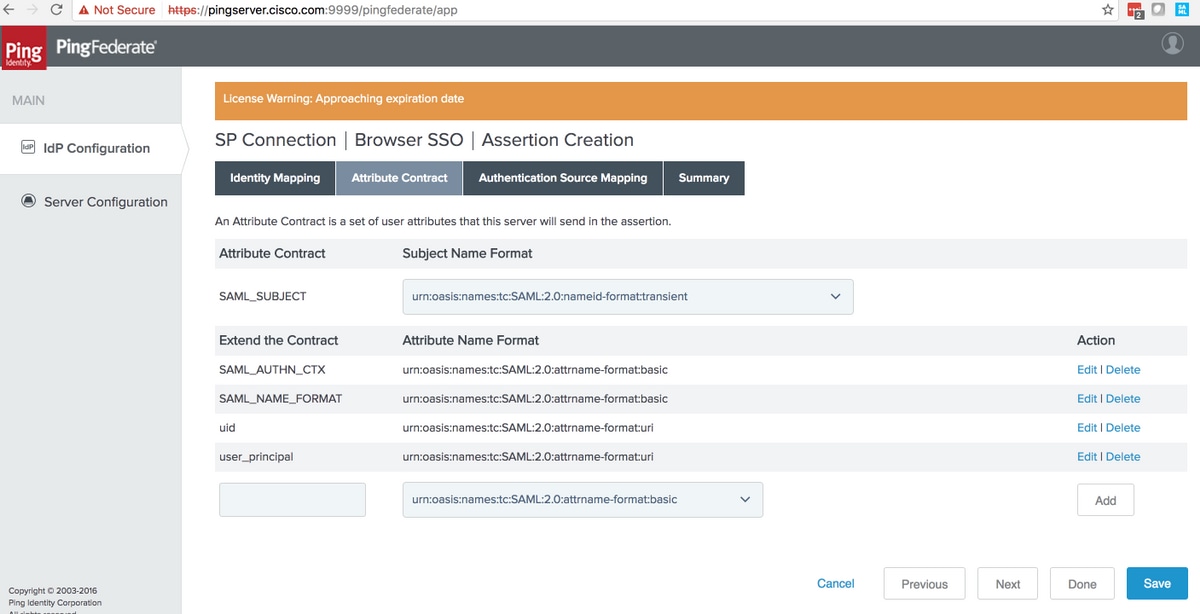

Contrato de atributo

Advertencia: Estos atributos son obligatorios para la interoperabilidad de Cisco Identity Service (IdS) con PingFederate.

|

Contrato de atributo

|

Propósito

|

|---|---|

|

SAML_SUBJECT |

El filtro de búsqueda PingFederate lo utiliza para comprobar si se cumple el valor asignado |

| SAML_AUTHEN_CTX | Se utiliza en la respuesta SAML para indicar el contenido de autenticación 'PasswordProtectedTransport' |

| SAML_NAME_FORMAT | Se utiliza en la respuesta SAML para indicar el formato de identificación de nombre transitorio de SAML 2.0 |

| uid | Utilizado por Cisco IdS para identificar al usuario autenticado |

| user_principal | Utilizado por Cisco IdS para identificar el nombre completo (es decir, id + dominio) del usuario autenticado |

El administrador puede personalizar las alternativas de formato de nombre a través del archivo de configuración custom-name-format.xml ubicado en este directorio:

<pf_install>/pingfederate/server/default/data/config-store.

Para operar SSO con transient como identificador de nombre, agregue el elemento xml en la sección saml2-subject-name-format: <con:item name="urn:oasis:names:tc:SAML:2.0:nameid-format:transient">urn:oasis:names:tc:SAML:2.0:nameid-format:transient</con:item>

Haga clic en Next (Siguiente)

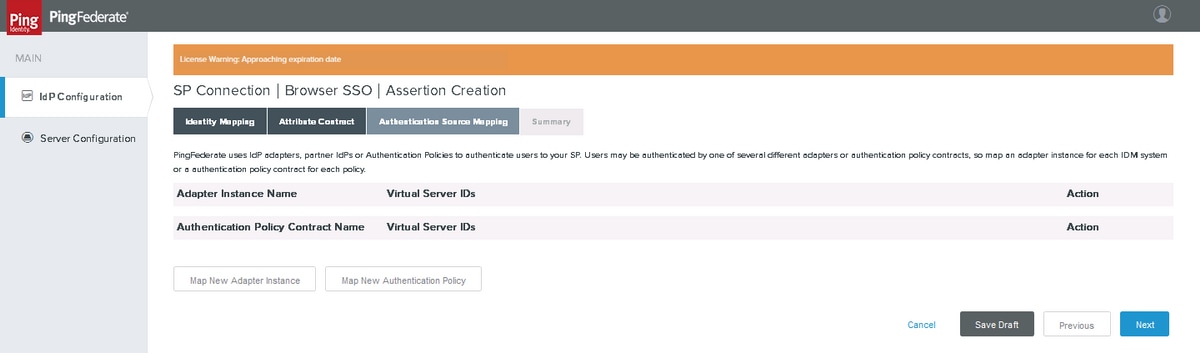

Asignación de origen de autenticación

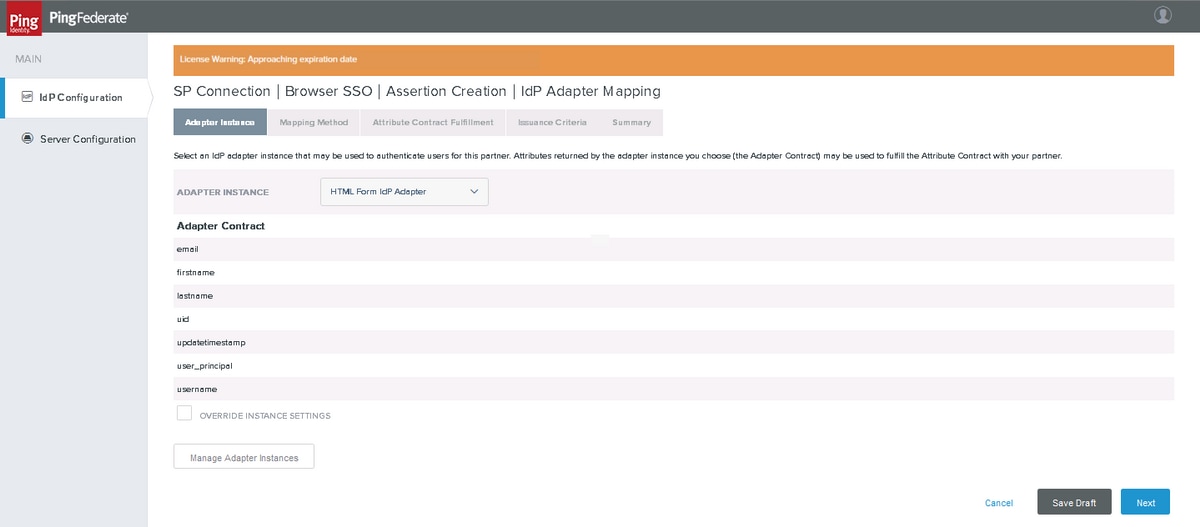

Haga clic en Asignar nueva instancia de adaptador

Asigne el adaptador de IdP de formulario HTML creado anteriormente. Haga clic en Next (Siguiente)

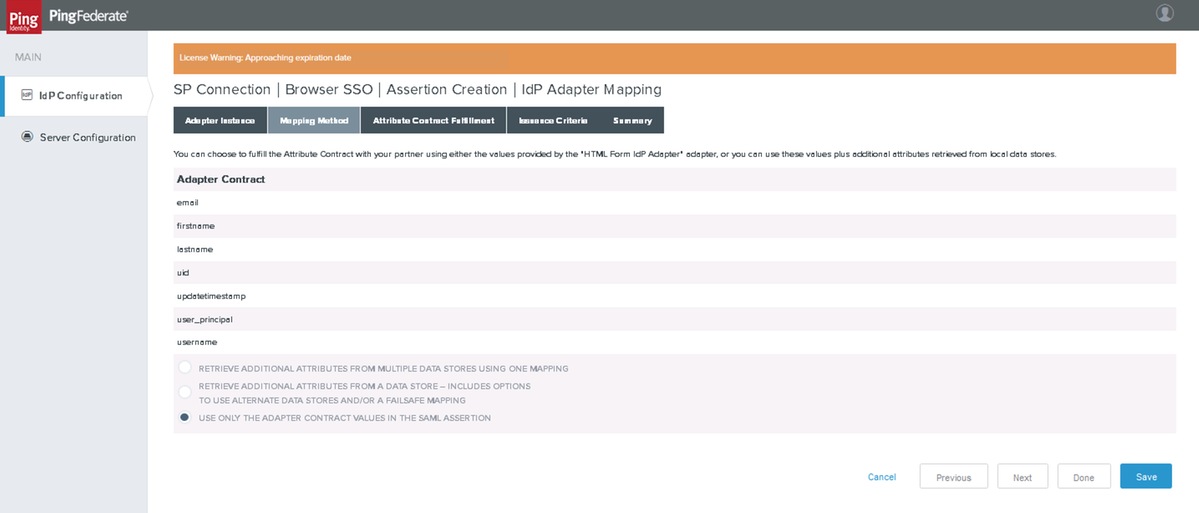

Método de asignación

Haga clic en Next (Siguiente)

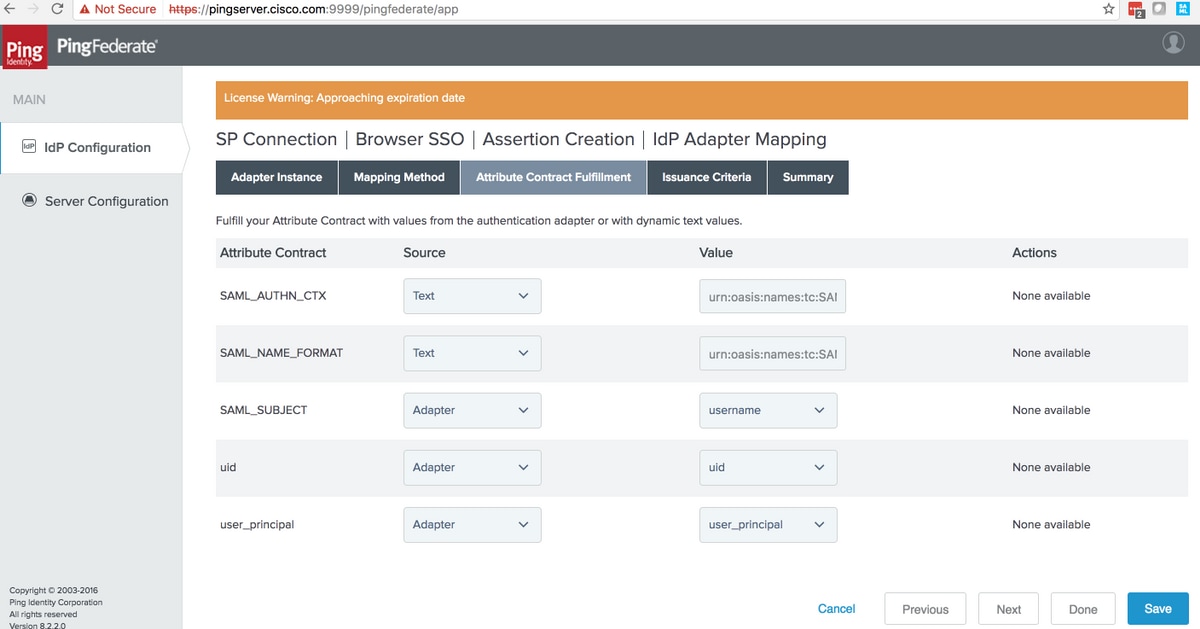

Cumplimentación de contrato de atributo

Asegúrese de que los valores están establecidos en

|

Contrato de atributo

|

Fuente

|

Valor

|

|---|---|---|

|

SAML_SUBJECT |

Adaptador |

Nombre de usuario Nota muy importante: El valor utilizado para esta configuración debe coincidir con el utilizado en la configuración del filtro LDAP (sección#3.1.3.2. Configuración de instancias) Nota: Aquí se utiliza 'username' porque el filtro utilizado era sAMAccountName=${username} |

| SAML_AUTHEN_CTX | texto |

urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport |

| SAML_NAME_FORMAT | texto | urn:oasis:names:tc:SAML:2.0:nameid-format:transient |

| uid | Adaptador | uid |

| user_principal | Adaptador | user_principal |

Haga clic en Next (Siguiente)

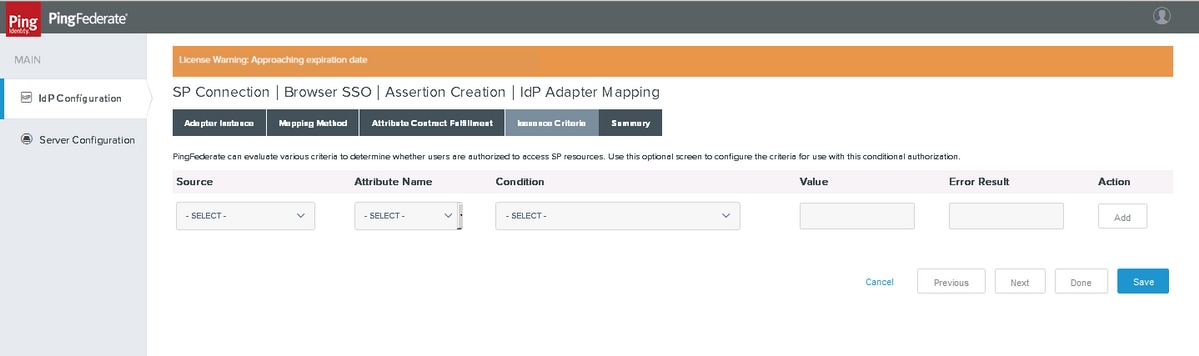

Criterios de emisión

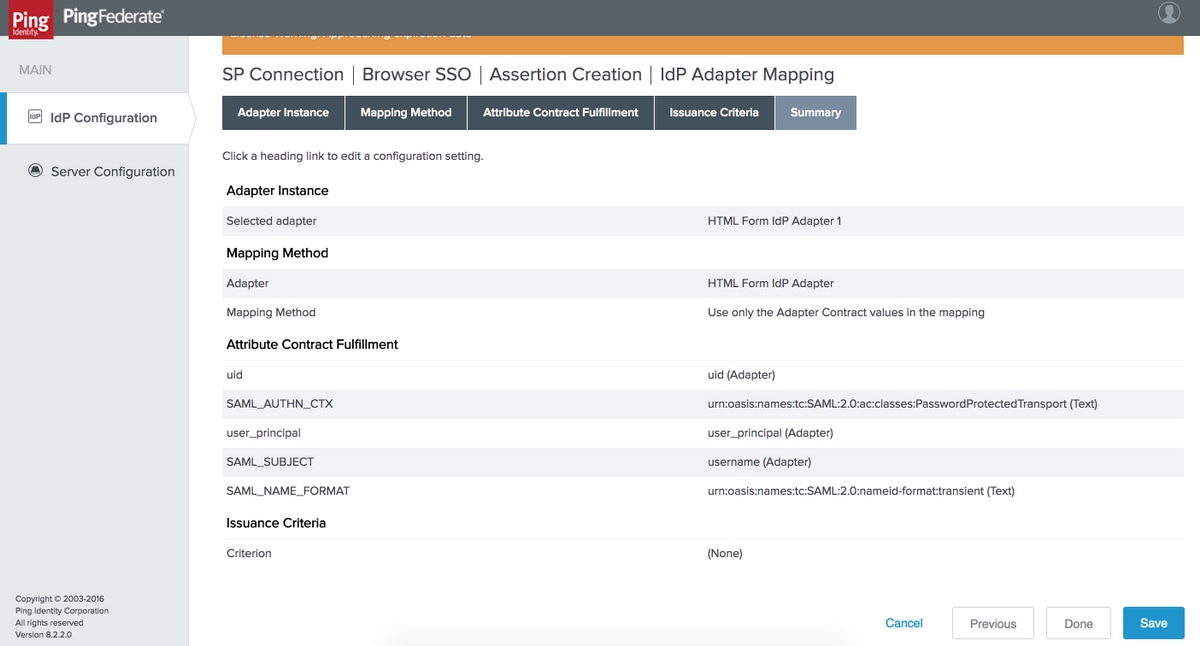

Summary

Compruebe los parámetros y haga clic en Finalizado

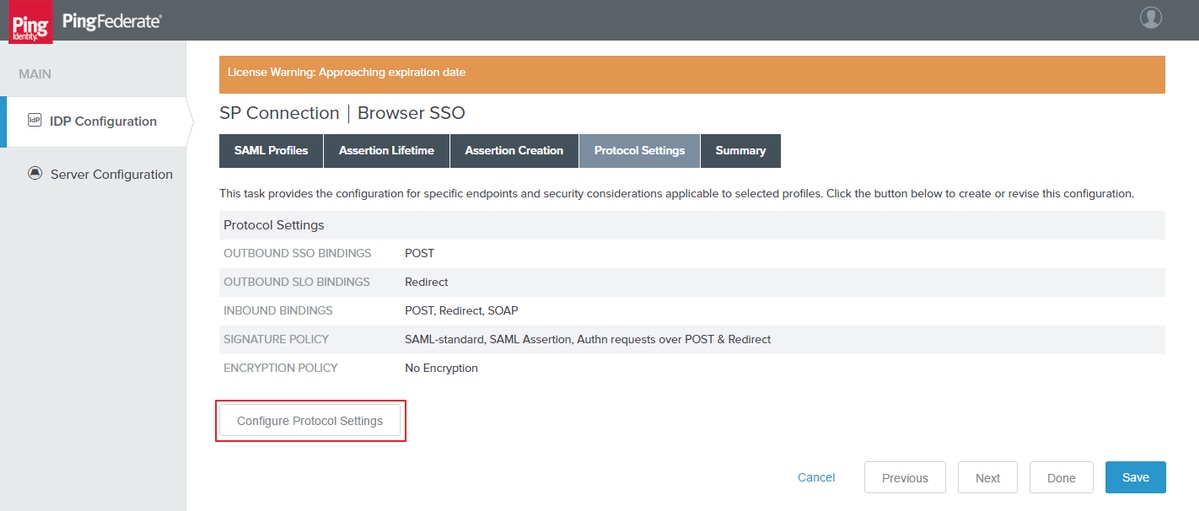

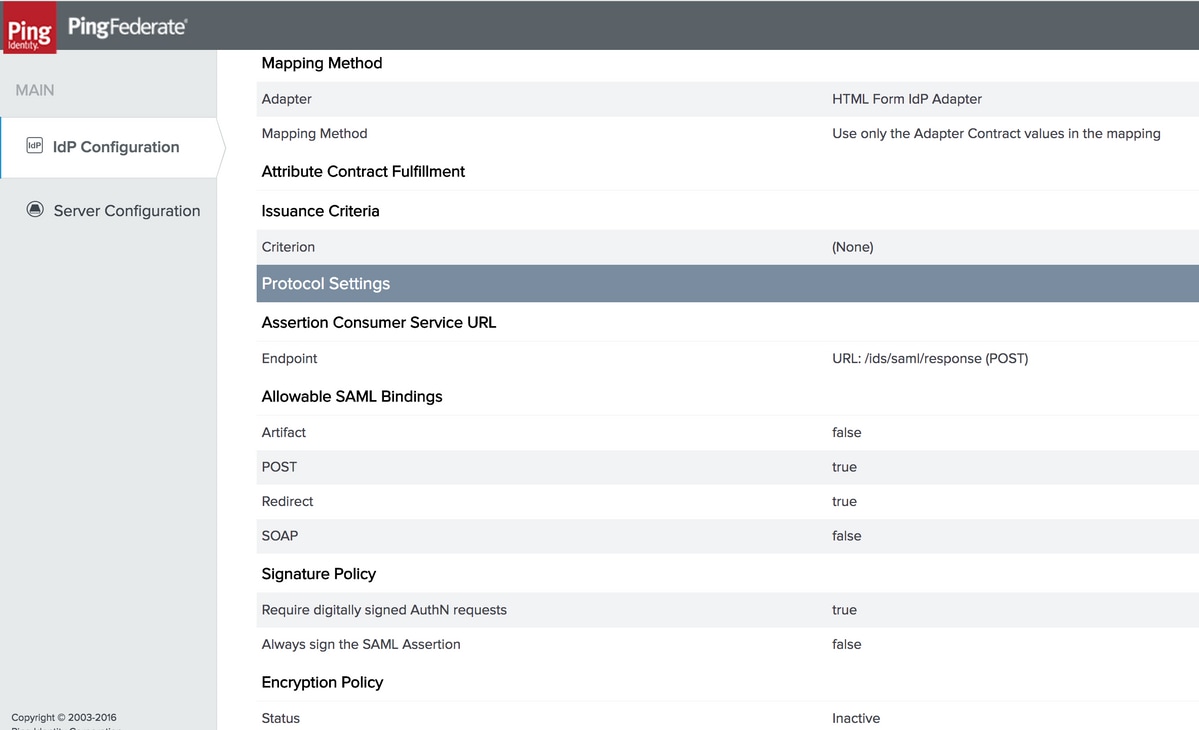

Configuración de protocolo

Haga clic en Configure Protocol Settings

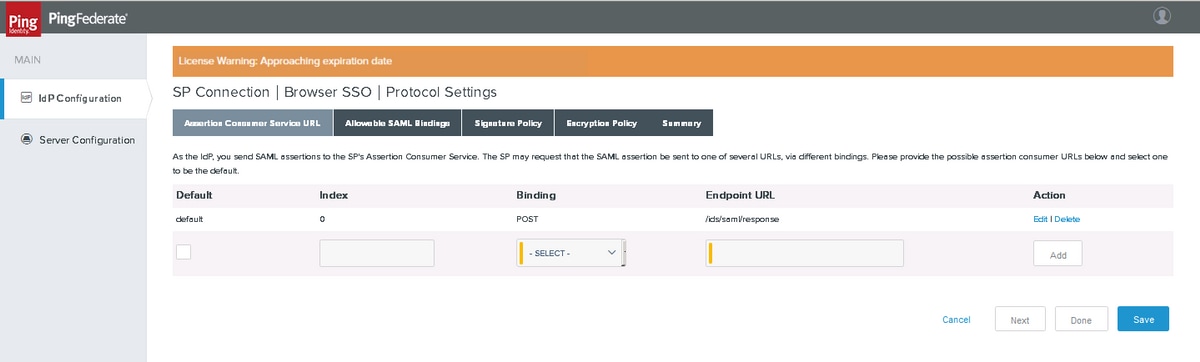

URL de servicio de consumidor de aserción

Agregue el extremo SSO de enlace POST. Haga clic en Next (Siguiente)

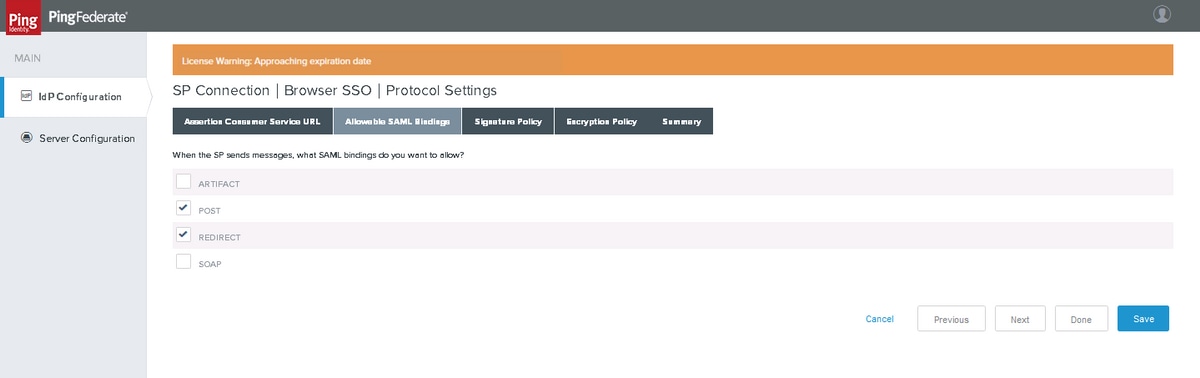

Enlaces SAML permitidos

Haga clic en Next (Siguiente)

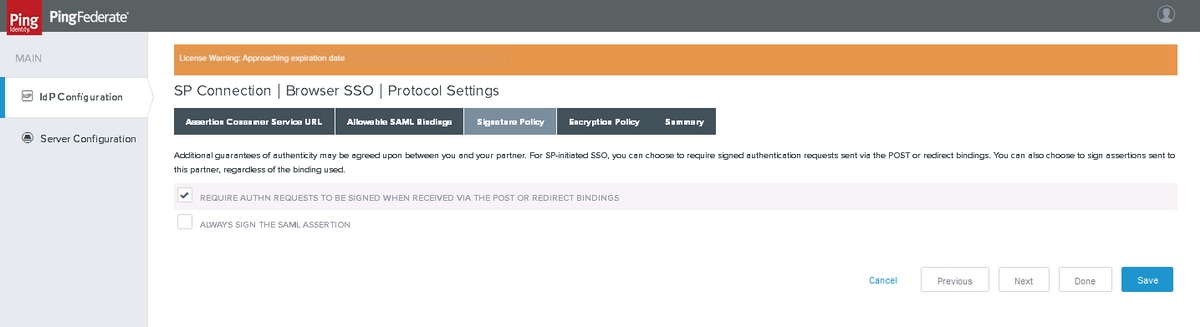

Política de firmas

Nota: Cisco IdS garantiza que el mensaje SAML esté 'firmado' y, por lo tanto, no seleccione 'FIRMAR SIEMPRE LA AFIRMACIÓN SAML'. Esto se debe a que PingFederate firmaría 'aserción SAML' o 'respuesta SAML', pero no ambas.

Haga clic en Next (Siguiente)

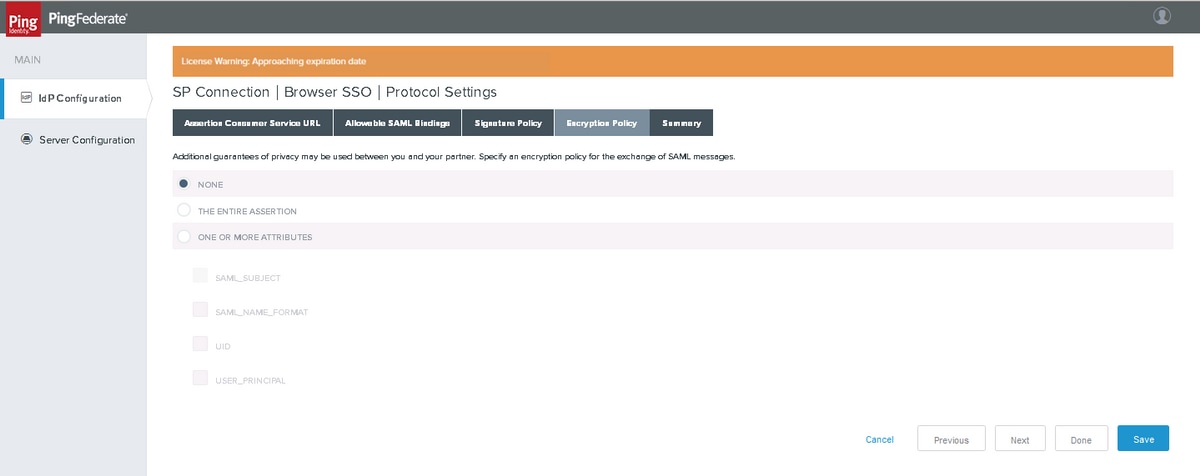

Política de cifrado

Nota: Cisco IdS no admite el flujo SAML cifrado y, por lo tanto, elija 'NONE' para la configuración 'Encryption Policy'.

Haga clic en Next (Siguiente)

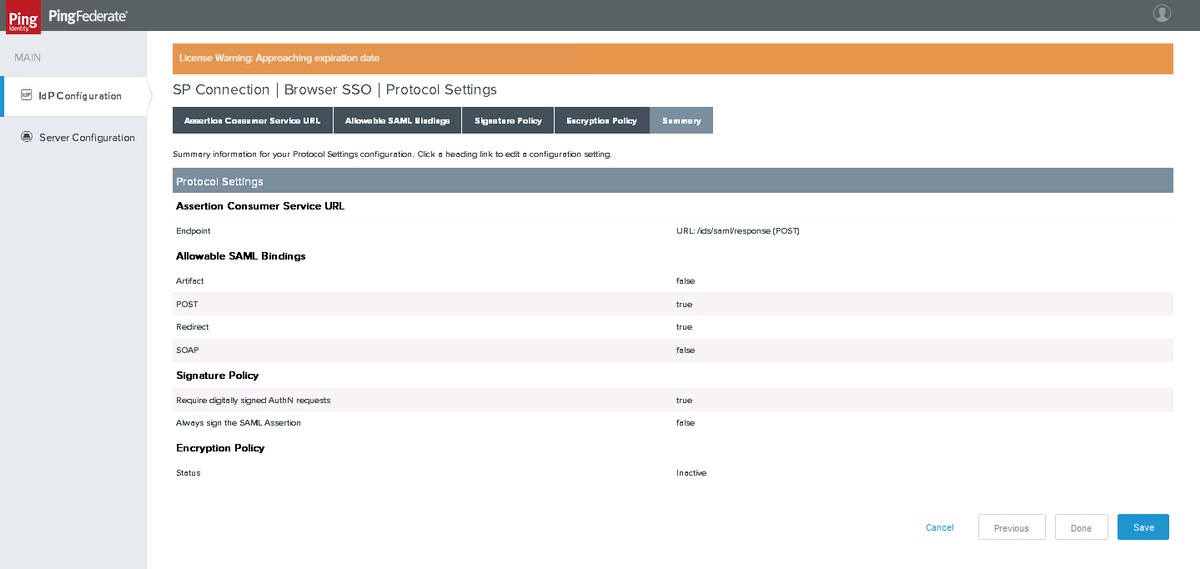

Summary

Compruebe los parámetros y haga clic en Finalizado

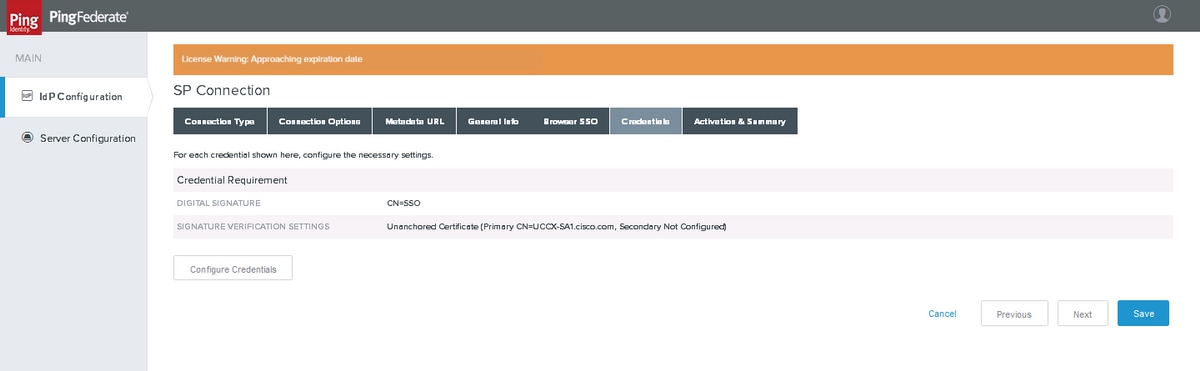

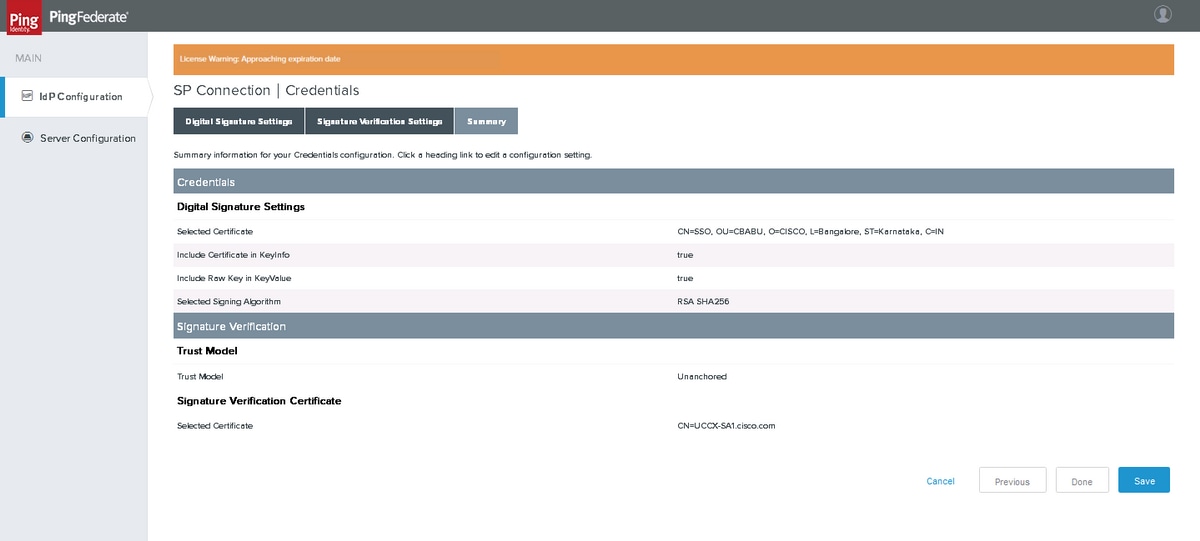

Credenciales

Haga clic en Configurar credenciales

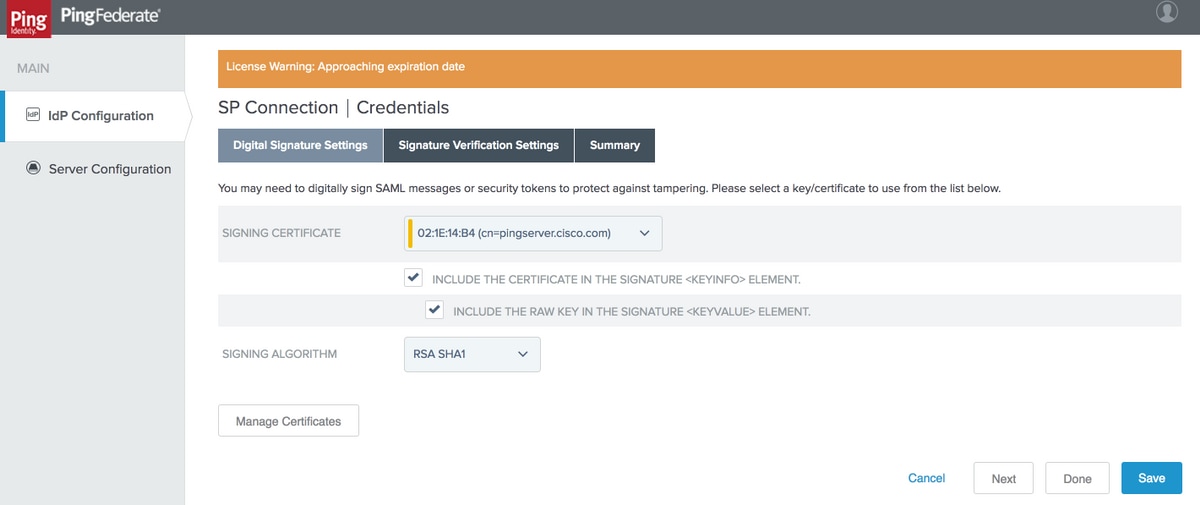

Configuración de firma digital

Seleccione CERTIFICADO DE FIRMA creado anteriormente. Si no, puede hacer clic en Administrar certificados para crear un certificado.

Nota:Cisco IdS no es compatible con RSA SHA256 para la firma de respuesta SAML y, por lo tanto, se utiliza 'RSA SHA1'.

Haga clic en Next (Siguiente)

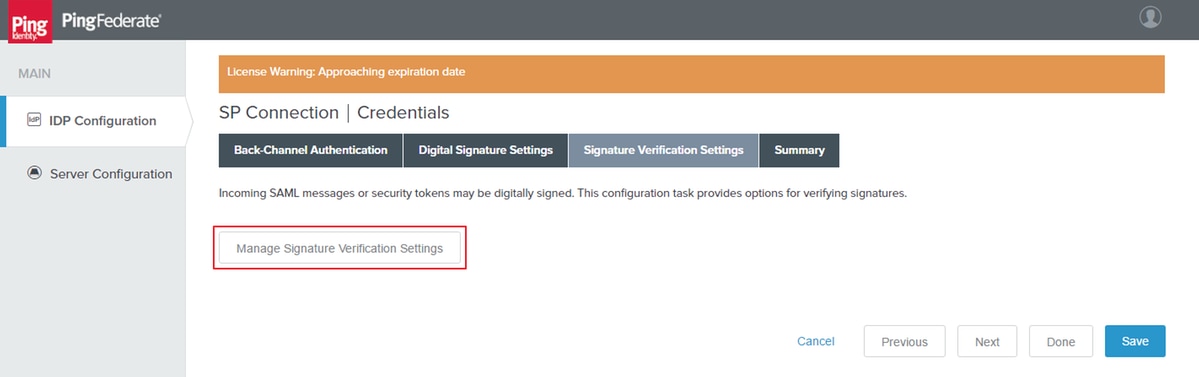

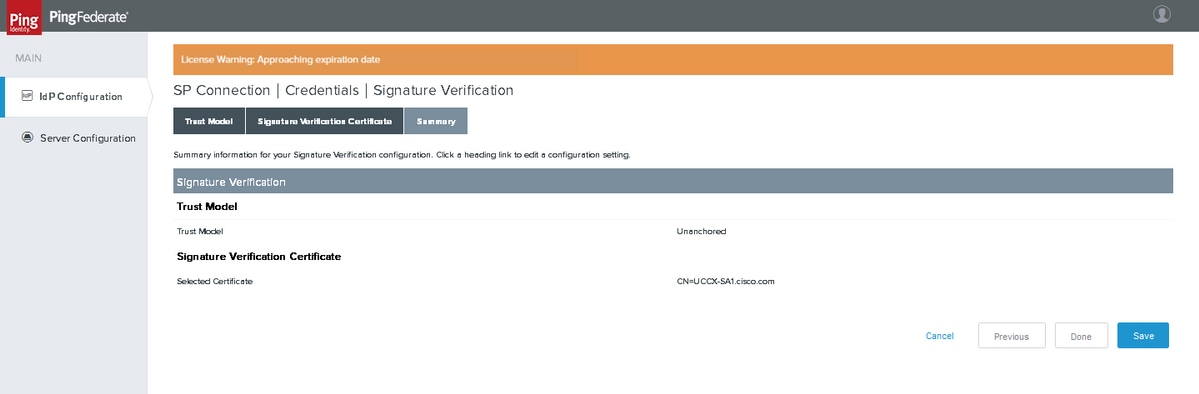

Configuración de verificación de firma

Haga clic en Administrar configuración de verificación de firma

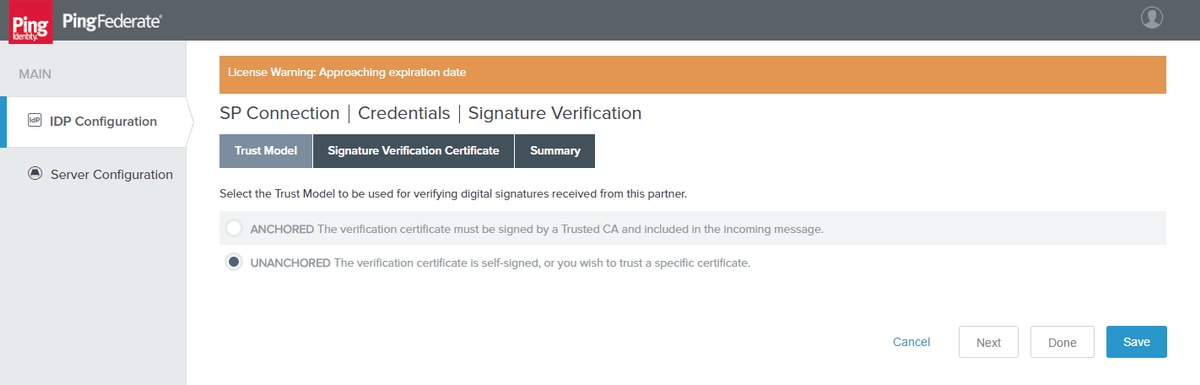

Modelo de Confianza

Haga clic en Next (Siguiente)

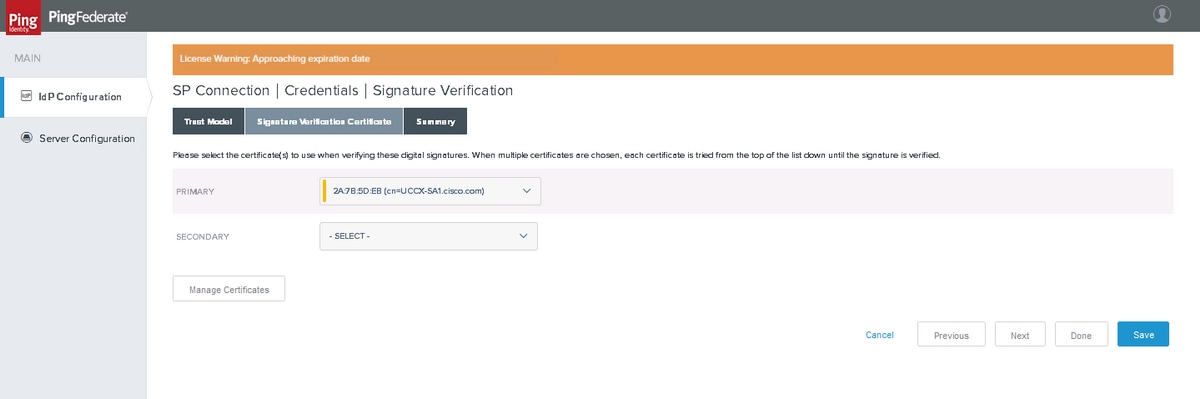

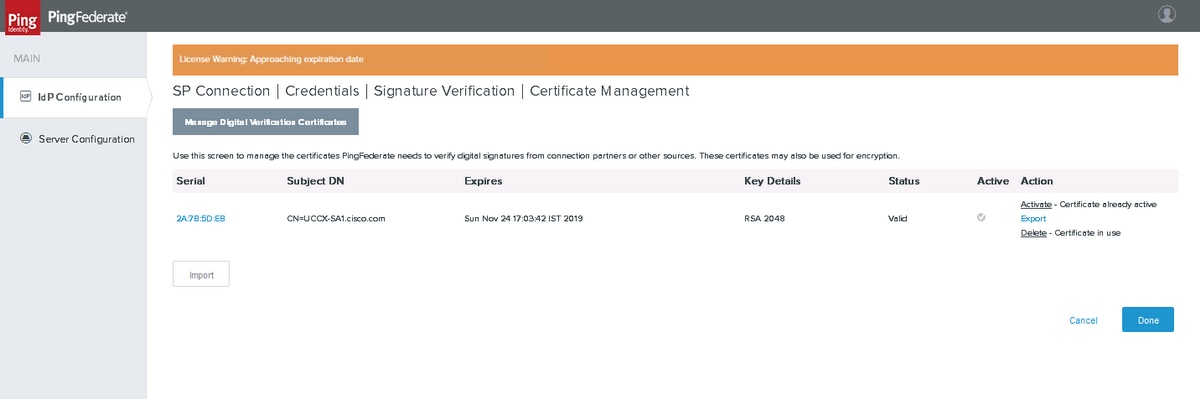

Certificado de verificación de firma

Haga clic en Administrar certificados para importar certificados de SP.

Haga clic en Importar para importar un certificado.

Summary

Haga clic en Done (Listo)

Summary

Verifique el resumen y haga clic en Finalizado

Activación y resumen

Verifique el resumen y haga clic en Guardar.

Exportar metadatos de PingFederate

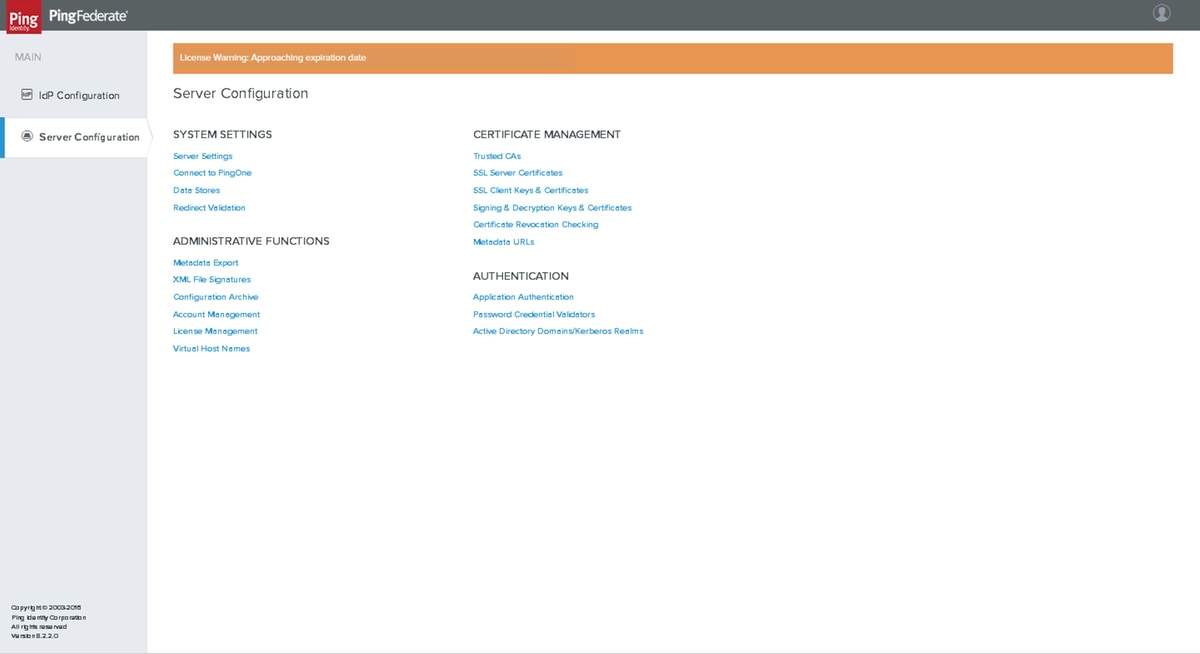

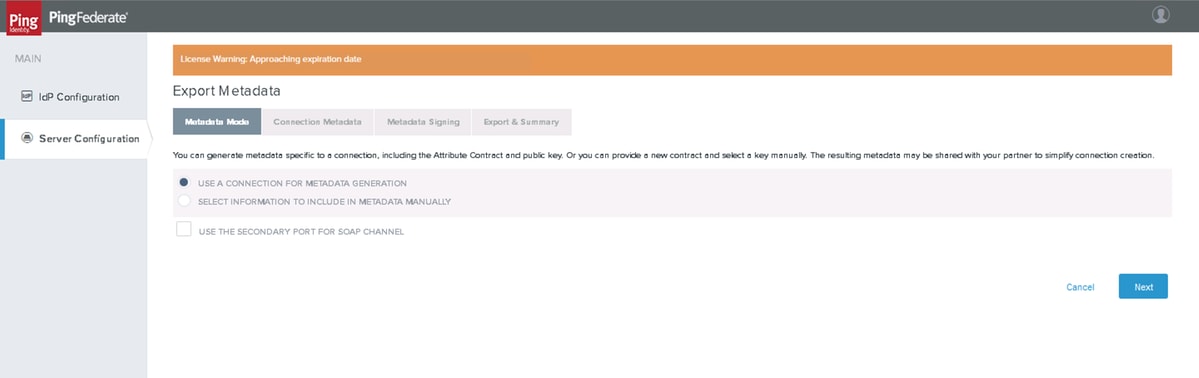

Exportación de metadatos

Modo de metadatos

Haga clic en Configuración del servidor > FUNCIONES ADMINISTRATIVAS > Exportación de metadatos

Haga clic en Next (Siguiente)

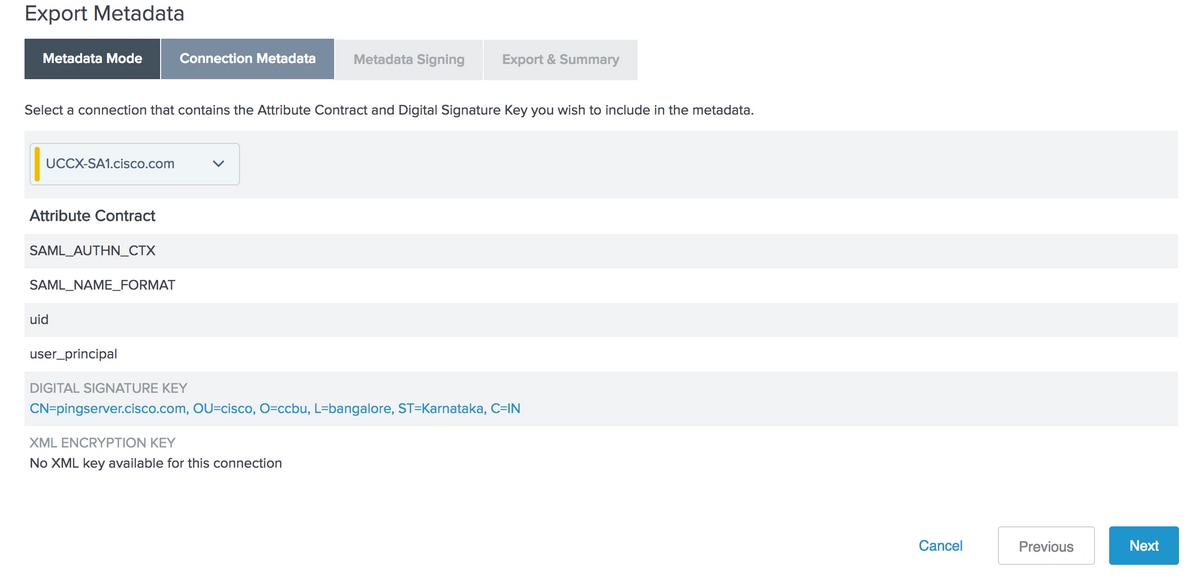

Metadatos de conexión

Seleccione la conexión SP que ha creado y haga clic en Next (Siguiente)

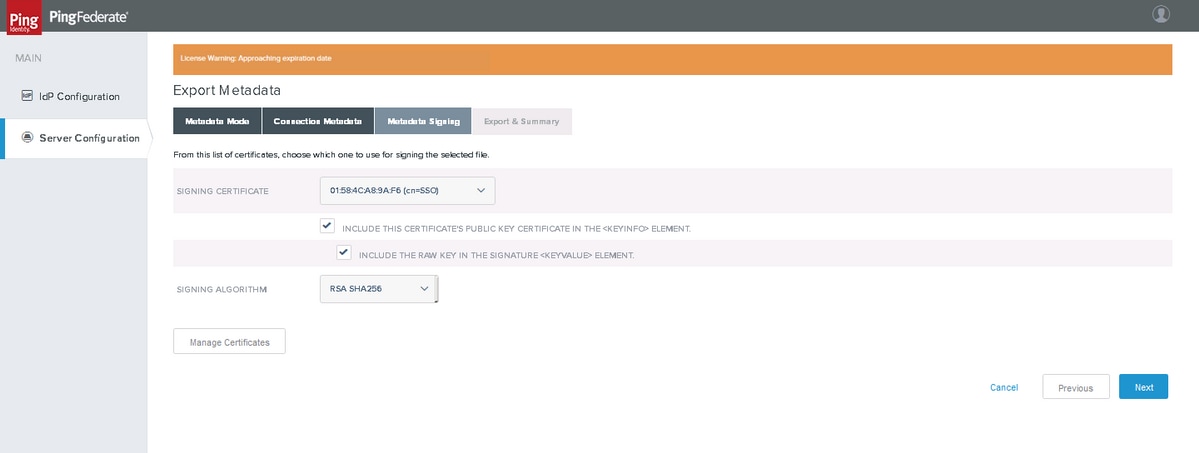

Firma de metadatos

Seleccione el certificado de metadatos que ha creado y el ALGORITMO DE FIRMA como RSA SHA256. Haga clic en Siguiente

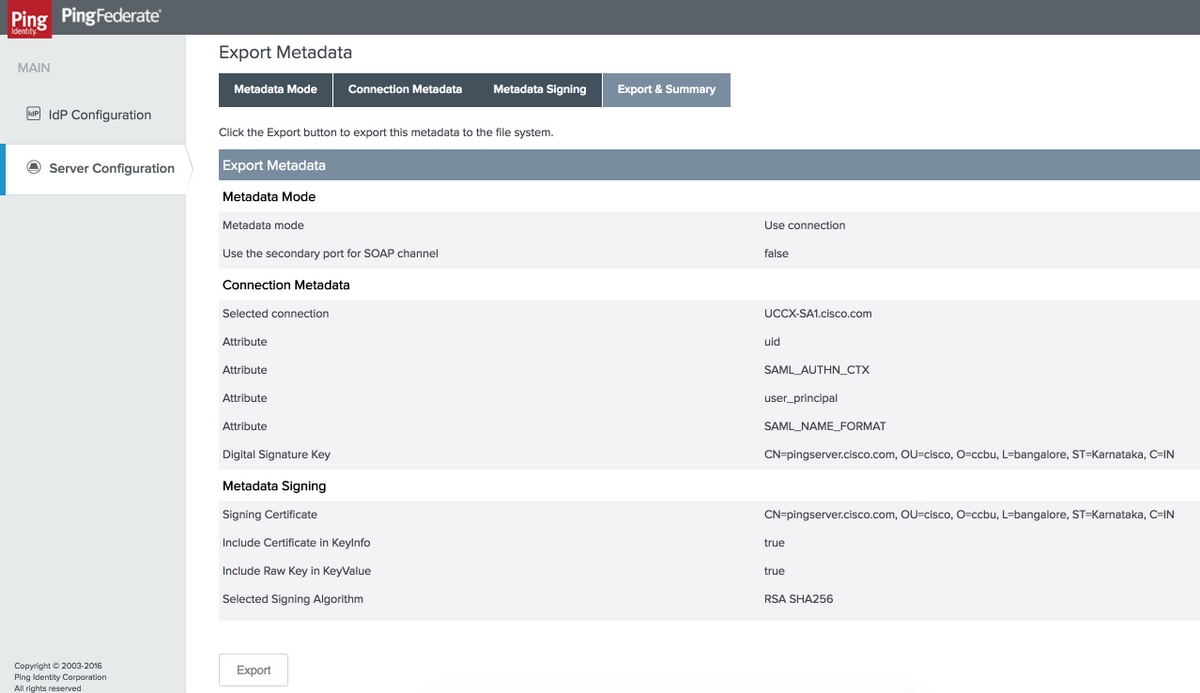

Exportar y resumir

Haga clic en Exportar y guarde el archivo en su sistema local.

- Edite el archivo XML de metadatos descargado para quitar las entradas del espacio de nombres 'md' y guardarlo

- A continuación, cargue el archivo de metadatos guardado en IdS desde la página idsadmin para establecer la confianza IDP

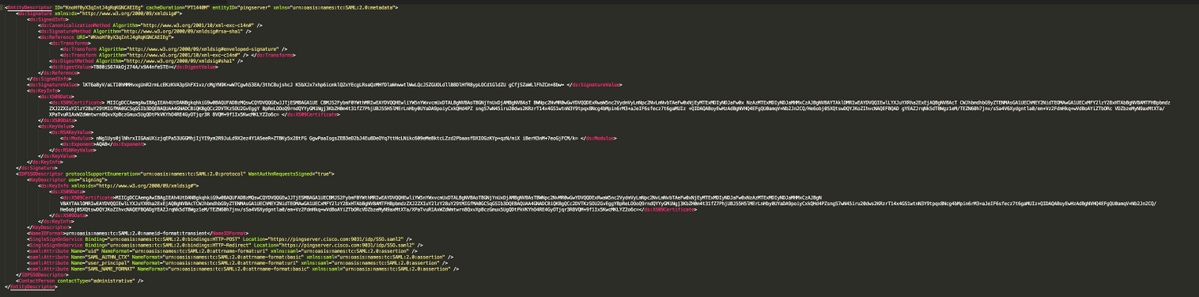

Metadatos de ejemplo

Troubleshoot

|

Problema

|

Herramienta

|

Posible Causa

|

|---|---|---|

| La carga de los metadatos de PingFederate falla en la página de administración de IdS | editor de archivos de texto |

Asegúrese de que el archivo XML de metadatos no tiene las entradas de espacio de nombres 'md'. |

| El flujo SAML falla | Rastreador SAML | Compruebe si 'StatusCode' indica 'Success', es decir, <samlp :StatusCode Value="urn:oasis:names:tc:SAML:2.0:status:Success" />

|

| El flujo SAML falla | Rastreador SAML | Verifique el elemento <saml:AuthnContextClassRef>; su valor debe ser urn:oasis:names:tc:SAML:2.0:ac:classes:PasswordProtectedTransport

Si su valor está definido como urn:oasis:names:tc:SAML:2.0:ac:classes:unspecified -, compruebe si el contrato SAML_AUTHN_CTX está configurado y asignado correctamente. |

| El flujo SAML falla | Rastreador SAML |

Verifique el elemento <saml:AttributeStatement>: debe estar presente y debe contener elementos secundarios que correspondan a 'uid' y 'user_principal' Si no se encuentra, compruebe la configuración de "Creación de aserción" seguida de la configuración de "Cumplimentación de contrato" para asegurarse de que los atributos de contrato se han definido y asignado correctamente |

| El flujo SAML falla | Rastreador SAML |

Verifique si hay un mensaje de 'Firma no válida' en los registros de IdS de Cisco o PingFederate. Si se confirma, restablezca la confianza de metadatos entre IdS y PingFederate |

| El flujo SAML falla | Rastreador SAML |

Verifique las condiciones de tiempo, la hora en que Cisco IdS recibió la respuesta SAML debe estar entre las horas indicadas en <saml:Conditions NotBefore="2016-12-18T07:24:10.191Z" NotOnOrAfter="2016-12-18T07:34:10.191"> |

Configuración adicional para SSO:

Este documento describe la configuración desde el aspecto IdP para que SSO se integre con Cisco Identity Service. Para obtener más información, consulte las guías de configuración de productos individuales:

Con la colaboración de ingenieros de Cisco

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios