Instale y configure el OpenAM Identity Provider (IdP) para Cisco Identity Service (IdS) para habilitar el SSO

Opciones de descarga

Lenguaje no discriminatorio

El conjunto de documentos para este producto aspira al uso de un lenguaje no discriminatorio. A los fines de esta documentación, "no discriminatorio" se refiere al lenguaje que no implica discriminación por motivos de edad, discapacidad, género, identidad de raza, identidad étnica, orientación sexual, nivel socioeconómico e interseccionalidad. Puede haber excepciones en la documentación debido al lenguaje que se encuentra ya en las interfaces de usuario del software del producto, el lenguaje utilizado en función de la documentación de la RFP o el lenguaje utilizado por un producto de terceros al que se hace referencia. Obtenga más información sobre cómo Cisco utiliza el lenguaje inclusivo.

Acerca de esta traducción

Cisco ha traducido este documento combinando la traducción automática y los recursos humanos a fin de ofrecer a nuestros usuarios en todo el mundo contenido en su propio idioma. Tenga en cuenta que incluso la mejor traducción automática podría no ser tan precisa como la proporcionada por un traductor profesional. Cisco Systems, Inc. no asume ninguna responsabilidad por la precisión de estas traducciones y recomienda remitirse siempre al documento original escrito en inglés (insertar vínculo URL).

Contenido

Introducción

Este documento describe la configuración en OpenAM Identity Provider (IdP) para habilitar el inicio de sesión único (SSO).

Modelos de implementación de Cisco IdS

| Producto | Implementación |

| UCCX | Copresidente |

| PCCE | Coresidente con CUIC (Cisco Unified Intelligence Center) y LD (Live Data) |

| UCCE |

Coresidente con CUIC y LD para implementaciones 2k. Independiente para implementaciones de 4000 y 12 000. |

Prerequisites

Requirements

Cisco recomienda que tenga conocimiento sobre estos temas:

- Cisco Unified Contact Center Express (UCCX) versión 11.6 o Cisco Unified Contact Center Enterprise versión 11.6 o Packaged Contact Center Enterprise (PCCE) versión 11.6, según corresponda.

Nota: Este documento hace referencia a la configuración con respecto a Cisco Identity Service (IdS) y el Identity Provider (IdP). El documento hace referencia a UCCX en las capturas de pantalla y los ejemplos; sin embargo, la configuración es similar con respecto al servicio de identificación de Cisco (UCCX/UCCE/PCCE) y al idP.

Componentes Utilizados

Este documento no tiene restricciones específicas en cuanto a versiones de software y de hardware.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). Si tiene una red en vivo, asegúrese de entender el posible impacto de cualquier comando.

Instalar

Nota: Este documento hace referencia a la versión 10.0.1 de OpenAM como parte de la calificación con SSO

Requisitos del sistema

Instalar

Obtenga el software OpenAM

- Descargue las versiones de OpenAM 10.0.1 desde https://backstage.forgerock.com/downloads/OpenAM/OpenAM%20Enterprise/10.0.1/OpenAM%2010.0.1/zip#list

- Para cada versión de los servicios centrales de OpenAM, puede descargar el paquete completo como un archivo .zip, sólo el archivo .war de OpenAM, sólo las herramientas administrativas como un archivo .zip

- Después de descomprimir el archivo de todo el paquete, se obtiene un directorio opensso con un archivo README, un conjunto de archivos de licencia y los directorios

Requisitos previos

Asegúrese de que dispone del software necesario para los servicios principales de OpenAM antes de la instalación.

- Un entorno de tiempo de ejecución de Java 6

- Instalar Apache Tomcat como contenedor de aplicaciones web

- Los servicios de núcleo de OpenAM requieren un tamaño mínimo de pila de memoria virtual de Java (JVM) de 1 GB y un tamaño de generación permanente de 256 MB. Aplique las opciones de JVM cuando defina JAVA_OPTS en el archivo catalina antes del inicio del servidor de aplicaciones tomcat - -Xmx1024m -XX:MaxPermSize=256m

Por ejemplo, set JAVA_OPTS=%JAVA_OPTS% -Xmx1024m -XX:MaxPermSize=256m -Xms512m

- Instale Microsoft Active Directory como almacén de datos con pocos usuarios.

Instalación de la aplicación web OpenAM

El archivo deployable-war/opensso.war contiene todos los componentes y ejemplos del servidor OpenAM bajo el directorio opensso.

Implementación de OpenAM en el contenedor Tomcat

Copie el archivo opensso.war en el directorio donde se almacenan las aplicaciones web de tomcat. Cambie el nombre del archivo opensso.war por openam.war. Reinicie el servicio tomcat.

Verifique la pantalla de configuración inicial en su navegador en http://<FQHN>:8080/openam

Ejecutar el servicio OpenAM

Openam es una sencilla aplicación web alojada en un servidor tomcat. Por lo tanto, simplemente inicie su servidor tomcat y por lo tanto sea capaz de acceder al servicio web OpenAM.

Configurar

Configurador OpenAM

El proceso de configuración personalizada de OpenAM permite establecer fácilmente muchas opciones de configuración comunes, por lo que con un mayor esfuerzo antes de la configuración, se guardan los pasos de configuración requeridos más adelante.

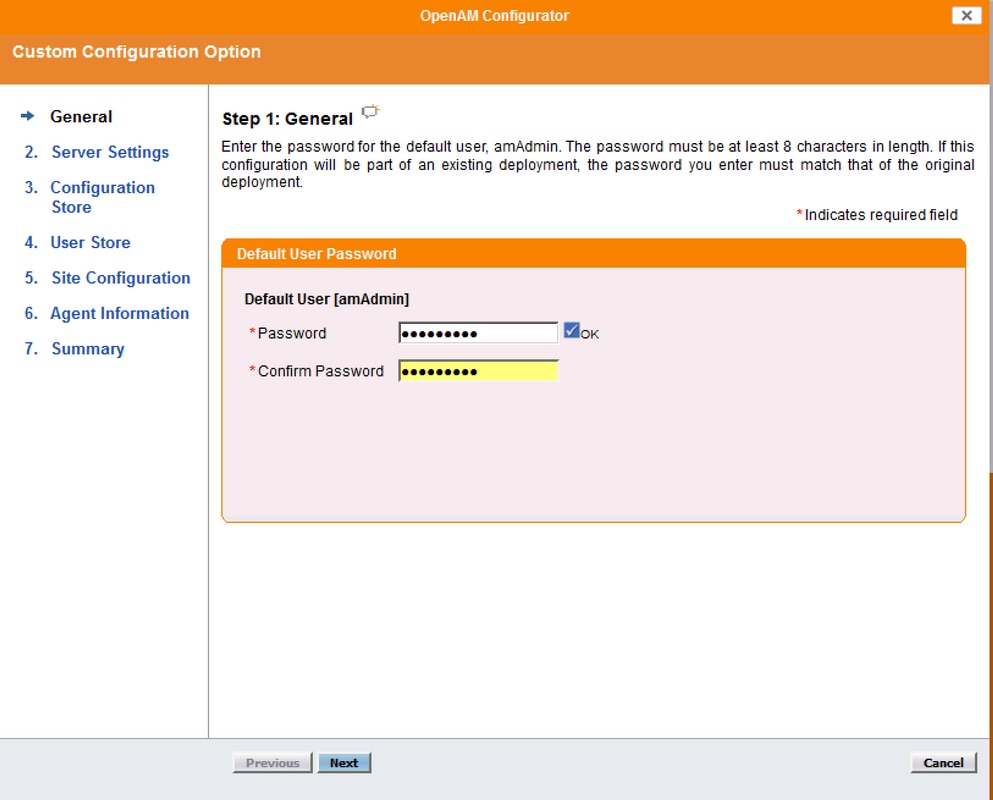

Configuración general

Haga clic en la opción Create New Configuration y elija la contraseña para la cuenta de administrador predeterminada (amAdmin). La contraseña debe tener al menos 8 caracteres.

Una vez que se haya introducido una contraseña válida dos veces, aparecerá el botón next (siguiente) y la configuración podrá continuar.

Configuración del servidor

De forma predeterminada, la dirección URL del servidor es el nombre de dominio completo del servidor.

Nota: Es importante que el usuario que ejecuta Apache Tomcat tenga acceso de escritura al directorio Configuration. Como resultado ~/openam/config es apropiado para este propósito. Las configuraciones regionales de plataforma compatibles son en_US (inglés), de (alemán), es (español), fr (francés), ja (japonés), zh_CN (chino simplificado) o zh_TW (chino tradicional).

Configuración de almacén de datos

Para la configuración de un único servidor, no es necesario cambiar estos parámetros.

Configuración del almacén de datos de usuario

La configuración del almacén de datos de usuario conecta OpenAM al almacén de datos de Microsoft Active Directory.

- Tipo de almacén de datos de usuario: Active Directory con host y puerto

- SSL/TLS habilitado: No aplicable

- Nombre del directorio: <Domain Name of AD Server>

- Puerto: 389

- Sufijo raíz: dc=cisco,dc=com

- ID de conexión: cn=<nombre de usuario de AD>,cn=users,dc=cisco,dc=com

- Contraseña <Contraseña de usuario de AD>

Nota: El configurador no proporciona una opción para continuar hasta que se hayan especificado correctamente todas las opciones y se haya conectado correctamente a la instancia de Active Directory.

Configuración del sitio

En la pantalla Configuración del sitio, puede configurar OpenAM como parte de un sitio en el que la carga esté equilibrada entre varios servidores OpenAM. Para la primera instalación de OpenAM, acepte los valores predeterminados.

Información del agente

En la pantalla Agent Information (Información de agente), proporcione una contraseña de al menos 8 caracteres que los agentes de políticas utilizarán para conectarse a OpenAM.

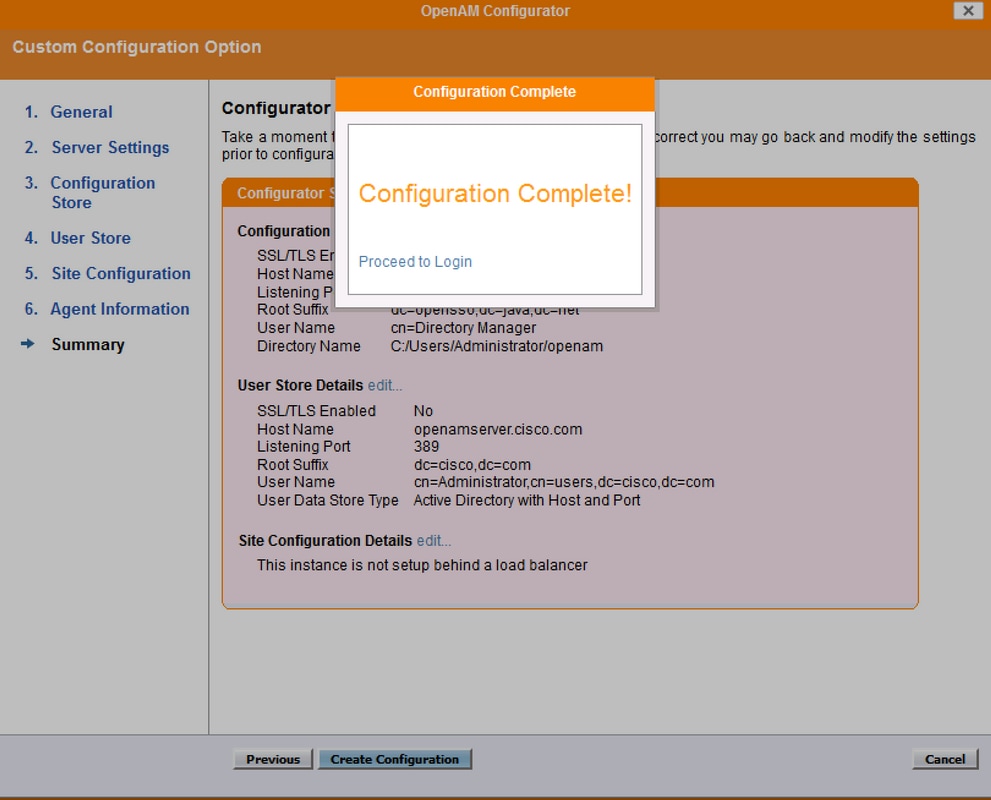

Summary

Revise la información y haga clic en Create Configuration .

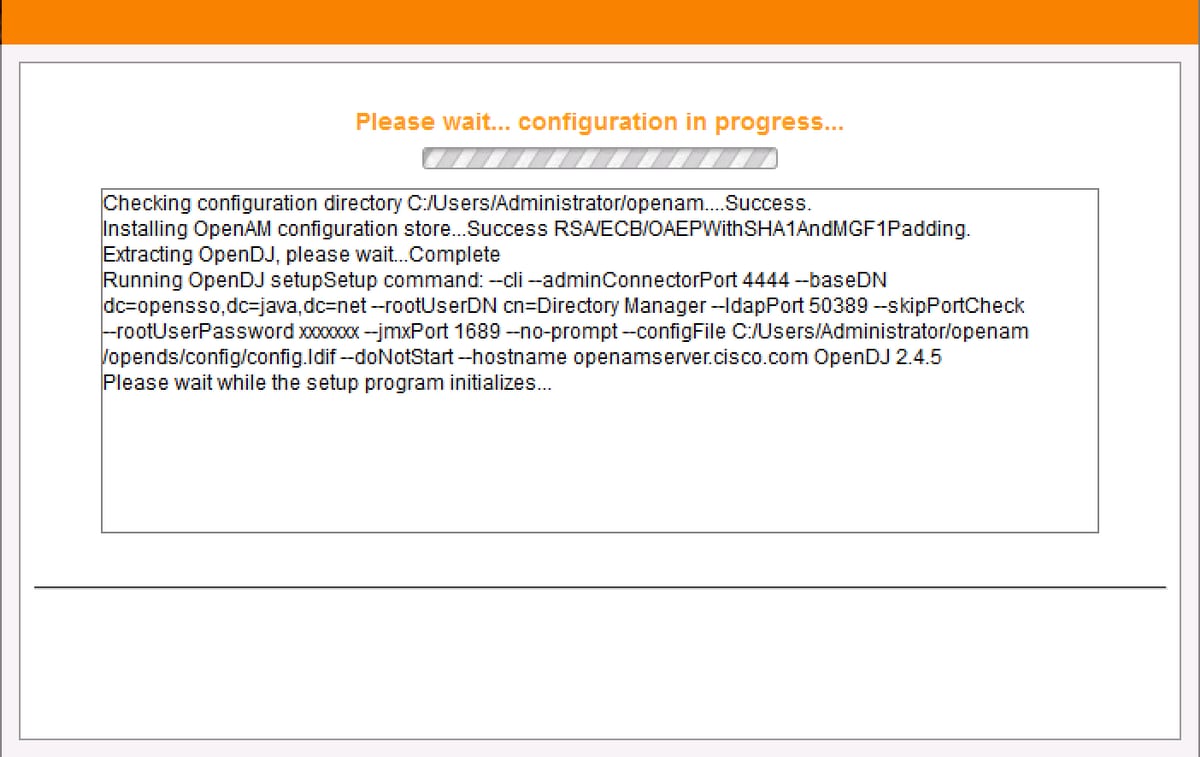

Progreso de configuración

La pantalla Progreso de la configuración muestra el progreso de la instalación. Todos los resultados de esta pantalla y los errores se escriben en el archivo: ~/openam/config/install.log.

Configuración finalizada

Configurar OpenAM como IdP

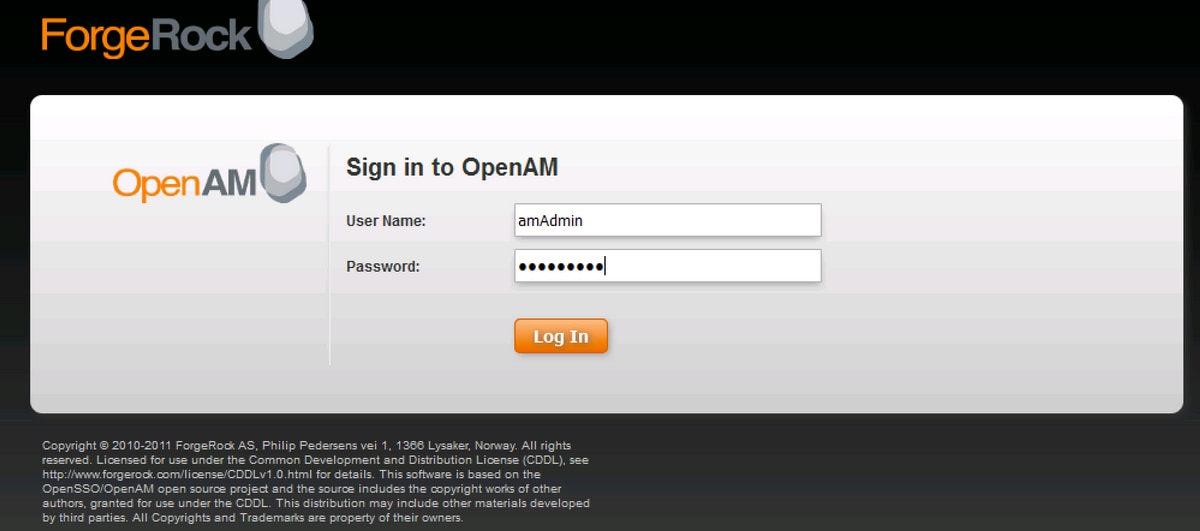

- Haga clic en Proceed to Login o Access through URL http://<FQDN of OpenAM>:8080/openam, y luego inicie sesión como administrador de OpenAM

- Cuando accede a OpenSSO Enterprise por primera vez, se le dirige al Configurador para realizar la configuración inicial de OpenSSO Enterprise

- Seleccionar configuración predeterminada

- Es necesario configurar las contraseñas para OpenAMserver

- Configure las contraseñas e inicie sesión en la interfaz del servidor OpemAM

Configuración del círculo de confianza

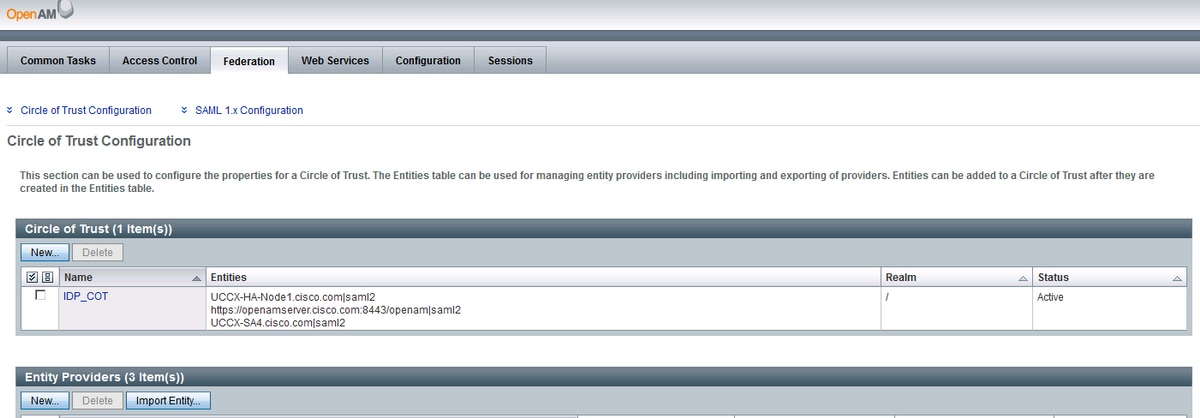

Navegue hasta la pestaña de federación y haga clic en el botón Nuevo en la sección Círculo de confianza

Cree un círculo de confianza con un nombre único para el círculo de confianza IdP y haga clic en Aceptar

Nota: El proveedor de servicios y el idP deben estar en el mismo círculo de confianza (CoT) para que funcione el SSO de SAML.

Crear proveedor de identidad alojado

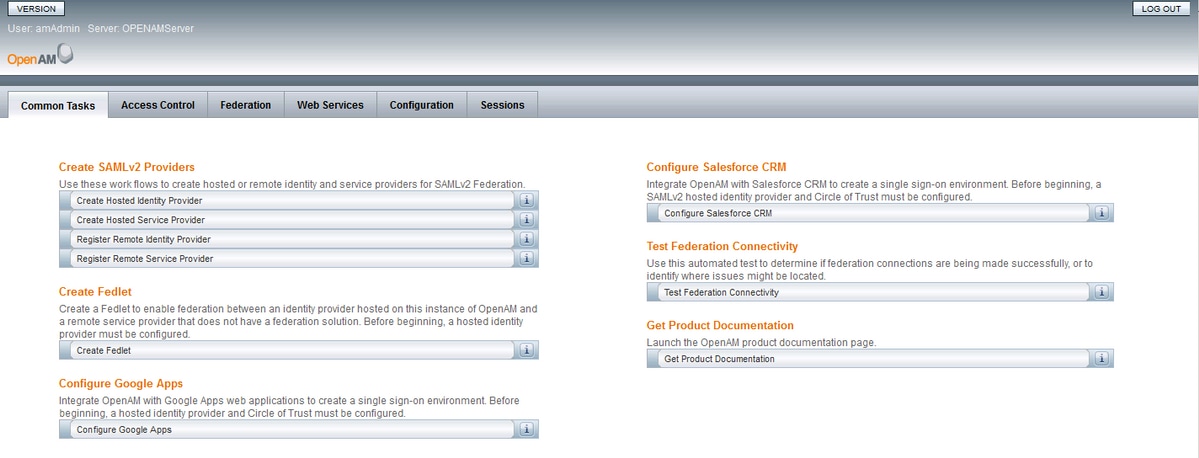

Vaya a la pestaña Tareas comunes y haga clic en Crear proveedor de identidad alojado y crear un IdP alojado (deje los valores predeterminados configurados y guarde los parámetros).

Se muestra el círculo de confianza creado anteriormente

Configurar clave de firma

Navegue hasta la pestaña Federation y haga clic en el proveedor de identidad alojado agregado en la sección Proveedores de entidad. Navegue hasta la sección Contenido de la aserción y configure el valor del campo Firma como prueba en la sección Alias de certificado. Este es el certificado que se utilizaría para firmar la afirmación SAML.

Importar entidad de proveedor de servicios

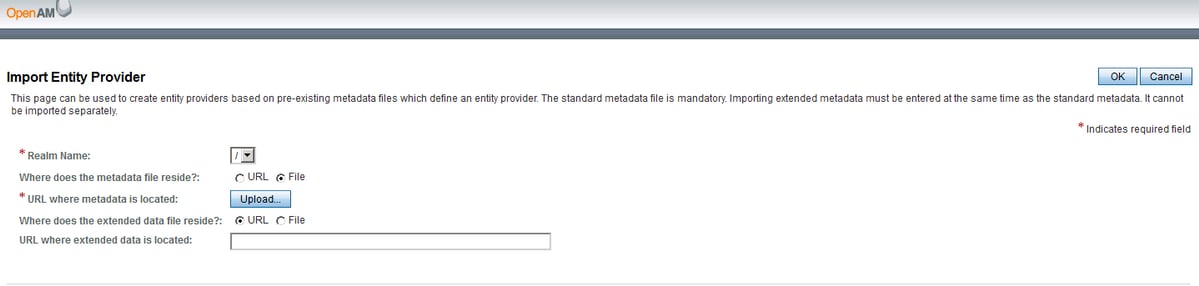

Navegue hasta la pestaña Federation y haga clic en el botón Import Entity... en la sección Entity Providers.

Cargue el archivo de entidad del proveedor de servicios (sp.xml) y guarde la página.

Firma de solicitud/respuesta

Haga clic en la entidad importada y active la firma para Solicitud/Respuesta

Asignación de atributos

Navegue hasta Procesamiento de aserción y agregue un atributo de asignación para uid y user_principal según la configuración de Directorio y OpenAM. Haga clic en Guardar.

Nota: Tanto los atributos uid como user_principal son obligatorios, ya que Service Provider (SP) identifica la identidad de un usuario autenticado con la ayuda de estos. Además, asegúrese de que los atributos sAMAccountName y userPrincipalName también estén asignados en el Editor de atributos de las propiedades de usuario de Active Directory.

Editar círculo de confianza

Desplácese hasta la ficha Federación y haga clic en Círculo de confianza agregado y asegúrese de mover el IdP (servidor OpenAm) y la entidad Proveedor de servicios de las secciones Disponible a Seleccionado en la sección Proveedores de entidades. Esto asigna al IdP y al Proveedor de Servicios que estén en el mismo Círculo de Confianza.

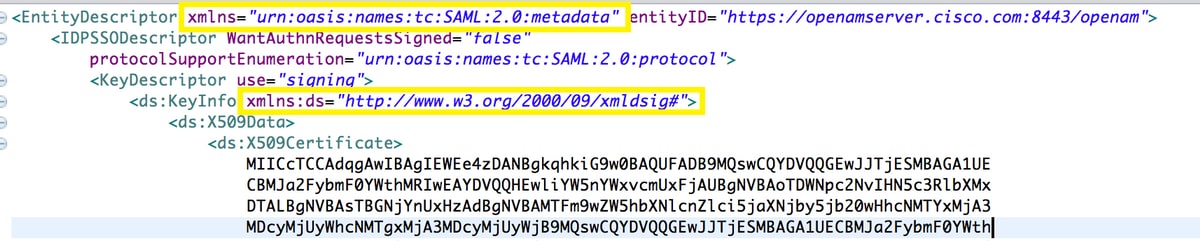

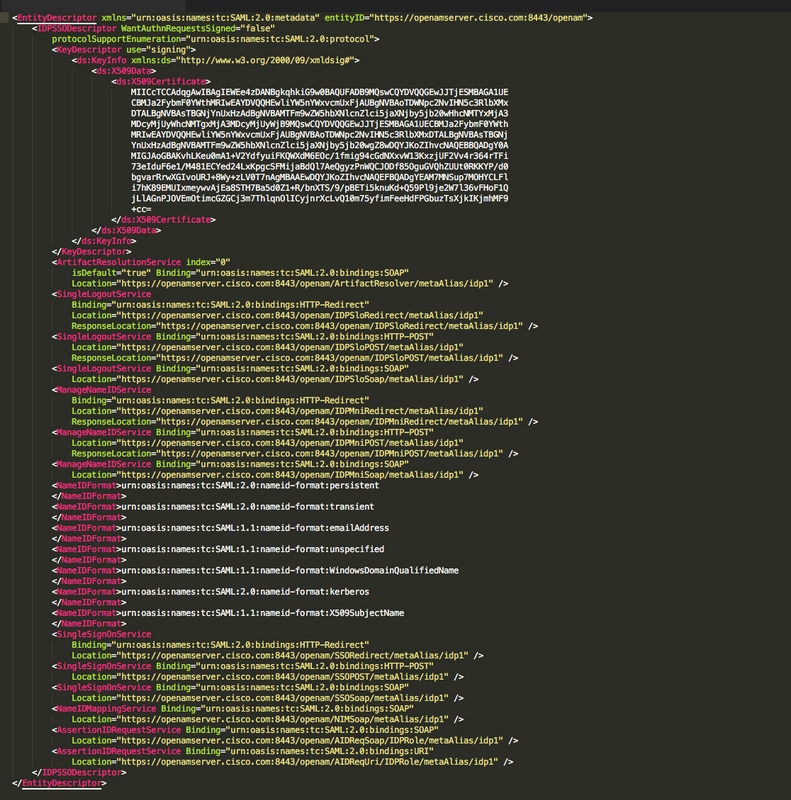

Descargar metadatos de OpenAM IdP

Puede descargar el archivo IdPmetadata del servidor OpenAM con la url http://<FQDN de OpenAM>:8080/openam/saml2/jsp/exportmetadata.jsp?entityid=http://<FQDN de OpenAM>:8080/openam&realm=

Ejemplo de XML de metadatos OpenAM

Configuración adicional para SSO:

Este documento describe la configuración desde el aspecto IdP para que SSO se integre con Cisco Identity Service. Para obtener más información, consulte las guías de configuración de productos individuales:

Con la colaboración de ingenieros de Cisco

- Arundeep NagarajCisco TAC

- Jalander RamagiriCisco Engineering

- Venkatesh VedurumudiCisco Engineering

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios