Wenn Sie einen sekundären Administrationsknoten verwenden, können Sie eine Sicherung der Cisco ISE CA-Zertifikate und -Schlüssel vom primären Administrationsknoten erhalten und diese Sicherung auf dem sekundären Administrationsknoten wiederherstellen. Dadurch kann der sekundäre Administrationsknoten als Stammzertifizierungsstelle oder untergeordnete Zertifizierungsstelle einer externen PKI fungieren, wenn das primäre PAN ausfällt, und Sie stufen den sekundären Administrationsknoten zum primären Administrationsknoten herauf.Weitere Informationen zum Sichern und Wiederherstellen von Zertifikaten und Schlüsseln finden Sie unter:

Sichern und Wiederherstellen von Zertifikaten und Schlüsseln der Cisco ISE-Zertifizierungsstelle.

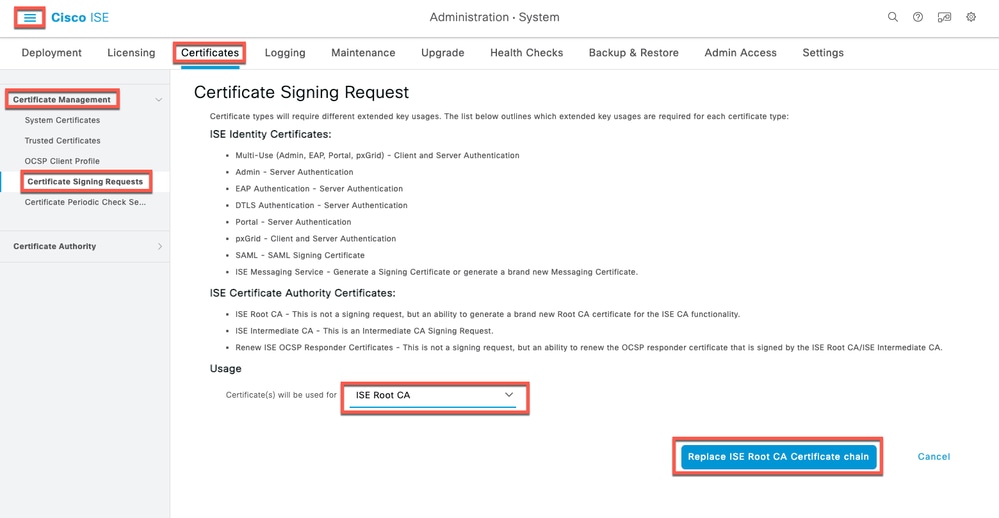

Neugenerieren der Stammzertifizierungsstellenkette

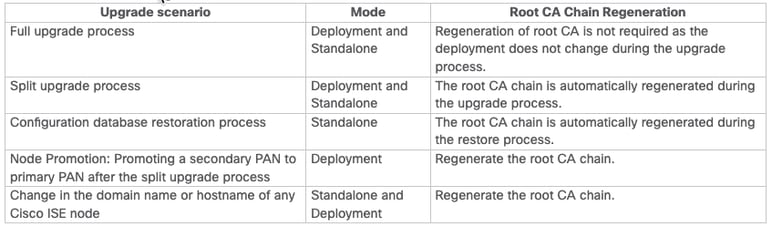

In bestimmten Upgrade-Szenarien müssen Sie die Stammzertifizierungsstellenkette neu generieren, nachdem der Upgrade-Prozess abgeschlossen ist. Regenerieren Sie die Stammzertifizierungsstellenkette, indem Sie folgende Schritte ausführen:

Schritt (1): im Cisco ISE-Hauptmenü

Schritt 2: Klicken Sie auf CSR (Certificate Signing Request) generieren.

Schritt (3): ChooseISE Root CAin theCertificate(s) would be used for drop-down list

Schritt (4): Klicken Sie auf ISE-Stammzertifizierungsstellenkette ersetzen.

Tabelle zeigtSzenarien für die Regeneration der Stammzertifizierungsstellenkette:

Bedrohungsorientierte NAC

Wenn Sie den Service Threat-Centric NAC (TC-NAC) aktiviert haben, können die TC-NAC-Adapter nach dem Upgrade nicht mehr funktionieren. Sie müssen die Adapter über die bedrohungsorientierten NAC-Seiten der ISE-GUI neu starten. Wählen Sie den Adapter aus, und klicken Sie auf Neu starten, um den Adapter erneut zu starten.

Knoteneinstellung für Dienste der SMNP-Ursprungsrichtlinie

Wenn Sie den Wert "Originating Policy Services Node" (Dienste-Knoten für Ursprungsrichtlinie) unter SNMP-Einstellungen manuell konfiguriert haben, geht diese Konfiguration während des Upgrades verloren. Sie müssen die SNMP-Einstellungen neu konfigurieren.

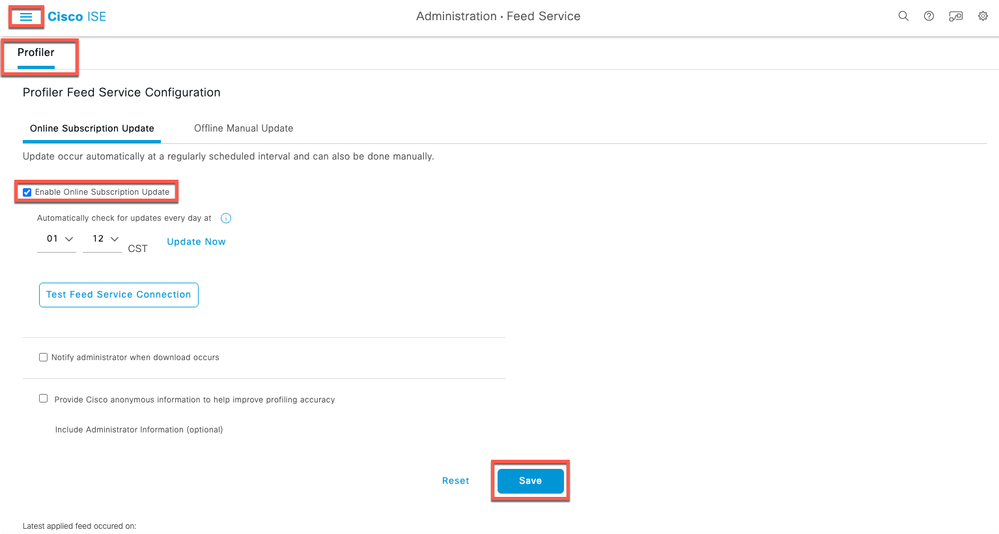

Profiler-Feed-Dienst

Aktualisieren Sie den Profiler-Feed-Service nach dem Upgrade, um sicherzustellen, dass die aktuellsten OUIs installiert sind. Im Cisco ISE-Administratorportal:

- Klicken Sie in der Cisco ISE-GUI auf das Menuicon (

) und wähle. Stellen Sie sicher, dass der Profiler-Feed-Service aktiviert ist.

) und wähle. Stellen Sie sicher, dass der Profiler-Feed-Service aktiviert ist.

Klicken Sie auf Jetzt aktualisieren.

Profiler-Update

Profiler-Update

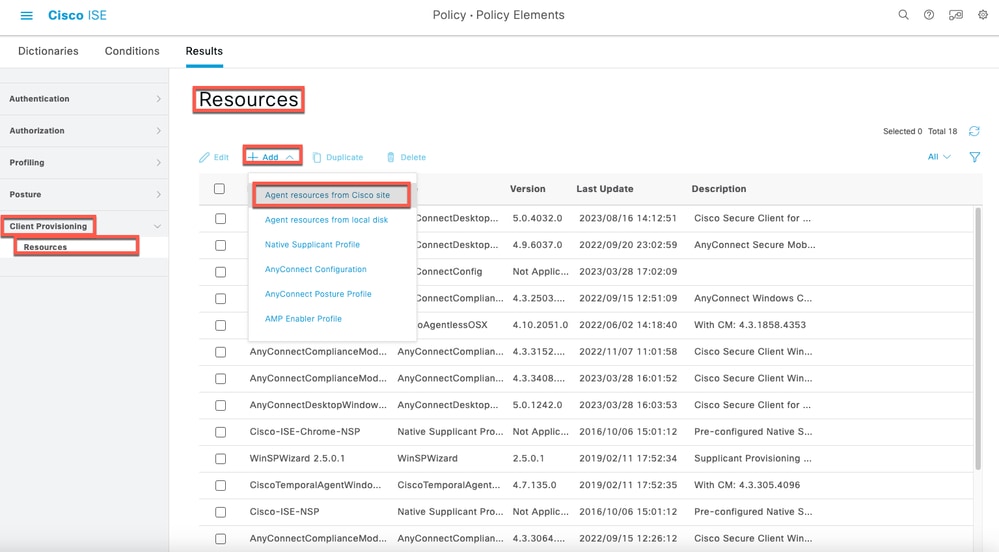

Client-Bereitstellung

Überprüfen Sie das native Komponentenprofil, das in der Client-Bereitstellungsrichtlinie verwendet wird, und stellen Sie sicher, dass die Wireless-SSID korrekt ist. Wenn das Netzwerk, mit dem Sie eine Verbindung herstellen möchten, bei iOS-Geräten ausgeblendet ist, aktivieren Sie das Kontrollkästchen Aktivieren, wenn Zielnetzwerk ausgeblendet ist im Bereich iOS-Einstellungen.

Online-Updates

- Klicken Sie in der Cisco ISE-GUI auf das Menuicon (

) und wähleRichtlinie > Richtlinienelemente > Ergebnisse > Client-Bereitstellung > Ressourcen , um die Client-Bereitstellungsressourcen zu konfigurieren.

) und wähleRichtlinie > Richtlinienelemente > Ergebnisse > Client-Bereitstellung > Ressourcen , um die Client-Bereitstellungsressourcen zu konfigurieren. - Klicken Sie auf Hinzufügen.

- Wählen Sie Agent-Ressourcen von der Cisco Website aus.

- Wählen Sie im Fenster Remote-Ressourcen herunterladen die Ressource Cisco Temporal Agent aus.

- Klicken Sie auf Speichern, und stellen Sie sicher, dass die heruntergeladene Ressource auf der Seite Ressourcen angezeigt wird.

Online-Update - Client-Bereitstellung

Online-Update - Client-Bereitstellung

Offline-Updates

- Klicken Sie in der Cisco ISE-GUI auf das Menü-Symbol (

) und wähleRichtlinie > Richtlinienelemente > Ergebnisse > Client-Bereitstellung > Ressourcen, um die Client-Bereitstellungsressourcen zu konfigurieren.

) und wähleRichtlinie > Richtlinienelemente > Ergebnisse > Client-Bereitstellung > Ressourcen, um die Client-Bereitstellungsressourcen zu konfigurieren. - Klicken Sie auf Hinzufügen.

- Auswählen Agent-Ressourcen von lokalem Datenträger.

- Wählen Sie im Dropdown-Menü Kategorie die Option Von Cisco bereitgestellte Pakete aus.

Überwachung und Fehlerbehebung nach dem Upgrade

-

Konfigurieren Sie E-Mail-Einstellungen, bevorzugte Berichte und Einstellungen zum Löschen von Daten neu.

-

Überprüfen Sie den Schwellenwert und die Filter auf die gewünschten Alarme. Alle Alarme werden standardmäßig nach einem Upgrade aktiviert.

-

Anpassen von Berichten entsprechend Ihrer Anforderungen Wenn Sie die Berichte in der alten Bereitstellung angepasst hatten, werden die vorgenommenen Änderungen durch den Aktualisierungsprozess überschrieben.

Richtlinien auf TrustSec-NADs aktualisieren

Führen Sie die Befehle in der angezeigten Reihenfolge aus, um die Richtlinien für die Cisco TrustSec-fähigen Layer-3-Schnittstellen im System herunterzuladen. Wenn nach einem erfolgreichen Upgrade Durchsetzungsprobleme aufgetreten sind.

-

keine CTS-rollenbasierte Durchsetzung

-

CTS rollenbasierte Durchsetzung

Profiler Endpoint Ownership Synchronisation/Replikation

Hinweis: Wenn Sie ein Upgrade auf die Cisco ISE 2.7 oder höher durchführen, muss als Teil des JEDIS-Frameworks der Port 6379 zwischen allen Knoten in der Bereitstellung geöffnet werden, um eine Hin- und Rückverbindung herzustellen.

Nach dem Upgrade-Prozess können die Ereignisse

-

Keine Daten in Live-Protokollen.

-

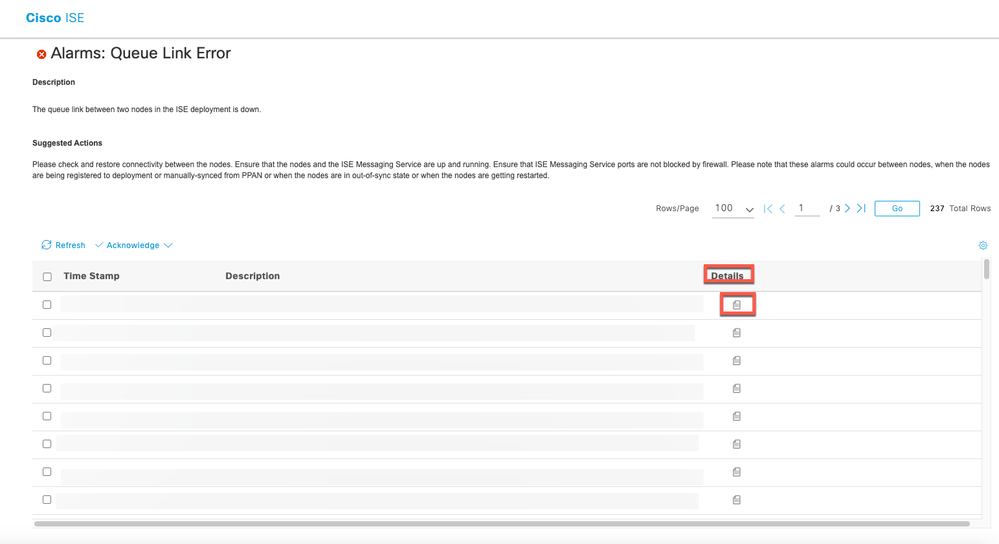

Verbindungsfehler in der Warteschlange.

-

Der Integritätsstatus ist nicht verfügbar.

-

In der Systemübersicht ist für einige Knoten kein Datum verfügbar.

Die genannten Probleme können über das ISE-Dashboard erkannt werden. Unter "Queue Link Errors" (Verbindungsfehler in Warteschlange) wird ein Alarm im Abschnitt "alarm" (Alarm) angezeigt. Im Abschnitt für die Systemübersicht werden keine Daten angezeigt, wenn ein Problem vorliegt.

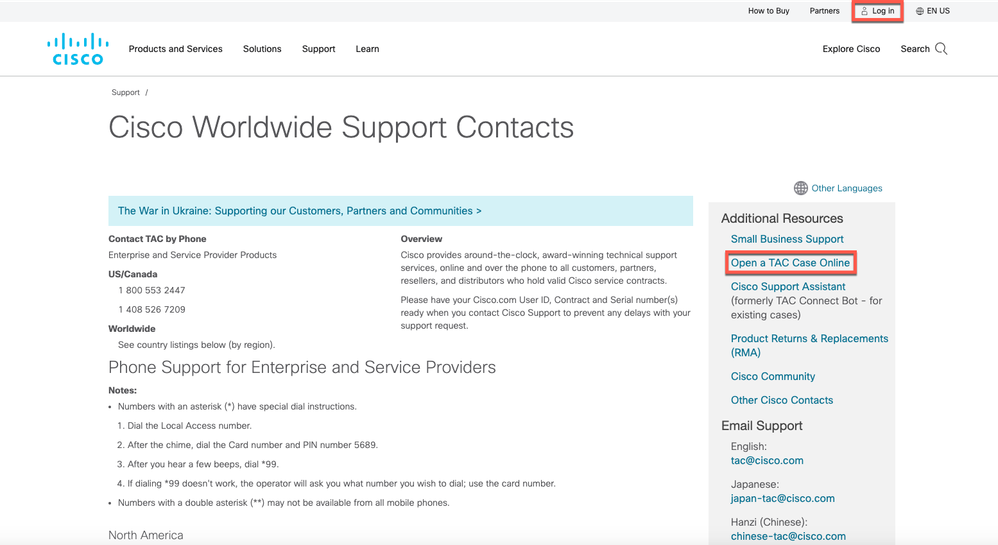

Alle genannten Probleme können durch Neugenerieren der internen ISE-Stammzertifizierungsstelle behoben werden. Speziell für Warteschlangen-Verbindungsfehler, falls der Alarm ausgelöst wird (Unknown_Ca). Wenn Sie das Problem weiterhin beheben, öffnen Sie ein TAC-Support-Ticket, um weitere Unterstützung zu erhalten.

Beispiel für einen Verbindungsalarm in einer Warteschlange

Beispiel für einen Verbindungsalarm in einer Warteschlange

Hinweis: Wenn nach einem erfolgreichen Upgrade Probleme auftreten. Öffnen Sie ein TAC-Ticket mit dem Schlüsselwort für das neue Problem. Verwenden Sie nicht das Upgrade-Schlüsselwort. Das Upgrade-Schlüsselwort darf nur verwendet werden, wenn Probleme mit dem tatsächlichen Upgrade-Prozess auftreten.

Authentifizierungsprobleme nach dem Upgrade

Nach einem erfolgreichen Upgrade kann es zu einem Authentifizierungsproblem kommen. Bitte überprüfen und prüfen Sie:

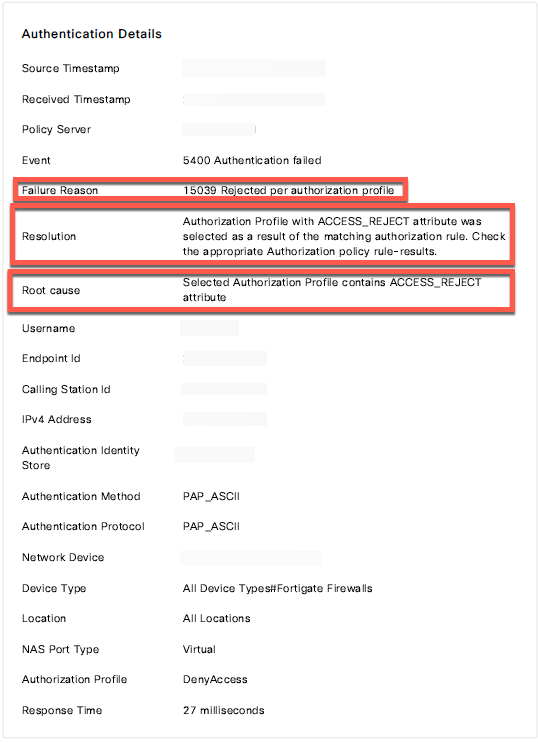

- Raduis Live Logs-Bericht Details. Überprüfen Sie die Fehlerursache, die vorgeschlagene Lösung und die Ursache. Siehe Beispiel:

Beispiel für Radius Live Logs-Bericht

Beispiel für Radius Live Logs-Bericht

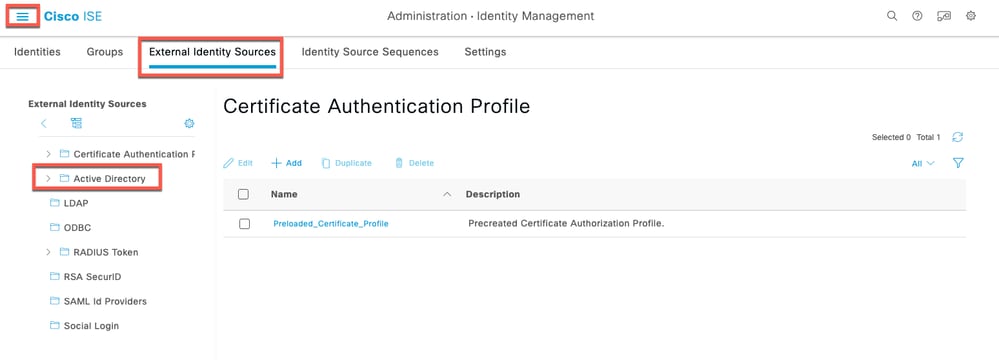

- Wenn Sie Active Directory als externe Identitätsquelle verwenden und die Verbindung zu Active Directory unterbrochen wird, kann die Authentifizierung nach dem Upgrade fehlschlagen. Dann müssen Sie wieder allen Cisco ISE-Knoten mit Active Directory beitreten. Führen Sie nach Abschluss der Joins die externen Identitätsquellen-Anrufflüsse aus, um die Verbindung sicherzustellen.

- Wenn Sie immer noch Probleme haben und ein TAC-Ticket öffnen müssen, gehen Sie wie folgt vor, um die Aufgaben abzuschließen:

Hinweis: Verwenden Sie das Authentifizierungsschlüsselwort, wenn Sie ein Ticket für das Authentifizierungsproblem öffnen. Verwenden Sie nicht den gleichen Fall, der für das Upgrade geöffnet wurde.

1. Wählen Sie einen Computer, bei dem das Problem aufgetreten ist, zur Fehlerbehebung aus.

2. Notieren Sie sich den Zeitstempel für den Test.

3. Notieren Sie sich die MAC-Adresse des Testgeräts.

4. Erstellen Sie das Problem neu.

5. Erfassen Sie die Details der Radius Live-Protokolle. Stellen Sie sicher, dass der Zeitstempel übereinstimmt.

6. Wenn Sie AnyConnect verwenden, holen Sie das DART-Paket vom Endbenutzergerät ein.

7. Generieren Sie ein Support-Paket aus dem PSN, in dem die Authentifizierungsanforderungen zusammengefasst sind.

8. Laden Sie alle Informationen in Ihr Ticket hoch.

Hinweis: Für verschiedene ISE-Probleme sind zur Fehlerbehebung unterschiedliche Protokolle erforderlich. Eine vollständige Liste der erforderlichen Debugging-Aufgaben muss vom TAC-Engineer bereitgestellt werden.

Feedback

Feedback